11 نوفمبر 2025·8 دقيقة

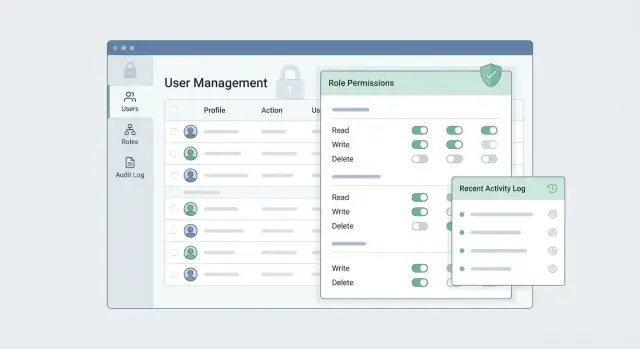

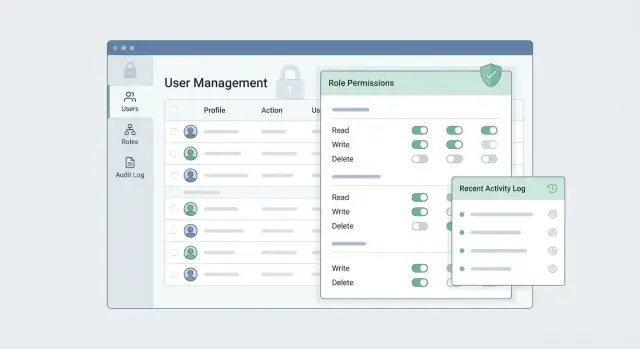

كيفية بناء تطبيق ويب لإدارة أذونات الأدوات الداخلية

دليل خطوة بخطوة لتصميم وبناء تطبيق ويب يدير وصول الأدوات الداخلية عبر أدوار، موافقات، سجلات تدقيق، وعمليات آمنة.

دليل خطوة بخطوة لتصميم وبناء تطبيق ويب يدير وصول الأدوات الداخلية عبر أدوار، موافقات، سجلات تدقيق، وعمليات آمنة.

قبل أن تختار أدوار RBAC والأذونات أو تبدأ في تصميم الشاشات، حدّد بدقة ما الذي يعنيه "أذونات الأدوات الداخلية" في منظمتك. لبعض الفرق هو مجرد "من يمكنه الوصول إلى أي تطبيق"؛ ولدى فرق أخرى يتضمن ذلك إجراءات دقيقة داخل كل أداة، ترقيات مؤقتة، وأدلة تدقيق.

دوّن الإجراءات الدقيقة التي تحتاج للتحكم بها، مستخدمًا أفعالًا تتوافق مع طريقة عمل الناس:

تصبح هذه القائمة الأساس لتطبيق إدارة الوصول: هي ما تحدد ما تخزنه، ما توافق عليه، وما تدققه.

قم بجرد الأنظمة والأدوات الداخلية: تطبيقات SaaS، لوحات إدارة داخلية، مخازن بيانات، مجلدات مشتركة، CI/CD، وأي جداول بيانات "مدير ظلي". لكلٍ منها، سجّل ما إذا كانت الأذونات تُفرض:

إذا كان التنفيذ "بواسطة إجراء" فهذا خطر يجب إزالته أو قبوله صراحة.

حدّد صانعي القرار والمشغلين: تقنية المعلومات، الأمن/الامتثال, قادة الفرق، والمستخدمين النهائيين الذين يطلبون الوصول. اتفقوا على مقاييس نجاح قابلة للقياس:

الحصول على نطاق صحيح يمنع بناء نظام صلاحيات معقد جدًا للتشغيل — أو بسيط جدًا ليحمي مبدأ الأقل امتياز.

نموذج التفويض هو "شكل" نظام الصلاحيات لديك. اختره بشكل صحيح مبكرًا فكل شيء آخر — الواجهة، الموافقات، التدقيق، والفرض — يبقى أبسط.

معظم الأدوات الداخلية يمكن أن تبدأ بـ التحكم في الوصول بناءً على الأدوار (RBAC):

RBAC هو الأسهل للشرح والمراجعة. أضف التجاوزات فقط عندما ترى طلبات "حالات خاصة" متكررة. انتقل إلى ABAC عندما تكون لديك قواعد ثابتة ستؤدي خلاف ذلك إلى انفجار عدد الأدوار (مثال: "يمكنه الوصول للأداة X فقط لمنطقته").

صمم الأدوار بحيث يكون الافتراضي وصولًا أدنى، ولا تُمنح الامتيازات إلا بصراحة:

عرّف الأذونات على مستويين:

هذا يمنع حاجة أداة واحدة من إجبار كل الأدوات الأخرى على نفس بنية الأدوار.

الاستثناءات حتمية؛ اجعلها صريحة:

إذا أصبحت الاستثناءات شائعة، فهذه إشارة لتعديل الأدوار أو إدخال قواعد سياسات—دون السماح لـ"الاستثناءات" أن تصبح امتيازات دائمة غير مُراجعة.

تعيش أو تموت تطبيقات الصلاحيات بحسب نموذج البيانات. إذا لم تستطع الإجابة على "من لديه وصول إلى ماذا، ولماذا؟" بسرعة وباتساق، تصبح كل ميزة أخرى (الموافقات، التدقيق، الواجهة) هشة.

ابدأ بمجموعة صغيرة من الجداول/المجموعات التي تتطابق بوضوح مع المفاهيم الواقعية:

export_invoices)لا ينبغي أن "تطفو" الأدوار بلا سياق. في أغلب البيئات الداخلية، يكون للدور معنى فقط ضمن الأداة (مثال: "مسؤول" في Jira مقابل "مسؤول" في AWS).

توقع علاقات متعددة-لمعنى-متعدد:

إذا دعمت الوراثة عبر الفريق، قرّر القاعدة مبكرًا: الوصول الفعّال = التعيينات المباشرة للمستخدم بالإضافة إلى تعيينات الفريق، مع معالجة تعارضات واضحة (مثلاً: "المنع يفوق السماح" إذا نمذجت المنع).

أضِف حقولًا تشرح التغييرات عبر الزمن:

created_by (من منحه)expires_at (الوصول المؤقت)disabled_at (تعطيل مؤقت دون فقدان التاريخ)تساعد هذه الحقول على الإجابة عن "هل كان هذا الوصول صالحًا يوم الثلاثاء الماضي؟" — وهو أمر حاسم للتحقيقات والامتثال.

أسرع استعلام غالبًا هو: "هل للمستخدم X الصلاحية Y في الأداة Z؟" قم بفهرسة التعيينات حسب (user_id, tool_id)، وحسِب الأذونات الفعّالة مسبقًا إذا كانت الفحوصات تحتاج أن تكون فورية. حافظ على مسارات الكتابة بسيطة، لكن حسّن مسارات القراءة حيث تعتمد عليها فرضية الوصول.

المصادقة هي كيف يثبت الأشخاص هويتهم. هدف تطبيق إدارة الصلاحيات الداخلي هو جعل تسجيل الدخول سهلًا للموظفين مع حماية قوية للإجراءات الإدارية.

عادة لديك ثلاثة خيارات:

إذا دعمت أكثر من طريقة، اجعل واحدة افتراضية والأخرى استثناءات صريحة — وإلا سيجد المشرفون صعوبة في توقع كيفية إنشاء الحسابات.

معظم الاندماجات الحديثة تستخدم OIDC؛ ولا تزال المؤسسات تستخدم SAML.

بغض النظر عن البروتوكول، قرّر ما تثق به من IdP:

حدّد قواعد الجلسات مُسبقًا:

حتى لو كان IdP يفرض MFA عند تسجيل الدخول، أضف زيادة مستوى المصادقة للإجراءات عالية التأثير مثل منح حقوق المشرف، تغيير قواعد الموافقة، أو تصدير سجلات التدقيق. عمليًا، يعني ذلك إعادة التحقق من "هل تمت المصادقة متعددة العوامل مؤخرًا" (أو إجبار إعادة المصادقة) قبل إتمام الإجراء.

نجاح تطبيق الصلاحيات يعتمد على شيء واحد: هل يمكن للناس الحصول على الوصول الذي يحتاجونه دون خلق مخاطر صامتة. يضمن مسار طلب وموافقة واضح أن يكون الوصول متسقًا، قابلاً للمراجعة، وسهل التدقيق لاحقًا.

ابدأ بمسار بسيط وقابل للتكرار:

اجعل الطلبات مُهيكلة: تجنب نصوص حرة مثل "أعطني صلاحية مشرف". بدلاً من ذلك، اجبر اختيار دور معرف مسبقًا أو حزمة أذونات واطلب تبريرًا قصيرًا.

عرّف قواعد الموافقة مُسبقًا حتى لا تتحول الموافقات إلى نقاشات:

استخدم سياسة مثل "المدير + مالك التطبيق" للوصول القياسي، وأضف الأمن كخطوة مطلوبة للأدوار المميزة.

افترض الوصول المحدد زمنيًا افتراضيًا (مثلاً 7–30 يومًا) واسمح بـ"حتى الإلغاء" فقط لقائمة قصيرة من الأدوار المستقرة. اجعل الانتهاء تلقائيًا: نفس سير العمل الذي يمنح الوصول يجب أن يحدد إزالة مجدولة ويبلّغ المستخدم قبل انتهائها.

ادعم مسار "عاجل" للاستجابة للحوادث، لكن أضف ضمانات:

بهذه الطريقة، لا يعني الوصول السريع وصولًا غير مرئي.

لوحة المشرف هي المكان الذي "نقرة واحدة" يمكن أن تمنح وصولًا لبيانات الرواتب أو تلغي حقوق الإنتاج. تجربة مستخدم جيدة تعامل كل تغيير صلاحية كتحرير عالي المخاطر: واضح، قابل للتراجع، وسهل المراجعة.

استخدم هيكل تنقل يطابق طريقة تفكير المشرفين:

هذا التخطيط يقلل أخطاء "أين أذهب؟" ويجعل من الصعب تغيير الشيء الخطأ في المكان الخطأ.

يجب أن تكون أسماء الأذونات بلغة بسيطة أولًا، والتفاصيل التقنية ثانيًا. على سبيل المثال:

أظهر تأثير الدور في ملخص قصير ("يمنح الوصول إلى 12 موردًا، بما في ذلك الإنتاج") واربط بالتفصيل الكامل.

استخدم الاحتكاك عن قصد:

يحتاج المشرفون سرعة دون التضحية بالأمان. أضف بحث، فلاتر (تطبيق، دور، قسم، حالة)، وترقيم صفحات في كل قوائم المستخدمين، الأدوار، الطلبات، وسجلات التدقيق. حافظ على حالة الفلتر في عنوان URL حتى تكون الصفحات قابلة للمشاركة والتكرار.

طبقة الفرض هي مكان تحويل نموذج الأذونات إلى واقع. يجب أن تكون مملة، متسقة، وصعبة التجاوز.

اصنع دالة واحدة (أو وحدة صغيرة) تجيب على سؤال واحد: "هل يمكن للمستخدم X تنفيذ الفعل Y على المورد Z؟" يجب أن تستدعيها كل بوابة في الواجهة، معالج API، مهمة خلفية، وأداة إدارية.

هذا يتجنّب إعادة تنفيذ "قريبة بما فيه الكفاية" التي تنحرف مع الزمن. اجعل المُدخلات صريحة (معرّف المستخدم، الفعل، نوع/معرف المورد، السياق)، والمخرجات صارمة (سماح/منع مع سبب للتدقيق).

إخفاء الأزرار ليس أمانًا. نفّذ الصلاحيات على الخادم لكل:

نمط جيد هو middleware يحمل الموضوع (المورد)، يستدعي دالة الفحص، ويفشل مغلقًا (403) إذا كان القرار "منع". إذا كشفت واجهةً /api/reports/export، فعندها يجب أن يُطبّق نفس القيد على نقطة التصدير حتى لو كان الزر معطلاً في الواجهة.

يمكن أن يحسّن caching أداء فحوصات الصلاحيات، لكنه قد يبقي وصولًا فعالًا بعد تغيير الدور. فضّل تخزين مدخلات تتغير ببطء (تعريفات الدور، قواعد السياسة)، واجعل ذاكرة قرارات الفحص قصيرة العمر. أبطل ذاكرة التخزين عند أحداث مثل تحديث الأدوار، تغيير تعيينات المستخدمين، أو إلغاء التهيئة. إذا اضطررت لتخزين قرارات لكل مستخدم، أضف عدّاد "نسخة الأذونات" للمستخدم ورفعه عند أي تغيير.

تجنّب:

إذا أردت نموذجًا مرجعيًا للتنفيذ، وثّقه واربطه من دفتر تشغيل الهندسة (مثلاً /docs/authorization) حتى تتبع النقاط النهائية الجديدة نفس مسار الفرض.

سجلات التدقيق هي "نظام الإيصالات" لصلاحياتك. عندما يسأل أحدهم "لماذا لدى أليكس وصول لرواتب؟" يجب أن تكون قادرًا على الإجابة في دقائق — دون تخمين أو التنقيب عبر المحادثات.

لكل تغيير صلاحية، سجّل من غيّر ماذا، ومتى، ولماذا. يجب ألا يكون "السبب" نصًا حرًا فقط؛ يجب ربطه بسير العمل الذي برر التغيير.

تسجيل لا يقل عن:

Finance-Read → Finance-Admin)استخدم مخطط حدث موحّد حتى تبقى التقارير موثوقة. حتى لو تغيّرت الواجهة بمرور الوقت، يظل سرد التدقيق قابلًا للقراءة.

ليس كل قراءة بيانات تحتاج سجلًا، لكن وصول البيانات عالية المخاطر غالبًا ما يحتاج.

أمثلة شائعة: تفاصيل الرواتب، تصدير بيانات شخصية للعملاء، عرض مفاتيح API، أو إجراءات "تنزيل الكل".

اجعل تسجيل القراءات عمليًا:

قدّم تقارير أساسية يستخدمها المشرفون: "الأذونات لكل شخص"، "من يمكنه الوصول إلى X"، و"التغييرات خلال آخر 30 يومًا". أضف خيارات تصدير (CSV/JSON) للمراجعين، لكن عامل التصديرات كأفعال حساسة:

حدّد سياسة الاحتفاظ مُسبقًا (مثلاً 1–7 سنوات بحسب المتطلبات التنظيمية) وافصل الواجبات:

إذا أضفت مساحة "تدقيق" مخصصة في واجهة المشرف، اربطها من /admin مع تحذيرات واضحة وتصميم يعتمد البحث أولاً.

تنحرف الصلاحيات عندما ينضم الأشخاص، يغيرون الفرق، يأخذون إجازة، أو يغادرون الشركة. تعامل مع دورة حياة المستخدم كميزة أساسية، لا كفكرة لاحقة.

ابدأ بمصدر حقيقة واضح للهوية: نظام الموارد البشرية، IdP (Okta، Azure AD، Google)، أو كلاهما. ينبغي أن يكون تطبيقك قادرًا على:

إذا دعم موفر الهوية SCIM، استخدمه. SCIM يسمح بمزامنة المستخدمين والمجموعات والحالات تلقائيًا إلى تطبيقك، مما يقلل العمل اليدوي ويمنع "المستخدمين الأشباح". إذا لم يتوفر SCIM، جدولة استيرادات دورية (API أو CSV) واطلب من الملاك مراجعة الاستثناءات.

انتقالات الفريق هي حيث تتعطل صلاحيات الأدوات غالبًا. نمذج "الفريق" كخاصية مُدارة (مزامنة من HR/IdP)، وعامل تعيينات الأدوار كقواعد مشتقة حيثما أمكن (مثال: "إذا القسم = محاسبة فامنح دور محلل محاسبة").

عند انتقال شخص بين فرق، يجب أن:

يجب أن يلغى الوصول بسرعة وبشكل متوقع. ابدأ إلغاء التهيئة من IdP (تعطيل المستخدم) وليفعل تطبيقك فورًا:

إذا كان تطبيقك يُوفّر الوصول إلى أدوات خارجية، ضع هذه الإزالات في طابور واظهِر أي فشل في لوحة المشرف حتى لا يظل شيء دون ملاحظة.

تطبيق الصلاحيات هدف جذّاب لأنه يمكنه منح الوصول للعديد من الأنظمة الداخلية. الأمان هنا ليس ميزة واحدة — بل مجموعة ضوابط صغيرة ومتسقة تقلل من فرصة أن يقوم مهاجم (أو مشرف مستعجل) بعمل ضرر.

عامل كل حقل نموذج، معامل استعلام، وحمولة API كغير موثوق بها.

أيضًا ضع افتراضات آمنة في الواجهة: اختر "بدون وصول" مسبقًا واطلب تأكيدًا صريحًا للتغييرات عالية التأثير.

الواجهة تقلل الأخطاء، لكنها لا يمكن أن تكون حدّ الأمان. إذا كانت نقطة نهاية تعدّل الصلاحيات أو تُظهر بيانات حساسة، فبحاجة إلى فحص تفويض على الخادم:

اجعل ذلك قاعدة هندسية: لا تُنشر نقطة نهاية حساسة دون فحص تفويض وتسجيل حدث تدقيق.

نقاط الإدارة والمصادقة أهداف شائعة للهجوم الآلي:

حيثما أمكن، طلب تحقق مرتفع للمخاطر (إعادة مصادقة أو متطلب موافقة).

خزن الأسرار (أسرار عميل SSO، رموز API) في مدير أسرار مخصص، لا في الشيفرة أو ملفات التكوين.

قم بفحوص دورية لـ:

هذه الفحوص رخيصة وتكشف أساليب فشل نظام الصلاحيات الشائعة.

أخطاء الصلاحيات نادرًا ما تكون "تطبيق مكسور"؛ هي عادة "الشخص الخطأ يمكنه فعل الشيء الخطأ". عامل قواعد التفويض كمنطق عمل مع مدخلات واضحة ونتائج متوقعة.

ابدأ باختبار وحدة لمقيّم الصلاحيات (الدالة التي تقرر السماح/المنع). اجعل الاختبارات قابلة للقراءة بتسمية السيناريوهات.

نمط جيد هو جدول صغير من الحالات (حالة المستخدم، الدور، المورد، الفعل → القرار المتوقع) حتى لا تتطلب إضافة قواعد جديدة إعادة كتابة كبيرة للمجموعة.

اختبارات الوحدة لا تكتشف أخطاء الوصل — مثل نسيان المتحكم استدعاء فحص التفويض. أضف بعض اختبارات التكامل حول المسارات الأهم:

هذه الاختبارات يجب أن تضرب نفس نقاط النهاية التي تستخدمها الواجهة، وتتحقق من استجابات API وتغييرات قاعدة البيانات الناتجة.

أنشئ ملفات ثابتة لأدوار، فرق، أدوات، ومستخدمين نموذجيين (موظف، متعاقد، مشرف). حافظ عليها مهيكلة ومرقمة عبر مجموعات الاختبار حتى يختبر الجميع ضد نفس معنى "مسؤول مالي" أو "دعم قراءة فقط".

أضف قائمة مراجعة خفيفة لتغييرات الصلاحيات: أدوار جديدة، تغييرات الدور الافتراضي، تَرحيلات تمس المنح، وأي تغييرات في واجهة المشرف. عندما أمكن، اربط القائمة بعملية الإصدار (مثلاً /blog/release-checklist).

نظام الصلاحيات ليس شيئًا تُفعّله ثم تنساه. الاختبار الحقيقي يبدأ بعد الإطلاق: فرق جديدة تُضاف، الأدوات تتغير، وطلبات الوصول العاجلة تظهر في أسوأ الأوقات. عامل العمليات كجزء من المنتج، لا فكرة لاحقة.

حافظ على عزل dev، staging، وproduction — خاصة بياناتها. يجب أن يعكس staging إعدادات الإنتاج (إعدادات SSO، تبديلات الميزة، مفاتيح السياسات)، لكن استخدم مجموعات هوية منفصلة وحسابات اختبار غير حساسة.

لتطبيقات ثقيلة الأذونات، افصل أيضًا:

راقب الأساسيات (التشغيل، الكمون)، لكن أضف إشارات مخصصة للصلاحيات:

اجعل التنبيهات قابلة للتنفيذ: تضمّن المستخدم، الأداة، الدور/السياسة المقيمة، معرّف الطلب، ورابط لحدث التدقيق ذي الصلة في واجهة المشرف.

اكتب كتيبات قصيرة للطوارئ الشائعة:

احفظ الكتيبات في المستودع وفي ويكي العمليات، وجرّبها خلال تمارين.

إذا كنت تبني هذا كتطبيق داخلي جديد، أكبر خطر هو قضاء أشهر على البنية الأساسية (تدفقات المصادقة، واجهة المشرف، جداول التدقيق، شاشات الطلب/الموافقة) قبل أن تتحقق من النموذج مع فرق حقيقية. نهج عملي هو إطلاق إصدار أدنى سريعًا، ثم تشديده بالسياسة، التسجيل، والأتمتة.

إحدى الطرق التي تتبعها الفرق هي استخدام Koder.ai، منصة vibe-coding تتيح إنشاء تطبيقات ويب وخوادم عبر واجهة محادثة. لتطبيقات ثقيلة الصلاحيات، مفيدة خاصة لتوليد لوحة إدارة أولية، تدفقات الطلب/الموافقة، ونموذج بيانات CRUD بسرعة — مع الحفاظ على التحكم في البنية الأساسية الأساسية (غالبًا React على الويب، Go + PostgreSQL في الخلفية) والسماح بتصدير الشيفرة المصدرية عند الاستعداد للانتقال إلى مسار المراجعة والنشر المعياري. ومع نمو الاحتياجات، تساعد ميزات مثل اللقطات/التراجع ووضع التخطيط على التكرار على قواعد التفويض بأمان أكبر.

إذا أردت أساسًا أوضح لتصميم الأدوار قبل توسيع العمليات، راجع /blog/role-based-access-control-basics. لخيارات التغليف والطرح، تحقق من /pricing.

الصلاحية هي إجراء محدد تريد التحكم به، معبرًا عنه بفعل يتطابق مع طريقة عمل الأشخاص — مثل عرض، تعديل، إدارة، أو تصدير.

طريقة عملية للبدء هي تسجيل الإجراءات لكل أداة وبيئة (الإنتاج مقابل التحضير)، ثم توحيد الأسماء بحيث تكون قابلة للمراجعة والتدقيق.

قم بجرد كل نظام يهمه الوصول — تطبيقات SaaS، لوحات الإدارة الداخلية، مخازن البيانات، CI/CD، المجلدات المشتركة، وأي جداول بيانات "مدراء ظليين".

لكل أداة، سجّل مكان تنفيذ فرض الصلاحيات:

أي شيء يُنفّذ "بالإجراء" يجب اعتباره مخاطر صريحة أو أولوية للإزالة.

تتبع مقاييس تعكس السرعة والسلامة معًا:

هذه المقاييس تساعدك تقيم ما إذا كان النظام يحسن العمليات ويقلل المخاطر.

ابدأ بأبسط نموذج يتحمّل الاستثناءات الواقعية:

اختر أبسط نهج يبقى مفهوماً أثناء المراجعات والتدقيق.

اجعل الوصول الأدنى هو الإعداد الافتراضي واطلب تخصيصًا صريحًا لكل ما يزيد عنه:

يمكن لسياسة الأقل امتيازًا أن تنجح عندما تكون سهلة الشرح والمراجعة.

عرّف الأذونات العامة للقدرات عبر المنظمة (مثل إدارة المستخدمين، الموافقة على الوصول، عرض سجلات التدقيق) وأذونات خاصة بالأداة للإجراءات داخل كل أداة (مثل النشر، عرض الأسرار).

هذا يمنع تعقيد أداة واحدة من إجبار بقية الأدوات على نفس هيكل الأدوار.

على الأقل، نمذج:

أضف حقول دورة الحياة مثل created_by، expires_at، وdisabled_at حتى تتمكن من الإجابة على أسئلة تاريخية (مثال: "هل كان هذا الوصول صالحًا يوم الثلاثاء الماضي؟") بدون تكهنات.

يفضّل استخدام SSO لتطبيقات داخلية حتى يستخدم الموظفون موفر الهوية المؤسسي.

قرّر ما إذا كنت تثق بموفر الهوية للهوية فقط، أو الهوية بالإضافة إلى المجموعات (لإسناد وصول أساسي تلقائيًا).

استخدم مسار منظم: طلب → قرار → منح → إشعار → تدقيق.

اجعل الطلبات تختار حزمة أدوار/أذونات معرفّة مسبقًا (لا تتركها نصًا حرًا)، واطلب مبررًا قصيرًا، وعرّف قواعد الموافقة مثل:

افتراضيًا؛ اجعل الوصول محددًا زمنيًا مع انتهاء تلقائي.

سجل التغييرات كسجل ملحق لا يتغير: من غيّر ماذا، ومتى، ولماذا، بما في ذلك القيم القديمة → الجديدة ورابط لطلب/موافقة (أو تذكرة) مبررة.

أيضًا: