18 سبتمبر 2025·8 دقيقة

كيفية بناء تطبيق ويب لطلبات الوصول إلى البيانات والخصوصية

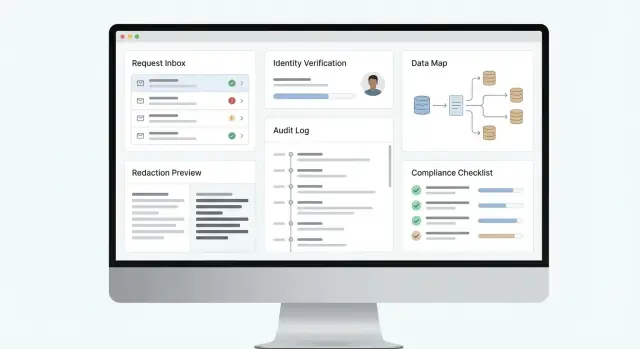

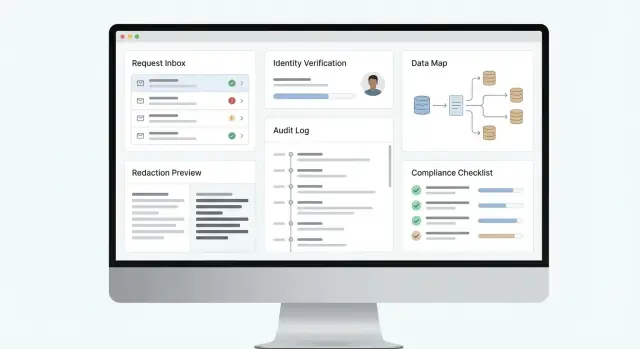

تعلّم كيفية تصميم وبناء تطبيق ويب لاستلام والتحقق وتنفيذ وتتبع طلبات الوصول إلى البيانات مع سجلات تدقيق، وإخفاء البيانات، وتصديرها، وتقارير جاهزة للامتثال.

تعلّم كيفية تصميم وبناء تطبيق ويب لاستلام والتحقق وتنفيذ وتتبع طلبات الوصول إلى البيانات مع سجلات تدقيق، وإخفاء البيانات، وتصديرها، وتقارير جاهزة للامتثال.

طلب الوصول إلى البيانات — الذي يُسمى غالبًا DSAR (طلب الوصول من موضوع البيانات) أو SAR — هو عندما يطلب فرد من منظمتك معرفة البيانات الشخصية التي تملكها عنه، وكيف تستخدمها، والحصول على نسخة. إذا كانت شركتك تجمع بيانات عملاء أو مستخدمين أو موظفين أو عملاء محتمَلين، افترض أن هذه الطلبات ستحدث.

التعامل معها بشكل جيد ليس فقط لتجنب الغرامات. إنه يتعلق بالثقة: استجابة واضحة ومتسقة تُظهر أنك تفهم بياناتك وتحترم حقوق الناس.

تصمم معظم الفرق حول GDPR وCCPA/CPRA أولاً، لكن يجب أن يكون التطبيق مرنًا بما يكفي للتعامل مع ولايات قضائية وسياسات داخلية متعددة.

أنواع الطلبات الشائعة تشمل:

حتى داخل «الوصول»، قد يتفاوت النطاق: قد يطلب عميل «كل ما لديكم»، أو بيانات مرتبطة بحساب محدد، إطار زمني، أو منتج.

يجلس تطبيق DSAR عند تقاطع عدة أصحاب مصلحة:

تطبيق DSAR القوي يجعل كل طلب في الوقت المناسب، قابلًا للتتبع، ومتسقًا. هذا يعني استلام واضح، تحقق هوية موثوق، جمع بيانات متوقع عبر الأنظمة، قرارات موثقة (بما في ذلك الرفض أو التنفيذ الجزئي)، وسجل تدقيق لمن فعل ماذا ومتى.

الهدف هو عملية قابلة للإعادة يمكنك الدفاع عنها — داخليًا وللمنظمين — دون تحويل كل طلب إلى حالة طوارئ.

قبل تصميم الشاشات أو اختيار الأدوات، كن واضحًا بشأن ما يعنيه "الانتهاء" لمنظمتك. ينجح تطبيق طلب الوصول إلى البيانات عندما يُنقل كل طلب بشكل موثوق من الاستلام إلى التسليم، ويلتزم بالمهل القانونية، ويترك أثرًا يمكن الدفاع عنه.

وثّق سير عمل DSAR الأساسي الذي يجب أن يدعمه تطبيقك من اليوم الأول:

اجعلها عملية عملية: حدد قنوات الطلب التي ستقبلها (نموذج ويب فقط مقابل بريد إلكتروني/إدخال يدوي)، اللغات/المحليات المهمة، وما هي «الحالات الطرفية» التي ستتعامل معها مبكرًا (حسابات مشتركة، موظفون سابقون، قصر).

حوّل المتطلبات إلى مؤشرات أداء KPI يمكن لفريقك تتبعها أسبوعيًا:

اكتب من يملك كل خطوة: فريق الخصوصية، الدعم، الأمن، القانون. حدد الأدوار والأذونات على مستوى عالٍ الآن — ستترجم ذلك لاحقًا إلى ضوابط وصول وسجلات تدقيق.

إن كنت توحّد كيفية الإبلاغ عن التقدم لأصحاب المصلحة، قرر ما هو «مصدر الحقيقة الواحد» (التطبيق) وما الذي يجب تصديره لأدوات التقارير الداخلية.

تطبيق طلب الوصول إلى البيانات أكثر من نموذج وزر تصدير. يجب أن تدعم البنية الزمنية الصارمة، والأدلة للمراجعين، وتغييرات السياسات المتكررة — دون تحويل كل طلب إلى مشروع مخصص.

تنتهي معظم الفرق بثلاث «واجهات» للمنتج:

فصلها (حتى لو شاركت قاعدة الشيفرة) يجعل الأذونات، التدقيق، والتغييرات المستقبلية أسهل بكثير.

عادةً ما ينقسم سير DSAR القابل للتوسع إلى خدمات أساسية قليلة:

استخدم:

ابدأ بتطبيق قابل للنشر واحد إذا كان حجم المعاملات منخفضًا وفريقك صغيرًا — أقل تعقيدًا، وتكرارًا أسرع. تحوّل نحو خدمات مُجزّأة عندما يزداد عدد الوصلات أو حركة المرور أو متطلبات التدقيق، حتى تتمكن من تحديث التكاملات دون المخاطرة بسير عمل المشرف.

إذا كنت تبني داخليًا، أدوات مثل Koder.ai يمكن أن تُسرّع التنفيذ الأولي عبر توليد بوابة إدارة React وواجهة خلفية Go + PostgreSQL من محادثة مُهيكلة.

ميزتان منصتين مفيدتان لعمليات الامتثال:

ستظل بحاجة لموافقة الخصوصية/القانون ومراجعة الأمن، لكن تسريع "الانسياب القابل للاستخدام الأولي" يساعد الفرق على التحقق من المتطلبات مبكرًا.

تجربة الاستلام هي المكان الذي ينجح أو يفشل فيه معظم عمل DSAR وخصوصية. إذا لم يتمكن الناس من تقديم الطلب بسهولة — أو إذا لم يستطع فريقك فرزها بسرعة — ستفوت المهل، تجمع بيانات زائدة، أو تفقد تتبع ما وُعد به.

تطبيق عملي يدعم نقاط دخول متعددة، لكنه يوحد كل شيء إلى سجل حالة واحد:

المفتاح هو الاتساق: أيًا كانت القناة، يجب أن تكون حقول الحالة نفسها، نفس المؤقتات، ونفس سجل التدقيق.

يجب أن يكون نموذج الاستلام قصيرًا وموجهًا الهدف:

تجنب طلب تفاصيل حساسة "تحسبًا". إذا احتجت معلومات إضافية، اطلبها لاحقًا كجزء من خطوة التحقق.

اجعل حالات الحالة صريحة ومرئية للموظفين ومقدم الطلب:

تم الاستلام → جارٍ التحقق → قيد المعالجة → جاهز → مُسلم → مغلق

يجب أن يحتوي كل انتقال على قواعد واضحة: من يمكنه نقله، ما الأدلة المطلوبة (مثلاً: اكتمال التحقق)، وما الذي يُسجَّل.

من لحظة إنشاء الحالة، ابدأ مؤقتات SLA مرتبطة بالتشريع المنطبق. أرسل تذكيرات مع اقتراب المهل، أوقف العدّ عندما تسمح السياسة (مثلاً عند انتظار توضيح)، وأضف قواعد تصعيد (مثال: إن بقيت الحالة في "جارٍ التحقق" لمدة 5 أيام فأنبه مديرًا).

الاستلام وتصميم دورة الحياة الجيدين يحولان الامتثال من مشكلة صندوق وارد إلى سير عمل متوقع.

التحقق من الهوية هو حيث يصبح امتثال الخصوصية حقيقيًا: أنت على وشك الكشف عن بيانات شخصية، لذا يجب أن تكون واثقًا أن طالب الطلب هو موضوع البيانات (أو مخول قانونيًا للتصرف نيابة عنه). اجعل هذا جزءًا أساسيًا من سير العمل، لا فكرة لاحقة.

قدّم خيارات متعددة حتى لا يُعرقل المستخدمون الشرعيون، مع الحفاظ على قابلية الدفاع:

اجعل واجهة المستخدم واضحة حول ما سيحدث لاحقًا ولماذا. إن أمكن، عبئ البيانات المعروفة للمستخدمين المسجَّلين، وتجنب طلب معلومات إضافية لا تحتاجها.

يجب أن يتعامل تطبيقك مع الحالات التي لا يكون فيها طالب الطلب هو موضوع البيانات:

نمذج هذا صراحة في مخطط البيانات (مثل: "مقدم_الطلب" مقابل "موضوع_البيانات"), وسجّل كيف أُثبتت الصلاحية.

ليست كل الطلبات متساوية المخاطر. ضع قواعد ترفع مستوى التحقق تلقائيًا عندما:

عند التصعيد، اعرض سببًا قصيرًا وبسيطًا حتى لا يبدو الإجراء تعسفيًا.

يجب تشفير آثار التحقق (الهويات، مستندات التفويض، أحداث التدقيق)، تقييد الوصول إليها، وإظهارها فقط لأدوار محددة. خزّن ما تحتاجه فقط، وضع حدًا للاحتفاظ، وأتمت حذفها.

عامل أدلة التحقق كبيانات حساسة بحد ذاتها، مع إدخالات في سجل التدقيق لإثبات الامتثال لاحقًا.

تطبيق طلب الوصول للبيانات يعتمد على رؤيته لمكان وجود البيانات الشخصية فعلاً. قبل كتابة وصلة واحدة، ابنِ جردًا عمليًا للأنظمة يمكن صيانته مع الوقت.

ابدأ بالأنظمة المرجح أن تحتوي معلومات تعريف المستخدم:

لكل نظام سجّل: المالك، الغرض، فئات البيانات المخزنة، المعرفات المتاحة (بريد إلكتروني، معرف مستخدم، معرف جهاز)، كيفية الوصول (API/SQL/تصدير)، وأي قيود (معدلات، الاحتفاظ، وقت استجابة البائع). يصبح هذا الجرد "مصدر الحقيقة" عند ورود الطلبات.

لا تحتاج الوصلات أن تكون متقنة؛ بل يجب أن تكون موثوقة:

حافظ على عزل الوصلات عن بقية التطبيق لتتمكن من تحديثها دون كسر سير العمل.

تصفّ الأنظمة المختلفة نفس الشخص بطرق مختلفة. طبع السجلات المستردة إلى مخطط ثابت حتى لا يقارن المراجعون تفاحًا مع برتقال. نموذج عملي:

person_identifier (ما طابقتَ عليه)data_category (الملف الشخصي، الاتصالات، المعاملات، Telemetry)field_name و field_valuerecord_timestampالأصل هو ما يجعل النتائج قابلة للدفاع. خزّن بيانات وصفية مع كل قيمة:

عندما يسأل أحدهم "من أين أتى هذا؟" سيكون لديك جواب دقيق ومسار واضح للتصحيح أو الحذف عند الطلب.

هذا الجزء هو "اعثر على كل شيء عن هذا الشخص" — وهو الجزء الأكثر احتمالًا لإحداث مخاطر خصوصية إذا كان غير دقيق. محرك استرجاع ومطابقة جيد متعمد: يبحث بشكل واسع بما فيه الكفاية ليكون كاملاً، ولكن ضيّقًا بما يكفي لتجنب سحب بيانات غير ذات صلة.

صمّم محركك حول المعرفات التي يمكنك جمعها بثقة أثناء الاستلام. نقاط البداية الشائعة: البريد الإلكتروني، رقم الهاتف، معرف العميل، رقم الطلب، وعنوان الشحن.

ثم وسّع إلى معرفات غالبًا ما توجد في أنظمة المنتج والتحليلات:

للأنظمة التي لا تشترك بمفتاح ثابت، أضف مطابقة تقريبية (أسماء معروفة + عنوان مُطبع) واعتبر النتائج "مرشحين" يحتاجون للمراجعة.

تجنب إغراء "تصدير جدول المستخدمين كاملًا." ابنِ وصلات تستعلم بالمعرف وتعيد الحقول ذات الصلة فقط إن أمكن — خاصة للسجلات وتدفقات الأحداث. جلب أقل يقلل وقت المراجعة ويقلل احتمال الإفصاح عن بيانات طرف ثالث.

نمط عملي: خطوتان: (1) استعلام خفيف "هل يوجد هذا المعرف؟" ثم (2) سحب السجلات الكاملة للمطابقات المؤكدة.

إذا خدم تطبيقك علامات تجارية أو وحدات أعمال متعددة، يجب أن يحمل كل استعلام نطاق المستأجر. طبّق عوامل تصفية المستأجر في طبقة الوصلات (ليس فقط في الواجهة)، واختبرها لمنع تسرب بين المستأجرين.

خطط للتكرارات واللبس:

خزن درجة مطابقة، الدليل (أي معرف طابق)، والطوابع الزمنية حتى يتمكن المراجعون من شرح ولماذا أُدرجت أو استُبعدت سجلات ما.

بمجرد أن يجمع محرك الاسترجاع السجلات ذات الصلة، لا ينبغي إرسالها مباشرة إلى طالب الطلب. تحتاج معظم المؤسسات إلى خطوة مراجعة بشرية لمنع الكشف العرضي عن بيانات طرف ثالث، معلومات أعمال سرية، أو محتوى مقيد بموجب القانون أو العقد.

أنشئ مساحة "مراجعة الحالة" منظمة تتيح للمراجعين:

هنا أيضًا توحد القرارات. مجموعة صغيرة من أنواع القرار (تضمين، إخفاء، حجب، يحتاج مراجعة قانونية) تبقي الردود متسقة وأسهل للتدقيق.

يجب أن يدعم تطبيقك كلًا من إزالة أجزاء حساسة من سجل واستبعاد سجلات كاملة عندما لا يُسمح بالكشف.

يجب أن يغطي الإخفاء:

يمكن استبعاد بيانات كاملة عندما لا يمكن الإفصاح عنها مع توثيق الأسباب في شكل منظم (مثل: مادة مميزة قانونيًا، أسرار تجارية). لا تكتفِ بإخفاء البيانات — سجّل المبرر بشكل مُهيكل لتتمكن من الدفاع عن القرار لاحقًا.

تعمل معظم سير عمل DSAR بشكل أفضل عند إنشاء مخرجين:

ضمّن بيانات وصفية مفيدة: المصادر، التواريخ ذات الصلة، تفسيرات الإخفاء/الاستثناءات، وخطوات واضحة تالية (كيفية طرح أسئلة أو الاستئناف أو تصحيح البيانات). هذا يحوّل الاستجابة من تفريغ بيانات إلى نتيجة مفهومة.

استخدم قالب استجابة مُرقّم الإصدار للحفاظ على اتساق المظهر، وادمجه مع سجلات التدقيق لتتبّع أي تغيير على الحزمة.

الأمن ليس ميزة تضيفها لاحقًا في تطبيق طلب الوصول إلى البيانات — إنه الأساس الذي يمنع تسرب البيانات الحساسة مع إثبات أنك تعاملت مع كل طلب بشكل صحيح. الهدف واضح: الأشخاص المناسبون فقط يرون البيانات المناسبة، كل إجراء قابل للتتبع، والملفات المصدرة لا يمكن إساءة استخدامها.

ابدأ بتحكم واضح بناءً على الأدوار حتى لا تتضخم المسؤوليات. الأدوار التقليدية:

اجعل الأذونات دقيقة: مثلاً، قد يرى المراجع البيانات لكنه لا يغير المهل، بينما يملك الموافق صلاحية الإفراج لكنه لا يغيّر أوراق اعتماد الوصلات.

يجب أن يولد سير DSAR سجل تدقيق قابل للإضافة فقط يغطي:

اجعل مدخلات التدقيق صعبة العبث بها: قيّد كتابة السجل إلى خدمة التطبيق، منع التعديلات، وفكر في تخزين كتابي مرة واحدة أو تجزئة/توقيع دفعات السجل.

شفر أثناء النقل (TLS) وفي الراحة (قواعد البيانات، تخزين الكائنات، النسخ الاحتياطية). خزّن الأسرار (رموز API، أوراق اعتماد قواعد البيانات) في مدير أسرار مخصص — ليس في الشيفرة أو ملفات التكوين أو تذاكر الدعم.

للتصديرات، استخدم روابط تنزيل موقعة قصيرة الأجل وملفات مشفرة عند الحاجة. قيّد من يمكنه إنشاء التصديرات واضبط انتهاء صلاحية تلقائيًا.

تجذب تطبيقات الخصوصية محاولات كشط وهندسة اجتماعية. أضف:

تقلل هذه الضوابط المخاطر مع الحفاظ على قابلية الاستخدام للعملاء الحقيقيين والفرق الداخلية.

ينجح أو يفشل سير عمل DSAR على شيئين يلاحظهما العملاء فورًا: إن أردت أن تلتزم بالموعد، وإن كانت تحديثاتك واضحة وموثوقة. اعتبر التواصل ميزة أساسية — ليس مجرد بريد إلكتروني مُلحق في النهاية.

ابدأ بمجموعة صغيرة من القوالب المعتمدة والقابلة للتعريب. اجعلها قصيرة ومحددة وخالية من الحمل القانوني الزائد.

قوالب شائعة للبناء:

أضف متغيرات (معرّف الطلب، التواريخ، رابط البوابة، طريقة التسليم) حتى يملأ التطبيق التفاصيل تلقائيًا مع الحفاظ على صياغة موافق عليها قانونيًا.

تختلف المهل حسب القانون (مثلاً GDPR مقابل CCPA/CPRA)، نوع الطلب، وما إذا كان التحقق من الهوية معلقًا. يجب أن يحسب تطبيقك ويعرض:

اجعل المهل مرئية في قائمة الحالات، تفاصيل الحالة، وتذكيرات الموظفين.

ليس كل مؤسسة تريد صندوق وارد إضافي. قدّم تكاملات webhook وبريد حتى تتدفق التحديثات إلى الأدوات الموجودة (نظام تذاكر الدعم أو الدردشة الداخلية).

استخدم أحداثًا مدفوعة بالحدث مثل case.created, verification.requested, deadline.updated, و response.delivered.

بوابة بسيطة تقلل التبادل غير الضروري: يمكن للعملاء رؤية الحالة ("تم الاستلام"، "جارٍ التحقق"، "قيد المعالجة"، "جاهز"), رفع المستندات، واسترداد النتائج.

عند التسليم، تجنّب المرفقات. قدّم روابط تنزيل مصادق عليها ومحدودة الوقت وإرشادات واضحة عن مدة صلاحية الرابط وما العمل إذا انتهت.

هنا يتحول أداة DSAR من "تطبيق سير عمل" إلى نظام امتثال. الهدف واضح: احتفظ بما يجب، احذف ما لا تحتاجه، واثبت ذلك بالأدلة.

عرف الاحتفاظ بحسب نوع الكائن، لا فقط "قضية مغلقة". سياسة نموذجية تفصل:

اجعل فترات الاحتفاظ قابلة للتكوين بحسب الولاية ونوع الطلب. قد تحتفظ بسجلات التدقيق لفترة أطول من أدلة الهوية، وقد تحذف التصديرات سريعًا بعد التسليم مع الاحتفاظ بتجزئة وبيانات وصفية لإثبات ما أُرسل.

أضف حالة حجز قانوني صريحة يمكنها إيقاف مؤقت لمؤقتات الحذف وتقييد ما يمكن للموظفين فعله لاحقًا. يجب أن تدعم:

نموذج الاستثناءات والقيود أيضًا كنتائج مهيكلة (وليس ملاحظات نصية) حتى يمكن الإبلاغ عنها باستمرار.

المنظمون والمدققون الداخليون عادةً يطلبون اتجاهات، لا حكايات. ابنِ تقارير تغطي:

صدّر التقارير بصيغ شائعة واحتفظ بتعريفات التقارير مُرقَّمة حتى تبقى الأرقام قابلة للتفسير.

يجب أن يُشير تطبيقك إلى نفس القواعد التي تنشرها منظمتك. اربط مباشرة إلى موارد داخلية مثل /privacy و /security من إعدادات المشرف وعروض الحالة، حتى يتمكن المشغلون من التحقق من "لماذا" وراء كل خيار احتفاظ.

تطبيق DSAR ليس "مكتملًا" عندما تعمل الواجهة فقط. أخطر الإخفاقات تحدث على الحواف: هويات غير مطابقة، انتهاء مهلة الوصلات، وتصديرات تترك أجزاء مفقودة. خطط للاختبار والعمليات كميزات أساسية.

ابنِ مجموعة اختبار قابلة للتكرار حول مطبات DSAR الحقيقية:

ضمّ "ثوابت ذهبية" لكل وصلة (سجلات عينة + الناتج المتوقع) حتى يتم اكتشاف تغييرات المخطط مبكرًا.

يجب أن تغطي المراقبة الصحة التطبيقية ونتائج الامتثال:

اقترن المقاييس بسجلات مهيكلة لتتمكن من الإجابة: "أي نظام فشل، لأي حالة، وماذا رأى المستخدم؟"

توقّع التغيير: أدوات جديدة تضاف، أسماء الحقول تتغير، والبائعون يختفون. أنشئ كتابًا للوصلات (المالك، طريقة المصادقة، حدود المعدل، حقول PII المعروفة) وعملية لموافقات تغيير المخطط.

خطة طرح مرحلية عملية:

قائمة تحسين مستمر: راجع شهريًا تقارير الفشل، اضبط عتبات المطابقة، حدّث القوالب، أعد تدريب المراجعين، وتخلّ عن الوصلات غير المستخدمة لتقليل المخاطر.

إذا كنت تتطور بسرعة، ففكر في استراتيجية بيئة تدعم نشرات متكررة منخفضة المخاطر (مثل نشرات مرحلية مع قدرة على التراجع). منصات مثل Koder.ai تدعم التكرار السريع مع النشر/الاستضافة وتصدير الشيفرة المصدَر، ما يكون مفيدًا عندما تتغير سير عمل الخصوصية كثيرًا وتحتاج للحفاظ على المحاذاة بين التنفيذ وإثبات التدقيق.

طلب الوصول إلى البيانات (DSAR) — المعروف أحيانًا باسم SAR — هو طلب من فرد لمعرفة البيانات الشخصية التي تمتلكها عنه منظمتك، وكيف تُستخدم، وللحصول على نسخة منها.

يساعد تطبيق DSAR على استلام الطلبات والتحقق منها والبحث والمراجعة وتقديم الردود بشكل متسق وفي الوقت المناسب — مع سجل تدقيق يمكنك الدفاع عنه.

خطط لدعم الحد الأدنى التالي:

حتى طلبات “الوصول” يمكن أن تكون محدودة (فترة زمنية/منتج محدد) أو واسعة (“كل ما تملكونه”).

سير عمل عملي أدنى هو:

إذا لم تتمكن من إكمال هذه الخطوات من البداية إلى النهاية، فستجد صعوبة في الالتزام بالمهل الزمنية بشكل موثوق.

استخدم مؤشرات أداء قابلة للقياس التي تعكس الامتثال وحالة التشغيل، مثل:

تتبعها أسبوعيًا لتحسين العملية فعليًا.

غالبًا ما يفصل الفرق بين:

فصل هذه التجارب يجعل التحكم بالوصول (RBAC)، والتدقيق، وتغييرات السياسات المستقبلية أسهل بكثير.

قدّم عدة طرق وارفع مستوى التحقق وفقًا للمخاطر:

سجّل ما تحققت منه ولماذا، خزّن الأدلة بأمان، واحذفها وفق جدول مضبوط.

ابنِ «جردًا حيًا» للأنظمة التي من المرجح أن تحوي بيانات شخصية (قواعد البيانات الإنتاجية، المستودع، CRM، الفواتير، محادثات الدعم، السجلات).

لكل نظام سجّل: المالك، الغرض، فئات البيانات المخزنة، المعرفات المتاحة، طريقة الوصول (API/SQL/تصدير)، حدود المعدل، وقيود الاحتفاظ. يصبح هذا الجرد مصدر الحقيقة عند ورود الطلبات.

فضّل الاعتمادية والاستعلامات المحددة:

حافظ على عزل الوصلات عن بقية التطبيق، طبع النتائج في مخطط موحد، وخزّن أصل البيانات (المصدر، الطوابع الزمنية، طريقة المطابقة/الدرجة) ليصبح الناتج قابلًا للدفاع عنه.

استخدم استراتيجية مطابقة محسوبة:

لمنع الإفراط في الجمع: أجرِ فحوصات «هل يوجد؟» خفيفة أولاً، ثم اسحب السجلات الكاملة فقط للمطابقات المؤكدة—مع فرض نطاق المستأجر في طبقة الوصلات.

اجعل المراجعة خطوة إلزامية في معظم المنظمات:

قدّم ملفين عند التسليم: تقرير قابل للقراءة (HTML/PDF) وتصدير قابل للآلة (JSON/CSV)، واستخدم روابط تحميل مصادق عليها زمنياً بدل المرفقات البريدية.

ابدأ بسياسات وصول مبنية على الأدوار (RBAC):

أنشئ سجل تدقيق قابلًا للإضافة فقط يغطي من عرض، غيّر، صدّر أو حذف ماذا ومتى ولماذا.

ابدأ بقوالب رسائل معتمدة وقابلة للتعريب: قصيرة ومحددة وخالية من التعقيد القانوني الزائد.

نماذج شائعة:

أظهر المهل الحالية في كل مكان في التطبيق، واحسبها بحسب الولاية ونوع الطلب، وادعم تكاملات البريد/نظام التذاكر/الرسائل عبر webhooks.

حدد قواعد احتفاظ واضحة بحسب نوع العنصر:

اجعل فترات الاحتفاظ قابلة للتكوين حسب الولاية ونوع الطلب. احتفظ بالأدلة اللازمة لإثبات ما أرسلتَه (مثل تجزئة الملف) حتى لو حذفت الملف نفسه بعد مدة قصيرة.

اختبر السيناريوهات التي تكسر الثقة:

راقب في الإنتاج: زمن استجابة الوصلات، نسبة الأخطاء، تراكم الطوابير، فشل التصدير، وأخطاء التنزيل. اربط المقاييس بالسجلات المهيكلة لتحدد أي نظام فشل ولأي حالة وماذا رأى المستخدم.

شفر النقل والراحة، خزّن الأسرار في مدير أسرار مخصص، واستخدم روابط تنزيل قصيرة الأجل موقعة للملفات المصدّرة.

أضف حالة «حجز قانوني» لإيقاف مؤقت لعمليات الحذف عندما يكون هناك تحقيق/دعوى، مع رمز سبب ونطاق وتواريخ مراجعة.

خطوات طرح آمنة: تجربة تجريبية بإقليم واحد و2–3 أنظمة أساسية، توسيع مع تشغيل ظل (shadow runs)، ثم اختبار التحمل وتوثيق ملاك التصعيد.