03 نوفمبر 2025·8 دقيقة

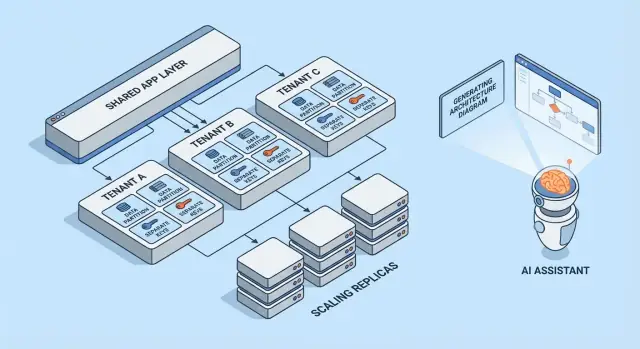

نماذج SaaS متعددة المستأجرين: العزل، التحجيم وتصميم الذكاء الاصطناعي

تعرف على نماذج SaaS متعددة المستأجرين الشائعة، المقايضات لعزل المستأجرين واستراتيجيات التحجيم. اطلع كيف تسرّع البنى المعمارية المولّدة بالذكاء الاصطناعي التصميم والمراجعات.

ماذا يعني تعدد المستأجرين (بدون المصطلحات المعقدة)

تعدد المستأجرين يعني أن منتج برمجي واحد يخدم عدة عملاء (مستأجرين) من نفس النظام الجاري. كل مستأجر يشعر وكأنه لديه “تطبيقه الخاص”، لكن خلف الكواليس يتم مشاركة أجزاء من البنية التحتية—مثل نفس خوادم الويب، نفس قاعدة الشيفرة، وغالبًا نفس قاعدة البيانات.

نموذج ذهني مفيد هو مبنى شقق. لكل شخص وحدته المؤمّنة (بياناته وإعداداته)، لكنكم تشتركون في مصعد المبنى والسباكة وفريق الصيانة (حسابات الحوسبة والتخزين والتشغيل للتطبيق).

لماذا تختار الفرق تعدد المستأجرين

معظم الفرق لا تختار SaaS متعدد المستأجرين لأنه «موضة»—بل لأنها فعّالة:

- تكلفة أقل لكل عميل: البنية المشتركة عادةً أرخص من إنشاء بنية كاملة لكل عميل.

- تشغيل أبسط: منصة واحدة للمراقبة، التصحيح، والتأمين (بدلاً من مئات النشرات الصغيرة).

- تسليم أسرع: التحسينات تصل للجميع مرة واحدة وتتجنب تشتت الإصدارات بين العملاء.

أين يمكن أن تسوء الأمور

وضعيتا الفشل الكلاسيكيتان هما الأمان والأداء.

في جانب الأمان: إذا لم تُفرض حدود المستأجرين في كل مكان، قد يتسرّب بيانات عبر العملاء. هذه التسريبات نادرًا ما تكون «اختراقات درامية»—غالبًا أخطاء عادية مثل فلتر مفقود، إعداد صلاحيات خاطئ، أو مهمة خلفية تعمل بدون سياق المستأجر.

في جانب الأداء: الموارد المشتركة تعني أن مستأجرًا مشغولًا يمكن أن يبطئ الآخرين. يظهر تأثير "الجار الصاخب" كاستعلامات بطيئة، أحمال مفاجئة، أو عميل واحد يستهلك سعة API بشكل غير متناسب.

معاينة سريعة للنماذج التي سنغطيها

تستعرض هذه المقالة اللبنات الأساسية التي تستخدمها الفرق لإدارة تلك المخاطر: عزل البيانات (قاعدة بيانات، مخطط، أو صفوف)، هوية وصلاحيات مدركة للمستأجر، ضوابط ضد الجيران الصاخبين، وأنماط تشغيل للتحجيم وإدارة التغيير.

المقايضة الأساسية: العزل مقابل الكفاءة

تعدد المستأجرين هو قرار حول مكان وجودك على طيف: كم تشارك بين المستأجرين مقابل كم تُخصص لكل مستأجر. كل نمط معماري أدناه هو مجرد نقطة مختلفة على ذلك الخط.

الموارد المشتركة مقابل المخصصة: الطيف الأساسي

في طرف واحد، يشترك المستأجرون في كل شيء تقريبًا: نفس مثيلات التطبيق، نفس قواعد البيانات، نفس الطوابير، ونفس الكاشات—مفصولين منطقيًا بواسطة معرفات المستأجر وقواعد الوصول. هذا عادةً الأرخص والأسهل للتشغيل لأنك تجمع السعة.

في الطرف الآخر، يحصل المستأجرون على "شريحة" خاصة بهم من النظام: قواعد بيانات منفصلة، حوسبة منفصلة، وأحيانًا نُشرات منفصلة. هذا يزيد الأمان والتحكم، لكنه يزيد أيضًا من عبء التشغيل والتكاليف.

لماذا يتجه العزل والتكلفة في اتجاهين متعاكسين

العزل يقلل من احتمال وصول مستأجر إلى بيانات آخر أو استهلاكه لميزانية أداء الآخرين أو تأثره بأنماط استخدام غير متوقعة. كما يسهل الامتثال والمتطلبات الرقابية أحيانًا.

الكفاءة تتحسن عندما توزع السعة الخاملة على عدة مستأجرين. البنية المشتركة تتيح لك تشغيل خوادم أقل، الحفاظ على خطوط نشر أبسط، والتحجيم بناءً على الطلب الإجمالي بدلًا من أسوأ حالة لكل مستأجر.

محركات القرار الشائعة

نقطة التوازن "الصحيحة" ليست فلسفية عادةً—بل مدفوعة بقيودك:

- SLA وتوقعات العملاء: أهداف توافر/زمن استجابة صارمة تدفع نحو مزيد من العزل.

- الامتثال وموقع البيانات: متطلبات قد تجبرك على تخزين مخصص أو بيئات مخصصة.

- مرحلة النمو: المنتجات المبكرة تبدأ غالبًا بمشترك أكثر لتسريع الإطلاق؛ لاحقًا قد تقدم خيارات مخصصة للعملاء الكبار.

- نضج التشغيل: مزيد من العزل يعني عادةً المزيد من الأشياء للمراقبة، التصحيح، والترحيل.

نموذج ذهني بسيط لاختيار الأنماط

اطرح سؤالين:

-

ما حجم الضرر إذا خرّ مسلك مستأجر واحد أو تم اختراقه؟

-

ما تكلفة الأعمال لتقليل ذلك النطاق؟

إذا كان نطاق الضرر يجب أن يكون ضئيلًا، اختر مكونات أكثر تخصيصًا. إذا كانت التكلفة والسرعة أهم، شارك أكثر—واستثمر في ضوابط وصول قوية، حدود المعدل، ومراقبة per-tenant لجعل المشاركة آمنة.

نماذج تعدد المستأجرين باختصار

تعدد المستأجرين ليس بنية واحدة—بل مجموعة طرق لمشاركة (أو عدم مشاركة) البنية التحتية بين العملاء. النموذج الأفضل يعتمد على مقدار العزل المطلوب، عدد المستأجرين المتوقع، ومقدار عبء التشغيل الذي يمكن لفريقك تحمله.

1) مُستأجر واحد (مخصص) — الأساس

كل عميل يحصل على تكديس تطبيق خاص به (أو على الأقل وقت تشغيل وقاعدة بيانات معزولة). هذا الأسلوب الأسهل للفهم من ناحية الأمان والأداء، لكنه عادةً الأكثر تكلفة لكل مستأجر ويمكن أن يبطئ توسع العمليات.

2) تطبيق مشترك + قاعدة بيانات مشتركة — أقل تكلفة، يحتاج عناية أكبر

كل المستأجرين يعملون على نفس التطبيق وقاعدة البيانات. التكاليف عادةً الأقل لأنك تعظم إعادة الاستخدام، لكن يجب أن تكون دقيقًا في سياق المستأجر في كل مكان (الاستعلامات، الكاش، مهام الخلفية، تصدير التحليلات). خطأ واحد يمكن أن يؤدي لتسريب بيانات عبر المستأجرين.

3) تطبيق مشترك + قواعد بيانات منفصلة — عزل أقوى، عمليات أكثر

التطبيق مشترك، لكن كل مستأجر له قاعدة بياناته الخاصة (أو مثيل قاعدة بيانات منفصل). هذا يحسن التحكم في نطاق الحوادث، يمكّن النسخ الاحتياطية/الاستعادة على مستوى المستأجر، ويمكن أن يبسط محادثات الامتثال. المقايضة هي تشغيلية: المزيد من قواعد البيانات للاعتماد، المراقبة، الترحيل، والتأمين.

4) نماذج هجينة للمستأجرين الكبار

العديد من منتجات SaaS تمزج النهجين: معظم العملاء يعيشون على البنية المشتركة، بينما عملاء كبار أو منظَّمون يحصلون على قواعد بيانات مخصصة أو حوسبة مخصصة. الهجين غالبًا ما يكون الحالة العملية النهائية، لكنه يحتاج قواعد واضحة: من المؤهل، ما التكلفة، وكيف تُطرح الترقيات.

إذا أردت غوصًا أعمق في تقنيات العزل داخل كل نموذج، انظر /blog/data-isolation-patterns.

أنماط عزل البيانات (قاعدة البيانات، المخطط، الصف)

عزل البيانات يجيب سؤالًا بسيطًا: "هل يمكن لعميل أن يرى أو يؤثر على بيانات عميل آخر؟" هناك ثلاث أنماط شائعة، كل واحدة لها تبعات أمنية وتشغيلية مختلفة.

عزل على مستوى الصفوف (جداول مشتركة + tenant_id)

جميع المستأجرين يشاركون نفس الجداول، وكل صف يتضمّن عمود tenant_id. هذا أكثر النماذج كفاءة للمستأجرين الصغار إلى المتوسطين لأنه يقلل البنية ويحافظ على تقارير وتحليلات بسيطة.

المخاطرة واضحة أيضًا: إذا نُسي أي استعلام فلتر tenant_id، قد تتسرّب البيانات. حتى نقطة نهاية "إدارية" واحدة أو مهمة خلفية يمكن أن تكون نقطة ضعف. التخفيف يشمل:

- فرض فلترة المستأجر في طبقة الوصول إلى البيانات المشتركة (حتى لا يكتب المطورون فلترات يدويًا)

- استخدام ميزات قاعدة البيانات مثل أمان مستوى الصفوف (RLS) حيثما توفرت

- إضافة اختبارات آلية تحاول الوصول عبر المستأجرين عن قصد

- فهرسة مسارات الوصول الشائعة (غالبًا

(tenant_id, created_at)أو(tenant_id, id)) لكي تبقى الاستعلامات المقيَّدة بالمستأجر سريعة

مخطط لكل مستأجر (نفس قاعدة البيانات، مخططات منفصلة)

كل مستأجر يحصل على مخطط خاص به (مساحات أسماء مثل tenant_123.users, tenant_456.users). هذا يحسن العزل مقارنة بالمشاركة على مستوى الصف ويجعل تصدير مستأجر أو ضبط أداء خاص أسهل.

المقايضة هي عبء تشغيلي أكبر. يجب تشغيل الترحيلات عبر العديد من المخططات، وتصبح حالات الفشل أكثر تعقيدًا: قد تنجح ترحيلات لـ 9,900 مستأجر وتعلق في 100. المراقبة والأدوات مهمة هنا—عمليتك للترحيل تحتاج سلوك إعادة محاولة وتقرير واضح.

قاعدة بيانات لكل مستأجر (قواعد بيانات منفصلة)

كل مستأجر يحصل على قاعدة بيانات منفصلة. العزل قوي: حدود الوصول أوضح، استعلامات مستأجر صاخب أقل احتمالًا أن تؤثر على آخر، واستعادة مستأجر واحد من النسخة الاحتياطية أنظف.

التكاليف والتحجيم هي العوائق الرئيسية: المزيد من قواعد البيانات للإدارة، مزيد من مجمعات الاتصال، وعمل ترقية/ترحيل محتمل أكثر. العديد من الفرق تحتفظ بهذا النموذج للعملاء ذوي القيمة العالية أو المنظمين، بينما يبقى العملاء الأصغر على البنية المشتركة.

الاستقطاب واستراتيجيات الموضع مع نمو المستأجرين

الأنظمة الحقيقية غالبًا تمزج هذه الأنماط. مسار شائع هو العزل على مستوى الصفوف للنمو المبكر، ثم "ترقية" المستأجرين الكبار إلى مخططات أو قواعد بيانات منفصلة.

الشاردينج يضيف طبقة موضع: قرار أيه تجمع قاعدة البيانات يعيش فيها المستأجر (حسب المنطقة، شريحة الحجم، أو التجزئة). المفتاح هو جعل وضع المستأجر صريحًا وقابلاً للتغيير—حتى تتمكن من نقل مستأجر دون إعادة كتابة التطبيق، والتحجيم بإضافة شاردات بدلًا من إعادة تصميم كل شيء.

الهوية، الوصول، وسياق المستأجر

يفشل تعدد المستأجرين بطرق عادية مدهشة: فلتر مفقود، كائن مخبأ مشترك بين المستأجرين، أو ميزة إدارية "تنسى" لأي مستأجر تخص الطلب. الحل ليس ميزة أمنية كبيرة واحدة—بل سياق مستأجر متسق من أول بايت في الطلب وحتى آخر استعلام قاعدة بيانات.

تحديد المستأجر (كيف تعرف "من")

معظم منتجات SaaS تعتمد على معرف أساسي واحد وتتعامل مع بقية الإشارات كملائمة:

- النطاق الفرعي:

acme.yourapp.comسهل للمستخدمين ويناسب تجارب مخصصة للعلامة. - الهيدر: مفيد لعملاء API والخدمات الداخلية (لكن يجب أن يكون موثوقًا).

- مطالبة في التوكن: JWT موقّع (أو الجلسة) يتضمن

tenant_id، مما يجعل التلاعب صعبًا.

اختر مصدر حقيقة واحد وسجّله في كل مكان. إذا دعمت إشارات متعددة (نطاق فرعي + توكن)، حدد أسبقية ورفض الطلبات الغامضة.

تقنين الطلب (كيف يبقى كل استعلام داخل نطاق المستأجر)

قاعدة جيدة: بمجرد أن تحل tenant_id, يجب أن يقرأها كل شيء لاحقًا من مكان واحد (سياق الطلب)، لا تعيد استخلاصها.

الحواجز الشائعة تشمل:

- Middleware يضيف

tenant_idإلى سياق الطلب - مساعدو الوصول إلى البيانات الذين يتطلبون

tenant_idكوسيط - فرض قاعدة البيانات (مثل سياسات مستوى الصف) لكي تفشل الأخطاء مغلقة

handleRequest(req):

tenantId = resolveTenant(req) // subdomain/header/token

req.context.tenantId = tenantId

return next(req)

أساسيات التفويض (الأدوار داخل المستأجر)

فصل المصادقة (من هو المستخدم) عن التفويض (ما الذي يمكنه فعله).

الأدوار الشائعة في SaaS هي Owner / Admin / Member / Read-only، لكن المفتاح هو النطاق: قد يكون المستخدم Admin في المستأجر A وMember في المستأجر B. خزّن الصلاحيات على مستوى المستأجر، لا عالميًا.

منع التسريبات عبر المستأجرين (اختبارات وحواجز)

عامل الوصول عبر المستأجرين كحادث من الدرجة الأولى وامنعه استباقيًا:

- أضف اختبارات آلية تحاول قراءة بيانات المستأجر B بينما المصادقة كمستأجر A

- اجعل أخطاء الفلاتر أكثر صعوبة في الوصول للإصدار (linters، منشئي الاستعلامات، وسائط إلزامية للمستأجر)

- سجّل ونبّه على أنماط مريبة (مثل عدم تطابق المستأجر بين التوكن والنطاق الفرعي)

إذا أردت قائمة تشغيل تشغيلية أعمق، اربط هذه القواعد بدليل التشغيل في /security واحتفظ بها مُرقمة مع الشيفرة.

العزل أبعد من قاعدة البيانات

امتلك قاعدة الشيفرة

احتفظ بالملكية الكاملة بتصدير الشيفرة المصدرية مع تطور البنية.

عزل قاعدة البيانات هو نصف القصة فقط. العديد من حوادث تعدد المستأجرين الحقيقية تحدث في أنابيب المشاركة حول التطبيق: الكاشات، الطوابير، والتخزين. هذه الطبقات سريعة ومريحة وسهلة أن تصبح عالمية عن طريق الخطأ.

الكاشات المشتركة: منع تصادم المفاتيح وتسريبات البيانات

إذا شارك عدة مستأجرين Redis أو Memcached، القاعدة الأساسية بسيطة: لا تخزن مفاتيح لا تُخصّص لمستأجر.

نمط عملي هو بادئة كل مفتاح بمعرف مستأجر ثابت (ليس نطاق بريد إلكتروني، وليس اسم عرض). على سبيل المثال: t:{tenant_id}:user:{user_id}. هذا يفعل شيئين:

- يمنع التصادم حيث لدى مستأجرين نفس المعرفات الداخلية

- يجعل إبطال المجموعة ممكنًا (حذف بالبادئة) أثناء حوادث الدعم أو الترحيلات

كما قرّر ما المسموح مشاركته عالميًا (مثل أعلام الميزات العامة، بيانات وصفية ثابتة) ووثّقها—العناصر العالمية العرضية مصدر شائع للتعرّض عبر المستأجرين.

حدود المعدل والحصص المدركة للمستأجر

حتى لو كانت البيانات معزولة، لا يزال بإمكان المستأجرين التأثير على بعضهم عبر الحوسبة المشتركة. أضف حدودًا مدركة للمستأجر عند الحواف:

- حدود معدل API لكل مستأجر (وغالبًا لكل مستخدم داخل المستأجر)

- حصص للعمليات المكلفة (تصدير، توليد تقارير، استدعاءات AI)

اجعل الحد مرئيًا (هيدرز، إشعارات في الواجهة) حتى يفهم العملاء أن التقييد سياسة وليس خللًا.

مهام الخلفية: قسّم الطوابير حسب المستأجر

طابور مشترك واحد يمكن أن يسمح لمستأجر مشغول بأن يهيمن على وقت العاملين.

الإصلاحات الشائعة:

- طوابير منفصلة لكل شريحة/خطة (مثل

free,pro,enterprise) - طوابير مجزأة حسب دلّة المستأجر (تجزئة

tenant_idإلى N طوابير) - جدولة مدركة للمستأجر بحيث يحصل كل مستأجر على شريحة عادلة

دائمًا نوّر سياق المستأجر في حمولة المهمة والسجلات لتجنّب آثار جانبية على مستأجر خاطئ.

تخزين الملفات/الكائنات: مسارات وسياسات ومفاتيح منفصلة

بالنسبة لتخزين S3/GCS، العزل عادةً يعتمد على المسار والسياسات:

- سلة (bucket) لكل مستأجر للفصل الصارم (حدود أقوى، عبء إدارة أكبر)

- سلة مشتركة مع بادئات مستأجر (أبسط، يتطلب IAM وURLs موقعة بعناية)

أياً كان اختيارك، أكد أن عمليات الرفع/التنزيل تتحقق من ملكية المستأجر في كل طلب، وليس فقط في الواجهة.

التعامل مع الجيران الصاخبين واستخدام الموارد بعدل

الأنظمة متعددة المستأجرين تشترك في البنية التحتية، مما يعني أن مستأجرًا واحدًا يمكنه أن يستهلك أكثر من حصته. هذه هي مشكلة الجار الصاخب: عبء عمل واحد عالي الأداء يعرّض أداء الآخرين للخطر.

كيف يبدو "الجار الصاخب"

تخيل ميزة تقارير تصدر CSV لسنة كاملة. يبرمج المستأجر A 20 تصديرًا في الساعة 9:00 صباحًا. هذه التصديرات تُشبع CPU وI/O للقاعدة، فتبدأ شاشات التطبيق للمستأجر B بالتأخر—على الرغم من أن B لم يفعل شيئًا غير عادي.

ضوابط الموارد: حدود، حصص، وتشكيل الأحمال

الوقاية تبدأ بحدود موارد صريحة:

- حدود المعدل (طلبات في الثانية) لكل مستأجر ولكل نقطة نهاية، حتى لا يمكن استهداف واجهات مكلفة.

- حصص (يومية/شهرية) لأشياء مثل التصديرات، الرسائل البريدية، استدعاءات AI، أو مهام الخلفية.

- تشكيل الأحمال: ضع المهام الثقيلة (تصديرات، استيراد، إعادة فهرسة) في طوابير مع حدود تزامن per-tenant وقواعد أولوية.

نمط عملي هو فصل حركة المستخدم التفاعلية عن العمل الدفعي: حافظ على الطلبات المواجهة للمستخدم في مسار سريع، وادفع الباقي إلى طوابير خاضعة للرقابة.

قواطع دائرية وحواجز_bulkheads على مستوى المستأجر

أضف صمامات أمان تتشغّل عند عبور مستأجر لعتبة:

- قواطع دائرية: رفض مؤقت أو تأجيل العمليات المكلفة عندما تتجاوز معدلات الخطأ أو زمن الاستجابة أو عمق الطابور حدودًا لهذا المستأجر.

- حواجز_bulkheads: عزل مجموعات مشتركة (اتصالات DB، سلاسل عمال، كاش) حتى لا يستنفد مستأجر واحد السعة العالمية.

عند التنفيذ الجيد، يمكن أن يؤذي المستأجر A سرعته فقط دون إسقاط B.

متى تنقل مستأجرًا إلى سعة مخصصة

نقل مستأجر إلى موارد مخصصة عندما يتجاوز افتراضات المشاركة باستمرار: معدل تمرير مرتفع مستمر، ذروات غير متوقعة مرتبطة بأحداث أعمال حرجة، متطلبات امتثال صارمة، أو عندما يحتاج عبء عملهم إلى ضبط مخصص. قاعدة بسيطة: إذا كان حماية المستأجرين الآخرين تتطلب تقييد دائم لعميل يدفع، فقد حان وقت السعة المخصصة (أو خطة أعلى) بدلًا من حل المشكلات المستمر.

أنماط التحجيم التي تنجح في SaaS متعدد المستأجرين

تحقق من العزل بالكود

حوّل مقايضات العزل إلى خط أساس عملي يمكن قياسه.

تحجيم متعدد المستأجرين أقل عن "خوادم أكثر" وأكثر عن منع نمو مستأجر واحد من مفاجأة الجميع. الأنماط الأفضل تجعل التحجيم متوقعًا، قابلًا للقياس، وقابلًا للتراجع.

التحجيم الأفقي للخدمات عديمة الحالة

ابدأ بجعل طبقة الويب/API عديمة الحالة: خزّن الجلسات في كاش مشترك (أو استخدم مصادقة قائمة على التوكن)، احفظ التحميلات في تخزين الكائنات، وادفع العمل الطويل إلى مهام خلفية. بمجرد أن لا تعتمد الطلبات على الذاكرة أو القرص المحلي، يمكنك إضافة مثيلات خلف موازن تحميل والتحجيم بسرعة.

نصيحة عملية: احتفظ بسياق المستأجر عند الحافة (مستخلص من النطاق الفرعي أو الهيدرز) ومرره إلى كل معالج طلب. عديمة الحالة لا تعني عدم الوعي بالمستأجر—تعني وعيًا بالمستأجر دون الاعتماد على خوادم لزجة.

نقاط الضغط لكل مستأجر: التعرف عليها وتنعيمها

معظم مشكلات التحجيم هي "مستأجر واحد مختلف". راقب النقاط مثل:

- مستأجر واحد يولّد حركة غير متناسبة

- بعض المستأجرين لديهم مجموعات بيانات كبيرة جدًا

- استخدام دفعي (تقارير نهاية الشهر، استيرادات ليلية)

تكتيكات التنعيم تشمل حدود معدل per-tenant، إدخال عن طريق طوابير، كاش لمسارات القراءة الخاصة بالمستأجر، وتجزئة المستأجرين الثقيلين في مجاميع عمال منفصلة.

النسخ للقراءة، التجزئة، والأعمال غير المتزامنة

استخدم نسخًا مخصصة للقراءة للأحمال الثقيلة في القراءة (لوحات القيادة، البحث، التحليلات) وحافظ على الكتابات في الأساسي. التجزئة (حسب المستأجر، التاريخ، أو كلاهما) تساعد في إبقاء الفهارس أصغر والاستعلامات أسرع. للمهام المكلفة—التصديرات، تصنيف ML، الويبهوكس—فضّل الأعمال غير المتزامنة مع idempotency حتى لا تضاعف عمليات إعادة المحاولة العبء.

إشارات تخطيط السعة والعتبات البسيطة

احتفظ بإشارات بسيطة ومدركة للمستأجر: زمن استجابة p95، معدل الخطأ، عمق الطابور، CPU للـ DB، ومعدل الطلب per-tenant. اضبط عتبات سهلة (مثلاً: "عمق الطابور > N لمدة 10 دقائق" أو "p95 > X مللثانية") التي تُشغّل موازنة تلقائية أو قيود مؤقتة على المستأجر—قبل أن يشعر الآخرون بها.

المراقبة والتشغيل حسب المستأجر

الأنظمة متعددة المستأجرين لا تفشل عالميًا أولًا—عادةً تفشل لمستأجر واحد، شريحة خطة، أو عبء عمل صاخب. إذا لم تستطع سجلاتك ولوحاتك الإجابة على "أي مستأجر متأثر؟" خلال ثوانٍ، وقت الاستدعاء يتحول إلى تخمين.

سجلات، مقاييس، وتتبعات مدركة للمستأجر

ابدأ بسياق مستأجر متسق عبر التليمتري:

- السجلات: تضمّن

tenant_id,request_id, وactor_idثابت (مستخدم/خدمة) على كل طلب ومهمة خلفية. - المقاييس: أرسل عدّادات ومخططات زمنية للزمنية مقسمة حسب شريحة المستأجر على الأقل (مثل

tier=basic|premium) وحسب نقطة النهاية عالية المستوى (ليس URLs خام). - التتبع: مرّر سياق المستأجر كسمات التتبع حتى تتمكن من تصفية تتبع بطيء إلى مستأجر محدد ورؤية أين يُقضى الوقت (DB، الكاش، نداءات طرف ثالث).

حافظ على تحكم في التعدادية (cardinality): المقاييس per-tenant لكل المستأجرين يمكن أن تصبح مكلفة. حل شائع هو مقاييس حسب الشريحة بشكل افتراضي بالإضافة إلى حفر per-tenant عند الطلب (مثلاً: أخذ عينات تتبعية لأفضل 20 مستأجرًا حسب الحركة أو المستأجرين الذين يخترقون SLO).

تجنّب تسريبات البيانات الحساسة في التليمتري

التليمتري قناة تصدير بيانات. عاملها كبيانات الإنتاج.

فضلًا المعرفات بدل المحتوى: سجل customer_id=123 بدل الأسماء، الإيميلات، التوكنات، أو حمولة الاستعلام. أضف تنقيحًا على مستوى الـ logger/SDK، وخطًا أسودًا للأسرار الشائعة (هيدرز Authorization، مفاتيح API). لعمليات الدعم، خزّن أي حِمولات تصحيحية في نظام منفصل محكم الوصول—ليس في السجلات المشتركة.

SLOs حسب شريحة المستأجر (دون وعود مبالغ فيها)

حدّد SLOs تتناسب مع ما يمكنك تطبيقه فعليًا. قد يحصل المستأجرون المميزون على ميزان زمن/خطأ أضيق، لكن فقط إذا كان لديك أيضًا ضوابط (حدود معدل، عزل عبء العمل، طوابير ذات أولوية). انشر SLOs الشريحة كأهداف، وتابعها لكل شريحة ولتعينة من المستأجرين ذوي القيمة العالية.

كتب تشغيل لحالات الاستدعاء: الحوادث الشائعة في SaaS متعدد المستأجرين

يجب أن تبدأ كتب التشغيل بـ "تحديد المستأجر(ين) المتأثر(ين)" ثم أسرع إجراء لعزل الحالة:

- جار صاخب: قيد المستأجر، أوقف المهام الثقيلة، أو انقله إلى طابور أقل أولوية.

- نقاط DB الساخنة/استعلامات خارجة عن السيطرة: فعّل مهلات الاستعلام، افحص أعلى الاستعلامات حسب المستأجر، طبّق فهرسًا أو قيّد نقطة النهاية.

- أخطاء سياق المستأجر (خلط بيانات): عطل الفيتشر فلاج أو نقطة النهاية فورًا وتحقق من تقنين سياق المستأجر في فحوصات الوصول.

- تراكم مهام الخلفية: استنزف طوابير per-tenant، حد التزامن، وأعد التشغيل مع ضمانات idempotency.

تشغيليًا، الهدف بسيط: اكتشاف حسب المستأجر، احتواء حسب المستأجر، واسترداد دون تأثير على الجميع.

النشرات، الترحيلات، والإصدارات لكل مستأجر

تعدد المستأجرين يغير إيقاع الشحن. أنت لا تنشر "تطبيقًا" فقط؛ أنت تنشر وقت تشغيل مشترك ومسارات بيانات مشتركة يعتمد عليها العديد من العملاء دفعة واحدة. الهدف هو تسليم ميزات جديدة دون إجبار ترقية ضخمة متزامنة عبر كل المستأجرين.

نشرات متدحرجة وترحيلات ذات وقت تعطل منخفض

فضل أنماط النشر التي تتحمل إصدارات مختلطة لفترة قصيرة (blue/green, canary, rolling). هذا لا يعمل إلا إذا كانت تغييرات قاعدة البيانات أيضًا مرحلية.

قاعدة عملية هي توسيع → ترحيل → تقليص:

- توسيع: أضف أعمدة/جداول/فهارس جديدة دون كسر الشيفرة الحالية.

- ترحيل: عبّئ البيانات على دفعات (غالبًا لكل مستأجر) وتحقق.

- تقليص: احذف الحقول القديمة فقط بعد أن تتوقف كل مثيلات التطبيق عن الاعتماد عليها.

لجداول ساخنة، قم بالـ backfills تدريجيًا (ومدّنهم)، وإلا ستخلق حدث جار صاخب أثناء الترحيل.

أعلام الميزات per-tenant لنشرات أكثر أمانًا

أعلام الميزات على مستوى المستأجر تتيح لك شحن الشيفرة عالميًا مع تفعيل السلوك بشكل انتقائي.

هذا يدعم:

- برامج وصول مبكر لعدد قليل من المستأجرين

- تراجع سريع عن طريق تعطيل الميزة للمستأجر المتأثر فقط

- تجارب A/B بدون تفرّع في النشر

احتفظ بنظام الأعلام قابلًا للمراجعة: من فَعّل ماذا، لأي مستأجر، ومتى.

الترقيم وتوقعات التوافق الخلفي

افترض أن بعض المستأجرين قد يتأخرون في الإعدادات أو التكاملات أو أنماط الاستخدام. صمم APIs والأحداث مع ترقيم واضح حتى لا يكسر المنتجون الجدد المستهلكين القدامى.

توقّعات شائعة للوضع الداخلي:

- الإصدارات الجديدة يجب أن تقرأ الأشكال القديمة والجديدة خلال نوافذ الترحيل.

- الإهمالات تتطلب جدولًا زمنيًا منشورًا (حتى لو مجرد ملاحظات داخلية مع قالب بريد للعملاء).

إدارة الإعدادات الخاصة بالمستأجر

عامل إعدادات المستأجر كسطح منتَج: تحتاج تحققًا، قيم افتراضية، وسجل تغييرات.

خزن الإعدادات منفصلة عن الشيفرة (ويفضل منفصلة عن الأسرار التشغيلية)، وادعم وضع استرجاع آمن عندما يكون الإعداد غير صالح. صفحة داخلية خفيفة مثل /settings/tenants يمكن أن توفر ساعات أثناء الاستجابة للحوادث والنشرات المرحلية.

كيف تساعد البنى المولّدة بالذكاء الاصطناعي (وما حدودها)

راجع مخاطر أمان المستأجرين

احصل على قائمة تحقق لنموذج التهديدات لتسريبات بين المستأجرين والمهام الخلفية والكاش.

الذكاء الاصطناعي يمكن أن يسرّع التفكير المعماري المبكر لنظام SaaS متعدد المستأجرين، لكنه ليس بديلًا للحكم الهندسي، الاختبار، أو مراجعة الأمان. اعتبره شريك عصف ذهني ينتج مسودات—ثم تحقق من كل افتراض.

ما الذي يجب أن تُقدّمه البنى المعمارية المولّدة بالـ AI (وما الذي لا ينبغي)

الذكاء الاصطناعي مفيد في توليد الخيارات وتسليط الضوء على أوضاع الفشل النموذجية (مثل أين قد يفقد سياق المستأجر، أو أين يمكن للموارد المشتركة أن تفاجئك). لا ينبغي له أن يقرر نموذجك، يضمن الامتثال، أو يتحقق من الأداء. لا يستطيع رؤية حركة المرور الحقيقية لديك، أو قوة فريقك، أو حواف الحالات في التكاملات القديمة.

المدخلات التي تهم: المتطلبات، القيود، المخاطر، والنمو

جودة المخرجات تعتمد على المدخلات. المدخلات المفيدة تشمل:

- عدد المستأجرين اليوم مقابل المتوقَّع خلال 12–24 شهرًا، وحجم البيانات المتوقع لكل مستأجر

- متطلبات العزل (تعاقدية، تنظيمية، توقعات العملاء)

- الميزانية وقدرة التشغيل (نضج المناوبة، دعم SRE، الأدوات)

- أهداف زمن الاستجابة، أنماط الذروة، والتقلب حسب المستأجر

- تحمل المخاطر: ماذا يحدث إذا أثر مستأجر واحد بالآخر؟

استخدام AI لاقتراح خيارات نمطية مع المقايضات

اطلب 2–4 تصميمات مرشحة (مثلاً: قاعدة بيانات لكل مستأجر مقابل مخطط لكل مستأجر مقابل عزل على مستوى الصف) واطلب جدولًا واضحًا للمقايضات: التكلفة، تعقيد التشغيل، نطاق الانفجار، جهد الترحيل، وحدود التحجيم. AI جيد في سرد المحاذير التي يمكنك تحويلها إلى أسئلة تصميم لفريقك.

إذا أردت الانتقال من "مسودة معمارية" إلى نموذج أولي عامل أسرع، منصة تحويل الأفكار إلى شيفرة مثل Koder.ai يمكن أن تساعدك في تحويل تلك الخيارات إلى هيكل تطبيق حقيقي عبر الدردشة—غالبًا بواجهة React وbackend بـ Go + PostgreSQL—حتى تتمكن من التحقق من انتشار سياق المستأجر، حدود المعدل، وسير الترحيل مبكرًا. ميزات مثل وضع التخطيط واللقطات/التراجع مفيدة عند التكرار على نماذج بيانات متعددة المستأجرين.

استخدام AI لتوليد نماذج تهديد وقوائم تحقق

يمكن للـ AI صياغة نموذج تهديد بسيط: نقاط الدخول، حدود الثقة، انتشار سياق المستأجر، والأخطاء الشائعة (مثل فحوصات التفويض المفقودة في مهام الخلفية). استخدمه لتوليد قوائم مراجعة للـ PRs وكتب التشغيل—لكن تحقق مع خبراء أمان حقيقيين ومن سجل الحوادث لديك.

قائمة اختيار عملية لفريقك

اختيار نهج متعدد المستأجرين أقل عن "أفضل ممارسة" وأكثر عن الملاءمة: حساسية بياناتك، معدل نموك، ومقدار التعقيد التشغيلي الذي تستطيع تحمله.

قائمة خطوة بخطوة (استخدمها في ورشة عمل 30 دقيقة)

-

البيانات: ما البيانات المشتركة عبر المستأجرين (إن وُجدت)؟ ما الذي يجب ألا يشارك أبدًا؟

-

الهوية: أين تعيش هوية المستأجر (روابط الدعوة، النطاقات، مطالبة SSO)؟ كيف يُثبت سياق المستأجر على كل طلب؟

-

العزل: قرر مستوى العزل الافتراضي (صف/مخطط/قاعدة بيانات) وحدد الاستثناءات (مثلاً عملاء المؤسسة الذين يحتاجون فصلًا أقوى).

-

التحجيم: حدّد أول ضغط تحجيم تتوقعه (التخزين، حركة القراءة، مهام الخلفية، التحليلات) واختر أبسط نمط يعالجه.

أسئلة للتحقق مع المهندسين ومراجعي الأمان

- كيف نمنع الوصول عبر المستأجر إذا نسي مطور فلترًا؟

- ما قصة التدقيق لكل مستأجر (من فعل ماذا ومتى)؟

- كيف نتعامل مع حذف البيانات والاحتفاظ بها حسب المستأجر؟

- ما نطاق الضرر لترحيل سيء أو استعلام خارج عن السيطرة؟

- هل نستطيع تقييد، تحديد معدل، وتخصيص موارد لكل مستأجر؟

إشارات حمراء تحتاج تصميمًا أعمق

- "سوف نضيف فحوصات المستأجر لاحقًا."\n- أدوات إدارية مشتركة تظهر كل شيء دون ضوابط صارمة.\n- لا خطة لنسخ/استعادة على مستوى المستأجر أو الاستجابة للحوادث.\n- طابور/مجموعة عمال واحدة بلا عدالة per-tenant.

ملخص إجراءات موصى بها

التوصية: ابدأ بعزل على مستوى الصفوف + فرض صارم لسياق المستأجر، أضف قيودًا per-tenant، وحدد مسار ترقية إلى مخطط/قاعدة بيانات لمستأجرين عاليي المخاطر.

الإجراءات التالية (أسبوعان): صَمّم نموذج تهديد لحدود المستأجر، نمذج فرض الإنفاذ في نقطة نهاية واحدة، وأجرِ تجربة ترحيل على نسخة staging. لإرشادات النشر، انظر /blog/tenant-release-strategies.