15 أغسطس 2025·8 دقيقة

كيفية إنشاء تطبيق ويب لتسجيل والتحقق من الموردين

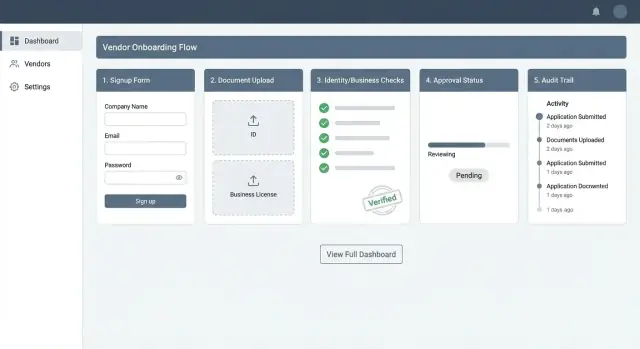

تعلّم كيفية تخطيط وتصميم وبناء تطبيق ويب لتسجيل والتحقق من الموردين: سير العمل، فحوصات KYB/KYC، المستندات، الموافقات، وسجلات جاهزة للتدقيق.

ماذا يفعل تطبيق ويب لتسجيل والتحقق من الموردين

يحوّل تطبيق الويب لتسجيل والتحقق من الموردين عبارة “نريد العمل مع هذا المزود” إلى “هذا المزود تمت الموافقة عليه، مُعد بشكل صحيح، وجاهز للدفع” — دون سلاسل رسائل بريد إلكتروني لا تنتهي، أو ملفات PDF مبعثرة، أو نسخ/لصق يدوي.

الهدف: إعداد أسرع مع خطوات يدوية أقل

الهدف الأساسي هو السرعة والتحكم. يجب على البائعين تقديم معلومات صحيحة من المرة الأولى، ويجب أن تقوم الفرق الداخلية بمراجعتها بكفاءة وبشكل متسق.

يقلّل التطبيق المصمم جيدًا عادةً من:

- المراسلات ذهابًا وإيابًا عبر البريد الإلكتروني ("هل يمكنك إعادة إرسال تلك الشهادة؟")

- إدخال البيانات المكرر في أنظمة ERP/المحاسبة

- زمن الموافقة للموردين منخفضي المخاطر والمعيارين

التسجيل مقابل التحقق: ما الذي يندرج هنا

يُستخدم هذان المصطلحان كثيرًا بالتبادل، لكنهما جزءان متميزان من نفس التدفق:

- التسجيل (Onboarding) يجمع وينظم معلومات المورد: بيانات الشركة، جهات الاتصال، العناوين، نماذج الضرائب، تفاصيل البنك، شهادات التأمين، والسياسات المطلوبة.

- التحقق (Verification) يثبت صحة تلك المعلومات: التأكد من وجود النشاط التجاري، فحص الملاك المستفيدين عند الاقتضاء، المسح ضد قوائم العقوبات/المراقبة، تأكيد معرفات الضرائب، والتأكد من أن تفاصيل البنك معقولة وتعود للكيان الصحيح.

عمليًا، يجب أن يدعم تطبيقك كلا الجانبين: جمع بيانات مُهيكل (التسجيل) إلى جانب فحوصات آلية ويدوية (التحقق).

من يستفيد (وكيف)

تساعد سير عمل واحد عدة فرق على العمل من مصدر موحّد للحقيقة:

- المشتريات تحصل على حالة واضحة ("مدعو / قيد التنفيذ / معتمد") وتأخيرات أقل.

- المالية / الحسابات الدائنة تستلم تفاصيل دفع دقيقة وبيانات سجل موردين أنظف.

- الامتثال / إدارة المخاطر يمكنها تطبيق فحوصات متسقة، توثيق القرارات، وتصعيد الحالات الخاصة.

- الموردون يحصلون على بوابة مباشرة لتقديم المعلومات، رفع المستندات، وتتبع ما هو مفقود.

ما الذي ستبنيه: بوابة + لوحة إدارة + فحوصات

بنهاية هذا الدليل، تبني في الأساس ثلاثة أجزاء مترابطة:

- بوابة مورِّد للدعوات، إكمال النماذج، ورفع المستندات.

- لوحة مراجعة إدارية لتقييم الطلبات، طلب التغييرات، الموافقة/الرفض، وترك ملاحظات داخلية.

- فحوصات تحقق (آلية حيثما أمكن) بالإضافة إلى مسار واضح للمراجعة اليدوية عندما يُشير التطبيق إلى مخاطر أو بيانات مفقودة.

معًا، تخلق هذه المكونات سير عمل متكرر لتسجيل الموردين أسهل للإدارة، أسهل للتدقيق، وأسهل للموردين لإكماله.

ابدأ بالمتطلبات: أنواع الموردين، المناطق، والنتائج المتوقعة

قبل تصميم الشاشات أو اختيار أدوات التحقق، حدد بوضوح من هم موردوك وماذا يعني "تمّ". ينجح تطبيق تسجيل الموردين عندما يجمع باستمرار المعلومات الصحيحة، يُنتج قرارًا واضحًا، ويضع توقعات لكل من الموردين والمراجعين الداخليين.

1) خريطة أنواع الموردين

عرّف فئات الموردين الأولية التي ستدعمها، لأن كل نوع يتطلب بيانات وخطوات تحقق مختلفة:

- أفراد / ملكية فردية: غالبًا ما يحتاجون إلى تفاصيل هوية شخصية بالإضافة إلى دليل على قدرتهم على استلام المدفوعات.

- شركات صغيرة: قد تملك وثائق محدودة، هياكل غير رسمية، واحتياجات دعم أسرع.

- شركات كبيرة: عادةً ما تملك مزيدًا من الأوراق، جهات اتصال متعددة، ومتطلبات تعاقدية أكثر صرامة.

اجعل هذه القائمة قصيرة في البداية—أضف الحالات الحافة لاحقًا استنادًا إلى الطلبات الحقيقية.

2) تحديد النتائج المطلوبة (ومعانيها)

حدد مجموعة صغيرة من الحالات المتسقة التي يمكن لسير الموافقة الاعتماد عليها:

- معتمد: يمكن للمورد إجراء معاملات؛ أي خطوات متبقية ليست عائقًا.

- مرفوض: لا يمكن للمورد إجراء معاملات؛ أدرج رموز سبب للرفع والتقارير.

- يحتاج لمزيد من المعلومات: بيانات أو مستندات مفقودة/غير واضحة؛ يجب أن يتصرف المورد.

قرر ما إذا كنت بحاجة إلى حالات وسيطة مثل "قيد المراجعة" أو "قيد التحقق" لإدارة التوقعات.

3) اختر المستندات وحقول البيانات لكل نوع مورد

أنشئ قائمة تحقق لكل نوع مورد: الملف التعريفي الأساسي، تفاصيل النشاط التجاري، الملاك/المتحكمون (إن انطبقت)، نماذج الضرائب، وتفاصيل البنك/الدفع.

كن واضحًا بشأن الحقول الاختيارية مقابل المطلوبة، صيغ الملفات، وما إذا كنت تقبل البدائل الإقليمية (مثل مستندات تسجيل مختلفة حسب البلد).

4) تحديد القيود: مناطق، لغات، والجداول الزمنية

أدرج البلدان/المناطق التي ستعمل بها، اللغات المدعومة، وأي أهداف لزمن الاستجابة (مثل "فحوصات مسبقة فورية، مراجعة يدوية خلال 24 ساعة"). تشكّل هذه القيود قواعد التحقق، التخطيط القِطري، ورسائل المستخدم.

أساسيات الامتثال: KYB/KYC، العقوبات، الضرائب، والبنوك

متطلبات الامتثال هي الفرق بين إعداد مورّد سلس وإعادة عمل لا تنتهي. قبل بناء النماذج وسير العمل، قرر الفحوصات التي يجب أن تُجرى، متى تُجرى، وما الذي يعني "نجاح".

أساسيات KYB (للشركات)

تحقق معرفة النشاط التجاري (KYB) أن المورد كيان حقيقي ومسجل قانونيًا وأنك تفهم من يقف وراءه. تشمل فحوصات KYB الشائعة:

- تفاصيل تسجيل الشركة (الاسم القانوني، رقم التسجيل، تاريخ التأسيس، الحالة)

- التحقق من عنوان التسجيل والعنوان التشغيلي

- معلومات الملكية الاستفادية (من يملك أو يسيطر على الشركة في النهاية)

حتى لو أعطى مزوّد فحص "تم التحقق"، خزّن الأدلة التي اعتمدت عليها (المصدر، الطابع الزمني، معرف المرجع) كي تتمكن من تفسير القرار لاحقًا.

أساسيات KYC (للأشخاص وراء الشركة)

إذا كان أفراد مشاركون — ملاّك مستفيدون، مديرون، مفوضو التوقيع — فقد تحتاج إلى KYC (التحقق من الهوية). تشمل الخطوات النموذجية التقاط الاسم القانوني، تاريخ الميلاد (حيث يسمح به)، وفحص هوية حكومية أو طريقة تحقق بديلة.

فحص العقوبات، PEP، وقوائم المراقبة

إذا تطلب برنامجك ذلك، قم بمسح الشركة والأفراد ذوي الصلة مقابل قوائم العقوبات، قواعد بيانات الأشخاص المعرضين سياسيًا (PEP)، وقوائم المراقبة الأخرى.

حدّد قواعد التعامل مع التطابقات مقدمًا (على سبيل المثال: الموافقة التلقائية للتطابقات منخفضة الثقة، توجيه التطابقات المحتملة للمراجعة اليدوية).

التحقق الضريبي والبنكي

عادةً لا يمكن دفع الموردين إلا بعد صلاحية تفاصيل الضرائب والبنك:

- الضرائب: W-9/W-8 (الولايات المتحدة)، معرفات ضريبة القيمة المضافة (الاتحاد الأوروبي/المملكة المتحدة)، ما يعادلها محليًا

- البنوك: صيغ IBAN/رمز الترحيل/رقم الحساب، وفحوصات تطابق اسم صاحب الحساب (حيثما توفر)

إلزامي مقابل شرطي (تجنّب جمع بيانات زائدة)

اجعل الحقول شرطية بناءً على المنطقة، نوع المورد، طريقة الدفع، ومستوى المخاطر. على سبيل المثال، قد لا يحتاج مورد محلي منخفض المخاطر إلى هويات المالكين المستفيدين، بينما قد يحتاج مورد عابر للحدود وعالي المخاطر ذلك.

يحافظ هذا على قصر البوابة، يحسّن معدلات الإكمال، ويضمن الامتثال.

صمم سير العمل الشامل (من الدعوة إلى الموافقة)

يجب أن يشعر تدفق تسجيل المورد بأنه خطّي للمورد، مع نقاط تحقق واضحة لفريقك للتحقق واتخاذ القرار. الهدف تقليل المراسلات بينما تكتشف المخاطر مبكرًا.

1) تسجيل المورد: بدعوة، ذاتي الخدمة، أو كلاهما

تدعم معظم الفرق مسارين للدخول:

- روابط الدعوة للموردين المعروفين (المشتريات تبدأ السجل، المورد يكملَه). يجب أن تكون روابط الدعوة للاستخدام لمرة واحدة، محددة زمنياً، ومرتبطة ببريد إلكتروني.

- التسجيل الذاتي للأسواق أو البرامج المفتوحة. أضف ضوابط ضد السبام (التحقق من البريد الإلكتروني، قيود معدلات) وحدد التوقعات مسبقًا بشأن المستندات المطلوبة.

إذا قدمت كلا الخيارين، قيِّم خطوات المتابعة بحيث تظل التقارير والمراجعات متسقة.

2) التسجيل خطوة بخطوة (الإفصاح التدريجي)

استخدم تسلسلًا إرشاديًا مع مؤشر تقدم مرئي. ترتيب نموذجي:

- الملف: شخص الاتصال، الدور، اللغة المفضلة.

- تفاصيل العمل: الاسم القانوني، رقم التسجيل، العنوان، الملاك المستفيدون إن لزم.

- المستندات: الشهادات، الهويات، إثبات العنوان، نماذج الضرائب.

- الدفع: تفاصيل الحساب البنكي، وسيلة الدفع، تطابق اسم المستفيد.

احفظ المسودات تلقائيًا واسمح للموردين بالعودة لاحقًا—هذا وحده يمكنه تقليل الهجر بشكل كبير.

3) التحقق: فحوصات آلية + مراجعة يدوية

شغّل الفحوصات الآلية بمجرد توفر بيانات كافية (ليس فقط في النهاية). وجه الاستثناءات للمراجعة اليدوية: أسماء متطابقة جزئيًا، مستندات غامضة، مناطق عالية المخاطر، أو النتائج التي تشير إلى عقوبات وتحتاج تأكيد محلل.

4) سريان الموافقة: أغلق الحلقة مع المورد

صمم قرارات كـ موافقة / رفض / طلب معلومات إضافية. عند نقص المعلومات، أرسل طلبًا قائمًا على مهام ("ارفع نموذج ضريبي"، "أكد اسم المستفيد البنكي") مع موعد مستهدف بدلاً من بريد عام.

5) المراقبة المستمرة بعد الموافقة

لا ينتهي التسجيل عند الموافقة. تابع التغييرات (حساب بنكي جديد، تحديث عنوان، تغييرات ملكية) وحدد مواعيد لإعادة التحقق بناءً على المخاطر—مثلاً سنويًا للمخاطر المنخفضة، ربع سنوي للمخاطر العالية، وفوريًا على أي تعديل حاسم.

تجربة المستخدم: بوابة المورد مقابل لوحة المراجعة الإدارية

ينجح أو يفشل تطبيق تسجيل الموردين بناءً على تجربتين: بوابة الخدمة الذاتية للمورد (السرعة والوضوح) ولوحة المراجعة الداخلية (التحكم والتناسق). اعتبرهما كمنتجين منفصلين لهدفين مختلفين.

بوابة المورد: قلّل الجهد، زد الثقة

يجب أن يتمكن الموردون من إنجاز كل شيء دون إرسال ملفات PDF عبر البريد. تشمل الصفحات الأساسية عادةً:

- الحساب: التسجيل/قبول الدعوة، خيارات كلمة المرور/SSO، إعداد MFA.

- الملف التجاري: الاسم القانوني، رقم التسجيل، العنوان، الملاك المستفيدون (إن طُلب)، وجهات الاتصال.

- رفع المستندات: متطلبات واضحة حسب نوع المورد/المنطقة، إرشادات حجم الملفات، والصيغ المقبولة.

- الحالة: خط زمني بسيط (مُرسل → قيد المراجعة → طلب تغييرات → موافق/مرفوض) مع خطوات مقترحة.

اجعل النماذج ملائمة للجوّال (حقول كبيرة، رفع بالكاميرا للمستندات، حفظ وعودة) وقابلة للوصول (تسميات، تنقل بلوحة المفاتيح، رسائل خطأ تشرح كيفية الإصلاح).

حيثما أمكن، عرض أمثلة للمستندات المقبولة وشرح سبب الحاجة لكل حقل لتقليل التخلي.

لوحة المراجعة الإدارية: قرارات سريعة مع ضوابط قوية

المستخدمون الداخليون بحاجة لمساحة عمل مُهيّأة:

- قائمة انتظار: قائمة ذات أولويات مع مرشحات (مستوى المخاطر، المنطقة، عمر SLA، العناصر المفقودة).

- ملف المورد: عرض مجمّع للبيانات المقدّمة، نتائج الفحوصات، والمستندات.

- القرار: الموافقة، الرفض، أو طلب تغييرات مع أسباب مُهيكلة.

- الملاحظات والتاريخ: تعليقات المراجع، مرفقات، وسجل نشاط كامل.

الأدوار، الإشعارات، ونسخ التدقيق

استخدم التحكم بالوصول القائم على الدور لفصل الواجبات (مثل: الطالب مقابل المراجع مقابل الموافق مقابل المالية). يجب أن تكون الإشعارات قابلة للقوالب (بريد إلكتروني/SMS/داخل التطبيق)، تتضمن دعوات واضحة للعمل، وتخزن نسخًا تدقيقية لما أُرسل ومتى—وخاصة لرسائل "طلب تغييرات" والقرارات النهائية.

نموذج البيانات: ما يجب تخزينه (ولماذا)

حوّل المتطلبات إلى خطة

حدّد أنواع البائعين والمستندات المطلوبة والنتائج قبل توليد أي كود.

يفشل أو ينجح تطبيق تسجيل الموردين بناءً على نموذج البيانات. إذا خزنت فقط "مستندات مرفوعة" وعلامة "معتمد/مرفوض" واحدة، ستُصاب بسرعة بتعقيدات عندما تتغير المتطلبات، يطلب المدققون توضيحًا، أو تضيف فحوصات KYB جديدة.

الكيانات الأساسية (مصدر الحقيقة)

ابدأ بفصل واضح بين شركة المورد والأشخاص الذين يستخدمون البوابة.

- المنظمة (المورد): الأسماء القانونية، أرقام التسجيل، معرفات الضرائب، نوع العمل، دول التشغيل.

- المستخدم: هوية تسجيل دخول لمستخدمي المورد والمراجعين الداخليين (مع أدوار/أذونات).

- العناوين: عنوان مسجل، عنوان تشغيلي، عنوان بريدي—خزنها كجدول منفصل لدعم دول وصيغ متعددة.

- المستندات: مخطِط ميتاداتا أولًا (النوع، الجهة المصدرة، تواريخ الإصدار/الانتهاء، حالة الملف). خزّن الملف نفسه في تخزين كائنات؛ قاعدتك تخزّن المراجع.

يدعم هذا الهيكل وجود جهات اتصال متعددة لكل مورد، مواقع متعددة، ومستندات متعددة لكل متطلب.

كيانات التحقق (ما فُحص وماذا حدث)

صمّم التحقق كـ أحداث مع مرور الوقت، وليس كـ نتيجة واحدة.

- الفحوصات: "مسح عقوبات"، "بحث في سجل الشركات"، "التحقق من الحساب البنكي"، إلخ.

- النتائج: لقطة استجابة المزود (حقول مُطَبّعة + إشارة إلى الحمولة الخام)، ثقة المطابقة، والطوابع الزمنية.

- درجة المخاطر: خزّن النتيجة الرقمية بالإضافة إلى المدخلات المستخدمة لحسابها.

- إجراءات المراجع: من راجع، ماذا قرر، لماذا، وما الدليل المستخدم.

كيانات سير العمل (كيف يتحرك العمل)

التسجيل مشكلة قائمة على قوائم الانتظار.

- المهام والحالات: خطوات مجهرية مثل "بانتظار نموذج ضريبي"، "مطلوب مراجعة يدوية"، "طلب إعادة تقديم".

- مؤقتات SLA: متى بدأت المهمة، توقفت، انتهكها وقت الاستجابة، وحُلّت.

- التعليقات: ملاحظات داخلية مقابل رسائل مرئية للمورد (حقول منفصلة لتجنب الإفشاء العرضي).

بيانات التكامل (قابلية التتبع عبر الأنظمة)

لكل استدعاء لمزود خارجي، خزن:

- مراجع خارجية (معرّف المزود/المورد لدى المزود الخارجي)

- أحداث الويب هوك (معرّف الحدث، حالة التوقيع، نتيجة المعالجة)

- ربط الطلب/الاستجابة (حتى يمكن للدعم إعادة تشغيل المشكلات)

صمّم للتغيير: إصدار التاريخ والتاريخ

قوانين تسجيل الامتثال تتطور. أضف حقول إصدار للفحوصات والاستبيانات، واحتفظ بـ جداول تاريخ (أو سجلات تدقيق غير قابلة للتغيير) للأشياء الأساسية.

بهذه الطريقة، يمكنك إثبات ما عرفتَه لحظة الموافقة حتى لو تغيّرت المتطلبات لاحقًا.

التكاملات: مزوّدو التحقق، التخزين، والنظم الخلفية

التكاملات هي النقطة التي يتحول فيها تطبيق تسجيل الموردين من نموذج إلى نظام تشغيلي. الهدف بسيط: يقدّم الموردون معلومات مرة واحدة، يراجع فريقك مرة واحدة، وتظل الأنظمة اللاحقة متزامنة دون إدخال يدوي.

بناء أم شراء: استعن بالخدمات للفحوصات المتغيرة

بالنسبة لمعظم الفرق، يكون من الأسرع والأأمن الاستعانة بمزودي طرف ثالث لفحوصات KYB، مسح العقوبات، وعند الضرورة، التحقق من الهوية. هؤلاء الموردون يواكبون التغييرات التنظيمية، مصادر البيانات، ومتطلبات الجهوزية.

ابنِ داخليًا فقط ما يميّزك: سير الموافقة، سياسة المخاطر، وكيف تجمع الإشارات (مثال: "العقوبات نظيفة + نموذج الضريبة صالح + الحساب البنكي مُتحقق"). اجعل التكاملات معيارية بحيث يمكنك تبديل المزودين لاحقًا دون إعادة كتابة التطبيق.

جمع المستندات: التخزين، المسح، وقواعد الملفات

يتطلّب التحقق عادةً ملفات حساسة (W-9/W-8، شهادات، خطابات بنكية). استخدم تخزين كائنات مع تشفير وروابط رفع قصيرة المدة وموقعة.

أضف ضوابط أمان عند الاستقبال: مسح فيروسات/برامج خبيثة، قوائم أنواع الملفات المسموح بها (PDF/JPG/PNG)، حدود حجم، وفحوصات محتوى أساسية (مثلاً رفض PDF محمي بكلمة مرور إن لم يستطع المراجع فتحه). خزّن ميتاداتا المستند (النوع، تواريخ الإصدار/الانتهاء، من رفعه، checksum) منفصلة عن الملف.

التوقيعات الإلكترونية (عند تضمين اتفاقيات)

إذا كنت بحاجة إلى توقيع شروط، اتفاقيات معالجة البيانات، أو عقود قبل الموافقة، ادمج مزوّد توقيع إلكتروني وخزن ملف PDF النهائي المنفّذ بالإضافة إلى بيانات تدقيق التوقيع (الموقّع، الطوابع الزمنية، معرف الظرف) في سجل المورد.

مزامنة الأنظمة الخلفية + ويب هوكس للأحداث

خطط لتكامل مع نظام الحسابات/ERP لمزامنة بيانات "سجل المورد" بعد الموافقة (الاسم القانوني، معرفات الضرائب حيث يسمح، تفاصيل الدفع، وعنوان السداد).

استخدم ويب هوكس لتحديثات الحالة (مُرسل، بدء الفحوصات، معتمد/مرفوض) وسجلات أحداث مضافة فقط حتى تتمكن الأنظمة الخارجية من التفاعل دون الاستعلام المستمر.

الأمن والخصوصية: حماية البيانات الشخصية والمستندات الحساسة

تحقّق عبر مشروع تجريبي

اختبر سير العمل على الخطة المجانية قبل التوسع إلى مزيد من البائعين.

يجمع تسجيل الموردين بعضًا من أكثر بياناتك حساسية: تفاصيل الهوية، معرفات الضرائب، مستندات الحساب البنكي وملفات التأسيس. عامل الأمان والخصوصية كميزات منتج—وليس كقائمة فحص نهائية.

المصادقة: اجعل الوصول صعبًا للتزوير

للموردين، قَلّل مخاطر كلمات المرور عبر تقديم روابط سحرية بالبريد الإلكتروني (قصيرة المدة، استخدام لمرة واحدة) أو SSO عند تسجيل موردين من منظمات كبيرة.

لفريقك الداخلي، اجبر على MFA للمسؤولين ولكل من يمكنه عرض أو تصدير مستندات.

فكّر أيضًا في ضوابط الجلسة: مهلات قصيرة لجلسات المشرفين، رفع مستوى التحقق للأفعال عالية المخاطر (مثل تغيير تفاصيل البنك)، وتنبيهات لتسجيلات دخول من مواقع غير مألوفة.

التفويض: أقل امتياز وفصل الموافقات

استخدم أدوار أقل امتياز حتى يرى الناس فقط ما يحتاجون إليه (مثل: "عارض"، "مراجع"، "موافق"، "مالية").

افصل الواجبات بحيث لا يكون الشخص الذي يطلب تغييرات (مثل تحديث حساب بنكي) هو نفسه الذي يوافق عليها. تحمي هذه القاعدة البسيطة من الكثير من الاحتيال الداخلي.

التشفير: أثناء الإرسال وعند التخزين

استخدم دائمًا HTTPS/TLS للبيانات أثناء النقل. للتخزين، شفّر قواعد البيانات ومساحات الملفات.

احفظ المفاتيح في خدمة إدارة مفاتيح مُدارة، جدّدها دوريًا، وقيّد من يمكنه الوصول إليها. تأكد من تشفير النسخ الاحتياطية أيضًا.

التعامل مع البيانات الشخصية: التقليل، الحجب، وتقييد التعرض

اجمع فقط ما تحتاجه لـ KYB/KYC والضرائب. اعرض مشاهد محجوبة افتراضيًا في واجهة المستخدم (مثلاً إخفاء أرقام الضرائب وأرقام الحسابات البنكية)، مع زر "إظهار" يتطلب صلاحيات إضافية ويُسجل كحدث تدقيقي.

رفع الملفات الآمن: التحكم، المسح، والتحقق

استخدم روابط موقعة لتمكين الرفع المباشر إلى التخزين دون كشف بيانات الاعتماد.

طبّق حدود حجم الملفات والأنواع المسموح بها، وامسح الرفع بحثًا عن برامج خبيثة قبل أن تظهر للمراجعين. خزّن المستندات في حاويات/دلائل خاصة وقدمها عبر روابط محدودة زمنياً.

إذا نشرت توقعات الأمان، اجعلها متاحة في بوابتك (مثل /security) حتى يفهم الموردون كيف تُحفظ بياناتهم.

منطق التحقق: القواعد، تقييم المخاطر، والمراجعة اليدوية

منطق التحقق هو المكان الذي يحول فيه تطبيقك "مستندات مرفوعة" إلى قرار موافقة يمكنك الدفاع عنه لاحقًا. الهدف ليس أتمتة كل شيء—بل جعل القرارات السهلة سريعة والقرارات الصعبة متسقة.

القواعد الآلية (فحوصات سريعة ومتوقعة)

ابدأ بقواعد محددة وواضحة تُمنع التقدّم أو توجه الموردين للمراجعة. أمثلة:

- حقول/مستندات مفقودة: الاسم القانوني المطلوب، رقم التسجيل، تفاصيل الملاك المستفيدين، النموذج الضريبي، إثبات البنك.

- قيود دولية: بلد المورد غير مدعوم، ولاية قضائية عالية المخاطر، عدم تطابق بين "دولة التسجيل" و"دولة التشغيل".

- موردون مكرّرون: نفس رقم التسجيل، معرف الضريبة، الحساب البنكي، أو نطاق البريد الإلكتروني موجود بالفعل.

اجعل رسائل التحقق محددة ("ارفع خطابًا بنكيًا بتاريخ خلال آخر 90 يومًا") وادعم "حفظ ومتابعة لاحقًا" حتى لا يفقد المورد تقدمه.

تقييم المخاطر (شرائح بسيطة مع أسباب قابلة للتفسير)

استخدم نموذجًا سهل الفهم أولًا: منخفض / متوسط / عالي. يجب أن يُحسب كل شريحة من إشارات شفافة، مع عرض الأسباب للمراجعين.

أمثلة إشارات:

- عالي: تطابق عقوبات (حتى جزئي)، بلد عالي المخاطر، ملكية غير متسقة، تسجيل غير قابل للتحقق.

- متوسط: شركة جديدة، تواجد ويب محدود، اختلاف طفيف في المستندات.

- منخفض: بيانات السجل مُحققة، مسح العقوبات نظيف، مستندات متسقة.

خزّن كلًا من الدرجة ورموز السبب (مثل COUNTRY_HIGH_RISK, DOC_MISMATCH_NAME) حتى يتمكن المستخدمون من شرح النتائج دون تخمين.

قائمة مراجعة للمراجعة اليدوية (قرارات متسقة)

زوّد المراجعين بقائمة مراجعة منظمة: مطابقة الهوية، صلاحية التسجيل، الملاك المستفيدون، نتائج مسح العقوبات، الالتزام الضريبي، إثبات البنك، و"ملاحظات للحالات الاستثنائية".

التعامل مع الاستثناءات (تجاوزات مع محاسبة)

اسمح بالتجاوزات، لكن اشترط سببًا إلزاميًا وعند الحاجة، موافقة ثانية. هذا يمنع قبول المخاطر بصمت ويقلل إعادة العمل عند سؤال المدققين عن سبب الموافقة.

التدقيق والتقارير: سهل المراجعات

قرار تسجيل مورد لا يكون قابلاً للدفاع إلا بقدر الأدلة التي يمكنك إعادة بنائها لاحقًا. ليست الرقابة فقط لتنظيم الجهات—إنها تقلّل الاحتكاك الداخلي عندما تحتاج المالية، المشتريات، والامتثال لفهم سبب الموافقة أو الرفض.

ابنِ سجل تدقيق يمكنك الوثوق به

سجّل "من غيّر ماذا ومتى" لكل حدث مهم: تحرير الملف، رفع المستندات، استلام نتائج الفحوصات، تغيير دراجة المخاطر، وانتقالات الحالة.

اجعل مدخلات التدقيق مضافة فقط (غير قابلة للتعديل)، مؤطرة زمنياً، ومرتبطة بالممثل (مستخدم إداري، مستخدم مورد، أو نظام). سجّل سياق مهم: القيمة السابقة → القيمة الجديدة، المصدر (يدوي مقابل تكامل)، ومعرّف غير قابل للتغيير لسجل المورد.

سجلات القرار: دوّن السبب

لكل موافقة أو رفض، خزّن سجل قرار يتضمن:

- القرار النهائي والطابع الزمني

- صانع القرار (أو سلسلة التصعيد)

- الأدلة الداعمة: نتائج المزودين، بيانات الكيان المطابقة، الملاحظات، ومراجع المستندات

- نسخة السياسة/إصدار القاعدة المستخدمة في ذلك الوقت (حتى تشرح القرارات بعد تغيير القواعد)

هذا يحوّل المعرفة الضمنية إلى تاريخ واضح يمكن مراجعته.

الاحتفاظ والحذف المتوافق مع السياسات

حدد سياسات الاحتفاظ حسب نوع البيانات (PII، نماذج الضرائب، تفاصيل البنك، المستندات، سجلات التدقيق). واؤِم مع المتطلبات القانونية وسياسة المخاطر الداخلية، واجعل الحذف قابلاً للتنفيذ—ويُفضل عبر جداول زمنية آلية.

عند الحاجة للحذف، فكّر في الحجب الانتقائي (مثلاً إزالة المستندات والحقول الحساسة) مع الاحتفاظ بميتا بيانات التدقيق الدنيا اللازمة للمحاسبة.

تقارير تشغيلية تحسّن الإنتاجية

يجب أن تكشف التقارير التشغيلية عن اختناقات: معدل دعوة إلى بدء، نقاط التخلي في بوابة جمع المستندات، زمن الموافقة المتوسط حسب نوع المورد/المنطقة، وحجم المراجعات اليدوية.

صادرات مناسبة للمدقّقين (مع ضوابط)

دعم تصدير CSV/PDF للحالات والنطاقات الزمنية المحددة، لكن تحكم فيه عبر الأدوار، موافقات للتصدير بالجملة، وسجلات للتصدير. يجب أن يحصل المدققون على ما يحتاجون إليه—دون تحويل التصديرات إلى خطر تسرب بيانات.

خطة البناء: стек تقني، هندسة، APIs، والاختبار

أنشئ نموذجًا أوليًا لبوابة الانضمام

وصف سير بوابة البائع في المحادثة واحصل سريعًا على تطبيق React يعمل.

ينجح تطبيق تسجيل الموردين عندما يكون سهل الصيانة وصعب الإساءة. يجب أن تعطي خطة البناء الأولوية: معالجة بيانات آمنة، حالات سير عمل واضحة، وتكاملات متوقعة (مزودي التحقق، التخزين، البريد/SMS).

خيارات стек التقنية (اختيارات بسيطة)

- React (واجهة): ممتاز لبناء بوابة مورّد سلسة (نماذج، رفع، خطوات تقدم) ولوحة إدارية سريعة.

- Django (Python): خلفية قوية "بكثير من المزايا"—أدوات إدارة، المصادقة، وطريقة نظيفة لنمذجة سير العمل.

- Laravel (PHP): إنتاجية لتطبيقات CRUD مع قوائم انتظار، إشعارات، ونظام بيئي معروف.

- Node.js (مثل NestJS/Express): مناسب عندما تفضل فريقك JavaScript عبر الكومة بأكملها وتريد تكاملات مرنة.

اختر ما يمكن لفريقك تشغيله بثقة؛ تطبيقات التسجيل تدوم طويلًا.

إذا أردت التحقق من سير العمل بسرعة قبل الالتزام ببناء كامل، أدوات مثل Koder.ai يمكن أن تساعدك على تصور بوابة المورد واللوحة الإدارية من مواصفات مدفوعة بالدردشة. لأنها تستطيع توليد واجهات React وخلفيات Go/PostgreSQL، فهي طريقة عملية لتكرار الأدوار، قوائم الانتظار، وانتقالات الحالات مبكرًا—ثم تصدير الشيفرة عند إثبات التدفق.

الهندسة: مونواليَة معيارية مقابل خدمات منفصلة

ابدأ بـ مونواليَة معيارية لمعظم الفرق: تطبيق واحد، قاعدة بيانات واحدة، وحدات واضحة (الموردون، المستندات، الفحوصات، المراجعات). ستسلم أسرع وتحافظ على بساطة التدقيق.

توجه نحو خدمات منفصلة عندما يزداد حمل الفحوصات، تتعدد التكاملات، أو تحتاج الفرق نشرًا مستقلاً (مثلاً خدمة "الفحوصات" مخصصة). لا تفرّق مبكرًا إذا كان ذلك يُبطئ تغيّر سياسات الامتثال.

تصميم API: نقاط نهاية REST عملية

حافظ على نقاط النهاية متوافقة مع سير العمل:

POST /vendors(إنشاء سجل مورد),GET /vendors/{id}POST /vendors/{id}/invite(إرسال رابط البوابة)POST /vendors/{id}/documents(رفع ميتاداتا),GET /documents/{id}POST /vendors/{id}/checks(بدء KYB/KYC/مسح عقوبات),GET /checks/{id}POST /vendors/{id}/submit(المورد يقر بالاكتمال)POST /vendors/{id}/decision(موافقة/رفض/طلب تغييرات)

مَدل حالات الانتقال صراحةً لحماية سير الموافقة.

وظائف الخلفية: التحقق والتذكيرات

استخدم قائمة انتظار للنداءات للمزودين، إعادة المحاولة، معالجة ويب هوكس، والتنبيهات الزمنية (مثل "ارفع النموذج الضريبي المفقود"). تتولى الوظائف أيضًا مسح الملفات ضد الفيروسات وOCR دون إبطاء واجهة المستخدم.

خطة اختبار تمنع الحوادث المؤلمة

ركّز على:

- التحقق من النماذج (المستندات المطلوبة حسب المنطقة/نوع المورد)

- اختبارات الصلاحيات (المورد مقابل المراجع مقابل المشرف؛ أقل الامتياز)

- محاكيات تكامل لمزودي التحقق والتخزين

- اختبارات سير العمل (لا يمكن الموافقة دون الفحوصات المطلوبة؛ سجل التدقيق يُكتب دائمًا)

إذا أردت قائمة تشغيل تشغيلية أكثر إحكامًا، اقترن بهذا بـ /blog/security-privacy-pii لنظافة النشر.

الإطلاق، التشغيل، والتحسين: خارطة طريق عملية

يعمل تطبيق تسجيل الموردين فقط عندما يُتمّه الموردون ويُفرغ المراجعون الحالات دون اختناقات. خطط لإطلاق كتحوّل تشغيلي، وليس مجرد نشر.

المرحلة 1: أطلق أبسط تدفق قابل للاستخدام

ابدأ بجمع المستندات + مراجعة يدوية. يعني ذلك: دعوة الموردين، التقاط معلومات الشركة المطلوبة، رفع المستندات، وإعطاء فريقك حلقة موافقة/رفض واضحة بملاحظات. اجعل القواعد بسيطة في البداية كي تتعلم ما يحتاجه المراجعون بالفعل.

إذا احتجت لتقييد النطاق، حصر الإصدار الأول بمنطقة واحدة، نوع مورد واحد، أو وحدة أعمال داخلية واحدة.

اجرِّب مع مجموعة مورّدين حقيقية وصغيرة

قم بتشغيل تجربة ميدانية مع مجموعة صغيرة من الموردين تمثل مزيجك النموذجي (جديدة، دولية، عالية/منخفضة المخاطر). راقب:

- معدل الإكمال (بدأوا مقابل أتموا)

- زمن الإرسال (الوسيط، ليس المتوسط فقط)

- نقاط التخلي الأعلى (أين يهمل الموردون)

استخدم الملاحظات لإصلاح الحقول المربكة، تقليل الرفع المكرر، وتوضيح رسائل إعادة العمل.

اليوم الثاني للتشغيل: ضع كتاب تشغيل

حدّد دليل تشغيل قبل فتح السيل:

- SLA (مثلاً "مراجعة خلال يومي عمل")

- مسارات التصعيد (علم الاحتيال، الموردون العاجلون، الموردون برعاية تنفيذية)

- تدريب المراجعين (أمثلة على مستندات جيدة/سيئة، أسباب الرفض، إرشادات النبرة)

المراقبة التي تمنع المفاجآت

راقب معدلات خطأ التسجيل، زمن قائمة الانتظار للمراجعة، وتوافر مزوّدي الفحص. ضع تنبيهات عندما تنمو قائمة الانتظار أو يفشل مزوّد، وضع خطة بديلة (إيقاف الفحوصات الآلية، التحول إلى يدوي).

الترقيات التالية التي تُجدي عادةً

بعد الاستقرار، أعط الأولوية لـ: دعم متعدد اللغات، إعادة التحقق المجدولة (بناءً على انتهاء الصلاحية)، وتحديثات ذاتية الخدمة للموردين مع سجل التغييرات وإعادة الموافقة من المراجع عند الحاجة.