17 نوفمبر 2025·4 دقيقة

قائمة جاهزية المؤسسات: توسيع البرمجيات بثبات مثل VMware

استخدم قائمة جاهزية المؤسسات هذه لتهيئة منتجك لعملاء أكبر، مع دروس عملية في الموثوقية مستوحاة من Diane Greene وVMware.

ما الذي ينهار عندما تبدأ بالبيع للمؤسسات

البيع لفرق صغيرة يركز أساسًا على الميزات والسرعة. البيع للمؤسسات يغير تعريف "الجيد". عطل واحد، خطأ صلاحيات محير، أو أثر تدقيق مفقود يمكن أن يقلب شهورًا من الثقة.

ببساطة، الموثوقية تعني ثلاث أمور: التطبيق يبقى متاحًا، البيانات تبقى آمنة، والسلوك يبقى متوقعًا. والجزء الأخير أهم مما يبدو. مستخدمو المؤسسات يخططون عملهم حول نظامك. يتوقعون نفس النتيجة اليوم، والأسبوع المقبل، وبعد التحديث التالي.

ما ينهار عادةً أولًا ليس خادمًا واحدًا. إنه الفجوة بين ما بنيتَه لعدد قليل من المستخدمين وما يفترضه العملاء الكبار أنَّه موجود بالفعل. يجلبون مزيدًا من المرور، والأدوار، والتكاملات، والمراجعات الأمنية والامتثال.

نقاط الضغط المبكرة متوقعة. توقعات التوافر تقفز من "جيد عادةً" إلى "يجب أن يكون مستقراً بشكل ممل"، مع إجراءات واضحة للتعامل مع الحوادث. سلامة البيانات تصبح أمرًا على مستوى مجلس الإدارة: النسخ الاحتياطية، الاستعادة، سجلات الوصول، والملكية. تتعقد الصلاحيات بسرعة: أقسام، متعاقدون، ووصول بأدنى امتياز. يصبح التغيير محفوفًا بالمخاطر: الإصدارات تحتاج إلى استرجاع وطريقة لمنع السلوك المفاجئ. الدعم يتوقف عن كونه "مفيدًا" ويصبح جزءًا من المنتج، مع أوقات استجابة ومسارات تصعيد.

عميل ناشئ قد يقبل انقطاعًا لمدتين وساعة واعتذارًا سريعًا. عميل مؤسسي قد يحتاج ملخص السبب الجذري، ودليلًا على أنه لن يتكرر، وخطة لمنع حالات مماثلة.

قائمة جاهزية المؤسسات ليست عن "برنامج مثالي". إنها عن التوسع دون كسر الثقة، عبر ترقية تصميم المنتج، وعادات الفريق، والعمليات اليومية معًا.

Diane Greene وعقلية VMware في صفحة واحدة

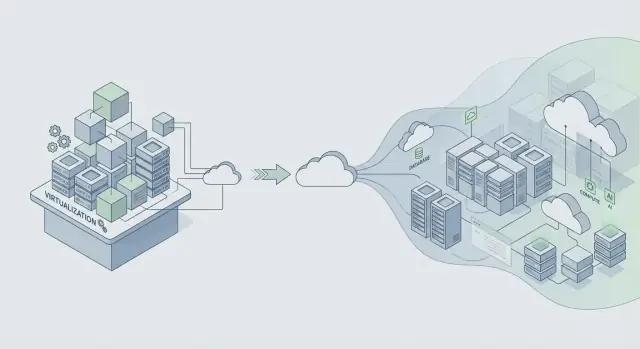

أسست Diane Greene شركة VMware في لحظة كان فيها تكنولوجيا المعلومات المؤسسية تواجه مفاضلة مؤلمة: تحرّك بسرعة ومخاطرة الانقطاعات، أو ابقَ مستقرًا وتقبّل التغيير البطيء. كانت VMware مهمة لأنها جعلت الخوادم تتصرف ككتل بناء معتمدة. هذا أتاح الدمج، ترقيات أكثر أمانًا، واستردادًا أسرع، دون مطالبة كل فريق تطبيقات بإعادة كتابة كل شيء.

الوعد المؤسسي الأساسي بسيط: الاستقرار أولًا، والميزات ثانيًا. المؤسسات تريد قدرات جديدة، لكنهم يريدونها فوق نظام يستمر في العمل أثناء التصحيح والتوسيع والأخطاء الروتينية. عندما يصبح المنتج حرجًا للأعمال، يتحول "سنصلحه الأسبوع المقبل" إلى خسارة إيرادات ومواعيد نهائية مفقودة ومشكلات امتثال.

كانت الافتراضية أداة عملية للموثوقية، وليست مجرد موفر تكلفة. خلقت حدود عزل: يمكن لحِمل عمل واحد أن ينهار دون أن يسقط الآلة كلها. كما جعلت البنية التحتية أكثر تكرارًا: إذا استطعت أخذ لقطة، أو استنساخ، أو نقل حمل عمل، تستطيع اختبار التغييرات والاسترداد أسرع عند حدوث خطأ.

العقلية نفسها لا تزال صالحة: صمّم للتغيير دون توقف الخدمة. افترض أن المكونات ستفشل، والمتطلبات ستتغير، والترقيات ستحدث تحت حمل حقيقي. ثم ابنِ عادات تجعل التغيير آمنًا.

وصف سريع لعقلية VMware: عزل الفشل حتى لا ينتشر المشكلة، اعتبر الترقيات روتينية، اجعل الرجوع سريعًا، وفضّل السلوك المتوقع على الحيل الذكية. تُبنى الثقة من خلال موثوقية مملة يومًا بعد يوم.

إذا كنت تبني على منصات حديثة (أو تولد تطبيقات بأدوات مثل Koder.ai)، الدرس يبقى: أطلق الميزات فقط بطرق يمكنك نشرها ومراقبتها والتراجع عنها دون كسر عمليات العملاء.

من VMware إلى منصات السحابة: ما بقي كما هو

نشأت VMware في عالم برامج معبأة حيث "الإصدار" كان حدثًا كبيرًا. قلبت منصات السحابة الإيقاع: تغييرات أصغر تُشحن أكثر تكرارًا. هذا قد يكون أكثر أمانًا، لكن فقط عندما تسيطر على التغيير.

الثابت: التغيير هو أعلى مخاطر الموثوقية

سواءً شحنت مثبتًا معبأً أو دفعت نشرًا سحابيًا، تبدأ معظم الانقطاعات بنفس الطريقة: تهبط تغييرات، ينكسر افتراض مخفي، ونطاق الانفجار أكبر مما توقعنا. الإصدارات الأسرع لا تزيل الخطر. إنها تضاعفه عندما تفتقر للحواجز الواقية.

الفرق أن الفرق التي تتوسع بثبات تفترض أن كل إصدار قد يفشل، وتبني النظام ليُفشل بأمان.

مثال بسيط: تغيير فهرس قاعدة بيانات "بلا ضرر" يبدو جيدًا في البيئات التجريبية، لكن في الإنتاج يزيد زمن الكتابة، يصطف الطلبات، ويجعل المهلات تبدو كأخطاء شبكة عشوائية. الإصدارات المتكررة تمنحك مزيدًا من الفرص لإدخال هذا النوع من المفاجآت.

البنية التحتية المشتركة غيّرت أنماط الفشل

تخدم تطبيقات عصر السحابة غالبًا عدة عملاء على أنظمة مشتركة. تجلب إعدادات تعدد المستأجرين مشكلات جديدة لكنها ترجع لنفس المبدأ: عزل الأخطاء.

مشكلات الجار الصاخب (ذروة عميل تبطئ الآخرين) والفشَل المشترك (نشر سيئ يؤثر على الكل) هي النسخة الحديثة من "خطأ واحد يطيح العنقود". السيطرة مألوفة، ولكن تُطبَّق بشكل مستمر: نشر تدريجي، ضوابط لكل مستأجر، حدود موارد (حصص، حدود معدل، مهلات)، وتصاميم تتعامل مع الفشل الجزئي.

الملاحظة هي الثابت الآخر. لا يمكنك حماية الموثوقية إن لم تستطع رؤية ما يحدث. سجلات ومقاييس وتتبع جيدة تساعدك على اكتشاف الانحدارات بسرعة، خصوصًا أثناء النشرات.

الرجوع أيضًا لم يعد تحرُّكًا نادرًا للحالات الطارئة. إنه أداة عادية. العديد من الفرق تقترن الرجوع باللقطات وخطوات نشر أكثر أمانًا. منصات مثل Koder.ai تتضمن لقطات ورجوعًا، ما يساعد الفرق على التراجع السريع عن التغييرات الخطرة، لكن النقطة الأكبر هي ثقافية: يجب أن يكون الرجوع ممارسة مدروبة، لا ارتجالًا.

حدد أهداف الموثوقية قبل أن تتوسع

إذا انتظرت لتحديد الموثوقية حتى تصبح صفقة مؤسسية وشيكة، ستجد نفسك تتجادل بالشعور: "يبدو جيدًا". العملاء الكبار يريدون وعودًا واضحة يمكنهم تكرارها داخليًا، مثل "التطبيق يبقى متاحًا" و"الصفحات تُحمّل بسرعة كافية خلال ساعات الذروة".

ابدأ بمجموعة صغيرة من الأهداف مكتوبة بلغة بسيطة. أكثر هدفين يتفق عليهما الفرق سريعًا هما التوفر (كم مرة الخدمة قابلة للاستخدام) وزمن الاستجابة (كم يشعر المستخدم بسرعة الإجراءات الرئيسية). اربط الأهداف بما يفعله المستخدمون، لا بمقياس خادم منفرد.

ميزانية الأخطاء تجعل هذه الأهداف قابلة للاستخدام يومًا بعد يوم. هي مقدار الفشل الذي يمكن أن "تصرفه" خلال فترة زمنية مع بقاءك ملتزمًا بوعدك. عندما تكون ضمن الميزانية، يمكنك أخذ مخاطر تسليم أكبر. عندما تستنفدها، يصبح عمل الموثوقية أولوية على الميزات الجديدة.

للحفاظ على مصداقية الأهداف، تتبع إشارات قليلة تربط بالتأثير الحقيقي: زمن استجابة الإجراءات الرئيسية، الأخطاء (الطلبات الفاشلة، الأعطال، التدفقات المعطلة)، الشبع (CPU، الذاكرة، اتصالات قاعدة البيانات، الطوابير)، والتوافر عبر المسار الحرج من طرف إلى طرف.

بمجرد تعيين الأهداف، يجب أن تغير القرارات. إذا تسبب إصدار في ارتفاع الأخطاء، لا تجادل. أوقف النشر، أصلح، أو تراجع.

إذا كنت تستخدم منصة تسريع التطوير مثل Koder.ai للشحن أسرع، فالأهداف تهم أكثر. السرعة مفيدة فقط عندما تكون محدودة بوعود موثوقية يمكنك الالتزام بها.

عادات هندسية تحمي الموثوقية على نطاق واسع

التزم بمتطلبات الموقع

انشر التطبيقات في البلد الذي تحتاجه لدعم متطلبات خصوصية ونقل البيانات.

قفزة الموثوقية من "يعمل لفريقنا" إلى "يعمل لشركة فورتشن 500" غالبًا ما تكون بنيوية. تحول العقلية الرئيسي بسيط: افترض أن أجزاء من نظامك ستفشل في يوم عادي، وليس فقط خلال عطل كبير.

صمّم للفشل بجعل التبعيات اختيارية عندما يمكن. إذا كان مزود الفواتير، خدمة البريد، أو أنبوب التحليلات بطيئًا، يجب أن يظل تطبيقك الأساسي قابلًا للتحميل وتسجيل الدخول وأداء الوظيفة الرئيسية.

حدود العزل صديقك الأفضل. فصل المسار الحرج (تسجيل الدخول، سير العمل الأساسي، الكتابات إلى قاعدة البيانات الرئيسية) عن الميزات الجانبية (التوصيات، خلاصة النشاط، التصديرات). عندما تفشل الأجزاء الاختيارية، يجب أن تفشل مغلقة دون سحب المسار الأساسي معها.

بعض العادات تمنع الانهيارات المتسلسلة عمليًا:

- ضع مهلات صارمة على كل استدعاء شبكة.

- أعد المحاولة للعمليات الآمنة للتكرار فقط، وأضف تذبذبًا لتجنب عواصف الإعادة.

- استخدم قواطع الدائرة حتى لا تستهلك تبعية فاشلة كل العمال أو اتصالات قاعدة البيانات.

- تحكم في الحمل بطوابير وضغط رجعي حتى تصبح الطفرات تباطؤًا، لا انقطاعًا.

- فضّل التدهور اللطيف: أعد نتائج جزئية مع رسالة واضحة بدلًا من 500.

سلامة البيانات هي المكان الذي يتحول فيه "يمكننا إصلاحه لاحقًا" إلى توقف. خطط للنسخ الاحتياطية وتغييرات المخطط والاستعادة كما لو أنك ستحتاجها فعلًا، لأنك ستحتاجها. درّب الاستعادة كما تتدرّب على إخماد الحرائق.

مثال: فريق يطلق تطبيق React مع API بلغة Go وPostgreSQL. عميل مؤسسي جديد يستورد 5 مليون سجل. بدون حدود، يتنافس الاستيراد مع المرور الطبيعي فيتباطأ كل شيء. بالضوابط المناسبة، ينفذ الاستيراد عبر قائمة انتظار، يكتب دفعات، يستخدم مهلات وإعادات آمنة، ويمكن إيقافه دون التأثير على المستخدمين اليوميين. إذا كنت تبني على منصة مثل Koder.ai، عامل الشيفرة المولَّدة بنفس الطريقة: أضف هذه الضوابط قبل أن تعتمد عليها عملاء حقيقيون.

العمليات: الجزء الذي تضيفه معظم المنتجات متأخرًا

ابنِ النسخة الأولى الموثوقة

أنشئ تطبيق React وGo وPostgres عبر الدردشة، ثم طوِّره بأمان مع نمو المتطلبات.

الحوادث ليست دليلًا على الفشل. إنها تكلفة طبيعية لتشغيل برمجيات حقيقية لعملاء حقيقيين، خصوصًا مع نمو الاستخدام وتكرار النشر. الفرق هو ما إن كان فريقك يتفاعل بهدوء ويصلح السبب، أم يهرع ويكرر نفس الانقطاع الشهر المقبل.

مبكرًا، يعتمد الكثير من المنتجات على أشخاص قليلين "يعرفون فقط" ما يجب فعله. المؤسسات لا تقبل بذلك. تريد استجابة متوقعة، اتصالًا واضحًا، ودليلًا على التعلم من الإخفاقات.

جاهزية المناوبة (قبل أن تحتاجها)

المناوبة أقل عن البطولات وأكثر عن إزالة التخمين عند الساعة الثانية صباحًا. إعداد بسيط يغطي معظم ما يهتم به العملاء الكبار:

- عيِّن مالكًا رئيسيًا لكل خدمة.

- احتفظ بكتيبات تشغيل قصيرة لأوضاع الفشل الرئيسية.

- حدد التصعيد: من تتصل به، متى، وبأي سرعة.

- قم على الأقل بتدريب مخطط واحد.

- حافظ على مكان واحد للتحقق من الحالة الحالية والتغييرات الأخيرة.

المراقبة التي تهم

إذا كانت التنبيهات تُرسل طوال اليوم، سيكتمها الناس، وسيُفوَّت الحادث الحقيقي الوحيد. اربط التنبيهات بتأثير المستخدم: فشل تسجيل الدخول، ارتفاع معدلات الأخطاء، تجاوز زمن الاستجابة حدًا واضحًا، أو تراكم وظائف الخلفية.

بعد الحادث، أجرِ مراجعة تركز على الإصلاحات، لا اللوم. سجِّل ما حدث، والإشارات الناقصة، والحواجز التي كانت ستقلل نطاق الانفجار. حوّل ذلك إلى تغيير واحد أو اثنين ملموسين، عيِّن مالكًا، وحدد موعد استحقاق.

هذه الأساسيات التشغيلية هي التي تفرّق بين "تطبيق يعمل" وخدمة يمكن للعملاء الوثوق بها.

خطوة بخطوة: قوِّ تطبيقك للعملاء الأكبر

العملاء الأكبر نادرًا ما يطلبون ميزات جديدة أولًا. يسألون، "هل يمكننا الوثوق بهذا في الإنتاج، يوميًا؟" أسرع طريقة للإجابة هي اتباع خطة تشديد وإنتاج دليل، لا وعود.

خطة تشديد عملية من 5 خطوات

-

سجل ما تدعمه حاليًا وما الناقص. دوّن توقعات المؤسسات التي يمكنك دعمها بصدق اليوم (أهداف التوفر، التحكم في الوصول، سجلات التدقيق، الاحتفاظ بالبيانات، متطلبات موقع البيانات، SSO، ساعات الدعم). صنّف كل بند كجاهز، جزئي، أو ليس جاهزًا بعد. هذا يحوّل الضغط العام إلى سجل مهام قصير.

-

أضف أمان النشر قبل أن تشحن المزيد. المؤسسات تهتم أقل بعدد مرات النشر وأكثر بما إذا كان بإمكانك النشر بدون حوادث. استخدم بيئة staging تحاكي الإنتاج. استخدم feature flags للتغييرات الخطرة، نشرات canary للطرح التدريجي، وخطة رجوع يمكنك تنفيذها بسرعة. إذا بنيت على منصة تدعم اللقطات والرجوع (Koder.ai تفعل)، تمرن على استعادة نسخة سابقة لتصبح ذاكرة عضلية.

-

أثبت حماية البيانات، ثم أثبتها مرة أخرى. النسخ الاحتياطية ليست خانة تُشطب. جدول نسخًا احتياطيًا مؤتمتًا، حدد الاحتفاظ، ونفّذ اختبارات استعادة على جدول. أضف سجلات تدقيقية للأحداث الرئيسية (تغييرات المشرف، تصديرات البيانات، تحرير الصلاحيات) حتى يتمكن العملاء من التحقيق وتلبية احتياجات الامتثال.

-

وثق الدعم واستجابة الحوادث بلغة بسيطة. اكتب وعدًا من صفحة واحدة: كيف تُبلغ عن حادث، أوقات الاستجابة المتوقعة، من يتواصل بالتحديثات، وكيف تُنجز تقارير ما بعد الحادث.

-

أجرِ مراجعة جاهزية مع خطة اختبار حمل واقعية. اختر سيناريو واحد يشبه مؤسسة واختبره من طرف إلى طرف: ذروة مرور، قاعدة بيانات بطيئة، عقدة فاشلة، ورجوع. مثال: عميل جديد يستورد 5 ملايين سجل صباح الإثنين بينما 2000 مستخدم يسجلون الدخول ويشغلون تقارير. قِس ما ينهار، أصلح عنق الزجاجة الأعلى، وكرر.

قم بهذه الخطوات الخمس وسيصبح الحديث مع المبيعات أسهل لأنك تستطيع أن تُظهر عملك.

الأسئلة الشائعة

متى ينبغي أن نبدأ التحضير لعملاء المؤسسات؟

ابدأ قبل توقيع الصفقة. اختر هدفين إلى ثلاثة قابلين للقياس (التوفر، زمن استجابة الإجراءات الرئيسية، ومعدل الأخطاء المقبول)، ثم أنشئ الأساسيات للحفاظ على هذه الأهداف: مراقبة مرتبطة بتأثير المستخدم، مسار رجوع يمكنك تنفيذه بسرعة، واختبارات استعادة مجدولة.

إذا انتظرت حتى تسأل المشتريات، ستُجبر على وعود غامضة لا يمكنك إثباتها.

لماذا تهتم المؤسسات كثيرًا بـ "الموثوقية المملة"؟

لأن المؤسسات تُركِّز على عمليات متوقعة وليس الميزات فقط. فريق صغير قد يتغاضى عن انقطاع قصير وتصليح سريع؛ أما المؤسسة فستحتاج غالبًا إلى:

- بيان تأثير واضح (من/ما انقطع)

- ملخص السبب الجذري

- دليل على منع التكرار (تغييرات محددة)

- سجلات تدقيقية وجداول زمنية

الثقة تُفقد عندما يكون السلوك مفاجئًا، حتى لو كانت العلة صغيرة.

ما هي أول أهداف الموثوقية التي يجب أن نحددها؟

استخدم قائمة قصيرة من الوعود المواجهة للمستخدمين:

- التوفر: الخدمة قابلة للاستخدام من طرف إلى طرف (ليس "خادم واحد شغّال").

- الزمن المستغرق: الإجراءات الرئيسية تبقى تحت حد معين أثناء الحمل العادي والذروة.

- معدل الأخطاء: الطلبات الفاشلة أو التدفقات المعطلة تبقى أقل من حد.

ثم أنشئ ميزانية أخطاء لفترة زمنية. عندما تستنفدها، توقف عن الشحن المخاطِر وأصلح الموثوقية أولًا.

ما أسرع طريقة لجعل الإصدارات أكثر أمانًا؟

عامل التغيير كأهم مخاطر:

- استخدم بيئة staging مشابهة للإنتاج.

- قم بنشر تدريجي (canary أو طرح مرحلي).

- أخفِ التغييرات الخطرة خلف feature flags.

- اجعل الهجرات قابلة للرجوع متى أمكن.

- تمرن على الرجوع حتى يصبح إجراء روتينيًا وليس حركة ذعر.

إذا كانت منصتكم تدعم اللقطات والرجوع (مثل Koder.ai)، استخدمها — لكن مارِس الإجراء البشري أيضًا.

أليست النسخ الاحتياطية كافية لسلامة بيانات المؤسسات؟

النسخ الاحتياطية تثبت فقط أن البيانات نُسخت في مكان ما. ستسأل المؤسسات إن كان بإمكانك الاستعادة عن عمد وكم تستغرق.

خطوات عملية أدنى:

- نسخ احتياطية مؤتمتة مع احتفاظ واضح.

- اختبارات استعادة مجدولة.

- توثيق زمن الاستعادة ونقاط الاسترجاع المستهدفة.

- خطة لتغييرات المخطط والهجرات طويلة التشغيل.

النسخة الاحتياطية التي لم تُستعد منها لمرة واحدة هي افتراض، لا قدرة فعلية.

ما الذي يحدث عادةً مع الصلاحيات عندما نتوسع؟

ابدأ بسيطًا وصارمًا:

- اعتمد مبدأ أدنى امتياز كافتراضي.

- فصل الأدوار بين المشرفين والمستخدمين العاديين.

- اطلب مصادقة أقوى للإجراءات الحساسة للمشرفين.

- سجِّل تغييرات الصلاحيات والوصول المتميز.

توقّع التعقيد: أقسام، متعاقدون، وصول مؤقت، و"من يمكنه تصدير البيانات؟" تُصبح أسئلة شائعة بسرعة.

ما الذي يجب تضمينه في سجل تدقيقي لجاهزية المؤسسات؟

سجِّل الأحداث التي تجيب على "من فعل ماذا، ومتى، ومن أين" للأحداث الحساسة:

- تسجيلات الدخول ومحاولات الدخول الفاشلة

- تغييرات الصلاحيات/الأدوار

- تصديرات البيانات والتنزيلات الجماعية

- تعديلات تكوينات المشرف

- وصول الدعم أو المهندس للإنتاج (محدود زمنيًا)

اجعل السجلات مقاومة للتلاعب وبمدة احتفاظ تناسب توقعات العملاء.

كيف نهيئ المراقبة والمناوبة بدون فيضان من التنبيهات؟

استهدف عددًا أقل من التنبيهات بإشارة أعلى:

- نبه حسب أعراض تأثير المستخدم (فشل الدخول، ارتفاع معدل الأخطاء، تجاوز عتبات الزمن، تراكم قوائم المهام).

- أرفق كتيبات تشغيلية لأوضاع الفشل الرئيسية.

- حدد ملكية المناوبة والتصعيد.

- بعد الحوادث، دوّن 1–2 إصلاحًا ملموسًا مع مالكين ومواعيد استحقاق.

التنبيهات الصاخبة تدرب الفرق على تجاهل التنبيه المهم الوحيد.

ما الذي يتغير عندما ننتقل إلى تعدد المستأجرين أو نضيف عملاء كبار على بنية مشتركة؟

العزل وضوابط الحمل:

- حدود/حصص لكل مستأجر لتقليل تأثير الجار المزعج.

- مهلات وكواشف الدائرة حتى لا يستهلك اعتماد فاشل كل العمال.

- قوائم انتظار وضغط رجعي لتحويل الطفرات إلى تباطؤٍ مسيطر عليه.

- طرح تدريجي حتى لا يؤثر نشر خاطئ على الجميع مرة واحدة.

الغاية أن يبقى خلل عميل واحد دون أن يصبح انقطاعًا لكل العملاء.

ما هو اختبار الحمل الواقعي لـ "جاهزية المؤسسات"؟

نفّذ سيناريو واقعي واحد من طرف إلى طرف:

- تسجيلات دخول قمة + تقارير ثقيلة

- قاعدة بيانات بطيئة أو هجرة معلَّقة

- عقدة/خدمة فاشلة

- الرجوع إلى آخر نسخة جيدة

قِس ما ينهار (الزمن، الانقضاض، عمق الطوابير)، أصلح أكبر عنق زجاجة، وكرّر. اختبار شائع هو استيراد كبير يحدث بينما المرور العادي مستمر، مع عزل الاستيراد عبر الدفعات والقوائم.