21 أغسطس 2025·8 دقيقة

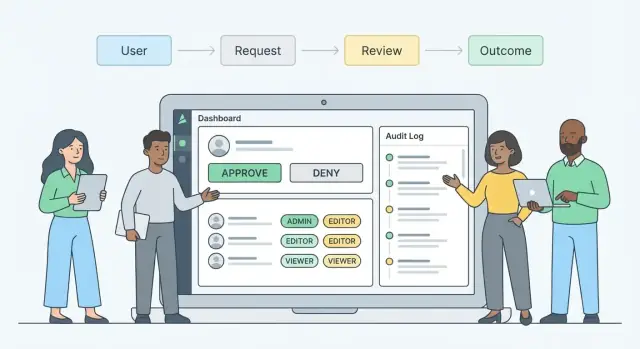

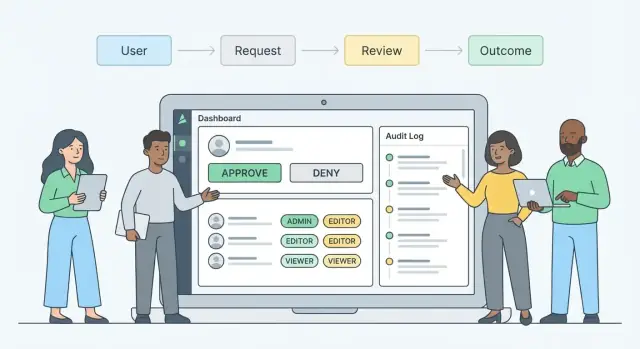

بناء تطبيق ويب لمراجعات طلبات الوصول المركزية

تعلم كيفية تصميم وبناء تطبيق ويب يركّز طلبات الوصول في مكان واحد، يوجّه الموافقات، يسجّل القرارات، ويدعم التدقيق بأدوار وضوابط واضحة.

تعلم كيفية تصميم وبناء تطبيق ويب يركّز طلبات الوصول في مكان واحد، يوجّه الموافقات، يسجّل القرارات، ويدعم التدقيق بأدوار وضوابط واضحة.

تميل طلبات الوصول للظهور في كل مكان: رسالة سريعة في Slack تقول “أضفوني للمشروع”، سلسلة بريدية مع ثلاثة مدراء في نسخة، تذكرة في أحد قوائم الانتظار المتعددة، وأحيانًا جدول بيانات يُحدَّث “مؤقتًا”. النتيجة متوقعة: تُفوَّت طلبات، تكون الموافقات غير متسقة، ولا يستطيع أحد الإجابة بثقة عمّن وافق على ماذا (أو لماذا).

تطبيق مراجعة الوصول المركزي يصلح ذلك بإعطاء طلبات الوصول منزلًا واحدًا منظمًا.

المراجعة المركزية تعني أن كل طلب يتدفّق إلى صندوق وارد واحد (أو طابور) مع قواعد ثابتة للحقل المطلوبة، من يجب أن يوافق، وكيف تُسجّل القرارات.

بدلًا من مطالبة المراجعين بتفسير رسائل حرة الشكل، يوجّه التطبيق مقدّمَي الطلبات عبر نموذج موحّد، يوجّه الطلب إلى الأشخاص المناسبين، ويلتقط أثر قرار يمكن تتبعه. فكّر: نظام سجل موحّد لقرارات الوصول، لا مجموعة لقطات شاشة وسجل محادثات.

هذا الدليل ليس لبناء منصة هوية كاملة من الصفر. سيركز على الجوهر العملي: تصميم سير طلب الوصول، نموذج البيانات خلف الموارد والصلاحيات، وأساسيات الأمان مثل الموافقات، القابلية للتتبع، والضوابط المعقولة. في النهاية، ستحصل على صورة واضحة لما يحتاجه التطبيق قبل اختيار أطر العمل أو بدء البرمجة.

نجاة أو فشل تطبيق مراجعة الوصول المركزي يعتمد على الوضوح: من مشارك، ما المسموح لهم فعله، وما الممنوع عليهم. ابدأ بتعريف مجموعة صغيرة من الأدوار، ثم ربط كل شاشة وإجراء بهذه الأدوار.

مقدّم الطلب (موظف/مقاول): يقدّم الطلب، يوفر المبرر التجاري، ويتابع الحالة. يجب أن يستطيع عرض طلباته، إضافة تعليقات، وإلغاء طلب معلق—لكن لا يرى ملاحظات المراجع الداخلية المخصصة للموافقين.

المدير: يؤكد أن الطلب يتوافق مع وظيفة الشخص وأن التوقيت مناسب. عادةً يستطيع المدير الموافقة/الرفض، التعليق، طلب تغييرات، وعرض طلبات مرؤوسيه المباشرين.

مالك المورد (مالك النظام/التطبيق/البيانات): يقيّم ما إذا كانت الصلاحية المطلوبة مناسبة للمورد ويمكنه الموافقة/الرفض بناءً على المخاطر، الترخيص، والقيود التشغيلية.

مسؤول تكنولوجيا / فريق التنفيذ: ينفّذ الوصول الموافق عليه (أو يُشغّل الأتمتة). يجب أن يستطيع عرض الطلبات الموافق عليها، إجراء خطوات التنفيذ، إرفاق دليل (لقطات شاشة/مقتطفات سجل)، ووضع علامة إتمام التنفيذ—دون تغيير الموافقات.

مراجع الأمن/الامتثال (خطوة اختيارية): يراجع الوصول عالي المخاطر (مثل أدوار المسؤول، مجموعات بيانات حساسة). يمكنه الموافقة/الرفض، إضافة ضوابط مطلوبة (MFA، إشارات تذاكر)، أو طلب وصول محدد بزمن.

المدقق: وصول قراءة فقط للبحث والتصفية وتصدير الأدلة. لا صلاحية للتعليق المدمج على الطلبات الحية.

حدّد الأذونات على مستوى الأفعال: عرض، الموافقة/الرفض، التفويض، التعليق، والتصدير. احفظها صارمة: يجب أن يرى المراجعون فقط الطلبات الموكَّلة إليهم، بالإضافة لأي رؤية مدفوعة بالسياسة (مثلاً المديرون يرون فريقهم).

امنع الموافقة الذاتية وسلاسل الموافقة الدائرية. قواعد شائعة:

خطط للغياب من اليوم الأول. ادعم تفويضات محددة بزمن (تواريخ بداية/انتهاء)، مع سجل تدقيق لمن فوّض إلى من. أظهر التفويضات بوضوح في واجهة الموافقة واسمح بإعادة تعيين طارئة بواسطة مسؤول—مع طلب سبب إلزامي.

يعمل تطبيق مراجعة الوصول المركزي بشكل أفضل عندما يعامل الطلبات ككائنات منظمة، لا رسائل حرة الشكل. المدخلات المعيارية تجعل التوجيه متوقعًا، تقلل التراسل ذهابًا وإيابًا، وتحسّن سجل التدقيق.

يمكن لمعظم الفرق تغطية غالبية الاحتياجات بأربعة أنواع:

يجب أن يطابق كل نوع نموذج إدارة الصلاحيات (RBAC) الخاص بكم بوضوح (دور، مجموعة، مجموعة أذونات) حتى يكون التنفيذ غير غامض.

على الأقل، سجّل:

للموارد الأعلى خطورة، اطلب حقولًا إضافية لدعم حوكمة الوصول:

حدد دورة حياة واضحة حتى يعرف المراجعون، منفّذو التنفيذ، ومقدّمو الطلبات ما الخطوة التالية:

مسودة → مُقدَّم → قيد المراجعة → موافق/مرفوض → تنفيذ جاري → مُنفَّذ → منتهي/مُلغى

فصل حالة “مُنْفَّذ” أمر حاسم: الموافقة ليست مكتملة حتى يُطبَّق الوصول فعليًا (يدوياً أو عبر تكامل SSO/التوفير). “منتهي” (أو “ملغى”) يساعد في فرض أقل امتياز للوُفُور ذات الزمن المحدد.

سير العمل الجيد يفعل شيئين مرة واحدة: يُسرّع الطلبات الروتينية، ويبطئ فقط عند زيادة المخاطر أو الغموض. المفتاح هو جعل “من يوافق على ماذا” صريحًا، متوقعًا، وسهل التدقيق.

ابدأ بسلسلة موافقة افتراضية تطابق كيف تُتَّخذ القرارات عادةً. نمط شائع:

احفظ المسار مرئيًا في عرض الطلب حتى يعرف المراجعون ما سيحدث لاحقًا ويعرف مقدّم الطلب ما يتوقعه.

الترميز الصلب لمسارات الموافقة يؤدي إلى استثناءات متكررة وعمل إداري زائد. بدلًا من ذلك، حدِّد قواعد توجيه بناءً على:

يجب أن تكون القواعد مفهومة لغير المهندسين. استخدم محررًا بأسلوب “عند/ثم” أو جدولًا بسيطًا وتضمّن مسارًا احتياطيًا آمنًا عندما لا تطابق أي قاعدة.

الموافقات تتوقف ما لم تصمم لسلوك البشر. حدّد SLA لكل خطوة (مثلاً: المدير: يومي عمل؛ المالك: 3 أيام) وطبّق:

ستحتاج لاستثناءات، لكن يجب أن تكون مُهيكلة:

عامل الاستثناءات كحالات سير عمل رئيسية، لا كمحادثات جانبية في الدردشة. هكذا تحافظ على السرعة دون فقدان المساءلة.

نجاح تطبيق المراجعة المركزي أو فشله يعتمد على مدى سرعة المراجعين في اتخاذ قرار واثق. يجب أن تقلّل الواجهة مطاردة السياق، تقلل التراسل، وتجعل “الخيار الآمن” بديهيًا.

نموذج الطلب يجب أن يشعر كعملية شراء موجهة: اختر المورد، حدّد مستوى الوصول، أضف مبررًا واضحًا، اختر المدة (إن وُجدت)، وأرفق روابط/ملفات داعمة. استخدم الكشف التدريجي—أظهر الحقول المتقدمة فقط عند الحاجة (مثل الوصول الطارئ أو المؤقت).

صندوق وارد المراجع هو مساحة العمل اليومية. اجعله قابلاً للقراءة السريعة: مقدّم الطلب، المورد، الصلاحية، موعد الاستحقاق/SLA، وشارة مخاطرة بسيطة. فلاتر مفيدة: “خطر عالي”، “قريب الموعد”، “فريقي”، و“بانتظار معلومات”.

تفاصيل الطلب هي مكان اتخاذ القرار. ضع عناصر القرار في الأعلى، والأدلة مباشرةً تحتها.

إعدادات المدير يجب أن تتيح للمسؤولين إدارة النماذج، قواعد التوجيه، القوالب، وتسميات الواجهة دون إعادة نشر الكود.

يجب أن يرى المراجعون:

عرض هذا في لوحة “السياق” المتسقة حتى يتعلّم المراجعون أين ينظرون.

ادعم نتائج العالم الحقيقي الشائعة:

استخدم تسميات واضحة (تجنب الاختصارات الداخلية)، عناصر نقرة كبيرة، وتنقّل عبر لوحة المفاتيح لتصنيف الصندوق الوارد وأزرار القرار. قدّم حالات تركيز قوية، شارات حالة بتباين عالٍ، وتصاميم آمنة للجوال للموافقات السريعة. اجعل التأكيدات صريحة (“أنت توافق على صلاحية المسؤول لـ X”) وامنَع الإرسال المزدوج العرضي بحالات تحميل مرئية.

نموذج بيانات نظيف هو ما يبقي تطبيق مراجعة الوصول مفهومًا مع نموّه. إن لم يستطع المراجعون معرفة ما يُطلب، ولماذا، وماذا حدث بعد ذلك، ستتدهور الواجهة وسجل التدقيق.

ابدأ بفصل الشيء المحمي عن الوصول القابل للمنح:

يتيح هذا نمذجة أنماط شائعة مثل “تطبيق واحد، أدوار متعددة” دون إجبار كل شيء في مفهوم “دور” واحد.

على الأقل، تريد العلاقات الأساسية هذه:

اجعل السجلات الخاصة بالموافقات كيانات مُستقلة، لا حقولًا على الطلب. هذا يجعل التوجيه، إعادة الموافقات، وجمع الأدلة أسهل.

خزّن توقيت الوصول على مستوى عنصر الطلب:

هذا يدعم أقل امتياز ويمنع تحويل الوصول “الموقت” إلى دائم بالصدفة.

خطّط للاحتفاظ حسب نوع السجل: الطلبات والموافقات تحتاج غالبًا احتفاظًا طويل الأمد؛ الإشعارات العارضة عادة لا. أضف معرفات صديقة للتصدير (رقم الطلب، مفتاح المورد، مفتاح الصلاحية) حتى يتمكن المدققون من التصفية والمطابقة دون استعلامات مخصصة.

لا يمكن لتطبيقك مراجعة الطلبات بدقّة إن لم يعرف من هم الأشخاص، أين يقعون في المنظمة، وما الذي لديهم بالفعل. تكاملات الهوية والدليل تصبح مصدر الحقيقة لذلك السياق—وتمنع الموافقات المبنية على جداول بيانات قديمة.

ابدأ بتحديد أي نظام يملك أي حقائق:

يستخدم كثيرون نموذجًا هجينًا: HR لحالة التوظيف والقسم، والدليل لعلاقات المديرين وعضويات المجموعات.

على الأقل، قم بمزامنة:

صمّم المزامنات كجلب تفاوتي عندما يكون ذلك ممكنًا، واحتفظ بـ"آخر تحقق" ليعرف المراجعون مدى حداثة البيانات.

يجب أن يتفاعل سير العمل تلقائيًا مع التغييرات: التعيينات الجديدة قد تحتاج حزم وصول أساسية؛ النقل يقدر يثير إعادة مراجعة للصلاحيات الحالية؛ الإنهاءات وانتهاء عقود المتعاقدين يجب أن تُدخِل مهام إلغاء فورية وتمنع الطلبات الجديدة.

وثّق ما يحدث عندما تكون البيانات فوضوية: معلومات مدير قديمة (وجّه إلى موافق القسم)، مستخدم مفقود (اسمح بربط هوية يدوي)، هويات مكررة (قواعد دمج وصد آمن)، وانقطاعات الدليل (تدهور أنيق مع قوائم إعادة المحاولة). مسارات الفشل الواضحة تحافظ على مصداقية الموافقات وقابليتها للتدقيق.

الموافقات ليست سوى نصف المهمة. يحتاج تطبيقك أيضًا لمسار واضح من "موافق" إلى "تم منح الوصول فعليًا"، بالإضافة لطريقة موثوقة لإزالة الوصول لاحقًا.

تستخدم معظم الفرق أحد (أو مزيج) هذه النماذج:

الخيار الأفضل يعتمد على أنظمتكم وتحمل المخاطر. للوصول عالي التأثير، تنفيذ قائم على التذاكر مع مراجعة ثانوية يمكن أن يكون ميزة، لا قيودًا.

صمم سير العمل بحيث الموافقة ≠ مُنحت. تابع التنفيذ كآلة حالة مستقلة، مثال:

هذا الفصل يمنع ثقة زائفة ويعطي الأطراف رؤية صادقة لما لا يزال معلقًا.

بعد التنفيذ، أضف خطوة تحقق: أكد أن الوصول طُبِّق في النظام الهدف. خزّن دليلًا خفيفًا مثل معرف مرجعي (رقم التذكرة)، طابع زمني، و"تم التحقق بواسطة" مستخدم أو عملية أتمتة. هذا يحوّل حوكمة الوصول إلى شيء يمكن إثباته، لا مجرد ادعاء.

عامل الإزالة كميزة أساسية:

عندما يصبح الإلغاء سهلاً ومرئيًا، يتوقف شعارات أقل امتياز عن كونها شعارات ويصبح ذلك ممارسة يومية.

قيمة تطبيق مراجعة الوصول المركزي تقاس بمدى موثوقية الأدلة. يجب أن تكون الموافقات والرفضات قابلة للشرح بعد أشهر—دون الاعتماد على ذاكرة أحد أو لقطة شاشة في بريد.

عامل كل إجراء مهم كحدث واكتبه في سجل تدقيق قابل للإضافة فقط. على الأقل، سجّل من فعل، ماذا فعل، متى فعل ذلك، من أين فعل ذلك، ولماذا.

يشمل ذلك عادةً:

يسأل المدققون غالبًا: “ما المعلومات التي كانت أمام المراجع عندما وافق؟” خزّن سياق القرار إلى جانب الحدث:

اجعل المرفقات مُرقَّمة ومربوطة بالخطوة المحددة حتى لا تنفصل لاحقًا.

اجعل سجل التدقيق قابلًا للإضافة فقط في التخزين (مثل جداول كتابة مرة واحدة، تخزين كائنات غير قابلة للتبديل، أو خدمة تسجيل منفصلة). قيّد قدرات المسؤول على إضافة أحداث تصحيحية بدلًا من تعديل السجل التاريخي.

إذا أثّرت تغييرات التكوين على المراجعات (قواعد التوجيه، مجموعات الموافقين، مؤقتات التصعيد)، سجّل تلك التغييرات أيضًا بقيم قبل/بعد واضحة. غالبًا ما تهم مدققي الوصول هذه السجلات بقدر ما تهم قرارات الوصول.

وفّر شاشات وتصديرات صديقة للتدقيق مع فلاتر عملية: حسب المستخدم، المورد، الصلاحية، نطاق التاريخ، حالة الطلب، والمراجع. يجب أن تكون التصديرات متناسقة وكاملة (CSV/PDF)، تتعامل مع المناطق الزمنية، وتحافظ على المعرفات ليتم مطابقة السجلات مع الدليل أو أنظمة التذاكر.

الهدف بسيط: كل موافقة يجب أن تروي قصة كاملة، بسرعة، مع دليل يمكنك الوثوق به.

يتحوّل تطبيق مراجعة الوصول المركزي بسرعة إلى هدف عالي القيمة: يحتوي على من يملك ماذا من الوصول، لماذا طلبوه، ومن وافق عليهم. لا يمكن إضافة الأمان والخصوصية لاحقًا—هما يشكلان تصميم الأدوار، الشاشات، وتخزين البيانات.

ابدأ بتقييد الرؤية، لا الأفعال فقط. العديد من الطلبات تتضمن سياقًا حساسًا (أسماء عملاء، أرقام حوادث، ملاحظات الموارد البشرية).

حدّد أدوار تطبيق واضحة (مثل: مقدّم الطلب، المراجع، مالك المورد، المدقق، المسؤول) وحدّد ما يمكن أن يراه كل دور:

عامل وصول المسؤول كاستثناء: ألزمه بمصادقة متعددة العوامل، قِصره على مجموعة صغيرة، وسجّل كل إجراء مميّز.

شفّر أثناء النقل (TLS) وفي الراحة (القاعدة والنسخ الاحتياطية). خزّن الأسرار (كلمات مرور DB، مفاتيح التوقيع، رموز الويب هوك) في مدير أسرار، لا في ملفات بيئة تُرفع للمستودعات.

كن متعمدًا فيما تخزّنه:

أضف ضوابط أساسية مبكرًا:

حدد فترات احتفاظ للطلبات، التعليقات، والمرفقات بناءً على السياسة (مثلاً: 1–7 سنوات لأدلة التدقيق، أقصر للملاحظات الشخصية). احتفظ بسجل تدقيق محدود الوصول مع أحداث غير قابلة للتغيير (من/ماذا/متى)، وقيّد وصول السجلات للمدققين وموظفي الأمن فقط. عندما تشك، خزن أقل—ووثّق لماذا تحتفظ بما تحتفظ به.

الإشعارات هي جهاز عصبي لسير طلب الوصول. عندما تكون واضحة وفي الوقت المناسب، تنتقل الطلبات بسرعة ويشعر المراجعون بالثقة. عندما تكون مزعجة أو غامضة، يتجاهلها الناس—وتتوقف الموافقات.

على الأقل، غطِّ اللحظات الثلاث:

حافظ على اتساق محتوى الرسالة عبر القنوات حتى لا يضطر الناس للبحث عن التفاصيل.

استخدم نهجًا متعدد الطبقات:

تجنّب الرسائل المزعجة عن طريق تجميع التحديثات غير العاجلة (مثل موجز يومي) وحجز التنبيهات الفورية للموافقات والتصعيدات.

يجب أن تكون التذكيرات متوقعة وعادلة: أرسل التذكير الأول بعد نافذة SLA محددة، ثم ارفع مستوى التصعيد فقط عند عدم وجود إجراء. طبّق ساعات العمل والمناطق الزمنية المحلية حتى لا يتلقى المراجع في سيدني تنبيهات “متأخرة” في الثانية فجرًا. اترك للفرق تكوين ساعات هدوء وتقويمات عطلات.

أنشئ قوالب إشعار تشمل دائمًا:

الإشعارات المصممة جيدًا تقلل التراسل، تسرّع الموافقات، وتحسّن الجاهزية للتدقيق دون إرباك المستخدمين.

يكسب تطبيق مراجعة الوصول المركزي الثقة فقط عندما يتصرف بتوقّع تحت ضغط حقيقي: طلبات عاجلة، توجيه معقد، وفصل صارم للواجبات. قبل دعوة الشركة كلها، حدّد ما يعنيه "مكتمل" حتى يختبر الجميع نحو نفس الهدف.

ابدأ بتدفقات أساسية يجب دعمها في اليوم الأول: إنشاء طلب → توجيهه إلى المراجع المناسب → موافقة/رفض → تنفيذ/إلغاء → تسجيل الدليل.

ثم أدرج إعدادات المسؤول التي تعتبرها ضرورية (قواعد التوجيه، مجموعات الموافقين، التفويض، توقيت التصعيد، افتراضات الانتهاء) وواجهات التقارير المطلوبة (قائمة الانتظار المفتوحة، الطلبات القديمة، زمن الدورة حسب الفريق، وتصدير أساسي للتدقيق).

ركّز الاختبار على السيناريوهات التي قد تُنتج نتيجة خاطئة بصمت:

أضِف مجموعة صغيرة من "اختبارات الشر" (نقرات مزدوجة، إخفاقات جزئية، إعادة المحاولة) للتأكد من أنك لا تخلق موافقات مزدوجة أو حالات متناقضة.

أطلق مع مجموعة تجريبية تمثّل الواقع: فريق عمل تجاري واحد، فريق تنفيذ واحد، وعلى الأقل مالك مورد عالي المخاطر. حافظ على حلقة تغذية راجعة قصيرة (مراجعة أسبوعية للنقاط المؤلمة) وانشر إرشادات بسيطة حول مكان تقديم الطلبات أثناء الانتقال.

إذا كنت تنتقل من البريد أو نظام التذاكر، خطّط لقاعدة قطع: يجب إنشاء الطلبات الجديدة في التطبيق بعد التاريخ X؛ يمكن استيراد العناصر القديمة كمرجع للقراءة فقط أو إغلاقها بقرار موثّق.

تتبّع بعض المقاييس بانتظام: زمن الدورة الوسيط، عدد الطلبات المعلقة، معدلات الموافقة/الرفض، وأسباب الرفض الشائعة. أسباب الرفض قيّمة بشكل خاص—تشير إلى شروط مفقودة، أوصاف موارد غير واضحة، أو أنواع طلبات واسعة جدًا.

استخدم هذه الإشارات لتكرار قواعد التوجيه، تضييق افتراضات أقل امتياز، وتحسين النماذج والإشعارات دون تغيير السياسة الأساسية كل أسبوع.

بمجرد وضوح سير العمل، الأدوار، ونموذج البيانات، يصبح الخطر الرئيسي انحراف التنفيذ: شاشات غير متسقة، أحداث تدقيق مفقودة، أو اختصارات "مؤقتة" تتحول إلى فجوات دائمة.

إذا أردت تسريع التسليم مع الحفاظ على البنية المنضبطة، يمكن أن يساعد سير عمل مبني على واجهة محادثة. مع Koder.ai، يمكن للفرق بناء جوهر تطبيق مراجعة الوصول من مواصفات منظمة (الأدوار، حالات الطلب، قواعد التوجيه، وأحداث التدقيق) عبر واجهة دردشة—ثم التكرار بأمان مع وضع التخطيط، الالتقاط والعودة، وتصدير الشيفرة المصدرية عندما تكون جاهزًا لإدخالها في دورة حياة تطوير برمجياتكم. يشبه مكدس Koder.ai الافتراضي (React للويب، Go + PostgreSQL للخلفية) احتياجات هذا النوع من التطبيقات: واجهات صندوق وارد، سير عمل موافقات مُحكم النوع، وسجل تدقيق قابل للإضافة.

سواء استخدمت Koder.ai أو بناء تقليدي، تبقى التسلسل نفسه: ثبّت الأدوار وقواعد فصل الواجبات، فصل الموافقات عن التنفيذ، وتعامل مع القابلية للتدقيق كميزة منتج—ليس كفكرة تضاف لاحقًا.

تطبيق مراجعة الوصول المركزي هو نظام واحد تُقدَّم فيه كل طلبات الوصول، يُوجَّه للموافقة، وتُسجَّل قراراته.

يحلّ مكان المحادثات المتفرقة في Slack/البريد/التذاكر بسير عمل مُهيكل بحيث يمكنك الإجابة عن: من طلب ماذا، من وافق/رفض، متى، ولماذا.

لأن طلبات الوصول المبعثرة عبر الدردشة والبريد وتذاكر متعددة تؤدي إلى طلبات مفقودة، موافقات متباينة، وأدلة ضعيفة.

التمركز يحسّن:

الأدوار الشائعة تشمل:

كحد أدنى، سجّل:

لوصول عالي المخاطر، أضف حقولًا مثل روابط التذاكر، تأكيد التدريب، ومؤشرات حساسية البيانات.

معظم الفرق تغطي الحالات الأساسية بأربعة أنواع:

تقليل أنواع الطلبات يجعل التوجيه والتنفيذ متوقعين وقابلين للتدقيق.

سير حياة واضح يزيل الالتباس بشأن الخطوة التالية. نموذج عملي:

الفكرة الأساسية: الموافقة ≠ التنفيذ. أعقِب التنفيذ منفصلاً حتى يعرف الأطراف إن كان الوصول مطبَّقًا فعليًا.

استخدم توجيهًا قائماً على قواعد بحيث تتكيّف سلاسل الموافقة مع السياق (المورد، مستوى المخاطر، خصائص مقدّم الطلب) دون استثناءات يدوية متكررة.

نمط شائع:

ضمّن دائمًا مسار احتياطي آمن عندما لا تطابق أي قاعدة.

خطّط لمستويات خدمة وآليات تصعيد حتى لا تتوقف الطلبات:

اجعل عمليات التصعيد قابلة للتدقيق (من تم تصعيده، متى، ولماذا).

فرض فصل الواجبات لمنع الموافقة الذاتية وسلاسل الموافقة الدائرية. ضوابط شائعة:

ادعم أيضًا التفويضات المؤقتة بتواريخ بداية/نهاية وسجل تدقيق واضح.

سجل تدقيق قوي يجب أن يكون إضافيًّا فقط ويجسّد القرارات والسياق:

وفّر عروض وتصديرات قابلة للتصديق (CSV/PDF) مع معرفات ثابتة ليتمكن المدققون من المطابقة.