2025年6月15日·1 分

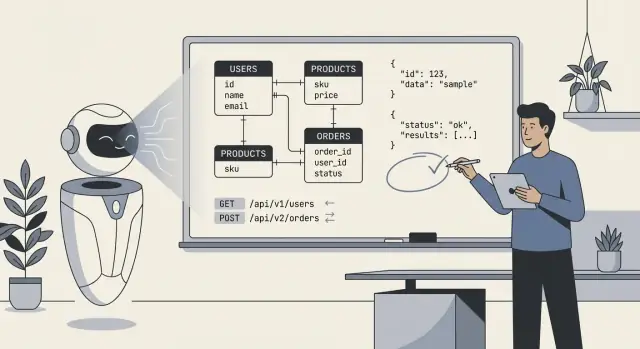

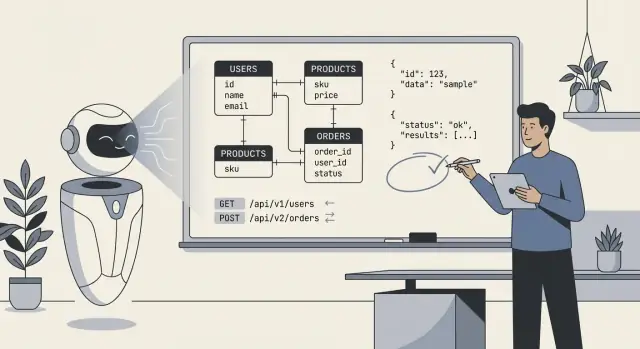

AIにバックエンドのスキーマ、API、データモデルを設計させる

AI生成のスキーマやAPIが納期を短縮する仕組み、失敗する箇所、そしてレビュー・テスト・ガバナンスを組み込んだ実践的ワークフローを解説します。

AI生成のスキーマやAPIが納期を短縮する仕組み、失敗する箇所、そしてレビュー・テスト・ガバナンスを組み込んだ実践的ワークフローを解説します。

「AIがバックエンドを設計した」と言うとき、多くの場合モデルがコアな技術設計の最初の草案を出したことを指します:データベースのテーブル(またはコレクション)、それらの関連、そしてデータを読み書きするAPI。実際には「AIが全部作った」よりも「AIが実装・洗練できる構造を提案した」という方が正確です。

最低限、AIは以下を生成できます:

users、orders、subscriptions のようなテーブル/コレクション、フィールドと基本的な型。AIは「典型的」なパターンを推測できますが、要件が曖昧またはドメイン固有の場合に正しいモデルを信頼して選べるわけではありません。AIは以下のような実際のポリシーを知らないでしょう:

cancelledとrefundedとvoidedの違い)。AIの出力は迅速で構造化された出発点として扱ってください。オプションを探るのに有用ですが、そのまま出荷できる仕様ではありません。あなたの仕事は明確なルールとエッジケースを与え、AIの出したものをジュニアエンジニアの最初の下書きと同じようにレビューすることです:役立つこともあるが、微妙に誤っていることもあります。

AIはスキーマやAPIを素早く下書きできますが、バックエンドがプロダクトに「フィット」するための欠けた事実を発明することはできません。最高の結果は、AIを迅速なジュニア設計者として扱い、明確な制約を与えてオプションを提案させるときに得られます。

テーブルやエンドポイントを依頼する前に、次をまとめてください:

要件が不明瞭だと、AIはデフォルトを「推測」しがちです:あちこちに任意フィールド、一般的なステータスカラム、明確でない所有者、命名の不整合。これにより見た目は合理的でも、権限、レポーティング、エッジケース(返金、キャンセル、部分出荷、複数段階承認)で使用時に壊れやすいスキーマになります。後でマイグレーションや回避策、混乱したAPIの代償を払うことになります。

プロンプトに貼って使える出発点:

Product summary (2–3 sentences):

Entities (name → definition):

-

Workflows (steps + states):

-

Roles & permissions:

- Role:

- Can:

- Cannot:

Reporting questions we must answer:

-

Integrations (system → data we store):

-

Constraints:

- Compliance/retention:

- Expected scale:

- Latency/availability:

Non-goals (what we won’t support yet):

-

AIは速い下書きマシンとして扱うと最も効果的です:数分で妥当な初回データモデルとそれに対応するエンドポイント群をスケッチできます。この速度は作業のやり方を変えます—出力が魔法のように「正しい」からではなく、具体的なものを即座に反復できるからです。

最大の利点はコールドスタートを排除することです。短いエンティティ説明、主要ユーザーフロー、制約を与えれば、AIはテーブル/コレクション、関係性、ベースラインのAPI表面を提案できます。デモが必要なときや要件がまだ安定していない探索フェーズで特に有用です。

速度の恩恵が最も大きいのは:

人間は疲れてぶれますが、AIはぶれにくいので次のような繰り返しに強みがあります:

createdAt、updatedAt、customerId)/resources、/resources/:id)とペイロードこの一貫性によりドキュメント化、テスト、引き継ぎが楽になります。

AIは完全性に優れることが多いです。CRUDセットと共通操作(検索、一覧、バルク更新)を要求すれば、急いで作る人より包括的な出発点を生成することが多いです。

よくある簡単な改善は標準化されたエラー形です:全エンドポイントで統一されたエラー封筒(code, message, details)を最初から持つと、後で混在することを防げます。

重要なマインドセット:AIに最初の80%を素早く作らせ、残り20%(ビジネスルール、エッジケース、モデルの「なぜ」)に時間をかけて判断すること。

AI生成のスキーマは一見「綺麗」に見えます:整ったテーブル、妥当な名前、ハッピーパスに合った関係性。しかし問題は実データや実ユーザー、現実のワークフローがシステムに来たときに表面化します。

AIは両極に振れることがあります:

簡易的な臭いテスト:よく使われるページに6回以上のジョインが必要なら過度に正規化している可能性が高い。更新のたびに多くの行を書き換えるなら過少正規化の疑い。

AIは「退屈な」要件を省略しがちです:

tenant_idを忘れる、ユニーク制約にテナントスコープを入れない。deleted_atを追加してもユニーク制約やクエリが削除済み行を除外しない。created_by/updated_byや変更履歴、イミュータブルなイベントログがない。dateとtimestampを混在させ、UTC保存とローカル表示を明確にしない。AIは次のように推測することがあります:

invoice_number)これらのエラーは後に厄介なマイグレーションやアプリ側の回避策として現れます。

多くの生成スキーマはどうクエリするかを反映していません:

tenant_id + created_at)アプリが実行するトップ5のクエリをモデルが説明できないなら、スキーマ設計は信頼できません。

AIは「標準的に見える」APIを生成するのは得意です。人気のあるフレームワークや公開APIのパターンを模倣するため、時間短縮になります。リスクは、見た目に妥当に見えるものを最適化するあまり、あなたのプロダクトやデータモデル、将来の変更に合わない設計になる点です。

リソースモデリングの基本。 明確なドメインがあれば、AIは妥当な名詞とURL構造(例:/customers, /orders/{id}, /orders/{id}/items)を選ぶ傾向があります。一貫した命名規則を繰り返すのも得意です。

一般的なエンドポイントのスキャフォールド。 リスト/詳細、create/update/delete、予測可能なリクエスト/レスポンス形を含めることが多いです。

ベースラインの慣習。 明示的に要求すればページング、フィルタ、ソートを標準化できます(例:?limit=50&cursor=... や ?page=2&pageSize=25、?sort=-createdAt、?status=active など)。

漏れ出る抽象化(Leaky abstractions)。 実装詳細を直接表現したリソース(結合テーブルや冗長カラムをそのまま公開する)は使いにくく、後で変更が難しいAPIになります。例:/user_role_assignments はユーザーに対する「役割」概念としては不適切。

エラー処理の不一致。 時に 200 でエラーを返したり、4xx/5xx の使い分けが混在したりすることがあります。明確な契約を設けてください:

400、401、403、404、409、422)を使う{ "error": { "code": "...", "message": "...", "details": [...] } })バージョニングが後回しにされる。 多くのAI生成設計はバージョン戦略を省略します。Path versioning(/v1/...)かヘッダベースか、ブレイキングチェンジのトリガーを初日から決めておくべきです。

AIは速度と一貫性のために使い、API設計はプロダクトインターフェースとして扱ってください。もしエンドポイントがDBをそのまま反映しているなら、それはAIが生成しやすい形を優先したサインです—長期の使いやすさを犠牲にしている可能性があります。

AIを高速なジュニア設計者として扱い、ドラフトを出させつつ設計の意図とテスト駆動で制御を保ちます。vibe-codingツール(例:Koder.ai)を使う場合、この責任の分離はさらに重要になります:プラットフォームは素早くバックエンドを下書き・実装できますが、不変条件、認可境界、マイグレーションルールはあなたが定義する必要があります。

まずドメイン、制約、「成功の定義」を明確にしたタイトなプロンプトで始め、概念モデルを先に出力させます(エンティティ、関係、不変条件)。

その後、次の固定ループで反復します:

このループはAIの提案を証明可能な成果物に変えるので、単なる文章ではなく実行可能な根拠を残します。

三つの層を明確に分けておきます:

AIにこれらを別セクションで出力させると、例えば新しいステータスやルールが追加されたときにまず概念レイヤを更新し、スキーマとAPIはそれに合わせて整合させるという流れが作れます。

各反復は必ず痕跡を残すべきです。短いADRスタイルの要約(1ページ以内)を使って:

deleted_at で実装」)フィードバックをAIに入れるときは、関連する決定ノートをそのまま含めてください。モデルが過去の選択を「忘れる」ことを防ぎ、数ヶ月後のチームにも意図が伝わります。

プロンプトは仕様文書を書くように扱ってください:ドメインを定義し、制約を述べ、具体的な出力形式(DDL、エンドポイント表、例)を要求します。目的は「創造的であること」ではなく「正確であること」です。

データモデルと整合性を保つルールを同時に要求してください。例:

既に社内慣習があるなら明示してください:命名スタイル、IDタイプ(UUID vs bigint)、nullable方針、インデックス期待。

ただルートの一覧を求めるのではなく、明確な契約表を要求します。例:

ビジネス挙動(ページングスタイル、ソート候補、フィルタ仕様)も指定しましょう。

リリース単位で考えさせます。例:

billing_addressを追加する。安全なマイグレーション計画を示せ:順次マイグレーションSQL、バックフィル手順、機能フラグによるロールアウト、ロールバック戦略。APIは30日間互換性を保つ。旧クライアントはフィールドを省略可能。」曖昧な要求は曖昧な設計を生みます。避ける例:

より良い出力が欲しければ、ルール、エッジケース、成果物の形式を明示してください。

AIはまずまずのバックエンドを下書きできますが、本番に出す前には人間の確認が不可欠です。このチェックリストを“リリースゲート”として使ってください。自信を持って答えられない項目があれば、出荷前に修正してください。

(tenant_id, slug))はDBで強制する。_idサフィックス、タイムスタンプ命名などの規約を決めて統一する。書面でルールを確認する:

マージ前に「ハッピーパス+ワーストパス」レビューを行ってください:通常のリクエスト、無効なリクエスト、不正なリクエスト、高負荷シナリオ。APIが驚くような挙動をするなら、それはユーザーも驚くということです。

AIはスキーマとAPI表面を素早く生成できますが、実トラフィック、実データ、将来変更下で正しく振る舞うことを証明できません。AI出力を草案と見なし、テストで挙動を固定してください。

リクエスト/レスポンス/エラー仕様を検証する契約テストから始めます。小さなスイートを用意して実際のインスタンス(またはコンテナ)に対して実行してください。

重点項目:

400 vs 404 vs 409)OpenAPI仕様を公開するならそこからテスト生成できますが、仕様が表現できない部分(認可ルール、ビジネス制約)については手書きテストを追加してください。

AI生成スキーマは運用上の詳細(安全なデフォルト、バックフィル、可逆性)を見落としがちです。マイグレーションテストを追加して:

本番用のスクリプト化されたロールバック手順を持っておくこと。マイグレーションが遅い、ロックする、互換性を壊す場合の対処法を明確にしておく。

汎用エンドポイントでベンチするのではなく、代表的なクエリパターン(トップの一覧ビュー、検索、ジョイン、集計)をキャプチャして負荷テストしてください。

測定項目:

ここでAI設計が破綻することが多いです:見た目は合理的でも負荷下では高コストなジョインを生むテーブル設計。

自動化されたチェックを追加:

基本的なセキュリティテストだけでも、AIの最も高コストな間違い(動作はするが過度に露出するエンドポイント)を防げます。

AIは良い「バージョン0」スキーマを出すことはできますが、バックエンドはバージョン50まで生き残ります。長期的に耐えるか崩れるかの差は、どのように進化させるか(マイグレーション、制御されたリファクタ、意図の文書化)にあります。

すべてのスキーマ変更をマイグレーションとして扱ってください。AIが「ただテーブルを変えればいい」と提案しても、明確で可逆的な手順を踏みます:まず新しいカラムを追加、バックフィル、その後制約を厳しくする。検証されるまでは破壊的な変更(リネーム/ドロップ)は避けるべきです。

AIにスキーマ更新を依頼する際は、現在のスキーマとあなたのマイグレーションルール(例:「カラムを削除しない。expand/contract戦略を使う」)を含めてください。AIが理論上正しいが本番ではリスクの高い変更を提案する確率が下がります。

ブレイキングチェンジは単発の出来事ではなく移行です:

AIはステップバイステップの計画(SQLスニペットやロールアウト順序)を出すのに有用ですが、ロックや長時間トランザクション、バックフィルの再開性など実行時影響はあなたが検証してください。

リファクタは変更を局所化することを目標にしてください。正規化、テーブル分割、イベントログ導入が必要なら互換レイヤ(ビュー、変換コード、シャドウテーブル)を使い、既存のAPI契約を保持します。AIにAPI互換性を保つリファクタ案と、クエリ/インデックス/制約で何が変わるかを列挙させてください。

長期的なドリフトの多くは次のプロンプトが初期意図を忘れることから始まります。短い「データモデル契約」文書を用意しておきましょう:命名規則、ID戦略、タイムスタンプの意味、ソフトデリート方針、不変条件(例:「order totalは導出されるもので保存しない」)。社内ドキュメント(例:/docs/data-model)にリンクして将来のプロンプトで再利用してください。

AIはテーブルやエンドポイントを素早く草案化できますが、リスクの所在はAIが負いません。セキュリティとプライバシーをプロンプトに明示的に入れ、レビューで検証してください—特に機密データ周り。

スキーマを受け入れる前にフィールドを感度レベルでラベル付けしてください(public、internal、confidential、regulated)。この分類が暗号化、マスキング、最小化の判断基準になります。

例:パスワードは決して保存しない(ソルト付きハッシュのみ)、トークンは短命で暗号化、メール/電話などのPIIは管理画面やエクスポートでマスク。不要なフィールドは保存しないでください—AIはしばしば「あると便利」な属性を追加して露出面を増やします。

AI生成APIは単純な「ロールチェック」をデフォルトにしがちです。RBACは理解しやすい一方で所有権ルール(ユーザーは自分の請求書のみ閲覧可能)やコンテキストルール(サポートはアクティブなチケット中のみ閲覧可)には弱いです。ABACはこれらを扱える一方で明確なポリシーが必要になります。

どちらのパターンを採用するかを明示し、特に一覧/検索エンドポイントで一貫して適用することを保証してください—これらは情報漏洩のポイントになりがちです。

生成されたコードはリクエストボディやヘッダ、DB行をエラー時に丸ごとログすることがあります。これはパスワード、認証トークン、PIIをログやAPMへ漏らします。デフォルトを次のように設定してください:構造化ログ、ログするフィールドの許可リスト、シークレットのレダクション(Authorization, cookies, reset tokens)を行い、検証失敗時に生のペイロードをログしない。

初日から削除対応を設計してください:ユーザー操作による削除、アカウント解約、“忘れられる権利”ワークフロー。データクラスごとの保持期間(監査イベント vs マーケティングイベント)を定義し、何がいつ削除されるかを証明できるようにします。

監査ログを保持する場合は最小限の識別子のみ保存し、厳しいアクセス制御をかけ、エクスポートや削除手順を文書化してください。

AIは速いジュニアアーキテクトのように扱うのが最適です:最初の下書きは得意でも、ドメインで重要なトレードオフの判断は弱いです。正しい問いは「AIが私のバックエンドを設計できるか?」ではなく「AIに任せて安全な部分はどこか、専門家の管理が必要な部分はどこか?」です。

AIは時間を節約できます:

これらの場合、速度、一貫性、網羅性が価値を生みます—特にシステムの振る舞いを知っていて間違いに気付ける場合。

AI生成設計をインスピレーション以上に頼るべきでない分野:

これらの領域ではドメイン知見がAIの速度を上回ります。法務、臨床、会計、運用に関する微妙な要件はプロンプトに含まれていないことが多く、AIは自信満々にギャップを埋めてしまいます。

実践的ルール:AIに選択肢を提案させ、人間がデータモデルの不変条件、認可境界、マイグレーション戦略に最終承認を与えること。もしスキーマとAPIに対して責任者が明確でないなら、AI設計のバックエンドをそのまま出荷してはいけません。

ワークフローとガードレールを評価したければ、/blog の関連記事を参照してください。チームにこれらの実践を適用する支援が必要な場合は /pricing をご覧ください。

チャットで反復し、動くアプリを生成し、ソースコードのエクスポートやロールバック対応のスナップショットで制御を保つエンドツーエンドのワークフローを希望するなら、Koder.ai はまさにそのような構築とレビューのループに向いた設計です。

通常はモデルが初期ドラフトを生成したことを意味します:

人間のチームは、ビジネスルール、セキュリティ境界、クエリ性能、マイグレーションの安全性を検証してから出荷する必要があります。

AIに与えるべき、AIが安全に推測できない具体的な入力を用意してください:

制約が明確であるほど、AIが脆弱なデフォルトで「穴埋め」する頻度は減ります。

まず概念モデル(ビジネス概念と不変条件)を作り、次に:

これらの層を分離しておくと、ストレージを変えてもAPIを壊しにくく、またAPIを修正してもビジネスルールを誤って壊しにくくなります。

よくある問題は:

tenant_idや複合ユニーク制約)deleted_atを考慮しないユニーク制約やクエリ)一見「綺麗」に見えても実運用で破綻することがあります。

AIに上位のクエリに沿って設計させ、それを検証してください:

tenant_id + created_at)トップ5のクエリを列挙できない場合、インデックス計画は不完全と見なしてください。

AIは標準的なスキャフォールドは得意ですが、注意すべき点:

200でエラーを返す等)APIはプロダクトインターフェースです。エンドポイントはユーザー概念に沿って設計し、DB実装詳細に合わせないでください。

反復ワークフローを使ってAIを扱いましょう:

これによりAI出力を証明可能な成果物に変え、単なる説明文で終わらせません。

一貫したHTTPステータスと単一のエラー封筒を使ってください。例えば:

400, 401, 403, 404, 409, 422, まずは挙動を固定するテストを優先してください:

テストによってAIの仮定に対してあなたが「所有権」を持てます。

AIはドラフトに使い、パターンが明確でない場合は慎重に:

適している場面:MVP、内部ツール、よく知られたCRUDパターンのシステム。

不適切な場面:金融(台帳、突合作業)、医療(患者データ・同意)、安全クリティカル系。

実務上の指針:AIに案を出させ、人間がスキーマ不変条件、認可境界、ロールアウト/マイグレーション戦略に最終サインを出すこと。

429{"error":{"code":"...","message":"...","details":[...]}}

エラーメッセージが内部情報(SQLやスタックトレース、秘密情報)を漏らさないようにし、全エンドポイントで一貫した形にしてください。