2025年10月12日·1 分

データ居住性のためのマルチリージョンホスティング:リージョン、レイテンシ、ドキュメント

データ居住性のためのマルチリージョンホスティングを学ぶ:クラウドリージョンの選び方、レイテンシ管理、監査や顧客確認向けのデータフロー文書化方法。

データ居住性のためのマルチリージョンホスティングを学ぶ:クラウドリージョンの選び方、レイテンシ管理、監査や顧客確認向けのデータフロー文書化方法。

「私たちのデータを自国に置けますか?」という顧客の問いから議論が始まることが多いです。問題は、ユーザー、管理者、サポート担当が世界中にいる場合がある点です。マルチリージョンホスティングは、日常業務を止めずにローカル保存要件を満たすための方法です。

この選択は実務的に三つの判断に影響します:

これらのいずれかが合意したリージョン外で発生すると、主要なデータベースが「ローカル」にあっても越境転送になる場合があります。

マルチリージョンはコンプライアンスに役立ちますがコストはかかります。単純さを手放してコントロールを得る形になるため、インフラや監視のコストが上がり、レプリケーションやフェイルオーバー、リージョン別設定といった複雑さも増します。パフォーマンス面でも影響が出る可能性があり、世界中で最も近いサーバーを使う代わりに、特定リージョン内で処理を完結させる必要が出るからです。

一般的な例:EUの顧客が「EU内のみでの保存」を求めるが、従業員の半分が米国にいる場合、米国の管理者がログインしてエクスポートを実行するとアクセス/転送の問題が生じます。明確な設計では、EU内に留めるもの、リモートでアクセス可能なもの、適用される保護策をはっきりさせます。

多くのチームは次のような状況でホスティング地域を見直します:

データ居住性はデータが「保存されている場所(at rest)」を指します。データベースファイル、オブジェクトストレージ、ディスク上のバックアップなどをイメージしてください。

人は居住性とデータアクセスや転送を混同しがちです。アクセスは誰がデータを読み書きできるか(例:別国のサポートエンジニア)で、転送はデータがどこを通って移動するか(例:国境を越えるAPIコール)です。メインのデータベースがローカルにあっても、分析や監視、サポートのために定期的に別リージョンへ送られていれば転送規則に違反する可能性があります。

処理はデータに対して行う操作(保存、インデックス化、検索、学習、レポート生成など)です。処理は保存場所とは別の場所で行われることがあるため、コンプライアンス担当は通常どちらも確認します。

議論を具体化するために、日常的なバケットにグループ化してください:顧客コンテンツ(ファイル、メッセージ、アップロード)、アカウント/請求データ、メタデータ(ID、タイムスタンプ、設定)、運用データ(ログやセキュリティイベント)、復旧データ(バックアップやレプリカ)です。

レビューではほぼ確実に二つの質問を受けます:各バケットはどこに保存されているか、そしてどこに移動する可能性があるか。顧客は人によるアクセスがどのように管理されているかも尋ねることがあります。

実例:メインデータベースはドイツ(保存)にあるが、エラートラッキングは米国(転送)にある、という場合。顧客コンテンツがドイツから出なくても、ログにユーザーIDやリクエストの断片が含まれていれば越境していることになります。だからログや分析は文書化で独立した項目にすべきです。

ドキュメント作成時には次に答えられるようにしてください:

前もって明確にしておくことで、後の質問対応がぐっと早くなります。

リージョンを選ぶ前に、自分たちのデータが何で、どの部分がシステムに触れているかを書き出してください。基本的な作業ですが、「リージョン内に留まるはずだ」と思い込んでいた事実を避ける最速の方法です。

データタイプから始めましょう。多くの製品は混合を扱います:顧客アカウント情報(個人情報)、支払い記録(トークン化されていることが多いが機微な情報)、サポート会話、製品のテレメトリ(ログやイベント)。派生データ(レポート、分析テーブル、AIが生成した要約)も含めてください。

次に、そのデータを見たり保存したりできる全システムを列挙します。通常はアプリサーバ、データベース、アップロード用のオブジェクトストレージ、メール/SMSプロバイダ、エラーモニタリング、カスタマーサポートツール、CI/CDや管理コンソール等が含まれます。スナップショット、バックアップ、エクスポートを使うなら、それらも別個のデータストアとして扱ってください。

ライフサイクルを平易な言葉で記録します:データの収集方法、保存先、どんな処理が行われるか(検索、請求、モデレーション等)、誰と共有されるか(ベンダー、社内チーム)、保持期間、削除が実際にどう機能するか(バックアップを含む)を明記します。

インベントリは使いやすく保つこと。小さなチェックリストで十分です:データタイプ、システム、リージョン(保存と処理)、移動を引き起こすトリガー(ユーザー操作、バッチ、サポート要求)、保持期間。

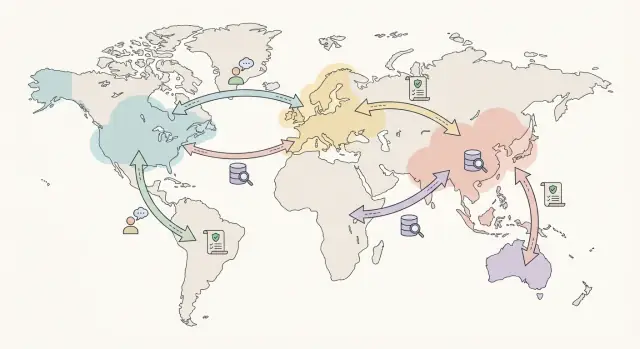

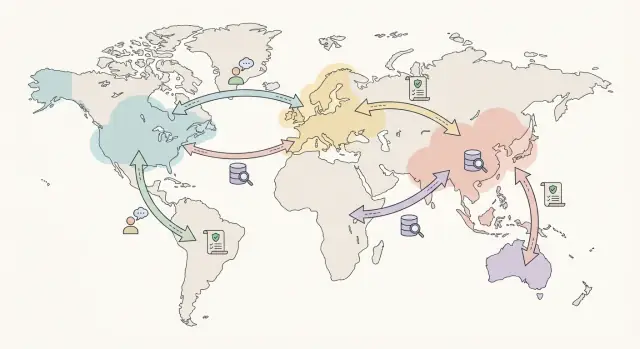

ロケーションを選ぶ前に、データが実際にどこを移動しているかの簡単な図が必要です。個人データの経路を顧客や監査人に説明できないと、書類上で計画が失敗することがあります。

平易なダイアグラムから始めてください。一枚のページで足ります。物語のように書くとよいです:ユーザーがサインインし、アプリを使い、データが保存され、補助システムが何を記録するか。そして各ステップに二つのラベルを付けます:どこで動くか(リージョン/国)、そのデータが保存中(at rest)か移動中(in transit)か。

正常系だけでなく、運用系のフローもカバーしてください。人を驚かせるのはこうした運用系です:スクリーンショット付きチケットを開くサポート担当、インシデント対応での一時的アクセス、バックアップからのリストア、顧客向けエクスポートなど。

マップを正直に保つために、以下をカバーしましょう:

第三者も記載してください。決済、メール配信、分析、サポートツールは識別子を処理することが多いので、どのデータを受け取りどこで処理されるか、リージョンを選べるかどうかを書いてください。

マップが明確になれば、リージョン選定は推測ではなく照合になります。

まずルールから始めてください。顧客や規制当局が実際に何を求めているかを尋ねます:どの国(または国の集合)にデータを留める必要があるか、明示的に許可されない場所はどこか、遠隔サポート等の狭い例外が許されるかどうか。

重要な判断は境界の厳しさです。あるプログラムでは単一国のみを求める場合があります:保存、バックアップ、管理アクセスすべてをその国内に保つ必要があります。別のケースでは広域(例えば定義された経済圏)を許容し、保存場所とアクセス者を示せればよいこともあります。

コミットする前に候補リージョンを現実的な制約で検証してください:

近接性(プロキシミティ)は重要ですが二次的です。ユーザーに近い準拠リージョンを選んでパフォーマンスを確保し、その後はロールベースのアクセスや承認などプロセスで運用を回す方がよいでしょう。

最後に、決定を文書化してください:許容境界、選んだリージョン、フェイルオーバープラン、外に出してもよいデータ(あれば)。その1ページが質問票対応の時間を大幅に短縮します。

レイテンシは物理距離の問題である一方、データ要求の回数やネットワーク経路、スケール時の遅延などにも左右されます。距離は重要ですが、追加のDBラウンドトリップやチャッティなAPI呼び出しも大きく響きます。

まず何かを変える前に計測してください。ログイン、ダッシュボード読み込み、注文作成、検索、レポートエクスポートなど3~5の主要な操作を選び、関係する地域からの p50 と p95 をトラックしておきます。これをリリースごとに比較できる場所に保存してください。

シンプルなルール:保護されたデータとそれに触れる経路はローカルに保ち、その他はグローバル対応にします。最大のパフォーマンス改善はクロスリージョンのチャッターを減らすことから来ます。

ドイツのユーザーのデータがEU内に留まるべきなら、当該テナントのアプリサーバ、プライマリDB、バックグラウンドジョブをEU内で動かすことを目指してください。認証やセッションチェックを毎リクエストで別リージョンに投げるのは避けましょう。ページあたりのDBコールを減らしてチャッティなAPIを減らすのが効果的です。

キャッシュは有効ですが配置に注意してください。公開コンテンツや非機密のものはグローバルにキャッシュし、テナント固有や規制対象のデータは許可リージョン内に保ちます。バッチ処理を使うのも有効で、数十回の小さなクロスリージョン要求より、1回のスケジュール処理の方が良い場合があります。

すべてに同じ速度を求める必要はありません。ログインや核心的な保存アクションは「即時に感じられる」ことを目標にし、レポートやエクスポート、分析は遅くても許容する旨を事前に示しておくと良いです。

静的アセットは通常簡単に最適化できます。JavaScriptや画像はグローバル配信してユーザーに近くし、APIや個人データは居住性リージョン内に保ちます。

安全な出発点は、顧客データを明確に一つのリージョンに固定しつつ、障害から復旧できる方法を持つ設計です。

Active-passive は監査人や顧客に説明しやすく、通常は簡単です。テナントごとに一つの地域がプライマリで、セカンダリはフェイルオーバーや厳密に管理された災害復旧でのみ使います。

Active-active はダウンタイムを減らしローカル速度を改善しますが、どのリージョンを真の情報源とするか、データのドリフトをどう防ぐか、レプリケーションが転送に該当するかなど難しい問題を引き起こします。

選び方の実務例:

データベースでは、テナント別にリージョンを分ける方式が最も分かりやすいです:各テナントのデータを地域ごとの Postgres インスタンスに置き、クロステナントクエリが発生しにくいようにします。

小さなテナントが多数いる場合はパーティショニングも有効ですが、パーティションがリージョン外に出ないこと、ツールが誤ってクロスリージョンクエリを実行しないことを保証する必要があります。テナントや地理でシャーディングするのは現実的な中間解です。

バックアップと災害復旧は明示的なルールが必要です。バックアップをリージョン内に留める方がリストア時の正当性が説明しやすいです。別リージョンにコピーする場合は、法的根拠、暗号化、鍵の所在、誰がリストアを実行できるかを文書化してください。

ログやオブザーバビリティは事故が起きやすい場所です。メトリクスは集約して低リスクなら中央化できますが、生ログやトレース、エラーペイロードには個人データが含まれることが多く、リージョン内に留めるか強くマスクする必要があります。

マルチリージョンの移行はバックグラウンドのインフラ変更ではなく、プロダクトリリースのように扱ってください。決定を書面化し、小さなパイロットを実施し、レビューで提示できる証拠を揃えることが重要です。

守るべきルールを明確に記録します:許容される場所、対象データ、成功基準(許容レイテンシ、復旧目標、許可される越境アクセスの定義など)。

各顧客をどのようにリージョンに割り当てるか、そしてその割り当てをどのように強制するかを決めます。新規テナントにはデフォルトを設定し、既存テナントには明示的な割り当てをし、例外は承認が必要にします。ルーティングはアプリトラフィック、バックグラウンドジョブ、バックアップ、ログの配置を網羅する必要があります。

各リージョンにフルスタックを立ち上げます:アプリ、DB、シークレット、監視、バックアップ。そして1つのパイロットテナントを履歴データごと移行します。移行前にスナップショットを取り、問題があれば確実に戻せるようにします。

実際の使用に近いテストを行い、結果を保存します:

テナントを少数ずつ移行し、変更ログを残し、エラー率やサポート量を監視します。各移行には事前承認されたロールバックトリガー(例:15分間のエラー増加)を用意し、元に戻す手順を練習しておきます。

良いホスティング設計でも、説明ができなければコンプライアンス審査で失敗します。ドキュメントをシステムの一部として扱い、短く正確で更新しやすくしておいてください。

まず非技術者が素早く読めるワンページ要約を用意します。どのデータがリージョン内に留まるべきか、何が外に出る可能性があるか、その理由(請求、メール配信、脅威検知など)を記載します。デフォルトの方針も簡潔に:顧客コンテンツは例外がない限りリージョン内に保存する、など。

次に二つの補助資料を最新に保ちます:

さらに短い運用ノートを追加し、バックアップとリストア(バックアップの所在、保持期間、誰がリストアできるか)と、インシデント/サポートアクセスの手順(承認、ログ記録、時間限定アクセス、必要なら顧客通知)を含めてください。

文言は顧客向けに整えておくことが重要です。良いパターンは「Stored in X, processed in Y, transfers controlled by Z」のように短くすることです。例:「ユーザー生成コンテンツはEUリージョンに保存されます。サポートアクセスはチケット承認が必要でログに残ります。集約メトリクスはEU外で処理されることがありますが、顧客コンテンツは含みません。」

証拠はドキュメントのすぐ近くに置いておくと便利です。リージョン設定のスクリーンショット、主要な環境設定、アクセス承認やクロスリージョントラフィック制御を示す監査ログの小さなエクスポートなどを保存してください。

多くの問題はメインDBそのものではなく、その周辺で起きます:オブザーバビリティ、バックアップ、人によるアクセスです。これらのギャップは顧客や監査人が最初に問うポイントでもあります。

よくある罠は、ログやメトリクスを無害と見なしてデフォルトのグローバルリージョンに送ることです。ログにはユーザーID、IP、リクエスト断片、サポートメモが含まれることがあり、アプリデータが国内にあるべきならオブザーバビリティデータも同等の扱いにするか強力にマスクする必要があります。

もう一つの見落としはバックアップや災害復旧コピーです。本番がどこで動いているかだけで居住性を主張して、スナップショットやレプリカ、リストアテストを忘れるチームがいます。EUプライマリと米国バックアップが「念のため」にあるなら、それは転送を生んでいます。バックアップの所在、保持期間、リストア手順が約束と一致していることを確認してください。

アクセスも弱点です。厳しい管理がないグローバル管理アカウントは、保存が正しくても実務上の居住性を破ります。最小権限、リージョンスコープのアクセス、誰がどこから何にアクセスしたかを示す監査証跡を使いましょう。

他に頻出する問題:異なる居住性要件を持つテナントを同じデータベースや検索インデックスで混ぜること、運用が確立される前に active-active を導入してしまうこと、「マルチリージョン」をスローガンにしてルールを強制しないこと。

「完了」と言う前に、コンプライアンスと実際のパフォーマンスの両方をカバーする簡易チェックを行ってください。自信を持って答えられるべき二つの質問は:規制対象データはどこにあるか、何かが壊れたらどうなるか、です。

各決定がインベントリとデータフローマップに紐づいていることを確認してください:

「サポートは本番データを閲覧するか、どこから?」に答えられないなら、顧客質問票に対する準備ができていません。サポートアクセスのプロセス(ロール、承認、時間制限、ログ)を文書化して再現可能にしてください。

一つの顧客プロファイルを選び、小さなパイロットを実行してから本格展開してください。共通で居住性ルールが明確なプロファイル(例:「EU顧客でEU内のみの保存」)を選び、再利用可能な証拠(リージョン設定、アクセスログ、フェイルオーバーテスト結果)を集めます。

展開やリージョン選定を素早く反復したい場合は、Koder.ai はチャットからアプリを構築・デプロイできるプラットフォームで、ソースコードのエクスポートやスナップショット/ロールバック機能を備えています。これらはリージョン移行時のテストや迅速な復旧に役立ちます。

データ居住性はデータが「保存されている場所」(データベース、オブジェクトストレージ、バックアップ)を指します。データ転送はデータが国境を越えて移動すること(API、レプリケーション、エクスポートなど)です。データアクセスは誰がどこからデータを閲覧・変更できるかを指します。

居住性要件を満たしていても、ログを別リージョンに送るなどで転送やアクセスの問題が生じることがあります。

まずは「デフォルトで単一リージョンに置く」構成から始め、契約や規制、公的機関の要件、あるいは売上に直結する顧客セグメントなど明確な理由が出たときにだけリージョンを追加してください。

マルチリージョンはコストと運用負担(レプリケーション、監視、インシデント対応)を増やすため、収益や厳密なコンプライアンス要件に結びつく場合に限定するのが一般的です。

これは在庫作業(インベントリ)として扱ってください。データのバケットを列挙し、それぞれがどこに保存・処理されるかを決めます:

次に、これらのデータに触れるすべてのシステム(アプリサーバ、バックグラウンドジョブ、分析、監視、メール/SMS、サポートツールなど)を確認してください。

ログはユーザーID、IPアドレス、リクエストの断片などを含むことがあり、知らず知らずのうちに越境を引き起こしがちです。

良いデフォルト:

アクセスルールを明確にし、強制してください:

あらかじめ、他国からのリモートアクセスを許可するか、どのような条件で許可するかを決めておきましょう。

バックアップと災害復旧は居住性の約束に含まれます。承認された領域の外にバックアップやレプリカを置けば、転送が発生したことになります。

実務上の取り組み:

多くの場合、active-passive(アクティブ/パッシブ)が最も説明しやすく安全です。一つのリージョンをテナントのプライマリにして、セカンダリはフェイルオーバー用に限定します。

active-active(複数アクティブ)はダウンタイム短縮やローカルパフォーマンス改善に寄与しますが、衝突処理、整合性、レプリケーションが転送と見なされるかどうかなど、複雑さが増します。厳格な居住性境界がある場合はまず active-passive から始めましょう。

機密経路をローカルに保ち、クロスリージョンのやり取りを減らしてください:

実行可能なロールアウト例:

短く具体的にまとめてください。多くの審査は以下を示せば早く進みます:

ワンページの要約と単純なデータフローマップ、システム表があれば十分なことが多いです。