2025年5月13日·2 分

クロスシステムのデータ突合用ウェブアプリの作り方

インポート、照合ルール、例外管理、監査ログ、レポートを備えた、システム間データを突合するウェブアプリの計画・構築・公開方法を学ぶ。

クロスシステムのデータ突合が意味するもの

突合(reconciliation)とは、2つ以上のシステムに記録された“同じ”業務事象を比較して整合性を確認する行為です。平たく言えば、アプリは人が次の3つの問いに答える手助けをします:何が一致しているか、何が欠けているか、そして何が異なっているか。

突合ウェブアプリは通常、システムAとシステムBからレコードを取り込み(しばしば異なるチームやベンダー、統合によって作られる)、明確なレコード照合ルールで突き合わせ、レビューして対応できる結果を出します。

よくある突合のユースケース

多くのチームは入力が馴染み深く、メリットが即座に分かるためここから始めます:

- 支払い vs 請求書: 顧客支払いが正しい請求書に紐づいているか確認し、短額支払いや過剰入金、未適用の入金を見つけます。

- 出荷 vs 注文: 出荷実績が注文と一致しているか検証し、部分出荷やバックオーダーも扱います。

- 給与 vs タイムシート: 提出された勤務時間が正しく支払われているか確認し、承認漏れや誤ったレートを検知します。

これらはすべてクロスシステム突合の例です:真実が分散しており、一貫した比較方法が必要になります。

アプリが出すべきコア出力

良いデータ突合アプリは単に“比較する”だけでなく、ワークフローを動かす一連の成果を生みます:

- マッチ済みアイテム: ルールに従って自信を持ってペア(またはグループ)化できるレコード。

- 未一致アイテム: 片方のシステムに存在し、もう片方にはないレコード(タイミング差、欠落データ、取り込み問題であることが多い)。

- 調整(Adjustments): 小さな差額の償却、参照IDの修正、1件の支払いを複数の請求書に分割するなど、差異を解決するために記録されたアクション。

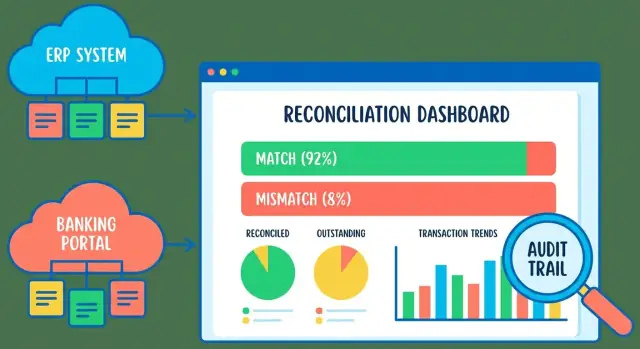

これらの出力は突合ダッシュボード、レポート、および下流のエクスポートに直接つながります。

「成功」の見え方

目標は完璧なアルゴリズムを作ることではなく、業務が早く閉じられるようにすることです。よく設計された突合プロセスは次の効果をもたらします:

- 早いクローズ: 週次/月次の手作業スプレッドシートややり取りが減る。

- エラーの減少: 早期のデータ取り込みと検証やデータ品質チェックで例外発生前に問題を検出。

- 説明可能な意思決定: すべてのマッチや調整は承認と監査ログを通じて後で説明できる。

ユーザーが何がマッチしたかを素早く見て、なぜ何かがマッチしなかったかを理解し、どのように解決したかを記録できれば、突合は正しく行われています。

範囲、データソース、成功指標を定義する

画面設計や照合ロジックを書く前に、ビジネスにとって「突合」とは何か、誰が成果を利用するかを明確にしてください。スコープを絞ることで無限のエッジケースを防ぎ、適切なデータモデルを選択する助けになります。

ソースシステム(とそのオーナー)を特定する

関係するすべてのシステムを列挙し、質問に答えたり変更を承認したりできるオーナーを割り当てます。典型的なステークホルダーは財務(総勘定元帳、請求)、オペレーション(受注管理、在庫)、サポート(返金、チャージバック)などです。

各ソースについて、現実的にアクセスできる内容を文書化してください:

- データの抽出方法(CSVエクスポート、API、データベースビュー)

- 利用可能なフィールド(ID、金額、日付、ステータス、通貨)

- データの鮮度や既知の品質問題(遅延更新、重複)

早期に共有するシンプルな「システム一覧」テーブルは数週間の手戻りを防ぎます。

突合作業の頻度とボリューム見込みを決める

ワークフロー、パフォーマンス要件、通知戦略は実行頻度に依存します。日次、週次、月末のみかを決め、ボリュームを推定してください:

- 実行あたりのレコード数(例:日5k件の請求書、月200k件の支払い)

- ピーク時期(月末クローズ、プロモーション時)

- ユーザーが結果を待てる時間(数分か一晩か)

ここで、リアルタイム取り込みが必要か、スケジュールバッチで十分かも判断します。

誰もが合意する成功基準を定義する

成功を主観的にしないで、数値化してください:

- 許容される不一致率(例:レビューが必要な取引が全体の\u003c0.5%)

- 例外解決の時間(例:80%を2営業日以内にクローズ)

- 必要なレポート出力(サマリ合計、エイジング、クローズパッケージエクスポート)

制約を早めに捕捉する

突合アプリはしばしば機密データに触れます。プライバシー要件、保持期間、承認ルール(誰がアイテムを“解決済み”にできるか、マッピングを編集できるか、マッチを上書きできるか)を記録してください。承認が必要なら、決定がレビューや月末クローズで追跡できるよう初日から監査ログを計画してください。

データを理解して正規化する

照合ルールやワークフローを書く前に、各システム内で「レコード」がどのような形をしているか、アプリ内ではどんな形に揃えたいかを明確にしてください。

典型的なレコード形状

ほとんどの突合レコードは、フィールド名が異なっても共通のコアを持っています:

- 識別子(Identifiers): 内部ID、外部参照、請求書/取引番号、相手先ID

- 日付(Dates): 取引日、仕訳日、決済日

- 金額(Amounts): 総額/正味、税、手数料、通貨、符号(借方/貸方)

- ステータスフィールド: 承認/仕訳済み/取消/返金、未決/完了

- 参照フィールド: メモ/説明、バッチID、銀行トレース番号

計画すべき現実の混乱要因

クロスシステムデータはめったにクリーンではありません:

- 欠落または信頼できないID(例:請求書番号のない銀行明細行)

- 日付フォーマットやタイムゾーンの違い("2025-12-01" vs "12/1/25"、ローカル時間 vs UTC)

- 丸めや精度の違い(小数点以下2桁 vs 4桁、税の丸めルール)

- 重複や取り消し(課金+別の取り消し、繰り返しのエクスポート)

- 符号の違い(あるシステムは返金を負数で表し、別のシステムは別のタイプとして扱う)

カノニカルな内部モデルを定義する

取り込んだ行はソースに関わらず、アプリが保存するカノニカルモデルを作成してください。早めに正規化すると照合ロジックが単純で一貫したものになります。

最低限標準化する項目:

- amount_minor(例:セント) + currency

- normalized_date(ISO-8601、決めたタイムゾーンで)

- normalized_reference(トリム、大文字化、余分な空白を削除)

- source_system + source_record_id(追跡可能性のため)

ソースごとのフィールドマッピングを文書化する

誰でもインポートがカノニカルモデルにどう翻訳されるか見られるよう、シンプルなマッピング表をリポジトリに残してください:

| カノニカルフィールド | ソース:ERP CSV | ソース:銀行API | 備考 |

|---|---|---|---|

| source_record_id | InvoiceID | transactionId | 文字列として保存 |

| normalized_date | PostingDate | bookingDate | UTC日付に変換 |

| amount_minor | TotalAmount | amount.value | 100倍して一貫して丸める |

| currency | Currency | amount.currency | 許可リストで検証 |

| normalized_reference | Memo | remittanceInformation | 大文字化+空白圧縮 |

この正規化作業は後で大きく効いてきます:レビュワーは一貫した値を見られ、照合ルールは説明しやすくなります。

取り込みパイプラインを設計する(ファイル、API、検証)

取り込みパイプラインは突合の玄関口です。分かりにくかったり一貫性がなければ、ユーザーは実際は取り込みで起きた問題を照合ロジックのせいにします。

複数の取り込み方法をサポートしつつ、別々のシステムを作らない

多くのチームは普遍的かつ監査しやすいCSVアップロードから始めます。時間が経てば、銀行やERP、請求ツールからの定期API取得や、ソースが安定してエクスポートできない場合のDBコネクタを追加することが多いです。

重要なのはすべてを1つの内部フローに標準化すること:

- Ingest(取り込み)(アップロード/プル/接続)

- Validate(検証)(構造と業務ルール)

- Parse/normalize(解析・正規化)(日付、通貨、小数点、ID)

- Persist(永続化)(raw + parsed)

- Summarize(要約)(何が起きたか、何に注目すべきか)

ユーザーは3つの別個の機能を使っている感覚ではなく、1つの取り込み体験を使っていると感じるべきです。

「謎の不一致」になるのを防ぐ検証

検証は早めに行い、失敗は実行可能な形で示してください。典型的なチェックは:

- 必須フィールド:取引日、金額、通貨、参照ID

- 型と解析:日付解析(タイムゾーンの仮定を含む)、数値、ブール

- 範囲:負の金額を許可するか?最大値は?妥当な日付範囲か?

- 通貨コード:ISOコードの強制、タイプミス検出(例:「US$」と「USD」)

ハードリジェクト(安全に取り込めない)とソフト警告(取り込めるが疑わしい)を分けてください。ソフト警告は後で例外管理ワークフローに流せます。

冪等な取り込み:再アップロードが安全であること

突合チームはマッピング修正、列修正、日付範囲延長のためにファイルを何度も再アップロードします。システムは再取り込みを通常の操作として扱うべきです。

一般的な方法:

- ファイルフィンガープリント(生バイトのハッシュ)を計算し、重複を拒否または「既に取り込まれている」とマークする。

- ソースレコードキー(例:ソースシステム + 外部取引IDの組み合わせ)でアップサートする。

- 安定した外部IDがない場合は、日付+金額+相手先+参照から決定論的キーを生成するが、衝突リスクを明示する。

冪等性は単なる重複対策ではなく信頼の問題です。ユーザーが「やり直しても結果が悪化しない」と信じられる必要があります。

トレース可能性のために生データと解析済みレコードを保存する

常に保存してください:

- 生の入力(ファイル、APIレスポンスのスナップショット、抽出メタデータ)

- 実際に突合する解析済み/正規化済みレコード

これによりデバッグが格段に速くなり(「なぜこの行は拒否されたのか?」)、監査や承認の証跡となり、照合ルールを変えた場合の再現も可能になります。

ユーザーが対応できる取り込みサマリ

取り込み後は明確なサマリを表示してください:

- 受信行数合計

- 受け入れられた行数

- 拒否された行数

- 主な拒否理由(件数付き)

ユーザーがオリジナル行とエラー列を含む「拒否行」ファイルをダウンロードできるようにしてください。これによりインポーターがブラックボックスではなくセルフサーブのデータ品質ツールになり、サポート件数が劇的に減ります。

人が信頼できる照合ルールを作る

照合はクロスシステム突合の中心です:どのレコードがソース間で“同じもの”として扱われるかを決めます。目標は単なる精度ではなく信頼です。レビュワーはなぜ2つのレコードが結び付けられたのかを理解したいはずです。

明確な照合レベルを使う

実用的なモデルは3レベルです:

- 完全一致(強):キーが曖昧さなく一致する。

- あいまい一致(可能性大):高確率だがレビュー可能にするべき。

- 非一致(不明):適切な候補が見つからない。例外として扱う。

これにより下流ワークフローが単純になります:強い一致は自動クローズ、可能性のある一致はレビューへ、不明はエスカレーション。

まずキーを定義し、適切なフォールバックを用意する

IDが存在する場合は安定した識別子から始めてください:

- プライマリキー: 外部ID(請求書ID、取引ID、注文番号)

IDがない/信頼できない場合は、定義された順序でフォールバックを使います。例:

- 日付 + 金額 + 参照

- 日付 + 金額 + 相手先

この順序を明示して、システムの振る舞いを一貫させてください。

問題を隠さずに許容範囲を扱う

実データは差が出ます:

- 丸め: 小さな金額許容差(例:±0.01や通貨ごとのルール)を許す。

- タイムゾーン: カノニカルなタイムゾーンで比較するか、定義済みウィンドウ(例:タイムスタンプは±24時間)を許す。

- 部分出荷/支払い: 合計が一致する場合に1対多/多対1の照合をサポートする。

ルールは設定可能に、しかし管理下で

ルールは管理者設定(またはガイド付きUI)の背後に置き、ガードレールを設けてください:ルールにバージョンを付け、変更を検証し、期間単位などで一貫して適用する。履歴に影響を与える編集を無制限に許すと過去の結果が静かに変わってしまいます。

マッチの理由を説明できるようにする

各マッチについて、次を記録してください:

- マッチを生んだルール名/バージョン、

- 比較したキー名とその値、

- 適用した許容値(もしあれば)、

- マッチスコア/レベル。

「なぜこれがマッチしたのか?」と問われたら、アプリが1画面で答えられるようにしてください。

突合ワークフローとステータスを作る

レビュー用ダッシュボードを作成

仕様からフィルター、ドリルダウン、一括操作対応のReactダッシュボードを生成。

突合アプリは作業をセッション(run)の系列として扱うと効果的です。セッションは「この突合作業」を格納するコンテナで、通常は日付範囲、月次期間、あるいは特定のアカウント/エンティティで定義します。こうすることで結果が再現可能になり、時間を追った比較("前回実行から何が変わったか?")が容易になります。

シンプルで信頼できるステータスモデル

実際の作業進行を反映する小さなステータスセットを使ってください:

Imported → Matched → Needs review → Resolved → Approved

- Imported: データが到着し基本検証を通過した。

- Matched: システムが自信を持ってマッチを見つけた(ルールベースまたは高スコア)。

- Needs review: 曖昧なマッチ、欠落レコード、ルールの競合など。

- Resolved: 人が差異を説明するアクションを取った。

- Approved: レビュワーがセッション(またはアカウント等のサブセット)を承認した。

ステータスはトランザクション、マッチグループ、例外などの特定オブジェクトに紐づけ、それらをセッションレベルに集約して「どれだけ終わっているか」をチームが把握できるようにします。

レビューを実用的にする手動アクション

レビュワーにとって効率の良いアクションを用意してください:

- マッチを確認(Confirm match):提案が正しいとき。

- 分割/統合(Split/merge):1件が複数に、または複数が1件に対応する場合。

- 調整を作成(Create an adjustment):手数料やタイミング差、修正を記録する。

- メモを追加:何をやったかだけでなく、なぜやったかを残す。

無言の編集を防ぐ

変更がどこかに消えないようにしてください。何が、誰が、いつ変えたのかを追跡します。重要なアクション(マッチを上書き、調整の作成、金額の変更)には理由コードと自由記述のコンテキストを要求してください。

協業を前提に設計する

突合はチーム作業です。担当割当(assignments)と引き継ぎ用のコメントを用意し、次の担当者が同じ問題を再調査せずに作業を引き継げるようにします。

ダッシュボードとレビュー体験を設計する

突合アプリは「何に注意を向けるか」をどれだけ素早く示せるかで評価されます。ダッシュボードは一目で次の3点に答えるべきです:残りは何か?影響はどれか?古くなっているものは何か?

「ステータス優先」の概要をトップに置く

最もアクションに直結する指標を上部に配置してください:

- ステータス別カウント(Unmatched、Suggested Match、Needs Review、Resolved、Ignored)

- 未一致の合計金額(必要に応じてエイジングに基づく“リスク”金額)

- エイジングバケット(例:0–2日、3–7日、8–30日、30日+)

ラベルはビジネスで使う用語に合わせ(例:「Bank Side」「ERP Side」ではなく業務名を使う)、各指標はクリック可能にしてフィルタ済みワークリストを開けるようにします。

検索とフィルタを瞬時に感じさせる

レビュワーは高速な検索とフィルタで数秒で作業を絞り込めるべきです。例:

- システム/ソース、日付範囲、金額レンジ

- ステータス、担当者、例外タイプ

- 高額トグル(例:「上位50件を表示」)

デフォルトビューとしては「自分の未処理アイテム」を最初に出し、保存済みビュー(例:「月末:未一致 \u003e $1,000」)を提供するとよいです。

レコードのドリルダウン:両側を並べて比較

アイテムをクリックしたら、両側のデータを並べて表示し、差分をハイライトしてください。照合の根拠は平易な言葉で示します:

- 使用した主要フィールド(日付、金額、参照、顧客/取引先)

- 適用された許容(例:「金額は $0.02 の範囲内」)

- 関連履歴(以前のアクション、コメント、添付)

共通の結果向けにバルク操作を用意する

多くのチームはバッチで問題を解決します。承認(Approve)、割当(Assign)、情報が必要にマーク(Mark as Needs Info)、リストのエクスポートなどのバルク操作を提供してください。確認画面で明示的に(「37件、合計 $84,210 を承認します」など)示すと安全です。

よく設計されたダッシュボードは突合を毎日の予測可能な作業に変えます。

ロール、承認、監査ログを追加する

突合アプリはコントロールが信頼の源です。明確なロール、軽量な承認、検索可能な監査ログが「これで正しい」とするための証拠になります。

ロールは単純に(しかし明示的に)保つ

まずは次の4つのロールから始め、必要なら拡張してください:

- Viewer: ダッシュボード、レポート、レコード詳細の参照のみ。

- Reconciler: レコードのマッチ/アンマッチ、ノート追加、調整提案が可能。

- Approver: 影響の大きいアクションを承認/却下し、期間をクローズできる。

- Admin: ユーザー、データソース、設定、権限を管理。

UIでロールに応じた機能を見える化(例:ボタンが無効で短いツールチップを表示)すると混乱が減り、意図しない“影の管理者”を防げます。

影響の大きいアクションには承認ゲートを

すべての操作が承認を要する必要はありません。財務結果を変えるか期間を確定するアクションに注力してください:

- 調整の作成(手数料訂正など)

- 償却や手動例外の記録

- 突合期間を最終/クローズとしてマークすること

実用的なパターンは2段階フロー:Reconciler が申請 → Approver がレビュー → システムが適用。提案は最終適用変更とは別に保存して、要求された内容と実際に行われたことを示せるようにします。

使いやすい監査ログを作る

イベントは不変のエントリとしてログに残してください:誰が、いつ、どのエンティティ/レコードに対して何をしたか、関連する変更前/変更後の値を含めます。コンテキスト(ソースファイル名、インポートバッチID、照合ルールのバージョン、理由/コメント)もキャプチャします。

監査に日付、ユーザー、ステータス、バッチでフィルタをかけられ、監査エントリから該当アイテムへ直接リンクできるようにしてください。

エビデンスをエクスポート可能にする

監査や月次レビューはオフライン証拠を要求します。フィルタ済みリストや「突合パッケージ」をエクスポートできるようにしましょう(サマリ合計、例外、承認、監査ログ含む、CSVやPDF)。エクスポートは /reports ページで見るものと一致するように保ってください。

例外、エラー、通知の扱い

作りながらクレジットを獲得

Koder.aiで作成物を共有して、コンテンツや紹介でクレジットを獲得。

突合アプリは問題発生時の振る舞いで評価されます。ユーザーが「何が失敗したか」と「次に何をすべきか」を素早く理解できないと、スプレッドシートに戻ってしまいます。

エラーメッセージは実行可能にする

失敗した行や取引ごとに、修正方法を示す平易な英語(または対象言語)のメッセージを表示してください。良い例:

- 必須フィールドが欠落(例:請求書番号)

- 無効な通貨/フォーマット(例:「USD」に余分な空白)

- 重複行(同一外部IDが同一インポート内で複数回出現)

メッセージはUIで見えるようにし、エクスポート可能にしてください。サーバーログに埋もれさせないでください。

データエラーとシステムエラーを分離する

「不正な入力」と「システム側の問題」は別扱いにしてください。データエラーは隔離して修正指針を示します(どのフィールド、どのルール、期待値)。システムエラー(APIタイムアウト、認証失敗、ネットワーク障害)はリトライとアラートを発生させます。

役立つパターンとしては次を追跡することです:

- 実行ランのステータス(Succeeded / Succeeded with issues / Failed)

- アイテムのステータス(Matched / Unmatched / Needs review / Blocked by error)

リトライと隔離(quarantine)

一時的失敗には上限付きリトライ(指数バックオフ、最大試行回数)を実装してください。不良レコードは隔離キューに送り、ユーザーが修正して再処理できるようにします。

処理は冪等に保ち、同じファイルやAPIプルを再実行しても重複や二重計上が発生しないようにソース識別子を保持し決定論的アップサートロジックを使ってください。

共有しすぎない通知設計

実行完了やエイジング閾値超過(例:「7日間未一致」)のときにユーザーへ通知してください。通知は軽量にし、関連ビューへのリンクを含めます(例:/runs/123)。

ログやエラーメッセージで機密データを漏らさないよう注意し、マスクした識別子を表示し、詳細ペイロードは管理者専用ツールにのみ保存してください。

レポーティング、エクスポート、月次クローズサポート

突合作業は共有できて初めて意味を持ちます:財務のクローズ、オペレーションへの修正、将来の監査のために。レポーティングとエクスポートをファーストクラス機能として設計してください。

実務で使える運用レポート

運用レポートは未処理アイテムを速く減らす手助けをするべきです。ベースラインとして未解決アイテムレポートを用意し、以下でフィルタ/グループできるようにします:

- 年齢(Age)(例:0–7、8–30、31–60、60+日)

- 価値/影響(金額、件数、リスクスコア)

- 担当者(Owner)(次に誰が対応するか)

- カテゴリ(欠落レコード、重複、金額不一致、無効参照、タイミング差)

レポートはドリルダウン可能にし、数値をクリックするとアプリ内の該当例外に遷移するようにしてください。

月次クローズ用の出力

クローズには一貫した再現可能な出力が必要です。期間クローズパッケージを用意し、次を含めます:

- システムごとの最終マッチ合計(および「合意された」合計)

- 投稿された調整(手動アクション、償却、再分類)

- 差異サマリ:開始差異 → 期間中に解決された分 → 残差

“クローズスナップショット”を生成すると、エクスポート後に誰かが作業を続けても数字が変わらないようにできます。

下流ツール向けのエクスポート

エクスポートは退屈で予測可能であるべきです。安定した列名を使い、UI専用フィールドは避けてください。

標準的なエクスポート例:Matched、Unmatched、Adjustments、Audit Log Summary。複数の消費者(会計システム、BIツール)をサポートする場合は単一のカノニカルスキーマを維持しバージョン管理(例:export_version)してください。フォーマットは /help/exports のようなページで文書化するとよいです。

突合ヘルスのシンプルビュー

トップの失敗検証、最も多い例外カテゴリ、突合率が上がっているソースを示す軽量な“ヘルス”ビューを追加してください。これにより突合は「行を直す」だけでなく「根本原因を直す」活動に変わります。

セキュリティ、プライバシー、パフォーマンスの基本

照合フローをプロトタイプ

Koder.aiに話しかけて、インポート、実行、レビュー画面を構築。

セキュリティとパフォーマンスは後付けにできません。機密の財務・業務レコードを扱い、高頻度のジョブを回すためです。

認証、アクセス制御、セッション

可能ならSSO/SAMLやOAuthなどの明確な認証を使い、最小権限アクセスを実装してください。ほとんどのユーザーは自分が担当する事業部やアカウント、ソースシステムのみ見られるべきです。

安全なセッション管理:短寿命トークン、ローテーション/リフレッシュ、ブラウザフローではCSRF保護を実装してください。管理系アクション(照合ルール変更、インポート削除、ステータス上書き)には再認証やステップアップMFAを要求することを検討してください。

機密データの保護

全てのトランスポートで暗号化(TLS)、保管時の暗号化も優先的に検討してください:生アップロード、エクスポートレポート、保存された識別子(銀行口座番号など)は重点的に保護します。データベース全体の暗号化が難しければ、特定カラムのフィールドレベル暗号化を検討してください。

保持ルールはビジネス要件に基づいて設定します:生ファイル、正規化テーブル、ログをどれくらい保持するか。監査やデバッグに必要な分だけ保持し、残りはスケジュールで削除してください。

ユーザー満足を維持するパフォーマンス計画

突合作業はしばしばバーストします(例:月末)。計画すべき点:

- 照合やフィルタに使うキー(日付、外部ID、アカウント、金額、ステータス)に対するインデックス

- ページングは必須—数千行を一画面で読み込まない

- 高コスト作業(取り込み、正規化、マッチ、再マッチ)はバックグラウンドジョブで実行

- サマリー数値やカードはキャッシュする(ただし行レベルデータはライブで)

悪用と事故への防護

APIのレートリミットを追加し、アップロードのファイルサイズと行数に制限を設けてください。検証と冪等処理と組み合わせることで、リトライが重複取り込みやカウントの膨張を引き起こさないようにします。

テスト、デプロイ、継続的運用

突合アプリのテストは「動くか」だけでなく「データが汚れても数字を信頼してもらえるか」を問うものです。テストと運用はプロダクトの一部として扱ってください。

実運用のエッジケースで照合ロジックをテストする

本番から(匿名化した)キュレートデータセットを借り、実際にデータが壊れるパターンをフィクスチャとして作ってください:

- 重複(同じ請求書が二重に計上、IDが異なる)

- 部分(分割支払いや部分出荷)

- 丸めや通貨換算の差(1–2セントのズレ)

- 日付ズレ(タイムゾーン差、仕訳日と取引日の差)

- 近似一致(タイプミス、参照の切り詰め)

各ケースで最終的なマッチ結果だけでなく、レビュワーに表示する説明(なぜマッチしたか、どのフィールドが重要だったか)をアサートしてください。信頼はここで築かれます。

ライフサイクル全体のエンドツーエンドテストを追加する

単体テストだけではワークフローの隙間が見えません。次のライフサイクルをカバーするE2Eテストを用意してください:

Import → validate → match → review → approve → export

冪等性チェックも含める:同じインポートを再実行しても重複が発生せず、入力が変わらない限り再実行で同じ結果になることを確認します。

安全な環境とマイグレーションでデプロイする

dev/staging/prod の環境を持ち、ステージングは本番に近いデータボリュームで運用してください。後方互換性のあるマイグレーション(まず列を追加、バックフィル、次に読み書きを切り替える)を好み、ダウンタイムなしでデプロイできるようにします。新しい照合ルールやエクスポートはフィーチャーフラグで限定的にロールアウトしてください。

監視とメンテナンス

クローズに影響する運用指標を追跡してください:

- 失敗したインポート/マッチジョブとリトライ回数

- 遅いクエリとキューの滞留

- 突合実行時間と“レビュー待ち”で費やされている時間

誤検出/見逃しの定期レビューを行い、ルール変更時には回帰テストを追加して精度を保ってください。

ロールアウト計画

1つのデータソースと1つの突合タイプ(例:銀行 vs 台帳)でパイロットを行い、レビュワーのフィードバックを得てからソースとルールの複雑さを拡大してください。製品のプランがボリュームやコネクタで異なる場合は /pricing へ案内するとよいです。

Koder.ai でより早く構築する(任意)

プロトタイプを素早く立ち上げたい場合、vibe-coding プラットフォームの Koder.ai のようなツールがコアワークフロー(取り込み、セッション実行、ダッシュボード、ロールベースアクセス)をチャット駆動で素早く立ち上げるのに役立ちます。内部では一般的なスタック(フロントエンドは React、バックエンドは Go + PostgreSQL)をターゲットにし、ソースコードのエクスポートやデプロイ/ホスティングをサポートします。監査トレイル、再現可能なジョブ、ルールのバージョン管理が必要な突合アプリに適しています。