2025年7月26日·1 分

ビジネスプロセスの例外を追跡するウェブアプリの作り方

ビジネスプロセスの例外を記録・ルーティング・解決するワークフローとレポート機能を備えたウェブアプリを、設計、構築、リリースする手順を学びます。

ビジネスプロセスの例外とは(そしてなぜ追跡するのか)

ビジネスプロセスの例外とは、日常のワークフローの“ハッピーパス”を崩すすべての事象です。標準ルールでは扱えない、もしくは何かがうまくいかなかったために人の介入が必要になるイベントを指します。

例外は、日常業務における「エッジケース」と考えられます。

身近な例

ほとんどの部署で例外は発生します:

- 請求書の不一致:請求額が発注書と合わない、数量が違う、行が抜けている。

- 承認漏れ:適切な承認なしに契約が実行された、あるいは限度額を超えた経費が承認なしで提出された。

- 出荷遅延:約束した日を過ぎて納品された、一部しか届かなかった、間違ったSKUが出荷された。

これらは「稀なこと」ではありません。頻繁に起き、明確な捕捉と解決方法がないと遅延、手戻り、フラストレーションを生みます。

なぜスプレッドシートやメールスレッドは失敗するのか

多くのチームは共有スプレッドシート+メールやチャットで開始します。動きます—ただし、限界が来るまでです。

スプレッドシートの行は「何が起きたか」を伝えますが、次のことを失いがちです:

- 文脈の喪失:重要な詳細(スクリーンショット、ベンダーの返信、承認)は受信箱に残り、レコードに付随しない。\n- 責任の不明確さ:複数チームに跨ると誰かが対応していると思い込む。\n- 履歴の弱さ:誰が何を、なぜ変更したのかが追いにくい。

時間が経つと、スプレッドシートは断片的な更新、重複、誰も信用しない「ステータス」フィールドの混在になっていきます。

正しく例外を追跡すると得られるもの

シンプルな例外追跡アプリ(プロセスに合わせたインシデント/問題ログ)は即座に運用価値を生みます:

- 解決が早くなる:適切な担当者に通知され、サポート情報が例外に紐づき、ステータスが見える化される。

- 再発が減る:同じベンダー、同じステップ、同じ承認ギャップのパターンが見え、根本対策が可能になる。\n- 責任の明確化:各例外にオーナー、期限(SLA/目標)、記録された結果がある。

期待値を設定:まずシンプルに始めて繰り返す

初日から完璧なワークフローは不要です。まずは基本を捕捉しましょう—何が起きたか、誰がオーナーか、現在のステータス、次のアクション—そこからフィールド、ルーティング、レポートを実務での学びに応じて進化させます。

ユーザー、対象範囲、成功指標を定義する

画面設計やツール選定の前に、アプリが誰に向けられているか、バージョン1で何をカバーするか、どうやってうまくいっていると判断するかを明確にしておきましょう。これにより「例外追跡アプリ」が汎用チケッティングシステムに変わるのを防げます。

主要な役割を特定する

多くの例外ワークフローには、明確なアクターが数名必要です:

- Requester(申請者):例外を記録し、コンテキスト(何が起きたか、いつ、影響)を提供する。\n- Approver(承認者):例外が許容されるか、その条件は何かを決定する。\n- Resolver(解決者):問題を修正し、ワークアラウンドを実行するか、データを更新する。\n- Process owner(プロセスオーナー):基礎プロセスと予防アクションの責任を持つ。\n- Auditor/viewer(監査者/閲覧者):監視やコンプライアンスチェックのための読み取り専用アクセス。

各役割について、2~3個の主要な権限(作成、承認、再割当、クローズ、エクスポート)と担当する意思決定を明記してください。

目標を明確にする

目標は実用的かつ観測可能に保ちます。一般的な目標:

- 例外を一貫して捕捉する(毎回同じ最小限データを取得)\n- 明確な所有権を割り当てる(放置を防ぐ)\n- 意思決定を記録する(誰がなぜ承認/否認したか)\n- 再発を減らす(根本原因と予防措置を追跡)

v1で何を含めるか決める

例外が多く、遅延コストが大きい1~2の高頻度ワークフロー(例:請求書の不一致、オーダーホールド、オンボーディングでの書類不足)から始めます。「すべてのビジネスプロセス」から始めないでください。範囲を狭めることで、カテゴリ、ステータス、承認ルールを早く標準化できます。

3~5の成功指標を書く

開始日から計測できる指標を定義します:

- 解決時間(中央値、SLA内の割合)\n- 再オープン率(クローズ品質)\n- 例外の種類別ボリューム(主要な原因)\n- 承認サイクルタイム(申請→意思決定)\n- 同一根本原因による再発数

これらが繰り返し改善の基準となり、今後の自動化の正当性を裏付けます。

例外のライフサイクルとステータスをマップする

明確なライフサイクルは、現在の所在、担当者、次のアクションを全員で共有させます。ステータスは少なく、曖昧さがなく、具体的なアクションに結びついていることが重要です。

実用的なデフォルトライフサイクル

Created → Triage → Review → Decision → Resolution → Closed

- Created:最小限の必須情報で例外が記録される。\n- Triage:誰かが検証し、所有者を割り当て、緊急度を設定する。\n- Review:関係チームが証拠を集め、選択肢を評価する。\n- Decision:例外を承認/却下(または差戻し)し、理由を記録する。\n- Resolution:是正措置を実行し、検証する。\n- Closed:報告と監査のために記録が最終化される。

エントリ/終了基準で「完了」を定義する

各段階に入る/出るために何が必要かを書き出します:

- Created(終了):必須フィールドが入力され、カテゴリ選択、申請者の識別。\n- Triage(終了):オーナー割当、影響と期日設定、重複チェック。\n- Review(終了):証拠添付、関係者への確認、推奨事項の記録。\n- Decision(終了):決定記録、承認者の識別、条件がある場合は捕捉。\n- Resolution(終了):アクション完了、結果検証、SLA達成または違反理由の記録。\n- Closed(終了):最終メモ追記、未完タスクなし、監査トレイル完了。

停滞を防ぐエスカレーションルール

例外が期限超過(期日/SLAを過ぎた)、ブロック中(外部依存で長く待たされている)、あるいは高影響(重大度閾値を超える)になったときに自動エスカレーションを追加します。エスカレーションの内容は、マネージャーへ通知、上位承認レベルへのルート変更、優先度引き上げ等です。

再オープンと重複処理

- Reopen(再オープン):同じ例外が再発(修正が失敗した等)した場合に再オープン。理由の記入を必須にし、TriageまたはReviewに戻す。\n- Duplicate(重複):同一事象を指す複数レコードは一つを「主」レコードにし、重複をリンク、重複側は「Merged(統合済み)」としてクローズしてレポートの精度を保つ。

データモデルと必須フィールドを設計する

例外追跡アプリはデータモデルで成否が決まります。構造が緩すぎるとレポーティングが信頼できず、過度に構造化するとユーザーがデータを入れない。必須フィールドは少なく、オプションフィールドは定義を明確にするバランスを目指してください。

含めるべきコアエンティティ

まずは多くの現実シナリオをカバーするコアレコードから始めます:

- Exception:主要レコード(何が起きたか、どこで、何を解決する必要があるか)。\n- Comment:議論、明確化、進捗の更新。\n- Attachment:スクリーンショット、PDF、メール、エクスポート。\n- Task:特定オーナーに割り当てられる個別作業。\n- Decision:承認/却下、ポリシー例外、クローズ決定。\n- Category:レポートを整えるための管理リスト。\n- User:報告者、担当者、承認者、閲覧者。

必須フィールド(短めに)

すべてのExceptionに対して以下は必須にします:

- タイトルと説明(平易な言葉で何が起きたか、なぜ重要か)\n- カテゴリ\n- 影響(例:金銭的、顧客、コンプライアンス、運用)\n- プロセス領域(例:請求、フルフィルメント、返品)\n- 期限日(または目標解決日)

標準化すべき構造化値

自由記述ではなく管理された値を使ってください:

- ステータス(Created, Triage, Review, Decision, Resolution, Closed)\n- 優先度(Low/Medium/High/Urgent)\n- 根本原因(人的ミス、システム欠陥、データ欠損、ベンダー問題、方針不明瞭)\n- 解決タイプ(データ訂正、返金、ワークアラウンド、プロセス更新、トレーニング、アクションなし)

リンクとトレーサビリティ

例外を実際のビジネスオブジェクトに紐づけるフィールドを用意します:

- 影響対象レコード参照(注文ID、請求書ID、顧客ID)\n- 外部システムID(ERPチケット、CRMケース)\n- 関連例外(重複、再発パターン、親子関係)

これらのリンクにより、再発チェックや精度の高いレポーティングが容易になります。

ユーザー体験と主要画面を設計する

良い例外追跡アプリは共有インボックスのように感じられます:誰が何をする必要があるか、何がブロックされているか、何が期限切れかがすぐ分かること。まずは日常作業の90%をカバーする少数の画面を設計し、後から高度な機能(詳細レポート、統合)を追加します。

最初に設計すべき主要画面

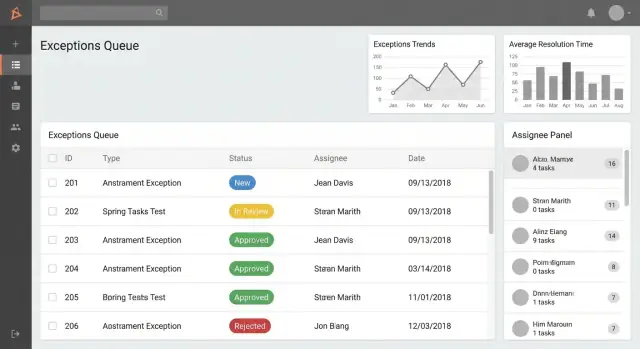

1) 例外一覧/キュー(ホーム画面)

ユーザーが日常的に見る場所。高速でスキャンしやすく、アクションが取りやすいこと。役割別キュー例:

- 自分の例外(作成者または自分に割り当てられたもの)\n- 承認待ち(決定待ちのアイテム)\n- 期限切れ(SLAや目標日を過ぎたもの)

検索とフィルターは業務で使う言葉に合わせる:

- ステータス、カテゴリ、プロセス領域\n- 日付範囲(作成、期限、クローズ)\n- 担当者/チーム

2) 例外作成フォーム

最初のステップは軽量に:必須フィールドを少数にし、“詳細”でオプションを開ける。ドラフト保存や「担当者未定(assignee TBD)」のような未知値を許容して回避策を減らす。

3) 例外詳細ページ

「何が起きたか?次は何をするか?誰が担当か?」に答えるページにする:

- サマリー、ステータス、オーナー、期日/SLA\n- 明確な主要アクション(割当、承認要求、クローズ)\n- キーメタデータ用のサイドパネル

チャット化させないコラボレーションの基本

含めるべきもの:

- @メンション付きのコメントで必要な人を巻き込む\n- 証拠添付(スクリーンショット、PDF)\n- 状態変更、再割当、承認などを記録するアクティビティタイムライン(誰が何を変更したかが分かる)

管理設定(最小限だが必要なもの)

カテゴリ、プロセス領域、SLA目標、通知ルールを管理できる小さな管理領域を提供し、運用チームがデプロイなしでアプリを進化させられるようにします。

技術アプローチとアーキテクチャを選ぶ

恐れずに反復

スナップショットとロールバックで、自信を持ってワークフローを変更できます。

速度、柔軟性、長期保守性のバランスを取る部分です。正解は例外ライフサイクルの複雑さ、利用チーム数、監査要件の厳しさによります。

実用的な3つの構築アプローチ

1) カスタム開発(完全なコントロール):UI、API、DB、統合を一から作る。ルーティング、SLA、監査トレイル、ERP連携などカスタムワークフローが必要で、将来的にプロセス進化が見込まれる場合に有効。初期コストと継続的なエンジニアリングが必要。

2) ローコード(最速でローンチ):内部のアプリビルダーでフォーム、テーブル、基本的な承認を素早く作成。パイロットや一部門展開に向く。制約として複雑な権限、カスタムレポート、スケール時の性能、データポータビリティで限界に当たる可能性あり。

3) Vibe-coding / エージェント支援ビルド(実コードで高速反復):速さを保ちながら保守可能なコードベースを維持したい場合、Koder.ai のようなプラットフォームでチャット駆動の仕様から動くウェブアプリを生成し、必要になればソースコードをエクスポートする。多くのチームはここでReactフロントエンドとGo+PostgreSQLのバックエンドを素早く作り、プランニングモードで反復し、スナップショット/ロールバックで安定化させる。

シンプルでスケーラブルなアーキテクチャ

関心の分離を明確に:

- Web UI:例外の提出、レビュー、解決を行う。\n- API:バリデーション、権限、ワークフロールールを強制。\n- データベース:例外、コメント、添付メタ、決定、タスク、監査イベントを保存。\n- バックグラウンドジョブ:通知、エスカレーション、SLAタイマー、定期レポート。

この構成はアプリの成長時に理解しやすく、統合を追加しやすい。

ホスティングと環境

少なくとも dev → staging → prod を計画します。ステージングは認証やメールなどプロダクションと同等にして、ルーティング、SLA、レポートを安全にテストできるようにします。

早期に運用負荷を減らしたければ、デプロイやホスティングを含むプラットフォーム(例:Koder.ai)を検討し、ワークフローが確立したら独自セットアップへ移行する選択肢を残します。

コストと複雑さのトレードオフ

ローコードは初期の立ち上げを早めますが、カスタマイズやコンプライアンスニーズにより将来的にコストが増す場合があります(回避策、アドオン、ベンダー制約)。カスタム開発は初期費用が高いものの、例外処理が運用の中核であれば長期的に安くなる可能性があります。多くの場合は「迅速に出し、ワークフローを検証し、移行経路(コードのエクスポート等)を明確にしておく」中間のアプローチが最適です。

認証、役割、アクセス制御を設定する

例外レコードには顧客名、金銭調整、方針違反など機微な情報が含まれることが多いです。アクセスが緩すぎるとプライバシー問題や「影での編集」でシステムへの信頼が損なわれます。

サインインとセキュアなセッション

独自のパスワードシステムを作るより既存の認証を使いましょう。組織にIDプロバイダがあるならSSO(SAML/OIDC)を採用し、MFAやアカウントオフボーディングといった既存の管理を継承します。

SSOやメールログインにかかわらず、セッション管理は重要:短寿命セッション、セキュアクッキー、ブラウザアプリのCSRF対策、高リスクロールの自動ログアウト。認証イベント(ログイン、ログアウト、失敗)は調査のために記録します。

役割と権限(何ができるか)

役割は業務用語で定義し、アプリ内のアクションに結びつけます。典型的な出発点:

- Reporter(報告者):例外作成、メモ/添付の追加、自分のアイテムの閲覧。\n- Assignee/Resolver(担当者/解決者):フィールド編集、解決案の提案、ステータス更新。\n- Approver/Manager(承認者/マネージャー):承認/却下、差戻し、クローズ権限。\n- Admin(管理者):システム設定(日常処理ではない)。

削除権限は明示的にしましょう。多くのチームはハードデリートを無効にし、管理者のみアーカイブ可能にして履歴を保全します。

レコードレベルのアクセス(誰がどの例外を見れるか)

役割に加え、部門、チーム、ロケーション、プロセス領域で可視性を制限するルールを加えます。一般的パターン:

- ユーザーは自分が作成したアイテムと自分のチームに割り当てられたアイテムを閲覧できる。\n- マネージャーは自分の組織単位内のすべてを閲覧できる。\n- コンプライアンス/監査ロールは全組織を横断して閲覧可能、読み取り専用。

これにより「何でも見られる」状態を防ぎつつ協業を妨げません。

管理者に必要な機能

管理者はカテゴリやサブカテゴリ、SLAルール(期日、エスカレーション閾値)、通知テンプレート、ユーザーの役割割当を管理できるべきです。高影響の変更(SLA編集等)は操作ログと昇格確認を必須にして、レポートと責任に影響を与える変更を慎重に行えるようにします。

ワークフロー、ルーティング、通知を構築する

例外トラッカーを構築

Koder.aiのシンプルなチャットで例外トラッカーを作り、安全に反復できます。

ワークフローは単なる「ログ」を信頼できる例外追跡アプリに変える要素です。目標は予測可能な動き:すべての例外に明確なオーナー、次のアクション、期限があること。

ルーティングルール:誰にいつ届くか

説明しやすい少数のルールから始めます。ルーティングは次でできます:

- カテゴリ別(例:データ品質、方針逸脱、システム障害)\n- 影響別(金額、顧客数、重大度)\n- プロセス領域別(AP/AR、オンボーディング、フルフィルメント)\n- 閾値ベース(例:金額 > $10,000 や重大度がHigh)

ルールは決定論的に。複数のルールが一致する場合は優先順位を定義し、安全策として「Exception Triage(例外トリアージ)」キューにフォールバックするようにします。

承認:単純、複数ステップ、オーバーライド

多くの例外は承認が必要です。2つの一般的パターンを設計します:

- 単一承認者:1人の承認でOK(実装が最も早い)。\n- 多段承認:Manager → Compliance → Finance のようなシーケンス。

オーバーライド権限がある場合は、誰がどの条件で可能か明確にし、理由を必須にして監査トレイルに記録します(例:「SLAリスクのためオーバーライド承認」)。

ノイズを生まない通知

所有権や緊急性が変わる瞬間にメールとアプリ内通知を送る:

- 割当/再割当\n- 新しいコメントやメンション\n- 承認要求/承認/却下\n- 期限切れアイテムと「期限間近」リマインダー

任意通知はユーザーが制御できるようにし、重要な通知(割当、期限切れ)はデフォルトONにします。

タスク/チェックリストで可視化された解決作業

作業が「別のところで行われる」ことで失敗することが多いです。例外に紐づく軽量なタスクやチェックリストを追加し、各タスクにオーナー、期日、ステータスを持たせると進捗がトラッカブルになり、ハンドオフが改善します。

レポートと運用ダッシュボードを追加する

レポートは例外追跡アプリが「ログ」から運用ツールに変わる部分です。目的はリーダーがパターンを早期に察知し、チームが次に何をすべきか判断できるようにすることです。

最初に含める標準レポート

よくある問いに答える少数のレポートから始めます:

- 時間推移のボリューム(日次/週次/月次):例外は増えているか、減っているか、季節性はあるか。\n- カテゴリ/原因別:どのタイプの例外が最も混乱を生んでいるか。\n- チーム/オーナー別:負荷が集中しているのはどこか。\n- ステータス別:各段階にどれだけ溜まっているか(Created, Triage, ...)。

チャートはシンプルに(トレンドは折れ線、内訳は棒)し、重要なのは一貫性—ユーザーがレポートを信頼できること。

パフォーマンスとSLA追跡

運用の健康を反映する指標を追加:

- 平均解決時間(可能なら中央値も)\n- SLA違反率(目標を超えた例外の割合)\n- バックログサイズ(オープン例外)とエイジング(どれくらい開いているか)

created_at、assigned_at、resolved_atのようなタイムスタンプがあれば、これらの指標は説明可能で簡単に算出できます。

ドリルダウン、エクスポート、定期サマリー

各チャートはドリルダウン可能に:バーやセグメントをクリックすると該当フィルタの例外一覧に遷移(例:カテゴリ=Shipping、Status=Open)。これによりダッシュボードが実行可能になります。

一覧や主要レポートからのCSVエクスポートを提供し、オフライン分析や共有を可能にします。定期的に可視化が必要なステークホルダー向けに定期サマリー(週次メールやアプリ内ダイジェスト)を用意し、トレンド変化や上位カテゴリ、SLA違反をリンク付きで通知します(例:/exceptions?status=open&category=shipping)。

監査性とコンプライアンスの基本を確保する

例外追跡アプリが承認、支払い、顧客影響、規制報告に関与するなら、「誰がいつ何を何故したか?」に答えられる必要があります。初期段階から監査対応を組み込むと後の手戻りを防げ、記録の信頼性を高めます。

争えないアクティビティログをキャプチャする

各例外レコードに対して完全なアクティビティログを作成します。アクター(ユーザー/システム)、タイムスタンプ(タイムゾーン付き)、アクションタイプ(作成、フィールド変更、ステータス遷移)、変更前/変更後の値を記録してください。

ログは追記専用にし、編集は履歴を上書きせず新しいイベントとして残します。修正が必要な場合は「訂正」イベントと説明を残します。

理由と証拠付きで決定を保存する

承認や却下は単なるステータス変更ではなく、第一級のイベントとして扱う:

- 決定(承認/却下/差戻し)\n- 理由コード+主要決定時は自由記述の理由を必須に\n- 添付(スクリーンショット、PDF、メール)と誰がアップロードしたか

これによりレビューワーは経緯を早く理解でき、なぜ受け入れられたかの問合せが減ります。

保持と削除ルールを意図的に設定する

例外、添付、ログの保持期間を定めます。多くの組織での安全なデフォルト:

- レコードと監査イベントは固定期間保持(例:3~7年)\n- 削除は少数の管理者に限定し、正当化理由を必須化\n- 「ソフトデリート」優先(通常ビューからは隠すが監査トレイルは保持)

内部ガバナンスや法的要件と整合させてください。

レビューと監査に備える設計

監査人は速度と明瞭さを求めます。日付範囲、オーナー/チーム、ステータス、理由コード、SLA違反、承認結果などのフィルタを監査向けに用意してください。

印刷可能なサマリーやエクスポート可能なレポートには不変の履歴(イベントタイムライン、決定時のメモ、添付一覧)を含めます。ルール:レコードとそのログから全ストーリーを再構築できないなら、そのシステムは監査対応可能とは言えません。

テスト、パイロット、ローンチ

メトリクスからダッシュボードを生成

成功指標をステータス、担当者、カテゴリ別に掘り下げられるダッシュボードに変換します。

テストとローンチはアイデアが信頼できるツールになる重要工程です。日常的に起きる主要フローに集中し、そこから範囲を広げてください。

主要フローをエンドツーエンドでテストする

シンプルなテストスクリプト(スプレッドシートで十分)を作り、ライフサイクル全体を通します:

- 例外を作成しファイルを添付、必須フィールドの検証を確認。\n- 正しい担当者/チームに割当てられ、即時に見えるか確認。\n- 承認/却下パス:各決定が理由とタイムスタンプを取得するか。\n- 例外をクローズし読み取り専用になるか(または編集制限)を確認。\n- 再オープンし履歴/監査トレイルが明瞭に変化を示すか確認。

優先的に変化のあるケースも含めてテスト:優先度変更、再割当、期限切れなどSLA計算が正しいか検証します。

不正データを防ぐバリデーションとエラーハンドリングを追加する

多くのレポート問題は入力のばらつきが原因です。早期にガードレールを追加:

- 必須フィールド(プロセス領域、例外タイプ、オーナー、期日など)\n- ファイルアップロードの制限(サイズ/タイプ)と明確なメッセージ\n- 重複検出(同じ顧客/注文/日付など)と「既存にリンク」オプション\n- エッジケースの安全な処理:未割当、無効な日付、削除されたユーザー

また、ネットワーク切断、期限切れセッション、権限エラーなどの不幸なパスもテストしてください。

まず1チームでパイロットを実行する

学習が早く、調整が速いボリュームのある小さなチームを選び、2~4週間のパイロットを実施。レビュー項目:

- フィールドは実務で必要なものを捕捉しているか?\n- ステータスは実際の業務に合っているか?\n- 通知は役立つか、それともノイズか?

変更は週次で行い、最終週はワークフローを固定して安定化させます。

ランチキットを用意してローンチする

ローンチはシンプルに:

- 「アプリの使い方」1ページガイド(ステータス、所有権ルール、SLA)\n- 15~30分の短いトレーニングとその録画\n- ローンチチェックリスト:アクセス/役割、デフォルトルーティング、テンプレート、サポート連絡先

ローンチ後は初週は採用率とバックログの状況を日次で、以降は週次でモニタリングします。

維持・改善・スケールの進め方

アプリを出したら終わりではなく、例外ログを正確かつ高速に保ち、業務と整合させ続けることが本番です。

使用状況とボトルネックをモニターする

例外フローを運用パイプラインとして扱い、どの段階で停滞するか(ステータス、チーム、オーナー別)、どのカテゴリがボリュームを占めるか、SLAが現実的かを確認します。

月次で見れば十分なことが多い:

- カテゴリ別の中央値と90パーセンタイルの解決時間\n- エイジング(例:オープン > 7/30/60日)\n- 再オープン率と差戻しループ\n- 空欄の多いフィールド(UXの摩擦を示す)

これらを基にステータス定義、必須フィールド、ルーティングを調整します—常に複雑さを増やすのではなく、サイクルタイムを短縮する変更を優先。

イテレーションバックログを維持する

運用者、承認者、コンプライアンスからの要望をキャプチャする軽量バックログを作ります。典型的な項目:

- 新フィールド(本当にレポートや意思決定に必要な場合のみ)\n- 自動化(カテゴリに基づく自動割当、期日デフォルト)\n- 共通例外タイプのテンプレート\n- 誤分類を減らす小さなUI修正

サイクルタイム削減や再発防止に直結する変更を優先してください。

統合:安全に始め、徐々に深める

統合は価値を高めますがリスクと運用負荷も増えます。まずはリードオンリーのリンクから:

- 外部レコードID(ERP/CRM/チケッティング)を保存\n- ソースシステムへのディープリンク(注文、顧客、請求書)

安定したら選択的な書き戻し(ステータス更新、コメント)やイベントベース同期に進めます。

明確な所有権を設定する

最も変更されやすい領域のオーナーを割り当てます:

- カテゴリ体系(いつ統合/廃止するか)\n- SLA定義とエスカレーションルール\n- ワークフロー/ルーティングルールと通知ポリシー

所有権が明確だと、ボリューム増や組織再編があってもシステムの信頼性が保てます。

開発スピードを保つための注意

例外追跡はめったに「完成」しません—チームが何を防止すべきか、何を自動化すべきか学ぶにつれて進化します。頻繁なワークフロー変更が予想されるなら、安全に反復できるアプローチを選んでください(フィーチャーフラグ、ステージング、ロールバック)と、コードとデータのコントロールを維持することが重要です。Koder.aiのようなプラットフォームは初期バージョンを素早く出し(Free/Proでパイロット可能)、運用・ガバナンス要件が厳しくなった段階でBusiness/Enterpriseへ移行しやすい選択肢を提供します。