2025年8月08日·1 分

レナード・アドレマンとRSA:インターネットが信頼を学んだ方法

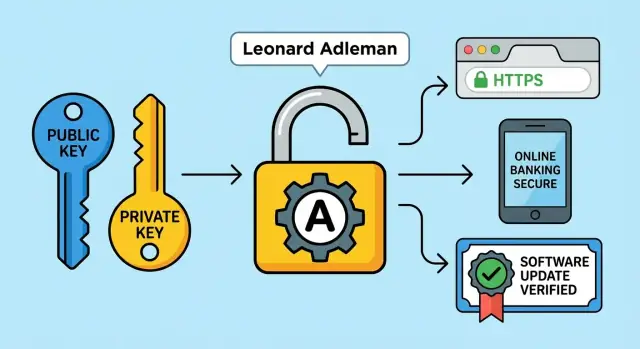

レナード・アドレマンはRSAの共同開発者の一人で、HTTPSやオンラインバンキング、署名付きアップデートを可能にした公開鍵方式の普及に貢献しました。その仕組みとなぜ重要かをわかりやすく解説します。

日常のインターネット信頼にRSAがなぜ重要か

人々がウェブサイトやオンラインサービスを「信頼する」と言うとき、通常は次の3つの実用的な意味があります。

- プライバシー: メッセージ、パスワード、支払い情報がインターネット上を移動している間に第三者に読まれないこと。

- 本人確認: 実際に自分の銀行(あるいはその店)とやり取りしていること、なりすましではないこと。

- 整合性: 受け取ったものが静かに改ざんされていないこと—ログインページ、振込指示、ソフトウェア更新など。

RSAはこれらの約束をインターネット規模で可能にしたことで有名になりました。

日常でRSAが支えている仕組み

名前を聞いたことがなくても、次のような場面でRSAの影響を受けています。

- HTTPS がブラウザとサイト間の多くの接続を保護する(いわゆる「錠前」表示)。

- オンラインバンキング が「ネットでやらない方がいい」から多くの人が依存するものへ移行したこと。

- 署名付きソフトウェア やアップデートが実際に発行元から来たこと、途中で改ざんされていないことを示せること。

共通点は、やり取りする相手と事前に秘密を共有していなくても信頼を確立できることです。

このガイドで期待すること

難しい数学は避け、コンピュータサイエンスの専門知識は不要にします。日常で「なぜうまく動くのか」を中心に説明します。

キーとなる考え方:二つの鍵、二つの役割

RSAが普及させた強力なアプローチは、1つの共有秘密の代わりに公開鍵(誰にでも公開できる)と秘密鍵(自分だけが保持する)を使うことです。この分離により、面識のない人やシステム同士でもプライバシー保護と本人確認が可能になります。

レナード・アドレマンのRSAにおける役割

レナード・アドレマンはRSAの“A”で、ロン・リベストとアディ・シャミールと共に名を連ねます。リベストとシャミールがコア構成を示した一方で、アドレマンの貢献はそれを単に巧妙なアイデアから、分析・検証され信頼され得るシステムへと形作ることでした。

アドレマンがチームに持ち込んだもの

アドレマンの役割の大きな部分は、アイデアをプレッシャーに晒すことでした。暗号では、ある方式が価値を持つのは「それがもっともらしく聞こえるから」ではなく「綿密な攻撃や精査に耐えられるから」です。アドレマンは検証作業に取り組み、前提を洗練し、RSAを破るのが現実的に難しいという主張を補強しました。

同時に、「うまくいくかもしれない」から「他者が評価できる暗号系」へと設計を分かりやすくすることも採用には不可欠でした。

暗号の歴史におけるRSAの位置づけ

RSA以前は安全な通信は通常、両者が事前に共有した秘密鍵に依存していました。閉じたグループ内ではそれで足りますが、見知らぬ相手同士が安全にやり取りする必要がある場面ではスケールしません。

RSAは実用的な公開鍵暗号を普及させ、1つの鍵を公開して他者に使わせ、別の鍵を秘密に保持することでスケーラブルに安全を提供できることを示しました。

持続的な影響

RSAの影響は単一のアルゴリズムを超えます。以下の2つのインターネット必須要素を現実的に感じさせました:

- 暗号化(データを転送中に保護する)

- 電子署名(ソフトやメッセージの真正性を検証する)

これらはHTTPS、オンラインバンキング、署名付きソフトウェア更新が当たり前になった基盤です。

RSAが解いた核心問題:共有秘密なしに安全に通信する

RSA以前は、安全な通信はほとんどが共有秘密暗号を意味しました。両者が事前に同じ秘密鍵を持っている必要があります。小規模なグループでは機能しますが、公的サービスを数百万人に提供するような場面では破綻します。

共有秘密がスケールしない理由

もし顧客ごとに銀行と話すための固有の秘密鍵が必要なら、銀行は膨大な数の秘密を生成し、配布し、保存し、ローテーションし、保護しなければなりません。数学が問題なのではなく、調整が問題です。

そもそもその秘密鍵をどのように安全に配るのか。郵送は遅くリスクが高い。電話で伝えるのは傍受やソーシャルエンジニアリングの危険がある。インターネットで送れば、そのチャネル自体が安全でないため目的が果たせません。

見知らぬ二人が安全に会話する

想像してみてください:あなたとオンラインストアが初対面で、安全に支払いを送りたい場合。共有秘密暗号では事前に同じ秘密を持っている必要がありますが、あなたとストアはそうではありません。

RSAの突破口は、事前に秘密を共有しなくても安全に通信する手段を可能にしたことです。代わりに、誰でも使える公開鍵を公開し、受け手は自分だけが持つ秘密鍵で解く仕組みです。

「ただ暗号化すればよい」のでは足りない理由

たとえ暗号化できたとしても、誰に向けて暗号化しているかを知らなければ意味がありません。攻撃者が銀行やストアを偽装し、自分の鍵を使わせれば、静かに全てを読み取ったり改ざんしたりできます。

そのため安全なインターネット通信には2つの性質が必要です:

- 機密性: 第三者が読めないこと。

- 真正性: 話している相手が本当にそれであること(かつメッセージが改ざんされていないこと)。

RSAは両方を可能にし、インターネット上の信頼の基盤を築きました。

公開鍵暗号の基本(専門用語なしで)

公開鍵暗号はシンプルな発想ですが大きな影響があります:事前に秘密を約束しなくても誰かのために「鍵をかける」ことができるようになる、という点です。これがRSAが実用化したコアの考え方です。

公開鍵と秘密鍵(平易な説明)

公開鍵は配っても問題ない錠前のようなものです。人々はそれを使ってあなた宛てにメッセージを保護したり、署名システムではあなたが本当に作ったかをチェックしたりできます。

秘密鍵はその錠前を開ける唯一の鍵で、絶対に自分しか持ってはいけません。公開鍵と秘密鍵は数学的に結びついていますが、片方を知ってももう片方を実用的に導けないようになっています。

2つの主な役割:暗号化と電子署名

暗号化はプライバシーのための手段です。誰かがあなたの公開鍵でメッセージを暗号化すると、対応する秘密鍵だけがそれを復号できます。

電子署名は信頼と整合性のための手段です。あなたが秘密鍵で署名を作ると、公開鍵を持つ誰でもそれが:

- 秘密鍵の保持者による署名であるか(真正性)

- 署名後に改ざんされていないか(整合性)

を検証できます。

なぜ効くのか(数式抜きで)

安全性は魔法ではなく、現時点の計算機では逆に解くのが極めて難しい困難な数学問題に依存しています。その「一方向性」が公開鍵を安全に公開しつつ、秘密鍵を強力なものにしています。

高水準でのRSAの仕組み

RSAは「順方向の計算は簡単だが、逆方向は極めて難しい—ただしある特別な秘密を持っていれば逆も可能になる」という非対称性の考え方に基づきます。

ワンウェイ+トラップドアの考え方

RSAは数学的な南京錠のように考えられます。誰でも公開鍵でメッセージをロックできますが、秘密鍵を持つ人だけがアンロックできます。

これが可能なのは、両方の鍵が一緒に生成され、関連はありつつも公開鍵だけから秘密鍵を現実的に復元できないように選ばれているためです。

なぜ因数分解が重要か

大まかに言うと、RSAは大きな素数を掛け合わせるのは容易で、その結果を元の素数に戻す(因数分解)のは極めて難しいという性質に依存します。

小さな数では因数分解は速いですが、実際に用いられる鍵サイズ(数千ビット)では最良の既知の手法でも実用的ではない時間と計算資源を要します。

基本的な流れ

- 鍵生成: デバイスが公開鍵と秘密鍵の対を作る。

- 公開鍵を配布: ウェブサイトや証明書、アプリなどで公開する。

- 秘密鍵を保護: 秘密にしておく。漏洩すると保護が破られる。

実務的な注意点

RSAは大きなファイルや長文を直接暗号化するために使われることはほとんどありません。代わりに通常はランダムなセッション鍵のような小さな秘密を守るために用いられ、そのセッション鍵で実際のデータを高速な対称暗号で暗号化します。

暗号化と電子署名:目的の違い

他の人をKoder.aiに招待

紹介リンクでチームメンバーや友人を招待し、一緒に成長しましょう。

RSAは暗号化と電子署名という2つの関連するが異なる仕事をこなせます。混同はよくある誤解の原因です。

3つの目標:機密性、整合性、真正性

- 機密性: 指定された相手だけが内容を読めること。例:銀行口座番号をサイトに送るとき、誰にも見られたくない。

- 整合性: 途中で改ざんされていないこと。例:「$10を送る」を「$10,000に変える」ような改ざんを防ぐ。

- 真正性: 本当にその送信者から来たこと。例:メールやソフトウェア更新が本当に銀行や信頼できるベンダーから来たか。

暗号化は主に機密性を、電子署名は整合性+真正性を目標にします。

暗号化としてのRSA:メッセージ(または鍵)を守る

RSA暗号化では、誰かがあなたの公開鍵でデータをロックし、あなたの秘密鍵だけがそれを開けられます。実務ではRSAはしばしば**小さな秘密(例:セッション鍵)**を保護するために使われ、その鍵で実際の大量データを対称暗号で暗号化します。

署名としてのRSA:作成者と未改ざんを証明する

RSA署名では方向が逆になります:送信者が秘密鍵で署名を作り、公開鍵を持つ誰でも次を検証できます:

- 本当に秘密鍵の保持者が作成したか?(真正性)

- 署名後に変更がないか?(整合性)

実務で署名が重要な理由

電子署名は日常の「承認」場面に現れます:

- 取引の承認: 銀行がメッセージに署名してアプリが指示を信頼できるようにする。

- ダウンロード: 署名付きインストーラは本物の発行者から来たことを検証するのに役立つ。

- 更新: 署名付き更新は、配信経路が改ざんされても悪意あるバージョンを導入されるのを防ぐ。

暗号化は秘密を守り、署名は信頼を守ります。

RSAとHTTPS:錠前が示すもの

ブラウザの錠前は簡単に言えば「このウェブサイトとの接続は暗号化され、(通常は)認証されている」ということを示すショートカットです。公共のWi‑Fi上の誰かが通信を覗けない、あるいは静かに書き換えられないことを意味します。

ただし、錠前はサイトがあらゆる面で「安全」だと言っているわけではありません。錠前は店が正直かどうか、ダウンロードがマルウェアかどうか、あなたが正しいドメインにアクセスしたかどうかは教えてくれません。また、サイトがサーバー側であなたのデータをどのように扱うかも保証しません。

簡略化したTLSハンドシェイク(ブラウザが実際にすること)

HTTPSサイトにアクセスすると、ブラウザとサーバーはTLSハンドシェイクという設定会話を行います:

- サーバーが証明書を送る。 そこにはサイトの公開鍵と主張するドメイン名が含まれる。

- ブラウザが身元を確認する。 証明書がそのドメインに対して有効で、期限切れでなく、信頼されたCAによって署名されているかを確認する。

- セッション鍵を作る。 ブラウザが相手が正しい相手だと確信したら、両者はこのセッションで使う一時的な対称鍵を決める。

RSAの関与場所

歴史的にはRSAはセッション鍵の交換に使われることが多く(ブラウザがサーバーのRSA公開鍵で秘密を暗号化する)、現在の多くのTLS構成ではRSAは主に**認証(署名)**に使われ、鍵交換は別の方法で行うことが増えています。

なぜデータはRSAで直接暗号化されないのか

RSAは設定段階の小さなデータを守るのに優れていますが、対称暗号に比べて遅いです。そのためハンドシェイクの後はHTTPSはページ表示やログイン、銀行取引などの実データに対して高速な対称暗号を使います。

RSA対応のHTTPSがオンラインバンキングを現実的にした方法

独自ドメインで公開

ユーザーに公開する準備ができたら、カスタムドメインを追加しましょう。

オンラインバンキングは簡潔な約束をします:ログインし残高を確認し、送金できるが、第三者に資格情報を知られたり、送信内容が静かに書き換えられたりしないこと。

銀行がウェブに期待したこと

銀行セッションは同時に次を保護する必要があります:

- ログイン: パスワード等の秘密を転送中に露出させないこと。

- 取引: 金額や宛先口座が送ったとおりに届くこと。

- 個人データ: 口座詳細や住所、メッセージが第三者に読まれないこと。

HTTPSがなければ、同じWi‑Fi上の誰か、乗っ取られたルータ、悪意あるネットワーク運営者がトラフィックを盗聴したり改ざんしたりする可能性があります。

HTTPSが十分に信頼できるものにした方法

HTTPS(TLSを通じて)は接続を暗号化し整合性チェックを行います。実務的には:

- 攻撃者はトラフィックを読めない(簡単にパスワードを盗めない)。

- 攻撃者は要求を静かに改ざんできない(「$50を$5,000に変える」など)。

RSAの歴史的な役割は「初めての接触」問題を解く上で重要でした:安全でないネットワーク上で安全なセッションを確立する方法です。

本人確認は暗号化と同じくらい重要

誤った相手に暗号化していては意味がありません。オンラインバンキングが機能するには、ブラウザが実際の銀行と通信していることを確かめられる必要があります。

補助的な層(有用だが代替ではない)

銀行は依然として多要素認証(MFA)、デバイスチェック、不正検知を導入しています。これらは資格情報が盗まれたときの被害を減らしますが、HTTPSの代わりにはなりません。暗号化された接続の上に成り立つ後ろ盾として最も効果を発揮します。

安全なソフトウェア配布:署名付き更新が重要な理由

ソフトウェア更新は技術的問題であると同時に信頼の問題です。アプリが丁寧に書かれていても、攻撃者は配信段階を狙い、正規のインストーラを差し替えたり、配信経路に悪意ある更新を紛れ込ませたりできます。ダウンロードしたものを確実に認証する仕組みがなければ「更新がある」という通知は侵入の入り口になり得ます。

単純な攻撃:パッケージを差し替える

アップデートがダウンロードリンクだけで保護されていると、ミラーの侵害、ネットワークの乗っ取り、あるいは本物そっくりの偽ページに誘導されることで攻撃者は別のファイルを提供できます。ユーザーはそれを通常どおりインストールし、被害は「静か」に起きます:マルウェアの同梱、バックドアの埋め込み、セキュリティ設定の弱体化など。

コード署名:誰が作ったかと改ざんされていないことを証明する

コード署名は公開鍵暗号(多くのシステムでRSAを含む)を使い、インストーラやアップデートパッケージにデジタル署名を付けます。

発行者は秘密鍵でソフトを署名し、デバイスやOSは発行者の公開鍵(多くの場合は証明書チェーンで配布される)で署名を検証します。もし1バイトでも変更されていれば検証は失敗します。これにより「どこからダウンロードしたか」ではなく「誰が作ったかとそれが無改ざんか」を信頼の基準にできます。

現代のアプリ配信パイプラインでは、これらの考え方はインストーラだけでなくAPIコール、ビルド成果物、デプロイのロールアウトにも及びます。例えば Koder.ai のようなプラットフォーム(チャットインターフェースからWeb/バックエンド/モバイルアプリを出荷する)でも、転送中のHTTPS/TLS、カスタムドメイン向けの証明書の扱い、スナップショットや復元ポイントによるロールバック型ワークフローなど、同じ基盤に依存しています。

日常ユーザーにとっての意味

署名付き更新は改ざんの機会を減らします。異常があるとユーザーに明確な警告が出て、自動更新システムは改ざんされたファイルを実行前に拒否できます。ソフトウェアがバグフリーであることを保証するわけではありませんが、なりすましやサプライチェーンの改ざんに対する強力な防御です。

詳細に進みたい場合は、署名・証明書・検証がどのように結びつくかを /blog/code-signing-basics で確認してください。

証明書とPKI:公開鍵がどう信用されるか

RSAが公開鍵を与えると、次に浮かぶ疑問は「それは誰の公開鍵なのか?」です。

証明書はその答えです。小さく署名されたデータで、公開鍵をウェブサイト名(example.com)のような身元に結びつけます。証明書は鍵のIDカードのようなもので、「この鍵はこの名前に属する」といった情報と有効期限などを含みます。

証明書発行機関:信頼の接続役(魔法ではない)

証明書が意味を持つのは、それが他者によって署名されているからです。その「他者」は通常**証明書発行機関(CA)**です。

CAは一定の確認(ドメインの管理確認から企業実在の深い確認まで)を行い、証明書に署名します。ブラウザやOSは信頼されたCAの組み込みリストを持ち、HTTPSアクセス時にそのリストを使って証明書の主張を受け入れるか判断します。

この仕組みは完璧ではありません:CAのミスや乗っ取りの可能性はあります。それでもグローバルな規模で実用的な信頼の連鎖を作る方法として機能しています。

有効期限と失効:状況の変化にどう対応するか

証明書は意図的に有効期限が設定されています。短い寿命は鍵が漏れたときの被害を制限し、定期的なメンテナンスを促します。

証明書はまた、期限前に失効させることもできます。これは秘密鍵が漏れた可能性がある場合や誤発行があった場合に「この証明書は信用をやめてください」と伝える手段です。端末側が失効状態をチェックする方法には差があり、完全な信頼にはキーハイジーン(鍵管理の衛生)が重要です。

実務的な鍵管理の助言

秘密鍵は秘密に保つこと:安全な鍵保管を使い、アクセスを制限し、不要にシステム間でコピーしないこと。

事象発生後や計画的な移行、ポリシー要件に応じて鍵をローテーションし、有効期限を管理して更新が間に合わなくなる事態を避けてください。

RSAの限界、リスク、よくある誤解

次にモバイルアプリを追加

サーバーやWeb UIと同じ場所でFlutter製のモバイルアプリを作成できます。

RSAは基盤的な考え方ですが万能ではありません。現実の破綻の多くは「誰かがRSAを解いたから」ではなく、RSAを取り巻くシステムが失敗した結果です。

よくある失敗モード(実際に起きる問題)

繰り返し見られるパターン:

- 弱い鍵: 短すぎるRSA鍵や古い設定の使用で攻撃コストが下がる。

- 鍵の不適切な保管: サーバーに放置された秘密鍵、バックアップに含まれた鍵、リポジトリにアップされた鍵は暗号が壊れていなくても盗まれる。

- フィッシングや端末侵害: 攻撃者が人を騙して承認させたり、端末にマルウェアを置いたりすればRSAは助けにならない。

- 誤発行された証明書: CAが誤って証明書を発行すると、ユーザーは依然として「有効な」HTTPSを見て攻撃者のもとに誘導されることがある。

鍵長と乱数性が重要な理由

RSAの安全性は十分に大きく、真に予測不能な鍵を生成することに依存します。良質な乱数が不可欠です:鍵生成に弱い乱数源を使うと攻撃者が鍵を再現したり候補を絞り込める場合があります。計算能力や新しい数学的手法の進展により、小さい鍵の安全余地は減少します。

RSAは「遅すぎる」とは言えないが選択的に使われる

RSAは新しい手法に比べると重い操作があり、そのため多くのプロトコルはRSAを限定的に使い、認証や一時秘密のやり取りに留め、実際の大量データには高速な対称暗号を使います。

最大の誤解:「RSAだけで安全になる」

安全は多層防御(defense-in-depth)で実現します:秘密鍵をハードウェアで保護する、証明書発行を監視する、システムをパッチする、フィッシング耐性の認証を使う、鍵ローテーションを設計する。RSAはチェーンの一要素であって全てではありません。

今日のRSA:どこで使われ、何が代替されているか

RSAはインターネットで最も広くサポートされた暗号ツールの一つです。サービスが「RSAを好まない」設定でも、互換性のためにRSAを残していることが多く、古いデバイスや長寿命の企業システム、長年築かれた証明書インフラが理由です。

なぜRSAから移行が進むのか

暗号は進化します。理由は他のセキュリティ技術と同様です:

- 速度と効率: RSAは大きな鍵を必要とし、操作が比較的遅い。新しい方式は同等の安全性をより小さい鍵と高速なハンドシェイクで実現する。

- 新たな脅威や安全余地の再評価: 研究の進展により、より安全で実装しやすい方式が選ばれる。

- 現代的運用への適合: モバイル性能や高スケールなサービスにはより適した設計が求められる。

RSAの代替や併用される方式

TLSや現代アプリケーションでは次のような方式がよく見られます:

- ECDSA や Ed25519(電子署名):RSAより高速で鍵が小さい。

- ECDH(鍵交換):共有秘密を合意するために広く使われ、RSAに依存しない鍵合意を可能にする。

要するに、RSAは暗号化と署名の両方が可能ですが、現代の設計では署名に最適化された方法と鍵交換に最適化された方法を分けて使うことが多いです。

ではRSAは廃れたのか?

いいえ。RSAは多くの文脈で有効であり、互換性が重要な場合や既存の証明書・鍵管理がRSAを前提にしている場合には現実的な選択肢です。最良の方式はデバイスのサポート、性能要件、コンプライアンス、鍵の保管とローテーション方針といった要素で決まります。

次のステップとして、これらの選択が実際のHTTPS接続でどう現れるかを見たい場合は /blog/ssl-tls-explained を参照してください。

よくある質問

初期のインターネットに対してRSAはどんな問題を解決したのか?

RSAは公開鍵暗号を実用化することでインターネット規模の信頼を実現しました。具体的には:

- 機密性(セッションキーなどの小さな秘密を暗号化)

- 真正性と整合性(電子署名)

これらはHTTPS、オンラインバンキング、署名付きソフトウェア更新の基盤となっています。

レナード・アドレマンのRSAへの貢献は何だったのか?

レナード・アドレマンはRSAの“A”であり、RSAを単なる興味深い着想から「他者が分析し信頼できる暗号体系」へと育てる役割を果たしました。具体的には、仮定を検証し、設計の表現を洗練させ、現実的な攻撃モデルの下で破られにくいという主張を強める作業に貢献しました。

RSAにおける公開鍵と秘密鍵の違いは何か?

公開鍵は公開してよい鍵で、他人があなた宛てにメッセージを暗号化したり、あなたの署名を検証したりするために使います。

秘密鍵は自分だけが保持すべき鍵で、公開鍵で暗号化されたものを復号したり、あなたしか作れない署名を生成したりします。

秘密鍵が漏れると、攻撃者はあなたになりすましたり、保護された秘密を復号したりできます。

なぜ素因数分解がRSAで重要なのか?

RSAの安全性は概念的には「大きな素数を掛け合わせるのは簡単だが、その積を素因数分解するのは極めて難しい」という一方向性の数学的性質に依ります。公開鍵と秘密鍵は数学的に関連しますが、公開鍵から実用的に秘密鍵を導出できないように設計されています。

RSAの暗号化と電子署名はどう違うのか?

暗号化と電子署名は目的が異なります:

- 暗号化(通常はセッションキーなどの小さな秘密を暗号化)は機密性を実現します。

- 電子署名は真正性と整合性を提供します。

覚えやすいルール:暗号化は秘密を守り、署名は誰が送ったかと改ざんがないことを証明します。

HTTPSの「鍵のアイコン」が示すとき、RSAはどこに関わっているのか?

簡略化したTLSの流れでは:

- サーバーが証明書(公開鍵とドメインの主張を含む)を送る。

- ブラウザはその証明書がドメインに有効で期限内か、信頼されたCAにより署名されているかを確認する。

- 両者がセッション用の対称鍵を決めて、その後の通信は高速な対称暗号で保護される。

RSAは歴史的にセッション鍵のやり取りや認証に使われてきましたが、近年は署名認証や別の鍵共有方式と組み合わせることが多くなっています。

HTTPSの錠前マークはそのウェブサイトが安全だという意味か?

いいえ。ブラウザの錠前は主に通信が暗号化されていることと通常は認証されていることを示します。

しかし、それは以下を保証するものではありません:

- サイト自体が誠実であること

- ドメイン名を正しく打ち込んだかどうか

- サイトが受け取った後にそのデータを適切に扱うかどうか

HTTPSは重要な輸送層の安全策ですが、全面的な信頼判定ではありません。

証明書とCAはどのようにして公開鍵を信頼できるものにするのか?

証明書は公開鍵を身元(例:ドメイン名や組織)に結びつけるデータです。証明書に署名するのが通常は**証明書発行機関(CA)**で、ブラウザやOSは信頼済みCAのリストを持っています。サイトにアクセスする際、端末はそのチェーンを使って証明書の主張を検証します。

運用上は、期限切れ前の更新、鍵の保護、鍵漏洩時の置換/失効手順を計画しておくことが重要です。

日常ユーザーにとって署名されたソフトウェア更新はなぜ重要なのか?

署名付きアップデートは次の2点を検証できます:

- 本当に期待した発行元から来たか

- 転送中に改ざんされていないか

これにより、ミラーやネットワークを介した「パッケージの差し替え」攻撃を防げます。詳しくは /blog/code-signing-basics を参照してください。

実務でRSAに関してよくある最大のリスクや誤りは何か?

運用上の失敗が多く、数学そのものが破られることは稀です。典型的な問題:

- 弱い/古い鍵長や設定の使用

- 秘密鍵の不適切な保管(サーバー上、バックアップ、リポジトリなど)

- フィッシングや端末侵害(暗号はハッキングされた端末を守れない)

- 証明書の誤発行

対策としては、秘密鍵を保護する(可能ならハードウェアで)、有効期限を管理し、計画的に鍵をローテーションし、証明書発行の監視を行うことが挙げられます。