2025年9月07日·2 分

ロールバック判断のためのWebアプリを作る方法

ロールバックのシグナル、承認、監査トレイルを一元化するWebアプリの設計と構築方法。判断を早めリスクを減らすための実務的なガイド。

ロールバックのシグナル、承認、監査トレイルを一元化するWebアプリの設計と構築方法。判断を早めリスクを減らすための実務的なガイド。

「ロールバック判断」とは、チームが本番に出ている変更を元に戻すかを決める瞬間です — フィーチャーフラグを無効にする、デプロイを戻す、設定を巻き戻す、リリースを取り下げるなど。インシデントの最中に入ると単純ではありません:シグナルが矛盾し、所有権が不明瞭で、決定までの時間はコストになります。

チームが苦労する理由は入力が散らばっているからです。モニタリングのグラフは別のツールにあり、サポートチケットは別、デプロイ履歴はCI/CDにあり、フィーチャーフラグはまた別、そして“決定”は往々にして慌ただしいチャットに埋もれます。後で「なぜロールバックしたのか?」と聞かれても、証拠は消えているか、再構築が大変です。

このWebアプリの目的は、次を一元化する場所を作ることです:

これは必ずしも自動的にロールバックする大きな赤いボタンを意味しません。デフォルトでは意思決定支援です:人々が「心配している」から「自信がある」へ移るのを、共有コンテキストと明確なワークフローで助けます。自動化は後から追加できますが、最初の勝利は混乱を減らし合意を早めることです。

ロールバック判断は複数の役割に関わるので、アプリは同じビューを全員に押し付けずに異なるニーズに応えるべきです:

うまく機能すれば、単に「より早くロールバックする」だけでなく、パニック的な動きを減らし、監査トレイルをきれいに保ち、各本番の恐怖を再現可能で落ち着いた意思決定プロセスに変えられます。

ロールバック判断アプリは、人々が実際にリスクに対応する方法を反映すると効果的です:誰かがシグナルを検知し、誰かが調整し、誰かが決定し、誰かが実行する。まずコアの役割を定義し、それぞれが瞬間的に何を必要とするかに沿ったジャーニーを設計してください。

オンコールエンジニアは速度と明確さを必要とします:「何が変わったのか、何が壊れているのか、今すぐの最も安全なアクションは何か?」提案を行い、証拠を添付し、承認が必要か確認できるべきです。

プロダクトオーナーは顧客影響とトレードオフを把握する必要があります:「誰が影響を受けるか、どれほど深刻か、ロールバックした場合に何を失うか?」意図、ロールアウト計画、コミュニケーションを提供し、承認者になることもあります。

インシデントコマンダーは調整に集中します:「現在の仮説、決定状況、次のステップで合意していますか?」担当者を割り当て、決定期限を設定し、利害関係者を同期させることができるべきです。

承認者(エンジニアリングマネージャ、リリースキャプテン、コンプライアンス)は確信を必要とします:「この決定は正当で可逆的か、方針に従っているか?」簡潔な決定要約と補足シグナルを要求します。

四つの明確な権限を定義してください:提案(propose)、承認(approve)、実行(execute)、閲覧(view)。多くのチームはオンコールなら誰でも提案でき、小さなグループが承認し、本番実行は限られた人のみが行えるようにします。

ほとんどのロールバック判断が失敗するのは、文脈の分散、所有権の不明確さ、ログ/証拠の欠如です。アプリは所有権を明確にし、すべての入力を一か所に集め、決定時に何が知られていたかの耐久的な記録を保持するべきです。

ロールバックアプリの成功は、データモデルがチームの実際の出荷とリスク対応に合っているかにかかっています。まずは小さな明瞭なエンティティ群から始め、後でレポーティングや説明に役立つスナップショットや分類体系を追加してください。

最低限次をモデル化します:

ダッシュボードが「何が影響を受けるか?」に素早く答えられるよう、関係は明示してください:

何を絶対に変更不可にするか早期に決めてください:

フィルタリングを一貫させる軽量な列挙体を追加してください:

この構造により迅速なトリアージダッシュボードが実現し、事後レビューでも監査トレイルが保たれます。

ワークフローとダッシュボードを作る前に、チームが「ロールバック」で何を意味するかを定義してください。同じ言葉で大きく異なるアクションを指す場合があり、それぞれリスクプロファイルが違います。アプリはロールバックの種類を暗黙に扱うのではなく明示すべきです。

多くのチームは三つのコアメカニズムを必要とします:

UIではこれらを別個の“アクション種別”として扱い、それぞれに必要条件、期待影響、検証手順を用意してください。

ロールバック判断はどこで問題が起きているかに依存します。範囲を明示的にモデル化してください:

us-east、eu-west、特定クラスタ、あるいはパーセンテージロールアウトレビュー担当者が「prodのEUのみでフラグを無効化」か「グローバルなprodロールバック」かを瞬時に見分けられるようにしてください。

アプリがトリガーできることを決めてください:

インシデント中の混乱を避けるため、アクションを冪等にする:

ここを明確にすると承認フローが落ち着き、インシデントタイムラインがきれいになります。

チームが「十分な証拠」が何か合意しているとロールバック判断は容易になります。アプリは散在するテレメトリを一貫した決定パケットに変換すべきです:シグナル、閾値、そしてなぜその数値が変わったのかを説明するコンテキスト。

リリースや機能のレビュー時に常に表示されるチェックリストを作ってください。短く、しかし十分に:

目的はすべてのレビューで同じコアシグナルがチェックされたことを確認することです。すべてのチャートを表示する必要はありません。

単発のスパイクは発生します。決定は持続的な逸脱と変化速度で導かれるべきです。

両方をサポートしてください:

UIでは各指標横に小さな“トレンドストリップ”(過去60–120分)を表示して、問題が拡大しているのか安定しているのか回復しているのかをレビュアーが判別できるようにします。

数値だけでは時間を無駄にします。「既知の変更」パネルで次に答えられるようにしてください:

このパネルはリリースノート、フィーチャーフラグ、デプロイから情報を引き、“何も変わっていない”を明示的に示すようにしてください。

詳細が必要な人には、正しい場所(ダッシュボード、トレース、チケット)を即座に開くクイックリンクを提供してください。リンクは /integrations を介して開くなど、アプリ自体を別のモニタリングツールにしないようにします。

ロールバック判断アプリは「みんながチャットで決める」状況を、明確で時間枠のあるワークフローに変えると価値があります。目標はシンプル:責任ある提案者1名、定義されたレビュアー群、ただ一人の最終承認者 — それでいて緊急時に遅らせないこと。

提案者はリリース/機能に紐づくRollback Proposalを開始します。フォームは迅速に、しかし構造化されたものに:

提案はすぐに共有可能なリンクを生成し、割り当てられたレビュアーに通知します。

レビュアーは証拠と立場を追加するよう促されます:

議論を生産的に保つため、メモは提案の横に保存し(ツール間で散逸させない)、チケットやモニターへのリンクは相対リンク(/incidents/123 や /releases/45 など)で貼ることを奨励します。

最終承認者を定義します(多くの場合オンコールリードまたはプロダクトオーナー)。彼らの承認は:

ロールバックは時間に敏感なので期限を組み込みます:

SLAを逃したらエスカレーション(まずバックアップレビュアー、次にオンコールマネージャ)し、決定レコードは変更不能で監査可能なままにします。

待てない場合があります。Break-glass Executeパスを用意し、即時アクションを許す代わりに:

実行で終わってはいけません。「ボタンを押した」だけでなく、確認手順(ロールバック完了、フラグ更新、モニタリング確認)をキャプチャし、検証のサインオフがあるまでレコードをクローズしないでください。

リリースが不調のとき、人はツールの使い方を学んでいる余裕がありません。UIは認知負荷を減らすべきです:何が起きているか、何が決まっているか、安全な次の行動は何かを示し、誰にも大量のグラフで押しつぶされないようにします。

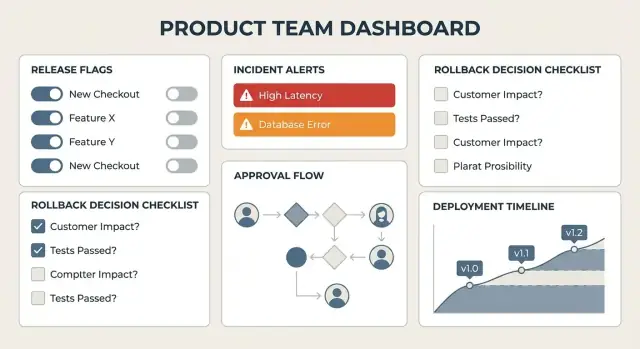

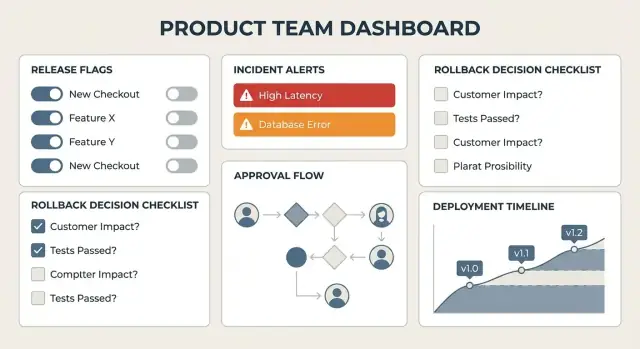

Overview(ホームダッシュボード):トリアージの入口で、数秒で次の三つを答えられるべきです:今何がリスクにあるか? 決定は保留中か? 最近何が変わったか? 左から右へスキャンするレイアウトが有効:アクティブインシデント、保留中の承認、“最新リリース/フラグ変更”のストリーム。

Incident/Decision ページ:チームがここに収束します。ナラティブ要約(「我々が見ていること」)とライブシグナル、明確な決定パネルを組み合わせます。決定コントロールは一貫した場所(右カラムかスティッキーフッター)に置き、探させないでください。

Feature ページ:オーナービューとして扱う:現在のロールアウト状態、機能に紐づく最近のインシデント、関連フラグ、リスクのあるセグメント、決定履歴。

Release timeline(リリースタイムライン):デプロイ、フラグラプ、設定変更、インシデントの時系列表示。ツール間を飛び回らずに因果関係を結べます。

目立つ一貫したステータスバッジを使ってください:

色だけで示すのは避け、ラベルとアイコンを組み合わせ、全画面で文言を統一してください。

決定パックは「なぜロールバックを検討しているのか、選択肢は何か?」に答える共有可能なスナップショットです。

含めるべき項目:

このビューはチャットに貼りやすく、報告用にエクスポートしやすいことが望ましいです。

スピードと明瞭さのために設計してください:

目標は派手なダッシュボードではなく、正しいアクションが明確に感じられる冷静なインターフェースです。

統合はロールバックアプリを単なる“意見フォーム”から“意思決定コックピット”に変えます。目標はすべてを取り込むことではなく、チームが素早く決めて行動できる少数の信頼できるシグナルとコントロールを取り込むことです。

まずは多くのチームが既に使っている五つから始めてください:

速度要件を満たす最も脆弱性の少ない方法を使います:

異なるシステムは同じ出来事を異なる言葉で表現します。受信データを小さく安定したスキーマに正規化してください:

source(deploy/flags/monitoring/ticketing/chat)entity(release、feature、service、incident)timestamp(UTC)environment(prod/staging)severity と metric_valueslinks(/incidents/123 のような相対リンク)これによりUIは単一のタイムラインを表示し、ツールごとの個別ロジックなしにシグナルを比較できます。

統合は失敗します;アプリは黙って誤情報を出してはなりません。

システムがシグナルを検証できないときは素直にそう表示してください—不確実性も重要な情報です。

ロールバックの検討時、決定そのものは話の半分に過ぎません。もう半分は「なぜそれをしたのか、当時何を知っていたのか?」に後で答えられることです。明確な監査トレイルは再評価を減らし、レビューを早め、チーム間の引き継ぎを穏やかにします。

監査トレイルは追記専用の記録と考えてください。各イベントに対して次をキャプチャします:

これにより監査ログは有用になりますが、複雑なコンプライアンス物語を強いることはありません。

指標やダッシュボードは分単位で変わります。"動くターゲット"問題を避けるため、提案作成、更新、承認、実行のたびに証拠スナップショットを保存してください。

スナップショットは次を含められます:使用したクエリ(例:あるコホートのエラー率)、返された値、チャート/パーセンタイル、元ソースへのリンク。目的はモニタリングツールを完全にミラーすることではなく、チームが依拠した特定のシグナルを保存することです。

保持期間は実用性で決めてください:どれだけの期間インシデント/決定履歴を検索可能にするか、何をアーカイブするか。チームが実際に使うエクスポートを用意します:

インシデントや決定をサービス、機能、日付範囲、承認者、結果、重大度で高速検索・フィルタできるようにしてください。基本的なレポーティングはロールバック回数、中央値の承認時間、再発トリガーなどをまとめ、プロダクトオペレーションや事後レビューに役立ちます。

ロールバック決定アプリは信頼されなければ役に立ちません—特に本番挙動を変えられる場合はなおさらです。ここでのセキュリティは単なる「誰がログインできるか」ではなく、インシデント時に誤った・不正な・慌てた行為を防ぎつつ迅速に動ける仕組みです。

明確なサインイン経路を少数提供し、安全なものをデフォルトにします:

RBAC(ロールベースアクセス制御)と環境スコーピングを使って、dev/staging/productionで権限を変えられるようにします。

実用的モデル:

環境スコープは重要です:ある人がstagingでOperatorでも、本番ではViewerかもしれません。

ロールバックは高インパクトなため、誤操作を防ぐ摩擦を追加します:

機微アクセス(誰が証拠を見たか、閾値を変更したか、ロールバックを実行したか)をタイムスタンプとリクエストメタデータ付きでログ化します。ログは追記専用にし、レビュー用にエクスポートしやすくしてください。

シークレット(APIトークン、Webhook署名鍵)はボールトに保管し、コードや平文DBフィールドに置かないでください。ローテーションし、統合削除時に即時失効します。

ロールバック意思決定アプリは軽快に使えるべきですが、高リスクアクションを調整するためのものでもあります。クリーンなビルドプランがあれば、MVPを素早く出して後から信頼を得ることができます。

MVPのコアアーキテクチャは地味に保ちます:

この形は最重要目標である何が決定され、なぜかの単一の事実の源泉を提供し、統合は非同期に行えるようにします(外部APIが遅くてもUIがブロックされない)。

運用できるスタックを選んでください。典型的な組み合わせ:

小さなチームなら動かせる部品を少なくすることを優先してください。1リポジトリ、1デプロイのサービスで十分なことが多いです。

最初の実用バージョンを速く作りつつ保守性を損なわない方法として、Koder.ai のようなvibe-codingプラットフォームを使うのは実用的です:役割、エンティティ、ワークフローをチャットで記述して、ReactフロントエンドとGo+PostgreSQLバックエンドを生成し、フォームやタイムライン、RBACを素早く反復できます。内部ツールに向いたMVPを作ってソースコードをエクスポートし、その後統合、監査ログ、デプロイを強化できます。

ミスを防ぐ部分にテストを集中させます:

最初から本番ソフトウェアとして扱ってください:

MVPは「決定のキャプチャ」と「監査可能性」を中心に設計し、日常的に使われるようになってから統合やレポーティングを拡張してください。

ロールバック判断とは、本番環境に反映済みの変更を元に戻すかどうかを決める時点のことです(デプロイのリバート、フィーチャーフラグの無効化、設定の巻き戻し、リリースの取り下げなど)。実務で難しいのは手段そのものではなく、インシデントの最中に証拠・責任・次の手順で素早く合意することです。

このアプリはまずは意思決定支援が目的です:シグナルを統合し、提案/レビュー/承認のフローを構造化し、監査トレイルを残します。自動化は後から追加できますが、初期の価値は混乱を減らし、共有コンテキストで素早く合意することにあります。

複数の役割に合わせたビューを提供すべきです:

同じ決定レコードが全員に理解できるようにしつつ、同一のワークフローを強制しないことが重要です。

最小限のコアエンティティから始めます:

そのうえで関係を明示(例:Feature ↔ Release は多対多、Decision ↔ Action は一対多)すれば、インシデント中に「何が影響を受けているか?」にすばやく答えられます。

“ロールバック”はリスクプロファイルの異なる別々のアクションです。少なくとも次のタイプを扱うべきです:

UIではこれらを明確な“アクション種別”として扱い、前提条件、期待される影響、検証手順を個別に提示してください。

実用的なチェックリストには:

静的閾値(例:“エラー率 > 2% が10分間”)とベースライン比較(例:“先週同曜日比で5%低下”)の両方をサポートし、短いトレンド表示で方向性を示してください。

短く区切ったフローを使います:

レビュー/承認のSLAやバックアップへのエスカレーションを設け、時間プレッシャー下でも記録が明確になるようにします。

“ブレイクグラス(緊急実行)”は即時実行を許す一方で説明責任を強化するものです:

真の緊急時に速く動ける一方で、後から防御可能な記録を残します。

アクションを冪等(べきとう)にして、重複実行による競合を防ぎます:

これにより複数の対応者が同時に動いても混乱が減ります。

優先すべき統合ポイントは五つです:

即時性が必要なものにはWebhookを、必要に応じてを、システム障害時のために明示的なを用意してください。