21 ਅਗ 2025·8 ਮਿੰਟ

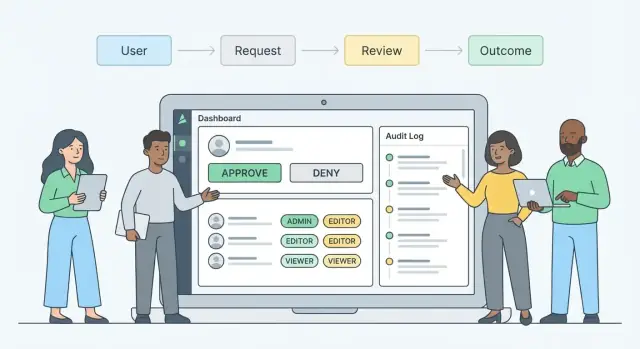

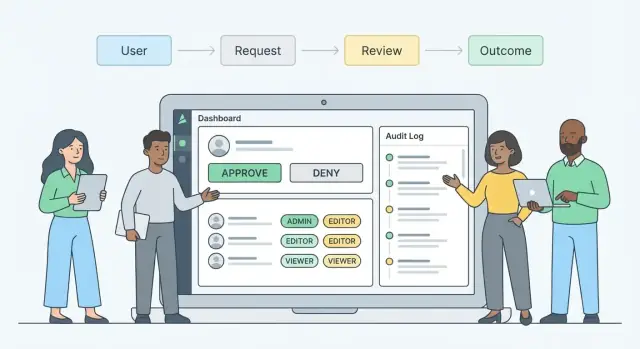

ਵੈੱਬ ਐਪ ਬਣਾਉਣਾ: ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਕਵੇਸਟ ਸਮੀਖਿਆ

ਸਿੱਖੋ ਕਿ ਕਿਵੇਂ ਇੱਕ ਵੈੱਬ ਐਪ ਡਿਜ਼ਾਈਨ ਅਤੇ ਬਣਾਈਏ ਜੋ ਪਹੁੰਚ ਬੇਨਤੀਆਂ ਨੂੰ ਕੇਂਦਰੀਕ੍ਰਤ ਕਰਦਾ, ਮਨਜ਼ੂਰੀਆਂ ਰੂਟ ਕਰਦਾ, ਫੈਸਲਿਆਂ ਨੂੰ ਦਰਜ ਕਰਦਾ, ਅਤੇ ਸਪਸ਼ਟ ਰੋਲਾਂ ਅਤੇ ਕੰਟਰੋਲਾਂ ਨਾਲ ਆਡੀਟ ਨੂੰ ਸਮਰਥਨ ਕਰਦਾ ਹੈ।

ਸਿੱਖੋ ਕਿ ਕਿਵੇਂ ਇੱਕ ਵੈੱਬ ਐਪ ਡਿਜ਼ਾਈਨ ਅਤੇ ਬਣਾਈਏ ਜੋ ਪਹੁੰਚ ਬੇਨਤੀਆਂ ਨੂੰ ਕੇਂਦਰੀਕ੍ਰਤ ਕਰਦਾ, ਮਨਜ਼ੂਰੀਆਂ ਰੂਟ ਕਰਦਾ, ਫੈਸਲਿਆਂ ਨੂੰ ਦਰਜ ਕਰਦਾ, ਅਤੇ ਸਪਸ਼ਟ ਰੋਲਾਂ ਅਤੇ ਕੰਟਰੋਲਾਂ ਨਾਲ ਆਡੀਟ ਨੂੰ ਸਮਰਥਨ ਕਰਦਾ ਹੈ।

ਪਹੁੰਚ ਬੇਨਤੀਆਂ ਹਰ ਥਾਂ ਆਉਂਦੀਆਂ ਹਨ: “ਪ੍ਰੋਜੈਕਟ ਵਿੱਚ ਮੈਨੂੰ ਜੋੜੋ” ਵਾਂਗੁ ਇਕ ਤੁਰੰਤ Slack ਸੁਨੇਹਾ, ਤਿੰਨ ਮੈਨੇਜਰਾਂ CC ਨਾਲ ਇਕ ਈਮੇਲ ਥ੍ਰੇਡ, ਕਈ ਕਿਊਜ਼ ਵਿੱਚੋਂ ਇੱਕ ਟਿਕਟ, ਅਤੇ ਕਈ ਵਾਰੀ ਕੋਈ ਬੇਤਰਤੀਬੀ ਸਪ੍ਰੈਡਸ਼ੀਟ। ਨਤੀਜਾ ਅੰਦਾਜ਼ਾ ਯੋਗ ਹੈ: ਬੇਨਤੀਆਂ ਛੁੱਟ ਜਾਂਦੀਆਂ ਹਨ, ਮਨਜ਼ੂਰੀਆਂ ਅਸੰਗਤ ਹੁੰਦੀਆਂ ਹਨ, ਅਤੇ ਕੋਈ ਭਰੋਸੇ ਨਾਲ ਨਹੀਂ ਦੱਸ ਸਕਦਾ ਕਿ ਕਿਸਨੇ ਕੀ ਮਨਜ਼ੂਰ ਕੀਤਾ (ਜਾਂ ਕਿਉਂ)।

ਇੱਕ ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਇਹ ਠੀਕ ਕਰਦਾ ਹੈ—ਇਹ ਪਹੁੰਚ ਬੇਨਤੀਆਂ ਨੂੰ ਇਕ ਹੀ, ਢਾਂਚਾਬੱਧ ਘਰ ਦਿੰਦਾ ਹੈ।

ਕੇਂਦਰੀਕ੍ਰਤ ਸਮੀਖਿਆ ਦਾ مطلب ਹੈ ਕਿ ਹਰ ਬੇਨਤੀ ਇੱਕ ਇਨਬਾਕਸ (ਜਾਂ ਕਿਊ) ਵਿੱਚ ਆਉਂਦੀ ਹੈ ਜਿਸ ਵਿੱਚ ਲਾਜ਼ਮੀ ਨਿਯਮ ਹੁੰਦੇ ਹਨ ਕਿ ਕੀ ਜਾਣਕਾਰੀ ਲੋੜੀਦੀ ਹੈ, ਕੌਣ ਮਨਜ਼ੂਰ ਕਰੇਗਾ, ਅਤੇ ਫੈਸਲੇ ਕਿਵੇਂ ਦਰਜ ਹੋਣਗੇ।

ਰਿਵਿਊਅਰਾਂ ਨੂੰ ਖੁਲ੍ਹੇ-ਫਾਰਮ ਸੁਨੇਹਿਆਂ ਦੀ ਵਿਆਖਿਆ ਕਰਨ ਦੀ ਬਜਾਏ, ਐਪ ਰਿਕਵੇਸਟ ਕਰਨ ਵਾਲਿਆਂ ਨੂੰ ਇੱਕ ਮਾਨਕ ਫਾਰਮ ਰਾਹੀਂ ਗਾਈਡ ਕਰਦਾ ਹੈ, ਰਿਕਵੇਸਟ ਨੂੰ ਸਹੀ ਮਨਜ਼ੂਰ ਕਰਨ ਵਾਲਿਆਂ ਨੂੰ ਰੂਟ ਕਰਦਾ ਹੈ, ਅਤੇ ਇੱਕ ਟਰੇਸੇਬਲ ਫੈਸਲਾ ਟ੍ਰੇਲ ਕੈਪ쳐 ਕਰਦਾ ਹੈ। ਸੋਚੋ: ਪਹੁੰਚ ਫੈਸਲਿਆਂ ਲਈ ਇਕ ਸਿਸਟਮ ਆਫ਼ ਰਿਕਾਰਡ, ਨਾ ਕਿ ਸਕ੍ਰੀਨਸ਼ਾਟ ਅਤੇ ਚੈਟ ਇਤਿਹਾਸ ਦਾ ਇਕ ਢੇਰ।

ਇਹ ਗਾਈਡ ਪੂਰੇ ਆਈਡੈਂਟਿਟੀ ਪਲੈਟਫਾਰਮ ਨੂੰ ਸ਼ੁਰੂ ਤੋਂ ਬਣਾਉਣ ਬਾਰੇ ਨਹੀਂ ਹੈ। ਇਹ ਪ੍ਰਯੋਗਤਮਿਕ ਮੁੱਖ ਤੇ ਧਿਆਨ ਕੇਂਦਰਤ ਕਰਦਾ ਹੈ: ਇੱਕ ਐਕਸੈਸ ਰਿਕਵੇਸਟ ਵਰਕਫਲੋ ਡਿਜ਼ਾਇਨ ਕਰਨਾ, ਰਿਸੋਰਸ ਅਤੇ ਐਂਟਾਈਟਲਮੈਂਟ ਦੇ ਡਾਟਾ ਮਾਡਲ ਨੂੰ ਸਮਝਾਉਣਾ, ਅਤੇ ਮਨਜ਼ੂਰੀਆਂ, ਟਰੇਸਬਿਲਟੀ, ਅਤੇ ਸਮਝਦਾਰ ਕੰਟਰੋਲ ਵਰਗੀਆਂ ਸੁਰੱਖਿਆ ਦੀਆਂ ਮੁੱਢਲੀ ਗੱਲਾਂ। ਅਖੀਰ ਵਿੱਚ, ਤੁਹਾਨੂੰ ਇਹ ਸਪਸ਼ਟ ਹੋਣਾ ਚਾਹੀਦਾ ਹੈ ਕਿ ਐਪ ਨੂੰ ਕੀ ਕਰਨ ਦੀ ਲੋੜ ਹੈ ਤਾਂ ਜੋ ਤੁਸੀਂ ਫਰੇਮਵਰਕ ਚੁਣੋ ਜਾਂ ਕੋਡ ਲਿਖਣਾ ਸ਼ੁਰੂ ਕਰੋ।

ਇੱਕ ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਦੀ ਕਾਮਯਾਬੀ ਜਾਂ ਨਾਕਾਮੀ ਸਪਸ਼ਟਤਾ 'ਤੇ ਨਿਰਭਰ ਕਰਦੀ ਹੈ: ਕੌਣ ਸ਼ਾਮਿਲ ਹੈ, ਉਹ ਕੀ ਕਰ ਸਕਦਾ/ਸਕਦੀ ਹੈ, ਅਤੇ ਉਹਨਾਂ ਨੂੰ ਖਾਸ ਤੌਰ 'ਤੇ ਕੀ ਰੋਕਿਆ ਗਿਆ ਹੈ। ਇੱਕ ਛੋਟੇ ਸੈੱਟ ਰੋਲਾਂ ਦੀ ਪਰਿਭਾਸ਼ਾ ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ, ਫਿਰ ਹਰ ਸਕ੍ਰੀਨ ਅਤੇ ਐਕਸ਼ਨ ਨੂੰ ਉਹਨਾਂ ਰੋਲਾਂ ਨਾਲ ਨਕਸ਼ਾ ਕਰੋ।

Requester (ਕਰਮਚਾਰੀ/ਠੇਕੇਦਾਰ): ਬੇਨਤੀ ਪੇਸ਼ ਕਰਦਾ, ਕਾਰੋਬਾਰੀ ਤਰਕ ਦਿੱਤਾ, ਅਤੇ ਸਥਿਤੀ ਟ੍ਰੈਕ ਕਰਦਾ ਹੈ। ਉਹ ਆਪਣੀਆਂ ਹੀ ਬੇਨਤੀਆਂ ਵੇਖ ਸਕਦੇ, ਟਿੱਪਣੀਆਂ ਜੋੜ ਸਕਦੇ, ਅਤੇ ਲਗ ਰਹੀ ਬੇਨਤੀ ਰੱਦ ਕਰ ਸਕਦੇ—ਪਰ ਉਹ ਰਿਵਿਊਅਰਾਂ ਲਈ ਰੱਖੀਆਂ ਅੰਦਰੂਨੀ ਟਿੱਪਣੀਆਂ ਨਾ ਦੇਖ ਸਕਣ।

Manager: ਇਹ ਪੁਸ਼ਟੀ ਕਰਦਾ ਹੈ ਕਿ ਬੇਨਤੀ ਨੌਕਰੀ ਨਾਲ ਮਿਲਦੀ ਹੈ ਅਤੇ ਸਮਾਂ ਠੀਕ ਹੈ। ਮੈਨੇਜਰ ਆਮ ਤੌਰ 'ਤੇ ਮਨਜ਼ੂਰ/ਨਕਾਰ ਸਕਦੇ ਹਨ, ਟਿੱਪਣੀਆਂ ਕਰ ਸਕਦੇ ਹਨ, ਬਦਲਾਅ ਦੀ ਮੰਗ ਕਰ ਸਕਦੇ ਹਨ, ਅਤੇ ਆਪਣੇ ਡਾਇਰੈਕਟ ਰਿਪੋਰਟਾਂ ਦੀਆਂ ਬੇਨਤੀਆਂ ਵੇਖ ਸਕਦੇ ਹਨ।

Resource owner (ਸਿਸਟਮ/ਐਪ/ਡੇਟਾ ਮਾਲਕ): ਇਹ ਯਕੀਨੀ ਬਣਾਉਂਦਾ ਹੈ ਕਿ ਮੰਗਿਆ ਗਿਆ ਐਂਟਾਈਟਲਮੈਂਟ ਸਾਂਝੇ ਰਿਸੋਰਸ ਲਈ ਉਚਿਤ ਹੈ ਅਤੇ ਉਹ ਖਤਰੇ, ਲਾਇਸੈਂਸਿੰਗ, ਅਤੇ ਚਾਲੂ ਕਾਰਜਕਾਰੀ ਸੀਮਾਵਾਂ ਦੇ ਆਧਾਰ 'ਤੇ ਮਨਜ਼ੂਰ/ਨਕਾਰ ਕਰ ਸਕਦਾ ਹੈ।

IT admin / fulfillment ਟੀਮ: ਮਨਜ਼ੂਰ ਕੀਤੀ ਪਹੁੰਚ ਲਾਗੂ ਕਰਦੀ (ਜਾਂ ਆਟੋਮੇਸ਼ਨ ਟ੍ਰਿਗਰ ਕਰਦੀ)। ਉਹ ਮਨਜ਼ੂਰ ਬੇਨਤੀਆਂ ਵੇਖ ਸਕਦੇ ਹਨ, ਫੁੱਲਫਿਲਮੈਂਟ ਕਦਮ ਕਰ ਸਕਦੇ ਹਨ, ਸਬੂਤ ਜੁੜ ਸਕਦੇ ਹਨ (ਸਕ੍ਰੀਨਸ਼ਾਟ/ਲਾਗ ਨਿਕਾਸ), ਅਤੇ ਫੁੱਲਫਿਲਮੈਂਟ ਨੂੰ ਮੁਕੰਮਲ ਦਰਜ ਕਰ ਸਕਦੇ ਹਨ—ਬਿਨਾਂ ਮਨਜ਼ੂਰੀਆਂ ਨੂੰ ਬਦਲੇ।

Security/Compliance ਰਿਵਿਊਅਰ (ਚੋਣ-ਸੰਬੰਧੀ ਕਦਮ): ਉੱਚ-ਖਤਰੇ ਪਹੁੰਚ (ਜਿਵੇਂ ਐਡਮਿਨ ਰੋਲ, ਸੰਵੇਦਨਸ਼ੀਲ ਡੇਟਾਸੈੱਟ) ਦੀ ਸਮੀਖਿਆ ਕਰਦਾ। ਉਹ ਮਨਜ਼ੂਰ/ਨਕਾਰ, ਲਾਜ਼ਮੀ ਕੰਟਰੋਲ (MFA, ਟਿਕਟ ਰੈਫਰਨਸ) ਜੋੜ ਸਕਦਾ, ਜਾਂ ਸਮੇਂ-ਬੱਧ ਪਹੁੰਚ ਦੀ ਲੋੜ ਰੱਖ ਸਕਦਾ ਹੈ।

Auditor: ਖੋਜ, ਫਿਲਟਰ ਅਤੇ ਸਬੂਤ ਨਿਰਯਾਤ ਲਈ ਰੀਡ-ਓਨਲੀ ਐਕਸੈਸ। ਲਾਈਵ ਬੇਨਤੀਆਂ 'ਤੇ ਇਨ-ਲਾਈਨ ਟਿੱਪਣੀ ਕਰਨ ਦੀ ਸਮਰੱਥਾ ਨਹੀਂ।

ਕਾਰਰਵਾਈ ਪੱਧਰ 'ਤੇ ਅਧਿਕਾਰਾਂ ਦੀ ਪਰਿਭਾਸ਼ਾ ਕਰੋ: ਵਿਊ, ਮਨਜ਼ੂਰ/ਨਕਾਰ, ਡੈਲੀਗੇਟ, ਟਿੱਪਣੀ, ਅਤੇ ਨਿਰਯਾਤ। ਇਸਨੂੰ ਸਖਤ ਰੱਖੋ: ਰਿਵਿਊਅਰਾਂ ਨੂੰ ਸਿਰਫ਼ ਉਸ ਬੇਨਤੀ ਨੂੰ ਹੀ ਵੇਖਣ ਦੀ ਆਗਿਆ ਹੋਣੀ ਚਾਹੀਦੀ ਹੈ ਜਿਸ ਵਿੱਚ ਉਹ ਨਿਯੁਕਤ ਹਨ, ਨਾਲ ਹੀ ਕੋਈ ਨੀਤੀ-ਚਲਿਤ ਵਿਜ਼ੀਬਿਲਟੀ (ਉਦਾਹਰਣ: ਮੈਨੇਜਰ ਆਪਣੇ ਟੀਮ ਨੂੰ ਵੇਖ ਸਕਦਾ ਹੈ) ਹੋ ਸਕਦੀ ਹੈ।

ਆਤਮ-ਮਨਜ਼ੂਰੀ ਅਤੇ ਗੋਲ-ਚੇਨ ਰੋਕੋ। ਆਮ ਨਿਯਮ:

ਅਦਾਉਗੀਆਂ ਲਈ ਦਿਨ ਇੱਕੋਂ ਹੀ ਆਉਟ-ਆਫ-ਆਫਿਸ ਦੀ ਯੋਜਨਾ ਬਣਾਓ। ਸਮੇਂ-ਬੱਧ ਡੈਲੀਗੇਸ਼ਨ (ਸ਼ੁਰੂ/ਅੰਤ ਤਾਰੀਖਾਂ) ਦਾ ਸਮਰਥਨ ਕਰੋ, ਜਿਸ ਨਾਲ ਕਿਸਨੇ ਕਿਸ ਨੂੰ ਡੈਲੀਗੇਟ ਕੀਤਾ ਉਸਦਾ ਆਡਿਟ ਰਿਕਾਰਡ ਹੋਵੇ। ਡੈਲੀਗੇਸ਼ਨ ਨੂੰ ਮਨਜ਼ੂਰੀ UI 'ਚ ਸਾਫ਼ ਦਿਖਾਓ ਅਤੇ ਐਡਮਿਨ ਦੁਆਰਾ ਐਮਰਜੰਸੀ ਰੀਅਸਾਈਨਮੈਂਟ ਦੇਣ ਦੀ ਆਗਿਆ ਦਿਓ—ਲਈ ਜ਼ਰੂਰਤ ਹੋਵੇ ਤਾਂ ਕਾਰਨ ਲਾਜ਼ਮੀ ਰੱਖੋ।

ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਸਭ ਤੋਂ ਵਧੀਆ ਉਸ ਵੇਲੇ ਕੰਮ ਕਰਦਾ ਹੈ ਜਦੋਂ ਇਹ ਬੇਨਤੀਆਂ ਨੂੰ ਢਾਂਚਾਬੱਧ ਵਸਤੂਆਂ ਵਜੋਂ ਵੇਖਦਾ ਹੈ, ਨਾ ਕਿ ਖੁੱਲ੍ਹੇ ਸੁਨੇਹਿਆਂ ਵਾਂਗ। ਮਿਆਰਿਤ ਇਨਪੁੱਟ ਰੂਟਿੰਗ ਨਿਸ਼ਚਿਤ ਬਣਾਉਂਦੇ ਹਨ, ਬਦਲੇ-ਬਾਤ ਘਟਾਉਂਦੇ ਹਨ, ਅਤੇ ਆਡਿਟ ਟਰੇਲ ਨੂੰ ਸੁਧਾਰਦੇ ਹਨ।

ਜ਼ਿਆਦਾਤਰ ਟੀਮਾਂ ਚਾਰ ਰਿਕਵੇਸਟ ਟਾਈਪ ਨਾਲ ਜ਼ਰੂਰੀ ਲੋੜਾਂ ਦਾ ਕਵਰੇਜ ਕਰ ਸਕਦੀਆਂ ਹਨ:

ਹਰ ਟਾਈਪ ਨੂੰ ਤੁਹਾਡੇ RBAC ਮਾਡਲ (ਰੋਲ, ਗਰੁੱਪ, ਪਰਮੀਸ਼ਨ ਸੈੱਟ) ਨਾਲ ਸਾਫ਼ ਨਕਸ਼ਾ ਕੀਤਾ ਜਾਣਾ ਚਾਹੀਦਾ ਹੈ ਤਾਂ ਕਿ ਫੁੱਲਫਿਲਮੈਂਟ ਸਪੱਸ਼ਟ ਹੋਵੇ।

ਘੱਟੋ-ਘੱਟ, ਇਹ capture ਕਰੋ:

ਉੱਚ-ਖਤਰੇ ਵਾਲੇ ਰਿਸੋਰਸਾਂ ਲਈ, ਸਥਿਰ ਪਹੁੰਚ ਗਵਰਨੈਂਸ ਲਈ ਵਾਧੂ ਫੀਲਡ ਲਾਜ਼ਮੀ ਕਰੋ:

ਇੱਕ ਸਪਸ਼ਟ ਲਾਈਫਸਾਈਕਲ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ ਤਾਂ ਜੋ ਰਿਵਿਊਅਰ, ਫੁੱਲਫਿਲਰ, ਅਤੇ ਰਿਕਵੇਸਟਰ ਹਮੇਸ਼ਾ ਜਾਣਣ ਕਿ ਅਗਲਾ ਕਦਮ ਕੀ ਹੈ:

Draft → Submitted → In Review → Approved/Denied → Fulfillment In Progress → Fulfilled → Expired/Revoked

“Fulfilled” ਨੂੰ ਅਲੱਗ ਰੱਖਣਾ ਮਹੱਤਵਪੂਰਨ ਹੈ: ਇੱਕ ਮਨਜ਼ੂਰੀ ਤਦ ਤੱਕ ਮੁਕੰਮਲ ਨਹੀਂ ਹੁੰਦੀ ਜਦ ਤੱਕ ਪਹੁੰਚ ਵਾਕਈ ਤੌਰ 'ਤੇ ਪ੍ਰੋਵਾਈਡ ਨਾ ਕੀਤੀ ਜਾਵੇ (ਮੈਨੁਅਲ ਜਾਂ SSO/provisioning ਇਨਟੀਗ੍ਰੇਸ਼ਨ ਰਾਹੀਂ)। “Expired” (ਜਾਂ “Revoked”) ਸਮੇਂ-ਬੱਧ ਗ੍ਰਾਂਟਸ ਲਈ least privilege ਲਾਗੂ ਕਰਨ ਵਿੱਚ ਮਦਦ ਕਰਦਾ ਹੈ।

ਇੱਕ ਚੰਗਾ ਵਰਕਫਲੋ ਇਕੇ ਸਮੇਂ ਦੋ ਕੰਮ ਕਰਦਾ ਹੈ: ਰੁਟੀਨ ਬੇਨਤੀਆਂ ਨੂੰ ਤੇਜ਼ੀ ਨਾਲ ਚਲਾਉਣਾ, ਅਤੇ ਖਤਰੇ ਜਾਂ ਅਸਪਸ਼ਟਤਾ ਹੋਣ 'ਤੇ ਪ੍ਰਕਿਰਿਆ ਨੂੰ ਧੀਮਾ ਕਰਨਾ। ਮੁੱਖ ਗੱਲ ਇਹ ਹੈ ਕਿ “ਕੌਣ ਕਿੱਦਾਂ ਮਨਜ਼ੂਰ ਕਰਦਾ ਹੈ” ਸਪਸ਼ਟ, ਪੂਰਵ-ਅਨੁਮਾਨਯੋਗ, ਅਤੇ ਆਡਿਟਯੋਗ ਹੋਵੇ।

ਇੱਕ ਡਿਫਾਲਟ ਅਪ੍ਰੂਵਲ ਚੇਨ ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ ਜੋ ਆਮ ਤੌਰ 'ਤੇ ਫੈਸਲੇ ਕਿਵੇਂ ਲਏ ਜਾਂਦੇ ਹਨ ਨੂੰ ਮਿਲਦੀ ਹੈ। ਇੱਕ ਆਮ ਨਮੂਨਾ:

ਰਾਹ ਨੂੰ ਰਿਕਵੇਸਟ ਦ੍ਰਿਸ਼ ਵਿੱਚ ਦਿੱਸੋ ਤਾਂ ਕਿ ਰਿਵਿਊਅਰ ਜਾਣ ਸਕਣ ਅਗਲਾ ਕੀ ਹੋਵੇਗਾ ਅਤੇ ਰਿਕਵੇਸਟਰ ਨੂੰ ਉਮੀਦ ਕੀ ਹੋਵੇਗੀ।

ਅਪ੍ਰੂਵਲ ਰੂਟ ਸਖ਼ਤ ਕੋਡ ਕਰਨਾ ਲਗਾਤਾਰ ਐਕਸੈਪਸ਼ਨਾਂ ਅਤੇ ਐਡਮਿਨ ਕੰਮ ਲਈ ਲੀਡ ਕਰਦਾ ਹੈ। ਇਸ ਦੀ ਥਾਂ, ਰੂਟਿੰਗ ਨਿਯਮ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ ਜਿਸ ਤੇ ਆਧਾਰਿਤ:

ਨਿਯਮ ਅਗਿਆਨ ਰਿਵਿਊਅਰਾਂ ਲਈ ਸਮਝਣ ਯੋਗ ਹੋਣੇ ਚਾਹੀਦੇ ਹਨ। “when/then” ਸ਼ੈਲੀ ਦਾ ਏਡੀਟਰ (ਜਾਂ ਇੱਕ ਸਧਾਰਨ ਟੇਬਲ) ਵਰਤੋ ਅਤੇ ਜਦੋਂ ਕੋਈ ਨਿਯਮ ਮਿਲਦਾ ਨਹੀਂ ਤਾਂ ਇੱਕ ਸੁਰੱਖਿਅਤ fallback ਰਾਹ ਸ਼ਾਮਿਲ ਕਰੋ।

ਮਨਜ਼ੂਰੀਆਂ ਆਦਮੀ ਵਰਤੋਂਕਾਰ ਭਰਤੀ ਹੋਣ ਤੋਂ ਰੁਕ ਜਾਂਦੀਆਂ ਹਨ—ਇਸ ਲਈ ਮਨੁੱਖੀ ਵਰਤੋਂ ਦੇ ਲਈ ਡਿਜ਼ਾਇਨ ਕਰੋ। ਹਰ ਕਦਮ ਲਈ SLA ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ (ਉਦਾਹਰਣ: manager: 2 ਕਾਰੋਬਾਰੀ ਦਿਨ; owner: 3 ਦਿਨ) ਅਤੇ ਇਹ ਲਾਗੂ ਕਰੋ:

ਤੁਹਾਨੂੰ ਐਕਸੈਪਸ਼ਨਾਂ ਦੀ ਲੋੜ ਹੋਵੇਗੀ, ਪਰ ਉਹ ਸੰਰਚਿਤ ਹੋਣੀਆਂ ਚਾਹੀਦੀਆਂ ਹਨ:

ਐਕਸੈਪਸ਼ਨ ਨੂੰ ਪਹਿਲ-ਸ਼੍ਰੇਣੀ ਵਰਕਫਲੋ ਸਥਿਤੀਆਂ ਵਾਂਗ ਸਮਝੋ, ਨਾ ਕਿ ਚੈਟ ਵਿੱਚ ਸਾਈਡ ਗੱਲਾਂ ਵਾਂਗ। ਇਸੀ ਤਰ੍ਹਾਂ ਤੁਸੀਂ ਗਤੀ ਨੂੰ ਬਿਨਾਂ ਜ਼ਿੰਮੇਵਾਰੀ ਗੁਆਏ ਬਣਾਏ ਰੱਖ ਸਕਦੇ ਹੋ।

ਇੱਕ ਕੇਂਦਰੀਕ੍ਰਤ ਰਿਵਿਊ ਐਪ ਦੀ ਸਫਲਤਾ ਇਸ 'ਤੇ ਨਿਰਭਰ ਕਰਦੀ ਹੈ ਕਿ ਰਿਵਿਊਅਰ ਕਿੰਨੀ ਤੇਜ਼ੀ ਨਾਲ ਭਰੋਸੇਯੋਗ ਫੈਸਲਾ ਲੈ ਸਕਦਾ ਹੈ। UI ਨੂੰ ਸੰਦੇਸ਼-ਖੋਜ ਘੱਟ ਕਰਨਾ, ਬਦਲੇ-ਬਾਤ ਘਟਾਉਣਾ, ਅਤੇ “ਸੁਰੱਖਿਅਤ ਚੋਣ” ਸਪਸ਼ਟ ਬਣਾਉਣੀ ਚਾਹੀਦੀ ਹੈ।

Request form ਇੱਕ ਮਾਰਗ-ਨਿਰਦੇਸ਼ਿਤ ਚੈੱਕਆਊਟ ਵਾਂਗ ਮਹਿਸੂਸ ਹੋਣਾ ਚਾਹੀਦਾ ਹੈ: ਰਿਸੋਰਸ ਚੁਣੋ, ਐਕਸੈਸ ਲੈਵਲ ਚੁਣੋ, ਇਕ ਸਪਸ਼ਟ ਕਾਰੋਬਾਰੀ ਤਰਕ ਦਿਓ, ਮਿਆਦ ਚੁਣੋ (ਜੇ ਜ਼ਰੂਰੀ ਹੋਵੇ), ਅਤੇ ਸਹਾਇਕ ਲਿੰਕ ਜਾਂ ਫਾਇਲ ਜੁੜੋ। progressive disclosure ਵਰਤੋ—ਅਗੇ ਦਰਾਜ਼ੀ ਖੇਤਰ ਸਿਰਫ਼ ਜ਼ਰੂਰਤ ਹੋਣ 'ਤੇ ਦਿਖਾਓ (ਉਦਾਹਰਣ: ਐਮਰਜੰਸੀ ਅਕਸੇਸ ਜਾਂ ਅਸਥਾਈ ਪਹੁੰਚ)।

Reviewer inbox ਰੋਜ਼ਾਨਾ ਕੰਮ ਦਾ ਸਥਾਨ ਹੈ। ਇਸਨੂੰ ਸਕੈਨ-ਯੋਗ ਰੱਖੋ: requester, resource, entitlement, due date/SLA, ਅਤੇ ਇੱਕ ਸਧਾਰਨ ਖਤਰਾ ਬੈਜ। ਉਪਯੋਗੀ ਫਿਲਟਰ: “High risk,” “Due soon,” “My team,” ਅਤੇ “Waiting for info.”

Request detail ਓਥੇ ਹੈ ਜਿੱਥੇ ਫੈਸਲੇ ਹੁੰਦੇ ਹਨ। ਫੈਸਲਾ ਕੰਟਰੋਲ(s) ਨੂੰ ਉੱਪਰ ਰੱਖੋ, ਅਤੇ ਸਬੂਤ ਥੱਲੇ ਤੁਰੰਤ ਦਿਖਾਓ।

Admin settings ਐਡਮਿਨਾਂ ਨੂੰ ਫਾਰਮ, ਰੂਟਿੰਗ ਨਿਯਮ, ਟੈਮਪਲੇਟ, ਅਤੇ UI ਲੇਬਲ ਬਿਨਾਂ ਰੀਡਿਪਲਾਇ ਕਰਨ ਦੇ ਪ੍ਰਬੰਧ ਕਰਨ ਦੇਣ।

ਰਿਵਿਊਅਰਾਂ ਨੂੰ ਵੇਖਾਉ:

ਇਸਨੂੰ ਇੱਕ ਲਗਾਤਾਰ “Context” ਪੈਨਲ ਵਿੱਚ ਪੇਸ਼ ਕਰੋ ਤਾਂ ਜੋ ਰਿਵਿਊਅਰ ਜਾਣਣ ਕਿ ਕਿੱਥੇ ਵੇਖਣਾ ਹੈ।

ਅਸਲ-ਦੁਨੀਆ ਦੇ ਆਉਟਕਮਾਂ ਲਈ ਸਹਾਇਤਾ ਕਰੋ:

ਸਪਸ਼ਟ ਲੇਬਲ (ਅੰਦਰੂਨੀ ਸ਼ਬਦਾਵਲੀ ਤੋਂ ਬਚੋ), ਵੱਡੇ ਕਲਿਕ ਟਾਰਗੇਟ, ਅਤੇ ਇਨਬਾਕਸ ਟਰਾਇਜ ਅਤੇ ਫੈਸਲਾ ਬਟਨਾਂ ਲਈ ਕੀਬੋਰਡ ਨੈਵੀਗੇਸ਼ਨ ਦਿਓ। ਫੋਕਸ ਸਟੇਟਸ, ਉੱਚ-ਕਾਂਟ੍ਰਾਸਟ ਸਥਿਤੀ ਬੈਜ, ਅਤੇ ਤੇਜ਼ ਮਨਜ਼ੂਰੀ ਲਈ ਮੋਬਾਈਲ-ਸੁਰੱਖਿਅਤ ਲੇਆਉਟ ਪ੍ਰਦਾਨ ਕਰੋ। ਪੁਸ਼ਟੀ σαਪਸ਼ਟ ਰੱਖੋ (“ਤੁਸੀਂ X ਨੂੰ Admin ਪਹੁੰਚ ਮਨਜ਼ੂਰ ਕਰ ਰਹੇ ਹੋ”) ਅਤੇ ਦੋਹਰਾ ਸਮਰਪਣ ਰੋਕੋ—ਲੋਡ ਹੋ ਰਹੀ ਦਿੱਸ਼ਾ ਦਿਖਾਓ।

ਸਾਫ ਡਾਟਾ ਮਾਡਲ ਉਹੀ ਹੈ ਜੋ ਇੱਕ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਨੂੰ ਸਕੇਲ ਹੋਣ 'ਤੇ ਸਮਝਣਯੋਗ ਰੱਖਦਾ ਹੈ। ਜੇ ਰਿਵਿਊਅਰ ਨਹੀ ਸਮਝ ਸਕਦੇ ਕੀ ਮੰਗਿਆ ਗਿਆ ਹੈ, ਕਿਉਂ, ਅਤੇ ਅਗਲਾ ਕਿਵੇਂ, ਤਾਂ UI ਅਤੇ ਆਡਿਟ ਟਰੇਲ ਦੋਹਾਂ ਦੋਨੋਂ ਪ੍ਰਭਾਵਿਤ ਹੋਣਗੇ।

ਚੀਜ਼ ਦੀ ਰੱਖਿਆ ਕਰਨ ਵਾਲੇ ਤੱਤ ਨੂੰ ਉਸਨੂੰ ਦਿੱਤੀ ਜਾ ਸਕਦੀ ਪਹੁੰਚ ਤੋਂ ਅਲੱਗ ਰੱਖੋ:

ਇਸ ਨਾਲ ਤੁਸੀਂ ਆਮ ਪੈਟਰਨ ਮਾਡਲ ਕਰ ਸਕਦੇ ਹੋ ਜਿਵੇਂ “ਇੱਕ ਐਪ, ਕਈ ਰੋਲ” ਜਾਂ “ਇੱਕ ਡੇਟਾਬੇਸ, ਕਈ ਸਕੀਮਾ” ਬਿਨਾਂ ਹਰ ਚੀਜ਼ ਨੂੰ ਇਕੱਲੇ ਰੋਲ ਵਿੱਚ ਫ਼ੋਰਸ ਕੀਤੇ।

ਘੱਟੋ-ਘੱਟ, ਤੁਹਾਨੂੰ ਇਹ ਕੋਰ ਸੰਬੰਧ ਚਾਹੀਦੇ ਹਨ:

Approvals ਨੂੰ ਇੱਕ ਫਰਸਟ-ਕਲਾਸ ਰਿਕਾਰਡ ਵਜੋਂ ਰੱਖੋ, ਨਾ ਕਿ request ਦੇ ਫੀਲਡ ਵਜੋਂ। ਇਸ ਨਾਲ ਰੂਟਿੰਗ, ਰੀ-ਅਪ੍ਰੂਵਲ, ਅਤੇ ਸਬੂਤ ਇਕੱਠੇ ਕਰਨ ਆਸਾਨ ਹੋ ਜਾਂਦਾ ਹੈ।

ਪਹੁੰਚ ਦੀ timing ਨੂੰ request-item ਪੱਧਰ ਤੇ ਸਟੋਰ ਕਰੋ:

ਇਹ ਢਾਂਚਾ least privilege ਦਾ ਸਮਰਥਨ ਕਰਦਾ ਹੈ ਅਤੇ ਰੋਕਦਾ ਹੈ ਕਿ “ਅਸਥਾਈ” ਪਹੁੰਚ ਗਲਤੀ ਨਾਲ ਸਥਾਈ ਨਾ ਬਣ ਜਾਵੇ।

ਰਿਕਾਰਡ ਕਿਸਮ-ਅਨੁਸਾਰ ਰਿਟੇਨਸ਼ਨ ਯੋਜਨਾ ਬਣਾਓ: ਰਿਕਵੇਸਟ ਅਤੇ approvals ਨੂੰ ਆਮ ਤੌਰ 'ਤੇ ਲੰਮੀ ਮਿਆਦ ਲਈ ਰੱਖਣਾ ਪੈਂਦਾ ਹੈ; ਅਸਥਾਈ ਸੂਚਨਾਵਾਂ ਨੂੰ ਆਮ ਤੌਰ 'ਤੇ ਨਹੀਂ। ਆਡੀਟਰਾਂ ਲਈ ਨਿਰਯਾਤ-ਯੋਗ ਆਈਡੀਫਾਇਰ (request number, resource key, entitlement key) ਸ਼ਾਮਿਲ ਕਰੋ ਤਾਂ ਕਿ ਉਹ ਫਿਲਟਰ ਅਤੇ reconciliation ਬਿਨਾਂ ਕਂਪਲੈਕਸ ਕੁਐਰੀਆਂ ਦੇ ਕਰ ਸਕਣ।

ਜੇ ਐਪ ਨੂੰ ਪਤਾ ਨਹੀਂ ਕਿ ਲੋਕ ਕੌਣ ਹਨ, ਉਹਨਾਂ ਦੀ ਓਗੰਨਾਈਜ਼ੇਸ਼ਨ ਕਿੱਥੇ ਹੈ, ਅਤੇ ਉਹਨਾਂ ਕੋਲ ਕੀ ਹੈ, ਤਾਂ ਰਿਕਵੇਸਟ ਭਰੋਸੇਯੋਗੀ ਤਰੀਕੇ ਨਾਲ ਸਮੀਖਿਆ ਨਹੀਂ ਕੀਤੀ ਜਾ ਸਕਦੀ। ਆਈਡੈਂਟੀਟੀ ਅਤੇ ਡਾਇਰੈਕਟਰੀ ਇਨਟੀਗ੍ਰੇਸ਼ਨ ਉਹ ਸੰਦਰਭ ਹਨ—ਅਤੇ ਇਹ ਮਨਜ਼ੂਰੀਆਂ ਨੂੰ stale spreadsheets 'ਤੇ ਆਧਾਰਿਤ ਹੋਣ ਤੋਂ ਰੋਕਦੇ ਹਨ।

ਹਰ ਤੱਥ ਲਈ ਇਹ ਫੈਸਲਾ ਕਰੋ ਕਿ ਕਿਹੜੀ ਸਿਸਟਮ ਮਾਲਕ ਹੈ:

ਬਹੁਤੀਆਂ ਟੀਮਾਂ ਹਾਈਬ੍ਰਿਡ ਮਾਡਲ ਵਰਤਦੀਆਂ ਹਨ: HR ਲਈ ਰੋਜ਼ਗਾਰ ਦਰਜਾ ਅਤੇ ਡਾਇਰੈਕਟਰੀ ਲਈ ਮੈਨੇਜਰ ਰਿਸ਼ਤੇ ਅਤੇ ਗਰੁੱਪ ਮੈਂਬਰਸ਼ਿਪ।

ਘੱਟੋ-ਘੱਟ, sync ਕਰੋ:

ਜਿੱਥੇ ਸੰਭਵ ਹੋਵੇ, syncs incremental (delta) ਖਿੱਚਾਂ ਵਜੋਂ ਰਖੋ ਅਤੇ "last verified" ਟਾਈਮਸਟੈਂਪ ਸਟੋਰ ਕਰੋ ਤਾਂ ਕਿ ਰਿਵਿਊਅਰ ਵੇਖ ਸਕਣ ਕਿ ਡਾਟਾ ਕਿੰਨੀ ਤਾਜ਼ਾ ਹੈ।

ਤੁਹਾਡਾ ਵਰਕਫਲੋ ਅਪਣੇ ਆਪ ਬਦਲਾਵਾਂ 'ਤੇ ਪ੍ਰਤੀਕਿਰਿਆ ਕਰਨ ਲਈ ਯੋਜਨਾ ਬਣਾਈ ਹੋਣੀ ਚਾਹੀਦੀ ਹੈ: ਨਵੀਆਂ ਨਿਯੁਕਤੀਆਂ ਲਈ ਬੇਸਲਾਈਨ ਪਹੁੰਚ, ਟ੍ਰਾਂਸਫਰਾਂ ਲਈ ਮੌਜੂਦਾ ਐਂਟਾਈਟਲਮੈਂਟ ਦੀ ਰੀ-ਸਮੀਖਿਆ, terminated/contractor expiry ਲਈ ਤੁਰੰਤ ਰਿਵੋਕੇਸ਼ਨ ਟਾਸਕ ਅਤੇ ਨਵੀਆਂ ਬੇਨਤੀਆਂ 'ਤੇ ਰੋਕ।

ਡੌਕਯੂਮੈਂਟ ਕਰੋ ਕਿ ਜਦੋਂ ਡਾਟਾ ਗੜਬੜ ਹੋਵੇ ਤਾਂ ਕੀ ਹੁੰਦਾ: stale manager info (route to department approver), missing users (manual identity linking ਦੀ ਆਗਿਆ), duplicate identities (merge rules ਅਤੇ ਸੇਫ਼ ਬਲਾਕਿੰਗ), ਅਤੇ ਡਾਇਰੈਕਟਰੀ ਆਊਟੇਜ (ਗ੍ਰੇਸਫੁਲ ਡਿਗਰੇਡੇਸ਼ਨ ਅਤੇ ਰੀਟ੍ਰਾਈ ਕਿਊਜ਼)। ਸਪਸ਼ਟ ਫੇਲਿਅਰ ਰਾਹ approvals ਨੂੰ ਭਰੋਸੇਯੋਗ ਅਤੇ ਆਡੀਟਯੋਗ ਰੱਖਦੇ ਹਨ।

ਮਨਜ਼ੂਰੀਆਂ ਅੱਧਾ ਕੰਮ ਹਨ। ਤੁਹਾਡੇ ਐਪ ਨੂੰ "Approved" ਤੋਂ "Access ਵਾਸਤਵਿਕ ਤੌਰ 'ਤੇ ਦਿੱਤੀ ਗਈ" ਤੱਕ ਦਾ ਸਾਫ਼ ਰਸਤਾ ਚਾਹੀਦਾ ਹੈ, ਅਤੇ ਬਾਅਦ ਵਿੱਚ ਪਹੁੰਚ ਹਟਾਣ ਦਾ ਭਰੋਸੇਯੋਗ ਤਰੀਕਾ ਵੀ।

ਜਿਆਦਾਤਰ ਟੀਮਾਂ ਇਹਨਾਂ ਵਿੱਚੋਂ ਇਕ (ਜਾਂ ਮਿਸ਼ਰ) ਮਾਡਲ ਵਰਤਦੀਆਂ ਹਨ:

ਸਭ ਤੋਂ ਵਧੀਆ ਚੋਣ ਤੁਹਾਡੇ ਸਿਸਟਮਾਂ ਅਤੇ ਜੋਖਮ ਬਰਦਾਸ਼ਤ ਕਰਨ ਦੀ ਸਮਰੱਥਾ 'ਤੇ ਨਿਰਭਰ ਕਰਦੀ ਹੈ। ਉੱਚ-ਪ੍ਰਭਾਵ ਵਾਲੀ ਪਹੁੰਚ ਲਈ ticket-based fulfillment ਦੂਜੇ ਨਜ਼ਰ-ਏ-ਟੈਸਟ ਦੇ ਨਾਲ ਇੱਕ ਫੀਚਰ ਹੋ ਸਕਦਾ ਹੈ, ਨੁਕਸ ।

ਆਪਣਾ ਵਰਕਫਲੋ ਇਸ ਤਰ੍ਹਾਂ ਡਿਜ਼ਾਇਨ ਕਰੋ ਕਿ Approved ≠ Granted। ਫੁੱਲਫਿਲਮੈਂਟ ਨੂੰ ਆਪਣਾ ਸਟੇਟ ਮਸ਼ੀਨ ਟਰੈਕ ਕਰੋ, ਉਦਾਹਰਣ ਲਈ:

ਇਹ ਵਿਭਾਜਨ ਗਲਤ ਭਰੋਸੇ ਤੋਂ ਬਚਾਉਂਦਾ ਹੈ ਅਤੇ ਹਿੱਸੇਦਾਰਾਂ ਨੂੰ ਸੱਚੀ ਸਥਿਤੀ ਦਿਖਾਉਂਦਾ ਹੈ ਕਿ ਕੀ ਲਗਤਾਰ ਬਾਕੀ ਹੈ।

ਫੁੱਲਫਿਲਮੈਂਟ ਤੋਂ ਬਾਅਦ ਇੱਕ ਤਸਦੀਕ ਕਦਮ ਜੋੜੋ: ਨਿਸ਼ਚਿਤ ਕਰੋ ਕਿ ਟਾਰਗਿਟ ਸਿਸਟਮ ਵਿੱਚ ਪਹੁੰਚ ਲਾਗੂ ਹੋ ਗਈ। ਹੱਲਕਾ ਸਬੂਤ ਸਟੋਰ ਕਰੋ ਜਿਵੇਂ ਰੈਫਰੰਸ ID (ਟਿਕਟ ਨੰਬਰ), ਟਾਈਮਸਟੈਂਪ, ਅਤੇ “verified by” ਯੂਜ਼ਰ ਜਾਂ ਆਟੋਮੇਟੇਡ ਰਨ। ਇਸ ਨਾਲ ਪਹੁੰਚ ਗਵਰਨੈਂਸ ਸਬੂਤ-ਅਧਾਰਿਤ ਬਣਦੀ ਹੈ, ਨਾ ਕਿ ਸਿਰਫ਼ ਦਾਅਵਾ।

ਹਟਾਉਣਾ ਇੱਕ ਫਰਸਟ-ਕਲਾਸ ਫੀਚਰ ਵਜੋਂ ਟ੍ਰੀਟ ਕਰੋ:

ਜਦੋਂ ਰਿਵੋਕੇਸ਼ਨ ਆਸਾਨ ਅਤੇ ਦਿੱਖਵਾਂ ਹੋਵੇ ਤਾਂ least privilege slogan ਨਹੀਂ ਰਹਿੰਦਾ—ਇਹ ਦੈਨਿਕ ਪ੍ਰੈਕਟਿਸ ਬਣ ਜਾਂਦਾ ਹੈ।

ਇੱਕ ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਦੀ ਵਿਸ਼ਵਸਨੀਯਤਾ ਉਸਦੇ ਸਬੂਤਾਂ ਤੱਕ ਸੀਮਤ ਹੈ। ਮਨਜ਼ੂਰੀਆਂ ਅਤੇ ਨਕਾਰੀਆਂ ਮਹੀਨੇ ਬਾਅਦ ਵੀ ਵਿਆਖਿਆਯੋਗ ਹੋਣੀ ਚਾਹੀਦੀ ਹੈ—ਬਿਹਤਰ ਹਨੇਰਾ ਜਾਂ ਈਮੇਲ ਸਕ੍ਰੀਨਸ਼ਾਟ 'ਤੇ ਨਿਰਭਰ ਨਹੀਂ।

ਹਰ ਮਹੱਤਵਪੂਰਨ ਐਕਸ਼ਨ ਨੂੰ ਇਕ ਇਵੈਂਟ ਵਜੋਂ ਟ੍ਰੀਟ ਕਰੋ ਅਤੇ ਇਸਨੂੰ append-only ਆਡਿਟ ਲਾਗ ਵਿੱਚ ਲਿਖੋ। ਘੱਟੋ-ਘੱਟ, ਇਹ ਰਿਕਾਰਡ ਕਰੋ: ਕੌਣ ਕਾਰਵਾਈ ਕੀਤੀ, ਕਿਆ ਕੀਤਾ, ਕਦੋਂ ਕੀਤਾ, ਕਿੱਥੋਂ ਕੀਤਾ, ਅਤੇ ਕਿਉਂ।

ਇਸ ਵਿੱਚ ਆਮ ਤੌਰ 'ਤੇ ਸ਼ਾਮਿਲ ਹੁੰਦਾ ਹੈ:

ਆਡੀਟਰ ਅਕਸਰ ਪੁੱਛਦੇ ਹਨ, “ਜਦੋਂ ਰਿਵਿਊਅਰ ਨੇ ਮਨਜ਼ੂਰ ਕੀਤਾ ਤਦ ਉਸ ਕੋਲ ਕੀ ਜਾਣਕਾਰੀ ਸੀ?” ਫੈਸਲਾ-ਸੰਦਰਭ ਨੂੰ ਇਵੈਂਟ ਨਾਲ ਨਾਲ ਸਟੋਰ ਕਰੋ:

ਅਟੈਚਮੈਂਟਸ ਨੂੰ ਵਰਜ਼ਨਡ ਅਤੇ request step ਨਾਲ ਲਿੰਕਡ ਰੱਖੋ ਤਾਂ ਕਿ ਉਹ ਬਾਅਦ ਵਿੱਚ ਅलग ਨਾ ਹੋ ਜਾਣ।

ਆਡਿਟ ਲਾਗ ਨੂੰ ਸਟੋਰੇਜ ਵਿੱਚ append-only ਬਣਾਓ (ਉਦਾਹਰਣ: write-once table, immutable object storage, ਜਾਂ ਇੱਕ ਵੱਖਰਾ ਲਾਗਿੰਗ ਸਰਵਿਸ)। ਐਡਮਿਨ ਸਮਰੱਥਾ ਨੂੰ ਹੀISTORY ਐਡ ਕਰਨ ਤੱਕ ਸੀਮਤ ਰੱਖੋ, ਸੰਪਾਦਨ ਨਹੀਂ।

ਜੇ ਸੰਰਚਨਾ ਬਦਲਾਅ ਰਿਵਿਊਆਂ ਨੂੰ ਪ੍ਰਭਾਵਿਤ ਕਰਦੇ ਹਨ (ਰੂਟਿੰਗ ਨਿਯਮ, approver groups, ਐਸਕਲੇਸ਼ਨ ਟਾਈਮਰ), ਉਹਨਾਂ ਨੂੰ ਵੀ ਲਾਗ ਕਰੋ ਸਾਫ਼ before/after ਮੁੱਲਾਂ ਨਾਲ। ਉਹ ਬਦਲਾਅ ਇਤਿਹਾਸ ਅਕਸਰ ਪਹੁੰਚ ਫੈਸਲੇ ਨਾਲੋਂ ਵੀ ਜ਼ਿਆਦਾ ਮਹੱਤਵਪੂਰਨ ਹੁੰਦੇ ਹਨ।

ਆਡੀਟ-ਮਿੱਤ੍ਰ ਸਕ੍ਰੀਨ ਅਤੇ ਨਿਰਯਾਤ ਪ੍ਰਦਾਨ ਕਰੋ ਜੋ ਪ੍ਰਯੋਗੀ ਫਿਲਟਰਾਂ ਨਾਲ: ਯੂਜ਼ਰ, ਰਿਸੋਰਸ, ਐਂਟਾਈਟਲਮੈਂਟ, date range, request status, ਅਤੇ approver। ਨਿਰਯਾਤ ਸਥਿਰ ਅਤੇ ਪੂਰੇ ਹੋਣ (CSV/PDF), time zone ਹੈਂਡਲਿੰਗ ਸਮੇਤ, ਅਤੇ identifiers ਸੰਭਾਲ ਕੇ ਰੱਖਣੇ ਚਾਹੀਦੇ ਹਨ ਤਾਂ ਕਿ ਰਿਕਾਰਡ ਡਾਇਰੈਕਟਰੀ ਜਾਂ ਟਿਕਟਿੰਗ ਸਿਸਟਮ ਨਾਲ ਮੈਚ ਕੀਤੇ ਜਾ ਸਕਣ।

ਲਕਸ਼ ਹੈ ਸਾਦਾ: ਹਰ ਮਨਜ਼ੂਰੀ ਇੱਕ ਪੂਰੀ ਕਹਾਣੀ ਤੇਜ਼ੀ ਨਾਲ ਦੱਸੇ, ਸਬੂਤ ਦੇ ਨਾਲ ਜਿਸ 'ਤੇ ਤੁਸੀਂ ਭਰੋਸਾ ਕਰ ਸਕੋ।

ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਤੇਜ਼ੀ ਨਾਲ ਇੱਕ ਉੱਚ-ਮੁੱਲ ਵਾਲਾ ਨਿਸ਼ਾਨ ਬਣ ਜਾਂਦਾ ਹੈ: ਇਸ ਵਿੱਚ ਹੈ ਕਿ ਕਿਸਨੂੰ ਕੀ ਪਹੁੰਚ ਹੈ, ਕਿਉਂ ਮੰਗ ਕੀਤੀ ਗਈ, ਅਤੇ ਕਿਸਨੇ ਮਨਜ਼ੂਰ ਕੀਤਾ। ਸੁਰੱਖਿਆ ਅਤੇ ਪਰਦੇਦਾਰੀ "ਬਾਅਦ ਵਿੱਚ ਜੋੜਣ" ਵਾਲੀਆਂ ਨਹੀਂ—ਉਹ ਰੋਲ, ਸਕ੍ਰੀਨ, ਅਤੇ ਡਾਟਾ ਸਟੋਰੇਜ ਨੂੰ ਨਿਰਧਾਰਤ ਕਰਦੇ ਹਨ।

ਦਿਖਾਈ 'ਤੇ ਨਹੀਂ, ਸਿਰਫ਼ ਕਾਰਵਾਈ 'ਤੇ ਲਾਕ ਡਾਊਨ ਕਰਕੇ ਸ਼ੁਰੂ ਕਰੋ। ਕਈ ਬੇਨਤੀਆਂ ਸੰਵੇਦਨਸ਼ੀਲ ਸੰਦਰਭ ਸ਼ਾਮਿਲ ਕਰਦੀਆਂ ਹਨ (ਗਾਹਕ ਨਾਮ, incident ID, HR ਨੋਟ)।

ਐਪRoles ਨੂੰ ਸਪਸ਼ਟ ਤੌਰ ਤੇ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ (ਉਦਾਹਰਣ: requester, reviewer, resource owner, auditor, admin) ਅਤੇ ਹਰ ਰੋਲ ਲਈ ਜੋ ਕੁਝ ਵੀ ਵੇਖ ਸਕਦੇ ਹਨ ਉਸਨੂੰ ਸੀਮਤ ਕਰੋ:

ਐਡਮਿਨ ਐਕਸੈਸ ਨੂੰ ਅਪਵਾਦ ਰੱਖੋ: MFA ਲਾਜ਼ਮੀ, ਛੋਟੀ ਗਿਣਤੀ ਦੇ ਨਾਲ ਸੀਮਤ, ਅਤੇ ਹਰ privileged ਕਾਰਵਾਈ ਲਾਗ ਕੀਤੀ ਜਾਵੇ।

ਟ੍ਰਾਂਜ਼ਿਟ (TLS ਹਰ ਜਗ੍ਹਾ) ਅਤੇ rest (ਡੇਟਾਬੇਸ ਅਤੇ ਬੈਕਅੱਪ) ਵਿੱਚ ਇਨਕ੍ਰਿਪਟ ਕਰੋ। ਸੀਕ੍ਰੇਟ (DB passwords, signing keys, webhook tokens) ਨੂੰ secrets manager ਵਿੱਚ ਰੱਖੋ, ਨਾ ਕਿ repo ਵਿੱਚ committed env files।

ਅਵਧਾਰਨ ਨਾਲ ਸੋਚੋ ਕਿ ਤੁਸੀਂ ਕੀ ਸਟੋਰ ਕਰ ਰਹੇ ਹੋ:

ਸ਼ੁਰੂ ਵਿੱਚ ਇਹਨਾਂ ਬੇਸਲਾਈਨ ਕੰਟਰੋਲ ਸ਼ਾਮਿਲ ਕਰੋ:

ਰਿਕਾਰਡ, ਟਿੱਪਣੀਆਂ, ਅਤੇ ਅਟੈਚਮੈਂਟ ਲਈ ਰਿਟੇਨਸ਼ਨ ਪੀਰੀਅਡ ਨੀਤੀ ਅਨੁਸਾਰ ਨਿਰਧਾਰਿਤ ਕਰੋ (ਉਦਾਹਰਣ: ਆਡਿਟ ਸਬੂਤ ਲਈ 1–7 ਸਾਲ, ਨਿੱਜੀ ਨੋਟਾਂ ਲਈ ਛੋਟਾ)। ਇੱਕ ਐਕਸੈਸ-ਕੰਟ੍ਰੋਲਡ ਆਡਿਟ ਲਾਗ ਰੱਖੋ ਜਿਸ ਵਿੱਚ immutable events (ਕੌਣ/ਕਿਆ/ਕਦੋਂ) ਹਨ, ਅਤੇ ਲੋਗ ਪਹੁੰਚ ਸਿਰਫ਼ ਆਡੀਟਰ ਅਤੇ ਸੁਰੱਖਿਆ ਸਟਾਫ਼ ਤੱਕ ਸੀਮਤ ਕਰੋ। ਜੇ ਸ਼ੱਕ ਹੋਵੇ ਤਾਂ ਘੱਟ ਰੱਖੋ—ਅਤੇ ਇਹ ਦੱਸੋ ਕਿ ਤੁਸੀਂ ਜੋ ਰੱਖ ਰਹੇ ਹੋ ਉਹ ਕਿਉਂ ਰੱਖਦੇ ਹੋ।

ਨੋਟੀਫਿਕੇਸ਼ਨ ਇੱਕ ਐਕਸੈਸ ਰਿਕਵੇਸਟ ਵਰਕਫਲੋ ਦੀ ਨਰਵਸ ਸਿਸਟਮ ਹਨ। ਜਦ ਉਹ ਸਪਸ਼ਟ ਅਤੇ ਸਮੇਂ-ਸਿਰ ਹੁੰਦੇ ਹਨ, ਰਿਕਵੇਸਟ ਤੇਜ਼ੀ ਨਾਲ ਚੱਲਦੀਆਂ ਹਨ ਅਤੇ ਰਿਵਿਊਅਰ ਭਰੋਸੇਯੋਗ ਰਹਿੰਦੇ ਹਨ। ਜਦ ਉਹ ਸ਼ੋਰ-ਭਰੇ ਜਾਂ ਅਸਪੱਸ਼ਟ ਹੁੰਦੇ ਹਨ, ਲੋਕ ਉਹਨਾਂ ਨੂੰ نظرਅੰਦਾਜ਼ ਕਰ ਦੇਂਦੇ ਹਨ—ਅਤੇ ਮਨਜ਼ੂਰੀਆਂ ਜਾਮ ਹੋ ਜਾਂਦੀਆਂ ਹਨ।

ਘੱਟੋ-ਘੱਟ, ਤਿੰਨ ਮੁੱਖ ਪਲਾਂ ਲਈ ਨੋਟੀਫਾਈ ਕਰੋ:

ਚੈਨਲਾਂ ਵਿੱਚ ਸਮੱਗਰੀ ਅਨੁਕੂਲ ਰੱਖੋ ਤਾਂ ਕਿ ਲੋਕਾਂ ਨੂੰ ਵਿਸਥਾਰ ਖੋਜਣ ਦੀ ਲੋੜ ਨਾ ਪਵੇ।

ਇੱਕ ਟਾਇਰਡ ਦ੍ਰਿਸ਼ਟਿਕੋਣ ਵਰਤੋਂ:

ਬੇਕਾਰ ਸਪੀਮ ਨੂੰ ਰੋਕਣ ਲਈ ਗੈਰ-ਤੁਰੰਤ ਅੱਪਡੇਟਾਂ (ਉਦਾਹਰਣ: ਡੇਲੀ ਡਾਈਜੇਸਟ) ਨੂੰ ਬੈਚ ਕਰੋ ਅਤੇ ਰੀਅਲ-ਟਾਈਮ ਪਿੰਗਸ ਨੂੰ ਮਨਜ਼ੂਰੀਆਂ ਅਤੇ ਐਸਕਲੇਸ਼ਨਾਂ ਲਈ ਰੱਖੋ।

ਰਿਮਾਈੰਡਰ ਨਿਯਮਤ ਅਤੇ ਨਿਆਇਕ ਹੋਣੇ ਚਾਹੀਦੇ ਹਨ: ਇਕ ਨਿਰਧਾਰਿਤ SLA ਵਿੰਡੋ ਬਾਅਦ ਪਹਿਲਾ ਰਿਮਾਈਂਡਰ ਭੇਜੋ, ਫਿਰ ਕੇਵਲ ਜੇ ਕੋਈ ਕਾਰਵਾਈ ਨਹੀਂ ਹੋਈ ਤਾਂ ਐਸਕਲੇਟ ਕਰੋ। ਕਾਰਜਕਾਰੀ ਘੰਟੇ ਅਤੇ ਸਥਾਨਕ ਸਮਾਂ-ਜ਼ੋਨ ਲਾਗੂ ਕਰੋ ਤਾਂ ਕਿ Sydney ਵਿੱਚ ਇੱਕ ਰਿਵਿਊਅਰ ਨੂੰ ਰਾਤ 2 ਵਜੇ “overdue” alerts ਨਾ ਮਿਲਣ। ਟੀਮਾਂ ਨੂੰ quiet hours ਅਤੇ ਛੁੱਟੀਆਂ ਕੈਲੰਡਰ ਕਨਫਿਗਰ ਕਰਨ ਦੀ ਆਗਿਆ ਦਿਓ।

ਨੋਟੀਫਿਕੇਸ਼ਨ ਟੈਮਪਲੇਟ ਬਣਾਓ ਜੋ ਹਮੇਸ਼ਾ ਸ਼ਾਮਿਲ ਕਰਦੇ ਹਨ:

ਚੰਗੀ ਤਰ੍ਹਾਂ ਡਿਜ਼ਾਇਨ ਨੋਟੀਫਿਕੇਸ਼ਨ ਬਦਲੇ-ਬਾਤ ਘਟਾਉਂਦੀਆਂ ਹਨ, ਮਨਜ਼ੂਰੀ ਪ੍ਰਕਿਰਿਆ ਨੂੰ ਤੇਜ਼ ਕਰਦੀਆਂ ਹਨ, ਅਤੇ ਆਡਿਟ ਤਿਆਰ ਕਰਨ ਵਿੱਚ ਮਦਦ ਕਰਦੀਆਂ ਹਨ ਬਿਨਾਂ ਲੋਕਾਂ ਨੂੰ ਥਕਾਉਣ ਦੇ।

ਇੱਕ ਕੇਂਦਰੀਕ੍ਰਤ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਉਸ ਸਮੇਂ ਹੀ ਭਰੋਸੇਯੋਗੀ ਬਣਦੀ ਹੈ ਜਦੋਂ ਇਹ ਅਸਲ ਦਬਾਅ ਹੇਠ ਚੰਗਾ ਚਲੇ: ਤੁਰੰਤ ਬੇਨਤੀਆਂ, ਗੁੰਝਲਦਾਰ ਰੂਟਿੰਗ, ਅਤੇ ਸਖ਼ਤ ਡਿਊਟੀ ਵੰਡ। ਪੂਰੇ ਕੰਪਨੀ ਨੂੰ ਬੁਲਾਉਣ ਤੋਂ ਪਹਿਲਾਂ "ਹੁਕਮ ਪੂਰਾ" ਦੀ ਪਰਿਭਾਸ਼ਾ ਕਰੋ ਤਾਂ ਕਿ ਹਰ ਕੋਈ ਇੱਕੋ ਮੁਖਤਸਰ ਨਤੀਜੇ ਵੱਲ ਟੈਸਟ ਕਰੇ।

ਦਿਨ-ਇੱਕ 'ਤੇ ਤੁਹਾਡੇ ਲਈ ਲਾਜ਼ਮੀ ਕੋਰ ਫਲੋਜ਼ ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ: create request → route to right reviewer(s) → approve/deny → fulfill/revoke → record evidence।

ਫਿਰ ਉਹ admin ਸੈਟਿੰਗਾਂ ਲਿਸਟ ਕਰੋ ਜੋ ਤੁਹਾਡੇ ਲਈ ਨਾਰ-ਪਾਸਹੰਦਾ ਹਨ (routing rules, approver groups, delegation, escalation timing, expiry defaults) ਅਤੇ ਰਿਪੋਰਟਿੰਗ ਵਿਉਜ਼ ਜੋ ਤੁਸੀਂ ਲੋੜਦੇ ਹੋ (open backlog, aging requests, cycle time by team, ਅਤੇ ਆਡੀਟ ਲਈ ਬੁਨਿਆਦੀ ਨਿਰਯਾਤ)।

ਉਹ ਸਿਸਟੇਮ-ਪਾਥ 'ਤੇ ਧਿਆਨ ਦਿਓ ਜੋ ਚੁਪਚਾਪ ਗਲਤ ਨਤੀਜਾ ਦੇ ਸਕਦੇ ਹਨ:

ਕੁਝ “evil tests” ਸ਼ਾਮਿਲ ਕਰੋ (ਡੁਅਲ-ਕਲਿੱਕ, ਅਧੂਰੇ ਫੇਲ, ਰੀਟ੍ਰਾਈ) ਤਾਂ ਜੋ ਤੁਸੀਂ ਦੋਹਰਾ ਮਨਜ਼ੂਰ ਜਾਂ ਵਿਰੋਧੀ ਸਥਿਤੀਆਂ ਨਾ ਬਣਾਉ।

ਇੱਕ ਪਾਇਲਟ ਗਰੁੱਪ ਨਾਲ ਲਾਂਚ ਕਰੋ ਜੋ ਹਕੀਕਤ ਦਾ ਪ੍ਰਤੀਨਿਧਿਤ ਕਰੇ: ਇਕ ਬਿਜਨਸ ਟੀਮ, ਇੱਕ IT/ਫੁੱਲਫਿਲਮੈਂਟ ਟੀਮ, ਅਤੇ ਘੱਟੋ-ਘੱਟ ਇੱਕ ਉੱਚ-ਖਤਰੇ ਰਿਸੋਰਸ ਮਾਲਕ। ਛੋਟੀ ਫੀਡਬੈਕ ਲੂਪ ਰੱਖੋ (ਸਾਪਤਾਹਿਕ ਪੀਣਟ ਲਿਸਟ) ਅਤੇ ਪੇਸ਼ਕਦਮੀ ਦੌਰਾਨ ਇਹ ਦੱਸੋ ਕਿ ਬੇਨਤੀਆਂ ਕਿੱਥੇ ਜਾਣੀਆਂ ਚਾਹੀਦੀਆਂ ਹਨ।

ਜੇ ਤੁਸੀਂ email ਜਾਂ ticketing ਤੋਂ ਮਾਈਗਰੇਟ ਕਰ ਰਹੇ ਹੋ, ਤਾਂ ਇੱਕ cutoff ਨਿਯਮ ਯੋਜਨਾ ਕਰੋ: ਨਵੀਆਂ ਬੇਨਤੀਆਂ X ਮਿਤੀ ਤੋਂ ਬਾਅਦ ਐਪ ਵਿੱਚ ਬਣਾਈਆਂ ਜਾਣ। ਪੁਰਾਣੀਆਂ ਆਈਟਮਾਂ ਨੂੰ read-only references ਵਜੋਂ ਇੰਪੋਰਟ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ ਜਾਂ ਦਸਤਾਵੇਜ਼ੀ ਫੈਸਲੇ ਨਾਲ ਬੰਦ ਕੀਤਾ ਜਾ ਸਕਦਾ ਹੈ।

ਕੁਝ ਮੈਟ੍ਰਿਕਸ ਲਗਾਤਾਰ ਟ੍ਰੈਕ ਕਰੋ: ਮੱਧਮ ਕਾਈਕਲ ਸਮਾਂ, ਬਾਕੀ ਬੇਨਤੀਆਂ ਦੀ ਗਿਣਤੀ, ਮਨਜ਼ੂਰੀ/ਨਕਾਰ ਦਰ, ਅਤੇ ਆਮ ਨਕਾਰ ਕਾਰਨ। ਨਕਾਰ ਕਾਰਨ ਖ਼ਾਸ ਤੌਰ 'ਤੇ ਕੀਮਤੀ ਹੁੰਦੇ ਹਨ—ਇਹ ਘਟਕਾਂ ਨੂੰ ਦਰਸਾਉਂਦੇ ਹਨ: ਘੱਟ-ਪ੍ਰੀਰੀਕਾ, ਅਸਪਸ਼ਟ ਰਿਸੋਰਸ ਵੇਰਵਾ, ਜਾਂ ਬਹੁਤ ਚੌੜੇ ਰਿਕਵੇਸਟ ਟਾਈਪ।

ਇਨ ਧੁਨੀਆਂ ਨੂੰ ਰੂਟਿੰਗ, least privilege defaults, ਅਤੇ ਫਾਰਮਾਂ/ਨੋਟੀਫਿਕੇਸ਼ਨਾਂ ਨੂੰ ਸੁਧਾਰਨ ਲਈ ਵਰਤੋ ਬਿਨਾਂ ਹਰ ਹਫ਼ਤੇ ਨੀਤੀ ਬਦਲਣ ਦੇ।

ਜਦੋਂ ਵਰਕਫਲੋ, ਰੋਲ, ਅਤੇ ਡਾਟਾ ਮਾਡਲ ਸਪਸ਼ਟ ਹੁੰਦੇ ਹਨ, ਮੁੱਖ ਖਤਰਾ ਪ੍ਰਯੋਗ 'ਚ ਕੱਟਾ-ਕਰਨਾ ਹੁੰਦਾ ਹੈ: inconsistent screens, ਲਾਪਤਾ ਆਡਿਟ ਇਵੈਂਟ, ਜਾਂ "ਅਸਥਾਈ" ਛੋਟ-ਮਾਰਗ ਜੋ ਸਥਾਈ ਖਾਮੀਆਂ ਬਣ ਜਾਂਦੀਆਂ ਹਨ।

ਜੇ ਤੁਸੀਂ ਡਿਲਿਵਰੀ ਤੇਜ਼ ਕਰਨਾ ਚਾਹੁੰਦੇ ਹੋ ਪਰ ਆਰਕੀਟੈਕਚਰ ਨੂੰ ਡਿਸੀਪਲਿਨਡ ਰੱਖਣਾ ਚਾਹੁੰਦੇ ਹੋ, ਤਾਂ ਇੱਕ vibe-coding ਵਰਕਫਲੋ ਮਦਦਗਾਰ ਹੋ ਸਕਦੀ ਹੈ। Koder.ai ਦੇ ਨਾਲ, ਟੀਮਾਂ ਇੱਕ ਢਾਂਚਾਬੱਧ ਵਿਸ਼ੇਸ਼ਤਾ (ਰੋਲ, request states, routing rules, audit events) ਤੋਂ structured spec ਰਾਹੀਂ ਐਕਸੈਸ ਰਿਵਿਊ ਐਪ ਦਾ ਮੁੱਖ ਬਣਾਊ ਸਕਦੀਆਂ ਹਨ—ਫਿਰ Planning Mode, snapshots and rollback, ਅਤੇ source code export ਨਾਲ ਸੁਰੱਖਿਅਤ ਤੌਰ 'ਤੇ ਇਟਰੇਟ ਕਰ ਸਕਦੀਆਂ ਹਨ। Koder.ai ਦਾ ਡਿਫਾਲਟ ਸਟੈਕ (React for web, Go + PostgreSQL for backend) ਆਮ ਜ਼ਰੂਰਤਾਂ ਨਾਲ ਵਧੀਆ ਮੈਚ ਕਰਦਾ ਹੈ: ਇਨਬਾਕਸ-ਸ਼ੈਲੀ UI, ਸਖ਼ਤ-ਟਾਈਪਡ approval workflows, ਅਤੇ append-only ਆਡਿਟ ਲਾਗਿੰਗ।

ਚਾਹੇ ਤੁਸੀਂ Koder.ai ਵਰਤੋ ਜਾਂ ਪਰੰਪਰਾਗਤ ਤਰੀਕੇ ਨਾਲ ਬਿਲਡ ਕਰੋ, ਕ੍ਰਮ ਇੱਕੋ ਜਿਹਾ ਰਹਿੰਦਾ ਹੈ: ਰੋਲ ਅਤੇ SoD ਨਿਯਮ ਪੱਕੇ ਕਰੋ, approvals ਅਤੇ fulfillment ਅਲੱਗ ਕਰੋ, ਅਤੇ ਆਡਿਟੇਬਿਲਿਟੀ ਨੂੰ ਇਕ ਪ੍ਰੋਡਕਟ ਫੀਚਰ ਵਜੋਂ ਮੰਨੋ—ਬਾਅਦ ਵਿੱਚ ਨਹੀਂ।

A centralized access review app ਇੱਕ ਏਕ-ਸਿਸਟਮ ਹੈ ਜਿੱਥੇ ਸਾਰੀਆਂ ਪਹੁੰਚ ਬੇਨਤੀਆਂ ਦਾਖਲ ਕੀਤੀਆਂ ਜਾਂਦੀਆਂ ਹਨ, ਮਨਜ਼ੂਰੀ ਲਈ ਰੂਟ ਕੀਤੀਆਂ ਜਾਂਦੀਆਂ ਹਨ, ਅਤੇ ਦਰਜ ਕੀਤੀਆਂ ਜਾਂਦੀਆਂ ਹਨ।

ਇਹ ਬੇਦਰਤੀ Slack/email/tickets ਨੋਟਿਸਾਂ ਦੀ ਥਾਂ ਇੱਕ ਢਾਂਚਾਬੱਧ ਵਰਕਫਲੋ ਦਿੰਦਾ ਹੈ ਤਾਂ ਜੋ ਤੁਸੀਂ ਇਹ ਸਵਾਲ ਜਵਾਬ ਕਰ ਸਕੋ: ਕਿਸਨੇ ਕੀ ਮੰਗ ਕੀਤੀ, ਕਿਸਨੇ ਮਨਜ਼ੂਰ/ਨਕਾਰਿਆ, ਕਦੋਂ, ਅਤੇ ਕਿਉਂ।

ਕਿਉਂਕਿ ਪਹੁੰਚ ਬੇਨਤੀਆਂ ਜਦੋ ਚੈਟ, ਈਮੇਲ, ਅਤੇ ਵੱਖ-ਵੱਖ ਟਿਕਟ ਕਿਊਜ਼ 'ਚ ਵੰਡ ਜਾਂਦੀਆਂ ਹਨ ਤਾਂ ਉਹ ਛੁੱਟ ਜਾਂਦੀਆਂ ਹਨ, ਮਨਜ਼ੂਰੀਆਂ ਅਸਮਾਨਤ ਹੁੰਦੀਆਂ ਹਨ, ਅਤੇ ਸਬੂਤ ਕਮਜ਼ੋਰ ਹੁੰਦੇ ਹਨ।

ਕੇਂਦਰੀਕਰਣ ਨਾਲ ਸੁਧਾਰ ਹੁੰਦਾ ਹੈ:

ਆਮ ਰੋਲ ਸ਼ਾਮਿਲ ਹਨ:

ਘੱਟੋ-ਘੱਟ, ਇਹ ਫੈਕਟ capture ਕਰੋ:

ਜ਼ਿਆਦਾਤਰ ਟੀਮਾਂ ਲਈ ਲਗਭਗ ਸਾਰੇ ਮਾਮਲੇ ਕਵਰ ਕਰਨ ਲਈ:

ਟਾਈਪਾਂ ਨੂੰ ਸੀਮਿਤ ਰੱਖਣ ਨਾਲ ਰੂਟਿੰਗ ਅਤੇ ਫੁੱਲਫਿਲਮੈਂਟ ਪੇਸ਼ਗੀਸ ਕਰਕੇ ਪੂਰਾ ਅਤੇ ਆਡੀਟਯੋਗ ਰਹਿੰਦਾ ਹੈ।

ਇੱਕ ਸਾਫ਼ lifecycle ਉਫ਼ਰਾਂ ਵਿਚ ਭੇਟਾਂ ਤਤਕਾਲਤਾ ਤੋਂ ਬਚਾਉਂਦੀ ਹੈ। ਇੱਕ ਪ੍ਰਯੋਗਤਮਿਕ ਮਾਡਲ:

ਮੁੱਖ ਵਿਚਾਰ: Approved ≠ Granted. ਫੁੱਲਫਿਲਮੈਂਟ ਨੂੰ ਅਲੱਗ ਟਰੈਕ ਕਰੋ ਤਾਂ ਕਿ ਹਿੱਸੇਦਾਰ ਜਾਣ ਸਕਣ ਕਿ ਵਾਸਤਵ ਵਿੱਚ ਪਹੁੰਚ ਦਿੱਤੀ ਗਈ ਕਿ ਨਹੀਂ।

ਰੂਲ-ਅਧਾਰਿਤ ਰੂਟਿੰਗ ਵਰਤੋ ਤਾਂ ਜੋ ਮਨਜ਼ੂਰੀ ਲੜੀ ਸੰਦਰਭ (resource, risk, requester attributes) ਅਨੁਸਾਰ ਅਨੁਕੂਲ ਹੋ ਜਾਵੇ ਬਿਨਾਂ ਬਾਰੰਬਾਰ ਹੱਥ-ਹੱਥ ਦੇ।

ਇੱਕ ਆਮ ਬੇਸਲਾਈਨ ਹੈ:

ਜਦੋਂ ਕੋਈ ਨਿਯਮ ਮਿਲਦਾ ਨਹੀਂ ਤਾਂ ਇੱਕ ਸੁਰੱਖਿਅਤ fallback ਰਾਹ ਸ਼ਾਮਿਲ ਕਰੋ।

ਰਿਕਵੇਸਟਾਂ ਦੇ ਫਸੇ ਰਹਿਣ ਤੋਂ بچਾਉਣ ਲਈ SLAs ਅਤੇ ਇસ્કਲੇਸ਼ਨ ਮਕੈਨਿਜ਼ਮ ਯੋਜਨਾ ਬਣਾਓ:

ਇਸ ਗਤੀਵਿਧੀ ਨੂੰ ਆਡੀਟਯੋਗ ਬਣਾਓ (ਕਿਸ ਨੂੰ, ਕਦੋਂ, ਅਤੇ ਕਿਉਂ escalat ਕੀਤਾ ਗਿਆ)।

SoD ਲਾਗੂ ਕਰੋ ਤਾਂ ਜੋ self-approval ਅਤੇ ਖਤਰਨਾਕ ਗੋਲ-ਚੇਨ ਰੋਕੇ ਜਾਣ। ਆਮ ਗਾਰਡਰੇਲਜ਼:

ਸਾਥ ਹੀ, ਸਮੇਂ-ਬੱਧ delegations (start/end ਤਾਰੀਖਾਂ ਨਾਲ) ਲਈ ਸਹਾਇਤਾ ਦਿਓ ਅਤੇ ਆਡਿਟ ਰਿਕਾਰਡ ਰੱਖੋ।

ਮਜ਼ਬੂਤ ਆਡਿਟ ਟਰੇਲ ਨੂੰ append-only ਰੱਖੋ ਅਤੇ ਫੈਸਲੇ ਨਾਲ ਸੰਦਰਭ ਵੀ ਰਿਕਾਰਡ ਕਰੋ:

ਸਥਿਰ identifiers ਨਾਲ ਨਿਰਯਾਤ ਯੋਗ ਵਿਉਂ ਪ੍ਰਦਾਨ ਕਰੋ ਤਾਂ ਕਿ ਆਡੀਟਰ ਰਿਕਾਰਡਾਂ ਨੂੰ reconcile ਕਰ ਸਕਣ।

ਉੱਚ-ਖਤਰੇ ਵਾਲੀ ਪਹੁੰਚ ਲਈ, ticket links, training confirmation, ਅਤੇ data sensitivity ਇੰਝ ਫੀਲਡ ਸ਼ਾਮਿਲ ਕਰੋ।