08 ਸਤੰ 2025·8 ਮਿੰਟ

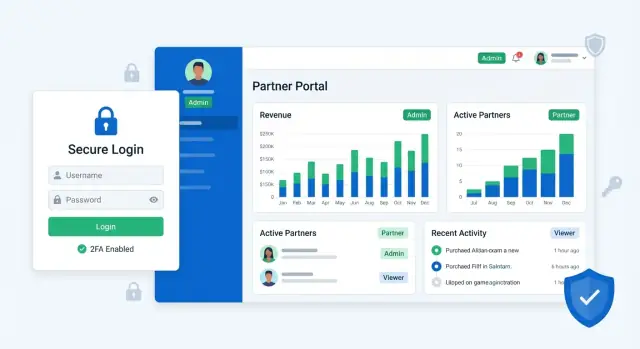

ਸੁਰੱਖਿਅਤ ਪਹੁੰਚ ਨਿਯੰਤਰਣ ਨਾਲ ਪਾਰਟਨਰ ਪੋਰਟਲ ਵੈੱਬ ਐਪ ਬਣਾਓ

ਸੁਰੱਖਿਅਤ ਪ੍ਰਮਾਣੀਕਰਨ, ਰੋਲ-ਆਧਾਰਿਤ ਪਹੁੰਚ ਨਿਯੰਤਰਣ, ਓਨਬੋਰਡਿੰਗ ਫਲੋ ਅਤੇ ਆਡਿਟ ਲੌਗਸ ਸਮੇਤ ਪਾਰਟਨਰ ਪੋਰਟਲ ਵੈੱਬ ਐਪ ਦੀ ਯੋਜਨਾ, ਤਿਆਰੀ ਅਤੇ ਲਾਂਚ ਕਰਨ ਦਾ ਤਰਕੀਬ ਸਿੱਖੋ।

ਲક્ષ্য, ਯੂਜ਼ਰ ਅਤੇ ਸਕੋਪ ਨਿਰਧਾਰਤ ਕਰੋ

ਇੱਕ ਪਾਰਟਨਰ ਪੋਰਟਲ ਵੈੱਬ ਐਪ ਤਦ ਹੀ ਸੁਰੱਖਿਅਤ ਅਤੇ ਆਸਾਨ ਰਹਿੰਦਾ ਹੈ ਜਦੋਂ ਉਸਦਾ ਮੁੱਖ ਉਦੇਸ਼ ਸਪਸ਼ਟ ਹੋਵੇ। ਟੂਲ ਚੁਣਨ ਜਾਂ ਸਕ੍ਰੀਨਾਂ ਡਿਜ਼ਾਇਨ ਕਰਨ ਤੋਂ ਪਹਿਲਾਂ ਇਹ ਨਿਰਧਾਰਿਤ ਕਰੋ ਕਿ ਪੋਰਟਲ ਦਾ ਮਕਸਦ ਕੀ ਹੈ ਅਤੇ ਇਹ ਕਿਸ ਲਈ ਹੈ। ਇਹ ਪਹਿਲਾ ਕੰਮ ਪਰਮਿਸ਼ਨ ਫੈਲਾ ਹੋਣ, ਉਲਝਣ ਵਾਲੇ ਮੈਨੂਆਂ ਅਤੇ ਐਸੇ ਪੋਰਟਲ ਤੋਂ ਬਚਾਉਂਦਾ ਹੈ ਜਿਸ ਨੂੰ ਪਾਰਟਨਰ ਇਸਤੇਮਾਲ ਨਹੀਂ ਕਰਦੇ।

ਪੋਰਟਲ ਦਾ ਉਦੇਸ਼ ਸ਼ੁਰੂ 'ਚ ਲਿਖੋ

ਪੋਰਟਲ ਲਈ ਇੱਕ-ਵਾਕ ਸਮਰਥਨ ਲਿਖੋ। ਆਮ ਲਕੜੀਆਂ ਵਿੱਚ ਸ਼ਾਮਲ ਹਨ:

- ਸਰੋਤ ਸਾਂਝਾ ਕਰਨਾ (ਕੀਮਤ ਪੱਤਰ, ਬ੍ਰੈਂਡ ਐਸੈਟ, ਟ੍ਰੇਨਿੰਗ)

- ਡੀਲਾਂ ਦਾ ਪ੍ਰਬੰਧ (ਲੀਡ, ਮੌਕੇ, MDF ਬੇਨਤੀਆਂ)

- ਸਪੋਰਟ ਟਿਕਟਾਂ ਸੰਭਾਲਣਾ (ਸਥਿਤੀ ਅਪਡੇਟ, ਐਟੈਚਮੈਂਟ, ਐਸਕਲੇਸ਼ਨ)

- ਫਾਇਲਾਂ ਦਾ ਅਦਲਾ-ਬਦਲੀ (ਠੇਕੇ, ਅਨੁਕੂਲਤਾ ਦਸਤਾਵੇਜ਼, ਚਲਾਨ)

ਇਹ ਨਿਰਧਾਰਤ ਕਰੋ ਕਿ ਪਾਰਟਨਰ ਬਿਨਾਂ ਟੀਮ ਨੂੰ ਈਮੇਲ ਕੀਤੇ ਕੀ ਕਰ ਸਕਦੇ ਹਨ। ਉਦਾਹਰਣ ਲਈ: "ਪਾਰਟਨਰ ਡੀਲ ਰਜਿਸਟਰ ਕਰ ਸਕਦੇ ਹਨ ਅਤੇ ਮਨਜ਼ੂਰ ਕੀਤਾ ਮੈਟਰੀਅਲ ਡਾਉਨਲੋਡ ਕਰ ਸਕਦੇ ਹਨ" ਇਹ "ਪਾਰਟਨਰ ਸਾਡੇ ਨਾਲ ਮਿਲਕੇ ਕੰਮ ਕਰ ਸਕਦੇ ਹਨ" ਨਾਲੋਂ ਜ਼ਿਆਦਾ ਸਪਸ਼ਟ ਹੈ।

ਪਾਰਟਨਰ ਕਿਸਮਾਂ ਅਤੇ ਅਸਲ ਯੂਜ਼ਰ ਪਛਾਣੋ

“ਪਾਰਟਨਰ” ਇੱਕ ਹੀ ਦਰਸ਼ਕ ਨਹੀਂ ਹੁੰਦਾ। ਉਹ ਪਾਰਟਨਰ ਕਿਸਮਾਂ ਦੀ ਸੂਚੀ ਬਣਾਓ ਜਿਨ੍ਹਾਂ ਨੂੰ ਤੁਸੀਂ ਸਪੋਰਟ ਕਰਦੇ ਹੋ (ਰਿਸੇਲਰ, ਡਿਸਟ੍ਰਿਬਿਊਟਰ, ਏਜੰਸੀ, ਕਸਟਮਰ, ਵੇਂਡਰ), ਫਿਰ ਹਰ ਪਾਰਟਨਰ ਸੰਗਠਨ ਦੇ ਅੰਦਰ ਭੂਮਿਕਾਵਾਂ ਦੀ ਸੂਚੀ (ਮਾਲਿਕ, ਸੇਲਜ਼ ਪ੍ਰਤੀਨਿਧਿ, ਫਾਇਨੈਂਸ, ਸਪੋਰਟ)।

ਇਹ ਕਦਮ ਪਹੁੰਚ ਨਿਯੰਤਰਣ ਲਈ ਅਹੰਕਾਰਪੂਰਨ ਹੈ ਕਿਉਂਕਿ ਵੱਖ-ਵੱਖ ਪਾਰਟਨਰ ਕਿਸਮਾਂ ਨੂੰ ਅਕਸਰ ਵੱਖਰੇ ਡੇਟਾ ਸੀਮਾਵਾਂ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ। ਇੱਕ ਡਿਸਟ੍ਰਿਬਿਊਟਰ ਕਈ ਡਾਊਨਸਟ੍ਰੀਮ ਰਿਸੇਲਰਾਂ ਦਾ ਪ੍ਰਬੰਧ ਕਰ ਸਕਦਾ ਹੈ; ਇੱਕ ਵੇਂਡਰ ਸਿਰਫ਼ ਖਰੀਦ ਆਦੇਸ਼ ਵੇਖ ਸਕਦਾ ਹੈ; ਇੱਕ ਗ੍ਰਾਹਕ ਸਿਰਫ਼ ਆਪਣੇ ਟਿਕਟ ਵੇਖ ਸਕਦਾ ਹੈ।

ਉਹ ਸਫਲਤਾ ਮੈਟ੍ਰਿਕਸ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ ਜੋ ਤੁਸੀਂ ਟ੍ਰੈਕ ਕਰ ਸਕਦੇ ਹੋ

ਕੁਝ ਮਾਪਜੋਗ ਨਤੀਜੇ ਚੁਣੋ ਤਾਂ ਕਿ ਸਕੋਪ ਦੇ ਫੈਸਲੇ ਠੋਸ ਰਹਿਣ:

- ਨਵੇਂ ਪਾਰਟਨਰ ਸੰਗਠਨ ਨੂੰ ਓਨਬੋਰਡ ਕਰਨ ਦਾ ਸਮਾਂ

- ਮਹੀਨੇ ਵਾਰ ਪਹੁੰਚ ਸੰਬੰਧੀ ਮੁੱਦੇ (ਲਾਕ-ਆਊਟ ਯੂਜ਼ਰ, ਗਲਤ ਪਰਮਿਸ਼ਨ)

- ਸੈਲਫ-ਸਰਵਿਸ ਦੁਆਰਾ ਹੱਲ ਕੀਤੇ ਗਏ ਨਿਵੇਦਨਾਂ ਦਾ ਹਿੱਸਾ (ਅੰਦਰੂਨੀ ਸਪੋਰਟ ਨਾਲੋਂ)

ਜੇ ਤੁਹਾਡਾ ਲਕੜੀ “ਤੇਜ਼ ਸੈਲਫ-ਸਰਵਿਸ” ਹੈ, ਤਾਂ ਉਹ ਵਰਕਫਲੋਜ਼ ਯੋਜਨਾ ਕਰੋ ਜੋ ਇਹ ਸ਼ਕਤੀਸ਼ਾਲੀ ਬਣਾਉਂਦੇ ਹਨ (ਸੱਦ, ਪਾਸਵਰਡ ਰੀਸੈਟ, ਟਿਕਟ ਬਣਾਉਣਾ, ਡਾਊਨਲੋਡ)।

ਫੈਸਲੋ ਕਰੋ ਕਿ ਕੀ ਸੈਲਫ-ਸਰਵ ਹੈ ਅਤੇ ਕੀ ਸਿਰਫ਼ ਅੰਦਰੂਨੀ ਹੈ

ਇਹ ਰੇਖਾ ਖਿੱਚੋ ਕਿ ਪਾਰਟਨਰ ਪੋਰਟਲ ਵਿੱਚ ਕੀ ਕਰ ਸਕਦੇ ਹਨ ਅਤੇ ਤੁਹਾਡੀ ਅੰਦਰੂਨੀ ਟੀਮ ਐਡਮਿਨ ਕੰਸੋਲ ਵਿੱਚ ਕਿਹੜੀਆਂ ਚੀਜ਼ਾਂ ਨਿਯੰਤਰਿਤ ਕਰਦੀ ਹੈ। ਉਦਾਹਰਣ ਲਈ, ਪਾਰਟਨਰ ਆਪਣੀਆਂ ਟੀਮਾਂ ਨੂੰ ਸੱਦ ਸਕਦੇ ਹਨ, ਪਰ ਸੰਵੇਦਨਸ਼ੀਲ ਪ੍ਰੋਗਰਾਮਾਂ ਲਈ ਤੁਹਾਡੀ ਟੀਮ ਪਹੁੰਚ ਨੂੰ ਮਨਜ਼ੂਰ ਕਰਦੀ ਹੈ।

ਰੋਕ-ਟੋਕ ਪਹਿਲਾਂ ਹੀ ਦਸਤਾਵੇਜ਼ ਕਰੋ

ਆਪਣੀ ਟਾਈਮਲਾਈਨ, ਬਜਟ, ਤਤਕਾਲੀ ਪਾਲਨ ਦੀਆਂ ਲੋੜਾਂ ਅਤੇ ਮੌਜੂਦਾ ਟੈਕ ਸਟੈਕ (IdP ਲਈ SSO ਅਤੇ MFA, CRM, ਟਿਕਟਿੰਗ) ਸਮੇਤ ਇਹ ਨੋਟ ਕਰੋ। ਇਹ ਹੁਣ ਤੋਂ ਸਭ ਕੁਝ ਸ਼ੇਪ ਕਰੇਗੀ: ਡੇਟਾ ਮਾਡਲ, ਮਲਟੀ-ਟੇਨੈਂਸੀ ਪਾਰਟਨਰ ਪ੍ਰਬੰਧਨ, RBAC ਜਟਿਲਤਾ, ਅਤੇ ਇੰਟੀਗ੍ਰੇਸ਼ਨ ਵਿਕਲਪ।

ਭੂਮਿਕਾਵਾਂ ਅਤੇ ਅਨੁਮਤੀਆਂ ਦੀਆਂ ਲੋੜਾਂ ਡਿਜ਼ਾਇਨ ਕਰੋ

ਕੋਈ ਵੀ ਆਥਾਰਟੀ ਪ੍ਰਦਾਤਾ ਚੁਣਨ ਜਾਂ ਸਕ੍ਰੀਨਾਂ ਬਣਾਉਣ ਤੋਂ ਪਹਿਲਾਂ, ਇਹ ਸਪਸ਼ਟ ਕਰੋ ਕਿ ਕੌਣ ਪਹੁੰਚ ਕਰਨ ਦੀ ਲੋੜ ਰੱਖਦਾ ਹੈ ਅਤੇ ਉਹ ਕੀ ਕਰ ਸਕਦੇ ਹਨ। ਇੱਕ ਸਧਾਰਣ, ਚੰਗੀ ਤਰ੍ਹਾਂ ਦਸਤਾਵੇਜ਼ ਕੀਤੀ ਪਰਮਿਸ਼ਨ ਯੋਜਨਾ "ਸਿਰਫ਼ ਓਨੂਹੈ admin ਦੇ ਦਿਓ" ਵਾਲੀਆਂ ਫੈਸਲਿਆਂ ਨੂੰ ਰੋਕਦੀ ਹੈ।

ਆਪਣੇ ਕੋਰ ਭੂਮਿਕਾਵਾਂ ਦੀ ਮੈਪਿੰਗ ਕਰਕੇ ਸ਼ੁਰੂ ਕਰੋ

ਜ਼ਿਆਦਾ ਭਾਗ ਪਾਰਟਨਰ ਪੋਰਟਲ ਇੱਕ ਛੋਟੇ ਸੈੱਟ ਭੂਮਿਕਾਵਾਂ ਨਾਲ ਕੰਮ ਕਰਦੇ ਹਨ ਜੋ ਹਰ ਸੰਗਠਨ ਵਿੱਚ ਦੁਹਰਾਏ ਜਾਂਦੇ ਹਨ:

- ਅੰਦਰੂਨੀ ਐਡਮਿਨ: ਤੁਹਾਡੇ ਕਰਮਚਾਰੀ ਜੋ ਪਾਰਟਨਰਾਂ ਨੂੰ ਕਨਫਿਗਰ, ਐਕਸੈਸ ਸੁਧਾਰਦੇ ਅਤੇ ਰਿਪੋਰਟ ਚਲਾਉਂਦੇ ਹਨ।

- ਪਾਰਟਨਰ ਐਡਮਿਨ: ਪਾਰਟਨਰ ਦੇ ਭਰੋਸੇਯੋਗ ਯੂਜ਼ਰ ਜੋ ਆਪਣੀ ਟੀਮ ਅਤੇ ਸੈਟਿੰਗਜ਼ ਸੰਭਾਲਦੇ ਹਨ।

- ਪਾਰਟਨਰ ਯੂਜ਼ਰ: ਰੋਜ਼ਾਨਾ ਦੇ ਕੰਮ ਵਾਲੇ ਯੂਜ਼ਰ ਜੋ ਰਿਕਾਰਡ, ਬੇਨਤੀਆਂ ਜਾਂ ਟਾਸਕਾਂ 'ਤੇ ਕੰਮ ਕਰਦੇ ਹਨ।

- ਪੜ੍ਹਨ-ਕੇਵਲ ਨਿਰੀਖਕ: ਕਾਰਜਕਾਰੀ, ਆਡੀਟਰ ਜਾਂ ਕਦੇ-ਕਦੇ ਵਰਤੋਂਕਾਰ ਜੋ ਡੇਟਾ ਵੇਖ ਸਕਦੇ ਹਨ ਪਰ ਸੋਧ ਨਹੀਂ ਕਰ ਸਕਦੇ।

ਪਹਿਲੀ ਵਰਜਨ ਲਈ ਇਹ ਭੂਮਿਕਾਵਾਂ ਸੀਮਿਤ ਰੱਖੋ। ਬਾਅਦ ਵਿੱਚ ਤੁਸੀਂ ਵਧਾ ਸਕਦੇ ਹੋ (ਜਿਵੇਂ “ਬਿਲਿੰਗ ਮੈਨੇਜਰ”) ਜਦੋਂ ਤੱਕ ਤੁਹਾਨੂੰ ਅਸਲ ਲੋੜਾਂ ਦਾ ਪਤਾ ਨਾ ਲੱਗੇ।

ਸਾਧਾਰਣ ਭਾਸ਼ਾ ਵਿੱਚ ਕਾਰਵਾਈਆਂ ਲਿਖੋ (ਫਿਰ ਪ੍ਰਮਿਸ਼ਨਾਂ ਨਾਲ ਨਕਸ਼ਾ ਬਣਾਓ)

ਆਮ ਕਾਰਵਾਈਆਂ ਨੂੰ ਉਹਨਾਂ ਕਿਰਿਆ-ਸ਼ਬਦਾਂ ਵੱਜੋਂ ਲਿਖੋ ਜੋ UI ਅਤੇ API ਨਾਲ ਮਿਲਦੇ ਹਨ:

- ਪਾਰਟਨਰ ਡੇਟਾ ਵੇਖੋ (ਡੈਸ਼ਬੋਰਡ, ਰਿਕਾਰਡ, ਫਾਇਲ)

- ਰਿਕਾਰਡ ਬਣਾਓ/ਸੋਧੋ

- ਡੇਟਾ ਐਕਸਪੋਰਟ ਕਰੋ

- ਬੇਨਤੀ ਮਨਜ਼ੂਰ/ਅਸਵੀਕਾਰ ਕਰੋ

- ਯੂਜ਼ਰ ਪ੍ਰਬੰਧਨ (ਸੱਦ, ਅਯੋਗ, MFA ਰੀਸੈਟ)

- ਸੰਗਠਨ ਸੈਟਿੰਗਸ ਅਪਡੇਟ ਕਰੋ

ਇਹ ਸੂਚੀ ਤੁਹਾਡੀ ਪਰਮਿਸ਼ਨ ਇਨਵੈਂਟਰੀ ਬਣੇਗੀ। ਹਰੇਕ ਬਟਨ ਅਤੇ API ਐਂਡਪਾਇੰਟ ਨੂੰ ਇਨ੍ਹਾਂ ਕਾਰਵਾਈਆਂ ਵਿੱਚੋਂ ਇੱਕ ਨਾਲ ਮੇਲ ਖਾਣਾ ਚਾਹੀਦਾ ਹੈ।

ਪਰਮਿਸ਼ਨ ਮਾਡਲ ਚੁਣੋ: ਪਹਿਲਾਂ ਰੋਲ, ਬਾਅਦ ਵਿੱਚ ਬਰੀਕ-ਰੂਪ ਤੋਂ

ਅਕਸਰ ਟੀਮਾਂ ਲਈ, Role-Based Access Control (RBAC) ਸੁਰੂਆਤ ਲਈ ਸਭ ਤੋਂ ਵਧੀਆ ਵਿਕਲਪ ਹੈ: ਹਰ ਯੂਜ਼ਰ ਨੂੰ ਇੱਕ ਭੂਮਿਕਾ ਦਿਓ, ਅਤੇ ਹਰ ਭੂਮਿਕਾ ਪਰਮਿਸ਼ਨਾਂ ਦਾ ਇੱਕ ਗੁੱਠ ਬਣਾਉਂਦੀ ਹੈ।

ਜੇ ਤੁਸੀਂ ਅਨੁਠੇ ਦੇਖੋ (ਉਦਾਹਰਣ ਲਈ, “ਅਲਿਸ਼ਾ ਸਿਰਫ਼ ਪ੍ਰੋਜੈਕਟ X ਲਈ ਐਕਸਪੋਰਟ ਕਰ ਸਕਦੀ ਹੈ”), ਤਾਂ ਦੂਜੇ ਫੇਜ਼ ABAC ਜਾਂ ਕਸਟਮ ਓਵਰਰਾਈਡਜ਼ ਯੋਜਨਾ ਬਣਾਓ। ਮੁੱਖ ਗੱਲ ਇਹ ਹੈ ਕਿ ਲਚਕੀਲਾਪਨ ਦੀ ਲੋੜ ਦਿੱਖਣ ਤੋਂ ਪਹਿਲਾਂ ਜਟਿਲ ਨਿਯਮਾਂ ਨਾ ਬਣਾਓ।

ਘਟੋ ਤੋਂ ਘੱਟ ਅਧਿਕਾਰ ਨੂੰ ਡਿਫਾਲਟ ਰੱਖੋ (ਅਤੇ ਸੁਰੱਖਿਅਤ ਉਤਕਰਸ਼)

ਸੁਰੱਖਿਅਤ ਵਿਕਲਪ ਨੂੰ ਡਿਫਾਲਟ ਬਣਾਓ:

- ਨਵੇਂ ਯੂਜ਼ਰ ਸ਼ੁਰੂ ਵਿੱਚ Partner user ਜਾਂ Read-only ਦੇ ਨਾਲ ਸ਼ੁਰੂ ਕਰਨ

- “Manage users” ਅਤੇ “Export” ਨੂੰ ਭਰੋਸੇਯੋਗ ਭੂਮਿਕਾਵਾਂ ਤੱਕ ਸੀਮਤ ਕਰਨ

- ਭੂਮਿਕਾ ਵਾਧੇ ਲਈ ਸਪਸ਼ਟ ਮਨਜ਼ੂਰੀ ਜਾਂ ਅੰਦਰੂਨੀ ਵਰਕਫਲੋ ਦੀ ਲੋੜ ਰੱਖੋ (ਭਾਵੇਂ ਸ਼ੁਰੂ ਵਿੱਚ ਇਹ ਮੈਨੁਅਲ ਹੋ)

ਉਦਾਹਰਣ ਪਰਮਿਸ਼ਨ ਮੈਟ੍ਰਿਸ (ਟਿਪਿਕਲ ਸਥਿਤੀਆਂ)

ਇਹ ਹਲਕਾ-ਫੁਲਕਾ ਮੈਟ੍ਰਿਸ ਤੁਸੀਂ ਰਿਕੁਆਇਰਮੈਂਟਸ ਸਮੀਖਿਆ ਦੌਰਾਨ ਅਡਾਪਟ ਕਰ ਸਕਦੇ ਹੋ:

| Scenario | View Data | Edit Records | Export | Approve Requests | Manage Users |

|---|---|---|---|---|---|

| Internal admin (support) | Yes | Limited | Yes | Yes | Yes |

| Partner admin (ops lead) | Yes | Yes | Yes | Yes | Yes |

| Partner user (agent) | Yes | Yes | No | No | No |

| Read-only viewer (exec) | Yes | No | No | No | No |

| External auditor (temporary) | Yes (scoped) | No | Limited | No | No |

ਇਹ ਫੈਸਲੇ ਇੱਕ ਪੇਜ਼ ਉੱਤੇ ਦਸਤਾਵੇਜ਼ ਕਰੋ ਅਤੇ ਵਰਜ਼ਨਡ ਰੱਖੋ। ਇਹ ਇੰਪਲੀਮੇਂਟੇਸ਼ਨ ਦੀ ਰਹਿਨੁਮਾ ਹੋਵੇਗਾ ਅਤੇ ਓਨਬੋਰਡਿੰਗ ਅਤੇ ਪਹੁੰਚ ਸਮੀਖਿਆ ਦੌਰਾਨ ਗਲਤਫਹਮੀਆਂ ਘਟਾਉਂਦਾ ਹੈ।

ਪਾਰਟਨਰ, ਟੇਨੈਂਸੀ ਅਤੇ ਡੇਟਾ ਸੀਮਾ ਮਾਡਲ ਕਰੋ

ਸਕ੍ਰੀਨਾਂ ਡਿਜ਼ਾਇਨ ਕਰਨ ਜਾਂ ਪਰਮਿਸ਼ਨ ਮੈਟ੍ਰਿਸ ਬਣਾਉਣ ਤੋਂ ਪਹਿਲਾਂ, ਨਿਰਧਾਰਤ ਕਰੋ ਕਿ ਤੁਹਾਡੇ ਡੇਟਾ ਮਾਡ ਵਿੱਚ “ਪਾਰਟਨਰ” ਕੀ ਹੈ। ਇਹ ਚੋਣ ਹਰ ਚੀਜ਼ ਨੂੰ ਪ੍ਰਭਾਵਿਤ ਕਰਦੀ ਹੈ: ਓਨਬੋਰਡਿੰਗ ਫਲੋ, ਰਿਪੋਰਟਿੰਗ, ਇੰਟੀਗ੍ਰੇਸ਼ਨ, ਅਤੇ ਡੇਟਾ ਨੂੰ ਸੁਰੱਖਿਅਤ ਤਰੀਕੇ ਨਾਲ ਅਲੱਗ ਰੱਖਣਾ।

ਆਪਣਾ ਪਾਰਟਨਰ ਕੰਟੇਨਰ ਚੁਣੋ

ਜ਼ਿਆਦਾਤਰ ਪਾਰਟਨਰ ਪੋਰਟਲ ਹੇਠਾਂ ਦਿੱਤੇ ਕੰਟੇਨਰਾਂ ਵਿੱਚੋਂ ਇੱਕ ਨਾਲ ਹੌਲੀ-ਹੌਲੀ ਮਿਲਦੇ ਹਨ:

- Organization (Partner Org): ਜਦੋਂ ਪਾਰਟਨਰ ਕੋਲ ਬਹੁਤ ਸਾਰੇ ਯੂਜ਼ਰ, ਸਾਂਝੇ ਸਰੋਤ ਅਤੇ ਇੱਕ ਸਪਸ਼ਟ ਕਾਨੂੰਨੀ ਇਕਾਈ ਹੋਵੇ ਤਾਂ ਇਹ ਸਭ ਤੋਂ ਵਧੀਆ।

- Workspace/Account: ਜਦੋਂ ਪਾਰਟਨਰ ਕਿਸੇ ਤੋਂ ਵੱਧ ਪ੍ਰੋਜੈਕਟ ਜਾਂ ਵਾਤਾਵਰਣ 'ਤੇ ਸਹਿਯੋਗ ਕਰਦੇ ਹਨ ਤਾਂ ਇਹ ਚੰਗਾ ਹੈ।

- Tenant: ਜਦੋਂ ਤੁਹਾਨੂੰ ਡਿਫਾਲਟ ਤੌਰ 'ਤੇ ਸਖਤ ਵੱਖਰਾ ਕਰਨ ਦੀ ਲੋੜ ਹੋਵੇ (ਆਮਤੌਰ ਤੇ B2B SaaS)।

ਇੱਕ ਪ੍ਰਾਇਮਰੀ ਕੰਟੇਨਰ ਚੁਣੋ ਅਤੇ ਨਾਮਕਰਨ ਅਤੇ API ਵਿੱਚ ਉਸ 'ਤੇ ਟਿਕੇ ਰਹੋ। ਤੁਸੀਂ ਬਾਅਦ ਵਿੱਚ ਸਬ-ਅਕਾਊਂਟ ਸਪੋਰਟ ਕਰ ਸਕਦੇ ਹੋ, ਪਰ ਇੱਕ ਅਸਲ ਪੇਅਰੈਂਟ ਰੱਖਣ ਨਾਲ ਪਹੁੰਚ ਨਿਯਮ ਸਮਝਣਯੋਗ ਰਹਿਣਗੇ।

ਅਲੱਗ-ਅਲੱਗ ਨਿਯਮ ਪਹਿਲਾਂ ਹੀ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ

ਲਿਖੋ ਕਿ ਕੀ:

- ਪੂਰੀ ਤਰ੍ਹਾਂ ਵੱਖਰੇ ਹਨ (ਉਦਾਹਰਣ ਲਈ, ਪਾਰਟਨਰ ਦਸਤਾਵੇਜ਼, ਟਿਕਟ, ਚਲਾਨ)

- ਸਾਂਝੇ ਹਨ (ਉਦਾਹਰਣ ਲਈ, ਉਤਪਾਦ ਟੈਂਪਲੇਟ, ਜਨਤਕ ਨੋਲੇਜ ਬੇਸ ਆਰਟੀਕਲ)

- ਸ਼ਰਤੀ ਤੌਰ 'ਤੇ ਸਾਂਝੇ ਕੀਤੇ ਜਾਂਦੇ ਹਨ (ਉਦਾਹਰਣ ਲਈ, ਬੈਂਚਮਾਰਕ ਰਿਪੋਰਟ ਸਿਰਫ਼ ਕੁਝ ਪਾਰਟਨਰ ਟੀਅਰਾਂ ਨੂੰ ਵੇਖਣਗੀਆਂ)

ਫਿਰ ਵਿਭਾਜਨ ਨੂੰ ਡੇਟਾ ਲੇਅਰ 'ਤੇ ਲਾਗੂ ਕਰੋ (ਟੇਨੈਂਟ/ਆਰਗ ID ਵਾਲੇ ਰਿਕਾਰਡ, ਸਕੋਪ ਕੀਤੇ ਪੁੱਛਗਿੱਛ), ਨਾ ਕਿ ਸਿਰਫ਼ UI ਵਿੱਚ।

ਮੁੱਖ ਐਨਟਿਟੀਜ਼ ਜੋ ਤੁਹਾਨੂੰ ਲਗਭਗ ਹਮੇਸ਼ਾ ਲੋੜ ਪੈਣਗੀਆਂ

ਇੱਕ ਪ੍ਰਯੋਗਿਕ ਸ਼ੁਰੂਆਤੀ ਸੈੱਟ:

- User (ਉਹ ਵਿਅਕਤੀ ਜੋ ਲੌਗਇਨ ਕਰਦਾ ਹੈ)

- PartnerOrg/Tenant (ਕੰਟੇਨਰ)

- Membership (User ↔ PartnerOrg ਨੂੰ ਜੋੜਦਾ ਹੈ, ਭੂਮਿਕਾ ਅਤੇ ਸਥਿਤੀ ਰੱਖਦਾ ਹੈ)

- Role (pาਰਟਨਰ ਐਡਮਿਨ, ਬਿਲਿੰਗ, ਰੀਡ-ਓਨਲੀ ਆਦਿ)

- Resource (ਪ੍ਰੋਜੈਕਟ, ਕੇਸ, ਫਾਇਲ—ਜੋ ਵੀ ਪਾਰਟਨਰਾਂ ਨੂੰ ਪਹੁੰਚ ਹੈ)

ਪਰਮਿਸ਼ਨਾਂ ਨੂੰ Membership 'ਤੇ ਸਟੋਰ ਕਰਨਾ (ਨਾ ਕਿ User 'ਤੇ) ਇਹ ਯੋਗ ਬਣਾਉਂਦਾ ਹੈ ਕਿ ਇੱਕ ਯੂਜ਼ਰ ਕਈ ਪਾਰਟਨਰ ਓਰਗਾਂ ਦਾ ਸੁਰੱਖਿਅਤ ਤਰੀਕੇ ਨਾਲ ਹਿੱਸਾ ਹੋ ਸਕੇ।

ਰੀਅਲ-ਵਰਲਡ ਐਜ਼ਜ ਕੇਸਾਂ ਨੂੰ ਹੈਂਡਲ ਕਰੋ

ਯੋਜਨਾ ਬਨਾਓ:

- ਇੱਕ ਯੂਜ਼ਰ ਕਈ ਪਾਰਟਨਰ ਓਰਗਾਂ ਵਿੱਚ: ਸਪਸ਼ਟ ਓਰਗ ਸਵਿੱਚਿੰਗ ਦੀ ਲੋੜ ਕਰੋ ਅਤੇ ਐਕਟਿਵ ਓਰਗ ਨੂੰ ਸਾਫ਼ ਦਿਖਾਓ।

- ਮਰਜਰ ਜਾਂ ਰੀ-ਆਰਗ: ਸਰੋਤਾਂ ਨੂੰ ਓਰਗਾਂ ਵਿੱਚ ਮੋਵ ਕਰਨ ਦੀ ਸਮਰੱਥਾ ਰੱਖੋ ਤੇ ਆਡਿਟ ਟ੍ਰੇਲ ਸਪੋਰਟ ਕਰੋ।

- ਆਫ਼ਬੋਰਡਿੰਗ: ਮੈਂਬਰਸ਼ਿਪ ਨੂੰ ਅਯੋਗ ਕਰੋ, ਮਾਲਕਾਨਾ ਤਬਾਦਲਾ ਕਰੋ, ਅਤੇ ਡੇਟਾ ਰੀਟੈਨਸ਼ਨ ਨੀਤੀਆਂ ਨਿਰਧਾਰਤ ਕਰੋ।

ਨਾਮਕਰਨ کنਵੈਂਸ਼ਨ ਅਤੇ ਸਥਿਰ IDs

ਓਰਗ, ਯੂਜ਼ਰ, ਅਤੇ ਮੈਂਬਰਸ਼ਿਪ ਲਈ ਸਥਿਰ, ਓਪੇਕ ID (UUID ਜਾਂ ਸਮਾਨ) ਵਰਤੋ। ਮਨੁੱਖ-ਪੜ੍ਹਨਯੋਗ ਸਲੱਗ ਵਿਕਲਪਲ ਰੱਖੋ ਜਿਹੜੇ ਬਦਲੇ ਜਾ ਸਕਦੇ ਹਨ। ਸਥਿਰ IDs ਇੰਟੀਗ੍ਰੇਸ਼ਨ ਨੂੰ ਭਰੋਸੇਯੋਗ ਬਣਾਉਂਦੇ ਹਨ ਅਤੇ ਆਡਿਟ ਲੌਗਾਂ ਨੂੰ ਬੇ-ਸੰਦੇਹ ਰੱਖਦੇ ਹਨ, ਭਾਵੇਂ ਨਾਂ, ਈਮੇਲ ਜਾਂ ਡੋਮੇਨ ਬਦਲੇ ਜਾਣ।

ਪ੍ਰਮਾਣੀकरण ਚੁਣੋ: ਪਾਸਵਰਡ, SSO, ਅਤੇ MFA

ਪ੍ਰਮਾਣੀकरण ਉਹ ਥਾਂ ਹੈ ਜਿੱਥੇ ਸੁਵਿਧਾ ਅਤੇ ਸੁਰੱਖਿਆ ਮਿਲਦੇ ਹਨ। ਇੱਕ ਪਾਰਟਨਰ ਪੋਰਟਲ ਵਿੱਚ, ਤੁਸੀਂ ਅਕਸਰ ਕਈ ਸਾਈਨ-ਇਨ ਮੈਥਡ ਸਪੋਰਟ ਕਰਦੇ ਹੋ ਕਿਉਂਕਿ ਤੁਹਾਡੇ ਪਾਰਟਨਰ ਛੋਟੇ ਵੇਂਡਰ ਤੋਂ ਲੈ ਕੇ ਉਦੇਗ ਗ੍ਰਾਹਕ ਤੱਕ ਵੱਖਰੇ ਹੁੰਦੇ ਹਨ।

ਸਾਈਨ-ਇਨ ਵਿਕਲਪਾਂ ਦੀ ਤੁਲਨਾ ਕਰੋ

ਈਮੇਲ + ਪਾਸਵਰਡ ਸਭ ਤੋਂ ਆਮ ਵਿਕਲਪ ਹੈ। ਇਹ ਪਰਿਚਿਤ ਹੈ, ਹਰ ਪਾਰਟਨਰ ਲਈ ਕੰਮ ਕਰਦਾ ਹੈ ਅਤੇ ਅਸਾਨੀ ਨਾਲ ਲਾਗੂ ਹੁੰਦਾ ਹੈ—ਪਰ ਇਸਨੂੰ ਚੰਗੀ ਪਾਸਵਰਡ ਪ੍ਰਥਾ ਅਤੇ ਵਾਪਸੀ ਫਲੋ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ।

Magic links (ਈਮੇਲ-ਕੇਵਲ ਸਾਈਨ-ਇਨ) ਪਾਸਵਰਡ ਮੁੱਦਿਆਂ ਅਤੇ ਸਹਾਇਤਾ ਟਿਕਟਾਂ ਨੂੰ ਘਟਾਉਂਦੇ ਹਨ। ਇਹ ਕਦੇ-ਕਦੇ ਲਘੂ ਯੂਜ਼ਰਾਂ ਲਈ ਬੇਹਤਰ ਹਨ, ਪਰ ਉਹ ਟੀਮਾਂ ਲਈ ਜਿਨ੍ਹਾਂ ਨੂੰ ਸਾਂਝੇ ਡਿਵਾਈਸ ਜਾਂ ਸਖਤ ਸੈਸ਼ਨ ਨਿਯੰਤਰਣ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ, ਝਲਣਕ ਰਹਿ ਸਕਦੇ ਹਨ।

OAuth (Sign in with Google/Microsoft) SMB ਪਾਰਟਨਰਾਂ ਲਈ ਵਧੀਆ ਹੈ। ਇਹ ਕਮਜ਼ੋਰ ਪਾਸਵਰਡ ਦੇ ਮੁਕਾਬਲੇ ਸੁਰੱਖਿਆ ਸੁਧਾਰਦਾ ਹੈ ਅਤੇ ਘਟਾਓ ਦਿੱਲਾਉਂਦਾ ਹੈ, ਪਰ ਹਰ ਕੰਪਨੀ consumer OAuth ਦੀ ਆਗਿਆ ਨਹੀਂ ਦਿੰਦੀ।

SAML SSO ਐਂਟਰਪ੍ਰਾਈਜ਼ ਦੀ ਲੋੜ ਹੁੰਦੀ ਹੈ। ਜੇ ਤੁਸੀਂ ਵੱਡੇ ਪਾਰਟਨਰਾਂ ਨੂੰ ਵੇਚਦੇ ਹੋ, ਤਾਂ SAML ਦੀ ਸ਼ੁਰੂਆਤ ਵਿੱਚ ਯੋਜਨਾ ਬਣਾਓ—ਭਾਵੇਂ ਤੁਸੀਂ ਬਿਨਾਂ ਇਸਦੇ ਲਾਂਚ ਕਰੋ—ਕਿਉਂਕਿ SSO ਦੀ ਫੇਰ-ਮੁਰੰਮਤ ਯੂਜ਼ਰ ਪਛਾਣ, ਭੂਮਿਕਾਵਾਂ ਅਤੇ ਓਨਬੋਰਡਿੰਗ 'ਤੇ ਅਸਰ ਪਾ ਸਕਦੀ ਹੈ।

MFA ਕਿੱਥੇ ਫਿਟ ਹੁੰਦੀ ਹੈ ਫ਼ੈਸਲਾ ਕਰੋ

ਇੱਕ ਆਮ ਨੀਤੀ:

- ਅੰਦਰੂਨੀ ਐਡਮਿਨ ਲਈ ਲਾਜ਼ਮੀ MFA (ਸਭ ਤੋਂ ਪ੍ਰਭਾਵਸ਼ਾਲੀ ਖਾਤੇ)

- ਪਾਰਟਨਰ ਯੂਜ਼ਰ ਲਈ ਵਿਕਲਪਕ MFA (ਸੰਵੇਦਨਸ਼ੀਲ ਕਾਰਜਾਂ ਲਈ ਪ੍ਰੰਪਟ)

- ਜੋਖਮ-ਅਧਾਰਿਤ ਘਟਨਾਵਾਂ ਲਈ ਸਟੈਪ-ਅਪ ਪ੍ਰਮਾਣੀਕਰਨ: ਬੈਂਕ ਵੇਰਵਾ ਬਦਲਣਾ, ਡਾਟਾ ਐਕਸਪੋਰਟ, ਇਨਵਾਇਸ ਵੇਖਣਾ, ਯੂਜ਼ਰ ਜੋੜਨਾ ਜਾਂ ਪਹੁੰਚ ਸੋਧਾ।

ਬਿਨਾਂ ਸਹਾਇਤਾ ਓਵਰਲੋਡ ਦੇ ਰੀਕਵਰੀ ਨਾਲ ਪਾਸਵਰਡ ਪਾਲਿਸੀਆਂ

ਪਾਸਵਰਡ ਨਿਯਮ ਸਧਾਰਨ ਰੱਖੋ (ਲੰਬਾਈ + breach checks), ਅਕਸਰ ਫੋਰਸਡ ਰੀਸੈਟ ਤੋਂ ਬਚੋ, ਅਤੇ ਇੱਕ ਸੁਗਮ ਸੈਲਫ-ਸਰਵ ਰੀਸੈਟ ਨੂੰ ਤਰਜੀਹ ਦਿਓ। ਜੇ ਤੁਸੀਂ SSO ਸਪੋਰਟ ਕਰਦੇ ਹੋ, ਤਾਂ ਯਕੀਨੀ ਬਣਾਓ ਕਿ ਜਦੋਂ IdP ਗਲਤ ਕਨਫਿਗਰ ਹੋਵੇ ਤਾਂ ਯੂਜ਼ਰ ਫਿਰ ਵੀ ਐਕਸੈਸ ਵਾਪਸ ਪ੍ਰਾਪਤ ਕਰ ਸਕਦੇ ਹਨ (ਅਕਸਰ ਐਡਮਿਨ-ਸਹਾਇਤਾ ਵਾਲਾ ਫਾਲਬੈਕ)।

ਸੈਸ਼ਨ: ਮਿਆਦ, ਡਿਵਾਈਸ ਅਤੇ “ਮੈਨ-ਮੈਨ”

ਸਪਸ਼ਟ ਸੈਸ਼ਨ ਨਿਯਮ ਨਿਰਧਾਰਤ ਕਰੋ: idle timeout, absolute max session age, ਅਤੇ “remember me” ਦਾ ਅਰਥ। ਵਿਸ਼ੇਸ਼ ਕਰਕੇ ਐਡਮਿਨ ਲਈ ਇੱਕ ਡਿਵਾਈਸ ਲਿਸਟ ਬਾਰੇ ਸੋਚੋ ਜਿੱਥੇ ਯੂਜ਼ਰ ਸੈਸ਼ਨਾਂ ਨੂੰ ਰੱਦ ਕਰ ਸਕਦੇ ਹਨ।

ਯੂਜ਼ਰ ਲਾਈਫਸਾਈਕਲ ਮੂਲ-ਬਿੰਦੂ

ਐਕਟੀਵੇਸ਼ਨ (ਈਮੇਲ ਵੈਰੀਫਿਕੇਸ਼ਨ), ਡੀਐਕਟੀਵੇਸ਼ਨ (ਤੁਰੰਤ ਪਹੁੰਚ ਹਟਾਉਣਾ), ਲਾਕਆਉਟ (ਰੇਟ ਲਿਮਿਟ), ਅਤੇ ਰੀਐਕਟੀਵੇਸ਼ਨ (ਆਡਿਟ ਕੀਤੀ ਗਈ, ਨਿਯੰਤਰਿਤ) ਲਈ ਯੋਜਨਾ ਬਣਾਓ। ਇਹ ਸਥਿਤੀਆਂ ਐਡਮਿਨਸ ਨੂੰ ਪੋਰਟਲ ਸੈਟਿੰਗਸ ਅਤੇ /admin ਕੰਸੋਲ ਵਿੱਚ ਦਿਖਣੀਆਂ ਚਾਹੀਦੀਆਂ ਹਨ।

ਸਹੀ ਤਰੀਕੇ ਨਾਲ ਪ੍ਰਮਾਣੀਕਰਨ ਨੂੰ ਲਾਗੂ ਕਰੋ (RBAC/ABAC)

ਪ੍ਰਮਾਣੀਕਰਨ ਦਾ ਜਵਾਬ ਹੈ: “ਇਹ ਸਾਈਨ-ਇਨ ਯੂਜ਼ਰ ਕੀ ਕਰ ਸਕਦਾ ਹੈ ਅਤੇ ਕਿਸ ਪਾਰਟਨਰ ਡੇਟਾ ਲਈ?” ਇਸਨੂੰ ਸ਼ੁਰੂ ਚੇਨਦੇ ਹੀ ਠੀਕ ਕਰਨਾ ਗਲਤ ਡੇਟਾ ਲੀਕ, ਭਰੋਸੇ ਦੀ ਖ਼ਰਾਬੀ ਅਤੇ ਬੇਅੰਤ ਇਕ-ਵਾਰਤੀਆਂ ਅਪਵਾਦਾਂ ਨੂੰ ਰੋਕਦਾ ਹੈ।

RBAC vs ABAC ਚੁਣੋ (ਜਾਂ ਦੋਹਾਂ ਨੂੰ ਮਿਲਾਓ)

ਇੱਕ ਪ੍ਰਯੋਗਿਕ ਨਿਯਮ: RBAC ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ ਤਾਂ ਜੋ ਸਫਾਈ ਰਹੇ, ਫਿਰ ਜਿੱਥੇ ਲੋੜ ਹੋਵੇ ABAC ਜੋੜੋ।

- RBAC: ਸਧਾਰਨ ਭੂਮਿਕਾਵਾਂ ਜਿਵੇਂ Partner Admin, Partner Member, Read-only, Internal Support। ਸਮਝਾਉਣ ਅਤੇ ਆਡਿਟ ਕਰਨ ਵਿੱਚ ਆਸਾਨ।

- ABAC: ਐਟ੍ਰਿਬਿਊਟਸ ਅਧਾਰਿਤ ਨਿਯਮ ਜਿਵੇਂ partner_id, region, team, contract tier, resource owner. ਇਹ ਮਾਮਲਿਆਂ ਲਈ ਵਧੀਆ ਹੈ ਜਿੱਥੇ ਡੇਟਾ-ਸਕੋਪ ਸੀਮਿਤ ਕਰਨਾ ਹੈ।

ਬਹੁਤ ਸਾਰੇ ਪੋਰਟਲ ਹਾਈਬ੍ਰਿਡ ਵਰਤਦੇ ਹਨ: ਭੂਮਿਕਾਵਾਂ ਵਿਸ਼ਾਲ ਸਮਰੱਥਾ ਦਿੰਦੀਆਂ ਹਨ, ਐਟ੍ਰਿਬਿਊਟਸ ਡੇਟਾ ਸਕੋਪ ਨੂੰ ਸੀਮਤ ਕਰਦੇ ਹਨ।

ਪ੍ਰਮਾਣੀਕਰਨ ਚੈੱਕ ਕੇਂਦਰੀਕ੍ਰਿਤ ਕਰੋ

ਪੈਜ, ਕੰਟਰੋਲਰ ਅਤੇ ਡੇਟਾਬੇਸ ਕ੍ਯੂਰੀਜ਼ ਵਿੱਚ ਪਰਮਿਸ਼ਨ ਚੈੱਕਾਂ ਨੂੰ ਫੈਲਾਉਣ ਤੋਂ ਬਚੋ। ਉਨ੍ਹਾਂ ਨੂੰ ਇੱਕ ਥਾਂ ਤੇ ਕੇਂਦਰਿਤ ਰੱਖੋ—ਪਾਲਸੀ ਕਲਾਸਾਂ, ਮਿਡਲਵੇਅਰ, ਜਾਂ ਇੱਕ ਡੇਡੀਕੇਟਿਡ ਅਥਾਰਾਈਜ਼ੇਸ਼ਨ ਸਰਵਿਸ—ਤਾਂ ਜੋ ਹਰ ਰਿਕਵੈਸਟ ਨੂੰ ਇਕਸਾਰ ਤਰੀਕੇ ਨਾਲ ਮੁਲਾਂਕਣ ਕੀਤਾ ਜਾ ਸਕੇ।

ਇਸ ਨਾਲ ਨਵਾਂ API ਐਂਡਪਾਇੰਟ ਜੜਨ 'ਤੇ ਜਾਂ UI ਕਿਸੇ ਬਟਨ ਨੂੰ ਲੁਕਾ ਲੈਂਦੀ ਹੈ ਪਰ API ਫਿਰ ਵੀ ਕਾਰਵਾਈ ਦੀ ਆਗਿਆ ਦਿੰਦੀ ਹੈ, ਤਦੋਂ ਮਿਸਡ ਚੈੱਕਾਂ ਪ੍ਰਤੀ ਰੋਕੇ ਜਾਂਦੇ ਹਨ।

ਮਾਲਕੀ ਤੇ ਡੇਟਾ ਸੀਮਾਵਾਂ ਨਿਰਧਾਰਿਤ ਕਰੋ

ਮਾਲਕੀ ਨਿਯਮਾਂ ਬਾਰੇ ਸਪਸ਼ਟ ਹੋਵੋ:

- ਯੂਜ਼ਰ ਇੱਕ partner org ਨਾਲ ਜੁੜੇ ਹੁੰਦੇ ਹਨ, ਅਤੇ ਉਹੀ org boundary ਵਾਲੇ ਰਿਸੋਰਸ ਤੱਕ ਹੀ ਪਹੁੰਚ ਰੱਖਦੇ ਹਨ।

- ਸਾਂਝੇ ਆਬਜੈਕਟਾਂ ਜਾਂਦੇ ਕੀ ਹੁੰਦਾ ਹੈ (ਉਦਾਹਰਣ: ਇਕ ਡੀਲ ਜਾਂ ਟਿਕਟ ਜਿਸ ਵਿੱਚ ਕਈ ਪਾਰਟਨਰ ਸ਼ਾਮਲ ਹਨ)।

- ਪਾਰਟਨਰ ਆਰਗ ਵਿੱਚ ਕੌਣ ਯੂਜ਼ਰ, ਬਿਲਿੰਗ, ਅਤੇ ਇੰਟੀਗ੍ਰੇਸ਼ਨ ਸੰਭਾਲ ਸਕਦਾ ਹੈ, ਇਹ ਨਿਰਧਾਰਤ ਕਰੋ।

ਉੱਚ-ਜੋਖਮ ਕਾਰਜਾਂ ਲਈ ਵਧੇਰੇ ਸੁਰੱਖਿਆ ਜੋੜੋ

ਸੰਵੇਦਨਸ਼ੀਲ ਕਾਰਜਾਂ ਲਈ ਸਟੈਪ-ਅਪ ਕੰਟਰੋਲ: ਦੁਬਾਰਾ ਪ੍ਰਮਾਣੀਕਰਨ, ਸਟੈਪ-ਅਪ MFA, ਜਾਂ ਮਨਜ਼ੂਰੀ। ਉਦਾਹਰਣ: SSO ਸੈਟਿੰਗਸ ਬਦਲਣਾ, ਡਾਟਾ ਐਕਸਪੋਰਟ, ਬੈਂਕ ਵੇਰਵੇ ਸੋਧਣਾ, ਜਾਂ ਐਡਮਿਨ ਭੂਮਿਕਾ ਦੇਣਾ।

API + UI ਲਈ ਪਰਮਿਸ਼ਨਾਂ ਦਸਤਾਵੇਜ਼ ਕਰੋ

ਇੱਕ ਸਧਾਰਨ ਮੈਟ੍ਰਿਕਸ ਬਣਾਓ ਜੋ ਮੈਪ ਕਰਦਾ ਹੈ:

- Roles/attributes → API endpoints (ਕਿਹੜੇ ਕੋਹੜੇ ਆਗਿਆਸ਼ੀਲ ਹਨ)

- Roles/attributes → UI elements (ਕੀ ਦਿਖਾਈ ਦੇ ਰਿਹਾ ਹੈ)

ਇਹ ਇੰਜੀਨੀਅਰਿੰਗ, QA ਅਤੇ ਪਾਲਨ ਲਈ ਸਾਂਝਾ ਸਚਾਈ ਦਾ ਸ੍ਰੋਤ ਬਣ ਜਾਂਦਾ ਹੈ—ਅਤੇ ਬਾਅਦ ਵਿੱਚ ਪਹੁੰਚ ਸਮੀਖਿਆਵਾਂ ਨੂੰ ਅਸਾਨ ਬਣਾਉਂਦਾ ਹੈ।

ਪਾਰਟਨਰ ਓਨਬੋਰਡਿੰਗ, ਸੱਦ ਅਤੇ ਆਫ਼ਬੋਰਡਿੰਗ ਬਣਾਓ

Offer partner access on mobile

Create a companion Flutter app for partners who need access on the go.

ਓਨਬੋਰਡਿੰਗ ਉਹ ਸਥਾਨ ਹੈ ਜਿੱਥੇ ਪਾਰਟਨਰ ਰਿਸ਼ਤੇ ਜਾਂ ਤਾਂ ਸਮਰੱਥੀ ਨਾਲ ਸ਼ੁਰੂ ਹੁੰਦੇ ਹਨ ਜਾਂ ਸਪੋਰਟ ਭਾਰ ਬਣ ਜਾਂਦਾ ਹੈ। ਚੰਗੀ ਫਲੋ ਗਤੀ (ਪਾਰਟਨਰ ਜਲਦੀ ਕੰਮ ਸ਼ੁਰੂ ਕਰ ਸਕੇ) ਅਤੇ ਸੁਰੱਖਿਆ (ਸਿਰਫ਼ ਸਹੀ ਲੋਕਾਂ ਨੂੰ ਸਹੀ ਪਹੁੰਚ) ਦਾ ਸੰਤੁਲਨ ਰੱਖਦੀ ਹੈ।

ਸੱਦ ਅਤੇ ਜੌਇਨ ਫਲੋਜ਼

ਕਈ ਸੱਦ ਰਾਹਾਂ ਦਾ ਸਪੋਰਟ ਕਰੋ ਤਾਂ ਕਿ ਵੱਖ-ਵੱਖ ਪਾਰਟਨਰ ਓਰਗ ਬਿਨਾਂ ਖਾਸ ਹਥਕੰਮਿਆਂ ਦੇ ਤੁਹਾਡਾ ਪੋਰਟਲ ਅਪਣਾ ਸਕਣ:

- ਈਮੇਲ ਰਾਹੀਂ ਸੱਦ: ਇੱਕ ਐਡਮਿਨ ਇੱਕ ਈਮੇਲ ਦਰਜ ਕਰਦਾ ਹੈ, ਪਾਰਟਨਰ ਓਰਗ ਚੁਣਦਾ ਹੈ, ਅਤੇ ਸ਼ੁਰੂਆਤੀ ਭੂਮਿਕਾ ਨਿਰਧਾਰਤ ਕਰਦਾ ਹੈ।

- ਡੋਮੇਨ-ਆਧਾਰਿਤ ਆਟੋ-ਜੌਇਨ: ਜੇ ਇੱਕ ਪਾਰਟਨਰ ਨੇ ਇੱਕ ਵੈਰੀਫਾਈਡ ਡੋਮੇਨ (ਜਿਵੇਂ @partner.com) ਰੱਖਿਆ ਹੈ, ਤਾਂ ਉਸ ਡੋਮੇਨ ਨਾਲ ਸਾਈਨਅਪ ਕਰਨ ਵਾਲੇ ਯੂਜ਼ਰ ਸਮਕक्ष ਓਰਗ ਲਈ ਪਹੁੰਚ ਦੀ ਮੰਗ ਕਰ ਸਕਦੇ ਹਨ।

- ਐਡਮਿਨ-ਸਿਰਜਿਤ ਯੂਜ਼ਰ: ਨਿਯੰਤਰਿਤ ਪਾਰਟਨਰਾਂ ਲਈ, ਅੰਦਰੂਨੀ ਐਡਮਿਨ ਖਾਤੇ ਪਹਿਲਾਂ ਬਣਾਅ ਸਕਦੇ ਹਨ ਅਤੇ ਪਹਿਲੀ ਲੌਗਿਨ ਤੇ ਪਾਸਵਰਡ ਰੀਸੈਟ ਜਾਂ SSO ਦੀ ਮੰਗ ਕਰ ਸਕਦੇ ਹਨ।

ਹਰ ਸੱਦ ਨੂੰ ਇੱਕ ਸੰਗਠਨ ਲਈ ਸਕੋਪਡ ਰੱਖੋ ਅਤੇ ਇੱਕ ਸਪਸ਼ਟ ਅਵਧੀ ਦੀ ਮਿਆਦ ਸ਼ਾਮਲ ਕਰੋ।

ਉੱਚ-ਜੋਖਮ ਪਹੁੰਚ ਲਈ ਮਨਜ਼ੂਰੀ ਕਦਮ

ਸਭ ਪਹੁੰਚ ਤੁਰੰਤ ਨਹੀਂ ਹੋਣੀ ਚਾਹੀਦੀ। ਸੰਵੇਦਨਸ਼ੀਲ ਪਰਮਿਸ਼ਨਾਂ ਲਈ ਵਿਕਲਪਕ ਮਨਜ਼ੂਰੀ ਸ਼ਾਮਲ ਕਰੋ—ਮਾਲੀ ਪੰਨੇ, ਡਾਟਾ ਐਕਸਪੋਰਟ, ਜਾਂ API ਕੁੰਜੀ ਬਣਾਉਣ ਦੀ ਵਰਗੀ ਚੀਜ਼ਾਂ।

ਇੱਕ ਵਰਤਣਯੋਗ ਨਮੂਨਾ ਇਹ ਹੈ: ਯੂਜ਼ਰ ਘੱਟ-ਜੋਖਮ ਮੁੱਲ-ਭੂਮਿਕਾ ਨਾਲ ਜੁੜਦਾ ਹੈ, ਫਿਰ ਉੱਚ ਪਹੁੰਚ ਦੀ ਬੇਨਤੀ ਕਰਦਾ ਹੈ, ਜੋ ਕਿ ਇੱਕ ਪਾਰਟਨਰ ਐਡਮਿਨ (ਅਤੇ ਵਿਕਲਪਕ ਤੌਰ 'ਤੇ ਤੁਹਾਡੀ ਅੰਦਰੂਨੀ ਟੀਮ) ਲਈ ਮਨਜ਼ੂਰੀ ਕਾਰਜ ਉਤਪੰਨ ਕਰਦਾ ਹੈ। ਕੌਣ ਨੇ ਕਦੋਂ ਕੀ ਮਨਜ਼ੂਰ ਕੀਤਾ, ਇਹ ਰਿਕਾਰਡ ਰੱਖੋ ਤਾਂ ਜੋ ਬਾਅਦ ਵਿੱਚ ਸਮੀਖਿਆ ਕੀਤੀ ਜਾ ਸਕੇ।

ਸਹਾਇਤਾ ਘਟਾਉਣ ਵਾਲੇ ਓਨਬੋਰਡਿੰਗ ਚੈੱਕਲਿਸਟ

ਪਹਿਲੀ ਲੌਗਿਨ ਤੋਂ ਬਾਅਦ ਇੱਕ ਸਧਾਰਨ ਚੈੱਕਲਿਸਟ ਦਿਖਾਓ: ਪ੍ਰੋਫਾਇਲ ਪੂਰਾ ਕਰੋ, ਟੀਮ ਸੈਟ ਕਰੋ (ਸਾਥੀਆਂ ਨੂੰ ਸੱਦੋ), ਅਤੇ ਮੁੱਖ ਸਰੋਤਾਂ ਜਿਵੇਂ ਦਸਤਾਵੇਜ਼ੇਸ਼ਨ ਜਾਂ ਸਹਾਇਤਾ ਪੰਨਾ (ਉਦਾਹਰਣ ਲਈ /help) ਵੇਖੋ।

ਸਪਸ਼ਟ, ਕਾਰਵਾਈਯੋਗ ਏਰਰ ਸਥਿਤੀਆਂ

ਜਦੋਂ ਕੁਝ ਫੇਲ ਹੁੰਦਾ ਹੈ ਤਾਂ ਸਪਸ਼ਟ ਹੋਵੋ:

- ਸੱਦ ਦੀ ਮਿਆਦ ਖਤਮ ਹੋ ਗਈ ("ਨਵੀਂ ਸੱਦ ਦੀ ਮੰਗ" ਦੀ ਪੇਸ਼ਕਸ਼ ਕਰੋ)

- ਗਲਤ ਸੰਗਠਨ (ਸੱਦ ਜੋ ਓਰਗ ਨਿਸ਼ਾਨੇ ਤੋਂ ਹੈ, ਉਹ ਦਿਖਾਓ)

- ਘੱਟ ਪਰਮਿਸ਼ਨ (ਕਿਹੜੀ ਭੂਮਿਕਾ ਲੋੜੀਦੀ ਹੈ ਅਤੇ ਕਿਵੇਂ ਮੰਗ ਕਰਨੀ ਹੈ, ਇਹ ਸਮਝਾਓ)

ਇਤਿਹਾਸ ਖੋਣ ਬਿਨਾਂ ਆਫ਼ਬੋਰਡਿੰਗ

ਆਫ਼ਬੋਰਡਿੰਗ ਤੇਜ਼ ਅਤੇ ਪੱਕੀ ਹੋਣੀ ਚਾਹੀਦੀ: ਸੈਸ਼ਨਾਂ ਨੂੰ ਰੱਦ ਕਰੋ, ਮੈਂਬਰਸ਼ਿਪ ਹਟਾਓ, ਟੋਕਨ/ਕੀਜ਼ ਅਯੋਗ ਕਰੋ। ਪਰ ਆਡਿਟ ਇਤਿਹਾਸ ਬਚਾਓ ਤਾਂ ਜੋ ਯੂਜ਼ਰ ਨੂੰ ਹਟਾਉਣ ਤੋਂ ਬਾਅਦ ਵੀ ਕੀਟੇ ਗਏ ਕਾਰਜ ਟਰੈਸ ਕੀਤੇ ਜਾ ਸਕਣ।

ਪਾਰਟਨਰ-ਮਿੱਤਰ UX ਬਣਾਓ

ਜਦੋਂ ਪਾਰਟਨਰ ਆਪਣੀਆਂ ਆਮ ਕਾਰਵਾਈਆਂ ਤੇਜ਼ ਅਤੇ ਭਰੋਸੇਯੋਗ ਤਰੀਕੇ ਨਾਲ ਕਰ ਸਕਦੇ ਹਨ ਤਾਂ ਪੋਰਟਲ ਸਫਲ ਹੁੰਦਾ ਹੈ। ਉਹ 5–10 ਆਮ ਕਾਰਵਾਈਆਂ (ਜਿਵੇਂ ਡੀਲ ਰਜਿਸਟਰ ਕਰਨਾ, ਐਸੈਟ ਡਾਊਨਲੋਡ, ਟਿਕਟ ਸਥਿਤੀ ਜਾਂਚਣਾ, ਬਿਲਿੰਗ ਸੰਪਰਕ ਅਪਡੇਟ) ਦੀ ਸੂਚੀ ਬਣਾਉ ਅਤੇ ਹੋਮ ਪੇਜ਼ ਉਹਨਾਂ ਦੇ ਆਸਰੇ 'ਤੇ ਡਿਜ਼ਾਈਨ ਕਰੋ, ਅਤੇ ਹਰ ਇਕ ਨੂੰ 1–2 ਕਲਿਕ ਵਿੱਚ ਪਹੁੰਚਯੋਗ ਰੱਖੋ।

ਨੈਵੀਗੇਸ਼ਨ ਜੋ ਪਾਰਟਨਰਾਂ ਦੀ ਸੋਚ ਦੇ ਅਨੁਸਾਰ ਹੋਵੇ

ਸਪਸ਼ਟ, ਪੇਸ਼ਗੋਈ ਯੋਗ ਨੈਵੀਗੇਸ਼ਨ ਵਰਤੋ ਜੋ ਡੋਮੇਨ ਅਨੁਸਾਰ ਹੋਵੇ ਨਾ ਕਿ ਅੰਦਰੂਨੀ ਟੀਮਾਂ ਦੇ ਨਾਮਾਂ ਅਨੁਸਾਰ। ਇੱਕ ਸਧਾਰਣ ਢਾਂਚਾ ਜਿਵੇਂ Deals, Assets, Tickets, Billing, ਅਤੇ Users ਪਾਰਟਨਰਾਂ ਨੂੰ ਖਦ-ਮੁਹੰਮਦਭਾਅ ਕਰਨ ਵਿੱਚ ਮਦਦ ਕਰਦਾ ਹੈ, ਖ਼ਾਸ ਕਰਕੇ ਜੇ ਉਹ ਵਾਰ-ਵਾਰ ਲੌਗਇਨ ਨਹੀਂ ਕਰਦੇ।

ਦੇਖਣ 'ਤੇ ਸੰਦੇਹ ਹੋਵੇ ਤਾਂ ਸਫਾਈ ਚੁਣੋ:

- ਲੇਬਲ ਸਪਸ਼ਟ ਰੱਖੋ (ਜਿਵੇਂ “Tickets” ਬਜਾਏ “Support Center”)

- ਜਿੱਥੇ ਮਦਦ ਕਰੇ, ਉੱਥੇ ਗਿਣਤੀਆਂ ਦਿਖਾਓ (ਖੁੱਲ੍ਹੇ ਟਿਕਟ, ਬਕਾਇਆ ਮਨਜ਼ੂਰੀਆਂ)

- ਜਿੱਥੇ ਲਿਸਟ ਲੰਬੀਆਂ ਹੋ ਸਕਦੀਆਂ ਹਨ, ਤੱਥ ਖੋਜ (search) ਦਿਓ

ਪਹੁੰਚ ਨੂੰ ਦਿਖਾਓ (ਅਤੇ ਕਾਰਵਾਈਯੋਗ ਬਣਾਓ)

ਜਦੋਂ ਕਿਸੇ ਪੰਨੇ 'ਤੇ ਪਹੁੰਚ ਘੱਟ ਹੋਵੇ ਤਾਂ ਇਹ ਚੁੱਪ-ਚਾਪ ਫੇਲ ਹੋਣਾ ਪਾਰਟਨਰਾਂ ਨੂੰ ਨਿਰਾਸ਼ ਕਰ ਦਿੰਦਾ ਹੈ। ਪਹੁੰਚ ਸਥਿਤੀ ਦਿਸਪਲੇ ਕਰੋ:

- ਪ੍ਰੋਫਾਇਲ ਮੈਨੂ ਵਿੱਚ ਯੂਜ਼ਰ ਦੀ ਵਰਤਮਾਨ ਭੂਮਿਕਾ ਅਤੇ ਮੁੱਖ ਪਰਮਿਸ਼ਨਾਂ ਦਿਖਾਓ

- ਜੇ ਕੋਈ ਪੰਨਾ ਜਾਂ ਕਾਰਵਾਈ ਸੀਮਿਤ ਹੈ ਤਾਂ ਕਾਰਨ ਸਮਝਾਓ ਅਤੇ ਕੀ ਉਪਲਬਧ ਹੈ ਉਹ ਦਿਖਾਓ

- ਇੱਕ ਸਪਸ਼ਟ Request access ਰਸਤਾ ਦਿਓ (ਭਾਵੇਂ ਇਹ ਸਿਰਫ਼ ਇੱਕ ਫਾਰਮ ਹੋ ਜੋ ਐਡਮਿਨ ਨੂੰ ਸੂਚਿਤ ਕਰੇ)

ਇਸ ਨਾਲ ਸਪੋਰਟ ਟਿਕਟਾਂ ਘਟਦੀਆਂ ਹਨ ਅਤੇ ਯੂਜ਼ਰ ਹਰ ਚੀਜ਼ ਆਜ਼ਮਾਉਣ ਦੀ ਕੋਸ਼ਿਸ਼ ਨਹੀਂ ਕਰਦੇ।

ਸਥਿਰਤਾ ਭਰੋਸਾ ਬਣਾਉਂਦੀ ਹੈ

UI ਸਥਿਤੀਆਂ ਨੂੰ ਪਹਿਲ ਦਰਜੇ ਦੀ ਵਿਸ਼ੇਸ਼ਤਾ ਸਮਝੋ:

- ਯੋਗ ਖਾਲੀ ਸਥਿਤੀਆਂ ਜੋ ਅਗਲਾ ਕਦਮ ਦੱਸਦੀਆਂ ਹਨ

- ਲੋਡਿੰਗ ਸਥਿਤੀਆਂ ਜੋ ਲੇਆਊਟ ਨੂੰ ਸਥਿਰ ਰੱਖਦੀਆਂ ਹਨ (ਪੇਜ਼ ਨਾ ਹਿਲਦਾ ਹੋਵੇ)

- ਸਪਸ਼ਟ_error messages_ ਨਾਲ ਅਗਲਾ ਕਦਮ ਦੱਸਿਆ ਜਾਵੇ

- ਵਿਨਾਸਕ ਕਾਰਜਾਂ ਲਈ ਪੁਸ਼ਟੀ (ਯੂਜ਼ਰ ਹਟਾਉਣਾ, ਸੱਦ ਰੱਦ ਕਰਨਾ)

ਇੱਕ ਛੋਟੀ ਸਟਾਈਲ ਗਾਈਡ (ਬਟਨ, ਟੇਬਲ, ਫਾਰਮ, ਅਲਰਟ) ਪੋਰਟਲ ਨੂੰ ਵਧਣ ਸਮੇਂ ਇੱਕਸਾਰ ਰੱਖਦੀ ਹੈ।

ਰਿਕਤੇਕਤਾ (Accessibility) ਬੁਨਿਆਦੀ ਜੋ ਲਾਭ ਦਿੰਦੇ ਹਨ

ਮੁੱਲ-ਬੁਨਿਆਦੀ ਗੱਲਾਂ ਕਵਰ ਕਰੋ: ਪੂਰੀ ਕੀਬੋਰਡ ਨੈਵੀਗੇਸ਼ਨ, ਰੰਗ ਵਿਸ਼ੇਸ਼ ਵਿਸ਼ੈਸ਼ ਸਮਰਥਾ (contrast), ਪੜ੍ਹਨਯੋਗ ਫਾਰਮ ਲੇਬਲ, ਅਤੇ ਸਪਸ਼ਟ ਫੋਕਸ ਸਥਿਤੀਆਂ। ਇਹ ਸੁਧਾਰ ਮੋਬਾਈਲ ਯੂਜ਼ਰਾਂ ਅਤੇ ਤੇਜ਼ੀ ਨਾਲ ਕੰਮ ਕਰਨ ਵਾਲਿਆਂ ਲਈ ਵੀ ਫਾਇਦੇਮੰਦ ਹਨ।

ਜੇ ਤੁਹਾਡੇ ਕੋਲ ਅੰਦਰੂਨੀ ਐਡਮਿਨ ਖੇਤਰ ਹੈ, ਉਸਦੇ UI ਪੈਟਰਨ ਪਾਰਟਨਰ ਪੋਰਟਲ ਨਾਲ ਮਿਲਦੇ ਜੁਲਦੇ ਰੱਖੋ ਤਾਂ ਕਿ ਸਹਾਇਤਾ ਟੀਮ ਪੋਰਟਲ ਬਿਨਾਂ ਵਿਵ_TRANSLATED UI ਦੇ ਸਮਝਾਏ ਸਪੋਰਟ ਦੇ ਸਕੇ।

ਇੱਕ ਅੰਦਰੂਨੀ ਐਡਮਿਨ ਕੰਸੋਲ ਸ਼ਾਮਲ ਕਰੋ

Ship onboarding flows quickly

Prototype invites, org switching, and least-privilege defaults as real screens and APIs.

ਇੱਕ ਪਾਰਟਨਰ ਪੋਰਟਲ ਉਨਾਂ ਟੂਲਾਂ ਤਕ ਹੀ ਪ੍ਰਬੰਧਨੀਯੋਗ ਹੈ ਜੋ ਤੁਹਾਡੀ ਅੰਦਰੂਨੀ ਟੀਮ ਕੋਲ ਹੈ। ਅੰਦਰੂਨੀ ਐਡਮਿਨ ਕੰਸੋਲ ਦਿਨ-ਪ੍ਰਤੀਦਿਨ ਸਹਾਇਤਾ ਤੇਜ਼ ਕਰੇ, ਨਾਲ ਹੀ ਸਖ਼ਤ ਸੀਮਾਵਾਂ ਲਗਾਤਾਰ ਰੱਖੇ ਤਾਂ ਕਿ ਐਡਮਿਨ ਗਲਤੀ ਨਾਲ (ਜਾਂ ਚੁੱਪ ਚਾਪ) ਅਤਿਰਿਕਤ ਪਹੁੰਚ ਨਾ ਦੇ ਸਕਣ।

ਸ਼ੁਰੂਆਤੀ ਐਡਮਿਨ ਫੀਚਰ ਜੋ ਸ਼ਾਮਲ ਕਰੋ

ਇੱਕ searchable partner directory ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ: ਪਾਰਟਨਰ ਨਾਮ, tenant ID, ਸਥਿਤੀ, ਯੋਜਨਾ/ਟਿਅਰ, ਅਤੇ ਮੁੱਖ ਸੰਪਰਕ। ਪਾਰਟਨਰ ਪ੍ਰੋਫਾਈਲ ਤੋਂ, ਐਡਮਿਨ ਯੂਜ਼ਰਾਂ, ਨਿਰਧਾਰਤ ਭੂਮਿਕਾਵਾਂ, ਆਖਰੀ ਲੌਗਿਨ ਅਤੇ ਕਿਸੇ ਵੀ ਬਕਾਇਆ ਸੱਦਾਂ ਨੂੰ ਵੇਖ ਸਕੇ।

ਯੂਜ਼ਰ ਪ੍ਰਬੰਧਨ ਆਮ ਤੌਰ 'ਤੇ ਲੋੜੀਂਦਾ ਹੈ: ਯੂਜ਼ਰਾਂ ਨੂੰ ਨਿਸ਼ਕ੍ਰਿਆ / ਰੀਐਕਟੀਵੇਟ ਕਰਨਾ, ਸੱਦ ਦੁਬਾਰਾ ਭੇਜਣਾ, ਰਿਕਵਰੀ ਕੋਡ ਰੋਟੇਟ ਕਰਨਾ, ਅਤੇ ਵਾਰ-ਵਾਰ ਨਾਕਾਮ ਲੌਗਿਨ ਤੋਂ ਬਾਅਦ ਖਾਤਿਆਂ ਨੂੰ ਅਨਲੌਕ ਕਰਨਾ। ਇਹ ਕਾਰਵਾਈਆਂ ਸਪਸ਼ਟ ਹੋਣ (ਪੁਸ਼ਟੀ ਡਾਇਲਾਗ, ਕਾਰਨ ਲਾਜ਼ਮੀ) ਅਤੇ ਜਿੱਥੇ ਸੰਭਵ ਉਲਟ ਕਰਨਯੋਗ ਡਿਜ਼ਾਈਨ ਕੀਤੀਆਂ ਜਾਣ।

ਇਮਪੀਰਸਨੇਸ਼ਨ—ਸੁਰੱਖਿਅਤ ਨੁਕਤੇ ਨਾਲ

ਇਮਪੀਰਸਨੇਸ਼ਨ ਇੱਕ ਸ਼ਕਤੀਸ਼ਾਲੀ ਸਹਾਇਤਾ ਟੂਲ ਹੋ ਸਕਦਾ ਹੈ, ਪਰ ਇਸਨੂੰ ਕੜੀ ਨਿਯੰਤਰਣ ਵਾਲਾ ਬਣਾਉ। ਉੱਚ ਪਹੁੰਚ ਦੀ ਲੋੜ ਕਰੋ, ਸਟੈਪ-ਅਪ ਪ੍ਰਮਾਣੀਕਰਨ (ਜਿਵੇਂ MFA ਦੁਬਾਰਾ) ਅਤੇ ਸਮੇਂ-ਸੀਮਿਤ ਸੈਸ਼ਨ।

ਇਮਪੀਰਸਨੇਸ਼ਨ ਨੂੰ ਸਪਸ਼ਟ ਬਣਾਓ: ਇੱਕ ਲਗਾਤਾਰ ਬੈਨਰ (“You are viewing as…”) ਅਤੇ ਸੀਮਤ ਸਮਰੱਥਾ (ਉਦਾਹਰਣ ਲਈ, ਬਿਲਿੰਗ ਬਦਲਣ ਜਾਂ ਭੂਮਿਕਾ ਦੇਣ ਨੂੰ ਰੋਕੋ)। ਹਰੇਕ ਆਡਿਟ ਐਂਟਰੀ ਵਿੱਚ “impersonator” ਅਤੇ “impersonated user” ਵੀ ਲਿਖੋ।

ਕਨਫਿਗਰੇਸ਼ਨ ਪੰਨੇ ਜੋ ਮੈਨੂਅਲ ਕੰਮ ਘਟਾਉਂਦੇ ਹਨ

ਰੋਲ ਟੈਂਪਲੇਟ, ਪਰਮਿਸ਼ਨ ਬੰਡਲ, ਅਤੇ ਪਾਰਟਨਰ-ਲੇਵਲ ਸੈਟਿੰਗਜ਼ (ਸ permitido SSO ਤਰੀਕੇ, MFA ਲੋੜਾਂ, IP allowlists, ਫੀਚਰ ਫਲੈਗ) ਲਈ ਕਨਫਿਗਰੇਸ਼ਨ ਪੰਨੇ ਜੋੜੋ। ਟੈਂਪਲੇਟ ਤੁਹਾਨੂੰ ਐਕਸੈਸ ਸਟੈਂਡਰਡਾਈਜ਼ ਕਰਨ ਵਿੱਚ ਮਦਦ ਕਰਦੇ ਹਨ ਜਦੋਂ ਕਿ ਅਜੇ ਵੀ ਵਿਸ਼ੇਸ਼-ਕੇਸ ਸਪੋਰਟ ਕਰਦੇ ਹਨ।

ਓਪਰੇਸ਼ਨਲ ਵਿਦਿਅਲੀਤਾ ਅਤੇ ਕਠੋਰ ਸੀਮਾਵਾਂ

ਫੇਲ ਲਾਗਿਨ, ਅਆਸਮਾਨਕ ਸਰਗਰਮੀ ਫਲੇਗ (ਨਵਾਂ ਦੇਸ਼/ਡਿਵਾਈਸ, ਤੇਜ਼ ਭੂਮਿਕਾ ਬਦਲਾਂ), ਅਤੇ ਤਣਾਵ-ਸਥਿਤੀ ਪੇਜ਼ (/status) ਅਤੇ incident runbooks (/docs/support) ਨਾਲ ਵਿਉਜ਼ ਸ਼ਾਮਲ ਕਰੋ।

ਅਖੀਰਕਾਰ, ਸਪਸ਼ਟ ਸੀਮਾਵਾਂ ਨਿਰਧਾਰਤ ਕਰੋ: ਕਿਹੜੀਆਂ ਐਡਮਿਨ ਕਾਰਵਾਈਆਂ ਅਨੁਮਤ ਹਨ, ਕੌਣ ਉਹਨਾਂ ਨੂੰ ਕਰ ਸਕਦਾ ਹੈ, ਅਤੇ ਯਕੀਨੀ ਬਣਾਓ ਕਿ ਹਰ ਐਡਮਿਨ ਕਾਰਵਾਈ ਲੌਗ, searchable ਅਤੇ ਨਿਰੀਆਤ ਕਰਨਯੋਗ ਹੈ।

ਆਡਿਟ ਲੌਗ, ਰਿਪੋਰਟਿੰਗ, ਅਤੇ ਪਹੁੰਚ ਸਮੀਖਿਆਵਾਂ

ਆਡਿਟ ਲੌਗ ਤੁਹਾਡਾ ਬਲੈਕ ਬਾਕਸ ਰਿਕਾਰਡ ਹੈ। ਜਦੋਂ ਇੱਕ ਪਾਰਟਨਰ ਕਹਿੰਦਾ ਹੈ “ਮੈਂ ਨੇ ਉਹ ਫਾਇਲ ਡਾਊਨਲੋਡ ਨਹੀਂ ਕੀਤੀ” ਜਾਂ ਇੱਕ ਐਡਮਿਨ ਪੁੱਛਦਾ ਹੈ “ਇਹ ਸੈਟਿੰਗ ਕੌਣ ਬਦਲੀ?”, ਇੱਕ ਸਪਸ਼ਟ, searchable ਟਰੇਲ ਅਨੁਮਾਨ ਨੂੰ ਤੇਜ਼ ਜਵਾਬ ਵਿੱਚ ਬਦਲ ਦਿੰਦਾ ਹੈ।

ਕੀ ਲਾਗ ਕੀਤਾ ਜਾਵੇ (ਅਤੇ ਕੀ ਨਾ)

ਸ਼ੁਰੂ ਕਰੋ ਸੁਰੱਖਿਆ-ਸੰਬੰਧੀ ਘਟਨਾਵਾਂ ਨਾਲ ਜੋ ਇਹ ਦੱਸਣਗੀਆਂ ਕਿਸ ਨੇ ਕੀ ਕੀਤਾ, ਕਦੋਂ, ਅਤੇ ਕਿੱਥੋਂ ਤੋਂ। ਆਮ ਮੂਰਤੀ ਖਰੀਦਾਂ ਵਿੱਚ ਸ਼ਾਮਲ ਹਨ:

- ਲੌਗਇਨ ਅਤੇ ਅਸਫਲ ਲੌਗਇਨ ਕੋਸ਼ਿਸ਼ਾਂ (SSO ਘਟਨਾਵਾਂ ਸਮੇਤ)

- ਪਰਮਿਸ਼ਨ, ਭੂਮਿਕਾ ਅਤੇ ਗਰੁੱਪ ਬਦਲਾਵ

- ਯੂਜ਼ਰ ਲਾਈਫਸਾਈਕਲ ਕਾਰਵਾਈਆਂ (ਸੱਦ, ਮਨਜ਼ੂਰ, ਡੀਐਕਟਿਵੇਸ਼ਨ)

- ਸੰਵੇਦਨਸ਼ੀਲ ਡਾਟਾ ਕਾਰਵਾਈਆਂ (ਐਕਸਪੋਰਟ, ਬਲਕ ਡਾਊਨਲੋਡ, ਮਿਟਾਉਣ)

- API ਕੀ ਘਟਨਾਵਾਂ (ਸਿਰਜਣਾ, ਰੋਟੇਸ਼ਨ, ਵਰਤੋਂ, ਰੱਦੀ)

- ਐਡਮਿਨ ਕੰਸੋਲ ਕਾਰਵਾਈਆਂ ਅਤੇ ਸੰਰਚਨਾ ਬਦਲਾਵ

ਲੋਗਜ਼ ਨੂੰ ਉਪਯੋਗੀ ਪਰ ਪ੍ਰਾਈਵੇਸੀ-ਜਾਗਰੂਕ ਰੱਖੋ। ਰਾਜ਼ (ਪਾਸਵਰਡ, API ਟੋਕਨ) ਜਾਂ ਪੂਰੇ ਡੇਟਾ payloads ਨੂੰ ਲਾਗ ਨਾ ਕਰੋ। ਬਜਾਏ, identifiers (user ID, partner org ID, object ID) ਅਤੇ ਘੱਟੋ-ਘੱਟ ਮੈਟਾ਼ਡੇਟਾ (ਟਾਈਮਸਟੈਂਪ, IP, ਯੂਜ਼ਰ ਏਜੈਂਟ) ਸਟੋਰ ਕਰੋ ਜੋ ਜਾਂਚ ਲਈ ਲਾਜ਼ਮੀ ਹਨ।

ਪਾਰਟਨਰ ਓਰਗ ਅਤੇ ਯੂਜ਼ਰ ਅਨੁਸਾਰ ਆਡਿਟ ਟ੍ਰੇਲ

ਇੱਕ ਮਲਟੀ-ਟੇਨੈਂਟ ਪੋਰਟਲ ਵਿੱਚ, ਆਡਿਟ ਟ੍ਰੇਲ ਨੂੰ ਫਿਲਟਰ ਕਰਨਾ ਆਸਾਨ ਹੋਣਾ ਚਾਹੀਦਾ ਹੈ:

- ਪਾਰਟਨਰ ਸੰਗਠਨ ਅਨੁਸਾਰ: ਤਾਂ ਕਿ ਸਪੋਰਟ ਟੀਮ ਘੱਟੇ-ਘੱਟ ਹੋਰ ਟੇਨੈਂਟਾਂ ਦੇ ਦਿਖਾਈ ਤੋਂ ਬਿਨਾਂ ਘਟਨਾ ਦੀ ਜਾਂਚ ਕਰ ਸਕੇ

- ਯੂਜ਼ਰ ਅਨੁਸਾਰ: ਤਾਂ ਕਿ ਕਿਸੇ ਵਿਅਕਤੀ ਦੀ ਸਰਗਰਮੀ ਨੂੰ ਤੇਜ਼ੀ ਨਾਲ ਸਮੀਖਿਆ ਕੀਤਾ ਜਾ ਸਕੇ

“ਕਿਉਂ” ਦਿੱਖਾਉਣ ਲਈ actor (ਜੇਹੜਾ ਕਾਰਵਾਈ ਕੀਤੀ) ਅਤੇ target (ਜੋ ਸੋਧਿਆ ਗਿਆ) ਸ਼ਾਮਲ ਕਰੋ। ਉਦਾਹਰਣ: “Admin A ਨੇ User B ਨੂੰ Partner Org C ਵਿੱਚ ‘Billing Admin’ ਦਿੱਤਾ।”

ਪਹੁੰਚ ਸਮੀਖਿਆਵਾਂ (ਪਰਮਿਸ਼ਨਾਂ ਆਪ ਹੀ ਪ੍ਰਬੰਧ ਨਹੀਂ ਹੁੰਦੀਆਂ)

ਨਿਯਮਤ ਪਹੁੰਚ ਸਮੀਖਿਆਵਾਂ ਯੋਜਨਾ ਬਣਾਓ—ਖ਼ਾਸ ਕਰਕੇ ਉੱਚ ਪਹੁੰਚ ਵਾਲੀਆਂ ਭੂਮਿਕਾਵਾਂ ਲਈ। ਇੱਕ ਹਲਕਾ-ਫੁਲਕਾ ਤਰੀਕਾ ਹੈ ਤਿਮਾਹੀ ਚੈੱਕਲਿਸਟ: ਕਿਸ ਕੋਲ ਐਡਮਿਨ ਲਾਭ ਹੈ, ਕਿਸ ਨੇ 60–90 ਦਿਨਾਂ ਵਿੱਚ ਲੌਗਇਨ ਨਹੀਂ ਕੀਤਾ, ਅਤੇ ਕਿਹੜੇ ਖਾਤੇ ਸਾਬਕਾ ਕਰਮਚਾਰੀਆਂ ਨਾਲ ਜੁੜੇ ਹੋਏ ਹਨ।

ਜੇ ਸੰਭਵ ਹੋਵੇ ਤਾਂ ਯਾਦਦਿਹਾਨੀਆਂ ਆਟੋਮੇਟ ਕਰੋ ਅਤੇ ਇੱਕ ਮਨਜ਼ੂਰੀ ਫਲੋ ਦਿਓ: ਮੈਨੇਜਰ ਪਹੁੰਚ ਦੀ ਪੁਸ਼ਟੀ ਕਰਦੇ ਹਨ, ਅਤੇ ਜੋ ਕੁਝ ਪੁਸ਼ਟੀ ਨਹੀਂ ਹੁੰਦਾ ਉਹ ਮਿਆਦੀ ਤੌਰ ਤੇ ਖਤਮ ਹੋ ਜਾਂਦਾ ਹੈ।

ਰਿਪੋਰਟਿੰਗ ਅਤੇ ਐਕਸਪੋਰਟ ਬਿਨਾਂ ਨਵੇਂ ਜੋਖਮ ਬਣਾਏ

ਪਾਰਟਨਰ ਅਕਸਰ ਰਿਪੋਰਟਾਂ (ਉਪਯੋਗ, ਚਲਾਨ, ਸਰਗਰਮੀ) CSV ਦੇ ਰੂਪ ਵਿੱਚ ਲੈਣ ਦੀ ਮੰਗ ਕਰਦੇ ਹਨ। ਐਕਸਪੋਰਟ ਨੂੰ ਇੱਕ ਪ੍ਰਿਵਿਲੇਜਡ ਕਾਰਵਾਈ ਵੱਜੋਂ ਟਰੇਟ ਕਰੋ:

- ਕੌਣ ਐਕਸਪੋਰਟ ਕਰ ਸਕਦਾ ਹੈ ਉਸ ਲਈ ਰੋਲ-ਆਧਾਰਿਤ ਕੰਟਰੋਲ

- ਰੇਟ ਲਿਮਟ ਅਤੇ ਐਕਸਪੋਰਟ ਆਕਾਰ ਸੀਮਾਵਾਂ

- ਹਰ ਐਕਸਪੋਰਟ ਨੂੰ ਆਡਿਟ ਲੌਗ ਵਿੱਚ ਰਿਕਾਰਡ ਕਰੋ (ਕੌਣ, ਕੀ, ਸਕੋਪ, ਟਾਈਮਸਟੈਂਪ)

ਰਿਹਾਇਸ਼ਨ, ਰੈਡੈਕਸ਼ਨ ਅਤੇ ਪ੍ਰਾਈਵੇਸੀ ਨਿਯਮ

ਲਾਗ ਅਤੇ ਰਿਪੋਰਟਾਂ ਨੂੰ ਕਿੰਨੀ ਦੀਰਘ ਸਮੇਂ ਰੱਖਣਾ ਹੈ ਅਤੇ ਕੀ ਰੈਡੈਕਟ ਕੀਤਾ ਜਾਵੇ, ਇਹ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ। ਰਿਹਾਇਸ਼ਨ ਨੂੰ ਆਪਣੇ ਕਾਰੋਬਾਰੀ ਅਤੇ ਨਿਯਮਕ ਲੋੜਾਂ ਨਾਲ ਮਿਲਾਓ, ਫਿਰ ਡਿਲੀਸ਼ਨ شیਡਿਊਲ ਲਾਗੂ ਕਰੋ। ਜਦੋਂ ਨਿੱਜੀ ਡੇਟਾ ਲਾਗਜ਼ ਵਿੱਚ ਆਵੇ, ਤਾਂ ਹੈਸ਼ ਕੀਤੇ identifiers ਜਾਂ ਖੇਤਰਾਂ ਨੂੰ ਰੈਡੈਕਟ ਕਰਨਾ ਸੋਚੋ, ਜਿਸ ਨਾਲ ਲੌਗਾਂ ਨੂੰ ਸੁਰੱਖਿਆ ਜਾਂਚ ਲਈ ਖੋਜਯੋਗ ਬਣਾਇਆ ਜਾ ਸਕੇ।

ਸੁਰੱਖਿਆ ਹਾਰਡਨਿੰਗ ਅਤੇ ਪ੍ਰਾਈਵੇਸੀ ਮੂਲ-ਗੱਲਾਂ

ਸੁਰੱਖਿਆ ਹਾਰਡਨਿੰਗ ਉਹ ਛੋਟੇ-ਛੋਟੇ ਫੈਸਲੇ ਹਨ ਜੋ ਪਾਰਟਨਰ ਪੋਰਟਲ ਨੂੰ ਸੁਰੱਖਿਅਤ ਰੱਖਦੇ ਹਨ ਭਾਵੇਂ ਕਿਤੇ ਹੋਰ ਕੋਈ ਗਲਤੀ ਹੋਵੇ (ਜਿਵੇਂ ਗਲਤ ਰੋਲ, ਬੱਗਡ ਇੰਟੀਗ੍ਰੇਸ਼ਨ, ਲੀਕ ਟੋਕਨ)। ਪ੍ਰਾਈਵੇਸੀ ਮੂਲ-ਗੱਲਾਂ ਇਹ ਯਕੀਨੀ ਬਣਾਉਂਦੀਆਂ ਹਨ ਕਿ ਹਰ ਪਾਰਟਨਰ ਸਿਰਫ਼ ਉਹi ਚੀਜ਼ਾਂ ਵੇਖੇ ਜਿਹੜੀਆਂ ਉਹ ਅਧਿਕਤ ਹੈ—ਕੋਈ ਅਚਾਨਕ ਡਾਟਾ ਸਾਂਝਾ ਨਹੀਂ।

ਡਿਫ਼ੌਲਟ ਰੂਪ ਵਿੱਚ ਆਪਣੇ APIs ਨੂੰ ਸੁਰੱਖਿਅਤ ਕਰੋ

ਹਰ ਐਂਡਪਾਇੰਟ ਨੂੰ ਪਬਲਿਕ-ਫੇਸਿੰਗ ਸਮਝੋ।

ਇਨਪੁਟ ਨੂੰ ਵੈਰੀਫਾਈ ਅਤੇ ਨਾਰਮਲਾਈਜ਼ ਕਰੋ (ਟਾਈਪ, ਲੰਬਾਈ, ਅਨੁਮਤ ਮੁੱਲ) ਅਤੇ ਅਜਿਹੇ ਸੁਰੱਖਿਅਤ errors ਵਾਪਸ ਕਰੋ ਜੋ ਅੰਦਰੂਨੀ ਗਲਤੀਆਂ ਨੂੰ ਪ੍ਰਗਟ ਨਹੀਂ ਕਰਦੇ। ਯੂਜ਼ਰ, IP ਅਤੇ ਟੋਕਨ ਅਨੁਸਾਰ ਰੇਟ ਲਿਮਟ ਲਗਾਓ ਤਾਂ ਕਿ ਕ੍ਰੈਡੇਨਸ਼ਲ ਸਟਰਫਿੰਗ ਅਤੇ ਦੁਰੁਪਯੋਗ ਆਟੋਮੇਸ਼ਨ ਰੁਕੇ। ਜਿੱਥੇ ਲਾਗਦੇ ਹੋਵੇ CSRF ਸੁਰੱਖਿਆ ਸ਼ਾਮਲ ਕਰੋ (ਮੁੱਖ ਤੌਰ 'ਤੇ cookie-ਆਧਾਰਿਤ ਸੈਸ਼ਨਾਂ ਲਈ); ਜੇ ਤੁਸੀਂ bearer tokens ਵਰਤਦੇ ਹੋ ਤਾਂ ਟੋਕਨ ਸਟੋਰੇਜ ਅਤੇ CORS 'ਤੇ ਧਿਆਨ ਦਿਓ।

ਕਰਾਸ-ਟੇਨੈਂਟ ਡੇਟਾ ਲੀਕ ਰੋਕੋ

ਮਲਟੀ-ਟੇਨੈਂਟ ਪੋਰਟਲ ਸਭ ਤੋਂ ਅਕਸਰ ਕ੍ਯੂਰੀ ਲੇਅਰ 'ਤੇ ਫੇਲ ਹੁੰਦੇ ਹਨ।

ਹਰ ਜਗ੍ਹਾ ਟੇਨੈਂਟ-ਸਕੋਪਡ ਕ੍ਯੂਰੀਜ਼ ਨੂੰ ਲਾਗੂ ਕਰੋ— ideal ਤੌਰ 'ਤੇ ਇੱਕ ਲਾਜ਼ਮੀ ਕ੍ਯੂਰੀ ਫਿਲਟਰ ਜੋ ਬਾਈਪਾਸ ਕਰਨਾ ਔਖਾ ਹੋਵੇ। “ਇੰਵਾਇਸ ਡਾਊਨਲੋਡ” ਜਾਂ “ਕਾਨਟ੍ਰੈਕਟ ਵੇਖੋ” ਵਰਗੀ ਕਾਰਵਾਈਆਂ ਲਈ ਆਬਜੈਕਟ-ਸਤ੍ਹਰ ਚੈੱਕ ਸ਼ਾਮਲ ਕਰੋ, ਨਾ ਕਿ ਸਿਰਫ਼ “ਇੰਵਾਇਸਾਂ ਤੱਕ ਪਹੁੰਚ”। ਫਾਇਲਾਂ ਲਈ, ਸਿੱਧੇ ਓਬਜੈਕਟ ਸਟੋਰੇਜ਼ URLs ਤੋਂ ਬਚੋ ਜਦ ਤੱਕ ਉਹ ਛੋਟੀ ਮਿਆਦ ਵਾਲੇ ਅਤੇ ਟੇਨੈਂਟ + ਆਬਜੈਕਟ ਪਰਮਿਸ਼ਨ ਨਾਲ ਟਾਈਡ ਨਾ ਹੋਣ।

ਰਾਜ਼ ਅਤੇ ਸਰਵਿਸ ਐਕਸੈਸ ਸੁਰੱਖਿਅਤ ਕਰੋ

ਰਾਜ਼ਾਂ ਨੂੰ ਕੋਡ ਵਿੱਚ ਅਤੇ CI ਲੌਗਜ਼ ਤੋਂ ਬਾਹਰ ਰੱਖੋ। ਇੱਕ ਮੈਨੇਜਡ secrets store ਜਾਂ vault ਵਰਤੋ, ਕੀਜ਼ ਰੋਟੇਟ ਕਰੋ, ਅਤੇ ਛੋਟੇ-ਅਵਧੀ ਵਾਲੇ ਕ੍ਰੈਡੇਨਸ਼ਲ ਨੂੰ ਤਰਜੀਹ ਦਿਓ। ਹਰ ਐਨਵਾਇਰੰਮੈਂਟ ਅਤੇ ਇੰਟੀਗ੍ਰੇਸ਼ਨ ਲਈ ਵੱਖ-ਵੱਖ ਸਰਵਿਸ ਅਕਾਊਂਟ ਦਿਓ ਅਤੇ ਉਨ੍ਹਾਂ ਦੀ ਵਰਤੋਂ ਦੀ ਆਡਿਟ ਕਰੋ।

ਬਰਾਊਜ਼ਰ ਅਤੇ ਟਰਾਂਸਪੋਰਟ ਸੁਰੱਖਿਆ

ਸੁਰੱਖਿਆ ਹੈਡਰ (CSP, HSTS, X-Content-Type-Options) ਅਤੇ ਸੁਰੱਖਿਅਤ cookie (HttpOnly, Secure, SameSite) enable ਕਰੋ। CORS ਨੂੰ ਸਖ਼ਤ ਰੱਖੋ: ਸਿਰਫ ਉਹ origins ਜਿਨ੍ਹਾਂ 'ਤੇ ਤੁਸੀਂ ਕੰਟਰੋਲ ਰੱਖਦੇ ਹੋ, ਦੀ ਆਗਿਆ ਦਿਓ, ਅਤੇ credentials ਲਈ wildcards ਤੋਂ ਬਚੋ।

ਘਟਨਾ ਬੁਨਿਆਦੀ (ਉੱਪਰੰਤ ਉਮੀਦ ਤੋਂ ਪਹਿਲਾਂ)

ਮੋਨੀਟਰਿੰਗ ਕਿੱਥੇ ਰਹਿੰਦੀ ਹੈ, ਕੀ ਚੀਜ਼ਾਂ alerts ਟ੍ਰਿੱਗਰ ਕਰਦੀਆਂ ਹਨ (auth spikes, permission denials, export volume), ਅਤੇ ਤੁਸੀਂ ਕਿਵੇਂ ਸੁਰੱਖਿਅਤ ਢੰਗ ਨਾਲ rollback ਕਰਦੇ ਹੋ (feature flags, deployment rollback, credential revocation) ਇਹ ਦਸਤਾਵੇਜ਼ ਕਰੋ। ਇੱਕ ਸادہ runbook ਘਬਰਾਹਟ ਨੂੰ ਘਟਾਉਂਦਾ ਹੈ।

ਇੰਟੀਗ੍ਰੇਸ਼ਨ ਅਤੇ ਡੇਟਾ ਸਿੰਕ ਯੋਜਨਾ

Make audits easier

Implement audit logs, exports tracking, and sensitive-action approvals with clear actor history.

ਇੱਕ ਪਾਰਟਨਰ ਪੋਰਟਲ ਸ਼ਾਇਦ ਇਕੱਲਾ ਨਹੀਂ ਰਹਿੰਦਾ। ਜਦੋਂ ਪੋਰਟਲ ਉਹਨਾਂ ਸਿਸਟਮਾਂ ਦੀ ਪਰਛਵੀ ਕਰਦਾ ਹੈ ਜਿਨ੍ਹਾਂ ਨੂੰ ਤੁਹਾਡੀ ਟੀਮ ਪਹਿਲਾਂ ਹੀ ਪਾਲਦੇ ਹਨ (CRM, ਟਿਕਟਿੰਗ, ਫਾਇਲ ਸਟੋਰੇਜ਼, ਐਨਾਲਿਟਿਕਸ, ਬਿਲਿੰਗ), ਤਾਂ ਉਹ ਬਹੁਤ ਜ਼ਿਆਦਾ ਸਹਾਇਕ ਬਣ ਜਾਂਦਾ ਹੈ।

ਲਾਜ਼ਮੀ ਵਰਕਫਲੋਜ਼ ਨਾਲ ਸ਼ੁਰੂ ਕਰੋ

ਉਹ ਪਾਰਟਨਰ ਕਾਰਵਾਈਆਂ ਸੂਚੀਬੱਧ ਕਰੋ ਜੋ ਸਭ ਤੋਂ ਜ਼ਿਆਦਾ ਮਾਇਨੇ ਰੱਖਦੀਆਂ ਹਨ, ਫਿਰ ਹਰ ਇਕ ਨੂੰ ਇੱਕ ਸਿਸਟਮ ਨਾਲ ਜੋੜੋ:

- Deal registration ਜਾਂ account status → CRM

- Support requests, SLAs, ਅਤੇ case history → ticketing

- Enablement content, contracts, ਅਤੇ price lists → file storage

- Usage metrics ਅਤੇ partner performance → analytics

- Invoices, subscriptions, ਅਤੇ entitlements → billing

ਇਸ ਨਾਲ ਇੰਟੀਗ੍ਰੇਸ਼ਨਾਂ ਨੂੰ ਨਤੀਜਿਆਂ ਤੇ ਕੇਂਦ੍ਰਿਤ ਰੱਖਿਆ ਜਾਵੇਗਾ ਨਾ ਕਿ “ਸਭ ਕੁਝ ਇੰਟੀਗ੍ਰੇਟ ਕਰੋ” ਦੇ ਉਦੇਸ਼ ਤੇ।

ਡੇਟਾ ਲਈ ਢਾਂਚਾ ਚੁਣੋ

ਵੱਖ-ਵੱਖ ਡੇਟਾ ਲਈ ਵੱਖ-ਵੱਖ ਪਲੰਬਿੰਗ:

- Direct API calls ਹਕੀਕਤ-ਵਕਤ ਨੂੰ ਲੁੱਕਅਪ ਲਈ (ਜਿਵੇਂ ਟਿਕਟ ਸਥਿਤੀ)

- Webhooks ਤੁਰੰਤ ਬਦਲਾਅ 'ਤੇ ਕਾਰਵਾਈ ਕਰਨ ਲਈ (ਜਿਵੇਂ CRM ਮੌਕੇ ਦੀ ਸਥਿਤੀ ਬਦਲੀ)

- Scheduled sync ਬਲਾਕ ਅਪਡੇਟਸ ਲਈ (ਰਾਤਰੀ product catalog refresh)

- Event streaming ਜਦੋਂ ਉੱਚ ਵਾਲੀਅਮ ਜਾਂ ਕਈ ਡਾਊਨਸਟ੍ਰੀਮ ਖਪਤਕਾਰ ਹੋਣ ਦੀ ਉਮੀਦ ਹੋਵੇ

ਜੋ ਵੀ ਤਰੀਕਾ ਚੁਣੋ, retries, rate limits, idempotency, ਅਤੇ ਸਪਸ਼ਟ error reporting ਲਈ ਡਿਜ਼ਾਈਨ ਕਰੋ ਤਾਂ ਜੋ ਪੋਰਟਲ ਧੀਮੇ-ਧੀਮੇ sync ਤੋਂ ਬਾਹਰ ਨਾ ਹੋਵੇ।

###(identity) ਅਤੇ ਪਹੁੰਚ ਸਿੰਕ ਸੰਭਾਲੋ

ਜੇ ਤੁਸੀਂ SSO ਅਤੇ MFA ਸਪੋਰਟ ਕਰਦੇ ਹੋ, ਤਾਂ ਯੋਜਨਾ ਬਣਾਓ ਕਿ ਯੂਜ਼ਰ ਕਿਵੇਂ ਪ੍ਰੋਵਾਈਜ਼ਨ ਹੋਣਗੇ। ਵੱਡੇ ਪਾਰਟਨਰਾਂ ਲਈ SCIM 'ਤੇ ਵਿਚਾਰ ਕਰੋ ਤਾਂ ਕਿ ਉਨਾਂ ਦੀ IT ਟੀਮ ਯੂਜ਼ਰਾਂ ਨੂੰ ਅਪਣੀ ਢੰਗ ਨਾਲ ਸਿਰਜ, ਨਿਸ਼ਕ੍ਰਿਆ ਅਤੇ ਗਰੁੱਪ ਕਰ ਸਕੇ। ਪਾਰਟਨਰ ਭੂਮਿਕਾਵਾਂ ਨੂੰ ਆਪਣੇ RBAC authorization ਮਾਡਲ ਨਾਲ sync ਰੱਖੋ ਤਾਂ ਕਿ ਪਹੁੰਚ ਨਿਯੰਤਰਣ ਸ一致 ਰਹੇ।

ਸੌਰਸ-ਆਫ਼-ਟ੍ਰੂਥ ਪਰਿਭਾਸ਼ਿਤ ਕਰੋ

ਹਰ ਫੀਲਡ (ਕੰਪਨੀ ਨਾਮ, ਟੀਅਰ, entitlement, ਖੇਤਰ) ਲਈ ਨਿਰਧਾਰ ਕਰੋ:

- ਅਥਾਰਟੀਟੇਟਿਵ ਸਿਸਟਮ (source of truth)

- ਫੀਲਡ ਮੈਪਿੰਗ ਅਤੇ ਆਗਿਆਤ ਮੁੱਲ

- ਟਕਰਾਅ ਹੱਲ (ਜਦੋਂ ਸਿਸਟਮਾਂ ਇਕ-ਦੂਜੇ ਨਾਲ ਮਤਭੇਦ ਕਰਦੇ ਹਨ ਤਾਂ ਕਿਹੜਾ ਜਿੱਤੇ)

ਪਾਰਟਨਰਾਂ ਲਈ ਦਸਤਾਵੇਜ਼ ਕਰੋ

ਇੱਕ ਹਲਕਾ-ਫੁਲਕਾ help center ਪ੍ਰਕਾਸ਼ਿਤ ਕਰੋ ਜੋ ਆਮ ਵਰਕਫਲੋਜ਼, ਡੇਟਾ ਰਿਫ੍ਰੈਸ਼ ਸਮਾਂ, ਅਤੇ ਜਦੋਂ ਕੁਝ ਗਲਤ ਲੱਗੇ ਤਾਂ ਪਾਰਟਨਰ ਨੂੰ ਕੀ ਕਰਨਾ ਚਾਹੀਦਾ ਹੈ (ਉਦਾਹਰਣ ਲਈ “request access” ਫਲੋ) ਸਮਝਾਏ। ਇਸਨੂੰ ਪੋਰਟਲ ਨੈਵੀਗੇਸ਼ਨ ਤੋਂ ਜੋੜੋ, ਉਦਾਹਰਣ ਲਈ /help/integrations।

ਟੈਸਟਿੰਗ, ਡਿਪਲੋਇਮੈਂਟ, ਅਤੇ ਜਾਰੀ ਰੱਖ-ਰਖਾਅ

ਇੱਕ ਪਾਰਟਨਰ ਪੋਰਟਲ ਉਸ ਦੇ ਐਜ ਕੇਸਾਂ ਤੱਕ ਹੀ ਸੁਰੱਖਿਅਤ ਹੁੰਦਾ ਹੈ। ਜ਼ਿਆਦਾਤਰ ਘਟਨਾਵਾਂ ਉਨ੍ਹਾਂ ਤਰ੍ਹਾਂ ਨਹੀਂ ਹੁੰਦੀਆਂ ਜਿਵੇਂ ਫੀਚਰ ਘਟ ਰਹੇ ਹਨ—ਉਨ੍ਹਾਂ ਘਟਨਾਵਾਂ ਹੋਂਦ ਆਦਤਨ ਇਸ ਵੇਲੇ ਹੁੰਦੀਆਂ ਹਨ ਜਦੋਂ ਕਿਸੇ ਯੂਜ਼ਰ ਨੂੰ ਰੋਲ ਬਦਲਣ ਤੋਂ ਬਾਅਦ ਵੱਧ ਪਹੁੰਚ ਮਿਲ ਜਾਏ, ਇੱਕ ਸੱਦ ਦੁਬਾਰਾ ਵਰਤੀ ਜਾਵੇ, ਜਾਂ ਟੇਨੈਂਟ ਸੀਮਾਵਾਂ ਲਗਾਤਾਰ ਲਾਗੂ ਨਾ ਹੋਣ।

ਪ੍ਰਮਾਣੀਕਰਨ ਨੂੰ ਇੱਕ ਉਤਪਾਦ ਫੀਚਰ ਵਾਂਗ ਟੈਸਟ ਕਰੋ

ਕੇਵਲ ਕੁਝ ਖੁਸ਼-ਪਾਥ ਪਰਖਾਂ 'ਤੇ ਨਿਰਭਰ ਨਾ ਕਰੋ। ਇੱਕ ਰੋਲ-ਪਰਮਿਸ਼ਨ ਮੈਟ੍ਰਿਕਸ ਬਣਾਓ ਅਤੇ ਉਸਨੂੰ ਆਟੋਮੇਟ ਕੀਤਾ ਟੈਸਟ ਬਣਾਓ।

- Role matrix tests: ਹਰ ਭੂਮਿਕਾ ਲਈ ਮਨਜ਼ੂਰ ਕੀਤੀਆਂ ਕਾਰਵਾਈਆਂ ਅਤੇ UI ਵਿਜ਼ੀਬਿਲਟੀ ਦੀ ਜਾਂਚ ਕਰੋ।

- Negative tests: ਨਿਸ਼ਚਿਤ ਕਰੋ ਕਿ ਮਨਾਹੀ ਕੀਤੀਆਂ ਕਾਰਵਾਈਆਂ ਅਸਫਲ ਹੁੰਦੀਆਂ ਹਨ (ਠੀਕ HTTP ਸਟੇਟਸ, ошибкない ਡੇਟਾ ਲੀਕ ਨਹੀਂ)

- Tenant isolation tests: ਜਾਂਚ ਕਰੋ ਕਿ Partner A ਦਾ ਯੂਜ਼ਰ Partner B ਦਾ ਡੇਟਾ ਨਾ ਲਿਸਟ, ਨਾ ਵੇਖੇ, ਨਾ ਐਕਸਪੋਰਟ, ਨਾ ਅਪਡੇਟ ਕਰੇ—ਭਾਵੇਂ guessed IDs ਵਰਤ ਕੇ।

API-ਸਤ੍ਹਰ ਦੇ ਟੈਸਟ ਸ਼ਾਮਲ ਕਰੋ, ਸਿਰਫ਼ UI ਟੈਸਟ ਨਹੀਂ। UI ਬਟਨ ਲੁਕਾ ਸਕਦਾ ਹੈ; APIs ਨੂੰ ਨੀਤੀ ਲਾਗੂ करनी ਹੀ ਚਾਹੀਦੀ ਹੈ।

ਅਸਲ ਪਾਰਟਨਰ ਵਰਕਫਲੋਜ਼ ਲਈ QA ਸਨੀਰੀਓਜ਼

ਐਂਡ-ਟੂ-ਐਂਡ ਸਨੀਰੀਓਜ਼ ਸ਼ਾਮਲ ਕਰੋ ਜੋ ਪਹੁੰਚ ਸਮੇਂ ਨਾਲ ਕਿਵੇਂ ਬਦਲਦੀ ਹੈ, ਇਸਨੂੰ ਦਰਸਾਉਂਦੇ ਹਨ:

- ਸੱਦ ਭੇਜੀ ਗਈ → ਮੰਨ ਲਈ ਗਈ → ਯੂਜ਼ਰ ਨੂੰ ਬੇਸਲਾਈਨ ਭੂਮਿਕਾ ਮਿਲੀ।

- ਸੱਦ ਦੀ ਮਿਆਦ ਖਤਮ ਜਾਂ ਰੱਦ ਹੋਈ → ਮੁੜ ਵਰਤੀ ਨਹੀਂ ਜਾ ਸਕਦੀ।

- ਯੂਜ਼ਰ ਭੂਮਿਕਾ ਬਦਲੀ → ਪਹੁੰਚ ਤੁਰੰਤ ਅਪਡੇਟ ਹੋਵੇ (ਕੈਸ਼ ਹੋਈਆਂ ਪਰਮਿਸ਼ਨਾਂ ਰਹਿ ਨ ਜਾਵਣ)

- ਆਫ਼ਬੋਰਡਿੰਗ (ਡੀਐਕਟਿਵੇਟ/ਡਿਲੀਟ) → ਸੈਸ਼ਨ ਰੱਦ; API ਟੋਕਨ ਅਯੋਗ ਹੋਏ

- ਸਰਗਰਮ ਸੈਸ਼ਨਾਂ ਦੌਰਾਨ ਪਰਮਿਸ਼ਨ ਬਦਲਣ → ਜਾਂਚੋ ਕੀ ਹੁੰਦਾ ਹੈ (ਜ਼ੋਰ-ਤੌਰ ਤੇ ਦੁਬਾਰਾ ਲੌਗਿਨ vs. ਹਰ ਰਿਕਵੈਸਟ 'ਤੇ ਮੁਲਾਂਕਣ)

ਡਿਪਲੋਇਮੈਂਟ ਯੋਜਨਾ: ਬਦਲਾਅ ਉਲਟ ਕਰਨਯੋਗ ਬਣਾਓ

ਡਿਪਲੋਇਮੈਂਟ ਨੂੰ ਸੁਰੱਖਿਆ ਦਾ ਹਿੱਸਾ ਸਮਝੋ। ਵਾਤਾਵਰਣ (dev/stage/prod) ਨਿਰਧਾਰਤ ਕਰੋ ਅਤੇ ਵਿਸ਼ੇਸ਼ ਰੂਪ ਵਿੱਚ (SSO, MFA, ਅਤੇ ਈਮੇਲ ਸੈਟਿੰਗਜ਼) ਸੈਟਿੰਗਜ਼ ਨੂੰ ਵੱਖ ਰੱਖੋ।

ਵਰਤੋਂ:

- ਡੇਟਾਬੇਸ ਮਾਈਗਰੇਸ਼ਨ ਆਗੇ-ਪਿੱਛੇ ਰਣਨੀਤੀ ਨਾਲ।

- Feature flags ਉੱਚ-ਜੋਖਮ ਬਦਲਾਅ ਲਈ (ਨਵੀਆਂ ਪਰਮਿਸ਼ਨ ਮਾਡਲ, ਓਨਬੋਰਡਿੰਗ ਅਪਡੇਟ)

- Rollback steps ਦਸਤਾਵੇਜ਼ ਕੀਤੀਆਂ ਅਤੇ ਅਭਿਆਸ ਕੀਤਾ (ਸਕਿéma ਬਦਲਾਂ ਨੂੰ ਸੁਰੱਖਿਅਤ ਤਰੀਕੇ ਨਾਲ rollback ਕਰਨਾ)

ਜੇ ਤੁਸੀਂ ਡਿਲਿਵਰੀ ਨੂੰ ਤੇਜ਼ ਕਰਨਾ ਚਾਹੁੰਦੇ ਹੋ ਪਰ ਇਹ ਕੰਟਰੋਲ ਰੱਖਣੇ ਹਨ, ਤਾਂ vibe-coding platform ਵਾਂਗ Koder.ai ਟੀਮਾਂ ਨੂੰ React-based ਪੋਰਟਲ ਅਤੇ Go + PostgreSQL ਬੈਕਐਂਡ ਤੇਜ਼ੀ ਨਾਲ scaffold ਕਰਨ ਵਿੱਚ ਮਦਦ ਕਰ ਸਕਦਾ ਹੈ, ਫਿਰ RBAC, ਓਨਬੋਰਡਿੰਗ ਵਰਕਫਲੋ, ਆਡਿਟ ਲੌਗਿੰਗ, ਅਤੇ ਐਡਮਿਨ-ਕਨਸੋਲ ਫੀਚਰਾਂ 'ਤੇ chat-driven workflow ਰਾਹੀਂ iterate ਕਰੋ। ਮੁੱਖ ਗੱਲ ਇੱਕੋ ਹੀ ਰਹਿੰਦੀ ਹੈ: ਪਹੁੰਚ ਨਿਯੰਤਰਣ ਨੂੰ ਇੱਕ ਉਤਪਾਦ ਲੋੜ ਸਮਝੋ ਅਤੇ ਟੈਸਟ, ਸਮੀਖਿਆ ਅਤੇ ਸਪਸ਼ਟ ਓਪਰੇਸ਼ਨਲ ਸੁਰੱਖਿਅਤ ਪਰਕਿਰਿਆਵਾਂ ਨਾਲ ਪ੍ਰਮਾਣਿਤ ਕਰੋ।

ਓਪਰੇਸ਼ਨਲ ਚੈੱਕ ਜੋ ਸਮੱਸਿਆਵਾਂ ਨੂੰ ਜਲਦੀ ਕੈਚ ਕਰਦੇ ਹਨ

ਲਾਂਚ ਤੋਂ ਪਹਿਲਾਂ ਬੇਸਲਾਈਨ ਮੋਨੀਟਰਿੰਗ ਸੈੱਟ ਕਰੋ:

- ਲੌਗਿਨ, ਸੱਦ ਮਨਜ਼ੂਰੀ ਅਤੇ ਇੱਕ ਮੁੱਖ ਪੋਰਟਲ ਪੇਜ਼ ਲਈ uptime ਅਤੇ synthetic checks

- auth failures, permission denials spikes, ਅਤੇ ਅਚਾਨਕ 5xx ਲਈ error tracking alerts

- ਮੁੱਖ ਐਂਡਪਾਇੰਟ ਲਈ performance baselines (p95 latency); slow query alerts

ਰੱਖ-ਰਖਾਅ ਕੈਡੈਂਸ (ਗੈਰ-ਮਣਬੱਧ)

ਨਿਯਮਤ ਕਾਰਵਾਈਆਂ ਸ਼ੈਡੂਲ ਕਰੋ:

- dependencies ਅਤੇ frameworks ਨੂੰ ਰੁਕਾਵਟ-ਅਨੁਕੂਲ cadence 'ਤੇ patch ਕਰੋ (ਤੇ ਸੁਰੱਖਿਆ ਅਪਡੇਟ ਤੇਜ਼ੀ ਨਾਲ ਲਾਓ)

- ਆਡਿਟ ਲੌਗਾਂ ਨੂੰ ਅਜਿਹਾ ਕਰਨ ਲਈ ਸਮੀਖਿਆ ਕਰੋ

- ਪਾਰਟਨਰਾਂ ਨਾਲ ਨਿਯਮਤ ਪਹੁੰਚ ਸਮੀਖਿਆ ਚਲਾਓ (ਸਰਗਰਮ ਯੂਜ਼ਰਾਂ, ਭੂਮਿਕਾਵਾਂ, least-privilege ਦੀ ਪੁਸ਼ਟੀ)

ਜੇ ਤੁਹਾਡੇ ਕੋਲ ਪਹਿਲਾਂ ਹੀ ਇੱਕ ਅੰਦਰੂਨੀ ਐਡਮਿਨ ਕੰਸੋਲ ਹੈ, ਤਾਂ ਰੱਖ-ਰਖਾਅ ਕਾਰਵਾਈਆਂ (ਯੂਜ਼ਰ ਅਯੋਗ ਕਰਨਾ, ਸੈਸ਼ਨ ਰੱਦ ਕਰਨਾ, ਕੀਜ਼ ਰੋਟੇਟ) ਉਥੇ ਉਪਲਬਧ ਰੱਖੋ ਤਾਂ ਕਿ ਘਟਨਾ ਦੌਰਾਨ ਸਹਾਇਤਾ ਬੰਦ ਨਾ ਰਹਿ ਜਾਵੇ।

ਅਕਸਰ ਪੁੱਛੇ ਜਾਣ ਵਾਲੇ ਸਵਾਲ

What should I define before building a partner portal web app?

Start with a one-sentence mission like “Partners can register deals and download approved collateral.” Then define:

- Partner types (resellers, distributors, agencies, customers, vendors)

- The real roles inside each org (sales, finance, support, owner)

- A short list of measurable success metrics (onboarding time, access issues/month, self-service resolution rate)

This prevents scope creep and “permission sprawl.”

Why isn’t “partner” a single user type for access control?

Treat “partner” as multiple audiences:

- Partner types often require different data boundaries (e.g., distributors managing downstream resellers)

- Roles inside a partner org need different capabilities (finance vs. support)

If you skip this, you’ll either over-permission users or ship a portal that’s confusing and underpowered.

What core roles should a partner portal start with?

A practical first version is:

- Internal admins

- Partner admins

- Partner users

- Read-only viewers

Keep it small at launch, then add specialized roles (e.g., Billing Manager) only after you see real recurring needs.

How do I turn portal features into a permissions plan?

Write actions as plain-language verbs that match your UI and API, such as:

- View data

- Create/edit records

- Export data

- Approve/deny requests

- Manage users (invite/disable/reset MFA)

- Update organization settings

Then map each button and API endpoint to one of these actions so permissions stay consistent across UI and backend.

Should I use RBAC or ABAC for authorization?

Start with RBAC:

- Roles bundle permissions and are easy to explain and audit

- You can ship faster with fewer edge cases

Add ABAC (attributes like partner_id, region, tier, owner) when you truly need exceptions, such as “can export only for EMEA” or “can view only assigned accounts.” Many portals use both: roles grant capability; attributes restrict scope.

How should I model partners, tenancy, and memberships?

Use a primary container and be consistent in naming and APIs:

- Organization/Partner Org: best for legal entities with multiple users and shared resources

- Workspace/Account: best for collaboration across projects

- Tenant: best for strict default isolation

Model a Membership entity (User ↔ PartnerOrg) and store role/status there so one person can belong to multiple partner orgs safely.

How do I prevent cross-tenant data leaks in a multi-tenant portal?

Don’t rely on the UI to hide data. Enforce boundaries at the data layer:

- Require a tenant/org ID on every record

- Scope every query by the active org

- Add object-level checks for actions like downloading files or viewing invoices

For files, avoid permanent public storage URLs; use short-lived, permission-checked links tied to tenant + object access.

What authentication options should a partner portal support (SSO/MFA)?

Most portals support multiple sign-in methods:

- Email + password: universal, but needs good reset flows and breach checks

- Magic links: fewer password tickets, but can be awkward for strict session control

- OAuth (Google/Microsoft): good for SMBs, not always allowed by enterprise IT

- SAML SSO: often required for enterprise partners; plan early even if you launch later

A common MFA policy is required for internal admins, optional for partner users, plus step-up MFA for sensitive actions like exports or role changes.

What are best practices for invites, approvals, and partner onboarding?

Make onboarding self-serve but controlled:

- Invite-by-email with an explicit expiry

- Optional domain-based auto-join for verified partner domains

- Admin-created users for regulated partners

For higher-risk permissions, use an approval step: users join with a low-risk default role, then request elevated access. Log who approved what and when.

What should I include in audit logs and access reviews for a partner portal?

Log security-relevant events with clear actor/target context:

- Logins (and failures), SSO events

- Role/permission changes

- Invites, accepts, deactivations

- Exports and bulk downloads

- API key creation/rotation/revocation

- Admin console actions

Avoid secrets and full payloads. Use identifiers (user ID, org ID, object ID) plus minimal metadata (timestamp, IP, user agent). Then run periodic access reviews (e.g., quarterly) to remove stale elevated access.