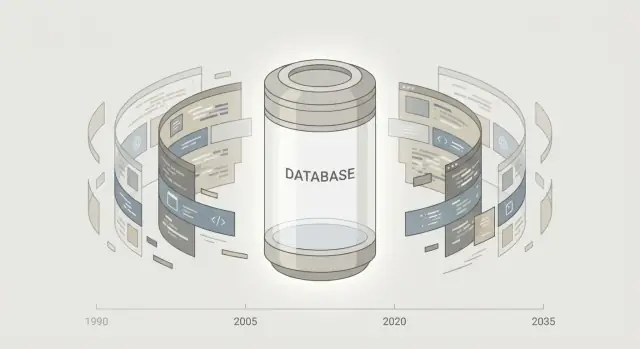

Zaskakujący wzorzec: aplikacje się zmieniają, bazy pozostają

Jeśli pracujesz z oprogramowaniem kilka lat, pewnie widziałeś tę historię wielokrotnie: aplikacja jest przeprojektowywana, przepisywana, rebrandowana — albo zastępowana całkowicie — a baza danych działa dalej, niemal bez zmian.

Firma może przechodzić od aplikacji desktopowej do webowej, potem do mobilnej, potem do „v2” z nowym frameworkiem. Jednak dane o klientach, zamówieniach, fakturach i katalog produktów często wciąż leżą w tej samej bazie (lub jej bezpośrednim następcy), czasem w tabelach stworzonych dekadę temu.

Co oznacza „baza danych przeżywa kod”

Mówiąc prosto: kod aplikacji to interfejs i zachowanie, które zmienia się często, bo łatwiej je zastąpić. Baza danych to pamięć, a jej zmiana jest ryzykowna, bo przechowuje historię, na której polega biznes.

Przykład nietechniczny: możesz wyremontować sklep — nowe półki, nowe kasy, nowa grafika — nie wyrzucając zapisów o stanie magazynu i paragonów. Remont to aplikacja. Zapisy to baza danych.

Dlaczego to ważne (i co zyskasz czytając dalej)

Gdy zauważysz ten wzorzec, zmienia się podejście do decyzji:

- Traktujesz dane jako długoterminowe aktywo, nie jako efekt uboczny funkcji.

- Ostrożniej podchodzisz do „szybkich” decyzji dotyczących bazy, które mogą zostać na lata.

- Projektujesz schematy i migracje z myślą o przyszłych zmianach, nawet jeśli bieżąca aplikacja jest tymczasowa.

W kolejnych sekcjach dowiesz się, dlaczego bazy zwykle zostają, co utrudnia przenoszenie danych bardziej niż kodu oraz praktyczne sposoby projektowania i operowania bazami, by przetrwały wielokrotne przepisywania aplikacji — bez robienia z każdej zmiany kryzysu.

Dane to długoterminowa pamięć produktu

Aplikacje wydają się „produktem”, ale to baza pamięta, co się wydarzyło.

Aplikację sklepu można zaprojektować na nowo pięć razy, a klienci nadal oczekują, że ich historia zakupów będzie dostępna. Portal wsparcia może zmienić dostawcę, ale zapisy zgłoszeń, zwrotów i obietnic muszą pozostać spójne. Ciągłość ta żyje w przechowywanych danych: klienci, zamówienia, faktury, subskrypcje, zdarzenia i relacje między nimi.

Historię trudniej odtworzyć niż funkcje

Jeśli funkcja zniknie, użytkownicy są zirytowani. Jeśli dane znikną, możesz stracić zaufanie, przychody i podstawy prawne.

Aplikację często da się odbudować z kontroli wersji i dokumentacji. Prawdziwej historii nie da się „uruchomić ponownie”. Nie możesz powtórzyć zeszłorocznych płatności, odtworzyć zgody klienta w konkretnym momencie ani dokładnie przypomnieć sobie, co i kiedy wysłano. Nawet częściowa utrata — brakujące znaczniki czasu, osierocone wiersze, niezgodne sumy — może sprawić, że produkt wyda się zawodny.

Wartość danych narasta

Większość danych staje się bardziej użyteczna im dłużej istnieje:

- Raportowanie poprawia się, gdy masz więcej okresów do porównania.

- Obsługa klienta działa szybciej, gdy agenci widzą pełen kontekst.

- Audyty i spory są łatwiejsze, gdy zapisy są kompletne.

Dlatego zespoły traktują dane jak aktywo, nie jak produkt uboczny. Nowe przepisywanie aplikacji może dać lepszy UI, ale rzadko zastępuje lata historycznej prawdy.

Ludzie budują workflowy wokół przechowywanych danych

Z czasem organizacje cicho standaryzują się wokół bazy jako punktu odniesienia: arkusze eksportowane z niej, dashboardy na niej oparte, procesy finansowe z nią uzgadniane i „znane dobre” zapytania używane do powtarzalnych pytań.

To emocjonalne centrum długowieczności bazy: baza staje się pamięcią, na której wszyscy polegają — nawet gdy otaczająca ją aplikacja się zmienia.

Wiele systemów zależy od jednej bazy

Baza rzadko jest „własnością” tylko jednej aplikacji. Z czasem staje się współdzielonym źródłem prawdy dla wielu produktów, narzędzi wewnętrznych i zespołów. Ta współzależność to duży powód, dla którego bazy pozostają, a kod aplikacji jest wymieniany.

Jedna baza, wielu konsumentów

Często ten sam zestaw tabel obsługuje:

- aplikację dla klientów

- panel administracyjny dla operacji

- procesy rozliczeń i finansów

- analitykę i data science

- narzędzia wsparcia przeszukujące historię

Każdy z tych konsumentów może być zbudowany w innym języku, wydawany według innego harmonogramu i utrzymywany przez inne osoby. Gdy aplikacja jest przepisywana, szybko zmienia swój kod — ale wciąż musi czytać i zachować te same rekordy, na których polegają inni.

Integracje potrzebują stabilnych modeli danych

Integracje przywiązuje się do konkretnego modelu danych: nazw tabel, znaczenia kolumn, identyfikatorów referencyjnych i założeń o tym, co rekord reprezentuje. Nawet jeśli integracja realizowana jest przez API, API często odzwierciedla model bazy pod spodem.

Dlatego zmiana bazy rzadko jest decyzją jednej drużyny. Zmiana schematu może odbić się na eksportach, zadaniach ETL, zapytaniach raportowych i systemach downstream, które nawet nie znajdują się w głównym repozytorium produktu.

Zepsucie bazy psuje wiele systemów naraz

Jeśli wdrożysz wadliwą funkcję, możesz ją cofnąć. Jeśli złamiesz współdzielony kontrakt bazy, możesz jednocześnie przerwać rozliczenia, dashboardy i raportowanie. Ryzyko mnoży się wraz z liczbą zależnych systemów.

Dlatego „tymczasowe” wybory (nazwa kolumny, wartość enum, specyficzne znaczenie NULL) stają się trwałe: zbyt wiele rzeczy polega na nich cicho.

Jeśli chcesz praktycznych strategii bezpiecznego zarządzania tym, zobacz /blog/schema-evolution-guide.

Przepisywanie kodu jest łatwiejsze niż przenoszenie danych

Przepisywanie kodu aplikacji można często robić etapami. Możesz podmienić UI, zastąpić serwis lub odbudować funkcję za API, zachowując tę samą bazę. Jeśli coś pójdzie nie tak, możesz cofnąć deploy, skierować ruch do starego modułu lub równolegle uruchomić stare i nowe komponenty.

Dane nie dają takiej elastyczności. Dane są współdzielone, powiązane i zwykle oczekuje się, że będą poprawne cały czas — nie „w większości po następnym wdrożeniu”.

Aplikacje można wymieniać moduł po module; danych nie

Refaktoryzując kod, zmieniasz instrukcje. Migrując dane, zmieniasz to, na czym polega biznes: rekordy klientów, transakcje, ścieżki audytu, historia produktów.

Nowy serwis można testować na podzbiorze użytkowników. Nowa migracja bazy dotyka wszystkiego: obecnych i dawnych użytkowników, historycznych wierszy, osieroconych rekordów i dziwnych jednostkowych wpisów stworzonych przez błąd sprzed trzech lat.

Bezpieczne przenoszenie danych jest wolne, ryzykowne i kosztowne

Przeniesienie danych to nie tylko „eksport i import”. Zwykle obejmuje to:

- mapowanie starych pól na nowe (w tym wartości domyślne i brakujące wartości)

- transformacje formatów (znaczniki czasu, waluty, kodowanie tekstu)

- zachowanie ID i relacji, by referencje nie pękły

- weryfikację sum i inwariantów (np. sumy, liczby, unikalność)

- ponowne indeksowanie i strojenie wydajności po przenosinach

Każdy krok wymaga weryfikacji, a weryfikacja zajmuje czas — szczególnie przy dużych zbiorach danych i wysokich konsekwencjach błędu.

Przestoje, cutovery i plany rollback zwiększają złożoność

Wdrożenia kodu mogą być częste i odwracalne. Przejście danych przypomina raczej operację chirurgiczną.

Jeśli potrzebujesz przestoju, koordynujesz operacje biznesowe, wsparcie i oczekiwania klientów. Jeśli dążysz do niemal zerowego czasu przestoju, prawdopodobnie stosujesz dual-write, change data capture lub starannie etapowane repliki — plus plan na wypadek, gdyby nowy system był wolniejszy lub błędny.

Rollbacky są też inne. Cofnięcie kodu to zwykle prosty redeploy; cofnięcie danych często oznacza przywrócenie kopii zapasowych, ponowne odtworzenie zmian lub pogodzenie zapisów, które zostały utrwalone w „nieodpowiednim” miejscu.

Przypadki brzegowe pojawiają się dopiero w skali i z czasem

Bazy gromadzą historię: dziwne rekordy, stare statusy, częściowo zmigrowane wiersze i obejścia, o których nikt nie pamięta. Te przypadki rzadko występują w danych deweloperskich, ale od razu ujawniają się podczas prawdziwej migracji.

Dlatego organizacje często decydują się przepisywać kod (nawet wielokrotnie), a bazę trzymać stabilnie. Baza nie jest tylko zależnością — to najtrudniejszy element do bezpiecznej zmiany.

Zmiany schematu są trudniejsze niż zmiany kodu

Zaplanuj swoją następną migrację

Planuj migracje krok po kroku na czacie, aby schemat pozostał stabilnym kontraktem.

Zmiana kodu aplikacji to głównie wdrażanie nowego zachowania. Jeśli coś pójdzie nie tak, możesz cofnąć deployment, włączyć feature flag albo szybko załatać błąd.

Zmiana schematu jest inna: przekształca reguły dotyczące już istniejących danych, które mogą mieć lata, być niespójne lub używane przez wiele usług i raportów.

Schemat może ewoluować bez odrzucania starych danych

Dobre schematy rzadko pozostają zamrożone. Wyzwanie polega na ewolucji przy jednoczesnym zachowaniu ważności i użyteczności danych historycznych. W przeciwieństwie do kodu, danych nie można „przekompilować” do czystego stanu — trzeba przenieść każdy stary wiersz, łącznie z przypadkami brzegowymi, o których nikt nie pamięta.

Dlatego ewolucja schematu sprzyja zmianom, które zachowują dotychczasowe znaczenia i unikają wymuszania przepisywania już przechowywanych danych.

Zmiany addytywne są bezpieczniejsze niż łamiące

Zmiany addytywne (nowe tabele, kolumny, indeksy) zwykle pozwalają staremu kodowi działać dalej, podczas gdy nowy kod korzysta z nowej struktury.

Zmiany łamiące — zmiana nazwy kolumny, typu, rozdzielenie pola na kilka, zaostrzenie ograniczeń — często wymagają skoordynowanych aktualizacji w:

- kodzie aplikacji i API

- zadaniach w tle i integracjach

- dashboardach BI i zapytaniach ad-hoc

- pipeline’ach danych i eksportach

Nawet jeśli zaktualizujesz główną aplikację, zapomniany raport lub integracja może wciąż polegać na starym kształcie.

Migracje muszą obsłużyć istniejące wiersze i ograniczenia

„Po prostu zmień schemat” brzmi prosto, dopóki nie trzeba zmigrować milionów istniejących wierszy przy zachowaniu pracy systemu. Trzeba rozważyć:

- uzupełnianie wartości dla nowych kolumn

NOT NULL

- wybór domyślnych wartości, które są poprawne (nie tylko wygodne)

- obsługę ograniczeń unikalności, które istniejące dane mogą naruszać

- unikanie długotrwałych blokad lub timeoutów podczas

ALTER

W praktyce często wykonuje się migracje wieloetapowe: dodaj nowe pola, pisz do obu, zrób backfill, przełącz odczyty, a potem wycofaj stare pola.

Dlaczego to ryzykowne

Zmiany w kodzie są odwracalne i izolowane; zmiany schematu są trwałe i współdzielone. Gdy migracja zostanie wykonana, staje się częścią historii bazy — i każda przyszła wersja produktu będzie musiała żyć z tą decyzją.

Bazy korzystają ze standardów i umiejętności długiego trwania

Frameworki aplikacyjne szybko się zmieniają: to, co było „nowoczesne” pięć lat temu, może dziś być nieobsługiwane lub trudno dostępne na rynku pracy. Bazy też się zmieniają, ale wiele podstawowych idei i codziennych umiejętności rozwija się znacznie wolniej.

SQL i myślenie relacyjne nie starzeją się szybko

SQL i koncepcje relacyjne są stabilne od dekad: tabele, joins, ograniczenia, indeksy, transakcje i plany zapytań. Dostawcy dodają funkcje, ale model mentalny pozostaje znajomy. Ta stabilność pozwala przepisanym aplikacjom na użycie nowego języka, zachowując ten sam model danych i podejście do zapytań.

Nawet nowsze produkty często zachowują „warstwę podobną do SQL”, relacyjne joiny czy semantykę transakcji, ponieważ dobrze mapują się na potrzeby raportowania, debugowania i pytań biznesowych.

Umiejętności i narzędzia przenoszą się dalej

Ponieważ podstawy są spójne, ekosystem wokół nich przetrzymuje pokolenia:

- Umiejętności: analitycy, inżynierowie i DBA przenoszą wiedzę z firmy na firmę i z dekady na dekadę.

- Narzędzia: backupy, monitoring, edytory zapytań, narzędzia migracyjne i platformy BI wspierają workflowi nastawione na SQL.

- Dokumentacja: dobrze udokumentowany schemat pozostaje czytelny długo po zniknięciu oryginalnego kodu aplikacji.

Ta ciągłość zmniejsza „wymuszone przepisywanie”. Firma może porzucić framework aplikacji z powodu braku hiringu lub wsparcia, ale rzadko porzuca SQL jako wspólny język danych.

Standardy zmniejszają rotację w porównaniu z frameworkami aplikacyjnymi

Standardy i konwencje baz danych tworzą wspólną bazę: dialekty SQL nie są identyczne, ale bliżej im do siebie niż większości frameworków webowych. To ułatwia utrzymanie bazy, gdy warstwa aplikacji ewoluuje.

Efekt praktyczny: planując przepisywanie aplikacji, zespoły często mogą zachować istniejące umiejętności, wzorce zapytań i praktyki operacyjne — więc baza staje się stabilnym fundamentem przewyższającym kilka generacji kodu.

Operacje i niezawodność przytrzymują bazy na miejscu

Większość zespołów nie trzyma się tej samej bazy, bo ją uwielbia — trzymają się jej, bo zbudowali działające praktyki operacyjne i wiedzę, która jest trudna do odtworzenia.

Gdy baza trafia do produkcji, staje się częścią „zawsze włączonej” maszynerii firmy. To rzecz, na którą ktoś dostaje wezwanie o 2 w nocy, o którą pytają audyty i z którą każda nowa usługa prędzej czy później musi porozmawiać.

Rutyny operacyjne stają się instytucjonalnymi nawykami

Po roku czy dwóch zespół ma zwykle wypracowany rytm:

- Backupy, replikacja i monitoring stają się rutyną. Istnieją runbooki. Alerty są dostrojone. Ludzie wiedzą, co wygląda normalnie.

- Reagowanie na incydenty jest przećwiczone. Wiesz, jak przywrócić, ile trwa failover i jakie skróty są bezpieczne.

Wymiana bazy oznacza ponowne nauczenie się tego pod rzeczywistym obciążeniem i z oczekiwaniami klientów.

Praca nad niezawodnością się kumuluje, nie resetuje

Bazy rzadko są „ustaw i zapomnij”. Z czasem zespół gromadzi katalog wiedzy o niezawodności:

- strojenie wydajności przez lata: które zapytania obciążają CPU, które indeksy są kluczowe, jakie okna konserwacji są potrzebne;

- planowanie pojemności: ruch sezonowy, krzywe wzrostu, wzorce przechowywania i polityki retencji stają się mniej przypuszczeniami.

Ta wiedza często żyje w dashboardach, skryptach i głowach ludzi — nie tylko w dokumentach. Przepisanie aplikacji może zachować zachowanie, podczas gdy baza nadal działa. Wymiana bazy zmusza do jednoczesnego odbudowania zachowania, wydajności i niezawodności.

Kontrole bezpieczeństwa są z natury trwałe

Kontrole bezpieczeństwa i dostęp są centralne i długotrwałe. Role, uprawnienia, logi audytu, rotacja sekretów, ustawienia szyfrowania i „kto może co czytać” często wynikają z wymogów zgodności i wewnętrznych polityk.

Zmiana bazy oznacza przerobienie modeli dostępu, ponowne walidowanie kontroli i dowodzenie przed biznesem, że wrażliwe dane są nadal chronione.

Dojrzałość operacyjna trzyma bazę przy życiu

Dojrzałość operacyjna zmniejsza ryzyko. Nawet jeśli nowa baza obiecuje lepsze funkcje, stara ma coś potężnego: historię utrzymywania się w działaniu, odzyskiwalności i zrozumiałości w krytycznych momentach.

Zgodność i raportowanie przywiązują cię do danych

Unikaj blokowania w narzędziach

Unikaj uzależnienia od narzędzi — zachowaj możliwość zastąpienia aplikacji dzięki eksportowi kodu.

Kod aplikacji można przepisać na nowy framework czy architekturę. Obowiązki zgodności jednak dotyczą zapisów — co się wydarzyło, kiedy, kto to zatwierdził i co klient widział w danym momencie. Dlatego baza często staje się nieprzenośnym elementem przy przepisywaniu.

Reguły retencji utrzymują „stare dane” aktywnymi

W wielu branżach istnieją minimalne okresy przechowywania faktur, zapisów zgód, zdarzeń finansowych, interakcji z supportem i logów dostępu. Audytorzy zwykle nie akceptują „przepisaliśmy aplikację” jako argumentu do utraty historii.

Nawet jeśli zespół już nie używa przestarzałej tabeli na co dzień, możesz być zobowiązany do jej dostarczenia wraz z wyjaśnieniem, jak powstała.

Historyczna prawda wspiera spory i zwroty

Chargebacki, zwroty, spory o dostawę i kwestie kontraktowe opierają się na snapshotach historycznych: cenie z danego momentu, użytym adresie, zaakceptowanych warunkach czy statusie w konkretnej minucie.

Gdy baza jest autorytatywnym źródłem tych faktów, jej wymiana to nie tylko projekt techniczny — ryzykuje zmianę dowodów. Dlatego zespoły często zostawiają istniejącą bazę i budują nowe usługi wokół niej, zamiast „migracji i modlenia się, że się zgadza”.

Nie zawsze można usuwać lub przekształcać rekordy

Niektórych zapisów nie można usuwać; innych nie da się zmienić w sposób łamiący odwzorowalność. Jeśli denormalizujesz, łączysz pola lub usuwasz kolumny, możesz stracić możliwość odtworzenia ścieżki audytu.

Napięcie to jest szczególnie widoczne, gdy wymagania prywatności nakładają się na retencję: może być potrzebna selektywna redakcja lub pseudonimizacja przy zachowaniu historii transakcji. Te ograniczenia zwykle przyczepione są najbliżej danych.

Zarządzanie danymi przetrwa wersje aplikacji

Klasyfikacja danych (PII, finansowe, zdrowotne, tylko wewnętrzne) i polityki governance zwykle pozostają stabilne, nawet gdy produkty ewoluują. Kontrole dostępu, definicje raportów i decyzje o „jednym źródle prawdy” są często egzekwowane na poziomie bazy, bo korzystają z niej BI, eksporty finansowe, raporty regulatorów i śledzenie incydentów.

Jeśli planujesz przepisać aplikację, traktuj raportowanie zgodności jako priorytet: zinwentaryzuj wymagane raporty, harmonogramy retencji i pola audytu zanim dotkniesz schematów. Prosta checklista może pomóc — zobacz /blog/database-migration-checklist.

Dlaczego „tymczasowe” decyzje w bazie stają się stałe

Wiele „tymczasowych” decyzji nie wynika z lekkomyślności — podejmowane są pod presją: terminów, pilnych wymagań klienta, nowego regulaminu, zabałaganionego importu. Zaskakujące jest to, jak rzadko takie decyzje są odwracane.

Kompatybilność utrzymuje stare tabele i kolumny przy życiu

Kod aplikacji można szybko refaktoryzować, ale baza musi obsługiwać starych i nowych konsumentów jednocześnie. Stare tabele i kolumny zalegają, bo coś wciąż ich potrzebuje:

- starsza wersja aplikacji działająca gdzieś wciąż

- integracja partnera korzystająca ze starej nazwy pola

- hurtownia/BI oczekująca wczorajszego schematu

Nawet po „zmianie nazwy” pola często zostawia się stare pole. Częstym wzorcem jest dodanie nowej kolumny (np. customer_phone_e164), pozostawiając phone na stałe, ponieważ nocny eksport nadal jej używa.

Raporty i eksporty utwardzają obejścia

Obejścia trafiają do arkuszy, dashboardów i eksportów CSV — miejsc, które rzadko traktuje się jak kod produkcyjny. Ktoś tworzy raport przychodów korzystający z przestarzałej tabeli „tylko do czasu migracji Finance”. Potem proces kwartalny Finance zależy od tego, i usunięcie tabeli staje się ryzykiem biznesowym.

Dlatego przestarzałe tabele mogą przetrwać lata: baza obsługuje nie tylko aplikację, ale i nawyki organizacji.

„Tymczasowe” pola stają się krytyczne dla procesów biznesowych

Pole dodane jako szybkie obejście — promo_code_notes, legacy_status, manual_override_reason — często staje się elementem decyzyjnym w workflowach. Gdy ludzie zaczynają używać go do wyjaśnień („Zatwierdziliśmy to zamówienie, ponieważ…”), nie jest już opcjonalne.

Dane-cienie to ukrywane kotwice

Gdy zespoły nie ufają migracji, trzymają „shadow” kopie: zduplikowane nazwy klientów, cache’owane sumy lub flagi awaryjne. Te dodatkowe kolumny wydają się nieszkodliwe, ale tworzą konkurencyjne źródła prawdy i nowe zależności.

Aby uniknąć tej pułapki, traktuj zmiany schematu jak zmiany produktowe: dokumentuj intencję, oznacz daty deprecjacji i śledź konsumentów zanim usuniesz cokolwiek. Zobacz /blog/schema-evolution-checklist dla praktycznej listy kontrolnej.

Jak projektować bazy, które przetrwają przepisywania

Rozszerz na mobile bez przepisywania

Dodaj klienta mobilnego we Flutterze, zachowując tę samą długowieczną bazę danych.

Baza, która przeżyje wiele generacji aplikacji, powinna być traktowana mniej jak wewnętrzny szczegół implementacji, a bardziej jak współdzielona infrastruktura. Celem nie jest przewidzieć każdej przyszłej funkcji — chodzi o to, by zmiany były bezpieczne, stopniowe i odwracalne.

Traktuj schemat jak API

Kod aplikacji można przepisać, ale kontrakty danych trudno renegocjować. Myśl o tabelach, kolumnach i kluczach jak o API, na które będą polegać inne systemy (i przyszłe zespoły).

Preferuj zmiany addytywne:

- Dodawaj nowe kolumny lub tabele zamiast zmieniać nazwy czy usuwać istniejące.

- Wprowadzaj struktury „v2” obok starych i migrację konsumentów wykonuj stopniowo.

- Unikaj reinterpretowania znaczenia kolumny — stwórz nowe pole z nowym znaczeniem.

Uczyń znaczenie oczywistym: nazwy, ograniczenia, dokumentacja

Przyszłe przepisywania często zawodzą nie dlatego, że brak danych, lecz dlatego, że są one niejednoznaczne.

Używaj jasnych, spójnych nazw wyjaśniających intencję (np. billing_address_id zamiast addr2). Wspieraj to ograniczeniami, które kodują reguły tam, gdzie to możliwe: klucze główne, klucze obce, NOT NULL, unikalność i check constraints.

Dodaj lekką dokumentację blisko schematu — komentarze do tabel/kolumn lub krótki żywy dokument w wewnętrznym podręczniku. „Dlaczego” ma tyle samo znaczenia co „co”.

Planuj migracje jako lifecycle, nie jednorazową akcję

Każda zmiana powinna mieć drogę naprzód i drogę powrotną.

- Wersjonowanie: śledź zmiany schematu (pliki migracji, notatki wydania).

- Backfille: uzupełniaj nowe struktury w tle, potem przełączaj odczyty/zapisy.

- Rollbacky: projektuj zmiany tak, by można je było cofnąć bez utraty danych (albo przynajmniej z jasnym planem odzyskania).

Jednym z praktycznych sposobów zmniejszenia ryzyka przy częstych iteracjach aplikacji jest wbudowanie „trybu planowania” i dyscypliny rollback w workflow dostaw. Na przykład zespoły budujące narzędzia wewnętrzne lub nowe wersje aplikacji przy pomocy Koder.ai mogą iterować w czacie, jednocześnie traktując schemat jako stabilny kontrakt — korzystając ze snapshotów i praktyk rollback, by zmniejszyć promień rażenia przypadkowych zmian.

Jeśli zaprojektujesz bazę ze stabilnymi kontraktami i bezpieczną ewolucją, przepisywanie aplikacji stanie się rutyną, a nie projektem ratunkowym.

Plan na dzień, gdy wymieniasz bazę

Wymiana bazy jest rzadka, ale nie mityczna. Zespoły, które to potrafią, nie są „odważniejsze” — przygotowują się lata wcześniej, sprawiając, że dane są przenośne, zależności widoczne, a aplikacja mniej związana z jednym silnikiem.

Zaplanuj strategię wyjścia (zanim będzie potrzebna)

Zacznij traktować eksporty jako priorytet, nie jednorazowy skrypt.

- Wiedz, kto jest właścicielem danych: określ zespół odpowiedzialny za definicje, retencję i dostęp.

- Standaryzuj formaty eksportów: miej co najmniej jedną neutralną opcję (CSV/JSON dla tabel oraz pełny logiczny zrzut). Jeśli to możliwe, utrzymuj powtarzalny „snapshot export”, który można uruchomić na żądanie.

- Wersjonuj kontrakty danych: dokumentuj, co każda tabela/pole znaczy, żeby inny system mógł to poprawnie zinterpretować.

Zmniejsz sprzężenie między aplikacją a bazą

Ścisłe sprzężenie zmienia migrację w przepisywanie.

Dąż do równowagi:

- Nie ukrywaj wszystkich reguł biznesowych w procedurach składowanych ani wyłącznie w kodzie aplikacji — świadomie dziel odpowiedzialności.

- Preferuj funkcje SQL wspierane szeroko i izoluj specyficzne funkcje dostawcy za cienką warstwą dostępu do danych.

- Utrzymuj kompatybilność wsteczną przez pewien czas (dodawaj nowe kolumny, deprecjuj później), żeby można było uruchomić stary i nowy kod równolegle.

Jeśli szybko budujesz nową usługę (np. React admin + Go backend z PostgreSQL), pomocne jest wybranie stosu, który domyślnie ułatwia przenośność i jasność operacyjną. Koder.ai opiera się na tych szeroko stosowanych elementach i wspiera eksport kodu — przydatne, gdy chcesz, żeby warstwa aplikacji była wymienna bez blokowania modelu danych w specyficznym narzędziu.

Dokumentuj każdą zależność („nieznanych użytkowników”)

Bazy często zasilają coś więcej niż główną aplikację: raporty, arkusze, zaplanowane zadania ETL, integracje zewnętrzne i pipeline’y audytowe.

Prowadź żywy inwentarz: kto czyta/pisze, jak często i co się stanie, jeśli przestanie działać. Nawet prosta strona w /docs z właścicielami i punktami kontaktowymi zapobiega przykrym niespodziankom.

Gdy wymiana staje się realna: znaki, ryzyka i bezpieczne podejście

Typowe sygnały: ograniczenia licencyjne lub hostingowe, nieusuwalne problemy z niezawodnością, brak funkcji zgodności lub limity skali wymagające ekstremalnych obejść.

Główne ryzyka: utrata danych, subtelne zmiany znaczeń, przestoje i dryf raportowania.

Bezpieczniejsze podejście to zwykle równoległy przebieg: ciągła migracja danych, walidacja wyników (liczniki, checksums, metryki biznesowe), stopniowe przekierowywanie ruchu i zachowanie ścieżki rollback aż do osiągnięcia wysokiej pewności.