Co aplikacja powinna robić (zakres i oczekiwane rezultaty)

Zanim wybierzesz dostawcę, zaprojektujesz bazę danych lub zbudujesz kolejkę wysyłkową, określ, czym dla Ciebie jest „sukces”. Jasny zakres utrzymuje produkt użytecznym dla marketerów i bezpiecznym pod kątem dostarczalności.

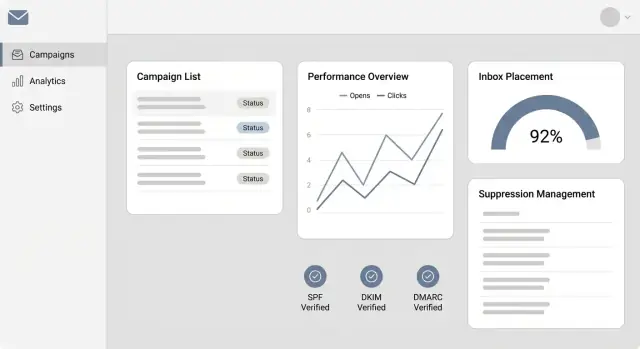

Cel podstawowy: wysyłać kampanie bez szkody dla dostarczalności

Przynajmniej aplikacja powinna pozwolić zespołowi tworzyć, planować, wysyłać i analizować kampanie e-mail, jednocześnie egzekwując zabezpieczenia, które zapobiegają złym praktykom (przypadkowym masowym wysyłkom, ignorowaniu wypisań czy wysyłaniu do adresów, które odbijają).

Myśl o celu jako: pewne dostarczanie + rzetelne raportowanie + konsekwentna zgodność.

Wyjaśnij typy nadawców (zachowują się inaczej)

Zakres powinien jawnie obejmować (lub wykluczać) następujące strumienie, bo mają różne potrzeby treści, częstotliwość i ryzyko:

- Marketingowe masówki: promocje, newslettery, ogłoszenia do dużej publiczności.

- Aktualizacje produktu: premiery funkcji, ogłoszenia o konserwacjach, komunikaty społeczności.

- Transakcyjne: paragony, reset hasła, alerty bezpieczeństwa (zwykle muszą być szybkie i bardzo niezawodne).

- Lifecycle: onboarding, reaktywacja, sekwencje pielęgnacyjne wyzwalane zachowaniem.

Jeśli obsługujesz wiele typów, zdecyduj wcześnie, czy dzielą tę samą tożsamość nadawcy i zasady supresji, czy wymagają osobnych konfiguracji.

Zidentyfikuj kluczowe role i ich uprawnienia

Zdefiniuj uprawnienia prostym językiem, żeby zespoły się nie taranowały:

- Admin: zarządza domenami/nadawcami, ustawieniami zgodności, dostępem użytkowników i integracjami.

- Marketer: buduje audiencje, tworzy treści, planuje wysyłki, prowadzi testy A/B.

- Analityk: czyta raporty, eksportuje dane, weryfikuje atrybucję i trendy.

- Wsparcie: bada „dlaczego nie dostałem wiadomości?”, obsługuje skargi, rozwiązuje wypisania.

Wybierz metryki sukcesu powiązane z rzeczywistymi wynikami

Unikaj wyłącznie powierzchownych metryk. Śledź niewielki zestaw, który odzwierciedla zarówno dostarczalność, jak i wpływ biznesowy:

- Wskaźnik trafienia do skrzynki / sygnały umieszczania (w miarę dostępności) i sukces dostarczenia

- Wskaźnik skarg i wypisań

- Wskaźnik odbić (hard vs. soft)

- Zaangażowanie (otwarcia/kliki z uwzględnieniem ograniczeń)

- Przychód lub atrybucja konwersji, gdy ma zastosowanie

Ustal ograniczenia z góry (żeby architektura pasowała do rzeczywistości)

Zapisz swoje granice teraz:

- Budżet (koszty dostawcy, przechowywania, analityki)

- Rozmiar i umiejętności zespołu (ile możecie monitorować 24/7?)

- Wymogi zgodności (reguły wypisania, śledzenie zgód, retencja)

- Wolumen wysyłek i wzrost (dziś vs. 12 miesięcy)

Praktycznym efektem tej sekcji może być jednostronicowy „kontrakt produktowy”, który określa, dla kogo jest aplikacja, jakie wiadomości wysyła i jakie metryki definiują sukces.

Podstawowa architektura i decyzje build-or-buy

Zanim narysujesz pudełka na diagramie, zdecyduj, co naprawdę budujesz: menedżera kampanii (UI + planowanie + raportowanie) czy system dostarczania e-mail (odpowiedzialność na poziomie MTA). Większość zespołów odnosi sukces, budując doświadczenie produktowe i integrując specjalistyczną infrastrukturę.

Build vs. integrate (co outsourcować)

Wysyłka: Użyj dostawcy API/SMTP (SES, Mailgun, SendGrid, Postmark itp.), chyba że masz dedykowany zespół ds. dostarczalności. Dostawcy obsługują reputację IP, feedback loops, narzędzia do rozgrzewania i strumienie zdarzeń przez webhooki.

Śledzenie linków i analityka: Wiele platform oferuje śledzenie kliknięć/otwarć, ale możesz chcieć własnej domeny przekierowań i logów kliknięć dla spójnych raportów między dostawcami. Jeśli budujesz śledzenie, trzymaj je prostym: serwis przekierowań plus ingest zdarzeń.

Szablony: Zbuduj workflow edytora, ale rozważ integrację dojrzałego edytora HTML dla e-maili (lub przynajmniej renderowanie MJML). HTML w e-mailach bywa kapryśny; outsourcing edytora zmniejsza koszty wsparcia.

Bazowa architektura: monolit modularny vs. usługi

Na MVP dobrze sprawdza się modularny monolit:

- Aplikacja webowa (UI administracyjne + publiczne endpointy)

- Proces worker dla zadań w tle

- Kolejka wiadomości dla zadań wysyłkowych i webhooków

Rozdziel na usługi dopiero, gdy skala lub struktura organizacyjna tego wymaga (np. dedykowany serwis śledzenia lub osobne przyjmowanie webhooków).

Magazyny danych: „źródło prawdy” vs. strumień zdarzeń

Użyj relacyjnej bazy jako systemu źródłowego dla tenantów, użytkowników, audiencji, kampanii, szablonów, harmonogramów i stanu supresji.

Dla wysyłki i zdarzeń śledzących zaplanuj append-only event store/log (np. osobna tabela partycjonowana dziennie albo system logów). Celem jest przyjmowanie dużej liczby zdarzeń bez spowalniania podstawowych CRUD-ów.

Zadania w tle, które warto zaplanować

- Planowanie (fan-out: rozbijanie odbiorców kampanii na zadania wysyłkowe)

- Kontrola tempa i throttling dostawcy

- Retry z backoffem i kluczami idempotencji

- Przetwarzanie odbić/skarg z webhooków

- Dziennie agregacje (dostarczalność i podsumowania kampanii)

Decyzje wielotenancyjne

Jeśli obsługujesz wiele marek/klientów, zdefiniuj tenancy wcześnie: dostęp do danych po tenantach, domeny wysyłkowe per-tenant i zasady supresji per-tenant. Nawet jeśli zaczynasz od single-tenant, projektuj schemat tak, by dodanie tenant_id później nie było przeróbką.

Przyspieszanie budowy (bez zablokowania się)

Jeżeli twoim celem jest szybko wypuścić działającego menedżera kampanii (UI, baza, workerzy, endpointy webhook), platforma vibe-codingowa jak Koder.ai może pomóc prototypować i iterować szybciej, zachowując kontrolę nad architekturą. Możesz opisać system w trybie planowania w czacie, wygenerować aplikację React z backendem Go + PostgreSQL, a potem wyeksportować kod, gdy będziesz gotowy przejąć repo i pipeline wdrożeniowy.

To szczególnie przydatne do budowy „kleju” — UI admina, CRUD segmentacji, zadania oparte na kolejkach i ingest webhooków — podczas gdy nadal polegasz na specjalistycznym dostawcy e-mail dla krytycznego wysyłania.

Model danych dla kontaktów, kampanii i zdarzeń

Jasny model danych to różnica między „wysłaliśmy e-mail” a „możemy dokładnie wyjaśnić, co się stało, komu i dlaczego”. Potrzebujesz encji wspierających segmentację, zgodność i niezawodne przetwarzanie zdarzeń — bez zamykania się w narożniku.

Podstawowe encje (i ich relacje)

Najmniej: modeluj te tabele/kollekcje jako pierwszorzędne:

- Users: osoby logujące się do systemu.

- Workspaces: konta/organizacje. Większość obiektów należy do workspace.

- Audiences: logiczne listy (np. „Newsletter”, „Klienci”).

- Contacts: pojedynczy odbiorcy.

- Segments: zapisane reguły wybierające kontakty z audiencji.

- Campaigns: „co zamierzamy wysłać” (treść + ustawienia).

- Sends: rekord wykonania konkretnego uruchomienia kampanii.

- Events: oś czasu „co się stało” (dostarczenie, odbicie, wypisanie itd.).

Częsty wzorzec: Workspace → Audience → Contact, oraz Campaign → Send → Event, przy czym Send odwołuje się też do migawki audiencji/segmentu użytego.

Pola kontaktu: zachowaj tożsamość stabilną, historię jawną

Zalecane pola kontaktu:

email (znormalizowany + małe litery), opcjonalnie namestatus (np. active, unsubscribed, bounced, complained, blocked)source (import, API, nazwa formularza, integracja)consent (więcej niż boolean): przechowuj consent_status, consent_timestamp i consent_sourceattributes (JSON/pola niestandardowe do segmentacji: plan, miasto, tagi)- znaczniki czasowe:

created_at, updated_at, a idealnie last_seen_at / last_engaged_at

Unikaj usuwania kontaktów dla „czystości”. Zamiast tego zmień status i zachowaj rekord dla zgodności i raportowania.

Pola kampanii i wysyłki: oddziel treść od wykonania

Dla kampanii śledź:

subject, from_name, from_email, reply_totemplate_version (niezmienna referencja migawki)tracking_options (śledzenie otwarć/kliknięć włączone/wyłączone, domyślne UTM)

Użyj rekordu send dla szczegółów operacyjnych:

scheduled_at, started_at, completed_at- definicja targetu: id audiencji + id segmentu oraz przechowany „snapshot zapytania segmentu”

- liczby: planowani odbiorcy, wysłane, dostarczone, niepowodzenia

Model zdarzeń: jedna tabela, wiele typów, surowy audyt

Przechowuj zdarzenia jako append-only stream ze spójnym kształtem:

event_type: delivered, opened, clicked, bounced, complained, unsubscribed- klucze obce:

send_id, contact_id (opcjonalnie message_id)

- metadata: timestamp, IP/user-agent (gdzie stosowne), kody odbić, URL kliknięcia

- pola idempotencji: provider event id + hash, by zapobiec duplikatom

Projektuj pod audytowalność

Dla kluczowych obiektów (kontakty, kampanie, segmenty) dodaj created_by, updated_by i rozważ małą tabelę change log rejestrującą kto zmienił co, kiedy i wartości przed/po. To ułatwia wsparcie, żądania zgodności i dochodzenia dostarczalności.

Zarządzanie audiencją, segmentacja i zgody

Zarządzanie audiencją to miejsce, gdzie aplikacja do kampanii e-mail albo zdobywa zaufanie, albo tworzy problemy. Traktuj kontakty jako długowieczne rekordy z jasnymi zasadami ich dodawania, aktualizacji i możliwości otrzymywania poczty.

Importy, które nie zanieczyszczają listy

Import CSV powinien być prosty dla użytkownika, ale rygorystyczny w tle.

Weryfikuj pola wymagane (przynajmniej email), normalizuj wielkość liter/whitespace i odrzucaj ewidentnie nieprawidłowe adresy. Dodaj reguły deduplikacji (zwykle po znormalizowanym e-mailu) i zdecyduj, co robić w konflikcie: nadpisać puste pola, zawsze nadpisać, czy „zapytaj przy imporcie”.

Mapowanie pól ma znaczenie, bo arkusze są chaotyczne ("First Name", "fname", "Given name"). Pozwól użytkownikom mapować kolumny do znanych pól i tworzyć pola niestandardowe w razie potrzeby.

Segmentacja: reguły, a nie ręczne kopie

Segmentacja działa najlepiej jako zapisane reguły, które aktualizują się automatycznie. Wspieraj filtry na podstawie:

- Atrybutów (lokalizacja, plan, źródło rejestracji)

- Zaangażowania (otwarte w ciągu ostatnich 30 dni, kliknięcia w kampanię X)

- Tagów (VIP, zapisani na webinar)

- Filtrów niestandardowych (dowolne pole + operatory)

Utrzymuj segmenty czytelnymi: pokaż podgląd liczby oraz „dlaczego włączony” jako drill-down dla próbki kontaktów.

Zgoda i preferencje na poziomie kontaktu

Przechowuj zgodę jako encję pierwszorzędną: status (opted-in, opted-out), timestamp, źródło (formularz, import, API) i, jeśli ma zastosowanie, do której listy lub celu się odnosi.

Centrum preferencji powinno pozwalać na wypisanie z konkretnych kategorii przy pozostaniu zapisanym do innych, a każda zmiana powinna być audytowalna. Odwołaj się do workflow preferencji z blog/compliance-unsubscribe, jeśli opisujesz go gdzie indziej.

Międzynarodowe szczegóły zmniejszające błędy

Imiona i adresy nie są uniwersalne. Wspieraj Unicode, elastyczne pola imienia, formaty adresów zależne od kraju oraz strefę czasową na poziomie kontaktu dla harmonogramów „9:00 lokalnego czasu”.

Kontrole uprawnień przed każdą wysyłką

Przed umieszczeniem odbiorców w kolejce filtruj tylko kwalifikujące się kontakty: nie wypisani, nie na listach supresji i mający ważną zgodę na dany typ wiadomości. Pokaż regułę w UI, aby użytkownicy wiedzieli, dlaczego niektórzy nie otrzymają kampanii.

Kompozycja e-maili: szablony, podglądy i QA treści

Nawet idealny pipeline wysyłkowy nie pomoże, jeśli treść jest trudna do czytania, niespójna lub brak jej wymaganych elementów. Traktuj kompozycję jako funkcję produktu: powinna sprawiać, że „dobry e-mail” jest domyślny.

Szablony skalowalne (bloki + wersjonowanie)

Zacznij od systemu szablonów z wielokrotnego użytku bloków — header, hero, tekst, button, siatka produktów, footer — aby kampanie były spójne między zespołami.

Dodaj wersjonowanie do szablonów i bloków. Edytor powinien umożliwiać:

- tworzenie nowej wersji („Holiday footer v3”) bez nadpisywania starej

- widok, gdzie blok jest używany („używany w 12 szablonach”)

- rollback, gdy zmiana psuje renderowanie

Uwzględnij testowe wysyłki na obu poziomach: wyślij szablon do siebie przed przypięciem go do kampanii oraz wyślij szkic kampanii na małą, wewnętrzną listę przed zaplanowaniem.

Opcje edytora: dobierz do użytkowników

Większość aplikacji kończy z kilkoma trybami edycji:

- Podstawowy HTML dla zaawansowanych użytkowników i importowanych projektów

- Drag-and-drop dla szybkości i zabezpieczeń (z restrykcjami układu)

- Markdown-to-HTML dla newsletterów z naciskiem na treść (szybkie pisanie, przewidywalny output)

Niezależnie od wyboru, przechowuj „źródło” (HTML/Markdown/JSON bloków) oraz wyrenderowany HTML osobno, by móc przerysować po poprawkach.

Podglądy i wersja tekstowa

Zapewnij podglądy dla typowych breakpointów (desktop/mobile) i najważniejszych klientowskich osobliwości. Proste narzędzia pomagają: przełącznik viewportu, symulacja dark-mode i opcja “pokaż ramki tabel”.

Zawsze generuj i pozwól edytować wersję tekstową. Pomaga to dostępności, zmniejsza problemy z niektórymi filtrami antyspamowymi i ułatwia użytkownikom preferującym tekst.

Przepisywanie linków + kontrola jakości treści

Jeśli śledzisz kliknięcia, przepisuj linki w czytelny sposób (np. zachowuj parametry UTM i pokazuj cel po najechaniu). Trzymaj wewnętrzne linki relative w UI aplikacji (np. odnośnik do blog/template-guide).

Przed uruchomieniem wysyłki przeprowadź kontrole:

- frazy wyzwalające spam i nadmiar znaków specjalnych/WIELKIE LITERY

- złamane linki i brak alt textu przy kluczowych obrazach

- brak adresu wypisania i szczegółów stopki firmy

- niespójność nazwy/adresu nadawcy z ustawieniami kampanii

Uczyń checker akcyjnym: wskaż dokładny blok, zasugeruj poprawki i skategoryzuj problemy jako „do naprawy” vs. „ostrzeżenie”.

Pipeline wysyłkowy: kolejki, harmonogramy i kontrola tempa

Plan the minimum complete loop

Zamień checklistę MVP w zadania i ekrany, które możesz wykonać krok po kroku.

Pipeline wysyłkowy to „system drogowy” Twojej aplikacji e-mail: decyduje JAK poczta jest wysyłana, KIEDY jest uwalniana i JAK szybko rampować, by nie zaszkodzić dostarczalności.

Wybierz metodę wysyłki

Większość aplikacji zaczyna od dostawcy (SendGrid, Mailgun, SES, Postmark), bo otrzymujesz skalowanie, webhooki zwrotne i narzędzia reputacyjne bez dużego wysiłku. Relaye SMTP działają, gdy potrzebna jest kompatybilność z istniejącymi systemami. Samodzielny MTA daje największą kontrolę, ale wymaga operacyjnej pracy (warm-up IP, obsługa odbić/abusów, monitoring).

Model danych traktuj nadawcę jako konfigurowalny „kanał dostawy”, aby móc zmieniać metody później bez przepisywania kampanii.

Architektura queue-first (z zabezpieczeniami)

Nie wysyłaj bezpośrednio z żądania webowego. Zamiast tego umieść w kolejce zadania na poziomie odbiorcy (lub małych batchy) i pozwól workerom je dostarczać.

Kluczowe mechaniki:

- Limitowanie tempa: limity globalne plus limity per nadawca, per kampania i per domena.

- Backoff i retry: błędy tymczasowe (4xx, timeouts) retryj z wykładniczym backoffem; błędy trwałe (5xx, hard bounces) zatrzymuj.

- Klucze idempotencji: upewnij się, że powtórka zadania nie spowoduje duplikatu. Użyj klucza np.

{campaign_id}:{recipient_id}:{variant_id}.

Harmonogramowanie i throttling szanujący skrzynki

Harmonogramy powinny wspierać strefy czasowe (przechowuj preferowaną strefę użytkownika; konwertuj do UTC przy wykonaniu). Dla dostarczalności throttluj po domenie odbiorcy (np. gmail.com, yahoo.com). Pozwala to spowolnić „gorące” domeny bez blokowania całej kampanii.

Praktyczne podejście: utrzymuj kubełki domen z niezależnymi limitami token-bucket i dostosowuj dynamicznie przy obserwowanych odroczeniach.

Oddzielne strumienie by chronić reputację

Trzymaj transakcyjne i marketingowe wysyłki w oddzielnych strumieniach (najlepiej oddzielne subdomeny i/lub pule IP). Dzięki temu duża kampania marketingowa nie opóźni np. resetu hasła.

Loguj wynik dla każdego odbiorcy

Przechowuj niezmienialną ścieżkę zdarzeń per odbiorca: queued → sent → delivered/soft bounce/hard bounce/complaint/unsubscribe. To wspiera obsługę klienta („dlaczego nie dostałem?”), audyty zgodności i prawidłowe zachowanie supresji później.

Podstawy dostarczalności: SPF, DKIM, DMARC i domeny

Dostarczalność zaczyna się od udowodnienia dostawcom skrzynek, że masz prawo wysyłać „w imieniu” swojej domeny. Trzy główne kontrole to SPF, DKIM i DMARC — plus sposób konfiguracji domen.

SPF (kto może wysyłać)

SPF to rekord DNS listujący serwery, które mogą wysyłać pocztę za Twoją domenę. Praktyczny wniosek: jeśli aplikacja lub ESP wysyła z twojadomena.com, SPF powinien zawierać dostawcę, którego używasz.

UI powinno generować wartość SPF (lub fragment „include”) i jasno ostrzegać przed tworzeniem wielu rekordów SPF (częsty błąd konfiguracji).

DKIM (integralność wiadomości)

DKIM dodaje kryptograficzny podpis do każdej wiadomości. Klucz publiczny leży w DNS; dostawca używa go do potwierdzenia, że wiadomość nie została zmieniona i jest związana z domeną.

W aplikacji oferuj „Utwórz DKIM” per domena wysyłkowa, a następnie pokaż dokładny host/wartość DNS do skopiowania.

DMARC (polityka + raportowanie)

DMARC mówi skrzynkom, co zrobić, gdy SPF/DKIM nie przejdą — i gdzie wysyłać raporty. Zacznij od polityki monitorującej (często p=none), by zbierać raporty, a potem zaostrzaj do quarantine lub reject, gdy wszystko będzie stabilne.

DMARC to także kwestia alignmentu: domena w widocznym polu „From” powinna być zgodna z SPF i/lub DKIM.

Wyrównanie domen, return-path i domeny śledzącej

Zachęcaj użytkowników, by From domain była wyrównana z domeną uwierzytelnioną. Jeśli dostawca pozwala skonfigurować niestandardowy return-path (domena odbić), kieruj użytkowników do użycia domeny organizacyjnej (np. mail.twojadomena.com) — to zmniejsza problemy z zaufaniem.

Dla śledzenia kliknięć/otwarć wspieraj niestandardową domenę śledzącą (CNAME jak track.twojadomena.com). Wymagaj TLS (HTTPS) i automatycznie sprawdzaj certyfikat, by uniknąć złamanych linków i ostrzeżeń przeglądarki.

Automatyczna weryfikacja + ostrzeżenia

Zbuduj przycisk „Verify DNS”, który sprawdza propagację i flaguje:

- Brakujące SPF/DKIM/DMARC

- Wiele rekordów SPF

- DMARC obecny, ale bez alignmentu

- Niepoprawnie skonfigurowaną domenę śledzącą lub brak TLS

Odniesienie do checklisty konfiguracji domen: blog/domain-authentication-checklist.

Obsługa odbić, skarg i wypisań

Ingest bounces and complaints

Utwórz endpointy webhook, sprawdzanie idempotencji i normalizację zdarzeń z jasnym wewnętrznym schematem.

Jeśli nie traktujesz odbić, skarg i wypisań jako cech pierwszorzędnych, będą one cicho niszczyć dostarczalność. Cel jest prosty: przyjmuj każde zdarzenie od dostawcy, normalizuj je do jednego wewnętrznego formatu i stosuj reguły supresji automatycznie — szybko.

Przyjmuj zdarzenia przez webhooki (i spodziewaj się duplikatów)

Większość dostawców wysyła webhooki dla zdarzeń jak delivered, bounced, complained, unsubscribed. Twój endpoint webhook powinien być:

- Idempotentny: to samo zdarzenie może być dostarczone wielokrotnie, poza kolejnością lub ponownie próbowane.

- Szybki: potwierdź dostawcę szybko (zwykle w ciągu kilku sekund), a potem przetwarzaj asynchronicznie.

Typowe podejście: przechowaj unikalny identyfikator zdarzenia dostawcy (lub hash stabilnych pól) i ignoruj powtórzenia. Loguj też surowy payload do audytu/debugowania.

Normalizuj zdarzenia dostawców do jednego schematu

Różni dostawcy nazywają to samo inaczej. Znormalizuj na wewnętrzny model, np.:

event_type: delivered | bounce | complaint | unsubscribeoccurred_atprovider, provider_message_id, provider_event_idcontact_id (lub email), campaign_id, send_idbounce_type: soft | hard (jeśli dotyczy)reason / smtp_code / category

To ułatwia raportowanie i supresję nawet, gdy zmienisz dostawcę.

Reguły supresji: soft vs. hard bounce

Traktuj hard bounces (nieistniejący adres, błędna domena) jako natychmiastową supresję. Dla soft bounces (pełna skrzynka, tymczasowy problem) suppressuj dopiero po progu — np. „3 soft bounces w ciągu 7 dni” — potem ochłodź lub suppressuj trwale w zależności od polityki.

Utrzymuj supresję na poziomie tożsamości e-mail (email + domena), nie tylko per kampania, aby zły adres nie był ponownie próbowany.

Skargi i wypisania: natychmiastowa supresja

Skargi (feedback loops) to silny sygnał negatywny. Stosuj natychmiastową supresję i zaprzestań przyszłych wysyłek do tego adresu.

Wypisania również powinny być natychmiastowe i globalne dla zakresu listy, który obiecałeś. Przechowuj metadane wypisania (źródło, timestamp, kampania), aby wsparcie mogło odpowiedzieć „dlaczego przestałem otrzymywać e-maile?” bez zgadywania.

Jeśli chcesz, powiąż zachowanie supresji z ustawieniami widocznymi dla użytkownika (np. settings/suppression), by zespoły rozumiały, co dzieje się w tle.

Śledzenie otwarć, kliknięć i konwersji (z zastrzeżeniami)

Śledzenie pomaga porównywać kampanie i zauważać problemy, ale łatwo przecenić liczby. Buduj analitykę użyteczną do podejmowania decyzji — i uczciwą co do niepewności.

Śledzenie otwarć: pomocne, ale coraz mniej dokładne

Śledzenie otwarć zwykle robi się przy pomocy małego pixela. Gdy klient pocztowy załaduje obraz, rejestrujesz otwarcie.

Ograniczenia:

- Wielu klientów blokuje obrazy domyślnie, więc rzeczywiste przeczytanie może wyglądać jak „bez otwarcia”.

- Funkcje prywatności (np. Apple Mail Privacy Protection) mogą prefetchować obrazy, generując otwarcia, które nie oznaczają rzeczywistej uwagi.

Praktyka: traktuj otwarcia jako sygnał kierunkowy (np. „ten temat zadziałał lepiej”), a nie dowód przeczytania.

Śledzenie kliknięć: przekierowania, UTM i filtrowanie botów

Śledzenie kliknięć jest bardziej użyteczne. Wzorzec: zastąp linki adresem śledzącym (serwis przekierowań), a potem przekieruj do docelowego URL.

Dobre praktyki:

- Dopisz parametry UTM (source, medium, campaign) dla atrybucji w narzędziach analitycznych.

- Dodaj podstawowe filtrowanie botów (znane user-agenty skanerów, „kliknięcie natychmiast po dostarczeniu”, powtarzające się trafienia bez ciasteczek). Nie wyłapiesz wszystkiego, ale ograniczysz oczywiste zawyżenia.

Przechowuj statystyki linków i timeline zaangażowania

Modeluj analitykę na dwóch poziomach:

- Statystyki per-link (unikalne kliknięcia, łączne kliknięcia, pierwsze/ostatnie timestampy) do raportów kampanii.

- Timeline zaangażowania per-odbiorca (dostarczone → otwarte? → kliknięte → skonwertowane) do segmentacji i follow-upów.

Bądź czytelny w UI: „unikat = najlepszy wysiłek”, a „open rate” nie jest równy współczynnikowi przeczytania.

Konwersje i czego metryki nie dowodzą

Jeśli śledzisz konwersje (zakup, rejestracja), łącz je przez parametry UTM lub lekki endpoint serwerowy. I tak atrybucja nie jest doskonała (wiele urządzeń, opóźnione akcje, adblockery).

Eksporty i dostęp API

Daj eksport CSV i API dla zdarzeń oraz zagregowanych statystyk, żeby zespoły mogły używać własnych narzędzi BI. Proste endpointy (po kampanii, zakresie dat, odbiorcy) i informacja o limitach zapytań w docs/api ułatwią integracje.

Monitoring, raportowanie i alerty dostarczalności

Nie poprawisz dostarczalności, jeśli nie widzisz, co się dzieje. Monitoring w aplikacji do kampanii powinien szybko odpowiadać na dwa pytania: czy wiadomości są akceptowane przez dostawców skrzynek i czy odbiorcy się angażują. Buduj raporty tak, by nietechniczny marketer zauważył problemy w minutach, a nie godzinach.

Dashboardy, które mówią prawdę

Zacznij od prostego panelu „zdrowie dostarczalności”, łączącego:

- Wskaźnik dostarczeń (zaakceptowane vs. odbite)

- Wskaźnik skarg

- Wskaźnik wypisań

- Trendy zaangażowania (otwarcia/kliki, gdzie dostępne)

- Najważniejsze kampanie i największe zmiany tydzień do tygodnia

Unikaj powierzchownych wykresów, które ukrywają problemy. Kampania z wysokimi otwarciami, ale rosnącymi skargami, to problem na horyzoncie.

Sygnały umieszczania w skrzynce (bez udawania pewności)

Prawdziwe umiejscowienie w skrzynce jest trudne do bezpośredniego zmierzenia. Używaj proxy, które silnie korelują:

- Skoki hard bounce (słaba jakość listy lub nagłe blokowanie)

- Skoki skarg (problemy z treścią lub targetowaniem)

- Deferrals/throttling (dostawca Cię spowalnia)

Jeśli integrujesz feedback loops dostawcy lub narzędzia postmaster, traktuj je jako sygnały, nie absoluty.

Alerty, które budzą właściwą osobę

Alerty powinny być akcyjne i powiązane z progami oraz oknami czasowymi:

- Skok odbić per kampania lub per domena wysyłkowa

- Skok skarg (zwłaszcza powyżej ~0.1% w zależności od wolumenu)

- Awaria uwierzytelnienia (SPF/DKIM/DMARC)

- Przestój webhooków lub backlog zdarzeń (luki w trackingach mogą ukrywać incydenty)

Wysyłaj alerty na e-mail + Slack i linkuj bezpośrednio do filtrowanego widoku (np. reports?domain=gmail.com&window=24h).

Widoki wydajności per-domena

Rozbij metryki po domenach odbiorców (gmail.com, outlook.com, yahoo.com). Throttling lub blokowanie zwykle zaczyna się od jednego dostawcy. Pokaż tempo wysyłki, deferrals, odbicia i skargi per domena, by zlokalizować, gdzie spowolnić lub wstrzymać wysyłkę.

Dziennik incydentów dla pamięci instytucjonalnej

Dodaj dziennik incydentów z timestampami, zakresem (kampania/domena), symptomami, przypuszczoną przyczyną, działaniami i wynikiem. Z czasem stanie się playbookiem i sprawi, że „naprawiliśmy to raz” będzie powtarzalne.

Bezpieczeństwo, prywatność i zabezpieczenia zgodności

Launch with your branding

Skonfiguruj własną domenę dla aplikacji, gdy będziesz gotowy, by udostępnić ją zespołom.

Bezpieczeństwo i zgodność nie są dodatkami — kształtują, jak przechowujesz dane, jak wysyłasz i co możesz robić z informacjami odbiorców.

Bezpieczeństwo kont (kto może co robić)

Zacznij od jasnych ról i uprawnień: na przykład „Owner”, „Admin”, „Campaign Creator”, „Viewer” i ograniczona rola „API-only” dla integracji. Uczyń ryzykowne akcje jawne i audytowalne (eksport kontaktów, zmiana domen wysyłkowych, edycja list supresji).

Dodaj 2FA dla interaktywnych użytkowników i traktuj dostęp API jako pełnoprawną funkcję: scope'owane klucze API, rotacja, wygasanie i permissions per-key. Dla klientów enterprise uwzględnij allowlisty IP zarówno dla UI, jak i API.

Szyfruj wrażliwe dane w spoczynku (szczególnie identyfikatory kontaktów, metadane zgód i pola niestandardowe). Trzymaj sekrety poza bazą danych, używaj managera sekretów dla poświadczeń SMTP, tajemnic webhooków i kluczy szyfrujących.

Stosuj zasadę najmniejszych uprawnień: „serwis wysyłkowy” nie powinien mieć możliwości czytania pełnych eksportów kontaktów, a zadania raportowe nie powinny pisać do billing. Loguj dostęp do wrażliwych endpointów i eksportów, by klienci mogli badać podejrzane działania.

Prywatność i zgodność (czego musisz przestrzegać)

Obsługa wypisań musi być natychmiastowa i niezawodna. Przechowuj rekordy supresji (wypisania, odbicia, skargi) trwałe, zachowuj je wystarczająco długo, by zapobiec przypadkowemu ponownemu wysyłaniu i trzymaj dowody: timestamp, źródło (klik, webhook, akcja admina) i kampanię.

Śledź zgody tak, byś mógł później udowodnić: na co użytkownik się zgodził, kiedy i jak (formularz, import, API). Więcej o podstawach uwierzytelniania domen znajdziesz w blog/email-authentication-basics.

Bezpieczne domyślne ustawienia (ochrona nowych nadawców)

Respektuj limity wysyłki i daj „tryb bezpieczny” dla nowych kont: niższe limity dzienne, wymuszone schedule'y warm-up i ostrzeżenia przed dużymi masówkami. Paruj to z przejrzystymi limitami planu i ścieżkami upgrade na pricing.

Z MVP do produkcji: testy, launch i kolejne funkcje

Pierwsze wydanie powinno udowodnić pełną pętlę: zbuduj audiencję, wyślij prawdziwą kampanię i poprawnie przetwarzaj następstwa. Jeśli nie możesz zaufać strumieniowi zdarzeń (odbicia, skargi, wypisania), nie masz jeszcze systemu produkcyjnego.

Lista kontrolna MVP („minimum complete” loop)

Celuj w zwarty zestaw funkcji wspierających realne użycie:

- Import kontaktów (CSV + podstawowa walidacja), przechowywanie statusu zgody i stosowanie listy supresji

- Tworzenie szablonu, podgląd i wysyłka testowa do siebie

- Planowanie i wysyłka kampanii przez pipeline (kolejki + kontrola tempa)

- Odbieranie webhooków dostawcy dla zdarzeń dostarczenia (bounce, complaint, unsubscribe) i aktualizacja statusu kontaktu

- Podstawowe raporty: wysłane, dostarczone, odbite, zgłoszone, wypisane (per kampania)

Plan testów, który zapobiega przykrym niespodziankom

Traktuj segmentację i przetwarzanie webhooków jako krytyczne:

- Testy jednostkowe: reguły segmentacji, logika zgód, priorytety supresji, obsługa wypisań

- Testy integracyjne: podpisy webhooków, idempotencja (duplikaty zdarzeń), mapowanie zdarzeń dostawcy do wewnętrznego schematu

- Testy obciążeniowe: przepustowość kolejki, limity współbieżności, hotspoty bazy danych i retry podczas spowolnień dostawcy

Plan operacyjny (co utrzymuje zdrowie)

Stabilność produkcji to głównie operacje:

- Strukturalne logowanie z correlation IDs (

campaign_id, message_id)

- Metryki i alerty (głębokość kolejki, tempo wysyłek, wskaźniki błędów, opóźnienia webhooków)

- Kopie zapasowe i ćwiczenia przywracania bazy głównej

- Jasne polityki retry i dead-letter queues dla „poison messages”

- Runbooki: „webhook backlog”, „wysyłka wstrzymana”, „wysokie skargi”, „nagły skok odbić”

Podejście do rolloutów i bezpiecznego skalowania

Zacznij od wewnętrznych wysyłek, potem mała grupa pilotowa i stopniowo zwiększaj wolumen. Na początku wymuszaj konserwatywne limity tempa i rozszerzaj je tylko jeśli wskaźniki odbić/skarg pozostają w docelowych granicach. Miej „kill switch” do globalnego wstrzymania wysyłek.

Kolejne funkcje do zaplanowania (nie blokujące launch)

Gdy pętla core będzie niezawodna, dodaj A/B testy, automatyczne ścieżki, centrum preferencji i wielojęzyczne szablony. Lekki przewodnik onboardingowy w blog/deliverability-basics też zmniejszy błędy początkujących nadawców.

Jeśli iterujesz szybko, funkcje jak snapshots i rollback również zmniejszą ryzyko przy zmianach segmentacji, logiki supresji czy przetwarzania webhooków. (Na przykład Koder.ai wspiera snapshoty, co pozwala zespołom szybko przywrócić stan po regresji — przydatne przy skalowaniu z MVP do produkcji.)