Varför adminverktyg orsakar misstag (och ökar supportbördan)

Adminverktyg blandar ofta “vanligt arbete” och “farligt arbete” på samma skärm. En operatör kan uppdatera ett telefonnummer, återställa ett lösenord, byta faktureringsplan, inaktivera ett konto och permanent radera en post — allt på samma ställe. När alla kontroller ser lika viktiga ut, behandlas de som lika säkra.

Admin‑skärmar växer också utan plan. Varje ny funktion lägger till en växel, knapp eller dropdown. Med tiden får du en vägg av kontroller utan tydlig hierarki. Operatörer skannar snabbt, klickar snabbt och förlitar sig på muskelsminne. Då sker felklick.

Små UI‑val blir supportärenden. Om “Spara” och “Ta bort” delar samma visuella stil kommer någon förr eller senare trycka fel. Om behörigheter är begravda i ett långt formulär utan förklaring kommer någon att ge för mycket åtkomst “bara för att få det att fungera”, och sedan glömma att återställa det.

Oavsiktlig skada i adminverktyg faller ofta i några förutsägbara kategorier: data raderas eller skrivs över utan enkel återställning, behörigheter ändras för fel person eller grupp, en produktionsinställning ändras och bryter ett arbetsflöde, en bulkåtgärd påverkar fler objekt än avsett, eller en ”test”‑ändring läcker in i verkliga kunddata.

Dessa misstag kommer sällan från slarviga personer. De kommer från skärmar som inte separerar vanliga, låg‑riskuppgifter från sällsynta, hög‑riskkontroller. När riskfyllda åtgärder alltid är synliga, alltid aktiva och ett klick bort, lär UI:t användare att frukta verktyget eller att undvika det tills något är akut.

Progressiv avslöjning hjälper eftersom den håller kraftfulla funktioner tillgängliga utan att låta dem dominera vardagserfarenheten. En bra admin‑UI gör den säkra vägen till den enklaste vägen och gör den farliga vägen avsiktlig.

Om du bygger adminverktyg med en chat‑till‑app‑plattform som Koder.ai är det fortfarande värt att granska de genererade skärmarna genom denna lins. Hastighet hjälper, men operatörssäkerhet kommer från tydlig struktur, inte från att pressa fler kontroller på en sida.

Vad progressiv avslöjning betyder i admin‑UI

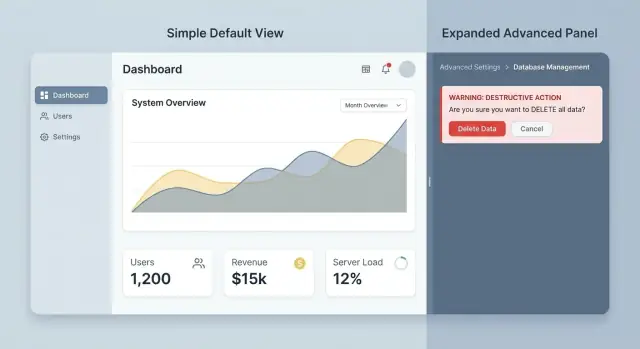

Progressiv avslöjning i adminverktyg betyder att visa de säkraste, mest vanliga kontrollerna först och sedan avslöja kraftfullare eller riskfyllda alternativ endast när operatören tydligt behöver dem.

Standardvyn bör motsvara dagligt arbete: snabba uppslag, rutinuppdateringar och tydlig status. Avancerade inställningar finns kvar, men de visas efter ett medvetet steg som att öppna en “Avancerat”‑panel, byta till ett ”Redigera”‑läge eller gå in i ett separat flöde som kräver bekräftelse.

Ett enkelt sätt att avgöra vad som hör hemma var är att sortera kontroller efter frekvens och risk. Standardvyn bör täcka vad folk gör ofta och vad som inte kan orsaka allvarliga skador. Avslöjade vyer bör rymma oregelbundna åtgärder, kantfall och allt som kan stänga ute användare, radera data eller ändra systembeteende.

Några placeringsregler som brukar hålla:

- Håll standardvyn fokuserad på läsbar information, tydligt säkra växlar och den enda vanligaste åtgärden.

- Lägg destruktiva åtgärder, bulkoperationer och svåra att ångra‑ändringar bakom avslöjning.

- Avslöja alternativ när avsikten är tydlig (t.ex. efter att specifika objekt valts, inte innan).

- Avslöja alternativ när kontexten minskar misstag (t.ex. visa ”Inaktivera konto” bara på den användarens sida, med namn och roll synliga).

- Avslöja alternativ när förtroendet är högre (t.ex. efter att operatören har rätt behörighet).

Det handlar inte om att dölja funktioner. Det handlar om timing och fokus. Operatörer ska inte behöva skanna förbi farliga kontroller för att göra rutinjobb, och nya teammedlemmar ska inte vara ett misstag bort från ett supportärende.

Exempel: på en användarprofil kan standardvyn visa namn, e‑post, roll och en enkel ”Återställ lösenord”‑åtgärd. Ett separat ”Avancerat”‑område kan innehålla ”Återkalla alla sessioner” eller ”Radera användare” med extra friktion. Om du bygger interna adminverktyg med Koder.ai kan du tillämpa samma idé genom att börja med en säker grundskärm och sedan lägga till avancerade paneler och bekräftelser när arbetsflödena är tydliga.

Börja med roller, uppgifter och risknivåer

Progressiv avslöjning fungerar bäst när den matchar hur människor faktiskt använder systemet. Innan du grupperar eller döljer något, bli tydlig med vem som använder adminverktyget, vad de gör dagligen och vad som kan orsaka verklig skada om det klickas vid fel tidpunkt.

Karta roller till uppgifter

De flesta adminverktyg tjänar ett litet antal återkommande roller. Namnge dem enkelt och skriv sedan ner deras viktigaste uppgifter (inte deras behörigheter och inte en lista med funktioner).

En vanlig uppdelning ser ut så här:

- Viewer: kontrollera status, läsa loggar, exportera rapporter

- Agent: svara på ärenden, återställa lösenord, skicka om inbjudningar

- Manager: hantera team, godkänna ändringar, justera gränser

- Admin: konfigurera säkerhet, integrationer, fakturering, datalagring

När rollerna är tydliga, bestäm vad varje roll bör se som standard. En bra regel är enkel: om en kontroll inte är en del av någons veckovisa jobb, bör den inte finnas på deras huvudsida. Den kan fortfarande existera, men den bör ligga bakom en ”Avancerat”‑area, en separat flik eller en behörighetsgrind.

Till exempel kan en agent behöva ”Återställ användarlösenord” dagligen, men behöver inte ”Inaktivera SSO för hela arbetsytan” på samma sida. Att placera båda bredvid varandra inbjuder till misstag, även om UI:t innehåller varningar.

Gradera åtgärder efter risk

Klassificera åtgärder efter hur svåra de är att ångra, inte efter hur skrämmande de låter:

- Läs: visa inställningar, förhandsgranska ändringar, kontrollera revisionsposter

- Ändra: redigera fält, växla funktioner, uppdatera roller

- Ta bort: ta bort användare, återkalla nycklar, radera data

- Irreversibelt: rotera krypteringsnycklar, rensa data, stänga konton

Använd den här klassificeringen för att avgöra vad som ska vara snabbt och synligt kontra vad som kräver extra avsikt. Låg‑riskåtgärder kan vara snabba. Hög‑riskåtgärder bör vara avsiktliga, tydligt formulerade och begränsade till rätt roller.

Supportärenden är en genväg till sanningen. Granska nyliga biljetter som börjar med ”Jag klickade” eller ”Vi menade inte att”. De berättelserna pekar ofta på riktiga riskzoner: förvirrande växlar, bulkåtgärder som ser harmlösa ut eller inställningar som påverkar alla när operatören trodde de ändrade en användare.

UI‑mönster som fungerar bra i adminverktyg

Bra adminskärmar känns lugna, även när de styr riskfyllda saker. Tricket är att avslöja kraft endast när operatören signalerar avsikt.

Mönster som minskar röran och misstag

Ett progressivt formulär är ett pålitligt mönster. Börja med ett enkelt val och visa nästa fält först när de behövs. Om en operatör väljer ”Sakta använda”— visa varaktighet och notisalternativ. Om de väljer ”Återställ lösenord” visas de fälten aldrig, så det finns mindre att misstolka.

Kollapsbara avancerade sektioner fungerar också, så länge de är märkta i klartext. Etiketten bör säga vad som finns inuti och varför någon skulle öppna den, t.ex. ”Avancerat: SSO och token‑inställningar (bara admins)”. Om det låter lite skrämmande är det okej. Det sätter förväntningar.

För inställningar som sällan rörs, flytta dem till en sekundär skärm eller en modal så de inte ligger bredvid vardagliga kontroller. Det är särskilt användbart för allt som kan bryta integrationer, ändra fakturering eller radera data.

När tekniska detaljer behövs, visa dem bara på begäran. En ”Visa detaljer”‑växling för ID:n, råa payloads och långa loggar håller huvud‑UI:t läsbart men stöder ändå felsökning.

Om du vill ha en kort startuppsättning fungerar dessa mönster i de flesta adminverktyg:

- Progressiva fält som dyker upp först efter ett tydligt val

- Kollapsbara ”Avancerat”‑paneler med klartextsetiketter

- Separata skärmar eller flöden för sällsynta eller hög‑riskinställningar

- Inline ”Visa detaljer”‑växlar för tekniska fält (ID, loggar, tidsstämplar)

- Säkra standardvärden som börjar med den lägsta risken

Säkra standardvärden som ändå känns rimliga

Standardvärden bör skydda systemet utan att få operatörer att känna sig bestraffade. Om det säkraste alternativet också är det vanligaste, förmarkera det och förklara med en mening. Till exempel, förmarkera en behörighetsändring till ”Endast visa” och kräva ett andra steg för att ge ”Hantera”.

Om du bygger ett adminverktyg i Koder.ai, mappas dessa mönster lätt till vanliga UI‑delar du snabbt kan generera (formulär, kollapsbara paneler, modaler). Nyckeln är densamma: designa den lugna standardvyn först, och lägg sedan till kraft där den tjänas av avsikt.

Steg‑för‑steg: refaktorera en admin‑skärm med avslöjning

Planera innan du bygger

Karta roller, uppgifter och risknivåer i planeringsläge innan du genererar skärmar.

Välj en skärm som regelbundet skapar ”oops”‑ögonblick. Välj något operatörer besöker ofta, där ett fel klick leder till ärenden, återbetalningar eller driftstörningar. Börja inte med den svåraste skärmen i systemet. Börja där en liten ändring snabbt minskar supportbördan.

Gör en inventering av varje kontroll på skärmen och märk den på två sätt: hur ofta den används (vanlig vs tillfällig) och vad som händer om den används fel (låg vs hög risk). Den kartan visar vad som måste förbli synligt och vad som bör gömmas bakom ett medvetet steg.

Skissa sedan en ny standardvy som bara innehåller ”vanlig + låg‑risk”. Håll den förutsägbar. Om operatörens jobb vanligtvis är att uppdatera statusar, lägga till anteckningar och skicka om e‑post, hör det i huvudlayouten. Bulkåtgärder, sällsynta inställningar och allt oåterkalleligt ska inte konkurrera om uppmärksamheten.

Några praktiska avslöjningsåtgärder:

- Lägg tillfälliga alternativ bakom en ”Avancerat”‑expanderare med tydlig etikett.

- Flytta hög‑riskåtgärder till ett separat flöde (en dedikerad sida eller modal) med stark kontext.

- Kräva bekräftelser som tvingar läsning (skriv för att bekräfta, välj en anledning eller visa en förhandsgranskning).

- Gåvla de mest riskfyllda åtgärderna bakom behörigheter, inte bara UI‑döljning.

- Lägg till ”torrkörning” eller ”förhandsgranska ändringar” när resultatet är svårt att förutsäga.

Avsluta med att testa två eller tre realistiska uppgifter som matchar hur operatörer arbetar. Exempel: ”Byt kundens plan, återbetala sista fakturan och behåll åtkomst aktiv.” Observera tvekan, felklick och återgångar. Om du itererar i Koder.ai är detta också en bra tid att använda snapshots och rollback så du kan leverera den nya skärmen säkert och återställa snabbt vid behov.

Om omdesignen minskar tid till slutförande utan att öka oro, har du avslöjat rätt saker vid rätt tidpunkt.

Göra destruktiva åtgärder svårare att trigga av misstag

Destruktiva åtgärder hör till adminarbetet, men de bör aldrig vara ett felklick bort. Målet är enkelt: håll vardagliga kontroller snabba och gör hög‑riskåtgärder långsammare och tydligare.

Börja med att få destruktiva åtgärder att se och kännas annorlunda. Placera dem borta från vanliga knappar som Spara, Uppdatera eller Bjud in. Använd en tydlig danger‑stil, extra avstånd och en separat sektion (ofta längst ner) så operatörer inte träffar dem när de rör sig snabbt. Fysisk separation minskar muskelsminnesmisstag.

Etiketter betyder mer än man tror. Undvik vaga knappar som ”Bekräfta” eller ”Ja”. Knappen bör säga exakt vad som händer, till exempel ”Radera användare” eller ”Återställ API‑nyckel”. Tydliga verb låter operatörer göra en snabb självkontroll innan de agerar.

För verkligt irreversibla ändringar krävs uttrycklig avsikt. En modal med en kryssruta räcker ofta inte. Använd typad bekräftelse med en specifik fras och inkludera mål‑namnet för att förhindra feltabbningsfel. Till exempel: skriv DELETE för att ta bort Acme Team.

Innan ändringen tillämpas, visa en kort preflight‑sammanfattning av vad som kommer att förändras. Håll det lätt att skanna:

- Vad som kommer att tas bort eller inaktiveras

- Vilka data som behålls (om några)

- Vilka användare eller system som påverkas

- Om åtgärden kan ångras

- Vad som händer härnäst (t.ex. sessioner återkallas)

När det är möjligt, erbjud säkrare alternativ. Många ”raderingar” är egentligen ”jag vill få bort det ur vägen”. Erbjud alternativ som inaktivera, arkivera eller suspendera och förklara skillnaden i en mening. Suspending blockerar inloggning men behåller historik och fakturauppgifter. Radering tar bort kontot och kan radera relaterade data.

En praktisk regel: om operatören kan ångra sig imorgon, bör standarden vara återkallelig. Håll hard‑delete bakom ett andra steg, en separat behörighet eller båda.

Återkoppling, revision och återställning som användare förstår

Skicka med snapshots

Testa ändringar i admin‑skärmar och rulla snabbt tillbaka när något känns fel.

Progressiv avslöjning handlar inte bara om att dölja avancerade inställningar. Det handlar också om att göra utfallen tydliga efter ändringar. Operatörer rör sig snabbt över många flikar, och små misstag blir ärenden när UI:t inte bekräftar vad som hänt.

Bra återkoppling svarar på tre frågor: vad ändrades, var det ändrades och vem ändrade det. En bekräftelse som ”Lösenordspolicyn uppdaterad för Workspace A av Maya (du) just nu” slår en generisk ”Sparat”. När det är möjligt, återge nyckelfälten som ändrats.

En revisionslogg är nätet som fångar när någon frågar ”Vem gjorde detta?”. Håll den läsbar. Varje post bör innehålla tidsstämpel, aktör och en före/efter‑vy av värdet. Om ändringen är komplex (som behörigheter), visa en mänsklig sammanfattning först (”Lade till Billing Admin‑roll för Jordan”), och låt användare expandera för detaljer.

Återställning är där många adminverktyg misslyckas. Ge en ångra‑option för små, nygjorda ändringar (växlar, etiketter, statusflaggor). För större eller riskfyllda ändringar är rollback till en känd snapshot ofta säkrare än att försöka hand‑redigera tillbaka.

Varningar bör förklara påverkan i klartext, inte felkoder. Istället för ”409 conflict”, säg vad operatören kan förvänta sig: ”Detta kommer att logga ut alla användare i denna workspace och kräva ny inloggning.” Sätt det viktigaste först.

Några små mönster som förhindrar upprepade misstag utan att lägga till röran:

- Lägg till hjälpartext endast när den behövs, nära kontrollen.

- Efter sparning, markera kort fältet som ändrats.

- För riskfyllda ändringar, visa en kort ”Vad händer härnäst”‑rad.

- I revisionsvyn, låt operatörer kopiera en enkel ändringssammanfattning för supportärenden.

Exempel: en operatör inaktiverar SSO för en hyresgäst för att felsöka inloggningsproblem. UI:t bör bekräfta exakt vilken hyresgäst, logga gammal och ny SSO‑status med operatörsnamn och tid, och erbjuda omedelbar ångra. Om ångra inte är säkert, ge en tydlig rollback‑option och en varning som förklarar påverkan (vem kan logga in och hur) i enkelt språk.

Ett realistiskt exempel: skärm för användaråtkomst och behörigheter

Föreställ dig en supportoperatör på en hektisk måndag. En användare säger: ”Jag kan inte logga in” och ärendet är brådskande eftersom löner skall köras. Operatören behöver ett snabbt, säkert sätt att återställa åtkomst utan att ge användaren mer makt än de ska ha.

Standardvyn bör fokusera på vardagssysslor, inte de skrämmande. Överst, visa sök och ett tydligt användarkort: namn, e‑post, org, senaste inloggning, MFA‑status och om kontot är låst. Håll huvudåtgärderna nära och uppenbara, eftersom de är vanliga och låg risk.

Ett bra standardset av åtgärder brukar vara skicka om inbjudan, skicka lösenordsåterställning, låsa upp konto, återställ MFA och visa inloggningshistorik.

Behörigheter ska inte störa. Lägg dem i en kollapsad panel med en klar etikett som ”Behörigheter och roller (avancerat)”. Kraftfulla kontroller finns fortfarande, men de konkurrerar inte med säkra, frekventa åtgärder.

När operatören expanderar panelen, skifta skärmen från ”åtgärda åtkomst” till ”ändra befogenhet”. Visa aktuell roll och nyckelbehörigheter i skrivskyddat läge först. Kräv sedan ett uttryckligt klick på ”Redigera behörigheter” innan något blir interaktivt.

För hög‑riskflödet (ändra en organisations roll) lägg till friktion som matchar risken. En ren approach är en kort sekvens: välj ny roll (med en tydlig notering om vad som ändras), granska en före/efter‑sammanfattning, ange en obligatorisk anledning, och skriv sedan användarens e‑post som slutlig bekräftelse.

Denna extra granskning förhindrar ett vanligt fel: en stressad operatör klickar ”Admin” istället för ”Member” och nu kan en normal användare radera projekt eller ändra fakturering.

Efter åtgärden, nöj dig inte med ”Sparat”. Visa ett efter‑kvitto: vad ändrades, vem ändrade det, när och varför. Om era riktlinjer tillåter det, inkludera en ”Återställ denna ändring”‑option som återställer föregående roll exakt.

Om operatören inser att de rörde fel konto ska de inte behöva ett separat revisionsverktyg eller fler ärenden för att åtgärda det. Skärmen kan själv vägleda återställning i klart språk och därmed minska både supportbörda och verklig skada.

Vanliga misstag och fallgropar att undvika

Designa säkrare behörighetsskärmar

Gör behörigheter skrivskyddade som standard, kräva sedan ett tydligt Redigera‑steg.

Progressiv avslöjning fungerar bara om folk fortfarande kan hitta vad de behöver, lita på vad de ser och återställa när något går fel.

Ett klassiskt misstag är att dölja kritiska inställningar utan någon ledtråd att de finns. Om en inställning påverkar fakturering, säkerhet eller drifttid bör operatörer se en vägvisare i standardvyn: ett skrivskyddat sammandrag, en statusbadge eller en ”Visa detaljer”‑rad. Annars ökar antalet ärenden eftersom folk antar att verktyget inte kan göra vad de behöver.

En annan fälla är att använda ”Avancerat” som en soplåda. När allt förvirrande slängs in i en panel blir panelen lång och inkonsekvent. Gruppera efter uppgift och risk istället. ”Datalagring” och ”API‑nycklar” kan båda vara avancerade, men de bör inte leva i samma sörja.

Modaler kan också slå tillbaka. Ett par är okej, men för många bryter operatörens mentala karta. Folk tappar kontext, glömmer vad de jämförde och väljer fel konto eller miljö. När det går, håll detaljer inline, använd expanderbara sektioner och gör det tydligt var ändringen gäller.

Vanliga felmönster inkluderar:

- Ingen vägvisning: kritiska alternativ försvinner tills någon redan känner till vägen.

- ’Avancerat’ som dumpningsplats: inga kategorier, ordning eller påverkanstexter.

- Modalöverbelastning: för många popups och för lite kontext.

- Varnings‑först‑design: skrämmande text istället för säkrare flöden (förhandsgranskningar, standarder, scoped behörigheter).

- Bekräftelsetrötthet: allt frågar ”Är du säker?” så folk klickar igenom.

Skrämmande varningar är inte säkerhet. Säker design innebär oftare bättre standardvärden, tydligare scope (vad kommer att förändras, var och för vem) och förhandsgranskningar som visar resultatet innan spar.

Undvik också att göra allt bekräftelsekrävande. Spara bekräftelser för destruktiva åtgärder och kombinera dem med återställning (ångra, snapshots, rollback). Om du bygger adminverktyg snabbt i Koder.ai hjälper det att baka in dessa skydd tidigt istället för att lägga varningslager i efterhand.

Snabba kontroller och praktiska nästa steg

Om din admin‑skärm är kraftfull men stressande behöver du oftast inte en fullständig omdesign. Du behöver en tajtare standardvy, tydligare avsiktssignaler och ett säkert sätt tillbaka.

Gör denna snabba kontroll på en högtrafikerad skärm (användare, fakturering, innehållsmoderering eller inställningar). Målet är enkelt: vanligt arbete ska vara snabbt och riskfyllt arbete ska vara avsiktligt.

En 5‑minuters checklista

Gå igenom skärmen som en verklig operatör och kontrollera om dessa stämmer:

- Standardvyn stödjer de tre viktigaste uppgifterna utan scroll.

- Sällsynta eller riskfyllda kontroller kräver en avsiktlig avslöjning (”Avancerat”, ”Fler åtgärder”, separat flik eller separat flöde).

- Destruktiva åtgärder är tydligt märkta, visuellt separerade från säkra åtgärder och kräver starkare bekräftelse.

- Varje ändring visar en klartextssammanfattning samt ett sätt att återställa när det är möjligt.

- Roller och behörigheter matchar verkliga operatörsuppgifter, inte organisationsdiagramstitlar.

Om du misslyckas med ens ett av dessa har du hittat en stark kandidat för progressiv avslöjning.

Praktiska nästa steg

Välj ett flöde som ofta magnetiserar misstag och förbättra det i små steg:

-

Identifiera topp tre operatörsuppgifter och gör dem till standardvägen.

-

Märk avancerade eller riskfyllda åtgärder med avsikt (t.ex. ”Återställ användar‑MFA (stör inloggning)” istället för bara ”Återställ”).

-

Lägg till friktion bara där den förhindrar skada: separat placering, förhandsgranskningar och typade bekräftelser för irreversibla åtgärder.

-

Lägg till en granskningssteg för formulär som ändrar flera saker: ”Du är på väg att ändra: roll, åtkomstomfång och faktureringstyp.”

-

Lägg till återställning: ångra för enkla ändringar, rollback för konfigurationspaket, och en revisionsanteckning operatörer förstår.

Ett litet men talande test: be en ny kollega att ta bort en användares åtkomst utan att radera kontot. Om de tvekar, klickar fel eller inte kan förklara vad som händer härnäst, ber UI:t folk tänka för mycket.

För att röra sig snabbt utan att förstöra saker, prototypa flödet och iterera i täta loopar. I Koder.ai kan planeringsläge hjälpa att kartlägga steg och kantfall, och snapshots/rollback ger ett säkrare sätt att testa variationer innan ni bestämmer slutmönstret.