14 thg 6, 2025·8 phút

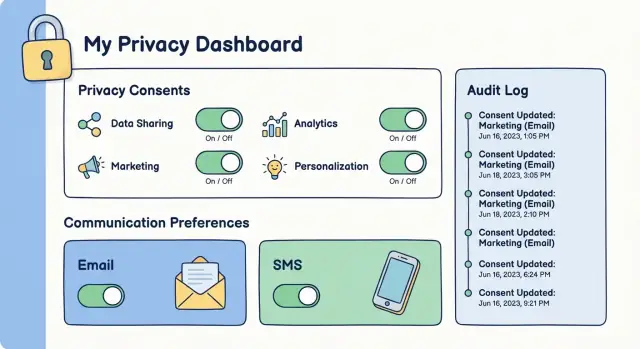

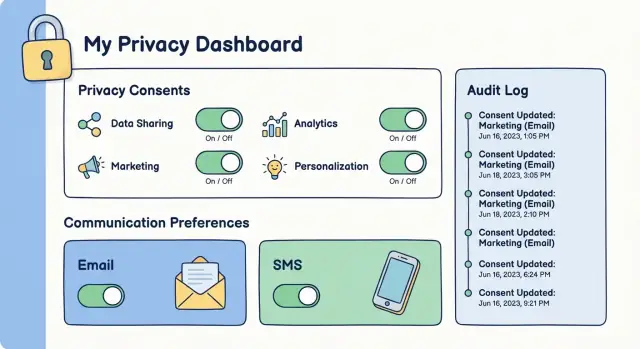

Tạo ứng dụng web để quản lý sự đồng ý và tùy chọn của khách hàng

Hướng dẫn từng bước để thiết kế, xây và triển khai ứng dụng web quản lý consent & tùy chọn với UX rõ ràng, nhật ký audit, API và bảo mật chặt chẽ.

Hướng dẫn từng bước để thiết kế, xây và triển khai ứng dụng web quản lý consent & tùy chọn với UX rõ ràng, nhật ký audit, API và bảo mật chặt chẽ.

Trước khi thiết kế màn hình hay viết code, hãy xác định rõ bạn đang xây gì — và không bao gồm gì. “Consent” và “preferences” nghe giống nhau nhưng thường khác về pháp lý và vận hành. Xác định đúng sớm sẽ tránh UX rối và tích hợp dễ vỡ về sau.

Consent là sự cho phép mà bạn phải có khả năng chứng minh sau này (ai đã đồng ý, cho cái gì, khi nào và bằng cách nào). Ví dụ: đồng ý nhận email marketing hoặc cho phép cookie theo dõi.

Preferences là lựa chọn của người dùng ảnh hưởng đến trải nghiệm hoặc tần suất (hàng tuần hay hàng tháng, chủ đề họ quan tâm). Bạn nên lưu chúng một cách đáng tin cậy, nhưng thường không tương đương với opt-in pháp lý.

Ghi ra những gì bạn sẽ quản lý ngay ngày đầu:

Một sai lầm phổ biến là trộn consent marketing với thông báo giao dịch (như hóa đơn hoặc đặt lại mật khẩu). Hãy tách chúng ra trong định nghĩa, mô hình dữ liệu và UI.

Một ứng dụng quản lý consent chạm tới nhiều đội:

Giao một người chịu trách nhiệm rõ cho các quyết định và định nghĩa quy trình nhẹ để cập nhật khi luật, nhà cung cấp hoặc thông điệp thay đổi.

Chọn vài kết quả đo lường được, chẳng hạn ít khiếu nại spam hơn, ít hủy đăng ký do nhầm lẫn, truy xuất bản ghi GDPR nhanh hơn, ít ticket hỗ trợ về tùy chọn đăng ký, và giảm thời gian cung cấp bằng chứng consent khi được yêu cầu.

Chuyển các quy định quyền riêng tư thành yêu cầu sản phẩm thực tế. Đây là phần hướng dẫn tổng quát, không phải tư vấn pháp lý — dùng nó để hình thành tính năng, rồi xác nhận chi tiết với bộ phận pháp chế.

Về chức năng, một ứng dụng quản lý consent thường cần xử lý:

Bản ghi consent của bạn nên chụp được:

Xác định chính sách lưu trữ dữ liệu cho bản ghi consent và nhật ký audit (thường lưu lâu hơn dữ liệu marketing). Chỉ giữ những gì cần thiết, bảo vệ nó và ghi lại thời hạn lưu trữ. Nếu không chắc, thêm placeholder “cần quyết định pháp lý” và liên kết tới tài liệu nội bộ.

Quyết định chính sách cuối cùng — đặc biệt về điều gì tính là “bán/chia sẻ”, phân loại cookie và thời hạn lưu trữ — nên được rà soát cùng bộ phận pháp chế.

Ứng dụng quản lý consent sống hay chết bởi mô hình dữ liệu. Nếu schema không trả lời được “ai đã đồng ý cái gì, khi nào và bằng cách nào?”, bạn sẽ gặp khó với tuân thủ, hỗ trợ khách hàng và tích hợp.

Bắt đầu với vài khối xây dựng rõ ràng:

Sự tách biệt này giữ trung tâm tùy chọn linh hoạt trong khi vẫn tạo ra các bản ghi consent GDPR sạch và các tín hiệu opt-out CCPA.

Lưu phiên bản thông báo/chính sách liên kết với mỗi quyết định:

notice_id và notice_version (hoặc hash nội dung)\n- locale (EN/FR), nếu bạn hiển thị văn bản bản địa hóa\n- nhãn checkbox hoặc đoạn thông báo cụ thể đã hiển thịKhi ngôn từ thay đổi, consent cũ vẫn có thể chứng minh được.

Với mỗi sự kiện consent, lưu bằng chứng phù hợp với mức rủi ro của bạn:\n

Người dùng đăng ký nhiều lần. Mô hình hợp nhất bằng cách liên kết nhiều identifier với một customer và ghi lịch sử merge.

Biểu diễn đảo ngược rõ ràng:\n

status: granted / withdrawn\n- withdrawn_at và lý do (hành động người dùng, yêu cầu admin)\n- cờ chuyên biệt cho withdraw consent và do not sell/share để hỗ trợ CCPA opt-out bên cạnh tùy chọn đăng kýMột trung tâm tùy chọn chỉ hiệu quả nếu người dùng nhanh chóng trả lời được: “Bạn sẽ gửi gì cho tôi, và tôi thay đổi thế nào?” Hướng tới rõ ràng hơn là sáng tạo, và giữ quyết định có thể đảo ngược.

Làm cho nó dễ tìm và nhất quán ở mọi nơi người dùng tương tác với bạn:\n

/preferences)\n- Màn hình trong app cho người dùng đã đăng nhập (Cài đặt → Thông báo / Quyền riêng tư)Dùng cùng ngôn ngữ và cấu trúc ở cả ba nơi để người dùng không cảm thấy lạc vào giao diện khác.

Dùng nhãn ngắn như “Cập nhật sản phẩm” hoặc “Mẹo và hướng dẫn”, và thêm mô tả một dòng khi cần. Tránh ngôn ngữ pháp lý.

Không dùng checkbox đã tích sẵn khi quy định hoặc quy tắc nền tảng yêu cầu hành động khẳng định. Nếu phải xin nhiều quyền, tách rõ chúng (ví dụ email marketing vs SMS vs chia sẻ dữ liệu với đối tác).

Cho phép người dùng opt-in theo chủ đề và (nếu cần) theo kênh (Email, SMS, Push). Sau đó cung cấp một unsubscribe toàn cục rõ ràng luôn thấy được.

Mẫu hay dùng là:\n

Với đăng ký email, dùng double opt-in khi cần: sau khi người dùng chọn tùy chọn, gửi email xác nhận và kích hoạt đăng ký chỉ sau khi họ bấm link. Trên trang, giải thích bước tiếp theo sẽ diễn ra thế nào.

Đảm bảo mọi thứ hoạt động với bàn phím, có focus states rõ, độ tương phản đủ và nhãn mà screen reader có thể đọc (ví dụ: “Nhận email tổng hợp hàng tuần: Bật/Tắt”).

API backend là nguồn dữ liệu chính cho những gì khách hàng đã đồng ý và muốn nhận. API sạch, dự đoán được cũng giúp kết nối trung tâm tùy chọn với email, SMS và CRM mà không tạo trạng thái xung đột.

Giữ bề mặt API nhỏ và rõ ràng. Bộ điển hình gồm:\n

GET /api/preferences (hoặc GET /api/users/{id}/preferences cho admin)\n- Update preferences: PUT /api/preferences để thay thế tập hiện tại (rõ ràng hơn cập nhật từng phần)\n- Withdraw consent: POST /api/consents/{type}/withdraw (tách ra để tránh vô tình)\n

Đặt tên mỗi loại consent rõ ràng (ví dụ email_marketing, sms_marketing, data_sharing).Trình duyệt và tích hợp có thể retry request. Nếu retry tạo thêm sự kiện “unsubscribe” thứ hai, nhật ký audit sẽ lộn xộn. Hỗ trợ idempotency bằng cách chấp nhận header Idempotency-Key (hoặc trường request_id) và lưu kết quả để cùng request trả về cùng outcome.

Từ chối mọi thứ bạn không muốn bảo vệ sau này:\n

granted, denied, withdrawn) và các chuyển tiếp hợp lệ\n- Tránh trường ẩn thay đổi nghĩa (ví dụ checkbox thay đổi cả “chia sẻ dữ liệu”)Trả về lỗi có cấu trúc dự đoán được (ví dụ code, message, field_errors) và tránh lộ chi tiết. Giới hạn tần suất những endpoint nhạy cảm như rút consent và tra cứu tài khoản để giảm lạm dụng.

Công bố tài liệu API nội bộ có request/response copy-paste (cho frontend và tích hợp). Giữ versioned (ví dụ /api/v1/...) để thay đổi không phá client hiện có.

Bảo mật là một phần của consent: nếu ai đó chiếm tài khoản hoặc giả mạo request, họ có thể thay đổi tùy chọn mà không được phép. Bắt đầu bằng bảo vệ định danh, rồi khóa mọi hành động thay đổi consent.

Dùng cách phù hợp với khán giả và mức rủi ro:

Thêm bảo vệ chống chiếm tài khoản: giới hạn thử mật khẩu, thông báo những thay đổi nhạy cảm, và cân nhắc xác minh bước nâng cao trước khi thay đổi cài đặt tác động lớn.

Xem UI như không đáng tin. Backend phải xác minh:\n

Tăng cường các endpoint hướng trình duyệt với CSRF protection cho session cookie, quy tắc CORS chặt (chỉ cho phép origin của bạn), và kiểm tra ID rõ ràng để tránh leo thang đặc quyền ngang hàng.

Mã hóa dữ liệu khi truyền (HTTPS) và khi lưu. Thu thập ít nhất các trường cần thiết để vận hành trung tâm tùy chọn — thường bạn có thể tránh lưu định danh thô bằng ID nội bộ hoặc khóa lookup băm một chiều. Thiết lập và thực thi chính sách lưu trữ cho log cũ và tài khoản không hoạt động.

Audit logging cần thiết, nhưng giữ log an toàn: không lưu token session đầy đủ, token magic-link, hoặc dữ liệu cá nhân không cần thiết. Với form đăng ký công khai, thêm CAPTCHA hoặc throttling để giảm đăng ký bot và cố tình thay đổi preference.

Nhật ký audit là biên lai cho việc người dùng đã cho (hoặc rút) quyền. Chúng cũng là cách giải thích khi có khiếu nại, yêu cầu từ cơ quan hoặc kiểm tra nội bộ.

Mỗi cập nhật consent hoặc preference nên tạo một sự kiện audit append-only mô tả:\n

Mức chi tiết này cho phép bạn xây dựng lại toàn bộ lịch sử — không chỉ trạng thái cuối cùng.

Log vận hành (debug, performance, lỗi) quay vòng nhanh và dễ bị lọc/bỏ. Nhật ký audit nên đối xử như bằng chứng:\n

Đường dẫn audit chỉ có ích nếu có thể truy xuất. Cung cấp views có thể tìm kiếm theo user ID, email, loại sự kiện, khoảng ngày và actor. Hỗ trợ xuất (CSV/JSON) cho điều tra — đồng thời watermark và ghi lại nguồn xuất.

Dữ liệu audit thường chứa định danh và ngữ cảnh nhạy cảm. Đặt kiểm soát truy cập chặt:\n

Làm tốt, nhật ký audit biến quản lý consent từ “chúng tôi nghĩ mình đúng” thành “đây là bằng chứng”.

Ứng dụng quản lý consent chỉ hoạt động nếu mọi hệ thống hạ nguồn (email, SMS, CRM, công cụ hỗ trợ) tôn trọng lựa chọn khách hàng mới nhất. Tích hợp ít liên quan đến “kết nối API” và nhiều hơn tới đảm bảo preferences không trôi theo thời gian.

Xử lý thay đổi preference như các sự kiện có thể replay. Giữ payload nhất quán để mọi công cụ hiểu. Tối thiểu thực tế là:\n

Cấu trúc này giúp vừa xây bằng chứng consent vừa giữ tích hợp đơn giản.

Khi người dùng cập nhật trung tâm tùy chọn, đẩy thay đổi ngay tới nhà cung cấp email/SMS và CRM. Với nhà cung cấp không hỗ trợ taxonomy của bạn, ánh xạ chủ đề nội bộ sang list/segment của họ và ghi lại bản đồ.

Quyết định hệ thống nào là nguồn dữ liệu chính. Thông thường đó là API consent của bạn, với ESP/CRM đóng vai cache.

Chi tiết vận hành quan trọng:\n

Dù có webhook, các hệ thống vẫn drift (request thất bại, chỉnh thủ công, lỗi). Chạy job đối chiếu hàng ngày so sánh bản ghi consent của bạn với trạng thái nhà cung cấp và sửa chênh lệch, đồng thời ghi audit cho mọi sửa tự động.

Ứng dụng consent chưa hoàn chỉnh nếu không xử lý được yêu cầu thực của khách hàng an toàn: “Cho tôi xem dữ liệu”, “Xóa tôi”, và “Sửa giúp”. Đây là kỳ vọng cốt lõi theo GDPR (truy cập/sửa/xóa) và tương thích với quyền kiểu CCPA (opt-out và xóa).

Cung cấp export tự phục vụ dễ hiểu và dễ gửi cho support nếu người dùng không truy cập được tài khoản.

Bao gồm trong export:\n

Giữ định dạng di động (CSV/JSON) và đặt tên rõ ràng, ví dụ “Consent history export.”

Khi người dùng yêu cầu xóa, bạn thường vẫn cần một số bản ghi giới hạn cho tuân thủ pháp lý hoặc để ngăn liên lạc lại. Triển khai hai đường:

Kết hợp với chính sách lưu trữ để bằng chứng không được giữ mãi mãi.

Xây công cụ admin cho ticket hỗ trợ: tìm kiếm theo user, xem preferences hiện tại và gửi thay đổi. Yêu cầu bước xác minh định danh rõ ràng (thử thách email, kiểm tra session đang hoạt động, hoặc xác minh thủ công được ghi nhận) trước khi xuất, xóa hoặc sửa.

Hành động rủi ro cao nên có quy trình phê duyệt (đánh giá hai người hoặc phê duyệt theo vai trò). Ghi mọi hành động và phê duyệt vào audit để trả lời “ai thay đổi gì, khi nào và vì sao.”

Kiểm thử ứng dụng consent không chỉ là “công tắc có hoạt động không?” Mà là chứng minh mọi hành động hạ nguồn (email, SMS, export, sync audience) tôn trọng lựa chọn khách hàng, kể cả trong stress và các trường hợp biên.

Bắt đầu với test tự động cho các quy tắc rủi ro cao nhất — đặc biệt những gì có thể gây gửi không mong muốn:\n

Mẫu hữu ích là test “với trạng thái consent X, hành động hệ thống Y được phép/khóa” dùng cùng logic quyết định mà hệ thống gửi gọi.

Thay đổi consent xảy ra vào lúc không thuận: hai tab, user bấm hai lần, webhook đến khi agent chỉnh.\n

Trung tâm tùy chọn dễ sai nhất ở UI:\n

Dữ liệu consent nhạy cảm và thường gắn với danh tính:\n

End-to-end nên bao gồm ít nhất một kịch bản “hành trình đầy đủ”: đăng ký → xác nhận (nếu cần) → thay đổi preference → xác minh gửi bị chặn/cho phép → xuất bằng chứng consent.

Một ứng dụng consent không phải "làm xong là xong". Người dùng phụ thuộc vào nó để phản ánh lựa chọn chính xác, mọi lúc. Độ tin cậy chủ yếu là vận hành: cách triển khai, quan sát lỗi và phục hồi khi có sự cố.

Dùng tách biệt rõ giữa dev, staging, và production. Staging nên giống production (cùng tích hợp, cùng cấu hình), nhưng tránh sao chép dữ liệu cá nhân thật. Nếu cần payload thực tế để test, dùng user giả và định danh được ẩn danh.

Lịch sử consent là hồ sơ pháp lý, nên lập kế hoạch migration cẩn trọng. Tránh thay đổi phá hủy ghi chép lịch sử. Ưu tiên migration bổ sung (cột/bảng mới) và backfill giữ nguyên dấu vết sự kiện.

Trước khi deploy migration, kiểm tra:\n

Thiết lập cảnh báo cho:\n

Làm cho cảnh báo có thể hành động: bao gồm tên tích hợp, mã lỗi và một request ID mẫu để debug nhanh.

Có chiến lược rollback cho bản phát hành vô tình bật mặc định, phá trung tâm tùy chọn, hoặc xử lý opt-out sai. Mô hình phổ biến: feature flags, blue/green deploys, và công tắc “tắt ghi” nhanh để dừng cập nhật trong khi vẫn cho phép đọc.

Nếu bạn phát triển nhanh, các tính năng như snapshot và rollback đặc biệt hữu ích. Ví dụ, trên Koder.ai bạn có thể nguyên mẫu React preference center và API Go + PostgreSQL cho consent, rồi rollback an toàn nếu thay đổi ảnh hưởng đến việc ghi nhận consent hoặc audit logging.

Duy trì tài liệu nhẹ: bước phát hành, ý nghĩa cảnh báo, liên hệ on-call, và checklist sự cố. Một runbook ngắn biến outage căng thẳng thành quy trình có thể dự đoán — và giúp chứng minh bạn đã hành động nhanh và nhất quán.

Ngay cả app consent xây tốt cũng có thể sụp vào chi tiết. Những lỗi này thường lộ muộn (khi pháp lý rà soát hoặc có khiếu nại), nên tốt nhất là thiết kế để tránh từ đầu.

Một chế độ thất bại thường thấy là để công cụ hạ nguồn lặng lẽ ghi đè lựa chọn — ví dụ ESP bật lại user thành "subscribed" sau import, hoặc workflow CRM cập nhật trường consent không có ngữ cảnh.

Tránh bằng cách coi app của bạn là nguồn dữ liệu chính cho consent và subscription, và xem tích hợp như listener. Ưu tiên updates dạng event (append-only) hơn sync định kỳ có thể ghi đè trạng thái. Thêm quy tắc rõ: ai được phép thay đổi gì và từ hệ thống nào.

Dễ bị cám dỗ lưu mọi thứ “phòng hờ”, nhưng lưu IP, fingerprint thiết bị hoặc vị trí chính xác có thể tăng gánh nặng tuân thủ và rủi ro.\n Giữ bản ghi GDPR tập trung vào những gì cần để chứng minh consent: định danh người dùng, mục đích, timestamp, phiên bản chính sách, kênh và hành động. Nếu lưu IP/device, ghi rõ lý do, giới hạn thời gian lưu và hạn chế truy cập.

Checkbox tích sẵn, công tắc khó hiểu, gom mục đích, hoặc opt-out khó tìm có thể vô hiệu consent và làm giảm niềm tin.

Dùng nhãn rõ ràng, thiết kế trung tính, và mặc định an toàn. Làm opt-out dễ như opt-in. Với double opt-in, đảm bảo bước xác nhận liên quan đến cùng purpose và văn bản chính sách.

Văn bản chính sách, mô tả mục đích hoặc danh sách vendor sẽ thay đổi. Nếu hệ thống không track phiên bản, bạn sẽ không biết ai đã đồng ý nội dung nào.

Lưu tham chiếu phiên bản chính sách với mỗi sự kiện consent. Khi thay đổi mang tính chất quan trọng, kích hoạt re-consent và giữ nguyên bằng chứng cũ.

Xây cho phép kiểm soát, nhưng là công việc liên tục (audit, edge case, thay vendor). Mua có thể giảm thời gian đưa vào dùng nhưng giới hạn tuỳ biến.

Khi đánh giá, ánh xạ yêu cầu trước, rồi so sánh tổng chi phí và công sức vận hành. Nếu muốn nhanh mà vẫn giữ quyền sở hữu mã, nền tảng như Koder.ai có thể giúp dựng nhanh trung tâm tùy chọn (React), dịch vụ backend (Go) và schema PostgreSQL với sự kiện audit — rồi xuất source code khi bạn sẵn sàng đưa vào pipeline hiện có.

Nếu muốn đường tắt nhanh hơn, xem /pricing.

Bắt đầu bằng cách tách đồng ý mang tính pháp lý (quyền bạn cần chứng minh sau này) khỏi tùy chọn (lựa chọn về chủ đề/tần suất). Rồi xác định phạm vi ngày đầu:

Cuối cùng, phân công trách nhiệm (Product/Marketing/Legal) và chọn các chỉ số đo lường (ít khiếu nại hơn, rút bằng chứng nhanh hơn).

Đồng ý là một quyền mang tính pháp lý mà bạn cần chứng minh: ai đã đồng ý điều gì, khi nào và bằng cách nào.

Tùy chọn là lựa chọn về trải nghiệm (chủ đề, tần suất) — nên lưu lại một cách đáng tin cậy nhưng thường không bằng một "opt-in" hợp pháp.

Giữ chúng tách biệt trong định nghĩa và giao diện để không vô tình coi một công tắc tùy chọn là bằng chứng consent.

Hầu hết ứng dụng cần, ít nhất:

Xem đây như đầu vào cho yêu cầu sản phẩm và xác nhận cách hiểu cuối cùng với tư vấn pháp lý.

Ghi lại “5W” của consent:

Mô hình hóa consent như các sự kiện và preferences như trạng thái hiện tại, thường gồm:

Thêm merge history cho các đăng ký trùng lặp và trường rút lui rõ ràng (withdrawn_at, lý do) để các đảo ngược không mơ hồ.

Lưu chính xác những gì họ đã thấy khi đưa quyết định:

notice_id + notice_version (hoặc hash nội dung)Khi thay đổi nội dung, bạn vẫn có thể chứng minh các consent cũ mà không viết đè lịch sử, và chỉ kích hoạt re-consent khi thay đổi mang tính chất quan trọng.

Các mẫu UX thông dụng giúp giảm nhầm lẫn:

/preferences), cài đặt trong app, widget nhúngHướng tới quyết định có thể đảo ngược và từ ngữ nhất quán ở mọi nơi.

Bộ API lõi thực tế:

GET /api/preferences để đọc trạng thái hiện tạiPUT /api/preferences để thay thế trạng thái (rõ ràng hơn cập nhật từng phần)POST /api/consents/{type}/withdraw cho hành động rút lại pháp lý (tách khỏi “update” để tránh vô tình)Làm cho cập nhật (qua /) và xác thực các trạng thái/chuyển tiếp được phép để bạn không chấp nhận thay đổi khó bào chữa sau này.

Xử lý thay đổi preference như các sự kiện có thể phát lại và định nghĩa payload nhất quán:

Đặt API consent là nguồn dữ liệu chính, đẩy thay đổi ngay tới ESP/SMS/CRM và chạy job đối chiếu hằng ngày để phát hiện và sửa trôi (ghi sự kiện audit cho các sửa tự động).

Áp dụng cách tiếp cận nhiều lớp:

Lỗi bảo mật có thể biến thành lỗi quản lý consent nếu kẻ tấn công thay đổi lựa chọn người dùng.

Đây là những gì làm cho consent có thể bảo vệ được sau này.

Idempotency-Keyrequest_id