25. Okt. 2025·8 Min

Web-App bauen, um Feature-Ownership über Teams hinweg nachzuverfolgen

Lernen Sie, wie Sie eine Web-App entwerfen und bauen, die Produktfeatures ihren Besitzern über Teams hinweg zuordnet — inklusive Rollen, Workflows, Integrationen und Reporting.

Problemdefinition und Erfolgskriterien

Feature-Ownership-Tracking löst eine spezifische Art von Verwirrung: Wenn sich etwas ändert, kaputtgeht oder eine Entscheidung nötig ist, ist oft unklar, wer verantwortlich ist — und die „richtige“ Person hängt vom Kontext ab.

Was „Feature-Verantwortung“ bedeutet (explizit machen)

Definieren Sie Ownership als einen Satz von Zuständigkeiten, nicht als einen Namen in einem Feld. In vielen Organisationen hat ein einzelnes Feature mehrere Verantwortliche:

- Produktverantwortung: Priorisierung, Kundenimpact, Roadmap-Entscheidungen.

- Engineering-Verantwortung: Implementierungsqualität, Zuverlässigkeit, On-Call-Erwartungen, technische Entscheidungen.

- Support/Operations-Verantwortung: Eskalationsweg, bekannte Probleme, Support-Playbooks.

Entscheiden Sie, ob Ihre App einen primären Owner plus Nebenrollen unterstützt oder ein rollenbasiertes Modell (z. B. Product Owner, Tech Owner, Support Lead). Wenn Sie bereits RACI-Terminologie nutzen, legen Sie dar, wie sie abgebildet wird (Responsible/Accountable/Consulted/Informed).

Primäre Nutzer und ihre Aufgaben

Listen Sie die Gruppen auf, die das System täglich nutzen werden:

- PMs: Entscheidungsträger finden, Roadmap-Impact validieren, Handoffs koordinieren.

- Engineering Manager und Tech Leads: Coverage sicherstellen, Übergaben managen, Änderungen genehmigen.

- Support Leads: wissen, wen sie pageen, was sicher an Kunden zu kommunizieren ist, und wo Dokumentation liegt.

Auch gelegentliche Nutzer (Führungskräfte, QA, Security) beeinflussen Reporting, Workflows und Berechtigungen.

Die wichtigsten Fragen, die die App beantworten muss

Formulieren Sie diese als Akzeptanztests. Häufige Muss-Antworten sind:

- Wer ist gerade für dieses Feature verantwortlich, und in welcher Rolle?

- Wer genehmigt Ownership-Änderungen?

- Wen kontaktiere ich bei einem Ausfall, Bug oder Roadmap-Thema?

- Was hat sich kürzlich geändert, und warum? (Audit-Trail)

Scope-Entscheidungen, die Nacharbeit verhindern

Seien Sie klar über die Einheit, die Sie nachverfolgen:

- Nur Features, oder auch Komponenten, Services, APIs, Dokumentation und Runbooks.

Wenn Sie mehrere Asset-Typen einbeziehen, definieren Sie Beziehungen (ein Feature hängt von einem Service ab; ein Runbook unterstützt ein Feature), damit Ownership nicht fragmentiert.

Erfolgskriterien

Wählen Sie messbare Ergebnisse, z. B.:

- Reduktion von „Wer ist dafür verantwortlich?“-Anfragen im Chat um X %.

- Ownership gelistet für 95 %+ der aktiven Features.

- Median-Zeit, den richtigen Kontakt zu finden, fällt auf < 2 Minuten.

- Alle Ownership-Änderungen haben einen Genehmiger und erscheinen innerhalb von 24 Stunden in der Historie.

Anforderungen und MVP-Umfang

Ein Feature-Ownership-Tracker funktioniert nur, wenn er einige Fragen schnell und zuverlässig beantwortet. Formulieren Sie Anforderungen als Alltagsaktionen — was jemand in 30 Sekunden unter Druck, während eines Releases oder eines Incidents tun muss.

Kern-Use-Cases (müssen einfach sein)

Das MVP sollte eine kleine Menge von Workflows End-to-End unterstützen:

- Owner finden: Suche nach Feature-Name, Produktbereich oder Tag und zeige das aktuelle verantwortliche Team/Person plus Backup.

- Owner aktualisieren: Ownership ändern mit klarem Grund und Wirksamkeitsdatum.

- Änderung anfordern: Einen neuen Owner vorschlagen, wenn man nicht direkt editieren darf.

- Eskalationspfad: Wenn der gelistete Owner falsch oder nicht erreichbar ist, zeigen, wen man als Nächstes kontaktiert (Manager, On-Call-Alias oder Platform-Lead).

Wenn die App diese vier Dinge nicht zuverlässig leisten kann, retten zusätzliche Features sie nicht.

Nicht-Ziele (v1 fokussiert halten)

Um zu vermeiden, dass dies in „noch ein Planungstool“ ausartet, schließen Sie explizit aus:

- Vollständiges Projektmanagement (Tickets, Sprints, Roadmaps)

- Detailliertes Incident-Management

- Ersetzen Ihrer Source-of-Truth-Systeme (HRIS, IAM, Organigramme)

- Tiefe Workflow-Automatisierungen über einfache Genehmigungen hinaus

Erwartungen an Datenaktualität

Definieren Sie, was „genau“ bedeutet:

- Manuell-first: Owner pflegen Einträge direkt. Einfach, benötigt aber Erinnerungen und Verantwortlichkeit.

- Synchronisiert: Ziehen Sie Teams/Personen aus einem Verzeichnis und optional Feature-Listen aus einem Repo oder Backlog-Tool.

Für ein MVP ist ein gängiger Kompromiss: Personen/Teams werden nachts synchronisiert, Ownership wird manuell aktualisiert, mit sichtbarem „zuletzt bestätigt“-Datum.

MVP vs spätere Verbesserungen

Definieren Sie, was jetzt ausgeliefert wird und was später kommt, um Scope Creep zu verhindern.

MVP: Suche, Feature-Seite, Owner-Felder, Change Request + Genehmigung, Basis-Audit-Historie und Exporte.

Später: Erweiterte Reporting-Dashboards, RACI-Ansichten über Initiativen, Slack/Teams-Workflows, automatisierte Erkennung veralteter Daten und Multi-Source-Reconciliation.

Ziel von v1 ist ein vertrauenswürdiges Verzeichnis der Verantwortlichkeit — kein perfektes Abbild aller genutzten Systeme.

Wenn Sie schnell validieren wollen, bevor Sie eine vollständige Build-Pipeline starten, kann eine Vibe-Coding-Plattform wie Koder.ai helfen, die Kernflüsse (Suche → Feature-Seite → Change Request → Genehmigung) per Chat zu prototypisieren und mit Stakeholdern per Snapshots und Rollback zu iterieren.

Feature-Katalog und Taxonomie

Eine Feature-Ownership-App funktioniert nur, wenn alle zustimmen, was ein „Feature“ ist. Beginnen Sie damit, eine konsistente Definition zu wählen und sie in der UI sichtbar zu machen.

Definieren, was als „Feature“ zählt

Wählen Sie eine dieser Ebenen und halten Sie sich daran:

- Produktfeature: eine benutzersichtbare Fähigkeit (z. B. „Export nach CSV").

- Capability: ein breiteres Leistungsversprechen des Produkts (z. B. „Datenexport").

- Modul/Komponente: ein abgegrenzter Systemteil (z. B. „Reporting-Service").

Teams können intern anders darüber diskutieren, aber der Katalog sollte eine Ebene repräsentieren. Praktisch ist oft benutzersichtbare Features, weil sie sich sauber auf Tickets, Release Notes und Support-Eskalationen abbilden lassen.

Identifikatoren und Namenskonventionen

Namen ändern sich; Identifikatoren sollten das nicht. Geben Sie jedem Feature einen stabilen Key und eine lesbare URL-Slug.

- Feature-Key: unveränderlich, kurz, eindeutig (z. B.

FEAT-1427oderREP-EXPORT). - Slug: vom Namen abgeleitet, aber editierbar, um Links nicht zu brechen (

export-to-csv).

Definieren Sie Namensregeln früh (Satzfall, keine internen Abkürzungen, Produktbereich-Präfix, etc.). Das verhindert, dass „CSV Export“, „Export CSV“ und „Data Export" zu drei verschiedenen Einträgen werden.

Taxonomie, die Suche und Reporting unterstützt

Eine gute Taxonomie bietet gerade genug Struktur zum Filtern und Gruppieren der Ownership. Häufige Felder:

- Produktbereich (Billing, Reporting, Admin)

- Team (aktuelles verantwortliches Team)

- Plattform (Web, Mobile, API)

- Kundensegment (SMB, Enterprise, Internal)

- Lifecycle-Status (Proposed, Active, Deprecated, Retired)

Halten Sie Werte kuratiert (Dropdowns), damit Reporting sauber bleibt.

Owner-Typen: Verantwortung klären

Ownership ist selten eine einzelne Person. Definieren Sie Owner-Rollen explizit:

- Primary Owner: verantwortlich für Entscheidungen und Roadmap.

- Secondary Owner: Backup für Kontinuität.

- Approver: notwendige Abnahme für Änderungen (oft Manager oder Architekt).

- On-Call Contact: schnellster Eskalationsweg während Incidents.

Wenn Sie bereits ein RACI-Modell nutzen, spiegeln Sie es direkt wider, damit Leute nicht übersetzen müssen.

Datenmodell: Features, Teams, Personen und Historie

Ein klares Datenmodell macht Ownership durchsuchbar, reportbar und über die Zeit vertrauenswürdig. Ziel ist nicht, jede Nuance der Organisation abzubilden — Ziel ist zu erfassen: „Wer besitzt was, seit wann, bis wann und was hat sich geändert."

Kern-Entitäten (die Substantive)

Beginnen Sie mit einer kleinen Menge erstklassiger Entitäten:

- Feature: das Objekt der Ownership (z. B. „Billing Settings", „Search Filters"). Speichern Sie Name, Beschreibung, Status und eine stabile interne ID.

- Team: die verantwortliche Gruppe (z. B. „Payments Squad").

- Person: ein Individuum, das Owner, Approver oder Editor sein kann.

- OwnershipAssignment: die Beziehung, die die Frage beantwortet „Wer besitzt dieses Feature jetzt?"

- Tag: leichte Klassifikation wie Produktbereich, Plattform, Kundensegment, Risikostufe.

- System: externe Tools, von denen Sie syncen (HRIS, Okta, Jira, GitHub usw.).

Ownership als zeitlich begrenzter Datensatz

Modellieren Sie Ownership als Datensätze mit Datum, nicht als ein einzelnes veränderliches Feld am Feature. Jeder OwnershipAssignment sollte enthalten:

feature_idowner_type+owner_id(Team oder Person)role(z. B. DRI, Backup, technischer Owner)start_dateund optionalend_datehandover_notes(was der nächste Owner wissen muss)

Diese Struktur unterstützt saubere Übergaben: Das Schließen eines Assignments und Starten eines neuen bewahrt Historie und verhindert stille Ownership-Änderungen.

Vertrauenswürdige Historie: ein Audit-Log

Fügen Sie ein AuditLog (oder ChangeLog) hinzu, das jede wichtige Schreiboperation erfasst:

- wer die Änderung gemacht hat (Person)

- was sich geändert hat (Entität + Datensatz-ID)

- wann sie geändert wurde (Timestamp)

- warum sie geändert wurde (Freitext-Grund)

Halten Sie das Audit-Log append-only. Es ist essenziell für Verantwortlichkeit, Reviews und um zu beantworten „Wann wechselte die Ownership?"

Importe und Sync: planen Sie externe IDs

Wenn Sie Teams oder Nutzer importieren, speichern Sie stabile Mapping-Felder:

external_system(System)external_id(String)

Tun Sie dies mindestens für Team und Person, optional für Feature, wenn es z. B. Jira-Epics oder ein Produktkatalog spiegelt. Externe IDs erlauben Syncs ohne doppelte Datensätze oder gebrochene Links, wenn Namen sich ändern.

Authentifizierung, Rollen und Berechtigungen

Historie und Audits einrichten

Modelliere zeitlich begrenzte Zuständigkeiten und ein Audit‑Log, damit Änderungen nachvollziehbar bleiben.

Die richtige Zugriffskontrolle macht eine Feature-Ownership-App vertrauenswürdig. Wenn jeder Owner ändern kann, verlässt man sich nicht auf die App. Wenn sie zu stark eingeschränkt ist, arbeiten Teams in Tabellen weiter.

Wählen Sie eine Authentifizierungsstrategie, die zur Firma passt

Beginnen Sie mit der Login-Methode, die Ihre Organisation bereits nutzt:

- SSO (SAML): ideal für mittlere bis große Firmen mit einem Identity Provider (Okta, Azure AD). Zentrales On-/Offboarding und weniger Passwortprobleme.

- OAuth/OIDC: gut, wenn Sie Google Workspace oder Microsoft Entra ID integrieren wollen ohne vollständiges SAML-Setup. Oft einfacher zu implementieren.

- E-Mail/Passwort (Fallback): nur für sehr kleine Organisationen oder externe Kollaborateure. Wenn genutzt, erzwingen Sie MFA und starke Passwortregeln.

Praktische Regel: Wenn HR ein Konto an einem Ort deaktivieren kann, sollte Ihre App diesem Schalter folgen.

Definieren Sie klare Rollen (und halten Sie sie langweilig)

Nutzen Sie eine kleine Menge Rollen, die echte Arbeit abbilden:

- Viewer: kann suchen, filtern und Ownership-Ansichten exportieren, aber nicht editieren.

- Editor: kann Updates vorschlagen für Bereiche, für die er verantwortlich ist.

- Approver: kann Änderungen genehmigen/ablehnen (oft Product Lead, Engineering Manager oder Platform Owner).

- Admin: verwaltet Systemeinstellungen, Integrationen und Rollenzuweisungen.

Berechtigungsregeln: Scope ist wichtiger als Rollenname

Rolle allein reicht nicht — Sie brauchen Scope. Übliche Scope-Optionen:

- Nach Produktbereich (z. B. „Checkout“, „Billing")

- Nach Team (z. B. „Payments Squad")

- Nach Feature-Gruppe/Taxonomie-Knoten (nützlich, wenn Features hierarchisch zusammengefasst werden)

Beispiel: Ein Editor darf Ownership nur für Features in „Billing" editieren, während Approver Änderungen über „Finance Products" genehmigen können.

Bauen Sie einen „Zugang anfordern“-Pfad an der Berechtigungsgrenze

Wenn ein Nutzer etwas editieren will, das er nicht darf, zeigen Sie nicht nur eine Fehlermeldung. Bieten Sie eine Zugang anfordern-Aktion an, die:

- den angeforderten Scope vorbefüllt (Team/Produktbereich)

- an den richtigen Approver/Admin routet

- einen kurzen Grund erfasst

Auch wenn Sie anfänglich einen einfachen E-Mail- oder Inbox-Workflow verwenden, verhindert ein klarer Pfad Schatten-Dokumente und hält Ownership zentralisiert.

Informationsarchitektur und UI-Flows

Eine Feature-Ownership-App ist erfolgreich, wenn Leute zwei Fragen in Sekunden beantworten können: „Wer besitzt das?“ und „Was soll ich als Nächstes tun?“ Ihre Informationsarchitektur sollte auf einer kleinen Menge Seiten mit vorhersehbarer Navigation und starker Suche zentriert sein.

Kern-Screens (und wofür sie sind)

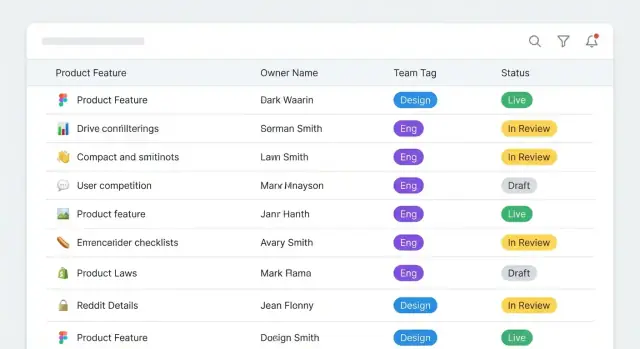

Feature-Liste ist die Default-Landing-Page. Optimieren Sie sie für schnelles Scannen und Eingrenzen. Zeigen Sie eine kompakte Zeilenansicht mit: Feature-Name, Produktbereich, aktueller Owner (Team + primäre Person), Status und „zuletzt aktualisiert".

Feature-Details ist die Quelle der Wahrheit. Trennen Sie klar Ownership von Beschreibung, damit Updates nicht riskant wirken. Platzieren Sie das Ownership-Panel oben mit klaren Labels wie Accountable, Primärer Kontakt, Backup-Kontakt und Eskalationspfad.

Team-Seite beantwortet „Was besitzt dieses Team?". Einschließlich Team-Kanäle (Slack/E-Mail), On-Call-Infos (falls relevant) und einer Liste der zugeordneten Features.

Person-Seite beantwortet „Wofür ist diese Person verantwortlich?". Zeigen Sie aktive Ownership-Assignments und Kontaktmöglichkeiten.

Suche, Filter und Lesbarkeit

Machen Sie Suche immer verfügbar (Header-Suche ist ideal) und schnell genug, um sofort zu wirken. Kombinieren Sie sie mit Filtern, die der Denkweise der Nutzer entsprechen:

- Produktbereich

- Team

- Status

- Tags

Auf Listen- und Detailseiten machen Sie Ownership-Infos sehr scannbar: konsistente Badges, klare Kontaktmethoden und eine Ein-Klick-Aktion „Eskalationsnachricht kopieren" oder „Owner mailen".

Niedrigschwellige Änderungen ohne Chaos

Nutzen Sie einen einheitlichen Edit-Flow über alle Seiten:

- Klick auf Edit ownership (oder Edit in einer Sektion).

- Formular mit Validierung (Pflichtfelder, gültiges Team/Person, keine widersprüchlichen Owner).

- Änderungen vorschauen mit „vorher → nachher“, inkl. wer benachrichtigt wird.

- Speichern, mit klarer Bestätigung und Link zurück zum aktualisierten Datensatz.

Das hält Änderungen sicher, reduziert Rückfragen und motiviert, Ownership aktuell zu halten.

Workflows: Updates, Genehmigungen und Übergabe

Ownership bleibt nur aktuell, wenn das Ändern einfacher ist als Arbeiten drumherum. Behandeln Sie Updates als kleine, nachverfolgbare Requests — so können Leute schnell Änderungen vorschlagen und Führungskräfte vertrauen den Daten.

Updates als Change Requests

Statt Ownership-Felder direkt zu editieren, routen Sie die meisten Änderungen durch ein Change Request-Formular. Jeder Request sollte erfassen:

- Was sich ändert (Feature, aktueller Owner, vorgeschlagener Owner)

- Grund (Freitext + optionale Kategorie wie „Team-Reorg", „neue Service-Abgrenzung", „Incident-Follow-up")

- Wirksamkeitsdatum (sofort vs. geplant)

Geplante Wirksamkeitsdaten sind nützlich bei Reorganisationsplänen: Der neue Owner erscheint automatisch am Datum, während die Historie bewahrt bleibt.

Genehmigungen für sensible Änderungen

Nicht jede Änderung braucht ein Meeting. Fügen Sie leichte Genehmigungen nur dort hinzu, wo das Risiko höher ist, z. B.:

- Änderung des Primary Owners

- Updates an kritischen Features (als „Tier 0/1" getaggt)

- Entfernen eines Owners (potenziell ohne Ersatz)

Eine einfache Regel-Engine kann entscheiden: Low-Risk-Edits automatisch genehmigen, für sensitive Änderungen 1–2 Approver verlangen (z. B. aktueller Owner + empfangender Team-Lead). Halten Sie Genehmigungsbildschirme fokussiert: vorgeschlagene Werte, Diff-View, Grund und Wirksamkeitsdatum.

Handover-Workflow (wichtige Essentials nicht vergessen lassen)

Wenn Ownership zwischen Teams wechselt, starten Sie eine Handover-Checkliste vor Wirksamkeit der Änderung. Einschließlich strukturierter Felder wie:

- Docs-Link (Design/Spec)

- Runbook-/On-Call-Link

- Offene Risiken (Kurzbeschreibung + Schwere)

- Bekannte Abhängigkeiten (optional)

Das macht Ownership operational, nicht nur ein Namensfeld.

Konfliktregeln und UI-Flags

Definieren Sie Konflikte explizit und machen Sie sie in der User-Experience sichtbar:

- Kein Owner: rot hervorheben, „Ownership beanspruchen“-Aktion anbieten und eskalieren, wenn ungelöst.

- Mehrere Primary Owners: Genehmigung blockieren, es sei denn, Co-Ownership ist erlaubt; ansonsten Auflösung verlangen.

Heben Sie Konflikte auf der Feature-Seite und in einem Dashboard hervor (siehe /blog/reporting-dashboards), damit Teams Probleme bereinigen, bevor Incidents entstehen.

Benachrichtigungen und Eskalationen

Ohne Angst iterieren

Experimentiere sicher mit Berechtigungen und Workflows mithilfe von Snapshots und Rollback.

Eine Feature-Ownership-App funktioniert nur, wenn Leute bemerken, wenn Handlungsbedarf besteht. Ziel ist, zum Handeln anzuregen ohne alle vollzuspammen.

Was Benachrichtigungen auslösen sollte

Beginnen Sie mit einer kleinen Menge hochsignifikanter Events:

- Ownership-Änderung (neuer Owner zugewiesen, Owner entfernt, Team geändert)

- Ausstehende Genehmigung (jemand hat eine Änderung vorgeschlagen, die geprüft werden muss)

- Veraltete Datensätze (kein Update seit X Tagen oder Owner hat seit der letzten Reorg nicht bestätigt)

Für jedes Event entscheiden Sie, wen Sie benachrichtigen: neuen Owner, vorherigen Owner, Team-Lead des Features und optional ein Programm/Product-Ops-Postfach.

Digests zur Reduktion von Noise

Echtzeit-Alerts sind gut für Genehmigungen und Owner-Änderungen, aber Erinnerungen werden schnell Background-Noise. Bieten Sie Digests an wie:

- Tageszusammenfassung: Items, die Ihre Genehmigung brauchen, Features, die Sie besitzen und die stale sind

- Wochensummary: unbesetzte Features in Ihrem Bereich, anstehende Ownership-Reviews

Machen Sie Digests pro Nutzer und Team konfigurierbar mit sinnvollen Defaults. Eine einfache „Snooze für 7 Tage“-Option verhindert wiederholte Pings in arbeitsintensiven Phasen.

Eskalation bei fehlender Ownership

Unzugeordnete Ownership stoppt Projekte. Erstellen Sie einen vorhersehbaren und sichtbaren Eskalationspfad:

- Benachrichtigen Sie den Standard-Team-Kontakt (z. B. Engineering Manager des verantwortlichen Teams)

- Wenn nach einem definierten Zeitraum weiterhin unzugeordnet, benachrichtigen Sie die nächste Ebene (Director/Group Lead) oder einen geteilten Eskalationskanal

- Optional ein „Ownership needed“-Queue, das Ops triagieren kann

Machen Sie Eskalationsregeln in der UI transparent (z. B. „Eskaliert an X nach 5 Werktagen"), damit Benachrichtigungen nicht willkürlich wirken.

Integrationen ohne Hardcoding

Bauen Sie nicht nur für ein Chat-Tool. Bieten Sie ein generisches Webhook-Ziel für Benachrichtigungen, damit Teams Alerts zu Slack, Microsoft Teams, E-Mail-Gateways oder Incident-Tools routen können.

Mindestens sollten enthalten sein: Event-Typ, Feature-ID/Name, alt/neu Owner, Timestamps und ein Deep-Link zurück zum Datensatz (z. B. /features/123).

Integrationen und Daten-Sync-Strategie

Eine Feature-Ownership-App bleibt nur nützlich, wenn sie die Realität abbildet. Der schnellste Weg, Vertrauen zu verlieren, ist veraltete Daten: Team-Umbenennung in HR, Feature verschoben im Issue-Tracker oder Owner, der die Firma verlassen hat. Behandeln Sie Integrationen als Kern des Produkts, nicht als Nachgedanken.

Priorisieren Sie die Systeme, denen die Leute vertrauen

Beginnen Sie mit einer kleinen Menge hochsignifikanter Quellen:

- Directory (Users/Teams): Ihr Identity Provider oder HR-Verzeichnis sollte Quelle für Namen, E-Mails, Team-Mitgliedschaft und Aktiv/Inaktiv-Status sein.

- Issue Tracker (Jira, Linear, Azure DevOps): nützlich, um Features mit Epics/Projekten, aktuellem Status und dem in Delivery ausgedrückten verantwortlichen Team zu verbinden.

- Service Catalog (Backstage, OpsLevel): hat oft „System Owner" und On-Call-Infos, die Feature-Level-Ownership ergänzen.

- Docs (Confluence, Notion, Google Drive): Ownership-Entscheidungen leben oft schriftlich — speichern Sie kanonische Links statt Dokumente zu duplizieren.

Halten Sie die erste Iteration einfach: IDs und URLs speichern und konsistent darstellen. Tiefere Synchronisation folgt, sobald Teams der App vertrauen.

Wählen Sie die Sync-Richtung bewusst

Entscheiden Sie, ob Ihre App:

- Read-only von Quellsystemen ist: am sichersten. Ihre App wird eine kuratierte Sicht mit zusätzlicher Struktur, während Änderungen in den Original-Tools geschehen.

- Bidirektional (Write-Back): bequem, aber risikoreicher. Wenn Sie erlauben, das Owner-Feld in der App zu ändern und zurück nach Jira oder einen Servicekatalog zu schreiben, brauchen Sie Konfliktbehandlung, Berechtigungs-Mapping und klare Audit-Logs.

Ein praktischer Mittelweg ist read-only Sync plus „Änderung vorschlagen“-Workflows, die den richtigen Owner benachrichtigen, die Quelle zu aktualisieren.

Unterstützen Sie CSV-Import/Export zum Bootstrapping

Auch mit Integrationen brauchen Sie Bulk-Operationen:

- Initialimport zum Befüllen von Features und Ownern aus einer bestehenden Tabelle.

- Bulk-Updates während Reorgs.

- Export für Offline-Reviews und Quartalsaudits.

Machen Sie CSV-Templates strikt (erforderliche Spalten, gültige Team/User-IDs) und bieten Sie Fehlerberichte, die man auch ohne Entwicklerkenntnisse beheben kann.

Sichtbarkeit der Aktualität, um Vertrauensprobleme zu vermeiden

Jedes synchronisierte Feld sollte anzeigen:

- Zuletzt synchronisiert (Timestamp)

- Sync-Status (ok, warning, failed)

- Source of truth (Directory, Issue Tracker, manuelle Überschreibung)

Wenn ein Sync fehlschlägt, zeigen Sie, was betroffen ist und was wahrscheinlich noch korrekt ist. Diese Transparenz hält Teams in der App statt in Neben-Tabellen.

Reporting, Dashboards und Verantwortungsmatrix

Für Teams bereitstellen

Starte schnell ein internes Tool mit integrierter Bereitstellung und Hosting.

Reporting macht aus Ihrer App ein tägliches Werkzeug statt nur einer Datenbank. Ziel ist, die häufigsten Ownership-Fragen in Sekunden zu beantworten: Wer ist verantwortlich? Ist das aktuell? Wo gibt es Risiken?

Dashboards, die Risiko sichtbar machen

Beginnen Sie mit wenigen Dashboards, die operative Lücken hervorheben statt Vanity-Metriken:

- Unzugeordnete Features: alles ohne Primary Owner (und optional ohne Backup).

- Stale Ownership: Features, deren Owner-Zuordnung seit X Tagen nicht bestätigt wurde (z. B. 90), oder wo das verantwortliche Team nicht mehr existiert.

- Hochrisiko-Bereiche: Features, die kritischen Systemen, hohem Ticket-Aufkommen, jüngsten Incidents oder anstehenden Releases zugeordnet sind, aber keine klare Ownership haben.

Jede Karte sollte anklickbar in eine gefilterte Liste führen, mit offensichtlichem nächsten Schritt („Owner zuweisen“, „Bestätigung anfordern", „Eskalieren"). Ein einfaches mentales Modell: behandeln Sie Dashboards als Queues.

Verantwortungsmatrix (Feature × Team)

Eine Matrix-Ansicht hilft teamübergreifenden Gruppen (Support, SRE, Release Manager), Muster schnell zu erkennen.

Machen Sie eine Grid-Ansicht: Zeilen = Features, Spalten = Teams, Zelle = Beziehung (Owner, Contributor, Consulted, Informed). Lesbar halten:

- Gruppieren Sie Zeilen nach Produktbereich oder System.

- Bieten Sie Quick-Filter: „Nur Lücken anzeigen", „Nur Release-Scope", „Nur meine Teams".

- Fügen Sie eine „Feature drill-in" hinzu, die erklärt, warum ein Team markiert ist (Links zu Service, Repo, On-Call oder Tickets).

RACI-ähnlicher Export (ohne Zeremonie)

Nicht jeder muss die App nutzen, um davon zu profitieren. Bieten Sie einen Ein-Klick-Export, der eine RACI-artige Tabelle für einen gewählten Scope (Produktbereich, Release oder Tag) erzeugt. Stellen Sie bereit:

- CSV für Tabellen

- PDF für Führungsreviews

Halten Sie Definitionen konsistent über UI und Exporte, damit es keine Diskussionen über die Bedeutung von „Accountable" gibt.

Gespeicherte Ansichten für verschiedene Zielgruppen

Gespeicherte Views verhindern Dashboard-Wucher. Bieten Sie kuratierte Defaults plus persönliche/teambezogene Saves:

- Support: „Häufig kontaktierten Features mit Owner + Backup + Eskalationschannel."

- Release Manager: „Release-getaggte Features ohne bestätigte Ownership."

- Führung: „Coverage-Trend und Top-Risk-Buckets."

Audit- und Compliance-Ansichten

Ownership-Änderungen haben Prozessauswirkung, daher sollten Reporting auch Vertrauenssignale enthalten:

- Änderungshistorie pro Feature (wer hat was wann und warum geändert)

- Genehmigungsstatus für sensible Bereiche

- Zugriffslogs für Admin-Aktionen

Verlinken Sie diese Views von Feature-Seiten und Admin-Screens (siehe /blog/access-control für Rollendesign-Pattern).

Implementierungsplan, Deployment und laufende Governance

Ein Tracker für Feature-Ownership gelingt, wenn er leicht auslieferbar, sicher veränderbar und selbst klar verantwortet ist. Behandeln Sie Implementierung, Deployment und Governance als Produktbestandteile.

Wählen Sie einen Stack, den Ihr Team pflegen kann

Starten Sie mit dem, was Ihr Team komfortabel betreiben kann.

Für schnelle Lieferung und einfache Betriebsführung ist eine servergerenderte App (z. B. Rails/Django/Laravel) mit relationaler DB oft ausreichend. Wenn Sie starkes Frontend-Knowhow und hochinteraktive Workflows brauchen (Bulk-Edits, Inline-Genehmigungen), passt ein SPA (React/Vue) plus API — budgetieren Sie dabei API-Versionierung und Fehlerbehandlung.

Nutzen Sie in jedem Fall eine relationale DB (Postgres/MySQL) für Ownership-Historie und Constraints (z. B. „ein Primary Owner pro Feature") und halten Sie das Audit-Log unveränderlich.

Wenn Sie Lieferung beschleunigen wollen, ohne sofort eine komplette Pipeline aufzubauen, kann Koder.ai eine funktionierende React-UI und Go/PostgreSQL-Backend aus einer Chat-Spezifikation generieren und Ihnen den Source-Code exportieren, wenn Sie bereit sind, vollständig inhouse zu gehen.

Deployment-Basics: Umgebungen und Zuverlässigkeit

Richten Sie früh drei Umgebungen ein: dev, staging, production. Staging sollte Production-Berechtigungen und Integrationen spiegeln, damit Genehmigungen und Sync-Jobs gleich laufen.

Planen Sie diese Basics:

- Migrations: automatisiert in CI/CD; Rollbacks üben.

- Backups: automatisiert, getestete Restores und Aufbewahrungsregeln.

- Monitoring: Uptime-Checks, Error-Tracking und Alerts für fehlgeschlagene Syncs/Genehmigungs-Blockaden.

Wenn Sie interne Docs pflegen, fügen Sie ein kurzes Runbook in /docs/runbook hinzu mit „Wie deployen", „Wie wiederherstellen" und „Wohin schauen, wenn Syncs fehlschlagen".

Testen Sie zuerst die riskanten Teile

Priorisieren Sie Tests dort, wo Fehler echten Schaden anrichten:

- Zugriffskontrolle: Rollen, Zeilen-Level-Visibility, „wer darf Owner ändern"-Regeln.

- Genehmigungsworkflows: Zustandsübergänge, Ablehnungen und Re-Requests.

- Sync-Jobs: Retries, Idempotenz und Konfliktlösung.

Governance: Tracker vertrauenswürdig halten

Weisen Sie klare Verantwortliche für die Taxonomie (Teams, Domains, Naming Rules) zu. Legen Sie eine Review-Frequenz fest (monatlich oder quartalsweise), um Duplikate und veraltete Ownership zu bereinigen.

Definieren Sie schließlich eine Definition of Done für Ownership, z. B.: benannter Primary Owner, Backup Owner, zuletzt überprüftes Datum und Link zum Team-Channel oder On-Call-Rotation.

FAQ

Was bedeutet „Feature-Verantwortung“ in diesem Tracker?

Feature-Verantwortung ist eine definierte Menge an Zuständigkeiten für ein Feature, die oft nach Rolle aufgeteilt sind:

- Produkt: Priorisierung und Roadmap-Entscheidungen

- Engineering: Implementierungsqualität, Zuverlässigkeit und technische Entscheidungen

- Support/Operations: Eskalationen, Playbooks und Kundenkommunikation

Schreiben Sie diese Definition in die UI, damit „Owner“ nicht zu einem mehrdeutigen Namensfeld wird.

Welche Kernfragen muss die App beantworten?

Die meisten Teams brauchen in Stressfällen Antworten auf ein paar Fragen:

- Wer besitzt dieses Feature jetzt, und in welcher Rolle?

- Wen kontaktiere ich bei einem Ausfall vs. einer Roadmap-Frage?

- Wer kann eine Eigentumsänderung genehmigen?

- Was hat sich kürzlich geändert und warum? (Audit-Trail)

Gestalten Sie das MVP so, dass diese Fragen per Suche in unter einer Minute beantwortet werden können.

Was gehört ins MVP vs. spätere Erweiterungen?

Ein praktisches MVP ist ein „vertrauenswürdiges Verzeichnis der Verantwortlichkeit“, kein Planungstool. Einschließen:

- Schnelle Suche und eine klare Feature-Detail-Seite

- Owner-Felder (Primary/Accountable + Backup + Eskalationskontakt)

- Change-Request- + Genehmigungs-Workflow

- Basis-Audit-Historie (wer/was/wann/warum)

- CSV-Import/Export zum Starten und für Reviews

Dashboards, tiefe Automatisierungen und Chat-Workflows sollten zurückgestellt werden, bis die Nutzung stabil ist.

Sollen wir benutzersichtbare Features, Komponenten oder Services erfassen?

Wählen und halten Sie sich an eine Ebene:

- Produkt-Feature (benutzersichtbare Fähigkeit) passt oft am besten, weil es zu Support-Eskalationen und Release Notes mappt.

Wenn Sie auch Services/Dokumente/Runbooks tracken, definieren Sie Beziehungen (z. B. „Feature hängt von Service ab“), damit Verantwortungen nicht auseinanderlaufen.

Wie verhindern wir doppelte oder inkonsistente Feature-Einträge?

Verwenden Sie stabile Identifikatoren, die sich nicht ändern, wenn sich Namen ändern:

- Unveränderlicher Feature-Key (z. B.

FEAT-1427) - Menschenlesbarer Slug (editierbar, in URLs genutzt)

Ergänzen Sie Konventionen (Groß-/Kleinschreibung, Präfixe, verbotene Abkürzungen), um Duplikate wie „CSV Export“ vs. „Export CSV“ zu vermeiden.

Wie sollte Ownership im Datenmodell abgebildet werden?

Modellieren Sie Ownership als zeitlich begrenzte Datensätze (nicht als einzelnes veränderliches Feld):

feature_id,owner_id,rolestart_dateund optionalend_datehandover_notes

Warum ist ein Audit-Log notwendig und was sollte es aufzeichnen?

Ein unveränderbares Audit-Log macht das System vertrauenswürdig. Erfassen Sie:

- wer die Änderung vorgenommen hat

- was sich geändert hat (Entität + Datensatz)

- wann die Änderung war

- warum (Begründung)

Damit können Sie z. B. während Incidents oder Prüfungen beantworten: „Wann wurde die Ownership gewechselt?“

Welche Rollen und Berechtigungen sollte die App unterstützen?

Halten Sie Rollen einfach, ergänzen Sie sie durch Scope:

- Viewer, Editor, Approver, Admin

- Scope nach Produktbereich, Team oder Feature-Gruppe

Fügen Sie eine „Zugang anfordern“-Funktion an der Berechtigungs-Grenze hinzu, damit Nutzer nicht auf Schatten-Tabellen ausweichen. Für Muster siehe /blog/access-control.

Wie sollten Ownership-Updates, Genehmigungen und Übergaben ablaufen?

Behandeln Sie Änderungen als Requests mit Wirksamkeitsdatum und Begründung:

- Low-Risk Änderungen automatisch genehmigen

- 1–2 Genehmiger für kritische Änderungen (z. B. Primary Owner oder Tier-0-Features)

Bei Team-übergreifenden Übertragungen erfordern Sie eine Handover-Checkliste (Docs, Runbooks, Risiken), bevor die Änderung wirksam wird.

Wie handhaben wir Benachrichtigungen und Eskalationen ohne Spam?

Setzen Sie auf hochsignifikante Benachrichtigungen und konfigurierbare Digests:

- Echtzeit: Ownership geändert, Genehmigung benötigt

- Digest: veraltete Datensätze, unzugeordnete Features

Machen Sie Eskalationsregeln explizit (z. B. „escalates after 5 business days“) und liefern Sie Webhooks, damit Teams Alerts in ihre Tools routen können, ohne ein einzelnes Chat-Tool festzuschreiben.