19. Aug. 2025·8 Min

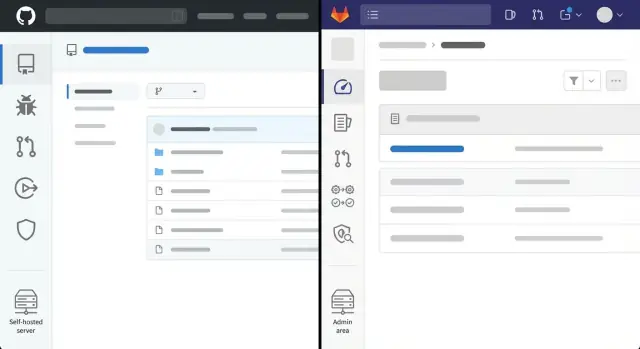

GitHub vs GitLab: Welche Plattform passt am besten zu eurem Team?

Vergleich GitHub vs GitLab: Repositories, PR/MR-Workflow, CI/CD, Sicherheit, Self-Hosting, Preise und welche Plattform für welche Teams am besten passt.

GitHub vs GitLab: Kurzübersicht

GitHub und GitLab sind Plattformen zum Hosten von Git-Repositories — gemeinsame „Heime“ für euren Code, in denen Teams Versionen speichern, Änderungen prüfen und Software zusammen ausliefern können.

Beide Produkte erledigen dieselben Kernaufgaben:

- Git-Repository-Hosting (private und öffentliche Projekte)

- Kollaborationsfunktionen wie Issues, Kommentare/Diskussionen, Code-Review und Berechtigungen

- Automatisierung für Tests und Deployments (CI/CD)

Der Unterschied in einfachen Worten

Eine einfache Trennung ergibt sich aus der Standard-Schwerpunktsetzung:

- GitHub gilt oft als der Standardort, an dem Entwickler Code veröffentlichen und zusammenarbeiten, besonders im Open-Source-Bereich. Viele Teams wählen es wegen des großen Ökosystems, der Integrationen und der Vertrautheit.

- GitLab positioniert sich stärker als „All‑in‑one“-DevOps-Plattform und bündelt Quellcodeverwaltung, CI/CD, Sicherheitsscans und Deployment-Tools unter einem Dach — häufig mit weniger zusätzlichen Add-ons.

In der Praxis gibt es große Überschneidungen. GitHub kann dank GitHub Actions und dem Marketplace sehr „plattformartig“ wirken, während GitLab auch einfach nur als Git-Host genutzt werden kann, ohne alle eingebauten Tools zu übernehmen.

Was dieser Leitfaden tut (und nicht tut)

Dies ist ein praxisorientierter Vergleich darüber, wie Teams tatsächlich in jedem Produkt arbeiten: Repo-Basics, Code-Review-Fluss (PRs vs MRs), Planung, CI/CD, Sicherheit, Hosting und Preis-/Nachteile.

Er ist keine Markenwerbung. Es gibt keinen universellen Gewinner; die richtige Wahl hängt von eurem Workflow, Compliance-Anforderungen, Hosting-Präferenzen und Budget ab.

Für wen das ist

Dieser Leitfaden richtet sich an Teams, die eine Git-Hosting-Plattform wählen (oder neu bewerten), einschließlich:

- Startups, die ihren Entwicklungsprozess standardisieren wollen

- Wachsende Produktteams, die CI/CD und Review-Disziplin einführen

- Unternehmen mit Sicherheits-/Compliance-Anforderungen

- Organisationen, die zwischen Cloud und Self‑Managed Optionen entscheiden

Wenn ihr die Namen schon kennt, aber Klarheit darüber wollt, was sich im Alltag für Entwickler und Manager ändert, lest weiter.

Kernfunktionen von Repositories

Auf der Basisebene bieten GitHub und GitLab gehostete Git-Repositories mit den Essentials: Clone, Branching, Tags und eine Web-UI zum Durchsuchen des Codes. Die wirklichen Unterschiede zeigen sich bei Zugriffssteuerungen, Governance-Guardrails und wie gut jede Plattform mit „Real‑World“-Repo-Größen umgeht.

Repository-Hosting und Zugriffskontrollen

Beide Plattformen unterstützen öffentliche und private Repositories sowie Organisations-/Gruppenstrukturen zur Verwaltung, wer Code sehen und ändern darf. Beim Vergleich solltet ihr darauf achten, wie euer Team täglich Zugriffe verwaltet:

- Rollengranularität (read, triage, write, maintain/admin) und ob das zu eurer Verantwortungsaufteilung passt

- Wie einfach es ist, Zugriffe in großem Maßstab zu verwalten (Teams/Gruppen, verschachtelte Gruppen, vererbte Berechtigungen)

- Auditierbarkeit: wer hat Berechtigungen wann geändert (besonders wichtig für regulierte Teams)

Forks, Branches und Schutzregeln

Forking und Branching sind in beiden erstklassig, aber Schutzregeln sind dort, wo Teams Fehler vermeiden.

Bewertet, ob ihr durchsetzen könnt:

- Erforderliche Reviews vor dem Merge

- Status-Checks (z. B. müssen Tests erfolgreich sein)

- Einschränkungen, wer direkt auf

main/masterpushen darf - Regeln nach Branch-Pattern (z. B.

release/*vsfeature/*)

Diese Guardrails sind oft wichtiger als die UI — sie verhindern, dass dringende Fixes zu versehentlichen Breakages werden.

Große Dateien und Monorepos

Wenn ihr große Binaries oder ML-Assets speichert, vergleicht Git LFS-Support und Quotas. Für große Repos und Monorepos testet die Performance mit eurer Realität: Repo-Browsing-Geschwindigkeit, Clone-Zeiten und wie schnell Diffs und Dateiansichten in der Weboberfläche laden.

Releases und Artefakte

Beide Plattformen können Releases veröffentlichen, die mit Tags verknüpft sind, und Dateien anhängen (Installer, Binaries, Changelogs). Typische Workflows umfassen das Taggen einer Version, Generieren von Release-Notes und Hochladen von Build‑Outputs — nützlich für interne Tools und Kundenprodukte.

Code-Review-Workflow (PRs vs MRs)

GitHub und GitLab unterstützen beide einen „Änderung vorschlagen → prüfen → mergen“-Flow, aber die Bezeichnung und ein paar Voreinstellungen unterscheiden sich.

Pull Requests vs Merge Requests

- GitHub nennt die Einheit Pull Request (PR).

- GitLab nennt sie Merge Request (MR).

Funktional repräsentieren beide einen Satz von Commits aus einem Branch, der in einen Zielbranch (oft main) gemerged werden soll.

Approvals, CODEOWNERS und Diskussionen

Beide Plattformen unterstützen erforderliche Approvals, Branch-Protection und CODEOWNERS‑ähnliche Regeln, die automatisch Reviews von den richtigen Personen anfordern.

GitHubs CODEOWNERS integriert sich eng mit erforderlichen Reviewern, wodurch es üblich ist, „mindestens eine Zustimmung von jedem verantwortlichen Team“ zu erzwingen. GitLab bietet ähnliche Kontrollen über Approval-Regeln und Dateibesitzmuster.

Auf der Konversationsseite bieten beide threaded Inline-Kommentare und Resolve/Unresolve‑Flows. GitLab betont öfter, dass „Threads vor dem Merge aufgelöst sein sollten“, während GitHub häufig auf Review‑States (Approved / Changes requested) plus Status-Checks setzt.

Vorschläge, Checks und Review‑Zuweisung

GitHub-PR-Reviews unterstützen suggested changes, die ein Autor per Klick übernehmen kann. GitLab bietet ebenfalls Suggestions, und beide integrieren sich mit Formatierungstools und Bots.

Automatisierung kann das Mergen blockieren, bis Checks bestanden sind:

- GitHub: erforderliche Status-Checks (oft aus GitHub Actions oder externer CI)

- GitLab: Pipelines und Merge-Checks, die an die MR gebunden sind

Das Zuweisen von Reviewern ist in beiden einfach: Reviewer auswählen, optional einen Assignee setzen und CODEOWNERS die richtigen Stakeholder anfordern lassen.

Verbindung von Code-Änderungen mit Issues

Beide erleichtern die Verbindung von Arbeit mit Tracking:

- Issues in Titeln/Beschreibungen referenzieren (z. B.

#123) - Schließende Keywords wie „Fixes #123“ nutzen, um Issues automatisch beim Merge zu schließen

GitLab fördert zusätzlich einen engeren Issue→MR-Flow innerhalb desselben Produkts, während GitHub oft Cross‑Linking zwischen Issues, PRs und Projects bevorzugt.

Issues, Boards und Team-Kollaboration

Eine Git-Hosting-Plattform ist nur so nützlich wie ihre täglichen Koordinationstools. Beide decken Essentials ab — Issues, Planungsboards und leichtgewichtige Dokumentation — aber sie wirken unterschiedlich in der Praxis.

Issue-Tracking-Basics

GitHub Issues sind unkompliziert und weit verbreitet vertraut. Labels, Assignees, Milestones und Issue-Templates (für Bugs, Features, Support) erleichtern standardisierte Intake-Prozesse. Das GitHub-Ökosystem bedeutet zudem, dass viele Drittanbieter-Add‑ons GitHub Issues voraussetzen.

GitLab Issues bieten ähnliche Grundlagen, mit starker Unterstützung für Workflows, die eng an Entwicklungsphasen angelehnt sind. GitLab neigt dazu, mehr „Prozess“ innerhalb der Plattform zu halten, was Tool‑Sprawl reduzieren kann, wenn man einen zentralen Hub wünscht.

Projektboards (Kanban-Style)

GitHub Projects (das neue Projects‑Erlebnis) bietet flexible Kanban-Boards, die Issues und Pull Requests einbinden können, mit Custom Fields für Status, Priorität und mehr. Es ist stark für cross‑Repo-Planung und Produkt‑Roadmaps.

GitLab Boards sind eng mit Labels, Milestones und Iterations verbunden, was ein Vorteil ist, wenn euer Team diese Konzepte bereits verwendet. Viele Teams mögen, wie natürlich das Board die Issue-Taxonomie widerspiegelt.

Wikis, Docs und Wissensaustausch

Beide bieten Wikis und Markdown‑Dokumentation im Repo. GitHub drängt Teams oft dazu, Docs im Repo zu halten (README, /docs) und optional ein Wiki zu nutzen. GitLab enthält ein integriertes Wiki, das einige Teams als internes Handbuch nutzen.

Benachrichtigungen und Teamkommunikation

GitHub-Benachrichtigungen sind mächtig, können aber laut werden; Teams nutzen oft gezielte Watch‑Einstellungen und Label‑Disziplin. GitLab-Notifications sind ähnlich konfigurierbar, und viele Teams schätzen, dass Diskussionen stärker an Issues und Merge Requests hängen bleiben.

Faustregel: Wenn euer Kollaborationsstil „leichtgewichtig und flexibel“ ist, wirkt GitHub oft einfacher. Wenn ihr „alles an einem Ort“ bevorzugt, passt GitLabs integrierter Ansatz besser.

CI/CD-Vergleich: GitHub Actions vs GitLab CI

CI/CD ist der Bereich, in dem GitHub und GitLab am unterschiedlichsten wirken. Beide können euren Code bauen, testen und deployen, aber die Organisation unterscheidet sich — und das beeinflusst, wie schnell ein Team Pipelines standardisiert.

GitHub Actions: Workflows, Runner und Marketplace

GitHub Actions basiert auf Workflows (YAML-Dateien in .github/workflows/), die bei Events wie Pushes, Pull Requests, Tags oder Zeitplänen laufen. Jobs laufen auf Runners:

- Hosted Runners (von GitHub verwaltet) mit gängigen OS-Images

- Self-hosted Runners, wenn ihr spezielle Hardware, Netzwerkzugriff oder strengere Kontrolle braucht

Ein großer Vorteil ist der Actions Marketplace: Tausende wiederverwendbare Schritte (für Build, Packaging, Deployment, Notifications). Das beschleunigt das Setup, bedeutet aber auch, dass ihr Third-Party-Actions prüfen solltet (Versionen pinnen, Publisher verifizieren).

GitLab CI: Pipelines, Runner und Templates

GitLab CI zentriert sich um eine .gitlab-ci.yml, die Pipelines und Stages (build → test → deploy) definiert. Wie bei GitHub gibt es Runner (GitLab-gehostet auf manchen Plänen oder self-managed).

GitLab punktet oft bei Konsistenz: CI/CD ist eng integriert mit Environments, Deployments und Approvals. GitLab bietet CI-Templates und include-Patterns, was das Teilen standardisierter Pipeline-Bausteine über viele Repositories erleichtert.

Checkliste für gemeinsame Bedürfnisse (was in beiden zu prüfen ist)

Vor der Entscheidung bestätigt Support für:

- Caching (Dependencies, Build-Artefakte) zur Beschleunigung der Pipelines

- Secrets-Management (verschlüsselte Secrets, Rotation, Zugriffskontrollen)

- Environments (dev/stage/prod) plus Deployment-History und Rollbacks

- Approvals und Schutzmechanismen (erforderliche Reviewer, geschützte Branches, Deploy-Approvals)

Wann ihr Drittanbieter-Tools braucht

Auch mit starken nativen CI/CD-Funktionen fügen Teams manchmal externe Tools hinzu für:

- Komplexe Deployments (Multi-Cloud, fortgeschrittene progressive Delivery)

- Enterprise Compliance Reporting oder Release-Orchestrierung

- Spezialisierte Buildsysteme oder Artifact-Repositories

Wenn ihr bereits eine bestimmte Deployment-Plattform nutzt, priorisiert, wie nahtlos jede Option damit integriert.

Sicherheit und Compliance-Funktionen

Planen, bevor du baust

Entwirf Aufgaben und Architektur im Planungsmodus und erstelle die App aus dem Plan.

Sicherheit ist ein Bereich, in dem „auf dem Papier ähnlich“ schnell in bedeutende Unterschiede in Sachen Risiko im Alltag umschlägt. Beide bieten starke Optionen, aber die tatsächlich verfügbaren Fähigkeiten hängen stark vom Tarif, Add‑Ons und davon ab, ob ihr Cloud oder self‑managed nutzt.

Eingebaute Scans: Worauf zu achten ist

Trennt beim Vergleich was vorhanden ist von was ihr tatsächlich im gewählten Tarif aktivieren könnt.

Wichtige Scan-Optionen:

- SAST (Static Application Security Testing): findet häufige Code-Schwachstellen während CI-Läufen

- Dependency-Alerts und Updates: erkennt verwundbare OSS-Pakete und schlägt Upgrades vor

- Container-/Image-Scanning: findet CVEs in Basis-Images und Abhängigkeiten

Prüft außerdem, ob Scans in privaten Repos standardmäßig laufen, ob sie einen bezahlten Tarif erfordern und wie Ergebnisse dargestellt werden (PR/MR‑Annotationen, Dashboards, Exportmöglichkeiten).

Secret-Scanning und Verhinderung von Credential-Leaks

Secret-Scanning hat oft den höchsten ROI, weil Unfälle passieren: API-Keys in Commits, Tokens in Build-Logs, Credentials in Configs.

Vergleicht:

- Prävention vs Erkennung: blockiert das System Pushes (wo möglich) oder informiert es nur nachträglich?

- Abdeckung: eingebaute Muster (AWS, GitHub-Token etc.) und eigene Muster

- Response-Workflow: Benachrichtigungen, Integration in Incident-Prozesse und (wenn verfügbar) automatisierte Widerufung

Compliance: Nachweisführung, was und wann passiert ist

Für regulierte Teams geht es weniger um „können wir sicher reviewen?“ und mehr um „können wir beweisen, dass wir es getan haben?“

Prüft:

- Audit-Logs: Tiefe, Durchsuchbarkeit, Export/Retention und ob Admin-Aktionen und Repo-Events abgedeckt sind

- Erzwungene Reviews und Policies: erzwungene Approvals, CODEOWNERS-Regeln, Branch‑Protections, signierte Commits/Tags

- Retention und eDiscovery: Steuerung der Aufbewahrung von Artefakten/Logs, Legal Hold (falls relevant) und Zugriffsberichte

Bevor ihr entscheidet, erstellt eine Must-Have-Checkliste und vergleicht jedes Element gegen den exakten Tarif, den ihr kaufen wollt — geht nicht davon aus, dass Features standardmäßig enthalten sind, nur weil sie irgendwo im Produkt existieren.

Hosting-Optionen: Cloud und Self-Managed

Wo ihr eure Git-Plattform betreibt, beeinflusst alles Weitere: Sicherheitslage, Admin-Aufwand und wie schnell ihr Teams an Bord bekommt.

Cloud (SaaS): schnellster Start

Beide Anbieter bieten Managed-Services. Ihr erhaltet Accounts, Orgs/Groups, Repositories und typischerweise CI/CD mit minimaler Einrichtung.

Cloud-Hosting ist meistens die richtige Default-Wahl, wenn:

- Ihr keine Server und Datenbanken betreiben wollt

- Die Regionen und SLA des Anbieters passen

- Eure Teams verteilt sind und Zugang ohne VPN‑Hürden brauchen

Der Kompromiss ist Kontrolle: Ihr seid vom Release‑Rhythmus, Wartungsfenstern und den verfügbaren Regionen des Anbieters abhängig.

Self‑Managed: maximale Kontrolle (und Verantwortung)

Beide Plattformen bieten self-hosted Optionen. GitLab wird oft als stärker „All‑in‑one“ für self‑managed DevOps-Setups wahrgenommen. GitHubs Self-Hosted-Option ist typischerweise GitHub Enterprise Server, das viele Unternehmen hinter der Firewall betreiben.

Self‑Managed passt, wenn:

- Strikte Compliance-Vorgaben bestehen (Daten müssen in einem bestimmten Land/Netz liegen)

- Tiefe Netzwerkisolation erforderlich ist (kein öffentlicher Internetzugang zum Quellcode)

- Ihr volle Kontrolle über Upgrades braucht

Operativer Overhead: Was ihr wirklich betreuen müsst

Eine eigene Instanz ist nicht „installieren und vergessen“. Plant ein für:

- Upgrades und Patches: regelmäßige Sicherheitsupdates, gelegentliche Breaking Changes

- Backups und DR: Repository-Daten, Metadaten, Runner und Konfiguration

- Monitoring und Kapazität: Storage‑Wachstum, Performance, Queue‑Längen für CI-Jobs

- Zugriffsmanagement: SSO, Audit-Logs und Berechtigungen in großem Maßstab

Wenn ihr keine Ops-Plattform oder kein Team habt, das das übernehmen kann, ist SaaS oft realitätsbedingt günstiger, selbst wenn Lizenzkosten auf dem Papier höher aussehen.

Datenresidenz und Netzwerk-Anforderungen

Self‑Managed erleichtert die Datenresidenz, weil ihr steuert, wo die Daten liegen. Bei SaaS klärt ab, welche Regionen unterstützt werden und ob eure Compliance-Abteilung vertragliche Garantien braucht.

CI/CD fügt eine weitere Ebene hinzu: Viele Organisationen nutzen private Runner selbst bei SaaS, damit Builds im VPN laufen, auf interne Services zugreifen können und keine Credentials preisgegeben werden.

Wann Self-Hosting sich lohnt

Self‑Hosting lohnt sich meist, wenn Compliance, Isolation oder berechenbare interne Konnektivität eine harte Anforderung sind — nicht nur ein „Nice-to-have“. Wenn euer Ziel schnelleres Shipping mit weniger Admin-Aufwand ist, startet mit SaaS und ergänzt bei Bedarf private Runner; prüft Self‑Managed nur, wenn echte Grenzen erreicht sind.

Preisgestaltung und Kostenmodell-Checkliste

Teste GitHub vs GitLab in der Praxis

Baue dasselbe Feature zweimal und vergleiche Review-, CI- und Release-Abläufe in Minuten.

Preis ist selten „nur“ ein Seat-Preis. Beide Anbieter bündeln und messen unterschiedliche Teile des Workflows — Quellcode-Hosting, CI/CD-Compute, Storage und Enterprise-Kontrollen. Eine Checkliste hilft, Überraschungen nach der Einführung zu vermeiden.

1) Seats: Wer braucht eine kostenpflichtige Lizenz?

Definiert, welche Rollen als „Seats“ in eurer Org gelten. Üblicherweise sind das alle, die Zugriff auf private Repos, erweiterte Review‑Kontrollen oder Governance auf Organisations‑Ebene benötigen.

Praktische Prüfung: Habt ihr gelegentliche Mitwirkende (Contractors, Designer, Security-Reviewer), die für ein paar Monate Zugriff brauchen? Schätzt Seat-Churn und wie oft ihr Nutzer hinzufügt/entfernt.

2) CI/CD-Minuten und Runner-Kosten

CI ist häufig der größte Kostenfaktor:

- Hosted Minutes/Compute: Viele Pläne enthalten monatliche Kontingente und berechnen Überziehungen. Build-Frequenz, Testdauer und parallele Jobs (Matrix-Builds, mehrere OS-Ziele) wiegen schwerer als Repo-Anzahl.

- Self-hosted Runner: Hosted-Minuten sind weniger relevant, wenn ihr eigene Runner betreibt; dann zahlt ihr für Infrastruktur und Ops-Zeit.

Checklist-Fragen:

- Wie viele Pipelines pro Tag pro Repo?

- Durchschnittliche Jobdauer (Minuten) und Peak-Concurrency?

- Braucht ihr GPU-Runner, macOS-Runner oder viel RAM?

3) Storage: Repos, LFS, Artefakte und Packages

Storage ist nicht nur Git-Daten:

- Git LFS für Binaries (Design-Assets, Modelle)

- Build-Artefakte (Test-Reports, kompilierte Pakete)

- Container-Registry/Packages (Images und Dependencies)

Teams unterschätzen oft Artefakt-Retention. Wenn ihr Artefakte 90–180 Tage aus Compliance- oder Debug-Gründen aufbewahrt, kann Storage schnell wachsen.

4) Free-Tier-Limits, die Teams blockieren können

Bevor ihr „wir starten kostenlos“ entscheidet, überprüft Limits, die reale Arbeit beeinträchtigen:

- Private Repo-Verfügbarkeit und Berechtigungen

- CI/CD-Minuten (oder Concurrency) für eure Test-Suites

- Storage-Limits für LFS/Artefakte

Wenn euer Workflow bei jedem Commit CI läuft, zwingt ein enges CI‑Limit oft früh zu einem Upgrade.

5) Enterprise-Features, die oft zählen

Auch wenn ihr nicht „Enterprise“ seid, können bestimmte Kontrollen Pflicht sein:

- SSO/SAML und SCIM-Provisioning

- Audit-Logs und Retention

- Policies: Branch-Protections, required Reviews, signierte Commits, Approval-Regeln

Diese Funktionen sind oft tarifgebunden — behandelt sie als Anforderungen, nicht als „Nice-to-have“.

6) Einfaches Kostenmodell-Template (zum Kopieren)

Team size (paid seats): ____

Seat price / month: ____

CI pipelines per day: ____

Avg minutes per pipeline: ____

Monthly CI minutes = pipelines/day * minutes * 30 = ____

Included CI minutes: ____

Overage rate (if any): ____

Estimated CI overage cost / month: ____

Storage needed (LFS + artifacts + registry): ____ GB

Included storage: ____ GB

Overage rate: ____

Estimated storage overage / month: ____

Self-hosted runners? (Y/N)

If Y: infra cost / month: ____ + ops time: ____ hours

Enterprise requirements (SSO, audit, policies): list = ____

Plan needed: ____

Total estimated monthly cost: ____

Total estimated annual cost: ____

Füllt es zweimal aus — einmal pro Plattform — und ihr seht schnell, ob der „günstigere“ Plan günstiger bleibt, wenn CI und Storage eingerechnet sind.

Migration und Interoperabilität

Der Wechsel zwischen GitHub und GitLab betrifft meist weniger das Verschieben von Git-History (das ist meist trivial) als das Übertragen der „Sachen um das Repo herum“, ohne die Arbeitsweise der Teams zu zerstören.

Was zu migrieren ist (mehr als nur das Git-Repo)

Beginnt mit einer klaren Inventarliste, damit nichts Wichtiges zurückbleibt:

- Repositories: Default-Branches, Tags, Releases, LFS-Objekte und geschützte Branch-Einstellungen

- Issues und Labels: Issue-History, Kommentare, Milestones, Templates und Cross-Links

- Wikis und Docs: Wiki-Repos, Pages und Anhänge

- CI/CD-Konfiguration:

.github/workflows/*.ymlvs.gitlab-ci.yml, Secrets/Variablen, Runner und Environment-Definitionen - Berechtigungen: Org-/Gruppenstruktur, Teams, Rollen, Service-Accounts, Deploy-Keys und SSO/SAML-Abbildungen

APIs und Integrationen, die ihr inventarisieren solltet

Interoperabilität steht oft und fällt mit Integrationen, nicht mit dem Git-Server selbst. Listet alles auf, das eure aktuelle Plattform nutzt:

- Chat- und Incident-Tools (Slack/Teams, PagerDuty)

- Projekt-Tools (Jira, Linear, Trello)

- Artifact- und Package-Registries (npm, Maven, Docker)

- Cloud-Permissions und Deployments (AWS/GCP/Azure)

- Webhooks, Bots und eigene Skripte, die REST/GraphQL-APIs nutzen

Wenn Automatisierung Status-Posts, Kommentare oder Release-Notes erstellt, bestätigt die entsprechenden API‑Endpunkte und Berechtigungen im Zielsystem.

Niedrigrisikogansatz für Migration

Ein pragmatischer Pfad:

- Pilot eines Repos durchführen, das euer „durchschnittliches“ Projekt repräsentiert (CI, Reviews, Releases)

- Wiederholbare Checkliste und Namens-/Ownership-Konvention definieren

- In Batches migrieren (nach Team oder Service) und kurze Freeze‑Fenster pro Batch nutzen

Post-Migration-Checks (nicht überspringen)

Nach jedem Batch prüfen:

- Korrekte Zugriffe für Personen und Automationstokens

- Webhooks und Integrationen feuern wie erwartet

- Pipelines laufen mit den richtigen Secrets, Runners und Berechtigungen

- Branch-Regeln: Protections, required Reviews, Status-Checks und Merge-Policies

Wenn Teams klonen, reviewen und vom neuen Zuhause aus ohne Workarounds shippenn können, ist es Zeit, die alte Plattform außer Betrieb zu nehmen.

Developer Experience und Produktivität

Usability im Alltag ist so wichtig wie große Features. Die meisten Teams arbeiten in der UI: Code finden, Änderungen reviewen, Fehlerursachen finden und Arbeit mit minimaler Reibung vorantreiben.

UI-Klarheit, Suche und Code-Navigation

GitHub wirkt oft leichter und „repo-first“, mit direkter Navigation zu Dateien, Commits und PR-Diskussionen. GitLab ist breiter aufgestellt — weil es ein All-in-One‑DevOps-Tool sein will — und kann dichter wirken, besonders wenn euer Team hauptsächlich Quellcode und Reviews braucht.

Suche und Navigation summieren kleine Unterschiede. Wenn euer Team oft zwischen Repos, Branches und historischem Kontext springen muss, prüft, wie schnell euch jede Plattform vom „Ich erinnere mich an eine Änderung…“ zur exakten Commit-, Datei- oder Diskussionsstelle bringt.

Templates und Onboarding

Gutes Onboarding reduziert Tribal Knowledge. Beide Plattformen unterstützen Templates, aber unterschiedlich:

- GitHub: Repo-Templates und Starter-Workflows machen es einfach, neue Repos mit konsistenter Struktur zu erzeugen. Viele Teams kombinieren das mit standardisiertem README,

CONTRIBUTINGund Pull-Request-Templates. - GitLab: Projekt-Templates plus eingebaute Issues/Boards/CI können ein geführtes „Alles an einem Ort“-Onboarding bieten — nützlich, wenn jedes Projekt mit derselben CI-Pipeline und Issue-Konvention starten soll.

Unabhängig von der Plattform: Investiert in eine klare „Getting Started“-Dokumentation und legt sie nahe an die Arbeit (z. B. Root-README oder /docs).

Produktivitätshelfer: Automationen, Bots und erforderliche Checks

Automatisierung macht Developer Experience messbar: weniger manuelle Schritte, weniger gebrochene Builds und höhere Konsistenz.

GitHub punktet mit einem großen Ökosystem — Apps und Integrationen für alles von Dependency-Updates bis Release-Notes. GitLab glänzt oft, wenn ihr mehr davon paketiert und konsistent über Source, Issues und CI/CD haben wollt.

Achtet auf:

- Erforderliche Checks (Tests, Linting, Security-Scans) vor Merges

- Auto-Assignment und Code-Owner-Regeln

- Bots/Automatisierungen für Dependency-Updates und Routinewartung

- Branch-Protections und Merge-Policies, die zu eurer Risikotoleranz passen

Wo Koder.ai helfen kann (wenn ihr schneller liefern wollt)

GitHub vs GitLab ist eine große Plattformentscheidung — viele Teams möchten aber auch die Zeit von Idee → lauffähiger Code verkürzen. Hier kann Koder.ai beide Optionen ergänzen.

Koder.ai ist eine Vibe‑Coding-Plattform, mit der ihr Web-, Backend- und Mobile‑Apps über eine Chat‑Schnittstelle bauen und den Quellcode anschließend in GitHub oder GitLab exportieren könnt wie jedes andere Projekt. Teams nutzen Snapshots und Rollbacks für schnelle Iteration und verlassen sich anschließend auf PR/MR-Reviews und CI-Pipelines für Governance, sobald der Code im Repo liegt.

Mobile Erfahrung und Benachrichtigungen

Benachrichtigungen sind ein unterschätzter Produktivitätshebel. Wenn Alerts zu laut sind, gehen wichtige Meldungen unter; sind sie zu leise, stagnieren Reviews und Fixes.

Testet die Benachrichtigungskontrollen und mobilen Apps beider Plattformen mit realen Workflows: Code‑Review-Threads, CI‑Fehler, Erwähnungen und Approvals. Die beste Wahl ist die, die euer Team auf „hohen Signalanteil“ tunen kann — richtige Leute bekommen die richtige Erinnerung zur richtigen Zeit, ohne dauerhafte Unterbrechung.

Best-Fit-Szenarien nach Teamtyp

Deinen Review-Flow beibehalten

Arbeite in Koder.ai zusammen und übergib Änderungen dann über deinen gewohnten PR- oder MR-Prozess.

Die Wahl zwischen GitHub und GitLab wird einfacher, wenn ihr bei euren Team‑Constraints und Zielen ansetzt.

Kleine Teams und Open Source

Für kleine Teams (oder primär Open Source) ist GitHub oft der Weg mit den geringsten Reibungsverlusten. Mitwirkende haben oft bereits Accounts, Discovery ist stark und der Pull-Request-Workflow ist üblich.

GitLab kann trotzdem passen, wenn ihr eine All‑in‑one-Lösung mit eingebauter CI/CD und Planung im selben Tool wollt. GitHub gewinnt jedoch meist bei Community-Reichweite und Contributor-Vertrautheit.

Mittelgroße Produktteams

Produktteams, die Planung, Reviews und Auslieferung balancieren, finden GitLab oft attraktiv, weil Issues, Boards und GitLab CI eng integriert und über Projekte hinweg konsistent sind.

GitHub funktioniert ebenfalls gut — besonders wenn ihr bereits Best‑of‑Breed-Addons nutzt (z. B. separate Planungstools) und auf GitHub Actions standardisieren wollt.

Regulierte oder Enterprise-Teams

Wenn Auditierbarkeit, Governance und Approvals entscheiden, kann GitLabs „Single‑Platform“-Ansatz Compliance vereinfachen: weniger bewegliche Teile und klarere Nachverfolgbarkeit von Issue → Code → Pipeline → Deployment.

Gleichzeitig ist GitHub eine starke Enterprise‑Option, wenn ihr auf das größere Ökosystem setzt und Enterprise‑Kontrollen, Policy‑Enforcement und Integrationen mit bestehenden Identity‑/Security‑Tools braucht.

Platform-Teams (interne Plattformen)

Platform-Teams legen Wert auf Standardisierung und Compute-Management. GitLab ist attraktiv, wenn ihr zentrale Kontrolle über Runner, Templates und CI‑Konventionen über viele Gruppen hinweg wollt.

GitHub kann genauso effektiv sein, wenn ihr auf Actions, wiederverwendbare Workflows und gehostete/self-hosted Runner standardisiert — besonders, wenn Entwickler bereits in GitHub arbeiten und das Platform-Team dort „treffen“ möchte.

Wie wählen: Ein einfaches Entscheidungsframework

Die Entscheidung wird leichter, wenn ihr aufhört, jedes Feature zu vergleichen, und stattdessen aufschreibt, was euer Team wirklich braucht.

Schritt 1: Must‑haves von Nice‑to‑haves trennen

Startet mit einer kurzen Liste (5–8) von Must‑Haves — Anforderungen, die Adoption blockieren würden. Typische Beispiele:

- Gewünschtes Hosting‑Modell (SaaS vs Self‑Managed)

- Compliance‑Bedürfnisse (Audit-Logs, Approvals, SSO)

- CI/CD-Anforderungen (Geschwindigkeit, Runner, Environments)

- Repo‑Governance (Branch-Protections, Code-Owner-Regeln)

- Integrationsbedarf (Jira, Cloud-Provider, IDEs)

Liste dann Nice‑to‑Haves — Qualitätsmerkmale, die Präferenz, aber nicht Eignung bestimmen sollten.

Schritt 2: Wiederverwendbaren Vergleichs‑Scorecard nutzen

Erstellt eine Scorecard mit gewichteten Kriterien, damit die lauteste Meinung nicht automatisch gewinnt.

Ein einfaches Template:

- Kriterium (z. B. „CI/CD-Flexibilität")

- Gewicht (1–5)

- GitHub-Score (1–5)

- GitLab-Score (1–5)

- Notizen / Risiken

Legt das in ein geteiltes Dokument, damit es später für andere Tools wiederverwendbar ist.

Schritt 3: Drei praktische nächste Schritte

-

Zeitlich begrenzter Test (1–2 Wochen): validiert Must‑Haves mit realen Workflows.

-

Pilotprojekt (2–4 Wochen): wählt ein repräsentatives Repo und bezieht CI, Code‑Review und Release‑Schritte ein.

-

Gesamtkosten schätzen: berücksichtigt Lizenzen, CI-Compute für Runner, Admin‑Zeit und notwendige Add‑ons. Wenn ihr Preis‑Kontext braucht, startet mit /pricing.

Wenn eine Option ein Must‑Have nicht erfüllt, ist die Entscheidung getroffen. Wenn beide bestehen, wählt die Option mit höherer Scorecard‑Summe und geringerem Betriebsrisiko.

FAQ

Was ist die einfachste Art, den Unterschied zwischen GitHub und GitLab zu erklären?

Sie überschneiden sich stark: Beide hosten Git-Repositories, unterstützen Code-Review, Issues und CI/CD. Der praktische Unterschied liegt in der Schwerpunktsetzung:

- GitHub ist oft die Standardwahl für Open Source und hat ein großes Ökosystem (Integrationen, Marketplace).

- GitLab ist als All-in-One-DevOps-Plattform konzipiert und bündelt CI/CD und andere Tools stärker von Haus aus.

Wählen Sie danach, ob Sie lieber „eine Plattform für alles“ oder „Best-of-breed“-Integrationen wollen.

Was sollten wir als Erstes vergleichen, wenn wir eine Plattform für ein Team auswählen?

Vergleichen Sie die täglichen Grundlagen, die Fehler verhindern und den Verwaltungsaufwand reduzieren:

- Branch-Protection (erforderliche Reviews, Status-Checks, wer direkt auf

mainpushen darf). - Berechtigungsmodell (Rollendefinitionen, Gruppen/Teams, Vererbung).

Sind Pull Requests und Merge Requests grundsätzlich das Gleiche?

PRs (GitHub) und MRs (GitLab) beschreiben dasselbe: ein Satz von Commits in einem Branch, der in einen Zielbranch gemerged werden soll.

Wichtige Workflow-Unterschiede zum Testen:

- Ob Sie Approvals erzwingen und CODEOWNERS-Regeln durchsetzen können.

- Wie die „Merge-Readiness“ bestimmt wird (aufgelöste Threads, Review-Status, erforderliche Checks).

- Wie gut CI-Ergebnisse die Änderung annotieren und Merges blockieren, wenn nötig.

Wie verhindern wir riskante Merges und halten `main` stabil in beiden Tools?

Richten Sie Guardrails ein, die zu Ihrem Shipping-Modell passen:

- Fordern Sie mindestens N Reviews an (und Besitzer für sensible Pfade).

- Fordern Sie Status-Checks/Pipelines, die vor dem Merge erfolgreich sein müssen.

- Sperren Sie direkte Pushes auf geschützte Branches.

- Legen Sie Regeln nach Branch-Muster fest (z. B. , ).

Wie sollen wir zwischen GitHub Actions und GitLab CI entscheiden?

Modellieren Sie zuerst Ihre Pipeline-Bedürfnisse:

- GitHub Actions: Workflows in

.github/workflows/, großes Ökosystem via Marketplace, einfache Wiederverwendung durch Actions und wiederverwendbare Workflows. - GitLab CI:

.gitlab-ci.ymlmit Stages, starke Integration in Environments/Deployments, gute Standardisierung via Templates undinclude.

Wenn Ihnen „viele Integrationen schnell“ wichtig sind, tendiert Actions zu Vorteil. Wenn Sie „konsistente Pipelines überall“ brauchen, sind GitLab-CI-Templates ein Plus.

Welche CI/CD-Funktionen sind während einer Trial am wichtigsten zu validieren?

Testen Sie die „wirklichen Kostentreiber“, nicht nur Feature-Checkboxen:

- Caching und Artefakt-Wiederverwendung (Pipeline-Geschwindigkeit).

- Secrets-Management und Zugriffssteuerung (wer darf Secrets nutzen).

- Self-hosted Runner für private Netze, spezielle Hardware oder Compliance.

- Environment-History/Rollbacks, wenn Sie häufig deployen.

Machen Sie eine Trial mit einem repräsentativen Repo und messen Sie Laufzeit, Flakiness und Aufwand.

Welche Sicherheitsfunktionen sollten wir über das einfache Code-Review hinaus suchen?

Prüfen Sie, was in dem von Ihnen geplanten Tarif tatsächlich enthalten ist und wie Ergebnisse in Reviews auftauchen:

- SAST und Vulnerability-Reporting.

- Dependency Alerts/Updates für OSS-Pakete.

- Container-/Image-Scanning, falls Sie Container liefern.

- Secret-Scanning (Erkennung vs. Prävention, eigene Muster).

Stellen Sie außerdem sicher, dass Sie Sicherheitsergebnisse exportieren oder aufbewahren können, wenn Sie Audit- oder Berichtspflichten haben.

Wann sollten wir Cloud- vs. Self-Managed-Hosting wählen?

Cloud (SaaS) ist meist die beste Wahl, wenn Sie schnellen Start ohne Administrationsaufwand wollen. Self-managed ist erforderlich, wenn Kontrolle eine harte Vorgabe ist.

Wählen Sie SaaS, wenn Sie:

- Keine Server, Backups und Upgrades selbst betreiben wollen.

- Die Regionen und Wartungsmodelle des Anbieters akzeptieren können.

Wählen Sie Self-managed, wenn Sie:

Welche Kosten unterschätzt man bei GitHub- vs GitLab-Preismodellen am leichtesten?

Modellieren Sie neben dem Seat-Preis auch diese laufenden Variablen:

- Seats (inkl. Auftragnehmer und Seat-Churn).

- CI-Compute/Minuten und Peak-Concurrency.

- Storage: Git LFS, Artefakte, Package-/Container-Registry-Retention.

- Enterprise-Features: SSO/SAML, SCIM, Audit-Logs, Policy-Enforcement.

Eine einfache Tabelle mit Ihrem Pipeline-Volumen und Artefakt-Retention macht oft schnell klar, welche Option langfristig günstiger ist.

Was ist der sicherste Weg, zwischen GitHub und GitLab zu migrieren, ohne Workflows zu zerstören?

Behandeln Sie die Migration als Umzug von „Repo + allem drumherum":

- Inventarisieren: Issues, Labels, Milestones, Wikis, Releases, LFS, Branch-Regeln.

- CI übersetzen:

.github/workflows/*.yml↔.gitlab-ci.yml, Secrets/Variablen, Runner. - Integrationen prüfen: Webhooks, Bots, Chat/Incident-Tools, Projekt-Tracker.

Reduzieren Sie Risiko durch Pilot-Repo, Migration in Batches und Post-Migration-Checks für Berechtigungen, Pipelines und Schutzregeln.