15. Aug. 2025·8 Min

Wie man eine Web‑App für Lieferanten‑Onboarding & Verifizierung erstellt

Lernen Sie, wie Sie eine Web-App für Lieferanten-Onboarding und Verifizierung planen, gestalten und bauen: Workflows, KYB/KYC-Prüfungen, Dokumente, Genehmigungen und revisionssichere Nachweise.

Was eine Web-App für Lieferanten-Onboarding & Verifizierung leistet

Eine Web-App für Lieferanten-Onboarding & Verifizierung wandelt „wir wollen mit diesem Lieferanten arbeiten“ in „dieser Lieferant ist genehmigt, korrekt eingerichtet und zahlungsfähig“ — ohne endlose E-Mail-Ketten, verstreute PDFs oder manuelles Kopieren/Einfügen.

Ziel: schnellere Einrichtung mit weniger manuellen Schritten

Das Hauptziel ist Geschwindigkeit und Kontrolle. Lieferanten sollen die richtigen Informationen gleich beim ersten Mal einreichen, und interne Teams sollen diese effizient und konsistent prüfen können.

Eine gut gestaltete App verringert typischerweise:

- Hin- und hergehende E-Mails („Können Sie das Zertifikat nochmal senden?“)

- Doppelte Dateneingaben in ERP-/Buchhaltungssysteme

- Zeit bis zur Freigabe für risikoarme, standardmäßige Lieferanten

Onboarding vs. Verifizierung: was dazugehört

Die Begriffe werden oft synonym verwendet, sind aber unterschiedliche Teile desselben Ablaufs:

- Onboarding sammelt und organisiert Lieferanteninformationen: Firmendaten, Kontakte, Adressen, Steuerformulare, Bankdaten, Versicherungszertifikate und erforderliche Richtlinien.

- Verifizierung validiert diese Informationen: Bestätigung, dass das Unternehmen existiert, Prüfung wirtschaftlich Berechtigter falls erforderlich, Screening gegen Sanktionen/Watchlists, Bestätigung von Steuer-IDs und Plausibilitätsprüfungen der Bankverbindungen.

In der Praxis sollte Ihre App beides unterstützen: strukturierte Datenerfassung (Onboarding) plus automatisierte und manuelle Prüfungen (Verifizierung).

Wer profitiert (und wie)

Ein einheitlicher Workflow hilft mehreren Teams, von derselben Wahrheit aus zu arbeiten:

- Beschaffung erhält klare Stati („eingeladen / in Bearbeitung / genehmigt“) und weniger Verzögerungen.

- Finanzen/Accounts Payable bekommt korrekte Zahlungsdaten und sauberere Stammdaten für Lieferanten.

- Compliance/Risiko kann konsistente Prüfungen anwenden, Entscheidungen dokumentieren und Ausnahmen eskalieren.

- Lieferanten bekommen ein klares Portal, um Informationen einzureichen, Dokumente hochzuladen und fehlende Angaben nachzuverfolgen.

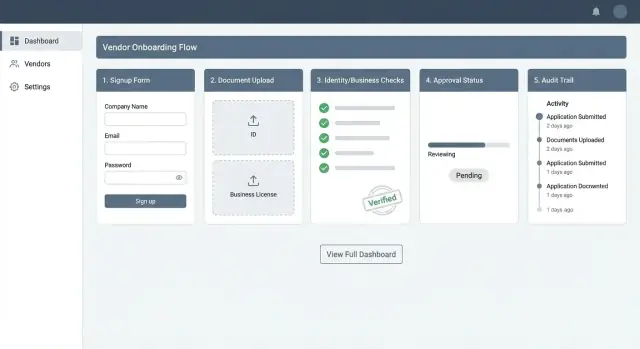

Was Sie bauen werden: Portal + Admin-Konsole + Prüfungen

Am Ende dieses Leitfadens bauen Sie im Grunde drei verbundene Teile:

- Ein Lieferantenportal für Einladungen, Formularausfüllung und Dokumenten-Uploads.

- Eine Admin-Review-Konsole zum Auswerten von Einreichungen, Anfordern von Änderungen, Freigeben/Ablehnen und Hinterlassen interner Notizen.

- Verifizierungsprüfungen (so weit wie möglich automatisiert) plus ein klarer Pfad für manuelle Prüfungen, wenn die App Risiko oder fehlende Daten meldet.

Zusammen bilden diese Komponenten einen wiederholbaren Lieferanten-Onboarding-Workflow, der leichter zu betreiben, leichter zu prüfen und für Lieferanten leichter zu durchlaufen ist.

Beginnen Sie mit den Anforderungen: Lieferantentypen, Regionen und Ergebnisse

Bevor Sie Bildschirme entwerfen oder Verifikations-Tools auswählen, klären Sie, wer Ihre Lieferanten sind und was „fertig“ bedeutet. Eine Web-App für Lieferanten-Onboarding ist erfolgreich, wenn sie konsequent die richtigen Informationen sammelt, eine klare Entscheidung liefert und Erwartungen für Lieferanten und interne Prüfer setzt.

1) Kartieren Sie Ihre Lieferantentypen

Definieren Sie die anfänglichen Lieferantenkategorien, die Sie unterstützen werden, da jeder Typ unterschiedliche Daten und Prüfungen erfordert:

- Einzelpersonen / Einzelunternehmer: benötigen oft persönliche Identitätsdaten plus Nachweis, dass sie Zahlungen empfangen können.

- Kleine Unternehmen: haben möglicherweise eingeschränkte Dokumentation, informelle Strukturen und schnelleren Supportbedarf.

- Großunternehmen: haben typischerweise mehr Papierkram, mehrere Ansprechpartner und strengere vertragliche Anforderungen.

Halten Sie die Liste anfangs kurz — fügen Sie Sonderfälle später anhand realer Einreichungen hinzu.

2) Legen Sie erforderliche Ergebnisse fest (und was sie bedeuten)

Definieren Sie eine kleine Menge konsistenter Stati, auf die sich Ihr Freigabeworkflow stützen kann:

- Genehmigt: der Lieferant darf Transaktionen durchführen; verbleibende Schritte sind nicht blockierend.

- Abgelehnt: der Lieferant darf nicht transagieren; fügen Sie Grundcodes für Berichte hinzu.

- Weitere Informationen erforderlich: fehlende/unklare Daten oder Dokumente; der Lieferant muss handeln.

Entscheiden Sie, ob Sie Zwischenzustände wie „In Prüfung“ oder „Verifizierung ausstehend“ benötigen, um Erwartungen zu steuern.

3) Wählen Sie Dokumente und Datenfelder pro Lieferantentyp

Erstellen Sie eine Checkliste pro Lieferantentyp: Basisprofil, Unternehmensdaten, Eigentümer/Kontroller (falls zutreffend), Steuerformulare und Auszahlungs-/Bankdaten.

Seien Sie explizit bezüglich optionaler vs. obligatorischer Felder, Dateiformaten und ob regionale Alternativen akzeptiert werden (z. B. unterschiedliche Registrierungsdokumente je nach Land).

4) Identifizieren Sie Einschränkungen: Regionen, Sprachen und Timing

Listen Sie die Länder/Regionen auf, in denen Sie tätig sein werden, unterstützte Sprachen und eventuelle Reaktionszeitziele (z. B. „sofortige Vorprüfungen, manuelle Prüfung innerhalb von 24 Stunden“). Diese Einschränkungen prägen Validierungsregeln, Personalplanung und Nutzerkommunikation.

Compliance-Grundlagen: KYB/KYC, Sanktionen, Steuern und Banking

Compliance-Anforderungen sind der Unterschied zwischen einer reibungslosen Lieferanteneinrichtung und endloser Nacharbeit. Bevor Sie Formulare und Workflows bauen, entscheiden Sie, welche Prüfungen Sie ausführen müssen, wann sie laufen und was ein „Bestanden“ bedeutet.

KYB-Grundlagen (Unternehmen)

Know Your Business (KYB) verifiziert, dass der Lieferant ein real registriertes Unternehmen ist und dass Sie verstehen, wer dahintersteht. Übliche KYB-Prüfungen umfassen:

- Firmenregisterdaten (offizieller Name, Registrierungsnummer, Gründungsdatum, Status)

- Überprüfung registrierter und operativer Adressen

- Angaben zu wirtschaftlich Berechtigten (wer letztlich das Unternehmen besitzt oder kontrolliert)

Auch wenn ein Anbieter „verifiziert“ meldet, speichern Sie die Nachweise (Quelle, Zeitstempel, Referenz-ID), damit Sie die Entscheidung später erklären können.

KYC-Grundlagen (Personen hinter dem Unternehmen)

Wenn Einzelpersonen beteiligt sind — wirtschaftlich Berechtigte, Geschäftsführer, zeichnungsberechtigte Personen — benötigen Sie möglicherweise KYC (Identitätsprüfung). Typische Schritte sind die Erfassung des gesetzlichen Namens, Geburtsdatums (wo erlaubt) und eine Überprüfung eines amtlichen Ausweises oder einer alternativen Verifikationsmethode.

Sanktionen-, PEP- und Watchlist-Screening

Wenn Ihr Programm es verlangt, screenen Sie das Unternehmen und relevante Personen gegen Sanktionslisten, PEP-Datenbanken und andere Watchlists.

Definieren Sie Match-Handling-Regeln im Vorfeld (z. B.: niedrig vertrauliche Treffer automatisch freigeben, potenzielle Treffer an manuelle Prüfung weiterleiten).

Steuer- und Bankprüfung

Lieferanten können in der Regel erst bezahlt werden, wenn Steuer- und Bankdaten gültig sind:

- Steuern: W-9/W-8 (USA), USt-IDs (EU/UK), lokale Äquivalente

- Banking: IBAN/Bankleitzahl/Kontonummer-Formate, Abgleich des Kontoinhabers (wo verfügbar)

Obligatorisch vs. bedingt (Übererhebung vermeiden)

Machen Sie Felder bedingt anhand von Region, Lieferantentyp, Zahlungsmethode und Risikoniveau. Beispielsweise braucht ein risikoarmer inländischer Lieferant möglicherweise keine Angaben zu wirtschaftlich Berechtigten, während ein hochriskanter grenzüberschreitender Lieferant diese benötigt.

Das hält das Portal kürzer, verbessert die Abschlussraten und erfüllt dennoch Ihre Compliance-Anforderungen.

Entwerfen Sie den End-to-End-Workflow (Von Einladung bis Genehmigung)

Ein Onboarding-Flow sollte für den Lieferanten linear wirken und gleichzeitig Ihrem Team klare Checkpunkte für Verifizierung und Entscheidungsfindung geben. Ziel ist, Rückfragen zu reduzieren und Risiko frühzeitig zu erfassen.

1) Lieferantenanmeldung: nur per Einladung, Selbstregistrierung oder beides

Die meisten Teams unterstützen zwei Einstiegspfade:

- Einladungslinks für bekannte Anbieter (Beschaffung legt den Datensatz an, der Lieferant vervollständigt ihn). Einladungslinks sollten einmalig, zeitlich begrenzt und an eine E-Mail gebunden sein.

- Selbstregistrierung für Marktplätze oder offene Programme. Fügen Sie grundlegende Spam-Kontrollen hinzu (E-Mail-Verifizierung, Ratenbegrenzung) und setzen Sie Erwartungen bezüglich der benötigten Dokumente.

Wenn Sie beides anbieten, standardisieren Sie die nachgelagerten Schritte, damit Reporting und Prüfung konsistent bleiben.

2) Schrittweises Onboarding (progressive Offenlegung)

Verwenden Sie eine geführte Sequenz mit sichtbarem Fortschrittsindikator. Eine typische Reihenfolge:

- Profil: Kontaktperson, Rolle, bevorzugte Sprache.

- Firmendaten: gesetzlicher Name, Registrierungsnummer, Adresse, wirtschaftlich Berechtigte falls erforderlich.

- Dokumente: Zertifikate, Ausweise, Adressnachweise, Steuerformulare.

- Auszahlung: Bankverbindung, Auszahlungsmethode, Abgleich des Begünstigtennamens.

Speichern Sie Entwürfe automatisch und erlauben Sie Lieferanten, später zurückzukehren — das allein kann Abbrüche deutlich reduzieren.

3) Verifizierung: automatisierte Prüfungen + manuelle Review

Führen Sie automatisierte Prüfungen durch, sobald genügend Daten vorliegen (nicht erst am Ende). Leiten Sie Ausnahmen an manuelle Prüfung weiter: abweichende Namen, unklare Dokumente, risikoreiche Regionen oder Sanktionstreffer, die Analystenbestätigung benötigen.

4) Genehmigungsablauf: Schließen Sie den Kreis mit dem Lieferanten

Modellieren Sie Entscheidungen als Genehmigen / Ablehnen / Weitere Infos erforderlich. Wenn Informationen fehlen, senden Sie eine aufgabenbasierte Anforderung („Lade Steuerformular hoch“, „Bestätige Begünstigtenname“) mit Frist, anstatt einer generischen E-Mail.

5) Laufende Überwachung nach Genehmigung

Onboarding endet nicht mit der Genehmigung. Verfolgen Sie Änderungen (neues Bankkonto, Adressänderungen, Eigentümerwechsel) und planen Sie periodische Re-Verifikationen basierend auf Risiko — z. B. jährlich für niedriges Risiko, vierteljährlich für hohes Risiko und sofort bei kritischen Änderungen.

Nutzererlebnis: Lieferantenportal vs. Admin-Review-Konsole

Eine Lieferanten-Onboarding-App gelingt oder scheitert an zwei Erfahrungen: dem Self-Service-Portal für Lieferanten (Schnelligkeit und Klarheit) und der internen Review-Konsole (Kontrolle und Konsistenz). Behandeln Sie sie als separate Produkte mit unterschiedlichen Zielen.

Lieferantenportal: Aufwand reduzieren, Vertrauen erhöhen

Lieferanten sollten alles ohne Hin- und Hersenden von PDFs per E-Mail erledigen können. Kernseiten sind typischerweise:

- Konto: Registrierung/Einladung annehmen, Passwort/SSO-Optionen, MFA-Einrichtung.

- Firmenprofil: gesetzlicher Name, Registrierungsnummer, Adresse, wirtschaftlich Berechtigte (falls erforderlich) und Kontakte.

- Dokumenten-Upload: klare Anforderungen nach Lieferantentyp/Region, Hinweise zu Dateigrößen und akzeptierten Formaten.

- Status: eine einfache Timeline (Eingereicht → In Prüfung → Änderungen angefordert → Genehmigt/Abgelehnt) mit nächsten Schritten.

Machen Sie Formulare mobilfreundlich (große Eingabefelder, Kamera-Upload für Dokumente, Speichern-und-später-weiter) und barrierefrei (Labels, Tastatursteuerung, Fehlermeldungen mit Lösungshinweisen).

Zeigen Sie, wo möglich, Beispiele akzeptabler Dokumente und erklären Sie, warum ein Feld benötigt wird, um Abbrüche zu reduzieren.

Admin-Review-Konsole: schnelle Entscheidungen mit starken Kontrollen

Interne Nutzer benötigen einen zweckorientierten Arbeitsplatz:

- Warteschlange: priorisierte Liste mit Filtern (Risikoniveau, Region, SLA-Alter, fehlende Elemente).

- Lieferantenprofil: konsolidierte Ansicht eingereichter Daten, Verifizierungsergebnisse und Dokumente.

- Entscheidung: genehmigen, ablehnen oder Änderungen anfordern mit strukturierten Gründen.

- Notizen & Historie: Prüferkommentare, Anhänge und eine vollständige Aktivitäts-Timeline.

Rollen, Benachrichtigungen und Prüfkopien

Verwenden Sie rollenbasierte Zugriffe, um Aufgaben zu trennen (z. B. Anforderer vs Prüfer vs Genehmiger vs Finanzen). Benachrichtigungen sollten vorlagenbasiert sein (E-Mail/SMS/In-App), klare CTAs enthalten und Audit-Kopien dessen speichern, was wann gesendet wurde — besonders bei „Änderungen angefordert“ und finalen Entscheidungen.

Datenmodell: Was Sie speichern müssen (und warum)

Onboarding-Portal prototypen

Beschreibe den Ablauf deines Anbieterportals im Chat und erhalte schnell eine funktionierende React-App.

Eine Lieferanten-Onboarding-App steht oder fällt mit ihrem Datenmodell. Wenn Sie nur „hochgeladene Dokumente“ und ein einzelnes „genehmigt/abgelehnt“-Flag speichern, geraten Sie schnell an Grenzen, wenn Anforderungen sich ändern, Prüfer Fragen stellen oder Sie neue KYB-Prüfungen hinzufügen.

Kernentitäten (Ihre „Quelle der Wahrheit")

Starten Sie mit einer sauberen Trennung zwischen dem Lieferanten-Unternehmen und den Personen, die das Portal nutzen.

- Organisation (Lieferant): gesetzliche Namen, Registrierungsnummern, Steuer-IDs, Unternehmensart, Tätigkeitsländer.

- Benutzer: Login-Identität für Lieferantenbenutzer und interne Prüfer (mit Rollen/Berechtigungen).

- Adressen: eingetragene Adresse, Betriebsadresse, Postadresse — speichern Sie separat, um mehrere Länder/Formate zu unterstützen.

- Dokumente: zuerst Metadaten (Typ, Aussteller, Ausgabe-/Ablaufdaten, Dateistatus). Die Datei selbst liegt in Object Storage; die Datenbank speichert Referenzen.

Diese Struktur unterstützt mehrere Kontakte pro Lieferant, mehrere Standorte und mehrere Dokumente pro Anforderung.

Verifizierungsentitäten (was geprüft wurde und was passiert ist)

Modellieren Sie Verifizierungen als Ereignisse über die Zeit, nicht als ein einzelnes „Verifizierungsergebnis“.

- Checks: „Sanktions-Screening“, „Handelsregister-Abfrage“, „Bankkontenverifizierung“ usw.

- Ergebnisse: Anbieterantwort-Snapshot (normalisierte Felder + Rohpayload-Referenz), Trefferwahrscheinlichkeit, Zeitstempel.

- Risikobewertung: speichern Sie sowohl den numerischen Score als auch die Eingangsgrößen, die zur Berechnung genutzt wurden.

- Reviewer-Aktionen: wer geprüft hat, was entschieden wurde, warum und welche Belege genutzt wurden.

Workflow-Entitäten (wie Arbeit fließt)

Onboarding ist ein Queue-Problem.

- Aufgaben und Stati: granulare Schritte wie „Wartet auf Steuerformular“, „Manuelle Prüfung erforderlich“, „Nachbesserung angefordert“.

- SLA-Timer: wann eine Aufgabe gestartet, pausiert, verletzt und gelöst wurde.

- Kommentare: interne Notizen vs. für Lieferanten sichtbare Nachrichten (separate Felder, um versehentliche Offenlegung zu vermeiden).

Integrationsdaten (Nachvollziehbarkeit über Systeme hinweg)

Für jeden externen Provider-Aufruf speichern Sie:

- Externe Referenzen (Provider-Applicant/Provider-Vendor-ID)

- Webhook-Ereignisse (Ereignis-ID, Signaturstatus, Verarbeitungsergebnis)

- Request/Response-Verknüpfung (damit Support Probleme nachspielen kann)

Für Wandel designen: Versionierung und Historie

Compliance- und Onboarding-Regeln entwickeln sich. Fügen Sie Versionsfelder für Prüfungen und Fragebögen hinzu und behalten Sie Historientabellen (oder unveränderliche Audit-Datensätze) für zentrale Objekte.

So können Sie beweisen, was Sie zum Zeitpunkt der Genehmigung wussten, auch wenn sich Anforderungen später ändern.

Integrationen: Verifizierungsanbieter, Storage und Backoffice

Integrationen sind der Punkt, an dem eine Formular-App zu einem operativen System wird. Ziel ist einfach: Lieferanten tragen Daten nur einmal ein, Ihr Team verifiziert einmal und nachgelagerte Systeme bleiben synchron ohne manuelle Nacharbeit.

Bauen vs. kaufen: outsource die Prüfungen, die sich oft ändern

Für die meisten Teams ist es schneller und sicherer, KYB-Prüfungen, Sanktions-Screening und (wenn relevant) Identitätsprüfungen an etablierte Anbieter auszulagern. Diese Anbieter halten sich regulatorisch auf dem Laufenden, pflegen Datenquellen und garantieren Verfügbarkeit.

Bauen Sie nur das selbst, was Sie unterscheidet: Ihren Freigabeworkflow, Ihre Risikopolitik und wie Sie Signale kombinieren (z. B.: „Sanktionen clear + Steuerformular gültig + Bankkonto verifiziert"). Halten Sie Integrationen modular, damit Sie Anbieter später austauschen können, ohne die App umzuschreiben.

Dokumentensammlung: Storage, Scanning und Dateiregeln

Lieferanten-Verifizierung erfordert oft sensible Dateien (W-9/W-8, Zertifikate, Bankbestätigungen). Nutzen Sie Object Storage mit Verschlüsselung und kurzlebigen, signierten Upload-URLs.

Fügen Sie Sicherheits-Gatekeeper beim Hochladen hinzu: Virus-/Malware-Scanning, erlaubte Dateitypen (PDF/JPG/PNG), Größenlimits und einfache Inhaltsprüfungen (z. B. Passwort-geschützte PDFs ablehnen, wenn Prüfer sie nicht öffnen können). Speichern Sie Dokumentmetadaten (Typ, Ausgabe-/Ablaufdatum, Uploader, Checksumme) getrennt von der Datei.

E-Signaturen (wenn Vereinbarungen Teil des Onboardings sind)

Falls Sie AGBs, DPA oder MSA vor Genehmigung unterschreiben lassen müssen, integrieren Sie einen E-Sign-Anbieter und speichern Sie das final unterzeichnete PDF plus Signatur-Auditdaten (Unterzeichner, Zeitstempel, Envelope-ID) im Lieferanten-Datensatz.

Backoffice-Synchronisation + Webhooks für Ereignisse

Planen Sie eine Accounting/ERP-Integration, um die „Vendor Master“-Daten nach Genehmigung zu synchronisieren (gesetzlicher Name, Steuer-IDs wo erlaubt, Zahlungsdetails, Rechnungsadresse).

Verwenden Sie Webhooks für Statusupdates (eingereicht, Prüfungen gestartet, genehmigt/abgelehnt) und append-only Event-Logs, damit externe Systeme reagieren können, ohne zu poll-en.

Sicherheit & Datenschutz: PII und sensible Dokumente schützen

Vom Prototyp zur Live-Version

Stelle deine Onboarding-App bereit und hoste sie, wenn du sie mit Anbietern teilen willst.

Lieferanten-Onboarding sammelt einige Ihrer sensibelsten Daten: Identitätsdaten, Steuer-IDs, Bankdokumente und Gründungsunterlagen. Behandeln Sie Sicherheit und Datenschutz als Produktfunktion — nicht als abschließende Checkliste.

Authentifizierung: Zugriff schwer zu fälschen machen

Reduzieren Sie Passwortrisiken für Lieferanten durch E-Mail-Magic-Links (kurzlebig, einmalig) oder SSO, wenn Sie Lieferanten großer Organisationen onboarden.

Für interne Nutzer verlangen Sie MFA für Admins und alle, die Dokumente einsehen oder exportieren können.

Denken Sie auch an Session-Kontrollen: kurze Timeouts für Admin-Sessions, gerätebasierte Step-up-Verifikation für riskante Aktionen (z. B. Bankdaten ändern) und Alerts bei ungewöhnlichen Login-Orten.

Autorisierung: Least Privilege und getrennte Freigaben

Nutzen Sie Least-Privilege-Rollen, sodass Personen nur das sehen, was sie brauchen (z. B. „Viewer“, „Reviewer“, „Approver“, „Finance").

Trennen Sie Zuständigkeiten so, dass derjenige, der Änderungen anfordert (z. B. Bankkonto-Update), nicht dieselbe Person ist, die sie freigibt. Diese einfache Regel verhindert viele interne Betrugsfälle.

Verschlüsselung: in Transit und at Rest

Nutzen Sie immer HTTPS/TLS für Daten in Transit. Verschlüsseln Sie Daten at rest in Datenbanken und Storage.

Halten Sie Schlüssel in einem Managed Key Service, rotieren Sie sie regelmäßig und schränken Sie den Zugriff ein. Sorgen Sie dafür, dass auch Backups verschlüsselt sind.

Umgang mit PII: minimieren, schwärzen und Zugriffe begrenzen

Sammeln Sie nur, was für Ihre KYB/KYC- und Steuerziele nötig ist. Zeigen Sie standardmäßig geschwärzte Ansichten in der UI (z. B. Steuer-IDs und Banknummern maskiert), wobei das „Aufdecken" zusätzliche Rechte erfordert und ein Audit-Ereignis erzeugt.

Sichere Uploads: kontrollieren, scannen und verifizieren

Verwenden Sie signierte URLs, damit Lieferanten direkt in den Storage hochladen, ohne Zugangsdaten preiszugeben.

Setzen Sie Dateigrößenlimits und erlaubte Typen durch und scannen Uploads auf Malware, bevor sie für Prüfer sichtbar werden. Speichern Sie Dokumente in privaten Buckets/Containern und stellen Sie sie über zeitlich begrenzte Links bereit.

Wenn Sie Sicherheitsanforderungen veröffentlichen, halten Sie diese im Portal verfügbar (z. B. /security), damit Lieferanten wissen, wie ihre Daten geschützt sind.

Verifizierungslogik: Regeln, Risikobewertung und manuelle Prüfung

Verifizierungslogik verwandelt „hochgeladene Dokumente“ in eine begründbare Genehmigungsentscheidung. Ziel ist nicht, alles zu automatisieren — sondern einfache Entscheidungen schnell zu treffen und schwierige Entscheidungen konsistent zu machen.

Automatisierte Regeln (schnell, vorhersehbar)

Starten Sie mit klaren, deterministischen Regeln, die Fortschritt blockieren oder zur Prüfung routen. Beispiele:

- Fehlende Felder/Dokumente: obligatorischer gesetzlicher Name, Registrierungsnummer, Angaben zu wirtschaftlich Berechtigten, Steuerformular, Banknachweis.

- Ländereinschränkungen: Land des Lieferanten nicht unterstützt, Hochrisiko-Jurisdiktion oder Abweichung zwischen „Registrierungsland“ und „Tätigkeitsland“.

- Duplikate: gleiche Registrierungsnummer, Steuer-ID, Bankkonto oder E-Mail-Domain existiert bereits.

Machen Sie Validierungsnachrichten spezifisch („Laden Sie ein Bankschreiben hoch, das nicht älter als 90 Tage ist") und unterstützen Sie "Speichern & später fortfahren", damit Lieferanten nicht den Fortschritt verlieren.

Risikobewertung (einfache Stufen mit erklärbaren Gründen)

Nutzen Sie zunächst ein leicht verständliches Modell: Niedrig / Mittel / Hoch. Jede Stufe sollte aus transparenten Signalen berechnet werden, mit Gründen, die Prüfern angezeigt werden.

Beispielsignale:

- Hoch: Sanktionstreffer (auch partiell), Hochrisiko-Land, inkonsistente Eigentumsverhältnisse, nicht verifizierbare Registrierung.

- Mittel: neues Unternehmen, eingeschränkte Web-Präsenz, kleinere Dokumentenabweichung.

- Niedrig: verifizierte Registerdaten, sauberes Sanktions-Screening, konsistente Dokumente.

Speichern Sie sowohl den Score als auch die Grundcodes (z. B. COUNTRY_HIGH_RISK, DOC_MISMATCH_NAME), damit Nutzer Ergebnisse ohne Rätselraten erklären können.

Manuelle Prüfliste (für konsistente Entscheidungen)

Geben Sie Prüfern eine strukturierte Checkliste: Identitätsabgleich, Gültigkeit der Registrierung, wirtschaftlich Berechtigte, Sanktionsresultate, Steuerkonformität, Banknachweis und „Notizen für Ausnahmen".

Ausnahmebehandlung (Overrides mit Verantwortlichkeit)

Erlauben Sie Overrides, aber verlangen Sie einen verpflichtenden Grund und, wenn nötig, einen zweiten Genehmiger. Das verhindert stillschweigendes Akzeptieren von Risiko und reduziert Nachfragen von Prüfern/Auditoren.

Prüfbarkeit & Reporting: Machen Sie Reviews einfach nachvollziehbar

Eine Lieferanten-Onboarding-Entscheidung ist nur so verteidigbar wie die Beweise, die Sie später rekonstruieren können. Prüfbarkeit ist nicht nur für Regulierer wichtig — sie reduziert interne Reibungen, wenn Finanzen, Beschaffung und Compliance nachfragen, warum ein Lieferant genehmigt, abgelehnt oder zur Nachbesserung zurückgeschickt wurde.

Bauen Sie eine vertrauenswürdige Audit-Trail

Erfassen Sie „wer hat was wann geändert" für jedes relevante Ereignis: Profiländerungen, Dokumenten-Uploads, eingegangene Verifizierungsergebnisse, Änderungen des Risikoscores und Statusübergänge.

Halten Sie Audit-Einträge append-only (nicht editierbar), mit Zeitstempel und Verknüpfung zum Akteur (Admin-Benutzer, Lieferanten-Benutzer oder System). Protokollieren Sie relevanten Kontext: vorheriger Wert → neuer Wert, Quelle (manuell vs Integration) und eine unveränderliche ID für den Lieferanten-Datensatz.

Entscheidungsaufzeichnungen: das Warum dokumentieren

Speichern Sie für jede Genehmigung oder Ablehnung einen Entscheidungsdatensatz, der enthält:

- Die finale Entscheidung und Zeitstempel

- Den Entscheider (oder Eskalationskette)

- Unterstützende Beweise: Provider-Ergebnisse, gefundene Entitäten, Notizen und Dokumentenreferenzen

- Die Policy/Regel-Version, die zum Zeitpunkt der Entscheidung galt

Das wandelt tribal knowledge in eine klare, prüfbare Historie.

Aufbewahrung und Löschung nach Richtlinie

Definieren Sie Aufbewahrungsfristen nach Datentyp (PII, Steuerformulare, Bankdaten, Dokumente, Audit-Logs). Stimmen Sie diese mit rechtlichen Anforderungen und interner Risikopolitik ab und machen Sie Löschungen durchsetzbar — idealerweise via automatisierter Zeitpläne.

Wenn Sie löschen müssen, erwägen Sie selektive Schwärzung (z. B. Dokumente und sensitive Felder entfernen), während minimale Audit-Metadaten für Verantwortlichkeit erhalten bleiben.

Reporting, das Durchsatz verbessert

Operationelle Berichte sollten Engpässe aufzeigen: Invite-to-Start-Rate, Abbruchstellen im Dokumentenportal, mittlere Time-to-Approve nach Lieferantentyp/Region und Volumen manueller Prüfungen.

Auditor-freundliche Exporte (mit Kontrollen)

Unterstützen Sie CSV-/PDF-Exporte für spezifische Fälle und Zeiträume, aber schützen Sie sie mit rollenbasiertem Zugriff, Genehmigungsworkflows für Massenexporte und Export-Logs. Auditoren sollen erhalten, was sie brauchen — ohne Exporte zu einem Datenleck-Risiko werden zu lassen.

Bauplan: Tech-Stack, Architektur, APIs und Testing

Volle Quellkontrolle behalten

Übernimm deine Codebasis – exportiere den Quellcode, sobald der Ablauf deiner Richtlinie passt.

Eine Lieferanten-Onboarding-App ist erfolgreich, wenn sie leicht zu betreiben und schwer zu missbrauchen ist. Der Bauplan sollte Priorität auf: sichere Datenverarbeitung, klare Workflow-Zustände und vorhersehbare Integrationen (Verifikationsanbieter, Storage, E-Mail/SMS) legen.

Tech-Stack-Optionen (einfache Auswahl)

- React (Frontend): eignet sich gut für ein flüssiges Lieferantenportal (Formulare, Uploads, Fortschrittsanzeige) und eine schnelle Admin-Konsole.

- Django (Python): „Batteries included“ Backend — Admin-Tools, Authentifizierung und saubere Modellierung von Workflows.

- Laravel (PHP): produktiv für CRUD-lastige Apps mit Queues, Notifications und einem bekannten Ökosystem.

- Node.js (z. B. NestJS/Express): gut, wenn Ihr Team End-to-End JavaScript bevorzugt und Sie flexible Integrationen möchten.

Wählen Sie, was Ihr Team zuverlässig betreiben kann; Onboarding-Apps sind langlebig.

Wenn Sie den Workflow schnell validieren wollen, können Tools wie Koder.ai beim Prototyping von Lieferantenportal und Admin-Konsole helfen. Da es React-Frontends und Go/PostgreSQL-Backends generieren kann, ist es praktisch, Rollen, Warteschlangen und Statusübergänge früh zu iterieren — und anschließend Quellcode zu exportieren, sobald der Flow bewiesen ist.

Architektur: Monolith vs modulare Services

Starten Sie als modularer Monolith für die meisten Teams: eine App, eine Datenbank, klare Module (Lieferanten, Dokumente, Prüfungen, Reviews). So liefern Sie schneller und Auditing bleibt einfacher.

Gehen Sie zu getrennten Services über, wenn Prüfungsaufkommen hoch ist, Integrationen zunehmen oder Teams unabhängige Deploys benötigen (z. B. ein dedizierter „Checks“-Service). Teilen Sie nicht zu früh, wenn es Compliance-Änderungen verlangsamt.

API-Design: praktische REST-Endpunkte

Halten Sie Endpunkte passend zum Workflow:

POST /vendors(Vendor-Datensatz erstellen),GET /vendors/{id}POST /vendors/{id}/invite(Portal-Link senden)POST /vendors/{id}/documents(Metadaten hochladen),GET /documents/{id}POST /vendors/{id}/checks(KYB/KYC/Sanktionsprüfungen starten),GET /checks/{id}POST /vendors/{id}/submit(Lieferant bestätigt Vollständigkeit)POST /vendors/{id}/decision(genehmigen/ablehnen/Änderungen anfordern)

Modellieren Sie Statusübergänge explizit, um den Freigabeworkflow zu schützen.

Hintergrundjobs: Verifizierung und Erinnerungen

Nutzen Sie eine Queue für Provider-Aufrufe, Retries, Webhook-Verarbeitung und zeitgesteuerte Erinnerungen (z. B. „lade fehlendes Steuerformular hoch"). Jobs übernehmen auch Malware-Scanning und OCR, ohne die UI zu verlangsamen.

Testplan, der schmerzhafte Vorfälle verhindert

Konzentrieren Sie sich auf:

- Formvalidierung (erforderliche Dokumente je Region/Lieferantentyp)

- Berechtigungstests (Lieferant vs Prüfer vs Admin; Least Privilege)

- Integrations-Mocks für Verifikationsanbieter und Storage

- Workflow-Tests (keine Genehmigung ohne erforderliche Prüfungen; Audit-Trail wird immer geschrieben)

Falls Sie eine engere Betriebs-Checkliste benötigen, kombinieren Sie das mit /blog/security-privacy-pii für Deployment-Hygiene.

Launch, Betrieb und Verbesserung: ein praktischer Fahrplan

Eine Lieferanten-Onboarding-App funktioniert nur, wenn Lieferanten sie abschließen und Prüfer Fälle ohne Engpässe abarbeiten können. Planen Sie Ihren Launch wie eine operative Veränderung, nicht nur als Deployment.

Phase 1: Liefern Sie den einfachsten nutzbaren Flow

Starten Sie mit Dokumentensammlung + manueller Prüfung. Das bedeutet: Lieferanten einladen, erforderliche Firmendaten erfassen, Dokumente hochladen und Ihrem Team einen klaren Genehmigen/Ablehnen-Loop mit Notizen geben. Halten Sie Regeln zunächst minimal, um zu lernen, was Prüfer wirklich brauchen.

Wenn nötig, begrenzen Sie den ersten Release auf eine Region, einen Lieferantentyp oder eine interne Business Unit.

Pilot mit einer kleinen, realen Lieferantengruppe

Führen Sie einen Pilot mit einem repräsentativen Mix von Lieferanten durch (neu, international, hoch/niedriges Risiko). Messen Sie:

- Abschlussrate (gestartet vs eingereicht)

- Zeit bis zur Einreichung (Median, nicht nur Durchschnitt)

- Top-Abbruchschritte (wo Lieferanten abbrechen)

Nutzen Sie Feedback, um verwirrende Felder zu bereinigen, doppelte Uploads zu reduzieren und Nacharbeitsnachrichten zu klären.

Day-2-Operationen: erstellen Sie ein Playbook

Definieren Sie ein operationelles Playbook, bevor Sie die Flut öffnen:

- SLAs (z. B. „Prüfung innerhalb von 2 Werktagen")

- Eskalationspfade (Betrugshinweise, dringende Lieferanten, von Führung unterstützte Lieferanten)

- Prüfer-Training (Beispiele für gute/schlechte Dokumente, Ablehnungsgründe, Tonalitätsrichtlinien)

Monitoring, das Überraschungen verhindert

Überwachen Sie Fehlerquoten im Onboarding, Warteschlangenwartezeit und Verfügbarkeit von Verifikationsanbietern. Setzen Sie Alerts, wenn die Warteschlange wächst oder ein Provider ausfällt, und haben Sie einen Fallback-Plan (Auto-Checks pausieren, auf manuell umstellen).

Nächste Upgrades, die sich oft lohnen

Nach der Stabilität priorisieren Sie: Mehrsprachigkeit, geplante Re-Verifikationen (auf Ablauf basierend) und Self-Service-Lieferantenänderungen mit Änderungsverlauf und erneuter Prüfer-Freigabe, wenn nötig.