10. Okt. 2025·8 Min

Redis für Ihre Anwendungen: Muster, Fallstricke und Tipps

Lernen Sie praktische Wege, Redis in Ihren Apps zu nutzen: Caching, Sessions, Queues, Pub/Sub und Rate Limiting — dazu Skalierung, Persistenz, Monitoring und Fallstricke.

Was Redis für moderne Anwendungen leistet

Redis ist ein In-Memory-Datenspeicher, der oft als gemeinsame „schnelle Schicht“ für Anwendungen eingesetzt wird. Teams schätzen ihn, weil die Einführung unkompliziert ist, häufige Operationen extrem schnell beantwortet werden und Redis flexibel genug ist, mehrere Aufgaben zu übernehmen (Cache, Sessions, Zähler, Queues, Pub/Sub), ohne für jede Funktion ein neues System einzuführen.

In der Praxis funktioniert Redis am besten, wenn Sie es als Geschwindigkeit + Koordination betrachten, während Ihre primäre Datenbank die Quelle der Wahrheit bleibt.

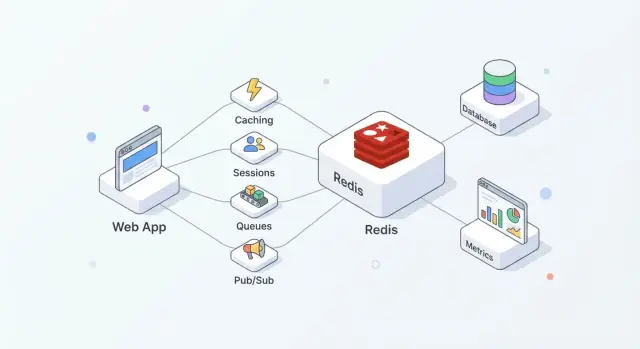

Wo Redis in einer typischen Architektur hinkommt

Eine gängige Aufstellung sieht so aus:

- Datenbank: dauerhafte, autoritative Daten (Bestellungen, Nutzer, Rechnungen)

- Redis: schneller Zugriff und geteilter, flüchtiger Zustand (gecachete Seiten, Session-Tokens, Rate-Limit-Zähler)

- App: entscheidet, was wohin gehört und wann ein Eintrag erneuert, invalidiert oder neu aufgebaut wird

Diese Aufteilung hält die Datenbank auf Korrektheit und Dauerhaftigkeit fokussiert, während Redis hochfrequente Lese-/Schreibzugriffe absorbiert, die sonst Latenz oder Load erhöhen würden.

Was Sie üblicherweise von Redis erwarten können

Richtig eingesetzt liefert Redis einige praktische Ergebnisse:

- Schnellere Lesezugriffe: häufig nachgefragte Daten aus dem Speicher statt aus der Datenbank bedienen.

- Glattere Verkehrsspitzen: Caching und leichte Zähler helfen, Lastspitzen zu überstehen, ohne die Datenbank zum Flaschenhals zu machen.

- Einfachere Koordination: mehrere App-Server können flüchtigen Zustand (Sessions, Locks, Dedupe-Keys) teilen, statt die Logik pro Instanz neu zu implementieren.

Wann Redis nicht das richtige Werkzeug ist

Redis ersetzt nicht die primäre Datenbank. Wenn Sie komplexe Abfragen, langfristige Speicher-Garantien oder analytisches Reporting brauchen, gehört das in die Datenbank.

Gehen Sie außerdem nicht davon aus, dass Redis „standardmäßig dauerhaft“ ist. Wenn der Verlust selbst weniger Sekunden inakzeptabel ist, benötigen Sie sorgfältige Persistenz-Einstellungen — oder ein anderes System — basierend auf Ihren Wiederherstellungsanforderungen.

Redis-Grundlagen, die Sie vor der Implementierung kennen sollten

Redis wird oft als "Key-Value-Store" beschrieben, aber nützlicher ist die Vorstellung eines sehr schnellen Servers, der kleine Datenstücke nach Namen halten und manipulieren kann (der Key). Dieses Modell fördert vorhersehbare Zugriffs-Muster: normalerweise wissen Sie genau, was Sie wollen (eine Session, eine gecachte Seite, einen Zähler), und Redis kann das in einem Roundtrip holen oder aktualisieren.

Warum es schnell ist: Speicher zuerst

Redis hält Daten im RAM, weshalb es in Mikro- bis Millisekunden antwortet. Der Kompromiss ist, dass RAM begrenzt und teurer als Festplatte ist.

Entscheiden Sie früh, ob Redis:

- nur eine Performance-Schicht (reiner Cache) ist, oder

- Teil des Zustandswegs (Sessions, Queues), bei dem Neustartverhalten und Persistenz-Einstellungen wichtig sind

Redis kann Daten auf die Festplatte persistieren (RDB-Snapshots und/oder AOF-Append-only-Logs), aber Persistenz erhöht den Schreibaufwand und zwingt Sie zu Durability-Entscheidungen (z. B. „schnell, kann eine Sekunde verlieren“ vs. „langsamer, aber sicherer“). Behandeln Sie Persistenz als Regler, den Sie entsprechend der geschäftlichen Auswirkungen einstellen, nicht als automatisch gesetztes Häkchen.

Single-threaded heißt nicht langsam

Redis führt Befehle größtenteils in einem einzelnen Thread aus, was einschränkend klingt, bis man zwei Dinge bedenkt: Operationen sind typischerweise klein, und es gibt keinen Locking-Overhead zwischen mehreren Worker-Threads. Solange Sie teure Befehle und übergroße Nutzlasten vermeiden, kann dieses Modell unter hoher Konkurrenz extrem effizient sein.

Clients, Verbindungen und Request-Muster

Ihre App spricht über TCP mit Redis und verwendet Client-Bibliotheken. Nutzen Sie Connection-Pooling, halten Sie Requests klein und bevorzugen Sie Batching/Pipelining, wenn Sie mehrere Operationen benötigen.

Planen Sie Timeouts und Retries ein: Redis ist schnell, aber Netzwerke sind es nicht immer, und Ihre Anwendung sollte sich bei hoher Last oder temporärem Redis-Ausfall graceful degradieren.

Wenn Sie einen neuen Service bauen und diese Basics schnell standardisieren wollen, kann eine Plattform wie Koder.ai helfen, eine React + Go + PostgreSQL-Anwendung vorzuskizzieren und dann Redis-gestützte Features (Caching, Sessions, Rate Limiting) per Chat-getriebener Workflow hinzuzufügen — dabei können Sie den Quellcode exportieren und überall ausführen.

Caching-Muster, die in echten Apps funktionieren

Caching hilft nur, wenn es eine klare Verantwortung gibt: wer füllt ihn, wer invalidiert ihn und was „gut genug“ an Frische bedeutet.

Das Cache-Aside-Muster (Standard für die meisten Apps)

Cache-Aside bedeutet, dass Ihre Anwendung — nicht Redis — die Lese-/Schreiblogik kontrolliert.

Typischer Ablauf:

- Lesen: Den Eintrag in Redis nachschlagen.

- Hit: Sofort zurückgeben.

- Miss: Aus der primären Datenquelle (Datenbank, API, Service) laden.

- Befüllen: Ergebnis mit TTL in Redis speichern.

- Antwort: An den Aufrufer zurückgeben.

Redis ist ein schneller Key-Value-Store; Ihre App entscheidet, wie sie serialisiert, versioniert und Einträge auslaufen lässt.

TTLs: Ablaufzeiten wählen ohne Nutzer zu überraschen

Eine TTL ist genauso sehr eine Produktentscheidung wie eine technische. Kurze TTLs reduzieren Staleness, erhöhen aber die Datenbanklast; lange TTLs sparen Arbeit, riskieren aber veraltete Ergebnisse.

Praktische Tipps:

- Passen Sie die TTL an die natürliche Aktualisierungsfrequenz der Daten an (z. B. Preise vs. Profilbild).

- Verwenden Sie versionierte Keys für Schema-Änderungen (z. B.

user:v3:123), damit alte Caches neue Codepfade nicht brechen. - Gehen Sie bewusst mit veralteten Daten um: für manche Ansichten ist leicht veralteter Inhalt akzeptabel; für andere (Inventar, Auth) nicht.

Cache-Stampede vermeiden

Wenn ein heißer Key abläuft, können viele Anfragen gleichzeitig Misses erzeugen.

Gängige Abwehrmaßnahmen:

- Request Coalescing: Nur eine Anfrage baut den Wert neu auf, während andere warten oder den vorherigen Wert liefern.

- TTL-Jitter: Kleine Zufallszugaben, damit nicht viele Keys gleichzeitig verfallen.

- Soft TTL: Einen Wert kurzzeitig als „stale but usable“ behandeln, während ein Hintergrund-Refresh Redis aktualisiert.

Was man cachen sollte (und was nicht)

Gute Kandidaten sind API-Antworten, teure Abfrageergebnisse und berechnete Objekte (Empfehlungen, Aggregationen). Das Cachen kompletter HTML-Seiten kann funktionieren, aber seien Sie vorsichtig bei Personalisierung und Berechtigungen — cachen Sie lieber Fragmente, wenn benutzerspezifische Logik im Spiel ist.

Session-Storage und Auth-Workflows

Redis ist ein praktischer Ort für kurzlebige Login-Zustände: Session-IDs, Refresh-Token-Metadaten und „Dieses Gerät merken“-Flags. Ziel ist, Auth schnell zu machen und gleichzeitig Lebensdauer und Widerruf von Sessions strikt zu kontrollieren.

Redis für User-Sessions verwenden

Ein gängiges Muster ist: Ihre App gibt eine zufällige Session-ID aus, speichert einen kompakten Datensatz in Redis und gibt die ID als HTTP-only Cookie an den Browser zurück. Bei jeder Anfrage schauen Sie den Session-Key nach und hängen Identität und Berechtigungen an den Request-Context.

Redis funktioniert hier gut, weil Session-Reads häufig sind und Session-Ablauf eingebaut ist.

Key-Design und TTL-Management

Designen Sie Keys so, dass sie leicht zu scannen und zu widerrufen sind:

sess:{sessionId}→ Session-Payload (userId, issuedAt, deviceId)user:sessions:{userId}→ Set aktiver Session-IDs (optional, für „aus allen Geräten ausloggen“)

Setzen Sie eine TTL auf sess:{sessionId}, die zur Lebensdauer Ihrer Session passt. Wenn Sie Sessions rotieren (empfohlen), erzeugen Sie eine neue Session-ID und löschen die alte sofort.

Vorsicht bei "sliding expiration" (TTL bei jeder Anfrage verlängern): das kann Sessions bei stark genutzten Accounts unendlich am Leben halten. Ein sicherer Kompromiss ist, die TTL nur zu verlängern, wenn sie kurz vor dem Ablauf steht.

Widerruf und Logout über Geräte hinweg

Um ein einzelnes Gerät auszuloggen, löschen Sie sess:{sessionId}.

Um über alle Geräte auszuloggen, können Sie entweder:

- alle Session-IDs in

user:sessions:{userId}löschen, oder - einen

user:revoked_after:{userId}-Zeitstempel führen und jede Session, die davor ausgestellt wurde, als ungültig behandeln

Die Zeitstempel-Methode vermeidet große Fan-out-Deletes.

Datenschutz- und Sicherheitsüberlegungen

Speichern Sie so wenig wie möglich in Redis — bevorzugen Sie IDs statt personenbezogener Daten. Speichern Sie niemals Klarpasswörter oder langlebige Secrets. Wenn Sie Token-bezogene Daten speichern müssen, speichern Sie Hashes und verwenden enge TTLs.

Begrenzen Sie, wer sich mit Redis verbinden kann, erzwingen Sie Authentifizierung und halten Sie Session-IDs stark entropisch, um Erraten zu verhindern.

Rate Limiting und Missbrauchsabwehr

Rate Limiting ist eine Domäne, in der Redis glänzt: schnell, über App-Instanzen geteilt und mit atomaren Operationen, die Zähler unter hoher Last konsistent halten. Nützlich ist es zum Schutz von Login-Endpunkten, teuren Suchanfragen, Passwort-Zurücksetzen-Workflows und jeder API, die abgekratzt oder brute-forced werden kann.

Übliche Rate-Limiting-Modelle

Fixed Window ist das einfachste Modell: „100 Anfragen pro Minute.“ Sie zählen Anfragen im aktuellen Minuten-Bucket. Einfach, erlaubt aber Burst-Boundary-Probleme (z. B. 100 bei 12:00:59 und dann 100 bei 12:01:00).

Sliding Window glättet die Grenzen, indem es die letzten N Sekunden/Minuten betrachtet statt nur den aktuellen Bucket. Gerechter, kostet aber meist mehr (z. B. Sorted Sets oder mehr Buchhaltung).

Token Bucket eignet sich für Burst-Verhalten. Benutzer „verdienen“ Tokens über die Zeit bis zu einem Maximum; jede Anfrage verbraucht ein Token. Das erlaubt kurze Bursts bei gleichzeitiger Durchsetzung einer durchschnittlichen Rate.

Sichere Bausteine: INCR/EXPIRE und Atomizität

Ein gängiges Fixed-Window-Muster ist:

INCR key, um einen Zähler zu erhöhenEXPIRE key window_seconds, um TTL zu setzen/zurückzusetzen

Die Schwierigkeit ist, es sicher zu machen. Wenn Sie INCR und EXPIRE als separate Aufrufe ausführen, kann ein Absturz dazwischen Keys ohne Ablauf erzeugen.

Sichere Ansätze sind:

- Ein Lua-Skript verwenden, das

INCRausführt undEXPIREnur setzt, wenn der Counter neu erstellt wird. - Oder

SET key 1 EX <ttl> NXzur Initialisierung verwenden und danachINCRausführen (oft ebenfalls in ein Skript verpackt, um Rennen zu vermeiden).

Atomare Operationen sind besonders wichtig bei Traffic-Spitzen: ohne sie können zwei Requests denselben verbleibenden Kontingentwert „sehen“ und beide durchkommen.

Scoped Limits: per-User, per-IP, per-Route (und Bursts)

Die meisten Apps brauchen mehrere Schichten:

- Per-User Limits für authentifizierte Aufrufe (z. B.

rl:user:{userId}:{route}) - Per-IP Limits für anonyme oder Pre-Auth-Endpunkte (z. B. Anmeldeversuche)

- Per-Route Limits, um Hot-Spots zu schützen (Suche, Exporte, Reports)

Für burstige Endpunkte hilft ein Token-Bucket oder ein großzügiger Fixed-Window-Ansatz plus ein kurzes „Burst“-Fenster, um legitime Spitzen wie Seitenladevorgänge oder mobile Reconnects nicht zu bestrafen.

Wenn Redis nicht verfügbar ist: Fail-Open vs Fail-Closed

Entscheiden Sie vorab, was „sicher“ bedeutet:

- Fail-open: Anfragen zulassen, wenn Redis nicht erreichbar ist. Bessere Verfügbarkeit und UX, aber schwächere Missbrauchsabwehr.

- Fail-closed: Anfragen ablehnen, wenn Redis ausfällt. Stärkere Schutzwirkung, aber Risiko, Teile Ihrer App offline zu nehmen.

Ein häufiger Kompromiss ist fail-open für risikoarme Routen und fail-closed für sensitive Routen (Login, Passwort-Reset, OTP), zusammen mit Monitoring, damit Sie sofort merken, wenn Rate-Limiting ausfällt.

Queues und Hintergrund-Jobs mit Redis

Clevereres Caching bereitstellen

Prototyp: Cache-Aside, TTLs und Invalidierung – ohne von Grund auf neu anzufangen.

Redis kann Hintergrundjobs antreiben, wenn Sie eine leichte Queue für E-Mails, Bildgrößenänderungen, Daten-Syncs oder periodische Tasks benötigen. Entscheidend ist die Wahl der passenden Datenstruktur und klare Regeln für Retries und Fehlerbehandlung.

Listen, Sorted Sets und Streams: welche wann verwenden

Lists sind die einfachste Queue: Producer LPUSH, Worker BRPOP. Einfach, aber Sie benötigen zusätzliche Logik für „in-flight“ Jobs, Retries und Visibility-Timeouts.

Sorted Sets sind ideal, wenn Scheduling wichtig ist. Nutzen Sie den Score als Timestamp (oder Priorität), und Worker holen den nächsten fälligen Job. Gut für verzögerte Jobs und Prioritätswarteschlangen.

Streams sind oft die beste Standardwahl für dauerhafte Arbeitsverteilung. Sie unterstützen Consumer-Groups, behalten eine Historie und ermöglichen mehreren Workern Koordination, ohne eigenes „Processing-List“-Design.

Acknowledgements, Retries und Dead-Letter-Verarbeitung

Bei Streams-Consumer-Groups liest ein Worker eine Nachricht und bestätigt sie später mit ACK. Wenn ein Worker abstürzt, bleibt die Nachricht pending und kann von einem anderen Worker übernommen werden.

Für Retries verfolgen Sie Versuchszähler (im Payload oder in einem Nebenkey) und nutzen exponentielles Backoff (oft über ein Sorted Set als Retry-Schedule). Nach einer maximalen Versuchsanzahl verschieben Sie den Job in eine Dead-Letter-Queue (ein anderer Stream oder eine Liste) zur manuellen Prüfung.

Idempotenz-Strategien für Worker

Gehen Sie davon aus, dass Jobs zweimal laufen können. Machen Sie Handler idempotent durch:

- Verwendung eines Idempotency-Keys (z. B.

job:{id}:done) mitSET ... NXvor Seiteneffekten - Operationen als Upserts gestalten, nicht als blindes Anlegen

- Externe Request-IDs speichern, wenn Sie Drittanbieter-APIs aufrufen

Jobs klein halten und Backpressure nutzen

Halten Sie Payloads klein (große Daten extern speichern und Referenzen übergeben). Fügen Sie Backpressure ein, indem Sie Queue-Längen begrenzen, Producer verlangsamen, wenn Lag wächst, und Worker entsprechend der Auslastung skalieren.

Pub/Sub Messaging und Event-Distribution

Redis Pub/Sub ist die simpelste Möglichkeit, Events zu broadcasten: Publisher senden eine Nachricht an einen Channel, und jeder verbundene Subscriber erhält sie sofort. Es gibt kein Polling — nur ein leichtgewichtiges Push-Modell, das sich gut für Echtzeit-Updates eignet.

Gängige Anwendungsfälle für Pub/Sub

Pub/Sub ist stark, wenn Ihnen Geschwindigkeit und Fan-Out wichtiger sind als garantierte Lieferung:

- Nutzernahe Benachrichtigungen ("Ihr Bericht ist fertig")

- Live-UI-Updates (Presence, Tippen-Indikatoren, Dashboards)

- Internes Event-Fan-Out (ein Event löst mehrere Services aus)

Ein nützliches Bild: Pub/Sub ist wie ein Radiosender. Wer eingeschaltet ist, hört die Sendung; niemand erhält automatisch eine Aufnahme.

Grenzen, die Sie planen sollten

Pub/Sub hat wichtige Kompromisse:

- Keine Persistenz: Wenn niemand beim Publish abonniert ist, ist die Nachricht weg.

- Zuverlässigkeit der Subscriber: Wenn ein Subscriber disconnectet oder überlastet ist, können Nachrichten verloren gehen.

- Kein Replay oder Acknowledgements: Sie können Redis nicht bitten, „bis zur Bestätigung zu liefern“.

Deshalb ist Pub/Sub ungeeignet für Workflows, bei denen jedes Event garantiert verarbeitet werden muss.

Wann Redis Streams besser sind

Wenn Sie Dauerhaftigkeit, Retries, Consumer-Groups oder Backpressure-Handling brauchen, sind Redis Streams in der Regel die bessere Wahl. Streams speichern Events, unterstützen Acknowledgements und erleichtern Recovery nach Neustarts — näher an einer leichtgewichtigen Message-Queue.

Muster für Multi-Instance-Apps

In echten Deployments haben Sie mehrere App-Instanzen, die subscriben. Ein paar praktische Tipps:

- Channel-Namespaces nutzen, um Kollisionen zu vermeiden:

app:{env}:{domain}:{event}(z. B.shop:prod:orders:created). - Broadcast- vs. Targeted-Channels trennen: broadcasten Sie an

notifications:globalund sprechen Sie Benutzer gezielt mitnotifications:user:{id}an. - Payloads klein und selbsterklärend halten: ID und minimale Metadaten mitliefern; Detaildaten nur bei Bedarf nachladen.

So bleibt Pub/Sub ein schnelles Event-Signal, während Streams (oder eine andere Queue) Events handhaben, die Sie sich nicht leisten können zu verlieren.

Die richtige Redis-Datenstruktur wählen

Bauen und Credits verdienen

Erhalte Credits, indem du teilst, was du auf Koder.ai gebaut hast, oder einen Kollegen wirbst.

Die Wahl der Redis-Datenstruktur betrifft nicht nur „was funktioniert“, sondern beeinflusst Speicherverbrauch, Abfragegeschwindigkeit und wie einfach Ihr Code langfristig bleibt. Eine gute Regel: Wählen Sie die Struktur passend zu den Fragen, die Sie später stellen wollen (Lese-Muster), nicht nur danach, wie Sie die Daten aktuell ablegen.

Kurzer Auswahl-Leitfaden (Strings, Hashes, Sets, Sorted Sets)

- Strings: gut für Einzelwerte (JSON-Blob, Feature-Flag, gecachte HTML). Ebenfalls gut für atomare Zähler mit

INCR/DECR. - Hashes: geeignet für "ein Objekt mit Feldern" (User-Profil-Felder, Warenkorb-Summen). Ideal, wenn Sie häufig einzelne Eigenschaften aktualisieren.

- Sets: gut für Einzigartigkeit und Membership-Checks (hat User Gutschein X bereits eingelöst?). Schnelle

SISMEMBERund einfache Mengenoperationen. - Sorted Sets (ZSETs): ideal für Ranglisten und "Top N"-Abfragen (Leaderboards, Prioritätslisten, zeitbasierte Scoring).

Atomare Updates, Zähler und Leaderboards

Redis-Operationen sind auf Befehlsebene atomar, sodass Sie Zähler sicher inkrementieren können ohne Race-Conditions. Pageviews und Rate-Limit-Zähler nutzen typischerweise Strings mit INCR plus Ablauf.

Leaderboards sind ein Bereich, in dem Sorted Sets glänzen: Sie aktualisieren Scores mit ZINCRBY und holen die Top-Spieler effizient mit ZREVRANGE, ohne alle Einträge scannen zu müssen.

Hashes nutzen, um Key-Anzahl zu reduzieren und Organisation zu verbessern

Wenn Sie viele Keys wie user:123:name, user:123:email, user:123:plan erstellen, erhöhen Sie Overhead pro Key und erschweren das Key-Management.

Ein Hash wie user:123 mit Feldern (name, email, plan) hält zusammengehörige Daten an einem Ort und reduziert typischerweise die Key-Anzahl. Teilupdates sind einfacher (ein Feld aktualisieren statt einen JSON-String komplett neu zu schreiben).

Speicherüberlegungen, die Ihre Kosten beeinflussen

- Viele kleine Keys können mehr Speicher kosten als erwartet wegen des Overheads pro Key.

- Hashes sind oft speichereffizienter für kleine bis mittelgroße Objekte unter einem Key.

- Sorted Sets sind mächtig, können aber schwerer sein als Sets/Strings — nutzen Sie sie, wenn Ranking- oder Score-Abfragen wirklich nötig sind.

Im Zweifelsfall modellieren Sie eine kleine Stichprobe und messen den Speicherverbrauch, bevor Sie sich für eine Struktur bei hohem Volumen entscheiden.

Persistenz, Replikation und Datensicherheit

Redis ist zwar oft „in-memory“, aber Sie haben Wahlmöglichkeiten dafür, was beim Node-Restart, vollem Datenträger oder Serverausfall passiert. Die richtige Konfiguration hängt davon ab, wie viele Daten Sie verlieren können und wie schnell Sie wiederhergestellt sein müssen.

RDB vs AOF: was jeweils liefert

RDB-Snapshots speichern einen punktuellen Dump Ihres Datensets. Sie sind kompakt und laden beim Start schnell, was Neustarts beschleunigt. Nachteilig ist, dass die letzten Schreibvorgänge seit dem Snapshot verloren gehen können.

AOF (Append-Only File) protokolliert Schreiboperationen beim Auftreten. Das reduziert typischerweise potenziellen Datenverlust, weil Änderungen kontinuierlicher aufgezeichnet werden. AOF-Dateien können größer werden, und das Replaying beim Start kann länger dauern — Redis kann AOF jedoch rewriten/compacten, um das handhabbar zu halten.

Viele Teams betreiben beides: Snapshots für schnellere Neustarts und AOF für bessere Schreib-Dauerhaftigkeit.

Wie Persistenz Latenz und Neustarts beeinflusst

Persistenz ist nicht umsonst. Festplattenschreibungen, AOF-fsync-Policies und Hintergrund-Rewrite-Operationen können Latenzspitzen erzeugen, wenn Ihr Storage langsam oder ausgelastet ist. Andererseits macht Persistenz Neustarts weniger beängstigend: ohne Persistenz bedeutet ein unbeabsichtigter Neustart ein leeres Redis.

Replikation und Failover-Ziele

Replikation hält Kopien der Daten auf Replicas, damit Sie beim Ausfall des Primärs failover können. Ziel ist in der Regel Verfügbarkeit zuerst, nicht perfekte Konsistenz. Bei Ausfall können Replikate hinterherhinken, und ein Failover kann die letzten bestätigten Schreibvorgänge verlieren.

Definieren Sie akzeptablen Datenverlust und Wiederherstellungszeit

Bevor Sie etwas tun, notieren Sie zwei Werte:

- Akzeptabler Datenverlust (RPO): „Wir können bis zu X Sekunden/Minuten Daten verlieren.“

- Wiederherstellungszeit (RTO): „Wir müssen in Y Sekunden/Minuten wieder online sein."

Nutzen Sie diese Ziele, um RDB-Frequenz, AOF-Settings und die Frage nach Replikaten/automatischem Failover zu wählen — abgestimmt auf die Rolle von Redis (Cache, Session-Store, Queue oder primärer Datenspeicher).

Redis skalieren: vom Einzelknoten zum Cluster

Ein einzelner Redis-Knoten kann erstaunlich weit kommen: einfach zu betreiben, leicht zu verstehen und oft schnell genug für viele Caching-, Session- oder Queue-Workloads.

Skalierung wird nötig, wenn Sie harte Limits erreichen — in der Regel Speicherobergrenze, CPU-Sättigung oder ein Single Point of Failure, den Sie nicht akzeptieren können.

Wann von einem Knoten auf mehrere umsteigen

Erwägen Sie zusätzliche Knoten, wenn eine oder mehrere dieser Bedingungen zutreffen:

- Ihr Dataset passt nicht mehr in den RAM mit sicherem Headroom.

- Latenzspitzen bei Peak-Traffic, weil der Node CPU-gebunden ist.

- Sie benötigen höhere Verfügbarkeit als „Neustart und Wiederherstellen“.

- Sie haben mehrere konkurrierende Workloads (z. B. Cache + Queues) und möchten Isolation.

Ein praktischer erster Schritt ist oft, Workloads zu trennen (zwei unabhängige Redis-Instanzen), bevor Sie in einen Cluster wechseln.

Sharding und Redis Cluster einfach erklärt

Sharding bedeutet, Ihre Keys über mehrere Redis-Nodes zu verteilen, sodass jeder Node nur einen Teil der Daten speichert. Redis Cluster ist Redis’ eingebaute Lösung dafür: der Keyspace wird in Slots geteilt, und jeder Node besitzt einige dieser Slots.

Der Gewinn ist mehr Gesamtspeicher und höhere aggregierte Durchsatzleistung. Der Nachteil ist zusätzliche Komplexität: Multi-Key-Operationen sind eingeschränkt (Keys müssen auf demselben Shard liegen), und Troubleshooting hat mehr bewegliche Teile.

Hot Keys und ungleichmäßige Traffic-Verteilung

Selbst bei „gleichmäßigem“ Sharding kann Traffic ungleich verteilt sein. Ein einzelner populärer Key (ein „Hot Key") kann einen Node überlasten, während andere untätig sind.

Gegenmaßnahmen: kurze TTLs mit Jitter, den Wert auf mehrere Keys aufteilen (Key-Hashing) oder Zugriffs-Muster redesignen, damit Reads verteilt werden.

Client-Überlegungen: Cluster-fähige Treiber und Routing

Ein Redis Cluster verlangt einen cluster-aware Client, der Topologie entdeckt, Requests zum richtigen Node routet und Redirects bei Slot-Moves folgt.

Prüfen Sie vor der Migration:

- Unterstützt Ihr Sprach-Driver Redis Cluster vollständig?

- Funktioniert Ihre Connection-Pooling-Strategie mit mehreren Nodes?

- Vermeiden Sie Multi-Key-Befehle über Shard-Grenzen hinweg (oder nutzen Sie Hash-Tags, um zusammengehörige Keys zu binden)?

Skalierung funktioniert am besten als geplante Evolution: validieren Sie mit Load-Tests, instrumentieren Sie Key-Latenz und migrieren Sie Traffic schrittweise statt alles auf einmal umzuschalten.

Sicherheits-Grundlagen für Redis-Deployments

Von der Idee zur Bereitstellung

App bereitstellen und hosten, nachdem du Redis‑Features hinzugefügt hast – alles in einem Workflow.

Redis wird oft als „interne Infrastruktur“ behandelt — und genau deshalb ist es ein häufiges Ziel: ein offener Port kann zu Datenleck oder Angreifer-kontrolliertem Cache führen. Behandeln Sie Redis als sensible Infrastruktur, auch wenn Sie nur „temporäre“ Daten speichern.

Authentifizierung und Zugriffskontrolle

Beginnen Sie mit aktivierter Authentifizierung und nutzen Sie ACLs (Redis 6+). ACLs erlauben Ihnen:

- separate Nutzer für Apps, Worker und Admins anzulegen

- Befehle einzuschränken (z. B. GET/SET erlauben, CONFIG verbieten)

- Keys per Prefix zu beschränken (nützlich in Multi-Tenant-Setups)

Vermeiden Sie, ein Passwort für alle Komponenten zu teilen. Verteilen Sie stattdessen pro-Service Credentials und halten Sie Berechtigungen eng.

Netzwerkisolation und TLS

Die wirksamste Kontrolle ist, nicht erreichbar zu sein. Binden Sie Redis an eine private Schnittstelle, platzieren Sie es in einem privaten Subnet und beschränken Sie eingehenden Traffic mit Security Groups/Firewalls auf die Dienste, die ihn benötigen.

Nutzen Sie TLS, wenn Redis-Traffic Host-Grenzen überschreitet, die Sie nicht komplett kontrollieren (Multi-AZ, geteilte Netzwerke, Kubernetes-Nodes oder Hybrid-Umgebungen). TLS verhindert Sniffing und Credential-Diebstahl und rechtfertigt den geringen Overhead für Sessions, Tokens oder benutzerbezogene Daten.

Gefährliche Befehle und Fehlkonfiguration

Sperren Sie Befehle ab, die bei Missbrauch großen Schaden anrichten können. Beispiele, die Sie über ACLs einschränken oder deaktivieren sollten: FLUSHALL, FLUSHDB, CONFIG, SAVE, DEBUG und EVAL (oder zumindest vorsichtig mit Scripting umgehen). Das Umbenennen von Befehlen (rename-command) kann helfen, aber ACLs sind typischerweise klarer und leichter auditierbar.

Secrets-Handling und Rotation

Lagern Sie Redis-Credentials in Ihrem Secrets-Manager (nicht im Code oder Container-Images) und planen Sie Rotation. Rotation ist am einfachsten, wenn Clients Credentials ohne Redeploy neu laden können oder wenn Sie während der Transition zwei gültige Credentials unterstützen.

Wenn Sie eine praktische Checkliste möchten, halten Sie eine in Ihren Runbooks neben /blog/monitoring-troubleshooting-redis bereit.

Monitoring, Troubleshooting und operative Hygiene

Redis fühlt sich oft „ok“ an … bis der Traffic kippt, Speicher ansteigt oder ein langsamer Befehl alles blockiert. Ein leichtgewichtiges Monitoring und ein klares Incident-Checklist verhindern die meisten Überraschungen.

Die Metriken, die tatsächlich zählen

Beginnen Sie mit einer kleinen, erklärbaren Menge:

- Memory used vs maxmemory: Trendlinien beobachten, nicht nur aktuellen Wert.

- Cache-Hit-Rate (wenn Sie cachen): niedrige Hits deuten auf schlechtes Key-Design, zu kurze TTLs oder Umgehungen hin.

- Latenz: p95/p99 Command-Latenz verfolgen; Spitzen sind wichtiger als Durchschnitte.

- Evictions: anhaltende Evictions bedeuten typischerweise Unter-Provisionierung oder falsche TTLs.

- Replikations-Lag (bei Replikaten): steigender Lag kann Read-Scaling und Failover-Vertrauen brechen.

Schnelles Troubleshooting: slowlog und Command-Stats

Wenn etwas „langsam“ ist, bestätigen Sie das mit Redis-eigenen Tools:

- SLOWLOG identifiziert teure Befehle (große Range-Queries, große Wert-Fetches oder versehentliche Voll-Scans).

- Command stats (via INFO) zeigen, welche Befehle dominieren. Ein plötzlicher Anstieg von

KEYS,SMEMBERSoder großenLRANGE-Aufrufen ist ein häufiges Warnsignal.

Wenn Latenz steigt, aber CPU in Ordnung aussieht, prüfen Sie Netzwerk-Sättigung, übergroße Payloads oder blockierte Clients.

Kapazitätsplanung und Headroom

Planen Sie Wachstum, indem Sie Headroom vorhalten (üblich sind 20–30% freien Speicher) und Annahmen nach Launches oder Feature-Flags überprüfen. Betrachten Sie „dauerhafte Evictions“ als Ausfall, nicht als Warnung.

Ein einfaches Incident-Runbook

Während eines Incidents prüfen Sie (in dieser Reihenfolge): Memory/Evictions, Latenz, Client-Connections, Slowlog, Replikations-Lag und letzte Deploys. Notieren Sie die häufigsten Ursachen und beheben Sie sie dauerhaft — nur Alerts reichen nicht.

Wenn Ihr Team schnell iteriert, hilft es, diese operativen Erwartungen in den Entwicklungs-Workflow einzubetten. Mit Koder.ais Planungsmodus und Snapshots/Rollbacks können Sie Redis-gestützte Features (Caching, Rate Limiting) prototypisch testen, Lasttests durchführen und Änderungen sicher zurückrollen — und die Implementierung gleichzeitig im Code-Repository behalten.

FAQ

Wofür wird Redis in moderner Anwendungsarchitektur tatsächlich verwendet?

Redis eignet sich am besten als gemeinsam genutzte, In-Memory-„Schnellschicht“ für:

- das Caching teurer Lesevorgänge (API-Antworten, Abfrageergebnisse)

- gemeinsamen flüchtigen Zustand (Sessions, Locks, Dedupe-Keys)

- hochfrequente Zähler (Rate-Limits, View-Zähler)

- leichte Arbeitsverteilung (Queues/Streams)

Nutzen Sie Ihre primäre Datenbank für dauerhafte, autoritative Daten und komplexe Abfragen. Betrachten Sie Redis als Beschleuniger und Koordinator, nicht als System of Record.

Ersetzt Redis eine primäre Datenbank?

Nein. Redis kann zwar persistieren, ist aber nicht „standardmäßig dauerhaft“. Wenn Sie komplexe Abfragen, starke Durability-Garantien oder Analytics/Reporting benötigen, bleiben diese Daten in Ihrer primären Datenbank.

Wenn der Verlust selbst weniger Sekunden unakzeptabel ist, gehen Sie nicht davon aus, dass Redis-Persistenz ohne sorgfältige Konfiguration ausreicht (oder ziehen Sie für diesen Workload ein anderes System in Betracht).

Wie entscheide ich mich zwischen RDB, AOF oder beiden für die Persistenz?

Treffen Sie die Entscheidung anhand von akzeptablem Datenverlust und Neustartverhalten:

- RDB-Snapshots: schnellere Neustarts, aber mögliche Verluste der letzten Schreibvorgänge seit dem letzten Snapshot.

- AOF: protokolliert Schreiboperationen kontinuierlicher, meist geringerer Datenverlust, kann aber Overhead und längere Replays beim Neustart verursachen.

- Beides: üblicher Kompromiss — Snapshots für schnellere Wiederherstellung, AOF für bessere Schreib-Dauerhaftigkeit.

Schreiben Sie zuerst Ihre RPO-/RTO-Ziele auf und passen Sie dann die Persistenz entsprechend an.

Was ist das Cache-Aside-Muster und wann sollte ich es verwenden?

Beim Cache-Aside liegt die Logik in Ihrer Anwendung:

- Aus Redis lesen.

- Bei Hit sofort zurückgeben.

- Bei Miss aus der Datenbank/API lesen.

- Ergebnis mit TTL in Redis speichern.

- Antwort zurückgeben.

Das passt, wenn Ihre Anwendung gelegentliche Misses tolerieren kann und Sie einen klaren Plan für Ablauf/Invalidierung haben.

Wie wähle ich TTLs, ohne überraschend veraltete Daten auszuliefern?

Wählen Sie TTLs nach Nutzerwirkung und Backend-Last:

- Passen Sie TTLs an die natürliche Aktualisierungsfrequenz der Daten an (Preise kurz, Profilfotos länger).

- Verwenden Sie versionierte Keys (z. B.

user:v3:123), wenn die Cache-Struktur sich ändern kann. - Seien Sie explizit, wo Staleness akzeptabel ist (Feeds) und wo nicht (Auth, Inventar).

Wenn Sie unsicher sind, beginnen Sie mit kürzeren TTLs, messen die Datenbanklast und passen dann an.

Wie verhindere ich einen Cache-Stampede, wenn ein heißer Key abläuft?

Nutzen Sie eine oder mehrere der folgenden Methoden:

- Request Coalescing: Nur eine Anfrage baut den Wert neu auf; andere warten oder liefern alten Wert.

- TTL-Jitter: Randomisieren Sie Ablaufzeiten, damit nicht viele Keys gleichzeitig verfallen.

- Soft TTL: Behandeln Sie einen Wert kurzzeitig als „stale-but-usable“, während ein Hintergrund-Refresh Redis aktualisiert.

Diese Muster verhindern synchronisierte Cache-Misses, die Ihre Datenbank überlasten können.

Was ist eine sichere Methode, Sessions in Redis zu speichern?

Eine gängige Vorgehensweise ist:

- Session-Daten unter

sess:{sessionId}mit einer TTL speichern, die der Sitzungslaufzeit entspricht. - Optional

user:sessions:{userId}als Set aktiver Session-IDs für „aus allen Geräten ausloggen“ führen. - Minimaldaten speichern (IDs, Zeitstempel), keine persönlichen Details.

Vermeiden Sie das verlängernde Setzen der TTL bei jeder Anfrage („sliding expiration“), außer Sie steuern es sorgfältig (z. B. nur verlängern, wenn kurz vor Ablauf).

Wie implementiere ich Rate Limiting korrekt mit Redis?

Verwenden Sie atomare Updates, damit Zähler nicht hängen bleiben oder Rennen entstehen:

- Bei Fixed-Window: führen Sie nicht

INCRundEXPIREals separate, ungeschützte Aufrufe aus. - Bevorzugen Sie ein Lua-Skript, das inkrementiert und das Ablaufdatum nur beim ersten Erzeugen setzt.

Scopen Sie Keys sinnvoll (per-User, per-IP, per-Route) und entscheiden Sie im Voraus, ob Sie bei Ausfall von Redis "fail-open" oder "fail-closed" wollen — besonders für sensible Endpunkte wie Login.

Sollte ich für Hintergrundjobs Lists, Sorted Sets oder Streams verwenden?

Wählen Sie je nach Anforderungen:

- Lists (

LPUSH/BRPOP): einfach, aber Sie müssen Retries, In-Flight-Tracking und Timeouts selbst bauen. - Sorted Sets: ideal für verzögerte Jobs und Priorisierung (Score als Timestamp/Priorität).

- Streams: oft die beste Wahl für verteilte, dauerhafte Jobs — Consumer-Groups, Acknowledgements, Pending-Listen und Recovery sind integriert.

Wann sollte ich Redis Pub/Sub vs. Redis Streams verwenden?

Verwenden Sie Pub/Sub für schnelle Broadcasts in Echtzeit, bei denen ein Verpassen akzeptabel ist (Presence, Live-Dashboards). Es bietet:

- keine Persistenz

- keine Bestätigungen

- keine Replay-Funktionalität

Wenn jedes Event verarbeitet werden muss, bevorzugen Sie Redis Streams für Dauerhaftigkeit, Consumer-Groups, Retries und Backpressure. Sichern Sie Redis operativ mit ACLs/Netzwerkisolation und verfolgen Sie Latenz/Evictions; halten Sie ein Runbook wie bereit.