Welche Probleme die App lösen sollte (und für wen)

Eine „Rollback-Entscheidung“ ist der Moment, in dem ein Team entscheidet, ob eine Änderung, die bereits in Produktion ist, rückgängig gemacht werden soll — ein Feature-Flag deaktivieren, ein Deployment zurückrollen, eine Konfiguration zurücksetzen oder ein Release zurückziehen. Das klingt einfach, bis man mitten in einem Vorfall steckt: Signale widersprechen sich, Verantwortlichkeiten sind unklar und jede Minute ohne Entscheidung kostet.

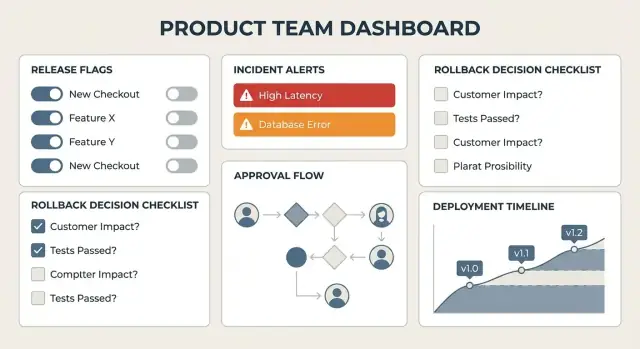

Teams tun sich schwer, weil die Eingaben verstreut sind. Monitoring-Grafiken liegen in einem Tool, Support-Tickets in einem anderen, Deploy-Historie in CI/CD, Feature-Flags woanders, und die „Entscheidung“ ist oft nur ein hektischer Chat-Thread. Später, wenn jemand fragt „Warum haben wir zurückgerollt?“, sind die Belege weg — oder schwer rekonstruierbar.

Ziel der App

Das Ziel dieser Web-App ist es, einen Ort zu schaffen, an dem:

- Signale zusammenlaufen (Metriken, Fehlerquoten, Kundenimpact, Experiment-Ergebnisse).

- Entscheidungen aufgezeichnet werden (was gewählt wurde, wer genehmigt hat, welche Alternativen bedacht wurden).

- Aktionen koordiniert werden (welcher Rollback-Schritt ausgeführt wurde, wann und von wem).

Das heißt nicht, dass sie ein großer roter Knopf sein sollte, der automatisch zurückrollt. Standardmäßig ist sie Entscheidungsunterstützung: Sie hilft, von „wir sind besorgt“ zu „wir sind überzeugt“ zu kommen — mit gemeinsamem Kontext und einem klaren Workflow. Automatisierung kann später folgen; der erste Erfolg ist, Verwirrung zu reduzieren und die Abstimmung zu beschleunigen.

Für wen sie gedacht ist

Eine Rollback-Entscheidung berührt mehrere Rollen, deshalb sollte die App unterschiedliche Bedürfnisse bedienen, ohne alle in dieselbe Ansicht zu zwingen:

- Engineering: verifizieren, was sich geändert hat, aktuelles vs. vorheriges Verhalten vergleichen, sichere Rollback-Schritte ausführen.

- Product: Nutzerimpact und Umsatzrisiken abwägen und entscheiden, ob ein partielles Zurücksetzen (oder Flag-Off) ausreicht.

- Support/Success: reale Kundenmeldungen, Schweregrad und betroffene Segmente beisteuern.

- Ops/SRE: Stabilität, Incident-Response und Reduzierung der Blast-Radius im Blick behalten.

Wenn das gut funktioniert, rollt man nicht nur schneller zurück. Man trifft weniger panische Entscheidungen, behält einen saubereren Audit-Trail und macht aus jedem Produktionsschrecken einen wiederholbaren, ruhigeren Entscheidungsprozess.

Rollen, Verantwortlichkeiten und User Journeys

Eine Rollback-Entscheidungs-App funktioniert am besten, wenn sie das widerspiegelt, wie Menschen tatsächlich auf Risiko reagieren: Jemand bemerkt ein Signal, jemand koordiniert, jemand entscheidet und jemand führt aus. Beginne damit, die Kernrollen zu definieren, und entwerfe dann Journeys um das, was jede Person im Moment benötigt.

Primäre Rollen (und was sie brauchen)

On-call Engineer braucht Geschwindigkeit und Klarheit: „Was hat sich geändert, was bricht und was ist jetzt die sicherste Aktion?“ Sie sollten einen Rollback vorschlagen, Belege anhängen und sehen können, ob Genehmigungen erforderlich sind.

Product Owner braucht Nutzer-Impact und Trade-offs: „Wer ist betroffen, wie schwerwiegend ist es und was verlieren wir, wenn wir zurückrollen?“ Sie liefern oft Kontext (Feature-Intent, Rollout-Plan, Kommunikation) und können als Genehmiger auftreten.

Incident Commander braucht Koordination: „Sind wir einig in der Hypothese, dem Entscheidungsstatus und den nächsten Schritten?“ Sie sollten Besitzer zuweisen, eine Entscheidungsfrist setzen und Stakeholder synchron halten können.

Approver (Engineering-Manager, Release-Captain, Compliance) braucht Vertrauen: „Ist diese Entscheidung gerechtfertigt und reversibel und entspricht sie der Policy?“ Sie benötigen eine prägnante Entscheidungszusammenfassung plus unterstützende Signale.

Wichtige Jobs-to-be-done (User Journeys)

- Probleme erkennen: Monitoring-Alerts, Support-Tickets und Deploy-Notizen landen in einer einzigen Incident-Ansicht.

- Impact bewerten: Fehlerquoten, betroffene Kohorten und kürzliche Änderungen schnell vergleichen.

- Entscheiden: Optionen vorschlagen (Rollback, Flag deaktivieren, abwarten) mit expliziter Begründung.

- Ausführen: den Rollback oder Flag-Change triggern (oder an ein Tool übergeben) und Abschluss bestätigen.

- Dokumentieren: wer wann und warum entschieden hat — ohne zusätzlichen Bürokratie-Aufwand.

Berechtigungen, die Chaos verhindern

Definiere vier klare Fähigkeiten: vorschlagen, genehmigen, ausführen und ansehen. Viele Teams erlauben jedem On-call, vorzuschlagen, eine kleine Gruppe zu genehmigen und nur eine begrenzte Anzahl, in Produktion auszuführen.

Häufige Fehlerquellen, gegen die man designen sollte

Die meisten Rollback-Entscheidungen gehen schief wegen verstreutem Kontext, unklarer Verantwortlichkeit und fehlenden Logs/Beweisen. Deine App sollte Ownership explizit machen, alle Eingaben an einem Ort halten und einen dauerhaften Datensatz dessen erfassen, was zur Entscheidungszeit bekannt war.

Datenmodell: Features, Releases, Incidents und Entscheidungen

Der Erfolg einer Rollback-App hängt davon ab, ob ihr Datenmodell zu der Art passt, wie dein Team tatsächlich Software ausliefert und Risiken handhabt. Starte mit einer kleinen Menge klarer Entitäten und füge dann Struktur (Taxonomie und Snapshots) hinzu, die Entscheidungen später erklärbar macht.

Kern-Entitäten (die „Nomen“)

Mindestens sollte modelliert werden:

- Feature: das Objekt der Änderung (oft an ein Flag, eine Konfiguration oder einen Codepfad gebunden).

- Release: ein deploybares Artefakt/Version, das viele Features enthalten kann.

- Environment: wo das Release läuft (prod, staging, Region, Tenant usw.).

- Incident: ein kundenrelevantes Ereignis oder ein Cluster interner Alerts.

- Decision: die dokumentierte Wahl (Rollback, mitigieren, beobachten usw.).

- Action: was ausgeführt wurde (Flag deaktiviert, Commit revertiert, redeploy, Hotfix).

- Metric Snapshot: eingefrorene Belege zur Entscheidungszeit (Fehlerquote, Latenz, Churn-Signale).

Beziehungen, auf die du dich stützen wirst

Halte Beziehungen explizit, damit Dashboards schnell beantworten können „Was ist betroffen?“:

- Feature ↔ Release: Viele-zu-viele (ein Feature kann in mehreren Releases erscheinen; ein Release enthält viele Features).

- Release ↔ Environment: Ein Release kann in mehreren Environments deployed sein, mit unterschiedlichen Zeitstempeln und Health.

- Incident ↔ Decision: Meist Eins-zu-viele (ein Incident kann über die Zeit mehrere Entscheidungen auslösen).

- Decision ↔ Action: Eins-zu-viele (eine Entscheidung kann mehrere Aktionen und Verifikationen erfordern).

Immutable vs. editierbare Daten

Entscheide früh, was niemals geändert werden darf:

- Immutable: Audit-Events (wer genehmigt hat, wann ausgeführt, Vorher/Nachher-Werte, Links zu Beweisen), Metric-Snapshots.

- Editierbar: Notizen, Tags, Incident-Zusammenfassungen und optionaler „Grund“-Kommentar — bearbeitet mit Versionshistorie.

Taxonomie, die Reporting überschaubar hält

Füge leichte Enums hinzu, die Filter konsistent machen:

- Severity (S0–S4), Impact (betroffene Nutzer, Umsatzrisiko), Status (open/monitoring/resolved)

- Decision outcome (rollback/flag deaktiviert/partieller Rollout/monitor)

- Reason codes (Performance-Regression, erhöhte Fehler, Billing-Mismatch, UX-Break, Security-Concern)

Diese Struktur unterstützt schnelle Incident-Triage-Dashboards und schafft einen Audit-Trail, der in Post-Incident-Reviews standhält.

Rollback-Typen und was “Rollback” im Team bedeutet

Bevor du Workflows und Dashboards baust, definiere, was dein Team unter „Rollback“ versteht. Unterschiedliche Teams verwenden dasselbe Wort für sehr verschiedene Aktionen mit sehr unterschiedlichen Risiko-Profilen. Deine App sollte den Rollback-Typ explizit machen, nicht implizieren.

Wähle deine Rollback-Mechanismen

Die meisten Teams brauchen drei Kern-Mechanismen:

- Re-deploy einer vorherigen Version: das ganze Service- oder Frontend-Bundle auf das letzte bekannte gute Artefakt zurücksetzen. Breit, langsamer und kann nicht verwandte Änderungen rückgängig machen.

- Feature-Flag deaktivieren: eine spezifische Funktion abschalten, während das Deployment intakt bleibt. In der Regel die schnellste und sicherste Option, wenn Flags verfügbar sind.

- Config-Toggle / Kill-Switch: Runtime-Konfiguration ändern (Rate-Limits, Routing-Regeln, Empfehlungsgewichte etc.). Nützlich, wenn Flags nicht vorhanden sind, kann aber schwerer zu verifizieren sein.

Behandle diese im UI als unterschiedliche „Action-Typen“ mit eigenen Voraussetzungen, erwarteten Auswirkungen und Verifikationsschritten.

Environments und Regionen sind keine Nebensache

Eine Rollback-Entscheidung hängt oft davon ab, wo das Problem auftritt. Modelle den Scope explizit:

- Environment: dev/staging/prod (und alle geteilten Test-Umgebungen).

- Region oder Shard:

us-east, eu-west, ein bestimmter Cluster oder ein Prozent-Rollout.

Die App sollte einen Reviewer unterscheiden lassen zwischen „Flag in Prod EU deaktivieren“ vs. „globaler Prod-Rollback“, weil das nicht gleichwertige Entscheidungen sind.

Sichere Aktionen vs. nur verfolgte Aktionen

Entscheide, welche Aktionen die App auslösen darf:

- Sichere, automatisierbare Aktionen (z. B. Flag deaktivieren, Rollout pausieren) können direkt mit Guardrails ausgeführt werden.

- Hochriskante oder mehrstufige Aktionen (z. B. DB-Rollback, Emergency-Redeploy) sollten nur getrackt werden: die App protokolliert, wer genehmigt hat, was gemacht wurde und die Belege — während die Ausführung in CI/CD oder durch SRE stattfindet.

Idempotenz: Doppelte Rollbacks verhindern

Mach Aktionen idempotent, um widersprüchliche Klicks während eines Vorfalls zu vermeiden:

- Verwende einen eindeutigen Aktionsschlüssel (Feature + Environment + Region + Mechanismus + Zielzustand).

- Erkenne „bereits angewendet“ Zustände und wechsle Execute zu Verify.

- Sperre oder serialisiere konfligierende Aktionen (z. B. kein „re-deploy previous version“, während ein „flag off“ noch aussteht).

Klare Definitionen hier halten den Genehmigungsfluss ruhig und die Incident-Timeline sauber.

Entscheidungs-Eingaben: Signale, Schwellen und Kontext

Bauen & Credits verdienen

Erhalte Credits, indem du deine Build‑Story teilst oder Kolleg:innen einlädst, Koder.ai auszuprobieren.

Rollback-Entscheidungen werden leichter, wenn sich das Team darauf einigt, was als „gute Beweislage“ gilt. Deine App sollte verstreute Telemetrie in ein konsistentes Entscheidungspaket verwandeln: Signale, Schwellen und den Kontext, der erklärt, warum sich diese Zahlen geändert haben.

Eine Signalliste (standardmäßig, nicht optional)

Baue eine Checkliste, die immer für ein Release oder Feature zur Überprüfung erscheint. Halte sie kurz, aber vollständig:

- Fehlerquote (gesamt und pro Endpoint)

- Latenz (p95/p99) und Timeouts

- Conversion- oder Funnel-Einbruch an Schlüsselstellen

- Crash-Reports (App-Version, Device/OS, Top-Stacks)

- Support-Tickets (Volumen und Top-Kategorien)

Das Ziel ist nicht, jedes Chart zu zeigen — sondern sicherzustellen, dass dieselben Kernsignale immer geprüft werden.

Schwellen, die Trends respektieren (nicht einzelne Spitzen)

Einzelne Spitzen passieren. Entscheidungen sollten durch sustained deviation und Rate of Change getrieben werden.

Unterstütze beides:

- Statische Schwellen (z. B. „Fehlerquote > 2 % für 10 Minuten")

- Baseline-aware Schwellen (z. B. „Conversion -5 % vs gleicher Wochentag letzte Woche")

Zeige im UI einen kleinen „Trend-Strip“ neben jeder Metrik (letzte 60–120 Minuten), damit Reviewer sehen können, ob das Problem wächst, stabil ist oder sich erholt.

Kontext: ein „Known changes“-Panel

Zahlen ohne Kontext kosten Zeit. Füge ein „Known changes“-Panel hinzu, das beantwortet:

- Was wurde in den letzten 24 Stunden deployed?

- Wo wurde es deployed (Regionen, Plattformen, Kohorten)?

- Was hat sich außerhalb des Produkts geändert (Kampagnen, Outages, Drittanbieter-Status)?

Dieses Panel sollte Release-Notizen, Feature-Flags und Deployments ziehen und explizit machen, wenn „nichts geändert“ wurde — statt es zu vermuten.

Schnelle Pfade zu tieferen Belegen

Wenn jemand Details braucht, biete Schnelllinks an, die sofort an die richtige Stelle öffnen (Dashboards, Traces, Tickets) über /integrations, ohne deine App selbst zum nächsten Monitoring-Tool zu machen.

Workflow: Vorschlag, Review, Genehmigung, Ausführung

Eine Rollback-Entscheidungs-App zahlt sich aus, wenn sie „alle im Chat-Thread“ in einen klaren, zeitlich begrenzten Workflow verwandelt. Das Ziel ist einfach: ein verantwortlicher Vorschlagender, eine definierte Gruppe von Reviewern und ein finaler Entscheider — ohne die dringende Aktion zu verlangsamen.

1) Propose: einen Entscheidungsdatensatz anlegen

Der Vorschlagende startet einen Rollback Proposal, der an ein spezifisches Release/Feature gebunden ist. Halte das Formular schnell, aber strukturiert:

- Was ist betroffen: Feature, Environment, Rollout-Prozent

- Empfohlene Aktion: Rollback / Rollout pausieren / weiter beobachten

- Impact-Snapshot: Schlüsselmesswerte und Kundensymptome

- „Warum“ (Pflicht): strukturierte Gründe (z. B. Fehlerpeak, Umsatzrückgang, Security-Concern) plus Freitext-Notizen

Der Vorschlag sollte sofort einen teilbaren Link erzeugen und die zugewiesenen Reviewer benachrichtigen.

2) Review: Signale sammeln, nicht Meinungen

Reviewer sollten aufgefordert werden, Belege und eine Position hinzuzufügen:

- Approve, Request changes oder Block (mit Begründung)

Um Diskussionen produktiv zu halten, speichere Notizen neben dem Vorschlag (nicht verstreut in Tools) und ermutige zum Verlinken von Tickets oder Monitoren mit relativen Links wie /incidents/123 oder /releases/45.

3) Approve: eine Person trifft die Entscheidung

Definiere einen finalen Approver (oft der On-Call-Lead oder Product-Owner). Dessen Genehmigung sollte:

- die gewählte Aktion festschreiben

- die Begründung des Approvers dokumentieren

- Zeitstempel, Identität und Bedingungen setzen (z. B. „jetzt zurückrollen, in 30 Minuten neu bewerten")

SLAs und Erinnerungen

Rollbacks sind zeitkritisch — baue Deadlines ein:

- Reviewer-Antwort-SLA (z. B. 10 Minuten)

- Finale Genehmigungs-SLA (z. B. 5 Minuten nach Abschluss der Reviews)

Wenn die SLA verpasst wird, sollte die App eskalieren — zuerst an einen Backup-Reviewer, dann an einen On-Call-Manager — und gleichzeitig den Entscheidungsdatensatz unverändert und prüfbar lassen.

Emergency-Modus (Break-glass)

Manchmal kann man nicht warten. Füge einen Break-glass Execute Pfad hinzu, der sofortige Aktion erlaubt, während er verlangt:

- eine verpflichtende „Warum“-Notiz

- zusätzliche Protokollierung (wer ausgeführt hat, von wo, was genau geändert wurde)

- automatisch erzeugte Folgeaufgaben: Post-Incident-Review, Kunden-Kommunikationsentwurf und eine Verifikations-Checkliste

4) Execute: bestätigen, verifizieren, schließen

Ausführung darf nicht bei „Knopf gedrückt“ enden. Erfasse Bestätigungsschritte (Rollback abgeschlossen, Flags aktualisiert, Monitoring geprüft) und schließe den Datensatz erst, wenn Verifikation abgehakt ist.

UI/UX: Dashboards, die schnelle, ruhige Entscheidungen unterstützen

Wenn ein Release Probleme macht, haben Leute keine Zeit, „das Tool zu verstehen“. Dein UI sollte kognitive Last reduzieren: zeigen, was passiert, was entschieden wurde und welche sicheren nächsten Schritte existieren — ohne alle in Diagramme zu ertränken.

Wichtige Screens

Overview (Home-Dashboard). Einstiegspunkt für Triage. Sollte in Sekunden drei Fragen beantworten: Was ist aktuell gefährdet? Welche Entscheidungen stehen aus? Was hat sich kürzlich geändert? Ein guter Aufbau ist ein Links-nach-Rechts-Scan: aktive Incidents, ausstehende Genehmigungen und ein kurzer Stream „neueste Releases / Flag-Änderungen".

Incident/Decision-Seite. Hier konvergiert das Team. Kombiniere eine narrative Zusammenfassung („Was wir sehen") mit Live-Signalen und einem klaren Entscheidungs-Panel. Halte die Entscheidungssteuerung an einer konsistenten Stelle (rechte Seitenleiste oder sticky Footer), damit niemand nach „Rollback vorschlagen“ suchen muss.

Feature-Seite. Betrachte dies als Ownersicht: aktueller Rollout-Status, verknüpfte Vorfälle, zugehörige Flags, bekannte risikobehaftete Segmente und eine Historie von Entscheidungen.

Release-Timeline. Chronologische Ansicht von Deployments, Flag-Ramps, Konfig-Änderungen und Incidents. Hilft, Ursache und Wirkung ohne Tool-Hopping zu verbinden.

Status deutlich machen (und schwer misszuverstehen)

Nutze prominente, konsistente Status-Badges:

- Aktuelles Risiko: z. B. Normal / Elevated / Critical

- Entscheidungsstatus: Draft → In Review → Approved → Executing → Completed (oder Rejected)

- Letzte Aktion: wer was wann gemacht hat (mit Ein-Klick-Details)

Vermeide nur farbbasierte Hinweise. Kombiniere Farbe mit Labels und Icons, und halte die Bezeichnungen über alle Screens hinweg konsistent.

Die „Decision Pack“-Ansicht

Ein Decision Pack ist ein einzelner, teilbarer Snapshot, der beantwortet: Warum ziehen wir einen Rollback in Betracht und welche Optionen gibt es?

Enthalten sein sollten:

- Signale: Schlüsselmesswerte, Fehlertrends, Nutzerimpact und Alerts (mit hervorgehobenen Schwellen)

- Change Summary: was deployed wurde, welche Flags geändert wurden und betroffene Services

- Empfohlene Optionen: verfügbare Rollback-Typen (z. B. Flag deaktivieren, Deploy revertieren) mit geschätztem Blast-Radius und Ausführungsdauer

Diese Ansicht sollte leicht in Chats einfügbar und später einfach für Reports exportierbar sein.

Barrierefreiheit, die unter Druck zählt

Design für Geschwindigkeit und Klarheit:

- Klare Labels (vermeide nur-jargon Buttons wie „Execute“ ohne Kontext)

- Starker Kontrast und gut lesbare Schriftgrößen

- Vollständige Tastaturnavigation für kritische Aktionen (Review, Approve, Execute)

- Fokuszustände und Bestätigungsdialoge, die versehentliche High-Stakes-Klicks verhindern

Das Ziel sind keine aufwändigen Dashboards, sondern eine ruhige Oberfläche, die die richtige Aktion offensichtlich macht.

Integrationen: Deployments, Flags, Monitoring und Ticketing

Datenmodell schnell erstellen

Verwandle dein Feature-Release-Incident‑Modell in React‑Screens mit einem Go‑ und Postgres‑Backend.

Integrationen verwandeln eine Rollback-App von „ein Formular mit Meinungen“ in ein Entscheidungs-Cockpit. Ziel ist nicht, alles einzuspeisen — sondern zuverlässig die wenigen Signale und Controls zu holen, die einem Team erlauben, schnell zu entscheiden und zu handeln.

Wichtige Integrationspunkte

Beginne mit fünf Quellen, die die meisten Teams schon nutzen:

- Deployment-System (CI/CD): was wann und von wem deployed wurde und Rollout-Scope (Region, Cluster, % Rollout).

- Feature-Flag-Service: aktueller Flag-Zustand, Targeting-Regeln und Änderungshistorie.

- Monitoring & Analytics: Fehlerquote, Latenz, Crash-Free Users, Conversion-Drops, zentrale Geschäfts-KPIs.

- Ticketing / Incident-Tools: Incident-Status, Severity, betroffene Services, zugewiesene Responders.

- Chat (Slack/Teams): leichte Updates, Genehmigungen und Links zurück zum Entscheidungsdatensatz.

Integrationsstil wählen (mit sicherer Fallback-Option)

Nutze die am wenigsten fragilen Methoden, die deine Anforderungen erfüllen:

- Webhooks für Ereignisse, die sofort relevant sind (Deployment fertig, Flag toggled, Incident erstellt).

- Polling für Tools ohne verlässliche Webhooks (manche Analytics-APIs), mit definierten Intervallen und Backoff.

- API-Clients für On-Demand-Abfragen („zeige mir die letzten 5 Deploys für Service X").

- Manueller Eintrag-Fallback, wenn Systeme ausfallen oder kein Zugriff besteht. Mach das explizit: markiere Einträge als „manuell“ und erfordere einen kurzen Grund.

Verschiedene Systeme beschreiben dasselbe unterschiedlich. Normalisiere eingehende Daten in ein kleines, stabiles Schema wie:

source (deploy/flags/monitoring/ticketing/chat)entity (release, feature, service, incident)timestamp (UTC)environment (prod/staging)severity und metric_valueslinks (relative Links zu internen Seiten wie /incidents/123)

So kann die UI eine einzige Timeline zeigen und Signale vergleichen, ohne für jedes Tool maßgeschneiderte Logik zu brauchen.

Fehler behandeln, ohne Vertrauen zu verlieren

Integrationen fallen aus; die App darf nicht still oder irreführend werden.

- Retries mit Backoff bei transienten Fehlern.

- Eine Dead-Letter-Queue für fehlerhafte Payloads mit Möglichkeit zum Replay nach Mapping-Fix.

- Eine Integrations-Health-Seite (/integrations/health), die letzte Erfolgzeiten, Fehlerzahlen und Verhalten im Degraded-Mode anzeigt.

Wenn das System ein Signal nicht verifizieren kann, sag das klar — Unsicherheit ist ebenfalls nützliche Information.

Audit-Trail, Evidence-Snapshots und Reporting

Bei einem Rollback ist die Entscheidung nur die halbe Geschichte. Die andere Hälfte ist sicherzustellen, dass man später beantworten kann: Warum haben wir das getan und was wussten wir damals? Ein klarer Audit-Trail reduziert Nachfragen, beschleunigt Reviews und beruhigt Übergaben zwischen Teams.

Definiere Audit-Events (das „Wer/Was/Wann/Wo")

Behandle den Audit-Trail als append-only Log wichtiger Aktionen. Für jedes Event erfasse:

- Wer: User-ID, Anzeigename, Rolle und Team

- Was: die Aktion (z. B. „Vorschlag Rollback“, „Genehmigt“, „Ausgeführt“, „Abgebrochen“) plus das betroffene Objekt (Feature/Release/Incident)

- Wann: Zeitstempel in UTC (optionaler Lokalzeit-Display)

- Von wo: IP-Adresse, User-Agent und Workspace/Environment (prod/staging)

- Was hat sich geändert: Vorher/Nachher-Werte für Schlüssel-Felder (Schwellen, Rollout-Prozent, ausgewählter Rollback-Typ, verknüpfte Tickets)

So bleibt das Audit-Log nützlich, ohne dass man in eine komplexe „Compliance“-Erzählung abdriftet.

Evidence-Snapshots: Fakten zur Entscheidungszeit einfrieren

Metriken und Dashboards ändern sich minütlich. Um ein „moving target“-Problem zu vermeiden, speichere Evidence-Snapshots wann immer ein Vorschlag erstellt, aktualisiert, genehmigt oder ausgeführt wird.

Ein Snapshot kann enthalten: die verwendete Query (z. B. Fehlerquote für Feature-Kohorte), die zurückgegebenen Werte, Charts/Perzentile und Links zur Originalquelle. Ziel ist nicht, dein Monitoring-Tool zu spiegeln — sondern die spezifischen Signale zu bewahren, auf die sich das Team gestützt hat.

Aufbewahrung, Exporte und Reporting

Lege Retention pragmatisch fest: wie lange Incident-/Entscheidungshistorie durchsuchbar bleiben soll und was archiviert wird. Biete Exporte an, die Teams wirklich nutzen:

- CSV für Analysen

- PDF für geteilte Entscheidungszusammenfassungen

Füge schnelle Suche und Filter über Incidents und Entscheidungen hinzu (Service, Feature, Datumsbereich, Approver, Ergebnis, Severity). Einfaches Reporting kann Anzahl Rollbacks, mediane Time-to-Approval und wiederkehrende Trigger zusammenfassen — nützlich für Product Operations und Post-Incident-Reviews.

Sicherheit und Zugriffskontrolle für kritische Aktionen

Vom Build zur Bereitstellung

Stelle dein internes Tool bereit und hoste es, füge bei Bedarf eigene Domains hinzu.

Eine Rollback-Entscheidungs-App ist nur nützlich, wenn Leute ihr vertrauen — vor allem, wenn sie Produktionsverhalten ändern kann. Sicherheit hier ist nicht nur „wer kann sich einloggen“; es geht darum, wie man überstürzte, versehentliche oder unerlaubte Aktionen verhindert und gleichzeitig in einem Vorfall schnell handeln kann.

Authentifizierung: Identität verifizieren (Menschen und Systeme)

Biete eine kleine, klare Menge an Sign-In-Pfaden an und mache die sicherste Option zur Voreinstellung:

- SSO/OAuth für Mitarbeitende (Google Workspace, Okta, Azure AD). Reduziert Passwort-Risiko und zentralisiert Offboarding.

- E-Mail-Login als Fallback für Auftragnehmer oder kleine Teams, idealerweise mit Magic Links oder MFA.

- Service-Accounts für Integrationen (CI/CD, Monitoring, Ticketing). Das sind Nicht-Menschliche Identitäten mit eng begrenzten Rechten und möglichst kurzlebigen Tokens.

Autorisierung: was jede Identität darf

Nutze Role-Based Access Control (RBAC) mit Environment-Scoping, sodass Berechtigungen für dev/staging/production unterschiedlich sein können.

Ein praktisches Modell:

- Viewer: Dashboards, Audit-Trail, Evidence-Snapshots lesen.

- Operator: Rollback vorschlagen, Belege anhängen, Dry-Run-Checks durchführen.

- Approver: Production-Rollbacks genehmigen/ablehnen.

- Admin: Rollen, Integrationen und Retention verwalten.

Environment-Scoping ist wichtig: Jemand kann Operator in staging sein, aber nur Viewer in production.

Schutz für die gefährlichsten Aktionen

Rollback-Aktionen können hohe Auswirkungen haben — füge Reibung dort ein, wo Fehler verhindert werden:

- Bestätigungen mit expliziten Details („Rollback Feature X in Production auf Version Y").

- Two-person rule für sehr riskante Schritte (z. B. Produktion rollback erfordert einen Vorschlagenden und einen separaten Approver).

- Optionale zeitgebundene Genehmigungen (Genehmigung verfällt nach z. B. 15 Minuten), um „veraltete Freigaben“ zu vermeiden.

Sichere Tokens und ein verteidigbares Audit

Protokolliere sensible Zugriffe (wer Incident-Beweise angesehen hat, wer Schwellen geändert hat, wer den Rollback ausgeführt hat) mit Zeitstempeln und Request-Metadaten. Mach Logs append-only und leicht exportierbar für Reviews.

Speichere Secrets — API-Tokens, Webhook-Signing-Keys — in einem Vault (nicht im Code, nicht in Klartext in DB-Feldern). Rotieren und sofort widerrufen, wenn eine Integration entfernt wird.

Architektur und Build-Plan (MVP bis Produktion)

Eine Rollback-Entscheidungs-App sollte sich leichtgewichtig anfühlen, aber trotzdem hochriskante Aktionen koordinieren. Ein klarer Build-Plan hilft, ein MVP schnell zu veröffentlichen, ohne eine „Blackbox“ zu schaffen, der niemand vertraut.

Einfach starten: UI + API + DB + Jobs

Für ein MVP halte die Kernarchitektur konservativ:

- Web UI: Dashboards, Entscheidungsformulare, Genehmigungen und Verlaufsansichten.

- API: ein Service, der Geschäftsregeln besitzt (wer kann genehmigen, unter welchen Voraussetzungen, mit welchen Belegen).

- Datenbank: Releases, Features/Flags, Incidents, Decisions und Evidence-Snapshots speichern.

- Background-Jobs: Webhook-Event-Ingest, Polling von Metriken, Reports und Notifications.

Diese Form schafft das wichtigste Ziel: eine Single Source of Truth dafür, was entschieden wurde und warum, während Integrationen asynchron laufen (damit eine langsame Drittanbieter-API die UI nicht blockiert).

Wähle einen Stack, den dein Team betreiben kann

Wähle Technologie, die dein Team sicher betreiben kann. Übliche Kombinationen:

- Backend: Node.js (Express/Nest), Python (Django/FastAPI), Ruby on Rails oder Go.

- Frontend: React, Vue oder server-gerenderte Templates für maximale Einfachheit.

- Datenbank: Postgres (relational + Audit-Historie) ist gängige Wahl.

- Jobs/Queue: Sidekiq, Celery, BullMQ oder ein Managed Queue-Service.

Für kleine Teams gilt: weniger bewegliche Teile. Ein Repo und ein deploybarer Service reichen oft, bis die Nutzung anderes erfordert.

Wenn du die erste funktionierende Version beschleunigen willst, ohne Wartbarkeit zu opfern, kann eine Vibe-Coding-Plattform wie Koder.ai ein praktischer Startpunkt sein: du beschreibst Rollen, Entitäten und Workflows im Chat, generierst eine React-UI mit Go + PostgreSQL Backend und iterierst schnell an Formularen, Timelines und RBAC. Besonders für interne Tools hilft das, ein MVP zu bauen, den Quellcode zu exportieren und dann Integrationen, Audit-Logging und Deployment zu härten.

Teststrategie: Vertrauen dort, wo es zählt

Teste die Teile, die Fehler verhindern:

- Unit-Tests für Entscheidungsregeln: Schwellen, erforderliche Approver, Zeitfenster und „nicht zweimal ausführen“-Schutz.

- Integrationstests für Webhooks: Signaturen validieren, Retries handhaben und Idempotenz sicherstellen.

- UI-Smoke-Tests: kritischer Ablauf (Release öffnen → Signale prüfen → genehmigen → ausführen) funktioniert.

Operationale Basics, die du früh einbauen wirst

Behandle die App von Anfang an wie Produktionssoftware:

- Monitoring: API-Latenz, Job-Queue-Tiefe, Webhook-Fehler und Ausführungsraten überwachen.

- Backups: automatisierte DB-Backups mit regelmäßigen Restore-Tests.

- Runbooks: eine einfache Seite wie /docs/runbooks mit „Webhooks fehlerhaft“, „Queue hängt“, „Rollback kann nicht ausgeführt werden“ und „Zugriff widerrufen“.

Plane das MVP um Entscheidungs-Erfassung + Auditability, und erweitere dann Integrationen und Reporting, sobald Teams es täglich nutzen.