19 avr. 2025·8 min

Comment les frameworks modernes gèrent l'authentification et l'autorisation

Apprenez comment les frameworks modernes implémentent l'authentification et l'autorisation : sessions, jetons, OAuth/OIDC, middleware, rôles, policies et pièges de sécurité clés.

Authentification vs autorisation : ce que les frameworks séparent généralement

L'authentification répond à « qui êtes-vous ? » L'autorisation répond à « que êtes-vous autorisé à faire ? » Les frameworks modernes les considèrent comme des préoccupations liées mais distinctes, et cette séparation est l'une des raisons principales pour lesquelles la sécurité reste cohérente à mesure que l'application grandit.

Authentification : établir l'identité

L'authentification consiste à prouver qu'un utilisateur (ou un service) est bien celui qu'il prétend être. Les frameworks n'imposent généralement pas une méthode unique ; ils offrent des points d'extension pour des options courantes comme la connexion par mot de passe, la connexion sociale, le SSO, les clés d'API et les identifiants de service.

Le résultat de l'authentification est une identité : un identifiant utilisateur, l'état du compte et parfois des attributs de base (par exemple si un e‑mail est vérifié). Important : l'authentification ne doit pas décider si une action est permise — seulement qui fait la requête.

Autorisation : décider de l'accès

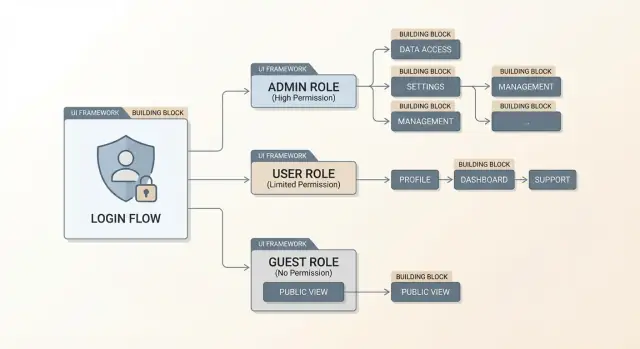

L'autorisation utilise l'identité établie plus le contexte de la requête (route, propriétaire de la ressource, tenant, scopes, environnement, etc.) pour décider si une action est autorisée. C'est là que vivent les rôles, permissions, policies et règles basées sur les ressources.

Les frameworks séparent les règles d'autorisation de l'authentification afin que vous puissiez :

- changer les méthodes de connexion sans réécrire les règles d'accès

- appliquer des vérifications de permissions cohérentes sur les pages web, les APIs et les jobs en arrière-plan

- garder la logique « qui vous êtes » indépendante de la logique « ce que vous pouvez faire »

Points d'application : où le framework applique les règles

La plupart des frameworks appliquent les règles via des points centralisés dans le cycle de vie de la requête :

- Middleware/filters/interceptors qui s'exécutent avant les controllers/handlers

- Guards qui bloquent l'accès aux routes ou actions

- Vérifications de policies invoquées dans la logique métier pour des décisions spécifiques aux ressources

Blocs de construction communs (agnostiques au framework)

Même si les noms diffèrent, les éléments sont familiers : un magasin d'identité (utilisateurs et identifiants), une session ou un jeton qui transporte l'identité entre requêtes, et des middleware/guards qui appliquent l'authentification et l'autorisation de manière cohérente.

Les exemples restent conceptuels pour que vous puissiez les mapper à votre framework de choix.

Magasins d'identité et modèles d'utilisateur

Avant qu'un framework puisse « connecter » quelqu'un, il lui faut deux choses : un endroit pour rechercher les données d'identité (le magasin d'identité) et une façon cohérente de représenter cette identité dans le code (le modèle d'utilisateur). Beaucoup de « fonctionnalités d'authentification » dans les frameworks modernes sont des abstractions autour de ces deux éléments.

Sources d'identité typiques

Les frameworks supportent généralement plusieurs backends, intégrés ou via plugins :

- Utilisateurs dans la base de l'application : la table/collection classique “users” gérée par votre app.

- Fournisseurs d'identité externes (IdP) : Google, Microsoft, GitHub, ou des fournisseurs dédiés comme Auth0/Okta, typiquement via OAuth 2.0 / OpenID Connect.

- Annuaires d'entreprise : LDAP/Active Directory, courant pour les outils internes et les apps B2B.

La différence clé est qui est la source de vérité. Avec des utilisateurs en base, votre app possède les identifiants et les données de profil. Avec un IdP ou un annuaire, votre app stocke souvent un « shadow user » local qui lie l'identité externe.

Champs principaux du modèle utilisateur

Même quand les frameworks génèrent un modèle utilisateur par défaut, la plupart des équipes standardisent quelques champs :

- id : clé primaire immuable (de préférence pas l'e‑mail).

- email/username : identifiant de connexion ; souvent unique et normalisé.

- password_hash : uniquement si votre app gère les mots de passe (ne stockez jamais de mots de passe en clair).

- flags d'état : ex.

is_verified,is_active,is_locked,deleted_at.

Ces flags importent parce que l'authentification n'est pas seulement « mot de passe correct ? » — c'est aussi « ce compte est‑il autorisé à se connecter maintenant ? »

Cycle de vie du compte : plus que l'inscription

Un magasin d'identité pratique prend en charge les événements de cycle de vie : enregistrement, vérification e‑mail/téléphone, réinitialisation de mot de passe, révocation de sessions après changements sensibles, désactivation ou suppression douce. Les frameworks fournissent souvent des primitives (tokens, timestamps, hooks), mais vous définissez les règles : fenêtres d'expiration, limites de débit, et ce qu'il advient des sessions existantes quand un compte est désactivé.

Où les frameworks s'insèrent

La plupart des frameworks offrent des points d'extension comme user providers, adapters, ou repositories. Ces composants traduisent « donné un identifiant de connexion, récupérer l'utilisateur » et « donné un user ID, charger l'utilisateur courant » vers votre magasin choisi — que ce soit une requête SQL, un appel à un IdP, ou une requête d'annuaire.

Authentification basée sur les sessions (cookies et sessions serveur)

L'authentification par session est l'approche « classique » que beaucoup de frameworks utilisent encore par défaut — surtout pour les apps rendues côté serveur. L'idée est simple : le serveur se souvient de qui vous êtes, et le navigateur garde un petit pointeur vers cette mémoire.

Comment ça marche

Après une connexion réussie, le framework crée un enregistrement de session côté serveur (souvent un ID de session aléatoire mappé à un utilisateur). Le navigateur reçoit un cookie contenant cet ID de session. À chaque requête, le navigateur renvoie le cookie, et le serveur l'utilise pour retrouver l'utilisateur connecté.

Parce que le cookie n'est qu'un identifiant (pas des données utilisateur), les informations sensibles restent côté serveur.

Flags de cookie que les frameworks définissent typiquement

Les frameworks modernes visent des valeurs par défaut sécurisées pour rendre les cookies de session plus difficiles à voler ou à abuser :

- HttpOnly : empêche JavaScript de lire le cookie (réduit les dommages d'un XSS).

- Secure : n'envoie le cookie qu'en HTTPS.

- SameSite (Lax/Strict/None) : contrôle l'envoi cross-site des cookies (important pour la défense CSRF et les flux d'auth externes).

Vous verrez souvent ces options sous « paramètres de cookie de session » ou « en‑têtes de sécurité ».

Où les sessions sont stockées

Les frameworks laissent généralement le choix du store de sessions :

- En mémoire : rapide et simple, mais les sessions disparaissent au redémarrage et ne se scale pas bien.

- En base de données : durable et traçable, mais ajoute des requêtes.

- Cache/Redis : rapide et partageable entre serveurs ; bon pour le scale, mais dépend d'un service externe.

Au global, le compromis est vitesse vs durabilité vs complexité opérationnelle.

Déconnexion et invalidation

Se déconnecter peut signifier deux choses :

- Déconnexion un seul appareil : supprimer la session actuelle et effacer le cookie.

- Déconnexion partout : invalider toutes les sessions de l'utilisateur (par ex. après un changement de mot de passe).

Les frameworks implémentent souvent « déconnexion partout » en suivant une « version de session » utilisateur, en stockant plusieurs IDs de session par utilisateur et en les révoquant. Pour une révocation immédiate, l'auth par session est souvent plus simple que les jetons car le serveur peut oublier une session instantanément.

Authentification par jeton (JWT et jetons opaques)

L'authentification par jeton remplace les recherches de session côté serveur par une chaîne que le client présente à chaque requête. Les frameworks recommandent souvent les jetons quand votre serveur est principalement une API (plusieurs clients), quand vous avez des apps mobiles, une SPA qui parle à un backend séparé, ou quand des services doivent s'appeler entre eux sans sessions navigateur.

Ce que signifie « un jeton » en pratique

Un jeton est un identifiant d'accès émis après connexion (ou après un flux OAuth). Le client le renvoie sur les requêtes suivantes pour que le serveur authentifie l'appelant puis exécute l'autorisation. La plupart des frameworks traitent cela comme un pattern de première classe : un endpoint « émettre un jeton », un middleware d'authentification qui valide le jeton, et des guards/policies qui s'exécutent après l'établissement de l'identité.

Jetons opaques vs JWT

Jetons opaques sont des chaînes aléatoires sans signification pour le client (ex : tX9...). Le serveur les valide en consultant une base ou un cache. La révocation est simple et le contenu privé.

JWTs (JSON Web Tokens) sont structurés et signés. Un JWT contient typiquement des claims comme l'identifiant utilisateur (sub), l'émetteur (iss), l'audience (aud), les temps d'émission/expiration (iat, exp) et parfois les roles/scopes. Important : les JWTs sont encodés, pas chiffrés par défaut — quiconque possède le jeton peut lire ses claims, même s'il ne peut pas forger un nouveau jeton.

Stockage : en-tête Authorization vs cookies

Les recommandations convergent souvent vers deux choix sûrs :

- Envoyer les access tokens via

Authorization: Bearer <token>pour les APIs. Cela évite les risques CSRF liés aux cookies envoyés automatiquement, mais augmente les exigences de défense contre le XSS car JavaScript peut lire et attacher le jeton. - Utiliser des cookies uniquement quand ils peuvent être

HttpOnly,SecureetSameSite, et quand on gère correctement le CSRF (souvent associé à des tokens CSRF séparés).

Refresh tokens, rotation et endpoints

Les access tokens doivent être de courte durée. Pour éviter des logins constants, de nombreux frameworks supportent les refresh tokens : un identifiant long‑cours utilisé uniquement pour frapper de nouveaux accès.

Structure commune :

POST /auth/login→ retourne access token (et refresh token)POST /auth/refresh→ rotate le refresh token et retourne un nouvel access tokenPOST /auth/logout→ invalide les refresh tokens côté serveur

La rotation (émission d'un nouveau refresh token à chaque usage) limite les dégâts si un refresh token est volé, et beaucoup de frameworks fournissent des hooks pour stocker les identifiants de jetons, détecter la réutilisation et révoquer les sessions rapidement.

OAuth 2.0 et OpenID Connect dans les écosystèmes de frameworks

Accélérez l'authentification via le chat

Décrivez votre flux d'authentification dans le chat et générez rapidement une base React et Go.

OAuth 2.0 et OpenID Connect (OIDC) sont souvent évoqués ensemble, mais les frameworks les traitent différemment car ils résolvent des problèmes distincts.

OAuth 2.0 vs OIDC : lequel faut‑il utiliser

Utilisez OAuth 2.0 quand vous avez besoin d'accès délégué : votre app obtient la permission d'appeler une API au nom d'un utilisateur (par ex. lire un calendrier) sans gérer le mot de passe.

Utilisez OpenID Connect quand vous avez besoin de login/identité : votre app veut savoir qui est l'utilisateur et recevoir un ID token avec des claims d'identité. En pratique, « Se connecter avec X » est généralement OIDC au‑dessus d'OAuth 2.0.

Flux principaux supportés par les frameworks

La plupart des frameworks et bibliothèques d'auth se concentrent sur deux flux :

- Authorization Code flow + PKCE : défaut pour les apps navigateur et mobiles. PKCE aide à prévenir l'interception du code et est attendu par la plupart des providers.

- Client Credentials flow : pour les appels service-à-service sans utilisateur final (jobs, workers back‑end, microservices internes).

Gestion des callbacks : où les détails de sécurité comptent

Les intégrations fournissent souvent une route de callback et un middleware d'aide, mais vous devez configurer correctement :

- valider exactement l'URI de redirection (schéma/hôte/chemin). Évitez les jokers.

- utiliser et vérifier le paramètre state pour prévenir les attaques de type CSRF sur la connexion.

- pour OIDC, générer et valider un nonce pour réduire les risques de replay de token.

- stocker les valeurs transitoires (state/nonce/verifier) dans une session sécurisée ou un cookie chiffré, pas en localStorage.

Scopes, claims et mapping vers les utilisateurs locaux

Les frameworks normalisent souvent les données du provider en un user local. La décision importante est ce qui pilote réellement l'autorisation :

- Scopes = permissions OAuth pour les APIs (ce que l'access token peut faire).

- Claims = attributs d'identité dans l'ID token OIDC (qui est l'utilisateur).

Pattern courant : mapper un identifiant stable (comme sub) à un utilisateur local, puis traduire les rôles/groupes/claims du provider en rôles locaux ou policies contrôlées par votre app.

Mots de passe, hashing, MFA et récupération de compte

Les mots de passe restent la méthode par défaut dans beaucoup d'apps ; les frameworks livrent donc des patterns de stockage plus sûrs et des garde‑fous. La règle immuable : ne jamais stocker un mot de passe (ou un simple hash) en clair en base.

Hashing des mots de passe (et pourquoi le hash simple est insuffisant)

Les frameworks modernes choisissent par défaut des hashers conçus pour les mots de passe comme bcrypt, Argon2 ou scrypt. Ces algorithmes sont volontairement lents et incluent du salting, ce qui empêche les attaques par tables pré‑calculées et rend le craquage à grande échelle coûteux.

Un hash cryptographique rapide (ex. SHA‑256) est dangereux pour les mots de passe car il permet à un attaquant de tester des milliards de mots de passe rapidement. Les hashers pour mots de passe ajoutent des facteurs de travail (paramètres de coût) que l'on peut ajuster avec l'amélioration du matériel.

Politiques de mot de passe courantes

Les frameworks fournissent des hooks ou plugins pour appliquer des règles sensées sans les coder partout :

- Politiques axées sur la longueur (des passphrases longues valent mieux que des règles de complexité courtes).

- Vérifications contre des listes de mots de passe fuités (ne pas autoriser un mot de passe déjà exposé).

- Limitation de débit et blocage temporaire après plusieurs échecs pour ralentir le bruteforce.

Options MFA et compromis

La plupart des écosystèmes permettent d'ajouter la MFA après la vérification du mot de passe :

- TOTP (apps d'authentification) : largement supporté et fonctionnant hors ligne ; toujours phishable si l'utilisateur est trompé.

- WebAuthn / passkeys : protection forte contre le phishing et la relecture ; excellente UX une fois déployée.

- Codes SMS : facile à déployer mais plus faible (risques de SIM‑swap) — mieux que rien, pas idéal pour les comptes à risque élevé.

Récupération de compte en sécurité

La réinitialisation de mot de passe est un vecteur d'attaque courant. Les frameworks recommandent :

- Liens de réinitialisation basés sur des tokens à usage unique stockés côté serveur (souvent hachés).

- Courtes durées d'expiration (minutes à heures) et usage unique.

- Invalidation des sessions ou rotation des jetons après un reset réussi pour que d'éventuelles sessions volées ne restent pas actives.

Bonne règle : faciliter la récupération pour les utilisateurs légitimes, mais rendre l'automatisation coûteuse pour les attaquants.

Middleware, guards et cycle de vie de la requête

Les frameworks modernes traitent la sécurité comme faisant partie du pipeline de requête : une série d'étapes exécutées avant (et parfois après) votre controller/handler. Les noms varient — middleware, filters, guards, interceptors — mais l'idée est la même : chaque étape peut lire la requête, ajouter du contexte ou arrêter le traitement.

Modèle mental pratique du pipeline

Flux typique :

- Routing sélectionne l'endpoint (ex.

/account/settings). - Composants de pré‑traitement s'exécutent (middleware/filters/interceptors).

- Authentification tente d'identifier l'appelant.

- Autorisation décide si l'appelant identifié peut accéder à l'endpoint.

- Handler/controller exécute la logique métier.

- Post‑processing peut transformer la réponse ou journaliser des détails.

Les frameworks encouragent à garder les vérifications de sécurité en dehors de la logique métier, pour que les controllers restent axés sur le « quoi faire » plutôt que sur le « qui peut le faire ».

Où se passe l'authentification (identité en premier)

L'authentification établit un contexte utilisateur à partir des cookies, IDs de session, clés API ou bearer tokens. Si elle réussit, elle crée une identité scopeée à la requête — souvent exposée comme un user, principal ou context.auth.

Cette attache est cruciale : les étapes suivantes (et votre code) ne devraient pas reparser les en‑têtes ni revalider les jetons. Elles doivent lire l'objet user déjà peuplé, qui inclut généralement :

- un ID utilisateur stable

- roles/claims (parfois)

- métadonnées comme la méthode d'authentification ou l'âge de la session

Où se passe l'autorisation (vérifications de permission)

L'autorisation s'implémente souvent comme :

- guards au niveau route (ex. « doit être connecté »)

- checks de policy (ex. « peut éditer ce document ») évalués après le chargement de la ressource

Ce second type explique pourquoi les hooks d'autorisation se placent près des controllers et services : ils ont besoin des params de route ou des objets chargés depuis la BDD pour décider correctement.

401 vs 403 : gérer proprement les échecs

Les frameworks distinguent deux échecs courants :

- 401 Unauthorized (non authentifié) : aucune identité valide établie. Souvent redirige vers la page de connexion pour les apps navigateur, ou renvoie une erreur JSON pour les APIs.

- 403 Forbidden (non autorisé) : l'identité est connue mais n'a pas la permission.

Les réponses 403 ne doivent pas divulguer de détails internes ; elles doivent refuser l'accès sans expliquer quelle règle a échoué.

Modèles d'autorisation : rôles, permissions et policies

Déployez et vérifiez la sécurité

Déployez votre app pour valider cookies, headers et comportement CORS en conditions réelles.

L'autorisation répond à la question : « Cet utilisateur connecté est‑il autorisé à faire cela maintenant ? » Les frameworks modernes supportent plusieurs modèles, souvent combinés.

Contrôle d'accès basé sur les rôles (RBAC)

Le RBAC assigne aux utilisateurs un ou plusieurs rôles (ex. admin, support, member) et protège les fonctionnalités sur la base de ces rôles.

C'est simple à raisonner et rapide à implémenter, surtout quand les frameworks offrent des helpers comme requireRole('admin'). Les hiérarchies de rôles peuvent réduire la duplication, mais elles peuvent aussi masquer des privilèges : un petit changement dans un rôle parent peut accorder silencieusement un accès sur toute l'app.

Le RBAC est adapté aux distinctions larges et stables.

Autorisation par permissions (granularité fine)

Les permissions comparent une action à une ressource, souvent exprimées :

- Action :

read,create,update,delete,invite - Ressource :

invoice,project,user, parfois avec un ID ou condition de propriété

Ce modèle est plus précis que le RBAC. Par ex., « peut mettre à jour les projets » diffère de « peut mettre à jour seulement les projets qu'il possède », ce qui nécessite de vérifier permissions et conditions sur les données.

Les frameworks implémentent souvent cela via une fonction centrale « can? » (ou service) appelée depuis controllers, resolvers, workers ou templates.

Autorisation basée sur des policies (règles conditionnelles)

Les policies regroupent la logique d'autorisation en évaluateurs réutilisables : « un utilisateur peut supprimer un commentaire s'il en est l'auteur ou s'il est modérateur ». Les policies acceptent du contexte (user, resource, requête), ce qui les rend idéales pour :

- vérifications de propriété

- règles liées au niveau d'abonnement

- contraintes temporelles ou organisationnelles

Quand les frameworks intègrent les policies au routing et au middleware, vous pouvez appliquer des règles de façon cohérente sur tous les endpoints.

Attributs/annotations vs vérifications en code

Les annotations (ex. @RequireRole('admin')) gardent l'intention proche du handler, mais se fragmentent quand les règles deviennent complexes.

Les vérifications en code (appels explicites à un authorizer) sont plus verbeuses mais souvent plus faciles à tester et refactorer. Compromis courant : annotations pour les barrières grossières et policies pour la logique détaillée.

Protections intégrées courantes : CSRF, CORS et en‑têtes de sécurité

Les frameworks modernes aident non seulement à connecter les utilisateurs, mais aussi à défendre contre les attaques courantes qui gravitent autour de l'authentification.

CSRF : protéger les apps navigateur basées sur cookies

Si votre app utilise des cookies de session, le navigateur les attache automatiquement — parfois même lors d'une requête déclenchée par un autre site. La protection CSRF des frameworks ajoute typiquement un token CSRF par session (ou par requête) qui doit être envoyé avec les requêtes modifiant l'état.

Patterns courants :

- Token synchronisé : le serveur rend un token dans les formulaires et le vérifie sur POST/PUT/PATCH/DELETE.

- Double‑submit cookie : un token CSRF est stocké dans un cookie et envoyé aussi dans un header/corps ; le serveur vérifie qu'ils correspondent.

Associez les tokens CSRF avec des cookies SameSite (souvent Lax) et assurez‑vous que le cookie de session est HttpOnly et Secure quand approprié.

CORS : les APIs demandent des règles explicites

CORS n'est pas un mécanisme d'auth ; c'est un système de permission du navigateur. Les frameworks offrent généralement un middleware/config pour autoriser des origines de confiance.

Erreurs de configuration à éviter :

Access-Control-Allow-Origin: *avecAccess-Control-Allow-Credentials: true(les navigateurs le rejetteront et cela montre une confusion)- refléter n'importe quel en‑tête

Originsans allowlist stricte - oublier d'autoriser les en‑têtes nécessaires (ex.

Authorization) ou les méthodes, ce qui fait que « ça marche en curl » mais échoue depuis le navigateur

Anti‑clickjacking et en‑têtes de sécurité

La plupart des frameworks peuvent définir des valeurs par défaut sûres ou faciliter l'ajout d'en‑têtes tels que :

X-Frame-OptionsouContent-Security-Policy: frame-ancestorspour éviter le clickjackingContent-Security-Policypour contrôler scripts/ressourcesReferrer-PolicyetX-Content-Type-Options: nosniffpour un comportement navigateur plus sûr

Validation d'entrée vs autorisation

La validation garantit que les données ont une forme correcte ; l'autorisation garantit que l'utilisateur peut effectuer l'action. Une requête valide peut être interdite — appliquez les deux : validez tôt, puis imposez les permissions sur la ressource ciblée.

Patterns selon le type d'app : SSR, SPA, mobile et microservices

Planifiez votre modèle d'autorisation

Cartographiez d'abord rôles, permissions et endpoints, puis laissez l'application suivre le plan.

Le pattern d'auth « adapté » dépend fortement de l'endroit où tourne votre code et de la façon dont les requêtes atteignent votre backend. Les frameworks peuvent supporter plusieurs options, mais les choix par défaut d'un type d'app peuvent être inadaptés (ou risqués) pour un autre.

Applications rendues côté serveur (SSR)

Les frameworks SSR s'associent bien aux sessions par cookie. Le navigateur envoie automatiquement le cookie, le serveur récupère la session et les pages peuvent être rendues avec le contexte utilisateur sans code client supplémentaire.

Règle pratique : garder les cookies de session HttpOnly, Secure et un SameSite sensé, et compter sur des vérifications côté serveur pour chaque requête qui rend des données privées.

Single‑page apps (SPA)

Les SPAs appellent souvent des APIs depuis JavaScript, ce qui rend le choix des jetons plus visible. Beaucoup d'équipes préfèrent un flux OAuth/OIDC qui fournit des access tokens de courte durée.

Évitez de stocker des jetons longue durée dans localStorage quand vous le pouvez ; cela augmente le rayon d'impact d'un XSS. Alternative courante : le pattern backend‑for‑frontend (BFF) — la SPA parle à votre serveur avec un cookie de session, et le serveur échange/garde les jetons pour les APIs en amont.

Clients mobiles

Les apps mobiles ne peuvent pas compter sur les règles de cookie du navigateur. Elles utilisent typiquement OAuth/OIDC avec PKCE et stockent les refresh tokens dans le stockage sécurisé de la plateforme (Keychain/Keystore).

Préparez la récupération après perte d'appareil : révoquer les refresh tokens, faire tourner les identifiants et rendre la réauthentification fluide, surtout avec la MFA activée.

Microservices et API gateways

Avec de nombreux services, vous choisissez entre identité centralisée et application de règles côté service :

- Gateway‑centric : la gateway valide les jetons et transmet le contexte d'identité.

- Defense in depth : chaque service valide aussi les jetons et applique l'autorisation pour ses propres ressources.

Pour l'auth service‑à‑service, les frameworks s'intègrent souvent à mTLS (identité de canal forte) ou OAuth client credentials (comptes de service). L'important est d'authentifier l'appelant et d'autoriser ce qu'il peut faire.

Usurpation et accès admin

Les fonctionnalités d'« impersonation » admin sont puissantes et dangereuses. Préférez des sessions d'impersonation explicites, exigez une ré‑authentification/MFA pour les administrateurs et consignez toujours un audit (qui a usurpé qui, quand, et quelles actions ont été faites).

Tests, observabilité et pièges à éviter

Les fonctionnalités de sécurité ne servent que si elles restent opérationnelles quand le code change. Les frameworks facilitent les tests d'authentification et d'autorisation, mais vous devez écrire des tests reflétant le comportement des vrais utilisateurs — et des attaquants.

Tester les flux d'auth sans montages fragiles

Séparez ce que vous testez :

- Tests unitaires pour les règles d'autorisation (policies, guards, checks). Ils doivent être rapides et couvrir les cas limites comme « l'utilisateur possède la ressource » vs « override admin ».

- Tests d'intégration pour routes protégées (requêtes qui doivent réussir ou échouer). Ils détectent middleware mal branchés, décorateurs manquants et redirections cassées.

Les frameworks fournissent souvent des helpers de test pour éviter de recréer des sessions ou jetons à la main :

- un client de test qui conserve les cookies entre requêtes (utile pour l'auth par session)

- des helpers pour connecter un utilisateur simulé ou attacher un JWT/jeton opaque sans passer par l'UI

- fixtures/factories pour utilisateurs, rôles et ressources

Règle pratique : pour chaque test « happy path », ajoutez un test « doit être refusé » qui prouve que la vérification d'autorisation s'exécute.

Si vous itérez rapidement, des outils de prototypage avec rollback (par ex. Koder.ai) peuvent aider à générer frontends et backends et à garder des snapshots pendant que vous affinez middleware/guards et policies — utile pour expérimenter sessions vs jetons en gardant les changements traçables.

Observabilité : prouver ce qui s'est réellement passé

Consignez et/ou auditez les événements clés :

- Événements d'authentification : connexions réussies/échouées, challenges MFA, réinitialisations de mot de passe, refresh de jetons.

- Deniers d'autorisation : quelle policy a échoué, sur quelle ressource, pour quel utilisateur (évitez de logguer des secrets).

- IDs de corrélation : un ID de requête propagé dans logs/traces pour suivre une tentative de connexion à travers les services.

Ajoutez aussi des métriques légères : taux de 401/403, pics d'échecs de connexion, motifs inhabituels de refresh.

Pièges communs que les frameworks ne corrigeront pas entièrement

- Faire confiance aux claims côté client : ne jamais se baser sur des flags UI ou des « rôles » émis côté client. Toujours appliquer côté serveur.

- Oublier les vérifications sur les endpoints secondaires : exports, jobs asynchrones, outils admin et APIs « internes » doivent aussi être autorisés.

- Scopes/roles trop larges : les permissions « suffisantes pour l'instant » deviennent souvent permanentes.

- Fuite de jetons : stocker des jetons dans des endroits facilement copiables (logs, URLs, localStorage) ou les envoyer à des tiers.

Considérez les bugs d'auth comme un comportement testable : si ça peut régresser, ça mérite un test.

FAQ

Quelle est la différence pratique entre authentification et autorisation dans un framework ?

L'authentification prouve l'identité (qui fait la requête). L'autorisation décide de l'accès (ce que cette identité peut faire) en utilisant le contexte : route, propriété de la ressource, client, scopes, etc.

Les frameworks les séparent pour que vous puissiez changer les méthodes de connexion sans réécrire la logique de permissions.

Où les frameworks appliquent-ils généralement les contrôles d'authentification et d'autorisation ?

La plupart des frameworks appliquent l'authentification et l'autorisation dans un pipeline de requête, typiquement avec :

- des middleware/filters/interceptors pour parser sessions/jetons et attacher un

user/principal - des guards de route pour bloquer les requêtes non authentifiées ou non autorisées

- des vérifications de policies dans ou près de la logique métier pour les décisions spécifiques aux ressources

Qu'est-ce qu'un identity store, et en quoi est-il différent d'un modèle d'utilisateur ?

Un identity store (magasin d'identité) est la source de vérité pour les utilisateurs et leurs identifiants (ou les liens vers des identités externes). Un modèle d'utilisateur est la façon dont votre code représente cette identité.

En pratique, les frameworks ont besoin des deux pour répondre à : « donné cet identifiant/jeton, qui est l'utilisateur courant ? »

Quelles sont les sources d'identité typiques avec lesquelles les frameworks s'intègrent ?

Sources courantes :

- la base de données de l'application (vous gérez les identifiants et les profils)

- des IdP externes (fournisseurs OIDC/OAuth comme Google ou Microsoft)

- des annuaires d'entreprise (LDAP/Active Directory)

Avec un IdP ou annuaire, beaucoup d'apps conservent un « shadow user » local pour mapper l'ID externe stable (par ex. le sub OIDC) aux rôles et données spécifiques à l'app.

Quand devrais-je utiliser l'authentification par session vs par jeton ?

Les sessions stockent l'identité côté serveur et utilisent un cookie comme pointeur (ID de session). Elles conviennent bien au SSR et rendent la révocation simple.

Les jetons (JWT/opaques) sont envoyés à chaque requête (souvent via Authorization: Bearer ...) et sont adaptés aux APIs, SPA, mobiles et aux communications service-à-service.

Quels flags de cookie sont les plus importants pour la sécurité des sessions, et pourquoi ?

Les frameworks durcissent généralement les cookies de session avec :

HttpOnly(réduit le vol de cookie via XSS)Secure(uniquement HTTPS)SameSite(limite l'envoi cross-site ; impacte CSRF et flux d'authentification)

Choisissez les valeurs adaptées à votre application (par ex. vs pour les flux inter-domaines).

Quelle est la différence entre les jetons opaques et les JWTs, et pourquoi cela compte ?

Les jetons opaques sont des chaînes aléatoires validées par une recherche serveur (révocation simple, contenu privé).

Les JWTs sont signés et auto-contenus avec des claims lisibles (sub, exp, roles, scopes). Ils conviennent aux systèmes distribués, mais la révocation est plus difficile à moins d'utiliser de courtes durées de vie et des contrôles serveur (listes de refus, versionning).

Comment fonctionnent les refresh tokens et la rotation dans les frameworks modernes ?

Gardez les access tokens de courte durée et utilisez des refresh tokens uniquement pour générer de nouveaux access tokens.

Exemples d'endpoints courants :

POST /auth/login→ access + refreshPOST /auth/refresh→ rotation du refresh + nouveau accessPOST /auth/logout→ invalidation des refresh tokens

La rotation et la détection de réutilisation limitent l'impact si un refresh token fuit.

Ai-je besoin d'OAuth 2.0, d'OpenID Connect, ou des deux ?

OAuth 2.0 sert l'accès délégué (permettre à une app d'appeler une API pour un utilisateur sans gérer son mot de passe).

OpenID Connect (OIDC) sert à l'identité/login (fournit un ID token et des claims standardisés).

« Se connecter avec X » est généralement OIDC sur OAuth 2.0.

Comment rôles, permissions et policies s'articulent-ils pour l'autorisation ?

RBAC (rôles) est simple pour des barrières larges (par ex. admin vs membre). Les permissions/policies gèrent des règles fines (par ex. éditer uniquement son propre document).

Patron courant :

- rôles pour des accès grossiers aux routes

- policies pour des décisions au niveau ressource en utilisant

user + resource + contexte de requête