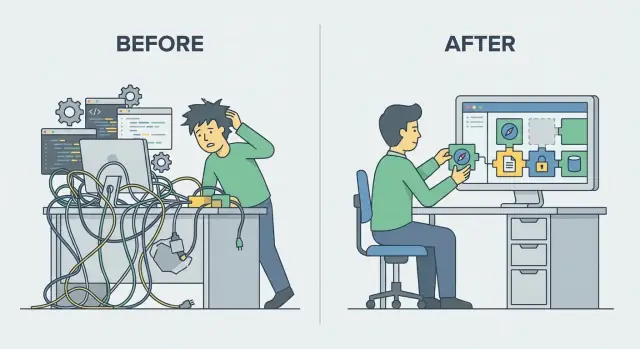

Pourquoi les applications web répètent-elles le même travail

La plupart des applications web effectuent les mêmes tâches à chaque requête. Un navigateur (ou une application mobile) envoie une requête, le serveur détermine où l'envoyer, lit les entrées, vérifie si l'utilisateur est autorisé, parle à une base de données et renvoie une réponse. Même si l'idée métier est unique, la plomberie est familière.

Les « problèmes répétitifs » qui se cachent en pleine vue

On retrouve quasiment les mêmes motifs dans tous les projets :

- Requêtes et réponses : parser les en-têtes, les query strings, les cookies, et construire des réponses JSON ou HTML cohérentes.

- Sessions et identité : se souvenir de qui est l'utilisateur entre les requêtes, gérer les connexions, réinitialisations de mot de passe et permissions.

- Accès aux données : ouvrir des connexions, écrire des requêtes, mapper les lignes en objets, et gérer les migrations.

- Besoins transverses : validation, limitation de débit, protection CSRF, mise en cache et gestion des erreurs.

Les équipes ré-implémentent souvent ces morceaux parce qu'ils paraissent « petits » au début—jusqu'à ce que les incohérences s'accumulent et que chaque endpoint se comporte légèrement différemment.

Abstraction : écrit une fois, réutilisé partout

Un framework web emballe des solutions éprouvées à ces problèmes récurrents sous forme de briques réutilisables (routing, helpers ORM, templating, outils de test, middleware). Au lieu de réécrire le même code dans chaque contrôleur ou endpoint, vous configurez et composez des composants partagés.

Vitesse avec compromis

Les frameworks vous rendent généralement plus productif, mais pas gratuitement. Il faut du temps pour apprendre les conventions, déboguer la « magie » et choisir entre plusieurs façons de faire la même chose. L'objectif n'est pas zéro code—c'est moins de code dupliqué et moins d'erreurs évitables.

Dans la suite de cet article, nous parcourons les principaux domaines où les frameworks économisent des efforts : routing et middleware, validation et sérialisation, abstractions de base de données, vues, auth, paramètres de sécurité, gestion d'erreurs et observabilité, injection de dépendances et configuration, scaffolding, tests, et enfin les compromis à considérer lors du choix d'un framework.

Toute application serveur doit répondre à la même question : « Une requête est arrivée—quel code doit la traiter ? » Sans framework, les équipes réinventent souvent le routing avec du parsing d'URL ad hoc, de longues chaînes if/else ou du câblage dupliqué entre fichiers.

Le routing répond à une question apparemment simple : « Quand quelqu'un visite cette URL avec cette méthode (GET/POST/etc.), quel handler doit s'exécuter ? »

Une carte centrale des URLs vers le code

Un routeur vous offre une « carte » lisible d'endpoints au lieu de disperser les vérifications d'URL dans tout le code. Sans cela, la logique devient difficile à parcourir, facile à casser et inconsistante selon les fonctionnalités.

Avec le routing, vous déclarez l'intention en amont :

GET /users -> listUsers

GET /users/:id -> getUser

POST /users -> createUser

Cette structure rend les changements plus sûrs. Besoin de renommer /users en /accounts ? Vous mettez à jour la table de routage (et peut-être quelques liens), plutôt que de chercher à travers des fichiers non liés.

Pourquoi ça réduit le travail répétitif

Le routing réduit le glue code et aide tout le monde à suivre les mêmes conventions. Il améliore aussi la clarté : on peut rapidement voir ce que expose l'application, quelles méthodes sont autorisées et quels handlers sont responsables.

Parmi les fonctionnalités de routing que vous obtenez « gratuitement » :

- Paramètres (comme

:id) pour que les handlers reçoivent des valeurs structurées au lieu de découper des chaînes à la main

- Groupes pour appliquer des préfixes partagés comme

/admin ou des règles communes à plusieurs routes

- Versioning (par exemple

/api/v1/...) pour faire évoluer les API sans casser les clients existants

En pratique, un bon routing transforme le traitement des requêtes d'un puzzle répété en une checklist prévisible.

Pipelines middleware : réutiliser la logique transverse

Le middleware permet d'exécuter la même série d'étapes pour de nombreuses requêtes—sans copier cette logique dans chaque endpoint. Au lieu que chaque route fasse manuellement « logger la requête, vérifier l'auth, définir des en-têtes, gérer les erreurs… », le framework vous laisse définir un pipeline que chaque requête traverse.

À quoi ressemble le middleware en pratique

Pensez au middleware comme à des points de contrôle entre la requête HTTP entrante et votre handler réel. Chaque point peut lire ou modifier la requête, court-circuiter la réponse ou ajouter des informations pour l'étape suivante.

Exemples courants :

- Journalisation et IDs de requête (pour tracer une requête à travers les systèmes)

- Compression (gzip/brotli) pour réduire la taille des payloads

- Règles CORS pour contrôler quels navigateurs peuvent appeler votre API

- Limitation de débit pour réduire les abus et protéger la capacité

- Vérifications d'authentification et d'autorisation avant l'exécution des routes protégées

Pourquoi cela réduit la répétition (et les bugs)

Un pipeline middleware rend le comportement partagé cohérent par défaut. Si votre API doit toujours ajouter des en-têtes de sécurité, rejeter les payloads trop volumineux ou enregistrer des métriques de temps, le middleware l'applique uniformément.

Cela réduit aussi la dérive subtile. Quand la logique vit en un seul endroit, vous n'avez pas une route qui « a oublié » de valider un token, ou une autre qui journalise par erreur des champs sensibles.

Restez simple pour rester débogable

Le middleware peut être surutilisé. Trop de couches rendent difficile de répondre à des questions basiques comme « où cet en-tête a-t-il changé ? » ou « pourquoi cette requête est-elle retournée prématurément ? » Préférez un petit nombre d'étapes middleware clairement nommées et documentez leur ordre. Quand quelque chose doit être spécifique à une route, gardez-le dans le handler plutôt que de forcer tout dans le pipeline.

Validation des entrées et sérialisation : moins de bugs, des API cohérentes

Toute application web reçoit des entrées : formulaires HTML, query strings, corps JSON, uploads de fichiers. Sans framework, on finit par répéter les mêmes vérifications dans chaque handler—« ce champ est-il présent ? », « est-ce un email ? », « est-ce trop long ? », « faut-il trim les espaces ?»—et chaque endpoint invente son propre format d'erreur.

Les frameworks réduisent cette répétition en faisant de la validation et de la sérialisation des fonctionnalités de première classe.

La validation est un besoin répétable

Que vous construisiez un formulaire d'inscription ou une API JSON publique, les règles sont familières :

- champs requis (ex.

email, password)

- types et coercition (string vs number, parsing d'entier)

- limites de longueur (longueur min du mot de passe, max du titre)

- formats (email, URL, UUID, date)

- plages (âge entre 13–120)

Au lieu de disperser ces vérifications dans les contrôleurs, les frameworks encouragent un schéma unique (ou un objet form) par forme de requête.

Schémas centralisés, normalisation et erreurs

Une bonne couche de validation fait plus que rejeter les mauvaises entrées. Elle normalise aussi les bonnes entrées de façon cohérente :

- suppression des espaces en début/fin

- conversion des chaînes en nombres/dates lorsque c'est sûr

- application de valeurs par défaut (ex.

page=1, limit=20)

Et quand l'entrée est invalide, vous obtenez des messages d'erreur prévisibles souvent avec des détails au niveau du champ. Le frontend (ou les clients API) peut s'appuyer sur un format de réponse stable au lieu de traiter chaque endpoint comme un cas spécial.

Sérialisation : sorties cohérentes, moins de glue code

L'autre moitié consiste à transformer des objets internes en réponses publiques sûres. Les sérialiseurs de framework vous aident à :

- whitelister des champs (éviter de fuir des attributs internes)

- garder une nomenclature cohérente (snake_case vs camelCase)

- formater dates et nombres de la même manière partout

Ensemble, validation + sérialisation réduisent le parsing sur mesure, préviennent des bugs subtils et donnent à votre API une cohérence à mesure qu'elle grandit.

Abstractions d'accès aux données : ORM et query builders

Quand vous interagissez directement avec une base de données, il est facile de disperser du SQL brut dans les contrôleurs, jobs en arrière-plan et helpers. Les mêmes motifs se répètent : ouvrir une connexion, construire une chaîne de requête, lier des paramètres, l'exécuter, gérer les erreurs et mapper les lignes en objets utilisables par l'app. Avec le temps, cette duplication crée des incohérences (styles SQL différents) et des erreurs (filtres oubliés, concaténation de chaînes unsafe, bugs de typage subtils).

Ce que les ORM et query builders abstraient

La plupart des frameworks web fournissent (ou supportent fortement) un ORM (Object-Relational Mapper) ou un query builder. Ces outils standardisent les parties répétitives du travail avec la DB :

- Connexions et transactions : configuration cohérente, pooling, commit/rollback

- Construction de requêtes : API structurée pour filtrer, trier, joindre et paginer

- Mapping des résultats : transformer les lignes en modèles/objets avec des types prévisibles

- Migrations : versionner les changements de schéma pour synchroniser les environnements

Pourquoi ça accélère le développement (et réduit les bugs)

Avec des modèles et des requêtes réutilisables, les flux CRUD courants ne sont plus réécrits à la main à chaque fois. Vous définissez un modèle « User » une fois, puis le réutilisez dans les endpoints, écrans d'administration et tâches en arrière-plan.

La gestion des paramètres est aussi plus sûre par défaut. Plutôt que d'interpoler manuellement des valeurs dans du SQL, les ORM/query builders lient généralement les paramètres pour vous, réduisant le risque d'injection SQL et facilitant le refactor des requêtes.

Compromis à connaître

Les abstractions ne sont pas gratuites. Les ORM peuvent masquer des requêtes coûteuses, et des requêtes de reporting complexes peuvent être difficiles à exprimer proprement. Beaucoup d'équipes optent pour une approche hybride : ORM pour les opérations courantes et SQL brut, bien testé, pour les endroits où la performance ou des fonctions avancées sont cruciales.

Vues et templating : réutiliser les motifs UI en toute sécurité

Comparez les frameworks en prototypant

Lancez une base rapide et voyez quelles conventions conviennent à votre équipe.

Quand une application dépasse quelques pages, l'UI commence à se répéter : même en-tête, navigation, pied de page, messages flash et balisage de formulaire reviennent partout. Les frameworks web réduisent ce copier‑coller en fournissant des systèmes de templating (ou des composants) qui permettent de définir ces morceaux une fois et de les réutiliser de manière cohérente.

Layouts, partials et composants

La plupart des frameworks supportent un layout de base qui enveloppe chaque page : structure HTML commune, styles/scripts partagés et un emplacement où chaque page injecte son contenu spécifique. Par-dessus, vous pouvez extraire des partials/composants pour des motifs récurrents—un formulaire de connexion, une carte tarifaire, une bannière d'erreur.

C'est plus que de la commodité : les changements deviennent plus sûrs. Mettre à jour un lien dans l'en-tête ou ajouter un attribut d'accessibilité se fait dans un seul fichier, pas dans vingt.

Rendu server-side et systèmes de composants

Les frameworks offrent typiquement du rendu côté serveur (SSR) natif—rendre du HTML sur le serveur à partir de templates et de données. Certains proposent aussi des abstractions de type composant où des « widgets » sont rendus avec des props/paramètres, améliorant la cohérence entre les pages.

Même si votre application utilise ensuite un framework frontend, les templates SSR restent utiles pour les emails, les écrans d'administration ou les pages marketing simples.

Sécurité : échappement et encodage par défaut

Les moteurs de template échappent généralement les variables automatiquement, transformant le texte fourni par l'utilisateur en HTML sûr au lieu de balisage exécutable. Cet encodage par défaut aide à prévenir les XSS et évite aussi des pages cassées à cause de caractères non échappés.

Le bénéfice clé : vous réutilisez des motifs UI et vous imposez des règles de rendu plus sûres, si bien que chaque nouvelle page part d'une base cohérente et sécurisée.

Authentification et autorisation : motifs standard pour le contrôle d'accès

L'authentification répond à « qui êtes-vous ? » L'autorisation répond à « qu'est-ce que vous êtes autorisé à faire ? » Les frameworks accélèrent ces tâches en fournissant une façon standard de gérer la plomberie répétitive—pour que vous puissiez vous concentrer sur les règles métier.

Sessions, cookies et tokens (haut niveau)

La plupart des applications ont besoin d'un moyen pour « se souvenir » d'un utilisateur après la connexion.

- Sessions stockent souvent un petit identifiant dans un cookie, tandis que le serveur conserve l'état de connexion dans un magasin de sessions.

- Tokens (souvent pour les API) sont des identifiants que le client envoie à chaque requête, permettant au serveur de vérifier l'identité.

Les frameworks fournissent typiquement une configuration de haut niveau pour ces mécanismes : comment signer les cookies, leur durée d'expiration et où stocker les données de session.

Flux de connexion standardisés et stockage

Plutôt que de construire chaque étape à la main, les frameworks offrent souvent des patterns réutilisables : connexion, déconnexion, « se souvenir de moi », réinitialisation de mot de passe, vérification d'email et protection contre des pièges courants comme la fixation de session. Ils standardisent aussi les options de stockage de session (en mémoire pour le dev, base/Redis pour la prod) sans changer votre code applicatif.

Modèles d'autorisation réutilisables

Les frameworks formalisent également la manière de protéger les fonctionnalités :

- Rôles et permissions (ex. admin vs éditeur)

- Policies (règles liées à une ressource, par exemple « peut modifier ce document ? »)

- Guards de route (bloquer l'accès à certaines URLs ou actions)

Un avantage clé : les vérifications d'autorisation deviennent cohérentes et plus faciles à auditer, car elles résident à des endroits prévisibles.

La part qui vous revient

Les frameworks ne décident pas de ce que signifie « autorisé ». Vous devez toujours définir les règles, revoir chaque chemin d'accès (UI et API) et tester les cas limites—en particulier pour les actions d'administration et la propriété des données.

Paramètres de sécurité qui évitent de répéter des erreurs

La sécurité est un travail répétitif : chaque formulaire a besoin de protection, chaque réponse a besoin d'en-têtes sûrs, chaque cookie a besoin des bons flags. Les frameworks réduisent cette répétition en fournissant des valeurs par défaut sensées et une configuration centralisée—pour que vous n'ayez pas à réinventer la colle de sécurité sur des dizaines d'endpoints.

Protections courantes prises en charge par les frameworks

Beaucoup de frameworks activent (ou recommandent fortement) des protections qui s'appliquent partout à moins d'être explicitement désactivées :

- Protection CSRF pour les requêtes modifiant l'état, afin qu'un attaquant ne puisse pas forcer un utilisateur connecté à soumettre un formulaire caché.

- Cookies sécurisés avec des flags comme

HttpOnly, Secure et SameSite, plus une gestion de session cohérente.

- En-têtes de sécurité (souvent via du middleware intégré) comme

Content-Security-Policy, X-Content-Type-Options et Referrer-Policy.

- Échappement automatique dans les moteurs de template pour réduire le risque de XSS lors du rendu de contenu utilisateur.

L'avantage principal est la cohérence. Au lieu de se rappeler d'ajouter les mêmes vérifications à chaque handler, vous les configurez une fois (ou acceptez les valeurs par défaut) et le framework les applique partout. Cela réduit le code copié-collé et diminue la probabilité qu'un endpoint oublié devienne le maillon faible.

Les valeurs par défaut ne sont pas magiques—vérifiez-les

Les réglages par défaut varient selon la version du framework et la façon dont vous déployez. Considérez-les comme un point de départ, pas une garantie.

Lisez le guide de sécurité officiel pour votre framework (et pour les packages d'auth), vérifiez ce qui est activé par défaut et maintenez vos dépendances à jour. Les correctifs de sécurité arrivent souvent via des mises à jour routinières—rester à jour est l'une des façons les plus simples d'éviter de répéter d'anciennes erreurs.

Gestion des erreurs, journalisation et hooks d'observabilité

Planifiez les routes avant de coder

Utilisez le mode planification pour définir les endpoints, les middlewares et les modèles de données avant la génération.

Quand chaque route gère les échecs à sa façon, la logique d'erreur se disperse : try/catch partout, messages incohérents et cas limites oubliés. Les frameworks réduisent cette répétition en centralisant la façon dont les erreurs sont capturées, formatées et enregistrées.

Gestion d'erreurs centralisée vs try/catch dispersés

La plupart des frameworks proposent une unique frontière d'erreur (souvent un handler global ou un middleware final) qui capture les exceptions non gérées et les conditions de "fail" connues.

Cela signifie que votre code métier peut se concentrer sur le chemin heureux, tandis que le framework s'occupe du boilerplate :

- mapper les exceptions aux codes HTTP

- générer un corps de réponse prévisible

- s'assurer que la requête est tout de même journalisée quand elle échoue

Au lieu que chaque endpoint décide s'il doit renvoyer 400, 404 ou 500, vous définissez les règles une fois et les réutilisez partout.

Réponses d'erreur cohérentes pour utilisateurs et API

La cohérence importe pour les humains comme pour les machines. Les conventions de framework facilitent le retour d'erreurs avec le bon statut et une forme stable, par exemple :

400 pour saisie invalide (avec détails par champ)401/403 pour échecs d'auth/autorisation404 pour ressources manquantes500 pour erreurs serveur inattendues

Pour les pages UI, le même handler central peut rendre des écrans d'erreur conviviaux, tandis que les routes API retournent du JSON—sans dupliquer la logique.

Hooks de journalisation et de traçage

Les frameworks standardisent aussi la visibilité en fournissant des hooks autour du cycle de requête : IDs de requête, timings, logs structurés et intégrations pour le tracing/métriques.

Comme ces hooks s'exécutent pour chaque requête, vous n'avez pas à vous souvenir d'enregistrer début/fin dans chaque contrôleur. Vous obtenez des logs comparables sur tous les endpoints, ce qui facilite grandement le débogage et l'analyse des performances.

Conseils pratiques

N'exposez pas de détails sensibles : journalisez les traces complètes en interne, mais retournez des messages publics génériques.

Rendez les erreurs actionnables : incluez un court code d'erreur (ex. INVALID_EMAIL) et, quand c'est sûr, une étape suivante claire pour l'utilisateur.

Injection de dépendances et configuration : moins de glue code

L'injection de dépendances (DI) semble sophistiquée, mais l'idée est simple : au lieu que votre code crée ce dont il a besoin (connexion DB, envoi d'email, client cache), il reçoit ces dépendances depuis le framework.

La plupart des frameworks le font via un service container—un registre qui sait construire les services partagés et les fournir là où il faut. Vous arrêtez ainsi de répéter le même code de configuration dans chaque contrôleur, handler ou job.

À quoi ressemble l'injection en pratique

Plutôt que de disséminer des new Database(...) ou connect() partout, laissez le framework fournir les dépendances :

- Base de données : un client DB/ORM configuré injecté dans les handlers qui ont besoin de requêtes

- Email : un

EmailService injecté dans les flux de réinitialisation de mot de passe

- Cache : un client cache injecté dans les endpoints ayant besoin de lectures rapides

- Config : un objet de config injecté pour éviter de lire directement les variables d'environnement

Cela réduit le glue code et centralise la configuration (souvent un module de config unique + valeurs spécifiques par environnement).

Pourquoi c'est plus simple à tester

Si un handler reçoit db ou mailer en paramètres, les tests peuvent injecter une version factice ou en mémoire. Vous vérifiez le comportement sans envoyer de vrais emails ni toucher une base de production.

Avertissement utile

Le DI peut être surutilisé. Si tout dépend de tout, le container devient une boîte magique et le débogage se complique. Gardez des frontières claires : définissez des services petits et ciblés, évitez les dépendances circulaires et préférez injecter des interfaces (capabilités) plutôt que de gros « god objects ».

Scaffolding et conventions : démarrages plus rapides, structure cohérente

Déployez sans bricolage supplémentaire

Générez votre app, puis utilisez le déploiement et l'hébergement intégrés quand vous êtes prêt.

Le scaffolding est le kit de démarrage que beaucoup de frameworks fournissent : une structure de projet prévisible et des générateurs qui créent du code courant pour vous. Les conventions sont les règles qui font que ce code généré s'intègre sans câblage manuel.

Ce que génère généralement le scaffolding

La plupart des frameworks créent un nouveau projet prêt à l'emploi (dossiers pour controllers/handlers, modèles, templates, tests, config). De plus, les générateurs créent souvent :

- endpoints CRUD pour une ressource (list, detail, create, update, delete)

- migrations DB et un modèle lié à une table

- formulaires ou sérialiseurs basiques pour input/output

- tests de démarrage et fixtures d'exemple

L'important n'est pas que ce code soit magique—c'est qu'il suit les mêmes motifs que le reste de l'app, donc vous n'avez pas à les inventer à chaque fois.

Les conventions (noms, emplacement des dossiers, câblage par défaut) accélèrent l'onboarding parce que les nouveaux viennent en devinant où se trouvent les choses et comment la requête circule. Elles réduisent aussi les débats de style qui ralentissent : si les contrôleurs sont au même endroit et les migrations suivent un schéma standard, les revues de code se concentrent sur le comportement plutôt que sur la structure.

Où le scaffolding aide le plus

Il brille quand vous construisez beaucoup de morceaux similaires :

- panneaux d'administration avec plein d'entités standards

- outils internes aux workflows simples

- API JSON avec des patterns de ressources répétables

Prudence pratique

Le code généré est un point de départ, pas une conception finale. Passez-le en revue comme n'importe quel autre code : supprimez les endpoints inutiles, renforcez la validation, ajoutez des checks d'autorisation et renommez pour coller à votre domaine. Garder des scaffolds inchangés « parce que le générateur l'a fait » peut intégrer des abstractions fuyantes et une surface d'entretien inutile.

Outils de test : rendre la qualité répétable

Livrer plus vite ne fonctionne que si vous avez confiance en ce que vous livrez. Les frameworks aident en faisant des tests une routine, pas un projet sur mesure à reconstruire pour chaque application.

Aides intégrées qui enlèvent le travail répétitif

La plupart des frameworks incluent un client de test qui peut appeler votre app comme le ferait un navigateur—sans exécuter un vrai serveur. Vous pouvez envoyer des requêtes, suivre les redirections et inspecter les réponses en quelques lignes.

Ils standardisent aussi des outils de setup tels que fixtures (données de test connues), factories (générer des enregistrements réalistes) et hooks faciles pour les mocks (remplacer des services externes comme email, paiements, ou APIs tierces). Plutôt que de bricoler données et stubs à chaque fois, vous réutilisez une recette éprouvée dans tout le codebase.

Setup répétable = feedback plus rapide et plus de confiance

Quand chaque test démarre d'un état prévisible (BD nettoyée, seed chargée, dépendances mockées), les échecs sont plus faciles à comprendre. Les développeurs passent moins de temps à déboguer du bruit de tests et plus de temps à corriger de vrais problèmes. Avec le temps, cela réduit la crainte des refactors parce que vous avez un filet de sécurité qui tourne rapidement.

Que tester (et ce que les frameworks facilitent)

Les frameworks vous incitent vers des tests à haute valeur ajoutée :

- Routes et controllers/handlers : une URL renvoie-t-elle le bon statut et payload ?

- Validation et sérialisation : les mauvaises entrées sont-elles rejetées de manière cohérente ?

- Règles d'auth : le bon rôle peut-il accéder à la bonne action, et les requêtes non autorisées sont-elles bloquées ?

- Interactions DB : créer/mettre à jour des données se comporte-t-il correctement, y compris les cas limites ?

Prêt pour le CI dès le départ

Comme les commandes de test, les environnements et la configuration sont standardisés, il est plus simple d'exécuter la même suite localement et dans le CI. Des commandes de test en une seule étape rendent les vérifications automatiques une étape par défaut avant le merge et le déploiement.

Les frameworks économisent du temps en emballant des solutions communes, mais ils introduisent aussi des coûts qu'il faut anticiper tôt.

Les vrais compromis

Un framework est un investissement. Attendez-vous à une courbe d'apprentissage (surtout autour des conventions et de la « manière du framework »), plus des mises à jour continues qui peuvent demander des refactors. Les patterns opinionnés sont bénéfiques—moins de fatigue décisionnelle, plus de cohérence—mais peuvent se révéler contraignants quand votre application a des besoins atypiques.

Vous héritez aussi du rythme de l'écosystème du framework. Si des plugins clés ne sont plus maintenus ou si la communauté est petite, vous devrez peut-être écrire les pièces manquantes vous-même.

Critères de choix qui vieillissent bien

Commencez par votre équipe : que connaissent déjà les gens et pour quoi pourrez-vous recruter plus tard ? Ensuite, regardez l'écosystème : bibliothèques pour routing/middleware, auth, accès aux données, validation et tests. Enfin, considérez la maintenance à long terme : qualité de la doc, guides de migration, politique de versioning et facilité d'exécution locale/production.

Si vous comparez des options, essayez de construire une petite tranche du produit (une page + un formulaire + une écriture en base). La friction ressentie là prédit souvent l'année suivante.

Éviter le sur-ingénierie

Vous n'avez pas besoin de toutes les fonctionnalités dès le jour 1. Choisissez un framework qui vous permet d'adopter des composants progressivement—commencez par le routing, les templates ou les réponses API de base, et les tests. Ajoutez l'auth, les jobs background, le caching et les fonctionnalités ORM avancées seulement quand elles répondent à un vrai besoin.

Où Koder.ai se situe dans ce tableau

Les frameworks abstraient la répétition au niveau du code. Une plateforme « vibe-coding » comme Koder.ai peut éliminer la répétition un cran plus tôt : au niveau de la création du projet.

Si vous connaissez déjà les patterns que vous voulez (React côté web, services Go, PostgreSQL, auth typique + flux CRUD), Koder.ai vous permet de décrire l'application en chat et de générer un point de départ fonctionnel sur lequel vous itérez—puis d'exporter le code source quand vous êtes prêt. C'est particulièrement utile pour la validation rapide d'une "petite tranche" : prototypez vite une route, un formulaire avec validation et une écriture en base, et vérifiez si les conventions du framework et la structure générale correspondent aux préférences de votre équipe.

Comme Koder.ai prend en charge le mode planning, les snapshots et le rollback, il s'associe bien avec des projets fortement basés sur des frameworks où un refactor peut impacter routing, middleware et modèles. Vous pouvez expérimenter en sécurité, comparer des approches et garder l'élan sans transformer chaque changement structurel en longue réécriture manuelle.

Checklist pratique

- Pouvons-nous livrer une petite fonctionnalité rapidement avec une responsabilité de code claire ?

- Offre-t-il des valeurs par défaut sûres pour la sécurité et la gestion des erreurs ?

- Les mises à jour sont-elles prévisibles et l'écosystème est-il sain ?

- Les abstractions correspondent-elles à notre produit : pages rendues côté serveur, API, ou les deux ?

Un bon framework réduit le travail répété, mais le bon choix est celui que votre équipe peut soutenir.