18 mars 2025·2 min

Comment créer une application web pour gérer des runbooks opérationnels

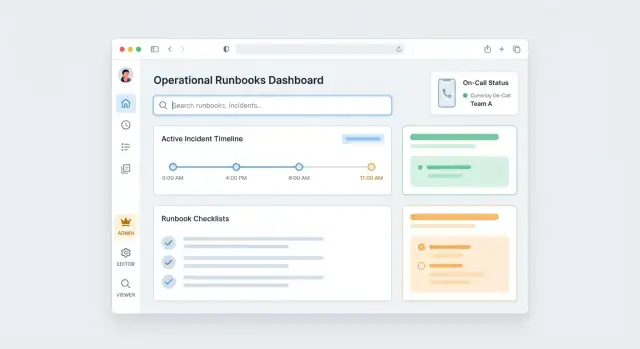

Guide pas à pas pour créer une application web de runbooks : modèle de données, éditeur, approbations, recherche, permissions, journaux d'audit et intégrations pour la réponse aux incidents.

Clarifier les objectifs et pour qui est l'application

Avant de choisir des fonctionnalités ou une stack technique, alignez-vous sur ce que « runbook » signifie dans votre organisation. Certaines équipes utilisent des runbooks pour des playbooks de réponse aux incidents (situation de pression et urgente). D'autres entendent des procédures opérationnelles standard (tâches répétables), la maintenance planifiée, ou des workflows support client. Si vous ne définissez pas le périmètre dès le départ, l'application tentera de couvrir tous les types de documents et finira par ne bien en servir aucun.

Définir les types de runbooks (et ce qu'est un bon runbook)

Notez les catégories que vous prévoyez d'héberger, avec un exemple rapide pour chacune :

- Playbooks d'incident : étapes pour un pic de latence API, chemins d'escalade, instructions de rollback

- SOP : « Provisionner un nouveau client », « Faire tourner les identifiants », « Contrôle de capacité hebdomadaire »

- Tâches de maintenance : « Patch de base de données », « Renouvellement de certificat »

Définissez aussi des standards minimaux : champs requis (propriétaire, services impactés, date de dernière revue), ce que signifie « terminé » (toutes les étapes cochées, notes capturées), et ce qu'il faut éviter (long texte difficile à survoler).

Identifier les utilisateurs cibles et leurs contraintes

Listez les utilisateurs principaux et ce dont ils ont besoin au moment T :

- Ingénieurs en astreinte : rapidité, clarté, faible friction en multitâche

- Opérations/support : processus cohérents, moins de transferts, définitions claires

- Managers/leads : visibilité sur la couverture, cadence de revue, responsabilité

Les différents profils optimisent pour des choses différentes. Concevoir pour le cas d'astreinte force généralement l'interface à rester simple et prévisible.

Fixer les résultats attendus et des métriques mesurables

Choisissez 2–4 résultats principaux, tels que réponse plus rapide, exécution cohérente et revues facilitées. Associez ensuite des métriques :

- Temps pour trouver le bon runbook (recherche → ouverture)

- Taux de complétion des tâches récurrentes

- Temps de mitigation d'incident quand un playbook existe vs non

- Cadence de revue : % de runbooks revus dans les 90 derniers jours

Ces décisions doivent orienter chaque choix ultérieur, de la navigation aux permissions.

Capturer les exigences à partir des workflows réels

Avant de choisir une stack technique ou de dessiner des écrans, observez comment les opérations fonctionnent réellement quand quelque chose casse. Une application de gestion de runbooks réussit quand elle s'intègre aux habitudes réelles : où les gens cherchent des réponses, ce qui est « suffisant » en incident, et ce qui est ignoré quand tout le monde est surchargé.

Partir de la douleur que vous réparez

Interviewez les ingénieurs d'astreinte, SRE, support et responsables de service. Demandez des exemples récents et spécifiques, pas des opinions générales. Les douleurs fréquentes incluent des docs dispersés, des étapes obsolètes qui ne correspondent plus à la production, et une propriété floue (personne ne sait qui doit mettre à jour un runbook après un changement).

Capturez chaque point douloureux avec une courte histoire : ce qui s'est passé, ce que l'équipe a essayé, ce qui a mal tourné, et ce qui aurait aidé. Ces histoires deviennent des critères d'acceptation plus tard.

Inventaire des sources existantes et besoins d'import

Listez où les runbooks et SOP résident aujourd'hui : wikis, Google Docs, dépôts Markdown, PDFs, commentaires de tickets, postmortems d'incident. Pour chaque source, notez :

- Format et structure (tableaux, checklists, captures d'écran, liens)

- Volume et historique « à conserver »

- Métadonnées requises (service, environnement, sévérité, propriétaire)

Cela vous dira si vous avez besoin d'un importeur en masse, d'un simple copié-collé, ou des deux.

Cartographier le flux bout en bout

Écrivez le cycle de vie typique : créer → réviser → utiliser → mettre à jour. Faites attention à qui participe à chaque étape, où se situent les approbations, et ce qui déclenche une mise à jour (changements de service, enseignements d'incident, revues trimestrielles).

Identifier les attentes de conformité et d'audit

Même hors industrie régulée, les équipes doivent souvent répondre à qui a changé quoi, quand et pourquoi. Définissez tôt les exigences minimales d'audit : résumés de changements, identité des approbateurs, horodatages, et la possibilité de comparer des versions pendant une exécution de playbook.

FAQ

Que faut-il définir avant de construire une application de gestion de runbooks ?

Définissez le périmètre avant de commencer : playbooks de réponse aux incidents, SOP, tâches de maintenance ou workflows support.

Pour chaque type de runbook, fixez des standards minimaux (propriétaire, service(s), date de dernière revue, critères de « fini », et privilégier des étapes courtes et faciles à parcourir). Cela évite que l'application devienne un fourre-tout documentaire.

Quelles métriques de succès fonctionnent le mieux pour une application web de runbooks ?

Choisissez 2–4 résultats clés et associez-leur des métriques mesurables :

- Temps pour trouver le bon runbook (recherche → ouverture)

- Taux de complétion des tâches récurrentes

- Temps de mitigation des incidents avec vs sans playbook

- % de runbooks revus dans les 90 derniers jours

Ces métriques guident les priorités produit et montrent si l'application améliore réellement les opérations.

Comment recueillir des exigences qui correspondent au comportement réel en astreinte ?

Observez les workflows réels pendant incidents et opérations courantes, puis capturez :

- Histoires de douleur concrètes (ce qui s'est passé, ce qui a été essayé, ce qui a échoué)

- Où les runbooks résident aujourd'hui (wikis, repos, docs, tickets)

- Le cycle de vie (création → revue → utilisation → mise à jour) et qui participe à chaque étape

Transformez ces histoires en critères d'acceptation pour la recherche, l'édition, les permissions et la gestion des versions.

Quel modèle de données faut-il pour les runbooks, les étapes et les services ?

Modelez ces objets principaux :

- Runbook, Étape, Tag, Service, Propriétaire

- Version (instantanés immuables)

- Exécution (un run enregistré)

Utilisez des relations many-to-many quand la réalité l'exige (runbook↔service, runbook↔tags) et conservez des références aux règles d'alerte/types d'incident pour que les intégrations puissent suggérer rapidement le bon playbook.

Comment gérer le versioning (draft vs published) ?

Considérez les versions comme des enregistrements append-only immuables.

Un schéma pratique : un Runbook pointe vers

- current_draft_version_id

- current_published_version_id

L'édition crée de nouveaux drafts ; la publication promeut un draft en version publiée immutable. Conservez les anciennes versions publiées pour l'audit et les postmortems ; ne purgez éventuellement que l'historique des drafts.

Quelles fonctionnalités appartiennent au MVP versus aux versions ultérieures ?

L'MVP doit couvrir la boucle centrale :

- Bibliothèque / liste

- Vue en lecture rapide et optimisée

- Création + édition (draft)

- Publication

- Recherche plein-texte

Si ces points sont lents ou confus, les fonctionnalités « agréables à avoir » (templates, analytics, validations, exécutions) ne seront pas utiles en situation critique.

Comment concevoir un éditeur qui produit des étapes claires et reproductibles ?

Adaptez le style d'éditeur à votre équipe :

- Markdown : rapide pour les experts, tendance à des formats hétérogènes

- Éditeur par blocs : bon équilibre structurel et lisibilité

- Étapes basées sur un formulaire : cohérence maximale, idéal pour des procédures strictes

Traitez les étapes comme des objets de premier ordre (commande/lien/décision/checklist/avertissement) et ajoutez des garde-fous (champs obligatoires, validation de liens, aperçu identique au mode exécution).

Que doit inclure le mode exécution pour la réponse aux incidents et les tâches routinières ?

Fournissez une vue checklist focalisée qui capture ce qui s'est réellement passé :

- États d'étape (Non commencé / En cours / Bloqué / Terminé)

- Contrôles Marquer comme terminé / Ignorer

- Notes par étape, liens et pièces jointes comme preuves (horodatées)

- Branching conditionnel (si/alors) et actions explicites « stop et escalade »

Enregistrez chaque exécution comme un document immuable lié à la version de runbook utilisée.

Comment faire en sorte que les runbooks soient trouvés en quelques secondes pendant un incident ?

Faites de la recherche une fonctionnalité produit :

- Indexez titres, tags, service et contenu d'étape (commandes, URLs, messages d'erreur)

- Supportez les correspondances partielles et les fautes de frappe

- Ajoutez des filtres reflétant la réalité ops (service, sévérité, environnement, propriétaire, dernière revue)

- Maintenez un dictionnaire de synonymes léger pour le langage réel des incidents

Concevez aussi la page runbook pour le scan : étapes courtes, métadonnées claires, boutons de copie et runbooks liés.

Comment gérer les permissions, la gouvernance et les pistes d'audit en sécurité ?

Commencez avec un RBAC simple (Viewer/Editor/Admin) et segmentez l'accès par équipe ou service, avec des exceptions au niveau du runbook si nécessaire.

Pour la gouvernance :

- Propriétaire principal + remplaçant

- Dates de revue et rappels

- Résumés de changement lors des éditos

- Flux d'approbation minimal (Draft → En revue → Publié)

Consignez les audits en append-only (qui/quoi/quand, publications, approbations, changements de propriétaire) et concevez l'authentification pour intégrer ultérieurement SSO (OAuth/SAML) sans casser les identifiants.