Définition du problème et critères de succès

Le suivi de la propriété des fonctionnalités résout une confusion précise : quand quelque chose change, casse ou nécessite une décision, personne n'est sûr de qui est responsable — et la « bonne » personne dépend du contexte.

Ce que signifie « propriété d'une fonctionnalité » (précisez)

Définissez la propriété comme un ensemble de responsabilités, pas comme un nom dans un champ. Dans de nombreuses organisations, une même fonctionnalité a plusieurs propriétaires :

- Propriété produit : priorisation, impact client, décisions de roadmap.

- Propriété ingénierie : qualité d'implémentation, fiabilité, rotations d'astreinte, décisions techniques.

- Propriété support/opérations : chemin d'escalade, problèmes connus, playbooks de support.

Décidez si votre appli prend en charge un propriétaire principal plus des rôles secondaires, ou un modèle basé sur les rôles (ex. Product Owner, Tech Owner, Support Lead). Si vous utilisez déjà la terminologie RACI, indiquez comment elle se mappe (Responsible/Accountable/Consulted/Informed).

Utilisateurs principaux et leurs besoins

Listez les groupes qui s'appuieront sur le système au quotidien :

- PMs : trouver le décideur, valider l'impact roadmap, coordonner les passages de relais.

- Managers ingénierie et tech leads : garantir la couverture, gérer les transitions, approuver les changements.

- Leads support : savoir qui joindre, ce qu'il est sûr de dire aux clients et où sont les docs.

Notez aussi les utilisateurs occasionnels (direction, QA, sécurité). Leurs questions orienteront les rapports, workflows et permissions.

Les questions principales que l'app doit pouvoir répondre

Rédigez-les comme des tests d'acceptation. Les questions courantes incluent :

- Qui possède cette fonctionnalité maintenant, et dans quel rôle ?

- Qui approuve les changements de propriété ?

- Qui dois-je contacter pour une panne, un bug ou une question de roadmap ?

- Qu'est-ce qui a changé récemment, et pourquoi ? (journal d'audit)

Décisions de périmètre pour éviter le rework

Soyez clair sur l'unité que vous suivez :

- Fonctionnalité uniquement, ou aussi composants, services, APIs, docs et runbooks.

Si vous incluez plusieurs types d'actifs, définissez les relations (une fonctionnalité dépend d'un service ; un runbook supporte une fonctionnalité) pour éviter que la propriété ne se fragmente.

Critères de succès

Choisissez des résultats mesurables, tels que :

- Réduire les demandes « qui possède ceci ? » dans le chat de X%.

- Propriété renseignée pour 95%+ des fonctionnalités actives.

- Temps médian pour trouver le contact correct réduit à < 2 minutes.

- Tous les changements de propriété ont un approbateur et apparaissent dans l'historique dans les 24 heures.

Exigences et périmètre du MVP

Un tracker de propriété de fonctionnalités ne fonctionne que s'il répond rapidement et de manière fiable à quelques questions. Rédigez les exigences en termes d'actions quotidiennes — ce que quelqu'un doit faire en 30 secondes, sous pression, pendant une release ou un incident.

Cas d'utilisation principaux (doivent être faciles)

Le MVP doit couvrir un petit ensemble de workflows de bout en bout :

- Trouver le propriétaire : rechercher par nom de fonctionnalité, domaine produit ou tag et voir l'équipe/personne responsable actuelle plus le backup.

- Mettre à jour le propriétaire : changer la propriété avec une raison claire et une date d'effet.

- Demander un changement : proposer un nouveau propriétaire quand vous n'êtes pas autorisé à éditer directement.

- Chemin d'escalade : si le propriétaire indiqué est erroné ou non réactif, afficher qui contacter ensuite (manager, alias d'astreinte ou responsable plateforme).

Si l'application ne peut pas faire ces quatre actions de manière fiable, des fonctionnalités supplémentaires ne la sauveront pas.

Non-objectifs (garder la v1 focalisée)

Pour éviter d'en faire « encore un outil de planification », excluez explicitement :

- Gestion complète de projet (tickets, sprints, roadmaps)

- Gestion détaillée des incidents

- Remplacement des systèmes sources de vérité (HRIS, IAM, organigrammes)

- Automatisation approfondie des workflows au-delà d'approbations simples

Attentes en matière de fraîcheur des données

Décidez ce que signifie « exact » :

- Manuel en priorité : les propriétaires maintiennent les entrées directement. Simple, mais nécessite des rappels et de la responsabilisation.

- Synchronisé : importer équipes/personnes depuis un annuaire et éventuellement les listes de fonctionnalités depuis un dépôt ou un outil de backlog.

Pour un MVP, compromis courant : personnes/équipes synchronisées la nuit, propriété mise à jour manuellement, avec une date « dernier confirmé » visible.

MVP vs améliorations ultérieures

Définissez ce qui est livré maintenant vs plus tard pour prévenir le scope creep.

MVP : recherche, page fonctionnalité, champs propriétaire, demande de changement + approbation, historique basique, et exportations.

Plus tard : tableaux de bord avancés, vues RACI sur des initiatives, workflows Slack/Teams, détection automatisée de données obsolètes, et réconciliation multi-sources.

Le but de la v1 est un annuaire de responsabilité digne de confiance — pas un miroir parfait de tous vos systèmes.

Si vous voulez valider rapidement avant de vous engager dans une pipeline de build complète, une plateforme de prototypage comme Koder.ai peut vous aider à prototyper les flux de base (recherche → page fonctionnalité → demande de changement → approbation) via chat, puis itérer avec les parties prenantes en utilisant des snapshots et des rollbacks.

Catalogue de fonctionnalités et taxonomie

Un appli de suivi de propriété ne fonctionne que si tout le monde s'accorde sur ce qu'est une « fonctionnalité ». Commencez par choisir une définition cohérente et affichez-la dans l'UI là où les gens la verront.

Définir ce qui compte comme une « fonctionnalité »

Choisissez une option et tenez-vous-y :

- Fonctionnalité produit : une capacité visible par l'utilisateur (« Exporter en CSV »).

- Capacité : une promesse plus large du produit (« Export de données »).

- Module/composant : une partie bornée du système (« Service Reporting »).

Les équipes peuvent continuer à en discuter différemment, mais le catalogue doit représenter un seul niveau. Un choix pratique est les fonctionnalités visibles par l'utilisateur, car elles se mappent bien aux tickets, notes de version et escalades support.

Identifiants et conventions de nommage

Les noms changent ; les identifiants ne devraient pas. Donnez à chaque fonctionnalité une clé stable et un slug URL lisible.

- Clé de fonctionnalité : immuable, courte, unique (ex.

FEAT-1427 ou REP-EXPORT).

- Slug : dérivé du nom mais modifiable pour éviter de casser des liens (

export-to-csv).

Définissez les règles de nommage tôt (casse phrase, pas d'abréviations internes, inclure un préfixe domaine produit, etc.). Cela évite que « CSV Export », « Export CSV » et « Data Export » deviennent trois enregistrements différents.

Taxonomie qui soutient la recherche et le reporting

Une bonne taxonomie est juste assez de structure pour filtrer et grouper la propriété. Champs courants :

- Domaine produit (Facturation, Reporting, Admin)

- Équipe (équipe responsable actuelle)

- Plateforme (Web, Mobile, API)

- Segment client (PME, Entreprise, Interne)

- Statut de cycle de vie (Proposé, Actif, Déprécié, Retiré)

Gardez les valeurs contrôlées (menus déroulants) pour que le reporting reste propre.

Types de propriétaires : clarifier la responsabilité

La propriété est rarement une seule personne. Définissez explicitement les rôles :

- Propriétaire principal : responsable des décisions et de la roadmap.

- Propriétaire secondaire : backup pour la continuité.

- Approbateur : signature requise pour les changements (souvent manager ou architecte).

- Contact d'astreinte : route d'escalade la plus rapide en incident.

Si vous utilisez déjà un modèle RACI, reflétez-le directement pour que les gens n'aient pas à traduire les concepts.

Modèle de données : fonctionnalités, équipes, personnes et historique

Un modèle de données clair rend la propriété consultable, reportable et digne de confiance dans le temps. L'objectif n'est pas de modéliser chaque nuance organisationnelle — c'est de capturer « qui possède quoi, depuis quand, jusqu'à quand, et ce qui a changé ».

Entités principales (les noms)

Commencez avec un petit ensemble d'entités de première classe :

- Feature : l'élément possédé (ex. « Paramètres de facturation », « Filtres de recherche »). Stocker nom, description, statut et un ID interne stable.

- Team : le groupe responsable (ex. « Payments Squad »).

- Person : un individu pouvant être propriétaire, approbateur ou éditeur.

- OwnershipAssignment : la relation qui répond à « qui possède actuellement cette fonctionnalité ? »

- Tag : classification légère comme domaine produit, plateforme, segment client, niveau de risque.

- System : outils externes dont vous pourriez synchroniser (HRIS, Okta, Jira, GitHub, etc.).

La propriété comme enregistrement borné dans le temps

Modélisez la propriété comme des enregistrements datés, pas comme un champ mutable unique sur la Feature. Chaque OwnershipAssignment doit inclure :

feature_idowner_type + owner_id (Team ou Person)role (ex. DRI, backup, owner technique)start_date et end_date optionnelhandover_notes (ce que le prochain propriétaire doit savoir)

Cette structure supporte des passations propres : terminer une attribution et en démarrer une autre préserve l'historique et évite les changements silencieux de propriété.

Historique fiable : un journal d'audit

Ajoutez un AuditLog (ou ChangeLog) qui capture chaque écriture importante :

- qui a fait le changement (Person)

- quoi a changé (entité + ID d'enregistrement)

- quand cela a changé (horodatage)

- pourquoi cela a changé (raison libre)

Gardez le journal d'audit append-only. Il est essentiel pour la responsabilité, les revues et la réponse à « quand la propriété a-t-elle basculé ? »

Imports et synchronisation : prévoyez des IDs externes

Si vous importez équipes ou utilisateurs, stockez des champs de mappage stables :

external_system (System)external_id (string)

Faites cela au minimum pour Team et Person, et éventuellement pour Feature si elle reflète des epics Jira ou un catalogue produit. Les IDs externes permettent de synchroniser sans doublons ni liens cassés lorsque les noms changent.

Authentification, rôles et permissions

Créez les flux clés de gestion des propriétaires

Concevez les flux principaux : recherche, page de fonctionnalité, demande de changement et approbation, le tout au même endroit.

Bien gérer le contrôle d'accès est ce qui rendra l'application digne de confiance. Si n'importe qui peut changer un propriétaire, les gens cessent de s'y fier. Si c'est trop verrouillé, les équipes contournent le système avec des feuilles de calcul.

Choisissez une approche d'authentification adaptée à l'entreprise

Commencez par la méthode de connexion déjà utilisée dans votre organisation :

- SSO (SAML) : idéal pour les entreprises de taille moyenne à grande avec un fournisseur d'identité (Okta, Azure AD). Onboarding/offboarding centralisés et moins de soucis de mots de passe.

- OAuth/OIDC : adapté si vous intégrez Google Workspace ou Microsoft Entra ID sans configuration SAML complète. Typiquement plus simple à implémenter.

- Email/mot de passe (fallback) : à considérer uniquement pour très petites organisations ou collaborateurs externes. Si utilisé, imposez MFA et politiques de mot de passe fortes.

Règle pratique : si les RH peuvent désactiver un compte en un lieu, votre appli doit suivre ce même switch.

Définir des rôles clairs (et gardez-les simples)

Utilisez un petit ensemble de rôles qui correspondent au travail réel :

- Viewer : peut rechercher, filtrer et exporter des vues de propriété, mais ne peut pas éditer.

- Editor : peut proposer des mises à jour de propriété pour les zones dont il est responsable.

- Approver : peut approuver/rejeter des changements (souvent un lead produit, manager ingénierie ou propriétaire plateforme).

- Admin : gère les paramètres système, intégrations et assignations de rôles.

Règles de permission : le périmètre compte plus que le nom du rôle

Le rôle seul ne suffit pas — vous avez besoin de périmètre. Options courantes :

- Par domaine produit (ex. « Checkout », « Facturation »)

- Par équipe (ex. « Payments Squad »)

- Par groupe de fonctionnalités/nœud taxonomique (utile quand les fonctionnalités se regroupent dans une hiérarchie)

Par exemple : un Editor peut éditer la propriété seulement pour les fonctionnalités dans « Facturation », tandis que les Approvers peuvent approuver les changements sur l'ensemble des « Produits Finance ».

Construire un chemin « demander l'accès » au mur des permissions

Quand un utilisateur essaie d'éditer quelque chose qu'il ne peut pas, ne montrez pas seulement une erreur. Fournissez une action Demander l'accès qui :

- pré-remplit le périmètre demandé (équipe/domaine produit)

- route vers le bon approbateur/admin

- capture une courte raison

Même si vous commencez par un simple workflow email/inbox, un chemin clair prévient les documents parallèles et garde la donnée de propriété centralisée.

Une appli de suivi de propriété réussit quand les gens peuvent répondre en quelques secondes à deux questions : « Qui possède ceci ? » et « Que dois-je faire ensuite ? » Votre architecture d'information doit centrer un petit ensemble de pages avec une navigation prévisible et une recherche puissante.

Écrans principaux (et leur utilité)

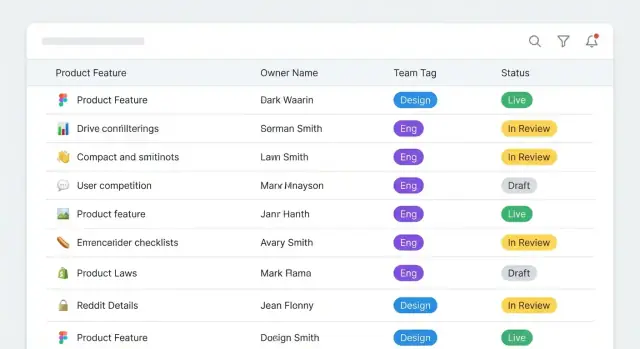

Liste des fonctionnalités est la page d'atterrissage par défaut. C'est là que la plupart des utilisateurs commencent, donc optimisez pour le scan et le filtrage. Affichez une ligne compacte avec : nom de la fonctionnalité, domaine produit, propriétaire actuel (équipe + personne principale), statut et « dernièrement mis à jour ».

Détails de la fonctionnalité est la source de vérité. Distinguez clairement propriété et description pour que les mises à jour ne semblent pas risquées. Placez le panneau propriété en haut avec des labels simples comme Accountable, Contact principal, Contact de secours, et Chemin d'escalade.

Page équipe répond à « Que possède cette équipe ? » Incluez les canaux de l'équipe (Slack/email), info d'astreinte (si pertinent) et la liste des fonctionnalités possédées.

Page personne répond à « De quoi cette personne est-elle responsable ? » Elle doit montrer les attributions actives et comment la joindre.

Recherche, filtres et lisibilité

Rendez la recherche toujours disponible (recherche dans l'en-tête idéalement) et suffisamment rapide pour sembler instantanée. Associez-la à des filtres qui correspondent à la façon de penser des gens :

- Domaine produit

- Équipe

- Statut

- Tags

Sur la liste et les pages détails, rendez l'information de propriété très lisible : badges cohérents, méthodes de contact claires et une action « Copier message d'escalade » ou « Envoyer un email au propriétaire » en un clic.

Éditions faible friction sans chaos

Utilisez un flux d'édition unique et cohérent sur les pages :

- Cliquer Modifier la propriété (ou Modifier sur une section).

- Formulaire avec validation (champs requis, équipe/personne valide, pas de propriétaires conflictuels).

- Aperçu des changements montrant “avant → après”, y compris qui sera notifié.

- Enregistrer, avec une confirmation claire et un lien vers l'enregistrement mis à jour.

Cela sécurise les éditions, réduit les allers-retours et encourage la mise à jour régulière des données.

Workflows : mises à jour, approbations et passation

Les données de propriété restent exactes seulement si les modifier est plus simple que les contourner. Traitez les mises à jour comme de petites demandes traçables — pour que les gens puissent proposer des changements rapidement et que les responsables fassent confiance aux données.

Au lieu d'éditer directement les champs de propriété, routez la plupart des modifications via un formulaire de demande de changement. Chaque demande doit capturer :

- Ce qui change (fonctionnalité, propriétaire actuel, propriétaire proposé)

- Raison (texte libre + catégorie optionnelle comme « réorg équipe », « nouvelle frontière service », « suite d'incident »)

- Date d'effet (immédiate vs planifiée)

Les dates d'effet programmées sont utiles pour les réorganisations : le nouveau propriétaire apparaît automatiquement à la date, tandis que l'historique préserve qui le possédait avant.

Approbations pour les changements sensibles

Toutes les modifications n'ont pas besoin d'une réunion. Ajoutez des approbations légères seulement quand le risque est plus élevé, par exemple :

- Changer le propriétaire principal

- Mises à jour sur des fonctionnalités critiques (taguées « tier 0/1 »)

- Suppression d'un propriétaire (laissant potentiellement « sans propriétaire »)

Un moteur de règles simple peut décider : auto-approuver les éditions à faible risque, mais nécessiter 1–2 approbateurs pour les changements sensibles (ex. propriétaire actuel + lead de l'équipe réceptrice). Gardez les écrans d'approbation concentrés : valeurs proposées, vue diff, raison et date d'effet.

Workflow de passation (éviter d'oublier l'essentiel)

Quand la propriété passe entre équipes, déclenchez une checklist de passation avant que le changement ne soit effectif. Incluez des champs structurés tels que :

- Lien vers la doc (spec/design)

- Lien runbook/astreinte

- Risques ouverts (courte description + criticité)

- Dépendances connues (optionnel)

Cela rend la propriété opérationnelle, pas seulement un nom.

Règles de conflit et indicateurs UI

Définissez les conflits explicitement et signalez-les là où les gens travaillent :

- Sans propriétaire : mettre en évidence en rouge, ajouter une action « revendiquer la propriété » et escalader si non résolu.

- Propriétaires principaux multiples : bloquer l'approbation sauf si la fonctionnalité autorise la co-propriété ; sinon exiger résolution.

Affichez les conflits sur la page fonctionnalité et dans une vue dashboard (voir /blog/reporting-dashboards), pour que les équipes corrigent les problèmes avant qu'ils ne deviennent des incidents.

Notifications et escalades

Maîtrisez votre code

Gardez le contrôle total en exportant le code source quand vous êtes prêt.

Une appli de propriété ne fonctionne que si les gens remarquent quand quelque chose demande leur attention. L'objectif est de susciter l'action sans spammer tout le monde.

Qu'est-ce qui doit déclencher une notification ?

Commencez par un petit ensemble d'événements à fort signal :

- Changement de propriété (nouveau propriétaire assigné, propriétaire supprimé, équipe modifiée)

- Approbation en attente (quelqu'un a proposé un changement qui nécessite une revue)

- Enregistrements obsolètes (pas de mise à jour depuis X jours, ou propriétaire non confirmé depuis la dernière réorg)

Pour chaque événement, décidez qui est notifié : le nouveau propriétaire, l'ancien propriétaire, le lead de la fonctionnalité, et éventuellement une boîte d'opérations produit.

Digests pour réduire le bruit

Les alertes en temps réel sont utiles pour les approbations et changements de propriétaire, mais les rappels deviennent vite du bruit de fond. Offrez des digests tels que :

- Résumé quotidien : éléments en attente de votre approbation, fonctionnalités que vous possédez et qui sont obsolètes

- Résumé hebdomadaire : fonctionnalités sans propriétaire dans votre domaine, revues de propriété à venir

Rendez les digests configurables par utilisateur et par équipe, avec des valeurs par défaut sensées. Une option simple « snooze 7 jours » empêche les pings répétés pendant les périodes chargées.

Escalade quand la propriété manque

L'absence de propriété bloque les projets. Créez un chemin d'escalade prévisible et visible :

- Notifier le contact d'équipe par défaut (ex. manager ingénierie de l'équipe responsable)

- Si toujours non assigné après une fenêtre définie, notifier le niveau suivant (directeur/lead de groupe) ou un canal d'escalade partagé

- Optionnellement créer une file « Besoin de propriétaire » que lOps peut trier

Rendez les règles d'escalade transparentes dans l'UI (ex. « Escalade vers X après 5 jours ouvrés ») pour que les notifications ne paraissent pas arbitraires.

Intégrations sans couplage serré

Ne vous limitez pas à un seul outil de chat. Fournissez une cible de notification webhook générique pour que les équipes puissent router les alertes vers Slack, Microsoft Teams, passerelles email ou outils d'incident.

Au minimum, incluez : type d'événement, ID/nom de la fonctionnalité, ancien/nouveau propriétaire, horodatages, et un deep link vers l'enregistrement (ex. /features/123).

Intégrations et stratégie de synchronisation des données

Une appli de propriété ne reste utile que si elle reflète la réalité. Le moyen le plus rapide de perdre la confiance est la donnée obsolète : un renommage d'équipe dans les RH, une fonctionnalité déplacée dans le tracker d'incidents, ou un propriétaire qui a quitté. Traitez les intégrations comme une partie centrale du produit, pas comme une option.

Priorisez les systèmes déjà fiables

Commencez par un petit ensemble de sources à fort signal :

- Annuaire (utilisateurs/équipes) : votre fournisseur d'identité ou annuaire RH doit être la source des noms, emails, appartenance équipe et statut actif/inactif.

- Tracker de tickets (Jira, Linear, Azure DevOps) : utile pour lier une fonctionnalité aux epics/projets, statut courant et équipe propriétaire exprimée dans la livraison.

- Catalogue de services (Backstage, OpsLevel) : contient souvent le « system owner » et l'info d'astreinte qui complète la propriété au niveau fonctionnalité.

- Docs (Confluence, Notion, Google Drive) : les décisions de propriété vivent souvent en texte — stockez des liens canoniques plutôt que dupliquer les documents.

Gardez la première itération simple : stockez des IDs et URLs, et affichez-les de manière cohérente. Vous pourrez ajouter une synchronisation plus profonde une fois que les équipes s'appuient sur l'appli.

Choisissez délibérément la direction de synchronisation

Décidez si votre appli est :

- Lecture seule depuis les systèmes sources : le plus sûr. Votre appli devient une vue structurée, tandis que les éditions ont lieu dans les outils originaux.

- Bidirectionnelle (write-back) : pratique mais plus risquée. Si vous permettez d'écrire un champ « owner » dans l'appli qui met à jour Jira ou un catalogue, il faudra gérer les conflits, le mapping des permissions et des journaux d'audit clairs.

Un compromis pratique : synchronisation en lecture seule + workflows « proposer un changement » qui notifie la bonne personne pour mettre à jour la source.

Supporter l'import/export CSV pour le bootstrapping

Même avec des intégrations, vous aurez besoin d'opérations en masse :

- Import initial pour peupler fonctionnalités et propriétaires depuis une feuille existante.

- Mises à jour en bloc lors des réorganisations.

- Export pour revues hors ligne et audits trimestriels.

Rendez les modèles CSV stricts (colonnes requises, IDs équipe/utilisateur valides) et fournissez des rapports d'erreurs que des utilisateurs non techniques peuvent corriger.

Rendre la fraîcheur visible pour éviter les problèmes de confiance

Chaque champ synchronisé doit afficher :

- Dernier horodatage de synchronisation

- Statut de sync (ok, warning, failed)

- Source de vérité (annuaire, tracker, override manuel)

Si une sync échoue, montrez ce qui est impacté et ce qui peut rester correct. Cette transparence encourage l'utilisation de l'appli plutôt que le retour aux feuilles de calcul parallèles.

Reporting, tableaux de bord et matrice de propriété

Obtenez d'abord le bon modèle

Utilisez le mode planification pour aligner rôles, périmètre et modèle de données avant de générer le code.

Le reporting transforme votre base en un outil quotidien. L'objectif : répondre en secondes aux questions courantes de propriété : Qui possède ceci ? Est-ce à jour ? Qu'est-ce qui est risqué maintenant ?

Dashboards qui exposent le risque

Commencez par un petit ensemble de dashboards qui mettent en lumière des lacunes opérationnelles plutôt que des métriques vanité :

- Fonctionnalités sans propriétaire : tout élément sans propriétaire principal (et éventuellement sans backup).

- Propriétés obsolètes : fonctionnalités dont l'attribution n'a pas été confirmée depuis X jours (ex. 90), ou dont l'équipe propriétaire n'existe plus.

- Zones à haut risque : fonctionnalités liées à des systèmes critiques, fort volume de tickets, incidents récents ou releases à venir — mais sans propriété claire.

Chaque carte doit être cliquable vers une liste filtrée, avec une action évidente (« Assigner propriétaire », « Demander confirmation », « Escalader »). Modèle mental simple : traitez les dashboards comme des queues.

Matrice de propriété (fonctionnalité × équipe)

Une vue matrice aide les groupes inter-équipes (support, SRE, release managers) à voir les patterns en un coup d'œil.

Faites une grille : lignes = fonctionnalités, colonnes = équipes, cellule = relation (Owner, Contributor, Consulted, Informed). Gardez-la lisible :

- Permettez de grouper les lignes par domaine produit ou système.

- Fournissez des filtres rapides : « montrer seulement les lacunes », « seulement le périmètre release », « seulement mes équipes ».

- Ajoutez un drill-in sur une fonctionnalité qui explique pourquoi une équipe est marquée (liens vers service, repo, astreinte ou tickets).

Export RACI-like (sans la cérémonie)

Tout le monde n'a pas besoin d'utiliser l'app pour en bénéficier. Ajoutez un export en un clic qui produit un tableau de type RACI pour un périmètre choisi (domaine produit, release ou tag). Fournissez :

- CSV pour tableurs

- PDF pour revues de direction

Gardez les définitions cohérentes entre l'UI et les exports pour éviter les débats sur ce que signifie « Accountable ».

Vues sauvegardées pour différents publics

Les vues sauvegardées évitent la prolifération de dashboards. Offrez des défauts curatorés plus des sauvegardes personnelles/équipes :

- Support : « Top fonctionnalités contactées avec propriétaire + backup + canal d'escalade. »

- Release managers : « Fonctionnalités taguées release sans propriété confirmée. »

- Direction : « Tendance de couverture et principaux buckets de risque. »

Les changements de propriété ont un impact processuel, donc le reporting doit inclure des signaux de confiance :

- Historique des changements par fonctionnalité (qui a changé quoi, quand et pourquoi)

- État des approbations pour les zones sensibles

- Logs d'accès pour les actions admin

Liez ces vues depuis les pages fonctionnalité et les écrans admin (voir /blog/access-control pour des modèles de rôles).

Plan de mise en œuvre, déploiement et gouvernance continue

Un tracker de propriété réussit quand il est facile à livrer, sûr à changer et clairement maintenu. Traitez l'implémentation, le déploiement et la gouvernance comme une partie du produit — pas comme une après-pensée.

Choisissez une stack que votre équipe peut maintenir

Commencez par ce que votre équipe peut supporter :

Si vous voulez une livraison rapide et des opérations simples, une appli server-rendered (ex. Rails/Django/Laravel) avec une base relationnelle suffit souvent. Si vous avez de la compétence front-end et besoin de workflows très interactifs (editions massives, approbations inline), une SPA (React/Vue) + API peut convenir — prévoyez du temps pour la gestion des versions d'API et le traitement d'erreurs.

Dans les deux cas, utilisez une base relationnelle (Postgres/MySQL) pour l'historique de propriété et les contraintes (ex. « un propriétaire principal par fonctionnalité »), et gardez le journal d'audit immuable.

Si vous préférez accélérer la livraison sans reconstruire toute la pipeline, Koder.ai peut générer une UI React fonctionnelle et un backend Go/PostgreSQL à partir d'un spec piloté par chat, puis vous permettre d'exporter le code source quand vous êtes prêt à l'intégrer en interne.

Bases du déploiement : environnements et fiabilité

Mettez en place trois environnements tôt : dev, staging, production. Staging doit refléter les permissions et intégrations de production pour que les approbations et jobs de sync se comportent de la même manière.

Prévoyez ces bases dès le départ :

- Migrations : exécutées automatiquement en CI/CD ; entraîner les rollbacks.

- Backups : automatisés, restorations testées et règles de rétention.

- Monitoring : vérifications uptime, suivi des erreurs et alertes sur syncs/approbations en échec.

Si vous maintenez des docs internes, ajoutez un court runbook sous /docs/runbook avec « comment déployer », « comment restaurer » et « où regarder quand une sync échoue ».

Testez d'abord les parties à risque

Priorisez les tests là où les erreurs causent un vrai dommage :

- Contrôle d'accès : rôles, visibilité au niveau ligne, règles « qui peut changer propriétaire ».

- Workflows d'approbation : transitions d'état, rejets et re-demandes.

- Jobs de sync : retries, idempotence et résolution des conflits.

Gouvernance : garder le tracker digne de confiance

Assignez des responsables clairs pour la taxonomie (équipes, domaines, règles de nommage). Fixez un rythme de revue (mensuel ou trimestriel) pour nettoyer doublons et propriétaires obsolètes.

Enfin, définissez une « définition de terminé » pour la propriété, par exemple : propriétaire principal nommé, propriétaire backup, date de dernière revue et lien vers le canal d'équipe ou la rotation d'astreinte.