18 अप्रैल 2025·8 मिनट

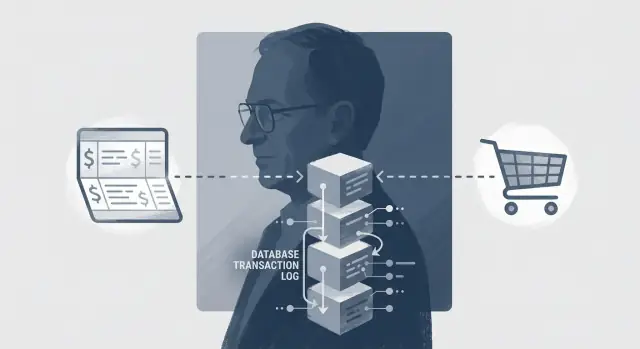

जिम ग्रे, ट्रांज़ैक्शन प्रोसेसिंग, और क्यों ACID आज भी मायने रखता है

जिम ग्रे के ट्रांज़ैक्शन‑प्रोसेसिंग विचारों का व्यावहारिक अवलोकन और यह कि कैसे ACID सिद्धांत बैंकिंग, कॉमर्स और SaaS सिस्टम्स को भरोसेमंद बनाते हैं।

Jim Gray कौन थे और उनके विचार क्यों टिके हुए हैं

जिम ग्रे एक कंप्यूटर वैज्ञानिक थे जो एक सरल लेकिन चुनौतीपूर्ण सवाल पर मग्न रहे: जब कई लोग एक ही सिस्टम का एक साथ उपयोग करें—और विफलताएँ अनिवार्य हों—तो परिणाम सही कैसे बनाए रखें?

उनका ट्रांज़ैक्शन प्रोसेसिंग पर काम डेटाबेसों को "कभी‑कभी सही अगर आप भाग्यशाली हों" से बदलकर वह आधार बना गया जिस पर आप असल में एक व्यवसाय खड़ा कर सकते हैं। उन्होंने जो विचार लोकप्रिय किए—खासकर ACID गुण—वह हर जगह दिखते हैं, भले ही आपने कभी प्रोडक्ट मीटिंग में "ट्रांज़ैक्शन" शब्द का उपयोग न किया हो।

एक "विश्वसनीय सिस्टम" का अर्थ (साधारण शब्दों में)

एक विश्वसनीय सिस्टम वह है जहाँ उपयोगकर्ता केवल स्क्रीन पर नहीं, बल्कि परिणामों पर भरोसा कर सकें।

- आपका बैंक बैलेंस दो निकासी एक साथ होने पर नकारात्मक नहीं हो जाता।

- एक ऑर्डर या तो पूरी तरह से रखा जाता है (इन्वेंटरी आरक्षित और भुगतान रिकॉर्ड हुआ) या बिल्कुल नहीं—कोई रहस्यमयी लिंबो स्थिति नहीं।

- सब्सक्रिप्शन अपग्रेड्स पृष्ठभूमि जॉब के दोगुने चलने से रैंडम रूप से एक्सेस नहीं दे या हटा देते।

- क्रैश के बाद भी ऑडिट लॉग और रसीदें वास्तविक घटना से मेल खाती हों।

दूसरे शब्दों में: सही बैलेंस, सही ऑर्डर, और कोई गुम रिकॉर्ड नहीं।

वास्तविक जीवन में ग्रे के विचार कहाँ दिखेंगे

आधुनिक प्रोडक्ट्स जिनमें क्यूज़, माइक्रोसर्विसेस, और थर्ड‑पार्टी पेमेंट होते हैं, वे भी महत्वपूर्ण क्षणों पर ट्रांज़ैक्शन‑सोच पर निर्भर करते हैं।

- बैंकिंग में पैसे हिलने पर स्पीड से ज्यादा सहीपन चाहिए।

- कॉमर्स को लोड के दौरान सुरक्षित चेकआउट फ्लो चाहिए: ऑर्डर, इन्वेंटरी, भुगतान, रिफंड।

- SaaS को संगत सब्सक्रिप्शन, अधिकार और ऑडिट ट्रेल चाहिए ताकि ग्राहक को ओवरबिल या लॉक आउट न किया जाए।

यह लेख क्या करेगा (और क्या नहीं)

हम अवधारणाओं को व्यावहारिक रखेंगे: ACID किससे बचाता है, बग कहाँ छिपते हैं (आइसोलेशन और कंकरेंसी), और कैसे लॉग और रिकवरी विफलताओं को सहनीय बनाते हैं।

हम आधुनिक trade‑offs भी कवर करेंगे—ACID बॉउंडरी कहाँ रखनी चाहिए, कब वितरित ट्रांज़ैक्शन सार्थक हैं, और कब सागा, retries, और idempotency जैसे पैटर्न "पर्याप्त अच्छा" सुसंगतता देकर ओवर‑इंजीनियरिंग से बचाते हैं।

ट्रांज़ैक्शन प्रोसेसिंग सादा अंग्रेजी में

एक ट्रांज़ैक्शन एक बहु‑कदम व्यावसायिक क्रिया को एक "हाँ/नहीं" यूनिट की तरह व्यवहार करने का तरीका है। अगर सबकुछ सफल होता है, आप उसे commit करते हैं। अगर कुछ भी गलत होता है, आप rollback करके मानो वह कभी हुआ ही न हो।

एक साधारण उदाहरण: पैसे ट्रांसफर करना

सोचिए चेकिंग से सेविंग्स में $50 भेजना। यह एक बदलाव नहीं है; कम से कम दो हैं:

- चेकिंग से $50 घटाएँ

- सेविंग्स में $50 जोड़ें

अगर आपका सिस्टम केवल "एक‑कदम अपडेट" करता है, तो यह पैसे घटा सकता है और फिर डिपॉज़िट से पहले फ़ेल हो सकता है। अब ग्राहक के पास $50 गायब हैं—और सपोर्ट टिकट शुरू हो जाते हैं।

चेकआउट भी एक से अधिक कदम है

एक सामान्य चेकआउट में ऑर्डर बनाना, इन्वेंटरी आरक्षित करना, भुगतान ऑथोराइज़ करना, और रसीद रिकॉर्ड करना शामिल है। हर कदम अलग टेबल्स (या अलग सर्विसेज) को छूता है। ट्रांज़ैक्शन‑सोच के बिना आपके पास "पेड" चिह्नित ऑर्डर हो सकता है पर इन्वेंटरी आरक्षित नहीं, या इन्वेंटरी रिज़र्व हो सकता है पर ऑर्डर कभी बना ही नहीं।

असल जीवन में कहां फेल होता है

फेल्योर शायद ही कभी सुविधाजनक क्षणों पर आते हैं। सामान्य ब्रेकपॉइंट्स:

- ऐप स्टेप 1 के बाद क्रैश हो जाता है, स्टेप 2 से पहले।

- आपके ऐप और डेटाबेस के बीच नेटवर्क ड्रॉप हो जाता है।

- टाइमआउट होता है, इसलिए यूज़र फिर से "Pay" पर क्लिक कर देता है।

- कोई retry या लोड बैलेंसर डुप्लीकेट रिक्वेस्ट भेज देता है।

लक्ष्य: सभी कदम या कोई नहीं

ट्रांज़ैक्शन प्रोसेसिंग एक सरल वादा देने के लिए मौजूद है: या तो व्यवसायिक क्रिया के सभी कदम साथ में लागू हों, या कोई भी लागू न हों। यह वादा भरोसे का आधार है—चाहे आप पैसे मूव कर रहे हों, ऑर्डर प्लेस कर रहे हों, या सब्सक्रिप्शन प्लान बदल रहे हों।

ACID रिफ्रेशर: हर अक्षर किससे सुरक्षा करता है

ACID उन सुरक्षा चेकलिस्ट्स में से है जो "एक ट्रांज़ैक्शन" को भरोसेमंद बनाती हैं। यह कोई मार्केटिंग शब्द नहीं; यह उन वायदों का समूह है जो आप महत्वपूर्ण डेटा बदलते समय करते हैं।

A — Atomicity (सब या कुछ नहीं)

Atomicity का मतलब है कि एक ट्रांज़ैक्शन या तो पूरी तरह पूरा होता है या कोई निशान नहीं छोड़ता।

एक बैंक ट्रांसफर सोचिए: आप Account A से $100 debit करते हैं और Account B में $100 credit करते हैं। अगर सिस्टम debit के बाद पर crash कर जाए और credit से पहले ही रुक जाए, तो atomicity सुनिश्चित करती है कि पूरा ट्रांसफर rollback हो जाए या पूरा ट्रांसफर पूरा हो—कोई वैध आख़िरी स्थिति नहीं जहाँ केवल एक साइड हुआ हो।

C — Consistency (नियम सत्य बने रहें)

Consistency का मतलब है कि आपके डेटा नियम (constraints और invariants) हर commit के बाद भी लागू रहें।

उदाहरण: अगर आपका प्रोडक्ट ओवरड्राफ्ट निषेध करता है तो बैलेंस नकारात्मक नहीं जा सकता; एक ट्रांसफर के लिए डेबिट और क्रेडिट का योग मेल खाना चाहिए; ऑर्डर टोटल लाइन आइटम्स + टैक्स के बराबर होना चाहिए। Consistency आंशिक रूप से डेटाबेस का काम है (constraints), और आंशिक रूप से एप्लिकेशन का काम (बिजनेस नियम)।

I — Isolation (कंकरेंसी परिणामों को भ्रष्ट न करे)

Isolation आपको तब बचाती है जब कई ट्रांज़ैक्शन एक ही समय में होते हैं।

उदाहरण: दो ग्राहक एक ही समय में आख़िरी आइटम खरीदने की कोशिश करते हैं। सही isolation न होने पर दोनों चेकआउट "1 left" देखकर सफल हो सकते हैं, जिससे इन्वेंटरी -1 हो सकती है या मैनुअल करेक्शन करना पड़े।

D — Durability (committed का अर्थ स्थायी)

Durability का मतलब है कि जब आप "committed" देखें, तो परिणाम क्रैश या पावर लॉस के बाद गायब नहीं होगा। अगर रसीद बताती है कि ट्रांसफर सफल रहा, तो reboot के बाद भी लेज़र में वह दिखना चाहिए।

एक सामान्य गलतफहमी

"ACID" कोई एक‑ऑन/ऑफ स्विच नहीं है। अलग‑अलग सिस्टम और अलग आइसोलेशन लेवल अलग गारंटियाँ देते हैं, और अक्सर आप चुनते हैं कि किन ऑपरेशन्स पर कौन‑सी सुरक्षा लागू होगी।

बैंकिंग: पैसे हिलते समय सहीपन तेज़ी से बेहतर है

जब लोग "ट्रांज़ैक्शन" की बात करते हैं, बैंकिंग सबसे स्पष्ट उदाहरण है: उपयोगकर्ता सही बैलेंस की उम्मीद करते हैं, हमेशा। बैंकिंग ऐप थोड़ा धीमा हो सकता है; यह गलत नहीं हो सकता। एक गलत बैलेंस ओवरड्राफ्ट फीस, चूके हुए भुगतान, और लंबे टेन की मैनुअल समस्यों का कारण बन सकता है।

एक ट्रांसफर, एक यूनिट ऑफ़ वर्क

एक साधारण बैंक ट्रांसफर कई कदम है जो साथ में सफल या विफल होने चाहिए:

- अकाउंट A से डेबिट।

- अकाउंट B में क्रेडिट।

- एक ऑडिट रिकॉर्ड लिखें (किसने/कब/क्यों/कितना)।

ACID‑सोच इसे एक ही यूनिट मानती है। अगर कोई कदम फेल हो—नेटवर्क हिचकी, सर्विस क्रैश, वेलिडेशन एरर—तो सिस्टम को आंशिक सफलता नहीं देनी चाहिए। वरना आपको A से पैसे गायब, B में बिना डेबिट के पैसे, या कोई ऑडिट ट्रेल नहीं मिल सकती जो बताये क्या हुआ।

"हम बाद में ठीक कर देंगे" महंगा क्यों पड़ता है

कई प्रोडक्ट्स में छोटी असंगति अगले रिलीज़ में ठीक की जा सकती है। बैंकिंग में, "बाद में ठीक कर देंगे" विवाद, नियामकीय जोखिम और मैनुअल ऑपरेशनों में बदल जाता है। सपोर्ट टिकट बढ़ते हैं, इंजीनियर्स इनसीडेंट कॉल में शामिल होते हैं, और ऑप्स टीमें मेल‑जोल करने में घंटे बिताती हैं।

भले ही आप नंबर सही कर भी दें, आपको इतिहास बताना होगा।

लेज़र, अपरिवर्तनीय लॉग और मिलान

इसीलिए बैंक लेज़रों और append‑only रिकॉर्ड पर भरोसा करते हैं: इतिहास को ओवरराइट करने के बजाए वे डेबिट और क्रेडिट की एक श्रृंखला रिकॉर्ड करते हैं जो जोड़कर संतुलित होती है। अपरिवर्तनीय लॉग और स्पष्ट ऑडिट ट्रेल रिकवरी और जाँच को संभव बनाते हैं।

रिकॉन्सिलिएशन—स्वतंत्र सत्य के स्रोतों की तुलना—एक बैकस्टॉप की तरह काम करती है जब कुछ गलत होता है, और टीमों को बताती है कब और कहाँ विचलन हुआ।

उपयोगकर्ता पर प्रभाव

सहीपन भरोसा खरीदता है। यह सपोर्ट वॉल्यूम कम करता है और समाधान तेज़ करता है: जब समस्या होती है, एक साफ ऑडिट ट्रेल और संगत लेज़र एंट्रीज़ का मतलब है कि आप जल्दी से "क्या हुआ?" का जवाब दे सकते हैं और बिना अनुमान के इसे ठीक कर सकते हैं।

कॉमर्स: उच्च लोड के नीचे ऑर्डर, इन्वेंटरी और पेमेंट्स

ई‑कॉमर्स सरल लगता है जब तक आप पीक ट्रैफ़िक तक पहुँचते हैं: वही आख़िरी आइटम दस कार्ट में है, ग्राहक पेज रिफ्रैश करते हैं, और आपका पेमेंट प्रोवाइडर टाइमआउट कर देता है। यह वही जगह है जहाँ जिम ग्रे की ट्रांज़ैक्शन‑प्रोसेसिंग मानसिकता व्यावहारिक, रोजमर्रा के तरीके से दिखती है।

एक चेकआउट, कदमों में टूटा हुआ

एक सामान्य चेकआउट कई स्टेट पीस को छूता है: इन्वेंटरी रिज़र्व करें, ऑर्डर बनाएं, और पेमेंट कैप्चर करें। भारी कंकरेंसी में, हर कदम अपने आप में सही हो सकता है और फिर भी बुरा कुल परिणाम दे सकता है।

यदि आप इन्वेंटरी को बिना isolation के घटाते हैं, तो दो चेकआउट "1 left" पढ़कर दोनों सफल हो सकते हैं—ओवरसेलिंग। यदि आप पेमेंट कैप्चर करते हैं और फिर ऑर्डर बनाना फेल हो जाता है, तो आपने ग्राहक को चार्ज कर दिया पर पूरा करने के लिए कुछ नहीं है।

ACID डेटाबेस सीमा पर सबसे अधिक मदद करता है: ऑर्डर क्रिएशन और इन्वेंटरी रिज़र्वेशन को एक ही डेटाबेस ट्रांज़ैक्शन में लपेटें ताकि वे या तो दोनों commit करें या दोनों rollback। आप constraints (उदा., "इन्वेंटरी शून्य से नीचे नहीं जा सकती") के साथ भी सहीपन लागू कर सकते हैं ताकि डेटाबेस असंभव अवस्थाओं को रिजेक्ट कर दे जब एप्लिकेशन कोड गलत काम करे।

पेमेंट्स: "एकदम एक बार" क्यों मुश्किल है

नेटवर्क रिस्पॉन्स गिरते हैं, यूजर डबल‑क्लिक करते हैं, और बैकग्राउंड जॉब retry करते हैं। इसीलिए सिस्टम्स के बीच "exactly once" प्रोसेसिंग कठिन है। लक्ष्य बन जाता है: पैसे की मूवमेंट के लिए at most once, और बाकी जगह सेफ retries।

अपनी पेमेंट प्रोसेसर के साथ idempotency keys का उपयोग करें और अपने ऑर्डर से जुड़ा एक स्थायी "payment intent" रिकॉर्ड रखें। भले ही आपकी सर्विस retry करे, आप डबल‑चार्ज से बचते हैं।

रिफंड और चार्जबैक

रिटर्न, आंशिक रिफंड, और चार्जबैक्स व्यवसायिक वास्तविकताएँ हैं, न कि एज केस। स्पष्ट ट्रांज़ैक्शन बॉउंडरी उन्हें आसान बनाती है: आप हर समायोजन को भरोसेमंद रूप से एक ऑर्डर, एक भुगतान, और एक ऑडिट ट्रेल से लिंक कर सकते हैं—ताकि कुछ गलत होने पर रिकॉन्सिलिएशन समझाया जा सके।

SaaS: सब्सक्रिप्शन्स, एंटाइटलमेंट और ऑडिट ट्रेल

लेज़र माइंडसेट से शुरू करें

लेजर और append-only ऑडिट लॉग मॉडल करें ताकि सपोर्ट जल्दी से बता सके क्या हुआ.

SaaS व्यवसाय एक वादे पर चलते हैं: जो ग्राहक भुगतान करता है वही तुरंत और पूर्वानुमेय तरीके से उपयोग कर सकता है। यह सरल लगता है जब तक आप प्लान अपग्रेड, डाउनग्रेड, मध्य‑चक्र प्रो‑रेशन, रिफंड और असिंक्रोनस पेमेंट इवेंट्स मिला नहीं देते। ACID‑शैली सोच "बिलिंग ट्रुथ" और "प्रोडक्ट ट्रुथ" को संरेखित रखने में मदद करती है।

बिना सरप्राइज़ के सब्सक्रिप्शन परिवर्तन

एक प्लान परिवर्तन अक्सर कार्रवाई की एक शृंखला ट्रिगर करता है: इनवॉइस बनाना/समायोजित करना, प्रो‑रेशन्स रिकॉर्ड करना, भुगतान एकत्र करने का प्रयास, और एंटाइटलमेंट्स अपडेट करना (फीचर, सीट, लिमिट)। इन्हें एक ऐसे यूनिट में उपचारित करें जहाँ आंशिक सफलता अस्वीकार्य हो।

अगर अपग्रेड इनवॉइस बनता है पर एंटाइटलमेंट अपडेट नहीं होता (या इसके विपरीत), तो ग्राहक या तो पेमेंट के बावजूद एक्सेस खो देता है या बिना भुगतान के एक्सेस पाता है।

एक व्यावहारिक पैटर्न यह है कि बिलिंग निर्णय (नया प्लान, प्रभावी तिथि, प्रो‑रेशन लाइंस) और एंटाइटलमेंट निर्णय को एक साथ अस्थायी रूप से स्थायी रूप से रखें, फिर उस committed रिकॉर्ड से डाउनस्ट्रीम प्रक्रियाएँ चलाएँ। यदि भुगतान की पुष्टि बाद में आती है, तो आप इतिहास को बिना पुनःलेखन के सुरक्षित रूप से आगे बढ़ा सकते हैं।

मल्टी‑टेनेंट सहीपन

मल्टी‑टेनेंट सिस्टम में isolation शैक्षणिक नहीं है: एक ग्राहक की भारी गतिविधि दूसरे को ब्लॉक या भ्रष्ट नहीं करनी चाहिए। टेनेंट‑स्कोप्ड कीज़, प्रति‑टेनेंट स्पष्ट ट्रांज़ैक्शन बॉउंडरी, और सावधानीपूर्वक चुने गए आइसोलेशन लेवल का उपयोग करें ताकि Tenant A के रिन्यूअल का बर्स्ट Tenant B के लिए inconsistent reads न बनाए।

सपोर्ट सवालों का उत्तर देने वाले ऑडिट ट्रेल

सपोर्ट टिकट आमतौर पर "मुझे क्यों चार्ज किया गया?" या "मुझे X तक पहुँच क्यों नहीं है?" से शुरू होते हैं। यह बनाए रखें: कौन‑कब‑क्या बदला (यूज़र, एडमिन, ऑटोमेशन) का एक append‑only ऑडिट लॉग और इसे इनवॉइस और एंटाइटलमेंट ट्रांज़िशन्स से जोड़ें।

यह साइलेंट ड्रिफ्ट को रोकता है—जहाँ इनवॉइस "Pro" कहते हैं पर एंटाइटलमेंट अभी भी "Basic" दिखाते हैं—और रिकॉन्सिलिएशन को एक प्रश्न बनाता है, किसी जाँच की तरह नहीं।

आइसोलेशन और कंकरेंसी: जहाँ अधिकतर बग छिपते हैं

Isolation ACID का "I" है, और यही वह जगह है जहाँ सिस्टम अक्सर सूक्ष्म, महंगे तरीकों से फेल होते हैं। मूल विचार सरल है: बहुत से उपयोगकर्ता एक साथ कार्रवाई कर रहे हैं, पर हर ट्रांज़ैक्शन को ऐसा व्यवहार करना चाहिए जैसे वह अकेले चला हो।

रोजमर्रा का उपमा: दो कैशियर, एक आइटम

सोचिए एक स्टोर में दो कैशियर हैं और शेल्फ पर एक आख़िरी आइटम है। अगर दोनों कैशियर एक ही समय पर स्टॉक चेक करें और दोनों को "1 available" दिखे, तो वे दोनों उसे बेच सकते हैं। कुछ भी "क्रैश" नहीं हुआ, पर परिणाम गलत है—डबल‑स्पेंड जैसा।

डेटाबेस भी उसी समस्या का सामना करते हैं जब दो ट्रांज़ैक्शन समान रोज़ को समवर्ती रूप से पढ़ते और अपडेट करते हैं।

सामान्य अनोमलियाँ जो आइसोलेशन रोकने का उद्देश्य रखता है

- Dirty reads: आप किसी ट्रांज़ैक्शन के अनकमिटेड बदलाव देखते हैं (जो बाद में rollback हो सकता है)।

- Lost updates: दो ट्रांज़ैक्शन एक ही रिकॉर्ड अपडेट करते हैं और बाद वाला लिखाई पहले वाले को चुपके से ओवरराइट कर देता है।

- Double‑spend‑style बग्स: दो ट्रांज़ैक्शन दोनों ही एक दुर्लभ संसाधन (इन्वेंटरी, बैलेंस, सीट) "reserve" कर लेते हैं।

आइसोलेशन लेवल सरल शब्दों में

अधिकांश सिस्टम सुरक्षा और थ्रूपुट के बीच एक ट्रेड‑ऑफ के रूप में isolation level चुनते हैं:

- Read committed: केवल committed डेटा पढ़ता है। dirty reads से बचाता है, पर कुछ अनोमलियाँ फिर भी हो सकती हैं।

- Repeatable read: यदि आप एक रो को दोबारा पढ़ते हैं तो वही परिणाम मिलता है। "मूविंग टार्गेट" व्यवहार कम करता है, पर सभी प्रकार के द्वंद्व नहीं रोकता।

- Serializable: सबसे मजबूत—परिणाम ऐसे हैं जैसे ट्रांज़ैक्शन एक‑के‑बाद‑एक चले हों। सबसे सुरक्षित, पर अक्सर सबसे धीमा।

केवल प्रदर्शन के आधार पर नहीं, व्यवसाय जोखिम के आधार पर चुनें

अगर गलती वित्तीय नुकसान, कानूनी जोखिम, या ग्राहक‑दृष्टिगत असंगति पैदा करती है, तो मजबूत आइसोलेशन (या स्पष्ट लॉकिंग/कंस्ट्रेंट्स) की ओर झुकें। अगर सबसे खराब स्थिति अस्थायी UI glitch है, तो कमजोर लेवल स्वीकार्य हो सकता है।

ऊँचा आइसोलेशन थ्रूपुट कम कर सकता है क्योंकि डेटाबेस को असुरक्षित इंटरलीविंग्स रोकने के लिए अधिक समन्वय—रुकना, लॉक करना, या ट्रांज़ैक्शन abort/retry—करना पड़ता है। लागत वास्तविक है, पर गलत डेटा की लागत भी वास्तविक है।

लॉग, ड्यूरेबिलिटी, और विफलताओं के बाद रिकवरी

अपने बिल्ड का स्वामित्व रखें

पूरा सोर्स कोड एक्सपोर्ट प्राप्त करें ताकि आपकी टीम समीक्षा, विस्तार और प्रोडक्शनाइज़ कर सके.

जब सिस्टम क्रैश करता है, सबसे महत्वपूर्ण सवाल यह नहीं है कि "क्यों क्रैश हुआ?" बल्कि "रिस्टार्ट के बाद हमें किस स्थिति में होना चाहिए?" जिम ग्रे के ट्रांज़ैक्शन‑प्रोसेसिंग काम ने उत्तर को व्यावहारिक बनाया: ड्यूरेबिलिटी अनुशासित लॉगिंग और रिकवरी के माध्यम से हासिल की जाती है।

ट्रांज़ैक्शन लॉग: सिस्टम की मेमोरी

एक ट्रांज़ैक्शन लॉग (अक्सर WAL कहा जाता है) परिवर्तनों का एक append‑only रिकॉर्ड है। यह रिकवरी के लिए केंद्रीय है क्योंकि यह अपडेट्स के इरादे और क्रम को सुरक्षित रखता है भले ही डेटाबेस फाइलें मिड‑राइट हों जब पावर चली जाए।

रिस्टार्ट के दौरान डेटाबेस:

- Redo कर सकता है committed बदलाव जो डेटा फाइलों तक पूरी तरह नहीं पहुँचे थे।

- Undo कर सकता है incomplete ट्रांज़ैक्शन ताकि आधा‑किया काम अंतिम स्थिति में न लीक हो।

इसीलिए "हमने commit किया" क्रिस्प रह सकता है भले ही सर्वर साफ़ तरीके से शटडाउन न हुआ हो।

Write‑ahead logging (WAL) और यह ड्यूरेबिलिटी कैसे सक्षम करता है

Write‑ahead logging का अर्थ है: लॉग को durable स्टोरेज पर फ्लश किया जाता है इससे पहले कि डेटा पेज लिखे जाएँ। व्यवहार में, "commit" का संबंध सुनिश्चित करने से है कि संबंधित लॉग रिकॉर्ड सुरक्षित रूप से डिस्क पर हैं (या अन्यथा टिकाऊ)।

अगर क्रैश commit के ठीक बाद होता है, रिकवरी लॉग को रिप्ले करके committed स्थिति फिर से बना सकती है। अगर क्रैश commit से पहले होता है, लॉग incomplete ट्रांज़ैक्शन को रोल बैक करने में मदद करता है।

बैकअप बनाम लॉग: दोनों चाहिए

एक बैकअप एक स्नैपशॉट है (एक समय‑बिंदु की प्रति)। लॉग्स एक इतिहास हैं (उस स्नैपशॉट के बाद क्या बदला)। बैकअप कैटास्ट्रोफिक लॉस (खराब डिप्लॉय, हटा दी गई टेबल, रैनसमवेयर) में मदद करते हैं। लॉग्स हाल का committed काम recover करने में मदद करते हैं और पॉइंट‑इन‑टाइम रिकवरी का समर्थन कर सकते हैं: बैकअप को restore करें, फिर लॉग्स को किसी चुने हुए पल तक रिप्ले करें।

संचालन संबंधी याद दिलाना: restores का परीक्षण करें

एक बैकअप जिसे आपने कभी restore नहीं किया, वह उम्मीद है, योजना नहीं। नियमित रूप से staging में restore drills शेड्यूल करें, डेटा इंटीग्रिटी चेक वेरिफ़ाई करें, और मापें कि रिकवरी में असल में कितना समय लगता है। अगर यह आपके RTO/RPO की जरूरतें पूरी नहीं करता, तो रिटेंशन, लॉग शिपिंग, या बैकअप आवृत्ति समायोजित करें इससे पहले कि कोई घटना आपको सिखाये।

वितरित सिस्टम: ACID बॉउंडरी और व्यावहारिक विकल्प

ACID तब सबसे अच्छा काम करता है जब एक ही डेटाबेस किसी ट्रांज़ैक्शन के लिए "स्रोत‑सत्य" बन सकता है। जिस क्षण आप एक व्यावसायिक क्रिया को कई सर्विसेज (पेमेंट्स, इन्वेंटरी, ईमेल, analytics) में फैलाते हैं, आप वितरित सिस्टम क्षेत्र में प्रवेश करते हैं—जहाँ विफलताएँ साफ़ "सफल" या "त्रुटि" की तरह नहीं दिखतीं।

वितरित ट्रांज़ैक्शन कठिन क्यों हैं

वितरित सेटअप में आपको आंशिक विफलताओं को मान लेना चाहिए: एक सर्विस commit कर सकती है जबकि दूसरी क्रैश हो जाए, या नेटवर्क हिचकी सच्ची स्थिति को छिपा सकती है। और भी बुरा यह है कि टाइमआउट अस्पष्ट होते हैं—क्या दूसरी तरफ फेल हुआ, या बस धीमा है?

यह अनिश्चितता डबल‑चार्ज, ओवरसेलिंग, और ग़ायब एंटाइटलमेंट्स को जन्म देती है।

Two‑phase commit (2PC) सादा शब्दों में

Two‑phase commit कोशिश करता है कि कई डेटाबेस एक साथ "एक जैसा" commit करें।

- Phase 1 (prepare): प्रत्येक प्रतिभागी वादा करता है कि वह commit कर सकता है और जो चाहिए उसे लॉक कर लेता है।

- Phase 2 (commit/abort): एक coordinator सभी को अंतिम रूप देने या rollback करने को कहता है।

टीमें अक्सर 2PC से बचती हैं क्योंकि यह धीमा हो सकता है, लॉक अधिक समय तक रखता है (थ्रूपुट घटता है), और coordinator एक बॉटलनेक बन सकता है। यह सिस्टम्स को कड़ा रूप से जोड़ता है: सभी प्रतिभागियों को प्रोटोकॉल बोलना होगा और उच्च उपलब्धता बनाए रखना होगा।

बेहतर स्केल करने वाले व्यावहारिक विकल्प

एक आम तरीका यह है कि आप ACID बॉउंडरी को छोटा रखें और क्रॉस‑सर्विस काम को स्पष्ट रूप से मैनेज करें:

- Sagas: बड़े प्रोसेस को स्टेप्स में बाँटो, हर स्टेप का लोकल ट्रांज़ैक्शन हो।

- Compensating actions: अगर स्टेप 4 फेल हो, तो "undo" स्टेप्स चलाओ (पेमेंट refund, इन्वेंटरी release)।

- Outbox pattern: अपना DB परिवर्तन और "प्रकाशित करने के लिए ईवेंट" एक ही लोकल ट्रांज़ैक्शन में लिखो, फिर बाद में भरोसेमंद रूप से भेजो।

नियम‑को_thumb

सबसे मजबूत गारंटियाँ (ACID) को एक ही डेटाबेस के अंदर रखें जहाँ संभव हो, और उस बॉउंडरी के बाहर की हर चीज़ को retries, reconciliation, और "अगर यह स्टेप फेल हुआ तो क्या होगा?" जैसी स्पष्ट नीतियों से संभालें।

Retries, Idempotency, और डुप्लिकेट रिक्वेस्ट

विफलताएँ शायद ही कभी साफ़ तौर पर "यह नहीं हुआ" दिखती हैं। अक्सर एक रिक्वेस्ट आंशिक रूप से सफल होती है, क्लाइंट टाइमआउट हो जाता है, और कोई (ब्राउज़र, मोबाइल ऐप, जॉब रनर, या पार्टनर सिस्टम) retry कर देता है।

बिना सुरक्षा के, retries सबसे खतरनाक प्रकार की बग बनाते हैं: सही दिखने वाला कोड जो कभी‑कभी डबल‑चार्ज, डबल‑शिप, या डबल‑गिव एक्सेस कर देता है।

व्यावहारिक तौर पर idempotency का क्या मतलब है

Idempotency वह गुण है कि एक ही ऑपरेशन को कई बार करने से अंतिम परिणाम वही होता है जो एक बार करने पर होता। उपयोगकर्ता‑समक्ष सिस्टम के लिए इसका अर्थ है "सेफ retries बिना डबल इफेक्ट्स के"।

एक सहायक नियम: GET स्वाभाविक रूप से idempotent होना चाहिए; कई POST क्रियाएँ तब तक idempotent नहीं होती जब तक आप उन्हें ऐसा डिज़ाइन न करें।

डुप्लीकेट रोकने वाले उपकरण

अक्सर आप कुछ मैकेनिज़्म मिलाकर उपयोग करते हैं:

- Idempotency keys: क्लाइंट हर लक्षित क्रिया के लिए एक यूनिक की भेजता है (उदा.,

Idempotency-Key: ...)। सर्वर उस मूल्य से outcome स्टोर करता है और दोहराव पर वही परिणाम लौटाता है। - Unique constraints: डेटाबेस स्तर पर "केवल एक" लागू करें (उदा.,

order_idपर एक पेमेंट ही)। - Deduplication tables: प्रोसेस किए गए request IDs/ईवेंट्स रखें (आमतौर पर TTL के साथ)।

ये तब सबसे अच्छे काम करते हैं जब यूनिक चेक और असर एक ही डेटाबेस ट्रांज़ैक्शन में रहते हों।

Retries बनाम ट्रांज़ैक्शन और टाइमआउट

एक टाइमआउट का अर्थ यह नहीं कि ट्रांज़ैक्शन rollback हुआ; हो सकता है वह commit हो चुका हो पर response खो गया हो। इसलिए retry लॉजिक को यह मानना चाहिए कि सर्वर सफल हो सकता है।

एक सामान्य पैटर्न है: पहले एक idempotency रिकॉर्ड लिखें (या उसे लॉक करें), साइड‑इफेक्ट्स करें, फिर उसे complete मार्क करें—जहाँ तक संभव हो एक ट्रांज़ैक्शन के भीतर। अगर आप सब कुछ एक ट्रांज़ैक्शन में फिट नहीं कर सकते (उदा., पेमेंट गेटवे को कॉल करना), तो एक टिकाऊ "intent" persist करें और बाद में reconcile करें।

रोज़मर्रा के उदाहरण

- डबल‑क्लिक "Submit payment": दो समान रिक्वेस्ट आते हैं। बिना idempotency के आप दो बार चार्ज कर सकते हैं।

- Webhook redelivery: प्रोवाइडर acknowledgement तक ईवेंट्स फिर से भेजते हैं। बिना dedupe के आप डुप्लिकेट इनवॉइस बना सकते हैं या एक्सेस दो बार प्रोविजन कर सकते हैं।

भरोसेमंद डेटा के लिए डिज़ाइन और टेस्ट चेकलिस्ट

जल्दी तैनात करें, लोड पर टेस्ट करें

होस्टिंग और डिप्लॉयमेंट के साथ एक MVP शिप करें, फिर असली ट्रैफ़िक में सहीपन पर सुधार करें.

जब सिस्टम "फ्लैक—सी" महसूस होते हैं, तो जड़ अक्सर टूटी हुई ट्रांज़ैक्शन‑सोच होती है। सामान्य लक्षणों में ऐसे फैंटम ऑर्डर शामिल हैं जो संबंधित भुगतान के बिना दिखते हैं, समवर्ती चेकआउट के बाद नकारात्मक इन्वेंटरी, और उन तालिकाओं के बीच मेल नहीं बैठना जहाँ लेज़र, इनवॉइस और एनालिटिक्स का तालमेल होना चाहिए।

डिज़ाइन चेकलिस्ट (कोड लिखने से पहले)

सबसे पहले अपने इनवेरियंट्स लिखें—वे तथ्य जो हमेशा सच होने चाहिए। उदाहरण: "इन्वेंटरी कभी शून्य से नीचे न हो", "एक ऑर्डर या तो unpaid है या paid (दोनों नहीं)", "हर बैलेंस परिवर्तन का मेल खाता हुआ लेज़र एंट्री होना चाहिए"।

फिर उस सबसे छोटे यूनिट के चारों ओर ट्रांज़ैक्शन बॉउंडरी परिभाषित करें जो उन इनवेरियंट्स को एटॉमिकली रक्षा कर सके। अगर एक यूज़र क्रिया कई रोज़/टेबल्स को छूती है, तो तय करें क्या साथ में commit होना चाहिए और क्या सुरक्षित रूप से टालना हो सकता है।

आख़िर में, तय करें कि लोड के तहत संघर्षों को कैसे संभालेंगे:

- लॉकिंग बनाम ऑप्टिमिस्टिक कंकरेंसी (वर्ज़न कॉलम)

- डुप्लिकेट रोकने के लिए यूनिक constraints (उदा., order पर एक पेमेंट)

- डेडलॉक्स/टाइमआउट होने पर स्पष्ट retry नियम

वास्तविक‑दुनिया विफलताओं को पकड़ने वाले टेस्ट विचार

कंकरेंसी बग्स खुशी‑मार्ग टेस्टों में शायद ही दिखाई दें। दबाव पैदा करने वाले टेस्ट जोड़ें:

- कंकरेंसी टेस्ट: एक ही ऑपरेशन कई थ्रेड्स/प्रोसेसेस से चलाएँ; समापन के बाद इनवेरियंट्स का.assert करें।

- फॉल्ट इंजेक्शन: ट्रांज़ैक्शन के बीच में सर्विस मार दें, DB कनेक्शंस ड्रॉप करें, या टाइमआउटज दौड़ाएँ; जाँचें कि रिकवरी आधा‑पूरी स्थिति नहीं छोड़ती।

- प्रोडक्शन‑जैसी ट्रैफ़िक को replay करें: अनुरोध अनुक्रम (सैनिटाइज़्ड) पुन: उपयोग करके एज केस पुनःउत्पन्न और फिक्स वेरिफाई करें।

मॉनिटरिंग संकेत जो अलर्टिंग लायक हैं

आप उस चीज़ की रक्षा नहीं कर सकते जिसे आप नहीं मापते। उपयोगी संकेतों में शामिल हैं: डेडलॉक्स, लॉक वेट टाइम, rollback दरें (खासकर deploy के बाद spikes), और स्रोत‑सत्य तालिकाओं के बीच reconciliation diffs (लेज़र बनाम बैलेंस, ऑर्डर बनाम पेमेंट)। ये मीट्रिक्स अक्सर हफ्तों पहले चेतावनी देते हैं जब तक ग्राहक "पैसे गायब" की रिपोर्ट करते हैं।

ओवर‑इंजीनियरिंग के बिना ACID सोच कैसे लागू करें

जिम ग्रे का स्थायी योगदान सिर्फ गुणों का सेट नहीं था—यह "क्या गलत नहीं होना चाहिए" के लिए साझा शब्दावली थी। जब टीमें यह नाम दे पाती हैं कि उन्हें कौन‑सी गारंटी चाहिए (atomicity, consistency, isolation, durability), तो सहीपन पर बहसें अस्पष्ट नहीं रह जातीं ("यह भरोसेमंद होना चाहिए") और एक्शन‑योग्य बन जाती हैं ("यह अपडेट उस शुल्क के साथ एटॉमिक होना चाहिए")।

कहाँ ACID पर ज़ोर दें

पूरा ट्रांज़ैक्शन तब उपयोग करें जब उपयोगकर्ता एकल, निर्णायक परिणाम की उम्मीद करे और गलतियाँ महंगी हों:

- पैसे की मूवमेंट: चार्ज, रिफंड, बैलेंस अपडेट, पेआउट

- ऑर्डर कमिटमेंट: ऑर्डर बनाना + इन्वेंटरी रिज़र्व + भुगतान इरादा रिकॉर्ड

- एक्सेस और एंटाइटलमेंट: सब्सक्रिप्शन परिवर्तन, रोल ग्रांट, लाइसेंस सीट्स

- ऑडिट आवश्यकताएँ: वे चीज़ें जिन्हें आपको बाद में ग्राहक, फाइनेंस, या सिक्योरिटी को समझानी हों

यहाँ, थ्रूपुट के लिए गारंटी कमजोर करना अक्सर लागत को सपोर्ट टिकट, मैनुअल रिकॉन्सिलिएशन, और खोए हुए भरोसे में स्थानांतरित कर देता है।

कहाँ कमजोर गारंटियाँ ठीक हैं

जब अस्थायी असंगति स्वीकार्य हो और आसानी से ठीक की जा सके तो गारंटी ढीली रखें:

- रीड मॉडल्स और एनालिटिक्स (मिनट‑देर रिपोर्टिंग आमतौर पर ठीक है)

- गैर‑आवश्यक काउंटर (व्यूज़, लाइक्स) जहाँ डुप्लिकेट मायने नहीं रखते

- असिंक्रोनस साइड‑इफेक्ट्स (ई‑मेल, वेबहुक्स) जब तक वे idempotent हों

कुंजी यह है कि "स्रोत‑सत्य" के चारों ओर एक स्पष्ट ACID बॉउंडरी रखें, और बाकी को पीछे रहने दें।

व्यावहारिक अगले कदम (हल्का, उच्च प्रभाव)

- अपने महत्वपूर्ण फ्लोज़ दर्ज करें: पैसे, ऑर्डर, एक्सेस, और कोई भी चीज़ जो ग्राहक के साथ आपके अनुबंध को बदलती है।

- सादा अंग्रेज़ी में इनवेरियंट्स लिखें (और उन्हें कोड के पास रखें): "एक ऑर्डर अधिकतम एक बार पेड होगा", "एक सीट दो बार असाइन नहीं की जा सकती", "बैलेंस कभी नेगेटिव नहीं जाएगा"।

- प्रत्येक इनवेरियंट को मैप करें किसी मैकेनिज़्म से: ट्रांज़ैक्शन स्कोप, यूनिक constraints, idempotency keys, append‑only ऑडिट लॉग।

- कुरूप पाथ्स का टेस्ट करें: retries, टाइमआउट, डबल‑क्लिक, और आंशिक विफलताएँ।

यदि आप इन फ्लोज़ को प्रोटोटाइप कर रहे हैं (या एक लेगसी पाइपलाइन को फिर से बना रहे हैं), तो ऐसा स्टैक चुनना मददगार है जो ट्रांज़ैक्शन्स और constraints को पहले‑कक्षा बनाए। उदाहरण के लिए, Koder.ai एक साधारण चैट से React फ्रंट‑एंड प्लस Go + PostgreSQL बैकएंड जेनरेट कर सकता है, जो प्रैक्टिकल तरीका है पहले से ही "रीयल" ट्रांज़ैक्शन बॉउंडरी—idempotency रिकॉर्ड्स, outbox टेबल्स, और rollback‑safe वर्कफ़्लोज़—खड़ा करने का इससे पहले कि आप फुल माइक्रोसर्विसेज रोलआउट में निवेश करें।

यदि आप और पैटर्न और चेकलिस्ट चाहते हैं, तो /blog से इन उम्मीदों को लिंक करें। यदि आप पर‑टियर विश्वसनीयता अपेक्षाएँ प्रदान करते हैं, तो उन्हें /pricing पर स्पष्ट रखें ताकि ग्राहक जान सकें वे किस correctness गारंटी के लिए भुगतान कर रहे हैं।

अक्सर पूछे जाने वाले प्रश्न

जिम ग्रे कौन थे और उनके विचार आज भी क्यों महत्वपूर्ण हैं?

जिम ग्रे एक कंप्यूटर वैज्ञानिक थे जिन्होंने ट्रांज़ैक्शन प्रोसेसिंग को व्यावहारिक और व्यापक रूप से समझने योग्य बनाया। उनका योगदान यह मानसिकता है कि महत्वपूर्ण बहु‑कदम वाले कार्यों (पैसे का ट्रांसफर, चेकआउट, सदस्यता परिवर्तन) से अपेक्षित परिणामों को समवेत और सही तरीके से सुनिश्चित किया जाना चाहिए—यहाँ तक कि जब कंकरेंसी और विफलताएँ हों।

दैनिक प्रोडक्ट शब्दों में: कम “रहस्यमयी अवस्थाएँ”, कम सामंजस्य सुधार की आग, और यह स्पष्ट गारंटी कि "committed" का क्या अर्थ है।

सादा शब्दों में ट्रांज़ैक्शन क्या है?

एक ट्रांज़ैक्शन कई अपडेट्स को एक साथ "सब या कुछ नहीं" इकाई में जोड़ता है। जब सभी कदम सफल होते हैं, तो आप commit करते हैं; अगर कुछ भी गलत होता है, तो आप rollback करते हैं।

सामान्य उदाहरण:

- बैंक ट्रांसफर: डेबिट + क्रेडिट + ऑडिट रिकॉर्ड

- चेकआउट: ऑर्डर बनाना + इन्वेंटरी आरक्षित करना

- सब्सक्रिप्शन परिवर्तन: बिलिंग फैसला + एंटाइटलमेंट परिवर्तन

ACID गुण वास्तव में किससे सुरक्षा करते हैं?

ACID वे गारंटियाँ हैं जो ट्रांज़ैक्शन को भरोसेमंद बनाती हैं:

- Atomicity: सभी कदम होते हैं, या कोई नहीं

- Consistency: नियम/इनवेरियंट्स commit के बाद भी सही बने रहते हैं

- Isolation: समवर्ती गतिविधि गलत परिणाम नहीं देती

- Durability: committed परिणाम क्रैश के बाद भी टिकते हैं

यह कोई एक‑स्विच नहीं है—आप तय करते हैं कि किन ऑपरेशन्स के लिए किन गारंटी की जरूरत है और कितनी मजबूत होनी चाहिए।

कंकरेंसी बग्स का स्रोत isolation क्यों है?

अधिकांश "यह केवल प्रोडक्शन में होता है" बग कमजोर isolation के कारण होते हैं।

सामान्य पैटर्न:

- Lost updates: दो लेखक एक-दूसरे को ओवरराइट कर देते हैं

- Double-spend/oversell: दो चेकआउट एक ही आख़िरी यूनिट रिज़र्व कर लेते हैं

- Dirty reads: किसी ऐसे ट्रांज़ैक्शन के बदलाव देखना जो बाद में rollback हो जाता है

व्यावहारिक सुधार: व्यवसाय जोखिम के आधार पर isolation level चुनें, और जहाँ ज़रूरी हो constraints/locking से बैकअप रखें।

मैं इनवेरियंट कैसे परिभाषित करूं और अच्छे ट्रांज़ैक्शन बॉउंडरी कैसे चुनूं?

सबसे पहले, सादा अंग्रेजी में इनवेरियंट लिखें (क्या हमेशा सच होना चाहिए)। फिर इन्हें संरक्षित करने के लिए सबसे छोटे संभव ट्रांज़ैक्शन बॉउंडरी तय करें।

एक साथ काम करने वाले मिकेनिज़्म:

- डेटाबेस constraints (उदा., “inventory 0 से नीचे नहीं जा सकता”)

- यूनिक constraints (उदा., “one payment per order”)

- ऑप्टिमिस्टिक कंकरेंसी (वर्ज़न कॉलम) या स्पष्ट लॉक

कंस्ट्रेंट्स को उस सेफ़्टी‑नेट की तरह मानें जो तब काम आए जब एप्लिकेशन कोड कंकरेंसी में गलत हो जाए।

WAL और ट्रांज़ैक्शन लॉग क्या हैं, और वे क्यों महत्वपूर्ण हैं?

Write‑ahead logging (WAL) डेटाबेस में commit को क्रैश के बाद भी टिकाऊ बनाने का तरीका है।

ऑपरेशनल रूप से:

- DB परिवर्तनों को एक append-only log में जोड़ता है

- restart पर यह redo कर सकता है committed काम और undo कर सकता है incomplete काम

इसलिए अच्छे डिज़ाइन का नतीजा यह है: ।

अगर मेरे पास ट्रांज़ैक्शन लॉग (WAL) है तो क्या मुझे बैकअप की ज़रूरत है?

बैकअप स्नैपशॉट हैं; लॉग बदलों का इतिहास हैं। व्यावहारिक recovery रणनीति:

- नियमित बैकअप लें

- पॉइंट‑इन‑टाइम recovery के लिए लॉग्स को रखें/शिप करें

- staging में नियमित रूप से restores ड्रिल करें और असली RTO/RPO मापें

अगर आपने कभी restore नहीं किया, तो वह एक योजना नहीं— बस आशा है।

डिस्ट्रिब्यूटेड ट्रांज़ैक्शन (जैसे 2PC) अक्सर क्यों टाला जाता है?

डिस्ट्रिब्यूटेड ट्रांज़ैक्शन कई सिस्टमों को एक‑जैसे commit करवाने की कोशिश करते हैं, लेकिन आंशिक विफलताएँ और अस्पष्ट टाइमआउट इसे कठिन बनाते हैं।

Two‑phase commit (2PC) आमतौर पर जोड़ता है:

- लंबे समय के लिए लॉक (थ्रूपुट गिरता है)

- सर्विसेज के बीच कड़ा coupling

- coordinator बॉटलनेक्स और availability चिंताएँ

इसे तभी उपयोग करें जब आप वास्तव में क्रॉस‑सिस्टम एटॉमिकिटी चाहते हों और ऑपरेशनल जटिलता वहन कर सकते हों।

सर्विसेज के बीच डिस्ट्रिब्यूटेड ACID के व्यावहारिक विकल्प क्या हैं?

छोटे स्थानीय ACID बॉउंडरी रखें और सर्विसेज के बीच स्पष्ट समन्वय करें। सामान्य पैटर्न:

- Sagas: बड़े वर्कफ़्लो को कदमों में बाँटना, हर कदम का लोकल ट्रांज़ैक्शन

- Compensating actions: बाद के विफलता पर refund/release/revoke करना

- Outbox pattern: DB परिवर्तन + प्रकाशित करने वाला ईवेंट एक ही ट्रांज़ैक्शन में लिखें, फिर भरोसेमंद रूप से भेजें

ये पैटर्न retries और विफलताओं के तहत predictable व्यवहार देते हैं बिना हर वर्कफ़्लो को ग्लोबल लॉक में बदल दिए।

Retries और idempotency डबल‑चार्जिंग और डुप्लिकेट ऑर्डर्स को कैसे रोकते हैं?

मान लीजिए टाइमआउट का मतलब "सफल हुआ पर आप तक जवाब नहीं पहुँचा" हो सकता है। retries को सुरक्षित बनाएं।

डुप्लिकेट रोकने के टूल्स:

- Idempotency keys उपयोगकर्ता क्रियाओं और भुगतानों के लिए

- Unique constraints "at most one" असर लागू करने के लिए

- Dedupe tables वेबहुक्स/ईवेंट्स के लिए (अक्सर TTL के साथ)

सर्वोत्तम अभ्यास: जहाँ संभव हो dedupe जाँच और स्टेट चेंज को एक ही डेटाबेस ट्रांज़ैक्शन में रखें।