08 सित॰ 2025·8 मिनट

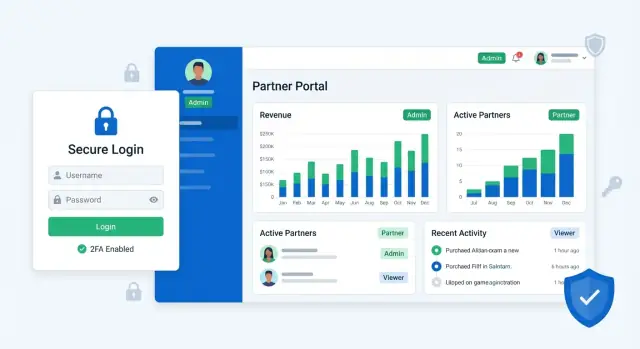

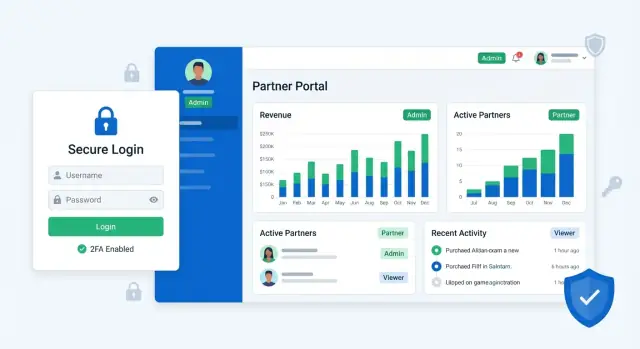

सुरक्षित एक्सेस नियंत्रण के साथ पार्टनर पोर्टल वेब ऐप बनाना

जानें कि कैसे एक पार्टनर पोर्टल वेब ऐप की योजना बनाते, बनाते और लॉन्च करते हैं — सुरक्षित ऑथेंटिकेशन, Role-Based एक्सेस कंट्रोल, ऑनबोर्डिंग फ्लोज़ और ऑडिट लॉग्स के साथ।

जानें कि कैसे एक पार्टनर पोर्टल वेब ऐप की योजना बनाते, बनाते और लॉन्च करते हैं — सुरक्षित ऑथेंटिकेशन, Role-Based एक्सेस कंट्रोल, ऑनबोर्डिंग फ्लोज़ और ऑडिट लॉग्स के साथ।

एक पार्टनर पोर्टल तभी सुरक्षित और उपयोग में आसान रहता है जब उसकी स्पष्ट भूमिका हो। टूल चुनने या स्क्रीन डिजाइन करना शुरू करने से पहले तय करें कि पोर्टल का असल उद्देश्य क्या है—और यह किसके लिए है। यह प्रारंभिक काम परमिशन स्प्रॉल, भ्रमित मेनू और ऐसे पोर्टल से बचाता है जिससे पार्टनर दूरी बनाते हैं।

एक वाक्य का मिशन लिखें। सामान्य लक्ष्य हो सकते हैं:

निर्दिष्ट करें कि पार्टनर बिना ईमेल किए आपकी टीम से क्या कर सकते हैं। उदाहरण: “Partners can register deals and download approved collateral” यह “Partners can collaborate with us” से ज़्यादा स्पष्ट है।

“Partner” एक ऑडियंस नहीं है। जिन पार्टनर प्रकारों का आप समर्थन करते हैं (resellers, distributors, agencies, customers, vendors) उनकी सूची बनाएं, फिर हर पार्टनर संगठन के भीतर की भूमिकाएँ लिखें (owner, sales rep, finance, support)।

यह कदम वेब ऐप्स के लिए एक्सेस कंट्रोल के लिए महत्वपूर्ण है क्योंकि अलग-अलग पार्टनर प्रकारों को अक्सर अलग डेटा सीमाएँ चाहिए होती हैं। एक डिस्ट्रीब्यूटर कई डाउनस्ट्रीम रीसैलर्स मैनेज कर सकता है; एक वेंडर को सिर्फ़ पर्चेज ऑर्डर्स दिख सकते हैं; एक ग्राहक सिर्फ़ अपने टिकट देख सकता है।

कुछ मापनीय परिणाम चुनें ताकि स्कोप निर्णय ठोस रहें:

यदि आपका लक्ष्य “तेज़ सेल्फ-सर्विस” है, तो उन वर्कफ़्लोज़ की योजना बनाएं जो इसे संभव बनाते हैं (इनवाइट्स, पासवर्ड रिसेट, टिकट क्रिएशन, डाउनलोड)।

यह अलग करें कि पार्टनर पोर्टल में क्या कर सकते हैं और आप की आंतरिक टीम admin console में क्या नियंत्रित करेगी। उदाहरण के लिए, पार्टनर टीम के सदस्यों को इनवाइट कर सकते हैं, पर संवेदनशील प्रोग्रामों के लिए आपकी टीम अनुमोदन कर सकती है।

अपना समयरेखा, बजट, अनुपालन आवश्यकताएँ, और मौजूदा टेक स्टैक (IdP for SSO and MFA, CRM, ticketing) कैप्चर करें। ये बाध्यताएँ सब कुछ प्रभावित करेंगी: डेटा मॉडल, मल्टी-टेनेंट पार्टनर मैनेजमेंट, RBAC authorization जटिलता, और इंटीग्रेशन विकल्प।

ऑथ प्रोवाइडर चुनने या स्क्रीन बनाना शुरू करने से पहले स्पष्ट करें किसे एक्सेस चाहिए और क्या वे कर पाएँगे। एक सरल, अच्छी तरह दस्तावेज़ परमिशन प्लान बाद में “बस उन्हें admin दे दो” जैसी गलतियों को रोकता है।

अधिकांश पार्टनर पोर्टल कुछ सामान्य रोलों के साथ काम करते हैं जो संगठनों में दोहराते हैं:

पहली वर्शन को इन तक सीमित रखें। बाद में आप परीक्षण के बाद और रोल जोड़ सकते हैं (उदा., “Billing Manager”)।

सामान्य क्रियाओं को उन क्रिया-शब्दों के रूप में लिखें जो UI और API से मेल खाते हैं:

यह सूची आपकी परमिशन इन्वेंटरी बन जाएगी। हर बटन और API endpoint में से एक को यह सूची कवर करनी चाहिए।

अधिकांश टीमों के लिए Role-Based Access Control (RBAC) आरंभ करने के लिए सबसे अच्छा है: प्रत्येक यूज़र को एक रोल दें, और प्रत्येक रोल कुछ परमिशन देता है।

यदि आप अपवादों की उम्मीद करते हैं (उदा., “Alice केवल Project X के लिए एक्सपोर्ट कर सकती है”), तो दूसरे चरण में फाइन-ग्रेन परमिशन (ABAC या कस्टम ओवरराइड) की योजना बनाएं। कुंजी यह है कि जटिल नियम बनाए बिना पहले देखें कि वास्तविक लचीलापन कहाँ चाहिए।

सबसे सुरक्षित विकल्प को डिफ़ॉल्ट बनाएं:

नीचे एक हल्का मैट्रिक्स है जिसे आप आवश्यकताओं की समीक्षा के दौरान अनुकूलित कर सकते हैं:

| Scenario | View Data | Edit Records | Export | Approve Requests | Manage Users |

|---|---|---|---|---|---|

| Internal admin (support) | Yes | Limited | Yes | Yes | Yes |

| Partner admin (ops lead) | Yes | Yes | Yes | Yes | Yes |

| Partner user (agent) | Yes | Yes | No | No | No |

| Read-only viewer (exec) | Yes | No | No | No | No |

| External auditor (temporary) | Yes (scoped) | No | Limited | No | No |

इन निर्णयों को एक पेज में दस्तावेज़ित करें और वर्जन करें। यह इम्प्लिमेंटेशन का मार्गदर्शन करेगा और ऑनबोर्डिंग तथा एक्सेस रिव्यूज़ के दौरान भ्रम कम करेगा।

स्क्रीन डिज़ाइन करने या परमिशन मैट्रिस बनाने से पहले तय करें कि आपके डेटा मॉडल में “पार्टनर” क्या है। यह विकल्प सब कुछ प्रभावित करता है: ऑनबोर्डिंग फ्लोज़, रिपोर्टिंग, इंटीग्रेशन, और डेटा को सुरक्षित रूप से अलग करने का तरीका।

अधिकांश पार्टनर पोर्टल इन कंटेनरों में से किसी एक से साफ़-साफ़ मैप होते हैं:

एक प्राथमिक कंटेनर चुनें और नामकरण व APIs में सुसंगत रहें। आप बाद में सब-खातों का समर्थन कर सकते हैं, पर एक असली पैरेंट होने से एक्सेस नियम समझने में आसान रहते हैं।

लिखित लिखें कि क्या है:

फिर अलगाव को डेटा लेयर पर लागू करें (tenant/org IDs रिकॉर्ड्स पर, scoped queries), न कि केवल UI में।

एक व्यावहारिक प्रारंभिक सेट:

Permissions को Membership पर स्टोर करना (User पर नहीं) यह सक्षम बनाता है कि एक यूज़र सुरक्षित रूप से कई पार्टनर ऑर्ग्स में हो सके।

योजनाएं बनाएं:

Orgs, users, और memberships के लिए स्थिर, अपारदर्शी IDs (UUIDs या समान) प्रयोग करें। मानव-पठनीय स्लग वैकल्पिक और बदलने योग्य रखें। स्थिर IDs इंटीग्रेशंस को भरोसेमंद और ऑडिट लॉग्स को अस्पष्टता-रहित बनाते हैं, भले ही नाम, ईमेल, या डोमेन बदल जाएँ।

ऑथेंटिकेशन वह जगह है जहाँ सुविधा और सुरक्षा मिलती हैं। एक पार्टनर पोर्टल में आप अक्सर कई साइन-इन विधियाँ सपोर्ट करते हैं क्योंकि आपके पार्टनर छोटे वेन्डर्स से लेकर कड़े IT नीतियों वाले एंटरप्राइज़ तक होते हैं।

Email + password सबसे सार्वभौमिक विकल्प है। यह परिचित है, हर पार्टनर के लिए काम करता है, और लागू करना आसान है—पर अच्छी पासवर्ड हैज़र्ड्स और ठोस रिकवरी फ्लो चाहिए।

Magic links (email-only साइन-इन) पासवर्ड समस्याओं और सपोर्ट टिकट्स को घटाते हैं। यह अवसरिक यूज़र्स के लिए बढ़िया है, पर साझा डिवाइस या कड़े सेशन नियंत्रण वाली टीमें परेशान हो सकती हैं।

OAuth (Google/Microsoft से साइन इन) SMB पार्टनरों के लिए मध्यमार्ग है। यह कमजोर पासवर्ड के मुकाबले सुरक्षा बढ़ाता है और friction घटाता है, पर हर कंपनी consumer OAuth की अनुमति नहीं देती।

SAML SSO एंटरप्राइज़ आवश्यकता है। यदि आप बड़े पार्टनर्स को बेचते हैं, तो SAML को पहले से प्लान करें—यहां तक कि अगर आप बिना इसके लॉन्च करते हैं—क्योंकि बाद में SSO जोड़ने से यूज़र आइडेंटिटी, रोल्स, और ऑनबोर्डिंग पर असर पड़ सकता है।

एक सामान्य नीति:

पासवर्ड नियम सरल रखें (लंबाई + breach checks), बार-बार फोर्स्ड रिसेट से बचें, और सहज self-serve reset को प्राथमिकता दें। यदि आप SSO सपोर्ट करते हैं, तो सुनिश्चित करें कि यूज़र्स को तब भी एक्सेस रिकवर करने का तरीका मिले जब IdP मिसकन्फ़िगर हो (अक्सर admin-assisted fallback के माध्यम से)।

स्पष्ट सेशन नियम परिभाषित करें: idle timeout, absolute max session age, और “remember me” का अर्थ क्या है। एक डिवाइस लिस्ट विचार करें जहां यूज़र्स सेशन्स वापस ले सकते हैं—ख़ासकर admins के लिए।

एक्टिवेशन (ईमेल वेरिफिकेशन), डिएक्टिवेशन (तुरंत एक्सेस हटाना), लॉकआउट (रेट लिमिट्स), और री-एक्टिवेशन (ऑडिटेड, नियंत्रित) के लिए योजना बनाएं। ये स्टेट्स admin पोर्टल और /admin कंसोल में दिखाई जाने चाहिए।

ऑथराइज़ेशन उत्तर देता है: “यह साइन-इन यूज़र क्या करने के लिए अनुमत है, और किस पार्टनर डेटा के लिए?” इसे सही रखना शुरुआती दौर में अनजाने डेटा लीक, पार्टनर ट्रस्ट टूटने, और अंतहीन वन-ऑफ अपवादों को रोकता है।

एक व्यावहारिक नियम: स्पष्टता के लिए RBAC से शुरू करें, फिर जहाँ सचमुच लचीलेपन की जरूरत हो वहाँ ABAC जोड़ें।

अधिकांश पोर्टल हाइब्रिड का उपयोग करते हैं: रोल्स व्यापक क्षमताएँ देते हैं, attributes डेटा स्कोप को संकुचित करते हैं।

परमिशन चेक्स को controllers, पेजेस और DB क्वेरीज़ पर बिखेरने से बचें। उन्हें एक जगह केंद्रीकृत करें—policy classes, middleware, या एक समर्पित authorization सेवा—ताकि हर रिक्वेस्ट लगातार मूल्यांकन हो।

यह तब मदद करता है जब नया API endpoint जोड़ते हैं, या UI एक बटन छिपाता है पर API अभी भी कार्रवाई अनुमत कर दे।

ओनरशिप नियमों के बारे में स्पष्ट रहें:

संवेदनशील क्रियाओं के लिए step-up controls रखें: re-authentication, step-up MFA, या approvals। उदाहरण: SSO सेटिंग बदलना, डेटा एक्सपोर्ट, बैंक डिटेल मॉडीफाई करना, या admin रोल देना।

एक सरल मैट्रिक्स रखें जो मैप करे:

यह engineering, QA, और compliance के लिए साझा स्रोत्र बनेगा—और बाद में एक्सेस रिव्यूज़ को आसान बनाएगा।

ऑनबोर्डिंग वह जगह है जहाँ पार्टनर रिलेशनशिप या तो सहज शुरू होते हैं या सपोर्ट बोझ बन जाते हैं। एक अच्छा फ्लो गति (पार्टनर जल्दी काम शुरू कर सकें) और सुरक्षा (सिर्फ सही लोग सही एक्सेस पाएं) का संतुलन रखता है।

कई इनवाइट पाथ्स सपोर्ट करें ताकि अलग-अलग पार्टनर ऑर्ग बिना विशेष हैंडलिंग के आपका पोर्टल अपना सकें:

हर इनवाइट को एक संगठन तक सीमित रखें और स्पष्ट एक्सपायरी डेट जोड़ें।

हर एक्सेस तुरंत नहीं होना चाहिए। संवेदनशील परमिशन्स के लिए वैकल्पिक अनुमोदन जोड़ें—जैसे फ़ाइनेंस पेज, डेटा एक्सपोर्ट, या API की निर्माण।

एक व्यवहार्य पैटर्न: यूज़र कम जोखिम वाले डिफ़ॉल्ट रोल के साथ जुड़ता है, फिर उन्नत एक्सेस के लिए अनुरोध करता है; यह पार्टनर एडमिन (और वैकल्पिक रूप से आपकी आंतरिक टीम) के लिए एक अप्रूवल टास्क ट्रिगर करता है। स्वीकृति का रिकॉर्ड रखें।

पहली लॉगिन के बाद एक सादा चेकलिस्ट दिखाएँ: प्रोफ़ाइल विवरण पूरा करें, टीम सेटअप करें (सहकर्मियों को इनवाइट करें), और मुख्य संसाधनों जैसे दस्तावेज़ीकरण या सपोर्ट पेज (उदा., /help) पर जाएँ।

जब कुछ फेल हो तो स्पष्ट हों:

ऑफबोर्डिंग तेज़ और अंतिम होनी चाहिए: सक्रिय सेशन्स रिवोक करें, ऑर्ग मेम्बरशिप हटाएँ, और टोकन/कीज़ डिसेबल करें। ऑडिट इतिहास को बरकरार रखें ताकि एक्सेस हट जाने के बाद भी किये गए क्रियाकलाप ट्रेसेबल रहें।

एक पार्टनर पोर्टल तब सफल होता है जब पार्टनर अपनी सामान्य टॉप 5–10 क्रियाओं (जैसे डील रजिस्ट्रेशन, एसेट्स डाउनलोड, टिकट स्टेटस चेक, बिलिंग संपर्क अपडेट) को जल्दी और आत्मविश्वास के साथ पूरा कर सकें। होम पेज को उन क्रियाओं के आसपास डिजाइन करें और हर एक को 1–2 क्लिक में पहुँचने योग्य रखें।

डोमेन के अनुसार स्पष्ट, अनुमान योग्य नेविगेशन उपयोग करें बजाय आंतरिक टीम नामों के। एक सादा संरचना जैसे Deals, Assets, Tickets, Billing, और Users पार्टनर्स को जल्दी ऑरिएंट करने में मदद करती है, खासकर यदि वे कभी-कभार लॉग इन करते हैं।

संदेह होने पर, क्लैरिटी चुनें बजाय cleverness के:

पार्टनर्स तब नाराज़ होते हैं जब कोई पेज परमिशन की वजह से चुपके से फेल हो जाता है। एक्सेस स्टेटस दिखाएँ:

यह सपोर्ट टिकट्स घटाता है और यूज़र्स को अनजाने में सब कुछ ट्राय करने से रोकता है।

UI स्टेट्स को फ़र्स्ट-क्लास फीचर समझें:

एक छोटा स्टाइल गाइड (बटन, टेबल्स, फॉर्म्स, अलर्ट) पोर्टल को बढ़ते हुए कोहेरेंट रखता है।

बुनियादी बातों को जल्दी कवर करें: फुल कीबोर्ड नेविगेशन, पर्याप्त कलर कंट्रास्ट, पठनीय फॉर्म लेबल, और स्पष्ट फोकस स्टेट्स। ये सुधार मोबाइल यूज़र्स और तेज़ी से काम करने वालों के लिए भी लाभदायक हैं।

यदि आपके पास आंतरिक admin क्षेत्र है, तो उसके UI पैटर्न्स को पार्टनर पोर्टल से मेल रखें ताकि सपोर्ट टीमें पार्टनर्स को बिना इंटरफेस का अनुवाद किए गाइड कर सकें।

एक पार्टनर पोर्टल उतना ही प्रबंधनीय है जितने अच्छे टूल आपकी आंतरिक टीम के पास हों। एक आंतरिक एडमिन कंसोल दिन-प्रतिदिन के सपोर्ट को तेज़ बनाये और साथ ही सख्त सीमाएँ लागू करे ताकि admins अनजाने में ज़्यादा अधिकार न प्राप्त कर सकें।

एक सर्चेबल पार्टनर डायरेक्टरी से शुरू करें: पार्टनर का नाम, tenant ID, स्टेटस, प्लान/टियर, और प्रमुख संपर्क। पार्टनर प्रोफ़ाइल से admins यूज़र्स, असाइन किए गए роли, अंतिम लॉगिन, और पेंडिंग इनवाइट्स देख सकें।

यूज़र मैनेजमेंट में अक्सर चाहिए: यूज़र्स को deactivate/reactivate करना, इनवाइट्स resend करना, recovery codes rotate करना, और बार-बार फेल्ड लॉगिन के बाद अकाउंट unlock करना। इन क्रियाओं को स्पष्ट रखें (कन्फ़र्मेशन डायलॉग्स, कारण आवश्यक) और जहाँ संभव हो reversible डिज़ाइन करें।

इम्पर्सोनेशन एक शक्तिशाली सपोर्ट टूल हो सकती है, पर इसे कड़ाई से नियंत्रित करना चाहिए। उच्च अनुमति, step-up authentication (उदा., MFA re-check), और समय-सीमित सेशन की आवश्यकता रखें।

इम्पर्सोनेशन को जाहिर बनाएं: एक स्थायी बैनर (“You are viewing as…”) और सीमित क्षमताएँ (उदा., बिलिंग परिवर्तन या रोल ग्रैंट ब्लॉक करना)। साथ ही हर ऑडिट एंट्री में “impersonator” और “impersonated user” रिकॉर्ड करें।

रोल टेम्पलेट्स, परमिशन बंडल्स, और पार्टनर-लेवल सेटिंग्स (allowed SSO methods, MFA requirements, IP allowlists, feature flags) के लिए कॉन्फ़िगरेशन पेज जोड़ें। टेम्पलेट्स स्टैंडर्डाइज़ करने में मदद करते हैं जबकि अपवादों का समर्थन भी मिल जाता है।

फेल्ड लॉगिन्स के लिए व्यूज़, असामान्य गतिविधि फ्लैग्स (नया देश/डिवाइस, तेज़ रोल चेंजेस), और सिस्टम स्टेटस पेज (/status) तथा incident रनबुक्स (/docs/support) के लिंक शामिल करें।

अंततः, स्पष्ट सीमाएँ सेट करें: कौन से एडमिन एक्शन्स अनुमत हैं, कौन उन्हें कर सकता है, और सुनिश्चित करें कि हर एडमिन एक्शन लॉग, searchable, और एक्सपोर्टेबल हो समीक्षा के लिए।

ऑडिट लॉग्स आपका ब्लैक बॉक्स रिकॉर्डर हैं। जब कोई पार्टनर कहे “मुझे वो फ़ाइल डाउनलोड नहीं करनी चाहिए थी” या कोई आंतरिक एडमिन पूछे “इस सेटिंग को किसने बदला?”, तो एक साफ, searchable ट्रेल अनुमान लगाने की बजाय तेज़ उत्तर देता है।

प्रारंभ करें सुरक्षा-संबंधी घटनाओं से जो बताती हैं किसने क्या, कब, और कहाँ से किया। सामान्य अनिवार्य घटनाओं में शामिल हैं:

लॉग्स उपयोगी रखें पर प्राइवेसी-सचेत भी। सीक्रेट्स (पासवर्ड, API टोकन) या फुल पेलोड्स रिकॉर्ड न करें। इसके बजाय पहचानकर्ता (user ID, partner org ID, object ID) और न्यूनतम मेटाडेटा (timestamp, IP, user agent) स्टोर करें जो जांच के लिए चाहिए।

मल्टी-टेनेंट पोर्टल में ऑडिट ट्रेल्स को फ़िल्टर करना आसान होना चाहिए:

"क्यों" दिखाने के लिए actor (किसने आरंभ किया) और target (क्या बदला) शामिल करें। उदाहरण: “Admin A ने User B को Partner Org C में ‘Billing Admin’ दिया।”

नियमित एक्सेस रिव्यूज़ की योजना बनाएं—खासतौर पर ऊँचे स्तर के रोल्स के लिए। एक हल्का तरीका त्रैमासिक चेकलिस्ट है: किसके पास admin privileges हैं, किसने 60–90 दिनों में लॉगिन नहीं किया, और कौन से अकाउंट पूर्व कर्मचारियों के हैं।

यदि संभव हो तो रिमाइंडर्स स्वचालित करें और एक अप्रूवल फ़्लो दें: मैनेजर्स एक्सेस की पुष्टि करते हैं, और कोई भी अनकन्फ़र्म्ड एक्सेस समाप्त हो जाती है।

पार्टनर्स अक्सर रिपोर्ट (usage, invoices, activity) चाहते हैं, आमतौर पर CSV के रूप में। एक्सपोर्ट को एक विशेषाधिकार क्रिया के रूप में मानें:

लॉग्स और रिपोर्ट्स कितने समय तक रखें और क्या रिडैक्ट होगा यह परिभाषित करें। रिटेंशन को अपने व्यवसाय और रेगुलेटरी जरूरतों के अनुरूप रखें और फिर deletion शेड्यूल लागू करें। जब पर्सनल डेटा लॉग्स में दिखाई दे, तो हैश किए गए पहचानकर्ता या फ़ील्ड्स रिडैक्ट करने पर विचार करें ताकि सुरक्षा जांच के लिए रिकॉर्ड्स खोजने योग्य बने रहें।

सुरक्षा हार्डनिंग छोटे, सुसंगत निर्णयों का सेट है जो पार्टनर पोर्टल को सुरक्षित रखता है भले ही कहीं और गलती हो (एक मिसकन्फ़िगर रोल, एक बग्ड इंटीग्रेशन, एक लीक टोकन)। प्राइवेसी बेसिक्स यह सुनिश्चित करते हैं कि हर पार्टनर सिर्फ वही देखे जिसके लिए अधिकार है—कोई आश्चर्य या आकस्मिक एक्सपोर्ट नहीं।

हर endpoint को पब्लिक-फेसिंग मानें।

इनपुट को वेलिडेट और नॉर्मलाइज़ करें (टाइप, लंबाई, अनुमत वैल्यूज़) और सुरक्षित एरर लौटाएँ जो आंतरिक ना बताते हों। यूज़र, IP, और टोकन के हिसाब से रेट-लिमिटिंग जोड़ें ताकि credential stuffing और बुरा ऑटोमेशन धीमा हो। CSRF सुरक्षा लागू करें जहाँ प्रासंगिक हो (मुख्यतः कुकी-आधारित सेशन्स); यदि आप bearer tokens उपयोग करते हैं तो टोकन स्टोरेज और CORS पर ध्यान दें।

मल्टी-टेनेन्ट पोर्टल सबसे ज़्यादातर क्वेरी लेयर पर फेल होते हैं।

हर जगह tenant-scoped क्वेरीज़ लागू करें—आदर्श रूप में एक अनिवार्य क्वेरी फ़िल्टर के रूप में जो बायपास करना कठिन हो। फाइल डाउनलोड या कॉन्ट्रैक्ट देखने जैसी क्रियाओं के लिए ऑब्जेक्ट-लेवल चेक्स जोड़ें, केवल "invoices तक पहुँच" नहीं। फ़ाइल स्टोरेज URLs को डायरेक्ट न दें जब तक वे शॉर्ट-लाइव्ड और tenant + object परमिशन से जुड़े न हों।

सीक्रेट्स को कोड और CI लॉग्स से बाहर रखें। मैनेज्ड सीक्रेट स्टोर या वॉल्ट का उपयोग करें, कीज़ रोटेट करें, और शॉर्ट-लाइव्ड क्रेडेंशियल्स प्राथमिकता दें। सर्विस अकाउंट्स को least privilege दें (प्रति पर्यावरण और प्रति इंटीग्रेशन अलग खाते) और उनके उपयोग का ऑडिट रखें।

सिक्योरिटी हेडर्स सक्षम करें (CSP, HSTS, X-Content-Type-Options) और कुकीज़ को सुरक्षित बनाएं (HttpOnly, Secure, SameSite)। CORS को कड़ा रखें: केवल उन origin की अनुमति दें जिन्हें आप नियंत्रित करते हैं, और credentials के साथ वाइल्डकार्ड से बचें।

निगरानी कहाँ रहती है, क्या अलर्ट ट्रिगर करते हैं (auth spikes, permission failures, export volume), और आप सुरक्षित रूप से कैसे रोल बैक करेंगे (feature flags, deployment rollback, credential revocation) इस सबका दस्तावेज़ रखें। एक सरल रनबुक घबराहट पर काफ़ी उपयोगी होता है।

एक पार्टनर पोर्टल अक्सर अकेला नहीं रहता। जब पोर्टल वह चीज़ दिखाता है जो आपकी टीम पहले से CRM, ticketing tool, file storage, analytics, और billing में मैनेज करती है, तब वह कहीं ज़्यादा उपयोगी बनता है।

उन पार्टनर क्रियाओं की सूची बनाएं जो सबसे ज़्यादा मायने रखती हैं, फिर हर एक को सिस्टम से मैप करें:

यह इंटीग्रेशंस को परिणामों पर केंद्रित रखता है बजाय “सब कुछ इंटीग्रेट करो” के।

विभिन्न डेटा के लिए अलग पाइपलाइन चाहिए:

जो भी चुनें, retries, rate limits, idempotency, और स्पष्ट एरर रिपोर्टिंग के लिए डिज़ाइन करें ताकि पोर्टल धीरे-धीरे सिंक से नहीं हटे।

यदि आप SSO और MFA सपोर्ट करते हैं, तो तय करें कि यूज़र्स कैसे प्रोविज़न होंगे। बड़े पार्टनरों के लिए SCIM पर विचार करें ताकि उनकी IT टीम ऑटोमेटिकली यूज़र्स क्रिएट/डिएक्टिवेट और ग्रुप कर सके। पार्टनर रोल्स को अपने RBAC authorization मॉडल के साथ सिंक में रखें ताकि एक्सेस कंट्रोल संगत रहे।

हर फ़ील्ड (कंपनी नाम, टियर, एंटाइटलमेंट, रीजन) के लिए परिभाषित करें:

एक हल्का हेल्प सेंटर प्रकाशित करें जिसमें आम वर्कफ़्लोज़, डेटा रिफ्रेश समय, और पार्टनर क्या कर सकते हैं जब कुछ गलत लगे (उदा., “request access” फ्लो) बताया हो। इसे पोर्टल नेविगेशन से लिंक करें, उदाहरण के लिए /help/integrations।

एक पार्टनर पोर्टल उतना ही सुरक्षित है जितना इसके edge-cases। ज़्यादातर घटनाएँ फीचर की कमी से नहीं बल्कि तब होती हैं जब किसी को उम्मीद से ज़्यादा एक्सेस मिल जाता है रोल बदलने के बाद, एक इनवाइट दुबारा इस्तेमाल हो जाता है, या टेनेंट सीमाएँ लगातार लागू नहीं होतीं।

कुछ ही हैप्पी-पाथ चेक्स पर भरोसा न करें। रोल-परमिशन मैट्रिक्स बनाएं और उसे ऑटोमेटेड टेस्ट्स में बदलें।

API-स्तर के टेस्ट शामिल करें, सिर्फ़ UI टेस्ट नहीं। UI बटन छिपा सकती है; APIs नीति लागू करनी चाहिए।

एंड-टू-एंड परिदृश्य जोड़ें जो दर्शाते हैं कि एक्सेस समय के साथ कैसे बदलता है:

डिप्लॉयमेंट को सुरक्षा का हिस्सा समझें। पर्यावरणों (dev/stage/prod) को परिभाषित करें और कॉन्फ़िग अलग रखें (खासतौर पर SSO, MFA, और ईमेल सेटिंग्स)।

उपयोग करें:

यदि आप तेज़ी से डिलीवरी चाहते हैं पर नियंत्रण भी रखना चाहते हैं, तो एक प्लेटफ़ॉर्म जैसे Koder.ai टीमों को React-आधारित पोर्टल और Go + PostgreSQL बैकएंड स्केफ़ोल्ड करने में मदद कर सकता है, फिर RBAC, ऑनबोर्डिंग फ्लोज़, ऑडिट लॉगिंग, और एडमिन-कंसोल फीचर्स पर chat-driven वर्कफ़्लो के माध्यम से iterate किया जा सकता है। कुंजी वही रहती है: एक्सेस कंट्रोल को एक उत्पाद आवश्यकता के रूप में व्यवहार करें और टेस्ट्स, रिव्यूज़, और स्पष्ट ऑपरेशनल सुरक्षा उपायों के साथ मान्य करें।

लॉन्च से पहले बेसलाइन ऑपरेशनल मॉनिटरिंग सेट करें:

नियमित कार्यों की अनुसूची रखें:

यदि आपके पास पहले से एक आंतरिक एडमिन कंसोल है, तो मेंटेनेंस एक्शन्स (यूज़र डिसेबल, सेशन्स रिवोक, कीज़ रोटेट) वहाँ उपलब्ध रखें ताकि किसी घटना के दौरान सपोर्ट बाधित न हो।

एक वाक्य का मिशन लिखकर शुरू करें, जैसे: “Partners can register deals and download approved collateral.” (उदाहरण के लिए: “पार्टनर डील रजिस्टर कर सकते हैं और अनुमोदित सामग्री डाउनलोड कर सकते हैं।”) फिर परिभाषित करें:

यह स्कोप क्रिप और “permission sprawl” को रोकता है।

“पार्टनर” को एक ही तरह का यूज़र न मानें:

अगर आप यह ध्यान नहीं रखेंगे तो या तो यूज़र्स को ज़्यादा परमिशन मिलेंगे या पोर्टल भ्रमित और अपर्याप्त रहेगा।

एक व्यावहारिक प्रारंभिक वर्शन में शामिल हैं:

लॉन्च पर इसे छोटा रखें, और केवल वास्तविक आवर्ती ज़रूरतें दिखने पर विशेष भूमिकाएं (उदा., Billing Manager) जोड़ें।

फीचर्स को परमिशन प्लान में बदलने का तरीका:

फिर हर बटन और API endpoint को इन एक्शन में मैप करें ताकि UI और बैकएंड में परमिशन संगत रहें।

RBAC से शुरू करें:

जब वाकई एक्सेप्शंस की ज़रूरत पड़े (जैसे “सिर्फ EMEA के लिए एक्सपोर्ट कर सकता है”) तब ABAC (attributes: partner_id, region, tier, owner) जोड़ें। कई पोर्टल हाइब्रिड मॉडल अपनाते हैं: role क्षमता देता है; attributes स्कोप सीमित करते हैं।

एक प्राथमिक कंटेनर चुनें और नामकरण/APIs में सुसंगत रहें:

एक Membership एंटिटी (User ↔ PartnerOrg) मॉडल करें और भूमिका/स्थिति वहीं स्टोर करें ताकि एक व्यक्ति कई पार्टनर ऑर्ग्स में सुरक्षित रूप से हो सके।

UI पर निर्भर न रहें — डेटा लेयर पर बाधाएँ लागू करें:

फाइलों के लिए स्थायी सार्वजनिक URLs से बचें; अल्पकालिक, परमिशन-चेक्ड लिंक उपयोग करें जो tenant + object परमिशन से बंधे हों।

अधिकतर पोर्टल कई साइन-इन तरीकों का समर्थन करते हैं:

MFA नीति: internal admins के लिए अनिवार्य, partner users के लिए वैकल्पिक, और संवेदनशील क्रियाओं (exports, role changes) के लिए step-up MFA।

ऑनबोर्डिंग को self-serve पर रखें पर नियंत्रण बनाए रखें:

उच्च-जोखिम परमिशन्स के लिए approval step रखें: यूज़र बेसलाइन रोल के साथ जुड़ता है, फिर उन्नयन के लिए अनुरोध करता है। यह रिकॉर्ड रखें कि किसने कब मंज़ूरी दी।

लॉग करें कि किसने क्या, कब और कहाँ से किया:

सीक्रेट्स और फ़ुल पेलोड रिकॉर्ड न करें। पहचान के लिए IDs (user ID, org ID, object ID) और न्यूनतम मेटाडेटा (timestamp, IP, user agent) रखें। तदुपरांत त्रैमासिक एक्सेस रिव्यूज़ चलाएँ और पुराने परमिशन हटाएँ।