30 nov 2025·8 min

AI per app CRUD: cosa automatizza e cosa richiede l'intervento umano

Guida pratica su cosa l'AI può automatizzare con affidabilità nelle app CRUD (scaffolding, query, test) e dove il giudizio umano resta fondamentale (modelli, regole, sicurezza).

Cosa significa davvero “AI per CRUD”

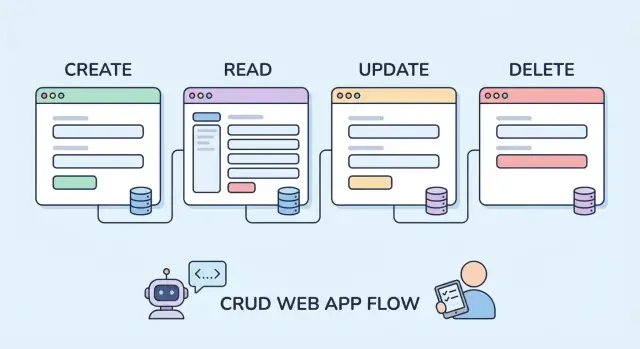

Le app CRUD sono gli strumenti di ogni giorno che permettono alle persone di Creare, Leggere, Aggiornare e Cancellare dati — pensa a liste clienti, gestionali di inventario, calendari appuntamenti, dashboard interne e pannelli di amministrazione. Sono comuni perché molte aziende lavorano su record strutturati e flussi ripetibili.

Quando si parla di “AI per app CRUD”, di solito non si intende un'AI che magicamente consegna un prodotto finito da sola. Si intende un'assistente che accelera il lavoro di ingegneria di routine producendo bozze che puoi modificare, revisionare e consolidare.

Come appare tipicamente ciò che “automatica”

Nella pratica, l'automazione AI è più simile a:

- Suggerisce: propone nomi di campi, endpoint, layout UI o regole di validazione basandosi sulla tua descrizione.

- Bozze: genera codice iniziale per modelli, form, controller, migration e test di base.

- Completa: riempie snippet ripetitivi (mappatura campi, wiring di route, messaggi di errore standard).

Questo può risparmiare ore — specialmente sul boilerplate — perché le app CRUD seguono spesso pattern ricorrenti.

Accelerazione vs garanzie

L'AI può farti andare più veloce, ma non rende automaticamente corretto il risultato. Il codice generato può:

- Interpretare male termini di dominio (“cliente” vs “account”, “archiviato” vs “eliminato”)

- Applicare default insicuri (permessi troppo ampi, casi limite mancanti)

- Produrre codice che compila ma non rispecchia le regole aziendali

Quindi l'aspettativa giusta è accelerazione, non certezza. Devi comunque revisionare, testare e decidere.

La vera divisione: lavoro ripetibile vs lavoro che richiede giudizio

L'AI è più forte dove il lavoro è schematico e la “risposta giusta” è per lo più standard: scaffolding, endpoint CRUD, form di base e test prevedibili.

Gli umani restano essenziali dove le decisioni sono contestuali: significato dei dati, controllo accessi, sicurezza/privacy, casi limite e le regole che rendono unica la tua app.

Dove le app CRUD sono prevedibili (e dove non lo sono)

Le app CRUD tendono a essere costruite con gli stessi mattoncini: modelli dati, migration, form, validazione, pagine lista/dettaglio, tabelle e filtri, endpoint (REST/GraphQL/RPC), ricerca e paginazione, auth e permessi. Questa ripetitività è proprio il motivo per cui la generazione assistita dall'AI può sembrare così veloce — molti progetti condividono le stesse forme, anche quando il dominio cambia.

Le parti prevedibili

I pattern ricorrono ovunque:

- Le schermate “Crea/Modifica” spesso rispecchiano i campi del modello.

- Le pagine indice seguono gli stessi bisogni: ordinare, filtrare, impaginare.

- Gli endpoint solitamente mappano operazioni standard: list, get, create, update, delete.

- La validazione parte frequentemente da controlli di tipo/formato (campi obbligatori, min/max, formato email).

Perché questi pattern sono coerenti, l'AI è brava a produrre una prima bozza: modelli base, route scaffoldate, controller/handler semplici, form UI standard e test iniziali. È simile a ciò che fanno framework e code generator: l'AI si adatta più velocemente ai tuoi nomi e convenzioni.

Le parti imprevedibili

Le app CRUD smettono di essere “standard” non appena aggiungi significato:

- Permessi: “Chi può modificare questo?” raramente è solo “admin vs user”. Spesso è condizionale (appartenenza al team, proprietà del record, stato, regione).

- Integrità dei dati: un piccolo errore in una relazione, regola di unicità o delete a cascata può corrompere i dati o bloccare workflow legittimi.

- Stati e transizioni di business: regole tipo “bozza → inviato → approvato” non vivono solo nello schema DB.

- Casi limite: import, concorrenza, aggiornamenti parziali e comportamenti di “soft delete” possono infrangere assunzioni.

Queste sono le aree dove una piccola svista crea grandi problemi: accessi non autorizzati, cancellazioni irreversibili o record non riconciliabili.

Una regola pratica

Usa l'AI per automatizzare i pattern, poi revisa consapevolmente le conseguenze. Se l'output influenza chi può vedere/modificare dati o se i dati restano corretti nel tempo, consideralo ad alto rischio e verificane l'idoneità come codice critico di produzione.

Task che l'AI automatizza bene: boilerplate e scaffolding

L'AI rende al meglio quando il lavoro è ripetitivo, strutturalmente prevedibile e facile da verificare. Le app CRUD contengono molto di questo: pattern ripetuti tra modelli, endpoint e schermate. Usata in questo modo, l'AI può risparmiare ore senza assumersi il significato del prodotto.

Scaffolding della “forma” di una feature

Dato una descrizione chiara di un'entità (campi, relazioni e azioni di base), l'AI può rapidamente tracciare lo scheletro: definizioni di modello, controller/handler, rotte e pagine di base. Devi comunque confermare nomi, tipi dati e relazioni — ma partire da una bozza completa è più veloce che creare ogni file da zero.

Boilerplate per handler REST o GraphQL

Per operazioni comuni — list, detail, create, update, delete — l'AI può generare codice handler che segue una struttura convenzionale: parse input, chiamata al data-access layer, ritorno della response.

Questo è particolarmente utile quando imposti molti endpoint simili in una volta. La chiave è controllare i bordi: filtraggio, paginazione, codici di errore e casi “speciali” non standard.

Semplici dashboard admin e view

Il CRUD spesso richiede strumenti interni: pagine lista/dettaglio, form base, tabelle e una navigazione in stile admin. L'AI può produrre versioni funzionali iniziali di queste schermate velocemente.

Trattale come prototipi da consolidare: verifica stati vuoti, stati di loading e se l'UI corrisponde a come le persone cercano e scansionano i dati.

Refactor di codice ripetitivo in sicurezza

L'AI è sorprendentemente utile per refactor meccanici: rinominare campi in tutti i file, spostare moduli, estrarre helper o standardizzare pattern (parsing delle richieste, formattazione delle risposte). Può anche suggerire dove esiste duplicazione.

Tuttavia, esegui test e ispeziona le diff — i refactor falliscono in modi sottili quando due casi “simili” non sono veramente equivalenti.

Documentazione iniziale e commenti (con revisione)

L'AI può redigere sezioni README, descrizioni endpoint e commenti inline che spiegano l'intento. Questo aiuta onboarding e code review — a patto di verificare ogni affermazione. Documenti obsoleti o errati sono peggio di niente.

Modelli dati e migration: bozze utili, assunzioni rischiose

L'AI può essere davvero utile all'inizio della modellazione dati perché traduce bene entità in linguaggio naturale in uno schema di prima passata. Se descrivi “Customer, Invoice, LineItem, Payment”, può abbozzare tabelle/collection, campi tipici e default ragionevoli (ID, timestamp, enum di status).

Dove l'AI aiuta subito

Per cambi semplici, l'AI accelera le parti noiose:

- Proporre bozze di schema a partire da entità descritte

- Generare migration per aggiunte o rinomini di campo semplici

- Suggerire indici per filtri/ordinamenti comuni (es.:

tenant_id + created_at,status,email), purché tu li verifichi contro query reali

È molto utile quando stai esplorando: puoi iterare velocemente sul modello e poi irrigidire lo schema quando il workflow è più chiaro.

Dove spesso scivola

I modelli dati nascondono “trappole” che l'AI non può inferire affidabilmente da un prompt breve:

- Relazioni: one-to-many vs many-to-many, link opzionale vs obbligatorio, e cosa significa “ownership”

- Cancellazioni a cascata: cosa succede quando un genitore viene rimosso — hard delete, soft delete, restrict, archive o reassign

- Multi-tenant: cosa deve essere scoped per tenant, come prevenire letture cross-tenant, e quali constraint unici devono essere “unique per tenant” invece che globali

Queste non sono questioni di sintassi; sono decisioni di business e rischio.

Controllo umano: cambi sicuri su dati di produzione

Una migration “corretta” può comunque essere insicura. Prima di eseguire qualsiasi cosa sui dati reali devi decidere:

- Riscrive una tabella grande o blocca le scritture?

- Ci sono righe esistenti che violano i nuovi vincoli?

- Il cambiamento va spezzato in passi expand/migrate/contract?

Usa l'AI per redigere la migration e il piano di rollout, ma tratta il piano come proposta — la responsabilità è del tuo team.

Form e validazione: generazione veloce, semantica che richiede cura

I form sono il punto d'incontro tra app CRUD e persone reali. L'AI è utile qui perché il lavoro è ripetitivo: trasformare uno schema in input, collegare convalide di base e mantenere sincronizzati client e server.

Cosa genera bene l'AI

Dato un modello dati (o un JSON di esempio), l'AI può rapidamente generare:

- Campi di form mappati a tipi comuni (text, number, date, select, checkbox)

- Componenti UI base con label, placeholder e layout di default

- Validator semplici: required, min/max, limiti di lunghezza, formato email/URL

- Stub di validazione in parallelo su entrambi i lati (controlli client e guardie server)

Questo accelera molto la “prima versione utilizzabile”, soprattutto per interfacce admin standard.

Dove la semantica diventa insidiosa

La validazione non è solo rifiutare dati errati; è esprimere intenzione. L'AI non può inferire con affidabilità cosa sia “corretto” per i tuoi utenti.

Devi ancora decidere cose come:

- Messaggi di errore giusti: chiari, specifici e coerenti con il tono (e accessibili per screen reader)

- UX inclusiva: nomi, indirizzi e numeri di telefono variano molto; “non valido” può essere una decisione di prodotto, non tecnica

- Casi limite: secondi nomi opzionali, date non gregoriane, valori zero significativi o flussi “N/D”

Un fallimento comune è l'AI che impone regole ragionevoli ma errate per il tuo business (es.: formati telefonici troppo rigidi o rifiuto di apostrofi nei nomi).

Dove devono vivere le regole

L'AI può suggerire opzioni, ma sei tu a scegliere la fonte di verità:

- Validazione UI per feedback immediato (ma mai come unico gate)

- Validazione API per coerenza tra web, mobile, import e integrazioni

- Vincoli DB per invarianti che non si devono mai violare (chiavi uniche, foreign key, non-null)

Un approccio pratico: lascia che l'AI generi la prima versione, poi rivedi ogni regola chiedendoti: “È comodità per l'utente, contratto API o un vincolo dati duro?”

API e logica di query: lavoro a pattern con bordi taglienti

Vai più veloce, resta responsabile

Accelera il lavoro ripetitivo sui CRUD mantenendo la responsabilità di sicurezza e regole di business al tuo team.

Le API CRUD seguono spesso pattern ripetibili: listare record, recuperare per ID, creare, aggiornare, cancellare e talvolta cercare. Questo le rende un ottimo campo per l'assistenza AI — specialmente quando hai bisogno di molti endpoint simili su risorse diverse.

Dove l'AI aiuta di più

L'AI è tipicamente brava a tracciare endpoint di lista/ricerca/filtro standard e il "collante" attorno a essi. Per esempio, può generare rapidamente:

- Un set coerente di endpoint (

GET /orders,GET /orders/:id,POST /orders, ecc.) - Scaffolding per query-builder per filtri come status, range di date e ricerca testuale

- Codice di mapping (DTO, serializer, view model) così le risposte risultano coerenti tra endpoint

Quest'ultimo punto conta più di quanto sembri: forme API incoerenti creano lavoro nascosto per i frontend e le integrazioni. L'AI può aiutare a far rispettare pattern come “ritorna sempre { data, meta }” o “le date sono sempre stringhe ISO-8601”.

Paginazione e ordinamento: pattern veloci, scelte reali

L'AI può aggiungere paginazione e ordinamento in fretta, ma non sceglierà con affidabilità la strategia giusta per i tuoi dati.

La paginazione offset (?page=10) è semplice, ma può rallentare e risultare incoerente su dataset in cambiamento. La paginazione a cursore (usando un token “next cursor”) va meglio a scala, ma è più difficile da implementare correttamente — specialmente con ordinamenti multi-campo.

Devi decidere cosa significa “corretto” per il tuo prodotto: ordinamento stabile, quanto lontano gli utenti devono poter navigare e se puoi permetterti conteggi costosi.

Insidie comuni dell'AI

Il codice di query è dove piccoli errori diventano grandi outage. Il codice API generato dall'AI spesso necessita di revisione per:

- N+1 queries (loop che esegue fetch di record correlati uno a uno)

- Limiti mancanti (liste non vincolate, ricerche costose, endpoint “scarica tutto”)

- Filtri o sort dinamici insicuri (interpolare input utente nelle query)

Revisione umana: fissare le aspettative di performance

Prima di accettare codice generato, verificane la bontà con volumi realistici. Quanti record avrà un cliente medio? Cosa significa “cerca” a 10k vs 10M di righe? Quali endpoint necessitano indici, cache o limiti stretti di rate?

L'AI può tracciare pattern; gli umani devono impostare i guardrail: budget di performance, regole di query sicure e cosa l'API può fare sotto carico.

Test: l'AI può scrivere molti test, tu scegli i rilevanti

L'AI è sorprendentemente abile a produrre molto codice di test velocemente — specialmente per app CRUD dove i pattern si ripetono. La trappola è pensare che “più test” significhi automaticamente “migliore qualità”. L'AI può generare volume; devi comunque decidere cosa conta.

Dove l'AI aiuta subito

Se fornisci una signature di funzione, una breve descrizione del comportamento atteso e qualche esempio, l'AI può redigere unit test rapidamente. È efficace anche per test di integrazione sul percorso felice come “create → read → update → delete”, inclusi wiring delle richieste, asserzioni su status code e controllo della forma della risposta.

Un altro uso forte: scaffolding dei dati di test. L'AI può creare factory/fixture (utenti, record, entità correlate) e schemi di mocking comuni (tempo, UUID, chiamate esterne) così non scrivi manualmente setup ripetitivi ogni volta.

Cosa devono decidere gli umani

L'AI tende a ottimizzare per numeri di coverage e scenari ovvi. Il tuo compito è scegliere i casi significativi:

- Regressioni: test che bloccano bug già spediti.

- Permessi: verifica chi può leggere, creare, modificare o cancellare — e chi no.

- Concorrenza: aggiornamenti simultanei, scritture obsolete, idempotenza, submit duplicati.

- Fallimenti: input non validi, relazioni mancanti, errori DB, timeout di rete e successi parziali.

Una regola pratica: lascia che l'AI scriva la prima bozza, poi rivedi ogni test chiedendoti: “Che errore in produzione catturerebbe questo?” Se la risposta è “nessuno”, cancellalo o riscrivilo per proteggere comportamenti reali.

Auth e permessi: l'AI assiste, gli umani padroneggiano il rischio

Tieni il tuo sorgente

Mantieni il controllo con l'esportazione completa del codice quando sei pronto a possedere il repo.

L'autenticazione (chi è un utente) è generalmente semplice nelle app CRUD. L'autorizzazione (cosa può fare) è dove i progetti vengono violati, vengono sottoposti ad audit o perdono dati per mesi. L'AI può velocizzare la meccanica, ma non può assumersi la responsabilità del rischio.

Dove l'AI aiuta subito

Se fornisci requisiti chiari («I manager possono modificare qualsiasi ordine; i clienti possono solo vedere i propri; il supporto può rimborsare ma non cambiare indirizzi»), può abbozzare regole RBAC/ABAC e mapparle a ruoli, attributi e risorse. Consideralo uno schizzo iniziale, non una decisione finale.

L'AI è anche utile per individuare autorizzazioni incoerenti, specialmente in codebase con molti handler/controller. Può scansionare endpoint che autenticano ma dimenticano di applicare permessi, o azioni “solo admin” prive di guard in un percorso.

Infine, può generare il plumbing: stub di middleware, file policy, decorator/annotation e controlli boilerplate.

Dove devono decidere gli umani

Devi definire il threat model (chi potrebbe abusare del sistema), default a minimo privilegio (cosa succede quando manca un ruolo) e bisogni di audit (cosa deve essere loggato, conservato e revisionato). Sono scelte dipendenti dal business, non dal framework.

Checklist rapida di revisione

- Ogni path di lettura è protetto (list, search, export, “scarica CSV”, job in background).

- Ogni path di scrittura è protetto (create, update, delete, azioni bulk, import).

- Le regole di ownership sono applicate server-side (mai fidarsi di campi nascosti).

- Le azioni privilegiate sono loggate con chi/cosa/quando (e idealmente perché).

L'AI può aiutare a ottenere “implementato”. Solo tu puoi ottenere “sicuro”.

Gestione errori e osservabilità: buoni default, scelte difficili

L'AI è utile qui perché error handling e osservabilità seguono pattern familiari. Può rapidamente impostare default “sufficienti” — poi li affini in base al prodotto, al profilo di rischio e a cosa il team vuole davvero sapere alle 2 di notte.

Cosa può redigere in modo affidabile l'AI

L'AI può suggerire un pacchetto base di pratiche:

- Logging di base attorno a richieste, chiamate DB e API di terze parti

- Pattern di retry per dipendenze flaky (con backoff e limite massimo)

- Codici di stato coerenti e risposte di errore strutturate

Un tipico formato di errore generato dall'AI potrebbe assomigliare a:

{

"error": {

"code": "VALIDATION_ERROR",

"message": "Email is invalid",

"details": [{"field": "email", "reason": "format"}],

"request_id": "..."

}

}

Questa coerenza semplifica lo sviluppo e il supporto dei client.

Metriche e dashboard: buone bozze iniziali

L'AI può proporre nomi di metriche e una dashboard iniziale: request rate, latenza (p50/p95), tasso di errori per endpoint, profondità delle code e timeouts DB. Trattali come idee iniziali, non come strategia di monitoraggio finita.

Le scelte difficili sono umane

La parte rischiosa non è aggiungere log — è scegliere cosa non catturare.

Decidi tu:

- Cosa è sicuro loggare (e cosa mai loggare): password, token, dati personali, dettagli di pagamento

- Come trattare PII: redazione, hashing o evitare la raccolta

- Retention: quanto a lungo conservare log e trace e chi può accedervi

Infine, definisci cosa significa “sano” per i tuoi utenti: “checkout completati”, “progetti creati”, “email inviate”, non solo “server up”. Quella definizione guida alert che segnalano impatto reale sugli utenti anziché rumore.

Regole di business: la parte che l'AI non può “sapere” senza di te

Le app CRUD sembrano semplici perché le schermate sono familiari: crea un record, aggiorna campi, cerca, cancella. La parte difficile è tutto ciò che la tua organizzazione intende con quelle azioni.

L'AI può generare controller, form e codice DB rapidamente — ma non può inferire le regole che rendono la tua app corretta per il business. Quelle regole vivono in documenti di policy, conoscenza tribale e decisioni su casi limite prese giornalmente dalle persone.

Tradurre lavoro reale in codice

Un workflow CRUD affidabile nasconde spesso un albero decisionale:

- Chi può creare, modificare o annullare qualcosa?

- Quando qualcosa è “approvato” e cosa succede se viene rifiutato?

- Quali eccezioni sono valide e chi può concederle?

Le approvazioni sono un buon esempio. “Serve approvazione manager” sembra semplice finché non definisci: e se il manager è in ferie, l'importo cambia dopo l'approvazione o la richiesta coinvolge due dipartimenti? L'AI può redigere lo scheletro di una macchina a stati per le approvazioni, ma tu devi definire le regole.

Ambiguità e requisiti conflittuali

Gli stakeholder spesso non si rendono conto di essere in disaccordo. Un team vuole “processare velocemente”, un altro vuole “controlli stretti”. L'AI implementerà volentieri l'istruzione più recente, esplicita o formulata con più sicurezza.

Gli umani devono riconciliare i conflitti e scrivere una sola fonte di verità: qual è la regola, perché esiste e cosa significa successo.

Definizioni che prevengono il caos futuro

Piccole scelte di naming creano grandi effetti a valle. Prima di generare codice, mettetevi d'accordo su:

- Status (draft, submitted, approved, fulfilled, archived)

- Timestamp (created_at, submitted_at, approved_at) e quali sono opzionali

- Ownership (chi “possiede” un record in ogni stato e chi può trasferirlo)

Scegliere compromessi di proposito

Le regole di business impongono compromessi: semplicità vs flessibilità, rigore vs velocità. L'AI può offrire opzioni, ma non conosce la tua tolleranza al rischio.

Un approccio pratico: scrivi 10–20 esempi di regole in linguaggio naturale (includendo eccezioni), poi chiedi all'AI di tradurle in validazioni, transizioni e constraint — tu rivedi ogni condizione limite per evitare esiti non voluti.

Sicurezza, privacy e compliance: oversight umano non negoziabile

Ottieni più crediti di build

Crea contenuti su Koder.ai e guadagna crediti per costruire più progetti.

L'AI può generare codice CRUD rapidamente, ma sicurezza e conformità non funzionano per “abbastanza bene”. Un controller generato che salva record e restituisce JSON può sembrare ok in demo — e comunque creare una breccia in produzione. Tratta l'output AI come non attendibile finché non è revisionato.

Pattern rischiosi che l'AI può introdurre accidentalmente

Pitfall comuni appaiono in codice apparentemente pulito:

- Mass assignment: accettare oggetti richieste interi e persisterli può permettere a utenti di impostare campi che non dovrebbero (

role=admin,isPaid=true). - Rischi di injection: query costruite per stringa, filtri non escapati o endpoint di ricerca insicuri possono reintrodurre SQL/NoSQL injection.

- Upload insicuri: manca controllo tipo file, salvataggio in percorsi pubblici o mancanza di scansione malware.

Controlli accessi rotti e leak di dati

Le app CRUD falliscono più spesso alle giunture: endpoint di lista, “export CSV”, view admin e scoping multi-tenant. L'AI può dimenticare di scoprire le query (es.: account_id) o assumere che la UI impedisca accesso. Gli umani devono verificare:

- Ogni path read/write applica autorizzazione server-side.

- Messaggi di errore e log non perdono campi sensibili.

- Paginazione, ricerca e azioni bulk non possono enumerare dati di altri utenti.

Compliance non è un frammento di codice

Requisiti come residenza dei dati, tracce di audit e consenso dipendono da business, geografia e contratti. L'AI può suggerire pattern, ma devi definire cosa significa “compliant”: cosa si logga, quanto si conserva, chi può accedere e come si gestiscono le richieste di cancellazione.

Responsabilità umane (niente scorciatoie)

Esegui review di sicurezza, valuta le dipendenze e pianifica la risposta a incidenti (alert, rotazione segreti, rollback). Definisci criteri di stop-the-line per il rilascio: se regole d'accesso sono ambigue, il trattamento dei dati sensibili non è verificato o manca auditabilità, il rilascio si ferma finché non è risolto.

Un workflow pratico: rendere l'AI utile senza perdere il controllo

L'AI è più preziosa nel lavoro CRUD quando la tratti come un partner rapido per le bozze — non come autore unico. L'obiettivo è semplice: accorciare il percorso dall'idea al codice funzionante mantenendo la responsabilità sulla correttezza, sicurezza e intenti di prodotto.

Strumenti come Koder.ai si inseriscono bene in questo modello: puoi descrivere una feature CRUD in chat, generare una bozza funzionante tra UI e API, poi iterare con guardrail (modalità planning, snapshot e rollback) mantenendo agli umani la responsabilità di permessi, migration e regole di business.

1) Prompt con vincoli e criteri di accettazione

Non chiedere “un CRUD per user”. Chiedi un cambiamento specifico con confini. Includi: framework/versione, convenzioni esistenti, vincoli dati, comportamento errori e cosa significa “done”. Esempi di acceptance criteria: “Rifiuta duplicati, ritorna 409”, “Soft-delete only”, “Audit log richiesto”, “No N+1 queries”, “Deve passare la test suite esistente”. Questo riduce codice plausibile ma sbagliato.

2) Genera alternative, poi scegli deliberatamente

Usa l'AI per proporre 2–3 approcci (es.: “tabella unica vs join table”, “REST vs shape RPC”), richiedendo trade-off: performance, complessità, rischio migration, modello permessi. Scegli un'opzione e registra la ragione nel ticket/PR così futuri cambi non deviano.

3) Aggiungi gate di code review per aree ad alto rischio

Tratta alcuni file come “sempre revisionati da umani”:

- Permessi/auth: ruoli, scope, controlli a livello di oggetto

- Migration: default, backfill, indici, reversibilità

- Accesso ai dati: filtri query, confini tenant, paginazione

- Logging/osservabilità: redazione PII, correlation ID, livelli di errore

Metti questa checklist nel template PR (o in /contributing).

4) Mantieni una spec come fonte di verità

Conserva una piccola spec editabile (README nel modulo, ADR o /docs) per entità core, regole di validazione e decisioni sui permessi. Incolla estratti rilevanti nei prompt così il codice generato resta allineato invece di “inventare” regole.

5) Misura il successo oltre “è stato rilasciato”

Monitora risultati: tempo di ciclo per cambi CRUD, tasso di bug (specialmente permessi/validazione), ticket di supporto e metriche di successo utente (task completati, meno workaround manuali). Se non migliorano, affina i prompt, aggiungi gate o riduci l'ambito dell'AI.

Domande frequenti

Cosa significa davvero “AI per app CRUD”?

"AI per CRUD" di solito significa usare l'AI per generare bozze di lavoro ripetitivo — modelli, migration, endpoint, form e test iniziali — a partire dalla tua descrizione.

È meglio vederla come un'accelerazione per il boilerplate, non come una garanzia di correttezza né come un sostituto delle decisioni di prodotto.

Quali task CRUD sono più adatti all'assistenza AI?

Usa l'AI dove il lavoro è schematico e facile da verificare:

- Scaffolding di modelli/route/controller

- Bozze di handler per list/detail/create/update/delete

- Generazione di form base e convalide standard

- Refactor meccanici (rinomini, estrazioni, formattazione)

Evita di delegare decisioni complesse come permessi, significato dei dati e migration rischiose senza revisione umana.

Quali sono i guasti più comuni nel codice CRUD generato dall'AI?

Il codice generato può:

- Interpretare male termini di dominio (es.: “archiviato” vs “eliminato”)

- Scegliere default insicuri (scoping tenant mancante, permessi troppo larghi)

- Non coprire casi limite (import, concorrenza, aggiornamenti parziali)

Considera l'output non affidabile finché non supera revisione e test.

Come devo promptare l'AI per ottenere bozze CRUD utili?

Fornisci vincoli e criteri di accettazione, non solo il nome di una feature. Includi:

- Framework/versione e convenzioni esistenti

- Vincoli dati (unique per tenant, soft-delete)

- Comportamento errori (es.: “ritorna 409 sui duplicati”)

- Guardrail di performance (liste non illimitate, no N+1)

- Requisiti di sicurezza (autorizzazione a livello di oggetto, audit)

Più dettagli hai sul “definition of done”, meno otterrai bozze plausibili ma sbagliate.

L'AI può progettare in sicurezza il mio modello dati e le relazioni?

L'AI può proporre uno schema iniziale (tabelle, campi, enum, timestamp), ma non può inferire con affidabilità:

- Relazioni corrette (1:N vs N:M, opzionale vs obbligatorio)

- Confini di ownership e tenant

- Comportamento di eliminazione (restrict, cascade, soft delete, archive)

Usa l'AI per tracciare opzioni, poi convalida gli schemi contro workflow reali e scenari di errore.

Cosa devo controllare prima di fidarmi di una migration generata dall'AI?

Una migration può essere sintatticamente corretta e comunque pericolosa. Prima di eseguirla su produzione verifica:

- Se blocca tabelle o riscrive grandi volumi di dati

- Se righe esistenti violano i nuovi vincoli

- Se conviene spezzare il cambiamento in expand/migrate/contract

L'AI può redigere migration e piano di rollout, ma tu devi possedere la revisione del rischio e l'esecuzione.

Come usare l'AI per form e validazione senza danneggiare l'UX?

L'AI è ottima nel mappare campi di schema a input e nel generare convalide base (required, min/max, formato). Il punto rischioso è la semantica:

- Non imporre regole troppo rigide “ragionevoli” (nomi, telefoni, indirizzi variano)

- Mantieni la validazione server-side come guardia reale

- Usa vincoli DB solo per invarianti che non si possono violare

Rivedi ogni regola e decidi se è comodità UX, contratto API o vincolo duro.

Cosa devo controllare nella logica API e query generate dall'AI?

L'AI può impostare rapidamente endpoint, filtri, paginazione e mapping DTO/serializer. Poi controlla per le insidie:

- N+1 queries e indici mancanti

- Liste non limitate o ricerche costose

- Filtri/sort dinamici insicuri (mai interpolare input utente nelle query)

- Strategia di paginazione (offset vs cursor)

Valida il codice generato con volumi di dati reali e budget di performance.

Come usare l'AI per i test senza creare copertura priva di valore?

L'AI può creare molti test, ma tu scegli quali sono significativi. Prioritizza:

- Test sui permessi (chi può/non può leggere/scrivere)

- Test di regressione per bug già spediti

- Test di percorsi di fallimento (input non valido, relazioni mancanti)

- Casi di concorrenza/idempotenza (doppi submit, update obsoleti)

Se un test non catturerebbe un fallimento reale in produzione, riscrivilo o cancellalo.

Come gestire auth, permessi e sicurezza quando uso l'AI?

Usa l'AI per impostare RBAC/ABAC e la plumbing (middleware, stub di policy), ma considera l'autorizzazione ad alto rischio.

Una checklist pratica:

- Proteggi ogni path di lettura (list, search, export, background job)

- Proteggi ogni path di scrittura (bulk, import inclusi)

- Applica ownership server-side (mai fidarsi di campi nascosti)

- Logga azioni privilegiate con who/what/when (e idealmente why)

Gli umani devono definire il threat model, i default a minimo privilegio e le esigenze di audit.