07 set 2025·8 min

Come costruire una web app per decisioni di rollback delle funzionalità

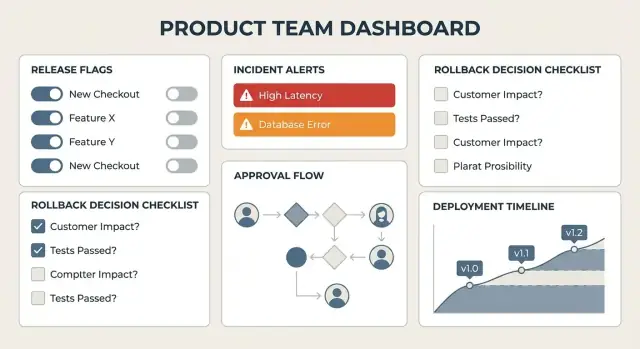

Scopri come progettare e realizzare una web app che centralizza segnali di rollback, approvazioni e tracce di audit—così i team decidono più velocemente e riducono il rischio.

Cosa dovrebbe risolvere l’app (e per chi)

Una “decisione di rollback” è il momento in cui un team decide se annullare una modifica già in produzione—disattivare un feature flag, fare il revert di un deploy, rollbackare una config o ritirare un rilascio. Sembra semplice finché non sei nel mezzo di un incidente: i segnali si contraddicono, la proprietà non è chiara e ogni minuto senza decisione ha un costo.

I team fanno fatica perché gli input sono sparsi. I grafici di monitoraggio vivono in uno strumento, i ticket di supporto in un altro, la storia dei deploy in CI/CD, i feature flag da qualche parte e la “decisione” spesso è solo una chat affrettata. Dopo, quando qualcuno chiede “perché abbiamo rollbackato?”, le prove sono sparite—o è doloroso ricostruirle.

L’obiettivo dell’app

L’obiettivo di questa web app è creare un unico posto dove:

- I segnali vengono raccolti (metriche, tassi di errore, impatto clienti, risultati degli esperimenti).

- Le decisioni vengono registrate (cosa si è scelto, chi ha approvato, quali alternative sono state considerate).

- Le azioni vengono coordinate (qual è stato il passo di rollback eseguito, quando e da chi).

Non significa che debba essere un grande pulsante rosso che rollbacka automaticamente. Di default è supporto alla decisione: aiuta le persone a passare da “siamo preoccupati” a “siamo fiduciosi” con un contesto condiviso e un workflow chiaro. Puoi aggiungere automazione dopo, ma la prima vittoria è ridurre la confusione e accelerare l’allineamento.

Per chi è pensata

Una decisione di rollback coinvolge più ruoli, quindi l’app dovrebbe servire esigenze diverse senza costringere tutti nella stessa vista:

- Engineering: verificare cosa è cambiato, confrontare comportamento corrente vs precedente, eseguire passi di rollback sicuri.

- Product: valutare impatto utenti, rischio di revenue e se un rollback parziale (o spegnimento flag) soddisfa gli obiettivi.

- Support/Success: fornire report reali dei clienti, gravità e segmenti interessati.

- Ops/SRE: concentrarsi sulla stabilità, risposta agli incidenti e riduzione del blast radius.

Quando funziona bene, non solo “rollbacki più velocemente.” Fai meno mosse da panico, mantieni una traccia di audit più pulita e trasformi ogni spavento in produzione in un processo decisionale ripetibile e più calmo.

Ruoli, responsabilità e percorsi utente

Un’app per decisioni di rollback funziona meglio quando rispecchia come le persone rispondono realmente al rischio: qualcuno nota un segnale, qualcuno coordina, qualcuno decide e qualcuno esegue. Inizia definendo i ruoli principali, poi progetta i percorsi attorno a ciò di cui ciascuno ha bisogno in quel momento.

Ruoli principali (e cosa chiedono)

On-call engineer ha bisogno di velocità e chiarezza: “Cosa è cambiato, cosa si sta rompendo e qual è l’azione più sicura ora?” Dovrebbe poter proporre un rollback, allegare evidenze e vedere se sono richieste approvazioni.

Product owner ha bisogno dell’impatto cliente e dei trade-off: “Chi è colpito, quanto è grave e cosa perdiamo se rollbackiamo?” Spesso aggiunge contesto (intento della feature, piano di rollout, comms) e può essere un approvatore.

Incident commander ha bisogno di coordinamento: “Siamo allineati sull’ipotesi corrente, sullo stato della decisione e sui prossimi passi?” Dovrebbe poter assegnare owner, impostare una scadenza per la decisione e mantenere sincronizzati gli stakeholder.

Approver (engineering manager, release captain, compliance) ha bisogno di fiducia: “La decisione è giustificata e reversibile, e segue la policy?” Richiede un sommario conciso della decisione più segnali di supporto.

Compiti chiave (percorsi utente)

- Rilevare problemi: alert di monitoraggio, ticket di supporto e note di deploy finiscono in una vista incidente unificata.

- Valutare impatto: confrontare rapidamente tassi di errore, cohort interessate e cambi recenti.

- Decidere: proporre opzioni (rollback, disattivare via flag, aspettare ulteriori dati) con ragionamento esplicito.

- Eseguire: innescare il rollback o il cambio di flag (o passare a uno strumento) e confermare il completamento.

- Documentare: registrare chi ha deciso cosa, quando e perché—senza lavoro amministrativo extra.

Permessi che prevengono il caos

Definisci quattro capacità chiare: proporre, approvare, eseguire e visualizzare. Molti team permettono a chi è on-call di proporre, a un gruppo ristretto di approvare e solo a pochi di eseguire in produzione.

Punti di fallimento comuni da cui difendersi

La maggior parte delle decisioni di rollback va fuori strada a causa di contexto sparso, proprietà non chiara e log/evidenze mancanti. L’app dovrebbe rendere esplicita la proprietà, tenere tutti gli input in un posto e catturare un record duraturo di ciò che si sapeva al momento della decisione.

Modello dati: Feature, Release, Incident e Decisioni

Un’app di rollback riesce o fallisce in base a quanto il suo modello dati corrisponde a come il tuo team realmente rilascia software e gestisce il rischio. Parti con un piccolo set di entità chiare, poi aggiungi struttura (tassonomia e snapshot) che renda le decisioni spiegabili in seguito.

Entità principali (i “nomi”)

Al minimo, modella queste:

- Feature: l’oggetto modificato (spesso legato a un flag, una config o un percorso di codice).

- Release: un pacchetto/versione distribuibile che può includere molte feature.

- Environment: dove il release gira (prod, staging, regione, tenant, ecc.).

- Incident: un evento che impatta i clienti o un cluster di alert interni.

- Decision: la scelta registrata (rollback, mitigazione, monitoraggio, ecc.).

- Action: ciò che è stato eseguito (disabilita flag, revert commit, redeploy, hotfix).

- Metric Snapshot: evidenza catturata al momento della decisione (tasso di errore, latenza, segnali di churn).

Relazioni su cui farai affidamento

Tieni le relazioni esplicite così i cruscotti possono rispondere rapidamente a “cosa è impattato?”:

- Feature ↔ Release: molti-a-molti (una feature può essere in più release; un release include molte feature).

- Release ↔ Environment: un release può essere deployato in più environment, con timestamp e salute diversi.

- Incident ↔ Decision: di solito uno-a-molti (un incidente può generare più decisioni nel tempo).

- Decision ↔ Action: uno-a-molti (una decisione può richiedere diverse azioni e verifiche).

Dati immutabili vs modificabili

Decidi presto cosa non deve mai cambiare:

- Immutabili: eventi di audit (chi ha approvato, quando eseguito, valori prima/dopo, link alle evidenze), metric snapshots.

- Modificabili: note, tag, sommari di incidente e commenti opzionali “motivo”—modificati con cronologia delle versioni.

Tassonomia che mantiene i report coerenti

Aggiungi enum leggeri che rendano i filtri coerenti:

- Severity (S0–S4), Impact (utenti coinvolti, rischio di revenue), Status (open/monitoring/resolved)

- Outcome decisione (rollback/disabilita flag/rollout parziale/monitoraggio)

- Reason codes (regressione performance, errori elevati, mismatch billing, rottura UX, preoccupazione di sicurezza)

Questa struttura supporta cruscotti di triage rapidi e crea una traccia di audit che regge durante le review post-incident.

Tipi di rollback e cosa significa “rollback” per il tuo team

Prima di costruire workflow e dashboard, definisci cosa il tuo team intende per “rollback.” Squadre diverse usano la stessa parola per azioni molto differenti, con profili di rischio diversi. L’app dovrebbe rendere esplicito il tipo di rollback, non implicarlo.

Scegli i meccanismi di rollback

La maggior parte dei team ha bisogno di tre meccanismi core:

- Re-deploy di una versione precedente: rollback dell’intero servizio o bundle frontend alla ultima artifact nota buona. È ampio, più lento e può annullare cambi non correlati.

- Disabilitare un feature flag: spegnere una singola capacità mantenendo il deploy intatto. Di solito è la strada più veloce e sicura quando i flag sono disponibili.

- Toggle di configurazione / kill switch: cambiare una config runtime (rate limits, regole di routing, pesi di raccomandazione, ecc.). Utile quando i flag non esistono, ma può essere più difficile da ragionare e verificare.

Nell’UI trattali come “tipi di azione” distinti con prerequisiti, impatto atteso e passaggi di verifica propri.

Environments e regioni non sono un ripensamento

Una decisione di rollback spesso dipende da dove succede il problema. Modella lo scope esplicitamente:

- Environment: dev/staging/prod (e qualsiasi env di test condiviso).

- Regione o shard:

us-east,eu-west, un cluster specifico o una percentuale di rollout.

L’app dovrebbe mostrare chiaramente “disabilita flag in prod, solo EU” vs “rollback globale in prod”, perché non sono decisioni equivalenti.

Azioni sicure vs azioni solo tracciate

Decidi cosa l’app può effettivamente innescare:

- Azioni sicure e automatizzabili (es. disabilita flag, pausa rollout) possono essere eseguite direttamente con guardrail.

- Azioni ad alto rischio o multi-step (es. rollback DB, redeploy d’emergenza) potrebbero essere tracciate: l’app registra chi ha approvato, cosa è stato fatto e le evidenze—mentre l’esecuzione avviene in CI/CD o da SRE.

Idempotenza: prevenire double rollback

Rendi le azioni idempotenti per evitare click conflittuali durante un incidente:

- Usa una chiave azione unica (feature + environment + region + mechanism + target state).

- Rileva stati “già applicati” e trasforma “Execute” in “Verify.”

- Blocca o serializza azioni conflittuali (es. non permettere “redeploy versione precedente” mentre è pendente un “flag off”).

Definizioni chiare qui mantengono calmo il workflow di approvazione e la timeline dell’incidente pulita.

Input per la decisione: segnali, soglie e contesto

Itera con snapshot

Usa snapshot e rollback per iterare in sicurezza mentre affini flussi ad alto rischio.

Le decisioni di rollback diventano più semplici quando il team concorda su cosa sia una “buona evidenza.” L’app dovrebbe trasformare la telemetria sparsa in un pacchetto decisionale coerente: segnali, soglie e il contesto che spiega perché quei numeri sono cambiati.

Una checklist di segnali (standard, non opzionale)

Costruisci una checklist che appare sempre per una release o feature sotto revisione. Mantienila breve ma completa:

- Tasso di errore (globale e per endpoint)

- Latenza (p95/p99) e timeout

- Caduta di conversione o funnel nei passaggi chiave

- Crash report (versione app, device/OS, stack principali)

- Ticket di supporto (volume e categorie principali)

L’obiettivo non è mostrare ogni chart—ma confermare che gli stessi segnali core siano stati controllati ogni volta.

Soglie che rispettano le tendenze (non singoli picchi)

I singoli picchi capitano. Le decisioni dovrebbero basarsi su deviazioni sostenute e velocità di cambiamento. L’app dovrebbe supportare:

- Soglie statiche (es. “tasso di errore > 2% per 10 minuti”)

- Soglie baseline-aware (es. “conversione giù > 5% vs stesso giorno della scorsa settimana”)

Nell’UI mostra una piccola “striscia di trend” accanto a ciascuna metrica (ultimi 60–120 minuti) così i revisori capiscono se il problema sta crescendo, è stabile o si sta risolvendo.

Contesto: pannello “Cambiamenti noti”

Numeri senza contesto sprecano tempo. Aggiungi un pannello “Cambiamenti noti” che risponda a:

- Cosa è stato rilasciato nelle ultime 24 ore?

- Dove è stato rilasciato (regioni, piattaforme, cohort)?

- Cosa è cambiato fuori dal prodotto (campagne, outage, status di terze parti)?

Questo pannello dovrebbe attingere a note di rilascio, feature flag e deploy, e dovrebbe rendere esplicito “non è cambiato nulla”—non darlo per scontato.

Vie rapide per evidenza più profonda

Quando qualcuno ha bisogno di dettagli, fornisci scorciatoie che aprano direttamente il posto giusto (dashboards, traces, ticket) tramite /integrations, senza trasformare la tua app in un altro strumento di monitoring.

Workflow: Proponi, Revisiona, Approva, Esegui

Un’appper decisioni di rollback ripaga quando trasforma “tutti in una chat” in un workflow chiaro e limitato nel tempo. L’obiettivo è semplice: un proponente responsabile, un set definito di revisori e un unico approvatore finale—senza rallentare azioni urgenti.

1) Proponi: crea un record di decisione

Il proponente avvia una Rollback Proposal legata a una specifica release/feature. Mantieni il modulo rapido ma strutturato:

- Cosa è impattato: feature, environment, percentuale rollout

- Azione raccomandata: rollback / pausa rollout / continuare

- Snapshot di impatto: metriche chiave e sintomi cliente

- “Perché” (obbligatorio): motivi strutturati (es. spike errori, calo revenue, problema sicurezza) più note libere

La proposta dovrebbe generare immediatamente un link condivisibile e notificare i revisori assegnati.

2) Revisiona: raccogli segnali, non opinioni

I revisori dovrebbero essere invitati ad aggiungere evidenze e una posizione:

- Approve, Request changes o Block (con motivazione)

Per mantenere produttive le discussioni, conserva le note accanto alla proposta (non sparse tra strumenti) e incoraggia a collegare ticket o monitor usando link relativi come /incidents/123 o /releases/45.

3) Approva: una persona decide

Definisci un approvatore finale (spesso il lead on-call o il product owner). La sua approvazione dovrebbe:

- Bloccate l’azione scelta

- Registrare la motivazione dell’approvatore

- Timbrare tempo, identità e eventuali condizioni (es. “rollback ora, rivalutare tra 30 minuti”)

SLA e promemoria

I rollback sono sensibili al tempo, quindi integra scadenze:

- SLA per risposta dei revisori (es. 10 minuti)

- SLA per approvazione finale (es. 5 minuti dopo completamento delle revisioni)

Se lo SLA non viene rispettato, l’app dovrebbe scalare—prima a un revisore di backup, poi a un manager on-call—mantenendo intatto e verificabile il record della decisione.

Modalità emergenza (break-glass)

A volte non si può aspettare. Aggiungi una Break-glass Execute che consente azione immediata richiedendo:

- Una nota “perché” obbligatoria

- Logging extra (chi ha eseguito, da dove, cosa è stato cambiato)

- Follow-up auto-creati: review post-incident, bozza comms clienti e una checklist di verifica

4) Esegui: conferma, verifica, chiudi

L’esecuzione non finisce con “pulsante cliccato”. Registra i passaggi di conferma (rollback completato, flag aggiornati, monitoring controllato) e chiudi il record solo quando la verifica è firmata.

UI/UX: Dashboard che supportano decisioni rapide e calme

Quando un rilascio si comporta male, le persone non hanno tempo per “capire lo strumento.” La UI dovrebbe ridurre il carico cognitivo: mostrare cosa succede, cosa è stato deciso e quali sono le azioni sicure—senza seppellire nessuno nei grafici.

Schermate chiave da progettare

Overview (home dashboard). Punto d’ingresso per il triage. Deve rispondere in pochi secondi a tre domande: Cosa è a rischio adesso? Quali decisioni sono in attesa? Cosa è cambiato di recente? Un buon layout è una scansione sinistra→destra: incidenti attivi, approvazioni pendenti e un breve stream di “ultimi rilasci / cambi flag”.

Pagina Incidente/Decisione. Qui il team converge. Affianca un sommario narrativo (“Cosa vediamo”) con segnali live e un pannello decisionale chiaro. Mantieni i controlli di decisione in posizione coerente (right rail o sticky footer) così le persone non devono cercare “Proponi rollback.”

Pagina Feature. Considerala la vista del proprietario: stato rollout corrente, incidenti recenti collegati alla feature, flag associati, segmenti a rischio e cronologia delle decisioni.

Timeline Release. Vista cronologica di deploy, ramp dei flag, cambi config e incidenti. Aiuta a collegare causa ed effetto senza saltare tra strumenti.

Rendi lo stato ovvio (e difficile da fraintendere)

Usa badge di stato prominenti e coerenti:

- Livello di rischio corrente: Normal / Elevated / Critical

- Stato decisione: Draft → In Review → Approved → Executing → Completed (o Rejected)

- Ultima azione: chi ha fatto cosa e quando (con dettagli con un clic)

Evita indizi soltanto cromatici. Abbina colore a etichette e icone e mantieni la terminologia coerente su ogni schermo.

La vista “decision pack”

Un decision pack è un singolo snapshot condivisibile che risponde: Perché stiamo considerando un rollback e quali sono le opzioni?

Include:

- Segnali: metriche chiave, trend errori, impatto utenti e alert (con soglie evidenziate)

- Sommario cambiamenti: cosa è stato rilasciato, quali flag sono cambiati e servizi impattati

- Opzioni raccomandate: tipi di rollback disponibili per il team (es. disabilita flag, revert deploy), con blast radius stimato e tempo di esecuzione

Questa vista dovrebbe essere facile da incollare in chat ed esportare per report successivi.

Basi di accessibilità che contano sotto pressione

Progetta per velocità e chiarezza:

- Etichette chiare (evita pulsanti solo jargon come “Execute” senza contesto)

- Alto contrasto e dimensioni leggibili dei font

- Navigazione completa da tastiera per azioni critiche (revisione, approvazione, esecuzione)

- Stati di focus e dialog di conferma che prevengono click accidentali ad alto impatto

L’obiettivo non sono dashboard appariscenti—ma un’interfaccia calma che renda l’azione giusta evidente.

Integrazioni: Deploy, Flag, Monitoring e Ticketing

Mantieni piena proprietà del codice

Esporta il codice sorgente quando sei pronto a consolidare integrazioni e logging di audit.

Le integrazioni trasformano un’app di rollback da “un form con opinioni” a un cockpit decisionale. L’obiettivo non è ingerire tutto—ma tirare dentro in modo affidabile i pochi segnali e controlli che permettono al team di decidere e agire in fretta.

Punti di integrazione chiave

Inizia con cinque sorgenti che i team già usano:

- Sistema di deployment (CI/CD): cosa è stato rilasciato, quando, da chi e ambito rollout (regione, cluster, % rollout).

- Servizio di feature flag: stato attuale del flag, regole di targeting e cronologia delle modifiche.

- Monitoring & analytics: tasso di errore, latenza, utenti senza crash, cali KPI business chiave.

- Ticketing / strumenti incident: stato dell’incidente, gravità, servizi interessati, rispondenti assegnati.

- Chat (Slack/Teams): aggiornamenti leggeri, approvazioni e riferimenti al record di decisione.

Scegli uno stile di integrazione (con fallback sicuro)

Usa il metodo meno fragile che soddisfi la velocità richiesta:

- Webhooks per eventi che contano subito (deploy finito, flag cambiato, incidente creato).

- Polling per tool senza webhooks affidabili (alcune API analytics), con intervalli chiari e backoff.

- Client API per ricerche on-demand (“mostrami gli ultimi 5 deploy del service X”).

- Fallback manuale quando i sistemi sono giù o l’accesso non è disponibile. Etichetta esplicitamente le voci manuali e richiedi una breve motivazione.

Normalizza gli eventi in un formato coerente

Strumenti diversi descrivono la stessa cosa in modi diversi. Normalizza i dati in un piccolo schema stabile come:

source(deploy/flags/monitoring/ticketing/chat)entity(release, feature, service, incident)timestamp(UTC)environment(prod/staging)severityemetric_valueslinks(link relativi a pagine interne come /incidents/123)

Questo permette all’UI di mostrare una singola timeline e confrontare segnali senza logiche bespoke per ogni tool.

Gestire i guasti senza perdere fiducia

Le integrazioni falliscono; l’app non dovrebbe diventare silenziosa o fuorviante.

- Retry con backoff per errori transitori.

- Una dead-letter queue per payload corrotti, con modo di replay dopo aver corretto il mapping.

- Una pagina di salute integrazioni (/integrations/health) che mostri ultimo successo, conteggi errori e comportamento in degraded-mode.

Quando il sistema non può verificare un segnale, dillo chiaramente—l’incertezza è ancora informazione utile.

Traccia di audit, snapshot di evidenza e report

Quando un rollback è sul tavolo, la decisione è solo metà della storia. L’altra metà è assicurarsi di poter rispondere dopo: perché lo abbiamo fatto e cosa sapevamo al momento? Una traccia di audit chiara riduce i ripensamenti, accelera le review e rende più tranquillo il passaggio tra team.

Definisci gli eventi di audit (il “chi/cosa/quando/dove”)

Tratta la traccia di audit come un registro append-only di azioni notevoli. Per ogni evento, cattura:

- Chi: user ID, display name, ruolo e team

- Cosa: l’azione (es. “Proposed rollback”, “Approved”, “Executed”, “Cancelled”) e l’oggetto interessato (feature/release/incident)

- Quando: timestamp in UTC (e opzionalmente ora locale per la visualizzazione)

- Da dove: indirizzo IP, user agent e workspace/environment (prod/staging)

- Cosa è cambiato: valori prima/dopo per campi chiave (soglie, % rollout, tipo rollback scelto, ticket collegati)

Questo rende il log utile senza costringerti in una narrativa di compliance complessa.

Snapshot di evidenza: congelare i fatti al momento della decisione

Metriche e dashboard cambiano minuto per minuto. Per evitare la confusione del “bersaglio mobile”, conserva evidence snapshots ogni volta che una proposta viene creata, aggiornata, approvata o eseguita.

Uno snapshot può includere: la query usata (es. tasso di errore per la coorte feature), i valori restituiti, chart/percentili e riferimenti alla fonte originale. L’obiettivo non è replicare lo strumento di monitoring—ma preservare i segnali specifici su cui il team si è basato.

Retention, esportazioni e reporting

Decidi la retention in modo pratico: quanto a lungo vuoi che la storia di incidenti/decisioni resti ricercabile e cosa archiviare. Offri esportazioni che i team usano davvero:

- CSV per analisi

- PDF per condividere sommari di decisione

Aggiungi ricerca e filtri veloci su incidenti e decisioni (service, feature, range date, approvatore, outcome, severity). I report base possono riepilogare conteggi di rollback, tempo mediano ad approvazione e trigger ricorrenti—utile per product operations e review post-incident.

Sicurezza e controllo accessi per azioni ad alto rischio

Spedisci il flusso di approvazione

Bozza i flussi propose-review-approve-execute e ottieni un'interfaccia utile senza partire da zero.

Un’app per decisioni di rollback è utile solo se vi si può fidare—soprattutto quando può modificare il comportamento in produzione. La sicurezza non è solo “chi può loggarsi”; è come impedire azioni affrettate, accidentali o non autorizzate mantenendo comunque la velocità durante un incidente.

Autenticazione: provare identità (umane e sistemi)

Offri un piccolo set di percorsi di accesso chiari e rendi il più sicuro quello di default.

- SSO/OAuth per dipendenti (Google Workspace, Okta, Azure AD). Riduce il rischio password e centralizza l’offboarding.

- Accesso email come fallback per contractor o team piccoli, idealmente con magic link o MFA.

- Service account per integrazioni (CI/CD, monitoring, ticketing). Identità non umane con permessi stretti e token short-lived quando possibile.

Autorizzazione: decidere cosa può fare ciascuna identità

Usa RBAC con scoping per environment così i permessi sono diversi per dev/staging/production.

Un modello pratico:

- Viewer: legge dashboard, audit trail, snapshot di evidenza.

- Operator: propone rollback, allega evidenze, esegue dry-run.

- Approver: approva/nega rollback in produzione.

- Admin: gestisce ruoli, integrazioni, retention.

Lo scoping per environment conta: qualcuno può essere Operator in staging ma solo Viewer in production.

Proteggi le azioni più pericolose

I rollback possono avere grande impatto, quindi aggiungi attrito dove previene errori:

- Conferme con dettagli espliciti (“Rollback feature X in production to version Y”).

- Regola delle due persone per step ad alto rischio (es. esecuzione rollback in produzione richiede proponente e approvatore separati).

- Approvals time-bound (l’approvazione scade dopo 15 minuti) per ridurre “approvazioni stale”.

Token sicuri e audit difendibile

Registra gli accessi sensibili (chi ha visto le evidenze dell’incidente, chi ha cambiato soglie, chi ha eseguito rollback) con timestamp e metadata. Rendi i log append-only e facili da esportare per le review.

Conserva i segreti—token API, chiavi webhook—in un vault (non nel codice, non in campi DB in chiaro). Ruotali e revoca immediatamente quando un’integrazione viene rimossa.

Architettura e piano di sviluppo (MVP → Produzione)

Un’app di rollback dovrebbe risultare leggera da usare, ma coordina comunque azioni ad alto rischio. Un piano di build chiaro aiuta a spedire un MVP velocemente senza creare una “scatola misteriosa” di cui nessuno si fida.

Parti semplici: UI + API + DB + jobs

Per un MVP, mantieni l’architettura semplice:

- Web UI: dashboard, form decisione, approvazioni e viste storiche.

- API: un servizio che possiede le regole di business (chi può approvare, con quali evidenze, quando eseguire).

- Database: memorizza release, feature/flag, incidenti, decisioni e snapshot di evidenza.

- Background jobs: ingeriscono webhook, pollano metriche, generano report e inviano notifiche.

Questa forma supporta l’obiettivo principale: una singola fonte di verità su cosa è stato deciso e perché, permettendo integrazioni asincrone (così una API terza lenta non blocca l’UI).

Scegli uno stack che il tuo team possa gestire

Scegli ciò che il tuo team sa operare con confidenza. Combinazioni tipiche includono:

- Backend: Node.js (Express/Nest), Python (Django/FastAPI), Ruby on Rails o Go.

- Frontend: React, Vue, o template server-rendered se vuoi massima semplicità.

- Database: Postgres è una scelta comune (dati relazionali + cronologia audit).

- Jobs/queue: Sidekiq, Celery, BullMQ o una coda gestita.

Se siete un team piccolo, favorisci meno componenti. Un solo repo e un servizio distribuibile spesso bastano fino a che l’uso non cresce.

Se vuoi accelerare la prima versione funzionante senza sacrificare manutenibilità, una piattaforma vibe-coding come Koder.ai può essere un punto di partenza pratico: descrivi ruoli, entità e workflow in chat, genera una UI React con backend Go + PostgreSQL e iteri rapidamente su form, timeline e RBAC. È utile per tool interni perché puoi costruire un MVP, esportare il codice sorgente e poi consolidare le integrazioni, logging e deploy col tempo.

Domande frequenti

Cos’è una “decisione di rollback” e perché è difficile nella pratica?

Una decisione di rollback è il momento in cui il team sceglie se annullare una modifica in produzione—revert di un deploy, disattivazione di un feature flag, rollback di una config o ritiro di un rilascio. La difficoltà non sta tanto nel meccanismo tecnico, quanto nel mettersi d'accordo rapidamente su evidenze, responsabilità e prossimi passi mentre l'incidente è in corso.

Questa app dovrebbe eseguire automaticamente i rollback?

È pensata principalmente come supporto decisionale: centralizza i segnali, struttura il flusso proposta/revisione/approvazione ed evita la perdita di tracciabilità. L’automazione può arrivare dopo, ma il valore iniziale sta nel ridurre la confusione e accelerare l’allineamento condividendo il contesto.

Chi dovrebbe usare un’app per decisioni di rollback?

- On-call engineering: cosa è cambiato, cosa si sta rompendo e quale sia l’azione più sicura

- Incident commander: coordinamento, assegnazioni, scadenze, stato della decisione

- Product owner: impatto su utenti/fatturato, trade-off, contesto comunicativo

- Approver (EM/release captain/compliance): giustificazione, reversibilità, conformità alle policy

- Support/Success: report reali dei clienti, segmenti interessati, gravità

Lo stesso record di decisione dovrebbe risultare comprensibile a tutti loro, senza imporre workflow identici.

Qual è il modello dati minimo necessario per questo tipo di app?

Parti da un piccolo set di entità fondamentali:

- Feature, Release, Environment

- Incident, Decision, Action

- Metric Snapshot (evidenza congelata al momento della decisione)

Rendi poi esplicite le relazioni (es. Feature ↔ Release molti-a-molti, Decision ↔ Action uno-a-molti) così da poter rispondere rapidamente a “cosa è impattato?” durante un incidente.

Quali tipi di rollback dovrebbe supportare l’app?

Tratta “rollback” come tipi di azione distinti con profili di rischio diversi:

- Redeploy della versione precedente (ampio, può annullare modifiche non correlate)

- Disattivare un feature flag (spesso il percorso più veloce e sicuro quando disponibile)

- Toggle di configurazione / kill switch (potente ma più difficile da ragionare)

L’interfaccia deve obbligare a scegliere il meccanismo e a catturare l’ambito (env/regione/% rollout).

Quali segnali dovrebbero essere inclusi in un “decision pack”?

Una checklist pratica include:

- Tasso di errore (globale e per endpoint)

- Latency p95/p99 e timeout

- Caduta di conversione/funnel

- Crash report (stack principali, versioni/dispositivi coinvolti)

- Volume e categorie dei ticket di supporto

Supporta sia (es. “>2% per 10 minuti”) sia confronti (es. “-5% vs stesso giorno della settimana scorsa”) e mostra piccoli trend in linea temporale in modo che i revisori vedano la direzione, non solo un valore puntuale.

Come dovrebbe funzionare il workflow propose-review-approve-execute?

Usa un flusso semplice e limitato nel tempo:

- Proponi: crea una proposta strutturata legata a release/feature con il campo “perché” obbligatorio

- Revisiona: i revisori aggiungono evidenze e una posizione (Approve / Request changes / Block)

- Approva: un approvatore designato registra la motivazione e le condizioni

- Esegui: monitora il completamento e richiedi la verifica prima di chiudere

Aggiungi SLA (scadenze per revisione/approvazione) e escalation ai backup in modo che il record rimanga chiaro anche sotto pressione temporale.

Cos’è la “modalità break-glass” e quali garanzie dovrebbe richiedere?

Il break-glass permette esecuzioni immediate ma aumenta la responsabilità:

- Nota obbligatoria “perché”

- Logging aggiuntivo (chi ha eseguito, cosa è cambiato, da dove)

- Follow-up automatici (task per post-incident review, bozza comunicazioni, checklist di verifica)

Questo mantiene la velocità nelle emergenze vere, pur generando un record difendibile in seguito.

Come si prevengono doppioni o azioni conflittuali durante un incidente?

Rendi le azioni idempotenti in modo che ripetuti click non producano cambiamenti conflittuali:

- Genera una chiave unica (feature + env + region + mechanism + target state)

- Rileva “già applicato” e trasforma Execute in Verify

- Blocca o serializza azioni conflittuali (es. non permettere un redeploy mentre è in corso un flag-off)

Questo evita rollback doppi e riduce il caos quando più rispondenti sono attivi.

Quali integrazioni contano di più e come implementarle in sicurezza?

Dai priorità a cinque integrazioni:

- CI/CD (cosa è stato rilasciato, quando, ambito)

- Servizio di feature flag (stato, regole di targeting, cronologia)

- Monitoring/analytics (errori, latenza, KPI)

- Ticketing/incident tools (gravità, ownership, stato)

- Chat (aggiornamenti e riferimenti al record di decisione)

Usa per eventi che servono subito, quando necessario e mantieni un fallback chiaramente etichettato che richieda una motivazione, così il funzionamento degradato resta affidabile.