Cosa significa davvero “l’IA costruisce un’app”

Quando si dice “l’IA costruisce un’app”, di solito si intende che un sistema IA può generare una grande parte del prodotto di lavoro—schermate, codice di base, tabelle del database, endpoint API e perfino test—basandosi su prompt e poche decisioni ad alto livello.

Non significa ****che descrivendo un'idea vaga otterrai un'app finita e pronta per la produzione con UX perfetta, regole di business corrette, gestione sicura dei dati e zero manutenzione continua. L'IA può abbozzare rapidamente, ma non può magicamente conoscere i tuoi clienti, le tue policy, i casi limite o la tua tolleranza al rischio.

Dove l'IA è davvero utile

L'IA brilla in aree ripetitive ma con pattern chiari:

- Velocità e scaffolding: generare la struttura del progetto, il routing di base, i flussi CRUD e una nomenclatura coerente.

- Codice ripetitivo: form, validazioni, client API standard, paginazione e pattern comuni di gestione degli errori.

- Esplorazione: produrre layout alternativi o modelli dati per confrontare opzioni nelle fasi iniziali.

Nella pratica, questo può comprimere settimane di setup iniziale in ore o giorni—soprattutto quando sai già cosa vuoi costruire.

Dove gli umani contano ancora

Gli umani rimangono responsabili di:

- Decisioni: cosa costruire prima, quali compromessi accettare e quali flussi devono essere corretti.

- Validazione: confermare che i requisiti siano soddisfatti, che i dati siano corretti e che i casi limite siano gestiti.

- Accountability: sicurezza, privacy, compliance e affidabilità non sono opzionali—e ricadono in ultima istanza su di te.

L'IA può proporre; una persona deve approvare.

La pipeline che copriremo in questo post

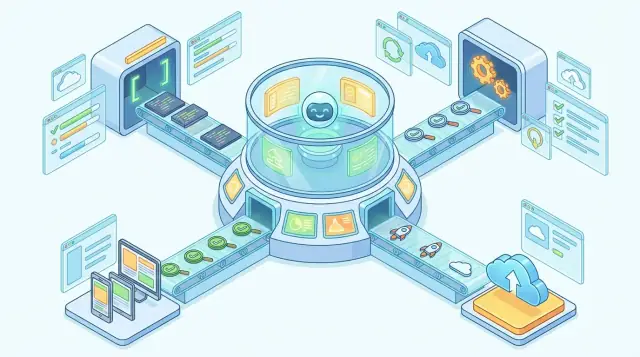

Pensa a “l'IA costruisce un'app” come a una pipeline piuttosto che a un'azione singola: idea → requisiti → specifica → scelte architetturali → scaffolding e modello dati generati → assemblaggio UI → auth e permessi → integrazioni → testing → revisione della sicurezza → deployment → iterazione.

Il resto di questo post passa in rassegna ogni fase così sai cosa aspettarti, cosa verificare e dove restare coinvolto.

Prima che un creatore di app IA possa generare qualcosa di utile, servono input che si comportino come requisiti. Considera questo passaggio come la trasformazione di “Voglio un'app” in “Ecco cosa l'app deve fare, per chi e dove deve funzionare.”

Inizia con quattro ancore:

- Obiettivo: quale risultato l'app deve raggiungere (far risparmiare tempo, tracciare inventario, vendere prodotti).

- Utenti: chi la userà (clienti, staff, admin) e cosa serve a ciascun gruppo.

- Piattaforme: web, iOS, Android o tutte e tre—e se deve funzionare offline.

- Funzionalità imprescindibili: il set minimo che rende l'app utile.

Prompt vaghi vs. chiari (esempi reali)

Vago: “Crea un'app per fitness.”

Chiaro: “Crea un'app mobile per runner principianti. Gli utenti creano account, scelgono un piano per 5K, registrano le corse e vedono i progressi settimanali. Promemoria push alle 7:00 ora locale. Admin può modificare i piani. iOS + Android.”

Vago: “Fallo come Uber per le pulizie.”

Chiaro: “Marketplace a due lati: i clienti richiedono una pulizia, scelgono data/ora, pagano con carta; i cleaner accettano lavori, messaggiano i clienti e segnano i lavori completati. Piattaforma: web + mobile. Area di servizio limitata a Londra.”

Categorie di requisiti nascoste che la gente dimentica

La maggior parte delle “feature mancanti” rientra nelle stesse categorie:

- Dati: cosa salvi e perché.

- Autenticazione: accesso, reset password, recupero account.

- Ruoli: admin vs utente normale (e cosa può fare ciascuno).

- Strumenti admin: gestione utenti/contenuti/impostazioni.

- Notifiche: email/SMS/push e quali eventi le attivano.

Come inizia lo scope creep—e come fermarlo

Lo scope creep spesso parte con richieste “Ah, e poi può anche…” durante lo sviluppo. Evitalo definendo presto un confine MVP: elenca cosa è in, cosa è out e cosa conta come “fase 2.” Se una funzionalità non supporta l'obiettivo centrale, rimandala—non infilartela nel primo step.

Fase 2: Dai requisiti a una specifica eseguibile

Una volta catturata l'idea, il passo successivo è trasformare “ciò che vuoi” in qualcosa che un builder (umano o macchina) possa eseguire senza dover indovinare. Qui i requisiti diventano una specifica realizzabile.

Trasformare i requisiti in user story

L'IA tipicamente riscrive i tuoi obiettivi come user story: chi ha bisogno di qualcosa, cosa serve e perché. Poi aggiunge criteri di accettazione—affermazioni chiare e testabili che definiscono il “fatto”.

Ad esempio, “Gli utenti possono prenotare appuntamenti” diventa criteri come: l'utente può selezionare data/ora, vedere slot disponibili, confermare la prenotazione e ricevere un messaggio di conferma.

Mappare funzionalità a schermate, azioni e dati

Una specifica eseguibile ha bisogno di struttura. L'IA dovrebbe mappare ciascuna funzionalità in:

- Schermate/pagine (es. Login, Dashboard, Dettaglio Prenotazione)

- Azioni (creare, modificare, annullare, cercare, esportare)

- Campi dati (cosa viene salvato e mostrato)

Questa mappatura previene sorprese successive come “Non abbiamo mai definito quali informazioni include un appuntamento” o “Chi può modificare una prenotazione?”

Identificare le incognite (e chiederti quelle)

I buoni workflow di builder IA non fingono che tutto sia noto. L'IA dovrebbe segnalare decisioni mancanti e porre domande mirate, per esempio:

- Gli utenti pagano in anticipo o dopo il servizio?

- Gli admin approvano le prenotazioni o sono istantanee?

- Cosa succede quando due persone tentano di prenotare lo stesso slot?

Queste domande non sono lavoro inutile—determinano le regole dell'app.

Cosa dovresti ricevere

Alla fine di questo step dovresti avere due deliverable concreti:

- Una specifica scritta: user story + criteri di accettazione + regole chiave/casi limite.

- Un flow semplice: un percorso in linguaggio semplice (o un flowchart leggero) che mostra come un utente si muove da schermata a schermata.

Se manca uno dei due, entri in fase di build con supposizioni anziché decisioni.

Fase 3: Architettura e scelte dello stack tecnologico

Dopo che i requisiti sono chiariti, un builder IA deve rendere il progetto “realizzabile”. Questo solitamente significa scegliere il tipo di app, uno stack coerente e una architettura ad alto livello che un LLM possa generare in modo affidabile su molti file.

Scegliere il tipo di app: web, mobile o entrambi

Questa decisione influisce su tutto: navigazione, flussi di autenticazione, comportamento offline e deployment.

Un'app web è spesso la via più veloce perché una sola codebase funziona su qualsiasi browser. Un'app mobile può offrire un'esperienza più nativa, ma aggiunge complessità (distribuzione sugli store, testing sui dispositivi, push notification). “Entrambi” tipicamente significa o:

- un'app web responsive con wrapper (più veloce, a volte limitata)

- app native separate (migliore UX, massima fatica)

In un processo di sviluppo con IA, l'obiettivo è evitare supposizioni sbagliate—per esempio progettando gesture mobile-only per un build desktop-first.

Scegliere lo stack tecnologico (e perché la coerenza è importante)

La generazione di codice LLM funziona meglio quando lo stack è prevedibile. Mescolare pattern (due framework UI, più state manager, stili API diversi) aumenta il drift del codice e complica i test automatici.

Uno stack web moderno tipico potrebbe essere:

- Frontend: React/Next.js

- Backend: Node.js (o Python)

- Database: Postgres

Alcune piattaforme standardizzano ulteriormente in modo che la generazione resti coerente sull'intero repo. Per esempio, Koder.ai punta su una configurazione costante—React per il web, Go per i servizi backend e PostgreSQL per i dati—così l'IA può generare e refactorare schermate, endpoint e migrazioni senza deviare in convenzioni confliggenti.

Definire l'architettura ad alto livello

Al minimo, vuoi confini chiari:

- Frontend: schermate, form, validazione client-side, chiamate API

- Backend: regole di business, autorizzazione, integrazioni

- Database: modello dati, migrazioni, indici

Molte squadre adottano una struttura API-first semplice (REST o GraphQL). La chiave è che “requisiti → codice” si mappino in modo pulito: ogni funzionalità diventa un set di endpoint, schermate UI e tabelle database.

Compromessi da decidere presto

Velocità vs. flessibilità è la tensione costante. I servizi gestiti (provider auth, database ospitati, deploy serverless) accelerano una pipeline di deployment IA, ma possono limitare la personalizzazione dopo. Il codice custom dà controllo, ma aumenta la manutenzione e la necessità di sviluppo con intervento umano per rivedere i casi limite e le prestazioni.

Un checkpoint pratico: scrivi “Cosa deve essere facile da cambiare al mese tre?” Poi scegli stack e architettura che rendono quella modifica economica.

Fase 4: Scaffolding dell'app e del modello dati

Costruisci e guadagna crediti

Ottieni crediti condividendo ciò che costruisci o invitando colleghi su Koder.ai.

Qui un builder IA smette di parlare in funzionalità astratte e inizia a produrre una codebase eseguibile. Lo scaffolding è la prima passata per trasformare il concetto in uno scheletro funzionante: cartelle, schermate, navigazione e la prima versione dei tuoi dati.

Cosa viene generato per primo (e perché conta)

La maggior parte degli strumenti comincia creando una struttura di progetto prevedibile (dove vive UI, API e configurazione), poi impostando il routing (come l'app si muove tra schermate) e infine generando un shell UI (layout di base, header/sidebar, stati vuoti).

Anche se sembra solo estetica, è fondamentale: le decisioni di routing determinano URL, deep link e come le schermate condividono contesto (workspace selezionato, cliente o progetto).

Poi l'IA converte i nomi di dominio in tabelle/collezioni e relazioni. Se l'app è sulle prenotazioni, vedrai entità come User, Appointment, Service e magari Location.

A questo punto due dettagli riverberano su tutto il resto:

- Nomenclatura: un modello chiamato

Client vs Customer impatta campi DB, route API, etichette UI e eventi analytics.

- Forma dei dati: scegliere un campo

fullName vs firstName + lastName, o memorizzare status come testo libero vs enum, cambia validazione, filtraggio e reportistica.

Generare API e collegarle alla UI

Una volta che i modelli esistono, l'IA genera tipicamente endpoint CRUD di base e li collega alle schermate: liste, viste dettaglio e form.

È nella wiring che le incoerenze emergono presto: un campo chiamato phoneNumber nella UI ma phone nell'API porta bug e codice glue extra.

Rivedi nomi dei modelli, campi richiesti e relazioni ora—è il momento più economico per correggere terminologia e forma dati prima di entrare nel lavoro UI-heavy.

Fase 5: Generazione UI e assemblaggio schermata per schermata

Quando il modello dati e lo scaffold esistono, il lavoro UI passa da “disegna qualche schermata” ad “assembla pagine prevedibili e connesse.” La maggior parte degli strumenti di builder IA genera UI interpretando i flussi utente e mappandoli a pattern di schermata comuni.

Come le schermate vengono create dai flussi

Un flusso tipico come “gestisci clienti” normalmente si trasforma in un piccolo set di schermate:

- Lista: una vista a tabella o card con ordinamento, filtri e un'azione primaria (es. “Nuovo cliente”).

- Dettaglio: pagina singola che mostra campi chiave, elementi correlati e azioni (modifica, archivio).

- Crea: un form con validazione, valori di default e campi obbligatori.

- Modifica: lo stesso form di creazione, ma pre-compilato e con gestione sicura degli aggiornamenti parziali.

Dietro le quinte, l'IA mette insieme blocchi riutilizzabili: fetch dati → render componente → gestione loading/errori → submit form → mostra stato di successo → naviga.

Fondamentali di un design system che prevengono il caos UI

I generatori validi ancorano ogni schermata a un design system semplice così l'app risulta coerente. Questo di solito significa:

- un piccolo set di componenti riutilizzabili (bottoni, input, tabelle, modal, toast)

- regole coerenti di spaziatura e layout (padding, margini, colonne griglia)

- pattern ripetibili (stati vuoti, messaggi d'errore, dialog di conferma)

Se lo strumento lo supporta, bloccare queste scelte presto riduce le schermate “quasi uguali ma non proprio” che richiedono tempo per essere sistemate.

Controlli di accessibilità da integrare presto

La generazione UI dovrebbe includere controlli di accessibilità di base per default:

- Navigazione da tastiera: ordine di tab, focus trap nei modal, stati di focus visibili

- Contrasto: testo e elementi chiave rispettano linee guida di contrasto

- Etichette e nomi: ogni input ha una label; icone e bottoni hanno nomi accessibili

Non sono solo dettagli di compliance—riducendo ticket di supporto e problemi di usabilità.

Template vs UI custom (e come evitare rifacimenti)

Usa template per schermate CRUD standard, dashboard e flussi admin—sono più veloci e facili da mantenere. Vai custom solo dove l'interfaccia è parte del valore prodotto (es. onboarding unico o workflow visivo specializzato).

Un approccio pratico è partire dai template, validare il flusso con utenti reali e poi personalizzare solo le schermate che davvero lo richiedono.

Fase 6: Autenticazione, ruoli e permessi

Itera con rollback

Cattura lo stato prima di grandi cambiamenti così il rollback è sempre un'opzione.

L'autenticazione è il punto in cui un'app smette di essere una demo e inizia a comportarsi come un prodotto. Quando un builder IA “aggiunge il login”, genera tipicamente schermate, tabelle nel DB e regole server che determinano chi è un utente—e cosa gli è permesso fare.

Opzioni comuni di autenticazione

La maggior parte dei generatori offre alcune strade standard:

- Email + password: semplice, ma richiede cura nello storage e nei flussi di reset.

- OAuth (Google, Apple, Microsoft, ecc.): meno password da gestire, ma bisogna trattare i callback dei provider e il matching degli account.

- Magic link / codici one-time: abbassa l'attrito, ma dipende da consegna email/SMS affidabile e token a breve durata.

L'IA può scaffoldare tutti e tre, ma sei tu a scegliere cosa si adatta al tuo pubblico e ai requisiti di compliance.

Ruoli e permessi: “chi può fare cosa”

Dopo l'identità arriva l'autorizzazione. L'IA di solito crea un modello di ruoli come:

- Admin (gestisce utenti, impostazioni, fatturazione)

- Member (uso core dell'app)

- Viewer/Guest (sola lettura)

Più importante dei nomi è lo strato di enforcement. Un buon build applica i permessi in due punti:

- Policy backend (regole API/database) così i dati non possono essere recuperati da client modificati.

- Blocco UI così gli utenti non vedono bottoni che non possono usare.

Default sicuri che dovrebbero essere non negoziabili

Cerca (o richiedi) questi default nel codice generato:

- password hashed con un algoritmo moderno (mai memorizzate o loggate in chiaro)

- token memorizzati in modo sicuro (evitare token long-lived in localStorage quando possibile)

- scadenza sessione + strategia di refresh

- rate limiting sugli endpoint di login/reset

Casi limite che l'IA spesso manca

L'autenticazione diventa complicata sui dettagli: linking degli account (OAuth + email), reset password, flussi di invito per team e cosa succede quando un'email cambia. Tratta questi come criteri di accettazione, non come “nice-to-have”, e testali presto—perché definiscono il carico di supporto futuro.

Fase 7: Integrazioni, API e dati reali

Qui l'app smette di essere una demo lucida e inizia a comportarsi come un prodotto reale. Le integrazioni collegano schermate e DB a servizi che non vuoi costruire da zero—pagamenti, email, mappe, analytics, CRM e altro.

Scegliere i servizi giusti (e confermare i dettagli)

Un builder IA può suggerire integrazioni comuni in base al caso d'uso (per es. Stripe per i pagamenti o SendGrid per email transazionali). Ma devi comunque confermare requisiti che cambiano l'implementazione:

- Accetti pagamenti one-time, abbonamenti o entrambi?

- Servono rimborsi, fatture, tasse o SCA/3DS?

- Le email sono marketing, transazionali o entrambe (e chi gestisce i template)?

Risposte apparentemente piccole qui implicano chiamate API, campi dati e requisiti di compliance molto diversi.

Lavorare con le API: chiavi, ambienti e casi di errore

Dietro le quinte il processo di build deve collegare credenziali API in modo sicuro e prevedibile:

- Chiavi e segreti API sono memorizzati come variabili d'ambiente, non hard-coded.

- Ambienti (dev/staging/production) hanno ciascuno le proprie chiavi e endpoint.

- Rate limit richiedono logica di backoff/retry e timeout sensati.

- Gestione errori con messaggi user-friendly e logging interno (così i fallimenti non sembrano “l'app è rotta”).

Migrazioni dati senza rompere ciò che già funziona

Le integrazioni spesso cambiano il modello dati: aggiungere stripeCustomerId, salvare eventi webhook o tracciare lo stato di consegna delle email.

Man mano che questi campi evolvono, l'app ha bisogno di migrazioni—cambiamenti DB sicuri e incrementali. Un buon workflow evita rotture facendo:

- aggiungere prima nuove colonne,

- backfill dei dati,

- aggiornare il codice per usare la nuova struttura,

- e solo poi rimuovere campi vecchi (se necessario).

Qui entrano anche webhook e job in background, così eventi reali (pagamenti, bounce email, lookup mappe) aggiornano l'app in modo affidabile.

Fase 8: Testing e controlli di qualità

Spedisci la tua prima release

Vai da build locale a app ospitata senza cucire insieme strumenti diversi.

Quando un'IA genera codice, può produrre qualcosa che gira ma si rompe sui casi limite, gestisce male i dati o fallisce dopo una piccola modifica. Il testing è la rete di sicurezza che trasforma “funzionava una volta” in “continua a funzionare”.

Unit vs integrazione vs end-to-end (in parole semplici)

Unit test verificano una piccola parte in isolamento—per esempio “questa funzione di calcolo del prezzo restituisce il totale corretto?” Sono veloci e indicano esattamente cosa si è rotto.

Integration test controllano che le parti lavorino insieme—per esempio “quando salviamo un ordine, scrive nel DB e restituisce la risposta attesa?” Questi catturano wiring issue e mismatch di dati.

End-to-end (E2E) test simulano un percorso utente reale—per es. “registrati → login → crea progetto → invita un collega.” Sono più lenti, ma rivelano i fallimenti che gli utenti percepiscono.

Cosa l'IA può generare automaticamente (e cosa richiede revisione)

Gli strumenti IA sono spesso bravi a generare:

- unit test di base per funzioni pure (formatter, validator, calcoli)

- test API happy-path (richiesta valida ritorna 200)

- mock e stub semplici (provider di pagamento finto, sender email finto)

Ma i test generati spesso non coprono comportamenti reali: input sporchi, timeout, errori di permessi e dati strani già in produzione.

Copertura che conta davvero

Invece di inseguire una percentuale alta, concentra la copertura sui flussi critici e sulle regressioni:

- Login, reset password e controlli ruoli/permessi

- Azioni “money” principali (checkout, prenotazione, invio form)

- Regole di integrità dati (no duplicati, campi obbligatori, totali corretti)

- Bug già risolti (fissali con un test così non ritornano)

Rendere ripetibili le esecuzioni in CI

Anche le app piccole beneficiano di una pipeline CI semplice: ogni push esegue gli stessi controlli automaticamente. Un setup tipico è:

- installare dipendenze

- eseguire lint/format

- lanciare unit + integration test

- opzionalmente eseguire un piccolo smoke E2E su schermate chiave

Qui l'IA aiuta ancora: può bozzare script di test iniziali e config CI, mentre tu decidi quali fallimenti sono importanti e mantieni la suite allineata all'uso reale dell'app.

Fase 9: Revisione sicurezza e privacy

La revisione di sicurezza è il momento in cui “funziona” viene sfidato da “può essere abusato”. Quando un builder IA genera codice rapidamente, può anche riprodurre errori comuni rapidamente—specialmente ai confini di fiducia, autorizzazione e gestione dei dati sensibili.

Rischi più comuni nelle app generate da IA

Injection è ancora il classico: SQL injection, command injection e prompt injection quando l'app passa contenuto utente a uno strumento LLM. Se l'input utente può modificare una query, un percorso file o un'istruzione verso un altro sistema, presumibilmente qualcuno proverà.

Access control rotto appare come “la UI nasconde il bottone, quindi è sicuro.” Non lo è. Ogni route API deve applicare permessi server-side, e ogni azione a livello di oggetto (view/edit/delete) deve verificare proprietà o ruolo.

Fughe di segreti accadono quando chiavi API sono hard-coded, loggate o committate per errore. L'IA può anche copiare esempi insicuri dai dati di training, come mettere token in localStorage o stampare segreti nei log di debug.

Come l'IA aiuta—e perché può mancare problemi

L'IA può scansionare il codice per pattern (concatenazione di stringhe non sicura nelle query, mancanza di check auth, permessi IAM troppo larghi) e suggerire correzioni. Può anche generare checklist e modelli di minaccia di base.

Ma spesso manca il contesto: quali endpoint sono pubblici, quali campi sono sensibili, cosa significa davvero “admin” nel tuo business o come si comporta un'integrazione di terze parti in caso di errore. La sicurezza riguarda il comportamento del sistema, non solo lo stile del codice.

Salvaguardie pratiche che riducono davvero il rischio

Inizia con la validazione dell'input: definisci cosa è “valido” (tipi, range, formati) e scarta il resto. Aggiungi encoding in output per la UI web per ridurre XSS.

Implementa audit log per azioni rilevanti a livello di sicurezza (login, cambi permessi, export, delete). I log devono registrare chi ha fatto cosa e quando—senza conservare password, token o dettagli completi di pagamento.

Mantieni le dipendenze aggiornate e usa scansione di vulnerabilità in CI. Molte violazioni reali nascono da librerie obsolete, non da attacchi esotici.

Privacy di base: raccogliere meno, provare accesso

Applica la minimizzazione dei dati: raccogli solo ciò che serve, conservalo per il tempo più breve e evita di memorizzare dati grezzi “per ogni evenienza”. Aggiungi logging degli accessi per record sensibili così puoi rispondere: chi ha visto i dati di questo cliente e perché?