08 set 2025·8 min

Crea un portale partner web con controllo accessi sicuro

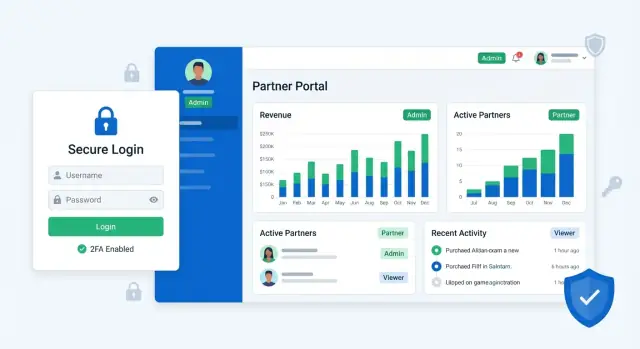

Scopri come pianificare, costruire e lanciare un portale partner web sicuro con autenticazione, RBAC, flussi di onboarding e log di audit.

Definisci obiettivi, utenti e ambito

Un portale partner resta sicuro e facile da usare solo se ha uno scopo chiaro. Prima di scegliere strumenti o progettare schermate, allineati su a cosa serve davvero il portale — e per chi. Questo lavoro iniziale previene l'espansione incontrollata dei permessi, menu confusi e un portale che i partner evitano.

Parti dallo scopo del portale

Scrivi una missione in una frase per il portale. Obiettivi comuni includono:

- Condividere risorse (listini, asset di marca, training)

- Gestire deal (lead, opportunità, richieste MDF)

- Gestire ticket di supporto (aggiornamenti di stato, allegati, escalation)

- Scambiare file (contratti, documenti di conformità, fatture)

Sii specifico su cosa i partner possono fare senza scrivere alla tua squadra. Per esempio: “I partner possono registrare deal e scaricare materiale approvato” è più chiaro di “I partner possono collaborare con noi.”

Identifica i tipi di partner e gli utenti reali

“Partner” non è un unico pubblico. Elenca i tipi di partner che supporti (rivenditori, distributori, agenzie, clienti, fornitori), poi i ruoli all'interno di ciascuna organizzazione partner (owner, sales rep, finance, support).

Questo passaggio è importante per il controllo accessi perché tipi diversi spesso richiedono confini dati differenti. Un distributore può gestire più rivenditori downstream; un fornitore può vedere solo gli ordini d'acquisto; un cliente vede soltanto i propri ticket.

Definisci metriche di successo misurabili

Scegli pochi risultati misurabili così le decisioni sull'ambito restino concrete:

- Tempo per onboardare una nuova organizzazione partner

- Numero di problemi di accesso (utenti bloccati, permessi sbagliati) al mese

- Percentuale di richieste risolte via self-service (vs supporto interno)

Se il tuo obiettivo è “più self-service”, progetta i flussi che lo rendono possibile (inviti, reset password, creazione ticket, download).

Decidi cosa è self-serve vs interno

Traccia una linea tra ciò che i partner possono fare nel portale e ciò che il tuo team controlla nella console admin. Per esempio, i partner possono invitare colleghi, ma il tuo team approva l'accesso a programmi sensibili.

Documenta i vincoli fin da subito

Annota timeline, budget, esigenze di compliance e tecnologia esistente (IdP per SSO e MFA, CRM, sistema ticketing). Questi vincoli influenzeranno tutto: modello dei dati, gestione multi-tenant, complessità RBAC e opzioni di integrazione.

Progetta ruoli e requisiti di permessi

Prima di scegliere un provider di auth o iniziare a costruire schermate, chiarisci chi ha bisogno di accesso e cosa deve poter fare. Un piano di permessi semplice e ben documentato evita poi decisioni del tipo “diamo admin a tutti”.

Parti mappando i ruoli principali

La maggior parte dei portali partner usa un piccolo set di ruoli che si ripetono:

- Internal admins: i tuoi dipendenti che configurano partner, risolvono problemi di accesso e generano report.

- Partner admins: utenti di fiducia del partner che gestiscono il team e le impostazioni.

- Partner users: utenti operativi che lavorano su record, richieste o task.

- Read-only viewers: dirigenti, auditor o utenti occasionali che devono vedere dati ma non modificarli.

Mantieni la prima versione limitata a questi ruoli. Puoi espandere dopo (es. “Billing Manager”) quando avrai validato bisogni reali.

Elenca le azioni in linguaggio semplice (poi mappale ai permessi)

Scrivi le azioni comuni come verbi che combaciano con UI e API:

- Visualizzare dati partner (dashboard, record, file)

- Creare/modificare record

- Esportare dati

- Approvare/negare richieste

- Gestire utenti (invitare, disabilitare, resettare MFA)

- Aggiornare impostazioni dell'organizzazione

Questa lista diventa l'inventario dei permessi. Ogni pulsante e endpoint API dovrebbe allinearsi con una di queste azioni.

Scegli un modello di permessi: ruoli prima, granularità dopo

Per la maggior parte dei team, Role-Based Access Control (RBAC) è un buon punto di partenza: assegna a ogni utente un ruolo e ogni ruolo concede un insieme di permessi.

Se prevedi eccezioni (es. “Alice può esportare ma solo per il Progetto X”), pianifica una seconda fase con permessi più granulari (ABAC o override personalizzati). L'importante è non costruire regole complesse prima di capire dove serve flessibilità.

Default al principio del minimo privilegio (e escalation sicura)

Rendi l'opzione più sicura quella di default:

- I nuovi utenti dovrebbero partire come Partner user o Read-only.

- Limita “Gestire utenti” ed “Esportare” ai ruoli fidati.

- Richiedi approvazione esplicita o un workflow interno per upgrade di ruolo (anche se inizialmente manuale).

Esempio di matrici di permessi (scenari tipici)

Di seguito una matrice leggera che puoi adattare:

| Scenario | Visualizza dati | Modifica record | Esporta | Approva richieste | Gestisci utenti |

|---|---|---|---|---|---|

| Internal admin (support) | Sì | Limitato | Sì | Sì | Sì |

| Partner admin (ops lead) | Sì | Sì | Sì | Sì | Sì |

| Partner user (agent) | Sì | Sì | No | No | No |

| Read-only viewer (exec) | Sì | No | No | No | No |

| External auditor (temporaneo) | Sì (scoped) | No | Limitato | No | No |

Documenta queste decisioni in una pagina e mantienile versionate. Guideranno l'implementazione e ridurranno confusione durante onboarding e review accessi.

Modella partner, tenancy e confini dei dati

Prima di progettare schermate o matrici di permessi, decidi cosa è un “partner” nel tuo modello dati. Questa scelta influisce su onboarding, reporting, integrazioni e su come isolare i dati in modo sicuro.

Scegli il contenitore partner

La maggior parte dei portali si mappa su uno di questi:

- Organization (Partner Org): ideale quando i partner hanno molti utenti, risorse condivise e una chiara entità legale.

- Workspace/Account: utile quando i partner collaborano su più progetti o ambienti.

- Tenant: adatto quando serve separazione stringente di default (comune in B2B SaaS).

Scegli un contenitore primario e mantieni coerenza in naming e API. Puoi supportare sub-account più avanti, ma un parent unico mantiene regole di accesso comprensibili.

Definisci regole di isolamento fin da subito

Scrivi cosa è:

- Strettamente separato (es. documenti partner, ticket, fatture)

- Condiviso (es. modelli prodotto, articoli knowledge base pubblici)

- Condiviso condizionalmente (es. report di benchmark visibili solo a certe tier)

Applica la separazione a livello dati (tenant/org ID sui record, query scoperte), non solo nella UI.

Entità core quasi sempre necessarie

Un set pratico di partenza:

- User (la persona che effettua il login)

- PartnerOrg/Tenant (il contenitore)

- Membership (collega User ↔ PartnerOrg, contiene ruolo e stato)

- Role (partner admin, billing, read-only, ecc.)

- Resource (progetti, casi, file — qualunque cosa i partner possano accedere)

Memorizzare i permessi sulla Membership (non sull'User) permette a un utente di appartenere a più partner org in modo sicuro.

Gestisci i casi reali

Pianifica per:

- Un utente in più partner org: richiedi uno switching esplicito dell'organizzazione e mostra chiaramente l'org attiva.

- Fusioni o riorganizzazioni: supporta lo spostamento di risorse tra org con audit trail.

- Offboarding: disattiva membership, trasferisci proprietà e decidi regole di retention dei dati.

Convenzioni di naming e ID stabili

Usa ID stabili e opachi (UUID o simili) per org, user e membership. I slug leggibili rimangono opzionali e modificabili. ID stabili rendono integrazioni e log di audit affidabili, anche quando nomi, email o domini cambiano.

Scegli l'autenticazione: Password, SSO e MFA

L'autenticazione è il punto d'incontro tra comodità e sicurezza. In un portale partner spesso si supportano più metodi di accesso perché i partner vanno da piccoli fornitori a enterprise con policy IT severe.

Confronta le opzioni di accesso

Email + password è l'opzione più universale. È familiare, funziona per ogni partner e facile da implementare — ma richiede buona igiene delle password e un solido flusso di recupero.

Magic links riducono problemi legati alle password e i ticket di supporto. Sono ottimi per utenti occasionali, ma possono infastidire team che usano dispositivi condivisi o richiedono controlli di sessione rigorosi.

OAuth (Sign in with Google/Microsoft) è un buon compromesso per i partner SMB. Migliora la sicurezza rispetto a password deboli e riduce l'attrito, ma non tutte le aziende consentono OAuth consumer.

SAML SSO è spesso requisito enterprise. Se vendi a partner grandi, pianifica SAML presto — anche se il lancio avviene senza — perché aggiungerlo dopo può impattare identità, ruoli e onboarding.

Decidi dove applicare MFA

Una policy comune è:

- MFA obbligatoria per internal admins (account ad alto impatto)

- MFA opzionale per partner users (con prompt per azioni sensibili)

- Step-up authentication per eventi a rischio: modifica dei dati bancari, export, visualizzazione fatture, aggiunta utenti o concessione di accessi

Politiche password e recupero senza sovraccarico supporto

Mantieni regole semplici (lunghezza + controllo breach), evita reset forzati frequenti e punta a un fluido reset self-service. Se supporti SSO, assicurati che gli utenti possano recuperare accesso quando un IdP è mal configurato (spesso con fallback assistito da admin).

Sessioni: scadenza, dispositivi e “ricordami”

Definisci regole di sessione chiare: timeout di inattività, età massima assoluta della sessione e cosa significa “ricordami”. Valuta una lista dispositivi dove gli utenti possono revocare sessioni — soprattutto per admin.

Basi del ciclo di vita utente

Pianifica attivazione (verifica email), disattivazione (rimozione accesso immediata), lockout (rate limit) e riattivazione (auditata e controllata). Questi stati dovrebbero essere visibili agli admin nelle impostazioni del portale e nella console /admin.

Implementa l'autorizzazione (RBAC/ABAC) nel modo corretto

L'autorizzazione risponde a: “Cosa può fare questo utente autenticato e su quali dati partner?” Farla bene evita leak di dati, perdita di fiducia e eccezioni continue.

Scegli RBAC vs ABAC (o combinali)

Regola pratica: parti con RBAC per chiarezza, poi aggiungi ABAC dove serve flessibilità.

- RBAC: ruoli semplici come Partner Admin, Partner Member, Read-only, Internal Support. Facile da spiegare e auditare.

- ABAC: regole basate su attributi come partner_id, region, team, contract tier, resource owner. Ottimo per regole tipo “può vedere solo account in EMEA”.

Molti portali usano un ibrido: i ruoli definiscono capacità generali, gli attributi restringono l'ambito dei dati.

Centralizza i controlli di autorizzazione

Evita di spargere i controlli dei permessi in controller, pagine e query DB. Centralizzali in policy class, middleware o in un servizio di autorizzazione dedicato così ogni richiesta viene valutata coerentemente.

Questo riduce il rischio di controlli mancanti quando si aggiunge un endpoint o la UI nasconde un pulsante ma l'API consente ancora l'azione.

Definisci proprietà e confini dei dati

Sii esplicito sulle regole di ownership:

- Gli utenti appartengono a una partner org e possono accedere solo a risorse con lo stesso confine org.

- Decidi cosa succede con oggetti condivisi (es. un deal o ticket che coinvolge più partner).

- Definisci chi gestisce utenti, fatturazione e integrazioni all'interno della partner org.

Protezioni extra per azioni ad alto rischio

Le azioni sensibili meritano controlli di step-up: riautenticazione, MFA step-up o approvazioni. Esempi: modifica impostazioni SSO, export dati, modifica dettagli bancari, concessione ruoli admin.

Documenta i permessi per API + UI

Mantieni una matrice semplice che mappi:

- Ruoli/attributi → endpoint API (cosa è permesso)

- Ruoli/attributi → elementi UI (cosa è visibile)

Questa matrice diventa la fonte di verità per engineering, QA e compliance, e facilita le review degli accessi.

Costruisci onboarding, inviti e offboarding per partner

Costruisci il tuo portale più velocemente

Costruisci un portale partner sicuro partendo da un prompt in chat, poi iteralo man mano che i requisiti cambiano.

L'onboarding è dove il rapporto con il partner parte bene o si trasforma in carico di supporto. Un buon flusso bilancia velocità (i partner lavorano presto) e sicurezza (solo le persone giuste ottengono l'accesso corretto).

Flussi di invito e join

Supporta più percorsi di invito così diversi partner possono adottare il portale senza ricette speciali:

- Invito via email: un admin inserisce un'email, seleziona l'organizzazione partner e assegna un ruolo iniziale.

- Auto-join basato su dominio: se un partner possiede un dominio verificato (es. @partner.com), gli utenti che si registrano con quel dominio possono richiedere accesso all'org corrispondente.

- Utenti creati dall'admin: per partner regolamentati, gli admin interni possono pre-creare account e richiedere reset password al primo login o SSO.

Rendi ogni invito scopato all'organizzazione e includi una data di scadenza esplicita.

Passi di approvazione per accessi ad alto rischio

Non tutto l'accesso deve essere immediato. Aggiungi approvazioni opzionali per permessi sensibili — pagine finance, export dati o creazione chiavi API.

Pattern pratico: l'utente entra con un ruolo di default a basso rischio, poi richiede accesso elevato, attivando un task di approvazione per un partner admin (e opzionalmente il tuo team). Registra chi ha approvato cosa e quando.

Checklist di onboarding che riducono il supporto

Dopo il primo login, mostra una checklist semplice: completare il profilo, creare il team (invitare colleghi) e visitare risorse chiave come documentazione o la pagina di supporto (ad es. /help).

Stati di errore chiari e azionabili

Sii esplicito quando qualcosa fallisce:

- Invito scaduto (offri “richiedi nuovo invito”)

- Organizzazione sbagliata (mostra il nome dell'org a cui l'invito è destinato)

- Permesso mancante (spiega quale ruolo è richiesto e come richiederlo)

Offboarding senza perdere la storia

L'offboarding deve essere rapido e definitivo: revoca sessioni attive, rimuovi membership org e invalida token/chiavi. Mantieni l'audit history intatta così le azioni rimangono tracciabili anche dopo la rimozione dell'utente.

Crea una UX amichevole per i partner

Un portale partner ha successo quando i partner completano le loro azioni principali rapidamente e con sicurezza. Inizia elencando le 5–10 azioni principali (registrare deal, scaricare asset, controllare lo stato ticket, aggiornare contatti di fatturazione). Progetta la homepage intorno a queste azioni e mantieni ogni azione raggiungibile in 1–2 click.

Navigazione che rispecchia il modo di pensare dei partner

Usa una navigazione chiara e prevedibile basata per dominio funzionale piuttosto che nomi interni. Una struttura semplice come Deals, Assets, Tickets, Billing, Users aiuta i partner a orientarsi, soprattutto se accedono raramente.

Quando in dubbio, scegli chiarezza:

- Etichette letterali (es. “Tickets” invece di “Support Center”)

- Mostra contatori utili (ticket aperti, approvazioni pendenti)

- Offri ricerca dove le liste possono diventare lunghe (deal, asset, contatti)

Rendere l'accesso visibile (e azionabile)

I partner si frustrano quando una pagina fallisce silenziosamente per permessi mancanti. Mostra lo stato di accesso:

- Visualizza ruolo attuale e permessi chiave nel menu profilo

- Se una pagina o azione è limitata, spiega il motivo e cosa è disponibile invece

- Offri un percorso chiaro per “Richiedi accesso” (anche solo un modulo che notifica un admin)

Questo riduce ticket di supporto e previene tentativi ripetuti senza motivo.

Coerenza costruisce fiducia

Tratta gli stati UI come funzionalità:

- Empty state utili che spiegano il passo successivo

- Stati di caricamento che mantengono stabile il layout (evita pagine scattose)

- Messaggi di errore chiari con azioni successive

- Conferme per azioni distruttive (rimuovere utente, revocare invito)

Una piccola guida di stile (bottoni, tabelle, form, alert) mantiene il portale coerente man mano che cresce.

Basi di accessibilità che ripagano subito

Copri i fondamentali presto: navigazione da tastiera, contrasto colore sufficiente, etichette leggibili per i form e stati di focus chiari. Questi miglioramenti aiutano anche l'uso mobile e gli utenti veloci.

Se hai una console admin interna, allinea i pattern UI con il portale partner così il team di supporto non deve tradurre l'interfaccia.

Aggiungi una console admin interna

Ottieni uno stack di partenza solido

Scaffolda un frontend React con backend Go + PostgreSQL per i flussi del tuo portale.

Un portale partner è gestibile quanto gli strumenti che il tuo team ha dietro le quinte. Una console admin interna dovrebbe rendere il supporto quotidiano veloce, pur mantenendo confini stretti per evitare abusi.

Funzionalità core da includere

Parti con una directory partner ricercabile: nome partner, tenant ID, stato, piano/tier e contatti principali. Dalla pagina partner, gli admin dovrebbero vedere utenti, ruoli assegnati, ultimo login e inviti pendenti.

La gestione utenti tipica richiede: disattivare/riattivare utenti, reinviare inviti, ruotare codici di recupero e sbloccare account dopo login falliti. Rendi queste azioni esplicite (dialog di conferma, richiesta di motivo) e reversibili quando possibile.

Impersonazione — con salvaguardie

L'impersonazione è uno strumento potente per il supporto ma va strettamente controllata. Richiedi permessi elevati, step-up auth (es. riconferma MFA) e sessioni a durata limitata.

Rendi l'impersonazione evidente: banner persistente (“Stai visualizzando come…”) e capacità limitate (blocca modifiche di fatturazione o concessione ruoli). Registra sempre “impersonator” e “impersonated user” in ogni voce di audit.

Pagine di configurazione che riducono lavoro manuale

Aggiungi pagine per template di ruolo, bundle di permessi e impostazioni a livello partner (metodi SSO consentiti, requisiti MFA, allowlist IP, feature flag). I template aiutano a standardizzare l'accesso pur supportando eccezioni.

Visibilità operativa e confini netti

Includi viste per login falliti, flag di attività insolita (nuovo paese/dispositivo, cambi rapidi di ruoli) e link a pagine di stato di sistema (/status) e runbook di incident (/docs/support).

Infine, stabilisci confini: quali azioni admin sono consentite, chi può eseguirle, e assicurati che ogni azione admin sia loggata, ricercabile ed esportabile per review.

Log di audit, reporting e review degli accessi

I log di audit sono la scatola nera. Quando un partner dice “Non ho scaricato quel file” o un admin interno chiede “Chi ha cambiato questa impostazione?”, una traccia chiara e ricercabile trasforma l'indagine in risposta rapida.

Cosa loggare (e cosa evitare)

Inizia con eventi rilevanti per la sicurezza che spieghino chi ha fatto cosa, quando e da dove. Must-have tipici:

- Logins e tentativi falliti (inclusi eventi SSO)

- Cambi di permessi, ruoli e gruppi

- Azioni sul ciclo di vita utente (inviti, accettazioni, disattivazioni)

- Azioni su dati sensibili (export, download massivi, cancellazioni)

- Eventi chiavi API (creazione, rotazione, uso, revoca)

- Azioni in console admin e modifiche di configurazione

Mantieni i log utili ma rispettosi della privacy. Evita di registrare segreti (password, token) o payload completi. Conserva identificatori (user ID, partner org ID, object ID) più metadata minimi (timestamp, IP, user agent) necessari per le indagini.

Audit trail per partner org e per utente

In un portale multi-tenant, i trail devono essere filtrabili facilmente:

- Per organizzazione partner: così il support può investigare senza vedere altri tenant

- Per utente: per rivedere rapidamente l'attività di una persona nel portale

Mostra il “perché” includendo l'attore (chi ha iniziato l'azione) e l'obiettivo (cosa è stato cambiato). Esempio: “Admin A ha assegnato ‘Billing Admin’ all'Utente B in Partner Org C.”

Review degli accessi (i permessi non si autogestiscono)

Pianifica review periodiche—soprattutto per ruoli elevati. Un approccio leggero è una checklist trimestrale: chi ha privilegi admin, chi non ha effettuato login per 60–90 giorni e quali account appartengono a ex dipendenti.

Se possibile, automatizza promemoria e fornisci un flow di approvazione: i manager confermano l'accesso e tutto ciò non confermato scade.

Report ed export senza introdurre rischi

I partner spesso richiedono report (uso, fatture, attività) in CSV. Tratta l'export come azione privilegiata:

- Controlli basati sui ruoli su chi può esportare

- Rate limit e limiti dimensione export

- Registra ogni export nei log di audit (chi, cosa, ambito, timestamp)

Retention, redaction e regole privacy

Definisci per quanto tempo conservi log e report e cosa viene redatto. Allinea la retention a esigenze di business e regolamentari, poi implementa schedule di cancellazione. Quando dati personali compaiono nei log, valuta hash degli identificatori o redazione di campi mantenendo però la possibilità di ricerca per le indagini di sicurezza.

Rafforzamento della sicurezza e basi della privacy

Il security hardening è l'insieme di decisioni piccole e coerenti che mantengono un portale sicuro anche quando succedono errori altrove (ruoli mal configurati, integrazione difettosa, token leak). Le basi della privacy assicurano che ogni partner veda solo ciò a cui ha diritto.

Metti le API sicure di default

Tratta ogni endpoint come pubblico.

Valida e normalizza gli input (tipi, lunghezza, valori ammessi) e ritorna errori sicuri che non espongano internals. Aggiungi rate limiting per utente, IP e token per mitigare credential stuffing e abuso. Usa protezioni CSRF quando applicabile (soprattutto per session cookie); se usi bearer token, concentra l'attenzione su storage dei token e CORS.

Previeni fughe di dati cross-tenant

I portali multi-tenant falliscono spesso a livello di query.

Applica filtri tenant-scoped obbligatori — idealmente come filtro query obbligatorio difficile da bypassare. Aggiungi controlli a livello oggetto per azioni come “scarica fattura” o “visualizza contratto”, non solo “può accedere alle fatture”. Per i file, evita URL storage diretti a meno che non siano a breve durata e legati a permessi tenant + oggetto.

Proteggi segreti e accesso dei servizi

Tieni i segreti fuori dal codice e dai log CI. Usa uno store gestito o vault, ruota le chiavi e preferisci credenziali a breve durata. Dai agli account di servizio il minimo privilegio (account separati per ambiente e integrazione) e audita il loro uso.

Sicurezza browser e trasporto

Abilita header di sicurezza (CSP, HSTS, X-Content-Type-Options) e cookie sicuri (HttpOnly, Secure, SameSite). Mantieni CORS restrittivo: consenti solo gli origin che controlli ed evita wildcard con credenziali.

Nozioni base di incident response (prima che servano)

Documenta dove sta il monitoring, cosa genera alert (picchi auth, spike di denials, volume export) e come rollbackare in sicurezza (feature flag, rollback deploy, revoca credenziali). Un runbook semplice evita il panico.

Pianifica integrazioni e sincronizzazione dati

Dallo sviluppo al deployment

Distribuisci e ospita il tuo portale, poi passa a un dominio personalizzato quando sei pronto.

Un portale partner raramente vive da solo. Diventa molto più utile quando riflette ciò che i team gestiscono già in CRM, ticketing, storage file, analytics e billing.

Parti dai workflow imprescindibili

Elenca le azioni partner che contano e mappa ciascuna a un sistema:

- Registrazione deal o stato account → CRM

- Richieste di supporto, SLA e cronologia casi → ticketing

- Contenuti enablement, contratti, listini → storage file

- Metriche di uso e performance partner → analytics

- Fatture, sottoscrizioni e entitlements → billing

Così le integrazioni si concentrano sul risultato invece che su “integra tutto”.

Scegli pattern di integrazione adatto ai dati

Dati diversi richiedono approcci diversi:

- Chiamate API dirette per lookup realtime (es. stato corrente ticket)

- Webhooks per reagire subito ai cambiamenti (es. stage opportunità CRM aggiornato)

- Sync schedulato per aggiornamenti bulk (es. refresh catalogo notturno)

- Event streaming per volumi elevati o molti consumer downstream

Qualunque sia la scelta, progetta retry, rate limit, idempotenza e reporting errori chiaro così il portale non perde sincronia silenziosamente.

Gestisci sync di identità e accessi

Se supporti SSO e MFA, decidi come vengono provisionati gli utenti. Per partner grandi considera SCIM in modo che il loro IT crei/disattivi e raggruppi utenti automaticamente. Mantieni i ruoli partner sincronizzati con il tuo modello RBAC così il controllo accessi resta consistente.

Definisci la source of truth

Per ogni campo (nome azienda, tier, entitlement, regione) definisci:

- Il sistema autorevole (source of truth)

- Mappatura dei campi e valori ammessi

- Risoluzione conflitti (chi vince quando i sistemi non concordano)

Documentalo per i partner

Pubblica una guida leggera che spiega workflow comuni, timing di refresh dei dati e cosa fare quando qualcosa non va (es. flow “richiedi accesso”). Rendila raggiungibile dalla navigazione del portale, ad esempio /help/integrations.

Test, deployment e manutenzione continua

Un portale partner è sicuro finché lo sono i suoi edge case. La maggior parte degli incidenti non deriva da funzionalità mancanti: succede quando un utente ottiene più accesso del previsto dopo un cambio ruolo, un invito viene riutilizzato o i confini tenant non sono applicati coerentemente.

Testa l'autorizzazione come feature di prodotto

Non affidarti a pochi check happy-path. Crea una matrice ruolo-permesso e trasformala in test automatizzati.

- Test matrice ruoli: per ogni ruolo, verifica azioni permesse e visibilità UI prevista.

- Test negativi: assicurati che azioni proibite falliscano (status HTTP corretto, niente leak di dati negli errori).

- Test isolamento tenant: verifica che un utente di Partner A non possa listare, visualizzare, esportare o aggiornare dati di Partner B — anche provando ID indovinati.

Includi test a livello API, non solo UI. La UI può nascondere pulsanti; le API devono applicare la policy.

QA per scenari reali partner

Aggiungi scenari end-to-end che rispecchiano come gli accessi cambiano nel tempo:

- Invito inviato → accettato → utente ottiene ruolo di base.

- Invito scaduto o revocato → non può essere riutilizzato.

- Ruolo utente cambiato → accessi aggiornati immediatamente (e caching non persista permessi).

- Offboarding (disattiva/elimina) → sessioni revocate; token API invalidati.

- Cambi permessi durante sessioni attive → verifica comportamento (forza re-login vs ricalcolo ad ogni richiesta).

Piano di deployment: rendi le modifiche reversibili

Tratta il deployment come parte della sicurezza. Definisci ambienti (dev/stage/prod) e tieni configurazioni separate (soprattutto SSO, MFA e impostazioni email).

Usa:

- Migrazioni DB con strategia forward/backward

- Feature flag per cambi ad alto rischio (nuovi modelli permessi, aggiornamenti onboarding)

- Passi di rollback documentati e provati (incluso come revertare le modifiche allo schema in sicurezza)

Se vuoi accelerare la delivery mantenendo questi controlli, una piattaforma vibe-coding come Koder.ai può aiutare a scaffoldare rapidamente un portale React con backend Go + PostgreSQL, poi iterare su RBAC, flussi di onboarding, audit logging e console admin tramite un flusso chat-driven. Il punto centrale rimane: tratta il controllo accessi come requisito di prodotto e convalidalo con test, review e salvaguardie operative.

Controlli operativi che cogliendo problemi presto

Imposta monitoring operativo base prima del lancio:

- Uptime e controlli sintetici per login, accettazione inviti e una pagina chiave del portale

- Tracciamento errori con alert su fallimenti auth, spike di denials e 5xx inattesi

- Baseline prestazioni (latency p95 per endpoint chiave; alert su query lente)

Cadenza di manutenzione (innegociabile)

Pianifica attività ricorrenti:

- Patch di dipendenze e framework con cadenza (e rapido intervento per update di sicurezza)

- Revisioni periodiche dei log di audit per pattern di accesso insoliti

- Review accessi periodiche con i partner (conferma utenti attivi, ruoli e principio del minimo privilegio)

Se hai già una console admin interna, mantieni azioni di manutenzione (disabilita utente, revoca sessioni, ruota chiavi) disponibili lì così il support non resta bloccato durante un incidente.

Domande frequenti

Cosa dovrei definire prima di costruire un portale partner web?

Inizia con una missione in una frase, ad esempio “I partner possono registrare deal e scaricare materiali approvati.” Poi definisci:

- Tipi di partner (rivenditori, distributori, agenzie, clienti, fornitori)

- I ruoli reali all'interno di ciascuna organizzazione (vendite, finanza, supporto, proprietario)

- Una breve lista di metriche misurabili (tempo di onboarding, problemi di accesso al mese, tasso di risoluzione self-service)

Questo aiuta a evitare l'espansione incontrollata dell'ambito e la "sprawl" dei permessi.

Perché “partner” non è un unico tipo di utente per il controllo degli accessi?

Considera “partner” come più audience:

- I tipi di partner spesso richiedono confini dati diversi (per esempio un distributore che gestisce rivenditori downstream)

- I ruoli all'interno di un'organizzazione partner hanno capacità diverse (finanza vs supporto)

Se salti questo passaggio finirai o per dare troppi permessi agli utenti o per consegnare un portale confuso e poco utile.

Quali ruoli core dovrebbe avere inizialmente un portale partner?

Una prima versione pratica include:

- Internal admins

- Partner admins

- Partner users

- Read-only viewers

Mantienila limitata al lancio e aggiungi ruoli specializzati (per es. Billing Manager) solo dopo aver visto esigenze ricorrenti reali.

Come trasformo le funzionalità del portale in un piano dei permessi?

Scrivi le azioni come verbi in linguaggio semplice che corrispondono alla UI e alle API, ad esempio:

- Visualizzare dati

- Creare/modificare record

- Esportare dati

- Approvare/negare richieste

- Gestire utenti (invitare/disabilitare/reimpostare MFA)

- Aggiornare impostazioni dell'organizzazione

Quindi mappa ogni pulsante e ogni endpoint API a una di queste azioni così i permessi rimangono coerenti tra UI e backend.

Dovrei usare RBAC o ABAC per l'autorizzazione?

Inizia con RBAC:

- I ruoli raggruppano permessi e sono facili da spiegare e revisionare

- Permettono di spedire più velocemente con meno eccezioni

Aggiungi ABAC (attributi come partner_id, regione, tier, owner) quando servono eccezioni reali, come “può esportare solo per EMEA” o “può vedere solo account assegnati.” Molti portali usano entrambi: i ruoli concedono capacità; gli attributi ne restringono l'ambito.

Come modellare partner, tenancy e membership?

Usa un contenitore primario e sii coerente nei nomi e nelle API:

- Organization/Partner Org: ideale per entità legali con più utenti e risorse condivise

- Workspace/Account: utile quando i partner collaborano su più progetti

- Tenant: quando serve isolamento stringente di default

Modella una entità Membership (User ↔ PartnerOrg) e memorizza lì ruolo/stato così una persona può appartenere a più partner org in modo sicuro.

Come prevenire fughe di dati cross-tenant in un portale multi-tenant?

Non affidarti alla UI per nascondere i dati. Applica i confini a livello di dati:

- Richiedi un tenant/org ID su ogni record

- Scopri ogni query per l'org attiva

- Aggiungi controlli a livello di oggetto per azioni come scaricare file o visualizzare fatture

Per i file, evita URL pubblici permanenti; usa link a breve durata controllati da permessi legati a tenant + oggetto.

Quali opzioni di autenticazione dovrebbe supportare un portale partner (SSO/MFA)?

La maggior parte dei portali supporta più metodi di accesso:

- Email + password: universale, ma richiede buone procedure di recupero e controlli breach

- Magic link: riduce i ticket sulle password, ma può essere scomodo per sessioni condivise o controlli stringenti

- OAuth (Google/Microsoft): buono per SMB, non sempre consentito dalle IT aziendali

- SAML SSO: spesso requisito per partner enterprise; pianificalo presto anche se lanci senza

Politica MFA comune: obbligatorio per gli admin interni, opzionale per gli utenti partner, con step-up per azioni sensibili come export o modifiche di ruolo.

Quali sono le best practice per inviti, approvazioni e onboarding partner?

Rendi l'onboarding self-serve ma controllato:

- Invito via email con scadenza esplicita

- Auto-join basato su dominio per domini partner verificati

- Utenti creati da admin per partner regolamentati

Per permessi ad alto rischio, usa un passo di approvazione: l'utente entra con un ruolo di base a basso rischio e poi richiede accesso elevato. Registra chi ha approvato cosa e quando.

Cosa includere negli audit log e nelle review degli accessi per un portale partner?

Registra eventi rilevanti per la sicurezza con contesto attore/target chiaro:

- Login (e tentativi falliti), eventi SSO

- Modifiche a ruoli/permessi

- Inviti, accettazioni, disattivazioni

- Export e download massivi

- Creazione/rotazione/revocazione di chiavi API

- Azioni nella console admin

Evita segreti e payload completi. Usa identificatori (user ID, org ID, object ID) più metadati minimi (timestamp, IP, user agent). Esegui revisioni di accesso periodiche (es. trimestrali) per rimuovere privilegi obsoleti.