21 mag 2025·8 min

Crea un'app web per report SLA centralizzati per i clienti

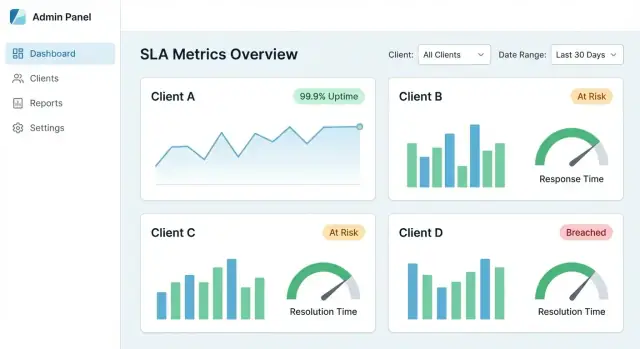

Scopri come pianificare, costruire e lanciare un'app web multi-cliente che raccoglie dati SLA, normalizza le metriche e fornisce dashboard, avvisi e report esportabili.

Cosa dovrebbe risolvere la reportistica SLA centralizzata

La reportistica SLA centralizzata nasce perché le prove degli SLA raramente stanno in un solo posto. L'uptime può essere in uno strumento di monitoring, gli incidenti in una status page, i ticket in un helpdesk e le note di escalation in email o chat. Quando ogni cliente ha uno stack leggermente diverso (o convenzioni di nomenclatura differenti), il reporting mensile diventa lavoro manuale su fogli di calcolo—e le discussioni su “cosa è realmente successo” diventano comuni.

Chi la usa (e cosa si aspetta)

Una buona app di reportistica SLA serve più audience con obiettivi diversi:

- Account manager hanno bisogno di riassunti pronti per il cliente, affidabili, più esportazioni per i QBR.

- Team di supporto e responsabili di servizio necessitano di drill-down per convalidare i calcoli e trovare cause radice.

- Stakeholder clienti vogliono metriche chiare e leggibili con definizioni non ambigue—e un modo per verificare quali incidenti e ticket sono stati inclusi.

L'app dovrebbe presentare la stessa verità di base a livelli di dettaglio diversi, a seconda del ruolo.

Risultati principali da perseguire

Una dashboard SLA centralizzata dovrebbe offrire:

- Una fonte unica di verità per metriche SLA, incidenti e prove di supporto.

- Reporting più veloce (minuti, non giorni) tramite calcoli coerenti e template riutilizzabili.

- Meno dispute mostrando esattamente come ogni metrica è stata calcolata e quali eventi hanno contribuito.

Nella pratica, ogni numero SLA dovrebbe essere tracciabile fino agli eventi grezzi (alert, ticket, timeline degli incidenti) con timestamp e ownership.

Definisci i confini: cosa conta come “SLA” qui

Prima di costruire qualsiasi cosa, definisci cosa è in scope e cosa out of scope. Per esempio:

- L’“availability” esclude la manutenzione programmata?

- Gli outage di terze parti vengono contati o segnalati separatamente?

- Qual è l’orologio ufficiale: ora locale del cliente, UTC o fuso orario contrattuale?

Confini chiari evitano discussioni successive e mantengono il reporting coerente tra i clienti.

Flussi principali che l’app deve supportare

Al minimo, la reportistica SLA centralizzata dovrebbe supportare cinque flussi:

- Visualizzare le performance SLA del cliente per un periodo selezionato.

- Filtrare per cliente, servizio, regione, contratto o severità.

- Esportare (PDF/CSV) per condivisione e archiviazione.

- Schedulare report automatici agli stakeholder.

- Auditare qualsiasi metrica fino agli eventi e alle regole che l’hanno generata.

Progetta attorno a questi flussi fin dal primo giorno e il resto del sistema (modello dati, integrazioni e UX) resterà allineato ai bisogni reali di reporting.

Definisci metriche SLA, regole e periodi di reporting

Prima di costruire schermate o pipeline, decidi cosa misurerà la tua app e come quei numeri devono essere interpretati. L'obiettivo è la coerenza: due persone che leggono lo stesso report dovrebbero arrivare alla stessa conclusione.

Scegli le metriche SLA che supporterai

Parti con un set ristretto che la maggior parte dei clienti riconosce:

- Uptime / availability (es. 99.9% al mese)

- Tempo di risposta (tempo alla prima risposta umana, o primo aggiornamento significativo)

- Tempo di risoluzione (tempo fino alla risoluzione confermata)

Sii esplicito su cosa misura ogni metrica e su cosa non misura. Un breve pannello di definizioni nell'UI (e un riferimento a /help/sla-definitions) previene malintesi successivi.

Scrivi le regole di calcolo in linguaggio semplice

Le regole sono il punto in cui la reportistica SLA spesso fallisce. Documentale in frasi che il cliente possa convalidare, poi traducile in logica.

Copri l'essenziale:

- Orari lavorativi vs 24/7: quale calendario si applica a ogni servizio/cliente?

- Festività: il calendario di quale regione si applica e come viene mantenuto?

- Esclusioni: manutenzione programmata, ritardi causati dal cliente, attesa cliente, outage di terze parti

- Eventi di start/stop: quale timestamp avvia il conto; quale evento lo ferma

Decidi i periodi di reporting e le soglie di breach

Scegli periodi predefiniti (mensile e trimestrale sono comuni) e se supporterai intervalli personalizzati. Chiarisci il fuso orario usato per i cutoff.

Per i breach, definisci:

- Soglie per servizio (es. obiettivo uptime diverso per tier)

- Override per cliente (contratti personalizzati)

- Se i breach scattano su singoli incidenti, risultati aggregati o entrambi

Documenta le sorgenti dati per ogni metrica

Per ogni metrica, elenca gli input richiesti (eventi di monitoring, record di incidenti, timestamp dei ticket, finestre di manutenzione). Questo diventerà la base per integrazioni e controlli di qualità dei dati.

Mappa le sorgenti dati e le opzioni di integrazione

Prima di progettare dashboard o KPI, chiarisci dove vivono davvero le prove SLA. La maggior parte dei team scopre che i loro “dati SLA” sono divisi tra strumenti, posseduti da gruppi differenti e registrati con significati leggermente diversi.

Sistemi sorgente comuni da inventariare

Inizia con una lista semplice per cliente (e per servizio):

- Monitoring/observability (ping checks, monitor sintetici, APM): segnali di uptime e timestamp

- Gestione degli incidenti (equivalenti PagerDuty/Opsgenie): ciclo di vita dell'incidente, severità, acknowledgements

- Ticketing/helpdesk (Jira Service Management, Zendesk, ServiceNow): tempi di risposta/risoluzione, campi impatto cliente

- Status page (pubbliche o interne): incidenti dichiarati e finestre di manutenzione programmate

- Log provider/cloud (opzionale): health dei load balancer, audit trail per outage

Per ogni sistema, annota il proprietario, il periodo di retention, i limiti API, la risoluzione temporale (secondi vs minuti) e se i dati sono scoped per cliente o condivisi.

Scegli i metodi di integrazione (e mescali)

La maggior parte delle app di reportistica SLA usa una combinazione:

- API pulls per backfill storico e riconciliazioni notturne

- Webhooks/stream di eventi per aggiornamenti near-real-time e rilevamento più rapido dei breach

- Import CSV per clienti piccoli, strumenti legacy o migrazioni una tantum

Una regola pratica: usa webhook quando la freschezza conta, e API pulls quando la completezza conta.

Definisci un formato evento canonico presto

Strumenti diversi descrivono la stessa cosa in modi differenti. Normalizza in un piccolo set di eventi su cui l'app può fare affidamento, come:

incident_opened/incident_closeddowntime_started/downtime_endedticket_created/first_response/resolved

Includi campi coerenti: client_id, service_id, source_system, external_id, severity, e timestamp.

Fusi orari e copertura mancante

Conserva tutti i timestamp in UTC, e converti per la visualizzazione in base al fuso orario preferito del cliente (soprattutto per i cutoff mensili).

Pianifica anche per lacune: alcuni clienti potrebbero non avere status page, alcuni servizi potrebbero non essere monitorati 24/7 e alcuni strumenti potrebbero perdere eventi. Rendi la “copertura parziale” visibile nei report (es. “dati di monitoring non disponibili per 3 ore”) così i risultati SLA non risultino fuorvianti.

Progetta l'architettura multi-cliente e multi-tenant

Se la tua app riporta SLA per più clienti, le decisioni architetturali determinano se puoi scalare in sicurezza senza fughe di dati tra clienti.

Definisci cosa significa “cliente” nel sistema

Comincia nominando i livelli che devi supportare. Un “cliente” potrebbe essere:

- Tenant (azienda/account): il confine principale del cliente

- Sub-account: dipartimenti o brand sotto un tenant

- Ambienti: prod/stage/regioni

- Servizi: API, web app, database, coda di supporto

Scrivi questi elementi presto, perché influenzano permessi, filtri e come memorizzi le configurazioni.

Scegli un modello di multi-tenancy

La maggior parte delle app di reportistica SLA sceglie uno di questi:

- Database condiviso + tenant ID: un unico set di tabelle, ogni riga taggata con

tenant_id. È economico e più semplice da gestire, ma richiede disciplina stretta nelle query. - Database separato per tenant: isolazione più forte e politiche di retention per tenant più semplici, ma maggiore overhead operativo (migrazioni, monitoring, backup) e viste amministrative cross-tenant più difficili.

Un compromesso comune è DB condiviso per la maggior parte dei tenant e DB dedicati per clienti “enterprise”.

Applica isolamento rigoroso dei dati ovunque

L'isolamento deve valere per:

- Query e dashboard: scope sempre per tenant, non solo filtri UI

- Export e email schedulate: assicurati che il job di export esegua con contesto tenant

- Background job: retry e code devono trasportare

tenant_idcosì i risultati non finiscano nel tenant sbagliato

Usa guardrail come row-level security, scope di query obbligatori e test automatizzati per i confini tenant.

Supporta configurazioni SLA specifiche per cliente

Clienti diversi avranno obiettivi e definizioni diverse. Pianifica impostazioni per tenant come:

- Obiettivi SLA (es. 99.9% uptime, 1 ora risposta)

- Servizi e endpoint inclusi

- Orari lavorativi, festività e fuso orario

- Mappature di severità e regole di esclusione (finestre di manutenzione)

Cambio cliente sicuro per utenti interni

Gli utenti interni spesso devono “impersonare” la vista di un cliente. Implementa uno switch deliberato (non un filtro libero), mostra il tenant attivo in modo prominente, registra gli switch per audit e previeni link che possano bypassare i controlli di tenant.

Costruisci un modello dati per eventi grezzi e risultati SLA

Un'app di reportistica SLA centralizzata vive o muore sul suo modello dati. Se modelli solo “% SLA per mese”, faticherai a spiegare risultati, gestire dispute o aggiornare calcoli in futuro. Se modelli solo eventi grezzi, il reporting diventa lento e costoso. L'obiettivo è supportare entrambi: prove grezze tracciabili e rollup veloci pronti per il cliente.

Entità core da modellare

Mantieni una separazione chiara tra chi viene riportato, cosa viene misurato e come è calcolato:

- Client: l'organizzazione che riceve i report.

- Service: un sistema o componente (API, sito web, coda helpdesk).

- SLA definition: regole come obiettivo uptime, target tempi di risposta, orari lavorativi, esclusioni e metodo di misurazione.

- Incident / ticket: record tracciati da umano (strumenti ITSM) che possono spiegare downtime o ritardi di risposta.

- Measurement / event: eventi macchina (monitoring checks, cambiamenti di status, segnali derivati dai log).

Conserva eventi grezzi e risultati derivati

Progetta tabelle (o collection) per:

- Eventi grezzi: record immutabili dalle sorgenti (alert di monitoring, incidenti dalla status page, transizioni di ticket). Mantieni ID originali e snapshot del payload quando possibile.

- Fatti normalizzati: la tua rappresentazione standard (es. “service_down started_at/ended_at”).

- Risultati SLA: output calcolati a grane diverse—per incidente, giornaliero, settimanale, mensile.

- Rollup: pre-aggregati giornalieri/mensili per rendere la dashboard veloce (es. minuti di downtime, minuti validi, minuti esclusi).

Versiona i calcoli

La logica SLA cambia: orari lavorativi aggiornati, esclusioni chiarite, regole di arrotondamento che evolvono. Aggiungi un calculation_version (e idealmente un riferimento al “rule set”) a ogni risultato calcolato. In questo modo i report vecchi possono essere riprodotti esattamente anche dopo miglioramenti.

Aggiungi campi di audit per fiducia e troubleshooting

Includi campi di audit dove contano:

- source_system, source_record_id, e import_job_id

- timestamp come ingested_at, normalized_at, calculated_at

- created_by/updated_by per modifiche manuali (con change log per override)

Prove e allegati

I clienti spesso chiedono “dimostrami perché”. Pianifica uno schema per le prove:

- link a postmortem, status page o thread di ticket

- metadati allegati (nome, tipo, storage key)

- mappatura delle prove agli incidenti e a periodi SLA specifici

Questa struttura mantiene l'app spiegabile, riproducibile e veloce—senza perdere le prove sottostanti.

Crea una pipeline dati affidabile e uno strato di normalizzazione

Riduci i costi di sviluppo

Ottieni crediti creando contenuti su Koder.ai o riferendo colleghi e clienti.

Se gli input sono disordinati, anche la tua dashboard SLA lo sarà. Una pipeline affidabile trasforma dati di incidenti e ticket da più strumenti in risultati SLA coerenti e auditabili—senza doppio conteggio, gap o errori silenziosi.

Dividi la pipeline in fasi chiare

Tratta ingestione, normalizzazione e rollup come fasi separate. Esegui come job in background così l'UI resta reattiva e puoi riprovare in sicurezza.

- Job di ingestione estraggono eventi grezzi (ticket, incidenti, cambi status) e li memorizzano tali e quali.

- Job di normalizzazione standardizzano i campi e li mappano al vocabolario SLA-ready.

- Job di rollup calcolano metriche giornaliere/settimanali/mensili e cachano i risultati per dashboard ed export.

Questa separazione aiuta anche quando la sorgente di un cliente è down: l'ingestione può fallire senza corrompere i calcoli esistenti.

Rendi i retry sicuri con idempotenza

Le API esterne timeoutano. I webhook possono essere consegnati due volte. La pipeline deve essere idempotente: processare lo stesso input più volte non dovrebbe cambiare il risultato.

Approcci comuni:

- Usa un ID evento sorgente (o un hash dei campi chiave) come chiave unica.

- Mantieni un registro di processing (event_id + client + source + timestamp) per rilevare duplicati.

- Progetta rollup ricostruibili per una finestra temporale (es. “ricostruisci ultimi 14 giorni”) invece di incrementare contatori ciecamente.

Normalizza i nomi così le metriche significano la stessa cosa

Tra clienti e strumenti, “P1”, “Critical” e “Urgent” possono significare la stessa cosa—o no. Costruisci uno strato di normalizzazione che standardizzi:

- Nomi dei servizi (es. “Payments API” vs “Payments”)

- Priorità / severità

- Stati dei ticket (es. “Resolved” vs “Done” vs “Closed”)

Conserva sia il valore originale sia quello normalizzato per tracciabilità.

Valida gli input e metti in quarantena i record sospetti

Aggiungi regole di validazione (timestamp mancanti, durate negative, transizioni di stato impossibili). Non scartare i dati errati silenziosamente—instradali in una coda di quarantena con una ragione e un workflow “fix or map”.

Mostra un indicatore di freschezza dei dati

Per ogni cliente e sorgente, calcola “ultimo sync riuscito”, “evento non processato più vecchio” e “rollup aggiornato fino a”. Mostralo come semplice indicatore di freschezza dei dati così i clienti si fidano dei numeri e il tuo team individua problemi presto.

Autenticazione, ruoli e controllo accessi

Se i clienti usano il tuo portale per rivedere le performance SLA, autenticazione e permessi devono essere progettati con la stessa cura della matematica SLA. L'obiettivo è semplice: ogni utente vede solo ciò che deve—e puoi dimostrarlo in seguito.

Ruoli che rispecchiano i flussi reali

Inizia con un set piccolo e chiaro di ruoli ed espandi solo quando serve:

- Admin: gestisce tenant/clienti, integrazioni, utenti e impostazioni globali.

- Analista interno: vede tutti i dati client, indaga incidenti, costruisce report, ma non può cambiare impostazioni di sicurezza.

- Viewer cliente: accesso in sola lettura alle proprie dashboard e export.

- Editor cliente: può gestire gli utenti della propria org, preferenze di notifica e (opzionalmente) template di report.

Applica il principio del minimo privilegio: gli account nuovi dovrebbero essere viewer salvo promozioni esplicite.

SSO prima, password dopo

Per team interni, SSO riduce lo sprawl di account e il rischio di offboarding incompleto. Supporta OIDC (Google Workspace/Azure AD/Okta) e, dove richiesto, SAML.

Per i clienti, offri SSO come opzione avanzata, ma lascia email/password con MFA per organizzazioni più piccole.

Isolamento per cliente e controlli granulari

Imponi confini tenant a ogni livello:

- Ogni query e export deve essere limitato dal client ID.

- Aggiungi permessi a livello progetto/servizio se un cliente ha più business unit.

- Restringi l'accesso ad artifact sensibili (ticket grezzi, note, allegati) separatamente dai risultati riepilogativi SLA.

Log di audit e onboarding sicuro

Registra accessi a pagine sensibili e download: chi ha visto cosa, quando e da dove. Questo aiuta conformità e fiducia del cliente.

Costruisci un flusso di onboarding dove admin o editor cliente possono invitare utenti, impostare ruoli, richiedere verifica email e revocare l'accesso immediatamente quando qualcuno lascia.

UX della dashboard: filtri, drill-down e definizioni chiare

Costruisci la tua app SLA più velocemente

Avvia un MVP per report SLA centralizzati in Koder.ai con un semplice flusso di chat.

Una dashboard SLA centralizzata funziona quando un cliente può rispondere a tre domande in meno di un minuto: Stiamo rispettando gli SLA? Cosa è cambiato? Cosa ha causato i fallimenti? La UX dovrebbe guidare dall'overview alla prova—senza costringere a conoscere il tuo modello dati interno.

La “vista principale” che genera fiducia

Inizia con poche card e grafici che corrispondono alle conversazioni SLA comuni:

- Conformità SLA (%) per il periodo selezionato (corrente vs precedente)

- Linea di tendenza (giornaliera/settimanale) per mostrare miglioramenti o deriva

- Top breach classificati per impatto (minuti oltre SLO, penali, utenti colpiti)

Rendi ogni card cliccabile così diventa una porta verso i dettagli, non un elemento morto.

Filtri che risultano prevedibili

I filtri dovrebbero essere coerenti su tutte le pagine e rimanere attivi durante la navigazione.

Default consigliati:

- Cliente → Servizio → Ambiente (prod/stage)

- Intervallo di date con scelte rapide (Ultimi 7/30/90 giorni, Questo mese)

- Severità / priorità (utile quando si mescolano incidenti e ticket)

Mostra le filter chip attive in alto così gli utenti comprendono sempre cosa stanno visualizzando.

Drill-down dal riepilogo alla prova

Ogni metrica dovrebbe avere un percorso verso il “perché”. Un buon flusso di drill-down:

- Grafico di conformità → clic su un punto basso

- Lista degli incidenti/ticket che hanno contribuito a quel segmento

- Pagina di dettaglio con timestamp, cambi di stato, link ai record sorgente e note

Se un numero non può essere spiegato con prove, sarà messo in discussione—soprattutto durante i QBR.

Definizioni chiare (senza ambiguità)

Aggiungi tooltip o un pannello “info” per ogni KPI: come è calcolato, esclusioni, fuso orario e freschezza dei dati. Includi esempi tipo “Finestre di manutenzione escluse” o “Uptime misurato al gateway API”.

Viste condivisibili con link stabili

Rendi le viste filtrate condivisibili tramite URL stabili (es. /reports/sla?client=acme&service=api&range=30d). Questo trasforma la dashboard SLA centralizzata in un portale report pronto per il cliente che supporta check-in ricorrenti e audit trail.

Report automatici, esportazioni e sintesi pronte per il cliente

Una dashboard SLA è utile giorno per giorno, ma i clienti spesso vogliono qualcosa che possano inoltrare internamente: un PDF per i leader, un CSV per gli analisti e un link da salvare.

Offri i formati di report giusti

Supporta tre output dagli stessi risultati SLA sottostanti:

- PDF: un sommario pulito e brandizzato per gli stakeholder

- CSV: dati a livello di riga (per servizio, regione o contratto) per analisi approfondite

- Live link reports: un URL sicuro alla stessa vista nel portale, sempre aggiornato

Per i report basati su link, rendi i filtri espliciti (intervallo, servizio, severità) così il cliente sa esattamente cosa rappresentano i numeri.

Consegna schedulata per cliente e cadenza

Aggiungi scheduling così ogni cliente può ricevere report automaticamente—settimanali, mensili e trimestrali—inviati a una lista client-specific o a una inbox condivisa. Mantieni gli schedule scoped al tenant e auditabili (chi lo ha creato, ultimo invio, prossima esecuzione).

Se vuoi partire semplice, lancia con un “sommario mensile” più un download one-click da /reports.

Template pronti per QBR/MBR

Costruisci template che leggono come slide QBR/MBR in forma scritta:

- Highlights (uptime, principali miglioramenti)

- Breach (cosa è successo, durata, impatto)

- Note (manutenzioni programmate, follow-up)

Note di conformità, eccezioni e approvazioni

Gli SLA reali includono eccezioni (manutenzioni, outage terze parti). Permetti agli utenti di allegare note di conformità e segnalare eccezioni che richiedono approvazione, con una traccia di approvazione.

Isolamento tenant e permessi

Gli export devono rispettare isolamento tenant e permessi di ruolo. Un utente dovrebbe poter esportare solo i clienti, servizi e periodi che è autorizzato a vedere—e l'export deve riflettere esattamente la vista del portale (nessuna colonna in più che perda dati nascosti).

Avvisi e notifiche per violazioni SLA

Gli alert sono il punto in cui un'app SLA passa da “dashboard interessante” a strumento operativo. L'obiettivo non è inviare più messaggi—ma aiutare le persone giuste a reagire presto, documentare cosa è successo e informare i clienti.

Scegli tipi di alert che rispecchiano i modi in cui gli SLA falliscono

Parti con tre categorie:

- Impending breach: sei in tendenza verso il mancato rispetto dell'obiettivo (es. burn rate indica che l'uptime scenderà sotto 99.9% entro fine periodo, o il budget residuo per tempi di risposta è basso).

- Confirmed breach: l'SLA è definitivamente mancato per il periodo definito.

- Data pipeline failure: dati mancanti, import ritardati o errori di integrazione che possono invalidare il reporting.

Collega ogni alert a una definizione chiara (metrica, finestra temporale, soglia, ambito cliente) così i destinatari possano fidarsi.

Scegli i canali—e rendili consapevoli del cliente

Offri più opzioni di delivery così i team incontrano i clienti dove già lavorano:

- Email per executive e team a contatto col cliente

- Slack / MS Teams per on-call e operations

- Webhook per attivare sistemi interni (PagerDuty, ServiceNow, tooling custom)

Per report multi-cliente, instrada le notifiche usando regole tenant (es. “Client A -> Canale A; breach interni -> on-call”). Evita di mandare dettagli specifici cliente in canali condivisi.

Riduci il rumore: deduplica, ore silenziose ed escalation

L'alert fatigue uccide l'adozione. Implementa:

- Deduplica (collassa trigger ripetuti in un alert attivo)

- Ore silenziose (ritarda notifiche non critiche fuori orario lavorativo)

- Escalation (se non viene ack entro X minuti, notifica un gruppo più ampio)

Rendi gli alert azionabili con ack e note

Ogni alert dovrebbe supportare:

- Acknowledgment (chi se ne occupa)

- Note di risoluzione (cosa è successo, link a incidente/ticket, sommario comunicazioni al cliente)

Questo crea una traccia leggera riutilizzabile nei report cliente.

Editor regole semplice per cliente

Fornisci un editor di regole base per soglie e routing per cliente (senza esporre logica di query complessa). I guardrail aiutano: default, validazione e anteprima (“questa regola avrebbe triggerato 3 volte il mese scorso”).

Basi di performance, sicurezza e conformità

Configura il backbone dati

Avvia una base con Go e PostgreSQL pronta per eventi, rollup ed esportazioni.

Un'app di reportistica SLA centralizzata diventa rapidamente mission-critical perché i clienti la usano per giudicare la qualità del servizio. Questo rende velocità, sicurezza e evidenza (per audit) importanti quanto i grafici.

Performance che scala per tenant

Grandi clienti possono generare milioni di ticket, incidenti ed eventi di monitoring. Per mantenere le pagine reattive:

- Usa paginazione ovunque (tabelle, liste eventi, drill-down). Evita di caricare tutti i risultati di default.

- Cache per query comuni come “ultimi 30 giorni uptime per servizio” o “top cause di breach”. Una cache time-bound (es. 5–15 minuti) mantiene i dati freschi percepiti e riduce il carico db.

- Pre-aggregare risultati SLA per viste pesanti (sommari mensili, uptime per servizio, conteggi breach). Calcola questi risultati su schedule o dopo ingestione così le dashboard non ricalcolano dagli eventi grezzi a ogni richiesta.

Retention dati e archiviazione

Gli eventi grezzi sono preziosi per indagini, ma conservarli per sempre aumenta costi e rischi.

Stabilisci regole chiare come:

- Conserva eventi normalizzati per un periodo più breve (es. 90–180 giorni).

- Conserva risultati e sommari SLA più a lungo (es. 2–7 anni) per trend e contratti.

- Archivia eventi vecchi in storage economico (object storage o tier cold) con processo di recupero documentato.

Fondamenta di sicurezza che i clienti si aspettano

Per un portale di report, considera contenuti sensibili: nomi clienti, timestamp, note ticket e talvolta PII.

- Cripta i dati in transito (HTTPS/TLS) e a riposo (db e backup). Tratta token API e credenziali integrazione come segreti, conservati in vault o servizi di secrets management.

- Aggiungi rate limiting e validazione input sugli endpoint pubblici (login, export, API). Riduce abusi, sovraccarichi accidentali e attacchi comuni.

Conformità e preparazione all'audit

Anche se non miri a uno standard specifico, una buona evidenza operativa genera fiducia.

Mantieni:

- Audit log immutabili (login, export, cambi permessi, cambi integrazioni).

- Backup con test di restore (non solo “facciamo backup”). Pianifica drill di restore e registra risultati.

- Politiche base di accesso ai dati: chi può vedere cosa, per quanto tempo si mantiene, come gestire richieste di cancellazione.

Piano di lancio, monitoring e roadmap di iterazione

Lanciare un’app SLA è meno un rilascio big-bang e più la dimostrazione di accuratezza, poi scala ripetibile. Un piano di lancio solido riduce le dispute rendendo i risultati facili da verificare e riprodurre.

1) Parti con un cliente pilota (e valida l'accuratezza)

Scegli un cliente con un set gestibile di servizi e sorgenti dati. Esegui i calcoli SLA dell'app in parallelo con i loro spreadsheet, export ticket o report vendor.

Concentrati sulle differenze comuni:

- Fusi orari e confini dei periodi (cutoff di fine mese)

- Cosa conta come downtime vs servizio degradato

- Come vengono trattate le finestre di manutenzione

Documenta le discrepanze e decidi se l'app deve aderire all'approccio corrente del cliente o sostituirlo con uno standard più chiaro.

2) Operationalizza l'onboarding con una checklist

Crea una checklist ripetibile così ogni nuovo cliente ha un'esperienza prevedibile:

- Accesso alle sorgenti dati (API key, scope, IP allowlist)

- Regole di mapping (nomi servizi, categorie ticket, severità incidenti)

- Conferma definizioni SLA (obiettivi, esclusioni, arrotondamenti)

- Test run + sign-off (periodo di esempio, incidenti noti)

- Assegnazione di owner (chi può approvare cambiamenti)

Una checklist aiuta anche a stimare sforzo e supporto nelle conversazioni su /pricing.

3) Aggiungi monitoring per fiducia e supportabilità

Le dashboard SLA sono credibili solo se fresche e complete. Aggiungi monitoring per:

- Fallimenti job schedulati e retry

- Errori rate-limit API e problemi di autenticazione

- Dati obsoleti (nessun evento ingestato per X ore)

- Cali/aumenti inaspettati del volume incidenti

Invia prima alert interni; quando stabile, puoi introdurre note di status visibili ai clienti.

4) Itera basandoti sulla chiarezza, non solo sulle feature

Raccogli feedback su dove avviene confusione: definizioni, dispute (“perché questo è un breach?”) e “cosa è cambiato” dall'ultimo mese. Prioritizza piccoli miglioramenti UX come tooltip, change log e note chiare su esclusioni.

5) Sviluppa più velocemente con un workflow moderno

Se vuoi rilasciare un MVP interno rapidamente (modello tenant, integrazioni, dashboard, export) senza settimane di boilerplate, un approccio di sviluppo guidato può aiutare. Ad esempio, Koder.ai permette ai team di progettare e iterare su un'app multi-tenant via chat—poi esportare il codice e deployare. È una scelta pratica per prodotti SLA, dove la complessità principale sono le regole di dominio e la normalizzazione dati più che lo scaffolding UI.

Puoi usare la modalità planning di Koder.ai per definire entità (tenant, servizi, SLA definition, eventi, rollup), quindi generare una UI React e una base backend Go/PostgreSQL che puoi estendere con integrazioni specifiche e logica di calcolo.

6) Pubblica una roadmap breve

Mantieni un doc living con i prossimi passi: nuove integrazioni, formati export e tracce di audit. Collega guide correlate su /blog così clienti e colleghi possono auto-istruirsi.

Domande frequenti

What problem should centralized SLA reporting actually solve?

La reportistica SLA centralizzata dovrebbe creare una fonte unica di verità raccogliendo uptime, incidenti e timeline dei ticket in una vista unica e tracciabile.

Praticamente, dovrebbe:

- Ridurre il reporting mensile da giorni a minuti

- Rendere ogni numero verificabile fino agli eventi grezzi

- Prevenire dispute mostrando le regole di calcolo e gli eventi inclusi/esclusi

Which SLA metrics should an app support first?

Inizia con un piccolo set che la maggior parte dei clienti riconosce, poi espandi solo quando puoi spiegarli e verificarli.

Metriche di partenza comuni:

- Disponibilità/uptime (per servizio, per periodo)

- Tempo alla prima risposta (risposta umana o primo aggiornamento significativo)

- Tempo di risoluzione (conferma di risoluzione)

Per ogni metrica, documenta cosa misura, cosa esclude e le fonti dati necessarie.

How do you define SLA calculation rules so clients trust them?

Scrivi le regole in linguaggio semplice prima, poi trasformale in logica applicativa.

Di solito devi definire:

- Orari lavorativi vs calendario 24/7 (per cliente/servizio)

- Calendari delle festività e chi li gestisce

- Esclusioni (manutenzioni, attesa cliente, terze parti)

- Timestamp di inizio/fine (quale evento avvia e quale ferma il conteggio)

Se due persone non riescono a mettersi d'accordo sulla versione in linguaggio naturale, la versione in codice sarà contestata più avanti.

What’s the best way to handle time zones and reporting cutoffs?

Conserva tutti i timestamp in UTC, poi converti per la visualizzazione usando il fuso orario di reporting del tenant.

Decidi anche in anticipo:

- Quale fuso orario definisce i cutoff dei periodi (es. fine mese)

- Come gestire i cambi DST

- Se i report usano il fuso del contratto o il fuso locale degli stakeholder

Mostralo chiaramente nell'interfaccia (es. “I cutoff dei periodi di reporting sono in America/New_York”).

Should SLA integrations use API pulls, webhooks, or CSV imports?

Usa una combinazione di metodi basata su freschezza vs completezza:

- Webhooks/stream di eventi per aggiornamenti near-real-time e rilevamento rapido di breach

- API pulls per backfill e riconciliazione

- Import CSV per clienti piccoli o strumenti legacy

Una regola pratica: webhooks dove la freschezza conta, API pulls dove conta la completezza.

What is a canonical event format and why do you need one?

Definisci un piccolo set canonico di eventi normalizzati così strumenti diversi mappano agli stessi concetti.

Esempi:

incident_opened/incident_closed

How do you prevent cross-client data leaks in a multi-tenant SLA app?

Scegli un modello multi-tenant e applica l'isolamento oltre l'interfaccia utente.

Protezioni chiave:

- Scopa ogni query, export e job schedulato per

tenant_id - Usa guardrail come row-level security o scope di query obbligatori

- Registra e controlla lo switch dei tenant per utenti interni

Considera export e job in background come i punti più a rischio per fughe di dati se non progetti il contesto tenant correttamente.

What data model supports both fast dashboards and auditability?

Conserva sia eventi grezzi sia risultati derivati così puoi essere veloce e spiegabile.

Una separazione pratica:

- Eventi grezzi immutabili (con ID sorgente e snapshot del payload)

- Fatti normalizzati su cui si basa l'app

- Risultati calcolati (per incidente/giorno/mese)

- Rollup pre-aggregati per dashboard ed export

Aggiungi un così i report passati possono essere riprodotti esattamente dopo cambi nelle regole.

How do you build a reliable ingestion and rollup pipeline without double-counting?

Rendi la pipeline a fasi e idempotente:

- Ingesta eventi grezzi senza modificarli

- Normalizza nel formato canonico

- Rollup in risultati giornalieri/mensili in cache

Per affidabilità:

- Deduplica usando ID evento sorgente o chiavi hashate

- Ricostruisci rollup per finestre temporali (es. “ricalcola ultimi 14 giorni”)

What alerts and notifications are most useful for SLA reporting?

Includi tre categorie di alert così il sistema è operativo, non solo una dashboard:

- Impending breach (avvisi su burn-rate o budget residuo)

- Confirmed breach (periodo definitivamente mancato)

- Data pipeline failure (input mancanti o obsoleti)

Riduci il rumore con deduplica, ore silenziose ed escalation, e rendi ogni alert azionabile con riconoscimento e note di risoluzione.