Definisci il problema e l'ambito

Prima di scegliere ruoli RBAC e permessi o iniziare a progettare schermate, chiarisci cosa significa “permessi degli strumenti interni” nella tua organizzazione. Per alcuni team è un semplice “chi può accedere a quale app”; per altri include azioni molto dettagliate dentro ogni strumento, elevazioni temporanee e prove per l'audit.

Cosa conta come permesso?

Annota le azioni esatte che devi controllare, usando verbi che rispecchino il modo in cui le persone lavorano:

- View (accesso in sola lettura a dashboard, ticket, record clienti)

- Edit (cambiare configurazioni, aggiornare dati, chiudere richieste)

- Admin (gestire utenti, cambiare fatturazione, modificare impostazioni di sicurezza)

- Export (scaricare report, estrarre dati clienti, accesso API)

Questa lista diventa la base per la tua app di gestione accessi: determina cosa memorizzi, cosa approvi e cosa auditi.

Inventario degli strumenti e dove avviene l'enforcement

Fai l'inventario dei sistemi interni e degli strumenti: app SaaS, pannelli admin interni, data warehouse, cartelle condivise, CI/CD e qualsiasi foglio di calcolo “shadow admin”. Per ciascuno, annota se i permessi sono applicati:

- Dentro lo strumento (ruoli nativi)

- Al gateway (reverse proxy, layer API)

- Da processo (passaggi manuali, credenziali condivise)

Se l'enforcement è “da processo”, è un rischio che dovresti rimuovere o accettare esplicitamente.

Stakeholder e metriche di successo

Identifica decisori e operatori: IT, security/compliance, team lead e utenti finali che richiedono accesso. Concorda metriche di successo misurabili:

- Tempo mediano per concedere accesso

- Numero di incidenti legati ai permessi

- Percentuale di accessi con un owner e una giustificazione di business

- Prontezza all'audit (riesci a rispondere a “chi ha avuto accesso a cosa, quando e perché?”)

Definire bene l'ambito evita di costruire un sistema di permessi troppo complesso da gestire — o troppo semplice per proteggere il principio del least privilege.

Scegli il modello di autorizzazione (ruoli, policy ed eccezioni)

Il tuo modello di autorizzazione è la “forma” del sistema di permessi. Sceglilo bene all'inizio e tutto il resto — UI, approvazioni, audit ed enforcement — resta più semplice.

Parti dal modello più semplice che possa reggere la realtà

La maggior parte degli strumenti interni può iniziare con role-based access control (RBAC):

- Ruoli semplici: gli utenti ricevono uno o più ruoli (es. Viewer, Operator, Admin).

- Ruolo + override: i ruoli coprono il 90% dei casi, più un piccolo set di concessioni/nega explicite per utente.

- Regole basate su attributi (ABAC): i permessi dipendono da attributi come dipartimento, posizione, sensibilità dei dati o ambiente.

RBAC è il più facile da spiegare e revisionare. Aggiungi override solo quando vedi richieste frequenti di “casi speciali”. Passa ad ABAC quando hai regole coerenti che altrimenti farebbero esplodere il numero di ruoli (es. “può accedere allo strumento X solo per la sua regione”).

Fai del least privilege il comportamento predefinito

Progetta i ruoli in modo che il default sia l'accesso minimo, e il privilegio si ottenga tramite assegnazione esplicita:

- Parti da “nessun accesso” o baseline “read-only”.

- Separa “può vedere” da “può modificare” (e “può approvare” da “può richiedere”).

- Evita ruoli “Admin” che includono tutto di nascosto; rendi visibili le azioni ad alto impatto.

Decidi cosa è globale vs specifico dello strumento

Definisci permessi a due livelli:

- Permessi globali: capacità a livello organizzativo come “gestire utenti”, “visualizzare audit log” o “approvare accessi”.

- Permessi specifici dello strumento: azioni dentro ciascuno strumento (es. deploy, edit config, view secrets).

Questo evita che le esigenze di uno strumento forzino tutti gli altri a seguire la stessa struttura di ruoli.

Pianifica le eccezioni senza rompere il modello

Le eccezioni sono inevitabili; rendile esplicite:

- Accesso temporaneo: concessioni con durata limitata che scadono automaticamente.

- Break-glass admin: un ruolo di emergenza con salvaguardie extra (durata limitata, motivo obbligatorio, logging aggiuntivo).

Se le eccezioni diventano comuni, è un segnale per adattare i ruoli o introdurre regole policy—senza permettere che i casi “una tantum” diventino privilegi permanenti e non revisionati.

Disegna il modello dati

Un'app di permessi vive o muore in base al modello dati. Se non riesci a rispondere a “chi ha accesso a cosa e perché?” in modo rapido e coerente, tutte le altre funzionalità (approvazioni, audit, UI) diventano fragili.

Entità core (mantienile esplicite)

Inizia con un piccolo set di tabelle/collezioni che mappino chiaramente a concetti reali:

- Users (persone che necessitano accesso)

- Teams (gruppi per cui gestisci accessi)

- Tools/Apps (a cui si concede accesso)

- Roles (bundle nominati come “Billing Admin”)

- Permissions (capacitò granulari come

export_invoices)

- Assignments (il fatto che un user/team abbia un ruolo per uno specifico tool)

I ruoli non dovrebbero “galleggiare” globalmente senza contesto. Nella maggior parte degli ambienti interni, un ruolo ha senso solo all'interno di uno strumento (es. “Admin” in Jira vs “Admin” in AWS).

Relazioni e regole di eredità

Aspettati molte relazioni many-to-many:

- Un user può appartenere a molti team, e un team ha molti users.

- Un role contiene molte permission, e una permission può essere in molti ruoli.

- Un assignment tipicamente connette: (subject = user o team) → (role) → (tool/app).

Se supporti l'ereditarietà basata sui team, decidi la regola in anticipo: effective access = assegnazioni dirette dell'utente più assegnazioni del team, con gestione chiara dei conflitti (es. “deny batte allow” se modelli deny).

Campi di lifecycle che semplificano gli audit

Aggiungi campi che spieghino i cambiamenti nel tempo:

created_by (chi l'ha concesso)expires_at (accesso temporaneo)disabled_at (soft-disable senza perdere la storia)

Questi campi aiutano a rispondere a “questo accesso era valido lo scorso martedì?”—critico per investigazioni e compliance.

Indicizzazione per controlli di permesso veloci

La query più calda è di solito: “L'utente X ha il permesso Y sullo strumento Z?” Indicizza gli assignment per (user_id, tool_id), e pre-calcola le “effective permissions” se i controlli devono essere istantanei. Mantieni semplice il percorso di scrittura, ma ottimizza i percorsi di lettura dove l'enforcement dipende da essi.

Autenticazione e integrazione SSO

L'autenticazione è come le persone dimostrano chi sono. Per un'app di permessi interna, l'obiettivo è rendere il login semplice per i dipendenti proteggendo fortemente le azioni amministrative.

Scegli il metodo di login

Tipicamente hai tre opzioni:

- SSO (raccomandato per la maggior parte delle aziende): i dipendenti effettuano l'accesso con l'identità aziendale (Google Workspace, Microsoft Entra ID/ADFS, Okta, Ping).

- Magic link via email (passwordless): l'utente inserisce la propria email e riceve un link a tempo. È semplice da gestire, ma più debole se la sicurezza della casella email varia.

- Password: in genere l'ultima scelta per tool interni perché genera overhead di reset e policy.

Se supporti più metodi, scegli uno come default e rendi gli altri eccezioni esplicite—altrimenti gli admin faticheranno a prevedere come gli account vengono creati.

Integra con SAML o OIDC (SSO)

La maggior parte delle integrazioni moderne usa OIDC; molte aziende richiedono ancora SAML.

- OIDC: validi un ID token, mappi un identificatore utente stabile (subject/issuer) e opzionalmente leggi claim di gruppo/ruolo.

- SAML: validi assertions firmate, mappi il NameID (o un attributo dedicato) e gestisci metadata/rotazione dei certificati.

Indipendentemente dal protocollo, decidi cosa ti fidi dall'IdP:

- Solo identità (chi è l'utente), mentre la tua app conserva i permessi.

- Identità + gruppi (chi è l'utente e a quali gruppi appartiene), che può assegnare ruoli baseline automaticamente.

Sessioni: scadenza, refresh e trust dei dispositivi

Definisci le regole di sessione in anticipo:

- Sessione di accesso a breve durata (es. 8–12 ore) con un prompt chiaro di ri-autenticazione.

- Strategia di refresh: o refresh silenzioso tramite IdP (OIDC) o re-login dopo scadenza (più semplice, più sicuro).

- Device trust: opzionalmente ricordare un dispositivo per azioni a basso rischio, ma richiedere re-auth per modifiche admin. Traccia le sessioni per dispositivo così gli admin possono revocarle.

MFA per azioni amministrative sensibili

Anche se l'IdP impone MFA al login, aggiungi step-up authentication per azioni ad alto impatto come concedere diritti admin, cambiare regole di approvazione o esportare audit log. Praticamente significa ricontrollare “MFA eseguita di recente” (o forzare una nuova autenticazione) prima di completare l'azione.

Flussi di richiesta e approvazione degli accessi

Un'app di permessi riesce o fallisce su una cosa: se le persone possono ottenere l'accesso di cui hanno bisogno senza creare rischi silenziosi. Un flusso chiaro di richiesta e approvazione mantiene gli accessi coerenti, revisionabili e facilmente auditabili.

Flusso base: richiesta → decisione → concessione

Inizia con un percorso semplice e ripetibile:

- L'utente richiede accesso a uno strumento specifico, ambiente (produzione vs staging) e set di permessi.

- Gli approvatori revisionano la richiesta (con contesto come giustificazione di business e durata).

- Il sistema concede l'accesso automaticamente dopo l'approvazione (o crea un task admin se l'automazione non è disponibile).

- L'utente viene notificato, e la concessione è registrata nel log di audit.

Mantieni le richieste strutturate: evita “per favore dammi admin” in testo libero. Forza la selezione di un ruolo o bundle predefinito e richiedi una breve giustificazione.

Chi può approvare cosa

Definisci le regole di approvazione in anticipo così le approvazioni non diventino discussioni:

- Approvazione del manager conferma che la richiesta è coerente con le responsabilità lavorative.

- Approvazione del proprietario dell'app conferma che il livello di permesso è appropriato per lo strumento (e spesso per l'ambiente specifico).

- Approvazione security è riservata agli accessi ad alto impatto (ruoli admin, scrittura in produzione, dati sensibili).

Usa una policy come “manager + app owner” per accessi standard, e aggiungi security come passo obbligatorio per i ruoli privilegiati.

Accesso a tempo con scadenza automatica

Imposta come default l'accesso a tempo (ad esempio 7–30 giorni) e consenti “fino a revoca” solo a una lista ristretta di ruoli stabili. Rendi la scadenza automatica: lo stesso flusso che concede l'accesso dovrebbe anche programmare la rimozione e notificare l'utente prima della fine.

Accesso urgente senza perdere il controllo

Supporta un percorso “urgente” per la risposta agli incidenti, ma aggiungi salvaguardie:

- Richiedi un codice motivo (ticket dell'incidente, riferimento outage)

- Durata predefinita più corta (ore, non giorni)

- Logging e alert aggiuntivi verso app owner e security

Così l'accesso rapido non significa accesso invisibile.

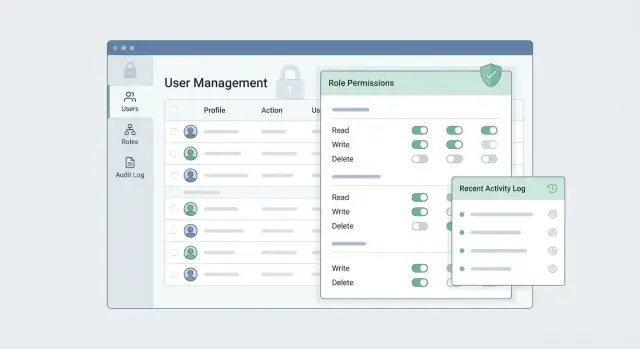

UX della dashboard admin che previene errori

Make Safer Authorization Changes

Testa i cambi di policy in modo sicuro con snapshot e rollback quando una regola rompe la produzione.

La dashboard admin è il posto dove “un clic” può concedere accesso alla payroll o revocare diritti di produzione. Una buona UX tratta ogni modifica di permessi come una modifica ad alto rischio: chiara, reversibile e facile da revisionare.

Parti da un layout amichevole per gli admin

Usa una struttura di navigazione che rispecchi il pensiero degli admin:

- Users: chi ha accesso e perché

- Roles: bundle riutilizzabili di permessi

- Apps/Resources: cosa può essere accessibile

- Requests: approvazioni in sospeso e storico

- Audit: chi ha cambiato cosa e quando

Questo layout riduce errori del tipo “dove vado?” e rende più difficile cambiare la cosa sbagliata nel posto sbagliato.

Rendi i permessi leggibili (non solo tecnicamente corretti)

I nomi dei permessi dovrebbero essere in linguaggio semplice prima che in dettaglio tecnico. Per esempio:

- “Visualizza fatture” (scope: Billing → Invoices:read)

- “Deploy in produzione” (scope: CI/CD →

prod:deploy)

Mostra l'impatto di un ruolo in un breve sommario (“Concede accesso a 12 risorse, incluse Production”) e collega al dettaglio completo.

Aggiungi guardrail per azioni rischiose

Usa attrito intenzionalmente:

- Anteprima prima di applicare: “Questo aggiungerà 3 permessi e rimuoverà 1.”

- Dialog di conferma per scope sensibili (prod, finance, HR)

- Modifiche in blocco con attenzione: richiedi anteprima CSV, evidenzia righe non valide e chiedi una checkbox “Ho capito”

- Rollback facile: “Ripristina questa modifica” dalla pagina di dettaglio della change

Ottimizza per organizzazioni grandi

Gli admin hanno bisogno di velocità senza sacrificare la sicurezza. Includi search, filtri (app, ruolo, dipartimento, stato) e paginazione ovunque elenchi Users, Roles, Requests e Audit. Mantieni lo stato dei filtri nella URL così le pagine sono condivisibili e ripetibili.

Layer di enforcement: come i permessi vengono realmente controllati

Il layer di enforcement è dove il tuo modello di permessi diventa reale. Dovrebbe essere noioso, consistente e difficile da bypassare.

Una funzione di controllo permessi, ovunque

Crea una singola funzione (o un piccolo modulo) che risponda a una domanda: “L'utente X può fare l'azione Y sulla risorsa Z?” Ogni gate UI, handler API, job background e strumento admin deve chiamarla.

Questo evita implementazioni parallele “abbastanza buone” che divergono nel tempo. Mantieni input espliciti (user id, action, resource type/id, context) e output rigorosi (allow/deny più una ragione per l'audit).

Proteggi rotte e API (non solo la UI)

Nascondere pulsanti non è sicurezza. Applica permessi sul server per:

- Ogni endpoint API (inclusi endpoint interni/admin)

- Ogni route server-rendered

- Job background (export, sync, job schedulati)

Un buon pattern è middleware che carica il subject (risorsa), chiama la funzione di controllo permessi e fallisce chiuso (403) se la decisione è “deny”. Se esponi una UI che chiama /api/reports/export, l'endpoint export deve applicare la stessa regola anche se il pulsante UI è disabilitato.

Caching attento affinché le decisioni rimangano aggiornate

Il caching delle decisioni può migliorare le performance, ma può anche mantenere l'accesso attivo dopo un cambio di ruolo.

Preferisci cache su input che cambiano lentamente (definizioni dei ruoli, regole di policy) e tieni le cache delle decisioni a vita breve. Invalida le cache su eventi come aggiornamenti di ruolo, cambi di assegnazione utente o deprovisioning. Se devi cacheare decisioni per utente, aggiungi un contatore “permissions version” all'utente e incrementalo ad ogni cambiamento.

Trappole comuni da evitare

Evita:

- Admin impliciti: “isEmployee=true” o “ha creato lo workspace” che concedono tutto di nascosto

- Endpoint dimenticati: vecchie route v1, CSV export, webhook, campi GraphQL, tool interni

- Gap di “deny”: policy mancante = allow. Il default dovrebbe essere deny a meno che non sia esplicitamente permesso

Se vuoi un riferimento di implementazione concreto, documentalo e linkalo nel runbook ingegneristico (per es., /docs/authorization) così i nuovi endpoint seguono lo stesso percorso di enforcement.

Audit log e reportistica

Gli audit log sono il tuo “sistema di ricevute” per i permessi. Quando qualcuno chiede “Perché Alex ha accesso al Payroll?” dovresti poter rispondere in minuti—senza indovinare o scavare nelle chat.

Cosa loggare (e come renderlo utile)

Per ogni cambiamento di permesso, registra chi ha cambiato cosa, quando e perché. “Perché” non dovrebbe essere solo testo libero; dovrebbe ricondursi al workflow che ha giustificato il cambio.

Al minimo, cattura:

- Actor (admin/service), utente o gruppo target, e la risorsa (tool, ambiente, dataset)

- Old value → new value (es.

Finance-Read → Finance-Admin)

- Timestamp (UTC) e fonte (UI, API, job automatizzato)

- Request ID e approval ID (o ticket ID) così puoi riprodurre l'intera catena decisionale

- Opzionale: giustificazione di business, data di scadenza e policy che l'ha permesso

Usa uno schema di evento coerente così i report rimangono affidabili. Anche se la UI cambia, la storia dell'audit resta leggibile.

Loggare le letture di dati sensibili

Non tutte le letture richiedono un log, ma l'accesso a dati ad alto rischio spesso sì. Esempi comuni: dettagli payroll, export di PII cliente, visualizzazione API key o azioni “download all”.

Mantieni il logging delle letture pratico:

- Logga eventi, non payload interi (evita di mettere valori sensibili nei log)

- Cattura identificatori di risorsa, filtri usati e volume dove rilevante (es. “esportate 2.431 righe”)

- Usa sampling solo se la compliance lo consente—e documenta la scelta

Report e export (con guardrail)

Fornisci report di base utili agli admin: “permessi per persona”, “chi può accedere a X” e “cambi negli ultimi 30 giorni”. Includi opzioni di export (CSV/JSON) per gli auditor, ma tratta gli export come azioni sensibili:

- Richiedi permesso esplicito per esportare dati di audit

- Watermarka gli export con chi li ha generati e quando

- Logga l'evento di export stesso (inclusi filtri e formato file)

Retention e chi può vedere i trail di audit

Definisci la retention in anticipo (es. 1–7 anni a seconda dei requisiti normativi) e separa i doveri:

- Solo un set limitato di ruoli può visualizzare gli audit log

- Supporta accesso auditor in sola lettura

- Rendi i log append-only e tamper-evident (es. storage immutabile o catene di eventi firmate)

Se aggiungi un'area dedicata “Audit” nella UI admin, collegala con avvisi chiari e un design basato su ricerca.

Ciclo di vita degli utenti e provisioning

Standardize Permission Checks

Produci un unico percorso di verifica dei permessi riutilizzabile su UI, API e job.

I permessi derivano quando le persone si uniscono, cambiano team, vanno in congedo o lasciano l'azienda. Una solida app di gestione accessi tratta il lifecycle utente come una feature di primo piano, non come un ripensamento.

Provisioning: come i nuovi utenti ottengono il giusto accesso

Parti da una fonte di verità per l'identità: il sistema HR, l'IdP (Okta, Azure AD, Google) o entrambi. La tua app dovrebbe poter:

- Creare automaticamente il record utente quando un dipendente appare nell'IdP.

- Assegnare accesso baseline usando il least privilege (es. ruolo “Employee” di default più ruoli specifici del team).

Se l'IdP supporta SCIM, usalo. SCIM ti permette di sincronizzare automaticamente utenti, gruppi e stato nell'app, riducendo lavoro manuale e prevenendo “ghost users”. Se SCIM non è disponibile, programma import periodici (API o CSV) e richiedi ai proprietari di rivedere le eccezioni.

Cambi di ruolo: gestire i trasferimenti di team senza caos

I trasferimenti di team sono il punto in cui i permessi spesso si incasinano. Modella “team” come un attributo gestito (sincronizzato da HR/IdP), e tratta le assegnazioni di ruolo come regole derivate quando possibile (es. “Se department = Finance, assegna il ruolo Finance Analyst”).

Quando qualcuno cambia team, la tua app dovrebbe:

- Rimuovere automaticamente i ruoli basati sul vecchio team.

- Conservare le eccezioni approvate esplicitamente (e segnalarle per ri-approvazione).

Deprovisioning: offboarding rapido su tutti gli strumenti

L'offboarding dovrebbe revocare l'accesso rapidamente e in modo prevedibile. Triggera il deprovisioning dall'IdP (disabilita l'utente) e fai in modo che la tua app immediatamente:

- Revoca sessioni attive e token API.

- Rimuova i grant di accesso agli strumenti e notifichi i proprietari degli strumenti.

Se la tua app provvede anche provisioning verso strumenti downstream, accoda quelle rimozioni e mostra eventuali errori nella dashboard admin così nulla rimane attivo senza controllo.

Controlli di sicurezza e verifiche delle minacce

Un'app di permessi è un bersaglio interessante perché può concedere accesso a molti sistemi interni. La sicurezza qui non è una singola feature—è un insieme di piccoli controlli coerenti che riducono la probabilità che un attaccante (o un admin frettoloso) faccia danni.

Tratta ogni campo dei form, parametro query e payload API come non attendibile.

- Valida tipi e valori consentiti (es. nomi dei ruoli da una lista fissa, non testo libero).

- Sanifica il testo fornito dall'utente che potrebbe essere mostrato in seguito per prevenire XSS.

- Usa protezione CSRF per sessioni basate su cookie, specialmente sulle azioni di “grant/revoke”.

Imposta anche default sicuri nella UI: seleziona predefinito “nessun accesso” e richiedi conferma esplicita per modifiche ad alto impatto.

Esegui sempre i controlli di autorizzazione lato server

La UI dovrebbe ridurre gli errori, ma non può essere il tuo confine di sicurezza. Se un endpoint modifica permessi o rivela dati sensibili, ha bisogno di un controllo di autorizzazione server-side:

- Creazione/modifica di ruoli e policy

- Concessione o revoca di accessi, o cambi di eccezioni

- Visualizzazione di audit log e report

Tratta questo come una regola di ingegneria standard: nessun endpoint sensibile va in produzione senza controllo di autorizzazione e evento di audit.

Rate limit e controlli di abuso

Gli endpoint admin e i flussi di autenticazione sono spesso bersagli di brute force e automazione.

- Rate-limita i tentativi di login e le richieste di reset password.

- Rate-limita azioni admin come grant/exports in blocco.

- Aggiungi alert per picchi sospetti (es. molte modifiche di permesso in breve tempo).

Dove possibile, richiedi verifica step-up per azioni rischiose (ri-auth o requisito di approvazione).

Segreti, cifratura e least privilege

Conserva i segreti (client secret SSO, token API) in un secret manager dedicato, non nel codice sorgente o file di configurazione.

- Cripta i dati sensibili at rest e in transito (TLS ovunque).

- Usa account database e di servizio con privilegi minimi: la web app dovrebbe avere solo i permessi strettamente necessari.

- Separa credenziali di “read” e “write” dove pratico, specialmente per reporting e export di audit.

Verifiche rapide di minacce (cosa testare)

Esegui controlli regolari per:

- Escalation di privilegi (un utente che si assegna o assegna al proprio team accessi)

- IDOR (cambiare un ID in una URL per accedere ai dati di un altro team)

- Mancanza di autorizzazione su endpoint “interni”

- Default pericolosi (nuove integrazioni che ottengono automaticamente ampi permessi)

Questi check sono a basso costo e catturano i modi più comuni in cui i sistemi di permessi falliscono.

Strategia di testing per app con molti permessi

Keep Control of the Codebase

Mantieni il controllo del codice sorgente esportandolo quando sei pronto a passare ai normali review e CI.

I bug di permessi raramente sono “l'app non funziona”: sono casi in cui “la persona sbagliata può fare la cosa sbagliata”. Tratta le regole di autorizzazione come logica di business con input chiari e risultati attesi.

1) Test di unità sulle regole (feedback rapido)

Inizia testando unitariamente il valutatore di permessi (la funzione che decide allow/deny). Mantieni i test leggibili nominando gli scenari.

- Testa unitariamente regole di permesso per esiti allow e deny, includendo edge case (es. utente sospeso, strumento archiviato, ruolo rimosso a metà sessione).

- Includi i percorsi di eccezione: accesso temporaneo, break-glass admin e azioni self-service che richiedono approvazione.

Un buon pattern è una piccola tabella di casi (stato utente, ruolo, risorsa, azione → decisione attesa) così aggiungere nuove regole non richiede riscrivere la suite.

2) Test di integrazione per i percorsi ad alto rischio

I unit test non cattureranno errori di wiring — come un controller che si dimentica di chiamare il controllo di autorizzazione. Aggiungi alcuni test di integrazione sui flussi che contano di più:

- Richiesta accesso → approvazione → utente ottiene/perde accesso

- Cambio ruolo → effetto immediato sull'accesso

- Deprovisioning utente → accesso rimosso ovunque

Questi test dovrebbero colpire gli stessi endpoint usati dalla UI, validando sia le risposte API sia i cambiamenti nel DB.

3) Fixture di test affidabili

Crea fixture stabili per ruoli, team, tool e utenti di esempio (employee, contractor, admin). Versionale e condividile tra le suite così tutti testano contro lo stesso significato di “Finance Admin” o “Support Read-Only”.

4) Checklist di regressione prima di ogni release

Aggiungi una checklist leggera per i cambi di permessi: nuovi ruoli introdotti, cambi di ruolo di default, migrazioni che toccano grant e qualunque modifica UI nelle schermate admin. Quando possibile, collega la checklist al processo di release.

Deploy, monitoring e operazioni continue

Un sistema di permessi non è mai “fatto e basta”. La prova reale inizia dopo il lancio: nuovi team entrano, gli strumenti cambiano e le necessità di accesso urgente emergono nei momenti peggiori. Tratta le operazioni come parte del prodotto, non come un ripensamento.

Pianifica gli ambienti (dev, staging, production)

Mantieni dev, staging e production isolati — specialmente i loro dati. Staging dovrebbe rispecchiare la config di production (impostazioni SSO, toggles policy, feature flag), ma usare gruppi identity separati e account di test non sensibili.

Per app ricche di permessi, separa anche:

- Audit logs (così rumore di test non inquina i report di compliance)

- Flussi di approvazione (le approvazioni in staging non devono notificare approvatori reali)

- Segreti e chiavi (non riutilizzare mai chiavi di signing di produzione in ambienti inferiori)

Monitoring che intercetta problemi di permessi presto

Monitora il basico (uptime, latenza), ma aggiungi segnali specifici per i permessi:

- Auth failures per tipo: sessione scaduta vs. errore SSO vs. permesso mancante

- Spike di denial di autorizzazione per uno strumento/team (spesso indica un mapping di ruolo rotto)

- Pattern sospetti: richieste ripetute di accesso, cambi rapidi di ruolo o attività admin insolite

Rendi gli alert azionabili: includi utente, tool, ruolo/policy valutata, request ID e un link all'evento di audit rilevante nella UI admin.

Runbook: cosa fare alle 2 di notte

Scrivi runbook brevi per emergenze comuni:

- Revoca accessi rapidamente (disabilita utente, rimuovi binding ruolo, invalida sessioni)

- Ripristina servizio (rollback di una policy change, decidere fail closed vs fail open, rotate keys)

- Procedura SSO outage (accesso break-glass con approvazione a tempo)

Tieni i runbook nel repo e nella wiki ops, e testali durante i drill.

Costruire più velocemente (senza saltare la governance)

Se stai implementando questo come nuova app interna, il rischio più grande è passare mesi sulla scaffolding (flussi auth, UI admin, tabelle audit, schermate request) prima di aver validato il modello con team reali. Un approccio pratico è lanciare una versione minimale rapidamente, poi irrobustirla con policy, logging e automazione.

Un modo in cui i team lo fanno è usando Koder.ai, una piattaforma vibe-coding che permette di creare applicazioni web e backend tramite un'interfaccia chat. Per app con molti permessi è particolarmente utile per generare rapidamente dashboard admin iniziali, flussi request/approval e il data model CRUD — mantenendo comunque il controllo sull'architettura sottostante (comunemente React sul web, Go + PostgreSQL sul backend) e permettendo l'export del codice sorgente quando sei pronto a inserirti nel normale processo di review e deployment. Man mano che le esigenze crescono, funzionalità come snapshot/rollback e planning mode possono aiutarti a iterare sulle regole di autorizzazione in modo più sicuro.

Prossimi passi

Se vuoi una base più chiara per il design dei ruoli prima di scalare le operazioni, vedi il post "role-based-access-control-basics". Per opzioni di packaging e rollout, consulta la pagina pricing.