Perché il DNS conta per chiunque usi Internet

Ogni volta che scrivi un indirizzo web, clicchi un link o invii un'email, fai affidamento su un'idea semplice: gli esseri umani dovrebbero poter usare nomi memorabili, mentre i computer fanno il lavoro di trovare la macchina giusta.

Il DNS risolve un problema quotidiano: i computer comunicano usando indirizzi numerici (indirizzi IP) come 203.0.113.42, ma le persone non vogliono memorizzare stringhe di numeri. Vuoi ricordare example.com, non quale indirizzo quel sito usa oggi.

DNS, in una frase

Il Domain Name System (DNS) è la “rubrica” di Internet che traduce nomi di dominio comprensibili alle persone negli indirizzi IP che i computer usano per connettersi.

Questa traduzione sembra semplice, ma è la differenza tra un Internet usabile e uno che sembra una rubrica telefonica scritta interamente in cifre.

Cosa aspettarsi in questa guida

Questa è una panoramica non tecnica—non serve esperienza di networking. Passeremo in rassegna:

- L'idea di base dietro il DNS e perché era necessario

- I ruoli chiave coinvolti (il tuo dispositivo, i risolutori DNS e i server autorevoli)

- Le parti con cui avrai a che fare quando gestisci un sito o la posta

- Le domande di sicurezza e fiducia che il DNS solleva (e gli strumenti che aiutano)

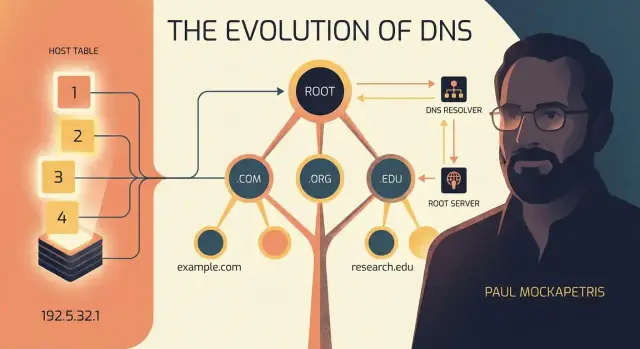

Lungo il percorso incontrerai Paul Mockapetris, l'ingegnere che ha progettato il DNS all'inizio degli anni '80. Il suo lavoro è importante perché non ha solo creato un nuovo formato di nomi: ha progettato un sistema che potesse scalare mentre Internet si espandeva da una piccola rete di ricerca a qualcosa usato da miliardi di persone.

Se hai mai avuto un sito che “non andava”, aspettato che una modifica al dominio “si propagasse”, o ti sei chiesto perché le impostazioni email includono voci DNS misteriose, hai già visto il DNS dall'esterno. Il resto di questo articolo spiega cosa succede dietro le quinte—in modo chiaro e senza gergo.

Prima del DNS: quando un unico file condiviso doveva nominare tutto

Molto prima che qualcuno digiti un indirizzo web familiare, le reti iniziali avevano un problema più semplice: come raggiungi una macchina specifica? I computer potevano comunicare usando indirizzi IP (numeri come 10.0.0.5), ma gli umani preferivano hostname—etichette brevi come MIT-MC o SRI-NIC più facili da ricordare e condividere.

Il “servizio di nomi” originale: HOSTS.TXT

Per l'ARPANET iniziale, la soluzione era un singolo file condiviso chiamato HOSTS.TXT. Era essenzialmente una tabella di consultazione: un elenco di hostname accoppiati ai loro indirizzi IP.

Ogni computer teneva una copia locale di questo file. Se volevi connetterti a una macchina per nome, il sistema controllava HOSTS.TXT e trovava l'indirizzo IP corrispondente.

Questo funzionava all'inizio perché la rete era piccola, i cambiamenti erano relativamente rari e c'era un luogo chiaro da cui ottenere gli aggiornamenti.

Perché ha smesso di funzionare

Con l'arrivo di più organizzazioni, l'approccio ha cominciato a cedere sotto la crescita normale:

- Gli aggiornamenti divennero costanti. Nuove macchine apparivano, gli indirizzi cambiavano e i nomi andavano modificati.

- I conflitti di nomi si moltiplicarono. Due gruppi potevano scegliere lo stesso hostname senza saperlo.

- I ritardi di distribuzione causarono interruzioni. Se la tua copia di HOSTS.TXT era obsoleta, un hostname poteva puntare all'indirizzo sbagliato—or non puntare a nulla.

La questione centrale era la coordinazione. HOSTS.TXT era come un'unica rubrica condivisa per tutto il mondo. Se tutti dipendono dallo stesso libro, ogni correzione richiede una modifica globale e tutti devono scaricare la versione più recente rapidamente. Raggiunta una certa dimensione, quel modello “un file per tutto” diventò troppo lento, troppo centralizzato e troppo soggetto a errori.

Il DNS non ha sostituito l'idea di mappare nomi a numeri—ha sostituito il modo fragile in cui quella mappatura veniva mantenuta e distribuita.

Paul Mockapetris: l'ingegnere dietro un'idea di denominazione scalabile

All'inizio degli anni '80, Internet stava passando da una piccola rete di ricerca a qualcosa di più grande, disordinato e ampiamente condiviso. Sempre più macchine si univano, le organizzazioni volevano autonomia e le persone avevano bisogno di un modo più semplice per raggiungere i servizi che memorizzare indirizzi numerici.

Paul Mockapetris, che lavorava in quel contesto, è ampiamente riconosciuto come il progettista del DNS. Il suo contributo non fu un prodotto appariscente—fu una risposta d'ingegneria a una domanda molto pratica: come mantenere i nomi usabili quando la rete continua a crescere?

L'intuizione centrale: la denominazione deve scalare

Un sistema di denominazione sembra semplice finché non immagini cosa significava “semplice” allora: una lista condivisa di nomi che tutti dovevano scaricare e aggiornare. Quel metodo crolla non appena il cambiamento diventa costante. Ogni nuovo host, rinomina o correzione si trasforma in lavoro di coordinazione per tutti.

L'intuizione chiave di Mockapetris fu che i nomi non sono solo dati; sono accordi condivisi. Se la rete si espande, il sistema per creare e distribuire quegli accordi deve espandersi anch'esso—senza richiedere a ogni computer di recuperare costantemente una lista maestra.

Un sistema distribuito, non un file più grande

Il DNS ha sostituito l'idea di “un file autoritativo” con un design distribuito:

- La responsabilità è divisa: diverse organizzazioni gestiscono le proprie parti dello spazio dei nomi.

- Le risposte si scoprono interrogando i server giusti, invece di copiare il mondo intero localmente.

- I risultati possono essere memorizzati in cache in modo che la maggior parte delle ricerche sia veloce, pur permettendo alle modifiche di propagarsi nel tempo.

Questa è la brillantezza silenziosa: il DNS non è stato progettato per essere elegante, ma per continuare a funzionare sotto vincoli reali—banda limitata, cambi frequenti, molti amministratori indipendenti e una rete che non smetteva di crescere.

Gli obiettivi di design che hanno plasmato il DNS

Il DNS non fu inventato come un trucco intelligente—fu progettato per risolvere problemi specifici e molto pratici che emersero con la crescita di Internet. L'approccio di Mockapetris fu fissare obiettivi chiari e poi costruire un sistema di denominazione in grado di reggere per decenni.

Gli obiettivi, in parole semplici

- Scalabile: Doveva funzionare non solo per centinaia di computer, ma per milioni (e alla fine miliardi) di nomi.

- Distribuito: Nessun singolo file maestro o macchina centrale poteva essere responsabile di tutto.

- Affidabile: Il sistema doveva rispondere anche se alcuni server erano giù o irraggiungibili.

- Facile da gestire: Le organizzazioni dovevano poter aggiornare i propri nomi senza chiedere a un amministratore globale di modificare una lista enorme.

Delegazione: la “salsa segreta”

Il concetto chiave è la delegation: diversi gruppi gestiscono diverse parti dell'albero dei nomi.

Per esempio, un'organizzazione gestisce ciò che è sotto .com, un registrar ti aiuta a rivendicare example.com, e poi tu (o il tuo provider DNS) controlli i record per www.example.com, mail.example.com, e così via. Questo divide chiaramente la responsabilità, così la crescita non crea un collo di bottiglia.

Progettato per resistere ai guasti

Il DNS presume che i problemi accadranno—i server crashano, le reti si partizionano, le rotte cambiano. Perciò si basa su più server autorevoli per un dominio e sulla cache nei risolutori, così un'interruzione temporanea non rompe immediatamente ogni ricerca.

Cos'è (e cosa non è) il DNS

Il DNS traduce nomi comprensibili in dati tecnici, più famosamente indirizzi IP. Non è “Internet” stessa—è un servizio di denominazione e ricerca che aiuta i tuoi dispositivi a trovare dove connettersi.

Il DNS in un'immagine: una gerarchia di nomi

Il DNS rende i nomi gestibili organizzandoli come un albero. Invece di una lista gigante dove ogni nome deve essere univoco a livello globale (e qualcuno deve controllarlo), il DNS suddivide i nomi in livelli e delega la responsabilità.

La gerarchia: root → TLD → dominio → sottodominio

Un nome DNS si legge da destra a sinistra:

- Root: il punto invisibile alla fine di ogni nome (spesso omesso).

www.example.com. termina tecnicamente con un .

- TLD (Top-Level Domain):

.com, .org, .net, codici paese come .uk

- Dominio:

example in example.com

- Sottodominio / host:

www in www.example.com

Quindi www.example.com si può scomporre in:

com (il TLD)example (il dominio registrato sotto .com)www (un'etichetta che il proprietario del dominio crea e controlla)

Perché una gerarchia aiuta

Questa struttura riduce i conflitti perché i nomi devono essere univoci solo all'interno del loro padre. Molte organizzazioni possono avere un sottodominio www, perché www.example.com e www.another-example.com non collidono.

Sparge anche il carico di lavoro. Gli operatori di .com non devono gestire i record di ogni sito; si limitano a indicare chi è responsabile per example.com, e poi il proprietario di example.com gestisce i dettagli.

“Zona” in parole semplici

Una zona è semplicemente un pezzo gestibile di quell'albero—i dati DNS di cui qualcuno è responsabile. Per molti team, “la nostra zona” significa “i record DNS per example.com e i sottodomini che ospitiamo,” memorizzati sul loro provider DNS autorevole.

Chi fa cosa: risolutori, server autorevoli e tu

Quando digiti un nome in un browser, non stai chiedendo direttamente “a Internet”. Alcuni aiutanti specializzati dividono il lavoro così la risposta può essere trovata in modo rapido e affidabile.

Gli attori principali

Tu (il tuo dispositivo e browser) inizi con una richiesta semplice: “Qual è l'indirizzo IP corrispondente a example.com?” Il tuo dispositivo di solito non conosce ancora la risposta e non vuole interrogare dozzine di server per scoprirlo.

Un resolver ricorsivo fa la ricerca per tuo conto. Di solito è fornito dal tuo ISP, dall'IT del tuo lavoro/scuola o da un resolver pubblico. Il vantaggio chiave: può riutilizzare risposte memorizzate in cache da ricerche precedenti, accelerando le cose per tutti gli utenti che lo usano.

I server DNS autorevoli sono la fonte di verità per un dominio. Non “cercano” in Internet; contengono i record ufficiali che dicono quali IP, server di posta o token di verifica appartengono a quel dominio.

Un lookup, passo dopo passo (a grandi linee)

- Il tuo dispositivo chiede al suo resolver ricorsivo per

example.com.

- Se il resolver ha già una risposta fresca in cache, risponde immediatamente.

- Se no, il resolver interroga la gerarchia DNS per trovare i server autorevoli per quel dominio (partendo dall'alto e restringendo la ricerca).

- Il resolver raggiunge il server autorevole del dominio, ottiene la risposta finale e la restituisce al tuo dispositivo.

- Il browser usa quell'indirizzo IP per connettersi al sito.

“Ricorsivo” vs “autorevole”, in un'analogia

Considera il resolver ricorsivo come un bibliotecario che può cercare le informazioni per te (e si ricorda le risposte più richieste), mentre un server autorevole è il catalogo ufficiale dell'editore: non sfoglia altri cataloghi, ma afferma cosa è vero per i suoi libri.

Un lookup DNS, passo dopo passo (senza gergo)

Quando digiti example.com nel browser, il browser non cerca un nome—ha bisogno di un indirizzo IP (un numero come 93.184.216.34) per sapere dove connettersi. Il DNS è il sistema “trova il numero per questo nome”.

1) Il browser chiede al sistema operativo

Il browser prima chiede al sistema operativo del tuo computer/telefono: “Conosci già l'IP di example.com?” Il sistema operativo controlla la sua memoria a breve termine (cache). Se trova una risposta fresca, la ricerca finisce lì.

2) Il sistema operativo chiede a un resolver DNS

Se il sistema operativo non ce l'ha, inoltra la domanda a un resolver DNS—di solito gestito dal tuo ISP, dalla tua azienda o da un provider pubblico. Pensa al resolver come al tuo “concierge DNS”: fa il lavoro sporco così il tuo dispositivo non deve farlo.

3) Il resolver segue le indicazioni: root → TLD → autorevole

Se il resolver non ha la risposta in cache, avvia una ricerca guidata:

- Server root: il resolver chiede dove trovare informazioni per l'estensione del dominio (come

.com). Il server root non fornisce l'IP finale—dà referenze, cioè indicazioni: “Chiedi a questi server .com.”

- Server TLD (

.com): il resolver chiede ai server .com dove si trova example.com. Di nuovo, non è l'IP finale—altre indicazioni: “Chiedi a questo server autorevole per example.com.”

- Server autorevole: è la fonte di verità per quel dominio. Risponde con il record effettivo (per esempio, un record

A o AAAA) contenente l'indirizzo IP.

4) La risposta torna (e di solito viene messa in cache)

Il resolver invia l'IP al tuo sistema operativo, poi al browser, che può finalmente connettersi. Molte ricerche sembrano istantanee perché resolver e dispositivi memorizzano le risposte in cache per un periodo stabilito dal proprietario del dominio (TTL).

Un modello mentale semplice

Un flusso facile da ricordare: Browser → cache OS → cache resolver → Root (referenza) → TLD (referenza) → Autorevole (risposta) → Browser.

Caching e TTL: perché il DNS è veloce (e a volte lento a cambiare)

Il DNS sarebbe lento se ogni visita a un sito richiedesse di ricominciare da zero interrogando più server per la stessa risposta. Invece, il DNS fa affidamento sulla cache—una “memoria” temporanea delle ricerche recenti—così la maggior parte degli utenti ottiene risposte in millisecondi.

Cos'è la cache (e perché esiste)

Quando il tuo dispositivo chiede a un resolver DNS example.com, quel resolver potrebbe dover fare lavoro la prima volta. Dopo aver appreso la risposta, la memorizza in cache. La prossima persona che chiede lo stesso nome può essere soddisfatta immediatamente.

La cache esiste per due motivi principali:

- Velocità: meno round trip di rete, caricamento delle pagine più rapido.

- Riduzione del carico: i server autorevoli non devono rispondere a ogni richiesta di ogni utente.

TTL: “per quanto tenere questa risposta prima di ridomandare”

Ogni record DNS è servito con un valore TTL (Time To Live). Pensa al TTL come a un'istruzione che dice: conserva questa risposta per X secondi, poi scartala e ricontrolla.

Se un record ha un TTL di 300, i resolver possono riutilizzarlo per fino a 5 minuti prima di ricontrollare.

Il compromesso: cambiamento vs stabilità

Il TTL è un equilibrio:

- TTL brevi aiutano le modifiche a propagarsi più velocemente (utile durante migrazioni), ma possono aumentare il volume di query.

- TTL lunghi riducono il traffico di query e rendono le cose più stabili, ma gli aggiornamenti impiegano più tempo ad arrivare ovunque.

Situazioni reali in cui il TTL conta

Se stai spostando un sito su un nuovo host, cambiando CDN o facendo un cutover delle email (modificando record MX), il TTL determina quanto velocemente gli utenti smettono di andare al vecchio posto.

Un approccio comune è abbassare i TTL in anticipo rispetto a una modifica pianificata, effettuare il cambio e poi rialzare i TTL quando tutto è stabile. Ecco perché il DNS può essere veloce nella routine quotidiana—e perché può sembrare “ostinato” subito dopo un aggiornamento.

Record DNS che vedrai davvero (A, AAAA, CNAME, MX, TXT)

Quando accedi a un pannello DNS, in genere modificherai una manciata di tipi di record. Ogni record è una piccola istruzione che dice a Internet dove inviare le persone (web), dove consegnare la posta o come verificare la proprietà.

I tipi di record comuni (con esempi quotidiani)

| Record | Cosa fa | Esempio semplice |

|---|

| A | Punta un nome a un indirizzo IPv4 | example.com → 203.0.113.10 (il tuo server web) |

| AAAA | Punta un nome a un indirizzo IPv6 | example.com → 2001:db8::10 (stesso concetto, indirizzamento più recente) |

| CNAME | Fa di un nome un alias di un altro nome | www.example.com → example.com (così entrambi puntano allo stesso posto) |

| MX | Dice dove deve andare la posta del dominio | example.com → mail.provider.com (priorità 10) |

| TXT | Memorizza “note” che le macchine possono leggere (verifica, policy email) | example.com ha un record SPF come v=spf1 include:mailgun.org ~all |

| NS | Indica quali server autorevoli ospitano il DNS per un dominio/zona | example.com → ns1.dns-host.com |

| SOA | L'intestazione della zona: NS primario, contatto admin e valori di temporizzazione | L'SOA di example.com include ns1.dns-host.com e i timer di retry/expire |

Errori comuni su cui imbatterti

Alcuni errori DNS ricorrono frequentemente:

- Mettere un CNAME all'apice (

example.com). Molti provider DNS non lo permettono perché il nome radice deve anche contenere record come NS e SOA. Se hai bisogno che la radice punti a un hostname, usa un record A/AAAA o una funzionalità “ALIAS/ANAME” se il provider la supporta.

- Record in conflitto: non impostare contemporaneamente un CNAME e un A per lo stesso hostname (ad esempio su

www). Scegli un approccio.

- Refusi e questioni di formattazione: un carattere sbagliato in

mail.provider.com può rompere la posta; punti mancanti/in più e il campo host sbagliato (es. @ vs www) sono cause comuni di interruzioni.

Se condividi indicazioni DNS con un team, una piccola tabella come quella sopra nei tuoi documenti (o in una pagina runbook) velocizza revisioni e troubleshooting.

Chi gestisce il DNS: domini, registrar e server root

Il DNS funziona perché la responsabilità è distribuita tra molte organizzazioni. Questa suddivisione è anche il motivo per cui puoi cambiare provider, modificare impostazioni e mantenere il tuo nome online senza chiedere il permesso a “Internet”.

Registrazione del dominio vs hosting DNS (non sono la stessa cosa)

Registrare un dominio significa acquistare il diritto di usare un nome (come example.com) per un periodo di tempo. È come riservare un'etichetta in modo che nessun altro la possa reclamare.

Ospitare il DNS significa gestire le impostazioni che dicono al mondo dove quel nome deve puntare—il tuo sito, il provider di posta, i record di verifica e così via. Puoi registrare un dominio con una società e ospitare il DNS con un'altra.

Registry, registrar e name server—ruoli in parole semplici

- Registry: l'organizzazione che opera un top-level domain (TLD) come

.com, .org o .uk. Mantiene il database ufficiale di chi possiede ogni nome sotto quel TLD e quali name server sono responsabili.

- Registrar: il rivenditore che usi per registrare (e rinnovare) un dominio. Il registrar parla con il registry per tuo conto e ti permette di modificare impostazioni chiave del dominio.

- Name server: le macchine (gestite dal tuo host DNS) che pubblicano i record del dominio—A/AAAA, MX, TXT, CNAME, ecc. Sono dette autorevoli perché forniscono le risposte finali per il tuo dominio.

Cosa fanno (e non fanno) i server root

I server root stanno in cima al DNS. Non conoscono l'IP del tuo sito e non memorizzano i record del tuo dominio. Il loro compito è più stretto: dicono ai resolver dove trovare i server autorevoli per ogni TLD (ad esempio dove si gestisce .com).

Delegazione: come il controllo passa dal TLD al tuo dominio

Quando imposti i “name server” per il tuo dominio dal registrar, stai creando una delegation. Il registry di .com (tramite i suoi server autorevoli) punterà allora le query per example.com ai name server che hai scelto.

Da quel momento, quei name server controllano le risposte che il resto di Internet riceve—fino a che non cambi nuovamente la delega.

Sicurezza e fiducia: cosa può andare storto e come il DNS aiuta

Il DNS si basa sulla fiducia: quando digiti un nome, ti aspetti che la risposta punti al servizio reale. La maggior parte delle volte è così—ma il DNS è anche un bersaglio privilegiato, perché una piccola modifica su “dove punta questo nome” può reindirizzare molte persone.

Rischi comuni del DNS (e come si manifestano)

Un problema classico è lo spoofing o cache poisoning. Se un attaccante riesce a convincere un resolver a memorizzare una risposta falsa, gli utenti possono essere inviati all'IP sbagliato anche se digitano il dominio corretto. Il risultato può essere pagine di phishing, download di malware o traffico intercettato.

Un altro problema è il dirottamento del dominio a livello di registrar. Se qualcuno entra nel tuo account registrar, può cambiare name server o record DNS e praticamente “prendere” il tuo dominio senza toccare l'hosting del sito.

Poi c'è il pericolo quotidiano: le configurazioni errate. Un CNAME errato, un TXT obsoleto o un MX sbagliato possono rompere i flussi di login, la consegna delle email o i controlli di verifica. Questi guasti spesso sembrano “Internet non funziona”, ma la causa è una piccola modifica DNS.

Come aiuta DNSSEC (a grandi linee)

DNSSEC aggiunge firme crittografiche ai dati DNS. In parole semplici: la risposta DNS può essere verificata per confermare che non è stata alterata in transito e che proviene veramente dal server autorevole del dominio. DNSSEC non cifra le query DNS né nasconde cosa cerchi, ma può prevenire molte forme di risposte contraffatte.

Privacy: DoH e DoT

Le query DNS tradizionali sono facilmente osservabili dalle reti. DNS-over-HTTPS (DoH) e DNS-over-TLS (DoT) cifrano la connessione tra il tuo dispositivo e un resolver, riducendo lo spionaggio e una parte della manipolazione in transito. Non rendono il DNS “anonimo”, ma cambiano chi può vedere e manipolare le query.

Misure pratiche per i team

Usa MFA sul registrar, abilita blocchi di trasferimento/domino, e limita chi può modificare il DNS. Tratta le modifiche DNS come deploy di produzione: richiedi revisioni, tieni un registro delle modifiche e configura monitoraggio/alert per cambi di record o name server così da venire avvisati rapidamente di sorprese.

Consigli pratici per team che gestiscono un sito o le email

Il DNS può sembrare “impostalo e dimenticalo”, finché una piccola modifica non manda in crash sito o email. La buona notizia: poche abitudini rendono la gestione DNS prevedibile—even per team piccoli.

Una checklist semplice per team piccoli

Inizia con un processo leggero e ripetibile:

- Scegli un provider DNS affidabile: cerca un'interfaccia semplice, cronologia delle modifiche e supporto per record moderni (inclusi TXT per autenticazione email). Se registri il dominio presso una società, va bene comunque ospitare il DNS altrove.

- Decidi una strategia TTL: il TTL controlla quanto a lungo gli altri memorizzano i record. Usa TTL più lunghi per servizi stabili (migliore performance) e abbassa temporaneamente i TTL prima di migrazioni pianificate (cambio più veloce).

- Documenta ogni modifica: tieni una nota condivisa con cosa è cambiato, perché, quando e chi l'ha approvato. Includi i valori precedenti per poter annullare rapidamente gli errori.

Abitudini di affidabilità che prevengono “outage misteriosi”

La maggior parte dei problemi DNS non è complessa—sono solo difficili da notare subito.

- Usa più name server: il provider DNS dovrebbe pubblicare almeno due name server in luoghi diversi. Questo riduce il rischio che un singolo guasto ti metta offline.

- Monitora dall'esterno della tua rete: un monitoraggio base che verifichi la risoluzione DNS (non solo l'HTTP) può individuare problemi più presto.

- Prevedi un piano di rollback: prima delle modifiche, copia i record correnti della zona. Se qualcosa si rompe, ripristinare valori noti e funzionanti dovrebbe richiedere minuti, non ore.

Se distribuisci app frequentemente, il DNS entra nel tuo processo di rilascio. Per esempio, team che pubblicano app su piattaforme come Koder.ai (dove puoi costruire e distribuire app via chat, poi collegare domini personalizzati) usano gli stessi fondamenti: target A/AAAA/CNAME corretti, TTL sensati durante i cutover e una chiara strada per il rollback se qualcosa punta al posto sbagliato.

Consegna email: record DNS che contano

Se invii email dal tuo dominio, il DNS influenza direttamente se i messaggi arrivano nelle caselle di posta.

- SPF (record TXT): elenca quali server possono inviare posta per il tuo dominio.

- DKIM (record TXT): aggiunge una firma crittografica così i destinatari possono verificare che il messaggio non è stato alterato.

- DMARC (record TXT): dice ai destinatari cosa fare quando SPF/DKIM falliscono (e fornisce report). Inizia con una policy di “monitoraggio”, poi stringi la policy quando sei sicuro.

I nomi comprensibili hanno permesso a Internet di scalare oltre una piccola comunità di ricerca. Tratta il DNS come infrastruttura condivisa—un po' di cura iniziale mantiene il tuo sito raggiungibile e la tua email attendibile mentre cresci.