25 ott 2025·8 min

Crea una web app per tracciare l’ownership delle feature tra i team

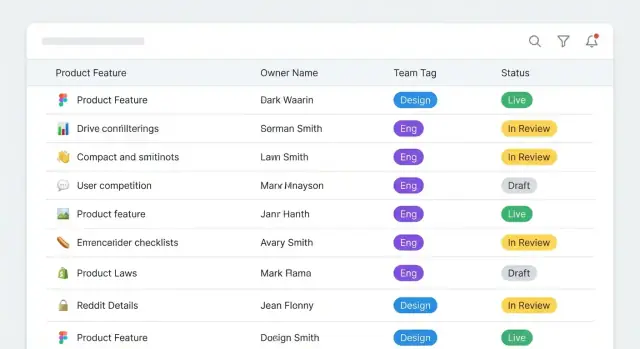

Scopri come progettare e realizzare una web app che mappa le feature di prodotto ai proprietari tra i team, con ruoli, workflow, integrazioni e reportistica.

Definizione del problema e criteri di successo

Il tracciamento dell’ownership delle feature risolve un tipo specifico di confusione: quando qualcosa cambia, si rompe o richiede una decisione, nessuno è sicuro di chi sia responsabile — e la persona “giusta” dipende dal contesto.

Cosa significa “feature ownership” (esplicitalo)

Definisci l’ownership come un insieme di responsabilità, non come un nome in un campo. In molte organizzazioni una singola feature ha più proprietari:

- Product ownership: prioritizzazione, impatto sul cliente, decisioni di roadmap.

- Engineering ownership: qualità dell’implementazione, affidabilità, on-call e decisioni tecniche.

- Support/Operations ownership: percorso di escalation, problemi noti, playbook di supporto.

Decidi se l’app supporta un owner primario più ruoli secondari, o un modello basato su ruoli (es. Product Owner, Tech Owner, Support Lead). Se usi già la terminologia RACI, indica come la mappi (Responsible/Accountable/Consulted/Informed).

Utenti principali e cosa devono fare

Elenca i gruppi che useranno il sistema quotidianamente:

- PM: trovare il decisore, valutare l’impatto sulla roadmap, coordinare i passaggi.

- Engineering manager e tech lead: garantire copertura, gestire transizioni, approvare cambi.

- Support lead: sapere chi contattare, cosa è sicuro dire ai clienti e dove sono i documenti.

Annota anche gli utenti occasionali (dirigenza, QA, security). Le loro domande influenzeranno reporting, workflow e permessi.

Le domande principali a cui l’app deve rispondere

Scrivile come test di accettazione. Domande comuni:

- Chi possiede questa feature adesso, e in quale ruolo?

- Chi approva i cambi di ownership?

- Chi devo contattare per un outage, un bug o una domanda di roadmap?

- Cosa è cambiato di recente, e perché? (audit trail)

Decisioni di scope che prevengono rifacimenti

Sii chiaro sull’unità che stai tracciando:

- Solo feature, o anche componenti, servizi, API, documentazione e runbook.

Se includi più tipi di asset, definisci le relazioni (una feature dipende da un servizio; un runbook supporta una feature) in modo che l’ownership non si frammenti.

Criteri di successo

Scegli risultati misurabili, ad esempio:

- Ridurre le richieste “chi possiede questo?” nelle chat del X%.

- Ownership registrata per 95%+ delle feature attive.

- Tempo mediano per trovare il contatto giusto inferiore a < 2 minuti.

- Tutti i cambi di ownership hanno un approvatore e compaiono nella cronologia entro 24 ore.

Requisiti e scope dell’MVP

Un tracker di ownership funziona solo se risponde a poche domande rapidamente e in modo affidabile. Scrivi i requisiti in termini di azioni di tutti i giorni — cosa qualcuno deve fare in 30 secondi, sotto pressione, durante un rilascio o un incidente.

Use case core (devono essere semplici)

L’MVP dovrebbe supportare un piccolo set di workflow end-to-end:

- Trovare l’owner: ricerca per nome feature, area prodotto o tag e vedi il team/persona responsabile attuale più il backup.

- Aggiornare l’owner: cambiare l’ownership con una motivazione chiara e una data di efficacia.

- Richiedere una modifica: proporre un nuovo owner quando non si è autorizzati a modificare direttamente.

- Percorso di escalation: se l’owner indicato è sbagliato o non risponde, mostra chi contattare dopo (manager, alias on-call o platform lead).

Se l’app non riesce a fare queste quattro cose in modo affidabile, le funzionalità extra non la salveranno.

Non-goals (mantieni il v1 focalizzato)

Per evitare di trasformarlo in “un altro strumento di pianificazione”, escludi esplicitamente:

- Gestione completa dei progetti (ticket, sprint, roadmap)

- Gestione dettagliata degli incidenti

- Sostituzione dei sistemi di verità (HRIS, IAM, organigrammi)

- Automazioni complesse oltre semplici approvazioni

Aspettative sulla freschezza dei dati

Decidi cosa significa “accurato”:

- Manual-first: gli owner mantengono le voci direttamente. Semplice, ma serve promemoria e responsabilità.

- Synced: sincronizza team/persone da una directory e opzionalmente le feature da un repo o uno strumento backlog.

Per un MVP, un compromesso comune è: persone/team sincronizzati nightly, ownership aggiornata manualmente, con una data “last confirmed” visibile.

MVP vs miglioramenti futuri

Definisci cosa parte ora e cosa dopo per prevenire scope creep.

MVP: ricerca, pagina feature, campi owner, richiesta di modifica + approvazione, storia di audit base ed esportazioni.

Dopo: dashboard avanzate, viste RACI su iniziative, workflow Slack/Teams, rilevamento automatico di dati stale e riconciliazione multi-sorgente.

L’obiettivo della v1 è una directory affidabile di responsabilità — non un riflesso perfetto di ogni sistema che usi.

Se vuoi validare velocemente prima di impegnarti in una pipeline completa, una piattaforma di prototipazione come Koder.ai può aiutare a prototipare i flussi core (search → feature page → change request → approval) via chat, poi iterare con gli stakeholder usando snapshot e rollback.

Catalogo delle feature e tassonomia

Un’app di ownership funziona solo se tutti concordano su cosa sia una “feature”. Inizia scegliendo una definizione coerente e scrivila nell’UI dove le persone la vedranno.

Definisci cosa conta come “feature”

Scegli una delle seguenti e mantienila:

- Product feature: una capacità visibile all’utente (“Export to CSV”).

- Capability: una promessa più ampia del prodotto (“Data export”).

- Modulo/componente: una parte limitata del sistema (“Reporting service”).

Le squadre possono discuterne diversamente, ma il catalogo dovrebbe rappresentare un livello. Una scelta pratica sono le feature visibili all’utente, perché si mappano bene su ticket, note di rilascio e escalation di supporto.

Identificatori e convenzioni di naming

I nomi cambiano; gli identificatori no. Dai a ogni feature una chiave stabile e uno slug leggibile.

- Feature key: immutabile, breve, unico (es.

FEAT-1427oREP-EXPORT). - Slug: derivato dal nome ma modificabile per evitare link rotti (

export-to-csv).

Definisci le regole di naming presto (sentence case, niente abbreviazioni interne, includi prefisso area prodotto, ecc.). Questo evita che “CSV Export”, “Export CSV” e “Data Export” diventino tre record diversi.

Tassonomia che supporta ricerca e reporting

Una buona tassonomia è la quantità giusta di struttura per filtrare e raggruppare ownership. Campi comuni:

- Product area (Billing, Reporting, Admin)

- Team (team responsabile corrente)

- Platform (Web, Mobile, API)

- Customer segment (SMB, Enterprise, Internal)

- Lifecycle status (Proposed, Active, Deprecated, Retired)

Mantieni i valori curati (dropdown) così il reporting resta pulito.

Tipi di owner: chiarire responsabilità

L’ownership raramente è una singola persona. Definisci i ruoli degli owner esplicitamente:

- Primary owner: responsabile delle decisioni e della roadmap.

- Secondary owner: backup per continuità.

- Approver: firma richiesta per cambi (spesso manager o architetto).

- On-call contact: route di escalation più rapida durante incidenti.

Se usi già un modello RACI, riflettilo direttamente così le persone non devono tradurre concetti.

Modello dati: Feature, Team, Persona e Cronologia

Un modello dati chiaro rende l’ownership ricercabile, reportabile e affidabile nel tempo. Lo scopo non è modellare ogni sfumatura dell’organizzazione — è catturare “chi possiede cosa, da quando, fino a quando e cosa è cambiato”.

Entità core (i nomi)

Inizia con un piccolo set di entità di prima classe:

- Feature: la cosa posseduta (es. “Billing Settings”, “Search Filters”). Memorizza nome, descrizione, status e un ID interno stabile.

- Team: il gruppo responsabile (es. “Payments Squad”).

- Person: un individuo che può essere owner, approver o editor.

- OwnershipAssignment: la relazione che risponde a “chi possiede questa feature adesso?”.

- Tag: classificazione leggera come area prodotto, piattaforma, segmento cliente, livello di rischio.

- System: strumenti esterni da cui sincronizzare (HRIS, Okta, Jira, GitHub, ecc.).

Ownership come record a durata temporale

Modella l’ownership come record con date, non come un singolo campo mutabile sulla Feature. Ogni OwnershipAssignment dovrebbe includere:

feature_idowner_type+owner_id(Team o Person)role(es. DRI, backup, technical owner)start_datee opzionaleend_datehandover_notes(cosa deve sapere il prossimo owner)

Questa struttura supporta handover puliti: terminare un’assegnazione e iniziarne un’altra preserva la storia e previene cambi silenziosi di ownership.

Cronologia affidabile: un audit log

Aggiungi un AuditLog (o ChangeLog) che catturi ogni scrittura importante:

- chi ha fatto la modifica (Person)

- cosa è cambiato (entità + record ID)

- quando è cambiato (timestamp)

- perché è cambiato (testo libero motivo)

Mantieni l’audit log append-only. È essenziale per responsabilità, revisioni e per rispondere a “quando è avvenuto il cambio di ownership?”.

Import e sync: pianifica ID esterni

Se importerai team o utenti, memorizza campi di mapping stabili:

external_system(System)external_id(string)

Fallo per Team e Person almeno, e opzionalmente per Feature se rispecchia epic Jira o un catalogo prodotto. Gli external ID permettono di sincronizzare senza duplicare record o rompere link quando i nomi cambiano.

Autenticazione, ruoli e permessi

Possiedi il tuo codice

Mantieni il controllo completo esportando il codice sorgente quando sei pronto.

Azzeccare il controllo accessi è ciò che mantiene un’app di ownership affidabile. Se chiunque può cambiare un owner, la fiducia crolla. Se è troppo bloccata, le squadre useranno fogli di calcolo paralleli.

Scegli un approccio di autenticazione che corrisponda all’azienda

Inizia con il metodo di login che l’organizzazione già usa:

- SSO (SAML): ideale per aziende medio-grandi con un identity provider (Okta, Azure AD). Onboarding/offboarding centralizzati e meno problemi di password.

- OAuth/OIDC: ottimo se integri con Google Workspace o Microsoft Entra ID senza SAML completo. Tipicamente più semplice da implementare.

- Email/password (fallback): considera solo per org molto piccole o collaboratori esterni. Se lo usi, forza MFA e politiche di password robuste.

Una regola pratica: se HR può disabilitare un account in un posto, la tua app dovrebbe seguire la stessa logica.

Definisci ruoli chiari (e mantienili noiosi)

Usa un set ridotto di ruoli che mappino al lavoro reale:

- Viewer: può cercare, filtrare ed esportare viste di ownership, ma non può modificare.

- Editor: può proporre aggiornamenti di ownership per le aree di cui è responsabile.

- Approver: può approvare/rifiutare cambi (spesso product lead, engineering manager o platform owner).

- Admin: gestisce impostazioni di sistema, integrazioni e assegnazioni di ruoli.

Regole di permesso: lo scope conta più del nome del ruolo

Il ruolo da solo non basta — ti serve lo scope. Opzioni di scoping comuni:

- Per area di prodotto (es. “Checkout”, “Billing”)

- Per team (es. “Payments Squad”)

- Per gruppo di feature/nodo di tassonomia (utile quando feature si aggregano gerarchicamente)

Esempio: un Editor può modificare ownership solo per feature nella “Billing”, mentre gli Approver possono approvare cambi su “Finance Products”.

Costruisci un percorso “request access” alla barriera dei permessi

Quando un utente cerca di modificare qualcosa che non può, non mostrare solo un errore. Fornisci un’azione Request access che:

- precompila l’ambito richiesto (team/area prodotto)

- inoltra al giusto approvatore/admin

- cattura una breve motivazione

Anche se inizi con una semplice email o inbox, un percorso chiaro evita documenti ombra e mantiene i dati centralizzati.

Architettura informativa e flussi UI

Un’app di ownership funziona quando le persone possono rispondere a due domande in pochi secondi: “Chi possiede questo?” e “Cosa devo fare dopo?” L’informazione dovrebbe ruotare attorno a poche pagine prevedibili con ricerca forte.

Schermate core (e il loro scopo)

Feature List è la pagina di atterraggio predefinita. È dove la maggior parte degli utenti inizia, quindi ottimizzala per scansione e restringimento. Mostra una riga compatta con: nome feature, area prodotto, owner attuale (team + persona primaria), status e “ultima modifica”.

Feature Details è la fonte di verità. Dovrebbe separare chiaramente l’ownership dalla descrizione, così gli aggiornamenti non sembrano rischiosi. Metti il pannello di ownership in cima con etichette chiare come Accountable, Primary contact, Backup contact e Escalation path.

Team Page risponde a “Cosa possiede questo team?” Includi i canali del team (Slack/email), info on-call (se rilevante) e una lista di feature possedute.

Person Page risponde a “Di cosa è responsabile questa persona?” Mostra assegnazioni di ownership attive e come contattarla.

Ricerca, filtri e leggibilità

Rendi la ricerca sempre disponibile (ideale header search) e abbastanza veloce da sembrare istantanea. Abbina filtri che riflettano il modo di pensare delle persone:

- Area prodotto

- Team

- Status

- Tag

Sulle liste e sulle pagine dettagli, rendi le informazioni di ownership molto leggibili: badge consistenti, metodi di contatto chiari e un’azione “Copia messaggio di escalation” o “Email owner” con un click.

Modifiche a bassa frizione senza caos

Usa un flusso di modifica unico e consistente:

- Clicca Edit ownership (o Edit sulla sezione).

- Form con validazione (campi richiesti, team/persona valida, nessun owner in conflitto).

- Anteprima cambiamenti che mostri “prima → dopo”, inclusi i destinatari delle notifiche.

- Salva, con conferma chiara e link al record aggiornato.

Questo mantiene le modifiche sicure, riduce i rimbalzi e incoraggia a mantenere l’ownership aggiornata.

Workflows: aggiornamenti, approvazioni e handover

I dati di ownership restano accurati solo se modificarli è più semplice che aggirarli. Tratta gli aggiornamenti come richieste tracciabili — così le persone possono proporre cambi rapidamente e i leader possono fidarsi di quello che vedono.

Aggiornamenti come change request

Invece di modificare i campi direttamente, instrada la maggior parte delle modifiche tramite un modulo di change request. Ogni richiesta dovrebbe catturare:

- Cosa cambia (feature, owner corrente, owner proposto)

- Motivo (testo libero + categoria opzionale come “reorg”, “nuvo confine di servizio”, “follow-up incidente”)

- Data di efficacia (immediata vs pianificata)

Le date pianificate sono utili per riorganizzazioni: il nuovo owner appare automaticamente alla data prevista, mentre la cronologia conserva chi era proprietario prima.

Approvazioni per cambi sensibili

Non tutte le modifiche richiedono riunioni. Aggiungi approvazioni leggere solo quando il rischio è maggiore, ad esempio:

- Cambiamento del primary owner

- Aggiornamenti a feature critiche (taggate tier 0/1)

- Rimozione di un owner (lasciare “nessun owner”)

Un semplice motore di regole può decidere: auto-approva cambi a basso rischio, richiedi 1–2 approvatori per quelli sensibili (es. owner corrente + team lead ricevente). Mantieni le schermate di approvazione focalizzate: valori proposti, vista diff, motivo e data di efficacia.

Workflow di handover (non far dimenticare gli essenziali)

Quando l’ownership passa tra team, attiva una checklist di handover prima che il cambiamento diventi effettivo. Includi campi strutturati come:

- Link a doc (design/spec)

- Link a runbook/on-call

- Rischi aperti (breve descrizione + severità)

- Dipendenze note (opzionale)

Questo trasforma l’ownership in un elemento operativo, non solo in un nome.

Regole di conflitto e flag UI

Definisci i conflitti esplicitamente e segnali dove le persone lavorano:

- Nessun owner: evidenzia in rosso, aggiungi azione “claim ownership” e scala se non risolto.

- Più primary owner: blocca l’approvazione a meno che la feature non permetta co-ownership; altrimenti richiedi risoluzione.

Metti in evidenza i conflitti sulla pagina feature e in una vista dashboard, così le squadre possono risolverli prima che diventino incidenti.

Notifiche ed escalation

Blocca le modifiche correttamente

Crea un flusso leggero di richiesta accesso e approvazione che mantenga i dati affidabili.

Un tracker di ownership funziona solo se le persone notano quando serve intervenire. Lo scopo è stimolare l’azione senza sommergere tutti di messaggi.

Cosa dovrebbe attivare una notifica?

Inizia con pochi eventi ad alto segnale:

- Cambio di ownership (nuovo owner assegnato, owner rimosso, team cambiato)

- Approvazione pendente (qualcuno ha proposto una modifica che richiede revisione)

- Record stale (nessun aggiornamento da X giorni, o owner non ha confermato dopo l’ultima reorg)

Per ogni evento, decidi chi notificare: nuovo owner, precedente owner, team lead della feature e, opzionalmente, una inbox operativa di prodotto.

Digest per ridurre il rumore

Gli alert in tempo reale sono ottimi per approvazioni e cambi, ma i promemoria diventano presto rumore. Offri digest come:

- Sommario giornaliero: elementi in attesa della tua approvazione, feature che possiedi diventate stale

- Sommario settimanale: feature senza owner nella tua area, revisioni di ownership imminenti

Rendi i digest configurabili per utente e per team, con valori di default sensati. Un semplice “snooze per 7 giorni” evita pings ripetuti nei periodi intensi.

Escalation quando manca l’ownership

La mancanza di owner blocca i progetti. Crea un percorso di escalation prevedibile e visibile:

- Notifica il contatto di default del team (es. engineering manager del team responsabile)

- Se resta non assegnato dopo una finestra definita, notifica il livello successivo (director/group lead) o un canale di escalation condiviso

- Opzionalmente crea una coda “Ownership needed” che ops può triage

Rendi le regole di escalation trasparenti nell’UI (es. “Escala a X dopo 5 giorni lavorativi”) così le notifiche non sembrino arbitrarie.

Integrazioni senza hard-coding

Non vincolare un singolo chat tool. Fornisci un target generico webhook così le squadre possono instradare alert a Slack, Microsoft Teams, gateway email o strumenti di incident.

Al minimo includi: tipo di evento, ID/nome feature, owner vecchio/nuovo, timestamp e un deep link al record (es. /features/123).

Integrazioni e strategia di sincronizzazione dati

Un’app di ownership resta utile solo se riflette la realtà. Il modo più rapido per perdere fiducia è avere dati stale: un rename di team in HR, una feature spostata nell’issue tracker o un owner che ha lasciato. Tratta le integrazioni come parte centrale del prodotto, non come un ripensamento.

Prioritizza i sistemi che le persone già usano

Inizia con poche sorgenti ad alto valore:

- Directory (utenti/team): il tuo provider di identità o directory HR dovrebbe essere la fonte per nomi, email, membership di team e stato attivo.

- Issue tracker (Jira, Linear, Azure DevOps): utile per collegare una feature a epic/progetto, status corrente e team owning espresso nel lavoro di delivery.

- Service catalog (Backstage, OpsLevel): spesso contiene owner del sistema e info on-call che completano l’ownership a livello di feature.

- Docs (Confluence, Notion, Google Drive): le decisioni di ownership vivono spesso documentate — conserva i link canonici invece di duplicare i contenuti.

Mantieni semplice la prima iterazione: memorizza ID e URL e mostrali in modo consistente. Puoi aggiungere sincronizzazione più profonda dopo che le squadre usano l’app.

Scegli la direzione di sync deliberatamente

Decidi se l’app è:

- Read-only dalle sorgenti: il più sicuro. La tua app diventa una vista curata con struttura extra (matrice di ownership), mentre le modifiche avvengono negli strumenti originali.

- Bi-direzionale (write-back): comodo ma più rischioso. Se permetti di aggiornare un campo “owner” nell’app che scrive su Jira o su un catalogo, servono gestione conflitti, mappatura permessi e log di audit chiari.

Un compromesso pratico è sync read-only più workflow “proponi cambiamento” che notificano il responsabile a modificare la sorgente.

Supporta import/export CSV per il bootstrap

Anche con integrazioni servono operazioni bulk:

- Import iniziale per popolare feature e owner da fogli esistenti.

- Aggiornamenti bulk durante reorganizzazioni.

- Export per revisioni offline e audit trimestrali.

Rendi i template CSV rigidi (colonne obbligatorie, ID validi team/user) e fornisci report di errore che utenti non tecnici possano correggere.

Rendi la freschezza visibile per evitare problemi di fiducia

Ogni campo sincronizzato dovrebbe mostrare:

- Timestamp ultimo sync

- Stato sync (ok, warning, failed)

- Fonte di verità (directory, issue tracker, override manuale)

Se una sync fallisce, mostra cosa è impattato e cosa potrebbe ancora essere corretto. Questa trasparenza mantiene le squadre sull’app invece che su fogli laterali.

Reporting, dashboard e matrice di ownership

Dagli una casa affidabile

Rendi il tracker facile da trovare con un dominio personalizzato riconoscibile dall’organizzazione.

Il reporting è dove l’app smette di essere un database e diventa uno strumento quotidiano. Lo scopo è rispondere alle domande più comuni in pochi secondi: Chi possiede? È aggiornato? Qual è il rischio ora?

Dashboard che mettono a fuoco il rischio

Inizia con poche dashboard che evidenziano gap operativi più che metriche di vanità:

- Feature senza owner: tutto ciò che manca di un primary owner (e opzionalmente di backup).

- Ownership stale: feature la cui assegnazione non è stata confermata in X giorni (es. 90), o dove il team proprietario non esiste più.

- Aree ad alto rischio: feature legate a sistemi critici, alto volume ticket, incidenti recenti o release imminenti senza ownership chiara.

Ogni card dovrebbe essere cliccabile in una lista filtrata, con un passo successivo evidente (“Assign owner”, “Request confirmation”, “Escalate”). Modello mentale semplice: tratta le dashboard come code.

Matrice di ownership (feature × team)

Una vista matrice aiuta i gruppi cross-team (support, SRE, release manager) a vedere pattern a colpo d’occhio.

Rendila una griglia: righe = feature, colonne = team, cella = relazione (Owner, Contributor, Consulted, Informed). Mantienila leggibile:

- Permetti di raggruppare righe per product area o sistema.

- Fornisci filtri rapidi: “mostra solo gap”, “solo scope release”, “solo i miei team”.

- Aggiungi drill-in su singola feature che spieghi perché un team è segnato (link a service, repo, on-call o ticket).

Export in stile RACI (senza il rito)

Non tutti devono usare l’app per beneficiarne. Aggiungi un export con un click che produca una tabella in stile RACI per uno scope scelto (area prodotto, release o tag). Fornisci:

- CSV per fogli

- PDF per revisioni dirigenziali

Mantieni definizioni coerenti nell’UI e negli export così le persone non discutano su cosa significhi “Accountable”.

Viste salvate per pubblici diversi

Le viste salvate prevengono lo spreco di dashboard. Offri default curati più salvataggi personali/team:

- Support: “Feature più contattate con owner + backup + canale di escalation.”

- Release manager: “Feature taggate release senza ownership confermata.”

- Leadership: “Trend di copertura e principali bucket di rischio.”

Viste audit e compliance

I cambi di ownership impattano processo, quindi il reporting dovrebbe includere segnali di fiducia:

- Cronologia cambi per feature (chi ha cambiato cosa, quando e perché)

- Stato approvazione per aree sensibili

- Log di accesso per azioni admin

Collega queste viste dalle pagine feature e dagli schermi admin (vedi /blog/access-control per pattern di ruolo).

Piano di implementazione, deployment e governance continua

Un tracker di ownership ha successo quando è facile da rilasciare, sicuro da cambiare e ha una chiara ownership. Tratta implementazione, deployment e governance come parte del prodotto — non come ripensamenti.

Scegli uno stack che il team può mantenere

Inizia con ciò che il tuo team sa mantenere.

Se vuoi delivery rapido e operazioni semplici, un’app server-rendered (es. Rails/Django/Laravel) con DB relazionale spesso basta. Se hai competenze frontend forti e servono workflow molto interattivi (bulk edit, approvazioni inline), uno SPA (React/Vue) + API può andare bene — ma metti in conto tempo per versioning API e gestione errori.

In ogni caso, usa un DB relazionale (Postgres/MySQL) per storia di ownership e vincoli (es. “un primary owner per feature”) e mantieni l’audit trail immutabile.

Se preferisci accelerare senza ricostruire una pipeline completa subito, Koder.ai può generare una UI React e backend Go/PostgreSQL funzionanti da uno spec chat-driven, lasciandoti esportare il codice quando vuoi internalizzarlo.

Basi di deployment: ambienti e affidabilità

Prevedi tre ambienti presto: dev, staging, production. Staging dovrebbe replicare permessi e integrazioni di production così approval e job di sync si comportano allo stesso modo.

Pianifica queste basi:

- Migrazioni: eseguite automaticamente in CI/CD; esercita rollback.

- Backup: restore automatici testati e regole di retention.

- Monitoring: check uptime, tracking error e alert per sync falliti/colli di bottiglia approvazione.

Se mantenete docs internamente, aggiungete un runbook sotto /docs/runbook con “come deployare”, “come ripristinare” e “dove guardare quando la sync fallisce”.

Testa prima le parti rischiose

Prioritizza test dove gli errori creano danni reali:

- Controllo accessi: ruoli, visibilità a livello di riga, regole “chi può cambiare owner”.

- Workflow di approvazione: transizioni di stato, rifiuti e nuove richieste.

- Job di sync: retry, idempotenza e risoluzione conflitti.

Governance: mantieni il tracker affidabile

Assegna manutentori chiari per la tassonomia (team, domini, regole di naming). Stabilisci una cadenza di revisione (mensile o trimestrale) per pulire duplicati e ownership stale.

Infine, definisci una definition of done per l’ownership, ad esempio: owner primario nominato, backup nominato, data ultimo review e link al canale/rotazione on-call del team.

Domande frequenti

Cosa significa “feature ownership” in questo tracker?

L’ownership di una feature è un insieme definito di responsabilità, spesso divise per ruolo:

- Product: prioritizzazione e decisioni di roadmap

- Engineering: qualità di implementazione, affidabilità e decisioni tecniche

- Support/Operations: escalation, playbook e comunicazioni verso i clienti

Inserisci questa definizione nell’interfaccia dell’app così che “owner” non diventi solo un nome ambiguo in un campo.

Quali sono le domande fondamentali a cui l’app deve rispondere?

La maggior parte delle squadre ha bisogno di risposte a poche domande da gestire sotto pressione:

- Chi possiede questa feature ora, e in che ruolo?

- Chi contatto per un outage rispetto a una domanda di roadmap?

- Chi può approvare una modifica di ownership?

- Cosa è cambiato di recente e perché? (audit trail)

Progetta l’MVP per rispondere a queste in meno di un minuto dalla ricerca.

Cosa dovrebbe includere l’MVP rispetto a miglioramenti futuri?

Un MVP pratico è un “registro affidabile di responsabilità”, non uno strumento di pianificazione. Includi:

- Ricerca veloce e una pagina chiara “Feature Details”

- Campi proprietario (primary/accountable + backup + contatto di escalation)

- Flusso di richiesta di modifica + approvazione

- Cronologia di audit di base (chi/cosa/quando/perché)

- Import/Export CSV per inizializzare e revisioni

Rimanda dashboard avanzate, automazioni profonde e integrazioni chat finché l’uso non è stabile.

Dovremmo tracciare feature visibili all’utente, componenti o servizi?

Scegli un solo livello e applicalo con rigore:

- Product feature (capacità visibile all’utente) spesso funziona meglio perché mappa su escalation di supporto e note di rilascio.

Se tracci anche servizi/documentazione/runbook, definisci relazioni (es. “la feature dipende dal Service X”) così che l’ownership non si frammenti in record scollegati.

Come evitiamo record duplicati o incoerenti delle feature?

Usa identificatori stabili che non cambiano quando cambia il nome:

- Chiave immutabile feature key (es.

FEAT-1427) - Slug leggibile (modificabile, usato nelle URL)

Aggiungi convenzioni di naming (case, prefissi, abbreviazioni vietate) per evitare duplicati come “CSV Export” vs “Export CSV”.

Come dovrebbe essere modellata l’ownership nel modello dati?

Modella l’ownership come record con durata temporale (non come un singolo campo modificabile):

feature_id,owner_id,rolestart_datee opzionaleend_datehandover_notes

Questo permette di chiudere un’assegnazione e aprirne un’altra mantenendo storia pulita, supportando handover pianificati durante reorganizzazioni.

Perché è necessario un audit log e cosa dovrebbe registrare?

Un log di audit append-only mantiene il sistema affidabile. Registra:

- chi ha fatto la modifica

- cosa è cambiato (entità + record)

- quando è cambiato

- perché è cambiato (motivo)

Serve per rispondere a “quando è avvenuto il cambio di ownership?” durante incidenti, revisioni e controlli di conformità.

Quali ruoli e permessi dovrebbe supportare l’app?

Mantieni i ruoli semplici, poi aggiungi scope:

- Viewer, Editor, Approver, Admin

- Scopo per area di prodotto, team o gruppo di feature

Aggiungi anche un percorso “Request access” quando un utente trova un muro di permessi così non nascono fogli di calcolo paralleli. Per altri pattern, vedi /blog/access-control.

Come dovrebbero funzionare aggiornamenti, approvazioni e handover?

Tratta le modifiche come richieste con data effettiva e motivo:

- Auto-approva modifiche a basso rischio

- Richiedi 1–2 approvazioni per cambi sensibili (es. primary owner o feature tier-0)

Per trasferimenti cross-team, richiedi una checklist di handover (docs, runbook, rischi) prima che la modifica diventi effettiva.

Come gestiamo notifiche ed escalation senza spam?

Usa notifiche ad alto segnale con digest configurabili:

- Real-time: modifica di ownership, approvazione richiesta

- Digest: record stale, feature senza owner

Rendi le regole di escalation esplicite (es. “escala dopo 5 giorni lavorativi”) e integra tramite webhook così le squadre possono instradare gli avvisi nei loro strumenti senza fissare un solo chat tool.