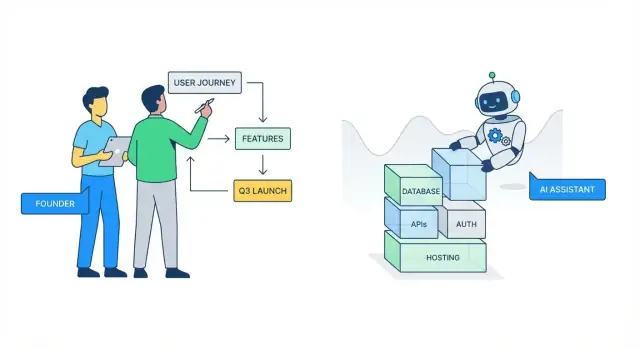

Waarom backendcomplexiteit oprichters vertraagt

"Backendcomplexiteit" is al het onzichtbare werk dat nodig is om een product eenvoudig te laten aanvoelen: data veilig opslaan, deze via API's ontsluiten, logins afhandelen, e-mails versturen, betalingen verwerken, achtergrondtaken uitvoeren, fouten monitoren en alles stabiel houden naarmate het gebruik groeit.

Voor oprichters en kleine teams vertraagt dat werk de vaart omdat het een hoge opstartkost heeft voordat gebruikers waarde zien. Je kunt dagen besteden aan het bespreken van een databaseschema, het inregelen van authenticatie of het configureren van omgevingen—om vervolgens van je eerste klanten te horen dat de feature anders moet werken.

Backendwerk is ook onderling verbonden: een kleine productbeslissing ("gebruikers kunnen bij meerdere teams horen") kan leiden tot databasewijzigingen, permissieregels, API-updates en migraties.

Hoe “door AI geabstraheerd” er in de praktijk uitziet

In de praktijk betekent AI-abstrahering dat je beschrijft wat je wilt en de tooling de saaie delen genereert of orkestreert:

- CRUD-endpoints opstellen, inputvalidatie en basis-foutafhandeling

- Datamodellen en relaties voorstellen op basis van je features

- Auth-flows (sessies, tokens) en permissie-scaffolds genereren

- Integratiecode maken voor veelvoorkomende diensten (e-mail, betalingen, analytics)

Het belangrijkste voordeel is geen perfectie, maar snelheid naar een werkende basis waarop je kunt itereren.

Platforms zoals Koder.ai gaan hierin nog een stap verder door een chatgestuurde workflow te combineren met agent-gebaseerde architectuur: je beschrijft het gewenste resultaat (web, backend of mobiel) en het systeem scaffold de app end-to-end (bijv. React op het web, Go + PostgreSQL op de backend en Flutter voor mobiel), zodat je van idee naar een deploybare basis kunt zonder een week aan plumbing te besteden.

Wat het niet betekent

AI haalt de noodzaak om product- en risicobeslissingen te nemen niet weg. Het kent niet automatisch je precieze bedrijfsregels, welke data je moet bewaren, hoe strikt permissies moeten zijn, of wat “veilig genoeg” betekent voor jouw domein. Het voorkomt ook niet alle schaal- of onderhoudsproblemen als de onderliggende architectuurkeuzes zwak zijn.

Stel de verwachtingen accordingly: AI helpt je sneller te itereren en voorkomt het blanco-pagina-ingenieurswerk, maar jij blijft eigenaar van de productlogica, de afwegingen en de uiteindelijke kwaliteit.

De echte kosten van backendwerk voor vroege teams

Vroege teams “kiezen” zelden voor backendwerk—het verschijnt als een stapel noodzakelijke klusjes tussen idee en iets waar gebruikers iets aan hebben. De tijdverspilling is niet alleen code schrijven; het is de mentale overhead van het nemen van tientallen kleine, hoogrisico-beslissingen voordat je het product gevalideerd hebt.

Waar de tijd van oprichters stilletjes verdwijnt

Een paar taken vreten onevenredig veel uren:

- Authenticatie en permissies: loginflows, wachtwoordresets, rollen, edge-cases en "wat gebeurt er als..."-scenario's.

- Datamodellen: tabellen/collecties beslissen, relaties, migraties en hoe je later dingen verandert zonder alles te breken.

- Deploys: omgevingen, secrets, CI/CD-setup en het eerste "waarom is prod anders dan lokaal?"-incident.

- Integraties: webhooks, retries, idempotentie, signature-validatie en het vertalen van derdepartij-quirks naar jouw product.

De verborgen kost is constante contextswitching tussen productdenken ("wat moeten gebruikers doen?") en infrastructuurdenken ("hoe slaan we het veilig op en maken we het beschikbaar?"). Dat schakelen vertraagt voortgang, vergroot fouten en verandert debuggen in een urenlange omweg—vooral als je ook nog met sales, support en fundraising bezig bent.

Hoe het leerlus vertraagt

Elke dag die je besteedt aan het aansluiten van backendbasics is een dag die je niet met gebruikers praat en niet iterereert. Dat verlengt de build–measure–learn-cyclus: je levert later op, leert later en loopt het risico het verkeerde te bouwen met meer afwerking.

Een week verloren aan “gewoon opzetten”

Een veelvoorkomend scenario: maandag–dinsdag aan auth en gebruikers-tabellen, woensdag aan deploys en environment-variabelen, donderdag aan een betaling- of e-mailintegratie, vrijdag een webhook-bug achtervolgen en een snel adminpaneel schrijven. Je eindigt de week met "plumbing", niet met een feature waarvoor gebruikers willen betalen.

AI-ondersteunde backendabstrahering neemt de verantwoordelijkheid niet weg—maar het kan die week teruggeven zodat je sneller experimenten uitzet en momentum behoudt.

Wat AI-“abstrahering” in de praktijk betekent

AI-“abstrahering” is geen magie—het verplaatst backendwerk naar een hoger niveau. In plaats van te denken in frameworks, bestanden en lijmcode, beschrijf je het gewenste resultaat ("gebruikers kunnen zich aanmelden", "bestellingen opslaan", "een webhook sturen bij betaling") en helpt AI die intentie te vertalen naar concrete bouwblokken.

AI als copiloot voor repetitieve engineeringtaken

Een groot deel van backendinspanningen is voorspelbaar: routes aansluiten, DTO's definiëren, CRUD-endpoints opzetten, inputs valideren, migraties genereren en steeds weer dezelfde integratie-adapters schrijven. AI is het sterkst wanneer werk vaste patronen en best practices volgt.

Dat is de praktische “abstractie”: de tijd verminderen die je besteedt aan conventies onthouden en docs zoeken, terwijl jij de controle houdt over wat er gebouwd wordt.

Hoe prompts veranderen in scaffolds, configs en codevoorstellen

Een goede prompt werkt als een mini-spec. Bijvoorbeeld: "Maak een Orders-service met endpoints om bestellingen aan te maken, te lijsten en te annuleren. Gebruik status-transities. Voeg auditvelden toe. Geef paginatie terug." Vanaf daar kan AI voorstellen:

- Een gestructureerde module-opzet (controllers/services/models)

- Config-updates (env-vars, CORS, queues, rate limits)

- Migraties en datamodellen afgestemd op de feature

- Voorbeeldtests en API-docs snippets

Je reviewt nog steeds, past namen aan en bepaalt grenzen—maar de blanco-pagina-kost daalt sterk.

Waar AI het meest helpt — en waar het moeite mee heeft

AI blinkt uit bij standaardcomponenten: auth-flows, REST-conventies, achtergrondtaken, basis-caching en veelvoorkomende integraties.

Het heeft moeite als eisen vaag zijn ("maak het schaalbaar"), wanneer bedrijfsregels genuanceerd zijn ("refund-logica hangt af van contracttype en data"), en bij edge-cases met concurrency, geld en permissies. In die gevallen is de snelste weg vaak: verduidelijk regels eerst (zelfs in platte taal), vraag AI vervolgens het exacte contract te implementeren en verifieer met tests.

Scaffolding en boilerplate: de snelste winst

Oprichters verliezen dagen aan werk dat het product niet vooruit helpt: mappen aanleggen, patronen kopiëren, en "hello world" deployable maken. AI-gestuurde backendabstrahering is hier het meest waardevol omdat de output voorspelbaar en herhaalbaar is—perfect voor automatisering.

Genereer een project-skelet dat bij je intentie past

In plaats van te beginnen met een lege repo, kun je beschrijven wat je bouwt ("een multi-tenant SaaS met REST API, Postgres, achtergrondjobs") en een coherente structuur genereren: services/modules, routing, database access layer, logging en foutafhandelingsconventies.

Dit geeft je team een gedeelde startpunt en elimineert vroege churn over "waar hoort dit bestand te staan?"-beslissingen.

CRUD-endpoints zonder copy/paste-marathon

De meeste MVP's hebben dezelfde basics nodig: create/read/update/delete-endpoints plus eenvoudige validatie. AI kan deze endpoints consistent scaffolden—request parsing, statuscodes en validatieregels—zodat jij je kunt richten op productlogica (prijsregels, onboardingstappen, permissies), niet op repetitieve lijmcode.

Een praktisch voordeel: consistente patronen maken latere refactors goedkoper. Als elk endpoint dezelfde conventies volgt, kun je gedrag (zoals paginatie of foutformaten) op één plek aanpassen en propagëren.

Config en environment-variabelen correct opgezet

Verkeerd geconfigureerde omgevingen veroorzaken verborgen vertragingen: ontbrekende secrets, verkeerde database-URL's, inconsistente dev/prod-instellingen. AI kan vroeg een verstandige config-benadering genereren—env-templates, configbestanden en duidelijke "wat zet je waar"-documentatie—zodat teamgenoten het project lokaal kunnen draaien met minder onderbrekingen.

Verminder boilerplate over services en modules heen

Als je meer features toevoegt, groeit duplicatie: herhaalde middleware, herhaalde DTO's, herhaalde "service + controller"-patronen. AI kan gedeelde stukken uitfactoren naar herbruikbare helpers en templates, waardoor je codebase kleiner en makkelijker te navigeren blijft.

Het beste resultaat is niet alleen snelheid vandaag—het is een codebase die begrijpelijk blijft als de MVP een echt product wordt.

Hulp bij datamodellering zonder database-expert te worden

Datamodellering is waar veel oprichters vastlopen: je weet wat het product moet doen, maar dat omzetten naar tabellen, relaties en constraints voelt als het leren van een tweede taal.

AI-tools kunnen die kloof overbruggen door productvereisten om te zetten in een "eerstedraft"-schema waarop je kunt reageren—zodat je tijd besteedt aan productkeuzes, niet aan het onthouden van database-regels.

Van productvereisten naar entiteiten en relaties

Als je je kernobjecten beschrijft ("gebruikers kunnen projecten aanmaken; projecten hebben taken; taken kunnen aan gebruikers worden toegewezen"), kan AI een voorgesteld model geven: entiteiten, velden en relaties (one-to-many vs many-to-many).

De winst is niet dat AI magisch gelijk heeft—het is dat je met een concreet voorstel begint dat je snel kunt valideren:

- Behoort een "Task" tot één "Project" of kan het gedeeld worden?

- Heb je nu "Organizations" nodig, of kunnen "Projects" in de MVP door een enkele gebruiker worden beheerd?

Migraties en seed-data—gegenereerd, daarna beoordeeld

Als het model is overeengekomen, kan AI migraties en starter-seeddata genereren om de app in development bruikbaar te maken. Dit omvat vaak:

- tabellen en indexen aanmaken

- foreign keys toevoegen

- een paar realistische voorbeeldrecords invoegen

Menselijke review is hier essentieel. Je controleert op per ongeluk dataverlies (bv. destructieve migratie-standaarden), ontbrekende constraints of indexen op onjuiste velden.

Consistente naamgeving in schema en code

Naamdrift is een stille bron van bugs ("customer" in code, "client" in de database). AI kan helpen de naamgeving consistent te houden tussen modellen, migraties, API-payloads en documentatie—vooral wanneer features tijdens de bouw evolueren.

De kanttekening: het schema kan je productstrategie niet kiezen

AI kan structuur voorstellen, maar het kan niet beslissen waarop jij zou moeten optimaliseren: flexibiliteit vs eenvoud, auditability vs snelheid, of of je later multi-tenancy nodig zult hebben. Dat zijn productkeuzes.

Een nuttige regel: model wat je moet bewijzen voor de MVP en laat ruimte om uit te breiden—zonder op dag één te overdingen.

Authenticatie en autorisatie zonder hoofdpijn

Beweeg sneller met auth en rollen

Maak login- en rol-scaffolding en pas de regels daarna aan op je product.

Authenticatie (wie een gebruiker is) en autorisatie (wat ze mogen doen) zijn twee van de makkelijkste plekken waar vroege producten dagen verliezen. AI-tools helpen door de “standaard” delen snel te genereren—maar de waarde zit niet in magische beveiliging. Het voordeel is dat je begint vanuit bewezen patronen in plaats van het wiel opnieuw uit te vinden.

Snelle loginflows die passen bij gangbare patronen

De meeste MVP's hebben één of meer van deze flows nodig:

- E-mail + wachtwoord met wachtwoordreset, e-mailverificatie en rate limiting.

- OAuth-sign-in (Google, Apple, GitHub) met veilige accountkoppeling.

- Invite-based onboarding voor teams (invite accepteren → wachtwoord instellen of OAuth).

AI kan routes, controllers, UI-formulieren en de lijm ertussen scaffolden (reset-e-mails versturen, callbacks afhandelen, gebruikers persistent maken). De winst is snelheid en volledigheid: minder vergeten endpoints en minder half-afgemaakte edge-cases.

Role-based access control (RBAC): simpel, maar makkelijk fout te doen

RBAC volstaat vaak in het begin: admin, member, misschien viewer. Fouten ontstaan meestal wanneer:

- Rollen in sommige endpoints gecontroleerd worden maar niet in andere.

- "Owner"-logica in rollen wordt gemixt (eigenaar is meestal een aparte regel).

- Frontend-verbergen wordt als beveiliging gezien (autorisatie moet server-side worden afgedwongen).

Een goede AI-gegenereerde baseline bevat één autorisatielaag (middleware/policies) zodat je niet overal controles verspreidt.

Sessies versus tokens (hoog niveau)

- Sessies (cookie-based) zijn meestal het eenvoudigst voor webapps: de server kan intrekken, roteren en beschermen met

HttpOnly-cookies.

- Tokens (JWTs) zijn handig voor mobile/API-clients, maar intrekking en expiratiestrategie moeten bewust zijn.

Als je het niet zeker weet, kies standaard voor sessies voor een browser-first MVP en voeg token-ondersteuning toe wanneer een echte client het vereist.

Checklist: AI-gegenereerde auth-code veilig reviewen

- Wachtwoorden zijn gehasht met een modern algoritme (bijv. bcrypt/argon2), nooit opgeslagen of gelogd.

- Auth-controles gebeuren server-side voor elke beschermde route.

- Cookie-instellingen zijn correct (

HttpOnly, Secure, verstandige SameSite).

- OAuth-callbacks valideren

state en toegestane redirect-URL's.

- Rate limiting bestaat voor login/reset-endpoints.

- Geen geheimen zijn hardgecodeerd; configuratie komt uit environment variables.

- Er is een duidelijk pad om sessies/tokens in te trekken en credentials te roteren.

Integraties en webhooks: minder lijmcode, meer momentum

Integraties zijn vaak waar "simpele MVP"-tijden stranden: Stripe voor betalingen, Postmark voor e-mail, Segment voor analytics, HubSpot voor CRM. Elk is "gewoon een API", totdat je met auth-schemas, retries, rate limits, foutformaten en halfgedocumenteerde edge-cases jongleert.

AI-gestuurde backendabstrahering helpt door deze eenmalige klusjes om te zetten in herhaalbare patronen—zodat je minder tijd besteedt aan aansluiten en meer aan beslissen wat het product moet doen.

Veelvoorkomende diensten koppelen zonder een week setup

Snelle successen komen meestal van standaardintegraties:

- Betalingen: customers aanmaken, abonnementen starten, mislukte betalingen afhandelen

- E-mail: transactionele templates, bezorg- en bounce-events, suppressielijsten

- Analytics: consistente event-namen, user identity linking

- CRM's: accounts en contacten synchroniseren zonder alles te dupliceren

In plaats van SDK's handmatig te koppelen, kan AI de "saaie maar noodzakelijke" stukken scaffolden: environment-variabelen, gedeelde HTTP-clients, getypte request/response-modellen en verstandige defaults voor timeouts en retries.

Webhooks: auto-generated handlers, minder gemiste events

Webhooks zijn de andere helft van integraties—Stripe's invoice.paid, e-mail "delivered"-events, CRM-updates. Abstractietools kunnen webhook-endpoints en signature-verificatie genereren en een duidelijk intern event maken dat je kunt afhandelen (bijv. PaymentSucceeded).

Een belangrijk detail: webhookverwerking moet idempotent zijn. Als Stripe hetzelfde event opnieuw verstuurt, mag je systeem niet dubbel een plan toewijzen. AI-scaffolding kan je stimuleren om een event-ID op te slaan en veilig duplicaten te negeren.

Data tussen systemen mappen (en waar teams zich verbranden)

De meeste integratiebugs zijn data-shape-bugs: mismatchende IDs, tijdzones, geld als floats of "optionele" velden die in productie ontbreken.

Behandel externe IDs als first-class velden, sla raw webhook-payloads op voor audit/debugging en sync niet meer velden dan je daadwerkelijk gebruikt.

Test in staging voor productie

Gebruik sandbox-accounts, aparte API-sleutels en een staging-webhook-endpoint. Replay opgenomen webhook-payloads om te bevestigen dat je handler werkt en valideer de hele workflow (betaling → webhook → database → e-mail) voordat je live gaat.

API-ontwerp dat bij het product blijft passen

Houd een uitgangsroute

Bezit je werk met source code-export wanneer je diepere aanpassingen nodig hebt.

Als oprichters zeggen "de backend vertraagt ons", is het vaak een API-probleem: de frontend heeft één datastructuur nodig, de backend geeft een andere terug en iedereen verbrandt uren aan heen-en-weer.

AI kan die frictie verminderen door de API als contract te behandelen—iets dat je genereert, valideert en doelbewust evolueert naarmate productvereisten veranderen.

Begin met contracten, niet met giswerk

Een praktische workflow is AI vragen een basis-API-contract voor een feature op te stellen (endpoints, parameters en foutcases), met concrete request/response-voorbeelden. Die voorbeelden worden je gedeelde referentie in tickets en PR's en maken interpretatie moeilijker.

OpenAPI beide kanten op

Als je al endpoints hebt, kan AI helpen een OpenAPI-spec af te leiden uit echte routes en payloads, zodat documentatie de werkelijkheid weerspiegelt. Als je eerst ontwerpt, kan AI routes, controllers en validators scaffolden vanaf een OpenAPI-bestand. In beide gevallen krijg je één bron van waarheid die docs, mocks en clientgeneratie kan aandrijven.

Frontend en backend op één lijn met getypte contracten

Getypte contracten (TypeScript-types, Kotlin/Swift-modellen, enz.) voorkomen subtiele drift. AI kan:

- Clienttypes genereren vanaf OpenAPI

- Gedeelde DTOs of schema-definities suggereren

- Plaatsen signaleren waar de frontend velden verwacht die de backend niet terugstuurt (en omgekeerd)

Hier wordt "sneller opleveren" echt: minder integratieverrassingen, minder handmatig aansluiten.

Voorkom breaking changes tijdens evolutie

Terwijl het product iterereert, kan AI diffs reviewen en waarschuwen bij breaking changes (verwijderde velden, veranderde betekenissen, statuscode-wijzigingen). Het kan ook veiligere patronen voorstellen: additieve wijzigingen, expliciete versionering, deprecatievensters en compatibiliteitslagen.

Het resultaat is een API die met het product meegroeit in plaats van er constant tegenin te werken.

Testen en debuggen: snellere zekerheid, minder paniek

Als je snel beweegt, is het engste moment een wijziging uitrollen en ontdekken dat je iets anders hebt gebroken. Testen en debuggen koop je vertrouwen—maar tests vanaf nul schrijven voelt als een belasting die je "je niet kunt veroorloven" in het begin.

AI kan die belasting verkleinen door wat je al weet over je product om te zetten in een herhaalbaar veiligheidsnet.

Draft tests voor de belangrijkste flows

In plaats van perfecte coverage, begin met een paar kerngebruikerstromen die nooit mogen falen: aanmelding, afrekenen, een record aanmaken, een teamgenoot uitnodigen.

AI is nuttig omdat het tests kan opstellen voor:

- De happy path (normale succesvolle flow)

- Een kleine set edge-cases (ongeldige input, ontbrekende permissies, dubbele requests)

Jij bepaalt nog wat "correct gedrag" is, maar je hoeft niet elke assertie zelf te schrijven.

Mockdata en fixtures snel genereren

Veel testsuites stagneren omdat realistische testdata maken saai is. AI kan fixtures genereren die bij je datamodel passen (gebruikers, plannen, facturen) en varianten produceren—verlopen abonnementen, geblokkeerde accounts, gearchiveerde projecten—zodat je gedrag kunt testen zonder tientallen records handmatig te maken.

Gebruik AI als debugpartner

Als een test faalt, kan AI ruisende logs samenvatten, stacktraces in gewone taal vertalen en waarschijnlijke oplossingen voorstellen ("dit endpoint geeft 403 omdat de testgebruiker de rol mist"). Het is vooral handig om mismatches te vinden tussen wat de test aanneemt en wat de API werkelijk teruggeeft.

Kwaliteits-guardrails die je eerlijk houden

AI kan output versnellen, maar het zou niet de enige veiligheidsmechaniek mogen zijn. Houd lichtgewicht guardrails:

- Code review (zelfs een 10-minuten-check door een collega)

- CI die tests op elke pull request draait

- Een minimale coverage-doelstelling voor kritieke modules, niet de hele codebase

Een praktisch volgende stap: maak een "core flows"-testmap en laat CI merges blokkeren als die tests falen. Dat voorkomt de meeste late-night brandjes.

DevOps-automatisering zonder fulltime ops-hire

DevOps is waar "gewoon uitrollen" vaak in nachten resulteert: onbetrouwbare deploys, mismatchende omgevingen en mysterieuze bugs die alleen in productie optreden.

AI-gestuurde tooling vervangt geen goed oordeel, maar kan een groot deel van repetitieve setup wegnemen die oprichters vertraagt.

Een veelvoorkomende valkuil vroeg is inconsistente codekwaliteit omdat niemand de tijd had de basics in te richten. AI-assistenten kunnen een schoon beginpunt genereren voor CI (GitHub Actions/GitLab CI), linting- en formattingregels toevoegen en ervoor zorgen dat ze op elke PR draaien.

Dat betekent minder "style-only"-discussies, snellere reviews en minder kleine issues die in main slippen.

Deployment-pijplijnen met duidelijke omgevingsscheiding

Oprichters deployen vaak direct naar productie totdat het pijn doet. AI kan helpen een eenvoudige pijplijn te scaffolden die dev → staging → prod ondersteunt, inclusief:

- Afzonderlijke environment-variabelen en secrets per omgeving

- Een herhaalbare buildstap (zodat staging overeenkomt met prod)

- Een handmatige goedkeuringsstap vóór productie

Het doel is geen complexiteit—het is minder "het werkte op mijn machine"-momenten en releases routineus maken.

Basisobservability: logs, metrics en alerts

Je hebt geen enterprise monitoring nodig om veilig te zijn. AI kan een minimale observability-baseline voorstellen:

- Gestructureerde logs (zodat je kunt zoeken op request/gebruiker)

- Een paar kernmetrics (error rate, latency, queue depth)

- Alerts voor "er is iets kapot"-drempels

Dat geeft je sneller antwoorden als klanten problemen melden.

Wat je vroeg handmatig moet houden om risico te beperken

Automatiseer de repetitieve delen, maar houd controle over beslissingen met hoge impact: productietoegang, secret-rotatie, database-migraties en alertdrempels.

AI kan het draaiboek opstellen, maar jij hoort de regels over "wie mag wat" en "wanneer we pushen" te bezitten.

Beveiliging en compliance: wat AI niet voor je beslis

Deploy zonder de DevOps-omweg

Ga van baseline naar een gehoste app zonder deployment-plumbing te moeten jongleren.

AI kan veilig-uitziende code genereren en veelvoorkomende beschermingen opzetten, maar beveiliging en compliance zijn uiteindelijk productbeslissingen. Ze hangen af van wat je bouwt, wie het gebruikt en welke risico's je accepteert.

Behandel AI als versneller—niet als je security-eigenaar.

Beveiligingsbasics die je zelf bezit

Secrets management is een verantwoordelijkheid van de oprichter. API-sleutels, database-credentials, JWT-signingkeys en webhook-secrets mogen nooit in broncode of chatlogs staan. Gebruik environment variables en een beheerde secret store waar mogelijk, en roteer sleutels als mensen vertrekken of bij een lek.

Least privilege is het andere niet-onderhandelbare punt. AI kan rollen en policies scaffolden, maar jij beslist wie wat nodig heeft. Een eenvoudige regel: als een service of gebruiker geen permissie nodig heeft, geef het dan niet. Dit geldt voor:

- Database-accounts (read vs write)

- Cloudservices (storage, e-mail, queues)

- Admin-dashboards (vermijd "iedereen is admin" in productie)

PII-hantering en toegangsbepalingen

Als je persoonsgegevens opslaat (e-mails, telefoonnummers, adressen, betalingsidentificatoren, gezondheidsgegevens), is compliance geen vinkje—het bepaalt je architectuur.

Op hoofdlijnen definieer:

- Wat als PII telt in je app en waar het wordt opgeslagen

- Wie het kan bekijken/exporteren (supportagents, admins, eindgebruikers)

- Hoe het wordt gelogd (vermijd PII in logs en error-trackers)

- Bewaarregels (wanneer je data verwijdert en hoe)

AI kan helpen data-toegangscontroles te implementeren, maar het kan je niet vertellen wat passend is voor je gebruikers of vereist door regelgeving in jouw markt.

Dependencies en vulnerability scanning

Moderne backends vertrouwen op packages, containers en derde partijen. Maak vulnerability-checks onderdeel van de routine:

- Zet dependency-alerts aan in je repo

- Scan containerimages in CI

- Patch regelmatig, vooral auth- en crypto-libraries

Eén duidelijke waarschuwing

Rol geen AI-gegenereerde backendcode naar productie zonder review. Laat een mens authenticatieflows, autorisatiechecks, inputvalidatie en alle code die met geld of PII te maken heeft verifiëren voordat het live gaat.

Afwegingen, guardrails en wanneer je dieper moet gaan

AI-backendabstrahering kan aanvoelen als magie—totdat je de randen raakt. Het doel is niet om "echte engineering" voor altijd te vermijden; het is om dure onderdelen uit te stellen totdat tractie ze rechtvaardigt.

De echte risico's om op te letten

Vendor lock-in is de voor de hand liggende: als je datamodel, auth en workflows vastzitten aan één platformconventie, kan migreren later kostbaar zijn.

Onduidelijke architectuur is het stillere risico: wanneer AI services, policies en integraties genereert, kan het voorkomen dat teams niet meer kunnen uitleggen hoe requests stromen, waar data staat of wat er gebeurt bij fouten.

Verborgen complexiteit verschijnt bij schaal, audits of edge-cases—rate limits, retries, idempotentie, permissies en datamigraties verdwijnen niet; ze wachten alleen.

Guardrails die je veilig (en snel) houden

Houd vanaf dag één een "escape hatch":

- Draagbare data: zorg dat je ruwe tabellen/collecties en bestanden op aanvraag kunt exporteren.

- Gedocumenteerde API's: behandel je API als een productcontract—schrijf endpoints, auth-regels en belangrijke foutcases op.

- Bezit je domeinmodel: ook al scaffold AI het, jij beslist naamgeving, relaties en wat de "source of truth" is.

Als je een AI-native buildplatform gebruikt, geef prioriteit aan features die deze guardrails praktisch maken—zoals source code export, deployment/hosting die je kunt beheren en snapshots/rollback als een geautomatiseerde wijziging misgaat. (Koder.ai, bijvoorbeeld, ondersteunt code-export en snapshots om teams snel te laten werken met een duidelijke uitgangsroute.)

Een eenvoudige gewoonte die helpt: schrijf eenmaal per week een korte "backendmap" (welke services bestaan, wat ze aanraken en hoe lokaal te draaien).

Wanneer een engineer of consultant inschakelen

Doe het als een van deze waar is: je verwerkt betalingen of gevoelige data, uptime raakt je omzet, je hebt complexe permissies nodig, migraties zijn frequent of performanceproblemen keren terug.

Praktische volgende stappen

Begin klein: definieer je kernentiteiten, maak een lijst van benodigde integraties en beslis wat auditeerbaar moet zijn. Vergelijk dan opties en ondersteuningsniveaus op /pricing, en duik in tactische gidsen en voorbeelden in /blog.