Wat microframeworks zijn en waarom ze ertoe doen

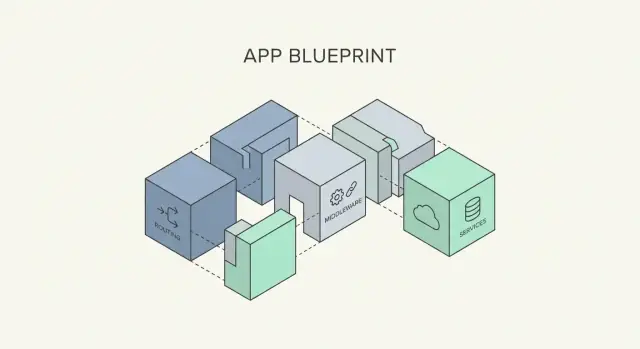

Microframeworks zijn lichte webframeworks die zich richten op het essentiële: een request ontvangen, routeren naar de juiste handler en een response teruggeven. In tegenstelling tot full-stack frameworks bundelen ze meestal niet alles wat je ooit nodig zou kunnen hebben (adminpanelen, ORM/database-lagen, formulierbouwers, background jobs, complete authenticatiestromen). In plaats daarvan bieden ze een kleine, stabiele kern en laat je alleen toevoegen wat je product daadwerkelijk nodig heeft.

Microframeworks vs. full-stack frameworks

Een full-stack framework is als het kopen van een volledig gemeubileerd huis: consistent en handig, maar lastiger te verbouwen. Een microframework lijkt meer op een lege maar structureel gezonde ruimte: jij bepaalt de kamers, het meubilair en de utilities.

Die vrijheid is wat we bedoelen met aangepaste architectuur — een systeemontwerp gevormd rond de behoeften van je team, je domein en je operationele beperkingen. Simpel gezegd: jij kiest de componenten (logging, database-toegang, validatie, auth, achtergrondverwerking) en bepaalt hoe ze verbonden worden, in plaats van een vooraf gedefinieerde "one right way" te accepteren.

Waarom teams voor microframeworks kiezen

Teams grijpen vaak naar microframeworks wanneer ze willen:

- Snelheid naar het eerste endpoint zonder zich vast te leggen op een zwaar stack

- Flexibiliteit om specifieke libraries te adopteren (of juist te vermijden)

- Constraint-vriendelijke deployments, zoals serverless functies, edge-runtimes of minimale containers

- Duidelijke grenzen tussen services of modules naarmate de codebase groeit

Wat dit artikel wél (en niet) behandelt

We richten ons op hoe microframeworks modulair ontwerp ondersteunen: het samenstellen van bouwblokken, het gebruik van middleware en het toevoegen van dependency injection zonder het project in een experiment te veranderen.

We zullen geen specifieke frameworks regel-voor-regel vergelijken of beweren dat microframeworks altijd beter zijn. Het doel is je te helpen structuur doelbewust te kiezen — en deze veilig te laten evolueren als de eisen veranderen.

Het kernidee: zet alleen de onderdelen in elkaar die je nodig hebt

Microframeworks werken het beste wanneer je je applicatie als een set bouwpakketten behandelt, niet als een kant-en-klaar huis. In plaats van een opiniërend stack te accepteren, begin je met een kleine kern en voeg je mogelijkheden alleen toe wanneer ze hun kosten terugverdienen.

Begin met de kleinst mogelijke nuttige kern

Een praktische "kern" is meestal slechts:

- Routing: URL's mappen naar handlers

- Request/response-afhandeling: een consistente manier om input te lezen en output terug te geven

- Foutafhandeling: één plek om fouten om te zetten in nette responses

Dat is genoeg om een werkend API-endpoint of webpagina te leveren. Alles daarbovenop is optioneel totdat je een concreet reden hebt.

Voeg features toe als expliciete modules

Wanneer je authenticatie, validatie of logging nodig hebt, voeg ze dan als afzonderlijke componenten toe — bij voorkeur achter duidelijke interfaces. Dit houdt je architectuur begrijpelijk: elk nieuw onderdeel moet antwoord geven op “welk probleem lost dit op?” en “waar plugt het in?”

Voorbeelden van "voeg alleen toe wat je nodig hebt" modules:

- Auth wanneer je echte gebruikers of third-party toegang hebt

- Validatie wanneer inputs bugs of supportkosten veroorzaken

- Logging/metrics wanneer je productieproblemen snel wilt debuggen

Houd vroege beslissingen omkeerbaar

Kies in het begin oplossingen die je niet vastzetten. Geef de voorkeur aan dunne wrappers en configuratie boven diepe framework-magie. Als je een module kunt wisselen zonder businesslogica te herschrijven, doe je het goed.

Een simpele definition of done voor architectuurkeuzes: het team kan het doel van elke module uitleggen, het in een dag of twee vervangen en onafhankelijk testen.

Architectuurbouwstenen die je kunt mixen en matchen

Microframeworks blijven klein bij ontwerp, wat betekent dat jij de “organen” van je applicatie kiest in plaats van een compleet lichaam te erven. Dit maakt aangepaste architectuur praktisch: je kunt minimaal beginnen en pas onderdelen toevoegen wanneer er een echte behoefte ontstaat.

Request-afhandeling: router, handlers, middleware

De meeste microframework-apps beginnen met een router die URL's mappt naar controllers (of simpelere request handlers). Controllers kunnen per feature georganiseerd worden (billing, accounts) of per interface (web vs. API), afhankelijk van hoe je de code wilt onderhouden.

Middleware wikkelt meestal de request/response-stroom en is de beste plek voor cross-cutting concerns:

- Authenticatie en autorisatie

- Rate limiting

- Caching

- Metrics, logging en request tracing

Omdat middleware composeerbaar is, kun je het globaal toepassen (alles heeft logging nodig) of alleen op specifieke routes (admin-endpoints hebben strengere auth nodig).

Data-toegang: kies het juiste abstractieniveau

Microframeworks dwingen zelden een data-laag af, dus je kunt er een kiezen die past bij je team en workload:

- Een ORM wanneer je productiviteit en consistent modelleren wilt

- Een query builder voor meer controle zonder alles handmatig te schrijven

- Raw SQL voor performance-kritische queries of complexe rapportage

Een goed patroon is data-toegang achter een repository- of servicelaag te houden, zodat het wisselen van tools later geen effect heeft op je handlers.

Optionele modules: achtergrondjobs en queues

Niet elk product heeft asynchrone verwerking op dag één nodig. Wanneer dat wél zo is, voeg dan een job-runner en een queue toe (e-mail verzenden, videoverwerking, webhooks). Behandel achtergrondjobs als een aparte "entry point" naar je domeinlogica en deel dezelfde services als je HTTP-laag in plaats van regels te dupliceren.

Middleware als ruggengraat voor cross-cutting concerns

Middleware is waar microframeworks de meeste hefboomwerking bieden: het laat je cross-cutting behoeften afhandelen — zaken die elke request zouden moeten krijgen — zonder elke route handler vol te stoppen. Het doel is eenvoudig: houd handlers gefocust op businesslogica en laat middleware het leidingwerk doen.

Houd handlers klein door gedeeld werk upstream te verplaatsen

In plaats van dezelfde checks en headers in elke endpoint te herhalen, voeg middleware één keer toe. Een nette handler kan er dan uitzien als: parse input, roep een service aan, geef een response terug. Alles daar omheen — auth, logging, validatie-standaarden, response-formattering — kan voor of na gebeuren.

Typische middleware-volgorde (en waarom het ertoe doet)

Volgorde is gedrag. Een gebruikelijke, leesbare volgorde is:

- Request ID + basislogging: maak vroeg een correlatie zodat elke logregel bij hetzelfde request hoort.

- Foutafhandeling / recovery: wikkel de rest zodat uitzonderingen consistente foutresponses worden.

- Beveiliging en HTTP-headers: CORS, rate limiting, auth/session-parsing — voordat je echt werk doet.

- Body parsing + input-normalisatie: zorg dat handlers voorspelbare data ontvangen.

- Compressie: aan het einde zodat het de uiteindelijke response-body kan comprimeren.

Als compressie te vroeg draait, kan het fouten missen; als foutafhandeling te laat draait, loop je het risico stacktraces te lekken of inconsistente formaten terug te geven.

Praktische voorbeelden die je meteen gaat gebruiken

- Request IDs: voeg een

X-Request-Id header toe en include het in logs.

- Foutafhandeling: map uitzonderingen naar een stabiele JSON-vorm (

{ error, message, requestId }).

- CORS: handhaaf toegestane origins en headers centraal.

- Compressie: verklein payloads voor JSON-zware API's.

Vermijd “middleware spaghetti”

Groeper middleware op doel (observability, beveiliging, parsing, response-shaping) en pas het op het juiste scope toe: globaal voor echt universele regels, en route-group middleware voor specifieke gebieden (bijv. /admin). Geef elke middleware een duidelijke naam en documenteer de verwachte volgorde in een korte comment bij de setup zodat toekomstige wijzigingen gedrag niet stilletjes breken.

Inversion of Control en Dependency Injection zonder pijn

Een microframework geeft je een dunne "request in, response out" kern. Alles daarbuiten — database-toegang, caching, e-mail, third-party API's — moet uitwisselbaar zijn. Dat is waar Inversion of Control (IoC) en Dependency Injection (DI) bij helpen, zonder je codebase in een science project te veranderen.

IoC in eenvoudige taal: laat je code niet zelf "winkelen"

Als een feature een database nodig heeft, is het verleidelijk die direct in de feature te creëren ("new database client here"). Het nadeel: elke plek die "zelf winkelt" is nu strak gekoppeld aan die specifieke database-client.

IoC keert dat om: je feature vraagt wat het nodig heeft, en de app-wiring reikt het aan. Je feature wordt makkelijker te hergebruiken en te veranderen.

DI: onderdelen aansluiten in plaats van vast te verbinden

Dependency Injection betekent simpelweg afhankelijkheden doorgeven in plaats van ze intern te maken. In een microframework-opzet gebeurt dit vaak tijdens startup:

- maak de echte componenten (database, HTTP-client, logger)

- geef ze aan je route handlers/services

- houd die wiring op één voorspelbare plek

Je hebt geen grote DI-container nodig om voordeel te halen. Begin met één regel: construeer afhankelijkheden op één plek en geef ze door.

Praktische aanpak: interfaces + adapters rond opslag en API's

Om componenten verwisselbaar te maken, definieer je "wat je nodig hebt" als een kleine interface, en schrijf je adapters voor specifieke tools.

Voorbeeldpatroon:

UserRepository (interface): findById, create, listPostgresUserRepository (adapter): implementeert die methoden met PostgresInMemoryUserRepository (adapter): implementeert dezelfde methoden voor tests

Je businesslogica kent alleen UserRepository, niet Postgres. Wisselen van opslag wordt een configuratie-keuze, geen herschrijving.

Hetzelfde idee werkt voor externe API's:

PaymentsGateway interfaceStripePaymentsGateway adapterFakePaymentsGateway voor lokale ontwikkeling

Houd configuratie gecentraliseerd en voorspelbaar

Microframeworks maken het makkelijk om configuratie door modules te verspreiden. Weersta daaraan.

Een onderhoudbaar patroon is:

- één configuratiemodule die environment-variabelen één keer leest

- één composition root (startup-bestand) die de dependency-graph bouwt

- routes die al-aangeleverde services ontvangen

Dit geeft je het belangrijkste doel: wissel componenten zonder de app te herschrijven. Databases veranderen, een API-client vervangen of een queue toevoegen wordt een kleine wijziging in de wiring-laag — terwijl de rest van de code stabiel blijft.

Veelvoorkomende patronen die microframeworks ondersteunen

Plan je architectuur eerst

Breng modules, middleware-volgorde en DI-wiring in kaart voordat je code genereert.

Microframeworks dwingen geen "one true way" op om je code te structureren. In plaats daarvan geven ze routing, request/response-afhandeling en een kleine set extensiepunten — zodat je patronen kunt aannemen die passen bij je teamgrootte, productrijpheid en veranderingssnelheid.

Gelaagde (Controller / Service / Repository)

Dit is de vertrouwde "clean and simple" opzet: controllers behandelen HTTP-zaken, services bevatten businessregels en repositories praten met de database.

Het past goed wanneer je domein overzichtelijk is, je team klein tot middelgroot is en je voorspelbare plekken wil om code neer te zetten. Microframeworks ondersteunen dit natuurlijk: routes mappen naar controllers, controllers roepen services aan, en repositories worden via lichte handmatige compositie ingeplugd.

Hexagonale architectuur (Ports-and-Adapters)

Hexagonale architectuur is nuttig wanneer je verwacht dat je systeem langer meegaat dan de keuzes van vandaag — database, message bus, third-party APIs of zelfs de UI.

Microframeworks werken hier goed omdat de "adapter"-laag vaak je HTTP-handlers is plus een dunne vertaallaag naar domeincommando's. Je ports zijn interfaces in het domein, en adapters implementeren ze (SQL, REST-clients, queues). Het framework blijft aan de rand, niet in het centrum.

Modulaire monoliet (feature-modules met grenzen)

Als je microservice-achtige duidelijkheid wilt zonder operationele overhead, is een modulaire monoliet een sterke optie. Je houdt één deployable app, maar splitst deze in feature-modules (bijv. Billing, Accounts, Notifications) met expliciete publieke API's.

Microframeworks maken dit makkelijker omdat ze niet alles automatisch wire'en: elke module kan zijn eigen routes, afhankelijkheden en data-toegang registreren, waardoor grenzen zichtbaar blijven en moeilijk per ongeluk te overschrijden zijn.

Minimale beperkingen, maximale intentie

Over al deze drie patronen is het voordeel hetzelfde: je kiest de regels — folderindeling, afhankelijkheidsrichting en modulegrenzen — terwijl het microframework een kleine, stabiele interface biedt om op aan te sluiten.

Van monolith naar microservices: kies de juiste vorm

Microframeworks maken het makkelijk klein te beginnen en flexibel te blijven, maar ze beantwoorden niet de grote vraag: welke “vorm” moet je systeem hebben? De juiste keuze hangt minder van technologie af en meer van teamgrootte, releasetempo en hoe pijnlijk coördinatie geworden is.

Korte vergelijkingen: monolith, modulaire monolith, microservices

Een monolith wordt als één deployable eenheid opgeleverd. Het is vaak het snelste pad naar een werkend product: één build, één set logs, één plek om te debuggen.

Een modulaire monolith is nog steeds één deployable, maar intern gescheiden in duidelijke modules (packages, bounded contexts, feature folders). Dit is vaak de beste “next step” wanneer de codebase groeit — vooral met microframeworks, waar je modules expliciet kunt houden.

Microservices splitsen de deployable in meerdere services. Dit kan coupling tussen teams verminderen, maar het vermenigvuldigt ook operationeel werk.

Service-grenzen: wanneer splitsen (en wanneer niet)

Splits wanneer een grens al echt is in je werk:

- Verschillende teams moeten onafhankelijk releasen.

- Een module heeft eigendom over data en regels die duidelijk verschillend zijn (niet alleen verschillende endpoints).

- Schaalvereisten verschillen wezenlijk (bijv. zware achtergrondverwerking vs. lichte reads).

Vermijd splitsen wanneer het vooral gemak is ("deze folder is groot") of wanneer services dezelfde databasetabellen zouden delen. Dat is een teken dat je nog geen stabiele grens hebt gevonden.

API-gateways en gedeelde libraries: voor- en nadelen

Een API-gateway kan clients vereenvoudigen (één entrypoint, gecentraliseerde auth/rate limiting). Het nadeel: het kan een bottleneck en single point of failure worden als het te slim wordt.

Gedeelde libraries versnellen ontwikkeling (common validation, logging, SDK's), maar creëren ook verborgen koppeling. Als meerdere services tegelijk moeten upgraden, heb je een gedistribueerde monoliet gereconstrueerd.

Operationele overhead om voor te plannen

Microservices brengen terugkerende kosten met zich mee: meer deploy-pipelines, versiebeheer, service discovery, monitoring, tracing, incident response en on-call rotaties. Als je team niet comfortabel dat gereedschap kan draaien, is een modulaire monoliet gebouwd met microframework-componenten vaak de veiligere architectuur.

Praktisch stappenplan: een onderhoudbare microframework-setup

Een microframework geeft je vrijheid, maar onderhoudbaarheid moet je ontwerpen. Het doel is om de "aangepaste" onderdelen makkelijk te vinden, eenvoudig te vervangen en moeilijk te misbruiken te maken.

1) Begin met een schone, saaie projectstructuur

Kies een structuur die je in één minuut kunt uitleggen en handhaaf met code review. Een praktische split is:

app/ (composition root: wires modules samen)modules/ (business-capabilities)transport/ (HTTP-routing, request/response-mapping)shared/ (cross-cutting utilities: config, logging, error types)tests/

Houd naming consistent: module-folders gebruiken zelfstandige naamwoorden (billing, users), en entrypoints zijn voorspelbaar (index, routes, service).

2) Definieer module-eigenaarschap en publieke API's

Behandel elke module als een klein product met duidelijke grenzen:

- Bied een kleine publieke surface (bijv.

modules/users/public.ts)

- Houd internals privé (

modules/users/internal/*)

- Documenteer eigenaarschap ("wie keurt wijzigingen goed") en verwachtingen (SLA's, dataregels)

Vermijd "reach-through" imports zoals modules/orders/internal/db.ts vanuit een andere module. Als een ander deel het nodig heeft, promoot het naar de publieke API.

3) Voeg observability vanaf dag één toe

Zelfs kleine services hebben basale zichtbaarheid nodig:

- Gestructureerde logs met request IDs

- Een kleine metrics-set (latency, error rate, belangrijke business-tellingen)

- Tracing-haken als je outbound calls maakt (HTTP, DB, queue)

Plaats deze in shared/observability zodat elke route-handler dezelfde conventies gebruikt.

4) Standaardiseer validatie en foutresponses

Maak fouten voorspelbaar voor clients en makkelijk voor mensen om te debuggen. Definieer één foutvorm (bijv. code, message, details, requestId) en één validatie-aanpak (schema per endpoint). Centraliseer de mapping van interne exceptions naar HTTP-responses zodat handlers gefocust blijven op businesslogica.

Waar Koder.ai past (wanneer je snelheid wilt zonder vergrendeling)

Als je doel is om snel vooruit te komen terwijl je een microframework-stijl architectuur expliciet houdt, kan Koder.ai nuttig zijn als scaffolding- en iteratietool, niet als vervanging van goed ontwerp. Je kunt je gewenste modulegrenzen, middleware-stack en foutformat in chat beschrijven, een werkend basisproject genereren (bijv. een React-frontend met een Go + PostgreSQL backend) en daarna de wiring doelbewust verfijnen.

Twee features passen vooral goed bij werk aan aangepaste architecturen:

- Planning mode om eerst op structuur af te stemmen (modules, ports/adapters, route-groepen) voordat je code genereert of wijzigt.

- Snapshots en rollback om veilig te experimenteren met architectuurwijzigingen (bijv. DI invoeren, een module extraheren, een queue toevoegen) zonder vast te lopen.

Omdat Koder.ai source code export ondersteunt, kun je eigenaarschap over de architectuur behouden en deze in je repository verder evolueren, net zoals bij een handgebouwd microframework-project.

Teststrategieën die aangepaste architecturen veilig houden

Ga verder dan web-API's

Breid dezelfde backend uit naar een Flutter-mobile app wanneer je er klaar voor bent.

Microframework-gebaseerde systemen kunnen aanvoelen als "handgemaakt", waardoor testen minder draait om de conventies van één framework en meer om het beschermen van de naden tussen onderdelen. Het doel is vertrouwen zonder elke wijziging tot een volledige end-to-end run te maken.

Unit vs. integratie: wat eerst

Begin met unit-tests voor businessregels (validatie, prijsberekening, permissielogica) omdat ze snel zijn en fouten precies aangeven.

Investeer vervolgens in een kleiner aantal integratietests met hoge waarde die de wiring oefenen: routing → middleware → handler → persistence boundary. Deze vangen subtiele bugs die ontstaan wanneer componenten gecombineerd worden.

Middleware en request-handlers effectief testen

Middleware is waar cross-cutting gedrag zich verbergt (auth, logging, rate limits). Test het als een pipeline:

- Bouw een minimaal request-context.

- Run de middleware met een "next handler" die registreert wat het kreeg.

- Assert zowel bijwerkingen (bijv. toegevoegde headers) als controleflow (bijv. request geblokkeerd bij ontbrekende auth).

Voor handlers test je liever de publieke HTTP-vorm (statuscodes, headers, response-body) dan interne functie-aanroepen. Dit houdt tests stabiel als internals veranderen.

Externe services isoleren met DI of fakes

Gebruik dependency injection (of simpele constructor-parameters) om echte afhankelijkheden te vervangen door fakes:

- Fake e-mail/betaalclients om netwerkcalls te vermijden.

- In-memory repositories voor unit-tests.

- Een lokale database-container voor een paar integratietests die queries valideren.

Contracttests wanneer teams groeien

Wanneer meerdere services of teams afhankelijk zijn van een API, voeg contracttests toe die request/response-verwachtingen vastleggen. Provider-side contracttests zorgen dat je consumenten niet per ongeluk breekt, zelfs als je microframework-setup en interne modules evolueren.

Afwegingen en valkuilen om op te letten

Microframeworks geven je vrijheid, maar vrijheid is niet automatisch duidelijkheid. De grootste risico's duiken later op — als het team groeit, de codebase uitbreidt en "tijdelijke" beslissingen permanent worden.

Flexibiliteit kan inconsistency worden

Met minder ingebouwde conventies kunnen twee teams dezelfde feature in twee stijlen bouwen (routing, foutafhandeling, response-format, logging). Die inconsistentie vertraagt reviews en maakt onboarden moeilijker.

Een simpele richtlijn helpt: schrijf een korte "service template" (projectstructuur, naamgeving, foutformaat, loggingvelden) en handhaaf die met een starter-repo en enkele linters.

Verborgen koppeling en opslag van shared-utils

Microframework-projecten starten vaak netjes en krijgen daarna een utils/ map die stilletjes een tweede framework wordt. Wanneer modules helpers, constanten en globale state delen, vervagen grenzen en veroorzaken wijzigingen onverwachte breuken.

Geef de voorkeur aan expliciete gedeelde packages met versiebeheer, of houd delen minimaal: types, interfaces en goed-geteste primitieve functies. Als een helper afhankelijk is van businessregels, hoort het waarschijnlijk in een domeinmodule, niet in utils.

Beveiligingslekken wanneer je auth en validatie zelf in elkaar zet

Wanneer je authenticatie, autorisatie, inputvalidatie en rate limiting handmatig wiret, is het makkelijk een route te missen, een middleware te vergeten of alleen de "happy path" te valideren.

Centraliseer beveiligingsdefaults: veilige headers, consistente auth-checks en validatie aan de rand. Voeg tests toe die bevestigen dat beschermde endpoints ook echt beschermd zijn.

Ongeplande middleware-laagjes voegen overhead toe — vooral als meerdere middleware body-parsing, opslagaanroepen of log-serialisatie doen.

Houd middleware klein en meetbaar. Documenteer de standaardvolgorde en beoordeel nieuwe middleware op kosten. Als je bloat vermoedt, profile requests en verwijder redundante stappen.

Een eenvoudige beslisgids voor het kiezen van je architectuur

Bouw alleen wat je nodig hebt

Itereer over auth, validatie en observability als expliciete modules, niet als magie.

Microframeworks geven opties — maar opties hebben een beslissingsproces nodig. Het doel is niet de "beste" architectuur te vinden; het is een vorm kiezen die je team kan bouwen, beheren en veranderen zonder drama.

Stap 1: Run een korte checklist

Voordat je kiest voor "monolith" of "microservices", beantwoord:

- Teamgrootte en vaardigheden: Kun je meerdere deployable services realistisch ondersteunen (on-call, CI/CD, observability), of heb je een enkele, simpelere runtime nodig?

- Deadlines: Als snelheid het belangrijkst is, begin met minder bewegende delen en stel splitsen uit.

- Compliance en beveiligingsvereisten: Auditing, dataresidency en toegangscontroles bepalen vaak de structuur meer dan performance.

Als je onzeker bent, kies standaard voor een modulaire monoliet gebouwd met een microframework. Het houdt grenzen duidelijk en blijft makkelijk te deployen.

Stap 2: Kies conventies vroeg (en noteer ze)

Microframeworks dwingen geen consistentie af, dus kies conventies vroeg:

- Routingstijl (RESTful resources vs. actie-routes)

- Folderindeling (per feature vs. per technische laag)

- Een consistent foutformaat (zodat clients fouten betrouwbaar kunnen afhandelen)

Een eenpagina "service contract" in /docs is vaak al voldoende.

Stap 3: Bepaal je must-have modules

Begin met cross-cutting onderdelen die je overal nodig zult hebben:

- Authenticatie/autorisation

- Logging en request tracing

- Inputvalidatie en foutafhandeling

Behandel deze als gedeelde modules, niet als herhaalde snippets.

Stap 4: Evalueer elk kwartaal opnieuw

Architecturen moeten meeveranderen met eisen. Evalueer elk kwartaal waar deployments langzaam worden, welke delen anders schalen en wat het vaakst breekt. Als één domein een bottleneck wordt, is dat je kandidaat om next te splitsen — niet het hele systeem.

Voorbeeld-evolutie: hoe een aangepaste architectuur groeit

Een microframework-setup begint zelden "volledig ontworpen". Meestal start het met één API, één team en een strakke deadline. De waarde verschijnt naarmate het product groeit: nieuwe features, meer mensen in de code en een architectuur die moet uitrekken zonder te breken.

Fase 1: Een enkele API met een paar routes

Je begint met een minimale service: routing, request parsing en één database-adapter. Logica leeft dicht bij de endpoints omdat dat sneller is om te leveren.

Fase 2: Features worden modules

Wanneer je auth, betalingen, notificaties en rapportage toevoegt, splitst je ze in modules (folders of packages) met duidelijke publieke interfaces. Elke module bezit zijn modellen, businessregels en data-toegang en exposeert alleen wat anderen nodig hebben.

Fase 3: Cross-cutting concerns verhuizen naar middleware

Logging, auth-checks, rate limiting en request-validatie migreren naar middleware zodat elk endpoint zich consistent gedraagt. Omdat volgorde ertoe doet, moet je die documenteren.

Wat te documenteren zodat groei voorspelbaar blijft

Documenteer:

- Module-grenzen: wat elke module bezit en wat het niet mag aanraken

- Middleware-volgorde: wat eerst draait, wat als laatste draait en waarom

- SLA's/verwachtingen: latency-doelen, error budgets en afhankelijkheidscontracten (zelfs als die eerst informeel zijn)

Signalen dat het tijd is om te refactoren of services te splitsen

Refactor wanneer modules te veel intern delen, buildtijden merkbaar vertragen of "kleine wijzigingen" bewerkingen vereisen in meerdere modules.

Overweeg services te splitsen wanneer teams geblokkeerd worden door gedeelde deployments, verschillende onderdelen anders moeten schalen, of een integratiegrens zich al gedraagt als een apart product.

Conclusie en volgende stappen

Microframeworks passen goed wanneer je de applicatie rond je domein wilt vormen in plaats van rond een voorgeschreven stack. Ze werken vooral goed voor teams die duidelijkheid boven gemak waarderen: je kiest een paar sleutelbouwstenen en onderhoudt ze in ruil voor een codebase die begrijpelijk blijft naarmate eisen veranderen.

Belangrijkste punten om op koers te blijven

Je flexibiliteit betaalt zich alleen uit als je die beschermt met een paar gewoonten:

- Grenzen eerst: bepaal wat bij elkaar hoort (modules/services) en wat niet over die grenzen heen mag lekken.

- Modules boven magie: geef de voorkeur aan kleine, expliciete componenten met duidelijke verantwoordelijkheden en minimale gedeelde staat.

- Consistentie boven creativiteit: standaardiseer request/response-vormen, foutafhandeling, loggingvelden en configuratiepatronen.

- Testen is je vangnet: zodra je de architectuur aanpast, zijn tests wat refactors veilig en integraties voorspelbaar houdt.

Volgende stappen die je deze week kunt doen

Begin met twee lichte artefacten:

- Schets een modulemap: noem je kernmodules, hun publieke interfaces en welke afhankelijkheden je tussen hen toestaat.

- Schets een middleware-stack: noteer de volgorde en het doel van elke middleware (auth, validatie, rate limiting, tracing, foutafhandeling) en welke data het aan de request-context mag toevoegen.

Tot slot: documenteer beslissingen terwijl je ze neemt — zelfs korte notities helpen. Houd een "Architecture Decisions"-pagina in je repo en review die periodiek zodat shortcuts van gisteren niet de beperkingen van vandaag worden.