O que são cadeias de aprovação multietapa (e por que importam)

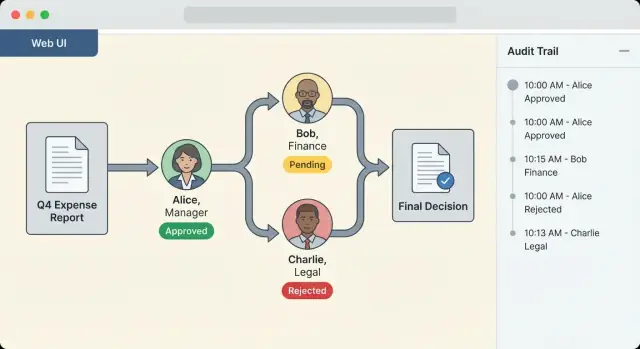

Uma cadeia de aprovação multietapa é uma sequência estruturada de decisões pela qual uma solicitação deve passar antes de avançar. Em vez de depender de e‑mails ad hoc e mensagens de “parece bom para mim”, uma cadeia de aprovação transforma decisões em um fluxo repetível com propriedade clara, carimbos de data/hora e resultados.

No nível básico, seu app responde três perguntas para cada solicitação:

- Quem precisa aprovar?

- Em que ordem (ou em qual etapa)?

- O que acontece depois de cada decisão?

Sequencial vs. paralelo

As cadeias de aprovação normalmente combinam dois padrões:

- Aprovações sequenciais: a Etapa B não pode começar até que a Etapa A esteja aprovada. Exemplo: uma solicitação de compras pode precisar primeiro do chefe de equipe, depois do Financeiro e, por fim, da área de Aquisições.

- Aprovações paralelas: múltiplos aprovadores podem revisar ao mesmo tempo. Exemplo: uma mudança de política pode exigir aprovações do Jurídico e de Segurança em paralelo, e só então seguir adiante.

Sistemas bem‑projetados suportam ambos os modos, além de variações como “qualquer um desses aprovadores pode aprovar” vs. “todos devem aprovar”.

Casos de uso típicos em empresas (exemplos genéricos)

As aprovações multietapa aparecem sempre que uma empresa quer mudança controlada com rastreabilidade:

- Compras: seleção de fornecedor, checagens de orçamento, assinatura de procurement

- Despesas: aprovação do gestor, validação do financeiro, exceções para valores maiores

- Solicitações de acesso: aprovação do gestor, aprovação do dono do sistema, revisão de segurança

- Alterações de política: rascunho, aprovação das partes interessadas, revisão de compliance, publicação

Mesmo com tipos de solicitação diferentes, a necessidade é a mesma: tomada de decisão consistente que não depende de quem está online.

O que as empresas esperam de cadeias de aprovação

Um fluxo de aprovação bem‑projetado não é apenas “mais controle”. Deve equilibrar quatro objetivos práticos:

- Velocidade: reduzir idas e vindas e eliminar esperas evitáveis

- Controle: garantir que as pessoas certas aprovem as coisas certas

- Visibilidade: todos podem ver status, próximo passo e bloqueios

- Registros prontos para compliance: uma trilha de auditoria completa (quem, o quê, quando, decisão e justificativa)

Armadilhas comuns a evitar

As cadeias falham menos por tecnologia e mais por processo não claro. Fique atento a problemas recorrentes:

- Propriedade incerta: solicitações travam porque ninguém sabe quem é o aprovador

- Histórico de auditoria ausente: decisões acontecem em chat ou e‑mail e não podem ser provadas depois

- Muitos passos manuais: revisões “FYI” viram aprovações obrigatórias, tornando tudo mais lento

O restante deste guia foca em construir o app para que aprovações permaneçam flexíveis para o negócio, previsíveis para o sistema e auditáveis quando necessário.

Checklist de requisitos para aprovações empresariais

Antes de desenhar telas ou escolher um motor de workflow, alinhe requisitos em linguagem simples. Cadeias de aprovação empresariais tocam muitas equipes, e pequenas lacunas (como delegação faltante) rapidamente viram workarounds operacionais.

Stakeholders a envolver desde cedo

Comece nomeando as pessoas que usarão — ou inspecionarão — o sistema:

- Solicitantes (funcionários, contratados, fornecedores)

- Aprovadores (gestores, financeiro, jurídico, TI, segurança)

- Admins (ops/suporte que gerenciam templates, regras de roteamento e acesso)

- Auditores/compliance (auditoria interna, reguladores externos)

Uma dica prática: realize uma walkthrough de 45 minutos de um “pedido típico” e de um “pedido pior caso” (escalonamento, reatribuição, exceção de política) com ao menos uma pessoa de cada grupo.

Capacidades de workflow obrigatórias

Escreva como afirmações testáveis (você deve conseguir provar que cada item funciona):

- Enviar solicitações com anexos e campos estruturados

- Aprovar/rejeitar, comentar e registrar decisões por etapa

- Delegar temporariamente (férias) e reatribuir permanentemente (mudança organizacional)

- Suportar aprovações paralelas (por exemplo, Financeiro e Jurídico) e etapas sequenciais

- Aplicar quem pode ver o quê (visibilidade do solicitante vs. notas apenas para aprovadores)

Se precisar de inspiração para como “bom” deve ser, depois você pode mapear isso para requisitos de UX em /blog/approver-inbox-patterns.

Requisitos não funcionais (o que torna empresarial)

Defina metas, não desejos:

- Uptime e RTO/RPO (quanto tempo pode ficar fora e quanta perda de dados é aceitável)

- Desempenho (por exemplo, inbox carrega em menos de 2 segundos para 10k itens pendentes)

- Retenção de dados (por quanto tempo manter solicitações, comentários e anexos)

- Modelo de suporte (quem está on‑call, horário de atendimento, SLAs para incidentes)

Restrições e métricas de sucesso

Capture restrições desde o começo: tipos de dados regulados, regras de armazenamento por região e força de trabalho remota (aprovações móveis, fusos horários).

Por fim, concorde em métricas de sucesso: tempo‑até‑aprovação, % atrasado e taxa de retrabalho (quantas vezes solicitações voltam por falta de informação). Essas métricas orientam priorização e ajudam a justificar a implantação.

Modelo de dados: Requests, Steps, Decisions e Templates

Um modelo de dados claro evita “aprovações misteriosas” depois — você consegue explicar quem aprovou o quê, quando e sob quais regras. Separe o objeto de negócio aprovado (a Request) da definição do processo (o Template).

Entidades centrais

Request é o registro criado pelo solicitante. Inclui identidade do solicitante, campos de negócio (valor, departamento, fornecedor, datas) e links para material de suporte.

Step representa uma etapa da cadeia. Steps normalmente são gerados a partir de um Template no momento do envio, de modo que cada Request tem sua própria sequência imutável.

Approver geralmente é uma referência a usuário (ou grupo) anexada a um Step. Se suportar roteamento dinâmico, armazene tanto os aprovadores resolvidos quanto a regra que os produziu para rastreabilidade.

Decision é o log de eventos: aprovar/rejeitar/devolver, ator, timestamp e metadados opcionais (por exemplo, delegated‑by). Modele como append‑only para poder auditar mudanças.

Attachment armazena arquivos (em storage de objetos) mais metadados: nome, tamanho, content‑type, checksum e uploader.

Statuses que facilitam relatórios

Use um conjunto pequeno e consistente de status de Request:

- Draft: editável, não roteado

- Submitted: travado nas regras de roteamento, steps gerados

- In Review: pelo menos um step pendente

- Approved: todas as steps requeridas satisfeitas

- Rejected: uma rejeição encerrou a solicitação

- Canceled: solicitante/admin cancelou

Tipos de step que você precisará cedo

Suporte semânticas comuns de step:

- Aprovador único: uma pessoa deve decidir

- Grupo: qualquer membro pode decidir

- Quorum: N‑de‑M aprovações necessárias

- Condicional: incluído somente se uma condição for verdadeira (por exemplo, amount > $10k)

Versionamento de template sem surpresas

Trate um Workflow Template como versionado. Quando um template muda, novos Requests usam a versão mais recente, mas Requests em andamento mantêm a versão com que foram criados.

Armazene template_id e template_version em cada Request, e faça snapshot de entradas críticas de roteamento (como departamento ou centro de custo) no momento do envio.

Comentários e arquivos

Modele comments como uma tabela separada vinculada ao Request (e opcionalmente a Step/Decision) para controlar visibilidade (somente solicitante, aprovadores, admins).

Para arquivos: aplique limites de tamanho (por exemplo, 25–100 MB), escaneie uploads quanto a malware (quarentena assíncrona + liberação) e armazene apenas referências no banco. Isso mantém os dados de workflow rápidos e o armazenamento escalável.

Projetando regras de roteamento de aprovação flexíveis

As regras de roteamento decidem quem precisa aprovar o quê e em que ordem. O desafio é equilibrar política estrita com exceções do mundo real — sem transformar cada solicitação em um workflow customizado.

A maior parte do roteamento pode ser derivada de alguns campos na solicitação. Exemplos comuns:

- Limiares de valor (por exemplo, acima de $10k adiciona Financeiro)

- Departamento ou centro de custo (roteia para o proprietário do centro de custo)

- Localidade (entidade legal local ou compliance regional)

- Nível de risco (adiciona InfoSec/Jurídico para fornecedores de alto risco)

Trate esses sinais como regras configuráveis, não lógica embutida, para que admins possam atualizar políticas sem deploy.

Suporte a aprovadores dinâmicos

Listas estáticas quebram rápido. Resolva aprovadores em tempo de execução usando dados de diretório e org:

- Cadeia de gestores (gestor direto, depois gestor acima quando acima de um limite)

- Proprietário do centro de custo do ERP/Financeiro

- Líder do projeto a partir de um sistema de projetos

Deixe o resolvedor explícito: armazene como o aprovador foi escolhido (por exemplo, “manager_of: user_123”), não apenas o nome final.

Etapas paralelas e lógica de merge

Empresas frequentemente precisam de múltiplas aprovações simultâneas. Modele steps paralelos com comportamento de merge claro:

- Todos devem aprovar (por exemplo, Financeiro e Jurídico)

- Qualquer um pode aprovar (um entre vários titulares de orçamento)

Decida também o que acontece em caso de rejeição: para imediatamente, ou permitir “rework e reenvio”.

Escalonamentos e exceções

Defina regras de escalonamento como política de primeira classe:

- Lembretes após X horas/dias

- Tratamento de vencidos (escalar para gestor, reatribuir fila)

- Auto‑escalonamento em caso de SLA perdido

Planeje exceções antecipadamente: fora de escritório, delegação e aprovadores substitutos, com motivo audível registrado para cada reroute.

Um app de aprovações multietapa vence ou perde em uma coisa: se o motor de workflow consegue mover solicitações previsivelmente — mesmo quando usuários clicam duas vezes, integrações atrasam ou um aprovador está ausente.

Construir seu próprio motor vs. adotar uma biblioteca

Se suas cadeias são majoritariamente lineares (Step 1 → Step 2 → Step 3) com alguns ramos condicionais, um motor interno simples costuma ser o caminho mais rápido. Você controla o modelo de dados, pode adaptar eventos de auditoria e evita conceitos extras que não precisa.

Se espera roteamento complexo (aprov. paralelas, inserção dinâmica de steps, ações de compensação, timers de longa duração, definições versionadas), adotar uma biblioteca ou serviço de workflow pode reduzir o risco. O trade‑off é complexidade operacional e mapear seus conceitos para os primitivos da biblioteca.

Se você precisa entregar uma ferramenta interna rapidamente, uma plataforma de prototipagem como Koder.ai pode ser útil para prototipar o fluxo end‑to‑end (formulário → inbox do aprovador → timeline de auditoria) e iterar nas regras de roteamento em modo de planejamento, gerando ainda um código real em React + Go + PostgreSQL que você pode exportar e possuir.

Defina uma máquina de estados clara

Trate cada request como uma máquina de estados com transições explícitas e validadas. Por exemplo: DRAFT → SUBMITTED → IN_REVIEW → APPROVED/REJECTED/CANCELED.

Cada transição deve ter regras: quem pode executá‑la, campos obrigatórios e quais efeitos colaterais são permitidos. Mantenha validação de transição no servidor para que a UI não consiga contornar controles.

Idempotência: suponha que botões sejam clicados duas vezes

Ações de aprovador devem ser idempotentes. Quando um aprovador clica “Aprovar” duas vezes (ou atualiza durante uma resposta lenta), sua API deve detectar o duplicado e retornar o mesmo resultado.

Abordagens comuns incluem chaves de idempotência por ação ou impor restrições únicas como “uma decisão por step por ator”.

Jobs de background para timers e escalonamentos

Timers (lembretes de SLA, escalonamento após 48 horas, auto‑cancelamento) devem rodar em jobs em background, não no código de request/response. Isso mantém a UI responsiva e garante que timers disparem durante picos de tráfego.

Separe lógica de workflow da UI e integrações

Coloque roteamento, transições e eventos de auditoria em um módulo/serviço de workflow dedicado. A UI deve chamar “submit” ou “decide”, e integrações (SSO/HRIS/ERP) devem fornecer inputs — não embutir regras de workflow. Essa separação torna mudanças mais seguras e testes mais simples.

Segurança, controle de acesso e prontidão para auditoria

Entregue uma ferramenta interna funcional

Transforme os requisitos da cadeia de aprovações em ecrãs, APIs e numa linha temporal de auditoria num só lugar.

Aprovações empresariais frequentemente controlam gastos, acessos ou exceções de política — logo, segurança não pode ser deixada para depois. Uma boa regra: cada decisão deve ser atribuível a uma pessoa real (ou identidade de sistema), autorizada para aquela solicitação específica e registrada de forma provável.

Autenticação: provar quem é o usuário

Comece com single sign‑on para que identidades, desprovisionamento e políticas de senha fiquem centralizados. A maioria das empresas espera SAML ou OIDC, frequentemente combinados com MFA.

Adicione políticas de sessão adequadas ao risco: sessões curtas para ações de alto risco (como aprovação final), “lembrar dispositivo” apenas onde permitido e reautenticação quando funções mudam.

Autorização: provar que podem agir

Use RBAC para permissões amplas (Solicitante, Aprovador, Admin, Auditor) e depois aplique permissões por‑solicitação. Por exemplo, um aprovador pode ver apenas solicitações do seu centro de custo, região ou subordinados. Aplique checagens no servidor em cada leitura e escrita — especialmente para ações como “Approve”, “Delegate” ou “Edit routing”.

Proteção de dados: proteger conteúdo e segredos

Encripte dados em trânsito (TLS) e em repouso (chaves gerenciadas quando possível). Armazene segredos (certificados SSO, chaves de API) em um gerenciador de segredos, não espalhados em variáveis de ambiente pelos servidores.

Seja deliberado sobre o que loga; detalhes de solicitações podem incluir dados sensíveis de RH ou financeiros.

Prontidão para auditoria: torne cada decisão explicável

Auditores procuram trilha imutável: quem fez o quê, quando e de onde. Registre cada mudança de estado (submitted, viewed, approved/denied, delegated) com timestamp, identidade do ator e IDs de request/step. Quando permitido, capture IP e contexto do dispositivo. Garanta que logs sejam append‑only e evidenciem tentativas de alteração.

Prevenção de abuso: bloquear ataques comuns

Limite taxa de ações de aprovação, proteja contra CSRF e exija tokens de ação de uso único gerados no servidor para evitar falsificação via links ou replay. Adicione alertas para padrões suspeitos (aprovações em massa, decisões em alta velocidade, geografias incomuns).

Experiência do usuário: fluxo do solicitante e inbox do aprovador

Aprovações empresariais vencem ou perdem na clareza. Se as pessoas não conseguem rapidamente entender o que estão aprovando (e por quê), vão atrasar, delegar ou rejeitar por padrão.

Telas-chave para desenhar

Formulário de solicitação deve guiar o solicitante a fornecer o contexto certo desde o início. Use smart defaults (departamento, centro de custo), validação inline e uma breve dica “o que acontece a seguir” para que o solicitante saiba que a cadeia não será um mistério.

Caixa de entrada do aprovador precisa responder duas perguntas instantaneamente: o que precisa da minha atenção agora e qual é o risco se eu esperar. Agrupe itens por prioridade/SLA, adicione filtros rápidos (time, solicitante, valor, sistema) e permita ações em lote apenas quando seguro (ex.: solicitações de baixo risco).

Detalhe da solicitação é onde as decisões são tomadas. Mantenha um resumo claro no topo (quem, o quê, custo/impacto, data efetiva), depois detalhes de suporte: anexos, registros vinculados e linha do tempo de atividade.

Construtor de admin (para templates e roteamento) deve ler como uma política, não um diagrama. Use regras em linguagem natural, previews (“esta solicitação rotearia para Financeiro → Jurídico”) e um log de alterações.

Facilitar decisões (e manter segurança)

Destaque o que mudou desde a última etapa: diffs por campo, anexos atualizados e comentários novos. Forneça ações com um clique (Aprovar / Rejeitar / Solicitar alterações) e obrigue motivo para rejeições.

Transparência sem sobrecarga

Mostre a etapa atual, o próximo grupo de aprovadores (não necessariamente a pessoa) e timers de SLA. Um indicador simples de progresso reduz perguntas do tipo “onde está minha solicitação?”.

Mobile‑friendly e acessível

Suporte aprovações rápidas no mobile preservando contexto: seções recolhíveis, resumo fixo e pré‑visualização de anexos.

Acessibilidade básica: navegação por teclado, estados de foco visíveis, contraste legível e labels para leitores de tela em status e botões.

Notificações, lembretes e escalamentos

Mantenha total propriedade do código

Exporte o código‑fonte a qualquer momento para que a sua equipa possa rever, estender e assumir a propriedade.

Aprovações falham silenciosamente quando as pessoas não as notam. Um bom sistema de notificações mantém o trabalho fluindo sem virar ruído e cria um registro claro de quem foi alertado, quando e por quê.

Canais: encontre os usuários onde trabalham

A maioria das empresas precisa pelo menos de e‑mail e notificações in‑app. Se a sua empresa usa ferramentas de chat (por exemplo, Slack ou Microsoft Teams), trate‑as como canal opcional que espelha alertas in‑app.

Mantenha comportamento consistente entre canais: o mesmo evento deve criar a mesma “tarefa” no seu sistema, mesmo que entregue por e‑mail ou chat.

Em vez de enviar mensagem para toda pequena mudança, agrupe atividade:

- Batching: combine múltiplas atualizações da mesma solicitação em uma janela curta (ex.: 5–10 minutos)

- Digests: resumos diários/semanais para observadores ou destinatários FYI

- Lembretes inteligentes: só lembrar se o item ainda estiver pendente e o aprovador não agiu

Respeite horários de silêncio, fusos e preferências do usuário. Um aprovador que opta por não receber e‑mail ainda deve ver uma fila clara in‑app em /approvals.

Conteúdo da mensagem: seja específico e acionável

Toda notificação deve responder três perguntas:

- O que mudou? (Submitted, etapa avançou, rejeitado, comentário adicionado.)

- Que ação é necessária? (Aprovar/Rejeitar/Solicitar mudanças; até quando.)

- Para onde ir? Inclua um deep link para a tela exata, como /requests/123?tab=decision.

Adicione contexto chave inline (título da solicitação, solicitante, valor, tag de política) para que aprovadores possam triar rapidamente.

Cadência de lembretes e escalamentos

Defina uma cadência padrão (ex.: primeiro lembrete após 24 horas, depois a cada 48 horas), mas permita sobrescritas por template.

Escalonamentos devem ter propriedade clara: escalar para um papel de gestor, um aprovador backup ou uma fila de ops — não para “todos”. Ao ocorrer uma escala, registre o motivo e timestamp na trilha de auditoria.

Templates e localização

Gerencie templates de notificação centralmente (assunto/corpo por canal), versionando‑os e permitindo variáveis. Para localização, armazene traduções junto ao template e faça fallback para o idioma padrão quando faltar tradução.

Isso evita mensagens “meio traduzidas” e mantém a redação de compliance consistente.

Integrações e APIs para sistemas empresariais

Aprovações raramente vivem em um único app. Para reduzir re‑digitação manual (e o problema “você atualizou o outro sistema?”), projete integrações como funcionalidade de primeira classe.

Sistemas que você provavelmente precisará conectar

Comece com as fontes de verdade que a organização já usa:

- Diretório de RH / provedor de identidade (para relações de gestão, departamentos, status de emprego)

- ERP / sistema financeiro (centros de custo, orçamentos, registros de fornecedores, ordens de compra)

- Sistema de tickets (para vincular aprovações a incidentes/changes e manter trilha operacional)

- Armazenamento de documentos (contratos, cotações, políticas, arquivos de suporte)

Mesmo que não integre tudo no dia 1, planeje isso no seu modelo de dados e nas permissões (veja /security).

Design de API e webhooks

Forneça uma API REST estável (ou GraphQL) para ações centrais: criar request, buscar status, listar decisões e recuperar a trilha de auditoria completa.

Para automação outbound, adicione webhooks para que outros sistemas reagam em tempo real.

Tipos de evento recomendados:

request.submittedrequest.step_approvedrequest.step_rejectedrequest.completed

Torne webhooks confiáveis: inclua IDs de evento, timestamps, retries com backoff e verificação de assinatura.

Integrações inbound: criar requests a partir de outras ferramentas

Muitas equipes querem iniciar aprovações de onde trabalham — telas do ERP, formulários de ticket ou portais internos. Suporte autenticação serviço‑a‑serviço e permita que sistemas externos:

- criem uma request a partir de um template

- anexem metadata (valor, centro de custo, fornecedor)

- incluam links de volta ao registro de origem

Mapeamento de dados e correspondência de identidade

Identidade é o ponto de falha comum. Decida seu identificador canônico (frequentemente employee ID) e mapeie emails como aliases.

Trate casos extremos: mudanças de nome, contratados sem ID e emails duplicados. Logue decisões de mapeamento para que admins possam resolver rapidamente e exponha status nos relatórios de administração (veja /pricing para diferenças típicas de planos se você segmentar integrações).

Console de administração e relatórios para operações

Um app de aprovações empresarial vence ou perde na operação do dia‑a‑dia: quão rápido times conseguem ajustar templates, manter filas fluindo e provar o que aconteceu durante uma auditoria.

O console de administração deve parecer uma sala de controle — poderoso, mas seguro.

Gerenciar templates, grupos, políticas e SLAs

Comece com arquitetura de informação clara:

- Workflow templates (ex.: “Aprovação de Gastos”, “Onboarding de Fornecedor”) com owners e descrição de quando usar

- Grupos de aprovadores (Financeiro Ops, Revisores Jurídicos) que mapeiam a papéis e localidades, não indivíduos

- Políticas e SLAs (ex.: “etapa do CFO necessária acima de $50k”, “Etapa 2 com 2 dias úteis")

Admins devem poder buscar e filtrar por unidade de negócio, região e versão do template para evitar edições acidentais.

Edições seguras: rascunho/publicar, versionamento, rollback

Trate templates como configuração lançável:

- Estados Draft vs. Published, com preview mostrando tipos de solicitação impactados

- Histórico de versões e um rollback com um clique caso uma regra de roteamento cause atrasos

- Regra clara: requests em andamento mantêm sua versão original, novos requests usam a versão publicada mais recente

Isso reduz risco operacional sem atrasar atualizações necessárias de política.

Permissões: admins, super admins, auditores

Separe responsabilidades:

- Admins gerenciam templates e grupos dentro de escopos atribuídos

- Super admins mudam políticas globais, retenção e integrações

- Auditores têm acesso read‑only a logs, exports e relatórios

Associe isso a um log de atividade imutável: quem mudou o quê, quando e por quê.

Relatórios, exports e retenção

Um dashboard prático destaca:

- Gargalos (etapas com maior tempo mediano)

- Filas vencidas (por time, template, região)

- Principais tipos de solicitação e motivos de rejeição

Exports devem incluir CSV para ops, além de um pacote de auditoria (requests, decisões, timestamps, comentários, referências de anexos) com janelas de retenção configuráveis.

Faça links dos relatórios para /admin/templates e /admin/audit-log para acompanhamento rápido.

Testes, monitoramento e tratamento de falhas

Faça alterações com segurança

Use snapshots e rollback para testar alterações nas regras de encaminhamento sem pôr em risco o seu piloto.

Aprovações empresariais falham de formas bagunçadas no mundo real: pessoas mudam de cargo, sistemas time out, e solicitações chegam em rajadas. Trate confiabilidade como uma feature de produto, não um detalhe.

Estratégia de testes que corresponda aos riscos

Comece com testes unitários rápidos para regras de roteamento: dado um solicitante, valor, departamento e política, o workflow escolhe a cadeia correta sempre? Mantenha esses testes dirigidos por tabelas para que regras de negócio sejam fáceis de estender.

Depois adicione testes de integração que exercitem o motor completo: criar uma request, avançar etapa a etapa, registrar decisões e verificar o estado final (aprovado/rejeitado/cancelado) e a trilha de auditoria.

Inclua checagens de permissão (quem pode aprovar, delegar ou ver) para evitar exposição acidental de dados.

Casos de borda que você deve simular

Alguns cenários devem ser testes “must pass”:

- Aprovador sai da empresa no meio do pedido (reatribuição via papel, gestor ou override de admin)

- Decisões conflitantes (aprov. duplas por duplo clique, steps paralelos, respostas tardias após escalonamento)

- Mudanças de template ao longo do tempo (assegurar que requests em andamento usem seu

template_version original)

Teste de carga e visibilidade operacional

Teste a carga da view do inbox e das notificações sob submissões em rajada, especialmente se solicitações puderem conter anexos grandes. Meça profundidade da fila, tempo de processamento por step e latência de aprovação em pior caso.

Para observabilidade, logue cada transição de estado com um correlation ID, emita métricas para workflows “travados” (sem progresso além do SLA) e adicione tracing entre workers assíncronos.

Alerta para: aumento de retries, crescimento da dead‑letter queue e requests excedendo duração esperada por step.

Portões de qualidade antes do release

Antes de enviar mudanças para produção, exija revisão de segurança, rode um drill de backup/restore e valide que reproduzir eventos reconstrói o estado correto do workflow.

Isso é o que mantém auditorias entediantes — de forma positiva.

Deploy, rollout e gestão de mudanças

Um ótimo app de aprovação ainda pode falhar se for lançado para toda a empresa da noite para o dia. Trate rollout como lançamento de produto: em fases, mensurado e suportado.

Liberar em fases (e manter escopo enxuto)

Comece com um time piloto que represente complexidade real (um gestor, financeiro, jurídico e um aprovador executivo). Limite o primeiro release a um conjunto pequeno de templates e uma ou duas regras de roteamento.

Quando o piloto estiver estável, expanda para alguns departamentos e depois para adoção em toda a empresa.

Durante cada fase, defina critérios de sucesso: % de pedidos completados, tempo mediano para decisão, número de escalonamentos e principais motivos de rejeição.

Publique uma nota simples “o que mudou” e um local único para atualizações (por exemplo, /blog/approvals-rollout).

Planejar migração de dados (se substituir processo antigo)

Se aprovações hoje vivem em threads de e‑mail ou planilhas, migração é menos sobre mover tudo e mais sobre evitar confusão:

- Importe pedidos ativos quando possível, ou congele pedidos antigos e reinicie no sistema novo com rótulos claros

- Migre templates, grupos de aprovadores e políticas primeiro — eles moldam o trabalho diário

- Mantenha um arquivo read‑only do sistema antigo (ou export) para auditoria e referência

Faça da gestão de mudanças um entregável

Forneça treinamentos curtos e guias rápidos por papel: solicitante, aprovador, admin.

Inclua “etiqueta de aprovação” como quando adicionar contexto, como usar comentários e tempos de resposta esperados.

Ofereça um caminho de suporte leve nas primeiras semanas (office hours + canal dedicado). Se tiver console de admin, inclua um painel de “problemas conhecidos e workarounds”.

Estabeleça governança para templates e mudanças de regras

Defina propriedade: quem pode criar templates, quem pode modificar regras de roteamento e quem aprova essas mudanças.

Trate templates como documentos de política — versionando, exigindo motivo para mudança e agendando atualizações para evitar surpresas no meio do trimestre.

Construa um loop de melhoria contínua

Após cada fase de rollout, revise métricas e feedback. Realize revisões trimestrais para ajustar templates, adaptar lembretes/escalamentos e aposentar workflows não usados.

Pequenos ajustes regulares mantêm o sistema alinhado com o modo como times realmente trabalham.