19 de abr. de 2025·8 min

Como frameworks modernos lidam com autenticação e autorização

Aprenda como frameworks modernos implementam autenticação e autorização: sessões, tokens, OAuth/OIDC, middleware, guards, papéis, políticas e principais armadilhas de segurança.

Autenticação vs. Autorização: o que os frameworks geralmente separam

Autenticação responde “quem é você?” Autorização responde “o que você tem permissão para fazer?” Frameworks modernos tratam esses assuntos como relacionados, mas distintos, e essa separação é uma das principais razões de a segurança se manter consistente conforme a aplicação cresce.

Autenticação: estabelecer identidade

Autenticação trata de provar que um usuário (ou serviço) é quem afirma ser. Frameworks geralmente não impõem um único método; em vez disso, oferecem pontos de extensão para opções comuns como login por senha, login social, SSO, chaves de API e credenciais de serviço.

A saída da autenticação é uma identidade: um ID de usuário, status da conta e às vezes atributos básicos (como se o e‑mail foi verificado). Importante: a autenticação não deve decidir se uma ação é permitida—apenas quem está fazendo a requisição.

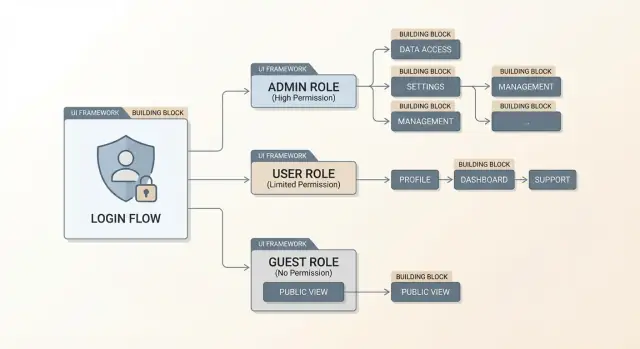

Autorização: decidir acesso

Autorização usa a identidade estabelecida mais o contexto da requisição (rota, proprietário do recurso, tenant, scopes, ambiente etc.) para decidir se uma ação é permitida. É aqui que vivem papéis, permissões, políticas e regras baseadas em recursos.

Frameworks separam regras de autorização da autenticação para que você possa:

- mudar métodos de login sem reescrever regras de acesso

- aplicar checagens de permissão consistentes em páginas web, APIs e jobs em segundo plano

- manter a lógica de “quem você é” independente da lógica de “o que você pode fazer”

Pontos de aplicação: onde o framework aplica regras

A maioria dos frameworks aplica regras por meio de pontos centralizados no ciclo de vida da requisição:

- Middleware/filters/interceptors que rodam antes de controllers/handlers

- Guards que bloqueiam acesso a rotas ou ações

- Checagens de políticas invocadas dentro da lógica de negócio para decisões específicas de recursos

Blocos de construção comuns (agnóstico ao framework)

Mesmo que os nomes variem, os blocos são familiares: um identity store (usuários e credenciais), uma sessão ou token que carrega identidade entre requisições, e middleware/guards que aplicam autenticação e autorização de forma consistente.

Os exemplos deste artigo permanecem conceituais para que você possa mapeá‑los ao framework de sua escolha.

Stores de identidade e modelos de usuário

Antes de um framework “logar alguém”, ele precisa de duas coisas: um lugar para consultar dados de identidade (a identity store) e uma forma consistente de representar essa identidade no código (o user model). Muitas “features de autenticação” em frameworks modernos são abstrações em torno dessas duas peças.

Fontes de identidade típicas

Frameworks geralmente suportam vários backends, embutidos ou via plugins:

- Usuários do banco de dados da aplicação: a clássica tabela/coleção de “users” gerenciada pela sua app.

- Provedores de identidade externos (IdPs): Google, Microsoft, GitHub ou provedores dedicados como Auth0/Okta, tipicamente via OAuth 2.0 / OpenID Connect.

- Diretórios empresariais: LDAP/Active Directory, comuns em ferramentas internas e apps B2B.

A diferença chave é quem é a fonte de verdade. Com usuários no banco, sua app possui credenciais e dados de perfil. Com um IdP ou diretório, sua app costuma armazenar um “shadow user” local que liga à identidade externa.

Campos principais do user model

Mesmo quando frameworks geram um modelo de usuário padrão, a maioria das equipes padroniza alguns campos:

- id: chave primária imutável (preferencialmente não o e‑mail).

- email/username: identificador de login; frequentemente único e normalizado.

- password_hash: apenas se sua app gerencia senhas (nunca armazene senhas em texto simples).

- flags de status: por ex.,

is_verified,is_active,is_locked,deleted_at.

Essas flags importam porque autenticação não é só “senha correta?”—é também “essa conta tem permissão para entrar agora?”

Ciclo de vida da conta: mais que cadastro

Uma identity store prática suporta eventos comuns do ciclo de vida: registro, verificação de e‑mail/telefone, reset de senha, revogação de sessão após mudanças sensíveis, e desativação ou soft‑delete. Frameworks costumam oferecer primitivas (tokens, timestamps, hooks), mas você ainda define regras: janelas de expiração, limites de taxa e o que acontece com sessões existentes quando uma conta é desabilitada.

Onde os frameworks se conectam

A maioria dos frameworks oferece pontos de extensão como user providers, adapters ou repositories. Esses componentes traduzem “dado um identificador de login, busque o usuário” e “dado um ID de usuário, carregue o usuário atual” para sua store escolhida—seja uma query SQL, uma chamada a um IdP ou uma consulta a um diretório empresarial.

Autenticação baseada em sessão (cookies e sessões no servidor)

A autenticação por sessão é a abordagem “clássica” que muitos frameworks ainda usam por padrão—especialmente para apps renderizadas no servidor. A ideia é simples: o servidor lembra quem você é, e o navegador guarda um pequeno ponteiro para essa memória.

Como funciona

Após um login bem‑sucedido, o framework cria um registro de sessão do lado do servidor (frequentemente um session ID aleatório mapeado para um usuário). O navegador recebe um cookie contendo esse session ID. Em cada requisição, o navegador envia automaticamente o cookie de volta, e o servidor usa isso para localizar o usuário logado.

Como o cookie é apenas um identificador (não dados do usuário em si), informações sensíveis permanecem no servidor.

Flags de cookie que frameworks tipicamente configuram

Frameworks modernos tentam tornar cookies de sessão mais difíceis de serem roubados ou usados indevidamente definindo padrões seguros:

- HttpOnly: impede que JavaScript leia o cookie (ajuda a reduzir danos por XSS).

- Secure: só envia o cookie sobre HTTPS.

- SameSite (Lax/Strict/None): controla o envio cross‑site de cookies (importante para defesas CSRF e fluxos de autenticação de terceiros).

Você frequentemente verá essas opções em “session cookie settings” ou “security headers”.

Onde as sessões são armazenadas

Frameworks normalmente permitem escolher um session store:

- In‑memory: rápido e simples, mas as sessões desaparecem no restart e não escalam bem entre servidores.

- Persistente em banco: durável e auditável, mas adiciona overhead de consulta.

- Cache/Redis: rápido e compartilhado entre servidores; bom para escalar, mas depende de mais um serviço.

Em alto nível, o trade‑off é velocidade vs. durabilidade vs. complexidade operacional.

Logout e invalidação

Logout pode significar duas coisas distintas:

- Logout no dispositivo atual: deletar a sessão corrente e limpar o cookie.

- Logout em todos os lugares: invalidar todas as sessões do usuário (por ex., após mudança de senha).

Frameworks muitas vezes implementam “logout em todos os lugares” rastreando uma “versão de sessão” do usuário, armazenando múltiplos session IDs por usuário e revogando‑os. Se você precisa de controle mais forte (como revogação imediata), autenticação baseada em sessão costuma ser mais simples que tokens porque o servidor pode esquecer uma sessão instantaneamente.

Autenticação baseada em token (JWT e tokens opacos)

A autenticação por token substitui buscas de sessão no servidor por uma string que o cliente apresenta em cada requisição. Frameworks tipicamente recomendam tokens quando seu servidor é primariamente uma API (consumida por múltiplos clientes), quando há apps mobile, quando você tem um SPA conversando com um backend separado, ou quando serviços precisam chamar uns aos outros sem sessões de navegador.

O que “um token” significa na prática

Um token é uma credencial de acesso emitida após o login (ou após um fluxo OAuth). O cliente o envia em requisições subsequentes para que o servidor autentique o chamador e então autorize a ação. A maioria dos frameworks trata isso como um padrão de primeira classe: um endpoint “issue token”, middleware de autenticação que valida o token e guards/policies que rodam após a identidade ser estabelecida.

Tokens opacos vs JWTs

Tokens opacos são strings aleatórias sem significado para o cliente (por exemplo, tX9...). O servidor os valida consultando uma entrada no banco ou cache. Isso torna a revogação simples e mantém o conteúdo do token privado.

JWTs (JSON Web Tokens) são estruturados e assinados. Um JWT normalmente contém claims como identificador do usuário (sub), issuer (iss), audience (aud), tempos de emissão/expiração (iat, exp) e às vezes roles/scopes. Importante: JWTs são codificados, não encriptados por padrão—qualquer um que possua o token pode ler suas claims, mesmo que não possa forjar um novo.

Armazenamento: header Authorization vs cookies

A orientação dos frameworks geralmente converge para dois defaults mais seguros:

- Enviar access tokens via

Authorization: Bearer <token>header para APIs. Isso evita riscos CSRF que vêm com cookies enviados automaticamente, mas aumenta a importância de defesas contra XSS porque JavaScript costuma ler e anexar tokens. - Usar cookies apenas quando você pode torná‑los

HttpOnly,Securee comSameSite, e quando está preparado para lidar com CSRF corretamente (frequentemente emparelhado com tokens CSRF separados).

Refresh tokens, rotação e endpoints

Access tokens são mantidos com curta duração. Para evitar forçar logins constantes, muitos frameworks suportam refresh tokens: uma credencial de longa duração usada somente para gerar novos access tokens.

Uma estrutura comum é:

POST /auth/login→ retorna access token (e refresh token)POST /auth/refresh→ rotaciona o refresh token e retorna um novo access tokenPOST /auth/logout→ invalida refresh tokens no servidor

Rotação (emitir um novo refresh token a cada uso) limita o dano se um refresh token for roubado, e muitos frameworks fornecem hooks para armazenar identificadores de token, detectar reuso e revogar sessões rapidamente.

OAuth 2.0 e OpenID Connect nos ecossistemas de frameworks

Use snapshots para alterações seguras

Experimente mudanças na autenticação e reverta instantaneamente se uma refatoração quebrar o acesso.

OAuth 2.0 e OpenID Connect (OIDC) são frequentemente mencionados juntos, mas frameworks os tratam de forma diferente porque resolvem problemas distintos.

OAuth 2.0 vs OIDC: qual você realmente precisa

Use OAuth 2.0 quando precisar de acesso delegado: sua app recebe permissão para chamar uma API em nome do usuário (por exemplo, ler um calendário ou postar em um repositório) sem lidar com a senha do usuário.

Use OpenID Connect quando precisar de login/identidade: sua app quer saber quem é o usuário e receber um ID token com claims de identidade. Na prática, “Login com X” é geralmente OIDC sobre OAuth 2.0.

Fluxos centrais que frameworks suportam comumente

A maioria dos frameworks e bibliotecas de auth foca em dois fluxos:

- Authorization Code flow + PKCE: o padrão para apps de navegador e clientes mobile. PKCE ajuda a prevenir interceptação de código e é esperado pela maioria dos provedores.

- Client Credentials flow: para chamadas service‑to‑service onde não há usuário final (jobs, workers backend, microservices internos).

Tratamento de callback: onde detalhes de segurança importam

Integrações de framework tipicamente fornecem uma rota de callback e middleware helper, mas você ainda precisa configurar o essencial corretamente:

- Validar o redirect URI exatamente (scheme/host/path). Evite URIs wildcard.

- Usar e verificar o parâmetro state para prevenir ataques estilo CSRF no login.

- Para OIDC, gerar e validar um nonce para reduzir riscos de replay de token.

- Armazenar valores transitórios (state/nonce/verifier) em uma sessão segura ou cookie encriptado, não em localStorage.

Scopes, claims e mapeamento para usuários locais

Frameworks normalmente normalizam os dados do provedor em um user model local. A decisão chave é o que realmente impulsiona a autorização:

- Scopes são permissões OAuth para APIs (o que o access token pode fazer).

- Claims são atributos de identidade no ID token OIDC (quem é o usuário).

Um padrão comum: mapear identificadores estáveis (como sub) para um usuário local, então traduzir roles/grupos/claims do provedor em papéis ou políticas locais que sua app controla.

Senhas, hashing, MFA e recuperação de conta

Senhas ainda são o método padrão de login em muitas apps, então frameworks tendem a entregar padrões de armazenamento mais seguros e guardrails comuns. A regra central permanece: nunca armazene a senha (ou um hash simples dela) em seu banco.

Defaults de hashing de senha (e por que hashing simples é inseguro)

Frameworks modernos e suas bibliotecas de auth geralmente usam hasheadores específicos para senhas como bcrypt, Argon2 ou scrypt. Esses algoritmos são intencionalmente lentos e incluem salt, o que ajuda a prevenir ataques com tabelas pré‑computadas e torna a quebra em larga escala cara.

Um hash criptográfico simples (como SHA‑256) é inseguro para senhas porque foi desenhado para ser rápido. Se um banco vaza, hashes rápidos permitem que atacantes adivinhem bilhões de senhas rapidamente. Hashers de senha adicionam work factors (parâmetros de custo) para que você possa ajustar a segurança conforme o hardware evolui.

Políticas de senha que você verá frequentemente

Frameworks tipicamente oferecem hooks (ou plugins/middleware) para impor regras sensatas sem codificá‑las em cada endpoint:

- Políticas centradas em comprimento (senhas ou passphrases mais longas superam regras curtas e complexas).

- Verificação contra senhas vazadas (conceitualmente: “não permita senhas já expostas”).

- Rate limiting e bloqueio temporário opcional após falhas repetidas para desacelerar brute‑force.

Opções de MFA e trade‑offs

A maioria dos ecossistemas suporta MFA como segundo passo após verificação de senha:

- TOTP (apps autenticadores): amplamente suportado e funciona offline; ainda é suscetível a phishing se usuários forem enganados a digitar códigos.

- WebAuthn / passkeys: proteção forte contra phishing e replay; frequentemente a melhor UX depois de configurado.

- Códigos SMS: fáceis de implementar, mas mais fracos por risco de SIM‑swap e interceptação—melhor que nada, mas não ideais para contas de alto risco.

Recuperação de conta feita com segurança

Reset de senha é um caminho de ataque comum, então frameworks geralmente encorajam padrões como:

- Links de reset baseados em tokens one‑time armazenados no servidor (frequentemente hashados como senhas).

- Expirações curtas (minutos a horas) e uso único.

- Invalidação de sessões ou rotação de tokens após um reset bem‑sucedido para que sessões roubadas não permaneçam ativas.

Uma boa regra: facilitar a recuperação para usuários legítimos, mas tornar cara a automação por atacantes.

Middleware, guards e o ciclo de vida da requisição

A maioria dos frameworks trata segurança como parte do pipeline de requisição: uma série de passos que rodam antes (e às vezes depois) do controller/handler. Os nomes variam—middleware, filters, guards, interceptors—mas a ideia é consistente: cada passo pode ler a requisição, adicionar contexto ou interromper o processamento.

Um modelo mental prático de pipeline

Um fluxo típico se parece com isto:

- Routing seleciona o endpoint (ex.:

/account/settings). - Componentes de pré‑processamento rodam (middleware/filters/interceptors).

- Autenticação tenta identificar o chamador.

- Autorização decide se o chamador identificado pode acessar o endpoint.

- Handler/controller executa a lógica de negócio.

- Pós‑processamento pode transformar a resposta ou registrar detalhes.

Frameworks incentivam manter checagens de segurança fora da lógica de negócio, para que controllers permaneçam focados em “o que fazer” em vez de “quem pode fazê‑lo”.

Onde a autenticação acontece (identidade primeiro)

A autenticação é o passo onde o framework estabelece o contexto de usuário a partir de cookies, session IDs, API keys ou bearer tokens. Se bem‑sucedida, ela cria uma identidade com escopo na requisição—frequentemente exposta como user, principal ou context.auth.

Esse anexo é crucial porque passos posteriores (e seu código de app) não devem re‑parsear headers ou revalidar tokens. Devem ler o objeto de usuário já populado, que tipicamente inclui:

- um ID de usuário estável

- roles/claims (às vezes)

- metadados como método de autenticação ou idade da sessão

Onde a autorização acontece (checagens de permissão)

Autorização é comumente implementada como:

- guards a nível de rota (ex.: “deve estar autenticado”)

- checagens de política (ex.: “pode editar este documento”) avaliadas após carregar o recurso

Esse segundo tipo explica por que hooks de autorização muitas vezes ficam próximos de controllers e serviços: podem precisar de params de rota ou objetos carregados do banco para decidir corretamente.

401 vs 403: tratando falhas com clareza

Frameworks distinguem dois modos comuns de falha:

- 401 Unauthorized (não autenticado): nenhuma identidade válida foi estabelecida. Frequentemente aciona um redirecionamento para login em apps de navegador, ou um erro JSON em APIs.

- 403 Forbidden (não autorizado): a identidade é conhecida, mas não tem permissão.

Sistemas bem‑desenhados evitam vazar detalhes nas respostas 403; negam acesso sem explicar qual regra falhou.

Modelos de autorização: papéis, permissões e políticas

Faça o deploy e verifique a segurança

Faça o deploy da sua app para validar cookies, cabeçalhos e o comportamento de CORS em condições reais.

Autorização responde a uma pergunta mais estreita que o login: “Este usuário autenticado pode fazer esta coisa específica agora?” Frameworks modernos tipicamente suportam vários modelos, e muitas equipes os combinam.

Controle de acesso baseado em papéis (RBAC)

RBAC atribui aos usuários um ou mais papéis (ex.: admin, support, member) e faseia recursos com base nesses papéis.

É fácil de raciocinar e rápido de implementar, especialmente quando frameworks oferecem helpers como requireRole('admin'). Hierarquias de papéis (“admin implica manager implica member”) podem reduzir duplicação, mas também ocultar privilégios: uma pequena mudança em um papel pai pode conceder acesso silenciosamente pela app.

RBAC funciona bem para distinções amplas e estáveis.

Autorização baseada em permissões (granular)

Autorização por permissões checa uma ação contra um recurso, frequentemente expressa como:

- Ação:

read,create,update,delete,invite - Recurso:

invoice,project,user, às vezes com um ID ou propriedade

Esse modelo é mais preciso que RBAC. Por exemplo, “pode atualizar projetos” é diferente de “pode atualizar apenas projetos que possui”, o que exige checar tanto permissões quanto condições de dados.

Frameworks frequentemente implementam isso via uma função central “can?” (ou serviço) chamada a partir de controllers, resolvers, workers ou templates.

Autorização baseada em políticas (regras com condições)

Políticas empacotam lógica de autorização em avaliadores reutilizáveis: “Um usuário pode deletar um comentário se o escreveu ou se for moderador.” Políticas podem aceitar contexto (user, resource, request), tornando‑as ideais para:

- checagens de propriedade

- regras baseadas em plano/subscrição

- restrições por tempo ou organização

Quando frameworks integram políticas ao roteamento e middleware, você pode impor regras de forma consistente entre endpoints.

Atributos/anotações vs checagens em código

Anotações (ex.: @RequireRole('admin')) mantêm a intenção perto do handler, mas podem se fragmentar quando regras ficam complexas.

Checagens em código (chamadas explícitas ao authorizer) são mais verbosas, mas geralmente mais fáceis de testar e refatorar. Um compromisso comum é anotações para gates grosseiros e políticas para lógica detalhada.

Proteções embutidas comuns: CSRF, CORS e headers de segurança

Frameworks modernos não apenas ajudam a logar usuários—também vêm com defesas para os ataques mais comuns que acontecem em torno da autenticação.

CSRF: proteger apps de navegador que usam cookies

Se sua app usa cookies de sessão, o navegador os anexa automaticamente às requisições—às vezes mesmo quando a requisição é iniciada de outro site. Proteção CSRF em frameworks tipicamente adiciona um token CSRF por sessão (ou por requisição) que deve ser enviado junto de requisições que alteram estado.

Padrões comuns:

- Synchronizer token: o servidor rende um token em formulários e o verifica em POST/PUT/PATCH/DELETE.

- Double‑submit cookie: um token CSRF é armazenado em cookie e também enviado em header/body; o servidor checa se batem.

Associe tokens CSRF com cookies SameSite (muitas vezes Lax por padrão) para reduzir risco, e garanta que seu cookie de sessão seja HttpOnly e Secure quando apropriado.

CORS: APIs precisam de regras explícitas

CORS não é um mecanismo de auth; é um sistema de permissão do navegador. Frameworks usualmente fornecem middleware/config para permitir origens confiáveis chamar sua API.

Erros de configuração a evitar:

Access-Control-Allow-Origin: *junto comAccess-Control-Allow-Credentials: true(navegadores rejeitam isso e indica confusão).- Refletir qualquer

Originheader sem uma allowlist estrita. - Esquecer de permitir headers necessários (como

Authorization) ou métodos, causando “funciona no curl mas falha no navegador.”

Clickjacking e headers de segurança

A maioria dos frameworks pode definir padrões seguros ou facilitar a adição de headers como:

X-Frame-OptionsouContent-Security-Policy: frame-ancestorspara prevenir clickjacking.Content-Security-Policy(controle mais amplo de scripts/recursos).Referrer-PolicyeX-Content-Type-Options: nosniffpara comportamento mais seguro do navegador.

Validação de entrada vs autorização

Validação garante que dados estejam bem‑formados; autorização garante que o usuário tenha permissão para agir. Uma requisição válida ainda pode ser proibida—frameworks funcionam melhor quando você aplica ambos: valide entradas cedo e então imponha permissões no recurso específico sendo acessado.

Padrões por tipo de app: SSR, SPA, Mobile e Microserviços

Implemente autenticação mais rápido no chat

Descreva seu fluxo de autenticação no chat e gere rapidamente uma base em React e Go.

O padrão “certo” depende muito de onde seu código roda e como as requisições chegam ao backend. Frameworks podem suportar múltiplas opções, mas os defaults que parecem naturais em um tipo de app podem ser estranhos (ou arriscados) em outro.

Apps renderizados no servidor (SSR)

Frameworks SSR geralmente casam bem com sessões baseadas em cookies. O navegador envia o cookie automaticamente, o servidor busca a sessão, e páginas podem renderizar com contexto do usuário sem código cliente extra.

Regra prática: mantenha cookies de sessão HttpOnly, Secure e com um SameSite sensato, e confie em checagens de autorização server‑side para cada requisição que renderiza dados privados.

Single‑page apps (SPA)

SPAs frequentemente chamam APIs via JavaScript, o que torna escolhas de token mais visíveis. Muitas equipes preferem um fluxo OAuth/OIDC que retorne access tokens de curta duração.

Evite armazenar tokens de longa duração em localStorage quando possível; isso aumenta o raio de dano de XSS. Uma alternativa comum é o padrão backend‑for‑frontend (BFF): o SPA fala com seu próprio servidor usando um cookie de sessão, e o servidor troca/guarda tokens para APIs upstream.

Clientes mobile

Apps mobile não podem depender das regras de cookie do navegador da mesma forma. Tipicamente usam OAuth/OIDC com PKCE e armazenam refresh tokens no armazenamento seguro da plataforma (Keychain/Keystore).

Planeje recuperação para “dispositivo perdido”: revogue refresh tokens, rotacione credenciais e torne a reautenticação suave—especialmente quando MFA está habilitado.

Microserviços e API gateways

Com muitos serviços, você escolherá entre identidade centralizada e aplicação de políticas em cada serviço:

- Gateway‑centric: o gateway valida tokens e encaminha contexto de identidade.

- Defesa em profundidade: cada serviço também valida tokens e aplica autorização para seus próprios recursos.

Para autenticação entre serviços, frameworks costumam integrar com mTLS (identidade forte do canal) ou OAuth client credentials (contas de serviço). A chave é autenticar o chamador e autorizar o que ele pode fazer.

Impersonação e acesso administrativo

Funcionalidades de “impersonate user” para admins são poderosas e perigosas. Prefira sessões de impersonação explícitas, exija reautenticação/MFA para administradores e registre logs de auditoria (quem impersonou quem, quando e quais ações foram realizadas).

Testes, observabilidade e armadilhas a evitar

Recursos de segurança só ajudam se continuarem funcionando quando o código muda. Frameworks modernos facilitam testar autenticação e autorização, mas você ainda precisa de testes que reflitam comportamento real de usuários—e de atacantes.

Testando fluxos de auth sem setups frágeis

Comece separando o que você testa:

- Testes unitários para regras de autorização (políticas, guards, checks de permissão). Devem ser rápidos e cobrir casos de borda como “usuário possui o recurso” vs “override por admin”.

- Testes de integração para rotas protegidas (requisições que devem ter sucesso ou falhar). Esses pegam middleware mal ligado, decoradores ausentes e redirects quebrados.

A maioria dos frameworks vem com helpers de teste para que você não precise criar sessões ou tokens manualmente a cada vez. Padrões comuns incluem:

- Um test client que mantém cookies entre requisições (útil para auth baseada em sessão).

- Helpers para logar um usuário mock (ou anexar um JWT/token opaco) sem passar pela UI.

- Fixtures/factories para usuários, papéis e recursos, para manter testes legíveis.

Regra prática: para cada teste do “caminho feliz”, adicione um teste “deve ser negado” que prove que a checagem de autorização realmente roda.

Se você estiver iterando rapidamente nesses fluxos, ferramentas que suportam prototipagem rápida mais rollback seguro ajudam. Por exemplo, Koder.ai (uma plataforma vibe‑coding) pode gerar um front React e um backend Go + PostgreSQL a partir de uma especificação em chat, permitindo snapshots e rollback enquanto você refina middleware/guards e checagens de políticas—útil quando experimenta sessão vs token e quer manter mudanças auditáveis.

Observabilidade: provar o que aconteceu, não o que você esperava

Quando algo dá errado, você quer respostas rápidas e confiáveis.

Registre e/ou audite eventos chave:

- Eventos de autenticação: sucesso/falha de login, desafios MFA, resets de senha, refresh de token.

- Negativas de autorização: qual policy falhou, em qual recurso, para qual usuário (evite logar segredos).

- Correlation IDs: um request ID propagado por logs e traces para seguir uma tentativa de login através de serviços.

Adicione métricas leves também: taxa de 401/403, picos de logins falhos e padrões incomuns de refresh de token.

Armadilhas comuns que frameworks não te salvam completamente

- Confiar em claims do cliente: nunca confie em flags do UI ou “roles” no cliente. Sempre imponha no servidor.

- Faltando checagens em endpoints secundários: exports, jobs em background, ferramentas admin e APIs “internas” também precisam de autorização.

- Scopes/papéis excessivamente amplos: permissões “ok por enquanto” tendem a virar permanentes.

- Vazamento de tokens: armazenar tokens em locais fáceis de copiar (logs, URLs, localStorage) ou enviá‑los a terceiros.

Trate bugs de auth como comportamento testável: se pode regredir, merece um teste.

Perguntas frequentes

Qual é a diferença prática entre autenticação e autorização em um framework?

A autenticação prova a identidade (quem está fazendo a requisição). A autorização decide o acesso (o que essa identidade pode fazer) usando contexto como rota, propriedade do recurso, tenant e scopes.

Frameworks os separam para que você possa alterar os métodos de login sem reescrever a lógica de permissões.

Onde os frameworks normalmente “aplicam” checagens de autenticação e autorização?

A maioria dos frameworks aplica autenticação/autorização em um pipeline de requisição, tipicamente com:

- Middleware/filters/interceptors para parsear sessões/tokens e anexar um

user/principal - Route guards para bloquear requisições não autenticadas ou não autorizadas

- Verificações de políticas (policy checks) dentro ou próximo da lógica de negócio para decisões específicas de recursos

O que é uma identity store, e como ela difere de um user model?

Uma identity store é a fonte de verdade para usuários e credenciais (ou links para identidades externas). Um user model é como seu código representa essa identidade.

Na prática, frameworks precisam de ambos para responder: “dado este identificador/token, quem é o usuário atual?”

Quais são as fontes de identidade típicas com as quais frameworks se integram?

Fontes comuns incluem:

- O banco de dados da sua aplicação (você controla credenciais e perfil)

- IdPs externos (provedores OIDC/OAuth como Google/Microsoft)

- Diretórios empresariais (LDAP/Active Directory)

Ao usar um IdP/diretório, muitas aplicações mantêm um “shadow user” local para mapear IDs externos estáveis (como o sub do OIDC) para papéis e dados específicos da app.

Quando devo usar autenticação baseada em sessão vs baseada em token?

Sessions armazenam identidade no servidor e usam um cookie como ponte (session ID). São ótimas para SSR e tornam a revogação simples.

Tokens (JWT/opaque) são enviados em cada requisição (frequentemente via Authorization: Bearer ...) e se encaixam bem em APIs, SPAs, mobile e chamadas entre serviços.

Quais flags de cookie importam mais para a segurança de sessão, e por quê?

Frameworks normalmente endurecem cookies de sessão com:

HttpOnly(reduz o roubo de cookie via XSS)Secure(apenas via HTTPS)SameSite(limita envio cross-site; afeta CSRF e fluxos de login)

Ainda é preciso escolher valores adequados ao seu caso (por exemplo, vs para fluxos cross-site).

Qual a diferença entre tokens opacos e JWTs, e por que isso importa?

Opaque tokens são strings aleatórias validadas por uma consulta no servidor (revogação simples, conteúdo privado).

JWTs são tokens assinados, autocontidos, com claims legíveis (p.ex., sub, exp, roles/scopes). São convenientes para sistemas distribuídos, mas revogar JWTs é mais difícil sem expirações curtas e controles server-side (deny lists, versionamento de token, etc.).

Como refresh tokens e rotação funcionam em frameworks modernos?

Mantenha access tokens de curta duração e use refresh tokens apenas para emitir novos access tokens.

Estrutura comum:

POST /auth/login→ access + refreshPOST /auth/refresh→ rotaciona o refresh token + emite novo accessPOST /auth/logout→ invalida refresh tokens

Rotação combinada com detecção de reuso limita o dano caso um refresh token seja vazado.

Preciso de OAuth 2.0, OpenID Connect ou ambos?

OAuth 2.0 é para acesso delegado a APIs (“permita que este app chame uma API em meu nome”).

OpenID Connect (OIDC) é para login/identidade (“quem é o usuário?”) e adiciona ID tokens e claims padronizadas.

“Login com X” normalmente é OIDC em cima de OAuth 2.0.

Como papéis, permissões e políticas se encaixam na autorização?

RBAC (papéis) é simples para portas de alto nível (por exemplo, admin vs member). Permissões e políticas lidam com regras granulares (por exemplo, editar apenas seu próprio documento).

Padrão comum:

- Papéis para controles grosseiros de rota

- Políticas para decisões a nível de recurso usando

user + resource + requestcomo contexto