07 сент. 2025 г.·8 мин

Как создать веб‑приложение для принятия решений об откате фич

Узнайте, как спроектировать и создать веб‑приложение, которое централизует сигналы для отката, согласования и аудита — чтобы команды решали быстрее и снижали риски.

Что должно решать приложение (и для кого)

«Rollback decision» — это момент, когда команда решает, стоит ли отменять изменение, уже попавшее в продакшен: выключить флаг, вернуть деплой, откатить конфиг или снять релиз. Это звучит просто, пока вы не окажетесь в разгаре инцидента: сигналы противоречат друг другу, владельцы неочевидны, и каждая минута без решения имеет свою цену.

Команды ломаются потому, что входные данные разбросаны. Графики мониторинга в одном инструменте, тикеты поддержки — в другом, история деплоев в CI/CD, флаги — ещё где‑то, а «решение» часто — просто поспешная переписка в чате. Позже, когда кто‑то спрашивает «почему мы откатились?», доказательства пропали или их тяжело восстановить.

Цель приложения

Цель веб‑приложения — создать одно место, где:

- Сигналы собираются вместе (метрики, уровень ошибок, влияние на клиентов, результаты экспериментов).

- Решения фиксируются (что выбрали, кто одобрил, какие альтернативы рассматривались).

- Действия координируются (какой шаг отката выполнен, когда и кем).

Это не значит, что должен быть большой красный буттон, который автоматически откатывает всё. По умолчанию это — поддержка принятия решений: помочь людям перейти от «мы переживаем» к «мы уверены» с общим контекстом и понятным рабочим потоком. Автоматизацию можно подключить позже, но первая победа — уменьшение путаницы и ускорение согласования.

Для кого это

Решение об откате затрагивает множество ролей, поэтому приложение должно удовлетворять разные потребности, не вынуждая всех смотреть одно и то же:

- Engineering: проверить, что изменилось, сравнить текущее и предыдущее поведение, выполнить безопасные шаги отката.

- Product: оценить влияние на пользователей, риск для дохода и подходит ли частичный откат (или выключение флага).

- Support/Success: добавить реальные жалобы клиентов, степень серьёзности и затронутые сегменты.

- Ops/SRE: фокус на стабильности, response и уменьшении blast‑radius.

Когда это работает, вы не просто «откатываетесь быстрее». Вы делаете меньше панических действий, сохраняете чистый аудит и превращаете каждую продовую панику в повторяемый, более спокойный процесс принятия решений.

Роли, ответственности и пользовательские сценарии

Приложение работает лучше, когда оно отражает то, как люди реально управляют риском: кто‑то замечает сигнал, кто‑то координирует, кто‑то решает, кто‑то исполняет. Начните с определения ключевых ролей, затем проектируйте пути пользователей вокруг того, что нужно каждому в моменте.

Основные роли (и что им нужно)

On‑call engineer нуждается в скорости и ясности: «что изменилось, что ломается и какое сейчас самое безопасное действие?» Он должен иметь возможность предложить откат, прикрепить доказательства и увидеть, нужны ли одобрения.

Product owner нужен контекст влияния: «кто пострадал, насколько серьёзно и что мы теряем при откате?» Часто он добавляет контекст (цель фичи, план релиза, коммс) и может быть одним из одобряющих.

Incident commander нужен для координации: «сходимся ли мы по текущей гипотезе, статусу решения и следующим шагам?» Он должен уметь назначать ответственных, ставить дедлайн для решения и синхронизировать стейкхолдеров.

Approver (engineering manager, release captain, compliance) должен быть уверен: «обосновано ли решение, обратимо ли оно и соответствует ли политике?» Им нужен краткий резюме решения и сопутствующие сигналы.

Ключевые задачи (user journeys)

- Обнаружить проблему: алерты мониторинга, тикеты поддержки и заметки о деплое собираются в одном виде инцидента.

- Оценить влияние: быстро сравнить уровни ошибок, затронутые когорты и недавние изменения.

- Принять решение: предложить варианты (откат, выключить флаг, ждать ещё данных) с явным обоснованием.

- Выполнить: инициировать откат или изменение флага (или передать задачу инструменту) и подтвердить завершение.

- Документировать: записать, кто и когда принял решение и почему — без лишней рутины.

Права, которые предотвращают хаос

Определите четыре понятные возможности: предлагать, одобрять, исполнять и просматривать. Многие команды позволяют любому on‑call предлагать, небольшой группе — одобрять, а в проде — лишь ограниченному кругу исполнять.

Общие ошибки, против которых нужно проектировать

Большинство ошибок при откате происходят из‑за разрозненного контекста, неочевидной ответственности и отсутствия логов/доказательств. Ваше приложение должно явно назначать владельцев, держать все входные данные в одном месте и сохранять неизменяемую запись того, что было известно в момент принятия решения.

Модель данных: фичи, релизы, инциденты и решения

Успех приложения зависит от того, насколько модель данных совпадает с тем, как ваша команда реально шипит софт и управляет риском. Начните с малого набора сущностей, потом добавьте таксономию и снапшоты, которые делают решения понимаемыми позже.

Основные сущности («существительные»)

Минимум, что нужно моделировать:

- Feature: изменяемая сущность (часто привязана к флагу, конфигу или коду).

- Release: деплой/версия, которая может включать много фич.

- Environment: где запущен релиз (prod, staging, регион, тенант и т.д.).

- Incident: событие с влиянием на клиентов или набор внутренних алертов.

- Decision: зафиксированный выбор (rollback, mitigate, monitor и т.д.).

- Action: то, что было выполнено (выключить флаг, revert коммита, redeploy, хотфикс).

- Metric Snapshot: зафиксированные в момент решения доказательства (error rate, latency и т.д.).

Взаимосвязи, на которые опираетесь

Держите связи явными, чтобы дашборды быстро отвечали «что затронуто?»:

- Feature ↔ Release: many‑to‑many (фича может попасть в несколько релизов; релиз включает много фич).

- Release ↔ Environment: релиз может деплоиться в разные окружения с разными временными метками и состоянием.

- Incident ↔ Decision: обычно one‑to‑many (инцидент может породить несколько решений во времени).

- Decision ↔ Action: one‑to‑many (решение может требовать нескольких действий и проверок).

Неизменяемые vs редактируемые данные

Решите заранее, что никогда нельзя менять:

- Неизменяемое: аудит‑события (кто одобрил, когда выполнено, before/after значения, ссылки на доказательства), metric snapshots.

- Редактируемое: заметки, теги, резюме инцидента и опциональные комментарии «почему» — с историей версий.

Таксономия для корректных отчётов

Добавьте лёгкие enum‑поля для согласованной фильтрации:

- Severity (S0–S4), Impact (затронутые пользователи, риск для дохода), Status (open/monitoring/resolved)

- Decision outcome (rollback/disable flag/partial rollout/monitor)

- Reason codes (регресс по производительности, рост ошибок, несоответствие биллинга, нарушение UX, безопасность)

Такая структура поддерживает быстрый triage и формирует аудиторский след, пригодный для post‑incident review.

Типы откатов и что «откат» означает для вашей команды

До того как строить рабочие процессы и дашборды, определите, что в вашей команде означает «откат». Разные команды под одним словом понимают разные действия с разным уровнем риска. Приложение должно делать тип отката явным, а не подразумеваемым.

Выберите механизмы отката

Большинству команд нужны три базовых механизма:

- Перезалить предыдущую версию: откат всего сервиса или фронтенд‑бандла к последнему known‑good артефакту. Широко, медленнее и может отменить несвязанные изменения.

- Выключить feature flag: отключить конкретную возможность, оставив деплой нетронутым. Обычно самый быстрый и безопасный путь при наличии флагов.

- Переключить конфиг / kill switch: изменить рантайм‑конфиг (лимиты, правила маршрутизации, веса рекомендаций). Полезно, когда флагов нет, но сложнее проверить эффект.

В UI рассматривайте эти типы как отдельные «action types» с собственными предусловиями, ожидаемым воздействием и шагами верификации.

Окружения и регионы — не второстепенное

Решение об откате часто зависит от того, где проявляется проблема. Явно моделируйте область:

- Environment: dev/staging/prod (и любые общие тестовые окружения).

- Region или shard:

us-east,eu-west, конкретный кластер или процентный релиз.

Приложение должно позволять обзор «выключить флаг в проде, только EU» vs «глобальный откат в проде», потому что это разные по риску решения.

Безопасные actions vs только учёт действий

Решите, какие действия приложение может запускать напрямую:

- Безопасные, автоматизируемые действия (например, выключить флаг, приостановить rollout) можно выполнять прямо с оговорками.

- Высоко‑рисковые или многошаговые действия (например, откат БД, emergency redeploy) могут быть только учтены: приложение сохраняет, кто одобрил и какие доказательства, а исполнение происходит в CI/CD или SRE.

Идемпотентность: предотвращаем двойные откаты

Сделайте действия идемпотентными, чтобы избежать конфликтов при множестве кликов:

- Используйте уникальный ключ действия (feature + environment + region + mechanism + target state).

- Обнаруживайте состояние «уже применено» и меняйте Execute на Verify.

- Блокируйте или сериализуйте конфликтующие действия (например, не разрешайте «redeploy previous version», пока «flag off» в ожидании).

Чёткие определения здесь успокаивают рабочий процесс согласования и делают таймлайн инцидента чистым.

Входы для решения: сигналы, пороги и контекст

Быстро создавайте страницы принятия решений

Создайте центр инцидентов, где сигналы, решения и действия собраны в одном месте.

Решения об откате становятся проще, когда команда согласна, какие доказательства считать достаточными. Приложение должно превращать разрозненную телеметрию в единый пакет решения: сигналы, пороги и контекст, объясняющий, почему числа изменились.

Чек‑лист сигналов (стандартный, не опциональный)

Всегда показывайте чек‑лист для релиза или фичи под разбором. Короткий, но полный:

- Error rate (в целом и по эндпоинтам)

- Latency (p95/p99) и тайм‑ауты

- Падение конверсии или потеря воронки на ключевых шагах

- Крэш‑репорты (версия приложения, устройство/ОС, топ‑стэки)

- Тикеты поддержки (объём и топ‑категории)

Цель — не показать все графики, а подтвердить, что одни и те же ключевые сигналы проверяют всегда.

Пороги, учитывающие тренды (а не одиночные всплески)

Одиночные всплески бывают. Решения должны базироваться на устойчивом отклонении и скорости изменения.

Поддерживайте оба подхода:

- Статические пороги (например, «error rate > 2% в течение 10 минут»)

- Пороги относительно базовой линии (например, «конверсия упала >5% vs тот же день прошлой недели»)

В UI покажите небольшую «полоску тренда» рядом с каждой метрикой (последние 60–120 минут), чтобы ревьюверы видели направление: растёт проблема, стабилизируется или идёт на восстановление.

Контекст: панель «Известные изменения»

Числа без контекста тратят время. Добавьте панель «Known changes», отвечающую на вопросы:

- Что ушло в прод за последние 24 часа?

- Где это задеплоилось (регионы, платформы, когорты)?

- Что изменилось вне продукта (кампании, внешние сбои, статус сторонних сервисов)?

Эта панель должна подтягивать релиз‑ноты, флаги и деплои, и явно указывать «ничего не менялось», а не оставлять это подразумеваемым.

Быстрые пути к более глубоким доказательствам

Когда кому‑то нужны детали, давайте быстрые ссылки, которые открывают нужное место мгновенно (дашборды, трейсы, тикеты) через /integrations, не превращая приложение в ещё один мониторинговый инструмент.

Поток работы: Предложить, Просмотреть, Одобрить, Выполнить

Приложение оправдывает себя, когда превращает «всем в чате» в понятный, ограниченный по времени поток. Цель проста: один ответственный предлагающий, определённый набор рецензентов и один финальный одобритель — без тормозов при срочных действиях.

1) Propose: создать запись решения

Предлагающий создаёт Rollback Proposal, привязанную к конкретному релизу/фиче. Форма должна быть быстрой, но структурированной:

- Что затронуто: фича, окружение, процент релиза

- Рекомендованное действие: rollback / pause rollout / keep shipping

- Snapshot влияния: ключевые метрики и симптомы клиентов

- «Почему» (обязательно): структурированные причины (error spike, drop in revenue, security concern) и свободный текст

Предложение должно сразу генерировать shareable ссылку и уведомлять назначенных рецензентов.

2) Review: собирать сигналы, не мнения

Рецензенты должны добавлять доказательства и позицию:

- Approve, Request changes, или Block (с причиной)

Чтобы обсуждения были продуктивными, храните заметки рядом с предложением (а не разбросанными по инструментам) и поощряйте ссылки на тикеты/мониторы с относительными ссылками вроде /incidents/123 или /releases/45.

3) Approve: один человек принимает окончательное решение

Определите финального одобрителя (часто on‑call lead или product owner). Его одобрение должно:

- Зафиксировать выбранное действие

- Записать обоснование одобрения

- Поставить штамп времени, идентичности и условия (например, «откат сейчас, переоценить через 30 минут»)

SLA и напоминания

Откаты чувствительны ко времени, поэтому встройте дедлайны:

- SLA на ответ рецензента (например, 10 минут)

- SLA на финальное одобрение (например, 5 минут после завершения обзоров)

Если SLA пропущен, приложение должно эскалировать — сначала к бэкап‑рецензенту, затем к on‑call менеджеру — при этом запись решения остаётся неизменной и аудируемой.

Режим экстренного доступа (break‑glass)

Иногда ждать нельзя. Добавьте Break‑glass Execute путь, который требует:

- Обязательное поле «почему»

- Дополнительное логирование (кто выполнил, откуда, что именно изменено)

- Автоматически создаваемые follow‑up задачи: post‑incident review, черновик коммуникаций и чек‑лист верификации

4) Execute: подтверждение, верификация, закрытие

Выполнение не должно заканчиваться «нажатой кнопкой». Захватывайте шаги подтверждения (откат завершён, флаги обновлены, мониторинг проверен) и закрывайте запись только после подписанной верификации.

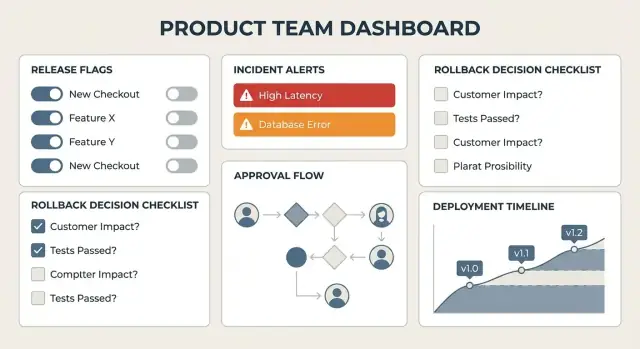

UI/UX: дашборды для быстрых, спокойных решений

Когда релиз ведёт себя плохо, у людей нет времени «разбираться в инструменте». UI должен снижать когнитивную нагрузку: показывать, что происходит, что уже решено и какие безопасные следующие шаги — без горы графиков.

Ключевые экраны

Overview (домашний дашборд). Точка входа на triage. Отвечает на три вопроса за секунды: что сейчас под риском? какие решения в ожидании? что недавно изменилось? Хорошая компоновка — слева направо: активные инциденты, ожидающие одобрения и короткая лента «последние релизы / изменения флагов».

Incident/Decision page. Место сбора команды. Сочетайте повествовательное резюме («что мы видим») с живыми сигналами и ясной панелью принятия решения. Держите контролы для решения в постоянном месте (правая панель или фиксированный футер), чтобы никто не искал «Propose rollback».

Feature page. Вид владельца: текущий статус релиза, недавние инциденты, связанные флаги, рискованные сегменты и история решений.

Release timeline. Хронологический вид деплоев, ramp‑ов флагов, изменений конфигов и инцидентов. Помогает связать причину и эффект без переключений между инструментами.

Сделайте статус очевидным (и трудно перепутать)

Используйте заметные, согласованные бейджи статуса:

- Current risk level: Normal / Elevated / Critical

- Decision state: Draft → In Review → Approved → Executing → Completed (или Rejected)

- Last action: кто что сделал и когда (с подробностями в 1 клик)

Избегайте тонких сигналов только через цвет. Сочетайте цвет с меткой и иконкой и держите формулировки одинаковыми на всех экранах.

Вид «decision pack»

Decision pack — это единый, sharable снапшот, отвечающий: почему мы рассматриваем откат и какие есть опции?

Включите:

- Сигналы: ключевые метрики, тренды ошибок, влияние на пользователей и алерты (с подсветкой порогов)

- Сводка изменений: что ушло в прод, какие флаги изменялись и затронутые сервисы

- Рекомендованные опции: доступные механизмы отката с оценкой blast‑radius и времени выполнения

Этот вид должен быть удобным для вставки в чат и экспорта для отчётов.

Доступность, которая важна под давлением

Проектируйте для скорости и ясности:

- Понятные метки (избегайте кнопок с жаргоном без контекста)

- Высокий контраст и читаемые размеры шрифта

- Полная клавиатурная навигация для критичных действий (review, approve, execute)

- Видимые фокус‑стейты и диалоги подтверждения, чтобы избежать случайных кликов

Цель не в эффектных дашбордах, а в спокойном интерфейсе, где правильное действие кажется очевидным.

Интеграции: деплои, флаги, мониторинг и тикетинг

Запустите процесс утверждения

Сформируйте потоки «предложить — просмотреть — утвердить — выполнить» и получите рабочий интерфейс без разработки с нуля.

Интеграции превращают приложение из «формы с мнением» в кокпит принятия решений. Цель — не поглотить всё, а надёжно подтянуть те сигналы и контролы, которые позволяют быстро принять и выполнить решение.

Ключевые точки интеграции

Начните с пяти источников, которые уже есть у большинства команд:

- Deployment system (CI/CD): что запушено, когда, кем и scope релиза (регион, кластер, % rollout).

- Feature flag service: текущее состояние флагов, правила таргетинга и история изменений.

- Monitoring & analytics: error rate, latency, crash‑free users, падение конверсии, ключевые бизнес‑KPI.

- Ticketing / incident tools: статус инцидента, severity, затронутые сервисы, назначенные ответственные.

- Chat (Slack/Teams): компактные апдейты, одобрения и ссылки обратно на запись решения.

Выбор стиля интеграции (с безопасным fallback)

Используйте наименее хрупкий метод, который даёт нужную скорость:

- Webhooks для срочных событий (деплой завершён, флаг переключён, создан инцидент).

- Polling для инструментов без надёжных вебхуков (некоторые аналитики), с интервалами и backoff.

- API‑клиенты для on‑demand запросов («покажи последние 5 деплоев в сервисе X»).

- Ручной ввод как fallback, когда системы недоступны — помечайте такие записи как «manual» и требуйте короткую причину.

Нормализация событий в единый формат

Разные системы по‑разному описывают одно и то же. Нормализуйте входящие данные в маленькую стабильную схему, например:

source(deploy/flags/monitoring/ticketing/chat)entity(release, feature, service, incident)timestamp(UTC)environment(prod/staging)severityиmetric_valueslinks(относительные ссылки на внутренние страницы, например /incidents/123)

Это позволит UI показывать единую временную шкалу и сравнивать сигналы без bespoke‑логики для каждого инструмента.

Обработка сбоев без потери доверия

Интеграции ломаются; приложение не должно молчать или вводить в заблуждение.

- Ретраи с backoff для транситорных ошибок.

- Dead‑letter очередь для битых payload’ов с возможностью реплея после исправления маппинга.

- Страница /integrations/health с последним временем успеха, счётчиками ошибок и поведением в деградированном режиме.

Когда система не может подтвердить сигнал, говорите об этом прямо — неопределённость сама по себе полезна.

Аудит, снепшоты доказательств и отчётность

Запись решения — лишь часть истории. Другая — умение ответить позже: почему мы так поступили и что мы знали в тот момент? Ясный аудит снижает сомнения, ускоряет ревью и упрощает передачу между командами.

Определите аудит‑события (кто/что/когда/откуда)

Рассматривайте аудит как append‑only журнал заметных действий. Для каждого события храните:

- Кто: user ID, отображаемое имя, роль и команда

- Что: действие (например, «Proposed rollback», «Approved», «Executed», «Cancelled») и объект действия (feature/release/incident)

- Когда: временная метка в UTC (и опционально локальное время для отображения)

- Откуда: IP, user agent и рабочая область (prod/staging)

- Что поменялось: before/after для ключевых полей (пороги, % rollout, выбранный тип отката, связанные тикеты)

Это делает лог полезным без необходимости строить сложную «compliance» историю.

Снепшоты доказательств: зафиксируйте факты на момент решения

Метрики и дашборды меняются каждую минуту. Чтобы избежать «подвижной цели», сохраняйте evidence snapshots при создании/обновлении/одобрении/исполнении предложения.

Снапшот может включать: запрос, который использовался (например, error rate для когорты фичи), возвращённые значения, графики/перцентили и ссылки на оригинал. Цель — не дублировать мониторинг, а зафиксировать конкретные сигналы, на которых опиралась команда.

Retention, экспорт и отчёты

Решите политику хранения по практичности: как долго вы хотите держать историю инцидентов и решений доступной, что архивируется. Предложите экспорты, которые реально используют команды:

- CSV для анализа

- PDF для обмена итоговыми резюме

Добавьте быстрый поиск и фильтры по инцидентам и решениям (сервис, фича, диапазон дат, одобритель, исход, severity). Базовые отчёты могут суммировать число откатов, медиану времени до одобрения и повторяющиеся триггеры — полезно для product operations и post‑incident review.

Безопасность и контроль доступа для операций с высоким риском

Создавайте спокойные дашборды

Сгенерируйте обзорный дашборд для ожидающих утверждений, недавних релизов и активных инцидентов.

Приложение полезно только если ему доверяют — особенно когда оно может менять поведение продакшена. Безопасность — это не только «кто может залогиниться», но и как вы предотвращаете поспешные, случайные или неавторизованные действия, при этом сохраняя скорость в инциденте.

Аутентификация: подтверждение личности людей и систем

Предлагайте небольшой набор понятных путей входа и делайте самый безопасный по умолчанию.

- SSO/OAuth для сотрудников (Google Workspace, Okta, Azure AD). Снижает риски паролей и централизует offboarding.

- Email‑вход как fallback для подрядчиков или малых команд, лучше с magic‑link или MFA.

- Service accounts для интеграций (CI/CD, мониторинг, тикетинг) — нефизические идентичности с узкими правами и короткоживущими токенами по возможности.

Авторизация: что каждая идентичность может делать

Используйте RBAC с скоупингом по окружениям, чтобы права в dev/staging отличались от prod.

Практичная модель:

- Viewer: читать дашборды, аудит и снапшоты доказательств.

- Operator: предлагать откат, прикреплять доказательства, запускать dry‑run проверки.

- Approver: одобрять/отклонять откаты в проде.

- Admin: управлять ролями, интеграциями, retention.

Скоуп окружений важен: кто‑то может быть Operator в staging, но лишь Viewer в production.

Защищайте самые опасные действия

Откаты — потенциально критичны, поэтому добавьте трение там, где это предотвращает ошибки:

- Подтверждения с явными деталями («Откатить фичу X в прод до версии Y»).

- Правило двух лиц для высоко‑рисковых шагов (например, исполнение в проде требует одного предложившего и отдельного одобряющего).

- Опциональные временные одобрения (approval истекает через 15 минут), чтобы избежать «застоявшихся» зелёных флагов.

Безопасность токенов и аудит, который можно защитить

Логируйте чувствительные действия (кто просматривал доказательства, кто менял пороги, кто выполнял откат) с метаданными запроса. Делайте логи append‑only и легко экспортируемыми для ревью.

Храните секреты (API‑токены, ключи подписи вебхуков) в vault (не в коде и не в простом поле БД). Ротируйте и немедленно отзывайте при удалении интеграции.

Архитектура и план разработки (MVP → прод)

Приложение должно быть лёгким в использовании, но при этом координировать важные действия. Чёткий план помогает быстро выпустить MVP, не создав «чёрный ящик», которому никто не доверяет.

Начните просто: UI + API + БД + джобы

Для MVP держите архитектуру предельно банальной:

- Web UI: дашборды, формы решений, одобрения и история.

- API: сервис, который реализует бизнес‑правила (кто может одобрить, с какими доказательствами, когда можно выполнять).

- DB: хранение релизов, фич/флагов, инцидентов, решений и снапшотов доказательств.

- Background jobs: обработка вебхуков, опрашивание метрик, генерация отчётов и отправка уведомлений.

Эта структура поддерживает главную цель: единый источник истины о том, что было решено и почему, при этом интеграции происходят асинхронно (чтобы медленный сторонний API не блокировал UI).

Выберите стек, который подходит вашей команде

Берите то, что вы умеете поддерживать. Типичные сочетания:

- Backend: Node.js (Express/Nest), Python (Django/FastAPI), Ruby on Rails или Go.

- Frontend: React, Vue или server‑rendered шаблоны для простоты.

- Database: Postgres (реляционная модель + история аудита).

- Jobs/queue: Sidekiq, Celery, BullMQ или управляемая очередь.

Для маленькой команды меньше компонентов — лучше. Один репозиторий и один деплой часто хватает, пока не появится нагрузка.

Если хотите ускорить первый рабочий прототип без потери поддерживаемости, платформа для быстрого кодинга вроде Koder.ai (vibe‑coding) может пригодиться: опишите роли, сущности и рабочие потоки в чате, сгенерируйте React UI с Go+Postgres бекендом и быстро итеративно доводите формы, таймлайны и RBAC. Это полезно для внутренних инструментов: можно получить MVP, экспортировать исходники и затем укреплять интеграции, аудит и деплой.

Стратегия тестирования: уверенность там, где это важно

Фокус тестов на частях, которые предотвращают ошибки:

- Unit‑тесты на правила принятия решений: пороги, обязательные одобрители, временные окна и защиты от двойного исполнения.

- Integration‑tests для вебхуков: проверяйте валидацию подписей, ретраи и идемпотентность.

- UI smoke‑tests: критичный путь (открыть релиз → просмотреть сигналы → одобрить → выполнить) не должен ломаться.

Операционные базовые вещи, которые вы полюбите с ранних этапов

Трактуйте приложение как продовую систему с первого дня:

- Мониторинг: задержки API, глубина очередей, ошибки вебхуков и успех исполнения действий.

- Бэкапы: автоматические бэкапы БД и периодические тесты восстановления.

- Runbooks: простая страница вроде /docs/runbooks с инструкциями «вебхуки падают», «очередь зависла», «нельзя выполнить откат» и «как отозвать доступ».

Соберите MVP вокруг захвата решения и аудита, затем расширяйте интеграции и отчётность по мере ежедневного использования.

FAQ

What is a “rollback decision,” and why is it hard in practice?

A rollback decision — это момент, когда команда решает, откачивать ли изменение в продакшене: вернуть предыдущий деплой, выключить флаг, откатить конфиг или снять релиз. Сложность не в механике отката, а в том, чтобы быстро сойтись во взглядах по доказательствам, ответственности и следующим шагам, пока инцидент ещё в процессе.

Is this app supposed to automatically roll things back?

Это прежде всего инструмент поддержки принятия решений: собрать сигналы, структурировать поток предложение→обзор→одобрение и сохранить аудиторский след. Автоматизацию можно добавить позже; первая ценность — уменьшить путаницу и ускорить выравнивание команд с общим контекстом.

Who should use a rollback decision app?

Должны пользоваться разные роли с персонализированными видами:

- On-call engineering: что изменилось, что ломается, наиболее безопасный следующий шаг

- Incident commander: координация, назначения, дедлайны, статус решения

- Product owner: влияние на пользователей/доход, компромиссы, контекст коммуникаций

- обоснование, обратимость, соответствие политике

What’s the minimum data model needed for this kind of app?

Минимальная модель данных включает:

- Feature, Release, Environment

- Incident, Decision, Action

- Metric Snapshot (зафиксированные доказательства в момент решения)

После этого явно свяжите сущности (например, Feature ↔ Release — many‑to‑many, Decision ↔ Action — one‑to‑many), чтобы быстро отвечать на вопрос «что затронуто?» во время инцидента.

What rollback types should the app support?

Рассматривайте «откат» как отдельные типы действий с разными рисками:

- Redeploy previous version — откат всего сервиса/бандла к последнему рабочему артефакту (широко, медленнее, может отменить несвязанные изменения)

- Disable a feature flag — выключить конкретную функцию, не трогая деплой (обычно быстрее и безопаснее)

- Config toggle / kill switch — изменить рантайм‑конфиг (полезно при отсутствии флагов, но сложнее проверять)

UI должен заставлять явно выбирать механизм и фиксировать область действия (env/region/%).

What signals should be included in a “decision pack”?

Практический чек‑лист для «decision pack»:

- Ошибки (error rate) — общий и по эндпоинтам

- Задержки (p95/p99) и тайм‑ауты

- Падение конверсий/воронки

- Крэши (версия, устройство, топ‑стэки)

- Объём тикетов поддержки и категории

Поддерживайте и (например, «>2% в течение 10 минут»), и (например, «‑5% vs тот же день прошлой недели»), а рядом показывайте краткую «ленточку тренда» за 60–120 минут.

How should the propose-review-approve-execute workflow work?

Простой, лимитированный рабочий поток:

- Propose: структурированное предложение, привязанное к релизу/фиче, с обязательным полем «почему»

- Review: рецензенты добавляют доказательства и позицию (Approve / Request changes / Block)

- Approve: назначенный финальный одобритель фиксирует логику и условия

- Execute: отслеживание завершения и верификация перед закрытием

Добавьте SLA на ответы и эскалации к бэкап‑рецензентам, чтобы запись оставалась чёткой даже под давлением времени.

What is “break-glass” mode and what safeguards should it require?

Break‑glass режим должен разрешать немедленное исполнение, но повышать ответственность:

- Обязательное поле «почему»

- Дополнительное логирование (кто выполнил, откуда, что именно изменилось)

- Автоматические follow‑up задачи (post‑incident review, черновик коммуникаций, чек‑лист верификации)

Это даёт скорость в реальной экстренной ситуации и при этом сохраняет защищённую запись.

How do you prevent double rollbacks or conflicting actions during an incident?

Сделайте действия идемпотентными, чтобы повторные клики не порождали конфликты:

- Генерируйте уникальный ключ действия (feature + environment + region + mechanism + target state)

- Обнаруживайте «уже применено» и меняйте кнопку Execute на Verify

- Блокируйте или сериализуйте конфликтующие действия (например, запретите redeploy, пока ожидает flag‑off)

Это предотвращает двойные откаты и снижает хаос при множественных участниках.

Which integrations matter most, and how should you implement them safely?

Приоритезируйте интеграции с пятью источниками:

- CI/CD (что запушено, когда, кем, scope)

- Feature flag сервис (текущее состояние, правила таргетинга, история)

- Monitoring/analytics (ошибки, latency, ключевые KPI)

- Ticketing/incident tools (статус, severity, владельцы)

- Chat (Slack/Teams) для лёгких обновлений, одобрений и ссылок на запись решения

Используйте вебхуки для срочных событий, polling где нужно, и сохраняйте ручной fallback с явной пометкой «manual» и требованием объяснения, чтобы degraded режим оставался доверенным.