08 сент. 2025 г.·8 мин

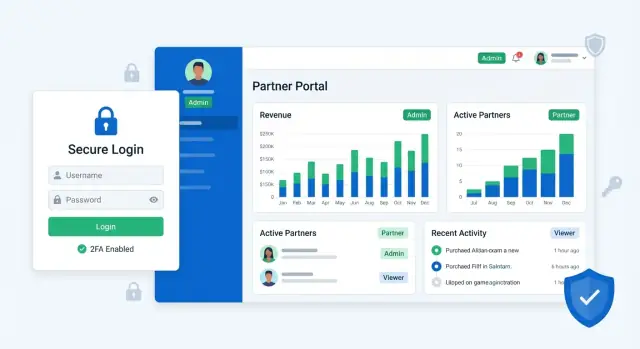

Создайте партнёрский портал с безопасным контролем доступа

Узнайте, как спланировать, построить и запустить партнёрский портал: безопасная аутентификация, ролевой контроль доступа (RBAC), онбординг, аудитные логи и админ‑консоль.

Определите цели, пользователей и рамки

Партнёрский портал остаётся безопасным и удобным только при чётком назначении. Прежде чем выбирать инструменты или проектировать экраны, согласуйте, для чего портал и для кого он нужен. Эта предварительная работа предотвращает разрастание прав, запутанные меню и портал, которым партнёры избегают пользоваться.

Начните с цели портала

Запишите миссию портала в одно предложение. Типичные цели включают:

- Обмен ресурсами (прайс-листы, бренд-активы, обучение)

- Управление сделками (лиды, возможности, запросы на MDF)

- Обработка тикетов поддержки (обновления статуса, вложения, эскалация)

- Обмен файлами (контракты, документы по соответствию, счета)

Будьте конкретны в том, что партнёры могут сделать без письма вашей команде. Например: «Партнёры могут регистрировать сделки и скачивать утверждённые материалы» яснее, чем «Партнёры могут сотрудничать с нами».

Идентифицируйте типы партнёров и реальных пользователей

«Партнёр» — это не одна аудитория. Перечислите типы партнёров, которых вы поддерживаете (реселлеры, дистрибьюторы, агентства, клиенты, поставщики), затем перечислите роли внутри каждой партнёрской организации (владелец, менеджер продаж, бухгалтер, поддержка).

Этот шаг важен для контроля доступа, потому что разные типы партнёров часто требуют разных границ данных. Дистрибьютор может управлять многими реселлерами; поставщик может видеть только заказы; клиент — только свои тикеты.

Определите метрики успеха, которые можно отслеживать

Выберите несколько измеримых результатов, чтобы решения о форме и объёме оставались основанными на фактах:

- Время на онбординг новой партнёрской организации

- Количество проблем с доступом в месяц (заблокированные пользователи, неверные права)

- Доля запросов, решённых через самообслуживание (в сравнении с внутренней поддержкой)

Если ваша цель — «ускорить самообслуживание», запланируйте рабочие процессы, которые это обеспечат (приглашения, сброс пароля, создание тикетов, скачивания).

Решите, что доступно в самообслуживании, а что — только внутренне

Проведите границу между тем, что партнёры могут делать в портале, и тем, что ваша внутренняя команда контролирует в админ-консоли. Например, партнёры могут приглашать коллег, но ваша команда утверждает доступ к чувствительным программам.

Задокументируйте ограничения заранее

Зафиксируйте сроки, бюджет, требования соответствия и существующую техстек (IdP для SSO и MFA, CRM, тикетная система). Эти ограничения сформируют модель данных, мультиарендное управление, сложность RBAC и варианты интеграции.

Проектируйте роли и требования к правам

Прежде чем выбрать провайдера аутентификации или начать верстать экраны, чётко определите, кто должен иметь доступ и что именно они могут делать. Простая и задокументированная схема прав предотвращает решения «просто дать админку» позже.

Начните с картирования основных ролей

Большинство партнёрских порталов работает с небольшим набором ролей, которые повторяются по организациям:

- Внутренние админы: ваши сотрудники, которые настраивают партнёров, устраняют проблемы с доступом и формируют отчёты.

- Партнёрские админы: доверенные пользователи партнёра, которые управляют своей командой и настройками.

- Партнёрские пользователи: ежедневные пользователи, работающие с записями, запросами и задачами.

- Просматривающие только (read-only): руководители, аудиторы, либо редкие пользователи, которые должны видеть данные, но не изменять их.

Оставьте первую версию ограниченной этими ролями. Позже можно расширить набор (например, «Менеджер по выставлению счетов»), когда появятся реальные потребности.

Перечислите действия простым языком (потом сопоставьте с правами)

Запишите распространённые действия в виде глаголов, соответствующих UI и API:

- Просматривать данные партнёра (дашборды, записи, файлы)

- Создавать/редактировать записи

- Экспортировать данные

- Одобрять/отклонять запросы

- Управлять пользователями (приглашать, блокировать, сбрасывать MFA)

- Обновлять настройки организации

Этот список станет инвентарём прав. Каждая кнопка и конечная точка API должны соответствовать одному из этих действий.

Выберите модель прав: сначала роли, потом — тонкая грануляция

Для большинства команд ролевой контроль доступа (RBAC) — лучший старт: назначайте пользователю роль, каждая роль даёт набор прав.

Если ожидаются исключения (например, «Алиса может экспортировать, но только для Проекта X»), запланируйте вторую фазу с тонко-гранулярными правами (ABAC или кастомные переопределения). Главное — не строить сложные правила до понимания реальных требований.

По умолчанию — принцип наименьших привилегий (и безопасное повышение прав)

Сделайте безопасность опцией по умолчанию:

- Новые пользователи начинают с Partner user или Read-only.

- Ограничьте «Управление пользователями» и «Экспорт» для доверенных ролей.

- Требуйте явного утверждения или внутреннего рабочего процесса для повышения роли (даже если сначала это вручную).

Пример матриц прав (типичные сценарии)

Ниже — лёгкая матрица, которую можно адаптировать:

| Сценарий | Просмотр данных | Редактирование | Экспорт | Одобрение | Управление пользователями |

|---|---|---|---|---|---|

| Внутренний админ (поддержка) | Да | Ограничено | Да | Да | Да |

| Партнёрский админ (операции) | Да | Да | Да | Да | Да |

| Партнёрский пользователь (агент) | Да | Да | Нет | Нет | Нет |

| Просматривающий только (руководитель) | Да | Нет | Нет | Нет | Нет |

| Внешний аудитор (временный) | Да (по области) | Нет | Ограничено | Нет | Нет |

Задокументируйте эти решения на одной странице и ведите версионирование. Это будет руководством при реализации и сократит путаницу во время онбординга и ревью доступа.

Смоделируйте партнёров, аренду и границы данных

Прежде чем проектировать экраны или матрицы прав, решите, что такое «партнёр» в вашей модели данных. Этот выбор влияет на онбординг, отчётность, интеграции и то, насколько безопасно вы изолируете данные.

Выберите контейнер партнёра

Большинство партнёрских порталов подходит к одному из вариантов:

- Организация (Partner Org): подходит, когда у партнёров много пользователей, общие ресурсы и это юридическое лицо.

- Workspace/Account: когда партнёры сотрудничают в нескольких проектах или окружениях.

- Тенант: когда по умолчанию нужна строгая сегрегация (часто в B2B SaaS).

Выберите один основной контейнер и придерживайтесь его в названиях и API. Можно позже добавить субаккаунты, но один родитель упрощает правила доступа.

Определите правила изоляции заранее

Опишите, что является:

- Строго разделённым (например, документы партнёра, тикеты, счета)

- Общим (например, шаблоны продуктов, публичные статьи базы знаний)

- Условно общим (например, отчёты по бенчмаркингу видны только партнёрам определённых уровней)

Затем применяйте эти правила на уровне данных (tenant/org ID в записях, ограниченные запросы), а не только в UI.

Основные сущности, которые почти всегда понадобятся

Практический стартовый набор:

- User (человек, который входит)

- PartnerOrg/Tenant (контейнер)

- Membership (связь User ↔ PartnerOrg, хранит роль и статус)

- Role (партнёрский админ, бухгалтер, read-only и т.д.)

- Resource (проекты, кейсы, файлы — то, к чему партнёры получают доступ)

Хранение прав на уровне Membership (а не на уровне User) позволяет одному пользователю состоять в нескольких партнёрских организациях безопасно.

Обрабатывайте реальные пограничные случаи

Запланируйте:

- Один пользователь в нескольких партнёрских организациях: требуйте явного переключения организации и показывайте активную организацию явно.

- Слияния или реорганизации: поддерживайте перенос ресурсов между организациями с аудиторской записью.

- Оффбординг: деактивируйте членства, перенесите владение и решите правила хранения данных.

Именования и стабильные ID

Используйте стабильные, непрозрачные идентификаторы (UUID или аналог) для организаций, пользователей и членств. Человеко-читаемые слаги делайте опциональными и изменяемыми. Стабильные ID делают интеграции надёжными и логи аудита однозначными, даже если имена, email или домены меняются.

Выберите аутентификацию: пароли, SSO и MFA

Аутентификация — место пересечения удобства и безопасности. В партнёрском портале часто поддерживают несколько способов входа, потому что партнёры варьируются от небольших поставщиков до предприятий со строгой ИТ-политикой.

Сравните варианты входа

Email + пароль — самый универсальный вариант. Знакомый, работает для всех партнёров и прост в реализации, но требует хорошей политики паролей и восстановления.

Magic links (вход по ссылке в email) уменьшают проблемы с паролями и количество тикетов. Подходят для редких пользователей, но могут раздражать команды с общими устройствами или строгим контролем сессий.

OAuth (вход через Google/Microsoft) — хорошая середина для SMB. Улучшает безопасность по сравнению со слабыми паролями и снижает трение, но не у всех компаний разрешён потребительский OAuth.

SAML SSO — требование для корпоративных клиентов. Если вы продаёте крупным партнёрам, планируйте SAML заранее — откат на SSO позднее может коснуться модели идентичностей, ролей и онбординга.

Решите, где нужен MFA

Типичная политика:

- Обязательная MFA для внутренних админов (аккаунты с наибольшим влиянием)

- Опциональная MFA для партнёрских пользователей (подсказывайте её для чувствительных действий)

- Step-up аутентификация для рискованных операций: изменение банковских данных, экспорт данных, просмотр счетов, добавление пользователей, изменение доступа

Политики паролей и восстановление без перегрузки поддержки

Держите правила паролей простыми (длина + проверка на утечки), избегайте частых принудительных сбросов и делайте упор на плавное самообслуживание для сброса пароля. Если поддерживаете SSO, обеспечьте путь восстановления при неверно настроенном IdP (обычно через внутренний админ fallback).

Сессии: истечение, устройства и «запомнить меня»

Определите правила сессий: время простоя, абсолютный максимальный возраст сессии и что означает «запомнить меня». Рассмотрите список устройств, где пользователь может отзывать сессии — особенно важно для админов.

Базовый жизненный цикл пользователя

Планируйте активацию (верификация email), деактивацию (немедленное удаление доступа), блокировку (лимиты по попыткам) и реактивацию (аудитируемая, контролируемая). Эти состояния должны быть видны администраторам в настройках портала и в /admin консоли.

Реализуйте авторизацию (RBAC/ABAC) правильно

Авторизация отвечает на вопрос: «Что может этот вошедший пользователь сделать, и к каким данным партнёра?» Правильная реализация на ранних стадиях предотвращает случайные утечки данных, потерю доверия и бесконечные костыли исключений.

Выберите RBAC против ABAC (или совместите их)

Практическое правило: начните с RBAC для ясности, затем добавляйте ABAC, где нужна гибкость.

- RBAC: простые роли вроде Partner Admin, Partner Member, Read-only, Internal Support. Легко объяснить и аудировать.

- ABAC: правила на основе атрибутов (partner_id, регион, команда, уровень контракта, владелец ресурса). Подходит для сценариев «может смотреть только аккаунты в EMEA».

Многие порталы используют гибрид: роли дают широкие возможности, атрибуты ограничивают область данных.

Централизуйте проверки авторизации

Не разбрасывайте проверки прав по контроллерам, страницам и запросам к БД. Централизуйте их в одном месте — классах политик, middleware или отдельном сервисе авторизации — чтобы каждый запрос проверялся одинаково.

Это помогает избежать упущенных проверок при добавлении новых API или при том, что UI скрывает кнопку, но API всё ещё позволяет действие.

Определите владение и границы данных

Будьте конкретны в правилах владения:

- Пользователи принадлежат партнёрской организации и могут обращаться только к ресурсам с тем же org-ограничением.

- Решите, что происходит с общими объектами (например, сделка или тикет с участием нескольких партнёров).

- Определите, кто может управлять пользователями, биллингом и интеграциями внутри партнёрской организации.

Добавьте защиту для рискованных действий

Чувствительные операции требуют step-up контроля: повторная аутентификация, step-up MFA или утверждения. Примеры: изменение SSO, экспорт данных, изменение банковских реквизитов, выдача админ-прав.

Документируйте права для API и UI

Ведите простую матрицу, которая сопоставляет:

- Роли/атрибуты → конечные точки API (что разрешено)

- Роли/атрибуты → элементы UI (что видно)

Это станет единым источником правды для инженеров, QA и соответствия, и упростит ревью доступа позже.

Постройте онбординг партнёров, приглашения и оффбординг

Унифицируйте права доступа

Преобразуйте матрицу прав в единые проверки API и состояния интерфейса в одном цикле сборки.

Онбординг — то место, где отношения с партнёрами либо начинают гладко, либо становятся источником обращений в поддержку. Хороший поток сочетает скорость (партнёры могут начать работать быстро) и безопасность (доступ получают только нужные люди).

Потоки приглашений и присоединения

Поддержите несколько путей приглашения, чтобы разные партнёрские организации могли принять портал без специальных ручных операций:

- Приглашение по email: админ вводит email, выбирает организацию и назначает стартовую роль.

- Автоприсоединение по домену: если партнёр владеет верифицированным доменом (например, @partner.com), пользователи, регистрирующиеся с этим доменом, могут запрашивать доступ к соответствующей организации.

- Админ‑созданные пользователи: для регулируемых партнёров внутренние админы могут заранее создавать учётки и требовать сброса пароля при первом входе или SSO.

Делайте каждое приглашение привязанным к организации и указывайте явную дату истечения.

Этапы утверждения для повышенного доступа

Не весь доступ должен предоставляться мгновенно. Добавьте опционные шаги утверждения для чувствительных прав — например, для страниц финансов, экспортов данных или создания API-ключей.

Практичный паттерн: пользователь присоединяется с низко‑рисковой ролью, затем запрашивает повышенный доступ, что создаёт задачу утверждения у партнёрского админа (и, опционально, у вашей внутренней команды). Храните запись о том, кто и когда утверждал доступ.

Чек-листы онбординга, снижающие нагрузку на поддержку

После первого входа показывайте простой чек-лист: заполнить профиль, настроить команду (пригласить коллег), и посетить ключевые ресурсы как документация или страница поддержки (например, /help).

Понятные и действующие сообщения об ошибках

Будьте конкретны, когда что-то не работает:

- Приглашение истёк (предложите «запросить новое приглашение»)

- Неправильная организация (покажите, на какую организацию рассчитано приглашение)

- Недостаточно прав (объясните, какая роль нужна и как её запросить)

Оффбординг без потери истории

Оффбординг должен быть быстрым и окончательным: отзывайте активные сессии, удаляйте членства организации и инвалидируйте токены/ключи. Сохраняйте аудитную историю, чтобы действия, выполненные пользователем при наличии доступа, оставались прослеживаемыми даже после удаления учётной записи.

Создайте удобный UX для партнёров

Портал успешен, когда партнёры быстро и уверенно выполняют типовые задачи. Начните с перечисления 5–10 ключевых действий партнёра (например, регистрация сделок, скачивание материалов, проверка статуса тикета, обновление контактных данных). Спроектируйте главную страницу вокруг этих действий, сделав каждое доступным за 1–2 клика.

Навигация, соответствующая мышлению партнёров

Используйте понятную и предсказуемую навигацию по доменам, а не названиям внутренних команд. Простая структура: Deals, Assets, Tickets, Billing, Users помогает партнёрам ориентироваться, особенно если они заходят редко.

Если сомневаетесь, выбирайте ясность:

- Метки буквальные («Tickets» вместо «Support Center»)

- Показывайте счётчики там, где это полезно (открытые тикеты, ожидающие утверждения)

- Делайте поиск доступным там, где списки могут расти (deals, assets, contacts)

Делайте видимым и действительным доступ

Партнёры раздражаются, когда страница молча не работает из‑за недостатка прав. Показывайте статус доступа:

- Отображайте текущую роль и ключевые права в меню профиля

- Если страница или действие ограничены, объясняйте почему и что доступно вместо этого

- Предлагайте путь Request access (даже простую форму, оповещающую админа)

Это снижает количество тикетов и предотвращает хаотичные попытки доступа.

Последовательность повышает доверие

Обращайтесь со состояниями UI как с функциями:

- Полезные пустые состояния с подсказкой следующих шагов

- Состояния загрузки, которые держат лэйаут стабильно (без прыжков)

- Понятные ошибки с указанием дальнейших действий

- Подтверждения для разрушительных действий (удалить пользователя, отозвать приглашение)

Небольшой style guide (кнопки, таблицы, формы, алерты) сохраняет целостность портала по мере роста.

Базовая доступность, которая быстро окупается

Реализуйте основы: навигация с клавиатуры, достаточный контраст цветов, читаемые подписи форм и явные фокусы. Эти улучшения также полезны мобильным пользователям и тем, кто работает быстро.

Если у вас есть внутренняя админ-зона, унифицируйте UI-паттерны с партнёрским порталом, чтобы поддержке было проще навигировать и помогать партнёрам.

Добавьте внутреннюю админ-консоль

Выберите подходящий план

Начните на бесплатном уровне и переходите на платный по мере роста портала и увеличения потребностей.

Партнёрский портал управляем настолько, насколько удобны инструменты вашей внутренней команды. Внутренняя админ-консоль должна ускорять поддержку, одновременно сохраняя жёсткие границы, чтобы админы не могли случайно или незаметно превысить полномочия.

Основные функции админа

Начните с поисковой директории партнёров: имя партнёра, tenant ID, статус, план/уровень и ключевые контакты. В профиле партнёра админы должны видеть пользователей, назначенные роли, время последнего входа и ожидающие приглашения.

Управление пользователями обычно включает: деактивацию/реактивацию, повторную отправку приглашений, поворот recovery-кодов и разблокировку после неудачных входов. Делайте эти операции явными (подтверждения, поле «причина») и по возможности обратимыми.

Имперсонация — с мерами предосторожности

Имперсонация полезна для поддержки, но её нужно строго контролировать. Требуйте повышенных прав, step-up аутентификацию (например, повторную MFA) и ограниченное по времени сесии.

Делайте имперсонацию очевидной: постоянный баннер («Вы просматриваете как…») и ограниченные возможности (блокируйте изменение биллинга или выдачу ролей). Логируйте «имперсонатор» и «имперсонализируемый пользователь» в каждой записи аудита.

Страницы конфигурации, снижающие ручную работу

Добавьте страницы для шаблонов ролей, пакетов прав и настроек на уровне партнёра (разрешённые SSO‑методы, требования MFA, IP-allowlists, feature flags). Шаблоны помогают стандартизировать доступ, при этом поддерживая исключения.

Оперативная видимость и жёсткие границы

Включите виджеты для неудачных входов, флагов необычной активности (новая страна/устройство, быстрые изменения ролей) и ссылки на страницы статуса (/status) и плейбуки инцидентов (/docs/support).

Наконец, задайте чёткие границы: какие действия админа разрешены, кто может их выполнять, и убедитесь, что каждое действие админа логируется, индексируется и экспортируется для ревью.

Логи аудита, отчётность и ревью доступа

Логи аудита — ваш «чёрный ящик». Когда партнёр говорит «я не скачивал этот файл» или админ спрашивает «кто изменил эту настройку?», понятный и фильтруемый след даёт быстрый ответ.

Что логировать (и чего избегать)

Начните с событий, важных для безопасности, которые отвечают на вопрос кто сделал что, когда и откуда:

- Входы и неудачные попытки входа (включая SSO-события)

- Изменения прав, ролей и групп

- Действия жизненного цикла пользователя (приглашения, принятия, деактивации)

- Чувствительные действия с данными (экспорт, массовое скачивание, удаление)

- События с API-ключами (создание, поворот, использование, отзыв)

- Действия в админ-консоли и изменения конфигурации

Держите логи полезными, но с уважением к приватности. Не записывайте секреты (пароли, токены) и не сохраняйте полные payload’ы. Храните идентификаторы (user ID, org ID, object ID) и минимальные метаданные (время, IP, user agent).

Аудитные следы по организации и по пользователю

В мультитенантном портале логи должны легко фильтроваться:

- По партнёрской организации: чтобы команда поддержки расследовала инциденты, не видя других арендаторов

- По пользователю: чтобы быстро просмотреть активность конкретного человека

Делайте видимым «почему»: включайте актёра (кто инициировал) и цель (что изменено). Пример: «Админ A выдал ‘Billing Admin’ пользователю B в Partner Org C».

Ревью доступа (права не управятся сами)

Планируйте периодические проверки доступа — особенно для повышенных ролей. Лёгкий подход — квартальный чек-лист: кто имеет админ-привилегии, кто не заходил 60–90 дней и какие аккаунты принадлежат бывшим сотрудникам.

Автоматизируйте напоминания и обеспечьте поток утверждения: менеджеры подтверждают доступ, всё неподтверждённое истекает.

Отчёты и экспорты без лишних рисков

Партнёрам часто нужны отчёты (использование, счета, активность), обычно в CSV. Рассматривайте экспорт как привилегированное действие:

- Контролируйте, кто может экспортировать по ролям

- Накладывайте лимиты и ограничения на размер экспорта

- Записывайте каждый экспорт в лог аудита (кто, что, область, время)

Сроки хранения, редактирование и правила конфиденциальности

Определите сроки хранения логов и отчётов и что подлежит редактированию. Согласуйте хранение с бизнес‑ и регуляторными требованиями, затем реализуйте расписания удаления. Когда в логах появляются персональные данные, подумайте о хранении хешированных идентификаторов или редактировании полей, сохраняя при этом возможность искать по ним для расследований.

Жёсткая безопасность и основы конфиденциальности

Жёсткая безопасность — набор постоянных, мелких решений, которые сохраняют портал в безопасности даже при ошибках (неверная роль, баг в интеграции, утёкший токен). Основы приватности — это гарантия, что каждый партнёр видит только то, что ему положено.

Делайте API безопасными по умолчанию

Считайте каждую конечную точку публичной:

- Валидируйте и нормализуйте ввод (типы, длина, допустимые значения) и возвращайте безопасные ошибки

- Добавьте лимиты запросов по пользователю, IP и токену

- Используйте CSRF‑защиту там, где нужно (cookie‑сессии); если применяете bearer‑токены — фокус на их хранении и CORS

Предотвращайте утечки между арендаторами

Ошибки чаще всего происходят на уровне запросов к БД.

- Навязывайте tenant‑scope фильтр в каждом запросе — желательно как обязательный фильтр, который сложно обойти

- Добавляйте проверки на уровне объекта для действий (скачивание счета, просмотр контракта), а не только на уровне доступа к сущности

- Для файлов избегайте прямых публичных URL — используйте краткоживущие ссылки, привязанные к проверке прав tenant + object

Защищайте секреты и сервисный доступ

Храните секреты не в коде и не в логах CI. Используйте управляемое хранилище секретов/валют, регулярно меняйте ключи и предпочитайте краткоживущие креды. Для сервисных аккаунтов давайте минимально необходимые права (отдельный аккаунт на среду/интеграцию) и логируйте их использование.

Безопасность браузера и транспорта

Включите заголовки безопасности (CSP, HSTS, X-Content-Type-Options) и безопасные cookie (HttpOnly, Secure, SameSite). Делайте CORS жёстким: разрешайте только ваши origin и избегайте wildcard с учётом credentials.

Основы инцидент‑менеджмента (ещё до инцидента)

Задокументируйте где мониторинг, какие события вызывают алерты (всплески аутентификаций, отказы прав, объем экспортов) и как откатываться безопасно (feature flags, откат деплоя, отзыв кредов). Простой runbook лучше паники.

План интеграций и синхронизации данных

От разработки к развёртыванию

Разверните и разместите портал, а затем при готовности перенесите его на собственный домен.

Портал редко существует в вакууме. Он ценен, когда отражает данные из CRM, тикетной системы, файлового хранилища, аналитики и биллинга.

Начните с необходимых рабочих процессов

Перечислите важные действия партнёров и сопоставьте их системам:

- Регистрация сделки/статус аккаунта → CRM

- Запросы в поддержку, SLA и история кейсов → тикетная система

- Материалы обучения, контракты, прайс‑листы → файловое хранилище

- Метрики использования и производительность партнёров → аналитика

- Счета, подписки и права использования → биллинг

Это держит интеграции сфокусированными на результатах, а не на «интегрировать всё подряд».

Выберите паттерн интеграции под данные

Разные данные требуют разной архитектуры:

- Прямые API‑вызовы — для realtime-lookup (текущий статус тикета)

- Webhook'и — для моментальных реакций (изменение стадии в CRM)

- Плановая синхронизация — для массовых обновлений (ночное обновление каталога)

- Event streaming — при высоких объёмах или множестве потребителей

Что бы вы ни выбрали, проектируйте для повторных попыток, ограничения скорости, идемпотентности и понятных ошибок, чтобы портал не терял синхронизацию молча.

Синхронизация идентичности и доступа

Если вы поддерживаете SSO и MFA, решите, как происходит провизирование пользователей. Для крупных партнёров рассмотрите SCIM, чтобы их ИТ автоматически создавали/деактивировали и группировали пользователей. Синхронизируйте роли партнёров с вашей моделью RBAC, чтобы контроль доступа оставался консистентным.

Определите источник правды

Для каждого поля (имя компании, уровень, права, регион) определите:

- Авторитетную систему (source of truth)

- Сопоставление полей и допустимые значения

- Правила разрешения конфликтов (что побеждает при рассогласовании)

Задокументируйте это для партнёров

Опубликуйте краткий help‑центр с описанием типичных рабочих процессов, частоты обновлений данных и действий партнёра при рассинхронизации (например, поток «request access»). Ссылка из навигации портала, например /help/integrations.

Тестирование, деплой и постоянное сопровождение

Портал безопасен настолько, насколько корректно обрабатываются крайние случаи. Большинство инцидентов происходят не из‑за отсутствия фич, а из‑за того, что пользователь получил лишний доступ после смены роли, приглашение повторно использовано или границы tenant не соблюдаются везде.

Тестируйте авторизацию как фичу продукта

Не ограничивайтесь позитивными сценариями. Создайте матрицу ролей и превратите её в автоматические тесты.

- Тесты матрицы ролей: для каждой роли проверьте разрешённые действия и видимость UI

- Негативные тесты: убедитесь, что запрещённые действия возвращают корректный HTTP‑статус и не выдают данных в ошибках

- Тесты изоляции арендаторов: проверьте, что пользователь партнёра A не может листать, смотреть, экспортировать или обновлять данные партнёра B — даже под предполагаемыми ID

Включайте тесты на уровне API, а не только UI: UI может скрыть кнопку, но API обязан отвергать действие.

QA‑сценарии для реальных рабочих потоков партнёра

Добавьте end‑to‑end сценарии, воспроизводящие изменения доступа со временем:

- Приглашение отправлено → принято → пользователь получает базовую роль

- Приглашение истекло или отозвано → повторно использовать нельзя

- Роль пользователя изменена → доступ обновляется немедленно (кешированные права не должны сохраняться)

- Оффбординг (деактивация/удаление) → сессии отзываются; API‑токены инвалидируются

- Изменения прав в активной сессии → проверьте поведение (принудительный re-login vs перерасчёт прав на каждом запросе)

План деплоя: делайте изменения обратимыми

Рассматривайте деплой как часть безопасности. Разделяйте окружения (dev/stage/prod) и конфигурации (особенно SSO, MFA, email).

Используйте:

- Миграции БД с forward/backward стратегией

- Feature flags для рискованных изменений (новая модель прав, обновления онбординга)

- Документированные rollback‑шаги и отработанные сценарии (включая аккуратный откат схемы)

Если хотите ускорить реализацию, платформа типа Koder.ai может помочь быстро заскелетить React‑портал и backend на Go + PostgreSQL, затем итеративно реализовать RBAC, онбординг, логирование аудита и админ‑консоль через чат‑ориентированный процесс. Главное остаётся прежним: рассматривайте контроль доступа как продуктовую потребность и валидируйте её тестами, ревью и операционными гарантиями.

Операционные проверки, которые ловят проблемы рано

Настройте базовый мониторинг перед запуском:

- Uptime и синтетические проверки для входа, принятия приглашения и ключевой страницы портала

- Трекинг ошибок с алертами по сбоям аутентификации, всплескам отказов прав или неожиданным 5xx

- Базовые метрики производительности (p95 latency для ключевых endpoint’ов; алерты на медленные запросы)

График обслуживания (обязательно)

Запланируйте регулярные задачи:

- Регулярные патчи зависимостей и фреймворков (и экстренные обновления безопасности)

- Ревью логов аудита на предмет необычной активности

- Периодические проверки доступа совместно с партнёрами (подтверждение активных пользователей, ролей и принципа наименьших привилегий)

Если у вас есть внутренняя админ‑консоль, оставьте там операции обслуживания (отключить пользователя, отозвать сессии, повернуть ключи), чтобы поддержка не была заблокирована во время инцидента.

FAQ

Что нужно определить перед созданием партнёрского портала?

Начните с однофразной миссии, например «Партнёры могут регистрировать сделки и скачивать утверждённые материалы». Затем определите:

- Типы партнёров (реселлеры, дистрибьюторы, агентства, клиенты, поставщики)

- Реальные роли внутри каждой организации (продажи, финансы, поддержка, владелец)

- Небольшой список измеримых метрик успеха (время онбординга, количество проблем с доступом в месяц, доля запросов, решённых самообслуживанием)

Это помогает избежать разрастания объёма и «сползания» прав доступа.

Почему «партнёр» не является одним типом пользователя для контроля доступа?

Рассматривайте «партнёра» как несколько разных аудиторий:

- У разных типов партнёров могут быть разные границы данных (например, дистрибьютор управляет сетью реселлеров)

- Роли внутри партнёрской организации требуют разных возможностей (финансы против поддержки)

Если пропустить это, вы либо дадите лишние права, либо получите запутанный и малополезный портал.

Какие базовые роли стоит включить в партнёрский портал?

Практичная начальная версия включает:

- Внутренних админов

- Партнёрских админов

- Партнёрских пользователей

- Просматривающих только для чтения

Держите набор маленьким при запуске, добавляйте специализированные роли (например, «Менеджер по счетам») только после появления реальных потребностей.

Как превратить функции портала в план прав доступа?

Опишите действия простыми глаголами, которые соответствуют UI и API, например:

- Просматривать данные

- Создавать/редактировать записи

- Экспортировать данные

- Одобрять/отклонять запросы

- Управлять пользователями (приглашение/блокировка/сброс MFA)

- Обновлять настройки организации

Потом свяжите каждую кнопку и конечную точку API с одним из этих действий, чтобы права были согласованы между интерфейсом и бэкендом.

Стоит ли использовать RBAC или ABAC для авторизации?

Начните с RBAC:

- Роли объединяют права и легко объясняются и аудируются

- Позволяет быстрее запустить продукт с минимальным количеством исключений

Добавляйте ABAC (атрибуты: partner_id, регион, уровень) когда действительно понадобятся тонкие ограничения, например «экспорт только для EMEA». Многие решения используют гибрид: роли дают возможности, атрибуты сужают область.

Как моделировать партнёров, аренду и членства?

Используйте единый контейнер и будьте последовательны в названиях и API:

- Organization/Partner Org — если партнёр — юридическое лицо с множеством пользователей

- Workspace/Account — если партнёры работают по проектам

- Tenant — если нужна жёсткая изоляция по умолчанию

Модель Membership (User ↔ PartnerOrg) и хранение роли/статуса в ней позволяют одному человеку безопасно принадлежать нескольким организациям.

Как предотвратить утечки данных между арендаторами в мультитенантном портале?

Не полагайтесь на UI, скрывающий данные. Принудительно задавайте границы на уровне данных:

- Требуйте tenant/org ID для каждой записи

- Ограничивайте каждый запрос активной организацией

- Добавляйте проверки на уровне объекта для действий вроде скачивания счета или просмотра контракта

Для файлов избегайте постоянных публичных URL: используйте краткоживущие ссылки, проверяемые по правам tenant + object.

Какие способы аутентификации стоит поддерживать (SSO/MFA)?

Обычно порталы поддерживают несколько способов входа:

- Email + пароль: универсально, требует надёжной процедуры восстановления и проверки утечек

- Magic links: снижает проблемы с паролями, удобно для редких пользователей

- OAuth (Google/Microsoft): удобно для SMB, но не всегда допускается в корпоративной ИТ

- SAML SSO: часто обязателен для крупных партнёров — планируйте заранее

Типовая политика MFA: обязательная MFA для внутренних админов, опциональная для партнёрских пользователей, и step-up MFA для чувствительных операций (экспорт, смена ролей).

Какие практики для приглашений, утверждений и онбординга партнёров?

Сделайте онбординг самообслуживаемым, но контролируемым:

- Приглашение по email с явным сроком действия

- Авто-присоединение по домену для верифицированных доменов партнёров

- Предварительно созданные учётные записи для регулируемых партнёров

Для повышенных прав применяйте этап утверждения: пользователь получает базовую роль и затем запрашивает повышение — задача на утверждение у партнёрского админа. Логируйте, кто и когда давал согласие.

Что логировать и как организовать проверки доступа и аудит?

Логируйте события безопасности с контекстом «кто → что → когда → откуда»:

- Входы и неудачные попытки входа (включая SSO)

- Изменения ролей и групп

- Приглашения, активации, деактивации

- Экспорты и массовые скачивания

- События с API-ключами (создание, поворот, аннулирование)

- Действия в консоли администратора

Не храните секреты и полные полезные нагрузки. Используйте идентификаторы (user ID, org ID, object ID) и минимальную метаинформацию (время, IP, user agent). Проводите периодические проверки доступа (например, ежеквартально) для удаления устаревших повышенных прав.