Определите проблему и область применения

Прежде чем выбирать роли RBAC и права или проектировать экраны, точно определите, что «права внутренних инструментов» означают в вашей организации. Для одних команд это простое «кто имеет доступ к какому приложению»; для других — это тонкие действия внутри каждого инструмента, временные повышения привилегий и доказательства для аудита.

Что считать правом?

Запишите конкретные действия, которыми нужно управлять, используя глаголы, которые соответствуют тому, как люди работают:

- Просмотр (только чтение дашбордов, тикетов, записей по клиентам)

- Редактирование (изменение конфигураций, обновление данных, закрытие запросов)

- Админ (управление пользователями, изменение биллинга, правки настроек безопасности)

- Экспорт (скачивание отчётов, выгрузка данных клиентов, доступ через API)

Этот список станет базой для вашего приложения управления доступом: он определяет, что хранить, что одобрять и что аудитировать.

Инвентаризация инструментов и где происходит контроль

Сделайте инвентаризацию внутренних систем и инструментов: SaaS-приложения, внутренние админ-панели, хранилища данных, общие папки, CI/CD и любые «теневые админ» таблицы. Для каждого укажите, где реализован контроль:

- Внутри инструмента (нативные роли)

- На вашем шлюзе (reverse proxy, слой API)

- Процессом (ручные шаги, общие учётные данные)

Если контроль реализован «процессом», это риск, который следует либо устранить, либо явно принять.

Заинтересованные стороны и метрики успеха

Определите принимающих решения и операционных участников: IT, безопасность/соответствие, руководители команд и конечные пользователи, которые запрашивают доступ. Согласуйте измеримые метрики успеха:

- Медиана времени на выдачу доступа

- Количество инцидентов, связанных с правами доступа

- Процент доступов с владельцем и бизнес-обоснованием

- Готовность к аудиту (можете ли вы ответить «кто имел доступ к чему, когда и почему?»)

Правильное определение области предотвращает создание системы прав, которая либо слишком сложна для эксплуатации, либо слишком простая, чтобы обеспечить принцип наименьших привилегий.

Выберите модель авторизации (роли, политики и исключения)

Ваша модель авторизации — это «форма» системы прав. Правильный выбор на раннем этапе упрощает остальное: UI, одобрения, аудит и применение.

Начните с самой простой модели, которая выдержит реальность

Большинство внутренних инструментов можно запустить с роле-ориентированного контроля доступа (RBAC):

- Простые роли: пользователи получают одну или несколько ролей (например, Viewer, Operator, Admin).

- Роль + переопределения: роли покрывают 90% случаев, плюс небольшой набор явных грантов/запретов на пользователя.

- Правила на основе атрибутов (ABAC): права зависят от атрибутов — департамент, локация, чувствительность данных или окружение.

RBAC проще всего объяснить и проверить. Добавляйте переопределения только при частых «особых случаях». Переходите к ABAC, когда у вас есть стабильные правила, которые иначе взорвут число ролей (например, «доступ к инструменту X только для их региона»).

Сделайте принцип наименьших привилегий дефолтом

Проектируйте роли так, чтобы по умолчанию доступ был минимальным, а привилегии присваивались явно:

- Начинайте с «нет доступа» или «только чтение».

- Разделяйте «может смотреть» и «может изменять» (а также «может одобрять» и «может запрашивать»).

- Избегайте ролей «Admin», которые молча включают всё; делайте высокоимпактные действия видимыми.

Решите, что глобально, а что — специфично для инструмента

Определяйте права на двух уровнях:

- Глобальные права: организационные возможности вроде «управлять пользователями», «просматривать логи аудита» или «одобрять доступ».

- Права, специфичные для инструмента: действия внутри каждого инструмента (например, deploy, редактирование конфигураций, просмотр секретов).

Это предотвращает вынесение требований одного инструмента на всю рольовую структуру.

Планируйте исключения, не ломая модель

Исключения неизбежны; делайте их явными:

- Временный доступ: гранты с автоматическим истечением.

- Break-glass admin: аварийная роль с дополнительными предосторожностями (короткая длительность, обязательная причина, усиленное логирование).

Если исключения становятся обычным делом, это сигнал к пересмотру ролей или введению правил политики — не позволяйте «разовым» случаям стать постоянными и необозреваемыми привилегиями.

Проектирование модели данных

Приложение для управления правами живёт и умирает по модели данных. Если вы не можете быстро и последовательно ответить «кто имеет доступ к чему и почему?», остальные функции (одобрения, аудит, UI) станут хрупкими.

Основные сущности (делайте их явными)

Начните с небольшого набора таблиц/коллекций, которые прямо соответствуют реальным понятиям:

- Users (люди, которым нужен доступ)

- Teams (группы, для которых вы управляете доступом)

- Tools/Apps (чему выдаётся доступ)

- Roles (именованные бандлы, например «Billing Admin»)

- Permissions (тонкие возможности вроде

export_invoices)

- Assignments (факт, что пользователь/команда имеет роль для конкретного инструмента)

Роли не должны «плавать» глобально без контекста. В большинстве внутренних сред роль имеет смысл только в рамках инструмента (например, «Admin» в Jira ≠ «Admin» в AWS).

Отношения и правила наследования

Ожидайте отношения «многие ко многим»:

- Пользователь может принадлежать многим командам, и команда может иметь много пользователей.

- Роль содержит много прав, а право может входить во множество ролей.

- Назначение обычно связывает: (subject = пользователь или команда) → (роль) → (инструмент/приложение).

Если вы поддерживаете наследование от команд, решите правило заранее: эффективный доступ = прямые назначения пользователя плюс назначения от команд, с явной обработкой конфликтов (например, «deny бьёт allow», если моделируете deny).

Поля жизненного цикла, которые облегчают аудит

Добавьте поля, которые объясняют изменения во времени:

created_by (кто выдал)expires_at (временный доступ)disabled_at (мягкое отключение без потери истории)

Эти поля помогают ответить «был ли этот доступ действителен во вторник?» — критично для расследований и соответствия.

Индексация для быстрых проверок прав

Самый горячий запрос обычно: «Имеет ли пользователь X право Y в инструменте Z?» Индексируйте назначения по (user_id, tool_id) и предвычисляйте «эффективные права», если проверки должны быть мгновенными. Упростите пути записи, но оптимизируйте чтение там, где от этого зависит применение.

Аутентификация и интеграция SSO

Аутентификация — это способ подтвердить, кто это. Для внутреннего приложения цель — сделать вход лёгким для сотрудников и при этом строго защищать админские действия.

Выберите метод входа

Обычно есть три варианта:

- SSO (рекомендуется для большинства компаний): сотрудники входят через корпоративную идентичность (Google Workspace, Microsoft Entra ID/ADFS, Okta, Ping).

- Email magic link (passwordless): пользователь вводит email и получает временную ссылку. Просто, но слабее, если безопасность почтового ящика разнится.

- Пароли: обычно крайний вариант для внутренних инструментов — создаёт нагрузку на сброс паролей и политику.

Если поддерживаете несколько методов, выберите один по умолчанию и делайте остальные явными исключениями — иначе админам будет трудно предсказать создание аккаунтов.

Интеграция через SAML или OIDC (SSO)

Большинство современных интеграций используют OIDC; многие предприятия всё ещё требуют SAML.

- OIDC: валидируете ID-токен, сопоставляете стабильный идентификатор пользователя (subject/issuer) и при необходимости читаете claims групп/ролей.

- SAML: валидируете подписанные утверждения, сопоставляете NameID (или отдельный атрибут) и обрабатываете метаданные/ротацию сертификатов.

Независимо от протокола, решите, чему вы доверяете из IdP:

- Только идентичность (кто пользователь), а права хранит ваше приложение.

- Идентичность + группы (кто пользователь и в каких группах он состоит), что может автоматически назначать базовые роли.

Сессии: истечение, обновление и доверие к устройству

Определите правила сессий заранее:

- Короткие сессии (напр., 8–12 часов) с явным предложением повторной аутентификации.

- Стратегия обновления: либо тихое обновление через IdP (OIDC), либо повторный логин после истечения (проще и безопаснее).

- Доверие к устройству: опционально запоминать устройство для низко-рисковых действий, но требовать повторной авторизации для админ-изменений. Отслеживайте сессии по устройствам, чтобы админы могли их отзывать.

MFA для чувствительных админ-операций

Даже если IdP требует MFA при входе, добавьте step-up authentication для действий с высоким воздействием: выдача админ-прав, изменение правил одобрения, экспорт логов аудита. Практически это означает проверку «MFA выполнен недавно» (или принудительный повторный вход) перед завершением операции.

Процессы запроса доступа и одобрения

Успех приложения для управления правами зависит от одного: могут ли люди получить нужный доступ, не создавая молчащий риск. Чёткий workflow запроса и одобрения делает доступ последовательным, проверяемым и удобным для аудита.

Базовый поток: запрос → решение → выдача

Начните с простого повторяемого пути:

- Пользователь запрашивает доступ к конкретному инструменту, окружению (prod vs staging) и набору прав.

- Одобряющие просматривают запрос (с контекстом: бизнес-обоснование, длительность).

- Система выдаёт доступ автоматически после одобрения (или создаёт админскую задачу, если автоматизация недоступна).

- Пользователь уведомляется, а грант фиксируется в логе аудита.

Держите запросы структурированными: избегайте свободного текста «дайте мне админ», требуйте выбор предопределённой роли/набора прав и короткой причины.

Кто может одобрять что

Определите правила одобрения заранее, чтобы одобрения не превращались в споры:

- Одобрение менеджера подтверждает соответствие запросу рабочим обязанностям.

- Одобрение владельца приложения подтверждает уместность уровня прав для инструмента (и часто для конкретного окружения).

- Одобрение безопасности требуется для высокоимпактных доступов (админ-роли, запись в проде, чувствительные данные).

Используйте политику вроде «менеджер + владелец приложения» для стандартного доступа и добавляйте секьюрити как требуемый шаг для привилегированных ролей.

Временный доступ с автоматическим истечением

По умолчанию давайте временный доступ (например, 7–30 дней) и разрешайте «до отзыва» только для небольшого списка стабильных ролей. Делайте истечение автоматическим: тот же workflow, который выдаёт доступ, планирует удаление и уведомляет пользователя перед окончанием.

Срочный доступ без потери контроля

Поддержите «срочный» путь для инцидентных сценариев, но с оговорками:

- Требуйте код причины (номер тикета инцидента)

- Меньшая длительность по умолчанию (часы, не дни)

- Дополнительное логирование и оповещения владельцам приложения и секьюрити

Так быстрый доступ не становится невидимым доступом.

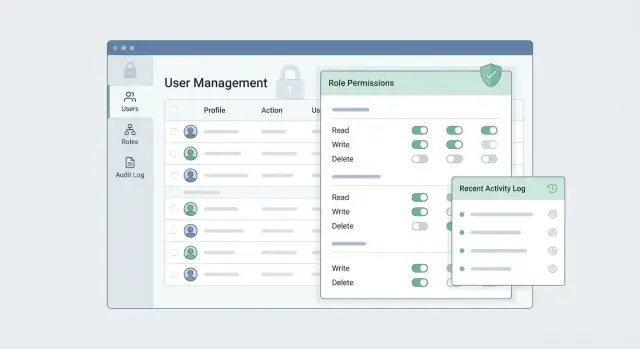

UX админ-панели, предотвращающий ошибки

Создайте CRUD-ядро для RBAC

Сгенерируйте пользователей, команды, инструменты, роли и назначения с чистой исходной моделью данных.

Админ-панель — это место, где ошибка может стоить дорого. Хороший UX рассматривает каждое изменение прав как серьёзное действие: ясно, обратимо и легко проверяемо.

Начните с удобной структуры панели

Навигация должна соответствовать мышлению админа:

- Users: кто имеет доступ и почему

- Roles: переиспользуемые наборы прав

- Apps/Resources: что можно открыть

- Requests: ожидания одобрений и история

- Audit: кто и когда что менял

Такая структура снижает ошибки «куда зайти» и уменьшает шанс изменить не то в неправильном месте.

Делайте права читаемыми (не только технически корректными)

Названия прав должны быть на понятном языке, техническая деталь — вторична. Примеры:

- “Просмотр счетов” (scope: Billing → Invoices:read)

- “Деплой в прод” (scope: CI/CD → prod:deploy)

Показывайте влияние роли в кратком резюме («Дает доступ к 12 ресурсам, включая Production») и ссылку на полный разбор.

Встройте защитные механизмы для рискованных действий

Используйте трение намеренно:

- Preview before apply: «Это добавит 3 права и уберёт 1»

- Диалоги подтверждения для чувствительных областей (prod, финансы, HR)

- Массовые изменения осторожно: предварительный просмотр CSV, подсветка неверных строк, чекбокс «Я понимаю»

- Лёгкий откат: «Отменить это изменение» на странице детали изменения

Оптимизация для крупных организаций

Админам нужна скорость без потери безопасности. Добавьте поиск, фильтры (по приложению, роли, департаменту, статусу) и пагинацию везде, где перечисляются Users, Roles, Requests и Audit. Храните состояние фильтра в URL, чтобы страницы можно было делиться и воспроизводить.

Слой принудительного применения: как права реально проверяются

Слой принуждения — это место, где ваша модель прав становится реальностью. Он должен быть однообразным, предсказуемым и труднообходимым.

Одна функция проверки прав — везде

Создайте единственную функцию (или небольшой модуль), которая отвечает на вопрос: «Может ли пользователь X выполнить действие Y над ресурсом Z?» Все UI-шлюзы, обработчики API, фоновые задачи и админ-инструменты должны её вызывать.

Это предотвращает расхождение реализаций со временем. Делайте входы явными (user id, action, resource type/id, context) и выходы строгими (allow/deny плюс причина для аудита).

Защищайте маршруты и API (не только UI)

Скрытие кнопок — это не безопасность. Применяйте проверки на сервере для:

- Каждого API-эндпоинта (включая internal/admin)

- Каждого серверного маршрута

- Фоновых задач (экспорты, синхронизации, плановые джобы)

Хороший паттерн — middleware, которое загружает субъект, вызывает функцию проверки прав и «фейлит закрыто» (403) при решении deny. Если UI вызывает /api/reports/export, сам экспортный эндпоинт должен применять те же правила, даже если кнопка была отключена.

Кешируйте осторожно, чтобы решения оставались актуальными

Кеширование ускоряет, но может продлевать доступ после смены роли. Кешируйте медленно меняющиеся входы (определения ролей, правила политики) и держите кеш решений короткоживущим. Инвалидируйте кеши при обновлениях ролей, назначениях пользователей или де-провижнинге. При кешировании per-user добавьте счётчик «версия прав» и инкрементируйте его при изменениях.

Частые подводные камни

Избегайте:

- Неявного админа:

isEmployee=true или «тот, кто создал рабочее пространство» тихо даёт всё

- Забытых эндпоинтов: старые v1 маршруты, CSV-экспорты, вебхуки, GraphQL-поля, внутренние инструменты

- «Дыра» deny: отсутствие политики = allow. По умолчанию должно быть deny, если явно не разрешено

Если хотите эталонную реализацию, задокументируйте её и ссылкуйте в инженерном руковдстве (/docs/authorization), чтобы новые эндпоинты следовали одному пути принудительного применения.

Аудит-логи и отчётность

Аудит-логи — ваше «квитанционное» хранилище по правам. Когда спросят «почему у Алекса доступ к Payroll?», вы должны ответить за минуты — без догадок или копания в чате.

Что логировать (и как сделать логи полезными)

Для каждого изменения прав фиксируйте кто, что, когда и почему. «Почему» связывайте с workflow, который оправдал изменение.

Как минимум, захватывайте:

- Актор (админ/сервис), целевой пользователь или группа, ресурс (инструмент, окружение, набор данных)

- Старое значение → новое значение (например,

Finance-Read → Finance-Admin)

- Метку времени (UTC) и источник (UI, API, автоматическая задача)

- Request ID и Approval ID (или ID тикета) для воспроизводимости следа решения

- Опционально: бизнес-обоснование, дата истечения и политика, позволившая изменение

Используйте единый схематизированный формат событий, чтобы отчёты были надёжными.

Логирование чтений чувствительных данных

Не каждое чтение требует лога, но доступ к высокорисковым данным часто даёт повод логировать. Примеры: данные по зарплатам, экспорты PII клиентов, просмотр API-ключей или действия «download all».

Делайте логирование чтений практичным:

- Логируйте события, а не полные полезные данные (не храните чувствительные значения в логах)

- Фиксируйте идентификаторы ресурсов, использованные фильтры и объём (например, “exported 2,431 rows”)

- Используйте сэмплинг только если соответствие позволяет, и документируйте этот выбор

Отчёты и экспорты (с защитой)

Давайте базовые отчёты, которые реально нужны админам: «права по человеку», «кто может получить доступ к X», «изменения за последние 30 дней». Включайте экспорт (CSV/JSON) для аудиторов, но считайте экспорт чувствительной операцией:

- Требуйте явного права на экспорт логов аудита

- Наносите водяной знак на экспорт с указанием, кто и когда его сделал

- Логируйте сам факт экспорта (фильтры и формат файла)

Хранение и кто может смотреть логи

Определите хранение заранее (например, 1–7 лет в зависимости от регуляций) и разделение обязанностей:

- Только ограниченный набор ролей может просматривать логи

- Поддерживайте доступ для аудиторов в режиме read-only

- Делаайте логи append-only и с возможностью обнаружения подлогов (например, неизменяемое хранилище или подписанные цепочки событий)

Если вы добавляете отдельную «Audit» зону в админке, делайте ссылку на неё из /admin с явными предупреждениями и дизайном, ориентированным на поиск.

Жизненный цикл пользователя и провижинг

Быстро настройте запросы доступа

Создавайте потоки запросов, утверждений, истечения и уведомлений без ручной связки каждого экрана.

Права дрейфуют, когда люди приходят, переходят между командами, уходят в отпуск или увольняются. Хорошее приложение для управления доступом рассматривает жизненный цикл пользователя как ключевой компонент.

Провижинг: как новые пользователи получают правильный доступ

Начните с чёткого источника правды для идентичности: HR-система, IdP (Okta, Azure AD, Google) или оба. Ваше приложение должно уметь:

- Автоматически создавать запись пользователя при появлении сотрудника в IdP

- Назначать базовый доступ по принципу наименьшей привилегии (например, роль «Employee» плюс командные роли)

Если IdP поддерживает SCIM — используйте его. SCIM позволяет автоматически синхронизировать пользователей, группы и статусы в ваше приложение, снижая ручную работу и предотвращая «призрачных» пользователей. Если SCIM нет, планируйте периодические импорты (API или CSV) и требуйте ревью владельцами для исключений.

Изменение ролей: корректная обработка переходов между командами

Переходы между командами — источник хаоса. Модель «команда» должна быть управляемым атрибутом (синхронизируемым из HR/IdP), а назначения ролей — по возможности выводимыми правилами (например, «если department = Finance, назначить роль Finance Analyst").

При смене команды приложение должно:

- Автоматически удалять старые командные роли

- Сохранять явно одобренные исключения и помечать их для повторного одобрения

Де-провижинг: быстрое и надёжное увольнение

Оффбординг должен отзывать доступ быстро и предсказуемо. Триггерьте де-провижинг из IdP (деактивация пользователя) и пусть приложение немедленно:

- Отзывает активные сессии и API-токены

- Удаляет гранты доступа к инструментам и уведомляет владельцев

Если ваше приложение также провижит доступ во внешние инструменты, ставьте задачи удаления и показывайте любые ошибки в админке, чтобы ничего не осталось незамеченным.

Контроли безопасности и проверки угроз

Приложение управления правами — привлекательная цель, поэтому безопасность — не одна функция, а набор последовательных мер:

Валидируйте ввод и блокируйте общие веб-атаки

Обрабатывайте каждое поле формы, параметр запроса и тело API как ненадёжные данные:

- Валидируйте типы и допустимые значения (например, имена ролей из фиксированного списка, не свободный текст)

- Санитизируйте пользовательский текст, который будет отображаться, чтобы предотвратить XSS

- Используйте CSRF-защиту для cookie-сессий, особенно на действиях grant/revoke

Также задавайте безопасные дефолты в UI: предвыберите «нет доступа» и требуйте явного подтверждения для критичных изменений.

Всегда выполняйте серверную проверку авторизации

UI уменьшает ошибки, но не может быть вашим пограничным барьером безопасности. Любой эндпоинт, который меняет права или показывает чувствительные данные, должен иметь серверную проверку авторизации:

- Создание/изменение ролей и политик

- Выдача/отзыв доступов и изменение исключений

- Просмотр логов аудита и отчётов

Это стоит превратить в правило инженеринга: ни один чувствительный эндпоинт не выпускается без проверки авторизации и события аудита.

Лимиты и защита от злоупотреблений

Админ-эндпоинты и аутентификация — частые цели для переборов и автоматизации:

- Ограничьте частоту попыток логина и запросов сброса пароля

- Лимитируйте админские действия (массовые гранты/экспорты)

- Настройте алерты на подозрительные всплески (много изменений прав за короткое время)

По возможности требуйте step-up верификацию для рискованных действий (повторная аутентификация, дополнительное одобрение).

Секреты, шифрование и принцип наименьших привилегий

Храните секреты (SSO client secrets, API-токены) в менеджере секретов, а не в коде или конфиг-файлах:

- Шифруйте данные в покое и в транзите (TLS везде)

- Используйте учетные записи БД/сервисов с минимально необходимыми правами

- Разделяйте учётные данные на "read" и "write" там, где это уместно (особенно для отчётов и экспорта аудита)

Быстрые проверки угроз (что тестировать)

Регулярно проверяйте на:

- Эскалацию привилегий (пользователь, дающий себе или своей команде доступ)

- IDOR (подмена ID в URL для доступа к чужим данным)

- Отсутствие авторизации на "внутренних" эндпоинтах

- Опасные дефолты (новые интеграции получают широкий доступ по умолчанию)

Эти проверки недорогие и ловят самые частые ошибки систем управления правами.

Стратегия тестирования для приложений с большим количеством прав

Сгенерируйте базу на React и Go

Начните с React на фронте и Go + PostgreSQL на бэкенде в качестве основы.

Ошибки в правах редко выглядят как «приложение упало» — это «неправильный человек сделал неверное действие». Обращайтесь к правилам авторизации как к бизнес-логике с понятными входными данными и ожидаемым результатом.

1) Юнит-тесты правил (быстрая обратная связь)

Покройте функцую-оценщик прав юнит-тестами, читаемыми по сценариям:

- Тестируйте allow и deny исходы, включая крайние случаи (пользователь заблокирован, инструмент архивирован, роль удалена в середине сессии)

- Тестируйте исключения: временный доступ, break-glass admin, самообслуживание с необходимым одобрением

Хорошая практика — таблица кейсов (состояние пользователя, роль, ресурс, действие → ожидаемое решение), чтобы добавление новых правил не ломало тесты.

2) Интеграционные тесты для критичных сценариев

Юнит-тесты не поймают провисание сквозной логики (например, контроллер забыл вызвать проверку). Добавьте интеграционные тесты для ключевых потоков:

- Запрос доступа → одобрение/отказ → пользователь получает/теряет доступ

- Смена роли → немедленное влияние на доступ

- Де-провижинг пользователя → удаление доступа по всем инструментам

Такие тесты должны обращаться к тем же эндпоинтам, что и UI, проверяя API-ответы и изменения в БД.

3) Надёжные фикстуры

Создайте стабильные фикстуры ролей, команд, инструментов и тестовых пользователей (сотрудник, подрядчик, админ). Версионируйте их и используйте во всех тестах, чтобы понятие «Finance Admin» было одинаковым везде.

4) Регрессионный чеклист перед релизом

Добавьте лёгкий чеклист для изменений, касающихся прав: новые роли, изменение дефолтных прав, миграции, UI-изменения в админ-экранах. По возможности связывайте чеклист с релиз-процессом (/blog/release-checklist).

Деплоймент, мониторинг и эксплуатация

Система прав никогда не «законченна». Реальное испытание начинается после запуска: команды приходят, инструменты меняются, срочный доступ нужен в неподходящий момент. Рассматривайте операции как часть продукта.

Планируйте окружения (dev, staging, production)

Изолируйте dev, staging и production, особенно их данные. Staging должен зеркалить продовый конфиг (SSO, флаги фич), но использовать отдельные группы идентичностей и тестовые аккаунты без чувствительных данных.

Также отделяйте:

- Аудит-логи, чтобы тестовый шум не портил продовые отчёты

- Approval workflows, чтобы staging-одобрения не уведомляли реальных владельцев

- Секреты и ключи — никогда не переиспользуйте продовые ключи в нижних средах

Мониторинг, который ловит проблемы с правами рано

Следите за обычными метриками (uptime, latency) и добавьте сигналы, специфичные для прав:

- Ошибки аутентификации по типам: истёкшая сессия vs SSO misconfig vs отсутствует право

- Всплески отказов авторизации для инструмента/команды (может означать сломанное соответствие ролей)

- Подозрительные паттерны: множественные запросы доступа, быстрые изменения ролей, необычная активность админов

Делайте алерты действующими: включайте пользователя, инструмент, роль/политику, request ID и ссылку на релевантный аудитеvent в админке.

Runbooks: действия в 2:00 ночи

Напишите короткие runbooks для частых чрезвычайных ситуаций:

- Быстрый отзыв доступа (деактивировать пользователя, удалить биндинги ролей, инвалидировать сессии)

- Восстановление сервиса (откат изменения политики, решение fail-closed vs fail-open, ротация ключей)

- Процедура при сбое SSO (break-glass доступ с временным одобрением)

Храните runbooks в репозитории и в вики операций, тестируйте их на учениях.

Быстрее развиваться, не жертвуя управлением

Если вы создаёте новое внутреннее приложение, главный риск — месяцы на инфраструктуру (auth flows, админ-UI, таблицы аудита, экраны запросов) без валидации модели с реальными командами. Практичный подход — быстро выпустить минимальную версию, затем укреплять политику, логирование и автоматику.

Один из путей — использовать платформы, ускоряющие создание административных интерфейсов (например, генераторы CRUD), но всегда держать контроль над архитектурой и планом миграции в стандартный CI/CD-пайплайн.

Следующие шаги

Если хотите ясную основу для проектирования ролей перед масштабированием — см. /blog/role-based-access-control-basics. Для вариантов упаковки и развертывания проверьте /pricing.