ทำไม Butler Lampson ยังคงสำคัญสำหรับระบบที่สเกลใหญ่

Butler Lampson เป็นหนึ่งในนักออกแบบระบบคอมพิวเตอร์ที่มีอิทธิพลมากที่สุดในครึ่งศตวรรษที่ผ่านมา ที่ Xerox PARC ในทศวรรษ 1970–80 เขาช่วยกำหนดภาพว่าคอมพิวเตอร์ที่เชื่อมต่อเครือข่ายควรทำงานอย่างไร — ไม่ใช่เป็นเครื่องแยกชิ้น แต่เป็นส่วนหนึ่งของสภาพแวดล้อมร่วมที่โปรแกรม ไฟล์ เครื่องพิมพ์ และผู้คนสามารถโต้ตอบได้อย่างเชื่อถือได้

สิ่งที่ทำให้งานของ Lampson ทนทานคือเขาเน้นที่พื้นฐาน: อินเทอร์เฟซที่สเกลได้ กลไกที่ประกอบเข้าด้วยกันได้ และระบบที่ตั้งสมมติฐานว่าความล้มเหลวจากโลกจริงเกิดขึ้นเป็นปกติ แทนที่จะถือเป็นข้อยกเว้น

ความหมายที่แท้จริงของ “ระบบที่สเกล”

“สเกล” ไม่ได้หมายถึงแค่มีศูนย์ข้อมูลขนาดใหญ่ มันคือสิ่งที่เกิดขึ้นเมื่อระบบของคุณมี ผู้ใช้จำนวนมาก, เครื่องหลายเครื่อง, และ ความยุ่งเหยิงจากโลกจริง ลองนึกถึง: สำนักงานที่มีแล็ปท็อปและบริการนับร้อยแชร์การล็อกอินและไฟล์; ผลิตภัณฑ์ที่มีลูกค้านับพันใช้งานพร้อมกัน; หรือแอปของบริษัทที่ต้องทำงานต่อเมื่อเซิร์ฟเวอร์ตัวหนึ่งล้มเหลว ลิงก์เครือข่ายช้า หรือการอัปเดตเปิดตัวไม่สมบูรณ์

จุดนั้นปัญหาที่ยากเปลี่ยนไป คุณจะเลิกถามว่า “มันทำงานบนเครื่องฉันไหม?” และเริ่มถาม:\n\n- เกิดอะไรขึ้นเมื่อส่วนหนึ่งล้มเหลวระหว่างคำขอ?\n- จะหาบริการหรือทรัพยากรที่ถูกต้องเมื่อชื่อและตำแหน่งเปลี่ยนได้อย่างไร?\n- จะรักษาประสิทธิภาพให้สูงโดยไม่ให้ข้อมูลล้าหรือผิดพลาดได้อย่างไร?

สิ่งที่คุณจะได้จากบทความนี้

นี่ไม่ใช่การพาทัวร์เรื่องเล็กน้อยหรือความคิดถึงอดีต งานของ Lampson มีประโยชน์เพราะมันให้ แนวคิดการออกแบบที่ยังคงใช้ได้: อินเทอร์เฟซที่ชัดเจน อิฐตัวเล็กที่เรียบง่าย และระบบที่สร้างขึ้นโดยคำนึงถึงความล้มเหลว

เราจะเน้นแนวคิดที่ส่งต่อมายังระบบปฏิบัติการสมัยใหม่และการประมวลผลแบบกระจาย—เครือข่าย, RPC, การตั้งชื่อ, การแคช, และความปลอดภัยเชิงปฏิบัติ—เพื่อให้คุณสามารถจดจำรูปแบบเหล่านี้ในสถาปัตยกรรมปัจจุบันและนำบทเรียนไปใช้กับบริการของคุณเอง

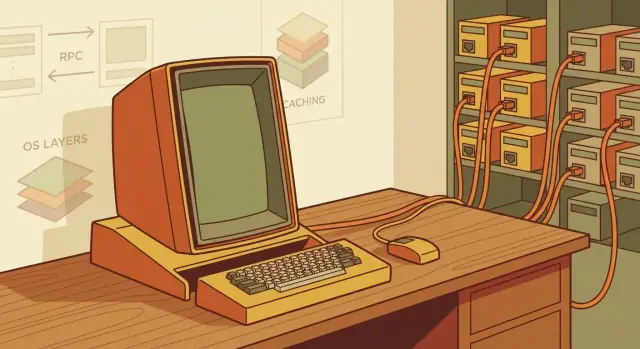

Xerox PARC ในภาพเดียว: ที่ทำงานแบบเครือข่าย

ลองจินตนาการสำนักงานที่แต่ละคนมีคอมพิวเตอร์ส่วนตัวทรงพลังบนโต๊ะ เชื่อมต่อกับบริการร่วมที่ทำให้ที่ทำงานทั้งหมดรู้สึกเป็นระบบเดียว นั่นคือเดิมพันของ Xerox PARC: ไม่ใช่แค่ “คอมพิวเตอร์หนึ่งเครื่อง” แต่เป็นสภาพแวดล้อมเครือข่ายที่การคำนวณ เอกสาร และการสื่อสารไหลระหว่างผู้คนกับเครื่องได้อย่างราบรื่น

PARC พยายามสร้างอะไร

PARC ตั้งใจทำให้การคอมพิวเตอร์ส่วนบุคคลใช้ได้ในงานประจำวัน—การเขียน การออกแบบ การแชร์ไฟล์ การพิมพ์ร่าง และการร่วมมือ—โดยไม่ต้องมีผู้ดูแล mainframe หรือพิธีพิเศษ เป้าหมายไม่ใช่อุปกรณ์ปฏิวัติ แต่เป็นการจัดตั้งระบบใช้งานได้จริงที่คุณจะอยู่ทำงานทั้งวันได้

ส่วนประกอบสำคัญ (และเหตุผลว่าทำไมสำคัญ)

Alto คือส่วนที่เป็น “ส่วนบุคคล”: คอมพิวเตอร์ออกแบบมาเพื่อการทำงานเชิงโต้ตอบ Ethernet คือส่วนที่เป็น “ที่ทำงาน”: เครือข่ายท้องถิ่นที่รวดเร็วที่ให้ Altos พูดคุยกันและเข้าถึงทรัพยากรร่วมกันได้

ทรัพยากรร่วมเหล่านั้นไม่ใช่ของเสริม แต่สำคัญ:\n\n- เครื่องพิมพ์ร่วม ทำให้การพิมพ์คุณภาพสูงเป็นขั้นตอนปกติในเวิร์กโฟลว์\n- เซิร์ฟเวอร์ไฟล์ ทำให้การเก็บและแชร์เป็นบริการ ไม่ใช่แผงดิสก์ใต้โต๊ะใครสักคน

การรวมกันนี้ผลักแนวคิดใหม่: คอมพิวเตอร์ของคุณทรงพลังเมื่ออยู่คนเดียว แต่มันมีประโยชน์ขึ้นอย่างมากเมื่อมันสามารถใช้บริการเครือข่ายได้อย่างเชื่อถือได้

ธีมหลัก: สร้างทั้งระบบ แล้วสังเกตการใช้งานจริง

PARC ไม่หยุดที่โพรโทไทป์หรือเดโมแยกชิ้น พวกเขาประกอบระบบสมบูรณ์—ฮาร์ดแวร์ ระบบปฏิบัติการ เครือข่าย และแอป—แล้วเรียนรู้จากการทำงานจริงของผู้ใช้

วงจรป้อนกลับนั้นเผยปัญหาที่ยากที่โผล่ขึ้นมาเฉพาะเมื่อใช้งานจริง: การตั้งชื่อ การจัดการภาระเกิน การรับมือความล้มเหลว การรักษาประสิทธิภาพที่คาดเดาได้ และทำให้ทรัพยากรร่วมรู้สึกว่า “ใกล้” ไม่ใช่ไกล

“สไตล์ PARC”

หลายระบบของ PARC สะท้อนแนวทางที่สังเกตได้ชัด: พร็ิมิทีฟเรียบง่ายคู่กับวินัยวิศวกรรมเข้มงวด เก็บอินเทอร์เฟซให้เล็กและเข้าใจง่าย สร้างบริการที่ประกอบกันได้อย่างชัดเจน และทดสอบแนวคิดในการใช้งานจริง วิธีนี้เป็นเหตุผลสำคัญที่บทเรียนยังถ่ายทอดสู่ทีมสมัยใหม่ที่สร้างระบบที่สเกลได้

Alto และแนวคิดลูกค้-เซิร์ฟเวอร์

Xerox Alto ไม่ได้เป็นแค่ “คอมพิวเตอร์บนโต๊ะ” มันเป็นจุดเปลี่ยนเพราะรวมสามแนวคิดไว้ในประสบการณ์ประจำวัน: เครื่องส่วนบุคคล, อินเทอร์เฟซกราฟิกคุณภาพสูง, และเครือข่ายท้องถิ่นรวดเร็วที่เชื่อมคุณกับทรัพยากรร่วม

การรวมกันนั้นเปลี่ยนความคาดหวังอย่างเงียบ ๆ คอมพิวเตอร์ของคุณรู้สึกเป็นของคุณ—ตอบสนอง โต้ตอบได้ และพร้อมใช้งาน—แต่ก็เป็นช่องทางเข้าสู่ระบบที่ใหญ่กว่า: เซิร์ฟเวอร์ไฟล์ร่วม เครื่องพิมพ์ และเครื่องมือการทำงานร่วม นี่คือเมล็ดพันธุ์ของแนวคิด client/server

คอมพิวเตอร์ส่วนบุคคลที่ถือว่ามีเครือข่าย

ก่อนระบบสไตล์ Alto การใช้งานคอมพิวเตอร์มักหมายถึงการไปที่เครื่อง (หรือเทอร์มินัล) Alto พลิกมุมมอง: “ไคลเอนต์” อยู่ใกล้ผู้ใช้ และเครือข่ายทำให้ความสามารถร่วมกันรู้สึกใกล้ตัว

ในทางปฏิบัติ “client/server” ไม่ใช่ไดอะแกรม—มันคือการไหลของงาน บางงานทำที่เครื่องเพราะต้องการการตอบสนองทันที: แก้ไขข้อความ วาดภาพ โต้ตอบหน้าต่าง งานอื่น ๆ ทำบนเซิร์ฟเวอร์เพราะมันถูกแชร์โดยธรรมชาติหรือแพงเกินที่จะทำซ้ำบนทุกโต๊ะ: เก็บเอกสารอ้างอิง จัดการเครื่องพิมพ์ ประสานการเข้าถึง และต่อมาก็รันบริการร่วม

การแยกแบบเดียวกับที่เราใช้วันนี้

ถ้าคุณแทนที่ “Alto” ด้วย “แล็ปท็อป” และ “file/print server” ด้วย “บริการคลาวด์” แบบจำลองจิตใจก็ยังคุ้นเคย อุปกรณ์ของคุณยังเป็นไคลเอนต์: เรนเดอร์ UI แคชข้อมูล และจัดการปฏิสัมพันธ์ที่หน่วงต่ำ คลาวด์ยังเป็นฝั่งเซิร์ฟเวอร์: ให้สถานะร่วม การร่วมมือ นโยบายรวม และการประมวลผลยืดหยุ่น

บทเรียนคือระบบที่ดียอมรับการแบ่งแยกนี้แทนที่จะสู้ ผู้ใช้ต้องการการตอบสนองท้องถิ่นและการทนต่อการออฟไลน์ ขณะที่องค์กรต้องการความจริงร่วมและการเข้าถึงที่ประสานกัน

แรงกดดันในการออกแบบ OS: เร็วในท้องถิ่น สอดคล้องทั่วโลก

การแยกนี้สร้างแรงกดดันต่อ OS และนักออกแบบระบบ:\n\n- การตอบสนองท้องถิ่น: UI ไม่สามารถรอเครือข่ายได้\n- ความสอดคล้องทางเครือข่าย: ไฟล์ร่วม ตัวตน และสิทธิ์ต้องทำงานอย่างคาดเดาได้เมื่อไคลเอนต์หลายตัวกระทำพร้อมกัน

งานยุค PARC ทำให้ความตึงเครียวนี้เห็นได้ชัดเร็ว เมื่อคุณถือว่าเครือข่ายเป็นส่วนหนึ่งของคอมพิวเตอร์ คุณจะถูกบีบบังคับให้ออกแบบอินเทอร์เฟซ การแคช และพฤติกรรมเมื่อเกิดความล้มเหลว เพื่อให้ “ท้องถิ่น” และ “ระยะไกล” รู้สึกเป็นระบบเดียว — โดยไม่อ้างว่ามันเหมือนกัน

Ethernet: ตัวช่วยที่ซ่อนอยู่ของการคำนวณแบบกระจาย

Ethernet ง่ายต่อการมองข้ามเพราะมันดูเหมือนแค่ “เครือข่าย” แต่ที่ Xerox PARC มันคือการก้าวหน้าทางปฏิบัติที่ทำให้ห้องที่เต็มไปด้วยเครื่องส่วนบุคคลทำงานเป็นระบบร่วมได้

ทำไม Ethernet สำคัญที่ PARC

ก่อน Ethernet การเชื่อมคอมพิวเตอร์มักหมายถึงลิงก์ที่แพงและเฉพาะทาง Ethernet เปลี่ยนเศรษฐศาสตร์: สื่อร่วมที่ถูกกว่า ที่หลายเครื่องสามารถต่อพ่วงพร้อมกันได้

นั่นเปลี่ยนสมมติฐานเริ่มต้นจาก “คอมพิวเตอร์เครื่องใหญ่เครื่องเดียว” เป็น “หลายเครื่องเล็กที่ร่วมมือกัน” เพราะการร่วมมือไม่ต้องการโครงสร้างพื้นฐานที่ยิ่งใหญ่

สำคัญเท่า ๆ กันคือธรรมชาติของ Ethernet ที่เป็นสื่อร่วมกระตุ้นแนวคิดการออกแบบระบบแบบใหม่: บริการสามารถอยู่บนเครื่องต่าง ๆ ได้ เครื่องพิมพ์และเซิร์ฟเวอร์ไฟล์สามารถแนบเครือข่าย ทีมสามารถทำ iteration ได้เร็วเพราะการเชื่อมต่อไม่ใช่เรื่องหายาก

การแปลเป็นยุคปัจจุบัน: เครือข่ายเป็นการพึ่งพิงหลัก

วันนี้เรามองเครือข่ายแบบเดียวกับที่ระบบปฏิบัติการมองหน่วยความจำหรือสตอเรจ: มันไม่ใช่ไอเท็มเสริม แต่มันเป็นแพลตฟอร์ม พฤติกรรม “ท้องถิ่น” ของแอปของคุณมักพึ่งการเรียกระยะไกล ข้อมูลระยะไกล ตัวตนระยะไกล และการกำหนดค่าจากระยะไกล

เมื่อยอมรับแบบนั้น คุณจะเลิกออกแบบเหมือนเครือข่ายจะอยู่นอกทาง

ผลทันทีอันดับหนึ่ง: ติดขัดและความล้มเหลวเป็นเรื่องปกติ

เครือข่ายร่วมหมายถึงการแย่งทรัพยากร แพ็กเก็ตถูกหน่วง ถูกทิ้ง หรือเรียงลำดับผิด คู่สนทนารีบูต สวิตช์ล้นความสามารถ แม้เมื่อไม่มีสิ่งที่เรียกว่า “เสียหาย” ระบบก็อาจรู้สึกเสียหาย

ดังนั้นท่าทีที่ถูกต้องคือสร้างเพื่อการทำงานปกติภายใต้เงื่อนไขไม่สมบูรณ์:\n\n- บันทึกและวัดตั้งแต่ต้น: logs, metric เบื้องต้น, และ tracing เพื่อเห็นว่าตัวเวลาหายไปที่ไหน\n- ใช้ timeouts เป็นค่าเริ่มต้น ไม่ใช่แพตช์ท้ายสุด\n- ออกแบบ retries อย่างระมัดระวัง (มี backoff และขีดจำกัด) เพื่อให้การกู้คืนไม่เพิ่มความแออัด

Ethernet ทำให้การคำนวณแบบกระจายเป็นไปได้; แต่มันก็บังคับวินัยที่การคำนวณแบบกระจายต้องการ

บริการ ไม่ใช่มอนอลิธ: บล็อกสร้างระบบแบบกระจายยุคแรก

ที่ Xerox PARC “บริการ” เป็นโปรแกรมที่ทำงานหนึ่งอย่างให้ผู้อื่นในเครือข่าย

เซิร์ฟเวอร์ไฟล์เก็บและส่งคืนเอกสาร บริการพิมพ์รับเอกสารและผลิตผลเป็นกระดาษ ไดเรกทอรีช่วยให้คุณหาเซิร์ฟเวอร์ไฟล์ เครื่องพิมพ์ หรือบุคคลที่ถูกต้องโดยไม่ต้องจดจำรายละเอียดเครื่อง แต่ละบริการมีจุดประสงค์ชัด อินเทอร์เฟซกำหนด และผู้ใช้ (คนหรือโปรแกรม) ที่พึ่งพามัน

ทำไมการแยกเป็นบริการถึงช่วยได้

การแยกระบบใหญ่เป็นบริการเล็กทำให้การเปลี่ยนแปลงปลอดภัยและเร็วขึ้น หากระบบพิมพ์ต้องมีฟีเจอร์ใหม่ มันสามารถพัฒนาโดยไม่ต้องออกแบบระบบเก็บไฟล์ใหม่ ขอบเขตยังชัดเจน: “ที่นี่เก็บไฟล์” เทียบกับ “ที่นี่ทำการพิมพ์”\n\nสำคัญเท่า ๆ กัน บริการส่งเสริมการออกแบบอินเทอร์เฟซก่อน: เมื่อต้องให้โปรแกรมของคุณคุยกับเครื่องอื่น คุณจำเป็นต้องกำหนดอินพุต เอาท์พุต และข้อผิดพลาด — รายละเอียดที่มักจะคลุมเครือในมอนอลิธ

ข้อต่อรอง: เรียกมากขึ้น มีสิ่งที่อาจล้มเหลวมากขึ้น

บริการเพิ่มขึ้นหมายถึงคำขอทางเครือข่ายมากขึ้น นั่นอาจเพิ่มความหน่วง ภาระ และสร้างโหมดล้มเหลวใหม่: เซิร์ฟเวอร์ไฟล์อาจขึ้นขณะที่บริการพิมพ์ลง หรือไดเรกทอรีทำงานช้า

มอนอลิธล้มตาย “ทั้งหมดพร้อมกัน”; บริการกระจายล้มเหลวเป็นบางส่วนและสับสน วิธีแก้ไม่ใช่หลีกเลี่ยงบริการ—แต่คือการออกแบบอย่าง ชัดเจน สำหรับความล้มเหลวเป็นบางส่วน

เส้นคู่สมัย (ไม่มีฮิปสเตอร์)

หลายแอปในคลาวด์ปัจจุบันรันเป็นบริการภายใน: บัญชีผู้ใช้ ระบบชำระเงิน การค้นหา การแจ้งเตือน บทเรียนจาก PARC ยังใช้ได้: แยกเพื่อความชัดเจนและการวิวัฒนาการอิสระ—แต่ต้องวางแผนเรื่องหน่วงเครือข่ายและการล้มเหลวบางส่วนตั้งแต่วันแรก

สำหรับคำแนะนำเชิงปฏิบัติ ทีมมักจับคู่ขอบเขตบริการกับ timeout พื้นฐาน การ retry และข้อความผิดพลาดที่ชัดเจนสำหรับผู้ใช้ (ดูบทความ 'Failure Is Normal')

Remote Procedure Call (RPC): ทำให้เครือข่ายรู้สึกเหมือนท้องถิ่น

ส่งมอบสภาพแวดล้อมจริง

ปรับใช้และโฮสต์แอปของคุณเพื่อสังเกตค่า latency และความล้มเหลอบางส่วนจริง

Remote Procedure Call (RPC) เป็นแนวคิดเรียบง่ายที่ให้ผลตอบแทนสูง: เรียกฟังก์ชันบนเครื่องอื่นเหมือนฟังก์ชันท้องถิ่น แทนที่จะต้องแพ็กคำขอ ส่งผ่านเครือข่าย แล้วแกะคำตอบ RPC ให้โปรแกรมพูดว่า “run getUser(42)” และระบบจัดการการส่งข้อความข้างหลังให้

เป้าหมายที่ทำให้รู้สึกเหมือนท้องถิ่นนั้นเป็นหัวใจของงานคอมพิวเตอร์แบบกระจายที่ Xerox PARC — และยังเป็นสิ่งที่ทีมต่าง ๆ ต้องการในวันนี้: อินเทอร์เฟซที่ชัดเจน พฤติกรรมที่คาดเดาได้ และส่วนที่เปิดเผยต่อโค้ดแอปน้อยลง

RPC ที่ดีต้องมีอะไร (เพื่อไม่ให้หลอกเรา)

อันตรายคือ RPC อาจดูเหมือนการเรียกฟังก์ชันท้องถิ่นมากเกินไป การเรียกท้องถิ่นจะรันหรือกระทบการประมวลผลของคุณ; การเรียกผ่านเครือข่ายอาจช้า หายไป เสร็จอย่างไม่ครบถ้วน หรือสำเร็จโดยที่คุณไม่ได้รับการแจ้ง RPC ที่ดีฝังความเป็นจริงที่ขาดหายไปไว้:\n\n- การตั้งชื่อ / ค้นหาบริการ: ผู้เรียกต้องพบ ว่า เครื่องหรือ instance ใดที่ควรจัดการคำเรียกได้อย่างน่าเชื่อถือ หากไม่มีการตั้งชื่อ RPC ก็แค่ “ส่งแพ็กเก็ตแล้วหวังผล”\n- การจัดเวอร์ชัน: ไคลเอนต์และเซิร์ฟเวอร์พัฒนา อินเทอร์เฟซ RPC ต้องมีวิธีเพิ่มฟิลด์หรือเมธอดโดยไม่ทำให้ไคลเอนต์เก่าพัง (และนโยบายเรื่อง deprecation)\n- Timeouts: รอไปตลอดกาลไม่ใช่คำตอบ Timeout เปลี่ยน “ไม่รู้” ให้เป็นผลที่นำไปปฏิบัติได้\n- การจัดการข้อผิดพลาด: RPC ต้องมีโมเดลข้อผิดพลาดชัดเจน (ข้อผิดพลาดการขนส่ง, ข้อผิดพลาดเซิร์ฟเวอร์, ความล้มเหลวการอนุญาต) เพื่อให้ผู้เรียกตัดสินใจว่าจะ retry, แสดงอะไรให้ผู้ใช้, และแจ้งเตือนแบบไหน

Idempotency: retry ที่ปลอดภัยโดยไม่เกิดผลข้างเคียงโดยไม่ตั้งใจ

Timeout และการตอบกลับที่หายไปทำให้การ retry หลีกเลี่ยงไม่ได้ นั่นคือเหตุผลที่ idempotency สำคัญ: ปฏิบัติการเป็น idempotent ถ้าการทำมันหนึ่งครั้งหรือหลายครั้งให้ผลเหมือนกัน

ตัวอย่างง่าย ๆ: chargeCreditCard(orderId, amount) โดยเริ่มต้นไม่ใช่ idempotent — retry หลัง timeout อาจเก็บเงินซ้อนได้ การออกแบบที่ปลอดภัยกว่าเป็น chargeCreditCard(orderId) ที่ orderId ระบุการชำระเงินอย่างเฉพาะเจาะจง และเซิร์ฟเวอร์ตีความการเรียกซ้ำว่า “ทำเรียบร้อยแล้ว” กล่าวคือ retry ปลอดภัยเพราะเซิร์ฟเวอร์สามารถตัดเรื่องซ้ำได้

การเชื่อมโยงกับ API ของวันนี้ (gRPC/REST และอื่น ๆ)

API สมัยใหม่เป็นลูกหลานตรงของแนวคิด RPC gRPC ทำให้รูปแบบ “เรียกเมธอดระยะไกล” ชัดเจนด้วยอินเทอร์เฟซและข้อความมีไทป์ REST มักมองแบบมุ่งทรัพยากรมากกว่าวิธีการ แต่เป้าหมายก็คล้ายกัน: มาตรฐานการสื่อสาร ระบุสัญญา และจัดการความล้มเหลว

ไม่ว่าจะรูปแบบใด บทเรียนจาก PARC ยังคงอยู่: เครือข่ายเป็นเครื่องมือ ไม่ใช่รายละเอียดที่ต้องละเลย RPC ที่ดีทำให้การกระจายสะดวก — โดยไม่อ้างว่าฟรี

การตั้งชื่อและไดเรกทอรี: หาของให้เจออย่างเชื่อถือได้

ระบบกระจายรู้สึกว่า "กระจาย" ก็ต่อเมื่อมันพัง หลายวันมันรู้สึกพังเพราะบางอย่างหาไม่เจอ

การตั้งชื่อยากเพราะโลกจริงไม่หยุดนิ่ง: เครื่องถูกเปลี่ยน บริการย้ายที่อยู่ หมายเลขเครือข่ายเปลี่ยน และผู้คนยังคงต้องการเส้นทางที่จำง่ายเช่น “เซิร์ฟเวอร์ไฟล์” หรือ “พิมพ์ไปที่ LaserWriter” ถ้าชื่อที่คุณพิมพ์คือที่ตั้ง ทุกการเปลี่ยนจะกลายเป็นการหยุดชะงักที่ผู้ใช้เห็นได้

ชื่อกับที่ตั้ง

แนวคิดสำคัญจากยุค PARC คือการแยก สิ่งที่คุณต้องการ ออกจาก ที่มันอยู่ตอนนี้ ชื่อ ควรคงที่และมีความหมาย; ที่ตั้ง เป็นรายละเอียดการนำไปใช้ที่สามารถเปลี่ยนได้

เมื่อสองสิ่งนี้ผสมกัน คุณจะได้ระบบเปราะบาง: ทางลัด IP ฝังตัว และคอนฟิกที่ต่างกัน

ไดเรกทอรีเป็นกาวเชื่อม

บริการไดเรกทอรีตอบคำถาม “X อยู่ที่ไหนตอนนี้?” โดยแมปชื่อไปยังที่ตั้ง (และมักรวมเมตาดาต้าเช่นประเภท เจ้าของ หรือนโยบายการเข้าถึง) ไดเรกทอรีที่ดีไม่ใช่แค่เก็บการค้นหา—แต่เข้ารหัสวิธีการทำงานขององค์กร

การออกแบบการตั้งชื่อและไดเรกทอรีที่ดีมักมีคุณสมบัติทางปฏิบัติร่วมกัน:\n\n- ความมั่นคง: ชื่ออยู่รอดเมื่อต้องเปลี่ยนฮาร์ดแวร์หรือย้าย\n- การมอบหมาย: ทีมจัดการ subtree ของตัวเองได้โดยไม่เป็นคอขวดกลาง\n- การแคช: ไคลเอนต์เก็บคำตอบเพื่อลดรอบการเดินทาง\n- การอัปเดตและความสดใหม่: การเปลี่ยนแปลงแพร่กระจายอย่างปลอดภัย พร้อมกฎชัดเจนว่าการแคชจะเชื่อถือข้อมูลเก่านานเท่าไร

สะท้อนสมัยใหม่: DNS และ service discovery

DNS เป็นตัวอย่างคลาสสิก: ชื่อที่คนจำง่ายแมปไปยังชุด IP ที่เปลี่ยนได้ โดยมีการแคชควบคุมด้วย TTL

ในบริษัท ระบบค้นหาบริการภายใน (เช่น service-a.prod) ทำซ้ำรูปแบบเดียวกัน: ชื่อบริการมั่นคง instance เปลี่ยน และมีความตึงเครียดระหว่างประสิทธิภาพการแคชกับความเร็วในการอัปเดต

บทเรียนง่าย ๆ คือ: หากคุณต้องการระบบที่สเกลได้และอ่านเข้าใจได้ ให้พิจารณาการตั้งชื่อเป็นปัญหาระดับหนึ่ง ไม่ใช่เรื่องรอง

การแคช: ได้ประสิทธิภาพ แลกกับเทรดออฟเรื่องความสอดคล้อง

สร้างสแตกแบบเต็มอย่างรวดเร็ว

สร้าง frontend ด้วย React และ backend ด้วย Go + PostgreSQL ใน workspace เดียว

การแคชคือแนวคิดง่าย ๆ: เก็บสำเนาใกล้เคียงของสิ่งที่คุณดึงมาแล้ว เพื่อคำขอต่อไปจะเร็วขึ้น แทนที่จะข้ามเครือข่าย (หรือเรียกฮาร์ดดิสก์ช้า หรือเซิร์ฟเวอร์ที่งานยุ่ง) ทุกครั้ง ให้ใช้สำเนาท้องถิ่น

ที่ PARC เรื่องนี้สำคัญเพราะเวิร์กสเตชันเครือข่ายและบริการร่วมทำให้การ “ไปถามเซิร์ฟเวอร์อีกครั้ง” เป็นนิสัยที่แพง การแคชทำให้ทรัพยากรระยะไกลรู้สึกว่าเร็ว—ในหลายครั้ง

ความตึงเครียดหลัก: ความเร็ว กับ ความสด

ข้อแลกคือความสด สำเนาในแคชอาจผิดพลาด

ลองนึกถึงเอกสารร่วมที่เก็บบนเซิร์ฟเวอร์ เวิร์กสเตชันของคุณแคชไฟล์เพื่อเปิดได้ทันที เพื่อนร่วมงานแก้ไขและบันทึกเวอร์ชันใหม่ ถ้าแคชของคุณไม่สังเกต คุณอาจยังเห็นเนื้อหาเก่า หรือแย่กว่านั้น แก้ไขสำเนาล้าสมัยแล้วเขียนทับงานใหม่

ดังนั้นการออกแบบแคชทุกแบบคือการถ่วงดุลระหว่าง:\n\n- ประสิทธิภาพ: เรียกเครือข่ายน้อยลง ตอบสนองเร็วขึ้น\n- ความสอดคล้อง: หลีกเลี่ยงข้อมูลเก่าและพฤติกรรมที่น่าแปลกใจ

เทคนิคทั่วไป (ภาพรวม)

ทีมมักจัดการเทรดออฟนี้ด้วยเครื่องมือกว้าง ๆ บางอย่าง:\n\n- TTL (time-to-live): ข้อมูลในแคชหมดอายุหลังเวลาที่กำหนด บังคับรีเฟรช\n- Invalidations: เมื่อข้อมูลเปลี่ยน ระบบพยายามแจ้งแคชให้ทิ้งหรืออัปเดตสำเนา\n- Leases: แคชได้รับสิทธิ์ถือข้อมูลเป็น “ถูกต้อง” ชั่วคราว; หลังจากนั้นต้องต่ออายุ

ปรากฏการณ์ในปัจจุบัน

ระบบสมัยใหม่ใช้รูปแบบเดียวกันทุกหนแห่ง: CDN แคชคอนเทนต์เว็บใกล้ผู้ใช้, เบราว์เซอร์และแอปมือถือ แคชแอสเซ็ตและการตอบ API, และ ชั้นแคชฐานข้อมูล (เช่น Redis หรือ Memcached) ลดภาระบนสโตร์หลัก

บทเรียนที่ยังใช้ได้: การแคชมักเป็นวิธีเพิ่มประสิทธิภาพที่ถูกที่สุด—แต่ต้องชัดเจนเกี่ยวกับคำถามว่า “สดพอ” สำหรับผลิตภัณฑ์ของคุณคืออะไร

ความปลอดภัยและความสามารถ (Capabilities): การควบคุมการเข้าถึงเชิงปฏิบัติ

ความปลอดภัยที่สเกลใหญ่ไม่ใช่แค่ "คุณคือใคร?"—มันยังคือ "คุณได้รับอนุญาตทำอะไร ณ ตอนนี้ กับทรัพยากรเฉพาะนี้?" Lampson และประเพณีจาก Xerox PARC ผลักดันแนวคิดที่เป็นประโยชน์: capabilities

capabilities อธิบายแบบง่าย

capability คือ โทเคนที่ปลอมไม่ได้ ที่ให้การเข้าถึงบางอย่าง—เช่น ไฟล์ เครื่องพิมพ์ กล่องจดหมาย หรือการดำเนินการของบริการ ถ้าคุณถือโทเคนนั้น คุณทำการกระทำนั้นได้ ถ้าไม่มี คุณทำไม่ได้

กุญแจคือ ปลอมไม่ได้: ระบบทำให้เป็นไปไม่ได้ทางโครงสร้างหรือการคำนวณที่จะสร้างโทเคนที่ถูกต้องโดยเดา

คิดว่ามันเหมือนบัตรห้องโรงแรมที่เปิดห้องคุณได้ (และใช้ได้เฉพาะช่วงเวลาของการเข้าพัก) ไม่ใช่กระดาษเขียนว่า “ฉันเข้าได้”

แตกต่างจาก identity + ACL อย่างไร

หลายระบบพึ่งพาความปลอดภัยแบบอิงตัวตน: คุณยืนยันตัวตนเป็นผู้ใช้ แล้วทุกการเข้าถึงจะตรวจสอบกับ ACL (Access Control List)—รายการบนทรัพยากรที่บอกว่าใคร/กลุ่มใดทำอะไรได้ ACL เข้าใจง่าย แต่สามารถยุ่งยากในระบบกระจาย:\n\n- ทุกบริการต้องรู้ตัวตนของคุณอย่างเชื่อถือได้\n- ทุกทรัพยากรต้องเก็บและดูแลรายการสิทธิ์\n- การมอบอำนาจชั่วคราว (“ให้ job นี้อ่านไฟล์ 10 นาที”) มักกลายเป็นตรรกะกรณีพิเศษ

Capabilities พลิกมุมมอง แทนที่จะถามหน่วยงานกลางซ้ำ ๆ คุณ แสดงโทเคนที่เข้ารหัสสิทธิ์ไว้แล้ว

ทำไมระบบกระจายจึงให้ความสำคัญ

ระบบกระจายส่งงานข้ามเครื่องตลอดเวลา: frontend เรียก backend; scheduler ส่งงานไป worker; บริการหนึ่งทริกเกอร์อีกบริการ แต่ละก้าวต้องวิธีพกพาสิทธิ์ที่ปลอดภัยเพียงพอ

Capabilities ทำให้ธรรมชาติ: คุณส่งโทเคนพร้อมคำขอ เครื่องรับสามารถตรวจสอบได้โดยไม่ต้องสร้างความเชื่อถือซ้ำทุกครั้ง

ถ้าทำดี มันลดการให้สิทธิ์เกินความจำเป็นและจำกัดผลกระทบเมื่อมีปัญหา

อนาล็อกสมัยใหม่ที่คุณอาจใช้

Capabilities ปรากฏในรูปแบบเช่น:\n\n- โทเคนลงนาม (เช่น JWT) ที่พิสูจน์คำกล่าวอ้างของคำขอ\n- credential ที่กำหนดขอบเขต (OAuth access tokens, cloud session tokens) ที่หมดอายุและจำกัดการกระทำ\n- ตัวตนบริการแบบ least-privilege (workload identity, service accounts) ที่ credential มีขอบเขตแคบ

บทเรียนคือ: ออกแบบการเข้าถึงรอบ ๆ การมอบอำนาจ, ขอบเขต, และการหมดอายุ ไม่ใช่แค่ตัวตนยาวนาน นั่นคือแนวคิด capability ที่ปรับให้เข้ากับโครงสร้างพื้นฐานสมัยใหม่

ความล้มเหลวเป็นเรื่องปกติ: ออกแบบเพื่อการหยุดชะงักบางส่วน

ระบบกระจายไม่ได้ “พัง” แบบเดียว มันล้มเหลวอย่างยุ่่งเหยิงและเป็นบางส่วน: เครื่องหนึ่งชนกลางงาน รีบูต สวิตช์รีบูต ลิงก์เครือข่ายทิ้งแพ็กเก็ต หรือเหตุไฟฟ้าทำให้แร็กหนึ่งดับจากที่อื่น

จากมุมมองผู้ใช้ บริการอาจ "ขึ้น" แต่บางส่วนเข้าถึงไม่ได้

เริ่มด้วยโมเดลความล้มเหลวที่ชัดเจน

โมเดลความล้มเหลวที่ใช้งานได้จริงชัดเจน:\n\n- กระบวนการสามารถชนและเสียสถานะในหน่วยความจำได้\n- เครื่องอาจรีบูตโดยไม่เตือน\n- เครือข่ายอาจแยก (สองกลุ่มคุยกันไม่ได้), ช้า, หรือเรียง/หน่วงข้อความ\n- เวลาไม่แน่นอน: คำขออาจช้า ไม่ใช่หายไป

เมื่อยอมรับแบบนี้ คุณจะเลิกมองข้อผิดพลาดเป็น "กรณีขอบ" และเริ่มมองเป็นฟลว์การควบคุมปกติ

การตอบสนองคลาสสิก: timeout, retry, backoff, failover

ระบบส่วนใหญ่พึ่งกลุ่มการเคลื่อนไหวไม่กี่แบบ\n\nTimeouts ทำให้ผู้เรียกไม่รอไปตลอดกาล กุญแจคือเลือก timeout ตามข้อมูล latency จริง ไม่ใช่การเดา\n\nRetries ฟื้นตัวจากความผิดพลาดชั่วคราวได้ แต่สามารถเพิ่มภาระช่วง outage นั่นคือเหตุผลที่ exponential backoff (รอเพิ่มขึ้นทุก retry) และ jitter (ใส่สุ่ม) สำคัญ: ป้องกันการเกิดพายุ retry ที่ซิงโครไนซ์กัน\n\nFailover (สลับไปยัง instance สำรองหรือ replica) ช่วยเมื่อส่วนประกอบจริง ๆ ลง แต่ใช้ได้เมื่อระบบอื่นตรวจจับความล้มเหลวอย่างปลอดภัยและรวดเร็ว

“At-least-once” กับ “exactly-once” แบบเข้าใจง่าย

ถ้าคุณ retry คำขอ คุณอาจรันมัน มากกว่าหนึ่งครั้ง นั่นคือการส่งแบบ at-least-once: ระบบพยายามไม่ทิ้งงาน แต่ซ้ำอาจเกิดขึ้นได้

Exactly-once หมายถึงการปฏิบัติการเกิดขึ้นครั้งเดียว ไม่มีซ้ำ มันเป็นสัญญาน่าพึงปรารถนา แต่ยากเมื่อเผชิญการแยกเครือข่าย

หลายทีมจึงออกแบบการปฏิบัติการให้เป็น idempotent (ปลอดภัยเมื่อทำซ้ำ) เพื่อให้ at-least-once ยอมรับได้

วัดและทดสอบความล้มเหลว—อย่า افتراضว่ามันจะไม่เกิด

ทีมที่เชื่อถือได้ที่สุดจงใจฉีดความล้มเหลวในสเตจิ้ง (และบางครั้งในโปรดักชัน) แล้วสังเกตผล: ฆ่า instance บล็อกเส้นทางเครือข่าย ชะลอการพึ่งพา และตรวจสอบการแจ้งเตือน retry และผลกระทบต่อผู้ใช้

ปฏิบัติต่อ outage เป็นการทดลองที่ปรับปรุงการออกแบบ ไม่ใช่เรื่องน่าประหลาดใจที่ “ไม่ควรเกิด”

บทเรียนการออกแบบ OS สมัยใหม่: อินเทอร์เฟซ การแยก และความเรียบง่าย

รักษาการเป็นเจ้าของโค้ด

ส่งออกซอร์สโค้ดเมื่อคุณต้องการควบคุมสถาปัตยกรรมและการตรวจทานเต็มที่

ระบบปฏิบัติการมีอายุเร็ว: ฟีเจอร์ใหม่แต่ละอย่างเพิ่มวิธีที่สิ่งต่าง ๆ โต้ตอบ และนั่นแหละที่บักซ่อนตัว

โรงเรียนคิดของ Lampson—รูปแบบที่ถูกสร้างที่ Xerox PARC—มองโครงสร้าง OS เป็นกลยุทธ์การสเกล ถ้าคอร์รกุรกุรุย ถูกรวมเข้ากับสิ่งที่ด้านบนสร้างทั้งหมดจะรับมรดกของความยุ่งเหยิงนั้น

พร็ิมิทีฟเล็ก แต่ระบบใหญ่

บทเรียนจากยุค PARC คือเก็บเคอร์เนล (หรือ “คอร์ที่เชื่อถือได้”) ให้แคบและเป็นพร็ิมิทีฟเรียบง่ายที่ประกอบกันได้ แทนการฝังกรณีพิเศษนับสิบ ให้กำหนดกลไกไม่กี่อย่างที่อธิบายง่ายและใช้ผิดได้ยาก

อินเทอร์เฟซที่ชัดเจนสำคัญเท่ากับกลไก เมื่อขอบเขตชัดเจน—สิ่งที่คอมโพเนนต์สัญญา สิ่งที่มันสามารถสมมุติได้—คุณสามารถสลับการนำไปใช้ ทดสอบส่วนแยก และหลีกเลี่ยงการเชื่อมโยงโดยไม่ตั้งใจ

การแยกเป็นฟีเจอร์ ไม่ใช่ส่วนเสริม

การแยกจำกัดขอบเขตความเสียหาย ไม่ว่าจะเป็นการป้องกันหน่วยความจำ การแยกกระบวนการ หรือการให้สิทธิ์แบบ least-privilege การแยกทำให้ "บักที่ไหนก็ได้ทำลายทุกอย่าง" กลายเป็น "บักถูกกักไว้"\n\nความคิดนี้ยังนำไปสู่การออกแบบแบบ capability: ให้รหัสเฉพาะสิทธิที่ต้องใช้ และทำให้การเข้าถึงชัดเจนแทนจะให้โดยนัย

ประสิทธิภาพ: ปรับแต่งกรณีทั่วไป

ความเป็นจริงในการปฏิบัติปรากฏในประสิทธิภาพด้วย: สร้างทางด่วนสำหรับการดำเนินการที่พบบ่อย และหลีกเลี่ยงโอเวอร์เฮดที่ไม่ซื้อความปลอดภัยหรือความชัดเจน

เป้าหมายไม่ใช่การจูนจุดเล็ก ๆ ทุกอย่าง—แต่ทำให้กรณีปกติรู้สึกทันทีพร้อมกับคงความถูกต้อง

แมปไปยังแพลตฟอร์มสมัยใหม่

คุณจะเห็นแนวคิดเดียวกันในเคอร์เนลสมัยใหม่ runtime ภาษา และแพลตฟอร์มคอนเทนเนอร์: ฐานเชื่อถือได้แคบ, API ชัดเจน, และขอบเขตการแยก (process, sandbox, namespace) ที่ให้ทีมปล่อยได้เร็วโดยไม่แชร์โหมดล้มเหลว

รายละเอียดเปลี่ยน แต่แนวปฏิบัติการออกแบบยังคุ้มค่า

สิ่งที่จะนำไปใช้วันนี้: เช็คลิสต์เชิงปฏิบัติสำหรับทีม

ชัยชนะใหญ่ของ PARC ไม่ใช่สิ่งประดิษฐ์เดียว แต่วิธีรวมกันในการสร้างระบบเครือข่ายที่ผู้คนใช้ได้จริง ชื่อเปลี่ยน แต่ปัญหาหลัก (latency, ความล้มเหลว, ความเชื่อถือ, ความเป็นเจ้าของ) ไม่ได้เปลี่ยน

แปลคลาสสิกสู่บล็อกสมัยใหม่

พจนานุกรมทางความคิดสั้น ๆ ช่วยเมื่อทบทวนการออกแบบ:\n\n- RPC → API (REST/gRPC/GraphQL): ซ่อนสาย แต่เก็บ timeout, retry, และ idempotency ให้ชัดเจน\n- Naming & directories → DNS + service discovery: “มันอยู่ที่ไหน?” เป็นเรื่องระดับหนึ่ง ไม่ใช่เรื่องเสริม\n- Caching → CDN + แคชท้องถิ่น + storage ที่ edge: ความเร็วง่าย ความถูกต้องยาก\n- Capabilities → tokens/keys/scopes (OAuth scopes, macaroons, signed URLs): ให้สิทธิ์เฉพาะ ไม่ใช่สิทธิ์กว้างๆ\n- Services, not monoliths → ระบบโมดูลาร์ที่มีสัญญาเคลียร์: การแยกมีประโยชน์ก็ต่อเมื่อการเป็นเจ้าของและอินเทอร์เฟซชัดเจน

เช็คลิสต์สถาปัตยกรรมเชิงปฏิบัติ

ใช้เมื่อตรวจสอบระบบที่สเกลได้:\n\n1. ขอบเขตบริการและผู้รับผิดชอบคืออะไร? ถ้าคอมโพเนนต์ไม่มีทีมรับผิดชอบ มันจะเน่า\n2. ไคลเอนต์หาบริการอย่างไร? นิยาม discovery, เวอร์ชัน, และกลยุทธ์ rollout ตั้งแต่ต้น\n3. แผนรับมือความล้มเหลวคืออะไร? ตัดสิน: timeout, retry, circuit breakers, และโหมด "degraded" เป็นอย่างไร\n4. สถานะอยู่ที่ไหน และป้องกันอย่างไร? ระบุแหล่งอำนาจ, นโยบาย replication, และ backup/restore\n5. เราจะแคชที่ไหน และอะไรอาจล้าสมัยได้? เขียนความคาดหวังเรื่องความสอดคล้องเป็นภาษาธรรมดา\n6. แบบการอนุญาตเป็นอย่างไร? เลือกโทเคนแบบ least-privilege และ credential อายุสั้น\n7. จะสังเกตได้อย่างไร? logs, metrics, traces, และ SLO ที่ชัดเจนผูกกับประสบการณ์ผู้ใช้

หมายเหตุสั้น ๆ เกี่ยวกับการพัฒนาให้เร็วขึ้นโดยไม่ละเลยพื้นฐาน

หนึ่งในความต่างสมัยใหม่คือความเร็วที่ทีมสามารถทำโพรโทไทป์สถาปัตยกรรมกระจายได้ เครื่องมืออย่าง Koder.ai (แพลตฟอร์ม vibe-coding ที่สร้างเว็บ backend และแอปมือถือจากแชท) ช่วยเร่งเฟส “ระบบทำงานแรก” — React ฝั่งหน้า, Go + PostgreSQL ฝั่งหลัง, และ Flutter สำหรับมือถือ — พร้อมให้คุณส่งออกซอร์สโค้ดและพัฒนาต่อเหมือนโค้ดโปรดักชัน

บทเรียนยุค Lampson ยังใช้ได้: ความเร็วมีคุณค่าเมื่อคุณเก็บอินเทอร์เฟซให้ชัด การทำงานเมื่อเกิดความล้มเหลวชัดเจน (timeout, retry, idempotency) และพิจารณาการตั้งชื่อ แคช และสิทธิ์เป็นการตัดสินใจระดับหนึ่ง

สิ่งที่ควรคัดลอก ปรับ และหลีกเลี่ยง

คัดลอกวินัย: อินเทอร์เฟซเรียบง่าย สัญญาชัดเจน ออกแบบสำหรับการล้มเหลวเป็นบางส่วน ปรับกลไก: วันนี้คุณจะใช้ discovery แบบจัดการได้, API gateway, และ cloud IAM — ไม่ใช่ไดเรกทอรีทำเองและระบบ auth ที่ปะติดปะต่อ

หลีกเลี่ยง การรวมศูนย์มากเกินไป (service เดียวเป็น “พระเจ้าทุกอย่าง”) และ การไม่มีเจ้าของชัดเจน (คอมโพเนนต์แชร์ที่ไม่มีผู้รับผิดชอบ)

เครื่องมือจะเปลี่ยนไป — runtime ใหม่ คลาวด์ใหม่ โปรโตคอลใหม่ — แต่ข้อจำกัดยังคง: เครือข่ายล้มเหลว ความหน่วงมีอยู่ และระบบสเกลได้เมื่อมนุษย์สามารถปฏิบัติการมันได้