06 มี.ค. 2568·3 นาที

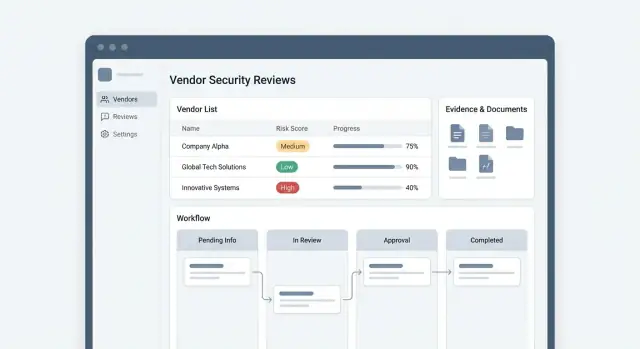

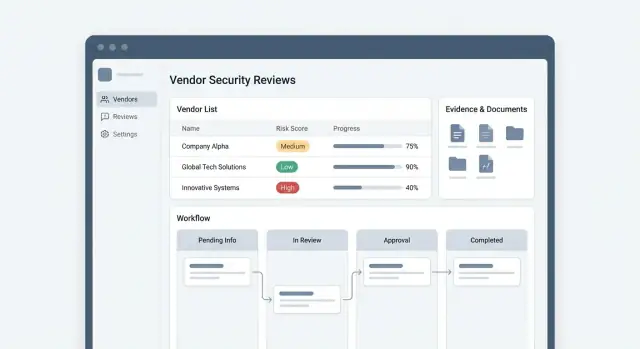

วิธีสร้างเว็บแอปสำหรับการจัดการการตรวจสอบความปลอดภัยของผู้ขาย

คำแนะนำทีละขั้นตอนสำหรับออกแบบและเปิดเว็บแอปที่ช่วยจัดการการตรวจสอบความปลอดภัยของผู้ขาย: การรับเรื่อง แบบสอบถาม หลักฐาน การให้คะแนนความเสี่ยง การอนุมัติ และการรายงาน

คำแนะนำทีละขั้นตอนสำหรับออกแบบและเปิดเว็บแอปที่ช่วยจัดการการตรวจสอบความปลอดภัยของผู้ขาย: การรับเรื่อง แบบสอบถาม หลักฐาน การให้คะแนนความเสี่ยง การอนุมัติ และการรายงาน

ก่อนออกแบบหน้าจอหรือเลือกฐานข้อมูล ให้ตกลงกันก่อนว่าแอปนี้ต้องการ บรรลุอะไร และสำหรับใคร โปรแกรมการจัดการการตรวจสอบผู้ขายมักล้มเหลวเมื่อทีมต่าง ๆ ใช้คำเดียวกัน ("รีวิว", "อนุมัติ", "ความเสี่ยง") แต่มีความหมายต่างกัน

โปรแกรมส่วนใหญ่มีผู้ใช้อย่างน้อยสี่กลุ่ม โดยแต่ละกลุ่มมีความต้องการต่างกัน:

ข้อสรุปเชิงการออกแบบ: คุณไม่ได้สร้าง "เวิร์กโฟลว์เดียว" แต่กำลังสร้างระบบร่วมที่แต่ละบทบาทเห็นมุมมองที่คัดสรรของรีวิวเดียวกัน

กำหนดขอบเขตของกระบวนการด้วยภาษาที่ชัดเจน เช่น:

จดทริกเกอร์ที่เริ่มการรีวิว (การซื้อใหม่, การต่ออายุ, การเปลี่ยนแปลงที่มีนัยสำคัญ, ชนิดข้อมูลใหม่) และนิยามว่า "เสร็จ" หมายถึงอะไร (อนุมัติ, อนุมัติแบบมีเงื่อนไข, ปฏิเสธ, หรือเลื่อน)

ทำให้ขอบเขตเป็นรูปธรรมด้วยการระบุสิ่งที่ทำให้เจ็บปวดวันนี้:

ปัญหาเหล่านี้จะกลายเป็น backlog ความต้องการของคุณ

เลือกเมตริกที่วัดได้ตั้งแต่วันแรก:

ถ้าแอปไม่สามารถรายงานสิ่งเหล่านี้ได้อย่างเชื่อถือ มันยังไม่ใช่การจัดการโปรแกรมจริง—แค่เป็นที่เก็บเอกสารเท่านั้น

เวิร์กโฟลว์ที่ชัดเจนคือตัวตัดสินระหว่าง "อีเมลเด้งกัน" กับโปรแกรมรีวิวที่คาดการณ์ได้ ก่อนสร้างหน้าจอ ให้แม็พเส้นทางหัวจรดท้ายของคำขอและกำหนดสิ่งที่ ต้อง เกิดขึ้นในแต่ละขั้นตอนเพื่อให้ไปถึงการอนุมัติ

เริ่มจากแกนหลักแบบเส้นตรงที่ขยายได้ภายหลัง:

Intake → Triage → Questionnaire → Evidence collection → Security assessment → Approval (หรือ rejection)

สำหรับแต่ละขั้น ให้กำหนดว่า "เสร็จ" หมายถึงอะไร เช่น "แบบสอบถามครบถ้วน" อาจต้องการคำตอบ 100% ของคำถามที่บังคับและมีผู้รับผิดชอบด้านความปลอดภัยที่ระบุไว้ "รวบรวมหลักฐาน" อาจต้องมีเอกสารขั้นต่ำ (SOC 2, สรุปผล pen test, แผนภาพการไหลของข้อมูล) หรือข้อยกเว้นที่มีเหตุผล

แอปส่วนใหญ่ต้องมีอย่างน้อยสามวิธีในการสร้างรีวิว:

ปฏิบัติกับแต่ละประเภทเป็นเทมเพลตที่ต่างกัน: สามารถใช้เวิร์กโฟลว์เดียวกันแต่มีค่าดีฟอลต์ต่างกัน เช่น ลำดับความสำคัญ แบบสอบถามที่จำเป็น และวันครบกำหนด

ทำให้สถานะชัดเจนและวัดได้—โดยเฉพาะสถานะที่เป็น "รอ" ตัวอย่างที่พบบ่อยได้แก่ รอผู้ขาย, อยู่ระหว่างการตรวจสอบความปลอดภัย, รอผู้อนุมัติภายใน, อนุมัติ, อนุมัติพร้อมเงื่อนไข, ปฏิเสธ

ผูก SLA กับเจ้าของสถานะ (ผู้ขาย vs ทีมภายใน) นั่นจะทำให้แดชบอร์ดแสดงว่า "ติดขัดโดยผู้ขาย" แยกจาก "คิวงานภายใน" ซึ่งจะเปลี่ยนวิธีที่คุณจัดสรรบุคลากรและการขึ้นระดับปัญหา

อัตโนมัติการเส้นทางการส่งต่อ การเตือน และการสร้างการต่ออายุ แต่เก็บจุดตัดสินใจของมนุษย์ไว้สำหรับการยอมรับความเสี่ยง การควบคุมชดเชย และการอนุมัติ

กฎที่มีประโยชน์: หากขั้นตอนต้องการบริบทหรือการแลกเปลี่ยน ให้บันทึกระเบียนการตัดสินใจแทนที่จะพยายามตัดสินอัตโนมัติ

โมเดลข้อมูลที่สะอาดคือสิ่งที่ทำให้แอปขยายจาก "แบบสอบถามครั้งเดียว" เป็นโปรแกรมที่ทำซ้ำได้พร้อมการต่ออายุ เมตริก และการตัดสินใจที่สม่ำเสมอ ให้ถือว่า vendor เป็นเรคคอร์ดที่ยืนยาว และสิ่งอื่น ๆ เป็นกิจกรรมตามช่วงเวลาที่เชื่อมต่อกับมัน

เริ่มด้วยเอนทิตี Vendor ที่เปลี่ยนช้าและถูกอ้างอิงทุกที่ ฟิลด์ที่มีประโยชน์ได้แก่:

จัดเก็บประเภทข้อมูลและระบบเป็นค่าที่มีโครงสร้าง (ตารางหรือ enum) ไม่ใช่ข้อความอิสระ เพื่อให้รายงานถูกต้อง

แต่ละ Review คือสแน็ปชอต: เมื่อเริ่ม ใครเป็นผู้ร้องขอ ขอบเขต tier ขณะนั้น วัน SLA และการตัดสินใจสุดท้าย (อนุมัติ/อนุมัติแบบมีเงื่อนไข/ปฏิเสธ) เก็บ เหตุผลการตัดสินใจ และลิงก์ไปยังข้อยกเว้นใด ๆ

แยก QuestionnaireTemplate ออกจาก QuestionnaireResponse เทมเพลตควรรองรับส่วนต่าง ๆ คำถามที่ใช้ซ้ำได้ และการมีเงื่อนไข (คำถามต่อไปขึ้นกับคำตอบก่อนหน้า)

สำหรับแต่ละคำถาม ให้กำหนดว่าจำเป็นต้องมี หลักฐาน หรือไม่ รูปแบบคำตอบที่อนุญาต (ใช่/ไม่ใช่, หลายตัวเลือก, อัปโหลดไฟล์) และกฎการตรวจสอบความถูกต้อง

ถือการอัปโหลดและลิงก์เป็นเรคคอร์ด Evidence ซึ่งผูกกับรีวิวและอาจผูกกับคำถามเฉพาะ เพิ่มเมตาดาต้า: ประเภท, เวลา, ผู้ส่ง, และกฎการเก็บรักษา

สุดท้าย เก็บ artifacts ของรีวิว—บันทึกหมายเหตุ ข้อค้นพบ งานแก้ไข และการอนุมัติ—เป็นเอนทิตีชั้นหนึ่ง การเก็บประวัติรีวิวทั้งหมดช่วยให้การต่ออายุ การติดตามแนวโน้ม และการรีวิวซ้ำเร็วขึ้นโดยไม่ต้องถามซ้ำทุกอย่าง

บทบาทที่ชัดเจนและสิทธิ์ที่เข้มงวดช่วยให้แอปการตรวจสอบผู้ขายมีประโยชน์โดยไม่กลายเป็นความเสี่ยงในการรั่วไหลของข้อมูล ออกแบบตรงนี้ตั้งแต่เนิ่น ๆ เพราะสิทธิ์จะกระทบเวิร์กโฟลว์ UI การแจ้งเตือน และบันทึกการตรวจสอบ

ทีมมักต้องการห้าบทบาทหลัก:

แยกบทบาทออกจากบุคคล: พนักงานคนเดียวกันอาจเป็น requester ในรีวิวหนึ่งและเป็น reviewer ในรีวิวอื่นได้

ไม่ใช่องค์ประกอบทุกอย่างของรีวิวควรเปิดให้เห็นทั้งหมด ให้ถือว่าเอกสารเช่น SOC 2, ผลการทดสอบ penetration, นโยบายความปลอดภัย, และสัญญาเป็น หลักฐานที่ถูกจำกัดการเข้าถึง

แนวทางปฏิบัติ:

ผู้ขายควรเห็นเฉพาะสิ่งที่พวกเขาต้องการ:

รีวิวมักติดเมื่อคนสำคัญไม่อยู่ สนับสนุน:

สิ่งนี้ช่วยให้รีวิวเดินต่อได้ในขณะที่ยังรักษาหลักการสิทธิ์ตามความจำเป็น

โปรแกรมรีวิวผู้ขายอาจรู้สึกช้าตอนที่คำขอทุกอันเริ่มด้วยแบบสอบถามยาว แก้ด้วยการแยก การรับเรื่อง (เร็วและเบา) ออกจาก การแยกประเภท (ตัดสินเส้นทางที่เหมาะสม)

ทีมส่วนใหญ่ต้องการสามจุดเข้าหลัก:

ไม่ว่าจะเป็นช่องทางใด ให้ทำให้คำขอเป็นคิว "New Intake" เดียวกันเพื่อไม่ให้เกิดกระบวนการขนาน

ฟอร์มรับเรื่องควรกระชับพอที่ผู้คนจะไม่เดา ให้เก็บฟิลด์ที่ช่วยการกำหนดเส้นทางและการจัดลำดับความสำคัญ:

เลื่อนคำถามเชิงลึกด้านความปลอดภัยไว้จนกว่าจะรู้ระดับรีวิว

ใช้กฎตัดสินใจง่าย ๆ เพื่อจัดระดับความเสี่ยงและความเร่งด่วน ตัวอย่างการมาร์กเป็น ความสำคัญสูง หากผู้ขาย:

เมื่อแยกประเภทแล้ว ให้มอบหมายอัตโนมัติ:

สิ่งนี้ทำให้ SLA คาดการณ์ได้และป้องกันรีวิวที่หายไปในกล่องจดหมายของใครบางคน

UX ของแบบสอบถามและการรวบรวมหลักฐานเป็นจุดที่การรีวิวผู้ขายจะเดินเร็วหรือหยุด Aim ให้ flow ที่คาดเดาได้สำหรับผู้ตรวจสอบภายในและใช้งานง่ายจริง ๆ สำหรับผู้ขาย

สร้างห้องสมุดเทมเพลตแบบสั้น ๆ แม็ปกับระดับความเสี่ยง (ต่ำ/กลาง/สูง) เป้าหมายคือความสม่ำเสมอ: ประเภทผู้ขายเดียวกันควรเห็นคำถามชุดเดียวกัน และผู้ตรวจสอบไม่ควรสร้างฟอร์มจากศูนย์ทุกครั้ง

เก็บเทมเพลตให้เป็นโมดูล:

เมื่อสร้างรีวิว ให้เลือกเทมเพลตล่วงหน้าตาม tier และแสดงตัวบ่งชี้ความคืบหน้าให้ผู้ขายเห็นชัดเจน (เช่น 42 คำถาม, ~20 นาที)

ผู้ขายมักมีเอกสารอยู่แล้ว เช่น รายงาน SOC 2, ใบรับรอง ISO, นโยบาย และสรุปการสแกน รองรับทั้งการอัปโหลดไฟล์และลิงก์ที่ปลอดภัยเพื่อให้พวกเขาส่งสิ่งที่มีโดยไม่ติดขัด

สำหรับแต่ละคำร้อง ให้ระบุเป็นภาษาง่าย ๆ ("อัปโหลดรายงาน SOC 2 Type II (PDF) หรือแชร์ลิงก์ที่มีเวลาจำกัด") และใส่คำแนะนำสั้น ๆ ว่า "ลักษณะที่ดีเป็นอย่างไร"

หลักฐานไม่ใช่สิ่งคงที่ เก็บเมตาดาต้าข้างแต่ละเอกสาร—วันที่ออก, วันหมดอายุ, ช่วงความคุ้มครอง, และ (ถ้าต้องการ) หมายเหตุผู้ตรวจสอบ แล้วใช้เมตาดาต้านั้นขับเคลื่อนการเตือนต่ออายุ (ทั้งสำหรับผู้ขายและภายใน) เพื่อให้การรีวิวประจำปีครั้งต่อไปเร็วขึ้น

ทุกหน้าของผู้ขายควรตอบคำถามสามข้อทันที: ต้องการอะไร, กำหนดส่งเมื่อไร, และติดต่อใคร

ใช้วันครบกำหนดชัดเจนต่อคำร้อง อนุญาตการส่งบางส่วน และยืนยันการรับด้วยสถานะง่าย ๆ ("ส่งแล้ว", "ต้องการชี้แจง", "ยอมรับแล้ว"). หากคุณรองรับการเข้าถึงของผู้ขาย ให้ลิงก์ผู้ขายไปยังเช็คลิสต์ของพวกเขาโดยตรงแทนคำแนะนำทั่วไป

รีวิวไม่จบเมื่อแบบสอบถาม "ครบ" คุณต้องมีวิธีที่ทำซ้ำได้ในการแปลคำตอบและหลักฐานเป็นการตัดสินใจที่ผู้มีส่วนได้ส่วนเสียเชื่อถือได้และผู้ตรวจสอบสามารถตรวจสอบได้

เริ่มจากการ จัด Tier ตามผลกระทบ (เช่น ความไวของข้อมูล + ความสำคัญของระบบ) Tier เป็นตัวกำหนดบาร์: ผู้ให้บริการเงินเดือนและบริการจัดส่งขนมไม่ควรถูกประเมินแบบเดียวกัน

จากนั้นให้คะแนนภายใน Tier โดยใช้ คอนโทรลที่มีน้ำหนัก (การเข้ารหัส, การควบคุมการเข้าถึง, การตอบสนองต่อเหตุการณ์, การครอบคลุม SOC 2 ฯลฯ). แสดงน้ำหนักให้เห็นเพื่อที่ผู้ตรวจสอบจะอธิบายผลลัพธ์ได้

เพิ่ม ธงแดง ที่สามารถลบล้างคะแนนเชิงตัวเลขได้—เช่น "ไม่มี MFA สำหรับการเข้าถึงแอดมิน", "มีการรั่วไหลที่ไม่มีแผนแก้ไข", หรือ "ไม่สามารถสนับสนุนการลบข้อมูลได้". ธงแดงควรเป็นกฎชัดเจน ไม่ใช่สัญชาตญาณของผู้ตรวจสอบ

ในโลกจริงต้องมีข้อยกเว้น จัดโมเดลข้อยกเว้นเป็นเอนทิตีชั้นหนึ่งโดยมี:

สิ่งนี้ช่วยให้ทีมเดินหน้าต่อได้ในขณะที่ยังคงมัดความเสี่ยงให้แน่นขึ้นตามเวลา

ผลลัพธ์ทุกอย่าง (อนุมัติ / อนุมัติพร้อมเงื่อนไข / ปฏิเสธ) ควรจับเหตุผลไว้ บันทึกหลักฐานที่เกี่ยวข้อง และสร้าง งานติดตาม พร้อมวันครบกำหนด นี่ช่วยป้องกัน "ความรู้แบบเผ่า" และทำให้การต่ออายุเร็วขึ้น

แสดงมุมมอง "สรุปความเสี่ยง" หน้าหนึ่ง: tier, คะแนน, ธงแดง, สถานะข้อยกเว้น, การตัดสินใจ, และเหตุการณ์ถัดไป ทำให้คน Procurement และผู้บริหารอ่านได้ง่าย—รายละเอียดอยู่ลึกเข้าไปในเรคคอร์ดรีวิวเต็ม

รีวิวจะติดเมื่อข้อคิดเห็นกระจัดกระจายไปในอีเมลและบันทึกประชุม แอปของคุณควรทำให้ความร่วมมือเป็นค่าเริ่มต้น: เรคคอร์ดรีวิวหนึ่งชิ้นต่อผู้ขาย พร้อมความเป็นเจ้าของ การตัดสินใจ และเวลาที่ชัดเจน

รองรับคอมเมนต์เป็นเธรดบนรีวิว บนคำถามแต่ละข้อ และบนไอเท็มหลักฐาน เพิ่ม @mentions เพื่อส่งงานไปยังคนที่ถูกต้อง (Security, Legal, Procurement, Engineering) และสร้างฟีดการแจ้งเตือนเบา ๆ

แยกบันทึกเป็นสองประเภท:

การแยกนี้ป้องกันการเปิดเผยโดยบังเอิญขณะยังทำให้ประสบการณ์ของผู้ขายตอบสนองได้

จำลองการอนุมัติเป็นการเซ็นชัดเจน ไม่ใช่การเปลี่ยนสถานะที่ใครก็สามารถแก้ได้ง่าย โครงสร้างหนึ่งที่ได้ผลคือ:

สำหรับการอนุมัติแบบมีเงื่อนไข ให้จับข้อมูล: การกระทำที่ต้องทำ, กำหนดเวลา, ผู้รับผิดชอบการตรวจสอบ และหลักฐานที่จะปิดเงื่อนไขได้ นี่ช่วยให้ธุรกิจเดินหน้าต่อได้ในขณะที่งานลดความเสี่ยงยังถูกวัดผล

คำร้องทุกอย่างควรกลายเป็นงานที่มีเจ้าของและวันครบกำหนด: "ตรวจ SOC 2", "ยืนยันข้อกำหนดการเก็บข้อมูล", "ยืนยันการตั้งค่า SSO". ทำให้มอบหมายได้ทั้งผู้ใช้ภายในและผู้ขายเมื่อเหมาะสม

ถ้าต้องการ ให้ซิงก์งานไปยังเครื่องมือ ticketing เช่น Jira เพื่อตรงกับเวิร์กโฟลว์ที่มีอยู่ ในขณะที่ยังเก็บรีวิวผู้ขายเป็นระบบข้อมูลหลัก

รักษา audit trail ที่ไม่สามารถแก้ไขได้สำหรับ: การแก้ไขแบบสอบถาม การอัปโหลด/ลบหลักฐาน การเปลี่ยนสถานะ การอนุมัติ และการปิดเงื่อนไข

แต่ละรายการควรรวมว่าใครทำ เมื่อใด อะไรเปลี่ยนแปลง (ก่อน/หลัง) และเหตุผลเมื่อต้องการ ทำได้ดีจะรองรับการตรวจสอบ ลดงานซ้ำในการต่ออายุ และทำให้การรายงานน่าเชื่อถือ

การผสานรวมเป็นสิ่งตัดสินว่าแอปการตรวจสอบผู้ขายของคุณจะรู้สึกว่าเป็น "อีกเครื่องมือหนึ่ง" หรือเป็นส่วนขยายธรรมชาติของงานที่มีอยู่ เป้าหมายคือ: ลดงานป้อนข้อมูลซ้ำ ให้คนทำงานในระบบที่เขาตรวจอยู่แล้ว และทำให้การค้นหาหลักฐานและการตัดสินใจง่ายขึ้นภายหลัง

สำหรับผู้ตรวจสอบภายใน รองรับ SSO ผ่าน SAML หรือ OIDC เพื่อให้การเข้าถึงสอดคล้องกับ identity provider ของคุณ (Okta, Azure AD, Google Workspace). นี่ทำให้การเปิด/ปิดบัญชีเชื่อถือได้และช่วยแม็ปบทบาทตามกลุ่มได้

ผู้ขายมักไม่จำเป็นต้องมีบัญชีเต็มรูปแบบ รูปแบบที่พบบ่อยคือ ลิงก์เวทมนตร์แบบมีเวลาจำกัด ที่มีขอบเขตผูกกับแบบสอบถามหรือคำขอหลักฐานเฉพาะ จับคู่กับการยืนยันอีเมลตามต้องการและกฎวันหมดอายุที่ชัดเจนเพื่อลดแรงเสียดทานและยังคุมการเข้าถึงได้

เมื่อรีวิวต้องการการแก้ไข ทีมมักติดตามงานใน Jira หรือ ServiceNow ผสานรวมเพื่อให้ผู้ตรวจสอบสร้างตั๋วการแก้ไขได้ตรงจากข้อค้นพบ โดยกรอกข้อมูลล่วงหน้าด้วย:

ซิงก์สถานะตั๋ว (Open/In Progress/Done) กลับมาที่แอปเพื่อให้เจ้าของรีวิวเห็นความก้าวหน้าโดยไม่ต้องไล่ตาม

เพิ่มการแจ้งเตือนเบา ๆ ในที่ที่คนทำงานอยู่แล้ว:

ทำให้ข้อความปฏิบัติได้แต่สั้น และให้ผู้ใช้ตั้งค่าความถี่ได้เพื่อลดการแจ้งเตือนมากเกินไป

หลักฐานมักเก็บใน Google Drive, SharePoint หรือ S3 ผสานโดยเก็บ การอ้างอิงและเมตาดาต้า (file ID, เวอร์ชัน, ผู้ส่ง, เวลา) และบังคับการเข้าถึงแบบ least-privilege

หลีกเลี่ยงการคัดลอกไฟล์สำคัญโดยไม่จำเป็น; เมื่อจำเป็นให้เก็บไฟล์ ให้ใช้การเข้ารหัส กฎการเก็บรักษา และสิทธิ์ต่อรีวิวอย่างเข้มงวด

แนวทางปฏิบัติที่เป็นประโยชน์คือ: ลิงก์หลักฐานอยู่ในแอป การเข้าถึงควบคุมโดย IdP ของคุณ และการดาวน์โหลดถูกบันทึกสำหรับการตรวจสอบ

เครื่องมือรีวิวผู้ขายจะกลายเป็นที่เก็บข้อมูลที่ละเอียดอ่อนอย่างรวดเร็ว: รายงาน SOC, สรุป pen test, แผนผังสถาปัตยกรรม, แบบสอบถามความปลอดภัย และบางครั้งข้อมูลส่วนบุคคล (ชื่อ อีเมล เบอร์โทร) ให้ปฏิบัติระบบนี้เสมือนระบบภายในมูลค่าสูง

หลักฐานเป็นพื้นผิวความเสี่ยงที่ใหญ่ที่สุดเพราะรับไฟล์จากภายนอก

กำหนดข้อจำกัดชัดเจน: allowlist ประเภทไฟล์ ขีดจำกัดขนาด และ timeout สำหรับการอัปโหลดที่ช้า สแกนมัลแวร์ทุกไฟล์ก่อนให้ผู้อ่านเข้าถึง และกักกันไฟล์ที่น่าสงสัย

เก็บไฟล์เข้ารหัสที่พัก (และถ้าให้บริการหลายหน่วย ให้ใช้กุญแจแยกต่อเทนแนนท์) ใช้ลิงก์ดาวน์โหลดที่มีอายุสั้นและเซ็นชื่อ และหลีกเลี่ยงการเปิดเผยพาธที่เก็บวัตถุโดยตรง

ความปลอดภัยควรเป็นค่าพื้นฐาน ไม่ใช่ตัวเลือกใหม่

ใช้หลัก least privilege: ผู้ใช้ใหม่เริ่มด้วยการเข้าถึงขั้นต่ำ บัญชีผู้ขายเห็นเฉพาะคำขอของตน ป้องกันฟอร์มและเซสชันด้วยมาตรการ CSRF คุกกี้ปลอดภัย และการหมดอายุเซสชันที่เข้มงวด

เพิ่ม rate limiting และการควบคุมการใช้งานใน endpoints การเข้าสู่ระบบ การอัปโหลด และการส่งออก ตรวจสอบและล้างข้อมูลทุกอินพุต โดยเฉพาะฟิลด์ข้อความอิสระที่จะถูกแสดงผลใน UI

บันทึกการเข้าถึงหลักฐานและเหตุการณ์สำคัญของเวิร์กโฟลว์: การดู/ดาวน์โหลดไฟล์ การส่งออกรายงาน การเปลี่ยนคะแนนความเสี่ยง การอนุมัติข้อยกเว้น และการเปลี่ยนสิทธิ์

ทำให้ล็อกเป็นแบบ tamper-evident (ที่เก็บแบบ append-only) และค้นหาได้ตามผู้ขาย รีวิว และผู้ใช้ ให้มี UI แสดง audit trail เพื่อให้ผู้มีส่วนได้ส่วนเสียที่ไม่เชิงเทคนิคตอบคำถามว่า "ใครเห็นอะไรเมื่อไร" ได้โดยไม่ต้องค้นล็อกดิบ

กำหนดระยะเวลาที่เก็บแบบสอบถามและหลักฐาน และทำให้สามารถบังคับใช้ได้

รองรับนโยบายการเก็บตามผู้ขาย/ประเภทรีวิว, เวิร์กโฟลว์การลบที่รวมไฟล์และการส่งออกที่สร้างขึ้นมา, และแฟล็ก "legal hold" ที่ยกเลิกการลบเมื่อจำเป็น อธิบายพฤติกรรมเหล่านี้ในการตั้งค่าผลิตภัณฑ์และนโยบายภายใน และทำให้การลบตรวจสอบได้ (เช่น ใบเสร็จการลบและบันทึกการดำเนินการของผู้ดูแล)

การรายงานคือตอนที่โปรแกรมรีวิวของคุณกลายเป็นสิ่งที่ควบคุมได้: คุณไม่ต้องไล่ตามอัปเดตในอีเมลอีกต่อไป แต่ขับเคลื่อนงานด้วยการมองเห็นร่วม เป้าหมายคือแดชบอร์ดที่ตอบคำถามว่า "เกิดอะไรขึ้นตอนนี้" และการส่งออกที่ตอบคำถามของผู้ตรวจสอบโดยไม่ต้องสเปรดชีต

แดชบอร์ดโฮมที่มีประโยชน์มักเน้นคิวมากกว่ากราฟ รวมถึง:

ทำให้ตัวกรองเป็นฟีเจอร์หลัก: หน่วยธุรกิจ ความสำคัญ ผู้ตรวจสอบ เจ้าของ Procurement เดือนต่ออายุ และตั๋วที่ผสานรวม

สำหรับ Procurement และเจ้าของธุรกิจ ให้มุมมอง "ผู้ขายของฉัน" ที่เรียบง่าย: สิ่งที่เขารอ สิ่งที่ติดขัด และสิ่งที่อนุมัติแล้ว

การตรวจสอบมักต้องการหลักฐาน ไม่ใช่สรุป รายงานส่งออกควรแสดง:

รองรับการส่งออกเป็น CSV และ PDF และอนุญาตให้ส่งออก "แพ็กเกจรีวิว" ของผู้ขายสำหรับช่วงเวลาที่กำหนด

มองการต่ออายุเป็นฟีเจอร์ผลิตภัณฑ์ ไม่ใช่สเปรดชีต

ติดตามวันหมดอายุของหลักฐาน (เช่น รายงาน SOC 2, pen tests, ประกัน) และสร้าง ปฏิทินการต่ออายุ พร้อมการเตือนอัตโนมัติ: เตือนผู้ขายก่อน, จากนั้นเจ้าของภายใน, แล้วการยกระดับ เมื่อมีการต่ออายุหลักฐาน ให้เก็บเวอร์ชันเก่าสำหรับประวัติและอัปเดตวันต่ออายุถัดไปโดยอัตโนมัติ

การส่งมอบแอปการตรวจสอบผู้ขายคือการทำให้เวิร์กโฟลว์หนึ่งทำงานจบ end-to-end แล้วค่อยปรับแต่งจากการใช้งานจริง

เริ่มจากฟลอว์บาง ๆ ที่เชื่อถือได้เพื่อทดแทนสเปรดชีตและเธรดในกล่องจดหมาย:

ทำให้ MVP มีความเห็นชัด: แบบสอบถามดีฟอลต์หนึ่งชุด คะแนนความเสี่ยงเดียว ตัวจับเวลา SLA ง่าย ๆ

ถ้าต้องการเร่งการส่งมอบ แพลตฟอร์ม vibe-coding อย่าง Koder.ai อาจเหมาะ: คุณสามารถทำซ้ำการออกแบบฟอร์มรับเรื่อง มุมมองตามบทบาท และสถานะเวิร์กโฟลว์ผ่านการนำทางด้วยแชท แล้วส่งออกซอร์สโค้ดเมื่อพร้อมนำไปโฮสต์เอง นี่มีประโยชน์เมื่อ MVP ของคุณยังต้องการฟีเจอร์พื้นฐานของโลกจริง (SSO, audit trail, การจัดการไฟล์, และแดชบอร์ด) โดยไม่ต้องใช้เวลาพัฒนาหลายเดือน

รันพาร์ไพล็อตกับ ทีมเดียว (เช่น IT, Procurement, หรือ Security) เป็นเวลา 2–4 สัปดาห์ เลือก 10–20 รีวิวที่ใช้งานอยู่และย้ายเฉพาะข้อมูลที่จำเป็น (ชื่อผู้ขาย สถานะปัจจุบัน การตัดสินใจสุดท้าย) วัด:

นำรอบฟีดแบ็กสั้น ๆ ทุกสัปดาห์:

เขียนไกด์สองฉบับง่าย ๆ:

วางแผนเฟสหลัง MVP: กฎอัตโนมัติ (การเส้นทางโดยประเภทข้อมูล), พอร์ทัลผู้ขายที่สมบูรณ์ขึ้น, API, และการผสานรวมต่าง ๆ

ถ้าการตั้งราคา/แพ็กเกจมีผลต่อการนำไปใช้ (ตามจำนวนผู้ใช้งาน ผู้ขาย หรือพื้นที่เก็บ) ให้แจ้งผู้มีส่วนได้ส่วนเสียถึงข้อความ "/pricing" ตั้งแต่ต้นเพื่อให้ความคาดหวังสอดคล้องกับแผนการนำไปใช้

เริ่มจากการจัดให้ทุกฝ่ายมีคำนิยามและขอบเขตที่ตรงกัน:

เขียนให้ชัดว่า “เสร็จ” หมายถึงอะไร (อนุมัติ / อนุมัติแบบมีเงื่อนไข / ปฏิเสธ / เลื่อน) เพื่อให้ทีมไม่ไปตีความต่างกัน

โดยทั่วไปควรออกแบบประสบการณ์ตามบทบาทดังนี้:

ออกแบบเป็นระบบร่วมกันที่แต่ละบทบาทเห็นมุมมองที่คัดมา ไม่ใช่หน้าจอเวิร์กโฟลว์เดียวสำหรับทุกคน

โครงทางหลักที่ใช้ได้บ่อยคือ:

Intake → Triage → Questionnaire → Evidence collection → Security assessment → Approval (หรือ rejection)

สำหรับแต่ละขั้น ให้กำหนดว่าอะไรถือว่าจบ เช่น แบบสอบถามครบถ้วนอาจต้องตอบคำถามบังคับทุกข้อและมีผู้รับผิดชอบด้านความปลอดภัยที่ระบุไว้ หรือการรวบรวมหลักฐานอาจต้องมีเอกสารขั้นต่ำตามที่กำหนดหรือข้อยกเว้นที่ชี้แจงได้

การกำหนดเงื่อนไขแบบนี้ทำให้สถานะวัดผลได้และรายงานเชื่อถือได้

รองรับอย่างน้อยสามช่องทางในการเริ่มรีวิว:

ใช้เทมเพลตตามประเภทการรับเรื่องเพื่อให้ค่าดีฟอลต์ (ลำดับความสำคัญ แบบสอบถาม วันครบกำหนด) เหมาะสมกับสถานการณ์โดยไม่ต้องตั้งค่าด้วยมือทุกครั้ง

ใช้สถานะที่ชัดเจนและกำหนดเจ้าของสำหรับแต่ละสถานะ “รอ” เช่น:

ผูก SLA กับเจ้าของสถานะปัจจุบัน (ผู้ขายหรือทีมภายใน) เพื่อให้แดชบอร์ดแยกได้ว่าติดขัดโดยภายนอกหรือภายใน

เริ่มจากโมเดลข้อมูลหลักต่อไปนี้:

โครงแบบนี้ช่วยให้รองรับการต่ออายุ เก็บเมตริก และประวัติการตัดสินใจได้อย่างสม่ำเสมอ

ออกแบบการแยกและสิทธิ์ใช้อย่างเข้มงวด:

เพื่อความสะดวก ให้พิจารณาใช้ลิงก์เวทมนตร์แบบมีเวลาจำกัดที่ผูกกับคำขอเฉพาะพร้อมวันหมดอายุที่ชัดเจน

ทำให้หลักฐานเป็นเอนทิตีสำคัญที่ควบคุมได้:

สิ่งนี้ช่วยป้องกันเอกสารที่ล้าสมัย สนับสนุนการต่ออายุ และเตรียมความพร้อมสำหรับการตรวจสอบ

ใช้โมเดลที่ง่ายและอธิบายได้:

บันทึกการตัดสินใจเสมอ (เหตุผล ลิงก์หลักฐาน งานติดตาม) เพื่อให้ผู้มีส่วนได้ส่วนเสียและผู้ตรวจสอบตรวจสอบได้

MVP ที่สมเหตุสมผลควรทดแทนสเปรดชีตและอีเมล:

พยายามทำให้ MVP มีความเห็นชัดเจน: แบบสอบถามดีฟอลต์หนึ่งชุด คะแนนความเสี่ยงแบบง่าย และตัวจับเวลา SLA

ทดลองกับ 10–20 รีวิวที่ใช้งานจริงเป็นเวลา 2–4 สัปดาห์ แล้ววัดเวลาโดยรวมและจุดที่ติดค้าง จากนั้นปรับปรุงทุกสัปดาห์ด้วยการเปลี่ยนแปลงเล็กๆ ที่เห็นผล