08 Ağu 2025·7 dk

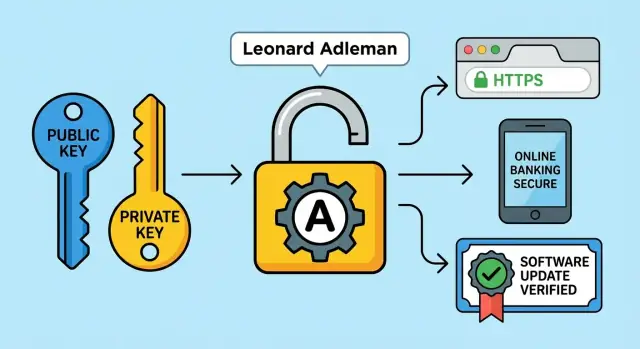

Leonard Adleman ve RSA: İnternetin Güveni Nasıl Öğrendi?

Leonard Adleman, HTTPS, çevrimiçi bankacılık ve imzalı güncellemelerin temelini atan RSA'nın oluşumuna katkıda bulundu. Nasıl çalıştığını ve neden önemli olduğunu öğrenin.

RSA'nin Günlük İnternet Güveni İçin Neden Önemli Olduğu

Bir siteye veya çevrimiçi bir hizmete “güveniyorum” dediğimizde, genellikle üç pratik şeyi kastediyoruz:

- Gizlilik: mesajlarınız, parolalarınız veya ödeme bilgileri internet üzerinde taşınırken yabancılar bunları okuyamaz.

- Kimlik: gerçekten bankanızla (veya o mağazayla) konuştuğunuzdan emin olursunuz, sahtekarla değil.

- Bütünlük: aldıklarınız gizlice değiştirilmemiştir—giriş sayfası, para transfer isteği veya bir yazılım güncellemesi olabilir.

RSA, bu taahhütleri internet ölçeğinde mümkün kıldığı için ünlü oldu.

RSA'nın günlük hayatta etkin olduğu sistemler

Adını hiç duymamış olsanız bile RSA'nın etkisini hissetmişsinizdir. Aşağılarla yakından ilişkilidir:

- HTTPS, tarayıcınız ile bir web sitesi arasındaki birçok bağlantıyı korur (o “kilit” fikri).

- Çevrimiçi bankacılık, internet üzerinde “belki yapmayın” seviyesinden milyonların güvendiği bir hale geldi.

- İmzalı yazılımlar ve güncellemeler, gerçekten yayıncıdan gelip gelmediğini ve yolda değiştirilmediğini kanıtlayabilir.

Ortak nokta, her sunucu veya yazılım satıcısıyla önceden tanışmadan (veya gizli bilgi paylaşmadan) güven sağlayabilmektir.

Bu rehberde ne beklemelisiniz

Açıklamalar basit tutulacak: ağır matematik yok ve bilgisayar bilimi geçmişi gerekmez. Günlük hayatta “neden işe yarıyor” bakışına odaklanacağız.

Ana fikir: iki anahtar, iki rol

RSA güçlü bir yaklaşımı popülerleştirdi: tek bir paylaşılan sır yerine, açıkça paylaşılabilen bir genel anahtar ve gizli tuttuğunuz bir özel anahtar kullanırsınız. Bu ayrım, daha önce hiç tanışmamış insanlar ve sistemler arasında hem gizliliği korumayı hem de kimlik kanıtlamayı mümkün kılar.

Leonard Adleman'ın RSA'daki Rolü

Leonard Adleman, Ron Rivest ve Adi Shamir ile birlikte RSA'nın “A”sıdır. Rivest ve Shamir genellikle temel yapıyı tarif etse de, Adleman'ın katkısı esastı: sistemi sadece zekice değil, ikna edici kılmaya yardımcı oldu—yani insanların analiz edip test edebileceği ve güvenebileceği bir algoritma haline getirdi.

Adleman'ın takıma kattıkları

Adleman'ın rolünün büyük bir kısmı fikri baskı-testinden geçirmekti. Kriptografide bir şema kulağa mantıklı geldi diye değerli değildir; dikkatli saldırılar ve incelemelerden sağ çıkması gerekir. Adleman doğrulamaya çalıştı, varsayımları iyileştirmeye yardım etti ve RSA'nın neden kırılmasının zor olması gerektiği konusunda erken çerçeveyi güçlendirdi.

Aynı derecede önemli olarak, “bu işe yarayabilir”i “başkalarının değerlendirebileceği bir kriptosistem” haline getirmeye yardımcı oldu. Bu açıklık—tasarımı araştırma topluluğunun denetleyebileceği kadar anlaşılır kılmak—benimseme için kritik oldu.

RSA'nın kriptografi tarihindeki yeri

RSA'dan önce, güvenli iletişim genellikle her iki tarafın da önceden paylaşılan bir sır anahtara sahip olmasına dayanıyordu. Bu yaklaşım kapalı gruplarda işe yarar, ancak ilk kez karşılaşan yabancılar güvenli şekilde iletişim kurmak istediğinde ölçeklenemez (ör. bir müşteri ile bir web sitesi ilk defa karşılaşıyorsa).

RSA, bir genel anahtar kriptosistemini pratik hale getirerek bu hikâyeyi değiştirdi: bir anahtarı yayınlayabilir, diğerini gizli tutabilirsiniz.

Kalıcı etki

RSA'nın etkisi tek bir algoritmadan daha büyüktür. İki internet gereksinimini ölçeklenebilir kıldı:

- Şifreleme, böylece veriler taşınırken korunur

- Dijital imzalar, böylece yazılım ve mesajlar orijinalliğini kanıtlar

Bu fikirler HTTPS, çevrimiçi bankacılık ve imzalı yazılım güncellemelerinin normal beklentiler haline gelmesinin temelini oluşturdu.

RSA'nın Çözdüğü Temel Problem: Paylaşılan Sırlar Olmadan Güvenli İletişim

RSA'dan önce, güvenli iletişim çoğunlukla paylaşılan-sır şifreleme demekti: her iki tarafın da önceden aynı gizli anahtara sahip olması gerekiyordu. Bu küçük bir grup için çalışır, ama milyonlarca kullanıcıya hizmet veren bir kamu servisi işletirken hızla yetersiz kalır.

Neden paylaşılan sırlar ölçeklenmez

Her müşterinin bankayla konuşmak için benzersiz bir gizli anahtara ihtiyacı olsaydı, banka çok büyük sayıda sırrı üretmek, teslim etmek, depolamak, döndürmek ve korumak zorunda kalırdı. En zor kısım matematik değil—koordinasyondur.

Gizli anahtarı önce nasıl güvenli şekilde teslim edersiniz? Postayla göndermek yavaş ve riskli. Telefonda söylemek dinlenebilir veya sosyal mühendislikle ele geçirilebilir. İnternet üzerinden göndermek amaca aykırıdır çünkü korumaya çalıştığınız kanal aynıdır.

İki yabancı, bir güvenli konuşma

Kendinizi ve bir çevrimiçi mağazayı düşünün—hiç tanışmamış iki yabancı. Güvenli bir ödeme göndermek istiyorsunuz. Paylaşılan-sır şifrelemede, her ikinizin de zaten bildiği bir özel anahtara ihtiyacınız olurdu. Oysa siz böyle bir anahtara sahip değilsiniz.

RSA'nın kırdığı nokta, önceden paylaşılan bir sır olmadan güvenli iletişimi mümkün kılmasıydı. Bunun yerine bir anahtarı (genel anahtar) yayınlayabilirsiniz; herkes ona mesaj koruması için kullanır, gizli anahtar ise sadece sizde kalır.

“Sadece şifrele” demek yeterli değil

Mesajları şifreleyebilseniz bile, kime şifrelediğinizi bilmeniz gerekir. Aksi takdirde bir saldırgan bankayı taklit edebilir, sizi kendi anahtarlarını kullanmaya kandırabilir ve her şeyi gizlice okuyup değiştirebilir.

Bu yüzden güvenli internet iletişimi iki özelliğe ihtiyaç duyar:

- Gizlilik: dışarıdakiler veriyi okuyamaz.

- Otantiklik: kiminle konuştuğunuzu doğrulayabilirsiniz (ve mesajların değiştirilmediğini).

RSA, her ikisini de mümkün kılmaya yardımcı oldu ve çevrimiçi güvenin nasıl çalıştığı konusunda zemin hazırladı.

Genel Anahtarlı Kriptografinin Temelleri (Jargonsuz)

Genel anahtarlı kriptografi, önceden paylaşılan bir sır üzerinde anlaşmadan birini kilitleyebilme fikridir. Bu, RSA'nın pratik hale getirmesine yardımcı olduğu temel değişimdir.

Genel anahtar vs özel anahtar (düz dil)

Bir genel anahtar sizin dağıtmaktan memnun olduğunuz bir kilit gibi düşünün. İnsanlar bunu size bir şeyler göndermek için veya (imza sistemlerinde) bir şeyin gerçekten sizden gelip gelmediğini kontrol etmek için kullanabilir.

Bir özel anahtar ise sadece sizin saklamanız gereken şeydir. Genel anahtarla kilin açılmasını sağlar ve yalnızca sizin yapabileceğiniz imzaları üretir.

Birlikte, genel ve özel anahtar bir anahtar çifti oluşturur. Matematiksel olarak bağlıdırlar, ama birbirinin yerine geçmezler. Genel anahtarı paylaşmak güvenlidir çünkü onu bilmek pratikte özel anahtarı türetmeye izin vermez.

İki ana görev: şifreleme ve dijital imzalar

Şifreleme gizlilikle ilgilidir. Birisi mesajı sizin genel anahtarınızla şifrelerse, sadece sizin özel anahtarınız onu çözebilir.

Dijital imzalar ise güven ve bütünlük içindir. Eğer bir şeyi özel anahtarınızla imzalarsanız, genel anahtarınızı kullanan herkes iki şeyi doğrulayabilir:

- imzayı özel anahtar sahibinin yapıp yapmadığını

- imzalandıktan sonra değişip değişmediğini

Neden işe yarıyor (denklem yok)

Güvenlik sihir değil—tersi çok zor olan zor matematiksel problemlere dayanır. Bu “tek yönlü” özellik, genel anahtarı paylaşmayı güvenli kılarken özel anahtarı güçlü tutar.

RSA'nın Yüksek Seviyede Çalışması

RSA, basitçe bir asimetri etrafında inşa edilmiştir: ileri matematiği (kilitlemeyi) yapmak kolaydır, ama bunu tersine çevirmek—özel bir sır olmadıkça—son derece zordur.

Tek yönlü fikir (ve tuzak kapısı)

RSA'yı bir tür matematiksel asma kilit gibi düşünün. Herkes genel anahtarı kullanarak bir mesajı kilitleyebilir. Ancak sadece özel anahtara sahip kişi açabilir.

Bunu mümkün kılan, iki anahtar arasındaki dikkatle seçilmiş ilişkidir. Anahtarlar birlikte üretilir; ilişkilidirler ama sadece genel anahtara bakarak özel anahtarı gerçekçi şekilde türetmek mümkün değildir.

Neden faktörleme önemlidir

Yüksek düzeyde RSA, büyük asal sayıların çarpılmasının kolay, ancak geri döndürmenin—hangi asal sayıların çarpıldığına karar vermenin—çok zor olduğu gerçeğine dayanır.

Küçük sayılar için faktörleme hızlıdır. Gerçek RSA anahtar boyutlarında (binlerce bit) bilinen en iyi yöntemler bile pratik olmayan zaman ve hesaplama gücü gerektirir. Bu tersine çevrilemezlik, saldırganların özel anahtarı yeniden oluşturmasını engeller.

Temel akış

- Anahtar üretimi: Cihazınız eşleşmiş bir çift oluşturur: bir genel anahtar ve bir özel anahtar.

- Genel anahtarı yayınlama: Bu, bir web sitesinde, sertifikada veya uygulamada açıkça paylaşılabilir.

- Özel anahtarı koruma: Bu gizli kalmalıdır. Sızarsa kilit kırılmış sayılır.

İnsanların kaçırdığı pratik bir detay

RSA genelde büyük dosyaları veya uzun mesajları doğrudan şifrelemek için kullanılmaz. Bunun yerine genellikle küçük sırları—özellikle rastgele oluşturulmuş bir oturum anahtarını—korur. O oturum anahtarı daha sonra simetrik şifrelemeyle gerçek veriyi hızlıca şifreler; bu büyük veri için daha uygundur.

Şifreleme ve Dijital İmzalar: İki Farklı İş

Güvenli bir arka uç prototipleyin

Arka uç uç noktaları ve veri modellerini hızla üretin, sonra tek bir sohbet dizisinden yineleyin.

RSA, iki ilişkili ama çok farklı işi yapabilmesiyle ünlüdür: şifreleme ve dijital imzalar. Bunları karıştırmak sık yapılan bir yanlıştır.

Üç hedef: gizlilik, bütünlük, otantiklik

- Gizlilik: yalnızca hedef kişi okuyabilmeli. Örnek: banka hesap numaranızı bir siteye gönderirken başkalarının görmesini istemezsiniz.

- Bütünlük: yol boyunca değiştirilmemiş olmalı. Örnek: bir saldırgan “$10 gönder”u “$10.000 gönder”e çevirememeli.

- Otantiklik: gerçekten iddia ettiği kişiden gelmiş olmalı. Örnek: bir e‑posta veya güncellemenin gerçekten bankanızdan veya güvendiğiniz bir satıcıdan geldiğini bilmek istersiniz.

Şifreleme esasen gizliliği, dijital imzalar ise bütünlük + otantikliği hedefler.

Şifreleme için RSA: bir mesajı (veya genelde bir anahtarı) korumak

RSA şifrelemede, biri genel anahtarınızı kullanarak bir şeyi kilitler; sadece özel anahtarınız açabilir.

Uygulamada RSA sıkça küçük bir sırrı, örneğin bir oturum anahtarını korumak için kullanılır. Bu oturum anahtarı sonra büyük veriyi verimli şekilde şifreler.

İmzalar için RSA: bir şeyin kim tarafından yapıldığını ve değiştirilip değiştirilmediğini kanıtlamak

RSA imzalarda yön tersine döner: gönderici özel anahtarıyla bir imza oluşturur, ve genel anahtarı olan herkes doğrulayabilir:

- Bu gerçekten özel anahtar sahibinden mi geldi? (otantiklik)

- İmzalandıktan sonra herhangi bir değişiklik yapıldı mı? (bütünlük)

Gerçek hayatta imzaların önemi

Dijital imzalar günlük “onay” anlarında ortaya çıkar:

- İşlemleri onaylama: bir banka mesajları imzalayarak uygulamanızın aldığı talimatlara güvenmesini sağlar.

- İndirmeler: imzalı bir kurulum dosyası bilgisayarınıza bunun gerçek yayıncıdan olduğunu doğrulamaya yardım eder.

- Güncellemeler: imzalı güncellemeler, teslimat yolunda saldırganlar kötü amaçlı bir sürüm karıştıramasa bile bu tür değişiklikleri engeller.

Şifreleme sırları korur; imzalar güveni korur.

RSA ve HTTPS: Kilidi Gördüğünüzde Ne Oluyor

Tarayıcıdaki kilit, bir fikri kısaca ifade eder: bu siteyle bağlantınız şifreli ve (genelde) kimlik doğrulamalıdır. Bu, ağdaki diğer kişilerin—örneğin halka açık bir Wi‑Fi'deki birinin—tarayıcınız ve sitenin birbirine gönderdiği şeyleri okuyamayacağı veya gizlice değiştiremeyeceği anlamına gelir.

Bu, sitenin her açıdan “güvenli” olduğu anlamına gelmez. Kilit size mağazanın dürüst olduğunu, indirmenin kötü amaçlı olmadığını veya doğru alan adını girip girmediğinizi söyleyemez. Ayrıca site sunucularına ulaştıktan sonra verilerin nasıl korunacağını da garanti etmez.

Basitleştirilmiş TLS el sıkışması (tarayıcınızın gerçekten yaptığı)

HTTPS bir siteyi ziyaret ettiğinizde, tarayıcınız ve sunucu bir kurulum konuşması yapar, buna TLS el sıkışması denir:

- Sunucu bir sertifika gönderir. Bu, sitenin genel anahtarını ve iddia ettiği alan adını içerir.

- Tarayıcınız kimliği kontrol eder. Sertifikanın o alan için geçerli, süresi dolmamış ve Güvenilen bir Sertifika Otoritesi (CA) tarafından imzalanmış olduğunu doğrular.

- Oturum anahtarları oluşturulur. Tarayıcı doğru tarafla konuştuğundan emin olunca, iki taraf bu oturum için geçici simetrik anahtarlar üzerinde anlaşır.

RSA'nın nerede yer aldığı

Tarihsel olarak RSA sıklıkla oturum anahtarını değiş tokuş etmek için kullanıldı (tarayıcı sunucunun RSA genel anahtarıyla bir sır şifreler). Günümüz TLS yapılandırmalarında RSA genelde kimlik doğrulama (imzalar) için kullanılırken, anahtar anlaşması başka yöntemlerle yapılır.

Verilerinizin neden RSA ile şifrelenmediği

RSA, kurulumu sırasında küçük parçaları korumak için mükemmeldir ama simetrik şifrelemeye göre yavaştır. El sıkışmadan sonra, HTTPS gerçek sayfa yüklemeleri, girişler ve bankacılık işlemleri için hızlı simetrik algoritmalara geçer.

RSA Etkin HTTPS'nın Çevrimiçi Bankacılığı Pratik Kılması

Kendi alan adınızda başlatın

Uygulamanızı kullanıcıların önüne çıkarmaya hazır olduğunuzda özel bir alan adı ekleyin.

Çevrimiçi bankacılık basit bir vaade dayanır: giriş yapabilmeli, bakiye görebilmeli ve para transferi yapabilmelisiniz; başkası kimlik bilgilerinizi öğrenmemeli veya gönderdiklerinizi gizlice değiştirmemeli.

Bankaların webden bekledikleri

Bir banka oturumunun aynı anda üç şeyi koruması gerekir:

- Girişler: parolanız (ve diğer sırlar) aktarım sırasında açığa çıkmamalı.

- İşlemler: miktarlar ve hedef hesaplar tam olarak gönderdiğiniz şekilde ulaşmalı.

- Kişisel veriler: hesap detayları, adresler ve mesajlar ağda izleyenler tarafından okunmamalı.

HTTPS yoksa, aynı Wi‑Fi'deki biri, ele geçirilmiş bir yönlendirici veya kötü niyetli bir ağ operatörü trafiği dinleyebilir veya kurcalayabilir.

HTTPS'in güvenilir hale getirmesi

HTTPS (TLS aracılığıyla) bağlantıyı şifreleyip bütünlük kontrolü yaparak tarayıcınız ile bankanız arasındaki verinin korunmasını sağlar. Pratikte bunun anlamı:

- Saldırganlar trafiğinizi okuyamaz (parolaların kolayca ele geçirilmesi yok).

- Saldırganlar istekleri gizlice değiştiremez (örn. "$50"u "$5.000"a çeviremez).

RSA'nın tarihsel rolü, “ilk temas” problemini çözmesine önemli katkı yaptı: güvensiz bir ağ üzerinden güvenli bir oturum başlatmayı sağladı.

Kimliğin, şifreleme kadar önemli olmasının nedeni

Sadece şifreleme, yanlış tarafla şifreliyorsanız yeterli değildir. Çevrimiçi bankacılık, tarayıcınızın gerçek bankayla konuştuğunu söylemesini gerektirir; aksi halde bir sahtekar sizi taklit edebilir.

Ek katmanlar (yardımlı, yerine geçen değil)

Bankalar hâlâ MFA, cihaz kontrolleri ve dolandırıcılık izleme ekler. Bunlar kimlik bilgileri çalındığında zararı azaltır—ama HTTPS'in yerini almaz. Güvenlik en iyi haliyle, zaten özel ve kurcalanmaya dirençli bir bağlantının üstüne eklenen önlemlerle sağlanır.

Güvenli Yazılım Dağıtımı: İmzalı Güncellemeler Neden Önemli

Yazılım güncellemeleri teknik olduğu kadar güven sorunudur. Bir uygulama dikkatle yazılmış olsa bile, bir saldırgan dağıtım adımını hedefleyebilir—meşru bir kurulum dosyasını değiştirebilir veya güncelleme yoluna kötü amaçlı bir sürüm karıştırabilir. İndirdiğiniz şeyi doğrulayacak güvenilir bir yol yoksa, “güncelleme mevcut” kolay bir giriş noktası olabilir.

Basit saldırı: paketi değiştirmek

Güncellemeler sadece bir indirme bağlantısıyla korunuyorsa, ayni ada sahip farklı bir dosyayı sunabilecek bir mirror ele geçirildiğinde, ağ bağlantısı kaçırıldığında veya kullanıcı sahte bir sayfaya yönlendirildiğinde saldırgan farklı bir dosya servis edebilir. Kullanıcı bunu normal şekilde yükleyebilir ve zarar “sessiz” olabilir: güncelleme ile birlikte kötü amaçlı yazılım, arka kapılar veya zayıflatılmış güvenlik ayarları yüklenebilir.

Kod imzalama: kimin oluşturduğunu ve değiştirilip değiştirilmediğini kanıtlamak

Kod imzalama, bir yükleyiciye veya güncelleme paketine dijital bir imza eklemek için genel anahtarlı kriptografiyi (birçok sistemde RSA dahil) kullanır.

Yayıncı yazılımı özel anahtarıyla imzalar. Cihazınız (veya işletim sistemi) genellikle sertifika zinciri aracılığıyla yayımlanan yayıncının genel anahtarını kullanarak o imzayı doğrular—bir bayt bile değişmişse doğrulama başarısız olur. Bu, güveni “nereden indirdim?” yerine “bunu kim oluşturduğunu ve bütün olup olmadığını doğrulayabiliyor muyum?” sorusuna kaydırır.

Modern uygulama teslim boru hatlarında bu fikirler kurulum dosyalarının ötesine geçer: API çağrıları, build eserleri ve dağıtım roll‑out'ları gibi yerlere de uygulanır. Örneğin, platformlar arasında Koder.ai (sohbet arayüzünden web, arka uç ve mobil uygulamalar göndermeye yarayan bir vibe-coding platformu) aynı temellere dayanır: veri aktarımı için HTTPS/TLS, özel alan adları için dikkatli sertifika yönetimi ve değişiklikleri iterken riski azaltmak için anlık görüntü ve geri alma iş akışları gibi pratik yöntemler.

Bu sıradan kullanıcılar için ne anlama gelir

İmzalı güncellemeler, fark edilmeden yapılan müdahale fırsatlarını azaltır. Kullanıcılar bir şeylerin yanlış olduğunu gösteren daha net uyarılar alır ve otomatik güncelleme sistemleri değiştirilmiş dosyaları çalıştırmadan önce reddedebilir. Bu, yazılımın hatasız olacağını garanti etmez ama taklit ve tedarik zinciri müdahalesine karşı güçlü bir savunmadır.

Daha derinlemesine imzalar, sertifikalar ve doğrulamanın nasıl birleştiğini incelemek isterseniz, bkz. /blog/code-signing-basics.

Sertifikalar ve PKI: Genel Anahtarlar Nasıl Güvenilir Hale Gelir

RSA size bir genel anahtar veriyorsa, doğal bir soru şudur: bu kimin genel anahtarı?

Bir sertifika internetin cevabıdır. Bu küçük, imzalı veri dosyası bir genel anahtarı bir kimlikle—ör. bir web sitesi adı (example.com), bir organizasyon veya bir yazılım yayıncısı—bağlar. Sertifikayı bir anahtar için kimlik kartı gibi düşünün: “bu anahtar bu ada aittir” der ve sertifika sahibi, genel anahtar ve geçerlilik tarihleri gibi bilgileri içerir.

Sertifika Otoriteleri: güven bağlayıcılar, sihir değil

Sertifikalar, başkası tarafından imzalanmış oldukları için önemlidir. Bu “başkası” genellikle bir **Sertifika Otoritesi (CA)**dır.

Bir CA belirli kanıtları kontrol eder (alan kontrolünden daha derin iş doğrulamalarına kadar değişir) ve ardından sertifikayı imzalar. Tarayıcınız veya işletim sisteminiz güvenilen CA listesini içerir. Bir siteye HTTPS üzerinden bağlandığınızda, cihazınız bu listeyi kullanarak sertifikanın iddiasını kabul edip etmeyeceğine karar verir.

Bu sistem kusursuz değildir: CA'lar hata yapabilir veya saldırganlar onları kandırmaya/ele geçirmeye çalışabilir. Ancak küresel ölçekte işe yarayan pratik bir güven zinciri oluşturur.

Süre sona erme ve iptal: şeyler değişince ne olur

Sertifikalar bilinçli olarak sürelidir. Kısa süreler, bir anahtar çalındığında zararı sınırlamaya yardımcı olur ve düzenli bakım yapılmasını teşvik eder.

Sertifikalar ayrıca süre dolmadan önce iptal edilebilir. İptal, örneğin bir özel anahtar açığa çıktıysa veya sertifika yanlış verildiyse “bu sertifikaya güvenmeyi durdur” demenin yoludur. Cihazlar iptal durumunu kontrol edebilir (çeşitli güvenilirlik ve katılık seviyeleriyle), bu yüzden anahtar hijyeni hâlâ önemlidir.

Pratik anahtar yönetimi önerileri

Özel anahtarınızı gizli tutun: güvenli anahtar depolamada saklayın, erişimi kısıtlayın ve gereksiz yere sistemler arasında kopyalamayın.

Bir olaya, planlı yükseltmelere veya politika gereksinimlerine göre anahtarları döndürün. Yenilemelerin son dakika acil işlere dönüşmemesi için son kullanma tarihlerini takip edin.

RSA'nın Sınırları, Riskleri ve Yaygın Yanlış Anlamalar

Başkalarını Koder.ai'ye getirin

Referans bağlantınızla ekip arkadaşlarınızı veya arkadaşlarınızı davet edin ve birlikte büyüyün.

RSA temel bir fikir olmakla birlikte sihirli bir kalkan değildir. Gerçek dünya ihlalleri genelde RSA'nın “çözülmesi” yüzünden değil, RSA etrafındaki sistemlerin başarısızlığından kaynaklanır.

Sık görülen başarısızlık biçimleri (gerçekten olanlar)

Tekrarlanan bazı desenler şunlardır:

- Zayıf anahtarlar: çok kısa RSA anahtarları veya güncelliğini yitirmiş ayarlar saldırı maliyetini düşürür.

- Kötü anahtar saklama: özel anahtarlar ele geçirilmiş sunucuda bırakılır, yedeklere kopyalanır veya bir repoya check‑in edilir ve böylece kriptografi kırılmadan çalınır.

- Oltalama ve istemci ele geçirilmesi: bir saldırgan insanı bir girişi onaylamaya kandırırsa veya cihaza kötü amaçlı yazılım yüklerse RSA yardımcı olamaz; şifreleme hacklenmiş bir uç noktayı düzeltmez.

- Yanlış düzenlenmiş sertifikalar: bir sertifika otoritesi yanlış sertifika verirse, kullanıcılar hâlâ “geçerli” HTTPS görürken saldırgana yönlendirilebilir.

Neden anahtar uzunluğu ve rastgelelik önemli

RSA'nın güvenliği, yeterince büyük ve gerçekten tahmin edilmez anahtarlar üretmeye dayanır. İyi rastgelelik hayati önemdedir: eğer anahtar üretimi zayıf bir rastgele kaynak kullanıyorsa, saldırganlar bazen anahtarları çoğaltabilir veya olası anahtarları daraltabilir. Benzer şekilde, anahtar uzunluğu önemlidir çünkü hesaplama gücü ve matematikteki gelişmeler küçük anahtarlar için güvenlik marjını azaltır.

RSA “çok yavaş” değil ama seçici kullanılır

RSA işlemleri modern alternatiflere göre daha ağırdır; bu yüzden protokoller genellikle RSA'yı az kullanır—çoğunlukla kimlik doğrulama veya geçici bir sırrın değiş tokuşu için kullanılır ve ardından toplu veri için daha hızlı simetrik şifrelemeye geçilir.

En büyük yanlış anlama: “Sadece RSA beni güvende tutar”

Güvenlik en iyi şekilde derinlemesine savunma olarak çalışır: özel anahtarları (tercihen donanımda) koruyun, sertifika düzenlemesini izleyin, sistemleri yamalayın, oltalama direncine sahip kimlik doğrulamaları kullanın ve güvenli anahtar döndürme süreçleri tasarlayın. RSA zincirdeki bir araçtır—tüm zincir değildir.

Bugün RSA: Nerede Hâlâ Yer Alıyor ve Yerine Genelde Ne Kullanılıyor

RSA internet üzerinde en yaygın desteklenen kriptografik araçlardan biridir. Bir hizmet artık “tercih” etmese bile uyumluluk için RSA desteğini koruyabilir: eski cihazlar, uzun ömürlü kurumsal sistemler ve yıllar içinde inşa edilmiş sertifika altyapıları buna dahildir.

Sistemler neden RSA'dan öteye geçer

Kriptografi, diğer güvenlik teknolojilerinde olduğu gibi evrilir:

- Hız ve verim: RSA işlemleri nispeten yavaş ve büyük anahtar gerektirebilir. Yeni yöntemler aynı güvenliği daha küçük anahtarlarla ve daha hızlı el sıkışmalarla sağlayabilir.

- Yeni tehditler ve güvenlik payları: araştırma ilerledikçe, topluluk en güvenli ve uygulanması kolay yaklaşımları yeniden değerlendirir.

- Modern kullanım için daha iyi tasarımlar: web artık hızlı bağlantılar, mobil performans ve büyük ölçekli hizmetler gerektirir—bu da standartları bu kısıtlara uyan algoritmalara iter.

RSA ile birlikte veya yerine sıkça görülenler

TLS ve modern uygulamalarda sık sık alternatifler görülür:

- ECDSA ve Ed25519 dijital imzalar için (sunucu/uygulama otantikliği). Genelde RSA'dan daha hızlıdır ve daha küçük anahtar kullanır.

- ECDH anahtar değişimi için (şifreli bir oturum başlatmak üzere ortak sır üzerinde anlaşma). Bu, birçok HTTPS bağlantısının artık oturum anahtarı oluşturmak için RSA'ya güvenmemesinin büyük nedenidir.

Açıkça: RSA hem şifreleme hem imzalar yapabilir, ama yeni sistemler genellikle işi bölüyor—imzalar için bir yöntem, oturum anahtarı oluşturma için başka bir yöntem kullanılıyor.

Peki… RSA modası geçti mi?

Hayır. RSA hâlâ geniş ölçüde destekleniyor ve birçok bağlamda geçerli bir seçenektir, özellikle uyumluluğun önemli olduğu veya mevcut sertifika ve anahtar yönetimi uygulamalarının RSA etrafında kurulu olduğu durumlarda. “En iyi” seçenek cihaz desteği, performans ihtiyaçları, uyumluluk gereksinimleri ve anahtarların nasıl saklandığı/döndürüldüğü gibi faktörlere bağlıdır.

HTTPS bağlantılarında bu tercihlerin nasıl göründüğünü görmek isterseniz, sonraki adım: /blog/ssl-tls-explained.

SSS

What problem did RSA solve for the early internet?

RSA, genel anahtarlı kriptografiyi mümkün kılarak internet ölçeğinde güveni pratik hale getirdi. Bu sayede:

- Gizlilik (oturum anahtarları gibi küçük sırları şifreleme)

- Otantiklik + bütünlük (dijital imzalar)

Bu yapı taşları HTTPS, çevrimiçi bankacılık ve imzalı yazılım güncellemeleri için merkezî önemdedir.

What was Leonard Adleman’s role in the RSA breakthrough?

Leonard Adleman, RSA'yı sadece zekice bir fikir olmaktan çıkarıp diğerlerinin analiz edip güvenebileceği bir kriptosistem haline getirmeye yardımcı oldu. Pratikte bu, varsayımları sınamayı, sunumu rafine etmeyi ve RSA'nın gerçekçi saldırı modellerinde neden kırılmasının zor olduğuna dair argümanı güçlendirmeyi içeriyordu.

What’s the difference between a public key and a private key in RSA?

Bir genel anahtar paylaşılmak üzere tasarlanmıştır; insanlar sizin için bir şeyleri şifrelemek veya imzanızı doğrulamak için onu kullanır.

Bir özel anahtar ise gizli tutulmalıdır; sizin için şifrelenenleri çözmek (RSA şifreleme düzenlerinde) ve yalnızca sizin oluşturabileceğiniz imzalar üretmek için kullanılır.

Özel anahtar sızarsa, saldırganlar sizi taklit edebilir ve anahtarın kullanımına bağlı olarak gizli bilgileri çözebilirler.

Why is factoring important to how RSA works?

RSA güvenliği (üst düzeyde) tek yönlü bir matematik problemine dayanır: büyük asal sayıların çarpılması kolaydır, ancak ortaya çıkan çok büyük sayıyı asal çarpanlara ayırmak (faktörleme) gerçek anahtar boyutlarında son derece zordur.

Açık ve özel anahtarlar matematiksel olarak ilişkilidir, fakat bu ilişki pratikte özel anahtarı açığa çıkarmayacak şekilde tasarlanmıştır.

How are RSA encryption and RSA digital signatures different?

Farklı güven hedeflerini çözerler:

- Şifreleme (genelde bir oturum anahtarı gibi küçük bir sırın şifrelenmesi) gizliliği hedefler.

- Dijital imzalar otantiklik ve bütünlüğü hedefler.

Kural olarak: şifreleme sırları korur; imzalar kimin gönderdiğini ve değişip değişmediğini kanıtlar.

Where does RSA fit when I visit an HTTPS site and see the padlock?

Basitleştirilmiş TLS akışında:

- Sunucu bir sertifika gönderir; içinde sitenin genel anahtarı ve kimlik beyanı vardır.

- Tarayıcınız sertifikayı doğrular (alan adı uyuşumu, süre, CA imzası).

- Bağlantı, oturum anahtarlarını kullanarak hızlı simetrik şifrelemeye geçer.

RSA, özellikle kimlik doğrulama (imzalar) için kullanılır; tarihsel olarak oturum sırrını korumada da rol oynamıştır.

Does the HTTPS padlock mean a website is safe?

Hayır. Kilit simgesi öncelikle bağlantının şifreli ve genellikle kimlik doğrulamalı olduğunu gösterir.

Aşağılarını garanti etmez:

- sitenin dürüst veya zararsız olduğu

- doğru alan adını yazdığınız

- siteye ulaştıktan sonra verilerinizi nasıl saklayacağı

HTTPS, gerekli bir taşıma güvenliği katmanıdır; tam bir güven yargısı değildir.

How do certificates and Certificate Authorities (CAs) make public keys trustworthy?

Bir sertifika bir genel anahtarı bir kimlikle (ör. bir alan adı) bağlar. Tarayıcılar bunun doğruluğunu, sertifikayı imzalayan Sertifika Otoritesi (CA) sayesinde kabul eder; tarayıcı/işletim sistemi güvenilen CA listesini taşır.

Hizmet dağıtıyorsanız planlayın:

-

süresi dolmadan yenilemeler

Why do signed software updates matter for everyday users?

İmzalı güncellemeler cihazınızın iki şeyi doğrulamasını sağlar:

- güncellemenin beklenen yayıncıdan gelip gelmediği

- dosyanın iletim sırasında değiştirilip değiştirilmediği

Bu, ayni dosya adını kullanarak kötü amaçlı bir paketin servis edilmesi gibi “paketi değiştirme” saldırılarına karşı koruma sağlar. Daha derin bilgi için bkz. /blog/code-signing-basics.

What are the biggest risks and mistakes people make with RSA in practice?

Gerçek dünyadaki başarısızlıklar genelde operasyonel hatalardan kaynaklanır, matematiğin kırılmasından değil:

- zayıf veya eski anahtar boyutları/ayarları kullanmak

- özel anahtarların kötü saklanması (depolar, yedekler, ele geçirilmiş sunucular)

- oltalama/istemci ele geçirilmesi (şifreleme hacklenmiş bir cihaza çözüm getirmez)

- sertifika hatalı düzenlemeleri

Pratik adımlar: özel anahtarları koruyun (tercihen donanım destekli saklama), süreleri takip edin, anahtarları planlı şekilde döndürün ve mümkünse sertifika düzenlemelerini izleyin.