2025年11月17日·1 分钟

企业就绪检查表:像 VMware 那样可靠地扩展软件

使用这份企业就绪检查表,将产品扩展到更大客户时保证可靠性;内容借鉴 Diane Greene 与 VMware 的实用经验。

使用这份企业就绪检查表,将产品扩展到更大客户时保证可靠性;内容借鉴 Diane Greene 与 VMware 的实用经验。

对小团队的销售主要关注功能和速度。面向企业销售会改变“好”的定义。一次宕机、一处令人困惑的权限错误或一条缺失的审计轨迹,就能毁掉数月的信任。

可靠性,通俗来说,意味着三件事:应用持续在线、数据安全、行为可预测。最后一点比听起来更重要。企业用户会围绕你的系统来安排工作。他们期望今天、下周以及下一次更新后都能得到相同的结果。

通常首先出问题的不是单台服务器,而是你为少数用户构建的东西与大客户默认期望之间的差距。他们带来更多流量、更多角色、更多集成,以及更多来自安全与合规方面的审查。

早期的压力点是可预测的。可用性期望会从“基本可以”跃升为“必须无聊地稳定”,并伴随明确的事故处理流程。数据安全成为董事会级别的问题:备份、恢复、访问日志和归属。权限会迅速复杂化:部门、承包商与最小权限访问。变更变得有风险:发布需要回滚方案并要能防止意外行为。支持不再只是“提供帮助”,而成为产品的一部分,有明确的响应时间和升级路径。

一家初创客户可能接受两小时的宕机和一句简短道歉。企业客户可能需要根因总结、不能复发的证据以及防范类似故障的计划。

企业就绪检查表并不是追求“完美软件”。它是关于在不破坏信任的前提下扩展,通过同时升级产品设计、团队习惯和日常运维来实现。

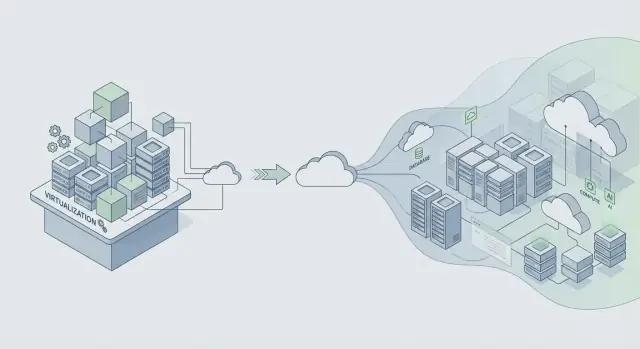

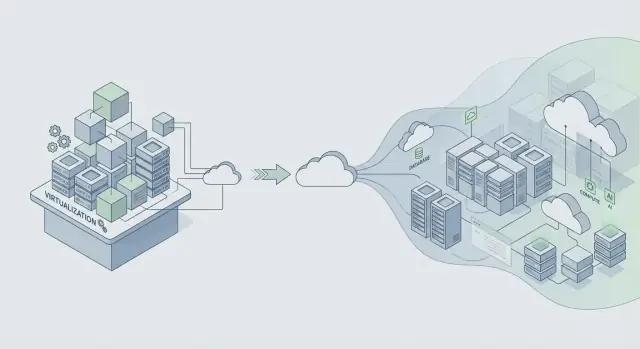

Diane Greene 在共同创立 VMware 的时候,企业 IT 面临痛苦的选择:快速前进但冒着宕机风险,还是保持稳定但接受缓慢变更。VMware 的意义在于它让服务器像可靠的构建模块一样表现。这解锁了整合、更安全的升级和更快的恢复,而不要求每个应用团队重写一切。

企业承诺的核心很简单:稳定优先,功能其次。企业确实想要新能力,但他们希望这些能力建立在可在打补丁、扩容和错误操作时仍能运行的系统之上。当一个产品成为业务关键时,“下周修复”会变成收入损失、错过的截止期和合规问题。

虚拟化是一个务实的可靠性工具,而不仅仅是节省成本。它创造了隔离边界。一个工作负载崩溃时,不会拖垮整台机器。它也让基础设施更可重复:如果你能快照、克隆和移动工作负载,就能在出错时更快地测试变更并恢复。

这种心态依然适用:为变更而非停机进行设计。假设组件会在日常发生故障,需求会变化,升级会在实际负载下进行。然后建立能让变更安全的习惯。

简要描述 VMware 心态的方法是:隔离故障以防蔓延,把升级当作常规操作,使回滚快速,并偏好可预测的行为而非花哨技巧。信任通过日复一日的乏味可靠性建立起来。

如果你在现代平台上构建(或者用像 Koder.ai 这样的工具生成应用),教训依然成立:仅以你能部署、监控和撤销而不破坏客户运营的方式交付功能。

VMware 成长于包装软件时代,那时“一个版本”是大事件。云平台改变了节奏:更小的改动更频繁地发布。这可以更安全,但前提是你能控制变更。

无论你交付盒装安装包还是推送云端部署,大多数宕机的起点都是一样:一次变更上线,隐藏的假设被打破,影响范围超出预期。更快的发布并不会消除风险。当你缺乏护栏时,它会放大风险。

可靠扩展的团队假设每次发布都有可能失败,并把系统设计成能够安全失败。

一个简单例子:一个“无害”的数据库索引变更在预发布环境看起来正常,但在生产中却增加了写延迟,排队请求并使超时看起来像随机网络错误。频繁发布增加了出现类似意外的机会。

云时代的应用通常在共享系统上为多位客户服务。多租户带来新问题,但原则相同:隔离故障。

噪声邻居问题(一个客户的突增减慢其他客户)和共享故障(一次错误部署影响所有人)是现代版的“一个 bug 毁掉整个集群”。控制手段熟悉,只是要持续应用:逐步推出、按租户的控制、资源边界(配额、速率限制、超时)以及能处理部分失败的设计。

可观测性是另一个常量。如果看不到发生了什么,就无法保护可靠性。良好的日志、指标和追踪帮助你在发布期间快速发现回归。

回滚也不再是罕见的紧急操作。它是日常工具。许多团队把回滚和快照、安全的发布步骤配对。像 Koder.ai 这样的平台包含快照与回滚,能帮助团队快速撤销高风险改动,但更重要的是文化:回滚应当被练习,而不是临时拼凑。

在签约前就开始。先挑出2–3 个可衡量的目标(可用性、关键操作的延迟和可接受的错误率),然后建立能维持这些目标的基础:与用户影响关联的监控、可快速执行的回滚路径和已测试的恢复。

如果等到采购环节再准备,你会被迫做无法证明的模糊承诺。

因为企业优先追求可预测的运营,而不仅是新功能。小团队可能容忍短时间中断并很快修复;企业更需要:

行为令人惊讶会破坏信任,即便问题很小。

先用一小组面向用户的承诺:

然后为时间窗口建立错误预算。当耗尽预算时,暂停高风险发布,先修复可靠性问题。

把变更当作主要风险来处理:

如果平台有快照与回滚功能(例如 Koder.ai),可以使用,但仍要排练人的流程。

备份只能证明数据被复制到某处。企业会问:你能有意地恢复数据吗?需要多长时间?

最低可行步骤:

从未做过恢复演练的备份只是一个假设,而非能力。

从简单且严格开始:

要期待复杂性:部门、外包人员、临时访问和“谁能导出数据?”等问题会迅速出现。

记录能回答“谁在什么时候从哪里做了什么”的敏感事件:

保持日志防篡改,并根据客户期望设置保留期。

目标是更少但更有信号的告警:

噪声太多会训练团队忽视真正重要的告警。

关注隔离与流量控制:

目标是让一个客户的问题不会变成所有客户的故障。

做一个端到端的真实场景测试:

衡量哪些东西坏了(延迟、超时、队列深度),修复最大瓶颈并重复。常见测试是大规模导入同时保持正常流量,导入通过批处理与队列隔离。