19 abr 2025·8 min

Cómo los frameworks modernos manejan la autenticación y la autorización

Aprende cómo los frameworks modernos implementan autenticación y autorización: sesiones, tokens, OAuth/OIDC, middleware, roles, políticas y errores de seguridad clave.

Autenticación vs. Autorización: lo que los frameworks suelen separar

La autenticación responde “¿quién eres?” La autorización responde “¿qué puedes hacer?”. Los frameworks modernos los tratan como preocupaciones relacionadas pero distintas, y esa separación es una de las razones principales por las que la seguridad se mantiene coherente a medida que la app crece.

Autenticación: establecer identidad

La autenticación trata de probar que un usuario (o servicio) es quien dice ser. Los frameworks normalmente no fijan un único método; en su lugar proporcionan puntos de extensión para opciones habituales como ingreso por contraseña, login social, SSO, claves API y credenciales de servicio.

La salida de la autenticación es una identidad: un ID de usuario, estado de la cuenta y a veces atributos básicos (por ejemplo si el correo está verificado). Es importante: la autenticación no debe decidir si una acción está permitida, solo quién hace la petición.

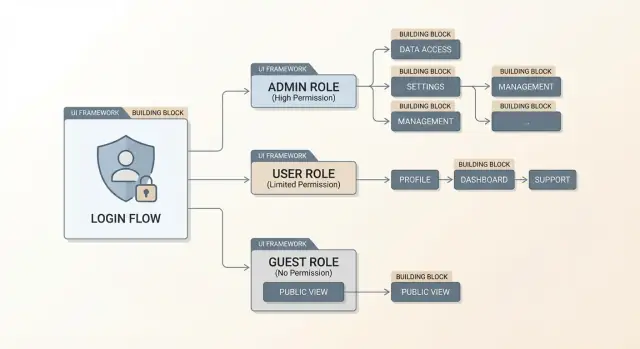

Autorización: decidir el acceso

La autorización usa la identidad establecida más el contexto de la petición (ruta, propietario del recurso, tenant, scopes, entorno, etc.) para decidir si una acción está permitida. Aquí viven roles, permisos, políticas y reglas basadas en recursos.

Los frameworks separan reglas de autorización de la autenticación para que puedas:

- cambiar métodos de login sin reescribir reglas de acceso

- aplicar comprobaciones de permisos consistentes en páginas web, APIs y jobs en segundo plano

- mantener la lógica de “quién eres” independiente de “qué puedes hacer”

Puntos de aplicación: dónde el framework aplica las reglas

La mayoría de frameworks hacen cumplir reglas a través de puntos centralizados en el ciclo de vida de la petición:

- Middleware/filters/interceptors que se ejecutan antes de controladores/handlers

- Guards que bloquean acceso a rutas o acciones

- Comprobaciones de políticas invocadas dentro de la lógica de negocio para decisiones específicas de recursos

Bloques constructivos comunes (agnóstico al framework)

Aunque los nombres difieren, los bloques son familiares: un almacén de identidad (usuarios y credenciales), una sesión o token que transporta identidad entre peticiones, y middleware/guards que aplican autenticación y autorización de forma consistente.

Los ejemplos en este artículo son conceptuales para que puedas mapearlos a tu framework preferido.

Almacenes de identidad y modelos de usuario

Antes de que un framework pueda “loguear a alguien”, necesita dos cosas: un lugar para buscar datos de identidad (el almacén de identidad) y una forma consistente de representar esa identidad en código (el modelo de usuario). Muchas “funciones de autenticación” en frameworks modernos son abstracciones alrededor de estas dos piezas.

Fuentes de identidad típicas

Los frameworks suelen soportar múltiples backends, ya sea integrados o mediante plugins:

- Usuarios en la base de datos de la aplicación: la clásica tabla/colección de “users” gestionada por tu app.

- Proveedores de identidad externos (IdPs): Google, Microsoft, GitHub, o proveedores dedicados como Auth0/Okta, típicamente vía OAuth 2.0 / OpenID Connect.

- Directorios empresariales: LDAP/Active Directory, común en herramientas internas y apps B2B.

La diferencia clave es quién es la fuente de verdad. Con usuarios en base de datos, tu app posee credenciales y datos de perfil. Con un IdP o directorio, tu app suele almacenar un “usuario sombra” local que enlaza con la identidad externa.

Campos centrales del modelo de usuario

Incluso cuando los frameworks generan un modelo de usuario por defecto, la mayoría de equipos estandariza algunos campos:

- id: clave primaria inmutable (preferiblemente no el email).

- email/username: identificador de login; a menudo único y normalizado.

- password_hash: solo si tu app gestiona contraseñas (nunca almacenes contraseñas en claro).

- flags de estado: por ejemplo

is_verified,is_active,is_locked,deleted_at.

Estos flags importan porque la autenticación no es solo “contraseña correcta”, también es “¿se permite iniciar sesión ahora en esta cuenta?”.

Ciclo de vida de la cuenta: más que registrarse

Un almacén de identidad práctico soporta eventos comunes del ciclo de vida: registro, verificación de email/teléfono, reseteo de contraseña, revocación de sesiones tras cambios sensibles y desactivación o borrado suave. Los frameworks suelen ofrecer primitivas (tokens, timestamps, hooks), pero tú defines las reglas: ventanas de expiración, límites de tasa y qué pasa con sesiones existentes cuando una cuenta se desactiva.

Dónde se enchufan los frameworks

La mayoría de frameworks ofrece puntos de extensión como user providers, adapters o repositories. Estos componentes traducen “dado un identificador de login, trae el usuario” y “dado un ID de usuario, carga el usuario actual” a tu almacén elegido—ya sea una consulta SQL, una llamada a un IdP o una búsqueda en un directorio empresarial.

Autenticación basada en sesiones (cookies y sesiones servidor)

La autenticación basada en sesiones es el enfoque “clásico” que muchos frameworks aún usan por defecto—especialmente para apps renderizadas en servidor. La idea es simple: el servidor recuerda quién eres y el navegador guarda un pequeño puntero a esa memoria.

Cómo funciona

Después de un login exitoso, el framework crea un registro de sesión en el servidor (a menudo un ID de sesión aleatorio mapeado a un usuario). El navegador recibe una cookie con ese ID de sesión. En cada petición, el navegador envía la cookie y el servidor la usa para recuperar el usuario logueado.

Como la cookie es solo un identificador (no datos del usuario), la información sensible permanece en el servidor.

Flags de cookie que los frameworks suelen establecer

Los frameworks modernos intentan hacer más difícil robar o usar cookies de sesión configurando valores por defecto seguros:

- HttpOnly: impide que JavaScript lea la cookie (reduce daño por XSS).

- Secure: envía la cookie solo sobre HTTPS.

- SameSite (Lax/Strict/None): controla el envío entre sitios (importante para defensas CSRF y flujos de auth de terceros).

A menudo verás estas opciones bajo “session cookie settings” o “security headers”.

Dónde se almacenan las sesiones

Los frameworks suelen permitir elegir un store de sesiones:

- En memoria: rápido y sencillo, pero las sesiones desaparecen al reiniciar y no escalan bien entre servidores.

- En base de datos: durable y auditables, pero añade sobrecarga de consultas.

- En cache/Redis: rápido y compartido entre servidores; bueno para escalar, aunque depende de otro servicio.

A alto nivel, el trade-off es velocidad vs durabilidad vs complejidad operativa.

Logout e invalidación

Logout puede significar dos cosas distintas:

- Logout en un solo dispositivo: borrar la sesión actual y limpiar la cookie.

- Logout en todos los dispositivos: invalidar todas las sesiones del usuario (por ejemplo, tras un cambio de contraseña).

Los frameworks a menudo implementan “logout en todos lados” siguiendo una versión de sesión por usuario, almacenando múltiples IDs de sesión por usuario y revocándolos. Si necesitas control más estricto (revocación inmediata), la autenticación basada en sesiones suele ser más simple que tokens porque el servidor puede olvidar una sesión al instante.

Autenticación basada en tokens (JWT y tokens opacos)

La autenticación basada en tokens sustituye búsquedas de sesión servidor por una cadena que el cliente presenta en cada petición. Los frameworks recomiendan tokens cuando tu servidor es principalmente una API (varios clientes), cuando hay apps móviles, cuando construyes un SPA que habla a un backend separado, o cuando servicios necesitan llamarse entre sí sin sesiones de navegador.

Qué significa “un token” en la práctica

Un token es una credencial de acceso emitida tras el login (o después de un flujo OAuth). El cliente lo envía en peticiones posteriores para que el servidor autentique al llamante y luego autorice la acción. La mayoría de frameworks trata esto como un patrón de primera clase: un endpoint de “emitir token”, middleware de autenticación que valida el token y guards/policies que se ejecutan tras establecer identidad.

Tokens opacos vs JWTs

Tokens opacos son cadenas aleatorias sin significado para el cliente (por ejemplo tX9...). El servidor los valida mirando una entrada en la base de datos o cache. Esto facilita la revocación y mantiene privados los contenidos del token.

JWTs (JSON Web Tokens) son estructurados y firmados. Un JWT normalmente contiene claims como un identificador de usuario (sub), issuer (iss), audience (aud), tiempos de emisión/expiración (iat, exp) y a veces roles/scopes. Importante: los JWTs se codifican, no se cifran por defecto—cualquiera que tenga el token puede leer sus claims, aunque no pueda forjar uno nuevo.

Almacenamiento: header Authorization vs cookies

La guía de frameworks suele converger en dos defaults más seguros:

- Enviar access tokens vía el header

Authorization: Bearer <token>para APIs. Esto evita riesgos CSRF propios de cookies enviadas automáticamente, pero eleva la exigencia de defensas contra XSS porque JavaScript puede leer y adjuntar tokens. - Usar cookies solo cuando puedes hacerlas

HttpOnly,SecureySameSite, y cuando estás preparado para manejar CSRF correctamente (a menudo emparejado con tokens CSRF separados).

Refresh tokens, rotación y endpoints

Los access tokens se mantienen de corta vida. Para evitar logins constantes, muchos frameworks soportan refresh tokens: una credencial de larga duración usada solo para acuñar nuevos access tokens.

Estructura común:

POST /auth/login→ devuelve access token (y refresh token)POST /auth/refresh→ rota el refresh token y devuelve un nuevo access tokenPOST /auth/logout→ invalida refresh tokens server-side

La rotación (emitir un nuevo refresh token cada vez) limita el daño si un refresh token se roba, y muchos frameworks ofrecen hooks para almacenar identificadores de token, detectar reutilización y revocar sesiones rápidamente.

OAuth 2.0 y OpenID Connect en ecosistemas de frameworks

Agrega un cliente móvil

Crea un cliente Flutter y empáralo con autenticación por token pensada para móvil.

OAuth 2.0 y OpenID Connect (OIDC) aparecen juntos, pero los frameworks los tratan distinto porque resuelven problemas diferentes.

OAuth 2.0 vs OIDC: cuál necesitas realmente

Usa OAuth 2.0 cuando necesites acceso delegado: tu app obtiene permiso para llamar una API en nombre del usuario (por ejemplo leer un calendario) sin manejar la contraseña del usuario.

Usa OpenID Connect cuando necesites login/identidad: tu app quiere saber quién es el usuario y recibir un ID token con claims de identidad. En la práctica, “Iniciar sesión con X” suele ser OIDC sobre OAuth 2.0.

Flujos centrales que soportan los frameworks

La mayoría de frameworks y bibliotecas de auth se centran en dos flujos:

- Authorization Code flow + PKCE: el default para apps de navegador y móviles. PKCE ayuda a prevenir la intercepción de códigos y es requerido por la mayoría de proveedores.

- Client Credentials flow: para llamadas servicio-a-servicio donde no hay usuario final (jobs, workers backend, microservicios internos).

Manejo de callbacks: donde importan los detalles de seguridad

Las integraciones del framework normalmente proveen una ruta de callback y middleware auxiliar, pero aún debes configurar lo esencial correctamente:

- Validar el redirect URI exactamente (scheme/host/path). Evita URIs con comodines.

- Usar y verificar el parámetro state para prevenir ataques tipo CSRF al login.

- Para OIDC, generar y validar un nonce para reducir riesgos de replay de tokens.

- Almacenar valores transitorios (state/nonce/verifier) en una sesión segura o cookie encriptada, no en local storage.

Scopes, claims y mapeo a usuarios locales

Los frameworks suelen normalizar los datos del proveedor en un modelo de usuario local. La decisión clave es qué impulsa realmente la autorización:

- Scopes son permisos OAuth para APIs (qué puede hacer el access token).

- Claims son atributos de identidad en el ID token de OIDC (quién es el usuario).

Un patrón común: mapear identificadores estables (como sub) a un usuario local, y luego traducir roles/grupos/claims del proveedor a roles locales o políticas que controle tu app.

Contraseñas, hashing, MFA y recuperación de cuentas

Las contraseñas siguen siendo el método por defecto en muchas apps, así que los frameworks tienden a incluir patrones de almacenamiento más seguros y guardarraíles comunes. La regla central no cambia: nunca debes almacenar una contraseña (ni un hash simple) en la base de datos.

Defaults de hashing de contraseñas (y por qué un hash simple es inseguro)

Los frameworks modernos y sus bibliotecas de auth suelen predeterminar hasheadores diseñados para contraseñas como bcrypt, Argon2 o scrypt. Estos algoritmos son deliberadamente lentos e incluyen salt, lo que ayuda a prevenir ataques con tablas precomputadas y hace que romper muchas contraseñas sea costoso.

Un hash criptográfico rápido (como SHA-256) es inseguro para contraseñas porque está diseñado para ser veloz. Si una base de datos se filtra, los hashes rápidos permiten a atacantes probar miles de millones de contraseñas rápidamente. Los hasheadores de contraseñas añaden factores de trabajo (parámetros de coste) que puedes ajustar conforme mejora el hardware.

Políticas de contraseñas que verás con frecuencia

Los frameworks típicamente proporcionan hooks (o plugins) para imponer reglas sensatas sin codificarlas en cada endpoint:

- Políticas orientadas a longitud (contraseñas/phrases largas vencen a reglas complejas y cortas).

- Comprobaciones de filtrado contra listas de contraseñas filtradas (conceptualmente: “no permitas contraseñas ya expuestas”).

- Rate limiting y bloqueo temporal opcional tras fallos repetidos para frenar ataques de fuerza bruta.

Opciones MFA y sus compensaciones

La mayoría de ecosistemas soporta añadir MFA como un segundo paso tras verificar la contraseña:

- TOTP (apps autenticadoras): ampliamente soportado y usable offline; aún puede ser susceptible a phishing si el usuario introduce códigos en sitios fraudulentos.

- WebAuthn / passkeys: protección fuerte contra phishing y replay; suele ofrecer la mejor UX una vez configurado.

- Códigos SMS: fácil de implementar, pero más débil por riesgos de SIM-swap e intercepción — mejor que nada, no ideal para cuentas de alto riesgo.

Recuperación de cuenta de forma segura

El reseteo de contraseña es una ruta de ataque común, así que los frameworks suelen fomentar patrones como:

- Enlaces de reseteo con tokens de un solo uso almacenados server-side (a menudo hasheados como contraseñas).

- Expiraciones cortas (minutos u horas) y aplicación de uso único.

- Invalidación de sesiones o rotación de tokens tras un reseteo exitoso para que sesiones robadas no permanezcan activas.

Una buena regla: facilitar la recuperación a usuarios legítimos, pero hacerla costosa de automatizar para atacantes.

Middleware, Guards y el ciclo de vida de la petición

La mayoría de frameworks trata la seguridad como parte de la tubería de petición: una serie de pasos que se ejecutan antes (y a veces después) de tu controlador/handler. Los nombres varían—middleware, filters, guards, interceptors—pero la idea es consistente: cada paso puede leer la petición, añadir contexto o detener el procesamiento.

Un modelo mental práctico de la canalización

Un flujo típico se ve así:

- Routing selecciona el endpoint (por ejemplo,

/account/settings). - Componentes de pre-procesamiento se ejecutan (middleware/filters/interceptors).

- Autenticación intenta identificar al llamante.

- Autorización decide si el identificado puede acceder al endpoint.

- Handler/controlador ejecuta la lógica de negocio.

- Post-procesamiento puede transformar la respuesta o registrar detalles.

Los frameworks fomentan mantener las comprobaciones de seguridad fuera de la lógica de negocio, para que los controladores se centren en “qué hacer” y no en “quién puede hacerlo”.

Dónde ocurre la autenticación (identidad primero)

La autenticación es el paso donde el framework establece el contexto de usuario a partir de cookies, IDs de sesión, API keys o bearer tokens. Si tiene éxito, crea una identidad de ámbito por petición—a menudo expuesta como un objeto user, principal o context.auth.

Esta anexión es crucial porque pasos posteriores (y tu código) no deberían re-parsear headers ni revalidar tokens. Deben leer el objeto de usuario ya poblado, que típicamente incluye:

- un ID de usuario estable

- roles/claims (a veces)

- metadatos como método de autenticación o edad de la sesión

Dónde ocurre la autorización (comprobaciones de permisos)

La autorización se implementa comúnmente como:

- guards a nivel de ruta (p. ej., “debe estar autenticado”)

- chequeos de políticas (p. ej., “puede editar este documento”) evaluados después de cargar el recurso

Ese segundo tipo explica por qué los hooks de autorización suelen ubicarse cerca de controladores y servicios: pueden necesitar params de ruta o objetos cargados desde BD para decidir correctamente.

401 vs 403: manejar fallos limpiamente

Los frameworks distinguen dos modos de fallo comunes:

- 401 Unauthorized (no autenticado): no se estableció una identidad válida. A menudo redirige al sign-in en apps de navegador, o devuelve un error JSON para APIs.

- 403 Forbidden (no autorizado): la identidad es conocida, pero carece del permiso.

Los sistemas bien diseñados evitan filtrar detalles en respuestas 403; niegan el acceso sin explicar qué regla falló.

Modelos de autorización: Roles, permisos y políticas

Arranca un backend seguro

Crea un backend listo para autenticación con Go + PostgreSQL y ajusta las reglas con seguridad.

La autorización responde a una pregunta más estrecha que el login: “¿Puede este usuario autenticado hacer esto ahora mismo?” Los frameworks modernos soportan varios modelos, y muchos equipos los combinan.

Control de acceso basado en roles (RBAC)

RBAC asigna a usuarios uno o más roles (p. ej., admin, support, member) y limita funciones según esos roles.

Es fácil de razonar e implementar, especialmente cuando los frameworks ofrecen ayudantes como requireRole('admin'). Las jerarquías de roles (“admin implica manager implica member”) pueden reducir duplicación, pero también ocultar privilegios: un pequeño cambio en un rol padre puede conceder acceso silenciosamente en toda la app.

RBAC funciona mejor para distinciones amplias y estables.

Acceso basado en permisos (granular)

La autorización basada en permisos comprueba una acción contra un recurso, a menudo expresada como:

- Acción:

read,create,update,delete,invite - Recurso:

invoice,project,user, a veces con un ID u ownership

Este modelo es más preciso que RBAC. Por ejemplo, “puede actualizar proyectos” es distinto de “puede actualizar solo proyectos que posee”, que requiere comprobar permisos y condiciones de datos.

Los frameworks suelen implementar esto con una función central “can?” (o servicio) llamada desde controladores, resolvers, workers o templates.

Autorización basada en políticas (reglas con condiciones)

Las políticas empaquetan la lógica de autorización en evaluadores reutilizables: “Un usuario puede borrar un comentario si lo escribió o es moderador.” Las políticas aceptan contexto (usuario, recurso, petición), por lo que son ideales para:

- comprobaciones de propiedad

- reglas basadas en el plan de suscripción

- restricciones por tiempo u organización

Cuando los frameworks integran políticas en routing y middleware, puedes aplicar reglas consistentemente en endpoints.

Atributos/annotations vs comprobaciones en código

Las anotaciones (p. ej., @RequireRole('admin')) mantienen la intención cerca del handler, pero pueden fragmentarse cuando las reglas se vuelven complejas.

Las comprobaciones en código (llamadas explícitas al authorizer) son más verbosas, pero suelen ser más fáciles de testear y refactorizar. Un compromiso común: anotaciones para puertas gruesas y políticas para la lógica detallada.

Protecciones integradas comunes: CSRF, CORS y cabeceras de seguridad

Los frameworks modernos no solo ayudan a autenticar; también incluyen defensas para los ataques más comunes que rondan la autenticación.

CSRF: proteger apps de navegador basadas en cookies

Si tu app usa cookies de sesión, el navegador las adjunta automáticamente a peticiones—a veces incluso cuando la petición es originada por otro sitio. La protección CSRF típica del framework añade un token CSRF por sesión (o por petición) que debe enviarse en peticiones que cambian estado.

Patrones comunes:

- Token sincronizador: el servidor renderiza un token en los formularios y lo verifica en POST/PUT/PATCH/DELETE.

- Double-submit cookie: un token CSRF se guarda en cookie y también se envía en header/body; el servidor comprueba que coinciden.

Combina tokens CSRF con cookies SameSite (a menudo Lax por defecto) para reducir el riesgo, y asegura que tu cookie de sesión sea HttpOnly y Secure donde proceda.

CORS: las APIs necesitan reglas explícitas

CORS no es un mecanismo de auth; es un sistema de permisos del navegador. Los frameworks suelen proporcionar middleware/config para permitir orígenes de confianza a llamar tu API.

Errores de configuración a evitar:

Access-Control-Allow-Origin: *junto conAccess-Control-Allow-Credentials: true(los navegadores lo rechazarán y señala confusión).- Reflejar cualquier header

Originsin una allowlist estricta. - Olvidar permitir cabeceras necesarias (como

Authorization) o métodos, causando que clientes funcionen con curl pero fallen en el navegador.

Clickjacking y cabeceras de seguridad

La mayoría de frameworks pueden establecer valores por defecto seguros o facilitar añadir cabeceras como:

X-Frame-OptionsoContent-Security-Policy: frame-ancestorspara prevenir clickjacking.Content-Security-Policy(control más amplio sobre scripts/recursos).Referrer-PolicyyX-Content-Type-Options: nosniffpara un comportamiento de navegador más seguro.

Validación de entrada vs autorización

La validación asegura que los datos estén bien formados; la autorización asegura que el usuario pueda realizar la acción. Una petición válida puede seguir estando prohibida—los frameworks funcionan mejor cuando aplicas ambas: valida entradas pronto y luego aplica permisos sobre el recurso específico accedido.

Patrones por tipo de app: SSR, SPA, móvil y microservicios

Planifica tu modelo de autorización

Mapea roles, permisos y endpoints primero, luego deja que la app siga el plan.

El patrón “correcto” depende mucho de dónde corre tu código y cómo llegan las peticiones a tu backend. Los frameworks pueden soportar múltiples opciones, pero los defaults que parecen naturales en un tipo de app pueden ser incómodos (o riesgosos) en otro.

Apps renderizadas en servidor (SSR)

Las frameworks SSR suelen emparejar mejor con sesiones basadas en cookies. El navegador envía la cookie automáticamente, el servidor busca la sesión y las páginas pueden renderizar con contexto de usuario sin código cliente adicional.

Regla práctica: mantén cookies de sesión HttpOnly, Secure y con un SameSite sensato, y confía en comprobaciones de autorización server-side en cada petición que renderice datos privados.

Single-page apps (SPA)

Las SPAs suelen llamar APIs desde JavaScript, lo que hace más visibles las decisiones sobre tokens. Muchos equipos prefieren un flujo OAuth/OIDC que produzca access tokens de corta vida.

Evita almacenar tokens de larga duración en localStorage cuando puedas; aumenta el radio de daño por XSS. Una alternativa común es el patrón backend-for-frontend (BFF): la SPA habla con tu propio servidor usando una cookie de sesión, y el servidor intercambia/almacena tokens para APIs upstream.

Clientes móviles

Las apps móviles no pueden confiar en las reglas de cookies del navegador de la misma forma. Normalmente usan OAuth/OIDC con PKCE y guardan refresh tokens en el almacenamiento seguro de la plataforma (Keychain/Keystore).

Planifica recuperación por “dispositivo perdido”: revoca refresh tokens, rota credenciales y hace la re-autenticación fluida—especialmente cuando MFA está activado.

Microservicios y API gateways

Con muchos servicios, elegirás entre identidad centralizada y enforcement a nivel de servicio:

- Centrado en gateway: el gateway valida tokens y reenvía contexto de identidad.

- Defensa en profundidad: cada servicio también valida tokens y aplica autorización para sus recursos.

Para autenticación servicio-a-servicio, los frameworks suelen integrar con mTLS (identidad de canal fuerte) o OAuth client credentials (cuentas de servicio). La clave es autenticar al llamante y autorizar lo que puede hacer.

Suplantación e acceso admin

Funciones de “impersonar usuario” son potentes y peligrosas. Prefiere sesiones de impersonación explícitas, exige re-autenticación/MFA para admins y registra siempre auditoría (quién impersonó a quién, cuándo y qué acciones se tomaron).

Pruebas, observabilidad y errores comunes a evitar

Las funciones de seguridad ayudan solo si siguen funcionando cuando el código cambia. Los frameworks modernos facilitan probar autenticación y autorización, pero aún necesitas tests que reflejen comportamiento real de usuarios y atacantes.

Probar flujos de auth sin montajes frágiles

Empieza separando lo que pruebas:

- Tests unitarios para reglas de autorización (políticas, guards, comprobaciones de permisos). Deben ser rápidos y cubrir casos límite como “el usuario posee el recurso” vs “override por admin”.

- Tests de integración para rutas protegidas (peticiones que deben pasar o fallar). Estos detectan middleware mal cableado, decoradores faltantes y redirecciones rotas.

La mayoría de frameworks trae helpers de test para no tener que crear sesiones o tokens manualmente cada vez. Patrones comunes incluyen:

- Un cliente de pruebas que mantiene cookies entre peticiones (útil para auth por sesión).

- Helpers para loguear un usuario mock (o adjuntar un JWT/token opaco) sin pasar por la UI.

- Fixtures/factories para usuarios, roles y recursos, manteniendo tests legibles.

Regla práctica: por cada test de “camino feliz”, añade uno de “debe ser denegado” que pruebe que la comprobación de autorización realmente se ejecuta.

Si iteras rápido en estos flujos, herramientas que soporten prototipado rápido y rollback seguro ayudan. Por ejemplo, Koder.ai (una plataforma vibe-coding) puede generar un front React y un backend Go + PostgreSQL desde una especificación por chat, y luego permitir usar snapshots y rollback mientras ajustas middleware/guards y políticas—útil cuando experimentas con sesiones vs tokens y quieres mantener cambios auditables.

Observabilidad: demostrar lo que pasó, no lo que esperabas

Cuando algo falla, quieres respuestas rápidas y confiables.

Registra y/o audita eventos clave:

- Eventos de autenticación: éxito/fracaso de sign-in, desafíos MFA, reseteos de contraseña, refresh de tokens.

- Denegaciones de autorización: qué política falló, sobre qué recurso, para qué usuario (evita loggear secretos).

- IDs de correlación: un request ID propagado en logs y traces para seguir un intento de login a través de servicios.

Añade métricas ligeras también: tasa de respuestas 401/403, picos de logins fallidos y patrones inusuales de refresh de tokens.

Errores comunes que los frameworks no arreglan por ti

- Confiar en claims del cliente: nunca dependas de flags en la UI o “roles” en el cliente. Siempre aplica las reglas en el servidor.

- Comprobaciones faltantes en endpoints secundarios: exports, jobs en background, herramientas admin y APIs “internas” también necesitan autorización.

- Scopes/roles demasiado amplios: permisos “suficientes por ahora” tienden a quedarse.

- Fuga de tokens: almacenar tokens en lugares fácilmente copiados (logs, URLs, localStorage) o enviarlos a terceros.

Trata los bugs de auth como comportamiento testeable: si puede regresar, merece un test.

Preguntas frecuentes

¿Cuál es la diferencia práctica entre autenticación y autorización en un framework?

La autenticación demuestra la identidad (quién hace la petición). La autorización decide el acceso (qué puede hacer esa identidad) usando contexto como la ruta, la propiedad del recurso, el inquilino y los scopes.

Los frameworks los separan para que puedas cambiar métodos de inicio de sesión sin reescribir la lógica de permisos.

¿Dónde suelen “aplicar” los frameworks las comprobaciones de autenticación y autorización?

La mayoría de frameworks aplican la autenticación y autorización dentro de la canalización de peticiones, normalmente con:

- Middleware/filters/interceptors para parsear sesiones/tokens y adjuntar un

user/principal - Guards de ruta para bloquear peticiones no autenticadas o no autorizadas

- Comprobaciones de políticas en o cerca de la lógica de negocio para decisiones específicas de recursos

¿Qué es un almacén de identidad y en qué se diferencia de un modelo de usuario?

Un almacén de identidad es la fuente de verdad para usuarios y credenciales (o los enlaces a identidades externas). Un modelo de usuario es cómo tu código representa esa identidad.

En la práctica, los frameworks necesitan ambos para responder: “dado este identificador/token, ¿quién es el usuario actual?”

¿Cuáles son las fuentes de identidad típicas con las que se integran los frameworks?

Fuentes comunes incluyen:

- La base de datos de tu aplicación (tú controlas credenciales y perfil)

- IdPs externos (proveedores OIDC/OAuth como Google/Microsoft)

- Directorios empresariales (LDAP/Active Directory)

Al usar un IdP o directorio, muchas apps mantienen un “usuario sombra” local para mapear identificadores externos estables (como el sub de OIDC) a roles y datos de la app.

¿Cuándo debo usar autenticación basada en sesiones vs autenticación basada en tokens?

Las sesiones almacenan identidad en el servidor y usan una cookie que actúa como puntero (ID de sesión). Son ideales para SSR y facilitan la revocación.

Los tokens (JWT/opaques) se envían en cada petición (suele ser vía Authorization: Bearer ...) y encajan mejor con APIs, SPAs, móviles y comunicaciones entre servicios.

¿Qué flags de cookie son los más importantes para la seguridad de sesiones y por qué?

Los frameworks suelen endurecer las cookies de sesión con:

HttpOnly(reduce el robo de cookies vía XSS)Secure(solo HTTPS)SameSite(limita el envío entre sitios; afecta CSRF y flujos de login)

Aun así, debes elegir valores adecuados para tu app (por ejemplo, vs para flujos cross-site).

¿Cuál es la diferencia entre tokens opacos y JWTs, y por qué importa?

Los tokens opacos son cadenas aleatorias validadas mediante lookup en servidor (revocación sencilla, contenido privado).

Los JWTs son tokens firmados y autocontenidos con claims legibles (por ejemplo sub, exp, roles/scopes). Son convenientes en sistemas distribuidos, pero la revocación es más complicada salvo que uses expiraciones cortas y controles server-side (listas negras, versionado de tokens, etc.).

¿Cómo funcionan los refresh tokens y la rotación en frameworks modernos?

Mantén los access tokens de corta duración y usa refresh tokens solo para emitir nuevos access tokens.

Puntos comunes:

POST /auth/login→ access + refreshPOST /auth/refresh→ rota el refresh token + emite nuevo accessPOST /auth/logout→ invalida refresh tokens

La rotación más detección de reutilización limita el daño si un refresh token se filtra.

¿Necesito OAuth 2.0, OpenID Connect o ambos?

OAuth 2.0 sirve para acceso delegado a APIs ("que esta app llame a una API en nombre del usuario").

OpenID Connect (OIDC) sirve para login/identidad ("quién es el usuario") y añade ID tokens y claims de identidad estandarizados.

El “Login con X” suele ser OIDC sobre OAuth 2.0.

¿Cómo encajan roles, permisos y políticas en la autorización?

RBAC (roles) es simple para controles generales (por ejemplo admin vs miembro). Los permisos y políticas manejan reglas finas (por ejemplo, editar solo tu propio documento).

Patrón común:

- Roles para puertas de acceso gruesas

- Políticas para decisiones a nivel de recurso que usan usuario + recurso + contexto de la petición