Definir el problema y el alcance

Antes de elegir roles RBAC y permisos o de empezar a diseñar pantallas, aclara qué significa “permisos de herramientas internas” en tu organización. Para algunos equipos es simplemente “quién puede acceder a qué app”; para otros incluye acciones finas dentro de cada herramienta, elevaciones temporales y evidencia de auditoría.

¿Qué cuenta como un permiso?

Anota las acciones exactas que necesitas controlar, usando verbos que coincidan con cómo trabaja la gente:

- Ver (acceso solo lectura a dashboards, tickets, registros de clientes)

- Editar (cambiar configuraciones, actualizar datos, cerrar solicitudes)

- Administrar (gestionar usuarios, cambiar facturación, alterar ajustes de seguridad)

- Exportar (descargar informes, extraer datos de clientes, acceso por API)

Esta lista se convierte en la base para tu app de gestión de accesos: determina qué guardas, qué apruebas y qué auditas.

Inventario de herramientas y dónde se aplica el control

Haz un inventario de sistemas internos y herramientas: apps SaaS, paneles administrativos internos, almacenes de datos, carpetas compartidas, CI/CD y cualquier hoja de cálculo de “admin sombra”. Para cada uno, anota si los permisos se aplican:

- Dentro de la herramienta (roles nativos)

- En tu gateway (reverse proxy, capa de API)

- Por proceso (pasos manuales, credenciales compartidas)

Si la aplicación es “por proceso”, es un riesgo que deberías eliminar o aceptar explícitamente.

Partes interesadas y métricas de éxito

Identifica a los decisores y operadores: TI, seguridad/cumplimiento, líderes de equipo y usuarios finales que solicitan acceso. Acordad métricas de éxito que podáis medir:

- Tiempo medio para conceder acceso

- Número de incidentes relacionados con permisos

- Porcentaje de accesos con un propietario y justificación de negocio

- Preparación para auditoría (¿puedes responder “quién tuvo acceso a qué, cuándo y por qué?”)

Ajustar bien el alcance evita construir un sistema de permisos demasiado complejo para operar—o demasiado simple para proteger el acceso de menor privilegio.

Elige tu modelo de autorización (roles, políticas y excepciones)

Tu modelo de autorización es la “forma” del sistema de permisos. Acertar pronto mantiene simple el resto: UI, aprobaciones, auditorías y aplicación.

Empieza con el modelo más simple que resista la realidad

La mayoría de herramientas internas pueden comenzar con control de acceso basado en roles (RBAC):

- Roles simples: los usuarios obtienen uno o más roles (p. ej., Viewer, Operator, Admin).

- Rol + sobrescrituras: los roles cubren el 90% de los casos, más un pequeño conjunto de concesiones/denegaciones explícitas por usuario.

- Reglas basadas en atributos (ABAC): los permisos dependen de atributos como departamento, ubicación, sensibilidad de datos o entorno.

RBAC es más fácil de explicar y revisar. Añade sobrescrituras solo cuando veas solicitudes especiales frecuentes. Pasa a ABAC cuando tengas reglas consistentes que de otro modo harían explotar el número de roles (por ejemplo, “puede acceder a la herramienta X solo para su región”).

Haz que el menor privilegio sea la opción por defecto

Diseña roles para que la opción por defecto sea el acceso mínimo, y el privilegio se gane mediante asignación explícita:

- Empieza con “sin acceso” o “solo lectura” como base.

- Separa “puede ver” de “puede cambiar” (y “puede aprobar” de “puede solicitar”).

- Evita roles “Admin” que silenciosamente incluyen todo; haz que las acciones de alto impacto sean visibles.

Decide qué es global vs específico por herramienta

Define permisos en dos niveles:

- Permisos globales: capacidades a nivel organización como “gestionar usuarios”, “ver registros de auditoría” o “aprobar accesos”.

- Permisos específicos de herramienta: acciones dentro de cada herramienta (p. ej., desplegar, editar configuraciones, ver secretos).

Esto evita que las necesidades de una herramienta obliguen a todas las demás a compartir la misma estructura de roles.

Planifica excepciones sin romper el modelo

Las excepciones son inevitables; hazlas explícitas:

- Acceso temporal: concesiones con duración limitada que expiran automáticamente.

- Administración de emergencia (break-glass): un rol de emergencia con salvaguardas extra (duración limitada, motivo obligatorio, registro adicional).

Si las excepciones se vuelven comunes, es señal de ajustar roles o introducir reglas de política—sin permitir que "casos únicos" se conviertan en privilegios permanentes y sin revisar.

Diseña el modelo de datos

Una app de permisos vive o muere por su modelo de datos. Si no puedes responder “¿quién tiene acceso a qué y por qué?” de forma rápida y consistente, cualquier otra característica (aprobaciones, auditorías, UI) se vuelve frágil.

Entidades principales (mantenlas explícitas)

Empieza con un conjunto pequeño de tablas/colecciones que mapeen claramente a conceptos del mundo real:

- Usuarios (personas que necesitan acceso)

- Equipos (grupos para los que gestionas acceso)

- Herramientas/Apps (a qué se concede acceso)

- Roles (paquetes nombrados como “Billing Admin”)

- Permisos (capacidades finas como

export_invoices)

- Asignaciones (el hecho de que un usuario/equipo tiene un rol para una herramienta específica)

Los roles no deberían “flotar” globalmente sin contexto. En la mayoría de entornos internos, un rol tiene sentido solo dentro de una herramienta (p. ej., “Admin” en Jira vs “Admin” en AWS).

Relaciones y reglas de herencia

Espera relaciones muchos-a-muchos:

- Un usuario puede pertenecer a muchos equipos, y un equipo tiene muchos usuarios.

- Un rol contiene muchos permisos, y un permiso puede estar en muchos roles.

- Una asignación suele enlazar: (sujeto = usuario o equipo) → (rol) → (herramienta/app).

Si soportas herencia basada en equipos, decide la regla desde el inicio: acceso efectivo = asignaciones directas del usuario más asignaciones por equipo, con manejo claro de conflictos (p. ej., “deny vence allow” si modelas denegaciones).

Campos de ciclo de vida que facilitan auditorías

Añade campos que expliquen cambios a lo largo del tiempo:

created_by (quién lo concedió)expires_at (acceso temporal)disabled_at (deshabilitar suavemente sin perder historial)

Estos campos ayudan a responder “¿era este acceso válido el martes pasado?”—crítico para investigaciones y cumplimiento.

Indexación para comprobaciones rápidas de permisos

La consulta más frecuente suele ser: “¿El usuario X tiene el permiso Y en la herramienta Z?” Indexa asignaciones por (user_id, tool_id) y pre-calcula “permisos efectivos” si las comprobaciones deben ser instantáneas. Mantén simples las rutas de escritura, y optimiza las de lectura donde la aplicación lo requiera.

Autenticación e integración SSO

La autenticación es cómo las personas prueban quiénes son. Para una app de permisos interna, el objetivo es facilitar el acceso a empleados mientras mantienes las acciones administrativas fuertemente protegidas.

Elige tu método de inicio de sesión

Normalmente tienes tres opciones:

- SSO (recomendado para la mayoría): los empleados inician sesión con la identidad corporativa (Google Workspace, Microsoft Entra ID/ADFS, Okta, Ping).

- Enlace mágico por correo (sin contraseña): los usuarios ingresan su correo y reciben un enlace de tiempo limitado. Es simple, pero más débil si la seguridad del buzón varía.

- Contraseñas: generalmente la última opción para herramientas internas porque crea sobrecarga de restablecimiento y políticas.

Si soportas más de un método, elige uno por defecto y trata a los otros como excepciones explícitas—de lo contrario los admins tendrán problemas para predecir cómo se crean cuentas.

Integración con SAML u OIDC (SSO)

La mayoría de integraciones modernas usan OIDC; muchas empresas aún requieren SAML.

- OIDC: validas un ID token, mapeas un identificador de usuario estable (subject/issuer) y opcionalmente lees claims de grupos/roles.

- SAML: validas aserciones firmadas, mapeas NameID (o un atributo dedicado) y manejas metadata/rotación de certificados.

Independientemente del protocolo, decide qué confías del IdP:

- Solo identidad (quién es el usuario), mientras tu app guarda los permisos.

- Identidad + grupos (quién es y a qué grupos pertenece), lo que puede asignar roles base automáticamente.

Sesiones: expiración, refresh y confianza de dispositivo

Define reglas de sesión desde el inicio:

- Sesión de acceso de corta duración (p. ej., 8–12 horas) con un aviso claro de reautenticación.

- Estrategia de refresh: refresh silencioso a través del IdP (OIDC) o re-login después de caducar (más simple y seguro).

- Confianza de dispositivo: opcionalmente recordar un dispositivo para acciones de bajo riesgo, pero exigir re-autenticación para cambios administrativos. Rastrea sesiones por dispositivo para que los admins puedan revocarlas.

MFA para acciones administrativas sensibles

Aunque el IdP obligue MFA al iniciar sesión, añade autenticación de elevación para acciones de alto impacto como conceder derechos de administrador, cambiar reglas de aprobación o exportar registros de auditoría. En la práctica, eso significa verificar “MFA realizada recientemente” (o forzar re-auth) antes de completar la acción.

Flujos de solicitud y aprobación de acceso

Una app de permisos triunfa o falla en una cosa: si las personas pueden obtener el acceso que necesitan sin crear riesgo silencioso. Un flujo claro de solicitud y aprobación mantiene el acceso consistente, revisable y fácil de auditar después.

Flujo básico: solicitar → decidir → conceder

Empieza con una ruta simple y repetible:

- El usuario solicita acceso a una herramienta específica, entorno (prod vs staging) y conjunto de permisos.

- Los aprobadores revisan la solicitud (con contexto como justificación de negocio y duración).

- El sistema concede el acceso automáticamente tras la aprobación (o crea una tarea administrativa si no hay automatización).

- Se notifica al usuario, y la concesión queda registrada en el registro de auditoría.

Mantén las solicitudes estructuradas: evita “por favor dame admin” en texto libre. Obliga a seleccionar un rol o paquete de permisos predefinido y requiere una justificación corta.

Quién puede aprobar qué

Define reglas de aprobación por adelantado para que las aprobaciones no se conviertan en debates:

- Aprobación del manager confirma que la solicitud coincide con las responsabilidades del puesto.

- Aprobación del propietario de la app confirma que el nivel de permiso es adecuado para la herramienta (y a menudo para el entorno específico).

- Aprobación de seguridad se reserva para accesos de alto impacto (roles de admin, escritura en producción, datos sensibles).

Usa una política como “manager + propietario de la app” para accesos estándar, y añade seguridad como paso requerido para roles privilegiados.

Acceso con tiempo limitado y expiración automática

Por defecto usa acceso con tiempo limitado (por ejemplo, 7–30 días) y permite “hasta revocación” solo para una lista corta de roles estables. Haz que la expiración sea automática: el mismo flujo que concede el acceso debe programar la eliminación y notificar al usuario antes de finalizar.

Acceso urgente sin perder control

Soporta una ruta de “urgente” para respuesta a incidentes, pero añade salvaguardas:

- Requiere un código de motivo (ticket de incidente, referencia de outage)

- Duración por defecto más corta (horas, no días)

- Registro y alertas adicionales a propietarios de la app y seguridad

Así, el acceso rápido no significa acceso invisible.

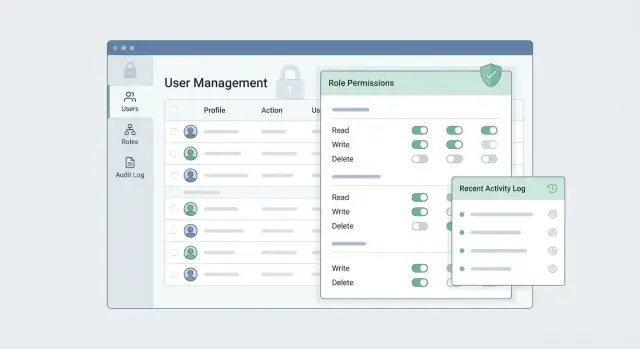

UX del panel de administración que previene errores

Construye el núcleo CRUD de RBAC

Genera Usuarios, Equipos, Herramientas, Roles y Asignaciones con un modelo de datos inicial limpio.

Tu panel admin es donde un “clic” puede conceder acceso a nómina o revocar derechos de producción. Una buena UX trata cada cambio de permiso como una edición de alto riesgo: clara, reversible y fácil de revisar.

Empieza con una disposición amigable para admins

Usa una estructura de navegación que refleje cómo piensan los admins:

- Usuarios: quién tiene acceso y por qué

- Roles: paquetes reutilizables de permisos

- Apps/Recursos: qué puede accederse

- Solicitudes: aprobaciones pendientes e historial

- Auditoría: quién cambió qué y cuándo

Esta disposición reduce errores de “¿a dónde voy?” y hace más difícil modificar lo incorrecto en el lugar equivocado.

Haz que los permisos sean legibles (no solo técnicamente correctos)

Los nombres de permisos deben ser en lenguaje claro primero, detalle técnico segundo. Por ejemplo:

- “Ver facturas” (alcance: Facturación → Invoices:read)

- “Desplegar a producción” (alcance: CI/CD → prod:deploy)

Muestra el impacto de un rol en un resumen corto (“Concede acceso a 12 recursos, incluyendo Producción”) y enlaza al desglose completo.

Añade salvaguardas para acciones riesgosas

Usa fricción intencionalmente:

- Vista previa antes de aplicar: “Esto añadirá 3 permisos y eliminará 1.”

- Diálogos de confirmación para ámbitos sensibles (prod, finanzas, RRHH)

- Cambios masivos con cuidado: requiere vista previa CSV, resalta filas inválidas y pide una casilla de "Entiendo"

- Rollback fácil: “Revertir este cambio” desde la página de detalle de cambio

Optimiza para organizaciones grandes

Los admins necesitan velocidad sin sacrificar seguridad. Incluye búsqueda, filtros (app, rol, departamento, estado) y paginación donde listes Usuarios, Roles, Solicitudes y entradas de Auditoría. Mantén el estado del filtro en la URL para que las páginas sean compartibles y repetibles.

Capa de aplicación: cómo se comprueban los permisos

La capa de aplicación es donde tu modelo de permisos se vuelve real. Debe ser aburrida, consistente y difícil de eludir.

Una función de comprobación de permisos, en todas partes

Crea una función única (o pequeño módulo) que responda a la pregunta: “¿Puede el usuario X hacer la acción Y sobre el recurso Z?” Cada puerta de UI, manejador de API, job en background y herramienta admin debe llamarla.

Esto evita implementaciones “más o menos” que divergen con el tiempo. Mantén entradas explícitas (user id, acción, tipo/id de recurso, contexto) y salidas estrictas (allow/deny más una razón para auditoría).

Protege rutas y APIs (no solo la UI)

Ocultar botones no es seguridad. Aplica permisos en el servidor para:

- Cada endpoint de API (incluidos endpoints internos/admin)

- Cada ruta renderizada en servidor

- Tareas en background (exportes, sincronizaciones, jobs programados)

Un patrón útil es middleware que carga el sujeto (recurso), llama a la función de comprobación y falla cerrado (403) si la decisión es “deny”. Si expones una UI que llama /api/reports/export, el endpoint de exportación debe aplicar la misma regla incluso si el botón está deshabilitado en la UI.

Cachea con cuidado para que las decisiones sigan siendo actuales

Cachear decisiones de permisos mejora rendimiento, pero también puede mantener acceso activo después de un cambio de rol.

Prefiere cachear entradas que cambian despacio (definiciones de roles, reglas de política) y mantén caches de decisiones de corta duración. Invalida caches en eventos como actualizaciones de rol, cambios en asignaciones de usuario o desprovisionamiento. Si cacheas decisiones por usuario, añade un contador de “versión de permisos” y súbelo en cada cambio.

Errores comunes a evitar

Evita:

- Admin implícito: “isEmployee=true” o “creó el workspace” otorgando todo en silencio

- Endpoints olvidados: rutas antiguas v1, exportes CSV, webhooks, campos GraphQL, herramientas internas

- Huecos de “deny”: falta de política = permitir. El predeterminado debe ser negar salvo autorización explícita

Si quieres una implementación de referencia concreta, documéntala y enlázala en tu manual de ingeniería (por ejemplo, /docs/authorization) para que los nuevos endpoints sigan la misma vía de aplicación.

Registros de auditoría y reporting

Los registros de auditoría son tu “sistema de recibos” para permisos. Cuando alguien pregunte, “¿Por qué Alex tiene acceso a Nómina?” deberías poder responder en minutos—sin adivinar ni buscar en chats.

Qué registrar (y cómo hacerlo útil)

Para cada cambio de permiso, registra quién cambió qué, cuándo y por qué. El “por qué” no debe ser solo texto libre; debe vincularse al flujo que justificó el cambio.

Como mínimo captura:

- Actor (admin/servicio), usuario o grupo objetivo, y el recurso (herramienta, entorno, dataset)

- Valor antiguo → nuevo (p. ej.,

Finance-Read → Finance-Admin)

- Timestamp (UTC) y origen (UI, API, job automatizado)

- ID de solicitud y ID de aprobación (o ID de ticket) para poder reproducir la trayectoria completa de decisión

- Opcional: justificación de negocio, fecha de expiración y la política que lo permitió

Usa un esquema de evento consistente para que los informes sean fiables. Aunque la UI cambie, la historia de auditoría permanece legible.

Registrar lecturas de datos sensibles

No todas las lecturas necesitan registro, pero el acceso a datos de alto riesgo sí. Ejemplos: detalles de nómina, exportes de PII de clientes, vistas de claves API o acciones de “descargar todo”.

Mantén el registro de lecturas práctico:

- Registra eventos, no payloads completos (evita almacenar valores sensibles en logs)

- Captura identificadores de recursos, filtros usados y volumen cuando sea relevante (p. ej., “exportó 2,431 filas”)

- Usa muestreo solo si el cumplimiento lo permite—y documenta esa elección

Proporciona informes básicos que los admins usen realmente: “permisos por persona”, “quién puede acceder a X” y “cambios en los últimos 30 días”. Incluye opciones de exportación (CSV/JSON) para auditores, pero trata los exportes como acciones sensibles:

- Requiere permiso explícito para exportar datos de auditoría

- Marca con watermark las exportaciones con quién las generó y cuándo

- Registra el evento de exportación (incluyendo filtros y formato de archivo)

Retención y quién puede ver los trails de auditoría

Define retención desde el principio (por ejemplo, 1–7 años según requisitos regulatorios) y separa funciones:

- Solo un conjunto limitado de roles puede ver registros de auditoría

- Soporta acceso de auditor en solo lectura

- Haz los logs append-only y evidentes de manipulación (almacenamiento inmutable o cadenas de eventos firmadas)

Si añades un área dedicada de “Auditoría” en la UI admin, enlázala desde /admin con advertencias claras y un diseño orientado a búsqueda.

Ciclo de vida de usuarios y aprovisionamiento

Realiza cambios de autorización más seguros

Prueba cambios de políticas de forma segura con instantáneas y reversión si una regla afecta a producción.

Los permisos se desajustan cuando la gente se incorpora, cambia de equipo, se ausenta o abandona la empresa. Una buena app de gestión de accesos trata el ciclo de vida del usuario como una característica de primera clase, no como una ocurrencia posterior.

Aprovisionamiento: cómo los nuevos usuarios obtienen el acceso correcto

Empieza con una fuente clara de verdad para la identidad: tu sistema de RRHH, tu IdP (Okta, Azure AD, Google) o ambos. Tu app debería poder:

- Crear un registro de usuario automáticamente cuando un empleado aparece en el IdP.

- Asignar acceso base usando el principio de menor privilegio (por ejemplo, un rol “Empleado” por defecto más roles específicos por equipo).

Si tu proveedor de identidad soporta SCIM, úsalo. SCIM permite sincronizar automáticamente usuarios, grupos y estados en tu app, reduciendo trabajo manual y previniendo “usuarios fantasmas”. Si SCIM no está disponible, programa importaciones periódicas (API o CSV) y exige que los propietarios revisen excepciones.

Cambios de rol: manejar traslados de equipo sin caos

Los traslados de equipo son donde los permisos suelen hacerse un lío. Modela “equipo” como un atributo gestionado (sincronizado desde RRHH/IdP) y trata las asignaciones de rol como reglas derivadas cuando sea posible (p. ej., “si department = Finance, asignar rol Finance Analyst”).

Cuando alguien cambia de equipo, tu app debería:

- Eliminar automáticamente roles basados en el equipo anterior.

- Preservar excepciones aprobadas explícitamente (y marcarlas para re-aprobación).

Desprovisionamiento: offboarding rápido en todas las herramientas

El offboarding debe revocar accesos de forma rápida y predecible. Activa el desprovisionamiento desde el IdP (deshabilitar usuario) y haz que tu app inmediatamente:

- Revoque sesiones activas y tokens API.

- Elimine concesiones de acceso a herramientas y notifique a los propietarios de las mismas.

Si tu app también provisiona acceso hacia herramientas downstream, encola esas eliminaciones y muestra fallos en el dashboard admin para que nada quede colgando sin supervisión.

Controles de seguridad y chequeos de amenazas

Una app de permisos es un objetivo atractivo porque puede conceder acceso a muchos sistemas internos. La seguridad aquí no es una sola característica: es un conjunto de controles pequeños y consistentes que reducen la posibilidad de que un atacante (o un admin con prisa) haga daño.

Valida entradas y bloquea ataques web comunes

Trata cada campo de formulario, parámetro de consulta y payload de API como no confiable.

- Valida tipos y valores permitidos (p. ej., nombres de rol desde una lista fija, no texto libre).

- Sanitiza texto suministrado por usuarios que pueda mostrarse después para evitar XSS.

- Usa protección CSRF para sesiones basadas en cookies, especialmente en acciones de “conceder/revocar”.

También establece valores seguros en la UI: preselecciona “sin acceso” y exige confirmación explícita para cambios de alto impacto.

Aplica autorización en el servidor—cada vez

La UI reduce errores, pero no puede ser tu perímetro de seguridad. Si un endpoint modifica permisos o revela datos sensibles, necesita una comprobación de autorización en servidor:

- Crear/cambiar roles y políticas

- Conceder acceso, revocar acceso o cambiar excepciones

- Ver registros de auditoría e informes

Trátalo como regla de ingeniería: ningún endpoint sensible se despliega sin comprobación de autorización y evento de auditoría.

Límites de tasa y controles de abuso

Los endpoints admin y flujos de autenticación son objetivos frecuentes de fuerza bruta y automatización.

- Limita intentos de login y restablecimiento de contraseñas.

- Limita acciones administrativas como concesiones masivas/exportes.

- Añade alertas por picos sospechosos (p. ej., muchos cambios de permisos en corto tiempo).

Cuando sea posible, exige verificación de elevación para acciones riesgosas (por ejemplo, re-autenticación o requisito de aprobación).

Secretos, cifrado y principio de menor privilegio

Almacena secretos (secretos cliente SSO, tokens API) en un gestor de secretos dedicado, no en código fuente o archivos de configuración.

- Cifra datos sensibles en reposo y en tránsito (TLS en todas partes).

- Usa cuentas de base de datos y servicios con privilegios mínimos: la app web solo debe tener lo mínimo necesario.

- Separa credenciales de “lectura” y “escritura” donde sea práctico, especialmente para reporting y exportes de auditoría.

Chequeos rápidos de amenazas (qué probar)

Realiza revisiones regulares para:

- Escalada de privilegios (un usuario se concede a sí mismo o a su equipo acceso)

- Problemas IDOR (cambiar un ID en la URL para acceder a datos de otro equipo)

- Falta de autorización en endpoints “internos”

- Valores por defecto peligrosos (nuevas integraciones que reciben acceso amplio automáticamente)

Estos chequeos son baratos y detectan las formas más comunes en que fallan los sistemas de permisos.

Estrategia de pruebas para apps con muchas autorizaciones

Prototipa una app de permisos

Convierte tus roles, herramientas y aprobaciones en una app interna funcional a partir de un brief de chat.

Los bugs de permisos rara vez son “la app está rota”—son “la persona equivocada puede hacer lo incorrecto”. Trata las reglas de autorización como lógica de negocio con entradas claras y resultados esperados.

1) Prueba unitaria de las reglas (retroalimentación rápida)

Empieza testeando unitariamente tu evaluador de permisos (la función que decide allow/deny). Mantén las pruebas legibles nombrándolas como escenarios.

- Testea reglas de permiso tanto para outcomes de permitir como de denegar, incluyendo casos límite (p. ej., usuario suspendido, herramienta archivada, rol eliminado a mitad de sesión).

- Incluye caminos de excepción: acceso temporal, admin de emergencia y “self-service pero requiere aprobación”.

Un buen patrón es una pequeña tabla de casos (estado de usuario, rol, recurso, acción → decisión esperada) para que añadir reglas no requiera reescribir la suite.

2) Tests de integración para trayectorias de alto riesgo

Las unitarias no atrapan errores de wiring—como un controlador que olvida llamar la verificación de autorización. Añade tests de integración sobre los flujos que importan:

- Solicitar acceso → aprobador aprueba/deniega → usuario gana/pierde acceso

- Cambio de rol → efecto inmediato en el acceso

- Desprovisionamiento de usuario → acceso removido en todas partes

Estos tests deben golpear los mismos endpoints que usa la UI, validando respuestas de API y cambios en la base de datos.

3) Fixtures de prueba confiables

Crea fixtures estables para roles, equipos, herramientas y usuarios de ejemplo (empleado, contratista, admin). Versiona y comparte esos fixtures entre suites para que todos prueben con el mismo significado de “Finance Admin” o “Support Read-Only”.

4) Lista de regresión antes de cada release

Añade una checklist ligera para cambios en permisos: nuevos roles, cambios en roles por defecto, migraciones que toquen concesiones y cualquier cambio en UI admin. Cuando sea posible, enlaza la checklist al proceso de release (p. ej., /blog/release-checklist).

Despliegue, monitorización y operaciones continuas

Un sistema de permisos nunca está “listo”. La prueba real comienza tras el lanzamiento: nuevos equipos se incorporan, las herramientas cambian y las necesidades de acceso urgente aparecen en los peores momentos. Trata las operaciones como parte del producto.

Planifica tus entornos (dev, staging, producción)

Mantén dev, staging y producción aislados—especialmente sus datos. Staging debe reflejar la configuración de producción (ajustes SSO, toggles de política, feature flags), pero usa grupos de identidad separados y cuentas de prueba no sensibles.

Para apps centradas en permisos, separa también:

- Registros de auditoría (para que el ruido de pruebas no contamine reporting de cumplimiento)

- Flujos de aprobación (las aprobaciones en staging no deberían notificar a aprobadores reales)

- Secretos y claves (nunca reutilices claves de firma de producción en entornos inferiores)

Monitorización que detecte problemas de permisos temprano

Monitorea lo básico (uptime, latencia), pero añade señales específicas de permisos:

- Fallos de auth por tipo: sesión expirada vs. error SSO vs. permiso faltante

- Picos de denegaciones de autorización para una herramienta/equipo (a menudo indica un mapeo de roles roto)

- Patrones sospechosos: solicitudes de acceso repetidas, cambios rápidos de roles o actividad administrativa inusual

Haz que las alertas sean accionables: incluye usuario, herramienta, rol/política evaluada, request ID y un enlace al evento de auditoría relevante en la UI admin.

Runbooks: qué hacer a las 2 a.m.

Escribe runbooks cortos para emergencias comunes:

- Revocar acceso rápido (deshabilitar usuario, eliminar bindings de rol, invalidar sesiones)

- Restaurar servicio (revertir un cambio de política, decidir fail closed vs. fail open, rotar claves)

- Procedimiento por outage SSO (acceso break-glass con aprobación limitada en tiempo)

Mantén runbooks en el repo y en el wiki de ops, y pruébalos durante simulacros.

Construir más rápido (sin saltarse gobernanza)

Si implementas esto como una app interna nueva, el mayor riesgo es pasar meses en la infraestructura (flujos de auth, UI admin, tablas de auditoría, pantallas de solicitud) antes de validar el modelo con equipos reales. Una aproximación práctica es lanzar una versión mínima rápido y luego endurecer con políticas, logging y automatización.

Una forma que usan equipos es con Koder.ai, una plataforma de "vibe-coding" que permite crear aplicaciones web y backend mediante una interfaz de chat. Para apps con muchas autorizaciones, es útil para generar rápidamente el dashboard admin inicial, flujos de solicitud/aprobación y el modelo CRUD—manteniendo el control sobre la arquitectura subyacente (comúnmente React en el frontend y Go + PostgreSQL en el backend) y permitiendo exportar el código fuente cuando estés listo para integrarlo en tu pipeline estándar. A medida que crezcan las necesidades, funciones como snapshots/rollback y modo de planificación ayudan a iterar las reglas de autorización de forma más segura.

Próximos pasos

Si quieres una base más clara para diseñar roles antes de escalar operaciones, consulta /blog/role-based-access-control-basics. Para opciones de empaquetado y despliegue, revisa /pricing.